计算机网络第2章(物理层)学习笔记

❤ 作者主页:欢迎来到我的技术博客😎

❀ 个人介绍:大家好,本人热衷于Java后端开发,欢迎来交流学习哦!( ̄▽ ̄)~*

🍊 如果文章对您有帮助,记得关注、点赞、收藏、评论⭐️⭐️⭐️

📣 您的支持将是我创作的动力,让我们一起加油进步吧!!!🎉🎉

2.1、物理层的基本概念

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-6vECHXil-1676004439618)(计算机网络第二章(物理层).assets/image-20201008130211749.png)]](https://img-blog.csdnimg.cn/9c866def753a401fbaebe4a0b48edb7a.png)

2.2、物理层下面的传输媒体

传输媒体也称为传输介质或传输媒介,他就是数据传输系统中在发送器和接收器之间的物理通路。传输媒体课分为两大类,即导引型传输媒体和非导引型传输媒体

传输媒体不属于计算机网络体系结构的任何一层。如果非要将它添加到体系结构中,那只能将其放置到物理层之下。

导引型传输媒体

在导引型传输媒体中,电磁波被导引沿着固体媒体传播。

同轴电缆

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-t9i8YGnR-1676004439619)(计算机网络第二章(物理层).assets/image-20201008132050917.png)]](https://img-blog.csdnimg.cn/7dfa42dadcf041a6834e80108c906f52.png)

双绞线

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-TjFiNgM2-1676004439619)(计算机网络第二章(物理层).assets/image-20201008132225715.png)]](https://img-blog.csdnimg.cn/dd8c6c83d8fa42fdb4978278090245d5.png)

光纤

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Ge47nyIM-1676004439620)(计算机网络第二章(物理层).assets/image-20201008132403903.png)]](https://img-blog.csdnimg.cn/0d07082062014760be3dc80bf0795707.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-iO5WktsO-1676004439620)(计算机网络第二章(物理层).assets/image-20201011001240573.png)]](https://img-blog.csdnimg.cn/fc9991e5617d4419927817b327a5d724.png)

多模光纤

- 可以存在多条不同角度入射的光线在一条光纤中传输。这种光纤就称为多模光纤。

单模光纤

- 若光纤的直径减小到只有一个光的波长,则光纤就像一根波导那样,它可使光线一直向前传播,而不会产生多次反射。这样的光纤称为单模光纤。

电力线

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-IJ687ZsE-1676004439622)(计算机网络第二章(物理层).assets/image-20201008132709015.png)]](https://img-blog.csdnimg.cn/8299b995080147b696041cc030537951.png)

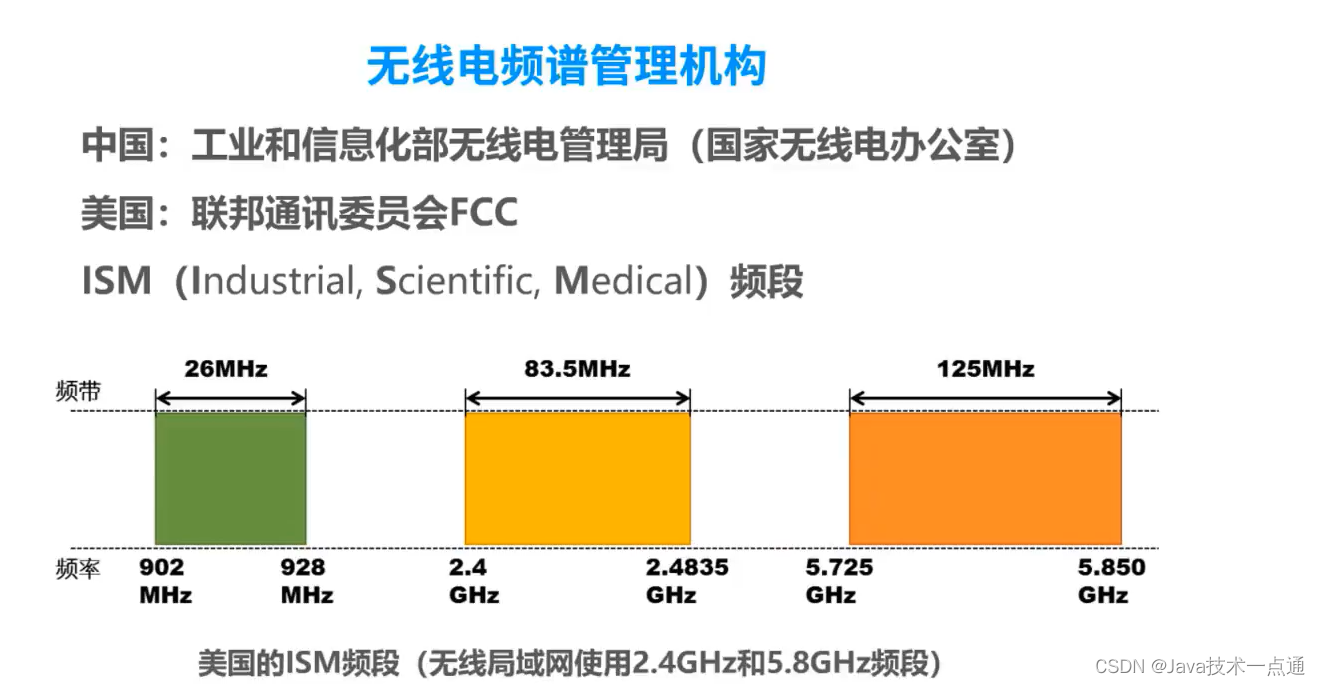

非导引型传输媒体

非导引型传输媒体是指自由空间。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-uAPHLCPz-1676004439622)(计算机网络第二章(物理层).assets/image-20201008132857833.png)]](https://img-blog.csdnimg.cn/bb147c3d84e041d9b5626421e0ba5f1d.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-ZDqVMTSb-1676004439623)(计算机网络第二章(物理层).assets/image-20201008132943176.png)]](https://img-blog.csdnimg.cn/299b591601064fb5bf2589fef707fe63.png)

无线电波

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-B0xqiUnk-1676004439624)(计算机网络第二章(物理层).assets/image-20201008133135659.png)]](https://img-blog.csdnimg.cn/d3a0c8ecc281467893b38f8a026a13ff.png)

微波

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Rn6TyfRn-1676004439625)(计算机网络第二章(物理层).assets/image-20201008133317293.png)]](https://img-blog.csdnimg.cn/3c2988be60ca4697b8884f9468a777b7.png)

红外线

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-cuBZCHxN-1676004439626)(计算机网络第二章(物理层).assets/image-20201008133421986.png)]](https://img-blog.csdnimg.cn/8842f5846b7641f28828dea217668144.png)

可见光

[LIFI]

2.3、传输方式

串行传输和并行传输

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-c9rRMSB5-1676004439630)(计算机网络第二章(物理层).assets/image-20201008135603009.png)]](https://img-blog.csdnimg.cn/03a6f66bfcd1441b9c8ea2949c69db8b.png)

串行传输:

- 数据是一个比特一个比特依次发送的,因此在发送端与接收端之间,只需要一条数据传输线路即可

并行传输:

一次发送n个比特,因此,在发送端和接收端之间需要有n条传输线路

并行传输的优点是比串行传输的速度n倍,但成本高

数据在传输线路上的传输采用是串行传输,计算机内部的数据传输常用并行传输

同步传输和异步传输

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-GXc8bsP6-1676004439631)(计算机网络第二章(物理层).assets/image-20201008140209430.png)]](https://img-blog.csdnimg.cn/17156693fd234bbda24093dbf2980370.png)

同步传输:

- 数据块以稳定的比特流的形式传输。字节之间没有间隔

- 接收端在每个比特信号的中间时刻进行检测,以判别接收到的是比特0还是比特1

- 由于不同设备的时钟频率存在一定差异,不可能做到完全相同,在传输大量数据的过程中,所产生的判别时刻的累计误差,会导致接收端对比特信号的判别错位

所以要使收发双发时钟保持同步

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-SZPmUd3L-1676004439632)(计算机网络第二章(物理层).assets/image-20201008140850958.png)]](https://img-blog.csdnimg.cn/8edee8edcc134df2bf92811253a3301e.png)

异步传输:

- 以字节为独立的传输单位,字节之间的时间间隔不是固定

- 接收端仅在每个字节的起始处对字节内的比特实现同步

- 通常在每个字节前后分别加上起始位和结束位

单向通信(单工)、双向交替通信(半双工)和双向同时通信(全双工)

在许多情况下,我们要使用“信道(channel)”这一名词。信道和电路并不等同。信道一般都是用来表示向某一个方向传送信息的媒体。因此,一条通信电路往往包含一条发送信道和一条接收信道。

从通信的双方信息交互的方式来看,可以有以下三种基本方式:

单向通信:

又称为单工通信,即只能有一个方向的通信而没有反方向的交互。无线电广播或有线电以及电视广播就属于这种类型

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Tr8QCuQ3-1676004439633)(计算机网络第二章(物理层).assets/image-20201008141345239.png)]](https://img-blog.csdnimg.cn/4b0c505c29194d6f8bbd0fb99136b032.png)

双向交替通信:

又称为半双工通信,即通信的双方可以发送信息,但不能双方同时发送(当然也就不能同时接收)。这种通信方式使一方发送另一方接收,过一段时间后可以再反过来

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-NzijgieE-1676004439633)(计算机网络第二章(物理层).assets/image-20201008141921924.png)]](https://img-blog.csdnimg.cn/8682edab0e8c40e6ad69b33887e9ec92.png)

双向同时通信:

又称为全双工通信,即通信的双发可以同时发送和接收信息。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-8rUBo8OI-1676004439633)(计算机网络第二章(物理层).assets/image-20201008142037846.png)]](https://img-blog.csdnimg.cn/ca4f70ebbe12478594d1d816b7f51699.png)

单向通信只需要一条信道,而双向交替通信或双向同时通信则需要两条信道(每个方向各一条)

双向同时通信的传输效率最高

2.4、编码与调制

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-RsGCnVDb-1676004439634)(计算机网络第二章(物理层).assets/image-20201008144616896.png)]](https://img-blog.csdnimg.cn/3a67ec3c017b4610a829c266d48b0e11.png)

常用术语

数据 (data) —— 运送消息的实体。

信号 (signal) —— 数据的电气的或电磁的表现。

模拟信号 (analogous signal) —— 代表消息的参数的取值是连续的。

数字信号 (digital signal) —— 代表消息的参数的取值是离散的。

码元 (code) —— 在使用时间域(或简称为时域)的波形表示数字信号时,代表不同离散数值的基本波形。

基带信号(即基本频带信号)—— 来自信源的信号。像计算机输出的代表各种文字或图像文件的数据信号都属于基带信号。

基带信号往往包含有较多的低频成分,甚至有直流成分,而许多信道并不能传输这种低频分量或直流分量。因此必须对基带信号进行调制 (modulation)。

在计算机网络中,常见的是将数字基带信号通过编码或调制的方法在相应信道进行传输

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-crOVBf8v-1676004439635)(计算机网络第二章(物理层).assets/image-20201008145747263.png)]](https://img-blog.csdnimg.cn/652e38690f48422991aa4f464a0f478f.png)

传输媒体与信道的关系

信道的几个基本概念

- 信道 —— 一般用来表示向某一个方向传送信息的媒体。

- 单向通信(单工通信)——只能有一个方向的通信而没有反方向的交互。

- 双向交替通信(半双工通信)——通信的双方都可以发送信息,但不能双方同时发送(当然也就不能同时接收)。

- 双向同时通信(全双工通信)——通信的双方可以同时发送和接收信息。

严格来说,传输媒体不能和信道划等号

对于单工传输,传输媒体只包含一个信道,要么是发送信道,要么是接收信道

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-XxmBTfgK-1676004439636)(计算机网络第二章(物理层).assets/image-20201008145304974.png)]](https://img-blog.csdnimg.cn/e9c9e46124c54a3cba433eb7de079c78.png)

对于半双工和全双工,传输媒体中要包含两个信道,一个发送信道,另一个是接收信道

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-vXaMHMed-1676004439637)(计算机网络第二章(物理层).assets/image-20201008145329540.png)]](https://img-blog.csdnimg.cn/1644b06e5f824c6786b3aabb2a44dccc.png)

如果使用信道复用技术,一条传输媒体还可以包含多个信道

常用编码

不归零编码

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-4Y5Q3GqX-1676004439637)(计算机网络第二章(物理层).assets/image-20201008150058039.png)]](https://img-blog.csdnimg.cn/45ce229649ad41a9bc41c8cee259738b.png)

正电平表示比特1/0

负电平表示比特0/1

中间的虚线是零电平,所谓不归零编码,就是指在整个码元时间内,电平不会出现零电平

实际比特1和比特0的表示要看现实怎么规定

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-HJi8zIHT-1676004439637)(计算机网络第二章(物理层).assets/image-20201008150528228.png)]](https://img-blog.csdnimg.cn/61fed10174f24ab7acb736d673379645.png)

这需要发送方的发送与接收方的接收做到严格的同步

- 需要额外一根传输线来传输时钟信号,使发送方和接收方同步,接收方按时钟信号的节拍来逐个接收码元

- 但是对于计算机网络,宁愿利用这根传输线传输数据信号,而不是传输时钟信号

由于不归零编码存在同步问题,因此计算机网络中的数据传输不采用这类编码!

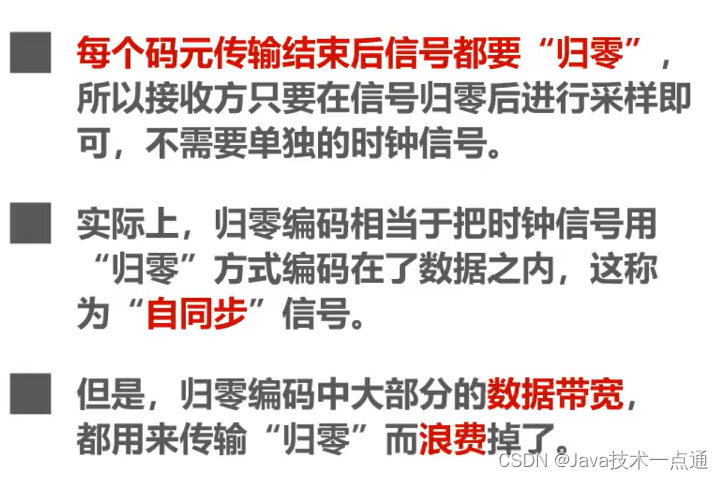

归零编码

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-zGKKUmyI-1676004439638)(计算机网络第二章(物理层).assets/image-20201008195033189.png)]](https://img-blog.csdnimg.cn/dfbd172fdc354ec28c4738316fd3bfab.png)

归零编码虽然自同步,但编码效率低

曼彻斯特编码

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-axFJqka7-1676004439638)(计算机网络第二章(物理层).assets/image-20201008195148727.png)]](https://img-blog.csdnimg.cn/70d1c2ab09944f88b6ce051abf90b445.png)

在每个码元时间的中间时刻,信号都会发生跳变

- 负跳变表示比特1/0

- 正跳变表示比特0/1

- 码元中间时刻的跳变即表示时钟,又表示数据

实际比特1和比特0的表示要看现实怎么规定

传统以太网使用的就是曼切斯特编码

差分曼彻斯特编码

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-5tRe2IVo-1676004439638)(计算机网络第二章(物理层).assets/image-20201008195235561.png)]](https://img-blog.csdnimg.cn/514ccc84fb04431fbb2d10fe533e4871.png)

在每个码元时间的中间时刻,信号都会发送跳变,但与曼彻斯特不同

- 跳变仅表示时钟

- 码元开始处电平是否变换表示数据

- 变化表示比特1/0

- 不变化表示比特0/1

实际比特1和比特0的表示要看现实怎么规定

比曼彻斯特编码变化少,更适合较高的传输速率

总结

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-xTSUJOYo-1676004439639)(计算机网络第二章(物理层).assets/image-20201008153522501.png)]](https://img-blog.csdnimg.cn/08c168725b7f4790af4bc92b86bd5a97.png)

调制

数字信号转换为模拟信号,在模拟信道中传输,例如WiFi,采用补码键控CCK/直接序列扩频DSSS/正交频分复用OFDM等调制方式。

模拟信号转换为另一种模拟信号,在模拟信道中传输,例如,语音数据加载到模拟的载波信号中传输。频分复用FDM技术,充分利用带宽资源。

基本调制方法

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-mP1dy0GO-1676004439639)(计算机网络第二章(物理层).assets/image-20201008155429044.png)]](https://img-blog.csdnimg.cn/36f2716716b140739f9034beeb76e521.png)

- 调幅AM:所调制的信号由两种不同振幅的基本波形构成。每个基本波形只能表示1比特信息量。

- 调频FM:所调制的信号由两种不同频率的基本波形构成。每个基本波形只能表示1比特信息量。

- 调相PM:所调制的信号由两种不同初相位的基本波形构成。每个基本波形只能表示1比特信息量。

但是使用基本调制方法,1个码元只能包含1个比特信息

混合调制

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-NGksiZTB-1676004439640)(计算机网络第二章(物理层).assets/image-20201008155804617.png)]](https://img-blog.csdnimg.cn/78fb566185e64174b04faa214881e2d3.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-K8gCh3BR-1676004439640)(计算机网络第二章(物理层).assets/image-20201008155835940.png)]](https://img-blog.csdnimg.cn/f5bb0cca81a640bcb61ac2e99256a811.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-d2abmSCA-1676004439640)(计算机网络第二章(物理层).assets/image-20201008155955169.png)]](https://img-blog.csdnimg.cn/22bb1db6c64543a99f423c715203784f.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-LkknWFLZ-1676004439641)(计算机网络第二章(物理层).assets/image-20201008160133748.png)]](https://img-blog.csdnimg.cn/c10ab24ae02c48b8860fd79149100221.png)

上图码元所对应的4个比特是错误的,码元不能随便对应4个比特

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-GCG7tDpu-1676004439641)(计算机网络第二章(物理层).assets/image-20201008160208060.png)]](https://img-blog.csdnimg.cn/6ce7835ff1d041318184459d019fa00b.png)

码元

在使用时间域的波形表示数字信号时,代表不同离散数值的基本波形。

2.5、信道的极限容量

- 任何实际的信道都不是理想的,在传输信号时会产生各种失真以及带来多种干扰。

- 码元传输的速率越高,或信号传输的距离越远,或传输媒体质量越差,在信道的输出端的波形的失真就越严重。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-k1xiAhAm-1676004439642)(计算机网络第二章(物理层).assets/image-20201010204336400.png)]](https://img-blog.csdnimg.cn/7c7ae2d6dec648dcb70f3ff5fe433b47.png)

失真的原因:

- 码元传输的速率越高

- 信号传输的距离越远

- 噪声干扰越大

- 传输媒体质量越差

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-lbkvaUYV-1676004439642)(计算机网络第二章(物理层).assets/image-20201010204818976.png)]](https://img-blog.csdnimg.cn/735474c5c6e34c1a8c61eb2433c728a1.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-TSDleFkU-1676004439643)(计算机网络第二章(物理层).assets/image-20201010204928756.png)]](https://img-blog.csdnimg.cn/a2514464f4544640a9a90830f74f1cfd.png)

奈氏准则和香农公式对比:

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-WqlfENGg-1676004439643)(计算机网络第二章(物理层).assets/image-20201010205029346.png)]](https://img-blog.csdnimg.cn/a43710076f414474b93e1625f4c5faf4.png)

计算公式:

信噪比(dB)=10log10(S/N)(dB) //S为信号的平均功率,N为噪声的平均功率。

香农公式:C=Wlog2(1+S/N)(bit/s) //C为信道的极限信息传输速率,W是信道带宽

M进制的码元,码元宽度为T秒:C=1/T×log2(M)

无噪:带宽为BHz。 C=2Blog2(M)

有噪:带宽为BHz。 C=Blog2(1+S/N)

最高码元速率R,码元振幅等级n。 C=Rlog2(n)

频率=传播速率/波长

频带宽度=最高频率-最低频率

补充:信道复用技术

可以自行参考《计算机网络(第7版)谢希仁》物理层的内容。

频分复用、时分复用和统计时分复用

复用 (multiplexing) 是通信技术中的基本概念。

它允许用户使用一个共享信道进行通信,降低成本,提高利用率。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-vwm6nT8r-1676004439643)(计算机网络第二章(物理层).assets/image-20201011001949479.png)]](https://img-blog.csdnimg.cn/384282ccd2ad44e58f4f22241524586c.png)

频分复用 FDM (Frequency Division Multiplexing)

- 将整个带宽分为多份,用户在分配到一定的频带后,在通信过程中自始至终都占用这个频带。

- 频分复用的所有用户在同样的时间占用不同的带宽资源(请注意,这里的“带宽”是频率带宽而不是数据的发送速率)。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-RJjkSvhF-1676004439644)(计算机网络第二章(物理层).assets/image-20201011002236208.png)]](https://img-blog.csdnimg.cn/4f422af6239c444e9027fa894c8c55df.png)

时分复用TDM (Time Division Multiplexing)

- 时分复用则是将时间划分为一段段等长的时分复用帧(TDM帧)。每一个时分复用的用户在每一个 TDM 帧中占用固定序号的时隙。

- 每一个用户所占用的时隙是周期性地出现(其周期就是TDM帧的长度)的。

- TDM 信号也称为等时 (isochronous) 信号。

- 时分复用的所有用户在不同的时间占用同样的频带宽度。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-rrweZvug-1676004439644)(计算机网络第二章(物理层).assets/image-20201011002540041.png)]](https://img-blog.csdnimg.cn/024f358b5852411bbe9788883fb7039e.png)

- 时分复用可能会造成线路资源的浪费

- 使用时分复用系统传送计算机数据时,由于计算机数据的突发性质,用户对分配到的子信道的利用率一般是不高的。

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-A44IFrKA-1676004439645)(计算机网络第二章(物理层).assets/image-20201011002842704.png)]](https://img-blog.csdnimg.cn/ec1f7f7152954c28a0bd29f3d93b3552.png)

统计时分复用 STDM (Statistic TDM)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-XjWdME0U-1676004439645)(计算机网络第二章(物理层).assets/image-20201011002953703.png)]](https://img-blog.csdnimg.cn/517b600ff0274b9cb9a324e080a7a7eb.png)

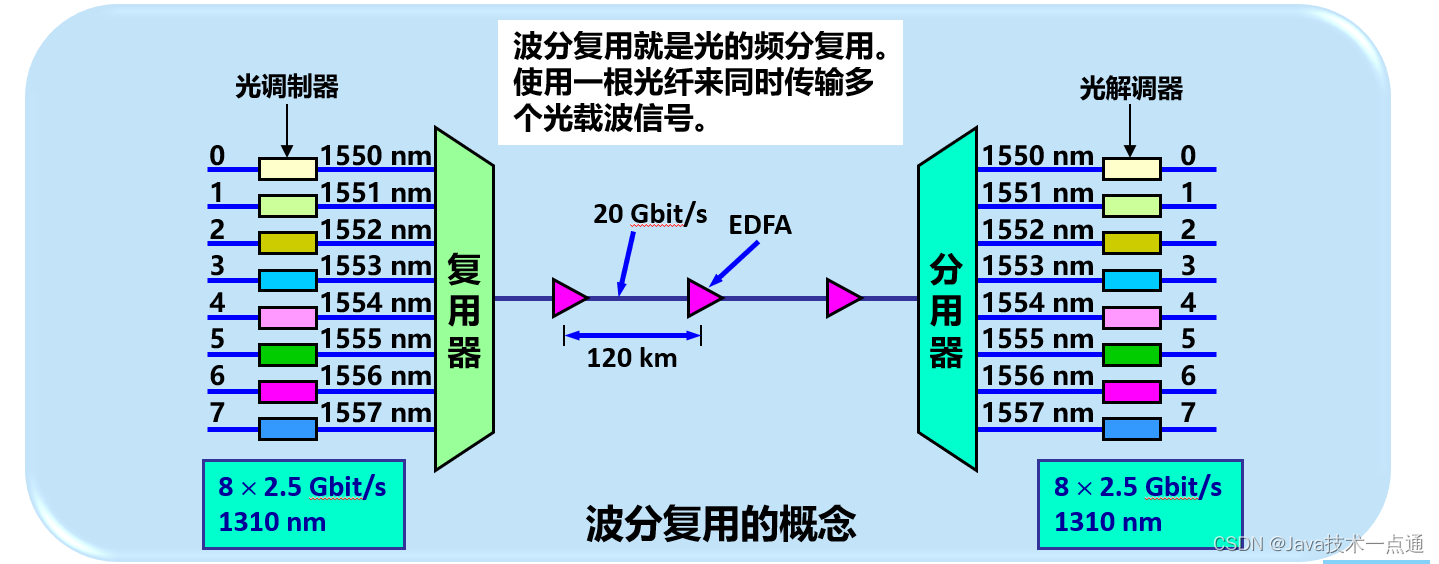

波分复用

波分复用 WDM(Wavelength Division Multiplexing)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-DRS2Q07a-1676004439645)(计算机网络第二章(物理层).assets/image-20201011003214653.png)]](https://img-blog.csdnimg.cn/ff308f88dd094b5da6bb9231171a2500.png)

码分复用

码分复用 CDM (Code Division Multiplexing)

- 常用的名词是码分多址 CDMA (Code Division Multiple Access)。

- 各用户使用经过特殊挑选的不同码型,因此彼此不会造成干扰。

- 这种系统发送的信号有很强的抗干扰能力,其频谱类似于白噪声,不易被敌人发现。

创作不易,如果有帮助到你,请给文章点个赞和收藏,让更多的人看到!!!

关注博主不迷路,内容持续更新中。

相关文章:

计算机网络第2章(物理层)学习笔记

❤ 作者主页:欢迎来到我的技术博客😎 ❀ 个人介绍:大家好,本人热衷于Java后端开发,欢迎来交流学习哦!( ̄▽ ̄)~* 🍊 如果文章对您有帮助,记得关注、点赞、收藏、…...

4564: 保留尾部*

描述规定输入的字符串中只包含字母和*号,除了尾部的*号之外,请将字符串中其他*号全部删除。输入输入数据包括一串字符串,只包含字母和*,总长度不超过80。输出输出按要求删除*后的字符串。样例输入*******A*BC*DEF*G****样例输出AB…...

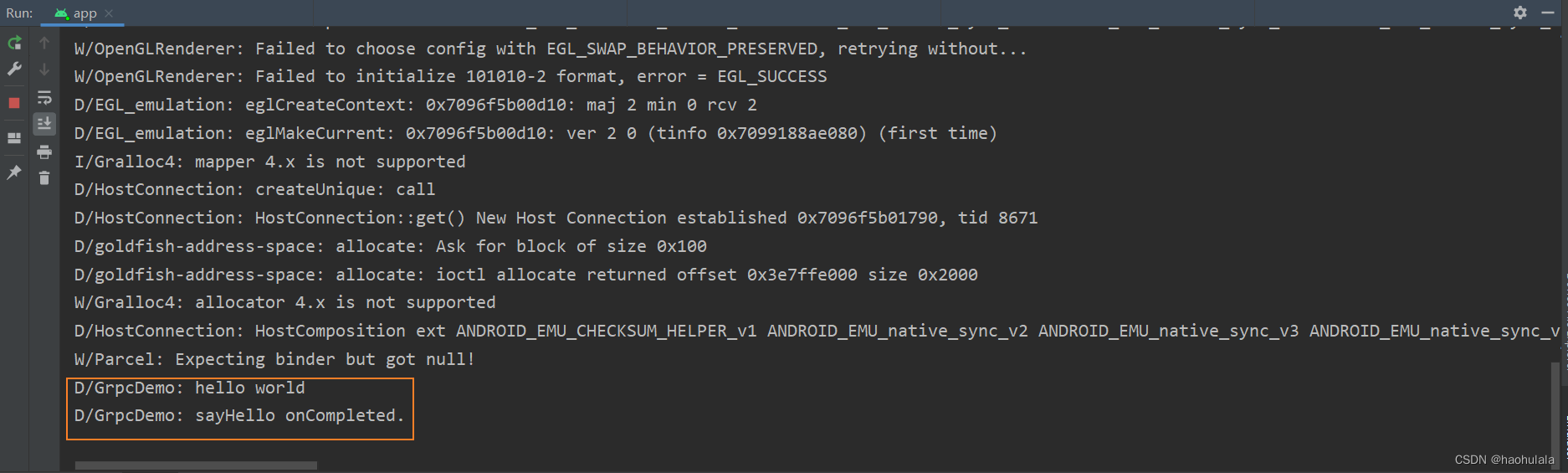

安卓项目搭建grpc环境

本篇文章使用的IDE是Android Studio。这里先吐槽一句,安卓项目搭建grpc环境,不管是引入插件还是引入第三方库,对于版本的要求都极为苛刻,一旦版本不匹配就会报错,所以对于版本的搭配一定要注意。 下面介绍的这个版本搭…...

Flink01: 基本介绍

一、什么是Flink 1. Flink是一个开源的分布式,高性能,高可用,准确的流处理框架 (1)分布式:表示flink程序可以运行在很多台机器上, (2)高性能:表示Flink处理性…...

设计模式之单例模式

文章の目录一、什么是单例模式二、如何实现单例模式1、利用JavaScript中的全局对象2、静态成员改造参考写在最后一、什么是单例模式 单例模式也称为单体模式,保证一个类仅有一个实例,并提供一个访问它的全局访问点。 举个栗子:一个班级只有一…...

[oeasy]python0086_ASCII_出现背景_1963年_DEC_PDP系列主机_VT系列终端

编码进化 回忆上次内容 上次 回顾了 字符编码的新陈代谢 ibm 曾经的EBCDIC 由于 字符不连续导致 后续 出现无数问题 随着 网络的发展 数据交换的 需要原来的小隐患现在 产生了 巨大问题 Bemer 联合各方巨头 想要推出 字符连续的编码集 这新编码集 具体长什么样 呢࿱…...

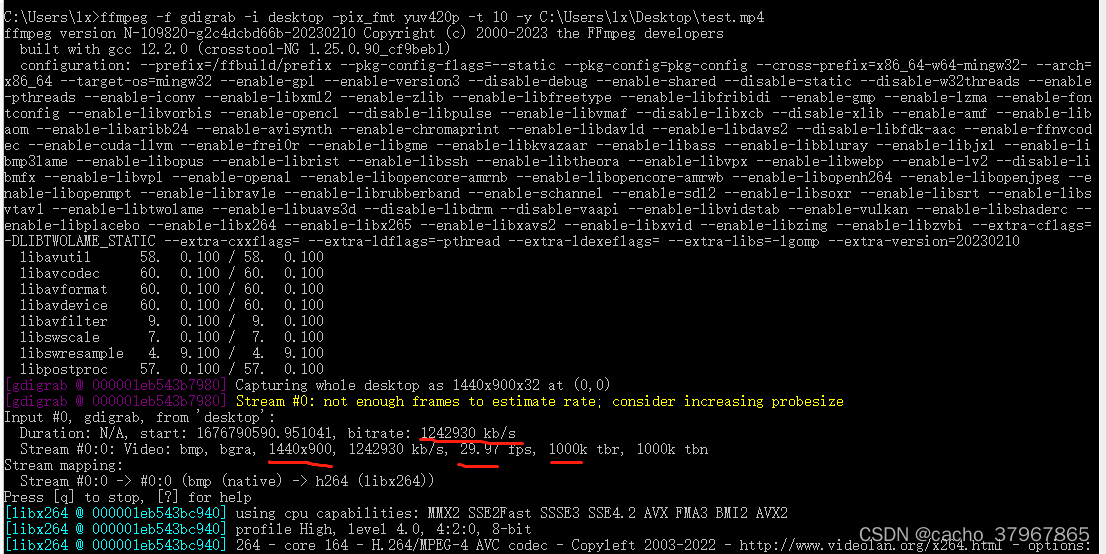

基于FFmpeg实现的无声音屏幕录制

UI自动化测试时,有时需要进行录屏操作,这时我们是不需要声音的,我们可以通过FFmpeg进行简单的录制工作。 以下是在windows10环境下,基于FFmpeg实现的简单录制: Ffmpeg简介: 功能:有非常强大的…...

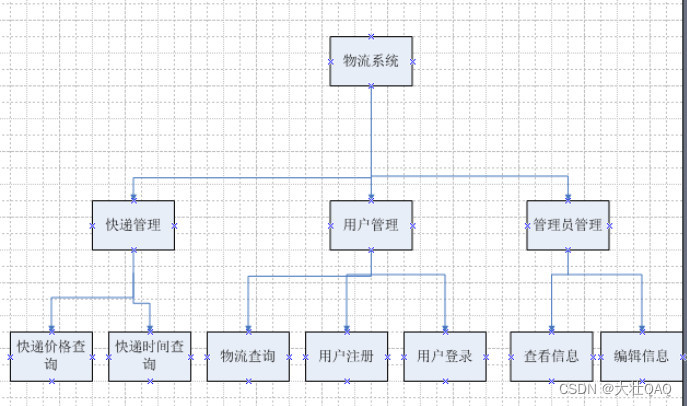

【项目精选】基于JSP物流信息网(论文+源码+视频)

点击下载源码 近年来,随着时代的进步,社会随之不断发展,经济也快速发展起来了,人民的消费水平在不断地提高,平常的实体店消费已经不能满足人们的需求;在者,互联网技术的不断发展也为电子商务的兴…...

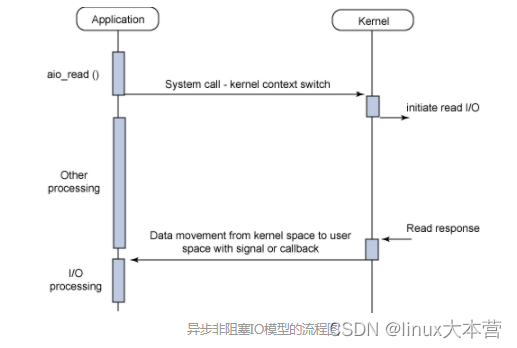

linux异步IO编程实例分析

在Direct IO模式下,异步是非常有必要的(因为绕过了pagecache,直接和磁盘交互)。linux Native AIO正是基于这种场景设计的,具体的介绍见:KernelAsynchronousI/O (AIO)SupportforLinux。下面我们就来分析一下…...

)

日常英语口语练习-情景交际场景25(三)

登山踏青m: hey Carol, what are you doing this weekend?o: im going hiking /haikiŋ/登山with my husband and our hiking clubm: you have a hiking culb?o: yes, we do, we have 30 to 40 people of all ages and skill levelsm: thats great, do you gus do…...

Qt 工程师进阶技术23种设计模式

Qt 工程师进阶技术23种设计模式【1】23种设计模式【1】23种设计模式 设计模式是解决特定问题的一系列套路,这套方案提高代码可复用性、可读性、稳健性、可维护性及安全性。 23种设计模式可分为三类:结构型模式(侧重类与对象之间的组合)、行为型模式(侧重…...

Redis 强化

(Redis入门使用查看)https://blog.csdn.net/weixin_73849581/article/details/128390152?spm1001.2014.3001.5501缓存使用原则什么时候,什么样的数据能够保存在Redis中?1.数据量不能太大2.使用越频繁,Redis保存这个数据越值得3.保存在Redis中的数据一般不会是数据库中频繁修改…...

)

华为OD机试题 - 众数和中位数(JavaScript)

最近更新的博客 华为OD机试题 - 任务总执行时长(JavaScript) 华为OD机试题 - 开放日活动(JavaScript) 华为OD机试 - 最近的点 | 备考思路,刷题要点,答疑 【新解法】 华为OD机试题 - 最小步骤数(JavaScript) 华为OD机试题 - 任务混部(JavaScript) 华为OD机试题 - N 进…...

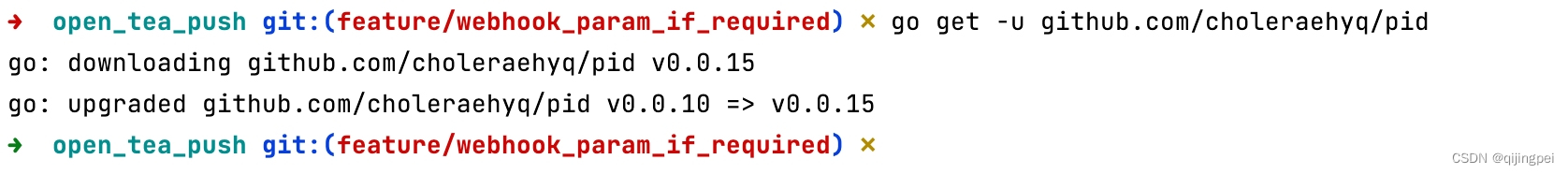

Go: expected pseudo-register found R13 error

报错描述: 启动Go项目时,报错: ../../../.go/pkg/mod/github.com/choleraehyq/pidv0.0.10/pid_go1.5_amd64.s:28: expected pseudo-register; found R13 原因分析: github.com/choleraehyq/pid这个依赖包的版本太低,需…...

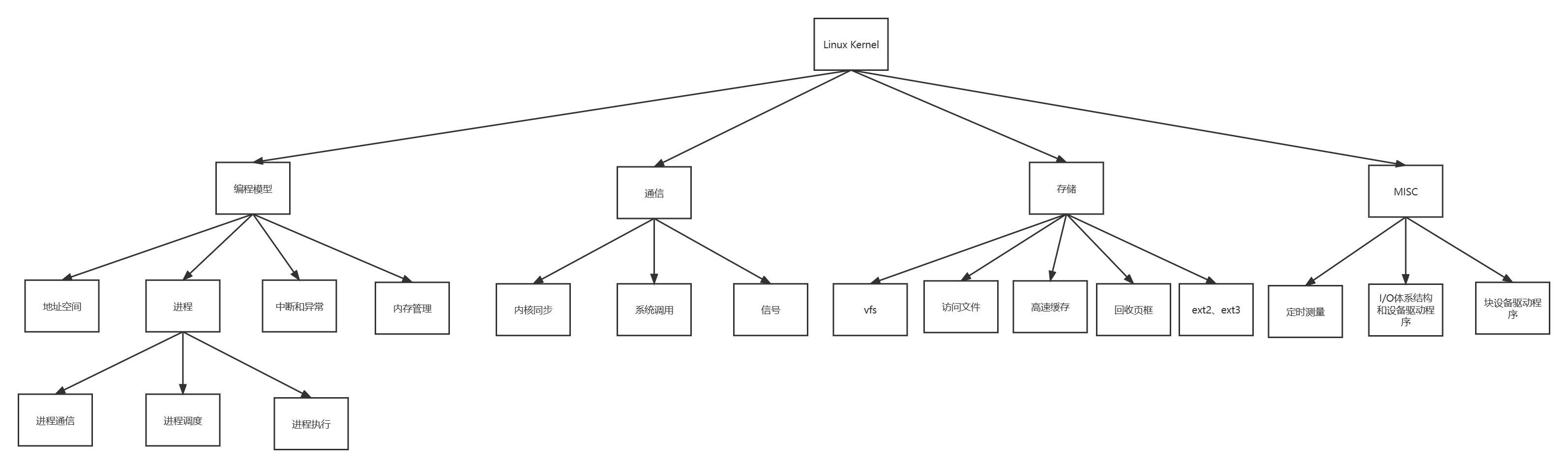

程序员必备的技能-深入理解 Linux 内核拆解

841 页的《深入理解 Linux内核》堪称经典,时隔多年打开,泛黄的纸张上面仍然跳跃出一个个让人心潮澎湃的知识点,突然让我想起一位微信朋友的昵称:知识的舔狗!拆,开始~前言第一章 绪论Linux与其他类Unix内核…...

学习 Python 之 Pygame 开发坦克大战(三)

学习 Python 之 Pygame 开发坦克大战(三)坦克大战物体碰撞检测编写1. 实现敌方坦克与我方坦克间的碰撞2. 实现敌方坦克间的碰撞3. 实现玩家子弹与敌方坦克间的碰撞4. 实现敌方子弹与我方坦克间的碰撞 和 玩家复活5. 爆炸效果类6. 为子弹爆炸添加爆炸效果…...

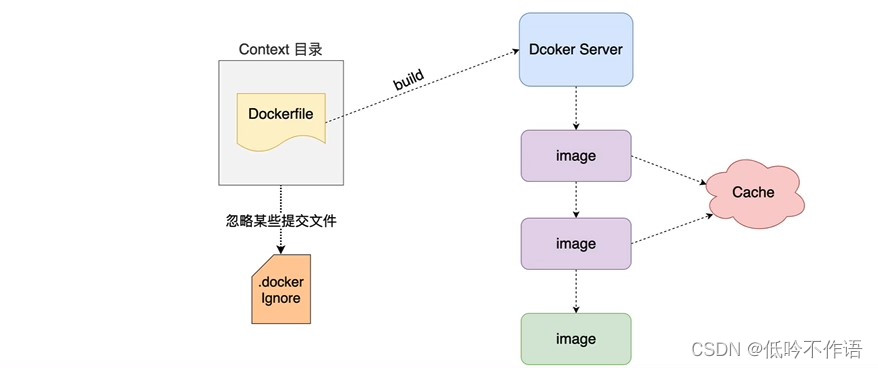

Docker 学习笔记

概述 1. 什么是 Docker? Docker 是一个应用容器平台,管理项目中用到的所有环境(MySQL、Redis…) 2. Docker 和虚拟机的区别 虚拟机是携带操作系统的,本身很小的应用程序因为携带了操作系统而变得十分笨重࿰…...

)

华为OD机试 - 相同数字的积木游戏1(JS)

相同数字的积木游戏1 题目 小华和小薇一起通过玩积木游戏学习数学。 他们有很多积木,每个积木块上都有一个数字, 积木块上的数字可能相同。 小华随机拿一些积木挨着排成一排,请小薇找到这排积木中数字相同且所处位置最远的2块积木块,计算他们的距离。 小薇请你帮忙替她解…...

Linux系统之iptables应用SNAT与DNAT

目录 SNAT 一.SNAT的原理介绍 1.应用环境 2.SNAT原理 3.SNAT转换前提条件 二.开启SNAT 1.临时打开 2.永久打开 三.SNAT的转换 1.固定的公网IP地址 2.非固定的公网IP地址(共享动态IP地址) 四.SNAT实验 1.实验环境准备 2.配置web服务器(192.168.100.100…...

2023美赛ABCDEF思路汇总

注:以下每个题思路仅是个人所想所做,不代表他人。由于时间仓促完成这么多,难免有不足之处,还请谅解。 文章目录A题第一大问第二大问B题第一问第二问第三问C题第一问第二问第三问第四问D题第一问第二问第三问第四问第五问E题第一问…...

浅谈 React Hooks

React Hooks 是 React 16.8 引入的一组 API,用于在函数组件中使用 state 和其他 React 特性(例如生命周期方法、context 等)。Hooks 通过简洁的函数接口,解决了状态与 UI 的高度解耦,通过函数式编程范式实现更灵活 Rea…...

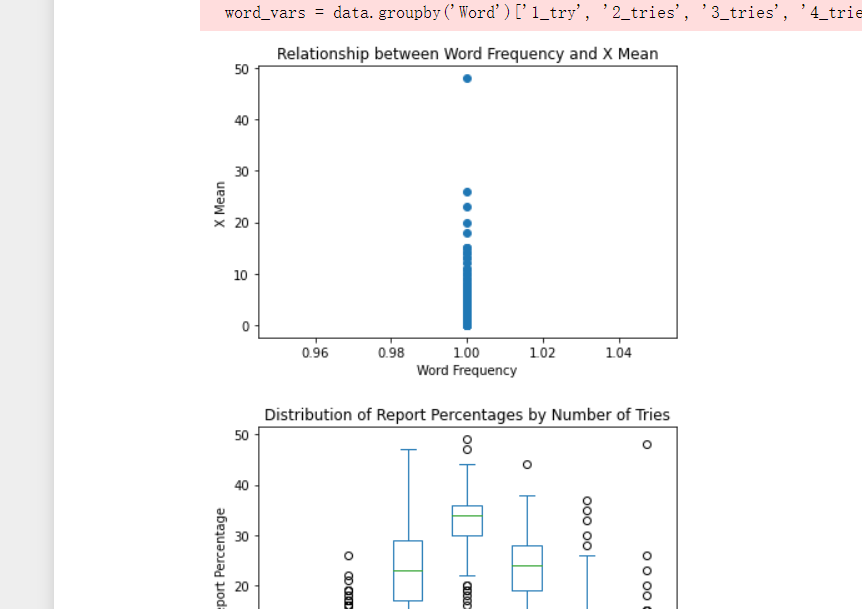

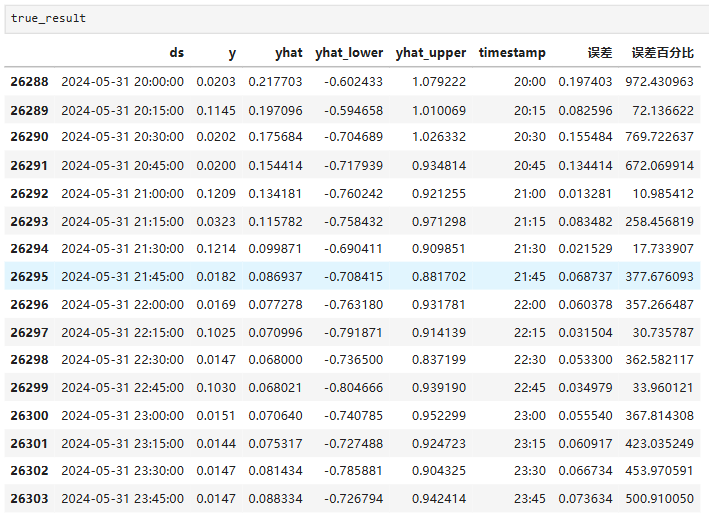

Python实现prophet 理论及参数优化

文章目录 Prophet理论及模型参数介绍Python代码完整实现prophet 添加外部数据进行模型优化 之前初步学习prophet的时候,写过一篇简单实现,后期随着对该模型的深入研究,本次记录涉及到prophet 的公式以及参数调优,从公式可以更直观…...

OkHttp 中实现断点续传 demo

在 OkHttp 中实现断点续传主要通过以下步骤完成,核心是利用 HTTP 协议的 Range 请求头指定下载范围: 实现原理 Range 请求头:向服务器请求文件的特定字节范围(如 Range: bytes1024-) 本地文件记录:保存已…...

Nuxt.js 中的路由配置详解

Nuxt.js 通过其内置的路由系统简化了应用的路由配置,使得开发者可以轻松地管理页面导航和 URL 结构。路由配置主要涉及页面组件的组织、动态路由的设置以及路由元信息的配置。 自动路由生成 Nuxt.js 会根据 pages 目录下的文件结构自动生成路由配置。每个文件都会对…...

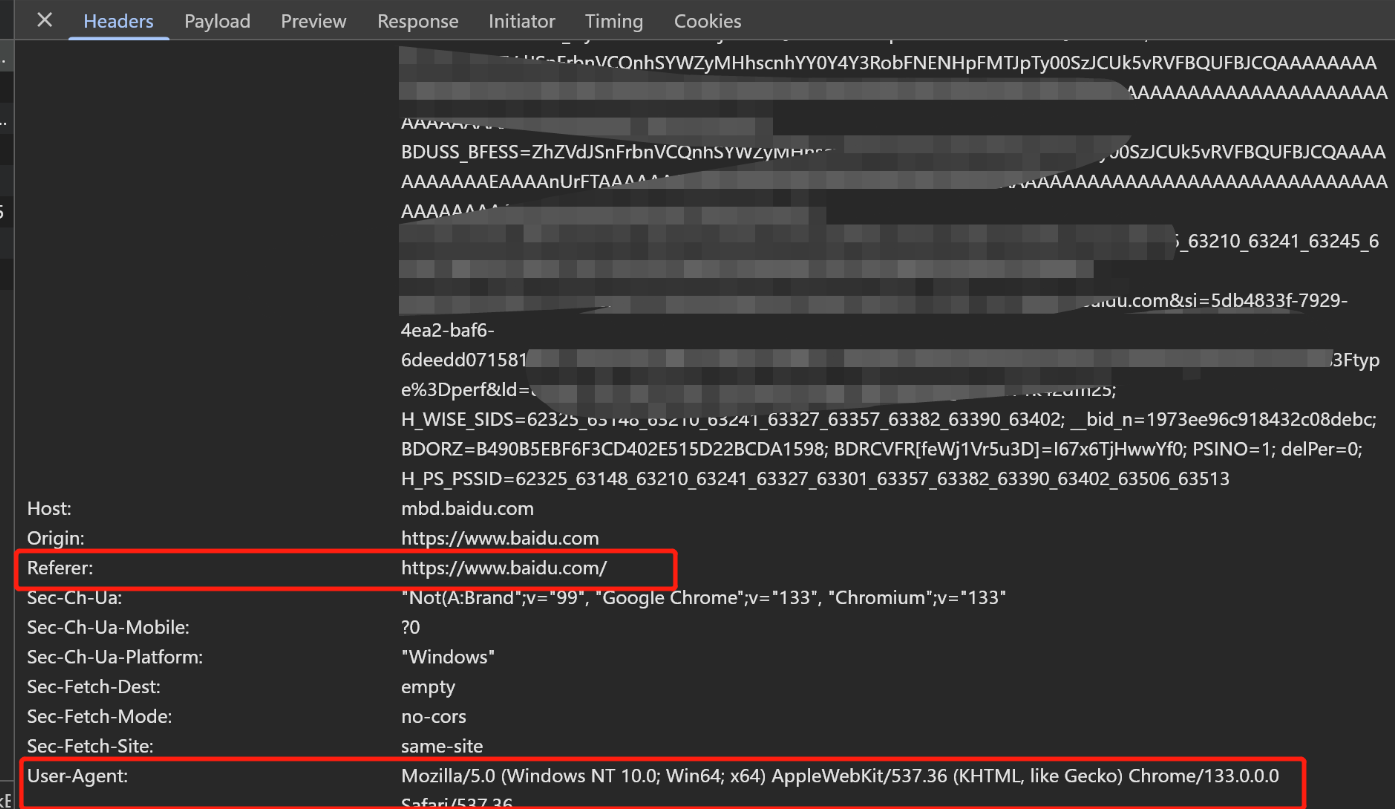

Python爬虫(一):爬虫伪装

一、网站防爬机制概述 在当今互联网环境中,具有一定规模或盈利性质的网站几乎都实施了各种防爬措施。这些措施主要分为两大类: 身份验证机制:直接将未经授权的爬虫阻挡在外反爬技术体系:通过各种技术手段增加爬虫获取数据的难度…...

可以参考以下方法:)

根据万维钢·精英日课6的内容,使用AI(2025)可以参考以下方法:

根据万维钢精英日课6的内容,使用AI(2025)可以参考以下方法: 四个洞见 模型已经比人聪明:以ChatGPT o3为代表的AI非常强大,能运用高级理论解释道理、引用最新学术论文,生成对顶尖科学家都有用的…...

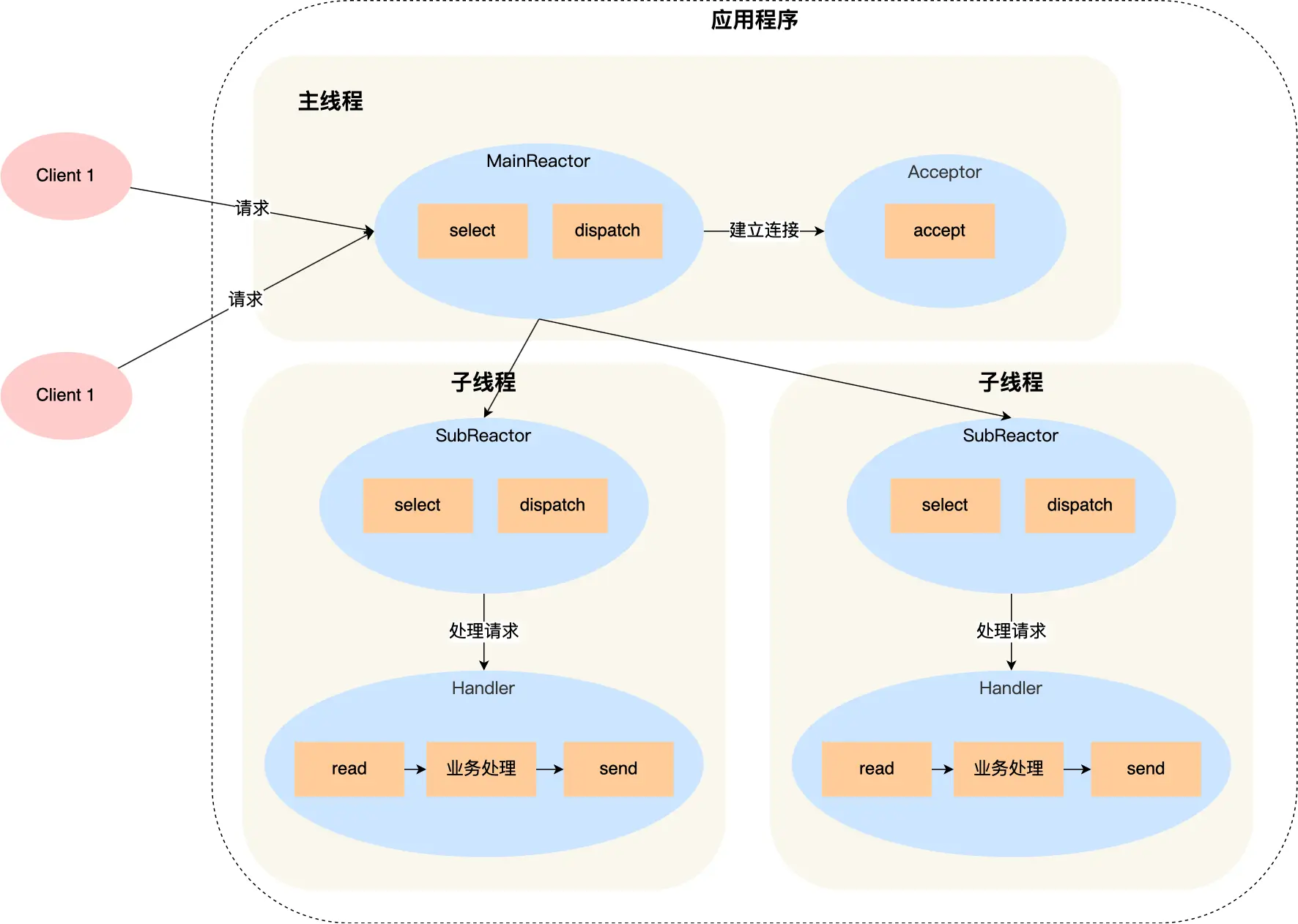

select、poll、epoll 与 Reactor 模式

在高并发网络编程领域,高效处理大量连接和 I/O 事件是系统性能的关键。select、poll、epoll 作为 I/O 多路复用技术的代表,以及基于它们实现的 Reactor 模式,为开发者提供了强大的工具。本文将深入探讨这些技术的底层原理、优缺点。 一、I…...

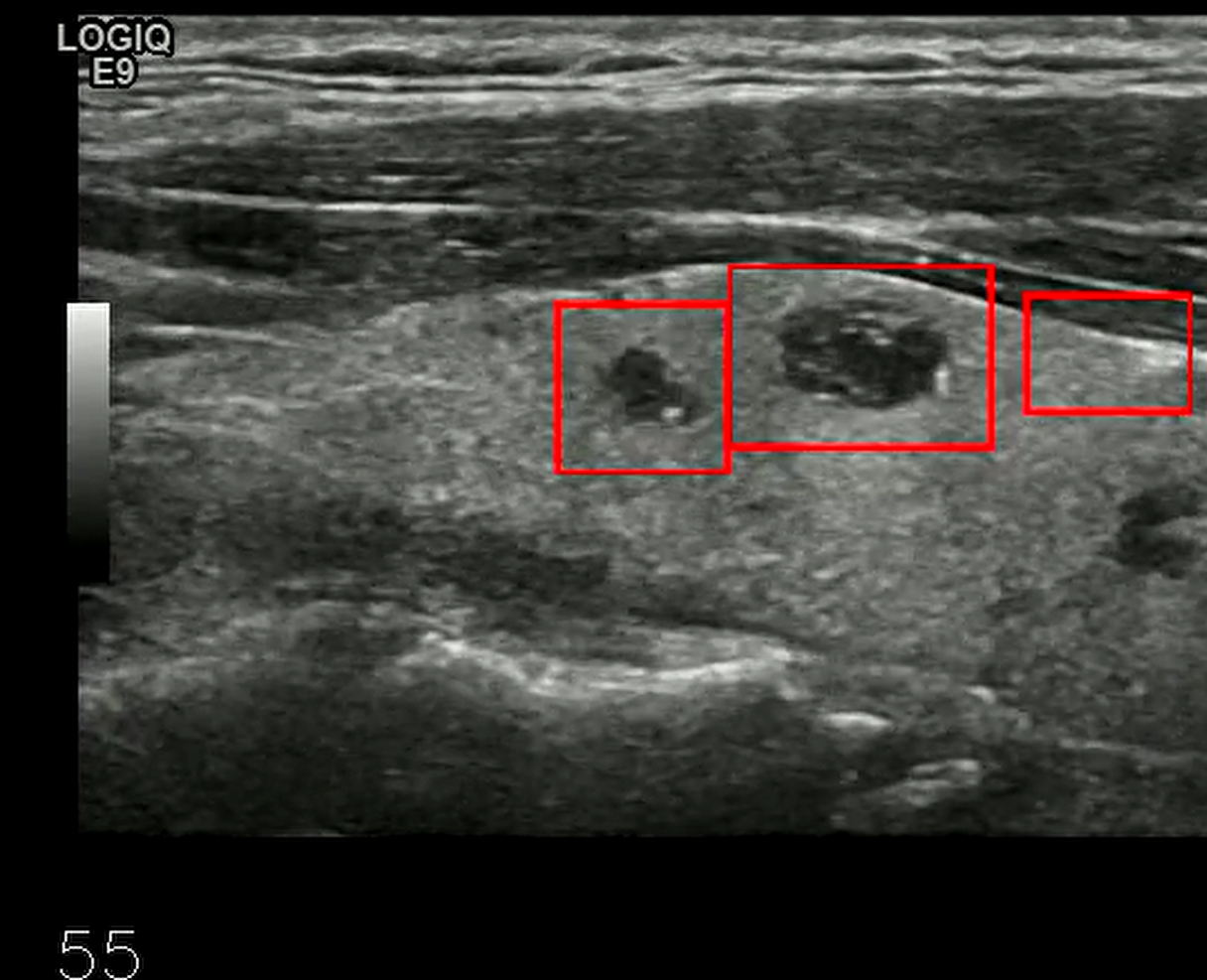

【开发技术】.Net使用FFmpeg视频特定帧上绘制内容

目录 一、目的 二、解决方案 2.1 什么是FFmpeg 2.2 FFmpeg主要功能 2.3 使用Xabe.FFmpeg调用FFmpeg功能 2.4 使用 FFmpeg 的 drawbox 滤镜来绘制 ROI 三、总结 一、目的 当前市场上有很多目标检测智能识别的相关算法,当前调用一个医疗行业的AI识别算法后返回…...

Device Mapper 机制

Device Mapper 机制详解 Device Mapper(简称 DM)是 Linux 内核中的一套通用块设备映射框架,为 LVM、加密磁盘、RAID 等提供底层支持。本文将详细介绍 Device Mapper 的原理、实现、内核配置、常用工具、操作测试流程,并配以详细的…...

Pinocchio 库详解及其在足式机器人上的应用

Pinocchio 库详解及其在足式机器人上的应用 Pinocchio (Pinocchio is not only a nose) 是一个开源的 C 库,专门用于快速计算机器人模型的正向运动学、逆向运动学、雅可比矩阵、动力学和动力学导数。它主要关注效率和准确性,并提供了一个通用的框架&…...