password_hash() 使用足够强度的单向散列算法创建密码的散列(hash)。

当前支持的算法:

PASSWORD_DEFAULT- 使用 bcrypt 算法 (PHP 5.5.0 默认)。 注意,该常量会随着 PHP 加入更新更高强度的算法而改变。 所以,使用此常量生成结果的长度将在未来有变化。 因此,数据库里储存结果的列可超过60个字符(最好是255个字符)。PASSWORD_BCRYPT- 使用CRYPT_BLOWFISH算法创建散列。 这会产生兼容使用 "$2y$" 的 crypt()。 结果将会是 60 个字符的字符串, 或者在失败时返回false。PASSWORD_ARGON2I- 使用 Argon2i 散列算法创建散列。 只有在 PHP 编译时加入 Argon2 支持时才能使用该算法。PASSWORD_ARGON2ID- 使用 Argon2id 散列算法创建散列。 只有在 PHP 编译时加入 Argon2 支持时才能使用该算法。

PASSWORD_BCRYPT 支持的选项:

-

salt(string) - 手动提供散列密码的盐值(salt)。这将避免自动生成盐值(salt)。省略此值后,password_hash() 会为每个密码散列自动生成随机的盐值。这种操作是有意的模式。

警告盐值(salt)选项已废弃(deprecated)。 现在最好仅选择使用默认产生的盐值。 从 PHP 8.0.0 起,明确指定的 salt 值会被忽略。

-

cost(int) - 代表算法使用的 cost。crypt() 页面上有 cost 值的示例。省略时,默认值是

10。 这个 cost 是个不错的底线,但也许可以根据自己硬件的情况,加大这个值。

PASSWORD_ARGON2I 和 PASSWORD_ARGON2ID 支持的选项:

-

memory_cost(int) - 计算 Argon2 散列时的最大内存(单位:KB)。默认值:PASSWORD_ARGON2_DEFAULT_MEMORY_COST。 -

time_cost(int) - 计算 Argon2 散列时最多的时间。默认值:PASSWORD_ARGON2_DEFAULT_TIME_COST。 -

threads(int) - 计算 Argon2 散列时最多的线程数。默认值:PASSWORD_ARGON2_DEFAULT_THREADS。

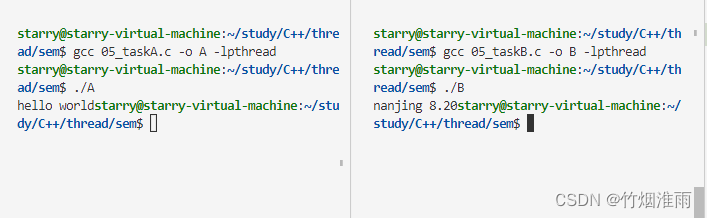

加密:

echo password_hash("rasmuslerdorf", PASSWORD_BCRYPT)

验证:

<?php

// 想知道以下字符从哪里来,可参见 password_hash() 示例

$hash = '$2y$07$BCryptRequires22Chrcte/VlQH0piJtjXl.0t1XkA8pw9dMXTpOq';if (password_verify('rasmuslerdorf', $hash)) {echo 'Password is valid!';

} else {echo 'Invalid password.';

}

?>