android10.0(Q) MTK 6765 user版本打开root权限

前言

相比较 Android8.1、9.0 而言,Android10.0 版本 的 root变得相当麻烦,10.0 中引入了动态分区机制,同样的要想完全 adb root,需要 fastboot 解锁,然后关闭 verity 才能 adb remount 成功。我尝试和之前一样修改 fstab.in.mt6765 中的 ro 和 rw 初始值,容易导致无法正常开机,在这耗费了很长时间,就暂时先跳过吧,apk root 是 ok的。

环境

| 名称 | 版本 |

|---|---|

| Android版本 | 10.0 |

| 平台 | MTK6766 |

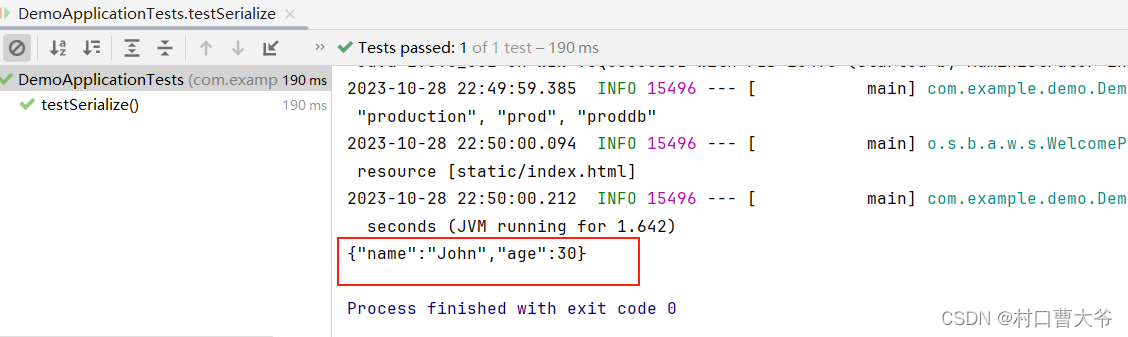

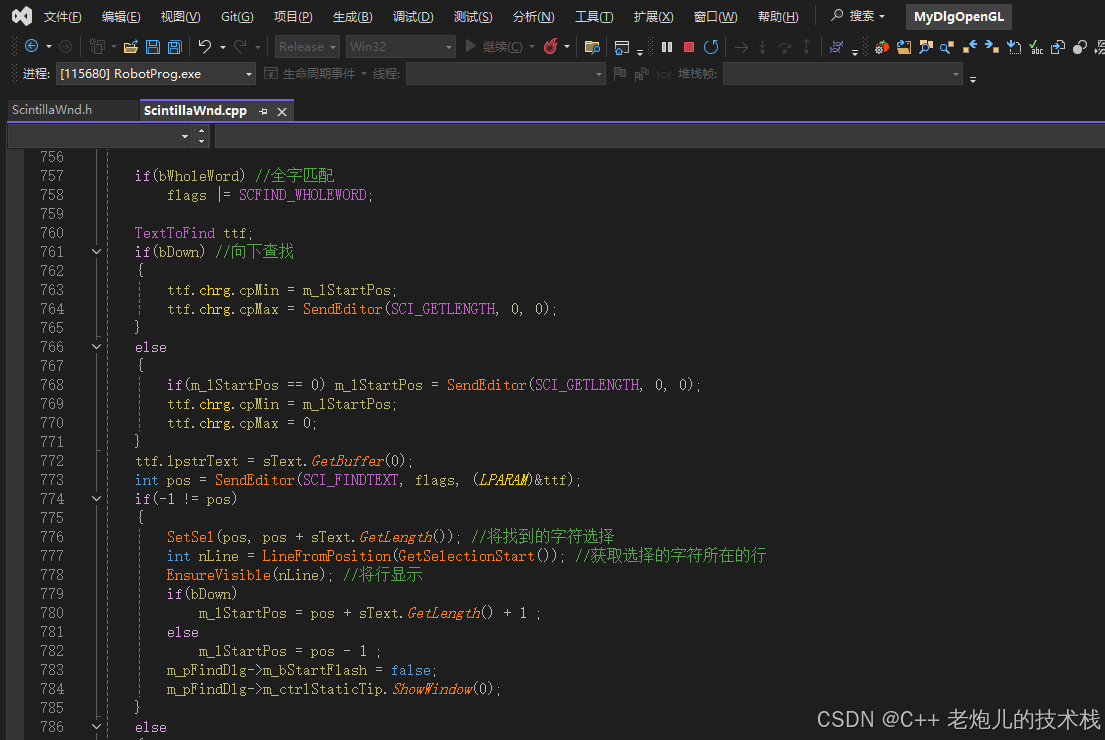

先放一张图

修改方案

上面的图就不用我多说了吧,分别用了 ROOT检测工具、RE文件管理器测试,只要 root 成功都有明显的提示,总共修改 12 个文件,新增 3 个文件,一共 15 个

modified: build/make/core/main.mkmodified: device/mediatek/sepolicy/basic/non_plat/file_contextsmodified: device/mediateksample/k62v1_64_bsp/device.mkmodified: vendor/mediatek/proprietary/bootable/bootloader/preloader/custom/k62v1_64_bsp/k62v1_64_bsp.mkmodified: system/core/adb/Android.bpmodified: system/core/adb/daemon/main.cppmodified: system/core/init/selinux.cppmodified: system/core/libcutils/fs_config.cppmodified: system/core/rootdir/init.rcmodified: system/sepolicy/Android.mkmodified: system/sepolicy/prebuilts/api/29.0/public/domain.temodified: system/sepolicy/public/domain.teadd device/mediatek/sepolicy/basic/non_plat/suproce.teadd system/extras/su/suadd system/extras/su/suproce.sh

1.让进程名称在 AS Logcat 中可见,通过修改 ro.adb.secure 和 ro.secure

ps:这步不是必须的,目的只是在 logcat 中可见进程 pid 和包名,而且打开 USB 调试时默认授权,不再弹授权框

build/make/core/main.mk

tags_to_install :=ifneq (,$(user_variant))# Target is secure in user builds.

- ADDITIONAL_DEFAULT_PROPERTIES += ro.secure=1

+ # ADDITIONAL_DEFAULT_PROPERTIES += ro.secure=1

+ ADDITIONAL_DEFAULT_PROPERTIES += ro.secure=0ADDITIONAL_DEFAULT_PROPERTIES += security.perf_harden=1ifeq ($(user_variant),user)

- ADDITIONAL_DEFAULT_PROPERTIES += ro.adb.secure=1

+ # ADDITIONAL_DEFAULT_PROPERTIES += ro.adb.secure=1

+ ADDITIONAL_DEFAULT_PROPERTIES += ro.adb.secure=0endififeq ($(user_variant),userdebug)

@@ -251,7 +253,7 @@ ifneq (,$(user_variant))tags_to_install += debugelse# Disable debugging in plain user builds.

- enable_target_debugging :=

+ # enable_target_debugging :=endif# Disallow mock locations by default for user builds

2.修改 SELinux权限为 Permissive

SELinux 常用状态有两个 Permissive 和 Enforcing,通过 adb shell getenforce 可查看当前所处模式

10.0 改到了 selinux.cpp 中

system/core/init/selinux.cpp

bool IsEnforcing() {

+ return false;if (ALLOW_PERMISSIVE_SELINUX) {return StatusFromCmdline() == SELINUX_ENFORCING;}

3.关闭 DM-verity

vendor/mediatek/proprietary/bootable/bootloader/preloader/custom/k62v1_64_bsp/k62v1_64_bsp.mk

TARGET=k62v1_64_bspMTK_PLATFORM=MT6765MTK_SEC_CHIP_SUPPORT=yes

-MTK_SEC_USBDL=ATTR_SUSBDL_ONLY_ENABLE_ON_SCHIP

-MTK_SEC_BOOT=ATTR_SBOOT_ENABLE

+MTK_SEC_USBDL=ATTR_SUSBDL_DISABLE

+MTK_SEC_BOOT=ATTR_SBOOT_DISABLEMTK_SEC_MODEM_AUTH=noMTK_SEC_SECRO_AC_SUPPORT=yes# Platform

4.增加 su 相关,确保 apk root 权限

apk 获取 root 权限,需要内置 su 文件,参考之前 8.1 的做法,在 init.rc 中 boot_completed 时执行脚本

开机执行脚本的命令可直接加在 system/core/rootdir/init.rc

开机脚本执行是否成功,可通过 adb shell dmesg > dmesg.txt 抓取 init 的日志,搜索是否报错,或者缺少权限。

boot_completed 启动完成时,start suproce

system/core/rootdir/init.rc

class_reset main+service suproce /system/bin/suproce.sh

+ class main

+ user root

+ group root

+ oneshot

+ seclabel u:object_r:suproce_exec:s0

+

+on property:sys.boot_completed=1

+ start suprocebootchart stop

system/extras/su/suproce.sh

#!/system/bin/shmount -o rw,remount /system

chmod 06755 su

su --daemonecho "su daemon done."

device/mediatek/sepolicy/basic/non_plat/file_contexts

#hidl process merging/(system\/vendor|vendor)/bin/hw/merged_hal_service u:object_r:merged_hal_service_exec:s0

+

+#suproce

+/system/bin/suproce.sh u:object_r:suproce_exec:s0

此处写法有变动,suproce.te 中要加 system_file_type,不然编译时报错

out/target/product/k62v1_64_bsp/obj/ETC/sepolicy_tests_intermediates/sepolicy_tests )"

The following types on /system/ must be associated with the "system_file_type" attribute: suproce_exec

checkpolicy: error(s) encountered while parsing configuration

device/mediatek/sepolicy/basic/non_plat/suproce.te

type suproce, coredomain;#type suproce_exec, exec_type, vendor_file_type, file_type;

type suproce_exec, exec_type, file_type, system_file_type;# permissive suproce;

# allow shell suproce_exec:file { read open getattr execute };init_daemon_domain(suproce);

改完后继续编译,再次出现新错误,user 版本不允许 permissive domains

[ 19% 1135/5824] build out/target/product/k62v1_64_bsp/obj/ETC/sepolicy.recovery_intermediates/sepolicy

FAILED: out/target/product/k62v1_64_bsp/obj/ETC/sepolicy.recovery_intermediates/sepolicy

/bin/bash -c "(ASAN_OPTIONS=detect_leaks=0 out/host/linux-x86/bin/checkpolicy -M -c 30 -o out/target/product/k62v1_64_bsp/obj/ETC/sepolicy.recovery_intermediates/sepolicy.tmp out/target/product/k62v1_64_bsp/obj/ETC/sepolicy.recovery_intermediates/sepolicy.recovery.conf ) && (out/host/linux-x86/bin/sepolicy-analyze out/target/product/k62v1_64_bsp/obj/ETC/sepolicy.recovery_intermediates/sepolicy.tmp permissive > out/target/product/k62v1_64_bsp/obj/ETC/sepolicy.recovery_intermediates/sepolicy.permissivedomains ) && (if [ \"user\" = \"user\" -a -s out/target/product/k62v1_64_bsp/obj/ETC/sepolicy.recovery_intermediates/sepolicy.permissivedomains ]; then echo \"==========\" 1>&2; echo \"ERROR: permissive domains not allowed in user builds\" 1>&2; echo \"List of invalid domains:\" 1>&2; cat out/target/product/k62v1_64_bsp/obj/ETC/sepolicy.recovery_intermediates/sepolicy.permissivedomains 1>&2; exit 1; fi ) && (mv out/target/product/k62v1_64_bsp/obj/ETC/sepolicy.recovery_intermediates/sepolicy.tmp out/target/product/k62v1_64_bsp/obj/ETC/sepolicy.recovery_intermediates/sepolicy )"

device/mediatek/sepolicy/bsp/plat_private/untrusted_app_all.te:7:WARNING 'unrecognized character' at token '' on line 53889:

# Purpose: Make app can get phoneEx

注释下面文件中的 exit 1

system/sepolicy/Android.mk

@@ -518,7 +518,7 @@ $(LOCAL_BUILT_MODULE): $(HOST_OUT_EXECUTABLES)/secilc $(HOST_OUT_EXECUTABLES)/seecho "ERROR: permissive domains not allowed in user builds" 1>&2; \echo "List of invalid domains:" 1>&2; \cat $@.permissivedomains 1>&2; \

- exit 1; \

+ # exit 1; \fi$(hide) mv $@.tmp $@@@ -562,7 +562,7 @@ $(LOCAL_BUILT_MODULE): $(sepolicy.recovery.conf) $(HOST_OUT_EXECUTABLES)/checkpoecho "ERROR: permissive domains not allowed in user builds" 1>&2; \echo "List of invalid domains:" 1>&2; \cat $@.permissivedomains 1>&2; \

- exit 1; \

+ # exit 1; \fi$(hide) mv $@.tmp $@

再重新编译,又报错,卧底马,什么情况, 在 system/sepolicy/public/domain.te 中 335 行进行了权限检查

libsepol.report_assertion_extended_permissions: neverallowxperm on line 335 of system/sepolicy/public/domain.te (or line 11735 of policy.conf) violated by allow aee_aed suproce_exec:file { ioctl };

libsepol.report_assertion_extended_permissions: neverallowxperm on line 335 of system/sepolicy/public/domain.te (or line 11735 of policy.conf) violated by allow crash_dump suproce_exec:file { ioctl };

libsepol.check_assertions: 2 neverallow failures occurred

Error while expanding policylibsepol.report_assertion_extended_permissions: neverallowxperm on line 335 of system/sepolicy/public/domain.te (or line 11642 of policy.conf) violated by allow aee_aed suproce_exec:file { ioctl };

libsepol.report_assertion_extended_permissions: neverallowxperm on line 335 of system/sepolicy/public/domain.te (or line 11642 of policy.conf) violated by allow crash_dump suproce_exec:file { ioctl };

libsepol.check_assertions: 2 neverallow failures occurred

Error while expanding policy

system/sepolicy/public/domain.te

system/sepolicy/prebuilts/api/29.0/public/domain.te

# All ioctls on file-like objects (except chr_file and blk_file) and

# sockets must be restricted to a whitelist.

# neverallowxperm * *:{ dir notdevfile_class_set socket_class_set blk_file } ioctl { 0 };

直接将 neverallowxperm * *:{ dir notdevfile_class_set socket_class_set blk_file } ioctl { 0 }; 这行注释就行,不过需要两个文件都注释,

开始按照忽略原则将 aee_aed、crash_dump 通过 - 的方式修改,又报其它错误(宝宝心里苦啊)

*neverallowxperm { * -aee_aed -crash_dump } :{ dir notdevfile_class_set socket_class_set blk_file } ioctl { 0 }; 这样行不通

拷贝 su 文件和开机脚本 suproce.sh 到 system/bin 目录下

device/mediateksample/k62v1_64_bsp/device.mk

@@ -19,6 +19,11 @@ PRODUCT_COPY_FILES += $(LOCAL_PATH)/sbk-kpd.kl:system/usr/keylayout/sbk-kpd.kl:m$(LOCAL_PATH)/sbk-kpd.kcm:system/usr/keychars/sbk-kpd.kcm:mtkendif+PRODUCT_COPY_FILES += \

+ system/extras/su/su:system/bin/su \

+ system/extras/su/suproce.sh:system/bin/suproce.sh

给 su 文件增加权限

system/core/libcutils/fs_config.cpp

@@ -166,7 +168,9 @@ static const struct fs_path_config android_files[] = {// the following two files are INTENTIONALLY set-uid, but they// are NOT included on user builds.{ 06755, AID_ROOT, AID_ROOT, 0, "system/xbin/procmem" },

- { 04750, AID_ROOT, AID_SHELL, 0, "system/xbin/su" },

+ { 06755, AID_ROOT, AID_SHELL, 0, "system/bin/su" },// the following files have enhanced capabilities and ARE included// in user builds.

5.解锁 fastboot,并关闭 verity 按需操作

system/core/adb/Android.bp

@@ -76,7 +76,15 @@ cc_defaults {name: "adbd_defaults",defaults: ["adb_defaults"],- cflags: ["-UADB_HOST", "-DADB_HOST=0"],

+ //cflags: ["-UADB_HOST", "-DADB_HOST=0"],

+ cflags: [

+ "-UADB_HOST",

+ "-DADB_HOST=0",

+ "-UALLOW_ADBD_ROOT",

+ "-DALLOW_ADBD_ROOT=1",

+ "-DALLOW_ADBD_DISABLE_VERITY",

+ "-DALLOW_ADBD_NO_AUTH",

+ ],product_variables: {debuggable: {cflags: [

system/core/adb/daemon/main.cpp

@@ -63,12 +63,13 @@ static inline bool is_device_unlocked() {}static bool should_drop_capabilities_bounding_set() {

- if (ALLOW_ADBD_ROOT || is_device_unlocked()) {

+ /*if (ALLOW_ADBD_ROOT || is_device_unlocked()) {if (__android_log_is_debuggable()) {return false;}}

- return true;

+ return true;*/

+ return false;}static bool should_drop_privileges() {

解锁时可能音量上键不生效,那需要进行对调

vendor/mediatek/proprietary/bootable/bootloader/lk/app/mt_boot/sec_unlock.c

unlock_warranty();while (1) {

- if (mtk_detect_key(MT65XX_MENU_SELECT_KEY)) { //VOL_UP

+ //if (mtk_detect_key(MT65XX_MENU_SELECT_KEY)) { //VOL_UP

+ if (mtk_detect_key(MT65XX_MENU_OK_KEY)) { //VOL_DOWNfastboot_info("Start unlock flow\n");//Invoke security check after confirming "yes" by userret = fastboot_get_unlock_perm(&unlock_allowed);

@@ -374,7 +375,8 @@ void fastboot_oem_unlock(const char *arg, void *data, unsigned sz)fastboot_okay("");}break;

- } else if (mtk_detect_key(MT65XX_MENU_OK_KEY)) { //VOL_DOWN

+ //} else if (mtk_detect_key(MT65XX_MENU_OK_KEY)) { //VOL_DOWN

+ } else if (mtk_detect_key(MT65XX_MENU_SELECT_KEY)) { //VOL_UPvideo_printf("return to fastboot in 3s\n");mdelay(3000);fastboot_boot_menu();

去除 oem 解锁后每次开机提示 Your device has been unlocked and can’t be trusted 警告字眼

vendor/mediatek/proprietary/bootable/bootloader/lk/platform/common/boot/vboot_state.c

@@ -133,9 +133,10 @@ int orange_state_warning(void)video_clean_screen();video_set_cursor(video_get_rows() / 2, 0);

- video_printf(title_msg);

- video_printf("Your device has been unlocked and can't be trusted\n");

- video_printf("Your device will boot in 5 seconds\n");

+ //20191206 annotaion

+ // video_printf(title_msg);

+ // video_printf("Your device has been unlocked and can't be trusted\n");

+ // video_printf("Your device will boot in 5 seconds\n");mtk_wdt_restart();mdelay(5000);mtk_wdt_restart();

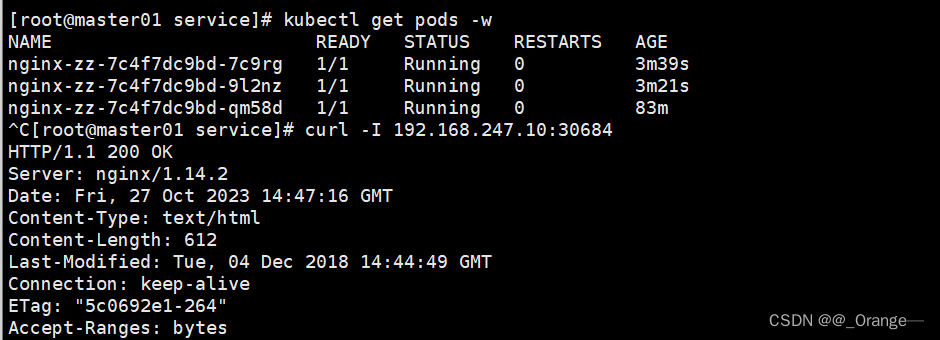

获取 adb root 权限, user 版本目前还不能 remount 成功, userdebug 版本可成功 remount,

后续 user 版本 adb 成功后会持续更新,以下是操作比对

=user==========

C:>adb rootC:>adb remount

/system/bin/remount exited with status 2

remount failedC:>adb disable-verity

Device is locked. Please unlock the device firstC:>adb reboot bootloaderC:>fastboot flashing unlock

…

(bootloader) Start unlock flowOKAY [ 12.394s]

finished. total time: 12.398sC:>fastboot reboot

rebooting…finished. total time: 0.003sC:>adb rootC:>adb disable-verity

Successfully disabled verity

Now reboot your device for settings to take effectC:>adb rebootC:>adb rootC:>adb remount

/system/bin/remount exited with status 2

remount failed=userdebug==========C:>adb rootC:>adb remount

E Skipping /system

E Skipping /vendor

E Skipping /product

W No partitions to remount

/system/bin/remount exited with status 7

remount failedC:>adb disable-verity

Device is locked. Please unlock the device firstC:>adb reboot bootloaderC:>fastboot flashing unlock

…

(bootloader) Start unlock flowOKAY [ 12.394s]

finished. total time: 12.398sC:>fastboot reboot

rebooting…finished. total time: 0.003sC:>adb rootC:>adb disable-verity

Successfully disabled verity

Now reboot your device for settings to take effectC:>adb rebootC:>adb rootC:>adb remount

remount succeeded

user 版本已成功获取 adb root

6.修改 adb root 权限,编译 userdebug 版本进行比对

user 和 userdebug 区别在于 remount 时感觉走的地方不太一样,userdebug remount 时打印的日志来自 system\core\fs_mgr\fs_mgr_remount.cpp

思路为只要让 user 版本下 remount 时打印一样的日志即可

修改文件清单

modified: system/core/adb/Android.bpmodified: system/core/fs_mgr/Android.bpmodified: system/sepolicy/Android.mkmodified: system/sepolicy/definitions.mkmodified: frameworks/base/services/usb/java/com/android/server/usb/UsbDeviceManager.java

system/core/adb/Android.bp

+++ b/alps/system/core/adb/Android.bp

@@ -412,6 +412,8 @@ cc_library {"liblog",],+ required: [ "remount",],

+product_variables: {debuggable: {required: [

system/core/fs_mgr/Android.bp

+++ b/alps/system/core/fs_mgr/Android.bp

@@ -76,7 +76,8 @@ cc_library {"libfstab",],cppflags: [

- "-DALLOW_ADBD_DISABLE_VERITY=0",

+ "-UALLOW_ADBD_DISABLE_VERITY",

+ "-DALLOW_ADBD_DISABLE_VERITY=1",],product_variables: {debuggable: {

@@ -133,7 +134,8 @@ cc_binary {"fs_mgr_remount.cpp",],cppflags: [

- "-DALLOW_ADBD_DISABLE_VERITY=0",

+ "-UALLOW_ADBD_DISABLE_VERITY",

+ "-DALLOW_ADBD_DISABLE_VERITY=1",],product_variables: {debuggable: {

user 版本启用 overlayfs 来装载 remount 对应分区

system/sepolicy/Android.mk

+++ b/alps/system/sepolicy/Android.mk

@@ -309,7 +309,7 @@ LOCAL_REQUIRED_MODULES += \endif-ifneq ($(TARGET_BUILD_VARIANT), user)

+ifneq ($(TARGET_BUILD_VARIANT), eng)LOCAL_REQUIRED_MODULES += \selinux_denial_metadata \@@ -1104,7 +1104,8 @@ endififneq ($(filter address,$(SANITIZE_TARGET)),)local_fc_files += $(wildcard $(addsuffix /file_contexts_asan, $(PLAT_PRIVATE_POLICY)))endif

-ifneq (,$(filter userdebug eng,$(TARGET_BUILD_VARIANT)))

+ifneq (,$(filter user userdebug eng,$(TARGET_BUILD_VARIANT)))local_fc_files += $(wildcard $(addsuffix /file_contexts_overlayfs, $(PLAT_PRIVATE_POLICY)))endififeq ($(TARGET_FLATTEN_APEX),true)

@@ -1166,7 +1167,9 @@ file_contexts.device.tmp :=file_contexts.local.tmp :=##################################

-ifneq ($(TARGET_BUILD_VARIANT), user)

+# ifneq ($(TARGET_BUILD_VARIANT), user)

+ifneq ($(TARGET_BUILD_VARIANT), eng)include $(CLEAR_VARS)LOCAL_MODULE := selinux_denial_metadata

system/sepolicy/definitions.mk

+++ b/alps/system/sepolicy/definitions.mk

@@ -1,10 +1,11 @@# Command to turn collection of policy files into a policy.conf file to be# processed by checkpolicydefine transform-policy-to-conf@mkdir -p $(dir $@)$(hide) m4 --fatal-warnings $(PRIVATE_ADDITIONAL_M4DEFS) \-D mls_num_sens=$(PRIVATE_MLS_SENS) -D mls_num_cats=$(PRIVATE_MLS_CATS) \

- -D target_build_variant=$(PRIVATE_TARGET_BUILD_VARIANT) \

+ -D target_build_variant=eng \-D target_with_dexpreopt=$(WITH_DEXPREOPT) \-D target_arch=$(PRIVATE_TGT_ARCH) \

默认开启 OEM 解锁选项

frameworks/base/services/usb/java/com/android/server/usb/UsbDeviceManager.java

+++ b/alps/frameworks/base/services/usb/java/com/android/server/usb/UsbDeviceManager.java

@@ -995,6 +995,10 @@ public class UsbDeviceManager implements ActivityTaskManagerInternal.ScreenObser}protected void finishBoot() {

+ android.service.oemlock.OemLockManager mOemLockManager

+ = (android.service.oemlock.OemLockManager) mContext.getSystemService(Context.OEM_LOCK_SERVICE);

+ mOemLockManager.setOemUnlockAllowedByUser(true);

+if (mBootCompleted && mCurrentUsbFunctionsReceived && mSystemReady) {if (mPendingBootBroadcast) {updateUsbStateBroadcastIfNeeded(getAppliedFunctions(mCurrentFunctions));

C:>adb rootC:>adb remount

W DM_DEV_STATUS failed for scratch: No such device or address

E [liblp]No device named scratch

[liblp]Partition scratch will resize from 0 bytes to 1315950592 bytes

[liblp]Updated logical partition table at slot 0 on device /dev/block/by-name/super

[libfs_mgr]Created logical partition scratch on device /dev/block/dm-3

[libfs_mgr]superblock s_max_mnt_count:65535,/dev/block/dm-3

[libfs_mgr]__mount(source=/dev/block/dm-3,target=/mnt/scratch,type=ext4)=0: Success

Using overlayfs for /system

Using overlayfs for /vendor

Using overlayfs for /product

[libfs_mgr]__mount(source=overlay,target=/system,type=overlay,upperdir=/mnt/scratch/overlay/system/upper)=0

[libfs_mgr]__mount(source=overlay,target=/vendor,type=overlay,upperdir=/mnt/scratch/overlay/vendor/upper)=0

[libfs_mgr]__mount(source=overlay,target=/product,type=overlay,upperdir=/mnt/scratch/overlay/product/upper)=0

remount succeeded

相关文章:

android10.0(Q) MTK 6765 user版本打开root权限

前言 相比较 Android8.1、9.0 而言,Android10.0 版本 的 root变得相当麻烦,10.0 中引入了动态分区机制,同样的要想完全 adb root,需要 fastboot 解锁,然后关闭 verity 才能 adb remount 成功。我尝试和之前一样修改 f…...

)

软考 系统架构设计师系列知识点之设计模式(9)

接前一篇文章:软考 系统架构设计师系列知识点之设计模式(8) 所属章节: 老版(第一版)教材 第7章. 设计模式 第2节. 设计模式实例 相关试题 7. 一组对象以定义良好但是复杂的方式进行通信,产生…...

LeetCode二分查找

搜索插入位置 description 给定一个排序数组和一个目标值,在数组中找到目标值,并返回其索引。如果目标值不存在于数组中,返回它将会被按顺序插入的位置。 请必须使用时间复杂度为 O(log n) 的算法。 示例 1: 输入: nums [1,3,5,6], tar…...

米软科技客户单病种上报量云南省第一

近日米软获悉,在云南省统计的单病种上报情况中,截止2021年11月15日,上线单病种系统不足半年的红河州第一人民医院(云南省滇南中心医院)以占全省上报总数5%的22950例,遥遥领先于同省各家二三级医院。 全省上…...

SpringCore完整学习教程5,入门级别

本章从第6章开始 6. JSON Spring Boot提供了三个JSON映射库的集成: Gson Jackson JSON-B Jackson是首选的和默认的库。 6.1. Jackson 为Jackson提供了自动配置,Jackson是spring-boot-starter-json的一部分。当Jackson在类路径上时,将自动配置Obj…...

1024 云上见 · 上云挑战(ChatGPT搭建)

【玩转1024】使用函数计算X通义千问搭建AI助手,参与1024小说创作大赛 【使用函数计算X通义千问搭建AI助手,参与小说创作大赛】:本活动基于函数计算X 通义千问快速部署 AI 个人助手应用,用户可以根据需要选择不同角色的AI助手开启…...

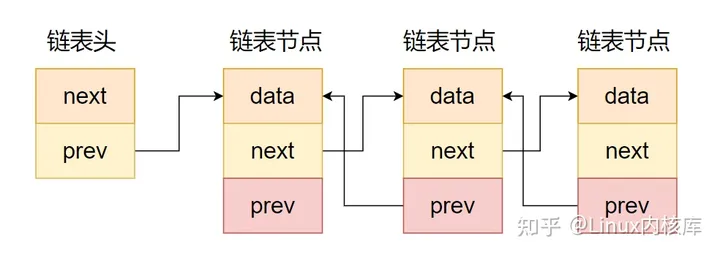

Linux内核代码中常用的数据结构

Linux内核代码中广泛使用了数据结构和算法,其中最常用的两个是链表和红黑树。 链表 Linux内核代码大量使用了链表这种数据结构。链表是在解决数组不能动态扩展这个缺陷而产生的一种数据结构。链表所包含的元素可以动态创建并插入和删除。 链表的每个元素都是离散…...

自动驾驶,从“宠儿”走进“淘汰赛”

从“一步到位”到场景、技术降维。从拼落地路径,到拼雷达、算力,再到如今的性价比之争,自动驾驶似乎变得愈发“接地气”。 作者|斗斗 编辑|皮爷 出品|产业家 比起去年,黄文欢和张放今年显得更加忙碌。 “自动驾驶赛道&…...

Tensorflow2 中模型训练标签顺序和预测结果标签顺序不一致问题解决办法

本篇文章将详细介绍Tensorflow2.x中模型训练标签顺序和预测结果标签顺序不一致问题,这个问题如果考虑不周,或者标签顺序没有控制好的情况下会出现预测结果精度极其不准确的情况。 训练数据集的结构:数据集有超过10的类别数,这里包…...

uniapp 在 Android Studio 模拟器中运行项目

在开发App时,无论是使用 Flutter 还是 React native,还是使用uni-app 开发跨端App时,总是需要运行调试。一般调试分为两种。 第一:真机调试 第二:模拟器调试 真机调试的好处是可以看到更好的效果,缺点就是…...

淘宝API接口获取商品信息,订单管理,库存管理,数据分析

在淘宝开放平台中,每个API接口都有相应的文档说明和授权机制,以确保数据的安全性和可靠性。开发者可以根据自己的需求选择相应的API接口,并根据文档说明进行调用和使用。 淘宝开放平台API接口是一套REST方式的开放应用程序编程接口&…...

Azure - 机器学习企业级服务概述与介绍

目录 一、什么是 Azure 机器学习?大规模生成业务关键型机器学习模型 二、Azure 机器学习适合哪些人群?三、Azure 机器学习的价值点加快价值实现速度协作并简化 MLOps信心十足地开发负责任地设计 四、端到端机器学习生命周期的支持准备数据生成和训练模型…...

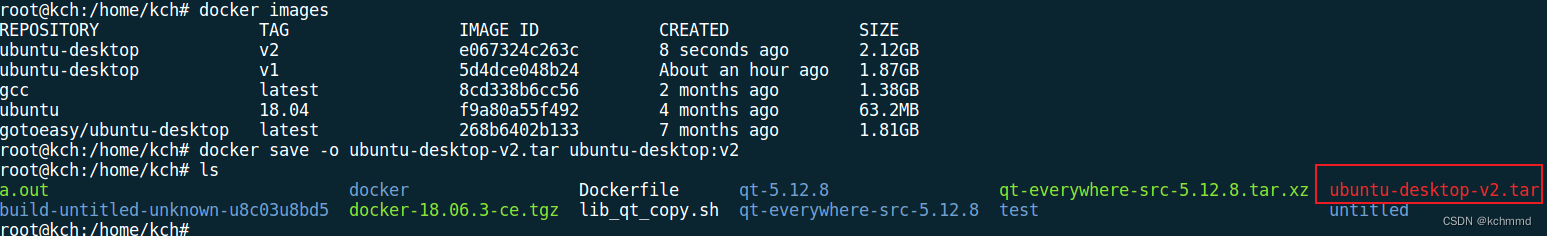

Linux docker 安装 部署

docker 安装 linux系统离线安装docker 如何使用docker部署c/c程序 常用命令 给予 docker 访问 gui 的权限 在 /etc/profile 末尾添加 if [ "$DISPLAY" ! "" ] thenxhost fi在执行 更新 source /etc/profiledocker下载镜像 docker search gcc #搜索d…...

selenium+python web自动化测试框架项目实战实例教程

自动化测试对程序的回归测试更方便。 由于回归测试的动作和用例是完全设计好的,测试期望的结果也是完全可以预料的,将回归测试自动运行... 可以运行更加繁琐的测试 自动化测试的一个明显好处就是可以在很短的时间内运行更多的测试。学习自动化测试最终目的是应用到实际项目中&…...

软考高级系统架构设计师系列之:案例分析典型试题七

软考高级系统架构设计师系列之:案例分析典型试题七 一、架构评估1.案例试题2.参考答案一、架构评估 某网上购物电子商务公司拟升级正在使用的在线交易系统,以提高用户网上购物在线支付环节的效率和安全性。在系统的需求分析与架构设计阶段,公司提出的需求和关键质量属性场景…...

【算法|动态规划No30】leetcode5. 最长回文子串

个人主页:兜里有颗棉花糖 欢迎 点赞👍 收藏✨ 留言✉ 加关注💓本文由 兜里有颗棉花糖 原创 收录于专栏【手撕算法系列专栏】【LeetCode】 🍔本专栏旨在提高自己算法能力的同时,记录一下自己的学习过程,希望…...

计算机视觉 激光雷达结合无监督学习进行物体检测的工作原理

一、简述 激光雷达是目前正在改变世界的传感器。它集成在自动驾驶汽车、自主无人机、机器人、卫星、火箭等中。该传感器使用激光束了解世界,并测量激光击中目标返回所需的时间,输出是点云信息,利用这些信息,我们可以从3D点云中查找障碍物。 从自动驾驶汽车的角度看激光雷达…...

kubectl资源管理命令-陈述式

目录 一、陈述式对象管理 1、基本概念 2、基础命令使用 3、基本信息查看(kubectl get) 4、增删等操作 5、登录pod中的容器 6、扩容缩容pod控制器的pod 7、删除副本控制器 二、创建项目实例 1、创建 kubectl create命令 2、发布 kubectl …...

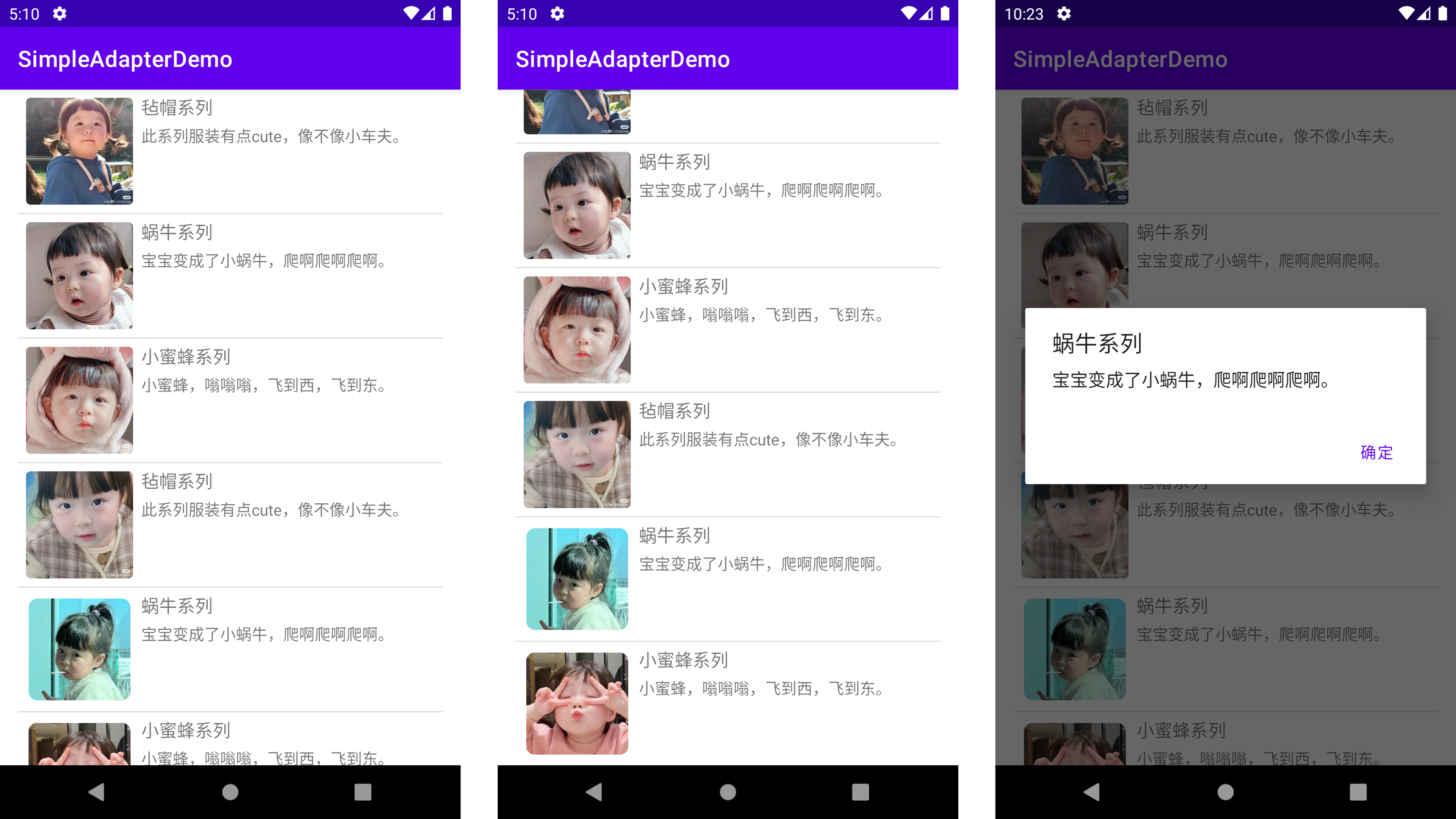

Android-宝宝相册(第四次作业)

第四次作业-宝宝相册 题目 用Listview建立宝宝相册,相册内容及图片可自行设定,也可在资料文件中获取。给出模拟器仿真界面及代码截图。 (参考例4-8) 创建工程项目 创建名为baby的项目工程,最后的工程目录结构如下图所…...

Android应用:实现网络加载商品数据【OKHttp、Glide、Gson】

实现网络加载商品数据的功能: 1、在AndroidManifest.xml中声明网络权限; 2、在app/build.gradle中添加okhttp, glide, gson等必需的第3方库; 3、在MainActivity中通过OkHttpClient连接给定的Web服务,获取商品数据;对…...

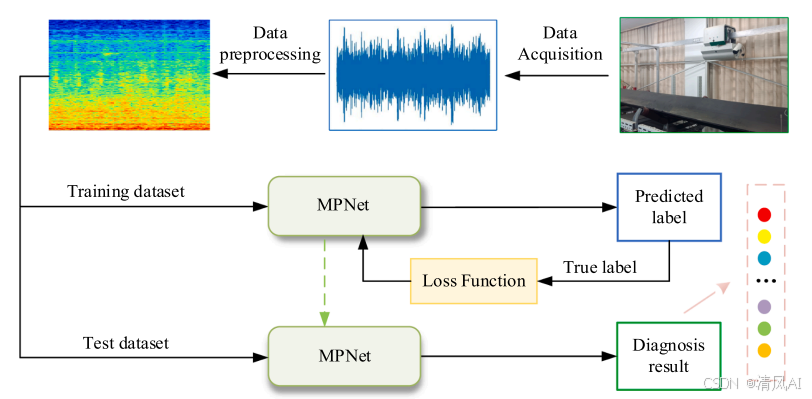

MPNet:旋转机械轻量化故障诊断模型详解python代码复现

目录 一、问题背景与挑战 二、MPNet核心架构 2.1 多分支特征融合模块(MBFM) 2.2 残差注意力金字塔模块(RAPM) 2.2.1 空间金字塔注意力(SPA) 2.2.2 金字塔残差块(PRBlock) 2.3 分类器设计 三、关键技术突破 3.1 多尺度特征融合 3.2 轻量化设计策略 3.3 抗噪声…...

synchronized 学习

学习源: https://www.bilibili.com/video/BV1aJ411V763?spm_id_from333.788.videopod.episodes&vd_source32e1c41a9370911ab06d12fbc36c4ebc 1.应用场景 不超卖,也要考虑性能问题(场景) 2.常见面试问题: sync出…...

在鸿蒙HarmonyOS 5中实现抖音风格的点赞功能

下面我将详细介绍如何使用HarmonyOS SDK在HarmonyOS 5中实现类似抖音的点赞功能,包括动画效果、数据同步和交互优化。 1. 基础点赞功能实现 1.1 创建数据模型 // VideoModel.ets export class VideoModel {id: string "";title: string ""…...

visual studio 2022更改主题为深色

visual studio 2022更改主题为深色 点击visual studio 上方的 工具-> 选项 在选项窗口中,选择 环境 -> 常规 ,将其中的颜色主题改成深色 点击确定,更改完成...

【AI学习】三、AI算法中的向量

在人工智能(AI)算法中,向量(Vector)是一种将现实世界中的数据(如图像、文本、音频等)转化为计算机可处理的数值型特征表示的工具。它是连接人类认知(如语义、视觉特征)与…...

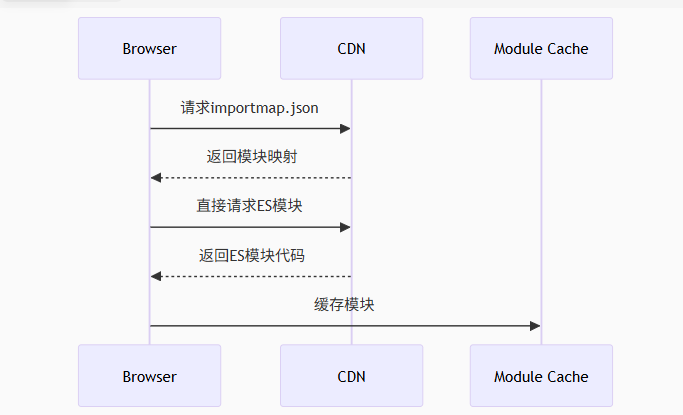

Module Federation 和 Native Federation 的比较

前言 Module Federation 是 Webpack 5 引入的微前端架构方案,允许不同独立构建的应用在运行时动态共享模块。 Native Federation 是 Angular 官方基于 Module Federation 理念实现的专为 Angular 优化的微前端方案。 概念解析 Module Federation (模块联邦) Modul…...

关键领域软件测试的突围之路:如何破解安全与效率的平衡难题

在数字化浪潮席卷全球的今天,软件系统已成为国家关键领域的核心战斗力。不同于普通商业软件,这些承载着国家安全使命的软件系统面临着前所未有的质量挑战——如何在确保绝对安全的前提下,实现高效测试与快速迭代?这一命题正考验着…...

音视频——I2S 协议详解

I2S 协议详解 I2S (Inter-IC Sound) 协议是一种串行总线协议,专门用于在数字音频设备之间传输数字音频数据。它由飞利浦(Philips)公司开发,以其简单、高效和广泛的兼容性而闻名。 1. 信号线 I2S 协议通常使用三根或四根信号线&a…...

PostgreSQL——环境搭建

一、Linux # 安装 PostgreSQL 15 仓库 sudo dnf install -y https://download.postgresql.org/pub/repos/yum/reporpms/EL-$(rpm -E %{rhel})-x86_64/pgdg-redhat-repo-latest.noarch.rpm# 安装之前先确认是否已经存在PostgreSQL rpm -qa | grep postgres# 如果存在࿰…...

面试高频问题

文章目录 🚀 消息队列核心技术揭秘:从入门到秒杀面试官1️⃣ Kafka为何能"吞云吐雾"?性能背后的秘密1.1 顺序写入与零拷贝:性能的双引擎1.2 分区并行:数据的"八车道高速公路"1.3 页缓存与批量处理…...