大数据环境下在线考试系统安全策略研究

摘 要

随着云计算、物联网、电子商务、企业信息化等的飞速发展,以及智能终端和各种检测、感应设备的普及和建设,全球逐渐进入信息化、网络化,由此产生了指数爆炸般的数据增长,一个大规模生产、分享和应用的数据的时代正在开启,大数据的时代已经到。自跨入21世纪以来,由于在大数据的网络环境下,在线考试安全变得尤为重要,虽然计算机技术对我们国家的教育教学产生了非常深远的影响,但是考试在我国来说还是最为主要的教育成果评判标准。虽然在线考试系统为我们的考试进行提供了很大的便利,但随着网络环境的不断更新与进步,网络上所产生的问题也在一件件的困扰着我们在线考试能够安全有效的进行下去,而本文则是研究在新的大数据环境下的在线考试安全策略,致力于解决在线考试过程中各种安全问题。

关键词:大数据;在线考试;安全策略

Abstract

With cloud computing, Internet of things, the rapid development of e-commerce, enterprise information, etc, and the popularity of intelligent terminal and various detection, sensing devices and construction, and gradually into the global informatization and networking, creating index data of explosive growth, an era of mass production, sharing and application of the data is open, the era of big data has to. Since the beginning of the 21st century, due to the network environment of big data, the safety of online examination has become particularly important. Although the computer technology has had a very far-reaching impact on our country’s education and teaching, the examination is still the most important evaluation standard of educational achievements in China. Even though online exam system provides great convenience for our exam, but along with the continuous renewal of network environment and progress, the problem of network in one of plague us online examination to safe and effective, and this article is research under the environment of the new big data online exam security policy, is committed to solve the problem of all kinds of security in the process of online examination.

Keywords: big data;online examination;the security policy

目录

摘 要 I

Abstract II

第1章 绪论 1

1.1研究背景及其意义 1

1.2大数据环境下在线考试系统数据安全现状 2

1.3本文主要研究内容 3

第2章 数据保护关键技术研究 4

2.1 部分加密理论与技术简介 4

2.1.1 分组加密算法 4

2.1.2 多媒体数据动态加密 4

2.1.3 分块加密 5

2.2 加密数据分析与选择 5

2.3 数据库安全策略设计 5

2.3.1身份验证 6

2.3.2访问控制 6

2.3.3数据库备份与恢复 6

2.3.4数据库加密 6

第3章 大数据环境下在线考试系统的安全风险 8

3.1 Web服务器的安全风险 8

3.2 数据服务器的安全风险 8

3.3 在线考试过程中的安全风险 8

第4章 大数据环境下在线考试系统的安全设计 10

4.1 Web服务器的安全性 10

4.2 数据库服务器安全 10

4.3 在线考试过程的安全 10

结 语 12

参考文献 13

致 谢 14

第1章绪论

1.1研究背景及其意义

随着21世纪网络大数据时代的脚步越来越快,计算机网络技术在教育教学的各方面所带来的意义更加深远,如今,在互联网影响下教育体制不断改革,但从古至今的考试仍是中国最传统最重要的判断教育成果的手段。

现如今在大数据这个网络大环境下学校和社会上的很多教育机构已经普及了在线考试系统,因为传统的考试方式需要消耗大量的人力物力财力,伴随着周期长的问题,投入的资源占比也比较大,而且没有网络在线考试方便且省资源,但是在线考试系统虽然给我们带来了这么大的便利的同时,也存在着很大的风险,所以本文选择研究大数据的大环境下在线考试系统安全策略研究,主要目的和意义如下:

在大数据环境的冲击下,每天的数据流通量是如此的巨大,在这种前提情况下,我们的在线考试系统的加密方式还有加密的算法比较单一,对于专业的网络工程师来说,单一的加密算法太过于简单,为了更有效的去保护在线考试系统的数据库,本文将提出一种混合加密的方案,使得数据库更加安全, 最终实现考试的最高公平。

在线考试多是明文传输。目前的考试系统大部分是集中式考试,多是在局域网环境下的考试,在大数据的环境下,这些考试系统在考试过程中大多是不加任何的保护措施,直接进行明文传输,恰恰是这一点,很容易被那些有心的专业人士从中利用其漏洞去截取、更改、伪造数据,然后再传输到服务器中,更有甚者,被第三方恶意篡改数据,这都会给在线考试过程中的安全性带来很大的风险。

在线考试系统中的数据库常常没有任何的保护措施,因为现有的在线考试系统只强调了考试的便捷性、高效性和实时性,在很大的程度上节省了人力物力财力,为考试的进行节约了很大的资源,但是在考试系统中用来存放考生的试卷和成绩的数据库却是不加防范的放在计算机内,可以这么说,在大数据的环境下,有相关的计算专业的高手考生,很容易进入数据库进行篡改数据并伪造试卷和成绩,这就很严重的威胁到考试的公平性。

真正实现教育与考试分离,创造一个公平开放的考试环境。在大数据环境下,互联网建起在线考试的平台,后台服务器作为数据库的承载,来存储在线考试所需要的试题,并在考试开始之后进行计时,如果考生在规定时间内没有完成试题,服务器的终端系统也会将考生的试题内容进行自动上传,并通过服务器转存到数据库中。利用互联网平台分发考试题给学生,考生可以随机得到难度近似的题,在传统的纸质化考试中肯定无法实现。将数据库中的题库进行不断的完善,考试的结果也就变得更加公平和权威,学生作弊的可能性降到了最低,而且考完试之后考生能看到自己做题的情况,如同驾照考试科目一一样,随时能看到自己的错误题目,并对错误题目进行错题学习,提前看到自己考试的结果也能看到自己的掌握情况,同时也为教师省去了大量的阅卷时间,并为教育考试的进行加快脚步,提高教育考试的整体进度,提高了人才选拔的效率,在线考试系统的使用无疑加快了教育事业整体的进步。

为了保障在线考试参与者各司其职,能够安全高效便利的完成整个考试过程,必须保障在线考试的参与者具有边界清晰的权限,各自具有相应的数据访问权限,互不干涉,以减少的错误的发生。保证在线考试的数据库安全,维护考生考试的安全数据,保障考试的安全性为首要任务,防止第三方人员进行恶意截取、更改和伪造考试数据,维护考试的公平公正性。

1.2大数据环境下在线考试系统数据安全现状

随着互联网技术在大数据环境中的蓬勃发展,互联网技术已经在各个方面渗透到人们的日常生活中,教育的渗透性相当深远。进入21世纪后,计算机网络技术对教育教学的各个方面产生了深远的影响。作为检测教育成果最重要的手段仍是考试,应该说,目前学校和社会考试的相当一部分都采用了在线考试制度。因为传统的考试不仅是长期的,而且还是昂贵的人力和物力资源。大数据时代下,人们能享受着互联网给我们带来的各种便利,但高速发展的信息化时代也带来了更多的安全风险。以前的大部分研究都集中在在线测试系统的设计和实现上,并没有注意安全问题。 本文选择此主题的原因是为了研究在线测试系统中的安全策略。 基于网络建立应用大数据的考试系统,不仅可以降低各类考试的成本,而且有助于挖掘考试数据背后的重要信息, 为考试管理决策和选拔人才提供科学的依据本文在大数据技术的支撑下,探讨在线考试系统安全中的数据库安全策略问题。

在线考试系统需要一个强大的数据库作为支撑,并且数据库的安全性能正是在数据库系统安全整体中的一个非常重要的组成部分。 外国在这方面有很大的优势,并取得了更多的成果。电气和电子工程师协会于1980年召开计算机安全会议,国际信息处理委员会(IFIP)成立于1987年。成立之后,国际信息处理委员会都会举办安全年会来加进安全系统研究进度。

在大数据环境的刺激下,研究人员通过不同的手段和策略来加强数据库的安全性能。有两种主要方法被广泛用于提高数据库安全性。 如 Trusted Oracle, Informix- online Secure, Trusted Sybase, SQL Server和国内的 Cobase V2.0安全版本等,二是从现在的数据库着手,并通过在线考试平台的实际应用中的优势劣势,去开发不同的保护手段及其策略。

大数据环境下的在线考试系统的数据库安全策略的研究方面,中国较其他国家只在一些信息安全和密码学的研究占据一定的席位,但是策略的研究不够深入和明白。将其应用于数据库加密的技术已经成熟。 中间件的使用,让数据动态存储和信息的安全查询与使用变得更加安全有效率, 但是我们国家仍存在商业泄密,并且十分严重,情况不容乐观,所以更应该努力去研究数据库的安全性能, 并在不断的应用中寻找优势和劣势。

1.3本文主要研究内容

大数据环境下,对在线考试系统的数据库中的敏感数据进行研究才是重中之重。互联网在线考试系统的广泛使用,已经深入的影响了我们的教育事业。 但是,在线测试系统仍存在一些问题和不足。随着研究脚步的前进,数据库安全研究人员或多或少的提出了一下在线考试系统的安全策略方案,并从数据库的不断使用中也逐渐研发出了对于部分敏感数据进行保护的策略方法。 它涉及很多知识,但仍然存在一些缺点。本文首先对这些在线测试系统进行了详细的总结和分析,并对其优缺点进行了评估。不同种在线考试系统需要对不同数据库进行敏感数据的安全保护策略,并在数据库实际应用的基础上去开发不同的数据加密技术,并一次次的去实践,将安全策略和敏感数据加密技术合二为一,最终获得在线考试系统的敏感数据的数据加密方案。

只有更好地保护在线测试系统,才能更好地享受到便利性和效率。在线考试系统中的敏感数据的全方位保护应该着重去解决下列问题

(1)针对不同角色能够分配边界清楚的权限,如成绩数据库只有某一层级以上的管理员才能访问等;

(2)保证数据库有中间数据加密的手段进行防护,例如防止远程连接的防火墙等;

(3)在线考试系统中的客户端和数据库终端始终都有加密的数据传输,并不断更新加密技术。

第2章 数据保护关键技术研究

当今数据信息安全方面仍受到在数据环境下的网络的众多安全威胁,将数据进行加密处理还是一种非常有效的保护方式,然而现在的数据加密的保护方式仍处于效率很低的模式,即要么采用数据加密对所有的数据进行加密处理,要么对部分关键数据进行更好的数据加密保护。然而不同设备的计算速度和设备本身的问题在各方面都有特别大的差距,把全部数据的内容进行加密所带来的成本是巨大的。而很多数据信息本身却需要不同程度的数据加密保护,因此在大数据互联网的大环境下对于部分数据加密技术进行研究就显得格外重要。

众所周知,相较于文本数据,多媒体数据在处理和存储方面的消耗更大。在线考试系统虽然不存在计算能力和电源供给的问题,但是难免涉及多媒体数据,这样对整个多媒体文件的加解密过程就比较消耗资源,也比较消耗时间,所以研究数据部分加密对在线考试系统来说也是十分必要的。

2.1 部分加密理论与技术简介

2.1.1 分组加密算法

分组加密算法的应用是将数据分成固定长度,然后进行分组,并且加密算法的长度也是一个固定长度的分组的长度,并且在线考试系统在不同种应用下是不同的数据加密方式的,因此数据包的加密方式也就因地制宜

在实现过程中用于分组加密算法的两种常见实现技术是混淆和扩散。混淆主要是将密文和密钥关系的复杂性的程度加深,让其对密钥计算的时候变得相当困难。这使得在罪犯获得密文的某些特征之后不可能计算密钥。 扩散与混淆相似,但不同。而不是使密文和密钥的关闭复杂化,以便明文中的每个字节相互交互。

2.1.2 多媒体数据动态加密

多媒体的选择加密,也称为部分加密,该技术的目标是将加密与多媒体编码解码过程融为一体,而不是加密全部的多媒体数据,按照一定比例进行加密,并且是对多媒体解码影响大和带有丰富关键数据的信息,这样就可以做到减小系统的处理强度。经过这么多年来的研究,多媒体数据动态加密已经被许多国际标准所采纳,但是其相关技术和理论还是不尽完善,还需要进一步的研究。

MPEG选择性加密算法必须考虑编码过程来选择最敏感的加密部分。加密算法适用视频数据的曾分加密方式,即对视频数据使用比较传统的加密方法。为了加密不同的数据数据层,该算法称为MSE算法。还可以使用密文进行反馈加密,以达到增强密码系统安全强度的目的。

2.1.3 分块加密

最基本的分块加密方法是基于MPEG的IPB帧结构的,就是仅仅加密其中的帧结构,称这类算法无MPE算法。但是由于帧之间的相关性和P帧、B帧中存在着没有加密的I块,所以仅仅对I帧加密是无法达到其提高数据安全性的目标,所以又将其改进,新的方法是算法产生一种新的MPEG流,这种新型的算法被称为SECMPEG,该种方法可以吧选择性加密和附加头信息更好的结合在一起,并能在传统加密方法的基础上实现四个级别的安全性:可以加密所有的格式头的信息;可以加密DCT的DC系数和比较低层次的AC系数;可以加密I帧、P帧以及B帧中所有的I块;可以加密所有的数据。由此可见,这四个级别的安全程度由低到高,逐级递增,但是其不能与标准的MPEG相兼容。

2.2 加密数据分析与选择

在数据研究的数据选择过程中,选择性加密技术都会以某一种或者多种相对特定格式的数据进行研究,基本上也是从数据编码压缩过程去入手的。多媒体数据在编码过程中涉及多个参数,例如有P帧数据,I帧数据,还有DCT系数,还有在编码处理过程的的许多参数等等。 研究参数,并且把实验中得到的参数加以分析,从中找到对编码过程中影响十分突出的部分参数, 这些参数经过加密,逐步减少数据加密量,逐步提高数据加密效果。

部分加密技术沿袭着多媒体动态数据加密技术的研究,也同样是拿被加密的数据进行分析,并且以此为加密技术的研究基础。随着硬件技术的发展,网络中有线和无线通信的带宽大大提高,存储设备的存储容量也在不断增加。因此,没有特别需要增加压缩比以实现用于加密目的的有损压缩。 在实际的应用中,要根据不同客户对不同数据的需求,需要去使用没有经过压缩编码的最原始的数据。 而这些最原始的数据,既不经过非常特殊的压缩编码, 也没有很复杂的编码格式,因为从里面既得不到重要的参数来使用研究过程中对多媒体动态加密方法来对类似的数据进行数据加密, 也因为这类数据没有特殊的压缩编码,与经过压缩编码的数据相比,数据长度也就多余后者的数据长度的几倍之多。在大数据环境下,对数据的研究和分析并加以利用,然后再使用过程中比较不同部分的重要性,一次次的实践才能使得部分加密技术更加完善。

2.3 数据库安全策略设计

数据库的安全包含两层含义,第一层是系统运行安全,例如网络黑客通过网络、局域网等途径去入侵个人电脑或者大型服务器,并通过超负荷的运行算法让机器的cpu过度运转导致机器的损坏,第二层是系统的信息安全,例如在大数据环境下,黑客对数据库的入侵,并盗走非常有价值的资料。而我们要对数据库的安全策略进行多样化的设计,对数据库本身及其数据库中存储的大量的考生试题信息进行更有效的数据保护,保护方式主要有身份的验证,对某些高层次的资料设置访问的限制,对一些冗余但是仍有价值的资料进行加密备份,还有对数据库中的数据进行直接加密。

2.3.1身份验证

身份验证是以考生个人学籍等个人信息在已录入数据库的前提下,考生个人设置密码,并用其账号密码登入某个在线考试系统中去。但也因用户身份不同,其具有的操作数据库的权限就必然不同,如管理员身份的用户具有更高的权限,而普通用户可能只具有针对数据库数据的读权限,而并不具备写权限,这样首先保证了数据只能被具有相应权限的人进行操作,保证了数据库中数据的安全性,从而让在线考试系统变得更加公平和权威。

2.3.2访问控制

访问控制是保证合法用户在登录到系统中时具有与其角色相适应的系统操作权限,对于用户没有权限的数据,其不能对其进行任何的操作。该方法主要包括强制和自治访问控制。自治访问控制允许合法用户或用户组的身份访问策略指定的对象,并且一些用户可以合法地授予他们自己的权限以访问其他用户的某些对象。 强制访问控制要严格得多。然后确定访问主体是否可以访问受控对象,并且当访问实体的安全级别低于对象信息资源的安全级别时, 该操作就会被限制,反之则可以进行访问,登录到系统中的用户都必须遵守这一基本规则。

2.3.3数据库备份与恢复

无论系统的软硬件设施有多么可靠,在任何系统的设计与实现过程中,都必须考虑到冗余和备份,而对于在线考试系统这样的数据库信息系统更不能例外。故障随时都可能发生,而为了切实保障考生的合法权益,必须提供数据库冗余备份需要的相应的技术手段。这样可以保证在故障发生时,系统能够连接到冗余数据库,保证系统的良好运行,保证数据不会丢失,从而保护了考生的权益。

2.3.4数据库加密

数据库加密,顾名思义,就是用加密算法将数据库中的数据加密后保存起来,这种加密可以是对数据库全文进行加密,也可以选择重要的、敏感的数据进行加密,根据各系统自身的安全性和效率需求等,可以在开发系统时自行选择。本文中,采用前文提出的混合加密算法对数据库中的敏感字段进行选择性加密,以此来保证提高系统的安全性。

第3章 大数据环境下在线考试系统的安全风险

3.1 Web服务器的安全风险

Web服务器的安全风险主要包括冒充合法用户、数据伪造、通过DNS攻击来隔离服务器、用伪造的请求淹没机器、偷窃服务器信息、病毒攻击、系统漏洞等。若有黑客利用自己专业的网络工程技术,对Web服务器进行攻击,那Web服务器中被加密技术保护的信息也会被泄露,政府或企业的信息泄露不止带来财产的巨大损失,还会带来非常严重的社会影响,严重影响社会治安,扰乱社会秩序,因此带来的社会影响是十分巨大的。

3.2 数据服务器的安全风险

大数据环境下在线考试系统的数据库服务器的安全风险主要包括非法的SQL注入,对数据进行大幅度的修改或破坏,甚至在非法访问的基础上进行大规模的数据泄露。 大数据的环境下,就淘宝平台而言,每天产生的数据量超过30 TB,而且这只是一家互联网公司产生的数据, 可想而知数据库服务器若被攻破, 并且被攻破之后大量数据泄露, 无论个人信息还是商业机密, 还有更多的交易记录都会从数据服务器中倾泻到在线互联网平台里面, 若有不法分子从中进行非法操作,那么这种风险所带来的巨大损失及其社会影响也是非常巨大的。

3.3 在线考试过程中的安全风险

在线考试过程的安全风险主要包括伪造考生身份、同一考生重复登录、考试过程中断电或电脑死机导致考试不能正常进行、考生作弊等。若考生在考试过程中进行非法操作,那么在线考试系统的存在意义也就没有了,设计在线考试系统是为了让教育和考试分离,但是可以同步进行,为了教育事业更好的推进,在线考试系统是在大数据环境下互联网平台高度先进的基础上去进行设计的,但是被设计出来的同时也产生了很多风险及其各种各样的问题,这些问题同样带来了风险。伪造考生身份使得考试变得极其不公平,如同现代传统化考试找人去替考一样,这个考生并没有很高的水平,也使得学术造假的情况越来越多。同一考生重复登录,考试过程如果有人重复登录让考试变得极为不公平,考试中如果有人恶意中断考试系统服务器和在线考试平台设备的电源,考试也就继续无法进行下去,在进行考试的同时,也得提前做好断电的准备,断电则是从硬件上产生的重大风险,毕竟电子设备的进行离不开电。考生作弊的手段很多,在线考试平台更应该像高考那样去监考,毕竟每人面前的事电脑,必须实时监控着学生电脑的画面和学生考试机器后台运行的程序,最大程度上去避免或者从根本上不让作弊这种情况产生,考试作弊仍是在线考试相当大的风险。

第4章 大数据环境下在线考试系统的安全设计

4.1 Web服务器的安全性

(1)操作系统安全。 根据 “最少的服务+最小的权限=最大的安全”原则上,服务器运转不需要将全部服务都开启,在线考试系统的使用是区分时间地点的,所以数据库的实际使用过程中,不必要的端口直接关掉,直接从根本上切断与外网的联系,每天日常维护服务器的安全杀毒软件,并从中寻找系统漏洞,并及时打补丁,必须让在线考试系统正常运转的同时把操作系统的安全进行最大程度的防护。

(2)系统管理员密码安全。在线考试系统也包括远程教育的在线考试平台,这时系统管理员的密码应该设置的足够长而且足够复杂。综合使用数字和字母,大写小写字母与符号,还有数字进行穿插,并定时更换密码。

(3)建立虚拟目录。将在线测试系统的WPh文件放在虚拟目录中,并为目录设置不同的属性,以防止恶意修改和访问网站代码。

4.2 数据库服务器安全

(1)防止 SQL注入。SQL的注入就是将现在正在应用的程序,将非法的SQL语句号令注入到数据库中。将Web表单中输入非法的SQL语句,若该数据库存在着众多的安全漏洞,该非法语句就能够获取到数据库中的大量信息。 而不是按照设计者意图去执行 SQL语句。为了防止SQL注入攻击,您永远不应该信任用户的输入。您可以通过正则表达式或通过限制长度来验证。

(2)将用户信息的数据进行加密。在线考试系统的数据库是用来存储考试要参与考试的试题内容的,现阶段,远程教育在线考试系统所采用的是ASP.NET的技术,该系统中的要加密的敏感数据包含着考生的账户信息,试题信息,还有试题的答案。

4.3 在线考试过程的安全

(1)考生身份认证机制。 若对考生身份认真机制做的简单并且容易攻破,那么没有经过网络授权的用户就可以以一个很低的门槛登录到系统页面, 并且这种登录是非法的,若由此进入到在线考试系统的数据库平台里面,数据信息就会大幅度泄露, 在线测试系统的存在没有任何意义,将极大地影响在线测试的正常运行。因此,每台计算机只能由唯一的候选者控制,以登录测试系统,并允许合法用户访问它。

(2)用户权限控制。在线考试系统中,有三种类型的用户: 考生、教师、系统管理员。考生可以在考试系统中用学号或者身份证信息进行注册,并参加考试,考试结束后,可在系统中查询到自己的成绩。教师的权限是管理候选人的个人信息(包括候选人信息的添加,删除,修改,查询和问题库管理。系统管理员拥有对在线考试系统的最高权限。

(3)系统意外故障的处理。 考试能够顺利进行,与考试所设置的时间是密不可分的。当候选人进入系统进行测试时,系统进入倒计时。如果在考试期间发生意外故障,如果考生突然断开网络连接,系统将自动记录考生的答案时间,考生的答案等。在网络畅通后,候选人将继续回答问题并提交论文。

(4)随机组卷的设计。为确保测试的安全性和防止作弊,系统采用随机试纸的设计。管理员或教师根据测试对象的要求确定音量,分数,答案时间,难度等。系统通过为每个问题设置标志自动生成试卷,有效防止学生作弊。

结 语

在线考试系统目前己经得到比较广泛的应用,所以其数据的安全保护工作也函待解决,论文深刻论述了在线考试系统中数据安全保护的理论、方法和技术,结合在线考试系统的需求和特点,从混合加密、身份认证、数据库加密保护和多媒体数据部分加密保护四个方面进行了研究,并分别提出相应的安全策略或方案。

安全问题是任何系统都要一直考虑的问题,并且是多方面、全过程化的,鉴于篇幅限制,本文主要讨论了混合加密和数据库安全策略亮点内容,而这两点也都基于防火墙等基础安全措施存在的情况下进行讨论的。对于在线考试系统来说,还有很多方面的安全问题需要考虑,例如密钥管理数据库审计措施,访问控制等,这些问题仍然需要研究,需要以后不断的进行改进。

参考文献

[1]Auernheimer Brent,Tsai Max J. Biometric authentication for web-based course examinations[C]. Proceedings of the Annual Hawaii International Conference on System Sciences,Big Island, HI, United States,2017,200_5:294.

[2]V.Jamwal,S.Iyer. Breakable Objects: Building Blocks for Flexible Application Architectures [C]. 2005,SthWorking IEEE/IFIP Conference on Software Architecture, WICSA 2005,Pittsburgh, PA,USA, 2017:217-218.

[3]ZhangLiang,and evaluation ZhuangYueting, YuanZhenming,etc. A web-based system for computer education. Proceedings Conference Netherlands,on Advanced Learning Technology,ICALTSixth2006,examination International Kerkrade,2015:120一124.

[4]吴军华.徐宝文.郑玉.远程考试系统中的数据安全.南京建筑工程学院学报,2016, 56 (1):_50-_53.

[5]朱扬清.网络考试系统的数据安全性研究[J].中国远程教育,2003,198(7):62

[6]洪汝渝.基于网络的考试系统的安全性[J].重庆工商大学学报(自然科学版),2015,20(2):40-42.

[7]陈勇.沙爱军.AES在MPEG-4视频加密中的应用[J].电力系统通信,2014,27(2): 54-5 8.

[8]李斌祥.单文威.基于H. 264的视频选择性加密方法研究[J].广东通信技术,2015, 30(006): 34-37.

[9]陈明.信息安全技术[M].北京:清华大学出版社.2015,4.

[10]张纯星.民航商务数据网网络安全体系建设,计算机工程,2016,51.

[11]杨滨.罗兵.网络考试系统中安全保障技术的研究与实现田.电脑知识与技术(学术交流),2018(11).

[12]吴荣.Web数据库系统的安全管理策略[J].计算机安全,2016 (3) .

[13]卢宏才.基于B/S结构的网络考试系统的构建[J].科技信息,2014 (21).

[14]刘秀萍.在线考试系统数据库安全分析与对策[J].科技信息,2017(3).

[15]李乔,郑啸.云计算研究现状综述叶计算机科学,2011,38(4):32-37.

[16]扬宗凯.吴砒.刘清堂.网络教育标准与技术[M].北京:清华大学出版社,2017:2 0-5 5.

[17]林柏钢.网络与信息安全教程.机械工业出版社,2015. 209.

致 谢

在本次论文设计指导过程中,赵丽丽老师对我的论文从选题,构思设计到最后交稿的各个环节都给了我细心指引与教导,给我详细的解释我的国内外现状,我的论文的结果及如何进行数据分析,对我的论文的整体框架和方向都做出了详细的指导。指导了我的论文查重,字数,参考文献,等小细节,顺利完成了毕业设计。在向老师学习的过程中,我感受到了老师孜孜不倦的态度,对学生负责的品格,积极向上的心态。每一次都是认真检查检查我的开题报告和论文初稿,感谢老师对我的指导和教育。

相关文章:

大数据环境下在线考试系统安全策略研究

摘 要 随着云计算、物联网、电子商务、企业信息化等的飞速发展,以及智能终端和各种检测、感应设备的普及和建设,全球逐渐进入信息化、网络化,由此产生了指数爆炸般的数据增长,一个大规模生产、分享和应用的数据的时代正在开启&am…...

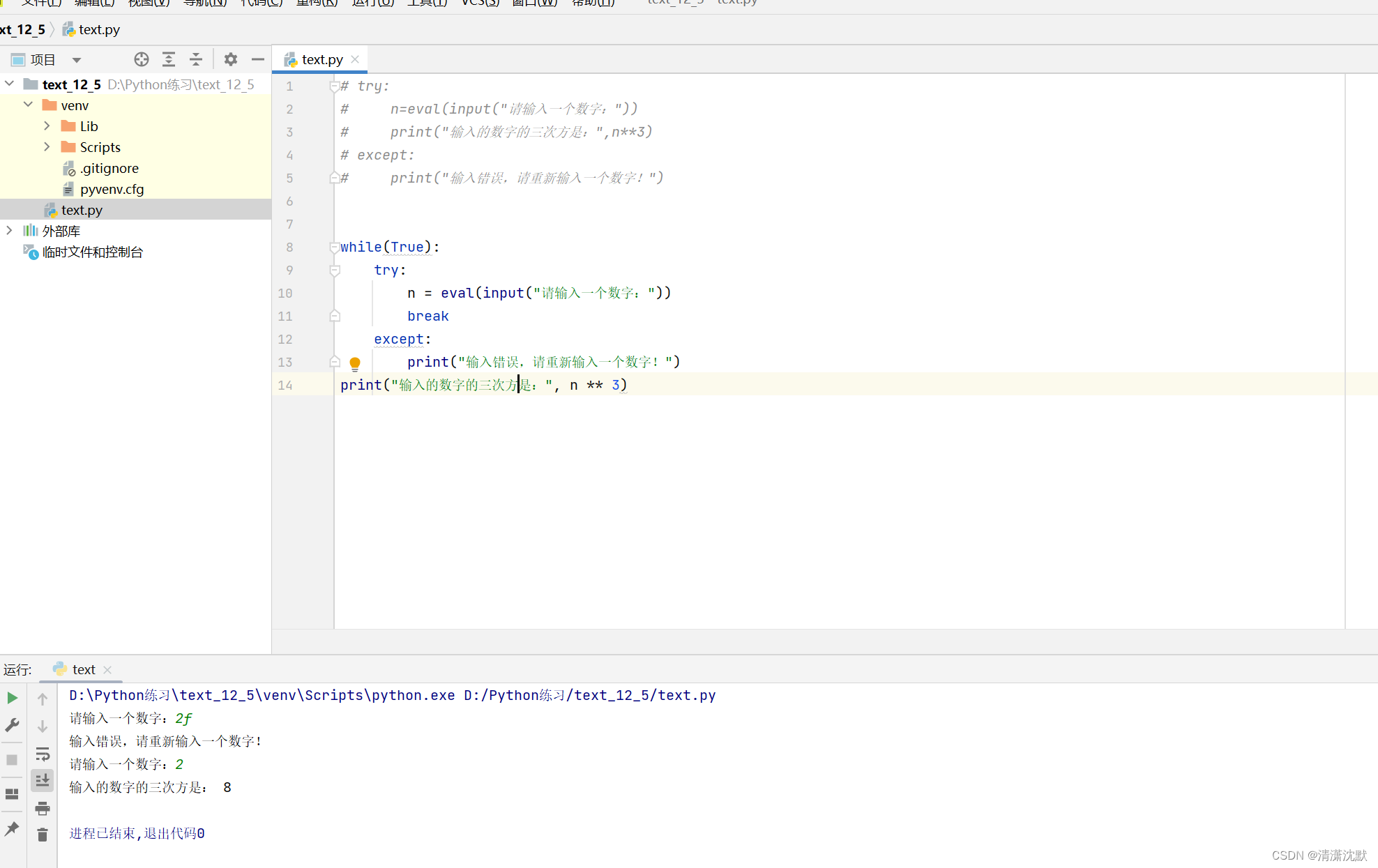

Python中程序的异常处理

Python程序一般对输入有一定要求,担当实际输入不满足程序要求时,可能会产生程序的运行错误。Python语言使用的保留太容易try和except进行异常处理! try: 语句块1 except: 语句块2 语句块1是正常执行的程序内容,当这个语句块发生异…...

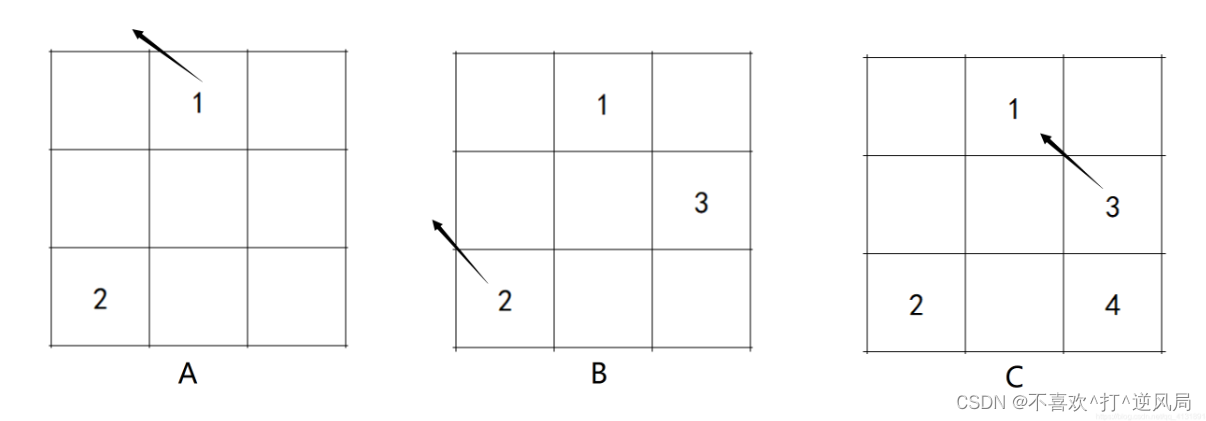

有趣的代码——有故事背景的程序设计3

这篇文章再和大家分享一些有“背景”的程序设计,希望能够让大家学到知识的同时,对编程学习更感兴趣,更能在这条路上坚定地走下去。 目录 1.幻方问题 2.用函数打印九九乘法表 3.鸡兔同笼问题 4.字数统计 5.简单选择排序 1.幻方问题 幻方又…...

聚观早报 |国行PS5轻薄版开售;岚图汽车11月交付7006辆

【聚观365】12月2日消息 国行PS5轻薄版开售 岚图汽车11月交付7006辆 比亚迪推出12月限时优惠 特斯拉正式交付首批Cybertruck 昆仑万维发布「天工 SkyAgents」平台 国行PS5轻薄版开售 索尼最新的PlayStation5主机(CFI-2000型号组-轻薄版)国行版本正…...

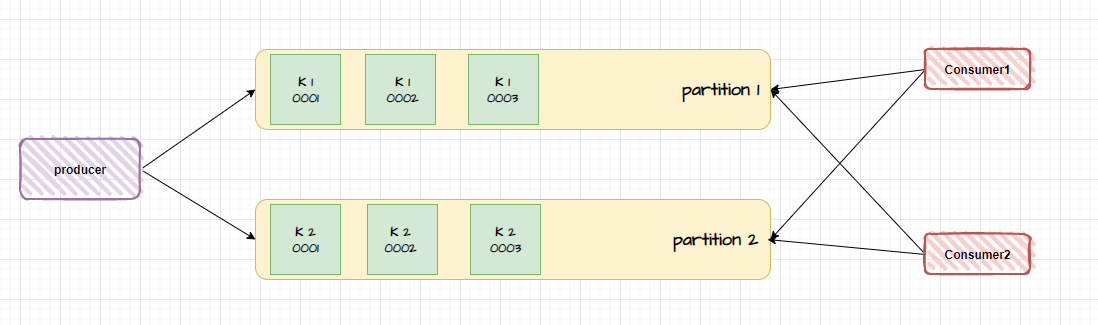

Kafka 保证消息消费全局顺序性

当有消息被生产出来的时候,如果没有指定分区或者指定 key ,那么消费会按照【轮询】的方式均匀地分配到所有可用分区中,但不一定按照分区顺序来分配 我们知道,在 Kafka 中消费者可以订阅一个或多个主题,并被分配一个或多…...

3分钟在CentOS 7上离线安装Docker

在CentOS 7上离线安装Docker的详细步骤如下: 环境检查和准备 检查内核版本:Docker要求系统为64位且内核版本至少为3.10。使用命令uname -r查看内核版本。 检查CentOS版本:通过命令cat /etc/redhat-release查看版本信息。 更新yum包࿰…...

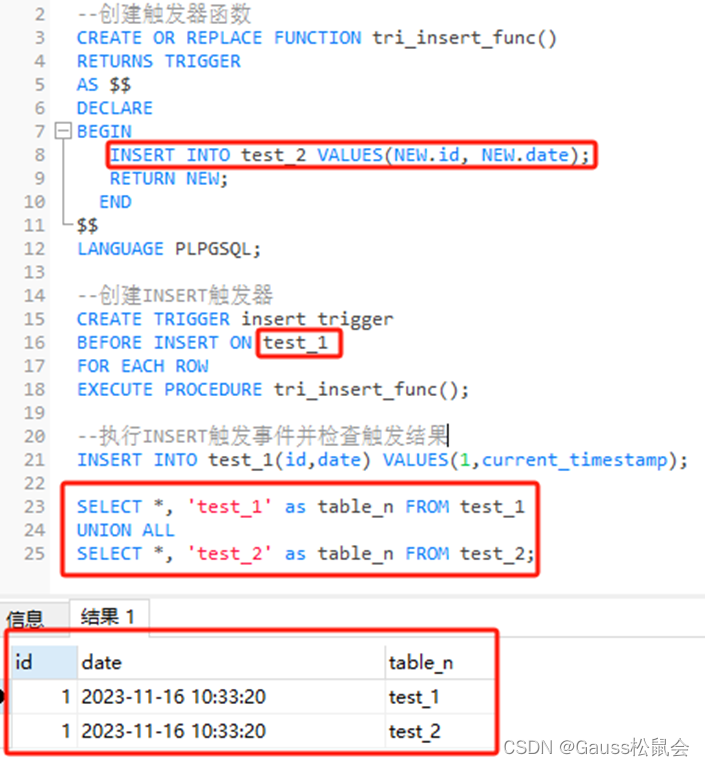

GaussDB数据库SQL系列-触发器

目录 一、前言 二、触发器概念 三、GaussDB数据库中的触发器 1、语法格式 2、创建步骤 3、注意事项 4、附:表和视图上支持的触发器种类 四、GaussDB数据库中的示例 示例一、在GaussDB数据库中创建一个触发器,以便在插入新记录时自动将记录的创建…...

网工学习10-IP地址

一、IP地址概念 IP地址是一个32位的二进制数,它由网络ID和主机ID两部份组成,用来在网络中唯一的标识的一台计算机。网络ID用来标识计算机所处的网段;主机ID用来标识计算机在网段中的位置。IP地址通常用4组3位十进制数表示,中间用…...

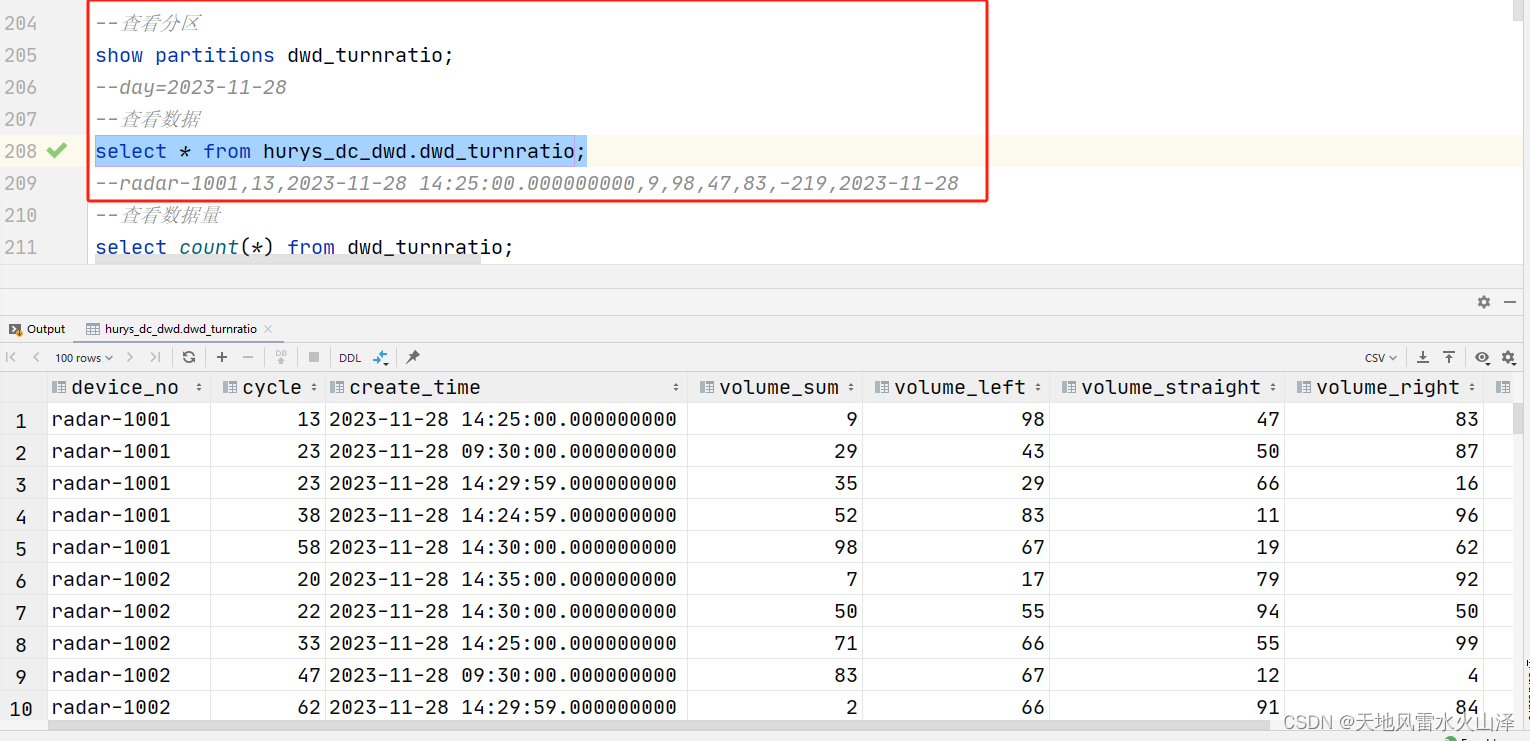

二百零八、Hive——HiveSQL异常:Select查询数据正常,但SQL语句加上group by查询数据为空

一、目的 在HiveSQL的DWD层中,需要对原始数据进行去重在内的清洗,结果一开始其他数据类型的清洗工作都正常,直到碰到转向比数据。 一般的SQL查询有数据,但是加上group by以后就没数据; 一般的SQL查询有数据…...

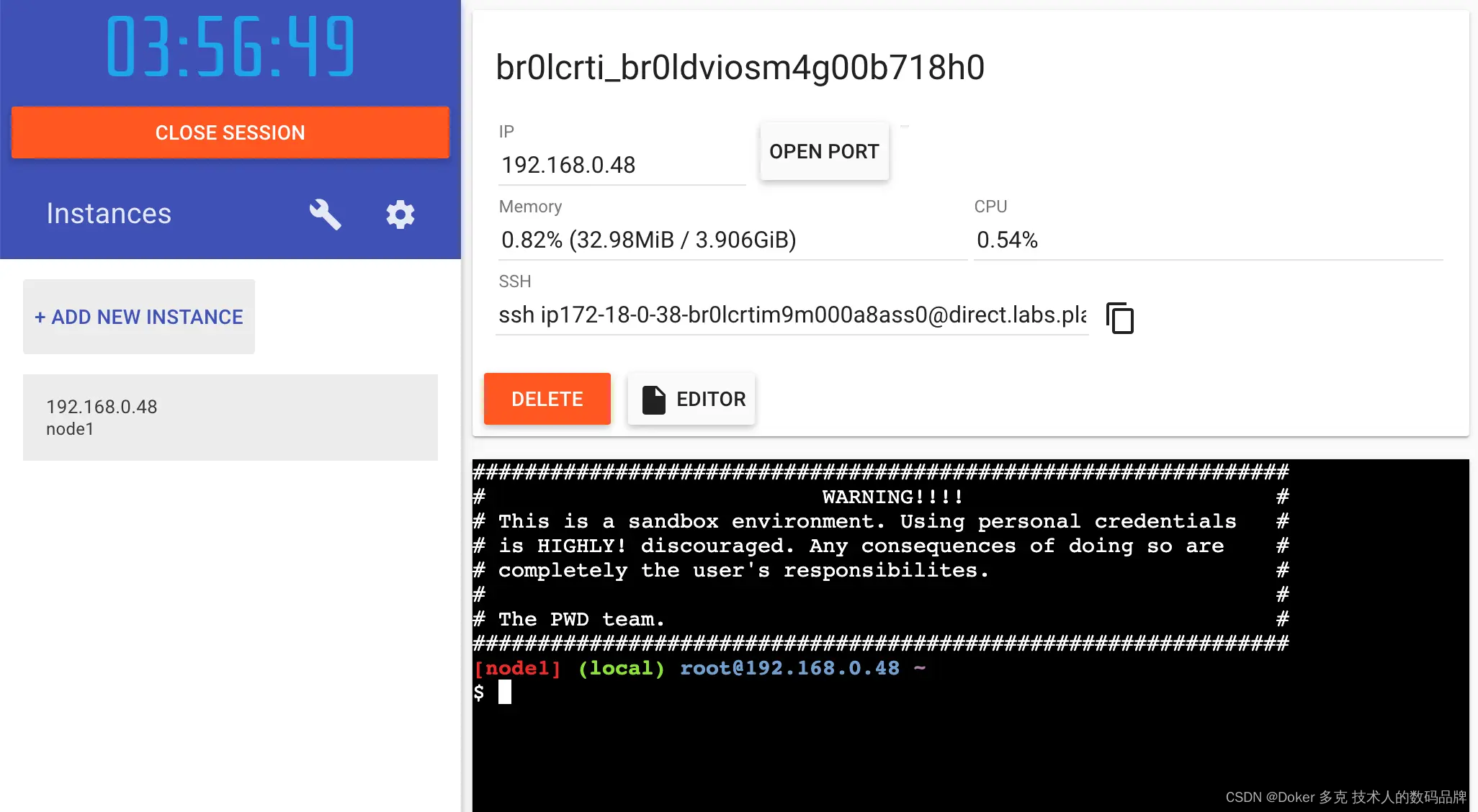

Docker—共享应用程序

现在您已经构建了一个映像,可以共享它。要共享Docker映像,您必须使用Docker注册表。默认注册表是Docker Hub,是您使用的所有图像的来源。 Docker ID(Docker标识) Docker ID允许您访问Docker Hub,这是世界上…...

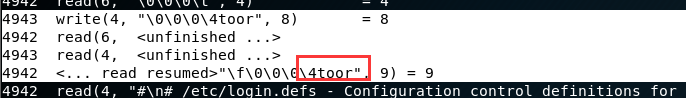

Linux横向移动

Linux横向移动 主机存活探测 shell for i in 192.168.111.{1..254}; do if ping -c 3 -w 3 $i &>/dev/null; then echo $i is alived; fi; done 或者 for k in $( seq 1 255);do ping -c 1 192.168.1.$k|grep "ttl"|awk -F "[ :]" {print $4}; d…...

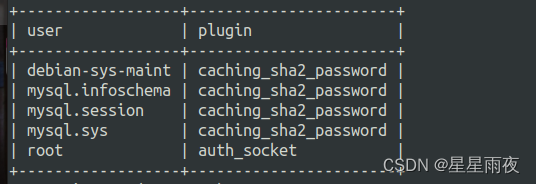

Ubuntu 20.0 + mysql 8.0 用户和密码修改

第一步 下载(简单,注意联网)Ubuntu 终端输入以下两行命令 (1) 数据库的服务端及客户端数据库的开发软件包 sudo apt-get install mysql-server mysql-client (2) 数据库的开发软件包 sudo apt-get install libmysqlclient-dev 第二步 查看是否安装成功 …...

看懂lscpu的输出

文章目录 1. lscpu1.1 Architecture1.2 逻辑核心数1.3 缓存1.4 CPU型号1.5 NUMA架构1.5.1 CPU多核架构1.5.2 多CPU Socket架构 2. cat /proc/cpuinfo2.1 关键字段 1. lscpu 通过lscpu查看当前系统的CPU信息。 [hadoopserver3 ~]$ lscpuArchitecture: x86_64 …...

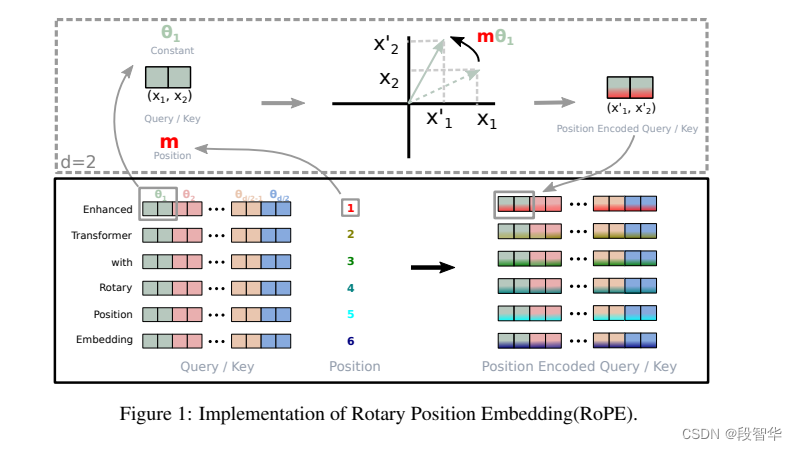

RoPE旋转位置编码浅析

RoPE旋转位置编码浅析 本文介绍了旋转位置编码RoPE在大模型中的广泛应用,包括Llama、Mistral 7B、Baichuan、ChatGLM、Qwen、…等。由于计算资源限制,大模型通常在较小的上下文长度中进行训练,导致在推理超出预训练长度时性能显著下降。为了解决这个问题,涌现了许多基于Ro…...

在 SQL Server 中备份和恢复数据库的最佳方法

在SQL Server中,创建备份和执行还原操作对于确保数据完整性、灾难恢复和数据库维护至关重要。以下是备份和恢复过程的概述: 方法 1. 使用 SQL Server Management Studio (SSMS) 备份和还原数据库 按照 SSMS 步骤备份 SQL 数据库 打开 SSMS 并连接到您…...

Java8 根据自定义属性去重

一、需求背景 有一个List集合,里面有n个Answer成员,成员种有m个属性,即: List<Answer> answers ...,现在我需要根据Answer的某一个属性对List去重(属性不固定),应该如何实现呢? 二、解决办法 需要满足上述需求,并不难,我们可以使用Java8提供的…...

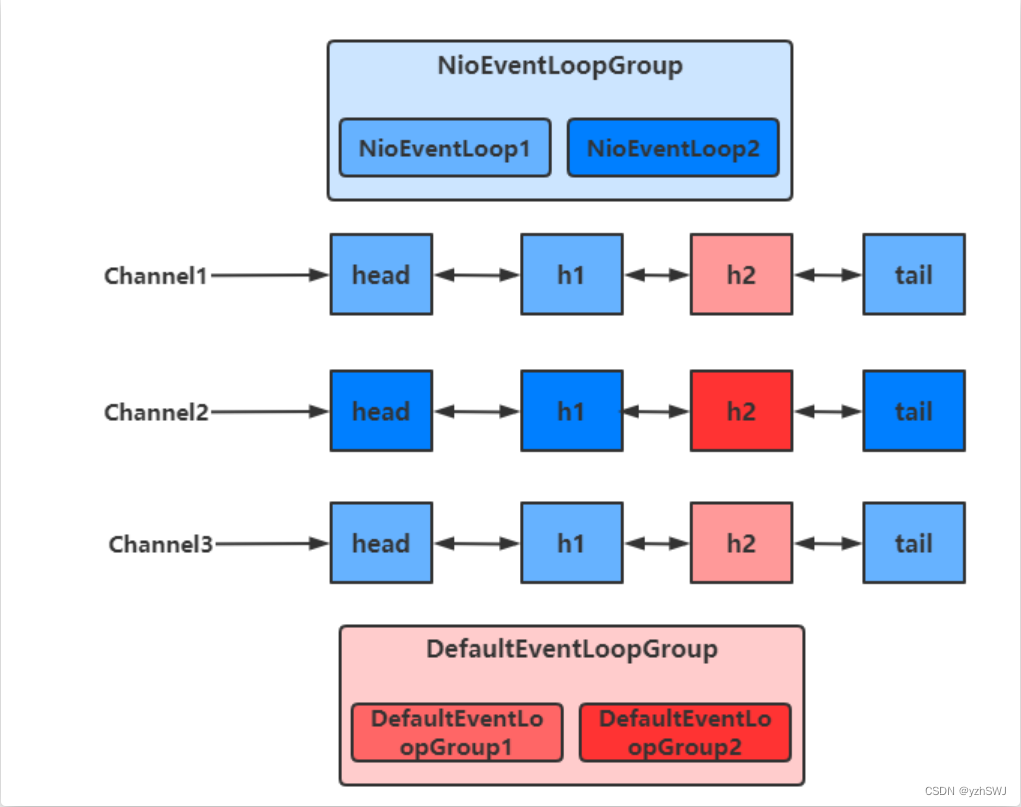

Netty网络编程

入门案例 1、服务器端代码 public class HelloServer {public static void main(String[] args) {// 1、启动器,负责装配netty组件,启动服务器new ServerBootstrap()// 2、创建 NioEventLoopGroup,可以简单理解为 线程池 Selector.group(n…...

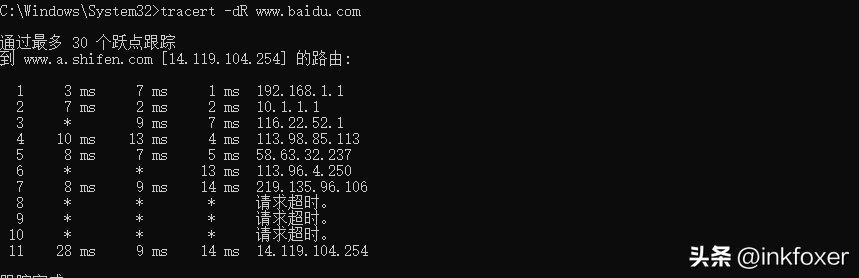

层3交换机)

层三交换机解析(Layer 3 Switch)层3交换机

文章目录 层三交换机解析1. 概述1.1 什么是层三交换机1.2 层三交换机与路由器、二层交换机的比较 2. 层三交换机的工作原理2.1 基于MAC地址的转发2.2 基于IP地址的转发 3. 层三交换机的配置4. 常见问题与解答4.1 我应该使用路由器还是层三交换机?4.2 层三交换机可以…...

expect自动化交互

目录 1. expect作用: 2. expect语言用法: 3. 实例 1. expect作用: 是建立在tcl语言基础上的一个工具,常被用于进行自动化控制和测试,解决shell脚本中交互的相关问题。 2. expect语言用法: spawn开启免…...

探究两个互联网时代的差异,Web 2.0 与 Web 3.0 区别

Web 2.0 的特征 首先我们来了解一下 Web 2.0 的特征都有哪些。 用户生成内容:Web 2.0 时代以用户生成内容为特征,用户可以轻松地在网络上分享、创建和编辑信息。社交媒体平台、博客等网站的兴起使得用户成为信息的创造者,网络逐渐从被动浏览…...

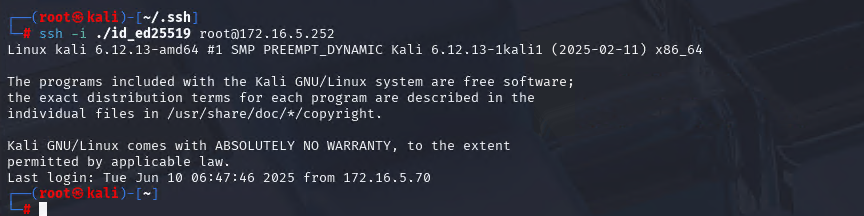

Xshell远程连接Kali(默认 | 私钥)Note版

前言:xshell远程连接,私钥连接和常规默认连接 任务一 开启ssh服务 service ssh status //查看ssh服务状态 service ssh start //开启ssh服务 update-rc.d ssh enable //开启自启动ssh服务 任务二 修改配置文件 vi /etc/ssh/ssh_config //第一…...

:にする)

日语学习-日语知识点小记-构建基础-JLPT-N4阶段(33):にする

日语学习-日语知识点小记-构建基础-JLPT-N4阶段(33):にする 1、前言(1)情况说明(2)工程师的信仰2、知识点(1) にする1,接续:名词+にする2,接续:疑问词+にする3,(A)は(B)にする。(2)復習:(1)复习句子(2)ために & ように(3)そう(4)にする3、…...

大型活动交通拥堵治理的视觉算法应用

大型活动下智慧交通的视觉分析应用 一、背景与挑战 大型活动(如演唱会、马拉松赛事、高考中考等)期间,城市交通面临瞬时人流车流激增、传统摄像头模糊、交通拥堵识别滞后等问题。以演唱会为例,暖城商圈曾因观众集中离场导致周边…...

FastAPI 教程:从入门到实践

FastAPI 是一个现代、快速(高性能)的 Web 框架,用于构建 API,支持 Python 3.6。它基于标准 Python 类型提示,易于学习且功能强大。以下是一个完整的 FastAPI 入门教程,涵盖从环境搭建到创建并运行一个简单的…...

【git】把本地更改提交远程新分支feature_g

创建并切换新分支 git checkout -b feature_g 添加并提交更改 git add . git commit -m “实现图片上传功能” 推送到远程 git push -u origin feature_g...

SpringCloudGateway 自定义局部过滤器

场景: 将所有请求转化为同一路径请求(方便穿网配置)在请求头内标识原来路径,然后在将请求分发给不同服务 AllToOneGatewayFilterFactory import lombok.Getter; import lombok.Setter; import lombok.extern.slf4j.Slf4j; impor…...

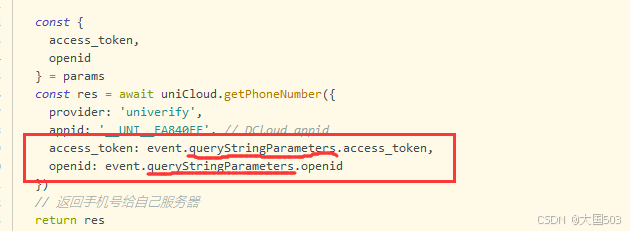

uniapp手机号一键登录保姆级教程(包含前端和后端)

目录 前置条件创建uniapp项目并关联uniClound云空间开启一键登录模块并开通一键登录服务编写云函数并上传部署获取手机号流程(第一种) 前端直接调用云函数获取手机号(第三种)后台调用云函数获取手机号 错误码常见问题 前置条件 手机安装有sim卡手机开启…...

【Kafka】Kafka从入门到实战:构建高吞吐量分布式消息系统

Kafka从入门到实战:构建高吞吐量分布式消息系统 一、Kafka概述 Apache Kafka是一个分布式流处理平台,最初由LinkedIn开发,后成为Apache顶级项目。它被设计用于高吞吐量、低延迟的消息处理,能够处理来自多个生产者的海量数据,并将这些数据实时传递给消费者。 Kafka核心特…...

多元隐函数 偏导公式

我们来推导隐函数 z z ( x , y ) z z(x, y) zz(x,y) 的偏导公式,给定一个隐函数关系: F ( x , y , z ( x , y ) ) 0 F(x, y, z(x, y)) 0 F(x,y,z(x,y))0 🧠 目标: 求 ∂ z ∂ x \frac{\partial z}{\partial x} ∂x∂z、 …...

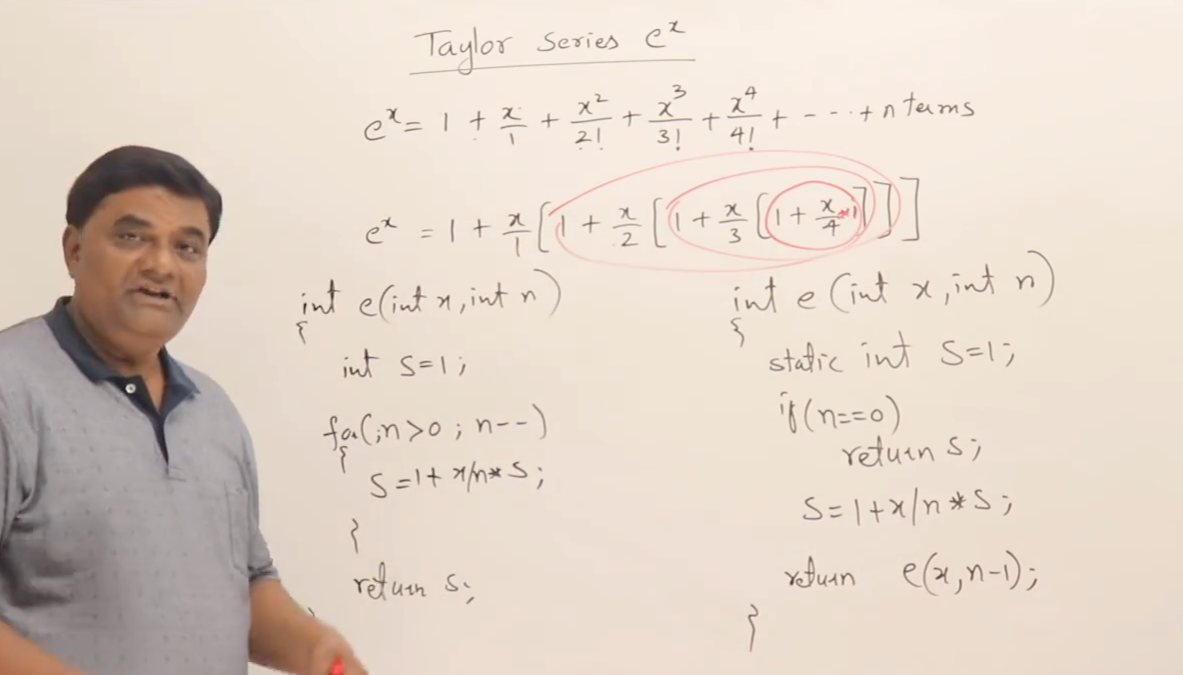

数据结构:泰勒展开式:霍纳法则(Horner‘s Rule)

目录 🔍 若用递归计算每一项,会发生什么? Horners Rule(霍纳法则) 第一步:我们从最原始的泰勒公式出发 第二步:从形式上重新观察展开式 🌟 第三步:引出霍纳法则&…...