安全远控如何设置?揭秘ToDesk、TeamViewer 、向日葵安全远程防御大招

-

- 写在前面

- 一、远程控制:安全性不可忽略

- 二、远控软件安全设置实测

-

- ◉ ToDesk

- ◉ TeamViewer

- ◉ 向日葵

- 三、远控安全的亮点功能

- 四、个人总结与建议

写在前面

说到远程办公,相信大家都不陌生。远程工作是员工在家中或者其他非办公场所上班的一种工作模式,通过远程协作技术与同事或雇主保持联系,完成其工作任务和职责。就拿我们IT行业来说,比如程序员下班回家后,发现代码程序还有 Bug 要改,这种情况下他就可以在家通过远程控制软件来调试公司环境中的代码。

通过非办公环境的电脑来控制办公环境的电脑,运用好这项远程控制技术,可以让“远程办公”形式更加便利化、自由化、大众化!根据用户口碑和网络搜索量,当下做的比较好的几款远程控制工具有 ToDesk、TeamViewer、向日葵等。

一、远程控制:安全性不可忽略

随着远程工作的兴起与远程控制工具普遍使用,“远程控制”不可避免的会在使用过程中受到安全威胁:

首先是远程密钥保护,这点十分重要。使用者能否保证远程连接密码的安全,不随意泄露给陌生人?以免被有心之人利用;

其次是身份验证和访问控制,是否有安全登录/退出机制?是否设置多项安全访问权限?确保不会被恶意访问;

然后是安全漏洞问题,攻击者通过捕捉远控软件漏洞获取未经授权的访问,但随着技术升级与电脑系统更新,这类恶意攻击已逐年减少;

最后是网络安全问题,在不安全的公共Wi-Fi网络,接收或点击来路不明的消息/邮件/邀请等,不管你使用什么软件都会存在安全隐患。

所以在远程控制中,我们必须牢牢树立安全防范意识。比如保护好远程控制密码和设备码,不要随意共享,加强密码防护等级。远程控制邀请链接不要随意分享给陌生人,以防他人盗取相关信息。在远程操作过程中,要开启被控端隐私屏,防止信息泄露。

重中之重,还是要选择一款可信赖的远程控制软件:可以参考专业评测机构的评估结果和用户评价,选择有良好口碑和较高安全性的软件。此外,用户应在下载软件时,到官方网站或正规渠道进行下载,避免下载盗版或恶意软件。

而对于如何做到安全远控,各大远控软件厂商也都有着自己的那一套安全远程“防御大招”。本文我将测试 ToDesk、TeamViewer、向日葵这三款远程控制软件,通过实际操作来对比三款软件的安全性,并给出自己的使用建议。

二、远控软件安全设置实测

◉ ToDesk

ToDesk 是一款安全、稳定、不限速的远程控制软件,通过领先的网络技术搭建并运营自己的网络系统,拥有覆盖全球的多节点、多业务,毫秒级延时应用层路由系统,带给用户“本地化”的丝滑体验感。支持在任何场景下随时随地开启远程连接,具备文件传输、远程打印、远控摄像头、隐私屏、安全验证密保等众多功能。截止目前,ToDesk 用户量已超 9千万,是国产远程控制软件的主流产品,没有发生过任何安全事故。

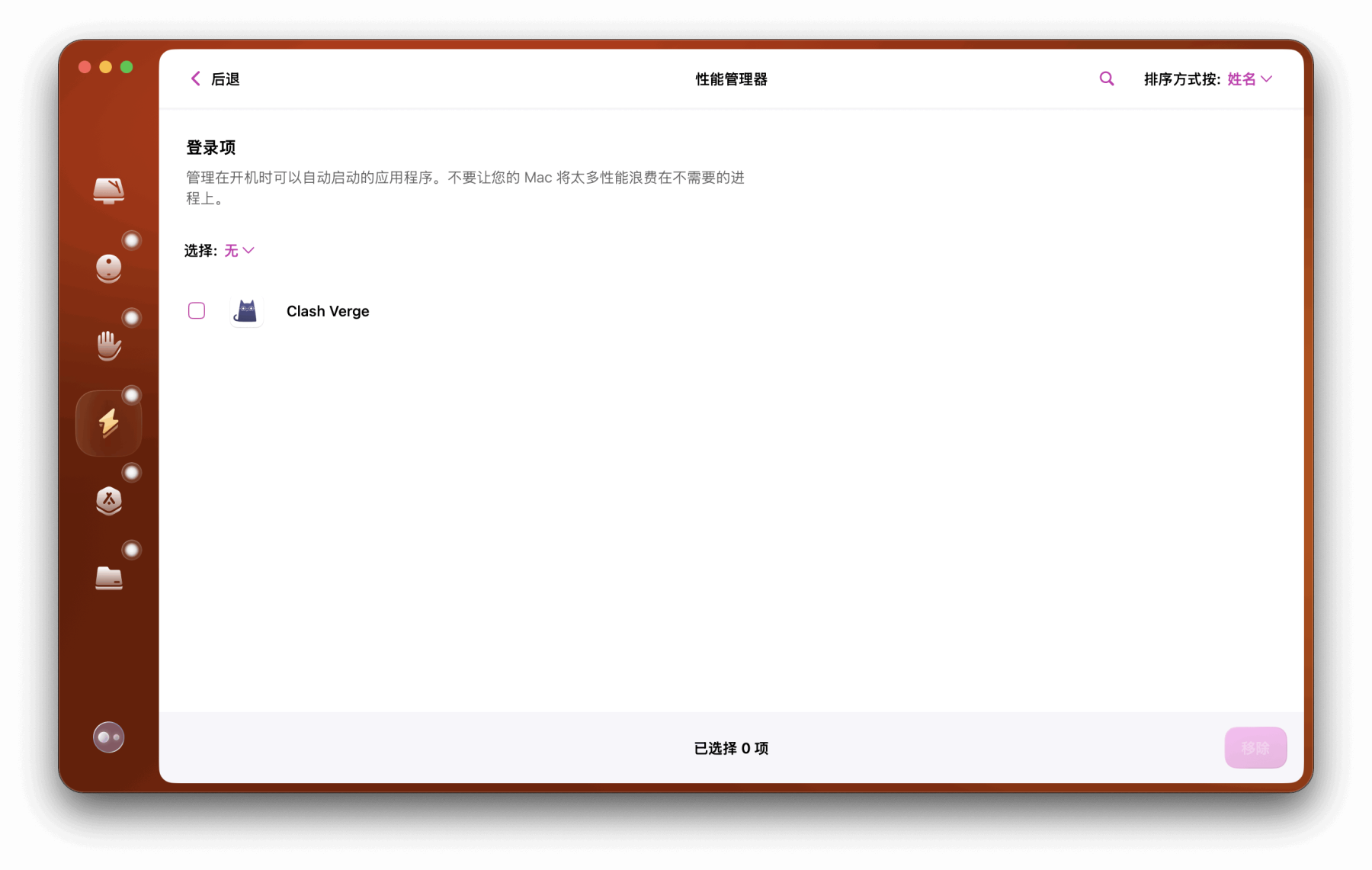

这是我已经开通的 ToDesk 专业版,主界面如下:

ToDesk 安全设置要在客户端界面【高级设置】-【安全设置】进行自定义勾选。可以勾选“控制本设备需要校验本机锁屏密码”,当别人远控自己的设备时,设备是处于锁屏状态下的,必须知道锁屏密码才能进行之后的操作;

此外还提供了常规的临时密码设置:手动、每 1 小时、每 12 小时、每日、每次远控后5种时更新频率,调整为更高频的模式是保障密码安全的设置;

关闭临时密码时,系统会提示我们“设置安全密码”,自定义安全密码要不少于8个字符、包含大小写字母、数字、特殊字符,满足限定条件的密码设定也是一种提升安全性的有效方式;或者选择直接关闭被控功能,可以很好的应对突发情况;

在授权和访问控制方面,如果不勾选【安全设置】里的允许控制本设备,则无法对本机发起远程连接,在此基础上还添加了本机锁屏密码、非同账号连接手动同意的安全验证设定,当你通过了安全设定才可能与本机连接,否则也无法操作。

大家比较关注的远程隐私泄露方面,ToDesk 采用高强度 AEAD xchacha20-ietf-poly1305 算法,密钥数据只有端对端的用户知道,任何第三方都无法知悉,所以个人做好密码保护格外重要。

并在强化隐私设置上,ToDesk 提供远控后自动锁定本机、关闭隐私模式时自动锁屏、非同账号控制本设备时自动锁定客户端。

从连接校验再到隐私保护,ToDesk 几乎没有给到攻击者任何的“可乘之机”。

◉ TeamViewer

作为德国的一款远程控制软件,TeamViewer 在国内的普及度是非常之高的,特别是在 IT 行业应用非常广泛。

TeamViewer 的安全设置包括无人值守访问、随机密码、连接规则、双重身份验证、安装密钥重定向(需安装插件程序)。

相较于 ToDesk,TeamViewer 的安全性能并没有明显优势。我认为它最厉害的地方还是采用 AES(256位)会话加密,该技术基于与 https/SSL 相同的标准,号称是目前安全级别最高的加密方式之一。此外采用了基于 2048 RSA 私钥/公钥交换算法的加密方式,对传输的数据进行端对端加密,确保数据在传输过程中不被窃取或篡改。

即便如此,TeamViewer 被爆出的漏洞和安全隐患还是不少的,这也说明了其安全防御性能和机制有待提高;由于国外软件某些代理商等原因,还会被判断为商业限制使用,亦或是出频频闪退问题。

◉ 向日葵

在安全设置方面,向日葵与 TeamViewer 的机制很相似,只是在隐私保障这块更为详细,比如可以禁止同步本机粘贴板的内容;远控本机时仅允许对方访问指定的文件夹;启用黑屏等。

但是在远程控制校验方面没有设定明确的机制,比如 ToDesk 的锁屏密码校验他就是没有的。

三、远控安全的亮点功能

面对各种潜在的安全威胁,远程控制软件也经历了一系列升级打怪的成长,研发了“人无我有”的亮点功能,帮助用户提升远控安全系数。

ToDesk隐私屏、金融账户屏蔽、黑白名单

在实测过程中我发现 ToDesk 拥有一个强大的屏幕保护功能——隐私屏;当我们在主控机开启隐私屏后,主控机不会发生变化,可以正常进行控制操作;

而被控机则会这样显示(如下图),任何人都看不到我们的远程操作,很好的防止了远程内容被第三者窥视。当我们居家办公时,远程控制公司的电脑,如果不想被公司的人窥视到自己的工作内容,隐私屏将是你最好的选择方案。

后面 ToDesk 还升级了一项特殊功能,为了保证用户金融账户安全,手机打开银行、支付宝等涉及金融交易的软件时,主控端看不到被控端信息,界面会直接迷糊隐藏或者黑屏。

此外,ToDesk 还提供了黑白名单管理,通过添加对方的账户和设备 ID,进行访问安全设置,被拉到黑名单的设备会提示访问拒绝。

向日葵录像、锁定桌面、显示诊断

远程连接成功后,向日葵支持开启录像功能,所有当时操作的流程、上网记录都会被录制下来存在系统文件下,作为安全事件记录保存,可以反复查看失误之处;

另外,向日葵虽然没有 ToDesk 的锁屏密码校验功能,但是连接后可以点击锁定桌面功能,被控端只能通过解锁密码验证后方可使用,区别就是只能在连接状态下手动来操作。

并提供了显示诊断功能,随时监控远程的速度、延迟、帧率情况。

TeamViewer远程监控和管理功能

TeamViewer监控功能可以让使用者在特定的授权设备上,看到所有设备已部署的软硬件信息,还会对设备落后的漏洞软件部署补丁,使电脑系统保持最新状态;提供 iOS 和 iPad OS 屏幕共享;支持由于操作失误导致的数据误删,也能通过云备份一键还原。可惜这些功能只能享受14天免费试用,购买商业的最低年费近四千多。

四、个人总结与建议

综上,可以看出 TeamViewer 和向日葵的主要安全防御集中在控制过后的隐私保障上,远程控制的校验相对薄弱。而 ToDesk 在保障隐私的基础上,还具备控制本设备时的本机锁屏密验证、临时/安全密码验证、自动锁屏/锁定、非同账号连接需本机手动同意等一系列远程连接验证,多重安全保护机制对于恶意连接与突发情况的处理会更好。此外隐私屏和金融账户屏蔽这两大亮点相信能够吸引不少的新用户,至少我是没有在其他软件看见过这些功能。

本文转自 https://blog.csdn.net/weixin_53072519/article/details/132279659?spm=1001.2100.3001.7377&utm_medium=distribute.pc_feed_blog_category.none-task-blog-classify_tag-10-132279659-null-null.nonecase&depth_1-utm_source=distribute.pc_feed_blog_category.none-task-blog-classify_tag-10-132279659-null-null.nonecase,如有侵权,请联系删除。

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

😝朋友们如果有需要的话,可以V扫描下方二维码联系领取~

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

2️⃣视频配套工具&国内外网安书籍、文档

① 工具

② 视频

③ 书籍

### 3️⃣Python面试集锦

### 3️⃣Python面试集锦

① 面试资料

② 简历模板

相关文章:

安全远控如何设置?揭秘ToDesk、TeamViewer 、向日葵安全远程防御大招

写在前面一、远程控制:安全性不可忽略二、远控软件安全设置实测 ◉ ToDesk◉ TeamViewer◉ 向日葵 三、远控安全的亮点功能四、个人总结与建议 写在前面 说到远程办公,相信大家都不陌生。远程工作是员工在家中或者其他非办公场所上班的一种工作模式&am…...

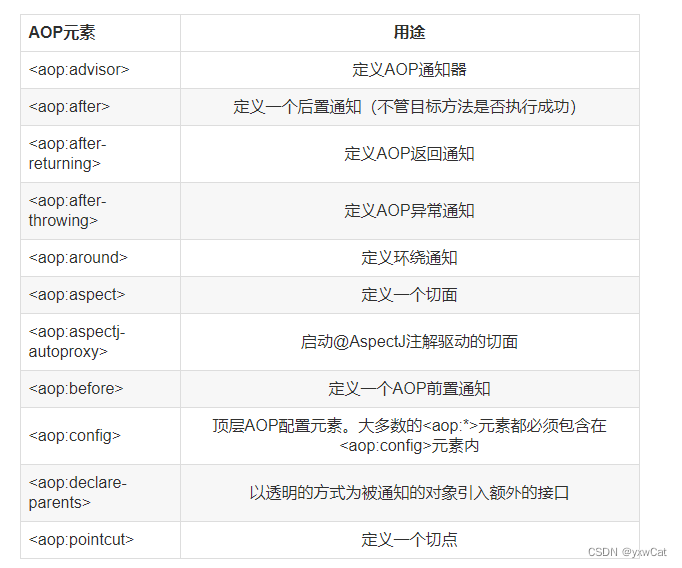

Spring AOP(详解)

目录 1.AOP概述 2.AOP相关术语 3.Spring AOP的原理机制 3.1JDK动态代理 3.2 CGLIB动态代理 3.3简单代码展示 3.3.1JDK动态代理 3.3.2CGLIB动态代理 4.Spring的AOP配置 4.1pom.xml 4.2增强方法 4.3切点 4.4切面 5.基于注解的AOP配置 5.1.创建工程 5.2.增强 5.3AOP…...

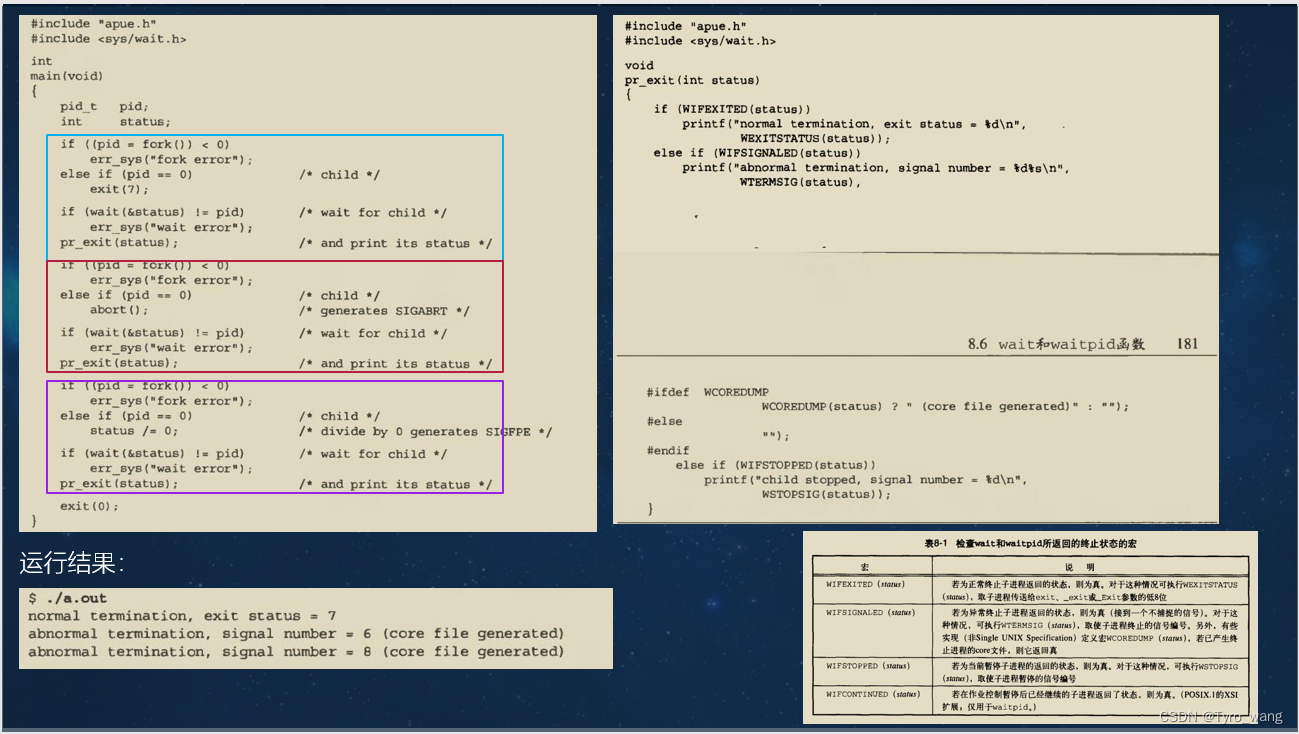

Linux系统编程之进程

目录 1、进程关键概念 1.什么是程序,什么是进程,有什么区别 2.如何查看系统中有那些进程 3.什么是进程标识符 4.什么叫父进程,什么叫子进程 5.C语言的存储空间是如何分配的 2、进程创建 1.fork函数创建进程 2.vfork函数创建进程 3、…...

Vue中使用require.context自动引入组件的方法介绍

我们项目开发中,经常需要import或者export各种模块,那么有没有什么办法可以简化这种引入或者导出操作呢?答案是肯定的,下面就为大家介绍一下require.context require.context 是 webpack 提供的一个 API,用于创建 con…...

Java 监控诊断利器 Arthas monitor/watch/trace 命令使用详解

目录 一、命令介绍二、测试Demo三、命令使用示例3.1、monitor 命令3.1.1、监控primeFactors方法调用情况(5秒一个周期,每过5秒将这5秒统计的信息输出)3.1.2、监控primeFactors方法调用情况(5秒一个周期,每过5秒将这5秒…...

论文阅读:基于MCMC的能量模型最大似然学习剖析

On the Anatomy of MCMC-Based Maximum Likelihood Learning of Energy-Based Models 相关代码:点击 本文只介绍关于MCMC训练的部分,由此可知,MCMC常常被用于训练EBM。最后一张图源于Implicit Generation and Modeling with Energy-Based Mod…...

【Verilog】期末复习——设计一个带异步复位端且高电平有效的32分频电路

系列文章 数值(整数,实数,字符串)与数据类型(wire、reg、mem、parameter) 运算符 数据流建模 行为级建模 结构化建模 组合电路的设计和时序电路的设计 有限状态机的定义和分类 期末复习——数字逻辑电路分…...

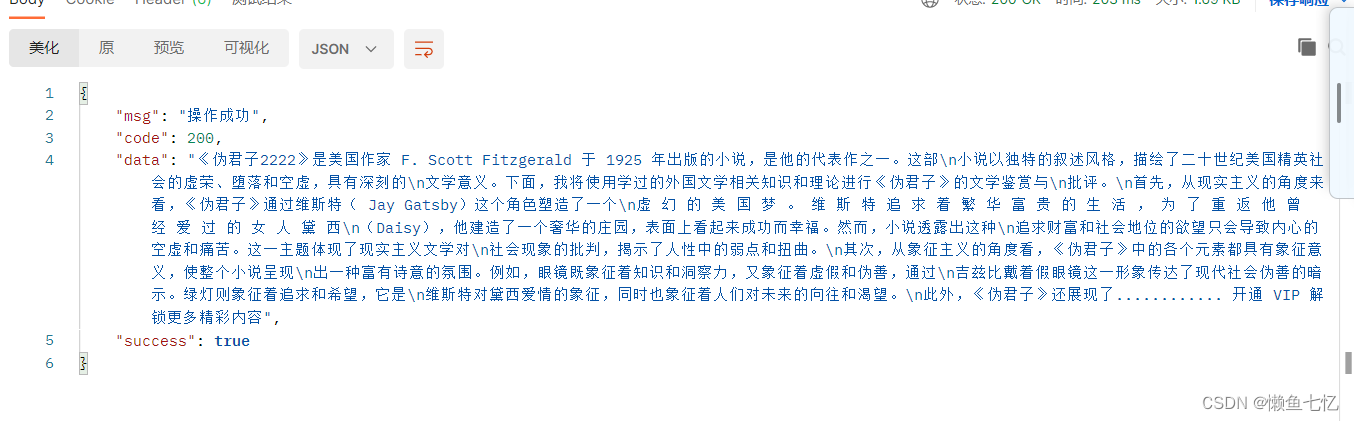

基于springboot的java读取文档内容(超简单)

读取一个word文档里面的内容,并取出来。 代码: SneakyThrowsGetMapping(value "/readWordDoc")ApiOperationSupport(order 1)ApiOperation(value "文档读取 ", notes "文档读取 ")public R ReadWordDoc () {System.o…...

K8S亲和性,反亲和性,及污点

nodeName:硬匹配,不走调度策略 nodeSelector:根据节点的标签选择,会走调度的算法 只要是走调度算法,在不满足预算策略的情况下,所有pod都是pending node节点的亲和性: 硬策略:必…...

2024年,AI、Web3、区块链、元宇宙:有没有“相互成就“的可能性?

加密圈最近有点冷清,曾经是科技界的宠儿,去年中旬开始一直在被SEC的诉讼困扰着,而且正处冷清的熊市,被迫居于 AI 后面的次要地位。 曾在 Web3 领域活跃并具有影响力的企业家 Jeremiah Owyang 住在旧金山,目前也深入研…...

Mac电脑好用的修图软件:Affinity Photo 2中文 for Mac

Affinity Photo 2提供了广泛的图像编辑和调整工具,使用户能够对照片进行精确的编辑和改进。它支持图像裁剪、旋转、缩放、变形等操作,以及曝光、色彩、对比度、饱和度等调整。 非破坏性编辑:软件采用非破坏性编辑方式,即对原始图…...

数据结构之Radix和Trie

数据结构可视化演示链接,也就是视频中的网址 Radix树:压缩后的Trie树 Radix叫做基数树(压缩树),就是有相同前缀的字符串,其前缀可以作为一个公共的父节点。同时在具体存储上,Radix树的处理是以…...

ctrl+c与kill -2的区别

单进程场景 在单进程的情况下,ctrlc和kill -2是一模一样的,都是向指定的进程发送SIGINT信号. 如果进程中注册了捕捉SIGINT信号的处理函数,那么这个信号会被进程处理,例如: void processB() {// Set signal handler …...

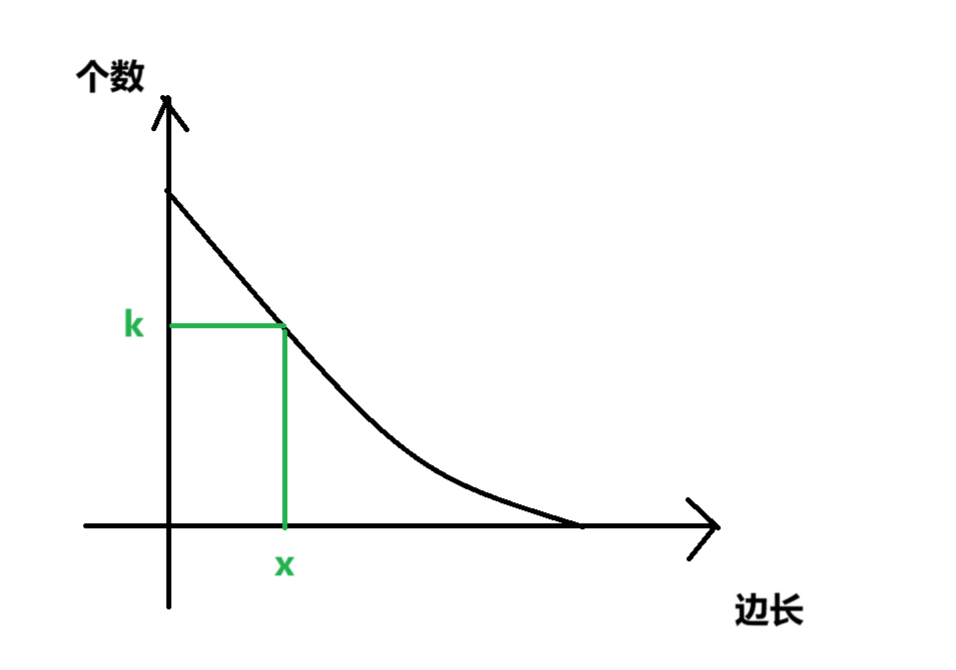

每日算法打卡:分巧克力 day 9

文章目录 原题链接题目描述输入格式输出格式数据范围输入样例:输出样例: 题目分析示例代码 原题链接 1227. 分巧克力 题目难度:简单 题目来源:第八届蓝桥杯省赛C A/B组,第八届蓝桥杯省赛Java A/B/C组 题目描述 儿童节那天有 …...

Golang switch 语句

简介 switch 语句提供了一种简洁的方式来执行多路分支选择 基本使用 基本语法如下: switch expression { case value1:// 当 expression 的值等于 value1 时执行 case value2:// 当 expression 的值等于 value2 switch 的每个分支自动提供了隐式的 break&#x…...

可碧教你C++——位图

本章节是哈希的延申 可碧教你C——哈希http://t.csdnimg.cn/3R8TU 一文详解C——哈希 位图 位图是基于哈希表的原理产生的一种新的container——bitset 基于哈希映射的原理,我们在查找的时候,可以直接去定址到元素的具体位置,然后直接访问该…...

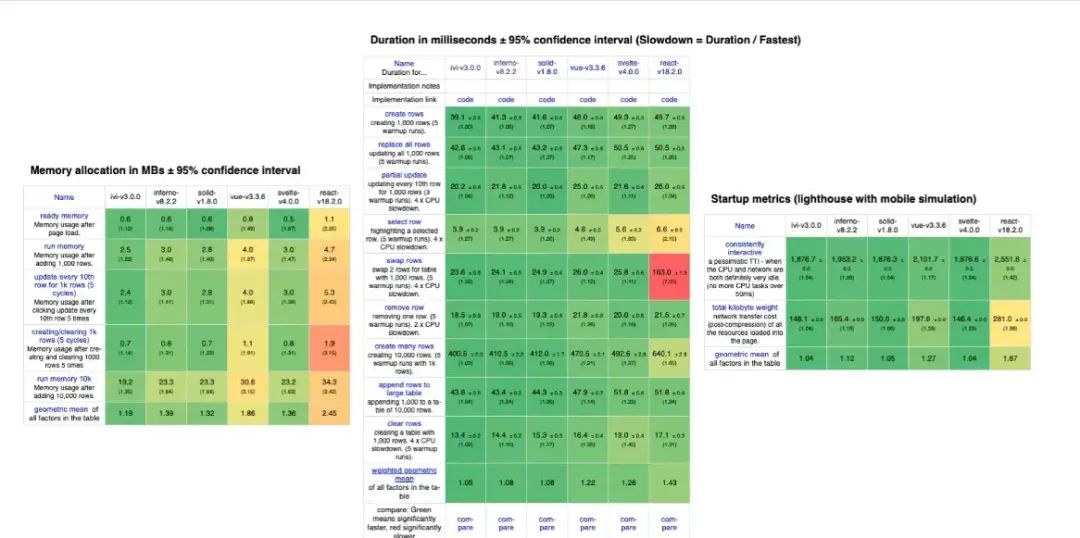

2024年虚拟DOM技术将何去何从?

从诞生之初谈起,从命令式到声明式,Web开发的演变之路 Web开发的起源与jQuery的统治 在Web开发的早期阶段,操作DOM元素主要依赖命令式编程。当时,jQuery因其易用性而广受欢迎。使用jQuery,开发者通过具体的命令操作DOM&…...

基于51单片机的恒温淋浴器控制电路设计

标题:基于51单片机的智能恒温淋浴器控制系统设计与实现 摘要: 本论文主要探讨了一种基于STC89C51单片机为核心控制器的恒温淋浴器控制系统的详细设计与实现。系统通过集成温度传感器实时监测水温,结合PID算法精确控制加热元件工作状态&#…...

【redis】redis的bind配置

在配置文件redis.conf中,默认的bind 接口是127.0.0.1,也就是本地回环地址。这样的话,访问redis服务只能通过本机的客户端连接,而无法通过远程连接, 这样可以避免将redis服务暴露于危险的网络环境中,防止一些…...

C++ 继承

目录 一、继承的概念及定义 1、继承的概念 2、继承定义 二、基类和派生类对象赋值转换 三、继承中的作用域 四、派生类的默认成员函数 五、继承与友元 六、继承与静态成员 七、复杂的菱形继承及菱形虚拟继承 1、菱形继承 2、虚拟继承 3、例题 八、继承的总结和反思…...

)

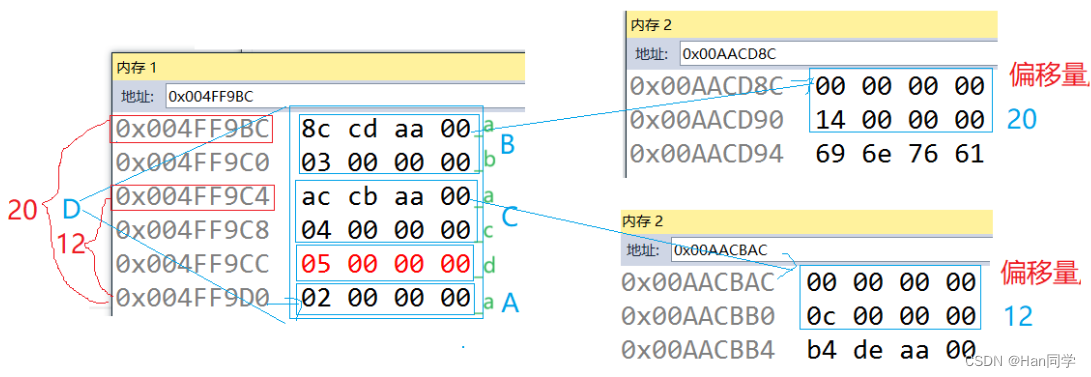

进程地址空间(比特课总结)

一、进程地址空间 1. 环境变量 1 )⽤户级环境变量与系统级环境变量 全局属性:环境变量具有全局属性,会被⼦进程继承。例如当bash启动⼦进程时,环 境变量会⾃动传递给⼦进程。 本地变量限制:本地变量只在当前进程(ba…...

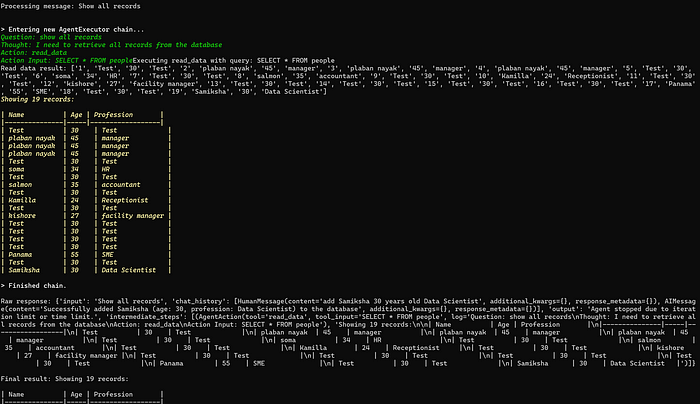

理解 MCP 工作流:使用 Ollama 和 LangChain 构建本地 MCP 客户端

🌟 什么是 MCP? 模型控制协议 (MCP) 是一种创新的协议,旨在无缝连接 AI 模型与应用程序。 MCP 是一个开源协议,它标准化了我们的 LLM 应用程序连接所需工具和数据源并与之协作的方式。 可以把它想象成你的 AI 模型 和想要使用它…...

鸿蒙中用HarmonyOS SDK应用服务 HarmonyOS5开发一个医院挂号小程序

一、开发准备 环境搭建: 安装DevEco Studio 3.0或更高版本配置HarmonyOS SDK申请开发者账号 项目创建: File > New > Create Project > Application (选择"Empty Ability") 二、核心功能实现 1. 医院科室展示 /…...

Mac软件卸载指南,简单易懂!

刚和Adobe分手,它却总在Library里给你写"回忆录"?卸载的Final Cut Pro像电子幽灵般阴魂不散?总是会有残留文件,别慌!这份Mac软件卸载指南,将用最硬核的方式教你"数字分手术"࿰…...

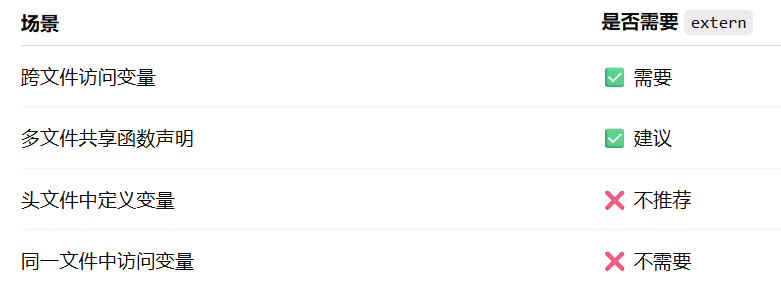

深入解析C++中的extern关键字:跨文件共享变量与函数的终极指南

🚀 C extern 关键字深度解析:跨文件编程的终极指南 📅 更新时间:2025年6月5日 🏷️ 标签:C | extern关键字 | 多文件编程 | 链接与声明 | 现代C 文章目录 前言🔥一、extern 是什么?&…...

今日学习:Spring线程池|并发修改异常|链路丢失|登录续期|VIP过期策略|数值类缓存

文章目录 优雅版线程池ThreadPoolTaskExecutor和ThreadPoolTaskExecutor的装饰器并发修改异常并发修改异常简介实现机制设计原因及意义 使用线程池造成的链路丢失问题线程池导致的链路丢失问题发生原因 常见解决方法更好的解决方法设计精妙之处 登录续期登录续期常见实现方式特…...

MySQL账号权限管理指南:安全创建账户与精细授权技巧

在MySQL数据库管理中,合理创建用户账号并分配精确权限是保障数据安全的核心环节。直接使用root账号进行所有操作不仅危险且难以审计操作行为。今天我们来全面解析MySQL账号创建与权限分配的专业方法。 一、为何需要创建独立账号? 最小权限原则…...

相比,优缺点是什么?适用于哪些场景?)

Redis的发布订阅模式与专业的 MQ(如 Kafka, RabbitMQ)相比,优缺点是什么?适用于哪些场景?

Redis 的发布订阅(Pub/Sub)模式与专业的 MQ(Message Queue)如 Kafka、RabbitMQ 进行比较,核心的权衡点在于:简单与速度 vs. 可靠与功能。 下面我们详细展开对比。 Redis Pub/Sub 的核心特点 它是一个发后…...

SQL慢可能是触发了ring buffer

简介 最近在进行 postgresql 性能排查的时候,发现 PG 在某一个时间并行执行的 SQL 变得特别慢。最后通过监控监观察到并行发起得时间 buffers_alloc 就急速上升,且低水位伴随在整个慢 SQL,一直是 buferIO 的等待事件,此时也没有其他会话的争抢。SQL 虽然不是高效 SQL ,但…...

C#中的CLR属性、依赖属性与附加属性

CLR属性的主要特征 封装性: 隐藏字段的实现细节 提供对字段的受控访问 访问控制: 可单独设置get/set访问器的可见性 可创建只读或只写属性 计算属性: 可以在getter中执行计算逻辑 不需要直接对应一个字段 验证逻辑: 可以…...