5.3.2 实验2:配置交换机端口安全

1、实验目的

通过本实验可以掌握:

- 交换机管理地址配置及接口配置。

- 查看交换机的MAC地址表。

- 配置静态端口安全、动态端口安全和粘滞端口安全的方法。

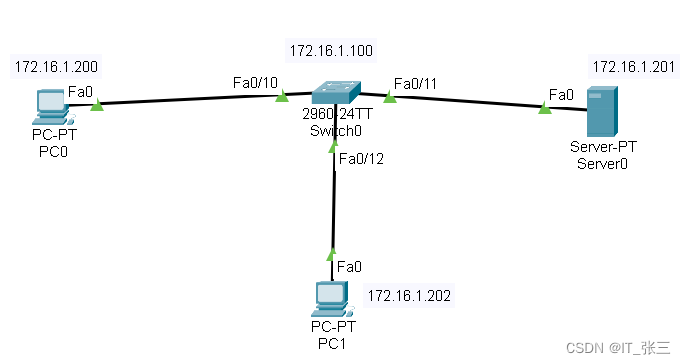

2、实验拓扑

配置交换机端口安全的实验拓扑如图所示。

配置交换机端口安全的实验拓扑

3、实验步骤

(1)交换机基本配置

S1(config)#interface vlan 1

//配置交换机交换虚拟接口,用于交换机远程管理

S1(config-if)#ip address 172.16.1.100 255.255.255.0

S1(config-if)#no shutdown

S1(config-if)#exit

S1(config)#ip default-gateway 172.16.1.1

//配置交换机默认网关

S1(config)#interface fastEthernet 0/11

S1(config-if)#duplex auto //配置以太网接口双工模式,默认时双工状态是auto

S1(config-if)#speed auto //配置以太网接口的速率,默认时速率是自适应即auto

S1(config-if)#mdix auto //配置auito-MDIX

S1(config-if)#exit

S1(config)#interface range f0/5-9,f0/13-24,g0/1,g0/2

S1(config-if-range)#shutdown

//以上2行批量禁用未使用的端口【技术要点】

在以太网接口上使用auto-MDIX(自动介质相关接口交叉)功能可以解决直通和交叉乡缆的自适应问题,该功能默认启用,但是接口的速率和双工模式必须是 auto,否则该功能生效

(2)查看交换机的MAC地址表

首先在计算机 PCI、PC2和 Serverl上配置正确的IP地址,并且用 ipconfig /all命令查看各台计算机网卡的MAC地址,记下来,然后在计算机PCl上分别ping PC2和 Serverl,进行连通性测试,接下来查看交换机MAC地址表。

S1#show mac-address-table Mac Address Table

-------------------------------------------Vlan Mac Address Type Ports

---- ----------- -------- -----1 0001.c95d.d021 DYNAMIC Fa0/11 //计算机Server1网卡的MAC地址1 000c.cfda.ae96 DYNAMIC Fa0/10 //计算机PC0网卡的MAC地址1 0060.3e28.8723 DYNAMIC Fa0/12 //计算机PC1网卡的MAC地址

S1#以上显示了交换机S1上的MAC地址表,其中 vlan字段表示交换机端口所在的VLAN;Mac Address字段表示与端口相连的设备的MAC地址:Type字段表示填充MAC地址记录的类型,DYNAMIC表示MAC记录是交换机动态学习的,STATIC表示MAC记录是静态配置或系统保留的:Ports字段表示设备连接的交换机端口。

1、可以通过下面命令查看交换机动态学习的MAC地址表的超时时间或老化时间,默认为300秒。

S1#show mac address-table aging-time

Global Aging Time: 300

Vlan Aging Time

---- ----------

S1#2、可以通过下面命令修改VLAN 1的 MAC地址表的超时时间为120秒。

S1(config)#mac address-table aging-time 120 vlan 1

3、可以通过下面命令配置静态填充交换机MAC地址表。

S1(config)#mac address-table static 0001.c95d.d021 vlan 1 interface fastEthernet 0/11

(3)配置交换机静态端口安全

在交换机S1上配置端口安全,Fa0/10配置动态端口安全;FaO/11配置静态端口安全;FaO/12配置粘滞端口安全。因为交换机FaO/11端口连接Serverl服务器,服务器不会轻易更换,适合配置静态端口安全。

S1(config)#interface fastEthernet 0/11

S1(config-if)#switchport mode access

//端口配置为接入模式,配置端口安全的端口不能是动态协商模式

S1(config-if)#switchport port-security //打开交换机的端口安全功能

S1(config-if)#switchport port-security maximum 1

//配置端口允许接入设备的MAC地址最大数目,默认是1,即只允许一个设备接入

S1(config-if)#switchport port-security mac-address 0001.c95d.d021

//配置端口允许接入计算机的MAC地址

S1(config-if)#switchport port-security violation shutdown

//配置端口安全违规惩罚模式,这也是默认的惩罚行为

S1(config-if)#exit

S1(config)#errdisable recovery cause psecure-violation

//允许交换机自动恢复因端口安全而关闭的端口

S1(config)#errdisable recovery interval 30

//配置交换机自动恢复端口的周期,时间间隔单位为秒此时,从Server1 上 ping交换机的管理地址,可以 ping通。

(4)验证交换机静态端口安全

S1#show mac-address-table Mac Address Table

-------------------------------------------Vlan Mac Address Type Ports

---- ----------- -------- -----1 0001.c95d.d021 STATIC Fa0/11 //Server1的网卡MAC地址静态加入MAC地址表在S1端口Fa0/11接入另一台计算机,模拟非法服务器接入,交换机显示的信息如下:

*Apr 3 07:43:43.080: %PM-4-ERR_DISABLE: psecure-violation error detected on Et0/1, putting Et0/1 in err-disable state

S1#

*Apr 3 07:43:43.080: %PORT_SECURITY-2-PSECURE_VIOLATION: Security violation occurred, caused by MAC address aabb.cc00.0200 on port Ethernet0/1.

*Apr 3 07:43:44.084: %LINEPROTO-5-UPDOWN: Line protocol on Interface Ethernet0/1, changed state to down

S1#

*Apr 3 07:43:45.080: %LINK-3-UPDOWN: Interface Ethernet0/1, changed state to down

以上输出显示了交换机启用端口安全的端口、允许连接最大MAC地址的数量、目前连接MAC地址的数量、惩罚计数和惩罚模式。

S1#show port-security interface fastEthernet 0/11

Port Security : Disabled

Port Status : Secure-down

Violation Mode : Shutdown

Aging Time : 0 mins

Aging Type : Absolute

SecureStatic Address Aging : Disabled

Maximum MAC Addresses : 1

Total MAC Addresses : 1

Configured MAC Addresses : 1

Sticky MAC Addresses : 0

Last Source Address:Vlan : 0000.0000.0000:0

Security Violation Count : 0移除非法设备后,重新连接Serverl到该接口,由于已经配置了端口 errdisable自动恢复所以交换机显示自动恢复的消息如下:

【提示】

如果没有配置由于端口安全惩罚而关闭的端口自动恢复,则需要管理员在交换机的Fa0/11端口下执行 shutdown和 no shutdown命令来重新开启该端口,如果还是非法主机尝试连接,则继续惩罚,端口再次变为err-disable状态。

(5)配置交换机动态端口安全

很多公司员工使用笔记本电脑办公,而且位置不固定(如会议室),因此适合配置动态端口安全,限制每个端口只能连接1台计算机,避免用户私自连接AP或者其他的交换机而带来安全隐患。交换机 Fa0/10端口连接计算机不固定,适合配置动态端口安全,安全惩罚模式为restrict。

S1(config)#interface fastEthernet 0/10

S1(config-if)#switchport mode access

S1(config-if)#switchport port-security

S1(config-if)#switchport port-security maximum 1

S1(config-if)#switchport port-security violation restrict

S1(config-if)#exit(6)验证动态端口安全

S1#show port-security interface fastEthernet 0/10

Port Security : Enabled

Port Status : Secure-up

Violation Mode : Restrict

Aging Time : 0 mins

Aging Type : Absolute

SecureStatic Address Aging : Disabled

Maximum MAC Addresses : 1

Total MAC Addresses : 0

Configured MAC Addresses : 0

Sticky MAC Addresses : 0

Last Source Address:Vlan : 0000.0000.0000:0

Security Violation Count : 0(7)配置粘滞端口安全

很多公司员工使用台式电脑办公,位置固定,如果配置静态端口安全,需要网管员到员工的计算机上查看MAC地址,工作量巨大。为了减轻工作量,适合配置粘滞端口安全,限制每个端口只能连接Ⅰ台计算机,避免其他用户的计算机使用交换机端口而带来安全隐患。交换机FaO/12端口连接计算机位置固定,适合配置粘滞端口安全,安全惩罚模式为restrict。

S1(config)#interface fastEthernet 0/12

S1(config-if)#switchport mode access

S1(config-if)#switchport port-security

S1(config-if)#switchport port-security maximum 1

S1(config-if)#switchport port-security violation restrict

S1(config-if)#switchport port-security mac-address sticky

//配置交换机端口自动粘滞访问该端口计算机的 MAC地址

S1(config-if)#exit(8)验证粘滞端口安全

从PC2 上 ping交换机172.16.1.100,然后验证。

S1#show port-security interface fastEthernet 0/12

Port Security : Enabled

Port Status : Secure-up

Violation Mode : Restrict

Aging Time : 0 mins

Aging Type : Absolute

SecureStatic Address Aging : Disabled

Maximum MAC Addresses : 1

Total MAC Addresses : 1

Configured MAC Addresses : 0

Sticky MAC Addresses : 1

Last Source Address:Vlan : 0060.3E28.8723:1

Security Violation Count : 0相关文章:

5.3.2 实验2:配置交换机端口安全

1、实验目的 通过本实验可以掌握: 交换机管理地址配置及接口配置。查看交换机的MAC地址表。配置静态端口安全、动态端口安全和粘滞端口安全的方法。 2、实验拓扑 配置交换机端口安全的实验拓扑如图所示。 配置交换机端口安全的实验拓扑 3、实验步骤 ÿ…...

【AIGC调研系列】通义千问、文心一言、抖音云雀、智谱清言、讯飞星火的特点分析

通义千问、文心一言、抖音云雀、智谱清言、讯飞星火这五款AI大模型各有特色,它们在市场上的定位和竞争策略也有所不同。 通义千问:由阿里巴巴推出,被认为是最接近ChatGPT水平的国产AI模型[7]。它不仅提供了长文档处理功能,还能够…...

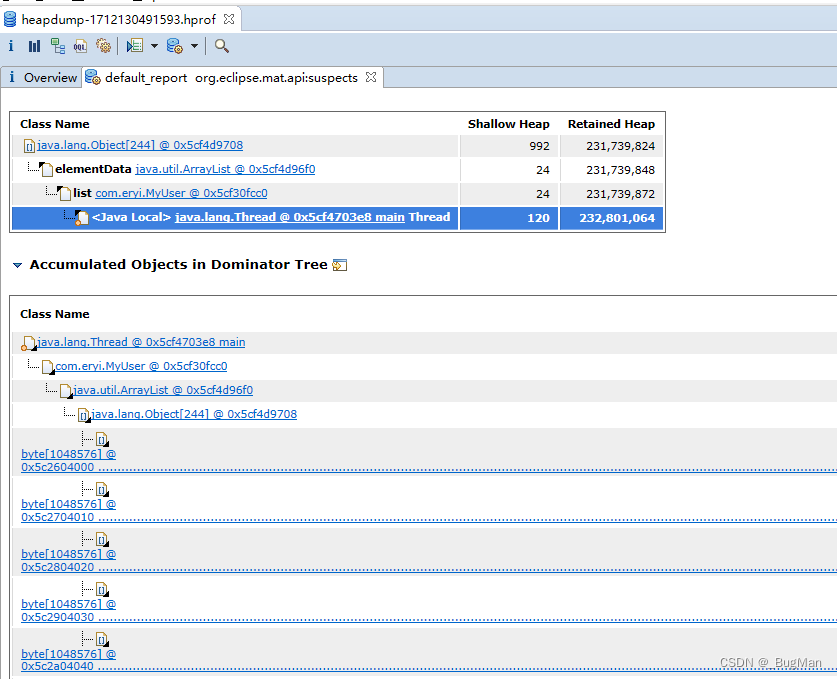

【JVM】如何定位、解决内存泄漏和溢出

目录 1.概述 2.堆溢出、内存泄定位及解决办法 2.1.示例代码 2.2.抓堆快照 2.3.分析堆快照 1.概述 常见的几种JVM内存溢出的场景如下: Java堆溢出: 错误信息: java.lang.OutOfMemoryError: Java heap space 原因:Java对象实例在运行时持…...

常见网络问题的概述

网络问题概述 网络问题可能包括视频通话延迟、应用或网络速度慢、下载缓冲、VoIP质量差和互联网连接丢失等。 这些问题可能由硬件故障、使用模式变化、安全漏洞等引起,且可能对业务运营产生严重影响。 网络问题对企业的影响 网络问题不可避免,但可以…...

说说你对数据结构-树的理解

对树 - 二叉搜索树的理解 二叉搜索树是一种常见的二叉树结构,它具有以下特点: 每个节点最多只有两个子节点,分别称为左子节点和右子节点;对于任意节点,其左子树中的所有节点均小于该节点,其右子树中的所有…...

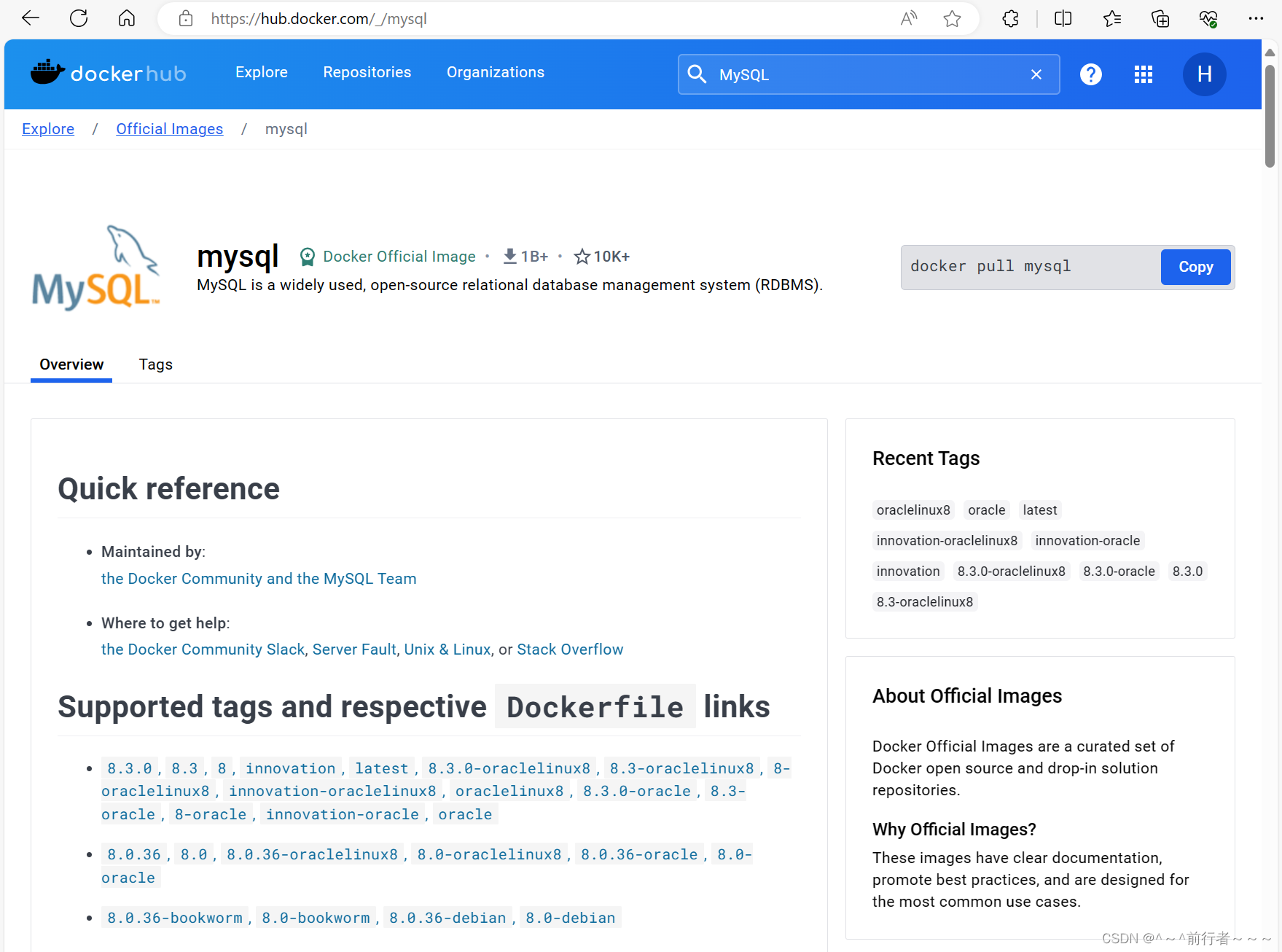

Docker实例

华子目录 docker实例1.为Ubuntu镜像添加ssh服务2.Docker安装mysql docker实例 1.为Ubuntu镜像添加ssh服务 (1)访问https://hub.docker.com,寻找合适的Ubuntu镜像 (2)拉取Ubuntu镜像 [rootserver ~]# docker pull ubuntu:latest latest: Pulling from library/ub…...

python基础——模块【模块的介绍,模块的导入,自定义模块,*和__all__,__name__和__main__】

📝前言: 这篇文章主要讲解一下python基础中的关于模块的导入: 1,模块的介绍 2,模块的导入方式 3,自定义模块 🎬个人简介:努力学习ing 📋个人专栏:C语言入门基…...

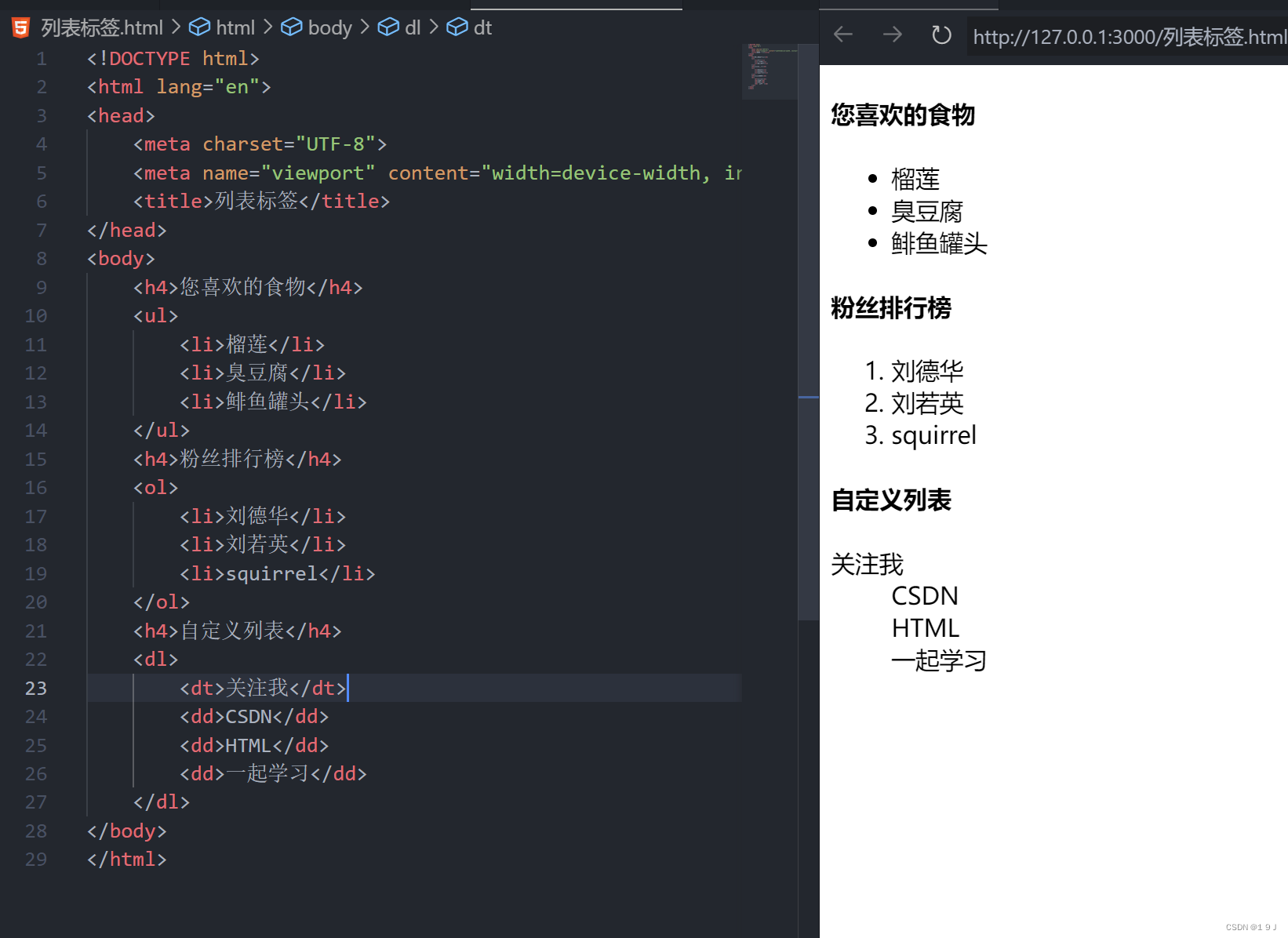

【HTML】标签学习(下.2)

(大家好哇,今天我们将继续来学习HTML(下.2)的相关知识,大家可以在评论区进行互动答疑哦~加油!💕) 目录 二.列表标签 2.1 无序列表(重点) 2.2有序列表(理解) 2.3 自定义列表(重点…...

)

os模块篇(十一)

文章目录 os.chdir(path)os.chmod(path, mode, *, dir_fdNone, follow_symlinksTrue)os.chown(path, uid, gid, *, dir_fdNone, follow_symlinksTrue)os.getcwd()os.getcwdb()os.lchflags(path, flags)os.lchmod(path, mode)os.lchown(path, uid, gid) os.chdir(path) os.chdi…...

编译amd 的 amdgpu 编译器

1,下载源码 git clone --recursive https://github.com/ROCm/llvm-project.git 2, 配置cmake cmake -G "Unix Makefiles" ../llvm \ -DLLVM_ENABLE_PROJECTS"clang;clang-tools-extra;compiler-rt" \ -DLLVM_BUILD_EXAMPLESON …...

github 多个账号共享ssh key 的设置方法

确认本机是否已有ssh key 首先确认自己系统内有没有 ssh key。 bash复制代码cd ~/.ssh ls *.pub # 列出所有公钥文件id_rsa.pub若有,确认使用当前 key 或者生成新 key,若没有,生成新 key。由于我需要登录两个帐号,所以在已经存在…...

dm8修改sysdba用户的密码

1 查看达梦数据库版本 SQL> select * from v$version;LINEID BANNER ---------- --------------------------------- 1 DM Database Server 64 V8 2 DB Version: 0x7000c 3 03134283904-20220630-163817-200052 …...

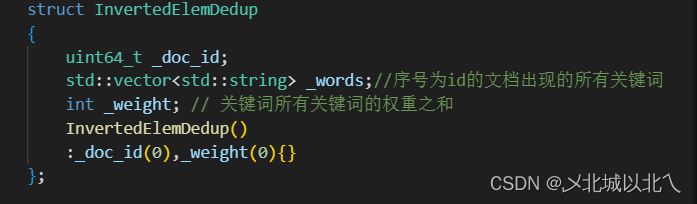

基于boost准标准库的搜索引擎项目

零 项目背景/原理/技术栈 1.介绍boost准标准库 2.项目实现效果 3.搜索引擎宏观架构图 这是一个基于Web的搜索服务架构 客户端-服务器模型:采用了经典的客户端-服务器模型,用户通过客户端与服务器交互,有助于集中管理和分散计算。简单的用户…...

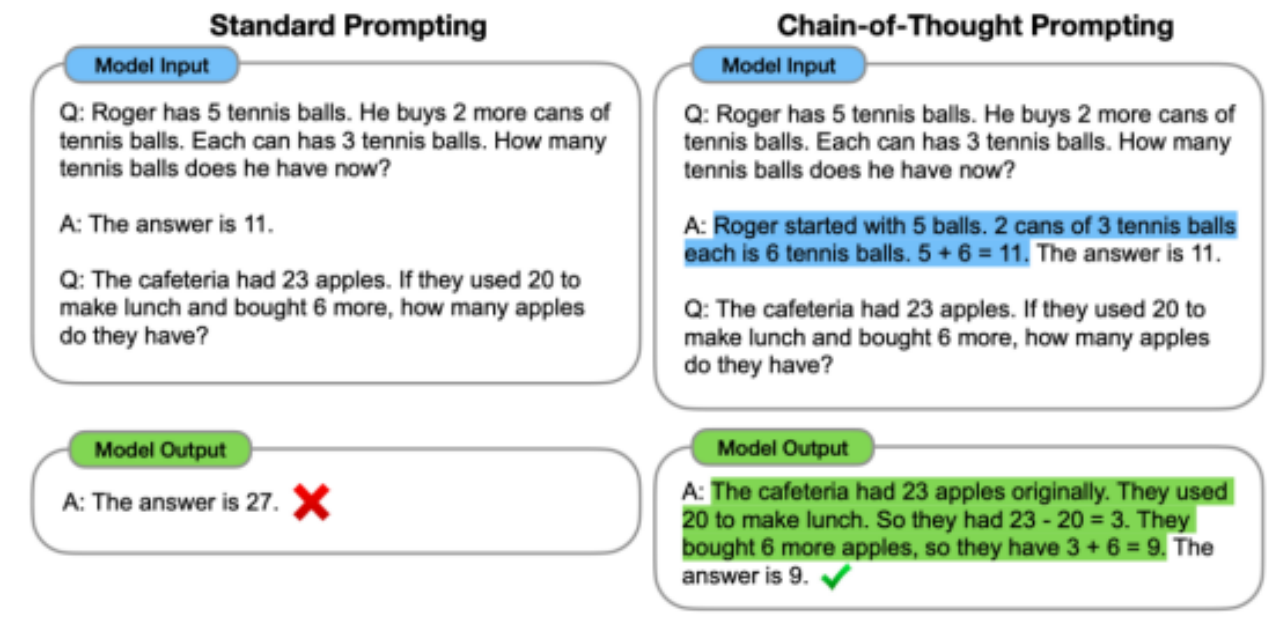

语言模型进化史(下)

由于篇幅原因,本文分为上下两篇,上篇主要讲解语言模型从朴素语言模型到基于神经网络的语言模型,下篇主要讲解现代大语言模型以及基于指令微调的LLM。文章来源是:https://www.numind.ai/blog/what-are-large-language-models 四、现…...

设计模式之旅:工厂模式全方位解析

简介 设计模式中与工厂模式相关的主要有三种,它们分别是: 简单工厂模式(Simple Factory):这不是GoF(四人帮,设计模式的开创者)定义的标准模式,但被广泛认为是工厂模式的…...

大数据时代的生物信息学:挖掘生命数据,揭示生命奥秘

在当今科技日新月异的时代,大数据如同一座蕴藏无尽宝藏的矿山,而生物信息学则是那把锐利的探矿锤,精准有力地敲击着这座“生命之矿”,揭示出隐藏在其深处的生命奥秘。随着基因测序技术的飞速进步与广泛应用,生物医学领…...

微信小程序开发【从入门到精通】——页面导航

👨💻个人主页:开发者-曼亿点 👨💻 hallo 欢迎 点赞👍 收藏⭐ 留言📝 加关注✅! 👨💻 本文由 曼亿点 原创 👨💻 收录于专栏:…...

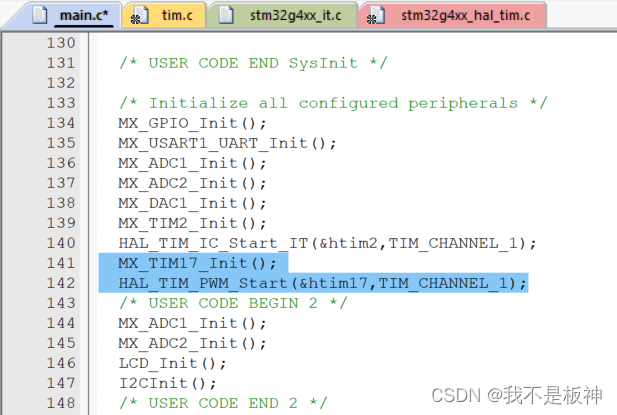

嵌入式|蓝桥杯STM32G431(HAL库开发)——CT117E学习笔记15:PWM输出

系列文章目录 嵌入式|蓝桥杯STM32G431(HAL库开发)——CT117E学习笔记01:赛事介绍与硬件平台 嵌入式|蓝桥杯STM32G431(HAL库开发)——CT117E学习笔记02:开发环境安装 嵌入式|蓝桥杯STM32G431(…...

SQLite中的隔离(八)

返回:SQLite—系列文章目录 上一篇:SQLite版本3中的文件锁定和并发(七) 下一篇:SQLite 查询优化器概述(九) 数据库的“isolation”属性确定何时对 一个操作的数据库对其他并发操作可见。 数据库连接之…...

Zabbix6 - Centos7部署Grafana可视化图形监控系统配置手册手册

Zabbix6 - Centos7部署Grafana可视化图形监控系统配置手册手册 概述: Grafana是一个开源的数据可视化和监控平台。其特点: 1)丰富的可视化显示插件,包括热图、折线图、饼图,表格等; 2)支持多数据…...

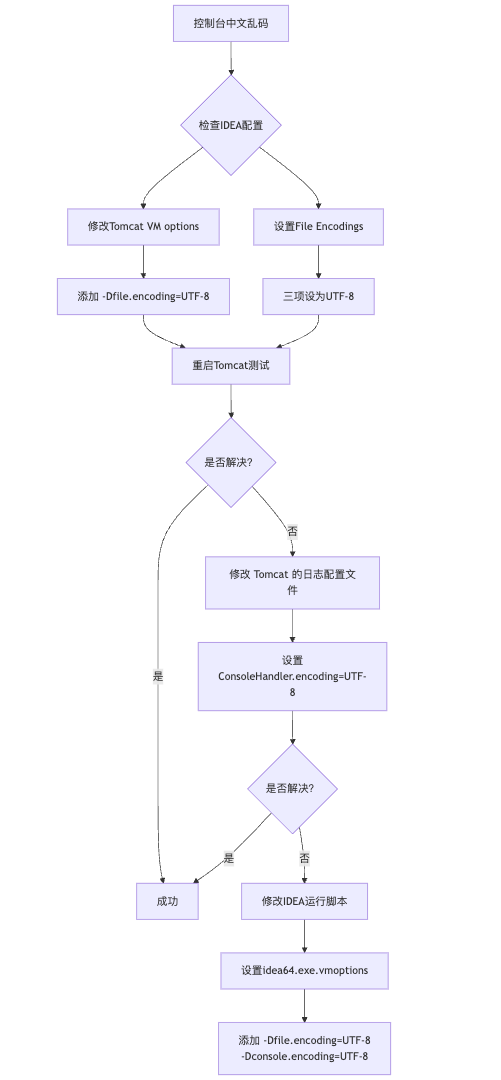

IDEA运行Tomcat出现乱码问题解决汇总

最近正值期末周,有很多同学在写期末Java web作业时,运行tomcat出现乱码问题,经过多次解决与研究,我做了如下整理: 原因: IDEA本身编码与tomcat的编码与Windows编码不同导致,Windows 系统控制台…...

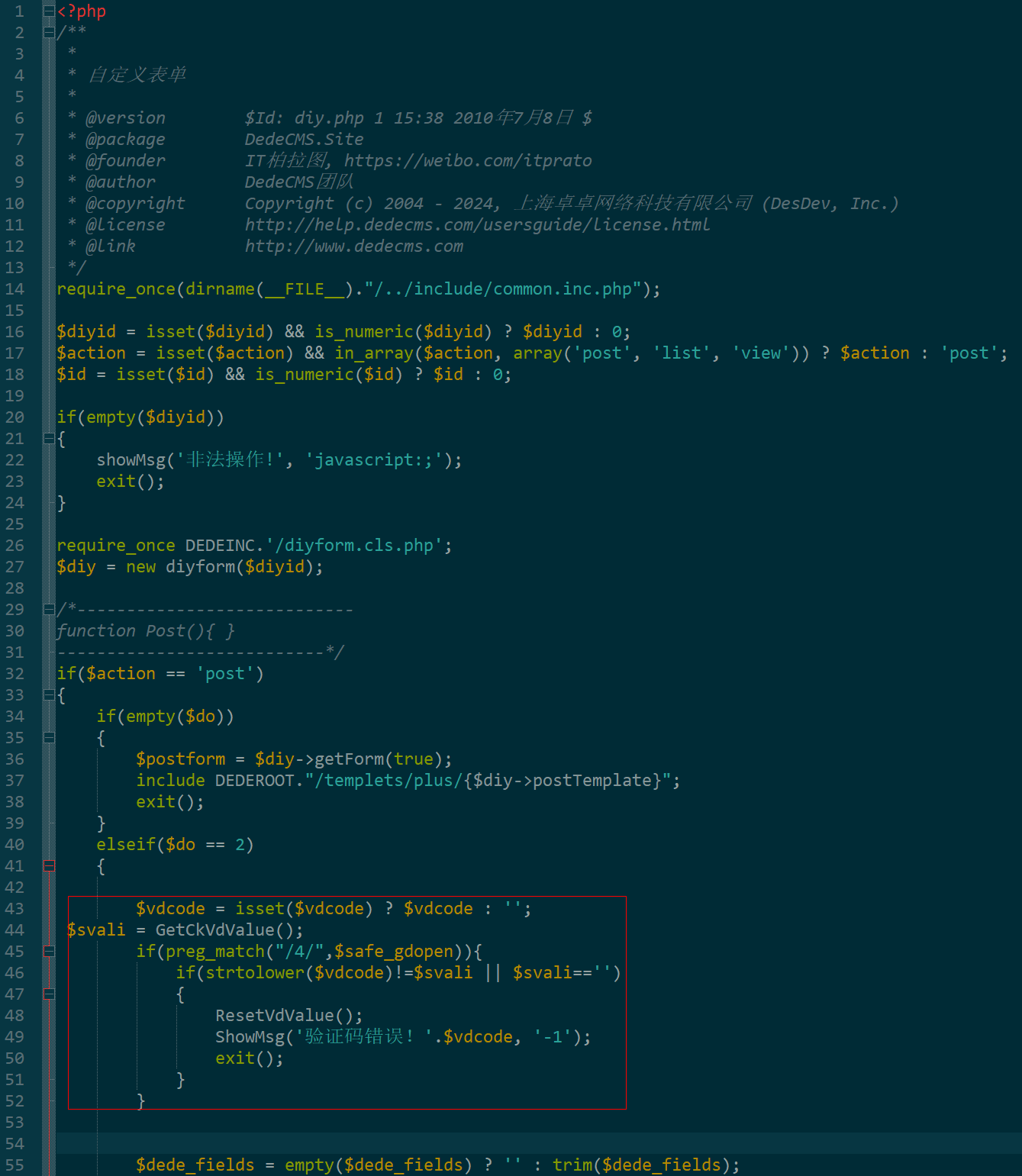

dedecms 织梦自定义表单留言增加ajax验证码功能

增加ajax功能模块,用户不点击提交按钮,只要输入框失去焦点,就会提前提示验证码是否正确。 一,模板上增加验证码 <input name"vdcode"id"vdcode" placeholder"请输入验证码" type"text&quo…...

企业如何增强终端安全?

在数字化转型加速的今天,企业的业务运行越来越依赖于终端设备。从员工的笔记本电脑、智能手机,到工厂里的物联网设备、智能传感器,这些终端构成了企业与外部世界连接的 “神经末梢”。然而,随着远程办公的常态化和设备接入的爆炸式…...

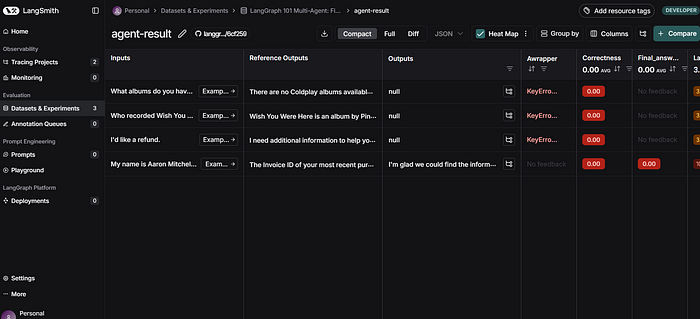

使用LangGraph和LangSmith构建多智能体人工智能系统

现在,通过组合几个较小的子智能体来创建一个强大的人工智能智能体正成为一种趋势。但这也带来了一些挑战,比如减少幻觉、管理对话流程、在测试期间留意智能体的工作方式、允许人工介入以及评估其性能。你需要进行大量的反复试验。 在这篇博客〔原作者&a…...

)

GitHub 趋势日报 (2025年06月06日)

📊 由 TrendForge 系统生成 | 🌐 https://trendforge.devlive.org/ 🌐 本日报中的项目描述已自动翻译为中文 📈 今日获星趋势图 今日获星趋势图 590 cognee 551 onlook 399 project-based-learning 348 build-your-own-x 320 ne…...

jmeter聚合报告中参数详解

sample、average、min、max、90%line、95%line,99%line、Error错误率、吞吐量Thoughput、KB/sec每秒传输的数据量 sample(样本数) 表示测试中发送的请求数量,即测试执行了多少次请求。 单位,以个或者次数表示。 示例:…...

elementUI点击浏览table所选行数据查看文档

项目场景: table按照要求特定的数据变成按钮可以点击 解决方案: <el-table-columnprop"mlname"label"名称"align"center"width"180"><template slot-scope"scope"><el-buttonv-if&qu…...

ubuntu系统文件误删(/lib/x86_64-linux-gnu/libc.so.6)修复方案 [成功解决]

报错信息:libc.so.6: cannot open shared object file: No such file or directory: #ls, ln, sudo...命令都不能用 error while loading shared libraries: libc.so.6: cannot open shared object file: No such file or directory重启后报错信息&…...

Monorepo架构: Nx Cloud 扩展能力与缓存加速

借助 Nx Cloud 实现项目协同与加速构建 1 ) 缓存工作原理分析 在了解了本地缓存和远程缓存之后,我们来探究缓存是如何工作的。以计算文件的哈希串为例,若后续运行任务时文件哈希串未变,系统会直接使用对应的输出和制品文件。 2 …...

边缘计算网关提升水产养殖尾水处理的远程运维效率

一、项目背景 随着水产养殖行业的快速发展,养殖尾水的处理成为了一个亟待解决的环保问题。传统的尾水处理方式不仅效率低下,而且难以实现精准监控和管理。为了提升尾水处理的效果和效率,同时降低人力成本,某大型水产养殖企业决定…...