【神经网络】神经元的基本结构和训练过程

🎈个人主页:豌豆射手^

🎉欢迎 👍点赞✍评论⭐收藏

🤝希望本文对您有所裨益,如有不足之处,欢迎在评论区提出指正,让我们共同学习、交流进步!

神经元的基本结构和训练过程

- 一、人工神经元的基本结构

- 1. 输入(Inputs)

- 2. 权重(Weights)

- 3. 偏置(Bias)

- 4. 激活函数(Activation Function)

- 5. 输出(Output)

- 总结

- 二 训练步骤

- 1. 初始化网络及学习参数

- 2. 提供训练模式,训练网络

- 3. 前向传播过程

- 4. 后向传播过程

- 5. 更新权重和阈值

- 6. 迭代优化

- 7. 验证和测试

- 注意事项

。

一、人工神经元的基本结构

人工神经元,作为人工神经网络的基本组成单元,模拟了生物神经元的某些功能。

1. 输入(Inputs)

- 人工神经元接收来自其他神经元或外部环境的输入信号。这些输入信号可以是数字、图像数据、文本等,具体取决于神经网络的应用场景。

- 每个输入都与一个权重(Weight)相关联,权重决定了该输入对神经元输出的影响程度。

2. 权重(Weights)

- 权重是人工神经元的核心组成部分,它们连接着输入和神经元本身。

- 在学习过程中,权重的值会被调整,以优化神经网络的性能。

- 权重可以是正数、负数或零,分别表示输入与神经元输出之间的正相关、负相关或无影响。

3. 偏置(Bias)

- 偏置是一个可调整的参数,它允许神经元在没有任何输入的情况下也有一个非零的输出。

- 偏置项可以看作是对神经元激活阈值的调整。

4. 激活函数(Activation Function)

- 激活函数决定了神经元如何将输入信号转换为输出信号。

- 常见的激活函数包括Sigmoid、ReLU(Rectified Linear Unit)、Tanh等。

- 激活函数引入了非线性因素,使得神经网络能够学习和表示复杂的模式。

5. 输出(Output)

- 神经元的输出是其所有输入信号经过加权求和、加上偏置项后,通过激活函数得到的结果。

- 输出值可以传递给其他神经元作为输入,也可以作为神经网络的最终输出。

总结

人工神经元通过输入、权重、偏置、激活函数和输出等基本组件,模拟了生物神经元的某些功能。这些神经元相互连接形成神经网络,通过学习和训练,能够处理复杂的数据和任务。

二 训练步骤

人工神经元的训练步骤通常涉及以下清晰的步骤,这些步骤基于反向传播(Backpropagation)算法,特别是在多层前馈网络(如BP网络)的训练中。以下是详细的训练步骤:

1. 初始化网络及学习参数

- 设置网络初始权矩阵:为每个神经元之间的连接分配随机的初始权重值。

- 设置学习因子:学习因子(或称为学习率)是一个超参数,用于控制权重更新的步长。较小的学习因子可能导致训练时间较长,但较为稳定;而较大的学习因子可能导致训练不稳定,甚至无法收敛。

2. 提供训练模式,训练网络

- 输入训练数据:将训练数据集划分为多个模式对(输入-输出对)。

- 训练网络:使用训练数据来迭代训练网络,直到满足预设的学习要求或达到预设的迭代次数。

3. 前向传播过程

- 计算加权输入:对于每个神经元,计算其输入与对应权重的乘积之和,并加上偏置项,得到加权输入。

- 应用激活函数:将加权输入传递给激活函数(如Sigmoid、ReLU等),得到神经元的输出。

- 计算网络输出:将最后一层(输出层)神经元的输出作为整个网络的输出。

- 比较输出与期望:将网络输出与期望的输出(或称为目标值)进行比较,计算误差。

4. 后向传播过程

- 计算误差:基于网络输出与期望输出的差异,计算误差。

- 反向传播误差:将误差从输出层反向传播到输入层,逐层计算每个神经元的误差。

- 计算梯度:使用链式法则计算损失函数对权重和偏置的梯度。

5. 更新权重和阈值

- 根据梯度更新权重和偏置:使用计算出的梯度(通常乘以学习因子)来更新权重和偏置。这可以通过简单的加法或乘法操作实现。

6. 迭代优化

- 重复前向传播和后向传播:使用更新后的权重和偏置重新进行前向传播和后向传播,计算新的误差和梯度。

- 迭代训练:重复上述步骤,直到满足预设的学习要求(如误差小于某个阈值)或达到预设的迭代次数。

7. 验证和测试

- 使用验证集和测试集评估性能:在训练过程中,使用独立的验证集来监控模型的性能,并使用测试集来评估最终模型的泛化能力。

注意事项

- 选择合适的激活函数:不同的激活函数适用于不同的任务和场景。选择合适的激活函数对于神经网络的性能至关重要。

- 调整学习率和其他超参数:学习率、正则化强度等超参数的选择对神经网络的训练效果有很大影响。需要根据具体任务和数据集进行调整。

- 避免过拟合和欠拟合:通过添加正则化项、使用早停法(Early Stopping)等技术来避免过拟合;通过增加网络复杂度或使用更复杂的模型来避免欠拟合。

相关文章:

【神经网络】神经元的基本结构和训练过程

🎈个人主页:豌豆射手^ 🎉欢迎 👍点赞✍评论⭐收藏 🤝希望本文对您有所裨益,如有不足之处,欢迎在评论区提出指正,让我们共同学习、交流进步! 神经元的基本结构和训练过程 …...

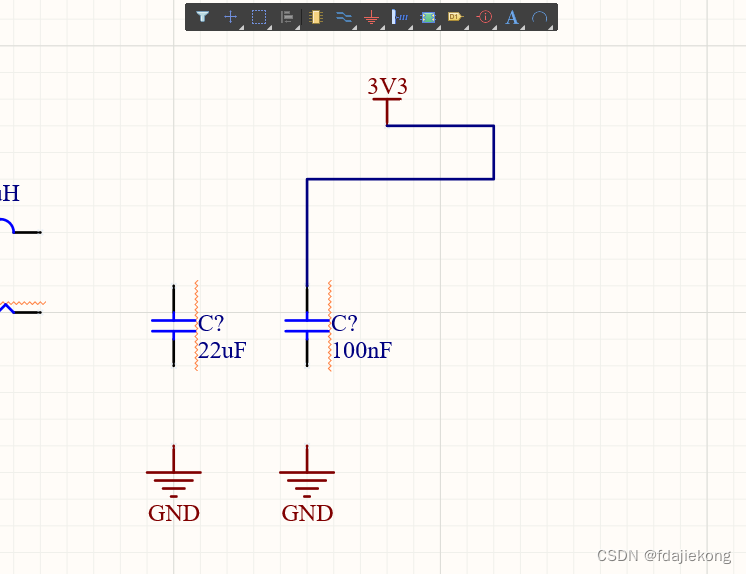

第28课 绘制原理图——绘制导线

概述 放置完元器件之后,接着就要用导线将元器件的管脚一个一个连起来了。 绘制导线的方法 点击快速工具条上的“线”命令,进入绘制导线的过程。 点击选择某个管脚或电源端口,作为导线的起始端。 再点击选择另一个管脚或电源端口,…...

NLP 相关知识

NLP 相关知识 NLPLLMPrompt ChainingLangChain NLP NLP(Natuarl Language Processing)是人工智能的一个分支,中文名自然语言处理,专注于处理和理解人类使用的自然语言。它涵盖了多个子领域,如文本分类、情感分析、机器…...

Java中的设计模式:实战案例分享

Java中的设计模式:实战案例分享 大家好,我是免费搭建查券返利机器人省钱赚佣金就用微赚淘客系统3.0的小编,也是冬天不穿秋裤,天冷也要风度的程序猿! 设计模式是软件开发中的宝贵工具,它们为常见的问题提供…...

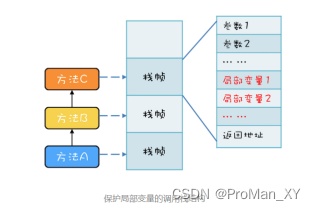

并发编程理论基础——合适的线程数量和安全的局部变量(十)

多线程的提升方向 主要方向在于优化算法和将硬件的性能发挥到极致想要发挥出更多的硬件性能,最主要的就是提升I/O的利用率和CPU的利用率以及综合利用率操作系统已经解决了磁盘和网卡的利用率问题,利用中断机制还能避免 CPU 轮询 I/O 状态,也提…...

Python使用抽象工厂模式和策略模式的组合实现生成指定长度的随机数

设计模式选择理由: 抽象工厂模式: 抽象工厂模式适合于创建一组相关或依赖对象的场景。在这里,我们可以定义一个抽象工厂来创建不同类型(数字、字母、特殊符号)的随机数据生成器。 策略模式: 策略模式允许你…...

python-17-零基础自学python-

学习内容:《python编程:从入门到实践》第二版 知识点: 类、子类、继承、调用函数 练习内容: 练习9-6:冰激凌小店 冰激凌小店是一种特殊的餐馆。编写一个名为IceCreamStand的类,让它继承为完成练习9-1或…...

Web应用和Tomcat的集成鉴权1-BasicAuthentication

作者:私语茶馆 1.Web应用与Tomcat的集成式鉴权 Web应用部署在Tomcat时,一般有三层鉴权: (1)操作系统鉴权 (2)Tomcat容器层鉴权 (3)应用层鉴权 操作系统层鉴权包括但不限于:Tomcat可以和Windows的域鉴权集成,这个适合企业级的统一管理。也可以在Tomcat和应用层独立…...

解决Linux下Java应用因内存不足而崩溃的问题

在Linux系统中运行内存密集型的Java应用时,经常会遇到因系统内存不足而导致应用崩溃的问题。本文将探讨如何诊断这类问题以及提供有效的解决方案。 问题诊断 首先,使用 free -h 命令查看系统的内存使用情况,得到以下输出: total…...

ardupilot开发 --- 视觉伺服 篇

风驰电掣云端飘,相机无法对上焦 1.视觉伺服分类2.视觉伺服中的坐标系3.成像模型推导4.IBVS理论推导5.IBVS面临的挑战6.visp 实践参考文献 1.视觉伺服分类 控制量是在图像空间中推导得到还是在欧式空间中推导得到,视觉伺服又可以分类为基于位置(PBVS)和基…...

KVM配置嵌套虚拟化

按照以下步骤启用、配置和开始使用嵌套虚拟化,默认情况下禁用该功能,要启用它,请在宿主机物理机上进行配置。在centos stream 9和ubuntu 22部署kvm默认支持虚拟机嵌套虚拟化。 1、英特尔 1.1检查嵌套虚拟化在您的主机系统上是否可用 $cat /sys/module/kvm_intel/paramete…...

Springboot应用的信创适配-补充

Springboot应用的信创适配-CSDN博客 因为篇幅限制,这里补全Spring信创适配、数据库信创适配、Redis信创适配、消息队列信创适配等四个章节。 Springboot应用的信创适配 Springboot应用的信创适配,如上图所示需要适配的很多,从硬件、操作系统、…...

制图工具(14)导出图层字段属性信息表

在制图工具(13)地理数据库初始化工具中我们提到,有一个参数为:“输入Excel表”,并要求表格中的图层字段属性项需要按工具的帮助文档中的示例进行组织… 如下图: 此外,总有那个一个特别的需求&am…...

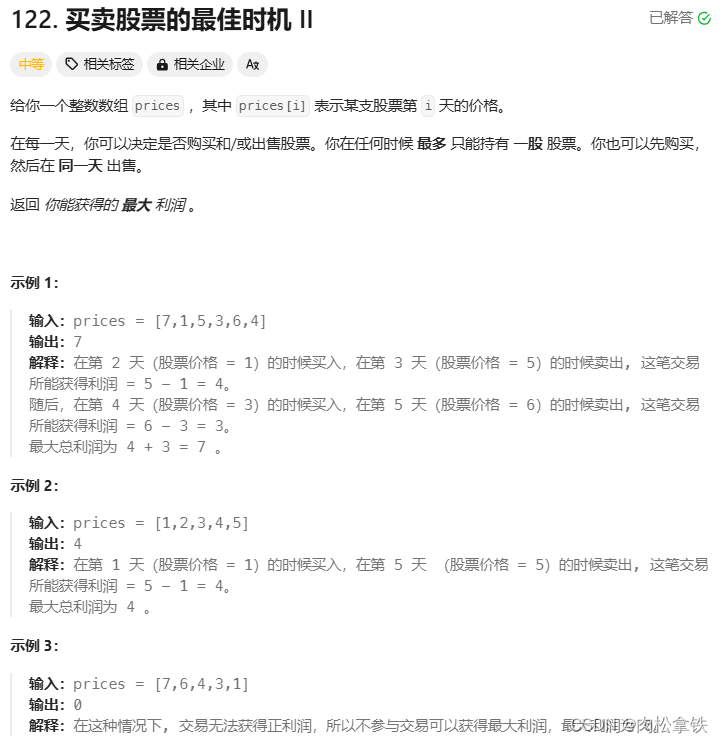

代码随想录——买股票的最佳时机Ⅱ(Leecode122)

添加链接描述 贪心 局部最优:手机每天的正利润 全局最优:求最大利润 class Solution {public int maxProfit(int[] prices) {int res 0;for(int i 1; i < prices.length; i){res Math.max(prices[i] - prices[i - 1], 0);}return res;} }...

使用Servlet开发javaweb,请求常见错误详解及其解决办法【404、405、500】

Servlet报错的情况多种多样,涵盖了配置错误、代码逻辑错误、资源未找到、权限问题等多个方面。以下是一些常见的Servlet报错情况及其可能的原因和解决方法: 404 Not Found: 错误原因图示: URL映射 发送请求,出现404错误 原因: 请…...

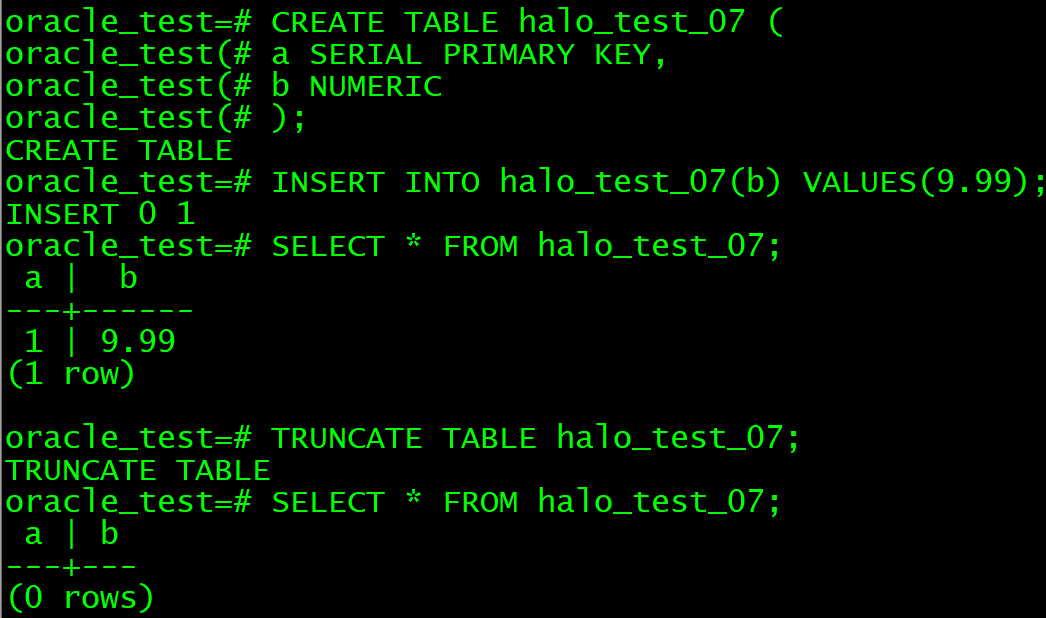

数据库管理-第210期 HaloDB-Oracle兼容性测试02(20240622)

数据库管理210期 2024-06-22 数据库管理-第210期 HaloDB-Oracle兼容性测试02(20240622)1 表增加列2 约束3 自增列4 虚拟列5 表注释6 truncat表总结 数据库管理-第210期 HaloDB-Oracle兼容性测试02(20240622) 作者:胖头…...

SpringBoot实现定时任务的动态停止和更新

目录 定时任务管理器定时任务的任务接口定时任务和定时任务结果的缓存对象定时任务使用姿势 定时任务管理器 负责启动一个定时任务、停止一个定时任务、更新一个定时任务 /*** 定时任务管理器* 1、创建并启动一个定时任务* 2、停止一个定时任务* 3、更新一个定时任务*/ publi…...

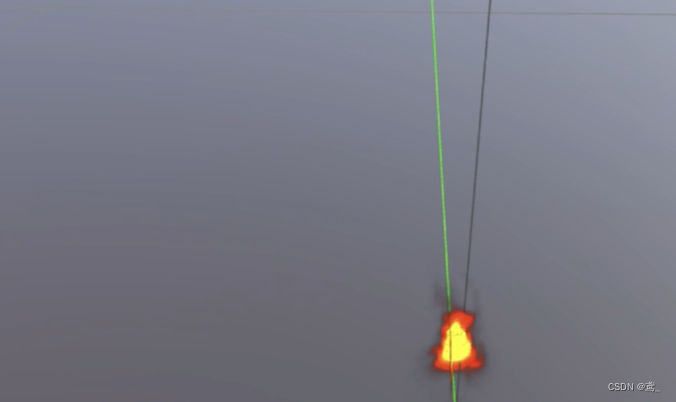

【threejs】火焰特效制作

2024-06-26 08-57-16火焰 shader 来源 //shadertory:https://www.shadertoy.com/view/ctVGD1//shadertory:https://www.shadertoy.com/view/ml3GWs 代码 import { DoubleSide, ShaderChunk, ShaderMaterial } from "three";export default fu…...

五原则四实践,REST API安全性请谨记

云原生和微服务架构等技术的流行让API受到越来越大的重视。那么当应用程序开始上云,各项需求都可以通过云服务满足的情况下,应用程序,尤其基于云端API的应用程序的安全问题该如何解决? 表现层状态转移(REST࿰…...

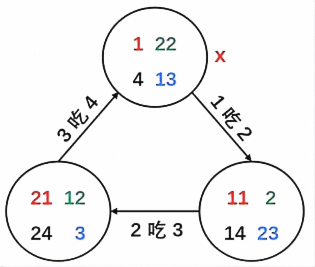

1390:食物链【NOI2001】

【解题思路】 并查集把三类动物划分成三个域,同类域(1-n)、捕食域〈n1-2n)、天敌域(2n1-3n)。把x放入同类域,xn放入其捕食域,x2n放入其天敌域。给在其他集合内安插两个“虚拟代表”…...

Android Wi-Fi 连接失败日志分析

1. Android wifi 关键日志总结 (1) Wi-Fi 断开 (CTRL-EVENT-DISCONNECTED reason3) 日志相关部分: 06-05 10:48:40.987 943 943 I wpa_supplicant: wlan0: CTRL-EVENT-DISCONNECTED bssid44:9b:c1:57:a8:90 reason3 locally_generated1解析: CTR…...

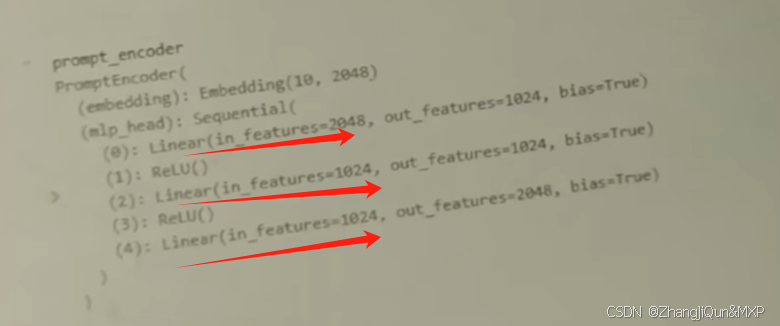

Prompt Tuning、P-Tuning、Prefix Tuning的区别

一、Prompt Tuning、P-Tuning、Prefix Tuning的区别 1. Prompt Tuning(提示调优) 核心思想:固定预训练模型参数,仅学习额外的连续提示向量(通常是嵌入层的一部分)。实现方式:在输入文本前添加可训练的连续向量(软提示),模型只更新这些提示参数。优势:参数量少(仅提…...

Golang 面试经典题:map 的 key 可以是什么类型?哪些不可以?

Golang 面试经典题:map 的 key 可以是什么类型?哪些不可以? 在 Golang 的面试中,map 类型的使用是一个常见的考点,其中对 key 类型的合法性 是一道常被提及的基础却很容易被忽视的问题。本文将带你深入理解 Golang 中…...

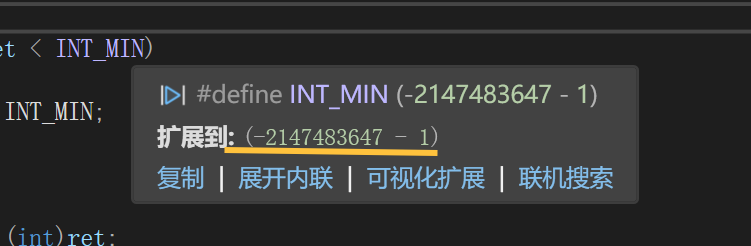

练习(含atoi的模拟实现,自定义类型等练习)

一、结构体大小的计算及位段 (结构体大小计算及位段 详解请看:自定义类型:结构体进阶-CSDN博客) 1.在32位系统环境,编译选项为4字节对齐,那么sizeof(A)和sizeof(B)是多少? #pragma pack(4)st…...

多场景 OkHttpClient 管理器 - Android 网络通信解决方案

下面是一个完整的 Android 实现,展示如何创建和管理多个 OkHttpClient 实例,分别用于长连接、普通 HTTP 请求和文件下载场景。 <?xml version"1.0" encoding"utf-8"?> <LinearLayout xmlns:android"http://schemas…...

UE5 学习系列(三)创建和移动物体

这篇博客是该系列的第三篇,是在之前两篇博客的基础上展开,主要介绍如何在操作界面中创建和拖动物体,这篇博客跟随的视频链接如下: B 站视频:s03-创建和移动物体 如果你不打算开之前的博客并且对UE5 比较熟的话按照以…...

Spring Boot+Neo4j知识图谱实战:3步搭建智能关系网络!

一、引言 在数据驱动的背景下,知识图谱凭借其高效的信息组织能力,正逐步成为各行业应用的关键技术。本文聚焦 Spring Boot与Neo4j图数据库的技术结合,探讨知识图谱开发的实现细节,帮助读者掌握该技术栈在实际项目中的落地方法。 …...

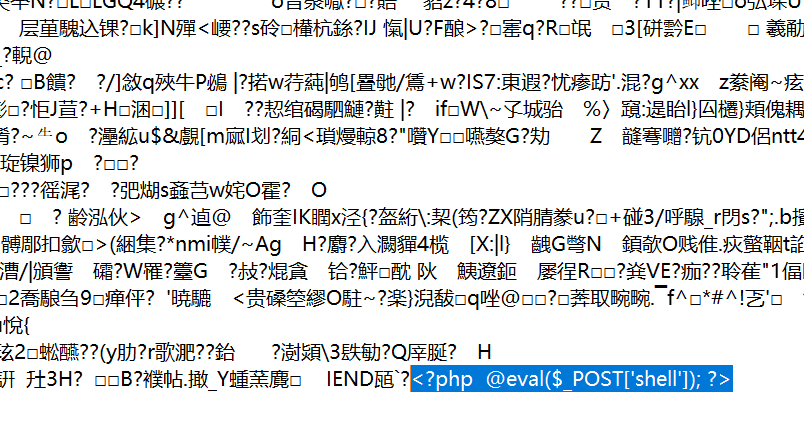

零基础在实践中学习网络安全-皮卡丘靶场(第九期-Unsafe Fileupload模块)(yakit方式)

本期内容并不是很难,相信大家会学的很愉快,当然对于有后端基础的朋友来说,本期内容更加容易了解,当然没有基础的也别担心,本期内容会详细解释有关内容 本期用到的软件:yakit(因为经过之前好多期…...

【生成模型】视频生成论文调研

工作清单 上游应用方向:控制、速度、时长、高动态、多主体驱动 类型工作基础模型WAN / WAN-VACE / HunyuanVideo控制条件轨迹控制ATI~镜头控制ReCamMaster~多主体驱动Phantom~音频驱动Let Them Talk: Audio-Driven Multi-Person Conversational Video Generation速…...

【 java 虚拟机知识 第一篇 】

目录 1.内存模型 1.1.JVM内存模型的介绍 1.2.堆和栈的区别 1.3.栈的存储细节 1.4.堆的部分 1.5.程序计数器的作用 1.6.方法区的内容 1.7.字符串池 1.8.引用类型 1.9.内存泄漏与内存溢出 1.10.会出现内存溢出的结构 1.内存模型 1.1.JVM内存模型的介绍 内存模型主要分…...