如何全面提升企业安全意识

引言

在当今数字化和信息化的时代,网络安全已成为企业运营不可忽视的核心问题。员工的安全意识直接关系到企业的数据安全和整体网络防护能力。即使企业采用了先进的安全技术,如果员工缺乏足够的安全意识,仍然容易成为攻击者的突破口。本文将从制度、培训、技术手段以及日常行为四个方面,全面探讨如何提升企业的安全意识,构建起坚固的网络安全防线。

一、制度的建立和流程的实施

1. 制定明确的安全政策

制定详细且易于执行的安全政策是企业安全文化的基础。安全政策应覆盖以下几个关键领域:

- 密码管理:规定员工必须使用强密码,并定期更换密码。推荐使用密码管理工具,避免密码重复使用或书面记录。

- 数据保护:制定数据加密、数据备份及访问控制的具体规范,确保敏感数据得到有效保护。

- 设备使用:限制未经授权的设备接入企业网络,并规定移动设备的安全使用规则,如启用设备加密和远程擦除功能。

2. 实施严格的安全流程

建立和执行标准化的安全流程,确保员工在日常工作中始终遵循最佳安全实践:

- 访问权限管理:采用基于角色的访问控制 (RBAC),确保员工只能访问其工作所需的最小权限。定期审查权限设置,防止权限滥用或未及时回收。

- 安全事件报告流程:建立快速、简便的安全事件报告流程,鼓励员工在发现安全问题时立即报告。确保IT部门能及时响应并处理潜在威胁。

- 数据备份与恢复流程:制定并执行定期数据备份策略,确保企业关键数据在遭遇攻击或系统故障时能够快速恢复。

3. 持续的安全审计与反馈

定期进行安全审计,发现并修复潜在的安全漏洞。建立员工安全反馈机制,鼓励员工报告发现的安全问题或提出改进建议。通过安全审计和反馈,可以不断完善企业的安全防护措施。

二、提升全员安全意识

1. 全面安全培训计划

企业应制定并实施全面的安全培训计划,覆盖不同层次的员工:

- 新员工入职培训:确保新员工在入职时了解企业的安全政策和基本安全知识。通过视频课程、在线学习平台或面对面的培训形式,让新员工从一开始就具备基本的安全意识。

- 定期培训与考核:定期为全体员工提供安全知识的更新培训,并通过考核测试评估培训效果。培训内容应涵盖如何识别网络钓鱼、如何设置强密码、如何安全使用互联网等常见安全问题。

- 专题培训:为特定岗位或项目的员工提供定制化的安全培训。例如,开发人员的代码安全培训、销售团队的数据保护培训等,确保每个员工都能获得与其工作相关的安全知识。

2. 安全文化活动

通过组织安全文化活动,将安全意识融入企业日常工作中:

- 安全知识竞赛:定期举办全员参与的安全知识竞赛,激发员工学习安全知识的兴趣,提升整体安全水平。

- 安全主题日:设立年度或季度安全主题日,通过讲座、研讨会等形式,加强员工对特定安全主题的关注。

- 内部安全分享:鼓励员工分享安全经验或案例,通过企业内部的交流平台,形成良好的安全学习氛围。

三、增强企业安全防护能力

1. 安全提示工具

部署安全提示工具,在员工使用电脑或访问互联网时提醒他们注意安全:

- 钓鱼邮件防护:使用安全提示工具识别并警告潜在的钓鱼邮件,避免员工误点击恶意链接或附件。

- 实时安全提示:当员工进行可能存在安全风险的操作时,如访问不安全的网站或下载可疑文件,自动弹出警告提示,帮助他们做出安全的选择。

2. 自动化安全检测

使用自动化安全检测工具,减少人为误操作的风险:

- 钓鱼邮件过滤器:自动筛选和拦截钓鱼邮件,减少员工受到的网络钓鱼攻击。

- 防病毒软件:在所有企业终端部署防病毒软件,实时监控和阻止恶意软件的入侵。

- 网络入侵检测系统 (IDS):实时监控网络流量,识别和响应潜在的入侵行为,保护企业网络免受攻击。

3. 使用强密码与多因素认证

结合技术手段与员工意识,提升账户和数据的安全性:

- 强密码策略:要求员工使用至少12位的复杂密码,避免使用常见词汇或个人信息。推荐使用密码管理工具来生成和存储密码。

- 多因素认证 (MFA):为重要系统和账户启用MFA,增加额外的验证步骤,如短信验证码、指纹识别等,防止账户被盗用。

四、从细节做起

1. 锁定屏幕与设备加密

培养员工的良好安全习惯,确保数据安全:

- 自动锁屏设置:建议员工设置短时间的自动锁屏(如5分钟),并在离开座位时手动锁定屏幕,防止未授权人员访问。

- 移动设备加密:启用移动设备的全盘加密功能,防止设备丢失或被盗时,数据被非法访问。

2. 识别并防范网络钓鱼

帮助员工提升识别网络钓鱼的能力,减少因钓鱼攻击导致的数据泄露:

- 检查发件人信息:教育员工在收到陌生邮件时仔细检查发件人信息,包括邮箱地址和签名,避免落入网络钓鱼的陷阱。

- 谨慎处理附件和链接:提醒员工不要随意点击不明链接或打开未知附件,必要时可以通过手动输入网址来访问官网,确保安全。

- 安全事件报告:鼓励员工发现可疑邮件时立即向IT部门报告,帮助企业及时应对潜在威胁。

3. 保护移动设备安全

规范员工使用移动设备的行为,避免因设备安全问题导致的数据泄露:

- 避免使用公共Wi-Fi:提醒员工在公共场所尽量避免连接不安全的公共Wi-Fi网络。如果必须使用,建议通过虚拟专用网络 (VPN) 加密连接,保护数据传输的安全。

- 定期更新设备和应用:确保员工的移动设备和应用程序始终保持最新版本,防止因未及时更新导致的安全漏洞被利用。

结论

全面提升企业安全意识,是构建强大网络安全防线的关键。通过制定和实施明确的安全政策、提供持续的安全培训、使用有效的技术手段,以及培养员工的日常安全行为,企业可以显著降低网络攻击和数据泄露的风险。安全不仅仅是技术问题,更是企业文化的一部分。只有当每个员工都具备足够的安全意识,并在日常工作中自觉执行安全措施,企业才能真正建立起稳固的网络安全防线,确保数据和业务的安全无虞。

相关文章:

如何全面提升企业安全意识

引言 在当今数字化和信息化的时代,网络安全已成为企业运营不可忽视的核心问题。员工的安全意识直接关系到企业的数据安全和整体网络防护能力。即使企业采用了先进的安全技术,如果员工缺乏足够的安全意识,仍然容易成为攻击者的突破口。本文将…...

全球支持与无界服务:跨越地域的数据采集与分析

在当今企业运营中,IT 监控系统的全球支持和无界服务变得至关重要。随着企业业务的全球化扩展,传统的监控工具往往因地域限制而无法满足全球统一监控的需求。观测云通过其全球部署的数据采集点和多语言支持,确保了无论数据产生于何处ÿ…...

Java面试八股之简述spring boot的目录结构

简述spring boot的目录结构 Spring Boot 项目遵循标准的 Maven 或 Gradle 项目布局,并且有一些约定的目录用于组织不同的项目组件。下面是一个典型的 Spring Boot 项目目录结构: src/main/java:包含所有的 Java 源代码,通常按包组…...

python == 与 is区别

刷到一个面试题 python中 与 is 的区别 根据以往的经验,这个问题应该考察的是运算符根据地址 还是值进行比较的 s1 [a] s2 [a] s3 s1 print(s1 s2) # True 值相等 print(s1 s3) # True 值相等 print(s1 is s2) # False 值相等,引用地址不相…...

STM32学习笔记1---LED,蜂鸣器

目录 GPIO LED 蜂鸣器 RCC外设 GPIO外设 总概 操作STM32的GPIO 代码 LED闪烁 LED流水灯 蜂鸣器! 连接方式 GPIO GPIO输出:向外驱动控制 GPIO输入:读取,捕获(信息)(控制)…...

动手学强化学习 第 15 章 模仿学习 训练代码

基于 https://github.com/boyu-ai/Hands-on-RL/blob/main/%E7%AC%AC15%E7%AB%A0-%E6%A8%A1%E4%BB%BF%E5%AD%A6%E4%B9%A0.ipynb 理论 模仿学习 修改了警告和报错 运行环境 Debian GNU/Linux 12 Python 3.9.19 torch 2.0.1 gym 0.26.2 运行代码 #!/usr/bin/env pythonimpor…...

第一阶段面试问题(前半部分)

1. 进程和线程的概念、区别以及什么时候用线程、什么时候用进程? (1)线程 线程是CPU任务调度的最小单元、是一个轻量级的进程 (2)进程 进程是操作系统资源分配的最小单元 进程是一个程序动态执行的过程,包…...

《数学教学通讯》是一本怎样的刊物?投稿难吗?

《数学教学通讯》是一本怎样的刊物?投稿难吗? 《数学教学通讯》是一本具有较高学术价值的教育类刊物。它创刊于 1979 年,由西南大学主管,西南大学数学与统计学院、重庆市数学学会主办,出版周期为旬刊。该刊物在国内外…...

<机器学习> K-means

K-means定义 K-means 是一种广泛使用的聚类算法,旨在将数据集中的点分组为 K 个簇(cluster),使得每个簇内的点尽可能相似,而不同簇的点尽可能不同。K-means 算法通过迭代的方式,逐步优化簇的分配和簇的中心…...

我们如何优化 Elasticsearch Serverless 中的刷新成本

作者:来自 Elastic Francisco Fernndez Castao, Henning Andersen 最近,我们推出了 Elastic Cloud Serverless 产品,旨在提供在云中运行搜索工作负载的无缝体验。为了推出该产品,我们重新设计了 Elasticsearch,将存储与…...

MySQL半同步复制

1.MySQL主从复制模式 1.1异步复制 异步复制为 MySQL 默认的复制模式,指主库写 binlog、从库 I/O 线程读 binlog 并写入 relaylog、从库 SQL 线程重放事务这三步之间是异步的。 异步复制的主库不需要关心备库的状态,主库不保证事务被传输到从库…...

[一本通提高数位动态规划]数字游戏:取模数题解

[一本通提高数位动态规划]数字游戏:取模数题解 1前言2问题3状态的设置4数位dp-part1预处理5数位dp-part2利用状态求解6代码7后记 1前言 本文为数字游戏:取模数的题解 需要读者对数位dp有基础的了解,建议先阅读 论数位dp–胎教级教学 B3883 […...

[Day 39] 區塊鏈與人工智能的聯動應用:理論、技術與實踐

區塊鏈的安全性分析 區塊鏈技術已經成為現代數字經濟的一個重要組成部分,提供了去中心化、透明和不可篡改的數據存儲與交易系統。然而,隨著區塊鏈技術的廣泛應用,其安全性問題也日益受到關注。本篇文章將詳細探討區塊鏈技術的安全性…...

OpenStack入门体验

一、云计算概述 1.1什么是云计算 云计算(cloud computing)是一种基于网络的超级计算模式,基于用户的不同需求,提供所需的资源,包括计算资源、存储资源、网络资源等。云计算服务运行在若干台高性能物理服务器之上,提供每秒 10万亿次的运算能力…...

预测未来 | MATLAB实现RF随机森林多变量时间序列预测未来-预测新数据

预测未来 | MATLAB实现RF随机森林多变量时间序列预测未来-预测新数据 预测效果 基本介绍 随机森林属于 集成学习 中的 Bagging(Bootstrap AGgregation 的简称) 方法。如果用图来表示他们之间的关系如下: 随机森林是由很多决策树构成的,不同决策树之间没有关联。当我们进行…...

iOS 系统提供的媒体资源选择器(UIImagePickerController)

简介 图片或者视频的选择功能几乎是每个APP必不可少的,UIImagePickerController 是 iOS 系统提供的一个方便的媒体选择器,允许用户从照片库中选择图片或视频,或者使用相机拍摄新照片和视频。 它的页面简单易用,代码稳定可靠&…...

电脑如何扩展硬盘分区?告别空间不足困扰

在数字化时代,电脑硬盘的存储空间显得愈发重要。随着个人文件、应用程序和系统更新的不断累积,原有的硬盘分区可能很快就会被填满。为了解决这个问题,扩展硬盘分区成为了一个非常实用的方法。那么,电脑如何扩展硬盘分区呢…...

论文阅读:Mammoth: Building math generalist models through hybrid instruction tuning

Mammoth: Building math generalist models through hybrid instruction tuning https://arxiv.org/pdf/2309.05653 MAmmoTH:通过混合指令调优构建数学通才模型 摘要 我们介绍了MAmmoTH,一系列特别为通用数学问题解决而设计的开源大型语言模型&#…...

什么样的双筒式防爆器把煤矿吸引?

什么样的双筒式防爆器把煤矿吸引?要有好的服务和态度,要用心去聆听客户的需求,去解决客户的疑虑,用诚信去赢得客户的信任。 150产品的技术特点 双筒式防爆器采用双罐结构,其水封水位观测直观、能够快速有效排污、操作…...

如何保证冰河AL0 400G 100W 的稳定运行?

要保证冰河 AL0 400G 100w 的稳定运行,可以考虑以下几点: 1. 适宜的工作环境:确保设备放置在通风良好、温度适宜的环境中。良好的散热条件有助于防止设备过热,因为过热可能会导致性能下降或故障。该设备采用纯铝合金外壳…...

【网络安全产品大调研系列】2. 体验漏洞扫描

前言 2023 年漏洞扫描服务市场规模预计为 3.06(十亿美元)。漏洞扫描服务市场行业预计将从 2024 年的 3.48(十亿美元)增长到 2032 年的 9.54(十亿美元)。预测期内漏洞扫描服务市场 CAGR(增长率&…...

Cilium动手实验室: 精通之旅---20.Isovalent Enterprise for Cilium: Zero Trust Visibility

Cilium动手实验室: 精通之旅---20.Isovalent Enterprise for Cilium: Zero Trust Visibility 1. 实验室环境1.1 实验室环境1.2 小测试 2. The Endor System2.1 部署应用2.2 检查现有策略 3. Cilium 策略实体3.1 创建 allow-all 网络策略3.2 在 Hubble CLI 中验证网络策略源3.3 …...

基础光照(Basic Lighting))

C++.OpenGL (10/64)基础光照(Basic Lighting)

基础光照(Basic Lighting) 冯氏光照模型(Phong Lighting Model) #mermaid-svg-GLdskXwWINxNGHso {font-family:"trebuchet ms",verdana,arial,sans-serif;font-size:16px;fill:#333;}#mermaid-svg-GLdskXwWINxNGHso .error-icon{fill:#552222;}#mermaid-svg-GLd…...

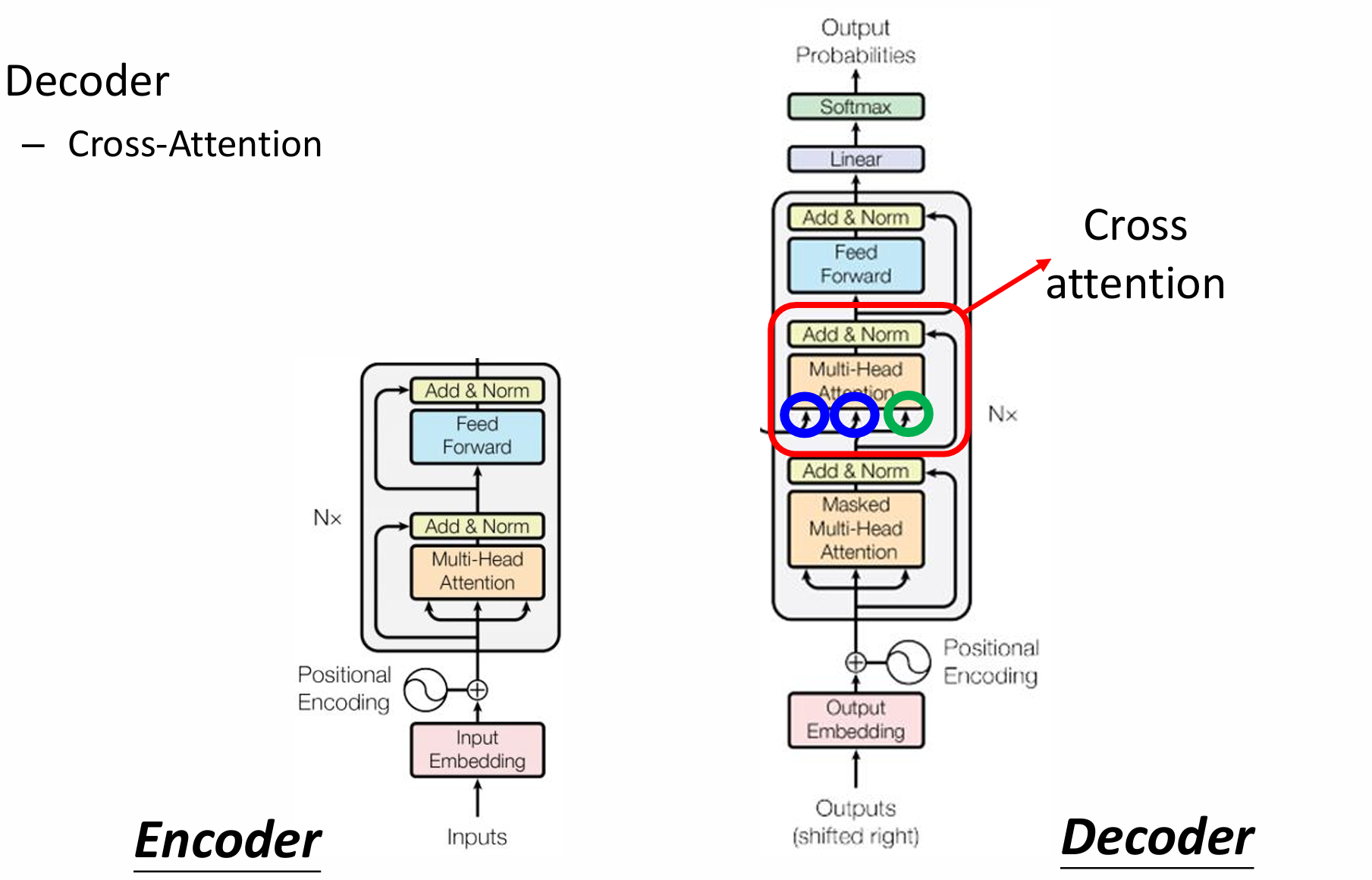

自然语言处理——Transformer

自然语言处理——Transformer 自注意力机制多头注意力机制Transformer 虽然循环神经网络可以对具有序列特性的数据非常有效,它能挖掘数据中的时序信息以及语义信息,但是它有一个很大的缺陷——很难并行化。 我们可以考虑用CNN来替代RNN,但是…...

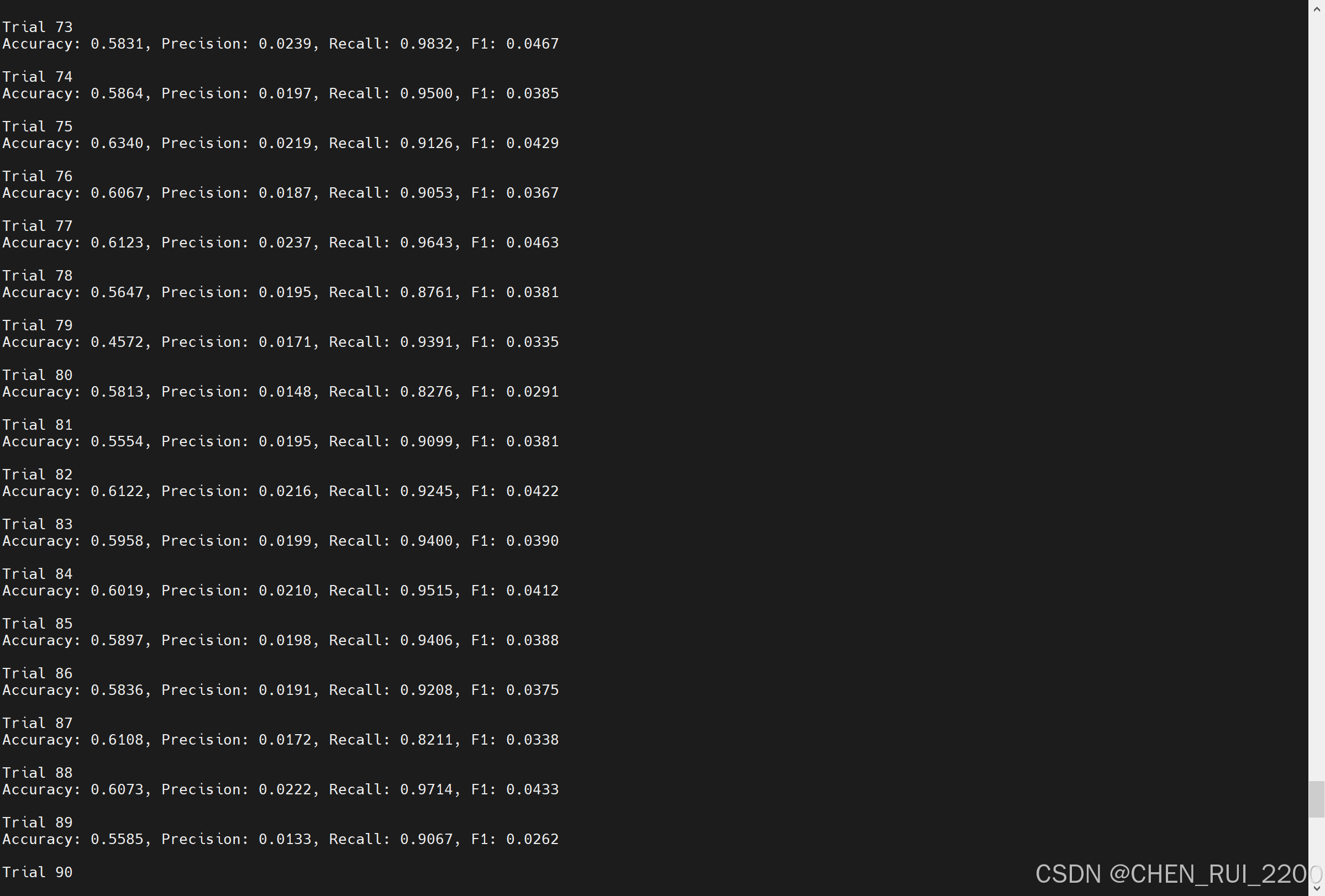

逻辑回归暴力训练预测金融欺诈

简述 「使用逻辑回归暴力预测金融欺诈,并不断增加特征维度持续测试」的做法,体现了一种逐步建模与迭代验证的实验思路,在金融欺诈检测中非常有价值,本文作为一篇回顾性记录了早年间公司给某行做反欺诈预测用到的技术和思路。百度…...

小木的算法日记-多叉树的递归/层序遍历

🌲 从二叉树到森林:一文彻底搞懂多叉树遍历的艺术 🚀 引言 你好,未来的算法大神! 在数据结构的世界里,“树”无疑是最核心、最迷人的概念之一。我们中的大多数人都是从 二叉树 开始入门的,它…...

使用SSE解决获取状态不一致问题

使用SSE解决获取状态不一致问题 1. 问题描述2. SSE介绍2.1 SSE 的工作原理2.2 SSE 的事件格式规范2.3 SSE与其他技术对比2.4 SSE 的优缺点 3. 实战代码 1. 问题描述 目前做的一个功能是上传多个文件,这个上传文件是整体功能的一部分,文件在上传的过程中…...

Neko虚拟浏览器远程协作方案:Docker+内网穿透技术部署实践

前言:本文将向开发者介绍一款创新性协作工具——Neko虚拟浏览器。在数字化协作场景中,跨地域的团队常需面对实时共享屏幕、协同编辑文档等需求。通过本指南,你将掌握在Ubuntu系统中使用容器化技术部署该工具的具体方案,并结合内网…...

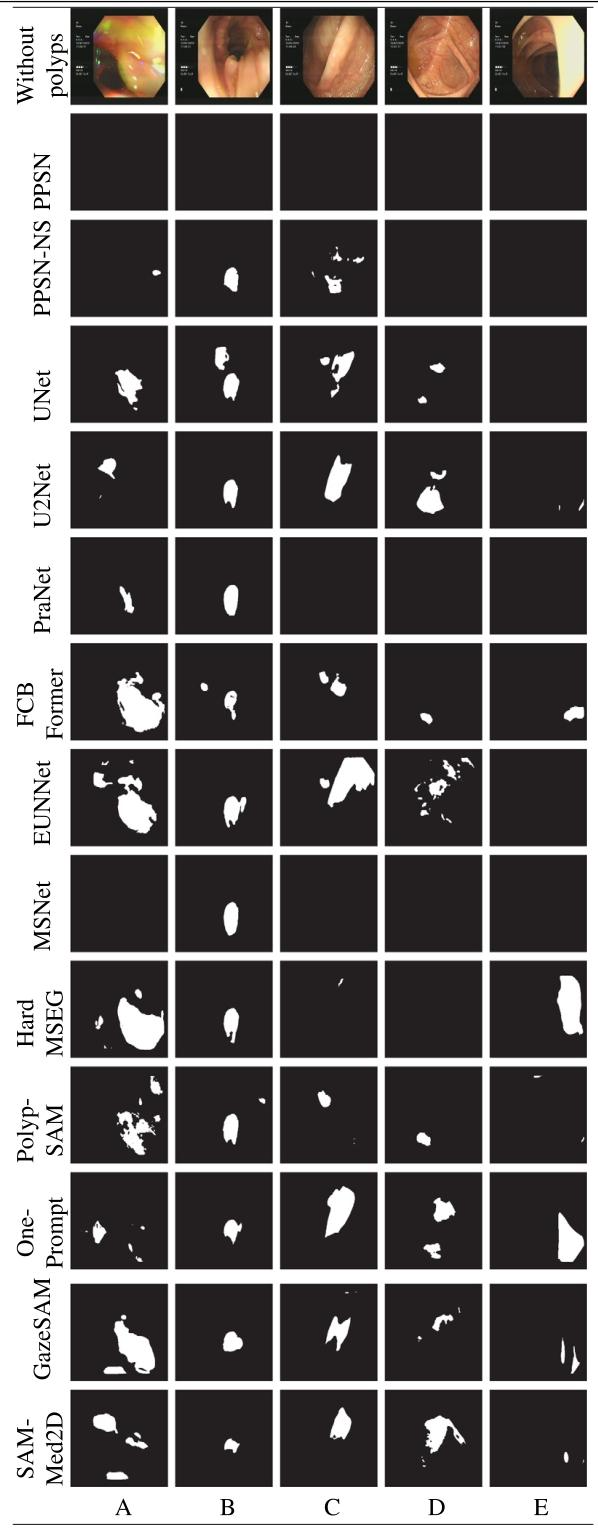

内窥镜检查中基于提示的息肉分割|文献速递-深度学习医疗AI最新文献

Title 题目 Prompt-based polyp segmentation during endoscopy 内窥镜检查中基于提示的息肉分割 01 文献速递介绍 以下是对这段英文内容的中文翻译: ### 胃肠道癌症的发病率呈上升趋势,且有年轻化倾向(Bray等人,2018&#x…...

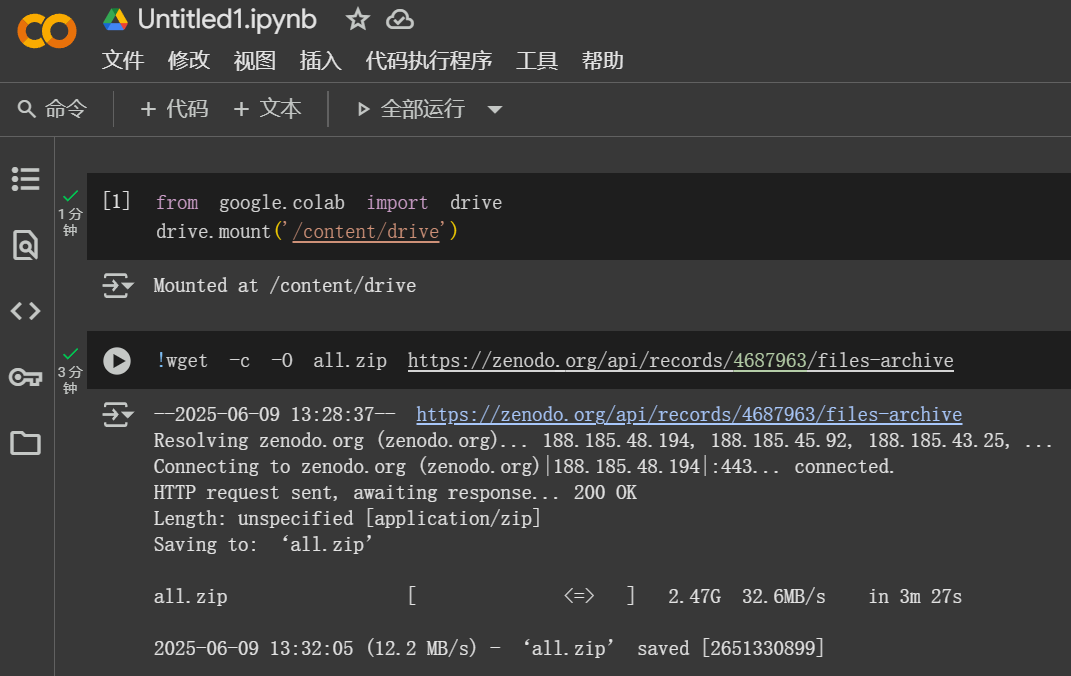

在Zenodo下载文件 用到googlecolab googledrive

方法:Figshare/Zenodo上的数据/文件下载不下来?尝试利用Google Colab :https://zhuanlan.zhihu.com/p/1898503078782674027 参考: 通过Colab&谷歌云下载Figshare数据,超级实用!!࿰…...