网络安全---安全见闻2

网络安全—安全见闻

- 拓宽视野不仅能够丰富我们的知识体系,也是自我提升和深造学习的重要途径!!!

设备漏洞问题

- 操作系统漏洞

渗透测试视角:硬件设备上的操作系统可能存在各种漏洞,攻击者可以利用这些漏洞获取设备的控制权,或者窃取敏感信息。

攻击方式:通过发送精心构造的数据包,触发操作系统的缓冲区溢出漏洞,从而执行恶意代码。

固件漏洞

渗透测试视角:攻击者可以通过固件升级或恶意软件植入等方式利用这些漏洞。

攻击方式:攻击者可以利用固件漏洞获取设备的管理员权限,或者篡改设备的配置。

硬件设计漏洞

渗透测试漏洞:攻击者可以利用这些漏洞获取设备的敏感信息,或者控制设备。

攻击方式:通过分析设备的电磁辐射或功耗变化,获取设备处理的敏感数据。

侧信道攻击:

- 核心思想是通过加密软件或硬件运行时产生的各种泄漏信息来获取密文信息。这些泄漏信息通常包括功耗、电磁辐射、时间延迟、声音、温度等物理特性。攻击者利用这些物理信息,结合统计学手段或其他算法,来揭秘硬件上使用的密钥。

攻击类型:

功耗分析:通过监测设备在执行密码算法时的功耗变化,攻击者可以推断出密钥或明文信息。

时序分析:攻击者通过分析系统的执行时间来推断出密码算法的信息,如密钥或明文。

电磁辐射分析:利用芯片执行加密时产生的电磁信息进行密钥破解,这种攻击方式允许攻击者在相对较远的地方发起攻击。

声音分析:收集密码芯片计算时的声波信息,通过分析这些声波信息来推断密钥

防范措施:在设备采购过程中,选择经过安全认证的产品。对设备进行安全评估,检测是否存在硬件设计漏洞,采用加密技术和安全隔离措施,保护敏感信息。

无线连接安全问题

- 攻击者可以利用这些攻击手段获取设备的控制权,或者窃取敏感信息。WiFi破解、蓝牙攻击等。

- 攻击方式:攻击者可以通过破解WiFi密码,接入无线网络,进而攻击连接到该网络的硬件设备。

硬件设备的潜在漏洞及渗透测试方法

幽灵和熔断漏洞

幽灵漏洞攻击方式:

攻击者可以通过复杂的技术手段,利用处理器执行指令时的先行读取来获取敏感信息。这些信息包括用户的密码、加密密钥乃至其他私密数据。由于幽灵漏洞利用了处理器的分支预测错误,因此其攻击向量更为隐秘,潜在的利用手段也更为繁多。

熔断漏洞攻击方式:攻击者可以通过特定的技术手段,使CPU在恢复状态时不会恢复CPU缓存的内容。这样,攻击者就可以通过观测CPU缓存中的残留信息,推测出内核地址内容,从而实现对计算机系统的攻击。

渗透测试方法:可以使用专门的漏洞检测工具,如Meltdown and Spectre Checker,对处理器进行检测。也可以通过分析处理器的性能指标,如CPU使用率、内存访问时间等,判断是否存在漏洞。

利用场景:攻击者可以利用这些漏洞获取处理器中的敏感信息,如密码、密钥等。

攻击方式:构造特定的代码序列,诱导处理器执行错误的预测执行,从而读取内核内存中的敏感数据。

防范措施:及时更新处理器的微代码和操作系统补丁,关闭预测执行功能(在某些情况下可能会影响性能)。使用内存隔离技术,防止内核内存被用户空间程序访问。

侧信道攻击漏洞

渗透测试方法:侧信道攻击通常需要对目标设备进行长时间的观察和分析,因此渗透测试人员可以使用专门的侧信道攻击工具,对设备进行检测。也可以通过软件模拟的方式,分析设备的运行状态,判断是否存在侧信道攻击。

测信道攻击工具:电磁辐射分析仪、功耗分析仪

利用场景:攻击者可以通过分析设备的电磁辐射、功耗变化等侧信道信息,获取设备处理的敏感数据。

攻击方式:通过分析密码加密过程中的功耗变化,推断出密码的部分信息

防范措施:采用电磁屏蔽技术,减少设备的电磁辐射,使用随机化技术,如随机化密码加密过程中的时间和功耗,防止侧信道攻击。

固态硬盘(SSD)漏洞

渗透测试方法:可以使用ssd漏洞检测工具,对ssd进行检测。也可以通过分析ssd的固件版本和功能,判断是否存在漏洞

ssd漏洞检测工具:SSD Secure;Erase Tool

利用场景:攻击者可以利用SSD的固件漏洞获得存储在SSD中的数据。

攻击方式:通过修改SSD的固件,使SSD在特定条件下泄露数据。

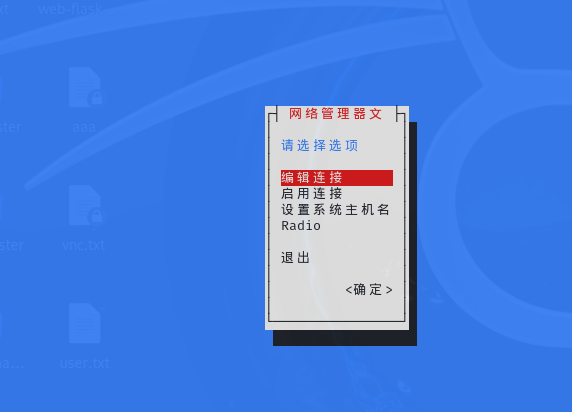

网络设备漏洞

路由器漏洞

- 渗透测试方法:可以通过路由器漏洞扫描工具,对路由器进行检测。也可以通过分析路由器的配置文件和固件版本,判断是否存在漏洞。

- 扫描工具:Router Scan

- 漏洞:默认密码、远程代码执行漏洞

交换机漏洞

- 渗透测试方法:可以使用交换机漏洞扫描工具,对交换机进行检测。也可以通过分析交换机的配置文件和固件版本,判断是否存在漏洞

- 工具:Switch Scanner

漏洞:VLAN跳跃漏洞、MAC地址欺骗漏洞等

VLAN跳跃漏洞主要利用了交换机配置中的漏洞或双重标记技术,使攻击者能够绕过安全控制,访问其他VLAN中的资源。具体来说,攻击者可以通过以下方式实现VLAN跳跃:

交换欺骗攻击:攻击者将自己的设备伪装成一个交换机,并与目标网络中的交换机建立一个虚拟的链路。通过伪装成交换机,攻击者可以发送特定的控制消息,使得目标交换机将其与目标VLAN建立连接,从而访问该VLAN中的资源。

双重封装攻击(Double Encapsulation Attack):攻击者发送一个带有双重VLAN标记的数据包(称为“QinQ”数据包),其中一个标记表示攻击者所在的VLAN,另一个标记表示目标VLAN。当交换机收到此类数据包时,可能会错误地将其转发到目标VLAN中,从而实现VLAN跳跃。

MAC地址欺骗的原理主要基于网络设备对MAC地址的信任机制。在局域网中,交换机等网络设备会根据数据包的源MAC地址和目的MAC地址来转发数据包。攻击者通过伪造或更改自己的MAC地址,可以让网络设备误以为自己是其他合法设备,从而骗取网络访问权限或发起攻击

软件欺骗:使用软件工具来修改网络设备的MAC地址。例如,在Linux系统中,可以使用ifconfig命令来修改网络设备的MAC地址。

硬件欺骗:使用硬件设备来修改网络设备的MAC地址。例如,可以使用MAC地址克隆器来将一个网络设备的MAC地址克隆到另一个网络设备上。

协议欺骗:利用网络协议的漏洞来欺骗网络系统,从而修改网络设备的MAC地址。例如,攻击者可以利用DHCP协议的漏洞来修改网络设备的MAC地址

物联网设备漏洞

- 渗透测试方法:使用物联网设备漏洞扫描工具,对物联网设备进行检测。也可以通过分析物联网设备的通信协议和固件版本,判断是否存在漏洞。

- 工具:IoT Inspector

- 漏洞:默认密码、弱加密算法、远程代码执行漏洞

注:

这里扫描器的特征大多数和暴力破解类似,就是特征的比对器这样的

区块链安全风险

量子计算可能破解区块链用户的私钥,等待量子计算技术成熟后进行解密。

- 区块链是一种分布式数据库技术,它以链式数据结构存储数据,每个数据块包含交易信息或其他数据,并通过密码学算法与前一个数据块相连,形成一个不断增长的数据链

工作原理

交易的产生与验证:当用户产生交易时,交易数据会被打包成一个区块,并通过密码学算法链接到上一个区块上。在区块链网络中,每个节点都会验证交易的合法性,只有当大多数节点都认为交易合法时,该交易才会被记入区块链中。

区块的生成与传播:当一个新的区块被成功验证并添加到区块链中时,这个新区块会包含前一个区块的哈希值以及一些交易数据。一旦新的区块被添加到区块链中,它会立即被所有的节点复制并存储在自己的本地数据库中,以确保与整个网络的数据保持同步。

-

量子密钥分发风险

量子信道可能受到干扰,影响密钥的生成和传输。

设备和系统可能存在安全漏洞,被攻击者利用。 -

量子计算系统自身风险

量子计算系统存在错误和噪声问题,可能被攻击者利用来破坏计算过程或获取敏感信息。

供应链安全问题

硬件设备或软件可能被植入恶意代码。

写在最后:

本文内容出自:bilibili–泷羽sec

如有雷同,请联系删除

相关文章:

网络安全---安全见闻2

网络安全—安全见闻 拓宽视野不仅能够丰富我们的知识体系,也是自我提升和深造学习的重要途径!!! 设备漏洞问题 操作系统漏洞 渗透测试视角:硬件设备上的操作系统可能存在各种漏洞,攻击者可以利用这些漏洞…...

解决因为TortoiseSVN未安装cmmand line client tools组件,导致idea无法使用svn更新、提交代码

一.错误信息 1.更新代码时:SVN: 更新错误 找不到要更新的版本管理目录。 2.提交代码:检测不到任何更新(实际上有代码修改)。 3.Cannot run program "svn"。 二.原因分析 在电脑上新安装的的客户端TortoiseSVN、ide…...

Ubuntu 20.04安装CUDA 11.0、cuDNN 8.0.5

不知道咋弄的ubuntu20.04电脑的cuda驱动丢了,无奈需装PyTorch环境,只有CUDA11.0以上版本才支持Ubuntu20.04,所以安装了CUDA11.0、cuDNN8.0.5 为防止频繁在浏览器检索对应的贴子,今天记录一下。 一. 驱动安装 为防止驱动安装后没…...

鸿蒙 APP 发布上架

证书创建与打包: https://developer.huawei.com/consumer/cn/doc/app/agc-help-releaseharmony-0000001933963166 不同环境多渠道打包: //todo 备案相关 一、除了发布应用商店以外,还有3个渠道,都适合小规模内测。 【1】开放式测试:发给指定白名单用户 【2】发布企业内…...

【C++笔记】C++三大特性之继承

【C笔记】C三大特性之继承 🔥个人主页:大白的编程日记 🔥专栏:C笔记 文章目录 【C笔记】C三大特性之继承前言一.继承的概念及定义1.1 继承的概念1.2继承的定义1.3继承基类成员访问方式的变化1.4继承类模板 二.基类和派生类间的转…...

如何在CentOS 7上搭建SMB服务

如何在CentOS 7上搭建SMB服务 因项目测试需求,需要自行搭建SMB服务,**SMB(Server Message Block)**协议是一种常用的文件共享方式,它可以让不同操作系统之间共享文件、打印机等资源。本文将带你一步步搭建一个简单的S…...

linux详解,基本网络枚举

基本网络枚举 一、基本网络工具 ifconfig ifconfig是一个用于配置和显示网络接口信息的命令行工具。它可以显示网络接口的P地址、子网掩码、MC地址等信息,还可以用于启动、停止或配置网络接口。 ip ip也是用于查看和管理网络接口的命令。 它提供了比ifconfig更…...

5G智能对讲终端|北斗有源终端|北斗手持机|单兵|单北斗

在当今这个快速发展的数字化时代,5G技术的广泛应用正以前所未有的速度推动着各行各业的变革。作为这一技术浪潮中的重要一环,5G智能终端QM630D凭借其卓越的性能和多样化的功能,在林业、渔业、安保、电力、交通等多个领域展现出了巨大的应用潜…...

第七部分:2. STM32之ADC实验--AD多通道(AD采集三路传感器模块实验:光敏传感器、热敏传感器、反射式传感器附赠温湿度传感器教程)

这个多通道采用非扫描模式--单次转换模式 1.代码配置链路图 2. ADC的输入通道 3.ADC的非扫描模式的转换模式(单次和连续) 4.ADC的扫描模式的转换模式(单次和连续) 5.采集校准 代码实验: 代码部分: #inclu…...

js.零钱兑换

链接:322. 零钱兑换 - 力扣(LeetCode) 题目: 给你一个整数数组 coins ,表示不同面额的硬币;以及一个整数 amount ,表示总金额。 计算并返回可以凑成总金额所需的 最少的硬币个数 。如果没有任何…...

GitHub 上的开源项目推荐

GitHub 上的开源项目有成千上万,涵盖了从前端框架到数据科学、机器学习、系统工具等各个领域。不同的人根据兴趣和需求,可能会有不同的排名。不过,一些开源项目因为其广泛的应用、社区支持和技术创新,通常被认为是“最好”的开源项…...

实现Reactor反应堆模型:框架搭建

实现Reactor反应堆模型:框架搭建 Reactor模型是一种常用于处理大量并发I/O操作的设计模式,特别适用于服务器端的网络编程。该模型通过事件驱动的方式,将I/O操作的处理与具体的业务逻辑分离,从而提高系统的并发处理能力和响应速度…...

UE5 样条线组件(未完待续)

按点生成模型 按距离生成 spline mesh 可缩放spline mesh...

计算机网络常见面试题(一):TCP/IP五层模型、TCP三次握手、四次挥手,TCP传输可靠性保障、ARQ协议

文章目录 一、TCP/IP五层模型(重要)二、应用层常见的协议三、TCP与UDP3.1 TCP、UDP的区别(重要)3.2 运行于TCP、UDP上的协议3.3 TCP的三次握手、四次挥手3.3.1 TCP的三次握手3.3.2 TCP的四次挥手3.3.3 随机生成序列号的原因 四、T…...

sql速度优化多条合并为一条语句

在 SQL 中,结合 CASE 和 SUM 可以实现根据特定条件进行分组求和。在 ThinkPHP 中也可以使用类似的方式进行数据库查询操作。 例如,假设有一个销售数据表,包含字段 product_id (产品 ID)、 quantity (销…...

用 PHP或Python加密字符串,用iOS解密

可以使用对称加密算法(如 AES)来加密和解密字符串。对称加密适合这种跨平台加密解密的需求,因为可以使用相同的密钥和算法在不同的编程语言和系统之间进行加密和解密。 下面展示如何使用 Python 或 PHP 进行加密,然后用 iOS (Swi…...

docker容器启动报错error creating overlay mount to /var/lib/docker/overlay2解决办法

背景:客户提供的机器用于部署服务,拿到发现docker是部署好的,但是selinux没有关闭,于是将/etc/selinux/config中的selinux设置成了disabled,但是并未重启,就继续部署服务了;结果几天后客户重启服…...

人工智能在智能家居中的应用

💓 博客主页:瑕疵的CSDN主页 📝 Gitee主页:瑕疵的gitee主页 ⏩ 文章专栏:《热点资讯》 人工智能在智能家居中的应用 人工智能在智能家居中的应用 人工智能在智能家居中的应用 引言 人工智能概述 定义与原理 发展历程 …...

MySQL数据库备份与恢复:全面深入指南

在数字化时代,数据已成为企业最宝贵的资产之一。数据库作为存储和管理这些数据的核心系统,其安全性和稳定性至关重要。MySQL,作为一款广泛使用的开源关系型数据库管理系统,因其高性能、高可靠性和易用性而受到众多企业和开发者的青…...

前端请求后端php接口跨域 cors问题

只需要后端在网站的入口文件 一般都是 index.php 加上 这几行代码就可以了 具体的参数可以根据需要去修改 header("Access-Control-Allow-Origin: *"); header(Access-Control-Allow-Methods: GET, POST, PUT, DELETE, OPTIONS); header(Access-Control-Allow-Heade…...

)

Java 语言特性(面试系列1)

一、面向对象编程 1. 封装(Encapsulation) 定义:将数据(属性)和操作数据的方法绑定在一起,通过访问控制符(private、protected、public)隐藏内部实现细节。示例: public …...

React hook之useRef

React useRef 详解 useRef 是 React 提供的一个 Hook,用于在函数组件中创建可变的引用对象。它在 React 开发中有多种重要用途,下面我将全面详细地介绍它的特性和用法。 基本概念 1. 创建 ref const refContainer useRef(initialValue);initialValu…...

:にする)

日语学习-日语知识点小记-构建基础-JLPT-N4阶段(33):にする

日语学习-日语知识点小记-构建基础-JLPT-N4阶段(33):にする 1、前言(1)情况说明(2)工程师的信仰2、知识点(1) にする1,接续:名词+にする2,接续:疑问词+にする3,(A)は(B)にする。(2)復習:(1)复习句子(2)ために & ように(3)そう(4)にする3、…...

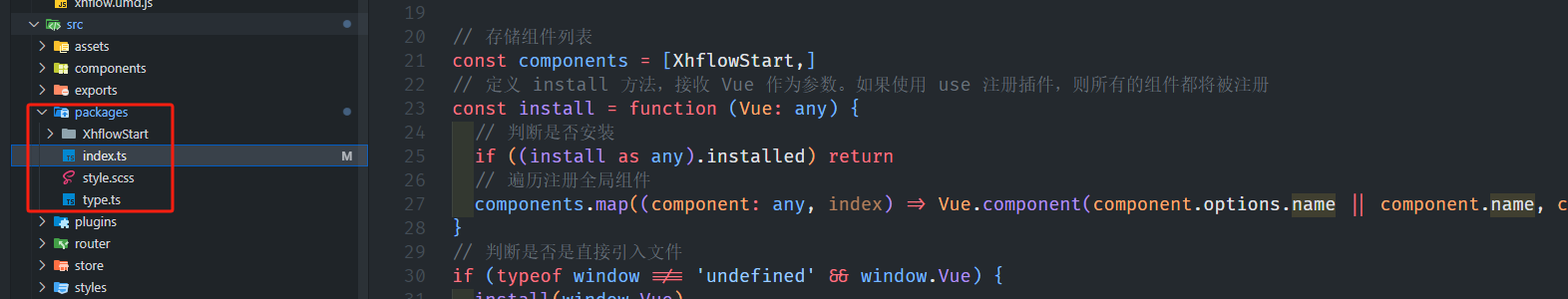

基于当前项目通过npm包形式暴露公共组件

1.package.sjon文件配置 其中xh-flowable就是暴露出去的npm包名 2.创建tpyes文件夹,并新增内容 3.创建package文件夹...

【算法训练营Day07】字符串part1

文章目录 反转字符串反转字符串II替换数字 反转字符串 题目链接:344. 反转字符串 双指针法,两个指针的元素直接调转即可 class Solution {public void reverseString(char[] s) {int head 0;int end s.length - 1;while(head < end) {char temp …...

dify打造数据可视化图表

一、概述 在日常工作和学习中,我们经常需要和数据打交道。无论是分析报告、项目展示,还是简单的数据洞察,一个清晰直观的图表,往往能胜过千言万语。 一款能让数据可视化变得超级简单的 MCP Server,由蚂蚁集团 AntV 团队…...

鸿蒙DevEco Studio HarmonyOS 5跑酷小游戏实现指南

1. 项目概述 本跑酷小游戏基于鸿蒙HarmonyOS 5开发,使用DevEco Studio作为开发工具,采用Java语言实现,包含角色控制、障碍物生成和分数计算系统。 2. 项目结构 /src/main/java/com/example/runner/├── MainAbilitySlice.java // 主界…...

Mysql中select查询语句的执行过程

目录 1、介绍 1.1、组件介绍 1.2、Sql执行顺序 2、执行流程 2.1. 连接与认证 2.2. 查询缓存 2.3. 语法解析(Parser) 2.4、执行sql 1. 预处理(Preprocessor) 2. 查询优化器(Optimizer) 3. 执行器…...

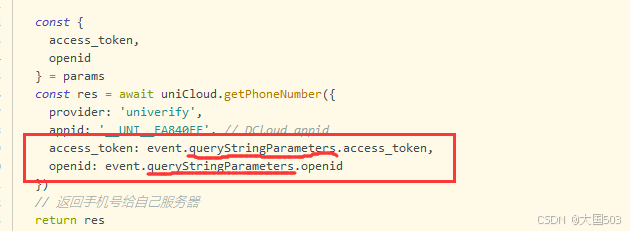

uniapp手机号一键登录保姆级教程(包含前端和后端)

目录 前置条件创建uniapp项目并关联uniClound云空间开启一键登录模块并开通一键登录服务编写云函数并上传部署获取手机号流程(第一种) 前端直接调用云函数获取手机号(第三种)后台调用云函数获取手机号 错误码常见问题 前置条件 手机安装有sim卡手机开启…...

CSS | transition 和 transform的用处和区别

省流总结: transform用于变换/变形,transition是动画控制器 transform 用来对元素进行变形,常见的操作如下,它是立即生效的样式变形属性。 旋转 rotate(角度deg)、平移 translateX(像素px)、缩放 scale(倍数)、倾斜 skewX(角度…...