身份鉴权(PHP)(小迪网络安全笔记~

免责声明:本文章仅用于交流学习,因文章内容而产生的任何违法&未授权行为,与文章作者无关!!!

附:完整笔记目录~

ps:本人小白,笔记均在个人理解基础上整理,若有错误欢迎指正!

1.2 🐘身份鉴权(PHP)

-

引子:上一章主要对PHP中全局变量做了介绍,其中

$_COOKIE、$_SESSION常常在身份鉴权中被使用。而本章则是由代码具体聊聊在PHP Web中开发者所常使用的身份鉴权方式。

这里再简单介绍一下身份鉴权,确认用户&系统在访问某受限资源时,身份是否合法。若想具体了解各鉴权方式的工作流程&优缺点,可参考:https://blog.csdn.net/qq_62040731/article/details/144435112 -

Http基本鉴权

由用户名&密码确认用户身份,是最基础但也最麻烦的鉴权方式,即用户每一次访问任意的受限资源前都需要输入用户名密码。接下来我们写一个本地demo。-

首先写一个登录框。

<!DOCTYPE html> <html lang="en"> <head><meta charset="UTF-8"><meta name="viewport" content="width=device-width, initial-scale=1.0"><title>登录</title><link rel="stylesheet" href="styles.css"> </head> <body><div class="login-container"><h2>后台登录</h2><form action="BasiccheckDemo1.php" method="POST"><div class="form-group"><label for="username">用户名</label><input type="text" id="username" name="username" required></div><div class="form-group"><label for="password">密码</label><input type="password" id="password" name="password" required></div><button type="submit" class="login-btn">登录</button></form></div><?phpif (isset($_GET['error'])){echo "<script>alert('用户名或密码错误!');</script>";echo "<script>// 使 URL 仅保留原路径而不携带任何参数history.replaceState(null, null, window.location.pathname);</script>";}?> </body> </html> -

其次再写一个登录框样式,使其美观一些,styles.css:

body {font-family: Arial, sans-serif;background: linear-gradient(135deg, #ff9a9e, #fad0c4);display: flex;justify-content: center;align-items: center;height: 100vh;margin: 0; } .login-container {background-color: #ffffff;padding: 20px 30px;border-radius: 8px;box-shadow: 0 4px 8px rgba(0, 0, 0, 0.1);width: 100%;max-width: 400px; } .login-container h2 {margin: 0 0 20px;font-size: 24px;text-align: center;color: #333; } .form-group {margin-bottom: 15px; } .form-group label {display: block;margin-bottom: 5px;color: #555; } .form-group input {width: 100%;padding: 10px;border: 1px solid #ccc;border-radius: 4px;font-size: 14px; } .form-group input:focus {outline: none;border-color: #2575fc;box-shadow: 0 0 4px rgba(37, 117, 252, 0.5); } .login-btn {display: block;width: 100%;padding: 10px;background-color: #2575fc;border: none;border-radius: 4px;font-size: 16px;color: #fff;cursor: pointer;transition: background-color 0.3s ease; } .login-btn:hover {background-color: #1e63d9; } .login-container p {margin-top: 15px;text-align: center;font-size: 14px; } .login-container p a {color: #2575fc;text-decoration: none; } .login-container p a:hover {text-decoration: underline; } -

效果展示

貌似也没那么美观哈哈~ -

接下来再创建一个mysql数据库,库中存放着管理员的用户名&密码,用于后面的身份认证。

-- 创建&使用数据库 CREATE DATABASE IF NOT EXISTS authentication; USE authentication;-- 创建用户表 CREATE TABLE IF NOT EXISTS users (id INT AUTO_INCREMENT PRIMARY KEY,username VARCHAR(50) NOT NULL UNIQUE,password VARCHAR(255) NOT NULL,created_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP );-- 在表中插入数据 INSERT INTO users (username, password) VALUES ('admin', 'sjjjer'); -

写一个数据库配置文件,用于php与数据库间通信。

<?php// 数据库配置 $host = 'localhost'; // 数据库主机名 $dbname = 'authentication'; // 数据库名 $username = 'root'; // 数据库用户名 $password = '123456'; // 数据库密码define('DB_HOST', $host); define('DB_NAME', $dbname); define('DB_USERNAME', $username); define('DB_PASSWORD', $password); -

再写身份认证逻辑。

<?php // 引入数据库配置文件 include 'db_config.php';// 连接数据库 $conn = mysqli_connect(DB_HOST, DB_USERNAME, DB_PASSWORD, DB_NAME); // 获取表单所提交的 username password $username = $_POST["username"]; $password = $_POST["password"]; // 判断获取到的 username password 是否在数据库中有所记录 $sql = "SELECT * FROM users WHERE username = '$username' and password = '$password'"; // 将查询结果存储至 $result 中 $result = mysqli_query($conn, $sql); // 获取 $result 中的行数并判断,也就是 $sql 所获取结果的行数 if (mysqli_num_rows($result) > 0) {header('Location: admin.php');exit(); }else{header('Location: login.php?error=1');exit(); }// 关闭数据库连接 mysqli_close($conn); -

最后写一个后台页面。

<?php echo "欢迎来到后台!"; -

测试一下这段简单的demo

由上述案例可知,只有当post所提交的用户名密码正确时,才会跳转至后台页面。可后台页面往往有很多,为了防止其他用户也能访问后台,难道要在每一个后台页面前都要加上判断用户名&密码是否正确的逻辑吗?于开发者&用户而言,很麻烦也没有必要,因此出现了Session-Cookie鉴权。

-

-

Cookie鉴权

当用户输入正确的用户名&密码时,服务端(一般情况下)会由所输入的用户名&密码生成Cookie,并将生成的Cookie返回给浏览器,浏览器收到Cookie并保存,当用户再次访问受限页面时会携带浏览器所保存的Cookie,而被访问页面仅需判断Cookie是否合法来实现身份鉴权,无需用户再次输入用户名&密码。-

基于Cookie的身份认证逻辑:

<?php // 引入数据库配置文件 include 'db_config.php';// 连接数据库 $conn = mysqli_connect(DB_HOST, DB_USERNAME, DB_PASSWORD, DB_NAME);// 获取表单所提交的 username password $username = $_POST["username"]; $password = $_POST["password"];// 判断获取到的 username password 是否在数据库中有所记录 $sql = "SELECT * FROM users WHERE username = '$username' and password = '$password'";// 将查询结果存储至 $result 中 $result = mysqli_query($conn, $sql); // 获取 $result 中的行数并判断,也就是 $sql 所获取结果的行数 if (mysqli_num_rows($result) > 0) {setcookie("username", $username, time() + (86400), "/");setcookie("password", $password, time() + (86400), "/");header('Location: admin.php');exit(); }else{header('Location: login.php?error=1');exit(); }// 关闭数据库连接 mysqli_close($conn); -

后台页面:

<?php if ($_COOKIE['username'] == 'admin' and $_COOKIE['password'] == 'sjjjer') {echo "欢迎来到后台!"; } else {header("location:login.php?error=1"); } -

ok,我们来测试一下这段demo:

通过这段简单的demo实现了Cookie鉴权,但有没有发现什么问题呢?这段Cookie是由表单提交正确的username和password所生成的,一旦Cookie泄露,攻击者也就顺势得知了用户的用户名&密码。即使不由用户名&密码来生成Cookie,但由于Cookie的可读,攻击者也很容易伪造Cookie。

综上,虽然Cookie解决掉了访问受限页面时身份鉴权的问题,但Cookie自身却仍存在安全问题,那有没有既实现身份鉴权又相对安全的做法呢? → Session-Cookie鉴权。 -

-

Session-Cookie鉴权

Session-Cookie的基本流程同Cookie,只不过由服务端返回给浏览器的并非所生成的Cookie值内容,而是Session ID,当浏览器下次请求受限页面时会携带其所存储的Session ID值。-

基于Session-Cookie的身份认证逻辑:

<?php // 引入数据库配置文件 include 'db_config.php';// 开启 session session_start();// 连接数据库 $conn = mysqli_connect(DB_HOST, DB_USERNAME, DB_PASSWORD, DB_NAME);// 获取表单所提交的 username password $username = $_POST["username"]; $password = $_POST["password"];// 判断获取到的 username password 是否在数据库中有所记录 $sql = "SELECT * FROM users WHERE username = '$username' and password = '$password'";// 将查询结果存储至 $result 中 $result = mysqli_query($conn, $sql); // 获取 $result 中的行数并判断,也就是 $sql 所获取结果的行数 if (mysqli_num_rows($result) > 0) {$_SESSION['username'] = $username;$_SESSION['password'] = $password;header('Location: admin.php');exit(); }else{header('Location: login.php?error=1');exit(); }// 关闭数据库连接 mysqli_close($conn); -

后台页面:

<?php session_start();if ($_SESSION['username'] == 'admin' and $_SESSION['password'] == 'sjjjer') {echo "欢迎来到后台!"; } else {header("location:login.php?error=1"); } -

老样子,来测试一下该demo:

由于Session ID的不可读&随机性,导致攻击者几乎不可能伪造。既解决了身份鉴权,又相较于Cookie更加安全。虽然无法伪造Session ID,但XSS、CSRF等窃取&利用Cookie的攻击仍然有效,即使不伪造身份,也仍有重放攻击(也就是爆破)的手段,直接获取用户名&密码。

那么开发者针对重放攻击,有没有更好的应对手段呢? → 加Token。 -

-

Token-Session鉴权

用户在每一次登陆提交数据时会携带随机生成的Token,执行登录操作后会将携带的Token值刷新,若此时用户仍使用原Token提交登录数据则会被直接拒绝,避免了重放攻击。身份鉴权仍使用Session-Cookie,只是这里加了Token防爆破而已,所以这里的Token仅是一种防爆破的手段,而非一种新的鉴权方式。-

登录表单需要添加生成&提交Token的代码:

<!DOCTYPE html> <html lang="en"> <head><meta charset="UTF-8"><meta name="viewport" content="width=device-width, initial-scale=1.0"><title>登录</title><link rel="stylesheet" href="styles.css"> </head> <body><?php// 随机生成Token,并将其值存储至Session中session_start();$_SESSION['token'] = bin2hex(random_bytes(32));?><div class="login-container"><h2>后台登录</h2> <!-- <form action="BasiccheckDemo1.php" method="POST">--> <!-- <form action="CookiecheckDemo2.php" method="POST">--> <!-- <form action="SessioncheckDemo3.php" method="POST">--><form action="TokencheckDemo4.php" method="POST"><div class="form-group"><label for="username">用户名</label><input type="text" id="username" name="username" required></div><div class="form-group"><label for="password">密码</label><input type="password" id="password" name="password" required></div><button type="submit" class="login-btn">登录</button><!-- 隐藏字段用于提交Token --><input type="hidden" id="token" name="token" value="<?php echo $_SESSION['token']; ?>"></form></div><?phpif (isset($_GET['error'])){echo "<script>alert('用户名或密码错误!');</script>";echo "<script>// 使 URL 仅保留原路径而不携带任何参数history.replaceState(null, null, window.location.pathname);</script>";}?> </body> </html> -

在原有身份认证逻辑基础上,添加对Token的认证&刷新:

<?php // 引入数据库配置文件 include 'db_config.php';// 开启 session session_start();// 连接数据库 $conn = mysqli_connect(DB_HOST, DB_USERNAME, DB_PASSWORD, DB_NAME);// 获取表单所提交的 username password token $username = $_POST["username"]; $password = $_POST["password"]; $token = $_POST["token"];// 判断获取到的 username password 是否在数据库中有所记录 $sql = "SELECT * FROM users WHERE username = '$username' and password = '$password'";// 将查询结果存储至 $result 中 $result = mysqli_query($conn, $sql); // 验证 token username password if (empty($token) || $token !== $_SESSION['token']) {echo "FBI, Don't Hack!!!";header('Location: login.php'); } elseif (mysqli_num_rows($result) > 0) {$_SESSION['username'] = $username;$_SESSION['password'] = $password;header('Location: admin.php');exit(); } else {$_SESSION['token'] = bin2hex(random_bytes(32));header('Location: login.php?error=1');exit(); }// 关闭数据库连接 mysqli_close($conn); -

后台页面同上。

-

测试demo:

至此!PHP中所常用的身份鉴权技术介绍完毕,累死我了~

-

相关文章:

身份鉴权(PHP)(小迪网络安全笔记~

免责声明:本文章仅用于交流学习,因文章内容而产生的任何违法&未授权行为,与文章作者无关!!! 附:完整笔记目录~ ps:本人小白,笔记均在个人理解基础上整理,…...

【git】-初始git

一、什么是版本控制? 二、Git的安装 三、掌握Linux常用命令 四、Git基本操作 1、提交代码 2、查看历史提交 3、版本回退 一、什么是版本控制? 版本控制是一种用于记录文件或项目内容变化的系统。它通过版本标识和版本历史记录来管理不同版本&#…...

CSS 盒模型

盒模型 CSS盒模型是网页布局的核心概念之一,它描述了网页元素的物理结构和元素内容与周围元素之间的关系。根据W3C规范,每个HTML元素都被视为一个矩形盒子,这个盒子由以下四个部分组成: 内容区(Content areaÿ…...

[0405].第05节:搭建Redis主从架构

Redis学习大纲 一、3主3从的集群配置: 1.1.集群规划 1.分片集群需要的节点数量较多,这里我们搭建一个最小的分片集群,包含3个master节点,每个master包含一个slave节点,结构如下: 2.每组是一主一从&#x…...

6 分布式限流框架

限流的作用 在API对外互联网开放的情况下,是无法控制调用方的行为的。当遇到请求激增或者黑客攻击的情况下,会导致接口占用大量的服务器资源,使得接口响应效率的降低或者超时,更或者导致服务器宕机。 限流是指对应用服务进行限制…...

sosadmin相关命令

sosadmin命令 以下是本人翻译的官方文档,如有不对,还请指出,引用请标明出处。 原本有个对应表可以跳转的,但是CSDN的这个[](#)跳转好像不太一样,必须得用html标签,就懒得改了。 sosadmin help 用法 sosadm…...

关于大数据的基础知识(四)——大数据的意义与趋势

成长路上不孤单😊😊😊😊😊😊 【14后😊///计算机爱好者😊///持续分享所学😊///如有需要欢迎收藏转发///😊】 今日分享关于大数据的基础知识(四&a…...

【EI,Scopus检索 | 往届均已检索见刊】第四届智能系统、通信与计算机网络国际学术会议(ISCCN 2025)

重要信息: 大会官网:更多详情【论文投稿】 截稿时间:以官网信息为准 大会时间:2025年2月21-23日 接受/拒稿通知:投稿后3-5个工作日内 收录检索:EI,Scopus 出版信息: 本会议所有…...

smplx blender插件笔记

目录 liunx安装: liunx安装: pip install smplx 这个创建模型报错 SMPL_blender_addon...

【算法】移除元素

今天讲的是力扣题目的题解: 力扣题目: 72.移除元素 题目描述: 给你一个数组 nums 和一个值 val,你需要 原地 移除所有数值等于 val 的元素。元素的顺序可能发生改变。然后返回 nums 中与 val 不同的元素的数量。 假设 nums 中不…...

【后端面试总结】设计一个分布式锁需要考虑哪些东西

分布式锁是我们在分布式场景中经常用到的一种技术,在后端面试中也是出镜率很高,那么我们设计分布式锁的时候应该从那几方面去考虑呢 实现分布式锁需要考虑的点 设置超时时间 设置超时时间的目的是为了避免这个场景:进程A拿了锁,…...

awr报告无法生成:常见案例与解决办法

awr报告无法生成:常见案例与解决办法 STATISTICS_LEVEL设置过低数据库打开状态不对主库隐含参数设置错误MMON子进程被SuspendSYS模式统计信息过期WRH$_SQL_PLAN表数据量太大AWR绑定变量信息收集超时撞上数据库Bug 9040676STATISTICS_LEVEL设置过低 STATISTICS_LEVEL设置为BAS…...

Hadoop 生态之 kerberos

参考链接 https://winway.github.io/2022/04/02/kerberos-ranger/ https://ieevee.com/tech/2016/06/22/ranger-2.html kerberos解决”who are you“的问题 ranger解决”what you can do“的问题 LDAP 轻型目录访问协议(英文:Lightweight Director…...

【文件I/O】文件持久化

这篇文章详细讲解的是 理解在Linux操作系统中输入/输出(I/O)编程与文件操作的关系。 在计算机编程中,输入/输出编程(I/O 编程) 是一个重要的概念,指的是通过程序与外部世界(如用户输入、文件、…...

USB学习——基本概念

文章目录 USB(Universal Serial Bus)概述USB系统的描述USB总线传输方式USB的拓扑结构 USB的连接模型USB控制器及分类USB描述符USB 端点USB枚举过程USB 四种传输类型USB 事务批量传输(Bulk)中断传输(Interrupt)等时传输(Isochronous)控制传输(Control)端点…...

python-leetcode-三数之和

15. 三数之和 - 力扣(LeetCode) class Solution:def threeSum(self, nums: List[int]) -> List[List[int]]:nums.sort() # 排序n len(nums)res []for i in range(n):# 剪枝:如果当前数 > 0,三数之和不可能为 0if nums[i]…...

springboot整合拦截器

1.首先创建拦截器类: package com.example.interceptor;import jakarta.servlet.http.HttpServletRequest; import jakarta.servlet.http.HttpServletResponse; import lombok.extern.slf4j.Slf4j; import org.springframework.stereotype.Component; import org.sp…...

B树与B+树:数据库索引的秘密武器

想象一下,你正在构建一个超级大的图书馆,里面摆满了各种各样的书籍。B树和B树就像是两种不同的图书分类和摆放方式,它们都能帮助你快速找到想要的书籍,但各有特点。 B树就像是一个传统的图书馆摆放方式: 1. 书籍摆放&…...

Lua语言中常用的字符串操作函数

string.sub(s, i, j) 功能: 截取字符串 s 中从位置 i 到位置 j 的子字符串。 local s "Hello, Lua!" print(string.sub(s, 1, 5)) -- 输出 "Hello" print(string.sub(s, 8, 11)) -- 输出 "Lua!" string.len(s) 功能:将字符串长度…...

)

HOW - Form 表单确认校验两种模式(以 Modal 场景为例)

目录 一、背景二、具体1. 模式一:点击确认进行校验提示2. 模式二:确认按钮依赖于表单内容实现说明 一、背景 基于react、antd form分别实现如下两种模式: 1、一个 Modal,点击确认进行校验提示2、一个 Modal,确认按钮…...

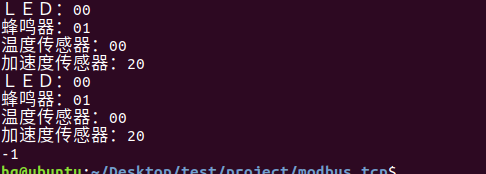

网络编程(Modbus进阶)

思维导图 Modbus RTU(先学一点理论) 概念 Modbus RTU 是工业自动化领域 最广泛应用的串行通信协议,由 Modicon 公司(现施耐德电气)于 1979 年推出。它以 高效率、强健性、易实现的特点成为工业控制系统的通信标准。 包…...

未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?

编辑:陈萍萍的公主一点人工一点智能 未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?RWM通过双自回归机制有效解决了复合误差、部分可观测性和随机动力学等关键挑战,在不依赖领域特定归纳偏见的条件下实现了卓越的预测准…...

PHP和Node.js哪个更爽?

先说结论,rust完胜。 php:laravel,swoole,webman,最开始在苏宁的时候写了几年php,当时觉得php真的是世界上最好的语言,因为当初活在舒适圈里,不愿意跳出来,就好比当初活在…...

python如何将word的doc另存为docx

将 DOCX 文件另存为 DOCX 格式(Python 实现) 在 Python 中,你可以使用 python-docx 库来操作 Word 文档。不过需要注意的是,.doc 是旧的 Word 格式,而 .docx 是新的基于 XML 的格式。python-docx 只能处理 .docx 格式…...

智能仓储的未来:自动化、AI与数据分析如何重塑物流中心

当仓库学会“思考”,物流的终极形态正在诞生 想象这样的场景: 凌晨3点,某物流中心灯火通明却空无一人。AGV机器人集群根据实时订单动态规划路径;AI视觉系统在0.1秒内扫描包裹信息;数字孪生平台正模拟次日峰值流量压力…...

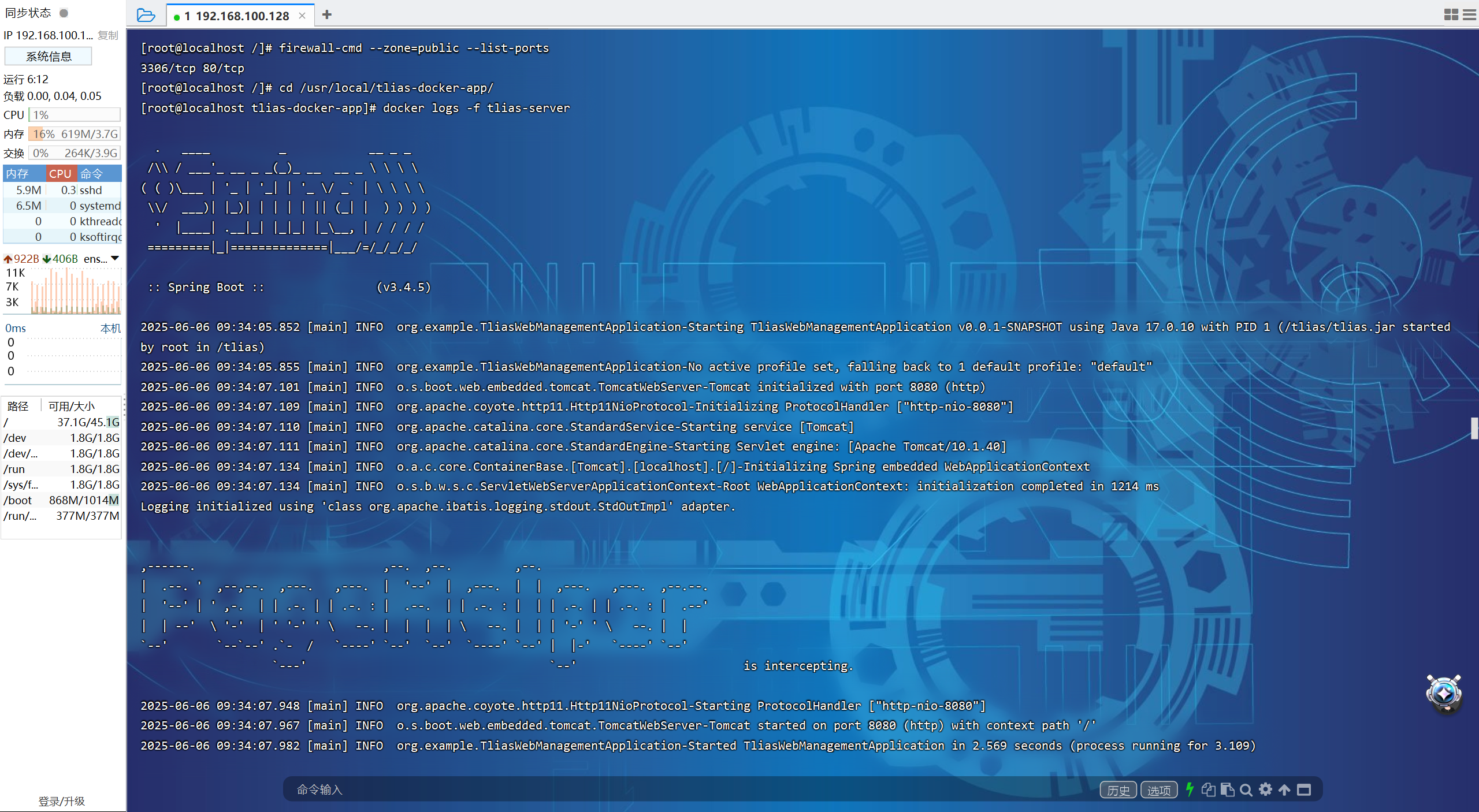

【JavaWeb】Docker项目部署

引言 之前学习了Linux操作系统的常见命令,在Linux上安装软件,以及如何在Linux上部署一个单体项目,大多数同学都会有相同的感受,那就是麻烦。 核心体现在三点: 命令太多了,记不住 软件安装包名字复杂&…...

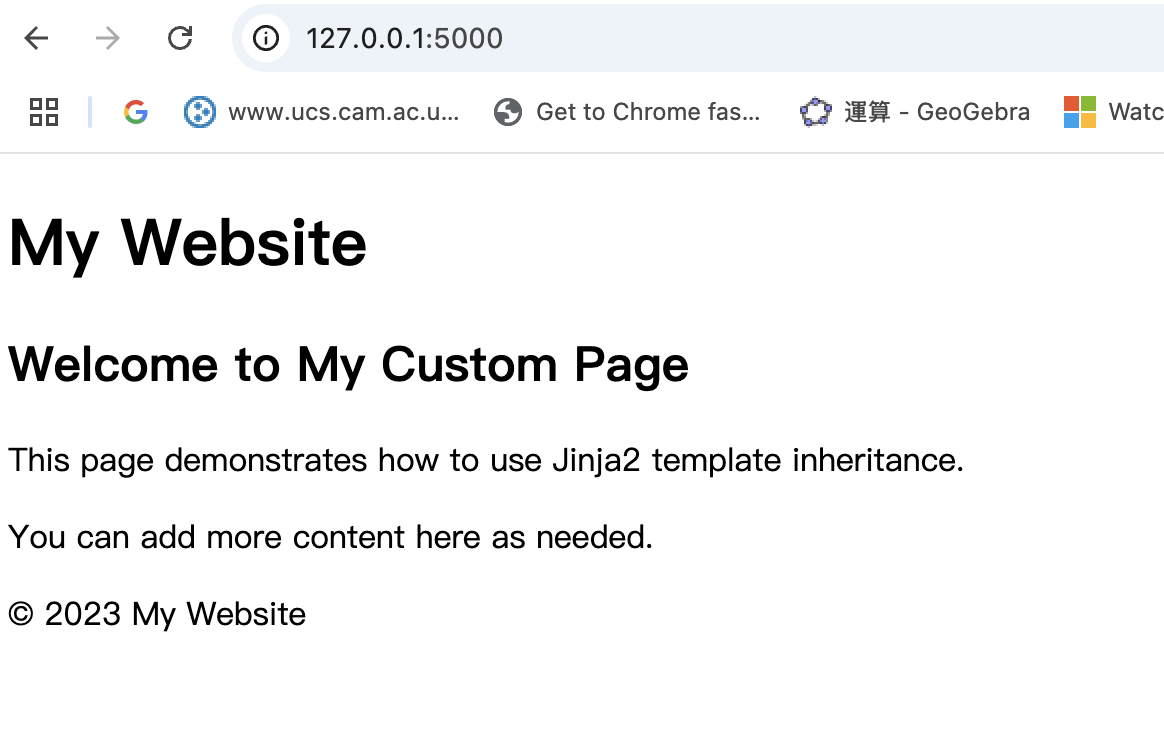

什么是Ansible Jinja2

理解 Ansible Jinja2 模板 Ansible 是一款功能强大的开源自动化工具,可让您无缝地管理和配置系统。Ansible 的一大亮点是它使用 Jinja2 模板,允许您根据变量数据动态生成文件、配置设置和脚本。本文将向您介绍 Ansible 中的 Jinja2 模板,并通…...

企业如何增强终端安全?

在数字化转型加速的今天,企业的业务运行越来越依赖于终端设备。从员工的笔记本电脑、智能手机,到工厂里的物联网设备、智能传感器,这些终端构成了企业与外部世界连接的 “神经末梢”。然而,随着远程办公的常态化和设备接入的爆炸式…...

CSS设置元素的宽度根据其内容自动调整

width: fit-content 是 CSS 中的一个属性值,用于设置元素的宽度根据其内容自动调整,确保宽度刚好容纳内容而不会超出。 效果对比 默认情况(width: auto): 块级元素(如 <div>)会占满父容器…...

QT3D学习笔记——圆台、圆锥

类名作用Qt3DWindow3D渲染窗口容器QEntity场景中的实体(对象或容器)QCamera控制观察视角QPointLight点光源QConeMesh圆锥几何网格QTransform控制实体的位置/旋转/缩放QPhongMaterialPhong光照材质(定义颜色、反光等)QFirstPersonC…...