汽车网络信息安全-ISO/SAE 21434解析(中)

目录

第七章-分布式网络安全活动

1. 供应商能力评估

2. 报价

3. 网络安全职责界定

第八章-持续的网络安全活动

1. 网路安全监控

2. 网络安全事件评估

3. 漏洞分析

4. 漏洞管理

第九章-概念阶段

1. 对象定义

2. 网路安全目标

3. 网络安全概念

第十章 - 产品开发

第十一章 - 网络安全确认

第七章-分布式网络安全活动

第7章规定了分布式开发中的网络安全活动,可以理解为在网络安全角度如何进行供应商管理。21434是一份面对整个汽车行业的指导标准,因此对供应商管理要求的适用范围不仅限于OEM,同时也适用于Tier 1, Tier 2等供应链上各环节的企业和组织,此外,组织的内部供应商也需要遵循本章要求。在21434中,分布式的网络安全活动主要有3项:

- 供应商能力评估

- 报价

- 网络安全职责界定

1. 供应商能力评估

此评估支持供应商选择,可以基于供应商符合本标准的能力,也可以基于对先前实施的有关网络安全工程的另一个国家或国际标准的评估。

网络安全能力的记录可以包括:

— 组织有关网络安全能力的证据(例如:来自开发、开发后、治理、质量和信息安全的网络安全最佳实践)。

— 持续的网络安全活动(见第8章)和网络安全事件响应(见第13章)的证据;以及

— 以前的网络安全评估的摘要

2. 报价

顾客向候选供应商提出的报价要求应包括 :

a) 符合本标准的正式要求。

b) 供应商根据7.4.3章节的规定所承担的网络安全责任的预期;以及

c) 与该供应商报价的项目或部件有关的网络安全目标和/或网络安全要求集。

3. 网络安全职责界定

客户和供应商应在网络安全接口协议(CIA Cybersecurity Interface Agreement)中规定分布式网络安全活动,包括:

a) 指定客户和供应商关于网络安全的联络点。

b) 确定由客户和供应商分别开展的网络安全活动。

c) 如果适用,按照6.4.3的规定,共同定制网络安全活动。

d) 要共享的信息和工作产品。

e) 关于分布式网络安全活动的里程碑;以及

f) 对该项目或组件的网络安全支持结束的定义。

第八章-持续的网络安全活动

第8章主要描述持续的网络安全活动。车辆网络安全工程是一项贯穿产品全生命周期的持续性的活动,OEM不仅要进行TARA分析、安全概念设计、网络安全开发测试和生产,还要在项目的全生命周期中,持续地收集和监控与项目有关的网络安全信息,建立信息监控和漏洞管理机制,持续地保证产品的网络安全。新漏洞的发现、网络安全突发事件的发生、新攻击技术的出现等都有可能触发相应的网络安全工作。

本章节中描述了4项需要持续进行的网络安全活动:

1. 网路安全监控

2. 网络安全事件评估

3. 漏洞分析

4. 漏洞管理

1. 网路安全监控

网络安全信息的收集

外部的信息:政府,研究机构,盈利或非盈利组织,供应商,客户

内部信息:售后field,使用现场,FFA(Field failure analysis),

收集网络安全信息并进行分类,以确定该网络安全信息是否成为一个或多个网络安全事件event。

1. 信息的来源是否可靠

2. 威胁是新的还是再发生

3. 威胁会导致风险的提高或降级

4. 有没有触发阈值:影响车辆的范围,损害影响的程度,触发的话就会升级

没有风险的信息就会被筛选掉,不需要关注

有风险的信息就是event事态:当Event被利用,确实发生了,就是事件incident

2. 网络安全事件评估

评估网络安全事态event,以确定一个功能项和/或组件的弱点weakness。

Weak是事态event的根本原因,root cause

3. 漏洞分析

对弱点进行分析,以确定漏洞,弱点如若被利用,就成为漏洞。

注释:该分析可以包括:

— 架构的分析;

— 根据15.6规定的攻击路径分析;和/或

— 根据15.7的攻击可行性评级

示例1:攻击路径分析显示不存在攻击路径,因此该弱点不被视为漏洞。

示例2:攻击可行性评级对于利用该弱点来说非常低,因此该弱点不被作为漏洞处理。

4. 漏洞管理

漏洞的管理应做到对每个漏洞:

a) 对相应的网络安全风险进行评估,并按照15.9章节的规定进行处理,使之不存在不合理的风险;或

b) 通过应用独立于 TARA 的可用补救措施消除该漏洞。

漏洞分析,漏洞管理之后,就会涉及到安全事件incident的响应(客户投诉也会触发事件的响应,13.3章中有描述)

第九章-概念阶段

从第9章至第14章,21434描述了车辆从概念设计到退役的全生命周期各阶段的网络安全要求。

第9章概念阶段(Concept phase)的主要工作是定义网络安全对象,并通过TARA分析,确定网络安全目标,产生相应的网络安全概念。接下来将对这3个环节进行详细的描述。

1. 对象定义

应识别功能项的以下信息:

a) 功能项边界;

b) 功能;和

c) 初步架构。

应描述功能项运行环境中关于网络安全的相关信息。

注释:

对运行环境及其与功能项的相互作用的描述,可以识别和/或分析相关的威胁场景和攻击路径。

相关信息可以包括假设,例如,假设该功能项所依赖的每一个公钥基础设施证书机构都得到了适当的管理。

2. 网路安全目标

应在功能项定义的基础上进行分析,其中包括:

a) 根据15.3章节的规定进行资产识别;

b) 按照15.4章节的规定进行威胁场景识别;

c) 按照15.5章节的规定进行影响评级;

d) 按照15.6章节的规定进行攻击路径分析;

e) 根据15.7章节的规定,对攻击的可行性进行评级;以及

f) 按照15.8章节的规定确定风险值。

根据分析的结果,应按照15.9的规定为每种威胁场景确定风险处理方案。

如果一个威胁场景的风险处理决定包括减少风险,那么应规定一个或多个相应的网络安全目标。

如果对某一威胁场景的风险处理决定包括:

a) 分享或转移风险;或

b) 由于分析过程中使用的一个或多个假设而保留风险,则应规定一个或多个相应的网络安全声明。

3. 网络安全概念

在描述技术和/或操作性网络安全控制及其相互作用以实现网络安全目标时,应考虑到:

a) 功能项的功能之间的依赖性;和/或

b) 网络安全声明。

输入时Tara报告:包括网络安全目标和申明

Verification report:验证网络安全概念,

一致性:跟网络安全目标的一致性,概念大于等于目标

Cybersecurtiy Goal, Concept, Specification的区别

1. Cybersecurity Properties:C.I.A.

2. Cybersecurity Goals: 举例:保护个人隐私数据的机密性

3. Cybersecurity Concept: 举例:需要把个人数据进行加密

4. Cybersecurity Specification:举例:个人数据用AES128进行加密

第十章 - 产品开发

在上一章中,通过对相关项的TARA分析,已经得出了针对高风险项的网络安全要求(网络安全概念),在产品开发阶段,应根据网络安全概念,制定详细的网络安全技术规范,并将需求逐层分解到下游的子系统、零部件层,完成相应的架构设计和详细设计。在V模型右端,进行集成和符合性测试,以保证相关的组件、系统符合V模型左端对应的网络安全设计规范。

第十一章 - 网络安全确认

第11章节的题目是“Cybersecurity Validation", 可译为”网络安全确认“。这里的Validation需要与上一章节产品开发中的Verification进行一下区分。"Verification"我们通常理解为是否“do the things right“,即验证开发是否满足设计阶段的规范和要求,对象通常是零件或子系统。而本章节的”Validation“则是验证是否”do the right things“,即所开发的产品是否满足网络安全的目标,更直白的讲,是验证车辆是否安全。在该阶段,确认活动的对象是整车,并且是符合量产状态的整车。

在车辆层面的验证活动,对于考虑批量生产的配置的功能项,应确认:

a) 网络安全目标在威胁场景和相应风险方面的充分性。

b) 功能项的网络安全目标的实现。

c) 网络安全要求的有效性;以及

d) 对运行环境的要求的有效性(如果适用)。

相关文章:

汽车网络信息安全-ISO/SAE 21434解析(中)

目录 第七章-分布式网络安全活动 1. 供应商能力评估 2. 报价 3. 网络安全职责界定 第八章-持续的网络安全活动 1. 网路安全监控 2. 网络安全事件评估 3. 漏洞分析 4. 漏洞管理 第九章-概念阶段 1. 对象定义 2. 网路安全目标 3. 网络安全概念 第十章 - 产品开发 第十…...

fatal error C1083: [特殊字符]ļ: openssl/opensslv.h: No such file or directory

一、环境 1. Visual Studio 2017 2. edk2:202305 3. Python:3.11.4 二、 fatal error C1083: 򿪰ļ: openssl/opensslv.h: No such file or directory 上图出现这个警告,不用管。 出现Done,说明编译成功。 执行上…...

C#System.Threading.Timer定时器意外回收注意事项

System.Threading.Timer定时器使用时会出现意外回收的情况。具体解释如下: 只要在使用 Timer,就必须保留对它的引用。对于任何托管对象,如果没有对 Timer 的引用,计时器会被垃圾回收。即使 Timer 仍处在活动状态,也会被回收。 实例对比测试 实例 定义两个类,其中一个…...

20.Word:小谢-病毒知识的科普文章❗【38】

目录 题目 NO1.2.3文档格式 NO4.5 NO6.7目录/图表目录/书目 NO8.9.10 NO11索引 NO12.13.14 每一步操作完,确定之后记得保存最后所有操作完记得再次删除空行 题目 NO1.2.3文档格式 样式的应用 选中应用段落段落→开始→选择→→检查→应用一个一个应用ctr…...

vue3底层原理和性能优化

Vue 3 在底层原理和性能优化方面做了许多改进,以下是一些主要的优化点和原理: 1. 虚拟 DOM 的改进 静态树提升:Vue 3 能够检测到静态组件(即不依赖响应式数据的组件)并将其提升到渲染函数之外,从而减少不…...

Ubuntu介绍、与centos的区别、基于VMware安装Ubuntu Server 22.04、配置远程连接、安装jdk+Tomcat

目录 ?编辑 一、Ubuntu22.04介绍 二、Ubuntu与Centos的区别 三、基于VMware安装Ubuntu Server 22.04 下载 VMware安装 1.创建新的虚拟机 2.选择类型配置 3.虚拟机硬件兼容性 4.安装客户机操作系统 5.选择客户机操作系统 6.命名虚拟机 7.处理器配置 8.虚拟机内存…...

金融级分布式数据库如何优化?PawSQL发布OceanBase专项调优指南

前言 OceanBase数据库作为国产自主可控的分布式数据库,在金融、电商、政务等领域得到广泛应用,优化OceanBase数据库的查询性能变得愈发重要。PawSQL为OceanBase数据库提供了全方位的SQL性能优化支持,助力用户充分发挥OceanBase数据库的性能潜…...

springboot 动态线程池

在Spring Boot中,可以使用ThreadPoolTaskExecutor类来创建动态线程池。以下是一个示例: 首先,需要在配置文件中配置线程池的属性,例如最小线程数、最大线程数、线程存活时间等。可以在application.properties或application.yml中…...

【PySide6快速入门】qrc资源文件的使用

文章目录 PySide6快速入门:qrc资源文件的使用前言什么是qrc文件?qrc文件的作用: qrc文件可以干什么?如何创建qrc文件?1. 创建.qrc文件2. 使用rcc工具编译.qrc文件 如何引用qrc文件并使用资源?示例代码&…...

【creo】CREO配置快捷键方式和默认单位

了解CREO工作目录设置 设置快捷方式启动目录,就能自动加载其中的配置。 一、通过键盘快捷方式 保存配置 creo_parametric_customization.ui 文件: 二、通过映射键录制 通过这种方式可以监听鼠标的点击事件。使用键盘快捷方式无法找到需要的动作时候可…...

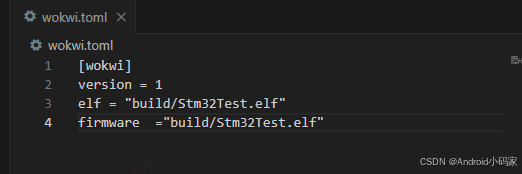

STM32使用VScode开发

文章目录 Makefile形式创建项目新建stm项目下载stm32cubemx新建项目IED makefile保存到本地arm gcc是编译的工具链G++配置编译Cmake +vscode +MSYS2方式bilibiliMSYS2 统一环境配置mingw32-make -> makewindows环境变量Cmake CmakeListnijia 编译输出elfCMAKE_GENERATOR查询…...

动态规划)

数据结构与算法再探(六)动态规划

目录 动态规划 (Dynamic Programming, DP) 动态规划的基本思想 动态规划的核心概念 动态规划的实现步骤 动态规划实例 1、爬楼梯 c 递归(超时)需要使用记忆化递归 循环 2、打家劫舍 3、最小路径和 4、完全平方数 5、最长公共子序列 6、0-1背…...

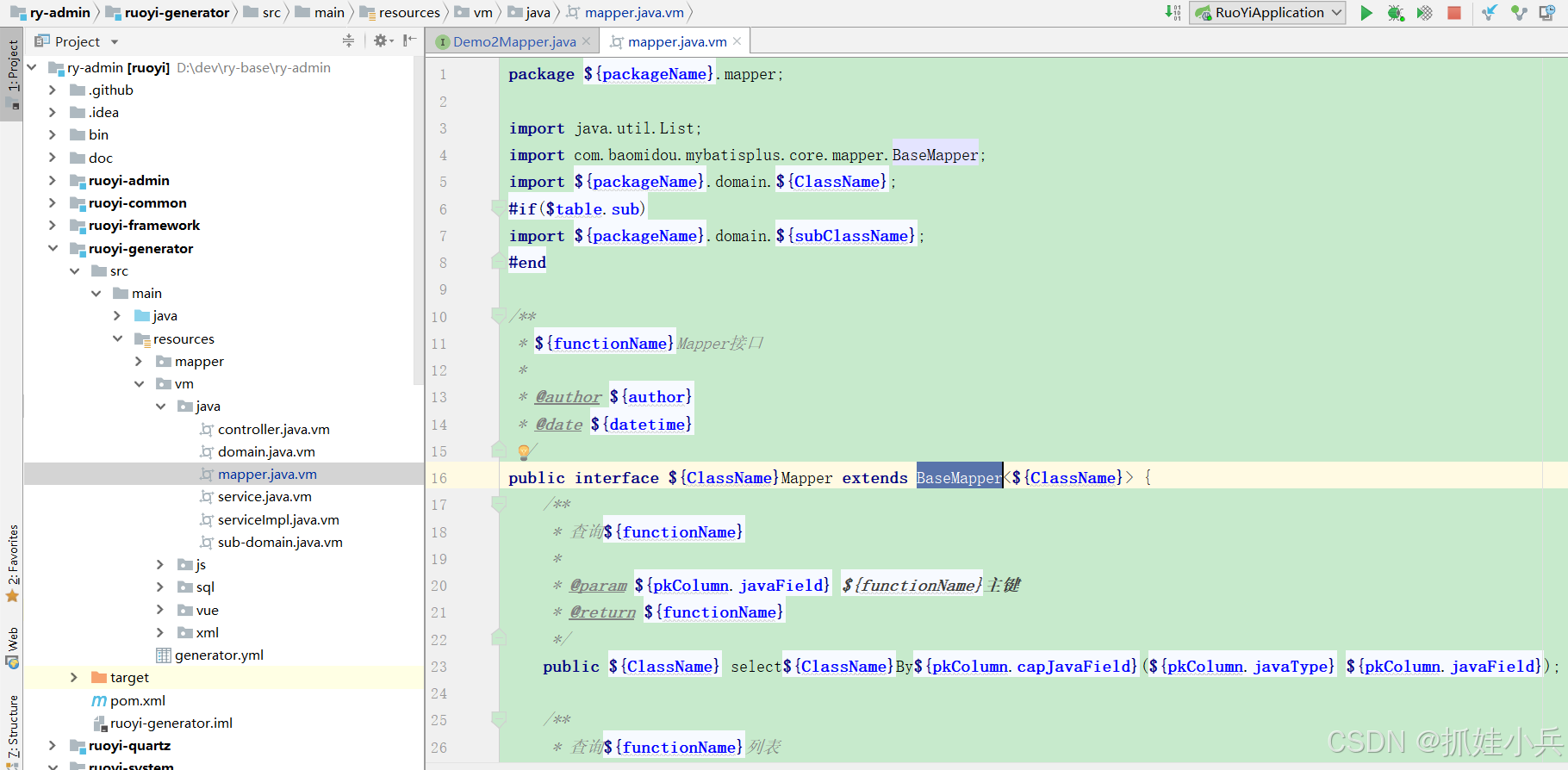

若依基本使用及改造记录

若依框架想必大家都了解得不少,不可否认这是一款及其简便易用的框架。 在某种情况下(比如私活)使用起来可谓是快得一匹。 在这里小兵结合自身实际使用情况,记录一下我对若依框架的使用和改造情况。 一、源码下载 前往码云进行…...

学习数据结构(2)空间复杂度+顺序表

1.空间复杂度 (1)概念 空间复杂度也是一个数学表达式,表示一个算法在运行过程中根据算法的需要额外临时开辟的空间。 空间复杂度不是指程序占用了多少bytes的空间,因为常规情况每个对象大小差异不会很大,所以空间复杂…...

C语言复习

1.进制 三要素:数位(第几位) 基数 位权(当前位对应的值) 二进制:B 八进制:O 十进制:D 十六进制:X 0和1 111 /072 10 …...

Qt监控系统辅屏预览/可以同时打开4个屏幕预览/支持5x64通道预览/onvif和rtsp接入/性能好

一、前言说明 在监控系统中,一般主界面肯定带了多个通道比如16/64通道的画面预览,随着电脑性能的增强和多屏幕的发展,再加上现在监控摄像头数量的增加,越来越多的用户希望在不同的屏幕预览不同的实时画面,一个办法是打…...

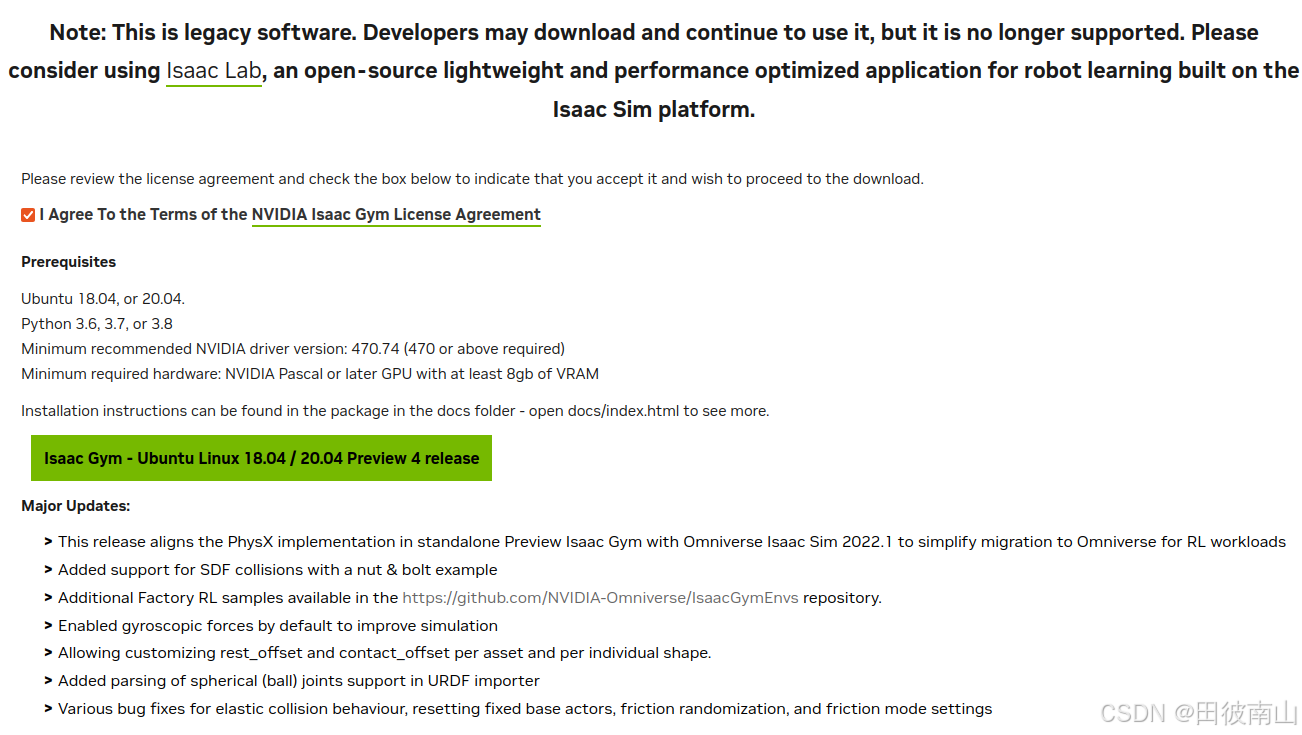

ubuntu22安装issac gym记录

整体参考:https://blog.csdn.net/Yakusha/article/details/144306858 安装完成后的整体版本信息 ubuntu:22.04内核:6.8.0-51-generic显卡:NVIDIA GeForce RTX 3050 OEM显卡驱动:535.216.03cuda:12.2cudnn&…...

IDEA工具下载、配置和Tomcat配置

1. IDEA工具下载、配置 1.1. IDEA工具下载 1.1.1. 下载方式一 官方地址下载 1.1.2. 下载方式二 官方地址下载:https://www.jetbrains.com/idea/ 1.1.3. 注册账户 官网地址:https://account.jetbrains.com/login 1.1.4. JetBrains官方账号注册…...

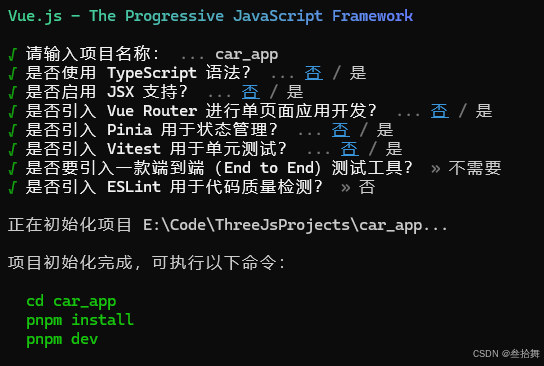

Three.js实战项目02:vue3+three.js实现汽车展厅项目

文章目录 实战项目02项目预览项目创建初始化项目模型加载与展厅灯光加载汽车模型设置灯光材质设置完整项目下载实战项目02 项目预览 完整项目效果: 项目创建 创建项目: pnpm create vue安装包: pnpm add three@0.153.0 pnpm add gsap初始化项目 修改App.js代码&#x…...

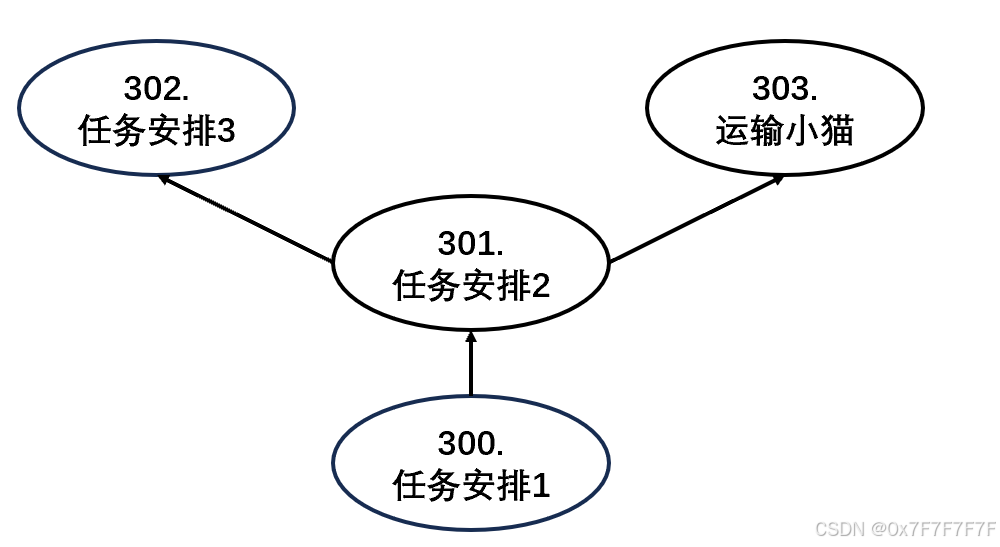

动态规划——斜率优化DP

题目清单 acwing300.任务安排1 状态表示f[i]: 集合:完成前i个任务且第i个任务为最后一个批次最后一个任务的方案。 属性:min 状态计算: f [ i ] m i n { f [ j ] s u m t [ i ] ∑ j 1 i w [ u ] s ∑ j 1 n w [ i ] } f[i]min\{f[j…...

边缘计算医疗风险自查APP开发方案

核心目标:在便携设备(智能手表/家用检测仪)部署轻量化疾病预测模型,实现低延迟、隐私安全的实时健康风险评估。 一、技术架构设计 #mermaid-svg-iuNaeeLK2YoFKfao {font-family:"trebuchet ms",verdana,arial,sans-serif;font-size:16px;fill:#333;}#mermaid-svg…...

浅谈不同二分算法的查找情况

二分算法原理比较简单,但是实际的算法模板却有很多,这一切都源于二分查找问题中的复杂情况和二分算法的边界处理,以下是博主对一些二分算法查找的情况分析。 需要说明的是,以下二分算法都是基于有序序列为升序有序的情况…...

稳定币的深度剖析与展望

一、引言 在当今数字化浪潮席卷全球的时代,加密货币作为一种新兴的金融现象,正以前所未有的速度改变着我们对传统货币和金融体系的认知。然而,加密货币市场的高度波动性却成为了其广泛应用和普及的一大障碍。在这样的背景下,稳定…...

)

Angular微前端架构:Module Federation + ngx-build-plus (Webpack)

以下是一个完整的 Angular 微前端示例,其中使用的是 Module Federation 和 npx-build-plus 实现了主应用(Shell)与子应用(Remote)的集成。 🛠️ 项目结构 angular-mf/ ├── shell-app/ # 主应用&…...

【从零开始学习JVM | 第四篇】类加载器和双亲委派机制(高频面试题)

前言: 双亲委派机制对于面试这块来说非常重要,在实际开发中也是经常遇见需要打破双亲委派的需求,今天我们一起来探索一下什么是双亲委派机制,在此之前我们先介绍一下类的加载器。 目录 编辑 前言: 类加载器 1. …...

Rust 开发环境搭建

环境搭建 1、开发工具RustRover 或者vs code 2、Cygwin64 安装 https://cygwin.com/install.html 在工具终端执行: rustup toolchain install stable-x86_64-pc-windows-gnu rustup default stable-x86_64-pc-windows-gnu 2、Hello World fn main() { println…...

论文阅读笔记——Muffin: Testing Deep Learning Libraries via Neural Architecture Fuzzing

Muffin 论文 现有方法 CRADLE 和 LEMON,依赖模型推理阶段输出进行差分测试,但在训练阶段是不可行的,因为训练阶段直到最后才有固定输出,中间过程是不断变化的。API 库覆盖低,因为各个 API 都是在各种具体场景下使用。…...

Neko虚拟浏览器远程协作方案:Docker+内网穿透技术部署实践

前言:本文将向开发者介绍一款创新性协作工具——Neko虚拟浏览器。在数字化协作场景中,跨地域的团队常需面对实时共享屏幕、协同编辑文档等需求。通过本指南,你将掌握在Ubuntu系统中使用容器化技术部署该工具的具体方案,并结合内网…...

【Kafka】Kafka从入门到实战:构建高吞吐量分布式消息系统

Kafka从入门到实战:构建高吞吐量分布式消息系统 一、Kafka概述 Apache Kafka是一个分布式流处理平台,最初由LinkedIn开发,后成为Apache顶级项目。它被设计用于高吞吐量、低延迟的消息处理,能够处理来自多个生产者的海量数据,并将这些数据实时传递给消费者。 Kafka核心特…...

Docker、Wsl 打包迁移环境

电脑需要开启wsl2 可以使用wsl -v 查看当前的版本 wsl -v WSL 版本: 2.2.4.0 内核版本: 5.15.153.1-2 WSLg 版本: 1.0.61 MSRDC 版本: 1.2.5326 Direct3D 版本: 1.611.1-81528511 DXCore 版本: 10.0.2609…...