在资源有限中逆势突围:从抗战智谋到寒门高考的破局智慧

目录

引言

一、历史中的非对称作战:从李牧到八路军的智谋传承

李牧戍边:古代军事博弈中的资源重构

八路军的游击战:现代战争中的智慧延续

二、创业界的逆袭之道:小米与拼多多的资源重构

从MVP到杠杆解

社交裂变与资源错配

三、寒门高考贵子:在教育夹缝中铸就奇迹

非对称作战的寒门模式

系统性困境与结构性裂缝

微创新的突围策略

总结:在资源受限中激发无限潜能

引言

在资源稀缺的条件下,无论是战场上的生死博弈、商业领域的激烈竞争,还是教育资源的结构性不均,人类总会面临看似无解的困境。然而,历史与现实反复证明,真正的突破并非源于资源的丰厚,而是源自对有限条件的创造性重构。本文将穿越千年,从战国名将李牧的戍边智慧、八路军的游击战策略,到小米与拼多多的创业逆袭,再到寒门学子的高考奇迹,探索在资源受限环境中如何通过战略创新与思维调整,开辟无限可能。

一、历史中的非对称作战:从李牧到八路军的智谋传承

李牧戍边:古代军事博弈中的资源重构

战国时期,赵国名将李牧面对匈奴骑兵的高机动性威胁,没有选择耗费资源与之硬拼,而是以非对称作战的智慧重塑战局:

- 资源错配策略:将有限军费集中投入情报体系,依托烽火台与斥候网络构建预警防线,确保信息优势。

- 心理战创新:故意示弱,以“牛羊漫野”的假象迷惑匈奴,暗中训练精锐车弩部队,积蓄力量。

- 战术杠杆解:利用地形优势构筑伏击圈,以弓弩方阵克制骑兵冲击,最终实现“十年生聚,一战歼敌”的战略胜利。

李牧的智慧不仅在于战术的精妙,更在于他将时间与结构转化为杠杆,破解资源劣势的困局。这种思维穿越千年,在现代战争中找到了惊人的回响。

八路军的游击战:现代战争中的智慧延续

抗日战争时期,八路军面对装备精良的日军,资源匮乏成为常态。然而,他们通过精准的战略调整,将劣势转化为主动:

- 精准识别核心问题:放弃全面对抗,聚焦消耗敌军机动性,使用地雷、石雷等低成本武器高效打击对手。

- 动态优先级排序与资源优化:优先保障根据地粮食生产与民心稳定,通过“三三制”整合社会资源,实现动态调配。

- 创新与适应性调整:地道战与“鸡毛信”通信系统等创新手段,弥补火力不足,颠覆传统战争规则。

从李牧的烽火台到八路军的地道网,两者都以“以时间换空间、以结构补资源”的逻辑,展示了非对称作战的永恒价值。

二、创业界的逆袭之道:小米与拼多多的资源重构

从MVP到杠杆解

现代创业场景下,资源匮乏同样催生了极具创意的解决方案。以小米为例,早期团队没有雄厚的硬件制造经验与资本支持,便选择先推出MIUI系统作为最小可行产品(MVP),以低成本验证市场需求。

策略亮点:通过论坛招募内测用户、借助社群力量实现口碑营销,小米逐步建立起完善的软硬件生态系统,实现了从软件到硬件、再到互联网服务的全链条盈利模式。

社交裂变与资源错配

拼多多在电商红海中脱颖而出,正是因为其将资源错配转化为竞争优势。

例证:在一二线城市激烈竞争的背景下,拼多多聚焦低线市场与社交裂变,将微信这一庞大且未被充分开发的流量资源转变为用户增长引擎,从而实现了“以低价撬动高销量”的商业奇迹。

三、寒门高考贵子:在教育夹缝中铸就奇迹

非对称作战的寒门模式

寒门学子在高考这一“唯一出路”面前,不得不进行资源的极致整合和策略优化。

案例分析:

在教育资源不均的现实中,寒门学子以高考为突破口,展现了资源整合的极致智慧。河北沧州理科状元庞众望的案例尤为典型:他出生于一个父亲患有精神疾病、母亲下肢残疾的贫困家庭,家中无法负担昂贵的学习资料与补习班。然而,庞众望通过低成本、高效率的学习策略,精准锁定高考核心,最终以优异成绩考入清华大学。

- 二手辅导书:低成本获取优质资源

庞众望通过购买或借用二手辅导书,获取了大量高考复习资料,价格远低于新书,有时甚至免费获得。他善于从二手书中筛选重点,快速抓住复习关键,避免盲目学习。这种方式让他在资源匮乏的情况下依然接触到优质内容。 - 免费教师答疑:充分利用学校资源

他积极利用学校提供的免费教师答疑机会,主动请教疑难问题,快速突破知识盲点。这种一对一的指导,比昂贵补习班更具针对性,满足了他的个性化需求,最大化了已有资源的价值。 - 精准锁定高考题型:科学高效的复习策略

庞众望深入研究历年高考真题,分析题型分布与考点频率,将精力集中在高频考点和易错题型上。他通过反复演练典型题目,熟悉高考出题套路,确保复习既有针对性又有系统性。这种科学方法让他在有限的时间内实现了效率最大化。

系统性困境与结构性裂缝

寒门学子的成功背后,往往隐藏着教育资源配置的不均。

- 数据背书:近年来,清北等顶尖高校中农村学生比例逐步下降,而重点中学与贫困县在教育经费与师资上的巨大差距,更加剧了资源的不对等。

- 风险提示:信息不对称、家庭资本传递和政策容错率低等因素,使得多数寒门学子在高考中面临巨大挑战,即便成功者闪耀登场,也难掩系统性问题的严峻性。

微创新的突围策略

在资源极度缺乏的情况下,一些教育工作者与学校管理者通过“微创新”实现了质的飞跃。

例证:张桂梅的华坪女高以感恩教育替代物质激励、极致时间管理和题海战术帮助学生在极其有限的条件下突破困境;衡水中学则通过构建“高考大数据题库”、班级PK榜等集体作战方式,提升了寒门学子的整体竞争力。

总结:在资源受限中激发无限潜能

无论是在烽火连天的抗战年代、充满变数的创业战场,还是在充满竞争与壁垒的高考环境下,“资源受限”往往反而成为激发创新和突破常规的催化剂。

- 核心理念:在面对有限资源时,关键在于“从现有资源出发”,重新构建规则,通过精准诊断核心矛盾和动态调整策略,找到最具杠杆效应的突破口。

- 启示:历史与现实一再证明,劣势不是永远的束缚,而是转化为独特优势的契机。无论是八路军的游击战、创业公司的MVP战略,还是寒门学子的刻苦攻坚,都在告诉我们:在资源受限的环境中,真正的智慧在于如何将“限制”转化为“无限可能”。

这不仅是战略与战术的较量,更是一场对人类创造力和心理韧性极限的终极考验。正如那些逆境中闪耀的身影所展示的那样,只有敢于在夹缝中求生存、在逆境中求突破,我们才能在有限的资源中,开辟出无限的未来。

相关文章:

在资源有限中逆势突围:从抗战智谋到寒门高考的破局智慧

目录 引言 一、历史中的非对称作战:从李牧到八路军的智谋传承 李牧戍边:古代军事博弈中的资源重构 八路军的游击战:现代战争中的智慧延续 二、创业界的逆袭之道:小米与拼多多的资源重构 从MVP到杠杆解 社交裂变与资源错配 …...

SQLAlchemy系列教程:如何执行原生SQL

Python中的数据库交互提供了高级API。但是,有时您可能需要执行原始SQL以提高效率或利用数据库特定的特性。本指南介绍在SQLAlchemy框架内执行原始SQL。 在SQLAlchemy中执行原生SQL SQLAlchemy虽然以其对象-关系映射(ORM)功能而闻名ÿ…...

绪论数据结构基本概念(刷题笔记)

(一)单选题 1.与数据元素本身的形式、相对位置和个数无关的是(B)【广东工业大学2019年829数据结构】 A.数据存储结构 B.数据逻辑结构 C.算法 D.操作 2.在数据结构的讨论中把数据结构从逻辑上分为(C)【中国…...

delphi 正则提取html中的内容

function ExtractTextFromHTML(const HTML: string): string; var RegEx: TRegEx; begin Result := HTML; // 移除<script>标签及其内容 Result := TRegEx.Replace(Result, <script.*?>.*?</script>, , [roIgnoreCase, roSingleLine]); // 移除<s…...

18天 - 常见的 HTTP 状态码有哪些?HTTP 请求包含哪些内容,请求头和请求体有哪些类型?HTTP 中 GET 和 POST 的区别是什么?

常见的 HTTP 状态码有哪些? HTTP 状态码用于指示服务器对客户端请求的响应结果,常见的 HTTP 状态码可以分为以下几类: 1. 信息类(1xx) 100 Continue:客户端应继续发送请求。101 Switching Protocols&…...

从0开始的操作系统手搓教程45——实现exec

目录 建立抽象 实现加载 实现sys_execv !!!提示:因为实现问题没有测试。所以更像是笔记! exec 函数的作用是用新的可执行文件替换当前进程的程序体。具体来说,exec 会将当前正在运行的用户进程的进程体&…...

Android TCP封装工具类

TCP通信的封装,我们可以从以下几个方面进行改进: 线程池优化:使用更高效的线程池配置,避免频繁创建和销毁线程。 连接重试机制:在网络不稳定时,自动重试连接。 心跳机制:保持长连接ÿ…...

解决火绒启动时,报安全服务异常,无法保障计算机安全

1.找到控制面板-安全和维护-更改用户账户控制设置 重启启动电脑解决。...

Spring Boot框架总结(超级详细)

前言 本篇文章包含Springboot配置文件解释、热部署、自动装配原理源码级剖析、内嵌tomcat源码级剖析、缓存深入、多环境部署等等,如果能耐心看完,想必会有不少收获。 一、Spring Boot基础应用 Spring Boot特征 概念: 约定优于配置&#…...

为什么要使用前缀索引,以及建立前缀索引:sql示例

背景: 你想啊,数据库里有些字段,它老长了,就像那种 varchar(255) 的字段,这玩意儿要是整个字段都拿来建索引,那可太占地方了。打个比方,这就好比你要在一个超级大的笔记本上记东西,每…...

Nuxt3 ssr build/dev时区分不同的环境

package.json "scripts": {"build": "nuxt build --dotenv .env.prod","build:dev": "nuxt build --dotenv .env.dev","postbuild": "mv -f .output ./dist/.output", //支持自定义文件名"dev&quo…...

嵌入式学习第二十四天--网络 服务器

服务器模型 tcp服务器: socket bind listen accept recv/send close 1.支持多客户端访问 //单循环服务器 socket bind listen while(1) { accept while(1) { recv/send } } close 2.支持多客户端同时访问 (并发能力) 并发服务器 socket bind …...

tcp/ip协议配置参数有哪些?tcp/ip协议需要设置的参数有哪些

TCP/IP协议的配置参数是确保网络设备能够正确接入互联网并与其他设备进行通信的关键设置。这些参数主要包括以下几个方面: 1. IP地址 定义:IP地址是网络中设备的唯一标识符,用于标识和定位设备。它由32位二进制数组成,通常采用点…...

我有点担心开始AI中台了

有个特点历史教训是很难吸取的 从大数据开始就是一窝蜂的去搞,不管有没有什么数据量。反正要来个Hadoop。其实有些企业数据一块硬盘都放得下。 微服务来了,也不管自己的系统是不是适合微服务。我个人经验得出,to B和to G的业务场景…...

《用Python+PyGame开发双人生存游戏!源码解析+完整开发思路分享》

导语 "你是否想过用Python开发一款可玩性高的双人合作游戏?本文将分享如何从零开始实现一款类《吸血鬼幸存者》的生存射击游戏!包含完整源码解析、角色系统设计、敌人AI逻辑等核心技术点,文末提供完整代码包下载!" 哈…...

优选算法系列(1. 双指针_上)

目录 双指针 一:移动零(easy) 题目链接:移动零 解法: 代码: 二:复写零(easy) 题目链接:复写零 编辑 解法: 代码: 三:快乐…...

永洪科技深度分析实战,零售企业的销量预测

随着人工智能技术的不断发展,智能预测已经成为各个领域的重要应用之一。现在,智能预测技术已经广泛应用于金融、零售、医疗、能源等领域,为企业和个人提供决策支持。 智能预测技术通过分析大量的数据,利用机器学习和深度学习算法…...

c语言笔记 函数参数的等价(上)

这三种写法在 C 语言中是等价的,因为它们都用于声明一个指向二维数组的指针,或者用于声明一个二维数组作为函数参数。它们的等价性源于 C 语言中数组和指针之间的密切关系。让我们逐一分析这三种写法: 在C语言中,当数组作为函数参…...

hive面试题--left join的坑

student 表: 课程表course: 1、key为null, 不关联 select * from student s left join course c on s.id c.s_id;2、on中过滤条件 与 where 过滤条件区别 on and c.id<>‘1001’ 先过滤右表数据,然后与左表关联 select * from student s le…...

CEH与OSCP:网络安全认证对比分析

在网络安全领域,渗透测试被视为至关重要的一环,帮助企业检测和修复系统漏洞。为提升行业标准,许多认证应运而生,其中CEH和OSCP作为行业认可度较高的认证,广泛被网络安全从业者选择。尽管这两者都涉及渗透测试领域&…...

conda相比python好处

Conda 作为 Python 的环境和包管理工具,相比原生 Python 生态(如 pip 虚拟环境)有许多独特优势,尤其在多项目管理、依赖处理和跨平台兼容性等方面表现更优。以下是 Conda 的核心好处: 一、一站式环境管理:…...

:にする)

日语学习-日语知识点小记-构建基础-JLPT-N4阶段(33):にする

日语学习-日语知识点小记-构建基础-JLPT-N4阶段(33):にする 1、前言(1)情况说明(2)工程师的信仰2、知识点(1) にする1,接续:名词+にする2,接续:疑问词+にする3,(A)は(B)にする。(2)復習:(1)复习句子(2)ために & ように(3)そう(4)にする3、…...

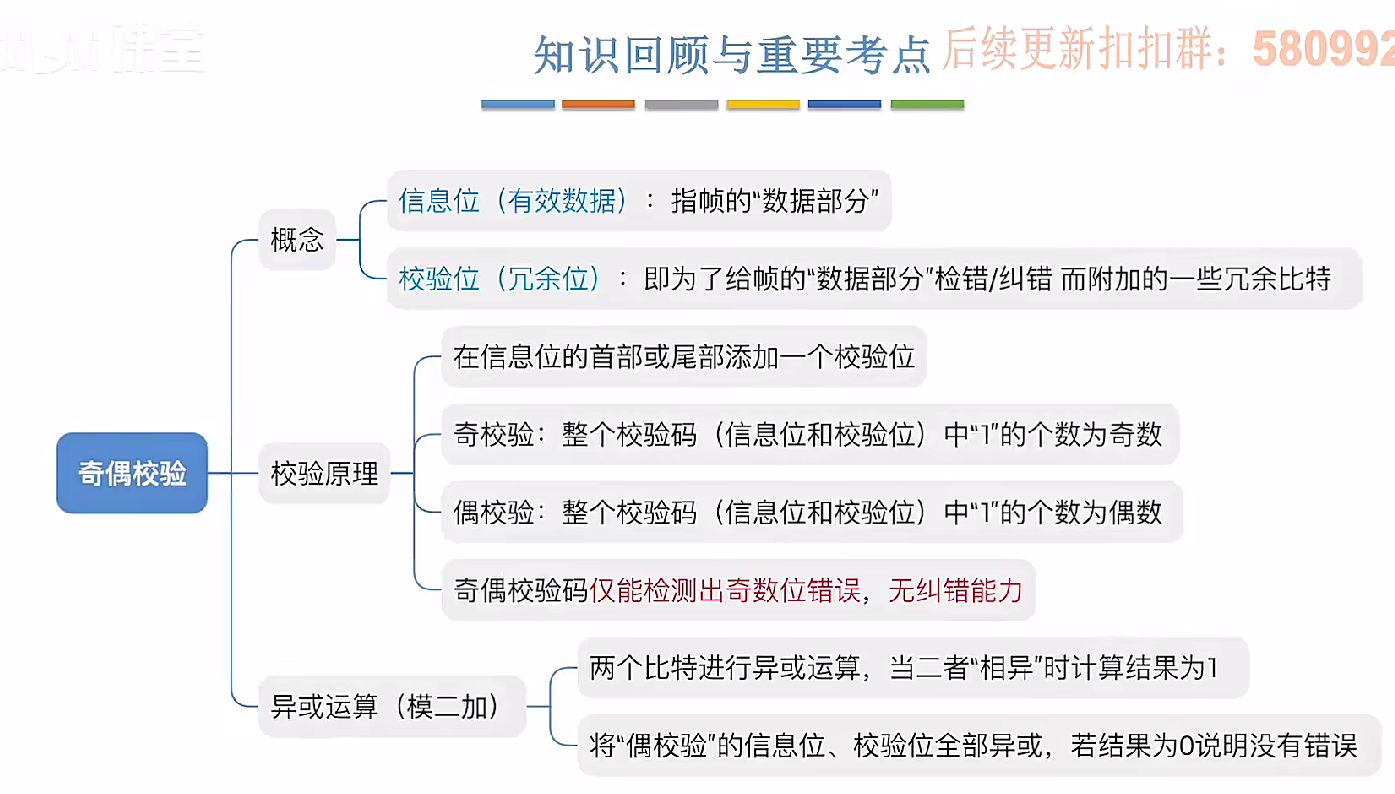

3.3.1_1 检错编码(奇偶校验码)

从这节课开始,我们会探讨数据链路层的差错控制功能,差错控制功能的主要目标是要发现并且解决一个帧内部的位错误,我们需要使用特殊的编码技术去发现帧内部的位错误,当我们发现位错误之后,通常来说有两种解决方案。第一…...

在rocky linux 9.5上在线安装 docker

前面是指南,后面是日志 sudo dnf config-manager --add-repo https://download.docker.com/linux/centos/docker-ce.repo sudo dnf install docker-ce docker-ce-cli containerd.io -y docker version sudo systemctl start docker sudo systemctl status docker …...

selenium学习实战【Python爬虫】

selenium学习实战【Python爬虫】 文章目录 selenium学习实战【Python爬虫】一、声明二、学习目标三、安装依赖3.1 安装selenium库3.2 安装浏览器驱动3.2.1 查看Edge版本3.2.2 驱动安装 四、代码讲解4.1 配置浏览器4.2 加载更多4.3 寻找内容4.4 完整代码 五、报告文件爬取5.1 提…...

:邮件营销与用户参与度的关键指标优化指南)

精益数据分析(97/126):邮件营销与用户参与度的关键指标优化指南

精益数据分析(97/126):邮件营销与用户参与度的关键指标优化指南 在数字化营销时代,邮件列表效度、用户参与度和网站性能等指标往往决定着创业公司的增长成败。今天,我们将深入解析邮件打开率、网站可用性、页面参与时…...

代理篇12|深入理解 Vite中的Proxy接口代理配置

在前端开发中,常常会遇到 跨域请求接口 的情况。为了解决这个问题,Vite 和 Webpack 都提供了 proxy 代理功能,用于将本地开发请求转发到后端服务器。 什么是代理(proxy)? 代理是在开发过程中,前端项目通过开发服务器,将指定的请求“转发”到真实的后端服务器,从而绕…...

SiFli 52把Imagie图片,Font字体资源放在指定位置,编译成指定img.bin和font.bin的问题

分区配置 (ptab.json) img 属性介绍: img 属性指定分区存放的 image 名称,指定的 image 名称必须是当前工程生成的 binary 。 如果 binary 有多个文件,则以 proj_name:binary_name 格式指定文件名, proj_name 为工程 名&…...

uniapp 实现腾讯云IM群文件上传下载功能

UniApp 集成腾讯云IM实现群文件上传下载功能全攻略 一、功能背景与技术选型 在团队协作场景中,群文件共享是核心需求之一。本文将介绍如何基于腾讯云IMCOS,在uniapp中实现: 群内文件上传/下载文件元数据管理下载进度追踪跨平台文件预览 二…...

32单片机——基本定时器

STM32F103有众多的定时器,其中包括2个基本定时器(TIM6和TIM7)、4个通用定时器(TIM2~TIM5)、2个高级控制定时器(TIM1和TIM8),这些定时器彼此完全独立,不共享任何资源 1、定…...