新手开始学【网络安全】要怎么入门?

前言:网络安全如何从零开始学习,少走弯路?

目录:

- 一,怎么入门?

-

- 1、Web 安全相关概念(2 周)

- 2、熟悉渗透相关工具(3 周)

- 3、渗透实战操作(5 周)

- 4、关注安全圈动态(1 周)

- 5、熟悉 Windows/Kali Linux(3 周)

- 6、服务器安全配置(3 周)

- 7、脚本编程学习(4 周)

- 8、源码审计与漏洞分析(3 周)

- 9、安全体系设计与开发(5 周)

一,怎么入门?

1、Web 安全相关概念(2 周)

-

了解网络安全相关法律法规

-

熟悉基本概念(SQL 注入、上传、XSS、CSRF、一句话木马等)。

-

通过关键字(SQL 注入、上传、XSS、CSRF、一句话木马等)进行 Google;

-

阅读《精通脚本黑客》,虽然很旧也有错误,但是入门还是可以的;

-

看一些渗透笔记/视频,了解渗透实战的整个过程,可以 Google(渗透笔记、渗透过程、入侵过程等);

2、熟悉渗透相关工具(3 周)

-

熟悉 AWVS、sqlmap、Burp、nessus、chopper、nmap、Appscan 等相关工具的使用。

-

了解该类工具的用途和使用场景,先用软件名字 Google;

-

下载无后门版的这些软件进行安装;学习并进行使用,例如:Brup 的教程、sqlmap;待常用的这几个软件都学会了可以安装音速启动做一个渗透工具箱;

3、渗透实战操作(5 周)

-

掌握渗透的整个阶段并能够独立渗透小型站点。网上找渗透视频看并思考其中的思路和原理,关键字(渗透、SQL 注入视频、文件上传入侵、数据库备份、dedecms 漏洞利用等等);

-

自己找站点/搭建测试环境进行测试,记住请隐藏好你自己;

-

思考渗透主要分为几个阶段,每个阶段需要做那些工作;

-

研究 SQL 注入的种类、注入原理、手动注入技巧;研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等;

-

研究 XSS 形成的原理和种类,具体学习方法可以 Google;研究 Windows/Linux 提权的方法和具体使用;

4、关注安全圈动态(1 周)

-

关注安全圈的最新漏洞、安全事件与技术文章。

-

浏览每日的安全技术文章/事件;

-

通过 Weibo/twitter 关注安全圈的从业人员(遇到大牛的关注或者好友果断关注),天天抽时间刷一下

-

通过 feedly/鲜果订阅国内外安全技术博客(不要仅限于国内,平时多注意积累);

-

多关注下最新漏洞列表,推荐几个:exploit-db

5、熟悉 Windows/Kali Linux(3 周)

-

学习 Windows/Kali Linux 基本命令、常用工具;

-

熟悉 Windows 下的常用的 cmd 命令,例如:ipconfig,nslookup,tracert,net,tasklist,taskkill 等;

-

熟悉 Linux 下的常用命令,例如:ifconfig,ls,cp,mv,vi,wget,service,sudo 等;

-

熟悉 Kali Linux 系统下的常用工具,可以参考 SecWiki,《Web Penetration Testing with Kali Linux》、《Hacking with Kali》等;

-

熟悉 metasploit 工具,可以参考 SecWiki、《Metasploit 渗透测试指南》。

6、服务器安全配置(3 周)

学习服务器环境配置,并能通过思考发现配置存在的安全问题。Windows2003/2008 环境下的 IIS 配置,特别注意配置安全和运行权限,;Linux 环境下的 LAMP 的安全配置,主要考虑运行权限、跨目录、文件夹权限等;远程系统加固,限制用户名和口令登陆,通过 iptables 限制端口;配置软件 Waf 加强系统安全,在服务器配置 mod_security 等系统;通过 Nessus 软件对配置环境进行安全检测,发现未知安全威胁。

7、脚本编程学习(4 周)

选择脚本语言 Perl/Python/PHP/Go/Java 中的一种,对常用库进行编程学习。搭建开发环境和选择 IDE,PHP 环境推荐 Wamp 和 XAMPP,IDE 强烈推荐 Sublime;Python 编程学习,学习内容包含:语法、正则、文件、网络、多线程等常用库,推荐《Python 核心编程》,不要看完;用 Python 编写漏洞的 exp,然后写一个简单的网络爬虫;PHP 基本语法学习并书写一个简单的博客系统

8、源码审计与漏洞分析(3 周)

能独立分析脚本源码程序并发现安全问题。熟悉源码审计的动态和静态方法,并知道如何去分析程序;从 Wooyun 上寻找开源程序的漏洞进行分析并试着自己分析;了解 Web 漏洞的形成原因,然后通过关键字进行查找分析;研究 Web 漏洞形成原理和如何从源码层面避免该类漏洞,并整理成 checklist。

9、安全体系设计与开发(5 周)

能建立自己的安全体系,并能提出一些安全建议或者系统架构。开发一些实用的安全小工具并开源,体现个人实力;建立自己的安全体系,对公司安全有自己的一些认识和见解;提出或者加入大型安全系统的架构或者开发;

这个 Web 安全学习路线,整体大概半年左右,具体视每个人的情况而定。

(上传一直很模糊,所以就没有展开了,需要高清版的可以在下面领取)

👉网络安全&黑客&渗透学习大礼包

如果你把每周要学的内容精细化到这种程度,你还会担心学不会,入不了门吗,其实说到底就是学了两个月,但都是东学一下,西学一下,什么内容都是浅尝辄止,没有深入进去,所以才会有学了 2 个月,入不了门这种感受。

这个路线图已经详细到每周要学什么内容,学到什么程度,可以说我整理的这个 Web 安全路线图对新人是非常友好的,除此之外,我还给小伙伴整理了相对应的学习资料,如果你需要的话,我也可以分享一部分出来(涉密部分分享不了),需要的可以点击蓝色字获取

👉网络安全&黑客&渗透学习大礼包

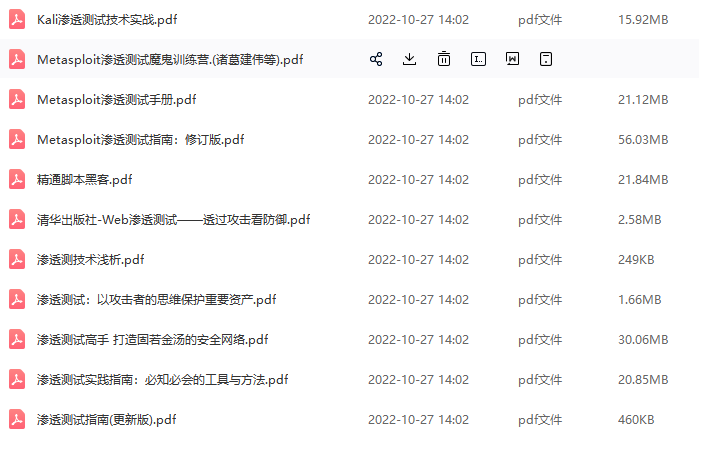

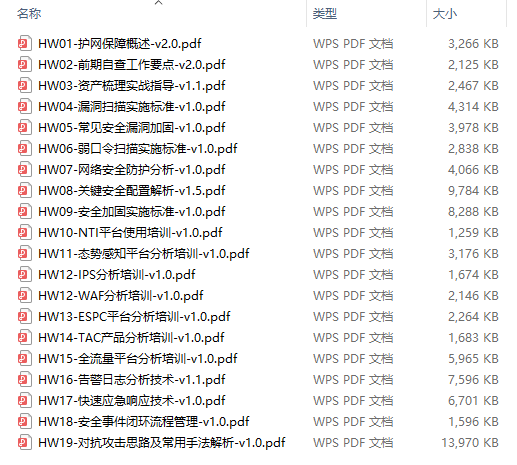

除了有视频教程,同时也为大家整理了各种文档和书籍资料

相关文章:

新手开始学【网络安全】要怎么入门?

前言:网络安全如何从零开始学习,少走弯路? 目录: 一,怎么入门? 1、Web 安全相关概念(2 周)2、熟悉渗透相关工具(3 周)3、渗透实战操作(5 周&…...

Linux指令 快捷键

热键 上一次我们说到了linux的基本指令,这次我们先说一下热键 TAB TAB键在linux中有什么作用呢?? 在Linux中,假设我们想要输入的指令忘记了,我们可以TAB两下,帮我们补全命令或者假如命令太多࿰…...

Testing and fault tolerence考试要点

文章目录 ATPGFault modelScanFunctional testMemory BISTLogic BISTboundary scanATEIddq testingFault tolerant designRisk analysis ATPG ATPG工作流程fault collapsing的原则 Fault model 有哪些fault model以及他们的工作原理 Scan Scan寄存器结构Scan Chain的连接方…...

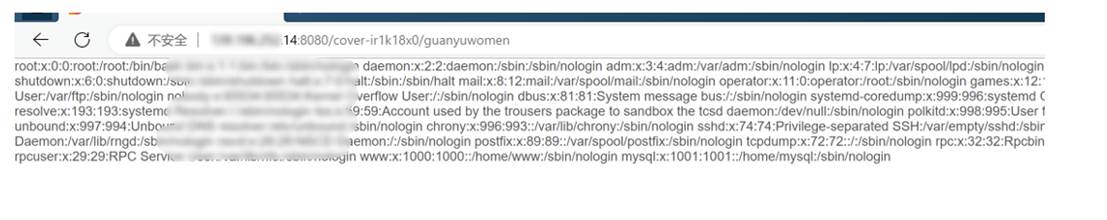

记一次springboot项目漏洞挖掘

前言 前段时间的比赛将该cms作为了题目考察,这个cms的洞也被大佬们吃的差不多了,自己也就借此机会来浅浅测试下这个cms残余漏洞,并记录下这一整个流程,谨以此记给小白师傅们分享下思路,有错误的地方还望大佬们请以指正…...

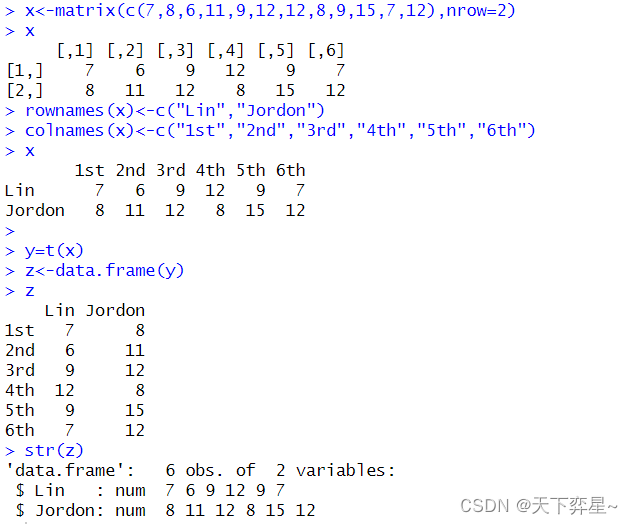

R语言 | 数据框

目录 一、认识数据框 7.1 建立第一个数据框 7.2 验证与设定数据框的列名和行名 二、认识数据框的结构 三、获取数据框内容 3.1 一般获取 3.2 特殊字符$ 3.3 再看取得的数据 四、使用rbind()函数增加数据框的行数据 五、使用cbind()函数增加数据框的列数据 5.1 使用$符号…...

基于SpringBoot的招生管理系统的设计与实现

背景 本次设计任务是要设计一个招生管理系统,通过这个系统能够满足管理员和学生的招生公告管理功能。系统的主要功能包括首页、个人中心、学生管理、专业信息管理、专业报名管理、录取通知管理、系统管理等功能。 管理员可以根据系统给定的账号进行登录࿰…...

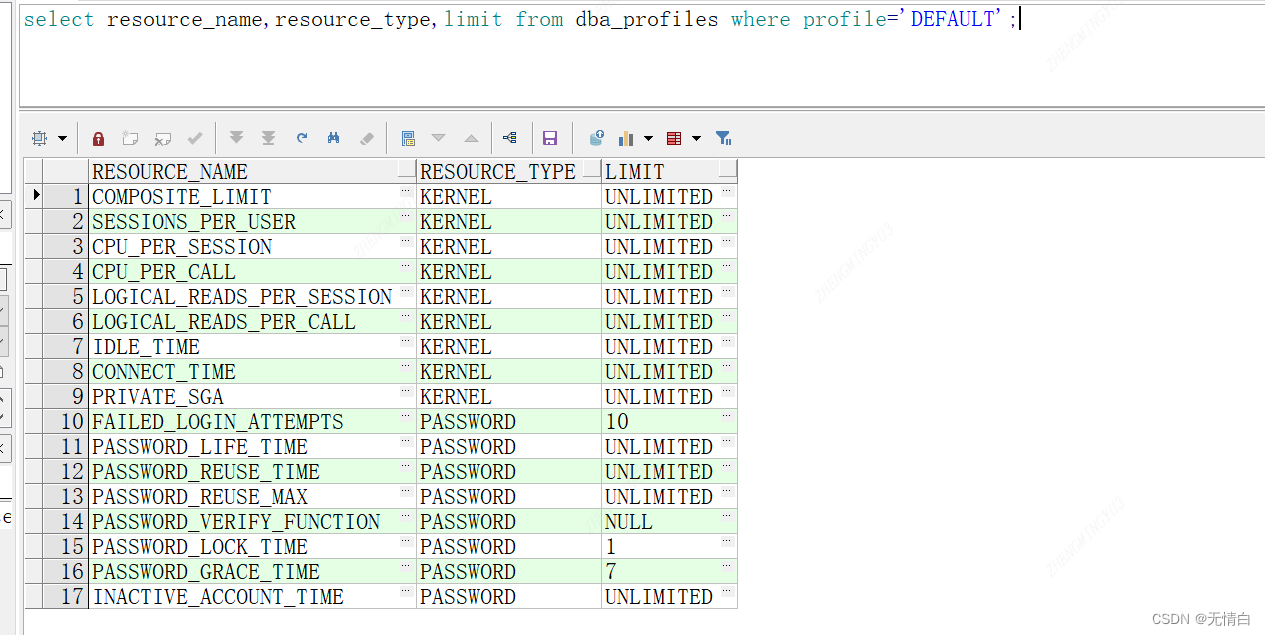

Oracle Profile详解

Profile的作用主要表现在三个方面 1、密码策略 2、对用户所能使用的资源进行管理 3、profile存放在数据字典里面,默认有一个名字为default的profile set linesize 160 set pagesize 30 select resource_name,resource_type,limit from dba_profiles where profile‘…...

r语言tidyverse教程:5 字符串处理stringr

文章目录 R语言系列: 编程基础💎循环语句💎向量、矩阵和数组💎列表、数据帧排序函数💎apply系列函数tidyverse:readr💎tibble💎tidyr💎dplyr💎stringr stri…...

知识变现海哥:知识变现的本质就是卖

知识变现的本质就是卖,而有人买的本质,就是你解决了某方面的需求。 好的成交,从来都是相互的, 只靠一边主动推销来维系是远远不够的。 绝对不是靠忽悠,而是靠实力。 先讲一个故事。 19世纪时,一个年轻的…...

jdbc和druid和mybatis之间的关系

第一种方式 jdbc整合了:加载数据库驱动,创建连接,写原生语句,执行,关闭这些东西. 第二种方式 mybatis对jdbc进行封装,他允许你通过配置的形式,配置数据库参数,并且允许你通过xml来写动态sql语句.if:test让你可以把sql变得灵活起来.并且还能将你的查询结果直接映射到你想要的…...

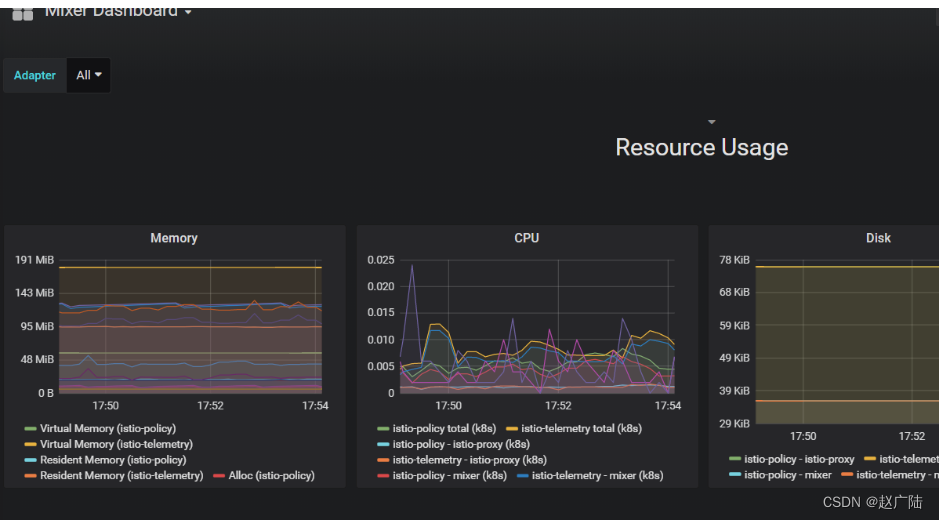

云原生Istio案例实战

目录 1 Istio监控功能1.1 prometheus和grafana1.2 访问prometheus1.3 访问grafana 2 项目案例:bookinfo2.1 理解什么是bookinfo2.2 sidecar自动注入到微服务2.3 启动bookinfo2.4 通过ingress方式访问2.5 通过istio的ingressgateway访问2.5.1 确定 Ingress 的 IP 和端…...

解读赛力斯年报:华为智选车的B面

作者 | Amy 编辑 | 德新 赛力斯,华为智选车的B面。 2021年,赛力斯SF5进入华为渠道销售,华为自此开启了智选车模式。到年末,双方更是推出AITO品牌。AITO凭借M5/M7等车型在2022年拿下了超过7.5万台的销量,成为增长最快的…...

互联网内卷严重?你咋不看看其他行业呢?无非是三十晚上无月亮,大家都一样

一千个人眼中有一千个哈姆雷特,互联网行业就像一座围城,城外的人想进来,城内的人要么卷要么躺要么润 真实的感受你可以现在约几个面试体验一下。内卷到什么程度? 产品和运营岗,业务经验不完全对口简历都过不了&am…...

CompletableFuture异步任务编排使用

CompletableFuture异步任务编排使用 runAsync 和 supplyAsyncallOf 和 anyOfjoin 和 getwhenComplete 和 whenCompleteAsync 和 exceptionallyhandle 和 handleAsync 串行编排runAsync().thenRunAsync()supplyAsync().thenAcceptAsync((res) ->{})supplyAsync().thenApplyAs…...

Scala的高级用法

文章目录 1. 默认参数值1.1 方法默认参数1.2 类默认参数 2. 特质 (Traits)2.1 子类型2.2 扩展特征,当做接口来使用 3.元组3.1 定义与取值3.2 元组用于模式匹配3.3 用于for循环 4 高阶函数4.1 常见的高阶函数map4.2 简化涨薪策略代码 5.嵌套方法6.多参数列表…...

【31.在排序数组中查找元素的第一个和最后一个位置】

给你一个按照非递减顺序排列的整数数组 nums,和一个目标值 target。请你找出给定目标值在数组中的开始位置和结束位置。 如果数组中不存在目标值 target,返回 [-1, -1]。 你必须设计并实现时间复杂度为 O(log n) 的算法解决此问题。 示例 1:…...

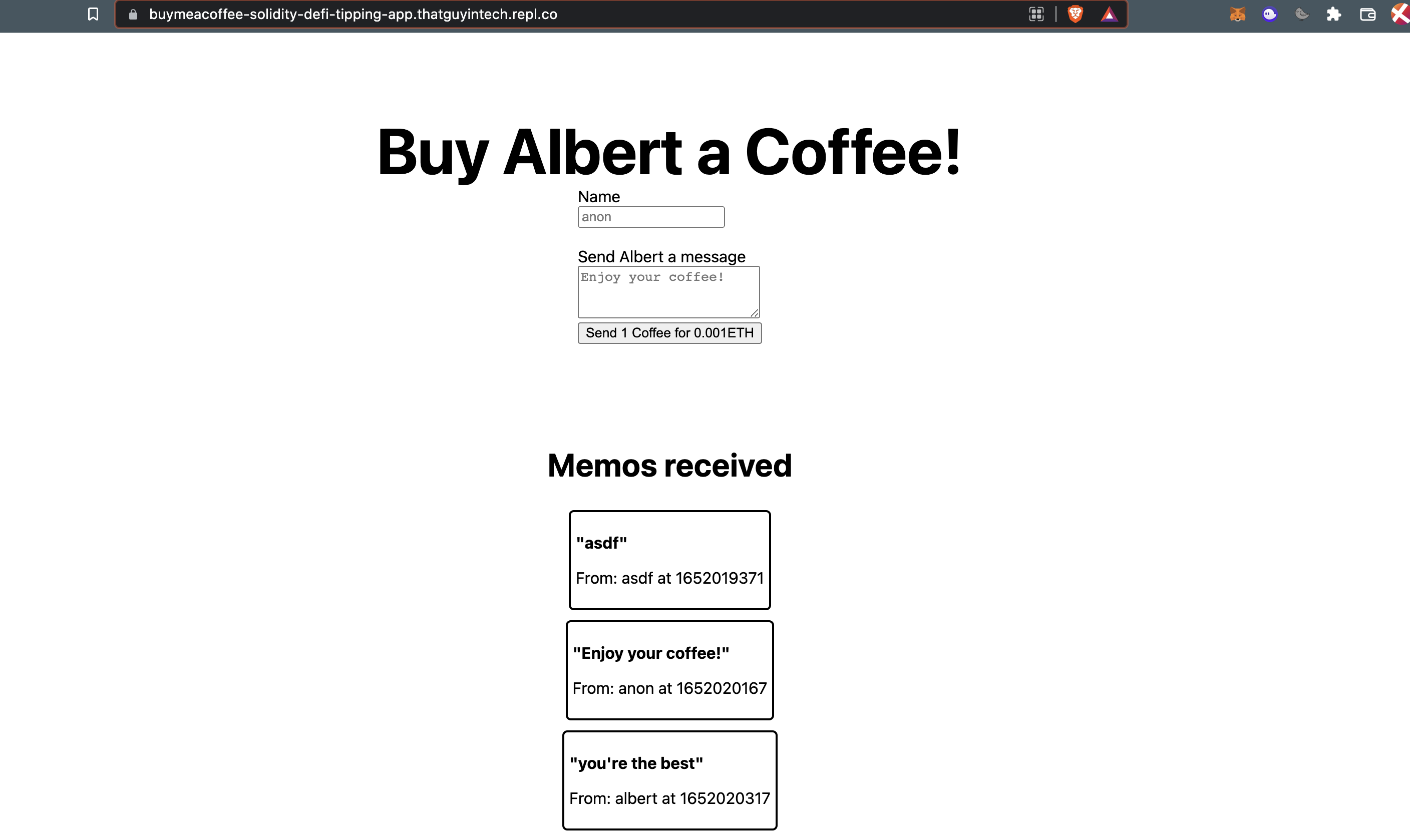

如何构建“Buy Me a Coffee”DeFi dApp

🥸 本教程来自官网:https://docs.alchemy.com/docs。对原文部分内容进行了修改。教程中所有实例经过本人实践,代码可见:https://github.com/ChuXiaoYi/web3Study 区块链技术令人惊叹,因为它使我们能够使用代码和软件编…...

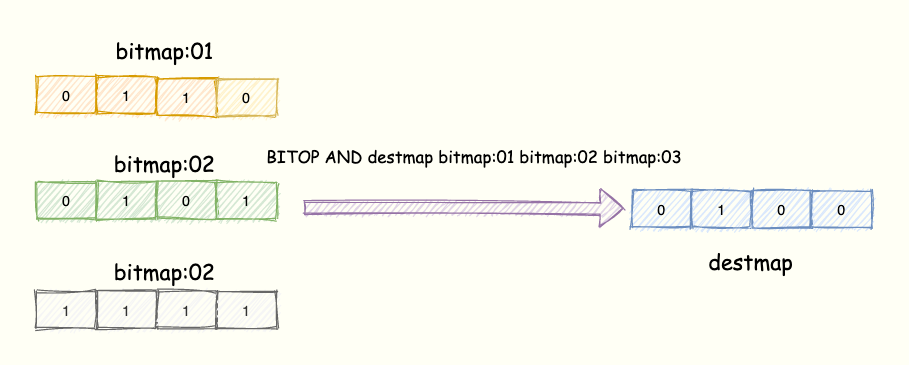

Redis 实战篇:巧用 Bitmap 实现亿级海量数据统计

目录 二值状态统计判断用户登陆态SETBIT 命令GETBIT 命令第一步,执行以下指令,表示用户已登录。第二步,检查该用户是否登陆,返回值 1 表示已登录。第三步,登出,将 offset 对应的 value 设置成 0。 用户每个…...

3 天,入门 TAURI 并开发一个跨平台 ChatGPT 客户端

TAURI 是什么 TAURI 是一个使用 Rust 编写的程序框架,它允许我们使用 Web 技术和 Rust 语言构建跨端应用。它提供了大量特性,例如系统通知、网络请求、全局快捷键、本地文件处理等,它们都可以在前端通过 JavaScript 便捷的调用。 TAURI 应用…...

14个最佳创业企业WordPress主题

要创建免费网站?从易服客建站平台免费开始 500M免费空间,可升级为20GB电子商务网站 创建免费网站 您网站的设计使您能够展示产品的独特卖点。通过正确的主题,您将能够解释为什么客户应该选择您的品牌而不是其他品牌。 在本文中࿰…...

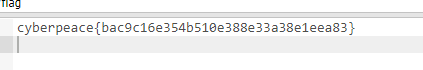

XCTF-web-easyupload

试了试php,php7,pht,phtml等,都没有用 尝试.user.ini 抓包修改将.user.ini修改为jpg图片 在上传一个123.jpg 用蚁剑连接,得到flag...

QMC5883L的驱动

简介 本篇文章的代码已经上传到了github上面,开源代码 作为一个电子罗盘模块,我们可以通过I2C从中获取偏航角yaw,相对于六轴陀螺仪的yaw,qmc5883l几乎不会零飘并且成本较低。 参考资料 QMC5883L磁场传感器驱动 QMC5883L磁力计…...

系统设计 --- MongoDB亿级数据查询优化策略

系统设计 --- MongoDB亿级数据查询分表策略 背景Solution --- 分表 背景 使用audit log实现Audi Trail功能 Audit Trail范围: 六个月数据量: 每秒5-7条audi log,共计7千万 – 1亿条数据需要实现全文检索按照时间倒序因为license问题,不能使用ELK只能使用…...

【碎碎念】宝可梦 Mesh GO : 基于MESH网络的口袋妖怪 宝可梦GO游戏自组网系统

目录 游戏说明《宝可梦 Mesh GO》 —— 局域宝可梦探索Pokmon GO 类游戏核心理念应用场景Mesh 特性 宝可梦玩法融合设计游戏构想要素1. 地图探索(基于物理空间 广播范围)2. 野生宝可梦生成与广播3. 对战系统4. 道具与通信5. 延伸玩法 安全性设计 技术选…...

AI书签管理工具开发全记录(十九):嵌入资源处理

1.前言 📝 在上一篇文章中,我们完成了书签的导入导出功能。本篇文章我们研究如何处理嵌入资源,方便后续将资源打包到一个可执行文件中。 2.embed介绍 🎯 Go 1.16 引入了革命性的 embed 包,彻底改变了静态资源管理的…...

Mac下Android Studio扫描根目录卡死问题记录

环境信息 操作系统: macOS 15.5 (Apple M2芯片)Android Studio版本: Meerkat Feature Drop | 2024.3.2 Patch 1 (Build #AI-243.26053.27.2432.13536105, 2025年5月22日构建) 问题现象 在项目开发过程中,提示一个依赖外部头文件的cpp源文件需要同步,点…...

学校时钟系统,标准考场时钟系统,AI亮相2025高考,赛思时钟系统为教育公平筑起“精准防线”

2025年#高考 将在近日拉开帷幕,#AI 监考一度冲上热搜。当AI深度融入高考,#时间同步 不再是辅助功能,而是决定AI监考系统成败的“生命线”。 AI亮相2025高考,40种异常行为0.5秒精准识别 2025年高考即将拉开帷幕,江西、…...

)

Android第十三次面试总结(四大 组件基础)

Activity生命周期和四大启动模式详解 一、Activity 生命周期 Activity 的生命周期由一系列回调方法组成,用于管理其创建、可见性、焦点和销毁过程。以下是核心方法及其调用时机: onCreate() 调用时机:Activity 首次创建时调用。…...

HarmonyOS运动开发:如何用mpchart绘制运动配速图表

##鸿蒙核心技术##运动开发##Sensor Service Kit(传感器服务)# 前言 在运动类应用中,运动数据的可视化是提升用户体验的重要环节。通过直观的图表展示运动过程中的关键数据,如配速、距离、卡路里消耗等,用户可以更清晰…...

4. TypeScript 类型推断与类型组合

一、类型推断 (一) 什么是类型推断 TypeScript 的类型推断会根据变量、函数返回值、对象和数组的赋值和使用方式,自动确定它们的类型。 这一特性减少了显式类型注解的需要,在保持类型安全的同时简化了代码。通过分析上下文和初始值,TypeSc…...