计算机终端核心安全配置规范

声明

本文是学习 政务计算机终端核心配置规范. 而整理的学习笔记,分享出来希望更多人受益,如果存在侵权请及时联系我们

范围

本标准提出了政务计算机终端核心配置的基本概念和要求,规定了核心配置的自动化实现方法,规范了核心配置实施流程。

本标准适用于政务部门开展计算机终端的核心配置工作。涉密政务计算机终端安全配置工作应参照国家保密局相关保密规定和标准执行。

规范性引用文件

下列文件对于本文件的应用是必不可少的。凡是注日期的引用文件,仅注日期的版本适用于本文件。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用于本文件。

GB/T 22239-2008 信息系统安全等级保护基本要求

术语和定义

下列术语和定义适用于本文件。

政务部门 government department

从事涉及政府性事务工作的国家机关、企事业单位和大型社会团体等机构。

核心配置项(配置项) core configuration item

计算机操作系统、办公软件、浏览器、BIOS系统和防恶意代码软件等基础软件中影响计算机安全的关键参数可选项。

注:核心配置项类型包括开关项、枚举项、区间项和复合项,可以根据安全要求对其进行赋值。

核心配置 core configuration

对核心配置项进行参数设置的过程。

注:通过核心配置限制或禁止存在安全隐患或漏洞的功能,启用或加强安全保护功能,来增强计算机抵抗安全风险的能力。

核心配置项基值 core configuration item base value

按照核心配置基本要求对配置项的参数设置。

核心配置基线 core configuration baseline

能够满足计算机安全基本要求的一组核心配置项基值构成的集合。

核心配置清单core configuration list

由核心配置项构成的一种列表,是对核心配置项属性的一种形式描述。

核心配置基线包 core configuration baseline package

为实现核心配置基线自动化部署而制定的一种具有特定语法格式的核心配置数据文件。

缩略语

下列缩略语适用于本文件。

BIOS:基本输入输出系统(Basic Input Output System)

TCM:可信密码模块(Trusted Cryptography Module)

FTP:文件传输协议(File Transfer Protocol)

XML:可扩展置标语言(Extensible Markup Language)

WMI:桌面管理规范(Windows Management Instrumentation)

GUID:全球唯一标识符(Globally Unique Identifier)

CGDCC:政务计算机终端核心配置(Chinese Government Desktop Core

Configuration)

文本结构

本标准分为三个部分。第一部分为概述,见第6章,阐述了核心配置基本概念,包括核心配置的对象、范围、基本类型、赋值方法、对安全的作用以及自动化实施框架。第二部分由第7章到第10章组成,在技术层面上详细规定了核心配置的自动化实现方法,包括核心配置基本要求、核心配置清单、核心配置基线包、核心配置自动化部署及监测技术要求。第三部分见第11章,在管理层面上详细规定了核心配置的实施流程,包括实施准备、基线制定、测试验证、配置部署、配置检查和例外处理等六个环节。

概述

核心配置对象

本标准针对应用于政务部门的联网计算机终端提出核心配置要求,包括连接到互联网、政务专网(政务内网、政务外网)的桌面计算机、膝上型计算机和瘦客户机等。

核心配置范围

核心配置的范围包括如下方面:

a) 操作系统,如Windows系列、国外Linux和国产Linux等;

b) 办公软件,如国外Office软件和国产WPS软件等;

c) 浏览器软件,如国外Internet

Explore、Chrome、Firefox和国产遨游、360浏览器等;

d) 邮件系统软件,如国外Outlook和国产Foxmail等;

e) BIOS系统软件,如AMI BIOS、Award BIOS等;

f) 防恶意代码软件,如内防病毒、防木马软件等。

依据GB/T

22239-2008中7.1.3和7.1.4对于第三级主机安全和应用安全的要求,从如下方面对上述基础软件提出配置要求:

a) 身份鉴别:包括账户登录和口令管理;

g) 访问控制:包括账户管理和权限分配;

h) 安全审计:包括账户行为审计和资源访问审计;

i) 剩余信息保护:包括临时文件、历史文件和虚拟文件管理;

j) 入侵防范:包括对组件的保护功能开启、应用程序的更新升级;

k) 恶意代码防范:包括杀毒软件的安装、升级和病毒查杀管理;

l) 资源控制:包括服务、端口、协议等资源管理和数据的加密保护。

核心配置项基本类型

根据核心配置项的取值范围,核心配置项分为开关项、枚举项、区间项和复合项等基本类型。

a) 开关项:取值仅为"0"或"1"。例如,配置项"下载未签名的Active控件",可赋值为"启用(1)“或"禁用(0)”。

m) 枚举项:取值是离散的、可数的且多于两种。例如,配置项"具有从网络访问本地计算机权限的账户",可赋值为"管理员(Administrators)"、“超级用户(Power

Users)”、"一般用户(Users)“或"来宾(Guests)”。

n) 区间项:取值连续分布在一个区间内。例如,配置项"账户锁定时间",赋值范围为

“1-99999min”。

o) 复合项:由上述两种或多种关联配置项组合而成。例如,配置项"启动屏幕保护程序的等待时间",由开关项和区间项组成。首先"启用"屏幕保护程序,再设置"等待时间"。

核心配置项赋值方法

根据核心配置项赋值路径不同,可分为注册表赋值和配置文件赋值两种方法,分别说明如下:

a) 注册表赋值方法

通过修改核心配置项对应的注册表键值等,实现对配置项的赋值,例如Windows操作系统;

p) 配置文件赋值方法

通过修改配置文件中有关的配置项,实现对配置项的赋值,例如Linux操作系统。

根据核心配置部署方式不同,可分为手动和自动两种方法,分别说明如下:

a) 手动赋值

对核心配置项进行人工逐项赋值。该方法适用于针对少量终端的少量配置部署。例如,在Windows系统环境下,运行组策略编辑器(GPEdit),由人工对核心配置项进行赋值;在Linux系统环境下,直接编辑配置文件,对核心配置项逐项进行赋值;在BIOS系统中,直接在人机界面上,逐项进行手动赋值。

q) 自动赋值

编辑核心配置基线包,调用自动部署工具,对核心配置项进行赋值。该方法适用于大量终端批量配置部署。

核心配置对安全的作用

核心配置主要通过如下四种方式提高终端安全性:

a) 启用数字签名、数据执行保护(DEP)、加密存储、更新升级等安全保护功能;

r) 禁止使用存在或可能存在安全漏洞的服务、端口、程序、脚本和驱动等;

s) 加强口令管理、身份鉴别、账户管理和安全审计等安全保护手段;

t) 限制软硬件访问权限、资源共享和远程登录等功能。

核心配置自动化实施框架

核心配置自动化实施框架包括以下四个部分:

a) 提出核心配置基本要求,根据计算机终端所属系统或环境的安全需求及安全级别,确定核心配置具体要求。核心配置基本要求见第7章。

u) 编制核心配置清单,采用清单方式描述核心配置要求,包括配置项标识、配置项名称、配置项组别、安全级别、取值范围、配置项基值、赋值路径和检查规则等。核心配置清单格式要求见第8章。

v) 生成核心配置基线包,将配置清单转化成为一种符合XML语法的嵌套式结构数据文件,以供自动化部署工具实施。核心配置基线包格式要求见第9章。

w) 自动部署及监测,通过搭建核心配置自动化部署平台,实现核心配置项的批量自动赋值和合规性实时检测。具体技术要求见第10章。

核心配置基本要求

操作系统核心配置要求

概要

本标准依据GB/T

22239-2008中7.1.3对第三级主机安全的要求,针对国内外主流操作系统,在身份鉴别、访问控制、安全审计、剩余信息保护、入侵防范和资源控制等方面提出核心配置基本要求。

身份鉴别

身份鉴别配置要求包括:

a) 账户登录时,应启动身份验证机制,限制连续登录失败次数,连续多次登录失败后应锁定账户;

x) 应配置安全的口令长度、复杂度、有效期和加密强度,禁止不设置口令;

y) 启动账户登录界面时,应禁止无关进程的启动和运行,防止鉴别信息被窃听。

注:附录A给出了身份鉴别配置要求示例。

访问控制

访问控制配置要求包括:

a) 应禁用匿名账户(Anonymous)、来宾账户(Guest)、产品支持账户(Support),限用管理员账户(Administrator),重命名管理员账户,限制普通用户的访问权限,禁止任何账户远程访问;

z) 应限制账户对文件、硬件、驱动、内存和进程等重要资源的访问权限;

a) 应限制账户权限提升和授权访问等操作。

安全审计

安全审计配置要求包括:

a) 应启用安全日志,记录账户的创建、更改、删除、启用、禁用和重命名等操作,记录账户登录和注销、开关机、配置变更等操作;

b) 应启用系统日志,记录对文件、文件夹、注册表和系统资源的访问操作。

剩余信息保护

剩余信息保护配置要求包括:

a) 关闭系统时,应清除虚拟内存页面文件;

c) 断开会话时,应清除临时文件夹;

d) 应禁止剪贴板存储信息与远程计算机共享。

入侵防范

入侵防范配置要求包括:

a) 应启用资源管理器数据执行保护(DEP)模式和Shell协议保护模式;

e) 打开邮件的附件时,应启用杀毒软件进行扫描;

f) 应启动屏幕保护和休眠功能,设置唤醒口令;

g) 应开启系统定期备份功能;

h) 应限制应用程序的下载和安装,保持操作系统补丁及时更新。

资源控制

资源控制配置要求包括:

a) 应禁用信息共享、动态数据交换(Dynamic Data

Exchange)、互联网信息服务(Internet Information

Services)、FTP和Telnet等网络连接、远程网络访问等服务,限制蓝牙等无线连接;

b) 禁止介质自动运行(Auto run);

c) 应关闭FTP、HTTP(超文本传输协议Hypertext Transport

Protocol)、RPC(远程过程调用协议Remote Procedure Call

Protocol)、UPNP(通用即插即用Universal Plug and

Play)、远程桌面服务、远程控制类软件服务端监听、木马软件等对应开放的端口;

d) 应禁止IPC(进程间通信Inter Process

Communication)管道连接,限制SYN(同步字符Synchronize)的传输次数和发送时间;

e) 应启用磁盘加密系统等数据保密配置。对于三级以上政务计算机应配置TCM模块,遵循国家密码管理局发布的可信计算相关标准保护敏感数据。

办公软件核心配置要求

本标准依据GB/T中22239-2008

7.1.4对第三级应用安全的要求,针对国内外主流办公软件提出如下核心配置要求:

a) 应禁止ActiveX控件的使用;

i) 应禁用所有未经验证的加载项;

j) 应限用未数字签名的宏;

b) 应限制在线自动更新升级、网上下载剪贴画和模板等资源,以及访问超级链接。

浏览器核心配置要求

概要

本标准依据GB/T

22239-2008中7.1.4对第三级应用安全的要求,针对国内外主流浏览器,在浏览器安全选项、域安全管理和隐私保护等方面提出核心配置基本要求。

浏览器安全选项

浏览器安全选项配置要求包括:

a. 应严格禁止运行java小程序脚本;

b. 应限制下载和安装未签名的Active X控件;

c. 应开启浏览器的保护模式。

域安全管理

域安全管理配置要求包括:

a) 访问以太网的安全限制应设为中或高;

k) 访问企业专网的安全限制可设为中;

l) 访问可信站点的安全限制可设为低;

m) 应限制访问受限站点,禁止从受限站点下载或保存文件。

隐私保护

隐私保护配置要求包括:

a) 退出网页时,应删除Cookie文件、下载记录、访问网站历史记录和临时文件夹;

n) 应限制输入框自动关联功能。

邮件系统核心配置要求

本标准依据GB/T

22239-2008中7.1.4对第三级应用安全的要求,针对国内外主流邮件系统软件提出如下配置要求:

a) 应配置安全的邮箱登录口令的长度和复杂度;

o) 对本地存储的邮件应开启加密功能;

p) 发送邮件应使用数字签名和数字加密技术,接收邮件应对数字签名进行验证;

q) 应开启加密协议收发邮件;

r) 应禁止直接运行附件中存在安全隐患的文件类型;

s) 应禁止运行邮件中的超链接;

t) 应启用垃圾邮件过滤功能。

BIOS 系统核心配置要求

本标准依据GB/T中22239-2008

7.1.3对第三级主机安全的要求,对BIOS系统提出如下配置要求:

a) 开机时应启动身份鉴别机制,并设置安全的口令长度和复杂度;

u) 应限制硬件资源使用,包括软驱、硬盘、内存、USB设备、网卡和CPU等;

v) 应启用硬盘写保护;

w) 应限制使用定时开机、远程模式控制开机、键盘鼠标开机等开机模式;

x) 操作系统操作关机后,应立即断开计算机电源;

y) 应限制由外部设备,如U盘、光驱等引导启动计算机终端。

防恶意代码软件核心配置要求

防恶意代码软件核心配置要求包括:

a) 应开启实时保护功能;

b) 应及时升级防恶意代码软件至最新版本,开启自动更新病毒库功能;

c) 应定期进行病毒、木马等恶意代码扫描,发现恶意代码立即隔离或删除。

核心配置清单

概要

核心配置清单描述配置项的属性,包括配置项标识、配置项名称、配置项描述、配置项组别、安全级别、取值范围、配置项基值、赋值路径和检查规则。

配置项属性

配置项标识

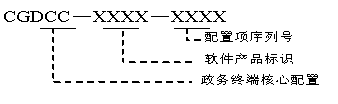

配置项标识是配置项的唯一编码,由三组字符构成,通过"-“进行分隔,标识规则如图1所示。最高组位的字符使用CGDCC,代表政务终端核心配置;中间组位引用软件产品标识;最低组位使用4位数字代表配置项序号。例如"Window7口令长度"配置项,其标识为"CGDCC-win7-0011”。

- 配置项标识规则

配置项名称

描述配置项名称的字符串。

配置项描述

从终端的安全风险、配置项的应对措施和潜在影响等三个方面对配置项进行解释说明。其中,安全风险主要描述配置项所对应的系统脆弱性;应对措施主要描述配置项推荐参数赋值;潜在影响主要描述配置生效后可能对终端系统造成的影响。

配置项组别

需对配置项进行分组时,描述配置项所属的组别。

安全级别

描述配置项对计算机终端安全性的影响程度,分为一般、重要和严重三个级别。

取值范围

描述配置项允许赋值的范围,可用开关、枚举和区间表示。

配置项基值

描述符合核心配置基本要求的配置项基值。当配置项安全级别为严重时,此配置项必须按照基值进行赋值。

赋值路径

描述配置项的赋值路径。对于Windows的配置项,可以依据配置项的赋值路径,使用相应的配置工具进行赋值。例如,配置项"账户锁定时间"的赋值路径为"Computer

Configuration\Windows Settings\Security Settings\Account

Policies\Account Lockout

Policy",通过组策略编辑器(GPEdit)工具,在该路径下可对"账户锁定时间"进行赋值。

检查规则

描述检查配置项的实际值是否达到基值的判断规则,如大于配置项基值、小于配置项基值、等于配置项基值、大于等于配置项基值、小于等于配置项基值。

核心配置基线包

概要

核心配置基线包是一种嵌套式结构的数据文件,采用XML格式对核心配置基线中各配置项的属性进行规范性标记,以实现核心配置部署及监测的自动化。

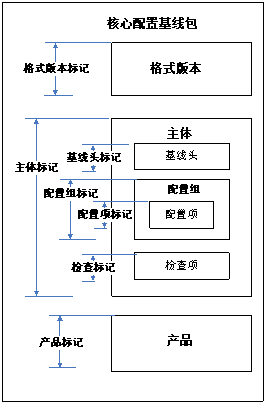

核心配置基线包由格式版本标记、基线标记和产品标记三部分组成。其中,基线标记包括基线版本标记、配置组标记、配置项标记和检查标记。核心配置基线包格式结构如图2所示。

- 核心配置基线包格式结构

主标记

核心配置基线包用"CGDCC-Package"作为主标记,其结构如表1所示。

- 主标记

格式版本标记

格式版本用"CGDCC-FormatInfo"作为标记,描述核心配置基线包格式版本的基本信息,其结构如表2所示。

- 格式版本标记

基线标记

基线主标记

用"CGDCC-Baseline"作为基线主标记,描述核心配置基线的基本信息,其结构如表3所示。

- 基线标记

表3(续)

配置项组别标记

用"SettingGroup"作为配置项组别标记,描述配置项分类的基本信息,其结构如表4所示。

- 配置项组别标记

表4(续)

配置项标记

配置项主标记

用"SettingItem"作为配置项标记,描述各核心配置项的基本信息,如表5所示。

- 配置项标记

配置项内容标记

- 配置项内容主标记

用"Content"作为配置项内容标记,描述各核心配置项内容的主要信息,如表6所示。

- 配置项内容标记

表6(续)

- 配置项取值映射表标记

用"ValueMappingTable"作为配置项取值映射表标记,描述核心配置项取值映射表的主要信息,如表7所示。

- 取值映射表标记

配置项取值标记

用"DiscoveryInfo"作为配置项取值标记,描述核心配置项取值方法,如表8所示。

- 配置项取值标记

- cgdcc-core是命名空间的前缀。

配置项赋值标记

用"ExportInfo"作为配置项赋值标记,描述核心配置项赋值方法,如表9所示。在组策略工具中,通过加载组策略导出文件(GPO

Backup)进行赋值。

- 配置项赋值标记

配置项检查标记

用"Check"作为配置项检查标记,描述判断配置项是否存在,以及实际值是否达到基值的规则,如表10所示。

- 配置项检查标记

产品标记

用"CGDCC-Product"作为配置基线的产品标记,描述配置基线适用产品的主要信息,如表11所示。

- 产品标记

延伸阅读

更多内容 可以 政务计算机终端核心配置规范. 进一步学习

联系我们

DB3202-T 1047-2023 工贸企业安全风险分级管控和隐患排查治理规范 无锡市.pdf

相关文章:

计算机终端核心安全配置规范

声明 本文是学习 政务计算机终端核心配置规范. 而整理的学习笔记,分享出来希望更多人受益,如果存在侵权请及时联系我们 范围 本标准提出了政务计算机终端核心配置的基本概念和要求,规定了核心配置的自动化实现方法,规范了核心配置实施流程。 本标准适…...

【Spring Boot】什么是深度优先遍历与广度优先遍历?用Spring Boot项目举例说明。

深度优先遍历(Depth First Search,DFS)和广度优先遍历(Breadth First Search,BFS)是图的遍历算法。其中,深度优先遍历从某个起始点开始,先访问一个节点,然后跳到它的一个…...

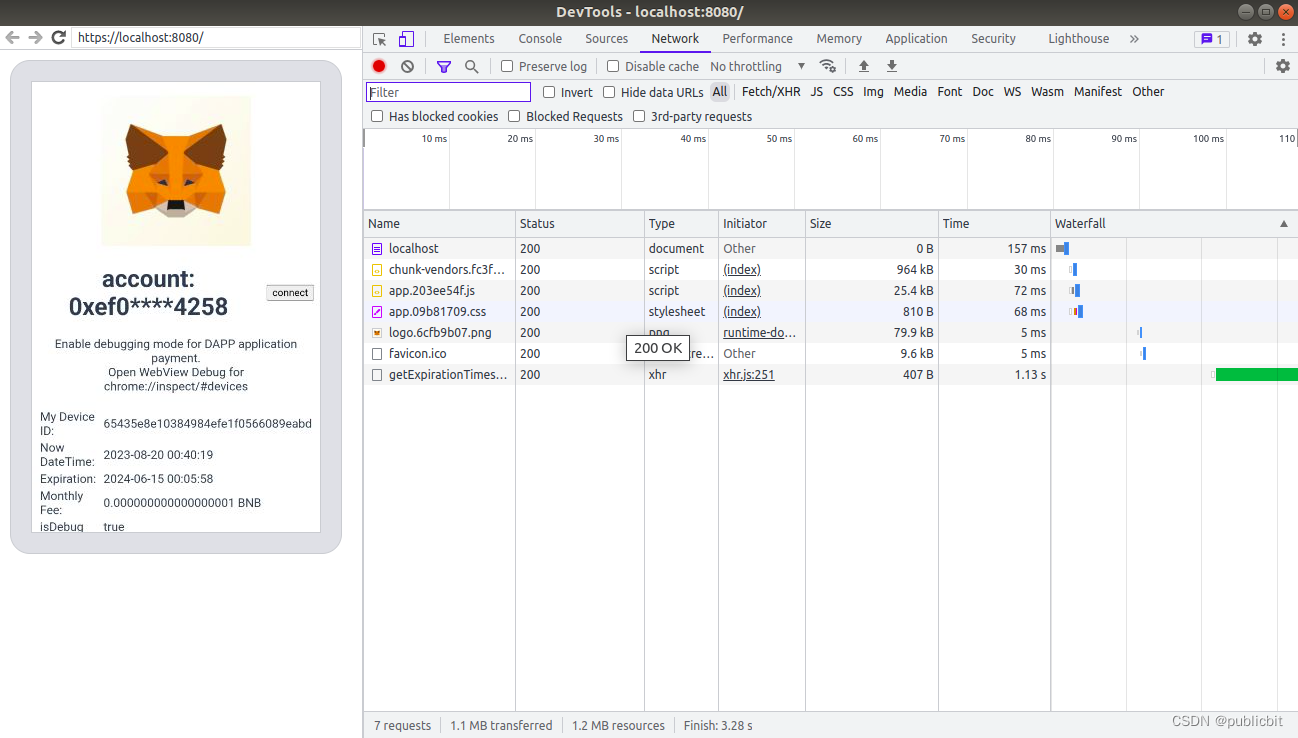

MetaMask Mobile +Chrome DevTools 调试Web3应用教程

注:本教程来源网络,有兴趣的可以直接到这里查看。 写好了WEB3应用,在本地调试用得好好的,但是用钱包软件访问就报莫名的错,但是又不知道是什么原因,排查的过程非常浪费时间 。 因此在本地同一局域网进行调试…...

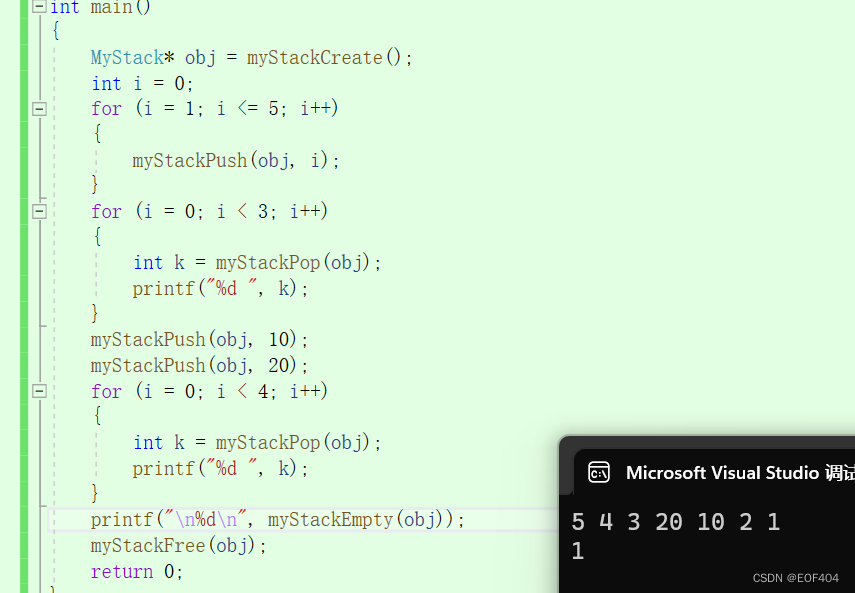

栈和队列OJ题

有效括号问题: 题目描述: 给定一个只包括 (,),{,},[,] 的字符串 s ,判断字符串是否有效。 有效字符串需满足: 左括号必须用相同类型的右括号闭合。左括号必须以正确的…...

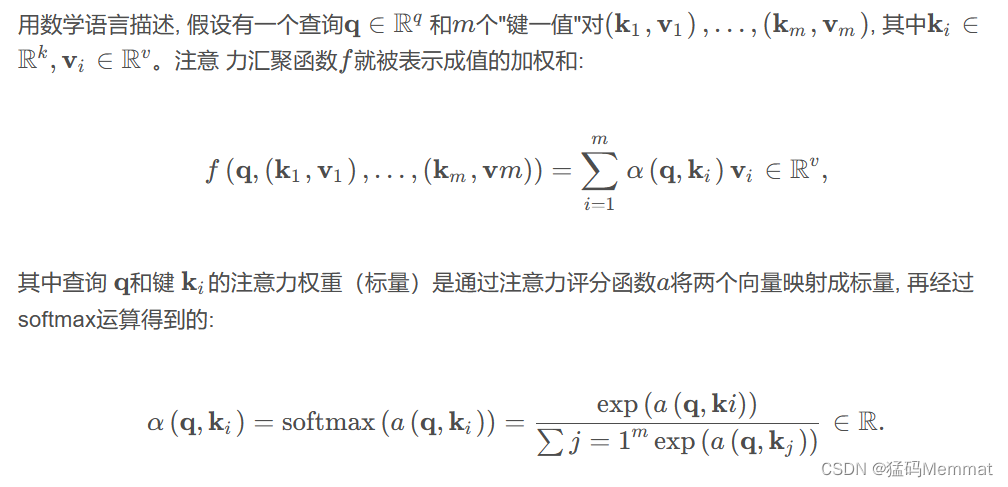

36k字从Attention讲解Transformer及其在Vision中的应用(pytorch版)

文章目录 0.卷积操作1.注意力1.1 注意力概述(Attention)1.1.1 Encoder-Decoder1.1.2 查询、键和值1.1.3 注意力汇聚: Nadaraya-Watson 核回归1.2 注意力评分函数1.2.1 加性注意力1.2.2 缩放点积注意力1.3 自注意力(Self-Attention)1.3.1 自注意力的定义和计算1.3.2 自注意…...

网站怎么选择适合的服务器

IDC数据中心大致分为T1、T2、T3、T4 T1:基本机房基础设施(可用性99.671%、年平均故障时间28.8小时) 1) T1 基本数据中心拥有非冗余容量组件,以及一个单一的非冗余分配路径来为关键环境提供服务。T1 基础设施包括:IT …...

http协议和HTTP编程流程

目录 1、http协议 (1)概念 (2)使用的端口 (3)长连接和短连接 (4)常见web服务器 2、https(443) 3、浏览器连接服务器编程 1、http协议 (超文…...

【NPM】包的指令

npm 安装的包可以根据其用途和作用进行分类,一般可以分为以下几种类型: 普通依赖(Regular Dependencies): 这些是你项目中的实际依赖项,用于构建、运行或扩展你的应用程序。这些依赖会被包含在你的应用程序…...

音频4A算法导论

+我V hezkz17进数字音频系统研究开发交流答疑群(课题组) 一 音频4A算法是? 音频4A算法是指自动增益控制(Automatic Gain Control, AGC)、自动噪声抑制(Automatic Noise Suppression, ANS)和自动回声消除(Automatic Echo Cancellation, AEC),主动降噪ANC(Active Noi…...

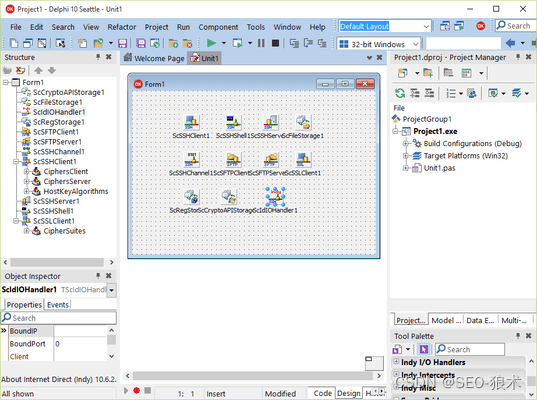

SecureBridge安全文件下载的组件Crack

SecureBridge安全文件下载的组件Crack SecureBridge包括SSH、SSL和SFTP客户端和服务器组件。它使用SSH或SSL安全传输层协议和加密消息语法来保护任何TCP流量,这些协议为客户端和服务器提供身份验证、强数据加密和数据完整性验证。SecureBridge组件可以与数据访问组件…...

进程同步

目录 临界区(Critical Section): 互斥量(Mutex): 信号量(Semaphore): 事件(Event): 进程同步的四种方法 临界区(Critical Section): 通过对多线程的串行…...

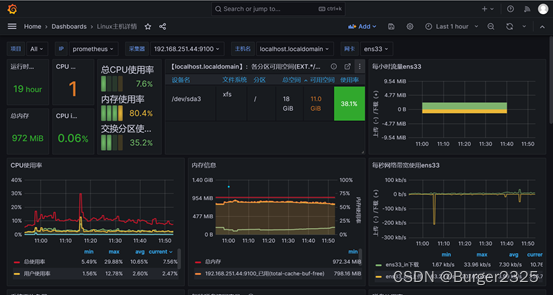

Prometheus+Grafana+AlertManager监控Linux主机状态

文章目录 PrometheusGrafanaAlertManager监控平台搭建开始监控Grafana连接Prometheus数据源导入Grafana模板监控Linux主机状态 同系列文章 PrometheusGrafanaAlertManager监控平台搭建 Docker搭建并配置Prometheus Docker拉取并配置Grafana Docker安装并配置Node-Exporter …...

UI设计第一步,在MasterGo上开展一个新项目

我们都知道,一个完整的项目,要经历创建团队、搭建组件库、应用规范以及管理设计资产,那么今天小编就在MasterGo中带你从0到1开展一个全新的项目。 你一定遇到过这种情况,同团队的设计师,由于使用不同版本或不同软件&a…...

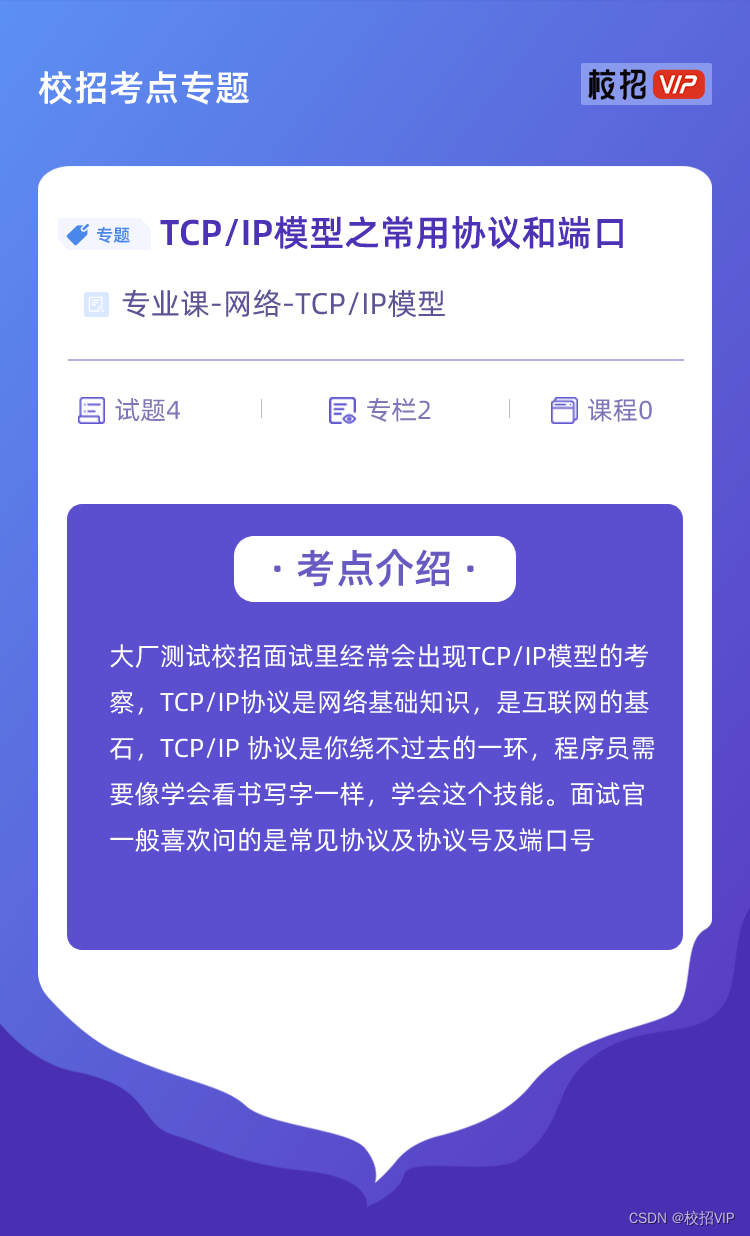

【校招VIP】TCP/IP模型之常用协议和端口

考点介绍: 大厂测试校招面试里经常会出现TCP/IP模型的考察,TCP/IP协议是网络基础知识,是互联网的基石,不管你是做开发、运维还是信息安全的,TCP/IP 协议都是你绕不过去的一环,程序员需要像学会看书写字一样…...

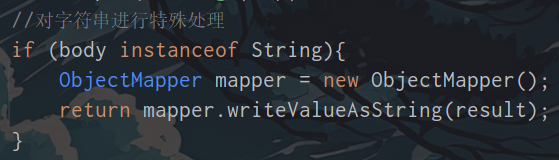

Spring统一功能处理

1. AOP存在的问题 获取参数复杂AOP的规则相对简单 2. 拦截器 2.1. 应用(以登录为例) 2.1.1. 自定义拦截器 新建interceptor文件夹 import org.springframework.web.servlet.HandlerInterceptor;import javax.servlet.http.HttpServletRequest; import javax.servlet.http…...

搭建CFimagehost私人图床,实现公网远程访问的详细指南

文章目录 1.前言2. CFImagehost网站搭建2.1 CFImagehost下载和安装2.2 CFImagehost网页测试2.3 cpolar的安装和注册 3.本地网页发布3.1 Cpolar临时数据隧道3.2 Cpolar稳定隧道(云端设置)3.3.Cpolar稳定隧道(本地设置) 4.公网访问测…...

Python的logging.config模块

要使用Python的logging.config模块记录一个月的日志数据,你可以按照以下步骤进行操作: 首先,导入必要的模块: import logging import logging.config import datetime创建一个配置文件,例如logging.ini,用…...

【2023】LeetCode HOT 100——滑动窗口子串

目录 1. 无重复字符的最长子串1.1 C++实现1.2 Python实现1.3 时空分析2. 找到字符串中所有字母异位词2.1 C++实现2.2 Python实现2.3 时空分析3. 和为 K 的子数组3.1 C++实现3.2 Python实现3.3 时空分析4. 滑动窗口最大值4.1 C++实现4.2 Python实现4.3 时空分析5. 最小覆盖子串5…...

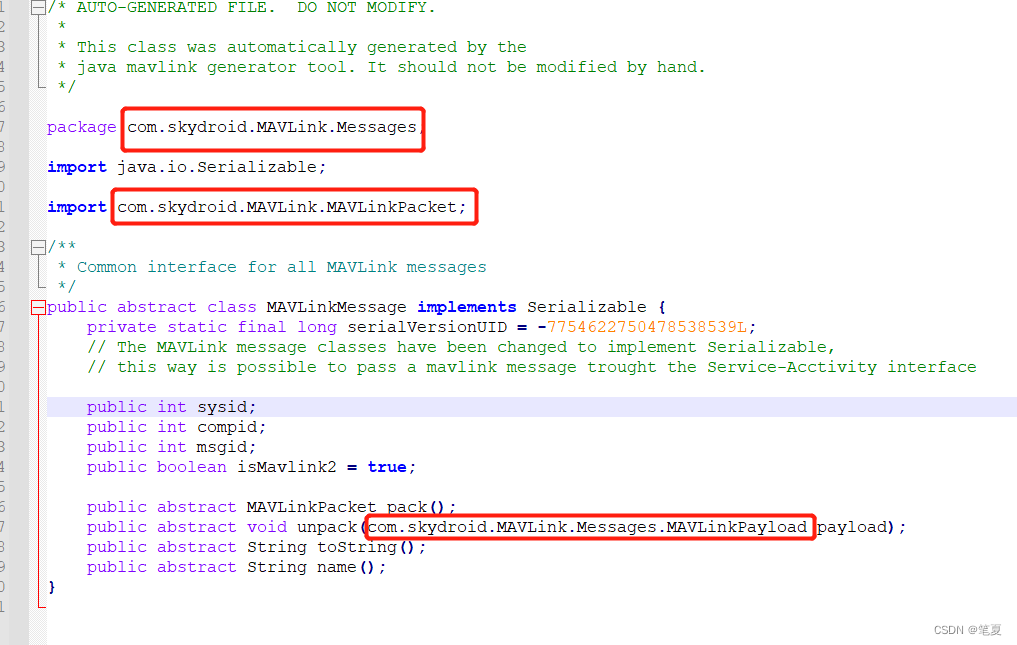

【云卓笔记】mavlink java文件

根据飞控提供的xml文件来生成的 生成的就是这样的java文件 准备工作: Mavlink协议生成 参考 1.安装mavlink : 使用MAVLink工具的要求是 Python 3.3 (recommended) or Python 2.7 Python future模块 (可选) PythonTklnter模块(如果需要使用图形用户界面)。 环境变量PYTHO…...

电机控制软件框架

应用层包括main 主函数模块,ISR 中断处理函数模块、时基Systick 模块和BLDC 应用接口模块;算法层包括BLDC Algorithm 模块和PID control 模块;驱动层(Driver layer):包括GD32Fxx_Standard_peripheral libra…...

变量 varablie 声明- Rust 变量 let mut 声明与 C/C++ 变量声明对比分析

一、变量声明设计:let 与 mut 的哲学解析 Rust 采用 let 声明变量并通过 mut 显式标记可变性,这种设计体现了语言的核心哲学。以下是深度解析: 1.1 设计理念剖析 安全优先原则:默认不可变强制开发者明确声明意图 let x 5; …...

XCTF-web-easyupload

试了试php,php7,pht,phtml等,都没有用 尝试.user.ini 抓包修改将.user.ini修改为jpg图片 在上传一个123.jpg 用蚁剑连接,得到flag...

STM32+rt-thread判断是否联网

一、根据NETDEV_FLAG_INTERNET_UP位判断 static bool is_conncected(void) {struct netdev *dev RT_NULL;dev netdev_get_first_by_flags(NETDEV_FLAG_INTERNET_UP);if (dev RT_NULL){printf("wait netdev internet up...");return false;}else{printf("loc…...

全球首个30米分辨率湿地数据集(2000—2022)

数据简介 今天我们分享的数据是全球30米分辨率湿地数据集,包含8种湿地亚类,该数据以0.5X0.5的瓦片存储,我们整理了所有属于中国的瓦片名称与其对应省份,方便大家研究使用。 该数据集作为全球首个30米分辨率、覆盖2000–2022年时间…...

Java-41 深入浅出 Spring - 声明式事务的支持 事务配置 XML模式 XML+注解模式

点一下关注吧!!!非常感谢!!持续更新!!! 🚀 AI篇持续更新中!(长期更新) 目前2025年06月05日更新到: AI炼丹日志-28 - Aud…...

自用)

css3笔记 (1) 自用

outline: none 用于移除元素获得焦点时默认的轮廓线 broder:0 用于移除边框 font-size:0 用于设置字体不显示 list-style: none 消除<li> 标签默认样式 margin: xx auto 版心居中 width:100% 通栏 vertical-align 作用于行内元素 / 表格单元格ÿ…...

DeepSeek 技术赋能无人农场协同作业:用 AI 重构农田管理 “神经网”

目录 一、引言二、DeepSeek 技术大揭秘2.1 核心架构解析2.2 关键技术剖析 三、智能农业无人农场协同作业现状3.1 发展现状概述3.2 协同作业模式介绍 四、DeepSeek 的 “农场奇妙游”4.1 数据处理与分析4.2 作物生长监测与预测4.3 病虫害防治4.4 农机协同作业调度 五、实际案例大…...

Linux C语言网络编程详细入门教程:如何一步步实现TCP服务端与客户端通信

文章目录 Linux C语言网络编程详细入门教程:如何一步步实现TCP服务端与客户端通信前言一、网络通信基础概念二、服务端与客户端的完整流程图解三、每一步的详细讲解和代码示例1. 创建Socket(服务端和客户端都要)2. 绑定本地地址和端口&#x…...

CSS设置元素的宽度根据其内容自动调整

width: fit-content 是 CSS 中的一个属性值,用于设置元素的宽度根据其内容自动调整,确保宽度刚好容纳内容而不会超出。 效果对比 默认情况(width: auto): 块级元素(如 <div>)会占满父容器…...

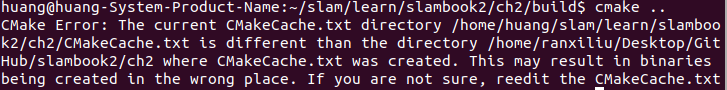

视觉slam十四讲实践部分记录——ch2、ch3

ch2 一、使用g++编译.cpp为可执行文件并运行(P30) g++ helloSLAM.cpp ./a.out运行 二、使用cmake编译 mkdir build cd build cmake .. makeCMakeCache.txt 文件仍然指向旧的目录。这表明在源代码目录中可能还存在旧的 CMakeCache.txt 文件,或者在构建过程中仍然引用了旧的路…...