Mysql加密功能

Mysql加密功能

- InnoDB加密功能

- 查询条件问题

- 开启整个数据库加密

InnoDB加密功能

InnoDB是MySQL数据库引擎的一种,它提供了加密存储的功能。具体来说,InnoDB引擎支持以下两种方式的加密存储:

-

表级加密:InnoDB支持表级加密,这意味着您可以选择对数据库中的特定表进行加密,而不是整个数据库。您可以使用ALTER TABLE语句以及InnoDB引擎提供的加密选项来创建或修改加密表。

-

整个数据库加密:InnoDB引擎还支持整个数据库的加密,这将导致整个数据库中的表都以加密形式存储。这种加密方式需要在数据库级别启用,可以使用配置选项来实现。

使用InnoDB引擎的加密存储功能,您可以确保数据在磁盘上以加密形式存储,从而增加了数据的安全性。当数据被写入磁盘或从磁盘读取时,InnoDB会自动进行加密和解密操作,对应用程序来说是透明的。

请注意,加密存储可能会对性能产生一定的影响,因为加密和解密操作需要计算资源。因此,在启用加密存储时,需要仔细权衡数据安全性和性能需求。

查询条件问题

正确配置整个数据库级别的加密不会对查询条件产生直接影响。查询条件通常在数据库引擎内部进行处理,引擎会自动处理数据的加密和解密。

当您执行查询时,数据库引擎会自动解密数据以匹配查询条件。这意味着您可以在查询条件中使用明文数据,就像没有加密一样。例如,如果您的数据库整个表都被加密了,您可以执行如下查询:

SELECT * FROM my_encrypted_table WHERE 姓名 = 'John Doe';

数据库引擎会自动解密"姓名"列中的数据,然后与查询条件中的"John Doe"进行匹配,以执行查询。查询条件的处理方式对于使用加密的数据库通常是透明的。

但是需要注意以下几点:

-

性能影响:加密和解密操作可能会对查询性能产生一定的影响,因为这些操作需要额外的计算资源。性能影响的程度取决于多个因素,包括硬件性能、数据量和加密密钥的复杂性。

-

密钥管理:确保正确管理加密密钥至关重要,只有授权的用户才能解密数据并执行查询。密钥管理对于数据库的安全性至关重要。

-

数据库版本和配置:确保您的MySQL版本支持整个数据库加密功能,并按照数据库引擎的要求进行正确配置。

总之,查询条件通常不受整个数据库级别加密的直接影响,但在使用加密时需要仔细考虑性能和密钥管理等方面的问题。

开启整个数据库加密

要在MySQL中启用整个数据库的加密,您需要执行以下步骤:

-

选择或创建一个加密密钥:在启用整个数据库加密之前,您需要选择或创建一个适当的加密密钥。这个密钥将用于加密整个数据库。

-

停止MySQL服务器:在进行数据库级别的加密之前,通常需要停止MySQL服务器,以便进行配置更改。

-

编辑MySQL配置文件:打开MySQL服务器的配置文件(通常是my.cnf或my.ini,具体文件名和路径可能因操作系统和MySQL版本而异),然后进行以下配置更改:

-

启用InnoDB引擎:确保在配置文件中启用InnoDB存储引擎。在配置文件中查找

[mysqld]部分,然后添加或确保存在以下行:[mysqld] innodb_file_per_table=1 innodb_file_format=Barracuda innodb_file_format_max=Barracuda -

启用整个数据库加密:在配置文件中添加以下行以启用整个数据库的加密。在此行中,将

encryption的值设置为您的加密密钥,这是用于加密整个数据库的密钥。innodb-encrypt-tables=ON innodb-encryption-key-file=/path/to/encryption/key

-

-

保存并关闭配置文件:保存对配置文件的更改,并关闭文件。

-

启动MySQL服务器:重新启动MySQL服务器以应用新的配置。您可以使用适当的命令来启动MySQL服务器,具体命令因操作系统而异。

-

创建或迁移数据库表:如果您的数据库是新创建的,那么创建表时它们将自动启用加密。如果您要迁移现有的数据库,可以使用

ALTER TABLE语句来启用表级加密,或者使用mysqldump等工具来迁移数据。

请注意,启用整个数据库加密将对性能产生一定的影响,因为加密和解密操作需要额外的计算资源。因此,在启用加密之前,需要仔细评估性能需求,并确保适当的密钥管理和访问控制以保护加密数据的安全性。此外,确保备份和恢复过程也考虑了加密数据。

相关文章:

Mysql加密功能

Mysql加密功能 InnoDB加密功能查询条件问题开启整个数据库加密 InnoDB加密功能 InnoDB是MySQL数据库引擎的一种,它提供了加密存储的功能。具体来说,InnoDB引擎支持以下两种方式的加密存储: 表级加密:InnoDB支持表级加密ÿ…...

redis-win10安装和解决清缓存报错“Error: Protocol error, got “H“ as reply type byte”

win10安装 https://github.com/microsoftarchive/redis/releases 下载最新的zip,解压,把路径加到Path里,每次直接在cmd里 redis-server.exeError: Protocol error, got “H” as reply type byte 这个报错是因为我端口写错了。。无语 D:…...

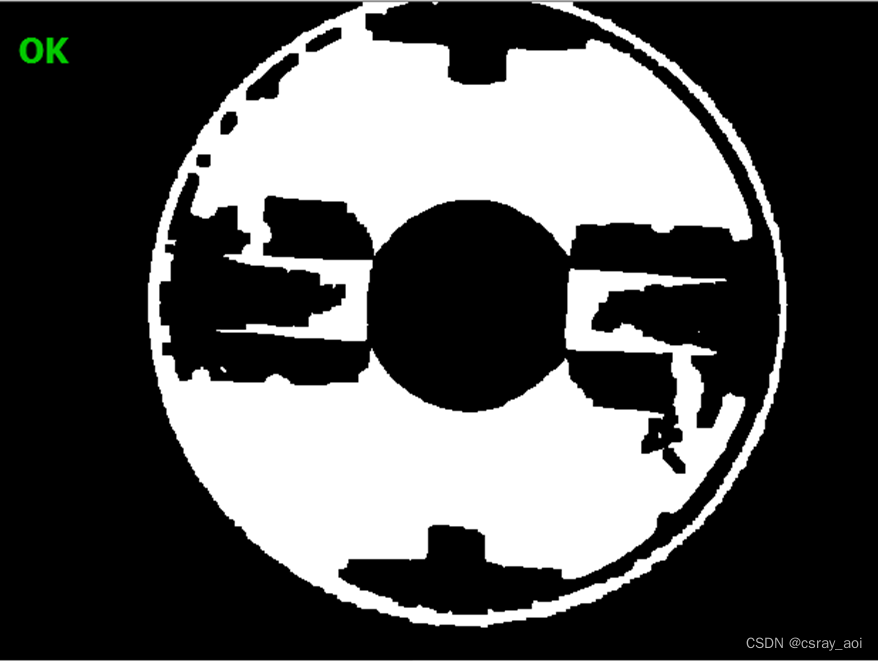

【视觉检测】电源线圈上的导线弯直与否视觉检测系统软硬件方案

检测内容 线圈上的导线弯直与否检测系统。 检测要求 检测线圈上的导线有无弯曲,弯曲度由客户自己设定。检测速度5K/8H625PCS/H。 视觉可行性分析 对样品进行了光学实验,并进行图像处理,原则上可以使用机器视觉进行测试测量…...

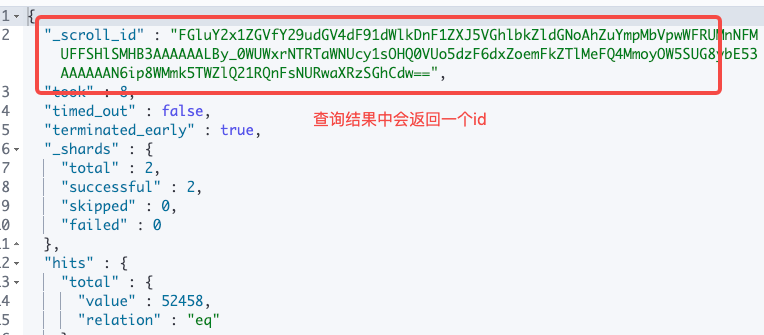

Java elasticsearch scroll模板实现

一、scroll说明和使用场景 scroll的使用场景:大数据量的检索和操作 scroll顾名思义,就是游标的意思,核心的应用场景就是遍历 elasticsearch中的数据; 通常我们遍历数据采用的是分页,elastcisearch还支持from size的…...

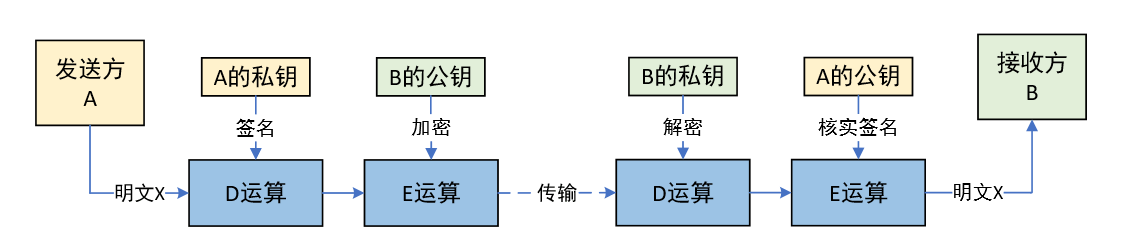

嵌入式基础知识-信息安全与加密

本篇来介绍计算机领域的信息安全以及加密相关基础知识,这些在嵌入式软件开发中也同样会用到。 1 信息安全 1.1 信息安全的基本要素 保密性:确保信息不被泄露给未授权的实体。包括最小授权原则、防暴露、信息加密、物理加密。完整性:保证数…...

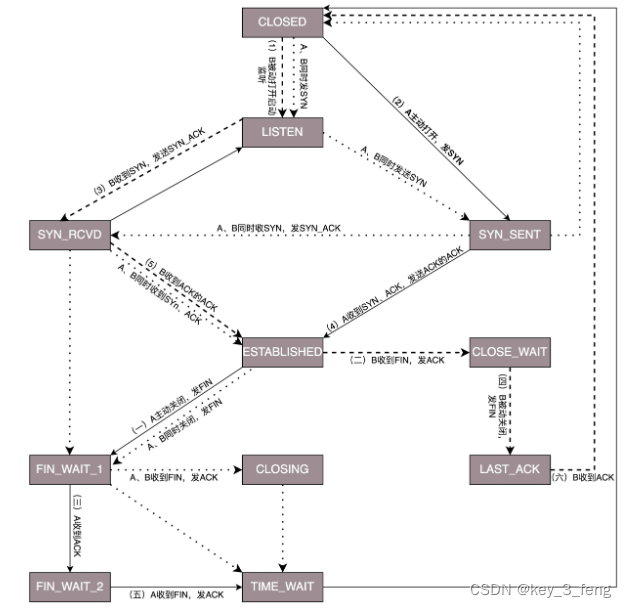

TCP的三次握手与四次挥手

首先,源端口号和目标端口号是不可少的,这一点和 UDP 是一样的。如果没有这两个端口号。数据就不知道应该发给哪个应用。 接下来是包的序号。为什么要给包编号呢?当然是为了解决乱序的问题。不编好号怎么确认哪个应该先来,哪个应该…...

【Face Swapping综述】Quick Overview of Face Swap Deep Fakes

【Face Swapping综述】Quick Overview of Face Swap Deep Fakes 0、前言Abstract1. Introduction2. Face Swapping Process2.1. Preprocessing2.2. Identity Extraction2.3. Attributes Extractor2.4. Generator2.5. Postprocessing2.6. Evaluation Methods3. Challenges4. Con…...

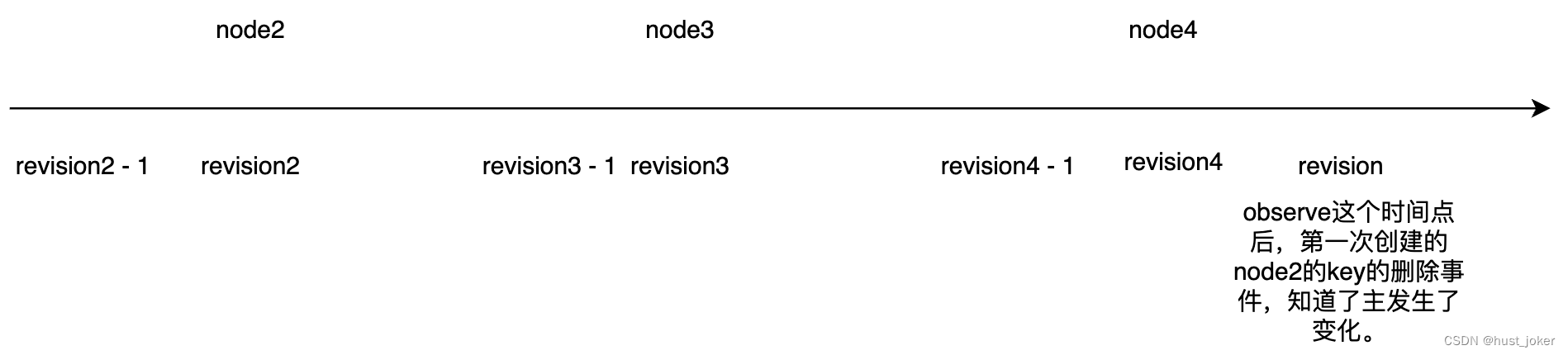

etcd选举源码分析和例子

本文主要介绍etcd在分布式多节点服务中如何实现选主。 1、基础知识 在开始之前,先介绍etcd中 Version, Revision, ModRevision, CreateRevision 几个基本概念。 1、version 作用域为key,表示某个key的版本,每个key刚创建的version为1&#…...

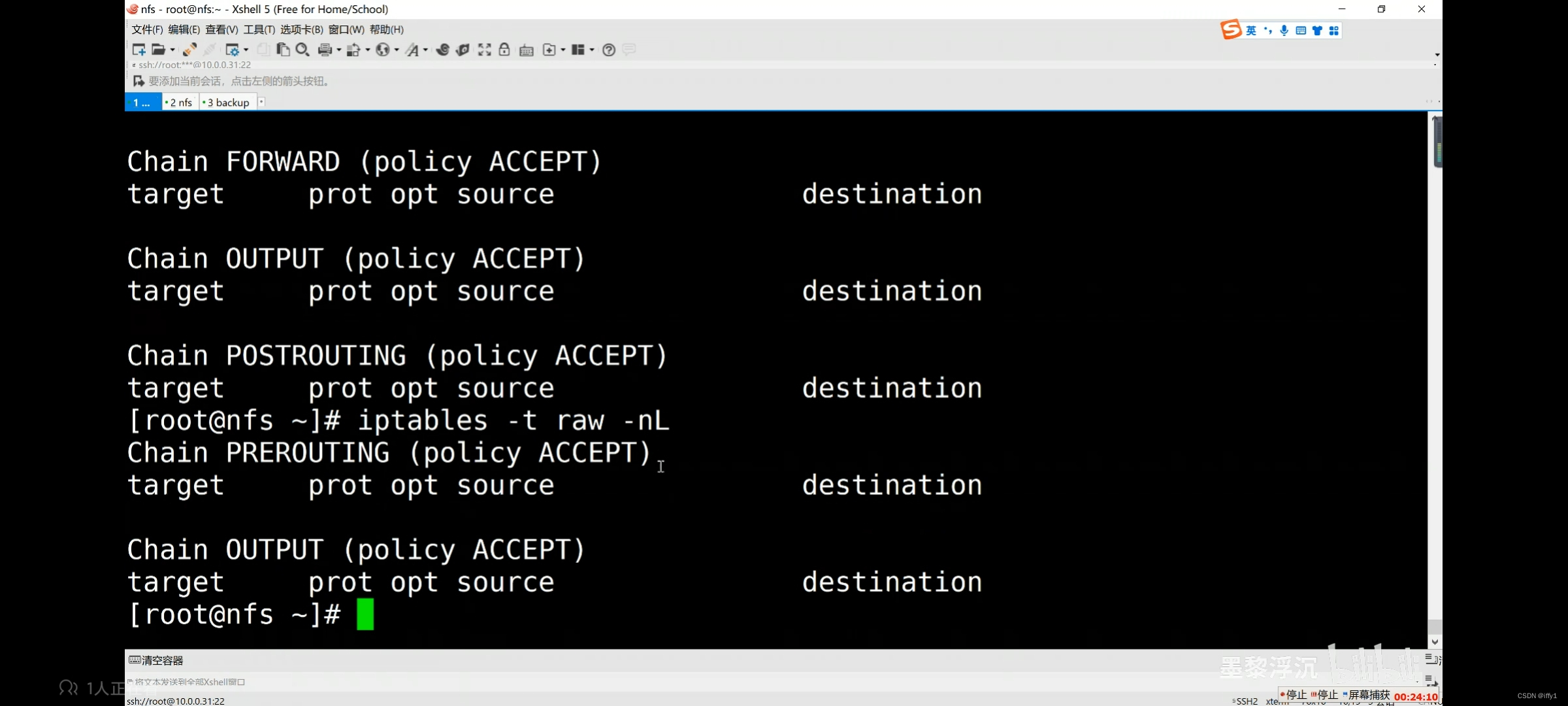

Android 网络配置

ip tables 和 ip route 是两个不同的工具,它们在不同的阶段执行不同的功能。ip route 是用来管理和控制路由表的,它决定了数据包应该从哪个网卡或网关发送出去。ip tables 是用来配置、管理和控制网络数据包的过滤、转发和转换的,它根据用户定…...

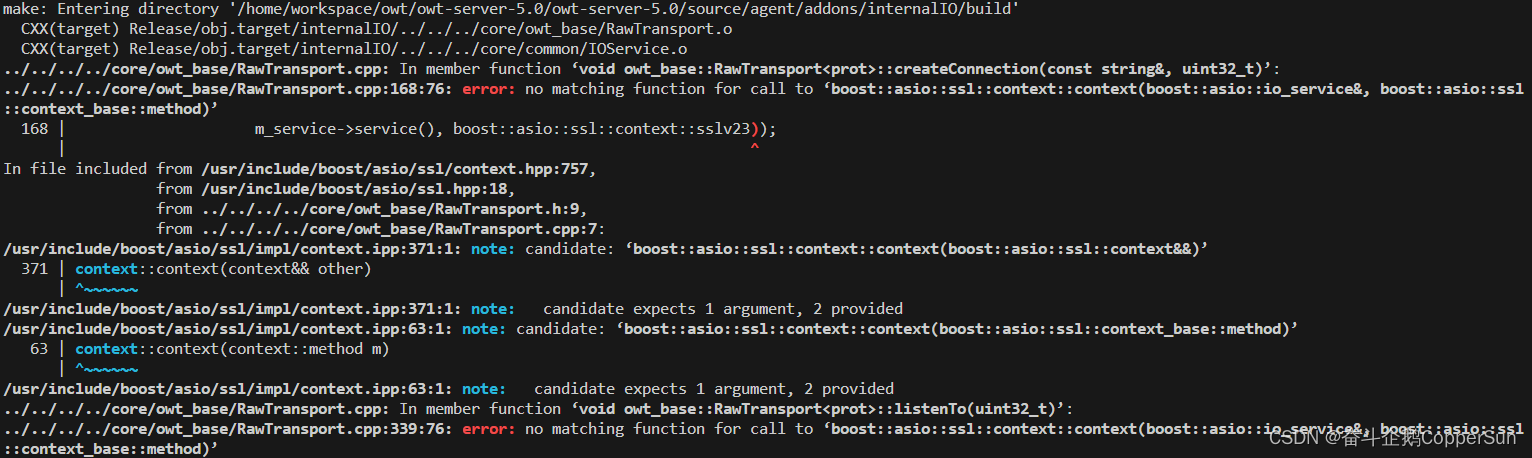

【网络通信 -- WebRTC】Open WebRTC Toolkit 环境搭建指南

【网络通信 -- WebRTC】Open WebRTC Toolkit -- OWT-Server 编译安装指南 【1】OWT Server 与 Web Demo 视频会议环境搭建 【1.1】编译 OWT Server 安装依赖 ./scripts/installDepsUnattended.sh编译 scripts/build.js -t all --check 注意若不支持硬件加速则采用如下命令 s…...

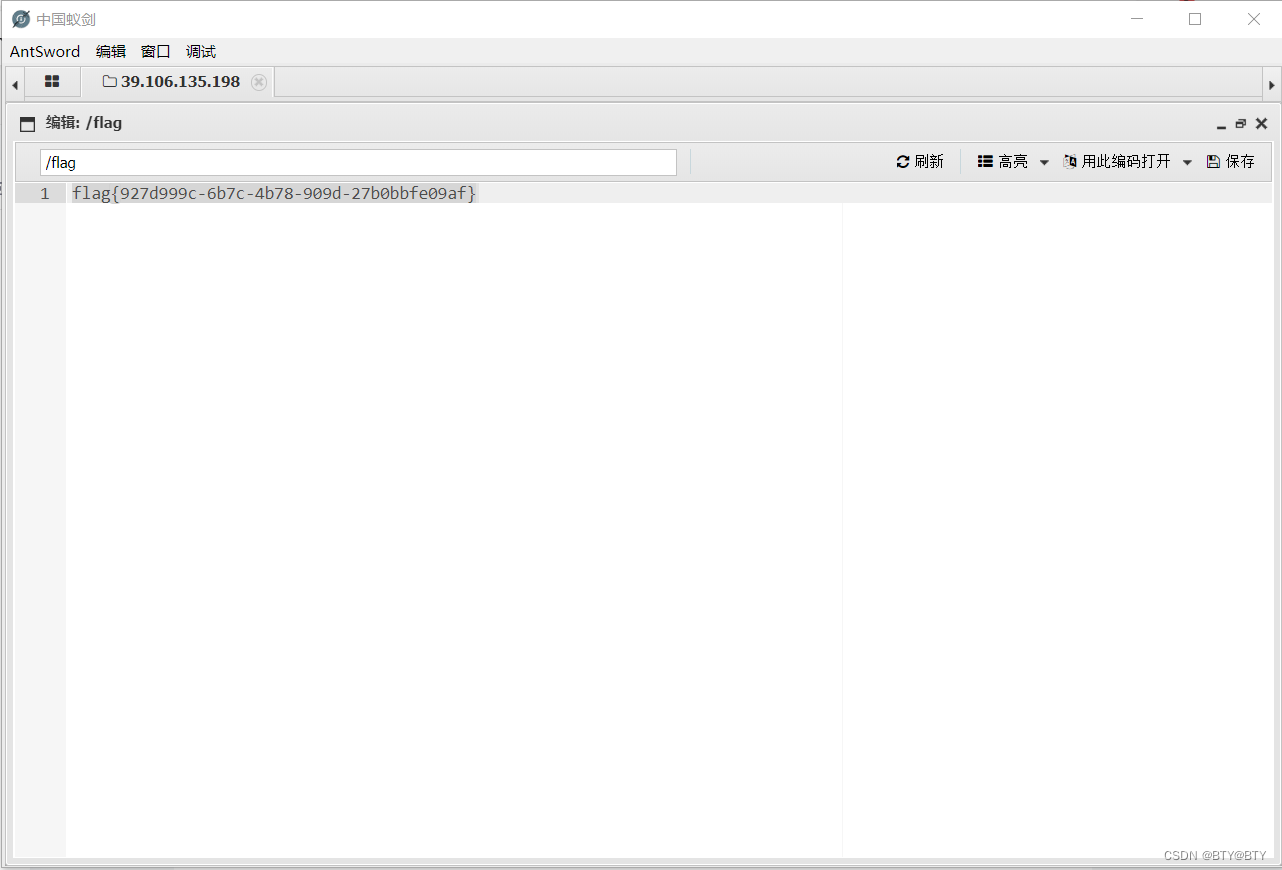

文件上传漏洞(CVE-2022-30887)

简介 多语言药房管理系统(MPMS)是用PHP和MySQL开发的,该软件的主要目的是在药房和客户之间提供一套接口,客户是该软件的主要用户。该软件有助于为药房业务创建一个综合数据库,并根据到期、产品等各种参数提供各种报告…...

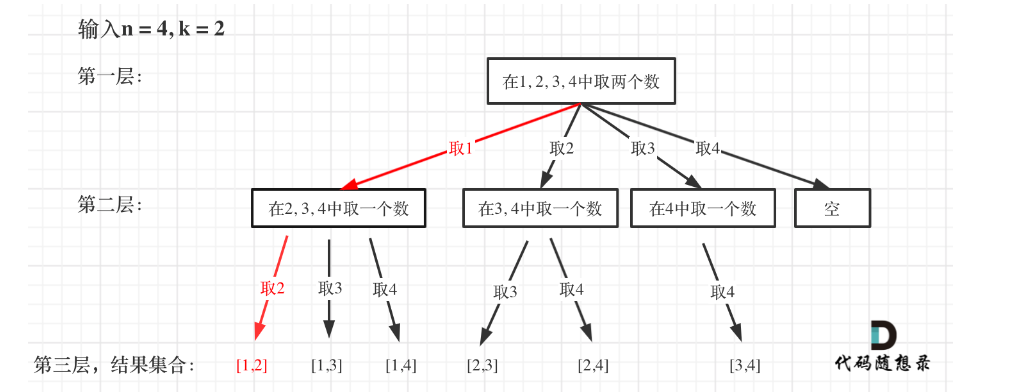

LeetCode-77-组合

一:题目描述: 给定两个整数 n 和 k,返回范围 [1, n] 中所有可能的 k 个数的组合。 你可以按 任何顺序 返回答案。 二:示例与提示 示例 1: 输入:n 4, k 2 输出: [[2,4],[3,4],[2,3],[1,2],[1,3],[1,4…...

Oracle中instr,rtrim,XMLPARSE,XMLAGG,GETCLOBVAL函数的使用

1:INSTR()函数 INSTR 是一个字符串函数,用于查找子字符串在源字符串中的位置。 它的语法如下: INSTR(source_string, search_string)source_string 是源字符串,即要在其中进行搜索的字符串。search_string 是要查找的子字符串。…...

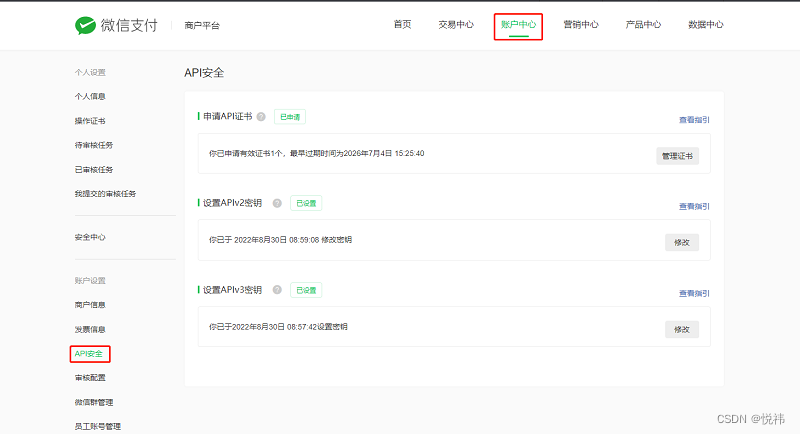

java接入apiv3微信小程序支付(以java的eladmin框架为例)

一、需要准备的资料 1.小程序AppID 如:wx2e56f5****** 2.商户号 如:1641****** 3.商户API私钥路径:什么是商户API证书?如何获取商户API证书? 获取文件如下图: 如: 本地路径:E:\Env\e…...

第19节-PhotoShop基础课程-历史记录画笔工具

文章目录 前言1.历史记录画笔工具1.从当前状态创建文档2.创建新快照 2.历史记录艺术画笔工具 前言 任何记录都会被记录下来,并且可以拍快照,从历史中恢复,特别适合艺术创作的孩子 1.历史记录画笔工具 不只是画笔,所有操作记录都…...

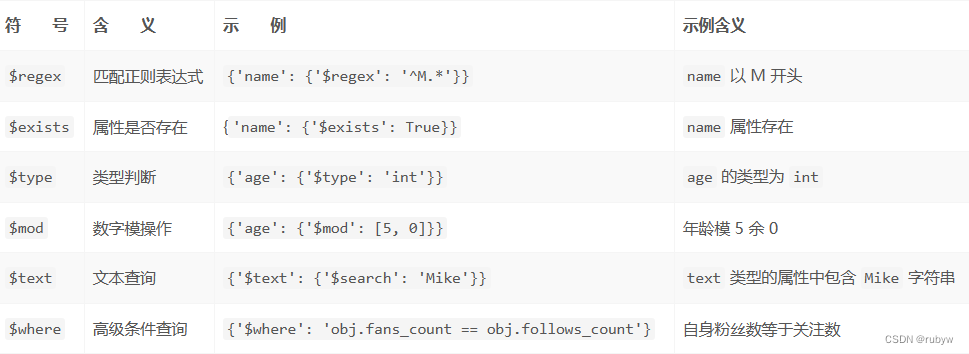

MongoDB常用的比较符号和一些功能符号

比较符号 results collection.find({age: {$gt: 20}})功能符号 results collection.find({name: {$regex: ^M.*}})...

网络安全(黑客)技术自学

前言 一、什么是网络安全 网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。 无论网络、Web、移动、桌面、云等哪个领域,都有攻与防…...

C++ 引用

C 引用 引用变量是一个别名,也就是说,它是某个已存在变量的另一个名字。一旦把引用初始化为某个变量,就可以使用该引用名称或变量名称来指向变量。 C 引用 vs 指针 引用很容易与指针混淆,它们之间有三个主要的不同:…...

9.1.tensorRT高级(4)封装系列-自动驾驶案例项目self-driving-道路分割分析

目录 前言1. 道路分割总结 前言 杜老师推出的 tensorRT从零起步高性能部署 课程,之前有看过一遍,但是没有做笔记,很多东西也忘了。这次重新撸一遍,顺便记记笔记。 本次课程学习 tensorRT 高级-自动驾驶案例项目self-driving-道路分…...

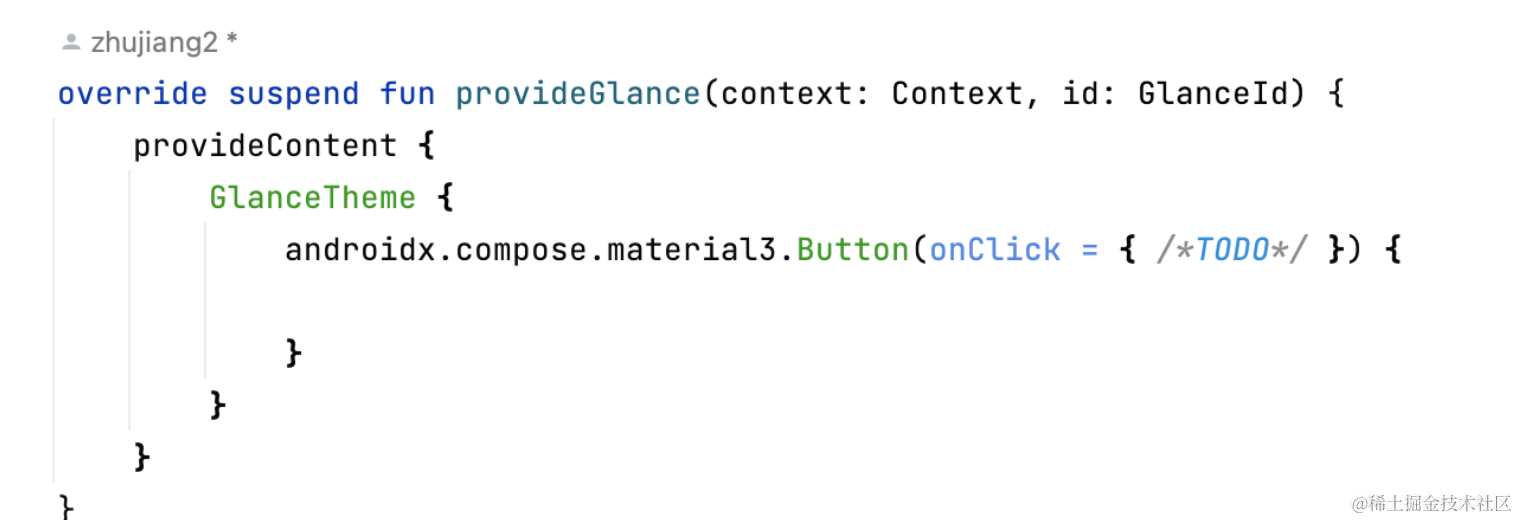

稳定的 Glance 来了,安卓小部件有救了!

稳定的 Glance 来了,安卓小部件有救了! 稳定版本的 Glance 终于发布了,来一起看看吧,看看这一路的旅程,看看好用么,再看看如何使用! 前世今生 故事发生在两年的一天吧,其实夸张了…...

iPaaS 应用场景深度解析:从系统孤岛到数据自由流动的六大实战路径

写在前面 一个企业的数字化程度越高,系统就越多。系统越多,集成问题就越严重。 这不是假设,而是我们在服务客户过程中反复验证的结论——企业数字化转型的瓶颈,往往不在于"造新系统",而在于"连老系统&q…...

为Alchitry Au FPGA开发板外接JTAG接口的完整指南

1. 项目概述与核心价值如果你正在使用基于Xilinx Artix-7 FPGA的Alchitry Au或Au开发板,并且已经厌倦了每次调试或烧录都要依赖板载的USB-JTAG桥接芯片,或者你的项目已经将板载USB接口挪作他用,那么为你的开发板外接一个独立的JTAG调试器&…...

如何从零构建智能FOC轮腿机器人:完整开源硬件系统终极指南

如何从零构建智能FOC轮腿机器人:完整开源硬件系统终极指南 【免费下载链接】foc-wheel-legged-robot Open source materials for a novel structured legged robot, including mechanical design, electronic design, algorithm simulation, and software developme…...

)

CentOS 8.5最小化安装后,这5个必做的安全与效率优化设置(附一键脚本)

CentOS 8.5最小化安装后的5个必做安全与效率优化刚完成CentOS 8.5最小化安装的系统就像一张白纸——干净但缺乏生产力。作为运维老手,我见过太多人跳过基础优化直接部署应用,结果在后续使用中频繁遇到权限混乱、软件安装慢、SSH爆破等问题。本文将分享我…...

League Akari:如何通过LCU API实现英雄联盟游戏流程的智能化管理?

League Akari:如何通过LCU API实现英雄联盟游戏流程的智能化管理? 【免费下载链接】League-Toolkit An all-in-one toolkit for LeagueClient. Gathering power 🚀. 项目地址: https://gitcode.com/gh_mirrors/le/League-Toolkit Leag…...

Go开发者必备:circuitbreaker API全解析与最佳实践指南 [特殊字符]

Go开发者必备:circuitbreaker API全解析与最佳实践指南 🚀 【免费下载链接】circuitbreaker Circuit Breakers in Go 项目地址: https://gitcode.com/gh_mirrors/circ/circuitbreaker 作为一名Go开发者,你是否经常遇到远程服务调用失败…...

中小企无需重型数据中台:轻量化数据体系搭建完整方案

过去几年,“数据中台”一度成为企业数字化的标配热词。大量中小企业盲目跟风搭建重型数据中台,投入高额成本、耗费数月甚至数年周期,最终落地效果极差:功能冗余、运维复杂、使用率低、投入产出比失衡。大量项目最终沦为“摆设式中…...

终极解决方案:Windows Cleaner免费开源工具,3步彻底解决C盘爆红问题

终极解决方案:Windows Cleaner免费开源工具,3步彻底解决C盘爆红问题 【免费下载链接】WindowsCleaner Windows Cleaner——专治C盘爆红及各种不服! 项目地址: https://gitcode.com/gh_mirrors/wi/WindowsCleaner 你是否也经历过这样的…...

3大核心模块+5步实战:用RPFM彻底改变《全面战争》模组开发体验

3大核心模块5步实战:用RPFM彻底改变《全面战争》模组开发体验 【免费下载链接】rpfm Rusted PackFile Manager (RPFM) is a... reimplementation in Rust and Qt6 of PackFile Manager (PFM), one of the best modding tools for Total War Games. 项目地址: http…...

谷歌CEO承认Coding落后了

梦瑶 发自 凹非寺量子位 | 公众号 QbitAI谷歌CEO皮查伊这次真没藏着掖着,直接一个真心话大放送了:在Coding这事儿上,我们家Gemini确实有点了落后哈…..(Gemini:怎么这话还从我自家老板嘴里说出来了呢!&…...