《确保安全:PostgreSQL安全配置与最佳实践》

🌷🍁 博主猫头虎(🐅🐾)带您 Go to New World✨🍁

🐅🐾猫头虎建议程序员必备技术栈一览表📖:

🛠️

全栈技术 Full Stack:

📚 MERN/MEAN/MEVN Stack | 🌐 Jamstack | 🌍 GraphQL | 🔁 RESTful API | ⚡ WebSockets | 🔄 CI/CD | 🌐 Git & Version Control | 🔧 DevOps

🌐

前端技术 Frontend:

🖋️ HTML & CSS | 🎮 JavaScript (ES6/ES7/ES8) | ⚛️ React | 🖼️ Vue.js | 🔺 Angular | 🌪️ Svelte | 📦 Webpack | 🚀 Babel | 🎨 Sass/SCSS | 📱 Responsive Design

💡

后端技术 Backend:

🟢 Node.js | 🚂 Express.js | 🐍 Django | 💎 Ruby on Rails | 🌱 Spring Boot | 🚀 Go (Golang) | 🔥 Flask | 🎯 .NET Core | ☕ Java | 🐘 PHP

🤖

人工智能 AI:

🧠 Machine Learning | 🔍 Deep Learning | ⚙️ TensorFlow | 🔥 PyTorch | 🌀 Keras | 🗣️ NLP | 👁️ Computer Vision | 🎮 Reinforcement Learning | 📊 Scikit-learn | 🤖 GPT

☁️

云原生技术 Cloud Native:

🐳 Docker | ☸️ Kubernetes | ⛵ Helm | 🔥 Serverless | 🌩️ AWS Lambda | ☁️ Google Cloud Functions | 📦 Microservices | 🚀 Envoy | 🌐 Istio | 📊 Prometheus

🦄 博客首页——🐅🐾猫头虎的博客🎐

🐳 《面试题大全专栏》 🦕 文章图文并茂🦖生动形象🐅简单易学!欢迎大家来踩踩~🌺

🌊 《IDEA开发秘籍专栏》 🐾 学会IDEA常用操作,工作效率翻倍~💐

🌊 《100天精通Golang(基础入门篇)》 🐅 学会Golang语言,畅玩云原生,走遍大小厂~💐

🪁🍁 希望本文能够给您带来一定的帮助🌸文章粗浅,敬请批评指正!🐅🐾🍁🐥

文章目录

- 确保安全:PostgreSQL安全配置与最佳实践

- 摘要 🐱

- 引言 📖

- 正文 🖋

- 1. 认证与授权 🔑

- 1.1 用户与角色

- 1.2 权限系统

- 2. 数据加密🛡️

- 2.1 传输层加密

- 2.2 数据层加密

- 3. 防火墙与连接限制 ⛔

- 3.1 `pg_hba.conf` 文件

- 3.2 连接限制

- 4. 日志与审计 📜

- 4.1 日志配置

- 4.2 第三方审计工具

- 5. 其他安全实践 💡

- 5.1 定期备份

- 5.2 定期更新

- 总结 🎉

- 参考资料 📚

- 原创声明

确保安全:PostgreSQL安全配置与最佳实践

摘要 🐱

喵喵~ 🐱 猫头虎博主又来和大家分享啦!你是否曾在搜索“PostgreSQL安全配置”或“PostgreSQL安全实践”时感到困惑?数据安全绝对是我们不能忽视的重点,因此我特地准备了这篇《确保安全:PostgreSQL安全配置与最佳实践》。让我们一起深入了解如何锁定那些可疑的安全隐患吧!🔐

引言 📖

在数字化时代,数据是宝贵的资源。为了保护这些数据,数据库的安全性成为了每个企业和开发者的首要任务。PostgreSQL,作为一个流行的开源关系数据库管理系统,提供了一系列的安全配置和工具来帮助我们。

正文 🖋

1. 认证与授权 🔑

1.1 用户与角色

PostgreSQL 的安全模型是基于角色的,用户和角色都是角色的变种。用户是具体的登录帐户,而角色是一种分组和权限控制的机制。创建用户和角色可以使用 CREATE ROLE 命令:

CREATE ROLE username WITH PASSWORD 'yourpassword';

1.2 权限系统

理解权限是关键,它决定了用户或角色对数据库对象的访问权限。通过 GRANT 命令,可以将权限授予用户或角色。例如,授予某个用户对表的 SELECT 权限:

GRANT SELECT ON my_table TO username;

2. 数据加密🛡️

2.1 传输层加密

使用 SSL(Secure Sockets Layer)来保护数据传输是一种重要的安全措施。要启用 SSL,需要在 PostgreSQL 的配置文件中进行设置,并提供证书文件的路径:

ssl = on

ssl_cert_file = '/path/to/your/server.crt'

ssl_key_file = '/path/to/your/server.key'

这将启用 SSL 加密,确保数据在传输过程中得到保护。

2.2 数据层加密

数据层加密可以通过 Transparent Data Encryption(TDE)等技术来实现。TDE 可以加密数据库中的数据,以确保数据在磁盘上存储时得到保护。要使用 TDE 或其他数据层加密技术,通常需要第三方工具或扩展。

这些安全措施有助于保护数据库中的数据,确保敏感信息不会被未经授权的访问者获取。

3. 防火墙与连接限制 ⛔

3.1 pg_hba.conf 文件

pg_hba.conf 文件是 PostgreSQL 的主要访问控制文件,它控制哪些用户可以连接到数据库以及使用什么身份验证方法。通过编辑此文件,可以限制哪些主机或 IP 地址可以连接到 PostgreSQL 服务器,并指定连接所需的身份验证方法。例如,以下条目允许来自特定 IP 地址范围的所有用户使用 md5 密码验证方法连接到所有数据库:

# TYPE DATABASE USER ADDRESS METHOD

host all all 192.168.0.0/24 md5

3.2 连接限制

为了确保服务器资源的安全和可用性,可以设置连接限制。在 PostgreSQL 配置文件中,可以指定最大连接数和连接超时时间。例如,以下设置将最大连接数限制为 100:

max_connections = 100

这有助于防止服务器因连接数过多而过载,并确保服务器资源被合理分配。

4. 日志与审计 📜

4.1 日志配置

为了跟踪安全相关事件和数据库活动,可以配置 PostgreSQL 的日志记录。通过修改配置文件,可以指定要记录的事件类型、日志文件的位置以及其他日志参数。以下是一些常见的日志配置选项:

log_statement = 'all'

log_duration = on

上述设置将记录所有 SQL 语句以及查询的执行时间,有助于监视数据库性能和审计查询操作。

4.2 第三方审计工具

除了 PostgreSQL 自带的日志记录功能外,还可以考虑使用第三方审计工具,如 pgAudit。这些工具提供了更高级的审计和安全性监控功能,可以帮助检测和应对潜在的威胁和安全漏洞。审计工具通常提供更丰富的查询和报告功能,以帮助数据库管理员更好地理解和响应安全事件。

5. 其他安全实践 💡

5.1 定期备份

定期备份是保护数据库免受数据丢失的关键措施之一。使用 PostgreSQL 自带的工具如 pg_dump 或第三方备份工具来创建定期备份。确保备份数据的完整性和可恢复性,以防止数据灾难发生时能够快速恢复。

5.2 定期更新

保持 PostgreSQL 版本为最新是一种重要的安全实践。新版本通常包含了安全性修复和性能改进。及时更新 PostgreSQL 和相关扩展可以帮助防止已知漏洞被恶意利用,从而提高数据库的安全性。

除了 PostgreSQL 本身,还要确保操作系统和依赖库也得到及时的更新和维护,以减少安全风险。定期审查 PostgreSQL 的安全公告和社区更新,以了解潜在的安全问题,并采取适当的措施来解决它们。

总结 🎉

安全永远是第一位的,特别是在数据库领域。希望猫头虎博主的这篇文章能够为你的PostgreSQL安全配置提供方向和帮助!🐯🔐

参考资料 📚

- PostgreSQL官方文档:安全相关章节

- “PostgreSQL 9.4: Das Praxisbuch” by Thomas Pfeiffer

- PostgreSQL安全白皮书

pgAudit官方文档

大家保持警觉,确保数据安全,让我们一起进步吧!🌟🐾🔐🐱🖥️

原创声明

======= ·

- 原创作者: 猫头虎

作者wx: [ libin9iOak ]

| 学习 | 复习 |

|---|---|

| ✔ | ✔ |

本文为原创文章,版权归作者所有。未经许可,禁止转载、复制或引用。

作者保证信息真实可靠,但不对准确性和完整性承担责任。

未经许可,禁止商业用途。

如有疑问或建议,请联系作者。

感谢您的支持与尊重。

点击

下方名片,加入IT技术核心学习团队。一起探索科技的未来,共同成长。

相关文章:

《确保安全:PostgreSQL安全配置与最佳实践》

🌷🍁 博主猫头虎(🐅🐾)带您 Go to New World✨🍁 🐅🐾猫头虎建议程序员必备技术栈一览表📖: 🛠️ 全栈技术 Full Stack: 📚…...

Unity中Shader抓取屏幕并实现扭曲效果

文章目录 前言一、屏幕抓取,在上一篇文章已经写了二、实现抓取后的屏幕扭曲实现思路:1、屏幕扭曲要借助传入 UV 贴图进行扭曲2、传入贴图后在顶点着色器的输入参数处,传入一个 float2 uv : TEXCOORD,用于之后对扭曲贴图进行采样3、…...

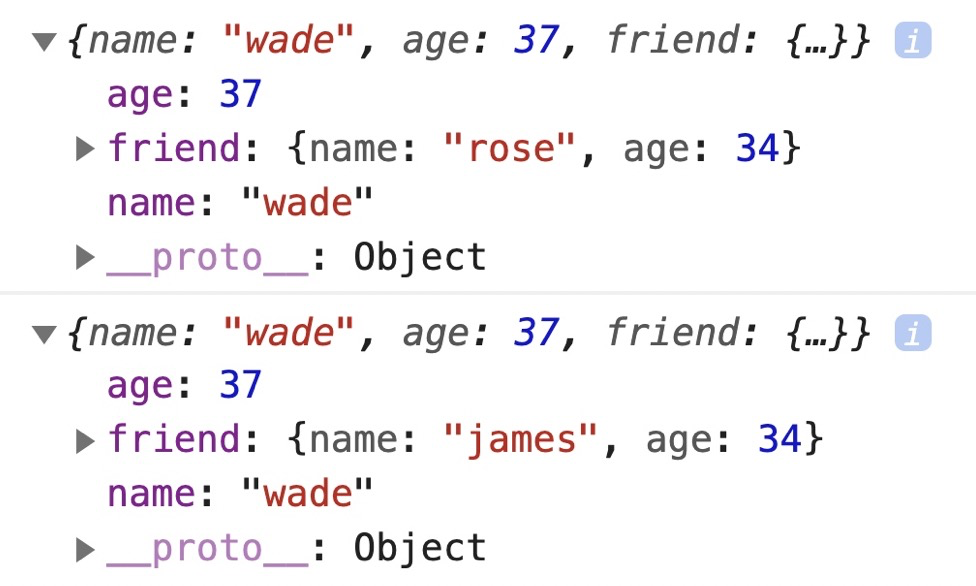

深浅拷贝详解

深浅拷贝 经典真题 深拷贝和浅拷贝的区别?如何实现 深拷贝和浅拷贝概念 首先,我们需要明确深拷贝和浅拷贝的概念。 浅拷贝:只是拷贝了基本类型的数据,而引用类型数据,复制后也是会发生引用,我们把这种拷…...

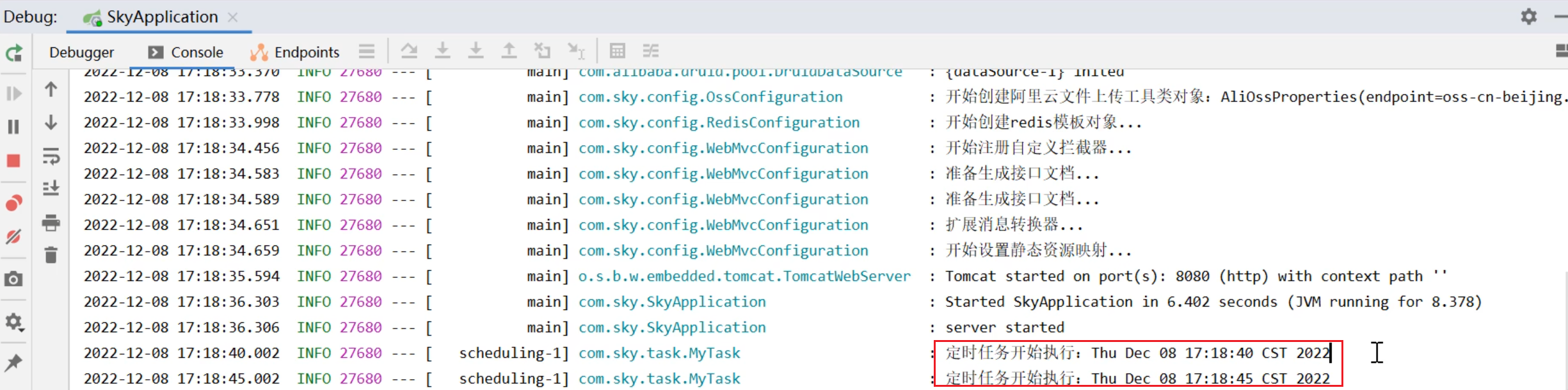

@Scheduled 定时任务

Scheduled(cron"30 * * * * ?") 1.cron表达式格式: {秒数} {分钟} {小时} {日期} {月份} {星期} {年份(可为空)} 2.cron表达式各占位符解释: {秒数}{分钟} > 允许值范围: 0~59 ,不允许为空值,若值不合法,调度器将…...

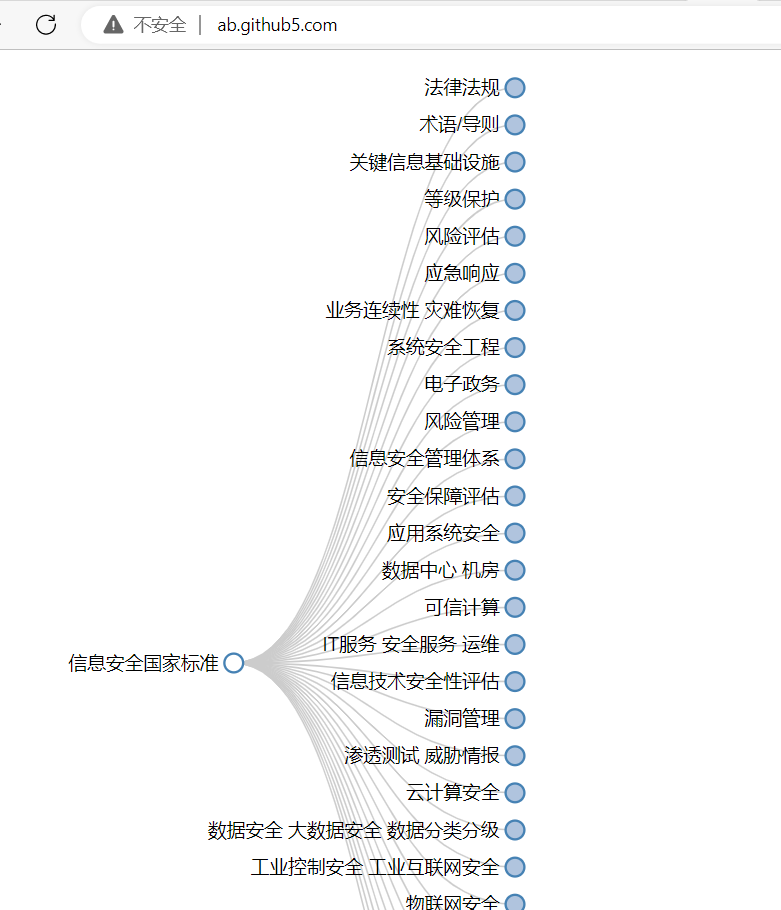

丙烯酸共聚聚氯乙烯树脂

声明 本文是学习GB-T 42790-2023 丙烯酸共聚聚氯乙烯树脂. 而整理的学习笔记,分享出来希望更多人受益,如果存在侵权请及时联系我们 1 范围 本文件规定了丙烯酸共聚聚氯乙烯树脂的外观、物化性能等技术要求,描述了相应的采样、试验方 法、检验规则、标志、包装、…...

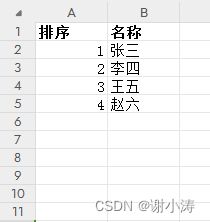

Navicat导入Excel数据顺序变了

项目场景: Navicat导入Excel数据 问题描述 从Excel表格中导入数据到数据库中。但是,在导入的过程中,我们常会发现数据顺序出现了问题,导致数据错位,给数据的处理带来了极大的麻烦。 原因分析: 这个问题的…...

uni-app的生命周期

uni-app的生命周期包括应用生命周期和页面生命周期。 应用生命周期涵盖了整个uni-app应用的启动、运行和销毁过程,主要包括以下几个生命周期函数: onLaunch:应用初始化时触发,只触发一次。onShow:应用启动或从后台进…...

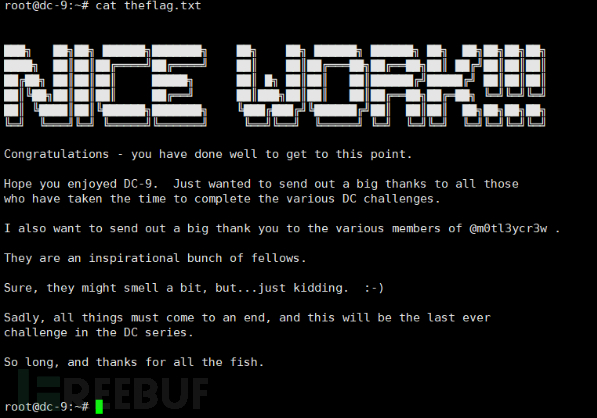

Vulnhub实战-DC9

前言 本次的实验靶场是Vulnhub上面的DC-9,其中的渗透测试过程比较多,最终的目的是要找到其中的flag。 一、信息收集 对目标网络进行扫描 arp-scan -l 对目标进行端口扫描 nmap -sC -sV -oA dc-9 192.168.1.131 扫描出目标开放了22和80两个端口&a…...

软件设计模式系列之七——原型模式

1 模式的定义 原型模式(Prototype Pattern)是一种创建型设计模式,其主要目的是通过复制现有对象来创建新对象,而不是使用构造函数。原型模式将对象的创建委托给原型对象,通过克隆(复制)来生成新…...

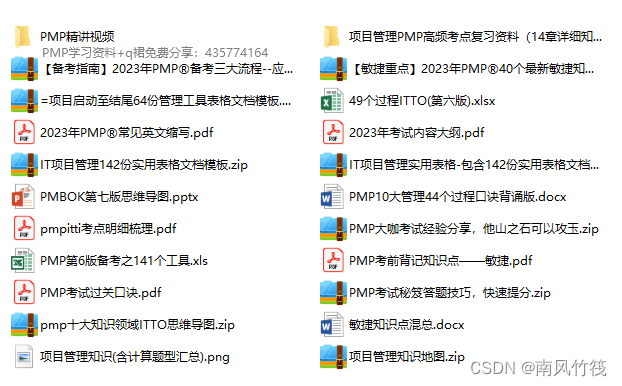

PMP考试注意事项有哪些?

1. PMI明确规定:不允许考生使用自带文具,包括自带的笔、削笔刀、橡皮、笔袋、计算器和草稿纸等。 2. 本次考试考场内为每位考生配备2B铅笔、橡皮、计算器(若有需要)和草稿纸。如文具有缺损或考试过程中如需更换铅芯等,请向监考老师举手示意。…...

chartgpt+midjourney

chatGPT程序化生成故事 英文版脚本步骤 步骤一:在chatgpt中输入以下脚本,,标红为可变的文字,输入你想要的,目前是科幻,即科幻故事,你可以改为 fairy-tale,则写的是童话故事&#x…...

【SpringMVC】自定义注解

【SpringMVC】自定义注解 前言1. 什么是注解?2. 注解的用处3. 注解的原理1.1. Override1.2. SuppressWarnings 2. JDK元注解2.1. Retention2.2. Target2.3. Inherited2.4. Documented 3. 自定义注解3.1. 自定义注解的分类注解类 结语 自定义注解及其应用 前言 在J…...

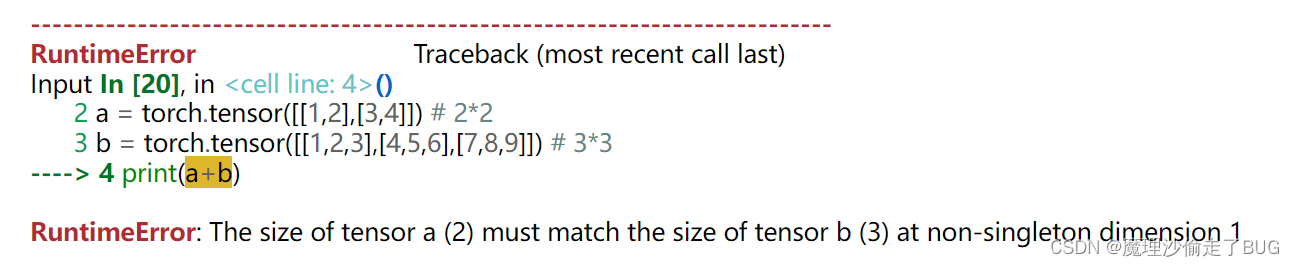

【李沐深度学习笔记】数据操作实现

课程地址 数据操作实现p2 数据操作 首先导入PyTorch包(import torch),虽然叫PyTorch,但实际上要导入torch。 import torch张量 张量表示的是一个数值组成的数组,这个数组可以有很多个维度。 # 生成0-11的顺序序列构成的一维…...

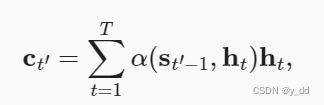

【深度学习-注意力机制attention 在seq2seq中应用】

注意力机制 为什么需要注意力机制attention机制的架构总体设计一、attention本身实现评分函数 attention在网络模型的应用-Bahdanau 注意力加性注意力代码实现 为什么需要注意力机制 这是一个普通的seq2seq结构,用以实现机器对话,Encoder需要把一个输入的…...

详解混合类型文件(Polyglot文件)的应用生成与检测

1. 引入 混合类型文件(Polyglot文件),是指一个文件,既可以是合法的A类型,也可以是合法的B类型。 比如参考3中的文件,是一个html文件,可以用浏览器正常打开;它也是一个一个.jar文件&…...

QT之QTableView的简介

QT之QTableView的简介 QTableView 是 Qt 框架中的一个类,用于显示和编辑表格数据。它提供了一个灵活的模型/视图架构,允许用户以不同的方式显示和编辑数据。 以下是 QTableView 的一些常用函数及其用法: 1)QTableView(QWidget *pa…...

学习记忆——宫殿篇——记忆宫殿——记忆桩——知识讲解

类比 假设这些桩子好比不同的交通工具,每一种交通工具都可以助我们到达目的地,那举现在就根据你的时间以及现实情况,选择最合适自己的交通工具即可,重点在于你要熟悉每种交通工具的用途不区别。桩子也是如此,把所有的桩…...

Python lambda匿名函数

视频版教程 Python3零基础7天入门实战视频教程 前面我们所学的函数定义,都是有函数名的。 我们现在学的lambda函数是没有名称的,也就是匿名函数。 我们在只需要一次性使用的函数的时候,就可以用lambda匿名函数,简单方便快捷。 …...

)

成绩统计(蓝桥杯)

成绩统计 题目描述 小蓝给学生们组织了一场考试,卷面总分为 100 分,每个学生的得分都是一个 0 到 100 的整数。 如果得分至少是 60 分,则称为及格。如果得分至少为 85 分,则称为优秀。 请计算及格率和优秀率,用百分数…...

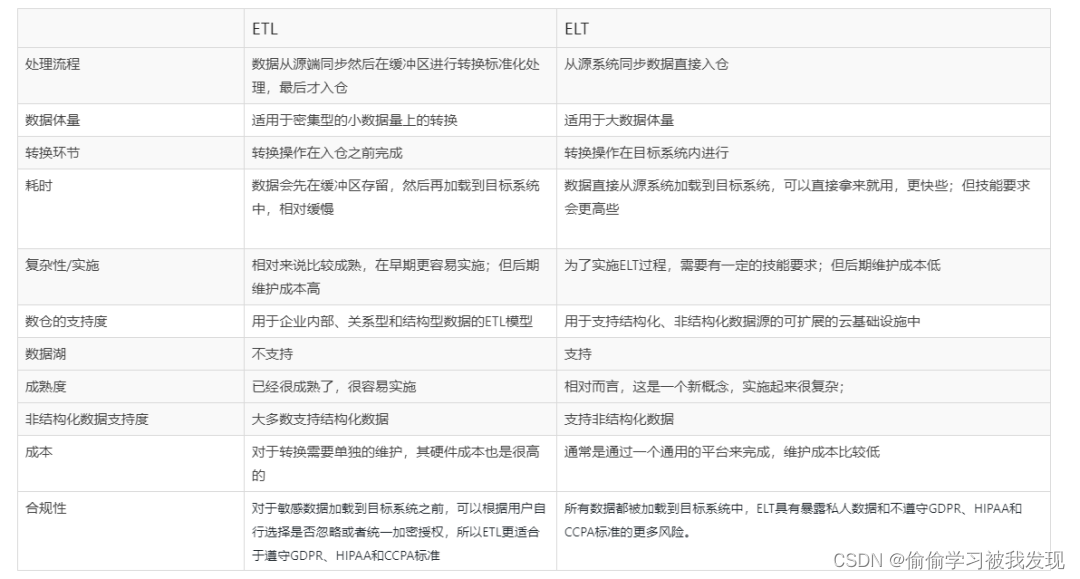

ETL与ELT理解

ETL ETL( Extract-Transform-Load),用来描述将数据从来源端经过抽取(Extract)、转换(Transform)、加载(Load)至目的端的过程。ETL模式适用于小数据量集。如果在转换过程…...

java_网络服务相关_gateway_nacos_feign区别联系

1. spring-cloud-starter-gateway 作用:作为微服务架构的网关,统一入口,处理所有外部请求。 核心能力: 路由转发(基于路径、服务名等)过滤器(鉴权、限流、日志、Header 处理)支持负…...

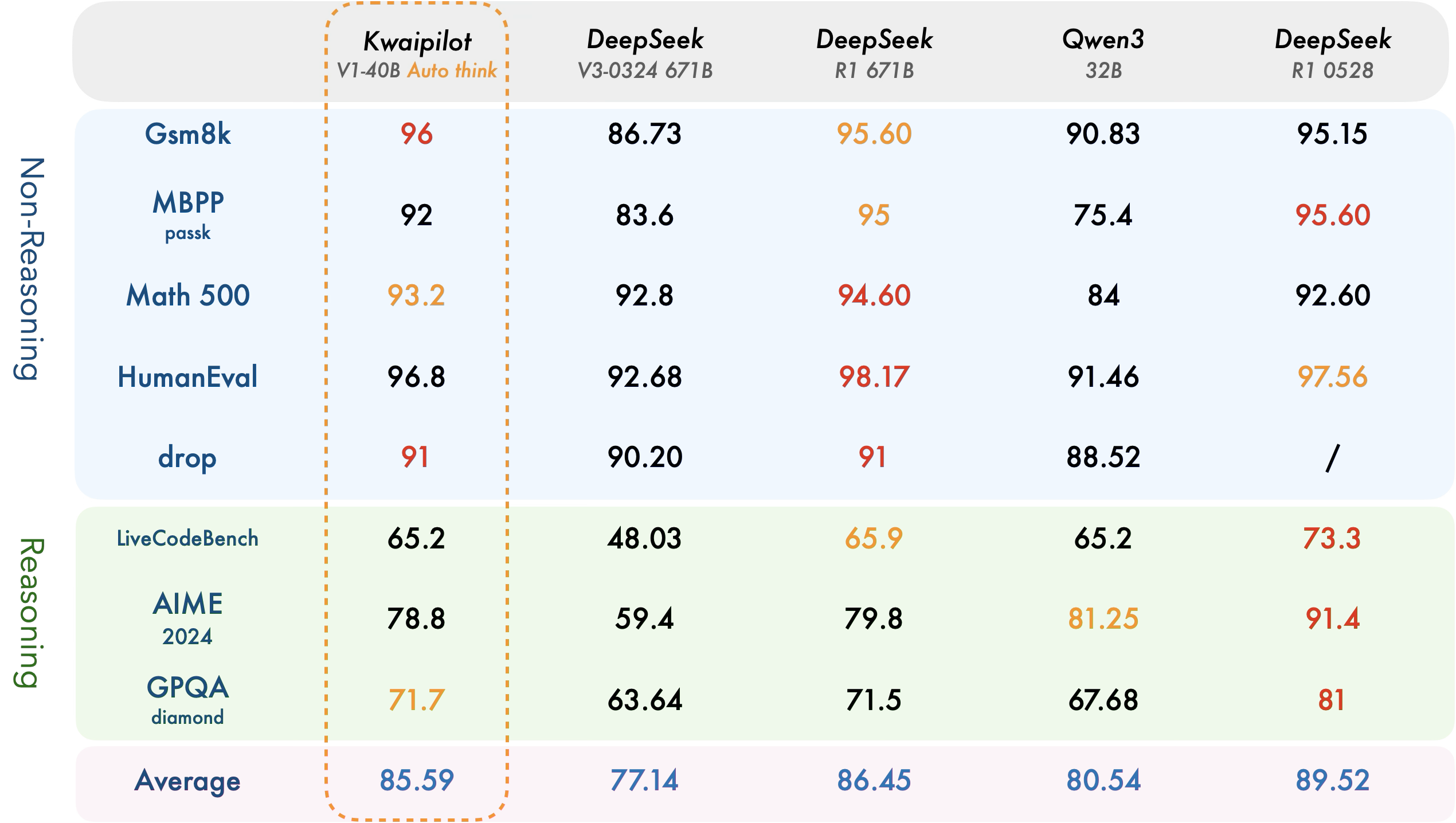

【快手拥抱开源】通过快手团队开源的 KwaiCoder-AutoThink-preview 解锁大语言模型的潜力

引言: 在人工智能快速发展的浪潮中,快手Kwaipilot团队推出的 KwaiCoder-AutoThink-preview 具有里程碑意义——这是首个公开的AutoThink大语言模型(LLM)。该模型代表着该领域的重大突破,通过独特方式融合思考与非思考…...

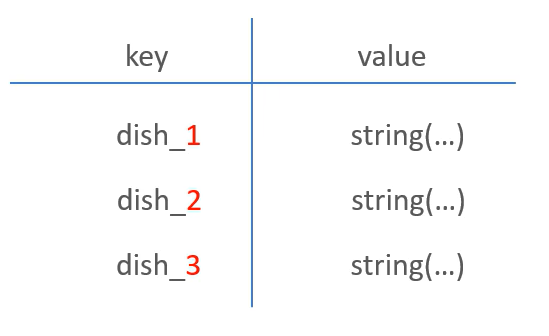

苍穹外卖--缓存菜品

1.问题说明 用户端小程序展示的菜品数据都是通过查询数据库获得,如果用户端访问量比较大,数据库访问压力随之增大 2.实现思路 通过Redis来缓存菜品数据,减少数据库查询操作。 缓存逻辑分析: ①每个分类下的菜品保持一份缓存数据…...

TRS收益互换:跨境资本流动的金融创新工具与系统化解决方案

一、TRS收益互换的本质与业务逻辑 (一)概念解析 TRS(Total Return Swap)收益互换是一种金融衍生工具,指交易双方约定在未来一定期限内,基于特定资产或指数的表现进行现金流交换的协议。其核心特征包括&am…...

【python异步多线程】异步多线程爬虫代码示例

claude生成的python多线程、异步代码示例,模拟20个网页的爬取,每个网页假设要0.5-2秒完成。 代码 Python多线程爬虫教程 核心概念 多线程:允许程序同时执行多个任务,提高IO密集型任务(如网络请求)的效率…...

SpringTask-03.入门案例

一.入门案例 启动类: package com.sky;import lombok.extern.slf4j.Slf4j; import org.springframework.boot.SpringApplication; import org.springframework.boot.autoconfigure.SpringBootApplication; import org.springframework.cache.annotation.EnableCach…...

Java面试专项一-准备篇

一、企业简历筛选规则 一般企业的简历筛选流程:首先由HR先筛选一部分简历后,在将简历给到对应的项目负责人后再进行下一步的操作。 HR如何筛选简历 例如:Boss直聘(招聘方平台) 直接按照条件进行筛选 例如:…...

中医有效性探讨

文章目录 西医是如何发展到以生物化学为药理基础的现代医学?传统医学奠基期(远古 - 17 世纪)近代医学转型期(17 世纪 - 19 世纪末)现代医学成熟期(20世纪至今) 中医的源远流长和一脉相承远古至…...

wpf在image控件上快速显示内存图像

wpf在image控件上快速显示内存图像https://www.cnblogs.com/haodafeng/p/10431387.html 如果你在寻找能够快速在image控件刷新大图像(比如分辨率3000*3000的图像)的办法,尤其是想把内存中的裸数据(只有图像的数据,不包…...

LOOI机器人的技术实现解析:从手势识别到边缘检测

LOOI机器人作为一款创新的AI硬件产品,通过将智能手机转变为具有情感交互能力的桌面机器人,展示了前沿AI技术与传统硬件设计的完美结合。作为AI与玩具领域的专家,我将全面解析LOOI的技术实现架构,特别是其手势识别、物体识别和环境…...