自动驾驶中的数据安全和隐私

自动驾驶技术的发展已经改变了我们的出行方式,但伴随着这项技术的普及,数据安全和隐私问题也变得愈发重要。本文将探讨自动驾驶中的数据收集、数据隐私和安全挑战,以及如何保护自动驾驶系统的数据。

自动驾驶中的数据收集

在自动驾驶技术中,数据收集是一个关键的过程,它使自动驾驶系统能够感知并理解周围环境,做出智能决策。以下是关于自动驾驶中的数据收集的详细解释:

1. 传感器数据

自动驾驶车辆配备了多种类型的传感器,这些传感器通常包括:

- 摄像头(Camera)

摄像头是自动驾驶系统中最重要的传感器之一。它们可以是单目摄像头、立体摄像头或全景摄像头,用于捕获车辆周围的视觉信息。摄像头可以检测道路标志、车辆、行人、自行车和其他障碍物,并提供高分辨率的图像。

-

激光雷达(LiDAR)

激光雷达使用激光束测量距离,以生成高分辨率的三维点云地图。它可以检测和跟踪障碍物的位置和形状,并提供准确的距离测量。激光雷达在低光和恶劣天气条件下表现良好。 -

雷达(Radar)

雷达传感器使用无线电波来检测周围物体,包括车辆、障碍物和行人。它们具有较长的检测范围,并且在雨雪天气中表现较好。 -

超声波传感器(Ultrasonic Sensor)

超声波传感器通常用于近距离障碍物检测,例如在停车场内。它们可以探测车辆周围的距离,并帮助车辆避免碰撞。

2. 车辆状态数据

自动驾驶系统还收集有关车辆本身的状态信息,包括:

- 速度

车辆速度数据告诉系统车辆当前的行驶速度,以便进行安全控制和规划路径。

- 转向角度

转向角度数据用于跟踪车辆的转向,以确保它按照预定路径行驶。

- 制动状态

制动状态信息有助于监测车辆的刹车行为,以及在需要时采取紧急制动措施。

- 加速度

加速度数据可以告诉系统车辆是否正在加速或减速,以帮助调整速度和驾驶行为。

3. 地图和导航数据

为了更好地理解和规划车辆的路径,自动驾驶系统使用地图和导航数据,包括:

- 高精度地图

高精度地图包含道路的准确几何信息、车道标记、交通信号和道路标志。自动驾驶车辆使用这些地图来进行定位、路径规划和决策制定。

- 全球定位系统(GPS)

GPS传感器用于确定车辆的精确位置坐标,通常结合高精度地图来提供精确的定位信息。

4. 通信数据

自动驾驶车辆可能会与其他车辆、云服务器和交通基础设施进行通信,以获取实时交通信息和软件更新。通信数据包括:

- 交通信息

交通信息包括拥堵、事故和道路状况等实时数据,这些数据有助于车辆选择最佳路径和避免交通拥堵。

- 软件更新

自动驾驶车辆通过通信网络接收软件更新,以改进性能、修复漏洞和添加新功能。

总之,自动驾驶车辆的数据收集涵盖了多种传感器类型和数据源,以帮助车辆感知和理解周围环境。这些数据对于自动驾驶系统的正常运行和安全性至关重要,它们通过实时分析和处理,使车辆能够做出明智的决策,从而实现安全、高效的自动驾驶。随着技术的不断发展,数据收集和处理方法也将不断改进,提高自动驾驶系统的性能和可靠性。

数据隐私和安全挑战

自动驾驶技术的快速发展带来了许多机遇,但也伴随着数据隐私和安全挑战。

1. 数据隐私挑战:

问题: 自动驾驶系统需要准确的位置信息来导航和控制车辆,但这可能会泄露驾驶者的实时位置,威胁到隐私。

解决方案: 使用匿名化技术,对位置数据进行处理,以防止明确识别个体。

问题: 自动驾驶系统记录了驾驶者的行为,如加速、刹车、转向等操作,这些数据可能被滥用,如用于行为分析或广告定制。

解决方案: 实施访问控制和匿名化,以确保只有经过授权的人员可以访问这些数据,并对其进行适当的去标识化。

问题: 自动驾驶车辆可能需要与其他车辆和交通基础设施共享数据,以实现更好的交通协同。然而,共享的数据可能包含个人身份信息。

解决方案: 采用数据聚合和去标识化,以便共享数据时不包含敏感信息,并确保符合隐私法规。

2. 数据安全挑战:

问题: 未经适当保护的数据可能会被非法访问或泄露,导致个人隐私的侵犯。

解决方案: 使用强大的数据加密算法来保护数据的传输和存储,以确保只有授权人员可以访问。

问题: 恶意攻击者可能试图篡改传感器数据,导致车辆做出错误的决策,危及安全。

解决方案: 引入安全硬件模块(HSM)和数字签名来验证数据的完整性,以防止数据篡改。

问题: 自动驾驶车辆通过网络与其他设备通信,这使其容易受到网络攻击,如数据窃取、恶意软件注入和拒绝服务攻击。

解决方案: 实施网络安全措施,如防火墙、入侵检测系统和安全升级机制,以保护通信网络的安全。

问题: 未经授权的访问可能会导致数据泄露和系统被攻击。

解决方案: 采用严格的身份认证和访问控制机制,以确保只有授权人员可以访问系统和数据。

问题: 自动驾驶系统中的软件可能存在漏洞,恶意攻击者可以利用这些漏洞进行攻击。

解决方案: 定期更新和维护软件,以修补已知的漏洞,同时实施安全开发最佳实践。

自动驾驶技术带来了许多便利,但也带来了数据隐私和安全挑战。保护自动驾驶系统中的数据安全和隐私性至关重要,需要综合采取技术和法规措施。这些措施包括数据加密、匿名化、访问控制、安全硬件、网络安全和合规法规的遵守。随着技术的不断发展和法规的进一步完善,自动驾驶技术将能够更好地平衡数据的实用性和个人隐私,为驾驶者和乘客提供更安全、更私密的出行体验。

如何保护自动驾驶系统的数据

保护自动驾驶系统的数据是确保自动驾驶技术的安全性和隐私性的关键。

1. 数据加密:

-

传输加密: 确保数据在传输过程中受到加密保护,采用安全的传输协议(例如TLS/SSL)来防止数据在传输中被截获或篡改。这适用于车辆与云服务器之间的通信,以及车辆内部不同组件之间的通信。

-

存储加密: 对于存储在车辆内部的数据,使用强大的加密算法来保护数据。这样,即使车辆被物理访问,也很难访问或窃取敏感数据。

2. 匿名化和去标识化:

-

匿名化位置数据: 通过删除或替换位置数据的个人身份信息,确保车辆的位置数据不会明确识别驾驶者或乘客。这可以通过将位置数据与身份信息隔离来实现。

-

去标识化行为数据: 对于驾驶行为数据,采用去标识化技术,以去除与具体个体相关的标识信息,从而保护驾驶者的隐私。

3. 访问控制:

-

身份认证: 确保只有授权人员可以访问车辆的数据。通过用户名和密码、生物识别认证或多因素认证等方式进行身份验证。

-

访问权限: 为不同的用户或系统分配适当的访问权限。只有需要特定数据的人员或系统才能访问,其他人员被拒绝访问。

-

审计日志: 记录所有数据访问事件,以便追踪和监控数据的使用情况,并在发生异常情况时进行调查。

4. 安全硬件:

- 硬件安全模块(HSM): 在自动驾驶系统中引入HSM,这是一个专门设计用于保护密钥和执行加密操作的硬件设备。HSM可以提供额外的安全层,防止密钥泄露和数据篡改。

5. 网络安全:

-

防火墙和入侵检测系统: 在车辆网络中部署防火墙和入侵检测系统,以监控网络流量并检测异常行为,防止网络攻击。

-

安全升级机制: 确保车辆的软件和固件可以定期更新,以修复已知的安全漏洞,并确保车辆系统的安全性。

6. 合规法规:

遵守相关的数据隐私法规,如欧洲的通用数据保护法(GDPR)或美国的加州消费者隐私法(CCPA)等。这些法规规定了数据收集、存储和处理的合法标准,同时要求车辆制造商和技术提供商提供透明的隐私政策。

7. 安全培训:

为与自动驾驶系统相关的人员提供数据安全培训,提高他们的安全意识,确保他们知道如何正确处理敏感数据。

8. 安全合作:

与其他汽车制造商、技术提供商和政府机构合作,共同解决数据安全和隐私问题。信息共享和协作可以提高整个行业的安全性。

总之,保护自动驾驶系统的数据需要综合的方法,包括加密、匿名化、访问控制、安全硬件、网络安全、合规法规和培训等。这些措施有助于确保数据不受未经授权的访问和滥用,并维护驾驶者和乘客的隐私。随着自动驾驶技术的不断发展,数据安全和隐私将继续是关注的焦点,需要不断更新和加强安全措施以适应不断变化的威胁。

结论

随着自动驾驶技术的发展,数据安全和隐私成为了至关重要的问题。采取适当的安全措施,包括数据加密、匿名化、访问控制和安全硬件,可以帮助保护自动驾驶系统的数据不受泄露和滥用。同时,合规法规和隐私政策的制定也将有助于平衡数据的实用性和个人隐私,为自动驾驶技术的可持续发展提供支持。在未来,数据安全和隐私问题将继续受到广泛关注,并推动更多创新的解决方案的出现。

相关文章:

自动驾驶中的数据安全和隐私

自动驾驶技术的发展已经改变了我们的出行方式,但伴随着这项技术的普及,数据安全和隐私问题也变得愈发重要。本文将探讨自动驾驶中的数据收集、数据隐私和安全挑战,以及如何保护自动驾驶系统的数据。 自动驾驶中的数据收集 在自动驾驶技术中…...

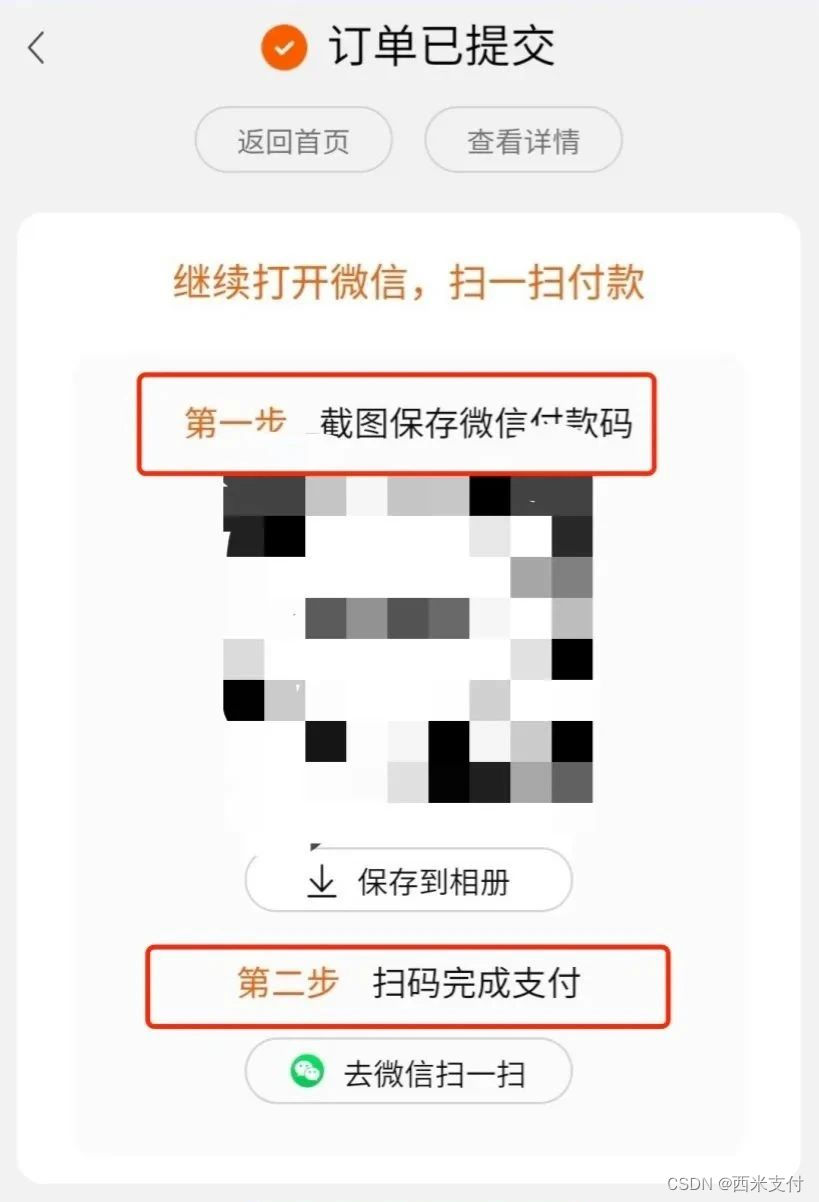

回应:淘宝支持使用微信支付?

近日,就有网友共享称淘宝APP的支付界面出现“微信二维码支付”及其“去微信找个朋友帮我付”这个选项。 淘宝官方网对此回应称,“微信二维码支付作用仍在逐步开放中,目前只有针对一些客户对外开放,并且只有部分商品适用这一付款方…...

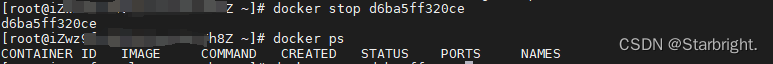

k8s的etcd启动报错

背景 电脑休眠状态意外断电导致虚拟机直接进入关机状态。 问题 kubectl命令报错 [rootmaster01 ~]#kubectl get node The connection to the server master01.kktb.org:6443 was refused - did you specify the right host or port?kubelet服务报错 Oct 15 08:39:37 mas…...

codeigniter 4.1.3 gadget chain

EXP code 找到一条很有意思的codeigniter框架的链。 <?php namespace CodeIgniter\HTTP {class CURLRequest {protected $config ["debug" > "./eee.php"];} }namespace CodeIgniter\Session\Handlers {class MemcachedHandler{public function …...

L1-039 古风排版 C++解法

题目再现 中国的古人写文字,是从右向左竖向排版的。本题就请你编写程序,把一段文字按古风排版。 输入格式: 输入在第一行给出一个正整数N(<100),是每一列的字符数。第二行给出一个长度不超过1000的非…...

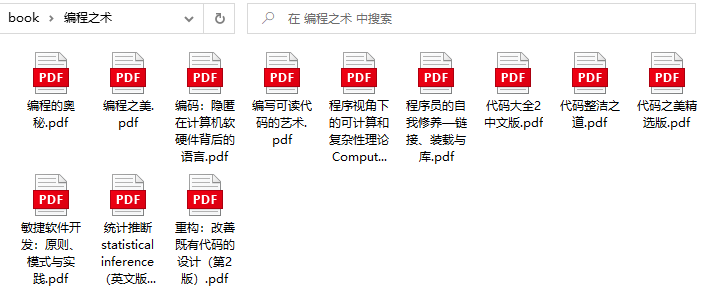

docker安装tomcat

1.通过dockerhub搜索tomcat镜像 dockerhub官网:https://hub.docker.com/ 选择star最多的tomcat点击进入,有很多tomcat详细信息 docker run:运行,没有则会去docker pull 拉去镜像 -it:使用交互方式运行,进…...

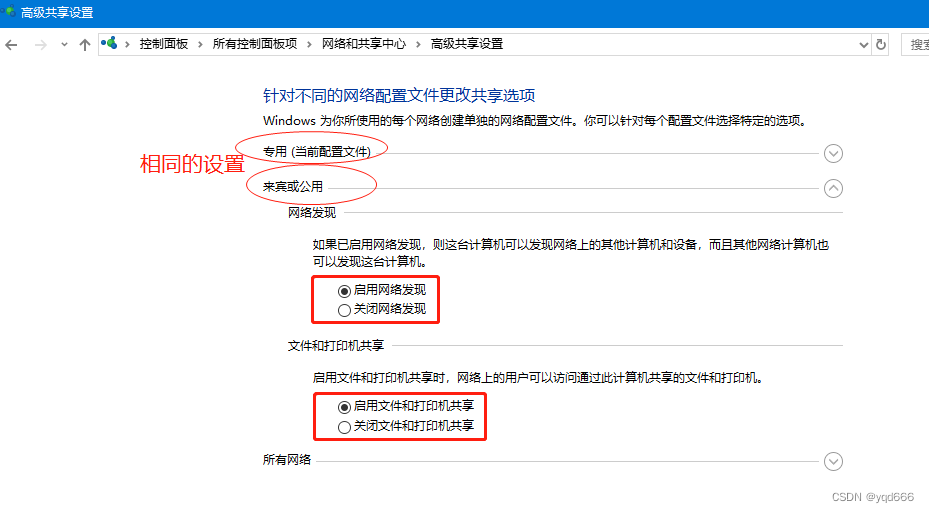

别人ping不通我的ip解决方法

方法一:关闭防火墙 方法二:开启ICMPv4 控制面板\系统和安全\Windows Defender 防火墙-----打开高级设置-----入站规则,开启域和专用两个 ICMPv4 方法三:更改共享选项 控制面板\网络和 Internet\网络和共享中心...

Python爬虫基础之Selenium详解

目录 1. Selenium简介2. 为什么使用Selenium?3. Selenium的安装4. Selenium的使用5. Selenium的元素定位6. Selenium的交互7. Chrome handless参考文献 原文地址:https://program-park.top/2023/10/16/reptile_3/ 本文章中所有内容仅供学习交流使用&…...

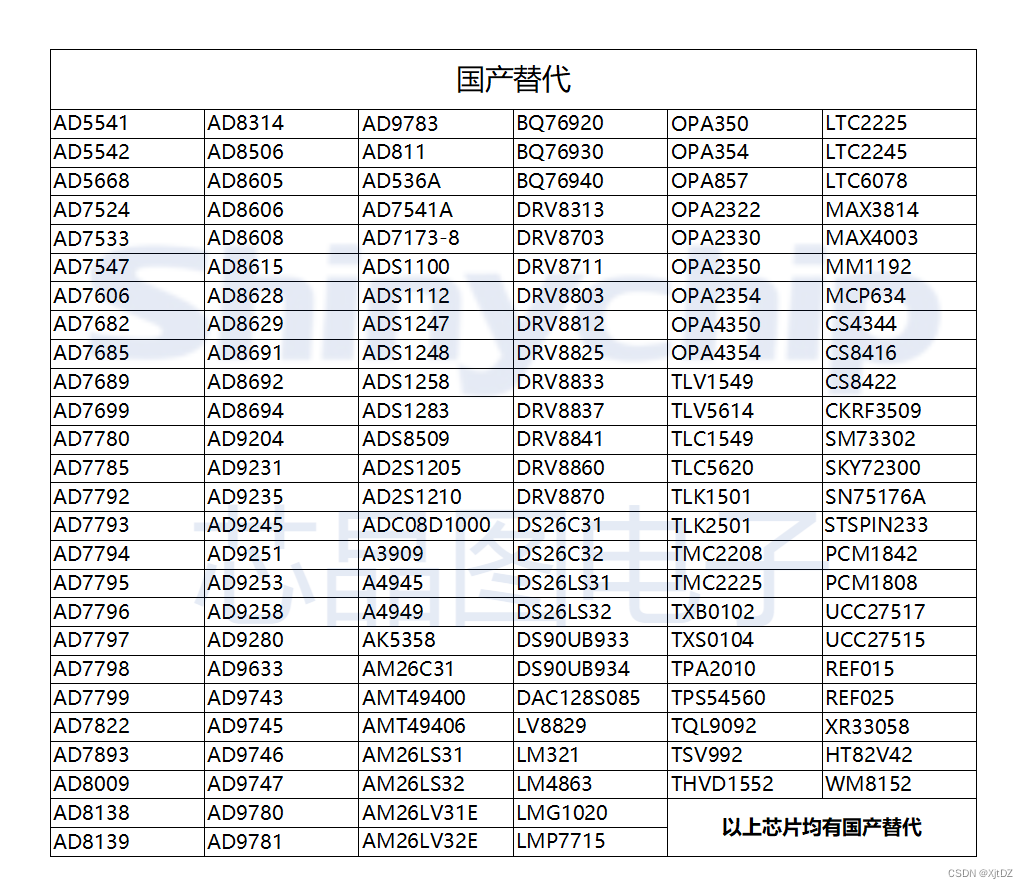

MS5228数模转换器可pin对pin兼容AD5628

MS5228/5248/5268 是一款 12/14/16bit 八通道输出的电压型 DAC,内部集成上电复位电路、可选内部基准、接口采用四线串口模式,最高工作频率可以到 40MHz,可以兼容 SPI、QSPI、DSP 接口和 Microwire 串口。可pin对pin兼容AD5628。输出接到一个 …...

强化学习基础(2)—常用算法总结

目录 1.Value-Based 2. Policy-Based 参考文献 1.Value-Based Sarsa(State-action-reward-state’-action):是为了建立和优化状态-动作(state-action)的价值Q表格所建立的方法。首先初始化Q表格,根据当前的状态和动作与环境进行…...

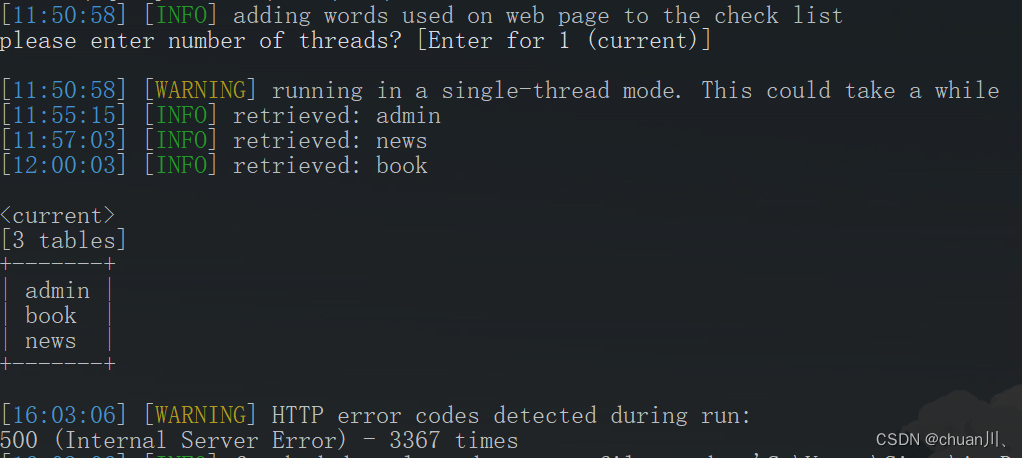

Web攻防01-ASP应用相关漏洞-HTTP.SYSIIS短文件文件解析ACCESS注入

文章目录 ASP-默认安装-MDB数据库泄漏下载漏洞漏洞描述 ASP-中间件 HTTP.SYS(CVE-2015-1635)1、漏洞描述2、影响版本3、漏洞利用条件4、漏洞复现 ASP-中间件 IIS短文件漏洞1、漏洞描述2、漏洞成因:3、应用场景:4、利用工具:5、漏洞…...

入门小白拥有服务器的建议

学习网络知识 当我们拥有了一台服务器以后,需要提前准备学习一些网络、服务器、互联网方便的知识, 以备在后续学习工作中使用。 建议的网络知识学习清单: 1. 网络基础知识:包括网络拓扑结构、协议、IP地址、子网掩码、网关等基础概念。 2. 网络安全:包括网络攻击类型、防…...

Spring源码解析——事务增强器

正文 上一篇文章我们讲解了事务的Advisor是如何注册进Spring容器的,也讲解了Spring是如何将有配置事务的类配置上事务的,实际上也就是用了AOP那一套,也讲解了Advisor,pointcut验证流程,至此,事务的初始化工…...

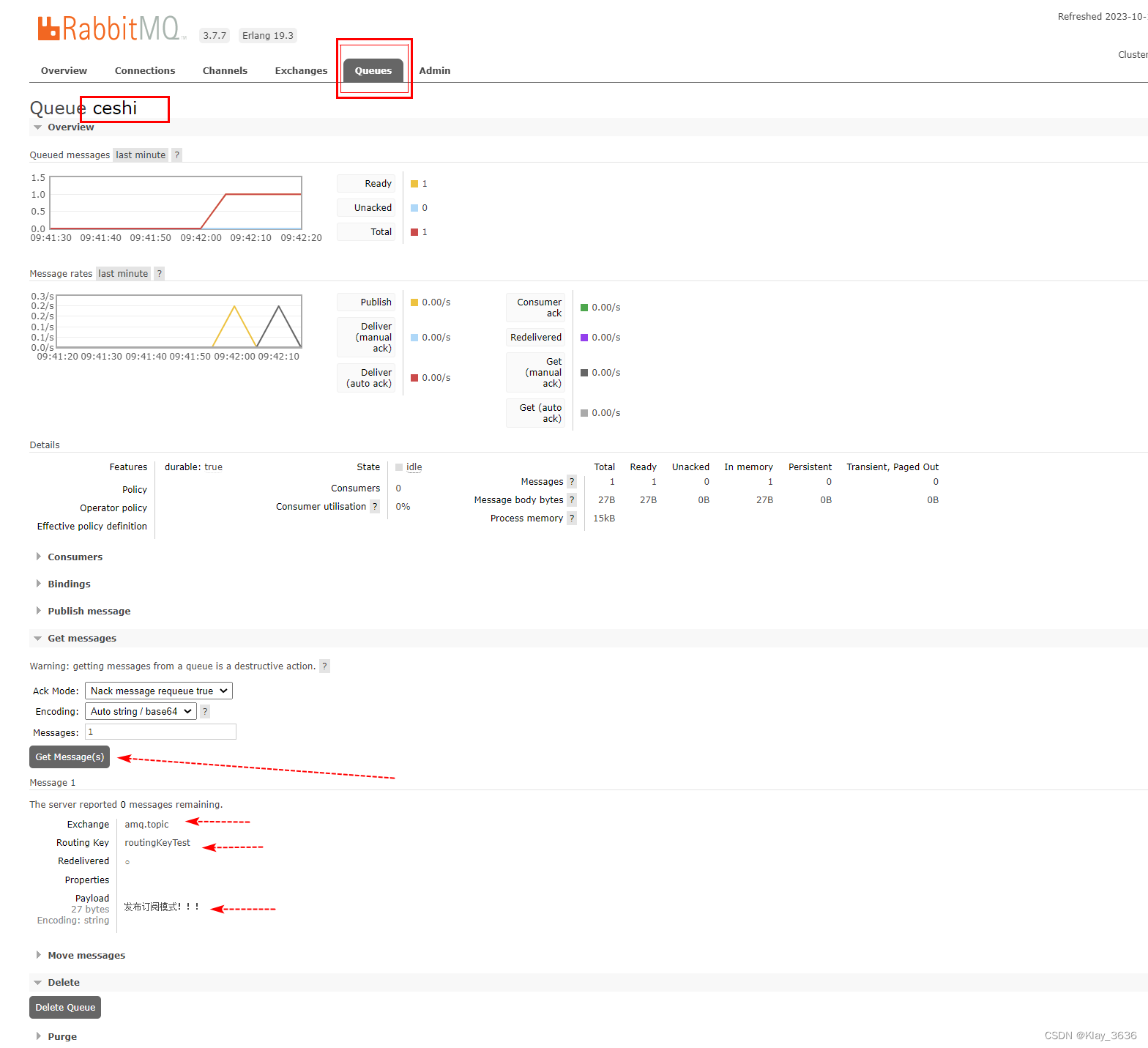

JAVA发送消息到RabbitMq

项目中,作为生产者自定义消息发送到RabbitMq。 1.引入rmq依赖 <!-- rabbitmq 依赖 --><dependency><groupId>com.rabbitmq</groupId><artifactId>amqp-client</artifactId><version>5.9.0</version></dependen…...

基本使用指南)

Python 函数(lambda 匿名函数、自定义函数、装饰器)基本使用指南

Python 函数 函数是组织好的,可重复使用的,用来实现单一,或相关联功能的代码段 lambda 匿名函数 对于单行函数,使用 lambda 表达式可以省去定义函数的过程,让代码更加简洁; 对于不需要多次复用的函数&a…...

第五届芜湖机器人展,正运动助力智能装备“更快更准”更智能!

■展会名称: 第十一届中国(芜湖)科普产品博览交易会-第五届机器人展 ■展会日期 2023年10月21日-23日 ■展馆地点 中国ㆍ芜湖宜居国际博览中心B馆 ■展位号 B029 正运动技术,作为国内领先的运动控制企业,将于2023年10月21日参加芜湖机…...

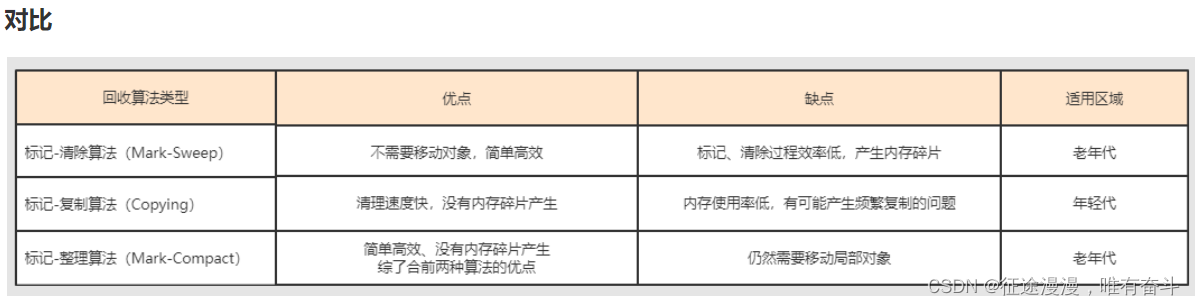

JVM八股文

1.JVM的内存结构? 2.OOM是什么,怎么排查? 3.请解释四种引用是什么意思有什么区别? 4.GC的回收算法有哪些? 5.怎么判断对象是否存活? 1.什么是JVM内存结构 jvm将虚拟机分为5大区域,程序计数器、…...

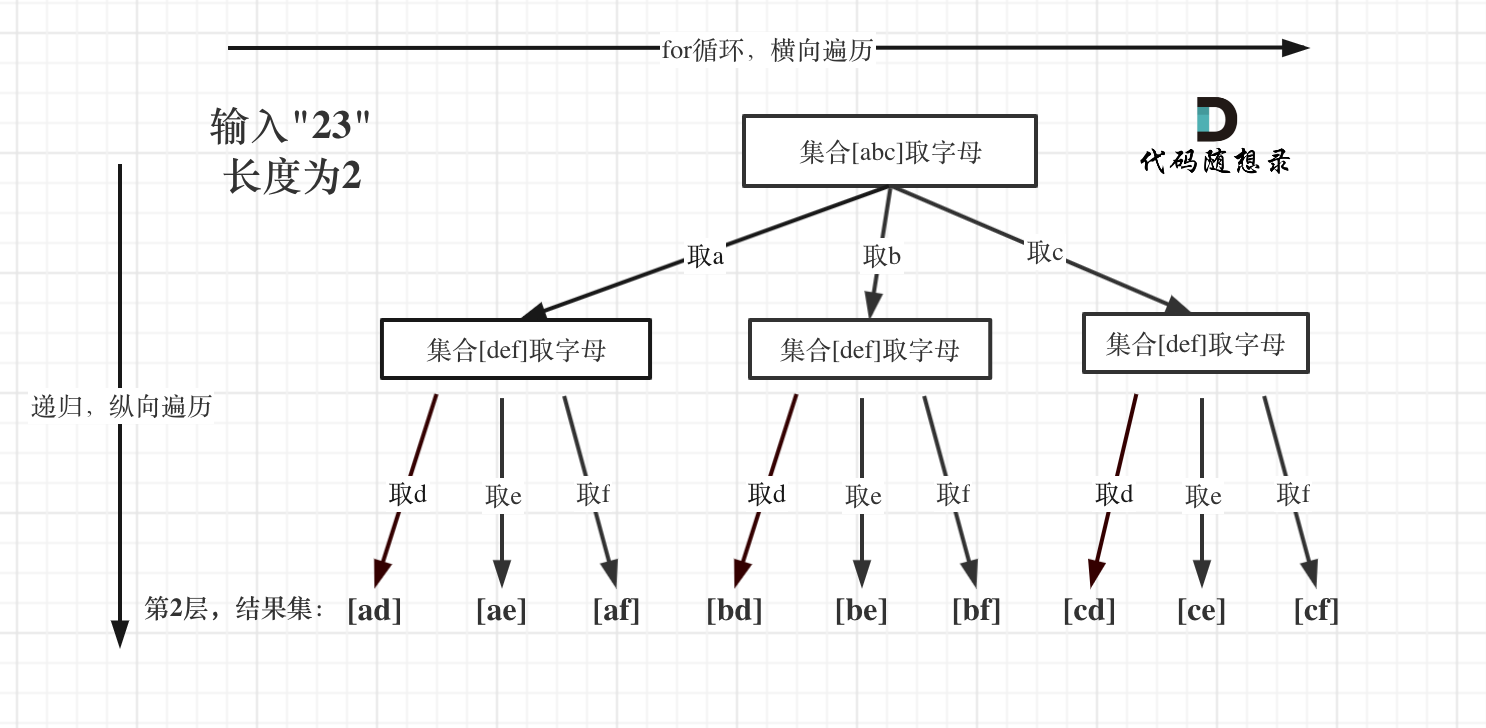

代码随想录算法训练营第二十四天丨 回溯算法part02

216.组合总和III 思路 本题就是在 [1,2,3,4,5,6,7,8,9] 这个集合中找到和为n的k个数的组合。 相对于77. 组合 (opens new window),无非就是多了一个限制,本题是要找到和为n的k个数的组合,而整个集合已经是固定的了[1,...,9]。 本题k相当于…...

【Python机器学习】零基础掌握AgglomerativeClustering聚类

如何解决城市规划问题? 城市规划者们面临一个复杂问题:如何合理地规划土地,使商业、居民、公园和其他设施互相便利,同时又不互相干扰?解决这个问题不仅需要对土地进行精准的分类,还要考虑到土地之间的相互关系。 借助层次聚类算法(Agglomerative Clustering),规划者…...

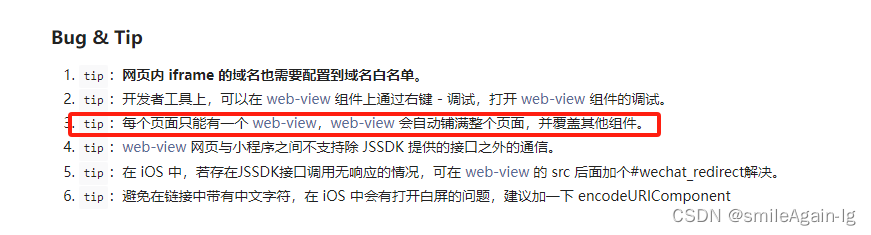

uniapp小程序中给web-view页面添加授权弹窗(使用cover-view组件覆盖实现该功能)

效果图: web-view是承载网页的容器。会自动铺满整个小程序页面,个人类型的小程序暂不支持使用。 再看下面一个提示: 每个页面只能有一个 web-view,web-view 会自动铺满整个页面,并覆盖其他组件。 也就是说,…...

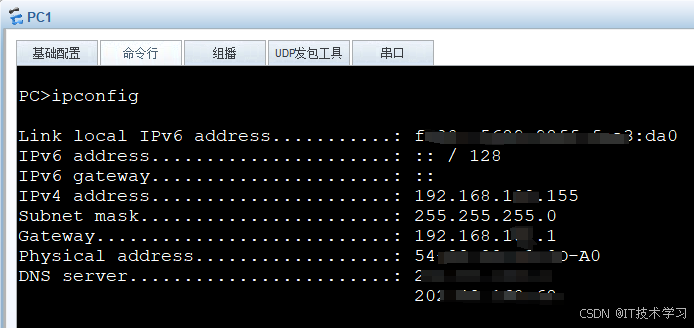

eNSP-Cloud(实现本地电脑与eNSP内设备之间通信)

说明: 想象一下,你正在用eNSP搭建一个虚拟的网络世界,里面有虚拟的路由器、交换机、电脑(PC)等等。这些设备都在你的电脑里面“运行”,它们之间可以互相通信,就像一个封闭的小王国。 但是&#…...

CVPR 2025 MIMO: 支持视觉指代和像素grounding 的医学视觉语言模型

CVPR 2025 | MIMO:支持视觉指代和像素对齐的医学视觉语言模型 论文信息 标题:MIMO: A medical vision language model with visual referring multimodal input and pixel grounding multimodal output作者:Yanyuan Chen, Dexuan Xu, Yu Hu…...

《用户共鸣指数(E)驱动品牌大模型种草:如何抢占大模型搜索结果情感高地》

在注意力分散、内容高度同质化的时代,情感连接已成为品牌破圈的关键通道。我们在服务大量品牌客户的过程中发现,消费者对内容的“有感”程度,正日益成为影响品牌传播效率与转化率的核心变量。在生成式AI驱动的内容生成与推荐环境中࿰…...

第25节 Node.js 断言测试

Node.js的assert模块主要用于编写程序的单元测试时使用,通过断言可以提早发现和排查出错误。 稳定性: 5 - 锁定 这个模块可用于应用的单元测试,通过 require(assert) 可以使用这个模块。 assert.fail(actual, expected, message, operator) 使用参数…...

Qt Http Server模块功能及架构

Qt Http Server 是 Qt 6.0 中引入的一个新模块,它提供了一个轻量级的 HTTP 服务器实现,主要用于构建基于 HTTP 的应用程序和服务。 功能介绍: 主要功能 HTTP服务器功能: 支持 HTTP/1.1 协议 简单的请求/响应处理模型 支持 GET…...

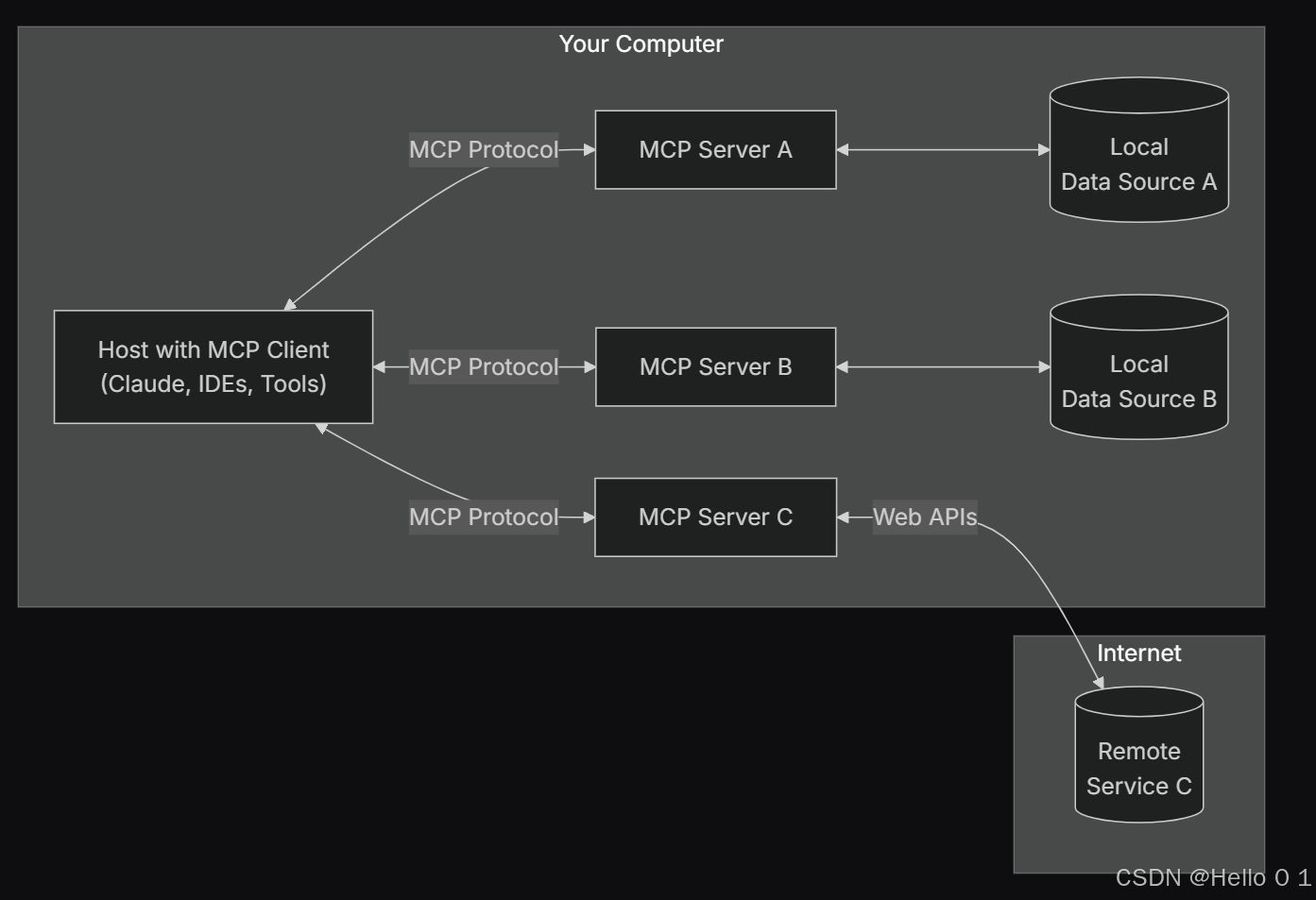

让AI看见世界:MCP协议与服务器的工作原理

让AI看见世界:MCP协议与服务器的工作原理 MCP(Model Context Protocol)是一种创新的通信协议,旨在让大型语言模型能够安全、高效地与外部资源进行交互。在AI技术快速发展的今天,MCP正成为连接AI与现实世界的重要桥梁。…...

大学生职业发展与就业创业指导教学评价

这里是引用 作为软工2203/2204班的学生,我们非常感谢您在《大学生职业发展与就业创业指导》课程中的悉心教导。这门课程对我们即将面临实习和就业的工科学生来说至关重要,而您认真负责的教学态度,让课程的每一部分都充满了实用价值。 尤其让我…...

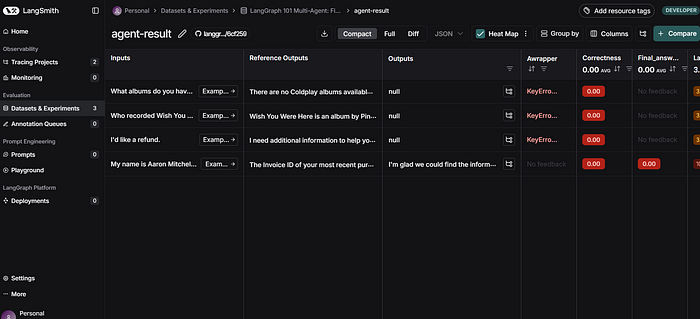

使用LangGraph和LangSmith构建多智能体人工智能系统

现在,通过组合几个较小的子智能体来创建一个强大的人工智能智能体正成为一种趋势。但这也带来了一些挑战,比如减少幻觉、管理对话流程、在测试期间留意智能体的工作方式、允许人工介入以及评估其性能。你需要进行大量的反复试验。 在这篇博客〔原作者&a…...

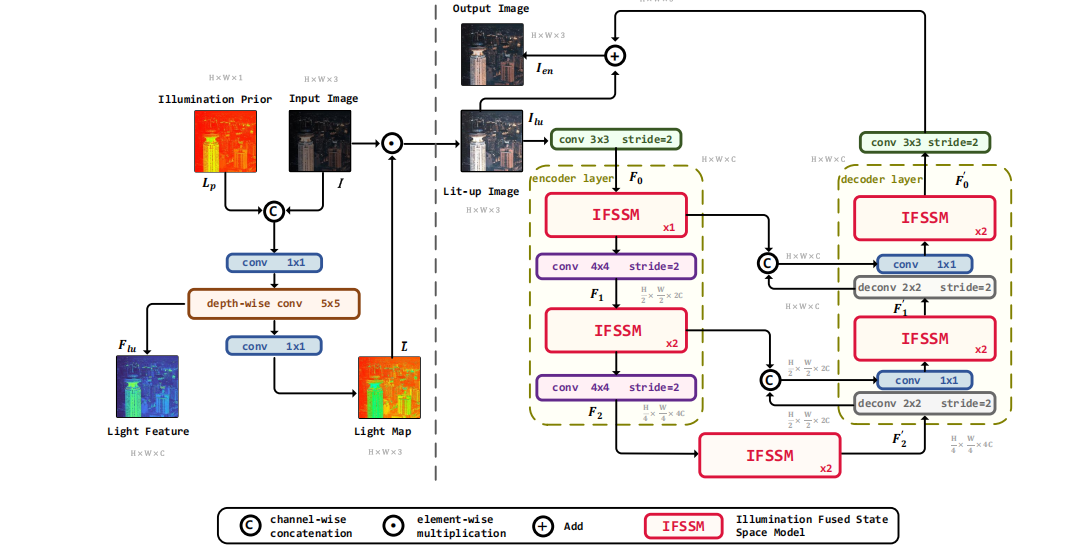

深度学习水论文:mamba+图像增强

🧀当前视觉领域对高效长序列建模需求激增,对Mamba图像增强这方向的研究自然也逐渐火热。原因在于其高效长程建模,以及动态计算优势,在图像质量提升和细节恢复方面有难以替代的作用。 🧀因此短时间内,就有不…...

push [特殊字符] present

push 🆚 present 前言present和dismiss特点代码演示 push和pop特点代码演示 前言 在 iOS 开发中,push 和 present 是两种不同的视图控制器切换方式,它们有着显著的区别。 present和dismiss 特点 在当前控制器上方新建视图层级需要手动调用…...