泊松分布与二项分布的可加性

泊松分布与二项分布的可加性

泊松分布的可加性

例 : 设 X , Y X,Y X,Y 相互独立 , X ∼ P ( λ 1 ) X\sim P(\lambda_1) X∼P(λ1) , Y ∼ P ( λ 2 ) Y\sim P(\lambda_2) Y∼P(λ2) , 求证 Z = X + Y Z=X+Y Z=X+Y 服从参数为 λ 1 + λ 2 \lambda_1 + \lambda_2 λ1+λ2 的泊松分布

证明 :

由题意 , X X X 的分布律为 P { X = i } = λ 1 i i ! e − λ 1 , i = 0 , 1 , 2 , ⋯ P\{X=i\}=\frac{\lambda_1^i}{i!}e^{-\lambda_1},i=0,1,2,\cdots P{X=i}=i!λ1ie−λ1,i=0,1,2,⋯

Y Y Y 的分布律为 P { Y = i } = λ 2 i i ! e − λ 2 , i = 0 , 1 , 2 , ⋯ P\{Y=i\}=\frac{\lambda_2^i}{i!}e^{-\lambda_2},i=0,1,2,\cdots P{Y=i}=i!λ2ie−λ2,i=0,1,2,⋯

Z Z Z 的可能取值为 0 , 1 , 2 , ⋯ 0,1,2,\cdots 0,1,2,⋯ , Z Z Z 的分布律为 P { Z = k } = P { X + Y = k } = ∑ i = 0 k P { X = i } P { Y = k − i } = ∑ i = 0 k λ 1 i λ 2 k − i i ! ( k − i ) ! e − λ 1 e − λ 2 = e − ( λ 1 + λ 2 ) k ! ∑ i = 0 k k ! λ 1 i λ 2 k − i i ! ( k − i ) ! = e − ( λ 1 + λ 2 ) k ! ∑ i = 0 k C k i λ 1 i λ 2 k − i = ( λ 1 + λ 2 ) k k ! e − ( λ 1 + λ 2 ) P\{Z=k\}=P\{X+Y=k\}=\sum_{i=0}^{k}P\{X=i\}P\{Y=k-i\}=\sum_{i=0}^k\frac{\lambda_1^i \lambda_2^{k-i}}{i!(k-i)!}e^{-\lambda_1}e^{-\lambda_2}=\frac{e^{-(\lambda_1+\lambda_2)}}{k!}\sum_{i=0}^k\frac{k!\lambda_1^i \lambda_2^{k-i}}{i!(k-i)!}=\frac{e^{-(\lambda_1+\lambda_2)}}{k!}\sum_{i=0}^{k}C_k^i\lambda_1^i\lambda_2^{k-i}=\frac{(\lambda_1+\lambda_2)^k}{k!}e^{-(\lambda_1+\lambda_2)} P{Z=k}=P{X+Y=k}=∑i=0kP{X=i}P{Y=k−i}=∑i=0ki!(k−i)!λ1iλ2k−ie−λ1e−λ2=k!e−(λ1+λ2)∑i=0ki!(k−i)!k!λ1iλ2k−i=k!e−(λ1+λ2)∑i=0kCkiλ1iλ2k−i=k!(λ1+λ2)ke−(λ1+λ2)

k = 0 , 1 , 2 , ⋯ k=0,1,2,\cdots k=0,1,2,⋯

二项分布的可加性

类似地,可以证明, X ∼ B ( n 1 , p ) , Y ∼ B ( n 2 , p ) X\sim B(n_1,p),Y\sim B(n_2,p) X∼B(n1,p),Y∼B(n2,p) , 则 Z = X + Y ∼ B ( n 1 + n 2 , p ) 则\,Z=X+Y \sim B(n_1+n_2,p) 则Z=X+Y∼B(n1+n2,p)

相关文章:

泊松分布与二项分布的可加性

泊松分布与二项分布的可加性 泊松分布的可加性 例 : 设 X , Y X,Y X,Y 相互独立 , X ∼ P ( λ 1 ) X\sim P(\lambda_1) X∼P(λ1) , Y ∼ P ( λ 2 ) Y\sim P(\lambda_2) Y∼P(λ2) , 求证 Z X Y ZXY ZXY 服从参数为 λ 1 λ 2 \lambda_1 \lambda_2 λ1λ2 …...

【PostgreSQL】约束-排他约束

【PostgreSQL】约束链接 检查 唯一 主键 外键 排他 排他约束 排他约束是一种数据库约束,用于确保某一列或多个列中的值在每一条记录中都是唯一的。这意味着任何两条记录都不能具有相同的值。 排他约束可以在数据库中创建唯一索引或唯一约束来实现。当尝试插入或更…...

Java重修第一天—学习数组

1. 认识数组 建议1.5倍速学习,并且关闭弹幕。 数组的定义:数组是一个容器,用来存储一批同种类型的数据。 下述图:是生成数字数组和字符串数组。 为什么有了变量还需要定义数组呢?为了解决在某些场景下,变…...

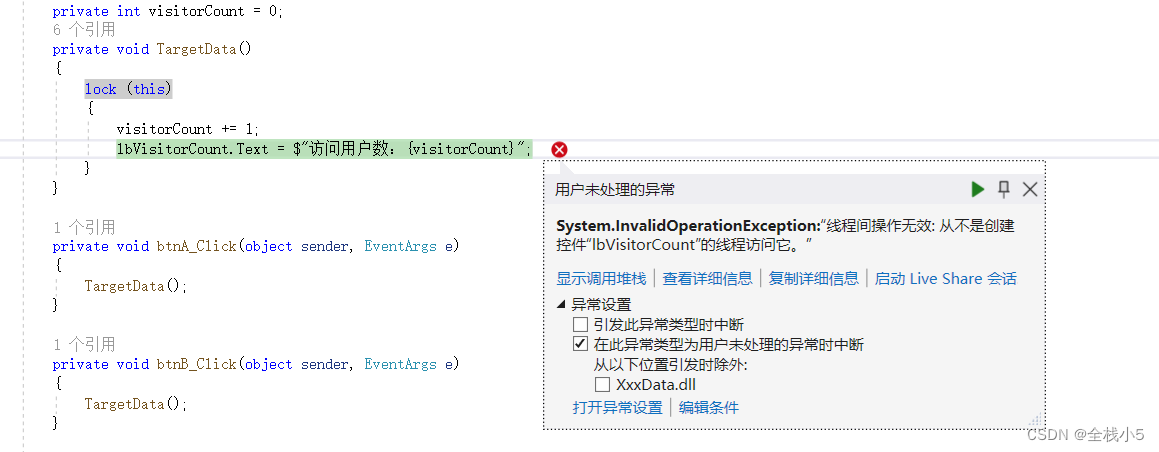

【C#】知识点实践序列之Lock的锁定代码块

大家好,我是全栈小5,欢迎来到《小5讲堂之知识点实践序列》文章。 2024年第1篇文章,此篇文章是C#知识点实践序列之Lock知识点,博主能力有限,理解水平有限,若有不对之处望指正! 本篇验证Lock锁定代…...

)

StringBad ditto (motto)

第12章 类和动态内存分配 StringBad ditto (motto): // calls StringBad (comst StringBad &) StringBad metoo - motto: // calls StringBad (const StringBad &) StringBad also StringBad (motto): // calls StringBad (const StringBad &) StringBad * pStri…...

Redis缓存击穿、缓存雪崩、缓存穿透

缓存击穿(某个热点key缓存失效) 概念 缓存中没有但数据库中有的数据,假如是热点数据,那key在缓存过期的一刻,同时有大量的请求,这些请求都会击穿到DB,造成瞬时DB请求量大、压力增大和缓存雪崩的…...

【PCB专题】Allegro封装更新焊盘

在PCB封装的绘制中,有时会出现需要更新焊盘的情况。比如在制作封装的过程中发现焊盘做的不对而使用PAD_Designer重新更新了焊盘。 那在PCB中如何更新已经修改过的焊盘呢? 打开封装,选择Tools->Padstack->Refresh... 选择Refresh all …...

ES6之Reflect详解

✨ 专栏介绍 在现代Web开发中,JavaScript已经成为了不可或缺的一部分。它不仅可以为网页增加交互性和动态性,还可以在后端开发中使用Node.js构建高效的服务器端应用程序。作为一种灵活且易学的脚本语言,JavaScript具有广泛的应用场景&#x…...

文件监控-IT安全管理软件

文件监控和IT安全管理软件是用于保护企业数据和网络安全的工具。这些工具可以帮助企业监控文件的变化,防止未经授权的访问和修改,并确保数据的安全性和完整性。 一、具有哪些功能 文件监控软件可以实时监控文件系统的活动,包括文件的创建、修…...

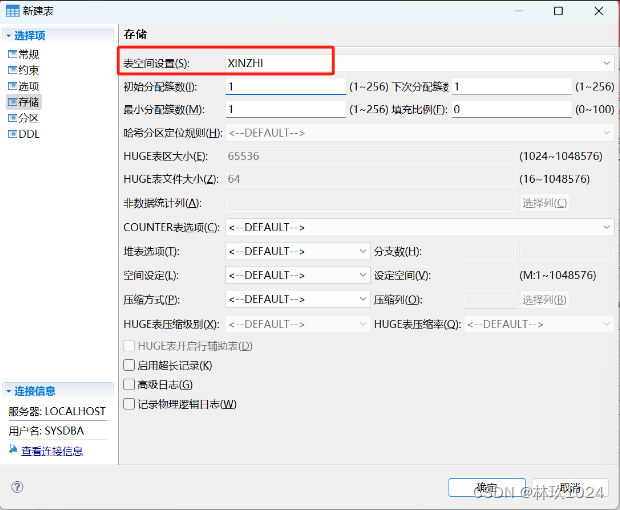

达梦数据库安装超详细教程(小白篇)

文章目录 达梦数据库一、达梦数据库简介二、达梦数据库下载三、达梦数据库安装1. 解压2. 安装 四、初始化数据库五、DM管理工具 达梦数据库 一、达梦数据库简介 达梦数据库管理系统是达梦公司推出的具有完全自主知识产权的高性能数据库管理系统,简称DM。 达梦数…...

算法篇)

复试 || 就业day09(2024.01.04)算法篇

文章目录 前言验证外星语词典在长度 2N 的数组中找出重复 N 次的元素找到小镇的法官查找共用字符数组的相对排序分发饼干分发糖果区间选点(AcWing)最大不相交区间数量(AcWing)无重叠区间关于重写小于号 前言 💫你好,我是辰chen,本文旨在准备考…...

Win10电脑关闭OneDrive自动同步的方法

在Win10电脑操作过程中,用户想要关闭OneDrive的自动同步功能,但不知道具体要怎么操作?首先用户需要打开OneDrive,然后点击关闭默认情况下将文档保存到OneDrive选项保存,最后关闭在这台电脑上同步设置保存就好了。接下来…...

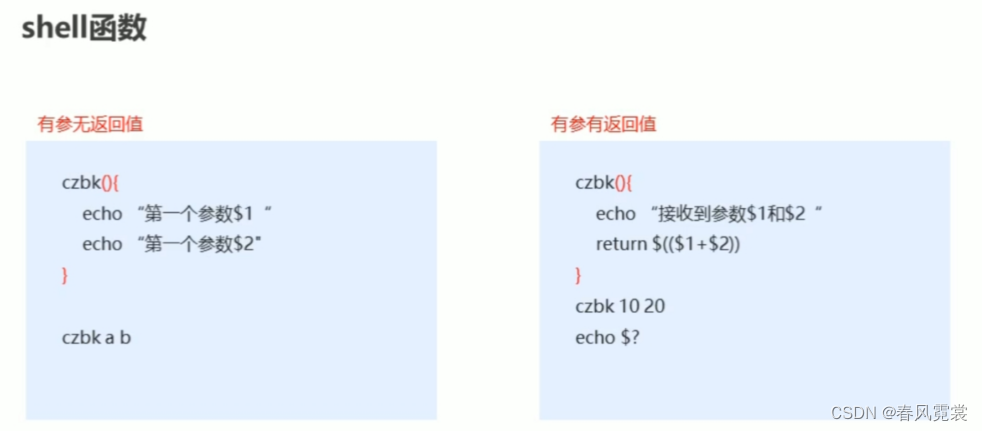

linux(centos)相关

文件架构: bin--binary--二进制命令,可直接执行 sbin systembin系统二进制命令,超级管理员 lib 库目录 类似dll文件 lib64 64位系统相关的库文件 usr 用户文件 boot 引导分区的文件,链接,系统启动等 dev device设备目录…...

外贸网站显示不安全警告怎么办?消除网站不安全警告超全指南

外贸网站显示不安全警告怎么办?当用户访问你的网站,而您的网站没有部署SSL证书实现HTTPS加密时,网站就会显示不安全警告,这种警告,不仅有可能阻止用户继续浏览网站,影响网站声誉,还有可能影响网…...

Java:HeapMemory和DirectMemory配置与使用介绍

目录 一、Heap内存 1、查看Heap内存配置的最大值 2、配置Heap内存最大值的方式 3、配置Heap内存最小值的方式 4、查看已使用Heap内存的方式 5、查看未使用Heap内存的方式 二、Direct内存 1、查看Direct内存配置的最大值 2、配置Direct内存最大值的方式 3、获取Direct…...

记 -bash: docker-compose: command not found 的问题解决

docker-compose: command not found 错误表明系统无法找到 docker-compose 命令。这可能是因为 docker-compose 并未正确安装,或者其可执行文件的路径未包含在系统的 PATH 变量中。 以下是我遇到时解决方法: 确保 Docker 和 Docker Compose 已安装&…...

分享10篇优秀论文,涉及图神经网络、大模型优化、表格分析

引言 第38届AAAI人工智能年度会议将于2024年2月在加拿大温哥华举行。今天给大家分享十篇AAAI2024论文,主要涉及图神经网络,大模型幻觉、中文书法文字生成、表格数据分析、KGs错误检测、多模态Prompt、思维图生成等。 论文获取方式,回复&am…...

Ubuntu 24.04 Preview 版安装 libtinfo5

Ubuntu 24.04 Preview 版安装 libtinfo5 0. 背景1. 安装 libtinfo52. 安装 cuda 0. 背景 Ubuntu 24.04 Preview 版安装 Cuda 时报确实 libtinfo5 的错误。 1. 安装 libtinfo5 wget http://archive.ubuntu.com/ubuntu/pool/universe/n/ncurses/libtinfo5_6.4-2_amd64.deb dpk…...

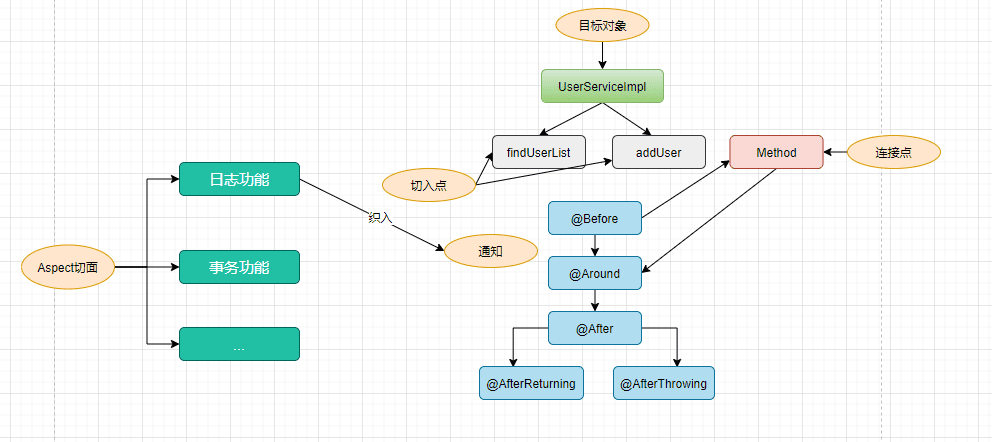

Spring AOP<一>简介与基础使用

spring AOP 基础定义 含义使用切面组织多个Advice,Advice放在切面中定义。也就是说是定义通知的自定义类。自定义的AOP类Aspect连接点方法调用,异常抛出可以增强的点JoinPoint :也就是**被增强的方法的总称,可以获取具体方法的信息ÿ…...

react ant tree节点没有children也会显示展开框 节点有children却不显示展开框

1.背景 最近处理树状结构时遇到了一个诡异问题,后端返回了组织树,组织树里面可能有组织,也可能有用户,很奇怪的是所有用户都会显示展开图标,而组织有些会显示展开图标,有些不会显示 2.分析 一开始找到了用…...

3分钟学会:如何在浏览器中零服务器依赖将HTML转为Word文档

3分钟学会:如何在浏览器中零服务器依赖将HTML转为Word文档 【免费下载链接】html-docx-js Converts HTML documents to DOCX in the browser 项目地址: https://gitcode.com/gh_mirrors/ht/html-docx-js 还在为HTML内容导出Word文档而烦恼吗?html…...

yEd画流程图保姆级避坑指南:从界面解析到高效导出PNG/JPG全流程

yEd流程图高效绘制全攻略:从界面优化到专业导出的进阶技巧第一次打开yEd时,那个布满各种面板和参数的界面确实容易让人望而生畏。但别担心,经过几个月的深度使用,我发现这款工具其实隐藏着许多能极大提升效率的设计细节。本文将带…...

告别手动分类!用Python+ArcPy批量处理DEM,一键生成坡度坡向等高线报告

用PythonArcPy实现DEM地形分析全自动化:从数据到报告的智能工作流 第一次接手山区风电项目的地形分析任务时,我花了整整三天时间在ArcGIS界面里反复点击同样的按钮——加载DEM、计算坡度坡向、生成等高线、调整分类阈值、导出图片。当第五个区域的报告终…...

构建 AI Agent Harness Engineering 时常见的十个错误

构建 AI Agent Harness Engineering 时常见的十个错误 | 从翻车案例到生产级落地最佳实践 引入:85%的Agent上线失败,问题都出在「缰绳」上 2024年Q2,国内某股份制银行上线的智能理财顾问Agent,上线仅3天就触发了3起严重合规事故:风险承受能力等级为C1(最低风险等级)的用…...

告别‘薛定谔的网卡’:在Ubuntu 20.04上为RTL8168网卡手动编译驱动并配置开机自启的完整记录

深度解析:Ubuntu 20.04下RTL8168网卡驱动的编译与持久化加载实战当你盯着Ubuntu系统托盘上那个时隐时现的网络图标,或是反复插拔网线却依然无法获得稳定的有线连接时,可能正遭遇着经典的RTL8168网卡驱动问题。这个被开发者戏称为"薛定谔…...

RHEL8 SSH蜜罐实战:生产级威胁感知与行为仿真

1. 为什么在RHEL8上部署SSH蜜罐不是“搞个假登录框”那么简单 很多人第一次听说“SSH蜜罐”,脑子里浮现的是一台开着22端口、用户名密码全设成admin/admin的虚拟机,等着黑客连上来截图发朋友圈。我在金融行业做红蓝对抗支撑的那几年,亲眼见过…...

3个创新方案:重新定义人体运动分析的开源工具

3个创新方案:重新定义人体运动分析的开源工具 【免费下载链接】opensim-core SimTK OpenSim C libraries and command-line applications, and Java/Python wrapping. 项目地址: https://gitcode.com/gh_mirrors/op/opensim-core OpenSim作为一个开源肌肉骨骼…...

基于PSO的多目标优化匿名化模型MO-OBAM:平衡隐私保护与数据效用的实战指南

1. 项目概述:当数据共享遇上隐私红线,我们如何破局?在数据驱动的时代,无论是医疗研究中的患者电子病历、金融风控中的信用记录,还是商业分析中的用户行为数据,其共享与分析都蕴含着巨大的价值。然而&#x…...

)

告别美术字烦恼!Unity UGUI自定义字体工具一键打包全流程(附避坑指南)

告别美术字烦恼!Unity UGUI自定义字体工具一键打包全流程(附避坑指南)在游戏UI开发中,美术字体往往是提升视觉表现力的关键元素。然而,从设计稿到最终在Unity中完美呈现,这条路上布满了各种"坑"&…...

MNIST识别项目复盘:除了准确率97%,我们更应该关注数据预处理与损失函数的选择

MNIST识别项目深度复盘:超越97%准确率的工程实践思考 在完成一个基础的MNIST手写数字识别项目后,很多开发者会满足于模型达到97%的准确率便止步不前。然而,真正有价值的机器学习实践远不止于调出一个高准确率的模型。本文将带您深入两个常被忽…...