(德迅零域)微隔离安全平台是什么,有什么作用?

网络隔离并不是新的概念,而微隔离技术(Micro-Segmentation)是VMware在应对虚拟化隔离技术时提出来的,但真正让微隔离备受大家关注是从2016年起连续3年微隔离技术都进入Gartner年度安全技术榜单开始。在2016年的Gartner安全与风险管理峰会上, Gartner副总裁、知名分析师Neil MacDonald提出了微隔离技术的概念。“安全解决方案应当为企业提供流量的可见性和监控。可视化工具可以让安全运维与管理人员了解内部网络信息流动的情况,使得微隔离能够更好地设置策略并协助纠偏。”

从微隔离概念和技术诞生以来,对其核心的能力要求是聚焦在东西向流量的隔离上(当然对南北向隔离也能发挥左右),一是有别于防火墙的隔离作用,二是在云计算环境中的真实需求。

为什么需要微隔离?

在云计算、虚拟技术的广泛应用之下,现代企业内部网络庞大且复杂,想要实施东西向控制会遇到许多挑战,只有解决好这些痛点问题,才能使它成为解决安全问题的一把利刃。

不少人提出来有VLAN技术、VxLAN技术、VPC技术,为什么还需要微隔离?在回答这个问题之前,我们先来看看这几个技术的定义和作用:

VLAN:即虚拟局域网,是通过以太网协议将一个物理网络空间逻辑划分成几个隔离的局域网,是我们目前做内部不同局域网段的一种常用技术;由于以太网协议的限制,VLAN能划分的虚拟局域网最多只有4096个。

VxLAN:即虚拟扩展局域网,为了解决VLAN技术在大规模计算数据中心虚拟网络不足的问题而出现的技术,最多可支持1600万个虚拟网络的同时存在可适应大规模租户的部署。

VPC:Virtual Private Cloud,即虚拟私有云,最早由AWS于2009年发布的一种技术,为公有云租户实现在公有云上创建相互隔离的虚拟网络,其技术原理类似于VxLAN。

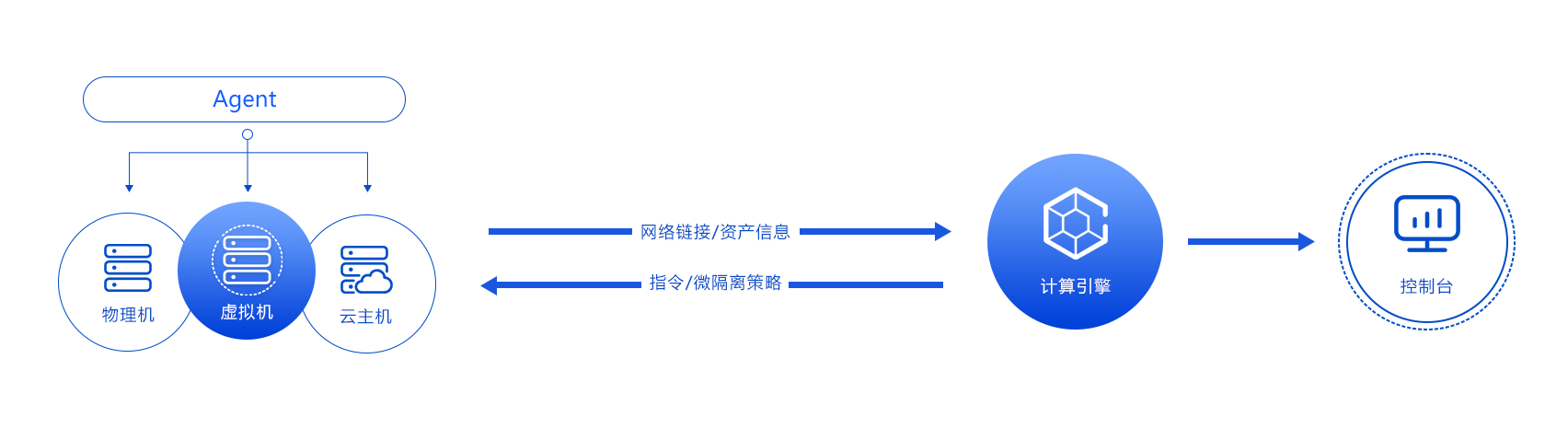

从技术特点上看,VLAN是一种粗粒度的网络隔离技术,VxLAN和VPC更接近于微隔离的技术要求但还不是微隔离最终的产品形态。那么当工作负载数量急剧上升时我们急需一套更加智能的隔离系统。而德迅零域·微隔离安全平台可部署在混合数据中心架构中,实现跨平台的统一安全管理,通过自主学习分析、可视化展示业务访问关系,实现细粒度、自适应的安全策略管理。产品在真实威胁中,可快速隔离失陷主机网络,阻断横向渗透行为,让零信任理念真正落地。以下是总结需要微隔离技术的几大理由:

一、流量看得清——业务拓扑图可视化展示访问关系

自动学习业务访问关系,并以多种拓扑图清晰展示,结合资产信息,为策略制定提供基础。

•拓扑图上交互式设置,自动生成策略,提高效率。

•发现主机上无用的端口,减少风险暴露面。

•丰富的查询方式和图例,直观评估策略配置情况。

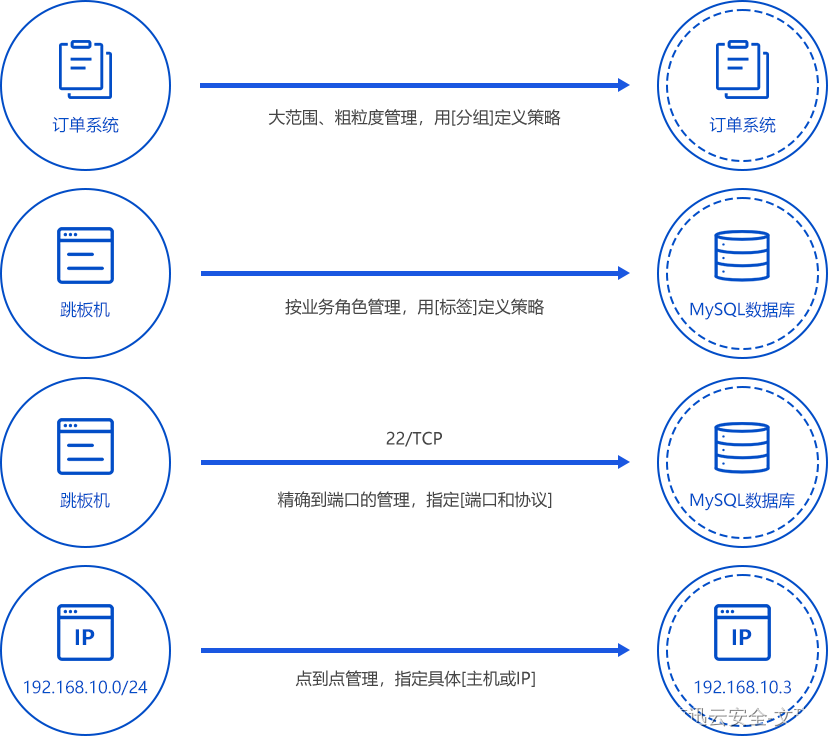

二、策略好管理——多种策略形式实现自动化运维

依据不同管理场景,配置不同粒度的控制策略,并随业务或环境变化自适应调整策略,实现自动化运维。

•提供业务组、标签、端口、IP等不同粒度的策略管理。

•用标签定义策略,形式精简,降低运维成本。

•策略表达明白易读,避免基于IP的安全策略。

三、策略易验证——监控异常访问并自动验证策略

在不真实拦截流量的情况下,持续监控学习业务访问关系,自动验证策略准确性和覆盖度。

•自动验证策略正确性,减少人力成本。

•重保场景中,发现恶意横向渗透行为。

•发现异常访问,第一时间发出告警。

四、管控多选择——根据管理要求选择不同控制强度

访问控制模式决定控制策略如何放行/阻断网络连接,配合不同的管理要求,支持不同强度的控制模式。

•主机控制模式:为每个业务端口配置策略,严密防护。

•服务控制模式:管控20%的关键端口,降低80%的风险。

五、威胁可隔离——失陷主机快速隔离防止威胁扩散

在发生真实攻击场景下,提供应急响应手段,迅速隔离失陷主机网络,防止威胁进一步扩散。

•出站、入站、双向网络流量,可选择不同隔离方式。

•开放特定端口并指定访问IP,给上机排查问题提供条件。

•威胁清除后远程解除隔离,恢复正常通信。

六、保护更全面——非受控设备和DMZ区主机访问控制

对未部署Agent的网络设备和业务敏感主机实现保护,并可对DMZ区主机的外网访问进行控制。

•对已部署和未部署Agent主机之间的访问,进行安全控制。

•严格限制出入外网的流量,收缩DMZ区主机暴露面。

除此之外,微隔离产品的核心价值在于:

一、减少数据中心内部威胁

•阻止攻击者在内网的横向移动,极大减少攻击面和业务风险

•防止攻击者利用跳板窃取有价值的数据

•防止病毒在内部网络中传播

•可在网络层关闭高危端口的能力

二、缩短业务交付时间

•基于软件定义的隔离能力,让安全同样的敏捷、可控

•可在短时间为企业业务应用提供安全服务

•为各业务部门提供独立的安全服务,可进行策略的部署和业务的查看

•有效缩短企业安全所需要的可靠的应用和服务的交付时间

三、简化网络流量

•显著减少东西通信时所需的跳变,大幅提升业务应用性能

•消除无效过滤点(东西向流量被迫通过物理防火墙),避免造成阻塞和不必要的延迟

•工作负载部署与网络拓扑解耦,允许数据中心中所有工作负载进行策略部署和迁移

四、减少运维成本

•大幅减少安全运维中手动操作和安全性任务所需的时间

•独特的身份识别技术,为新入网的工作负载进行自适应策略配置

•高度的自动化和可编排能力消除了手工配置错误的风险

总之,微隔离安全平台以其高技术含量和精细化管理能力,成为了网络安全领域的新宠。它不仅能够有效应对各种网络安全威胁,还能够提高企业的安全防护水平和运营效率。随着技术的不断进步和应用场景的不断扩展,微隔离安全平台将在未来发挥更加重要的作用,为企业构筑起更加坚固的网络安全防线。

相关文章:

(德迅零域)微隔离安全平台是什么,有什么作用?

网络隔离并不是新的概念,而微隔离技术(Micro-Segmentation)是VMware在应对虚拟化隔离技术时提出来的,但真正让微隔离备受大家关注是从2016年起连续3年微隔离技术都进入Gartner年度安全技术榜单开始。在2016年的Gartner安全与风险管…...

这些问题,每年软考报名时都有人问

软考报名实行网上在线报名的方式,每次在报名期间,考生都会遇到各种各样的问题,本文挑选了一些大家问的比较多的问题进行了解答,希望对大家有所帮助。 1、软考报名资格审核要审核多久? 一般来说审核时间在3个工作…...

JavaScript爬虫进阶攻略:从网页采集到数据可视化

在当今数字化世界中,数据是至关重要的资产,而网页则是一个巨大的数据源。JavaScript作为一种强大的前端编程语言,不仅能够为网页增添交互性,还可以用于网页爬取和数据处理。本文将带你深入探索JavaScript爬虫技术的进阶应用&#…...

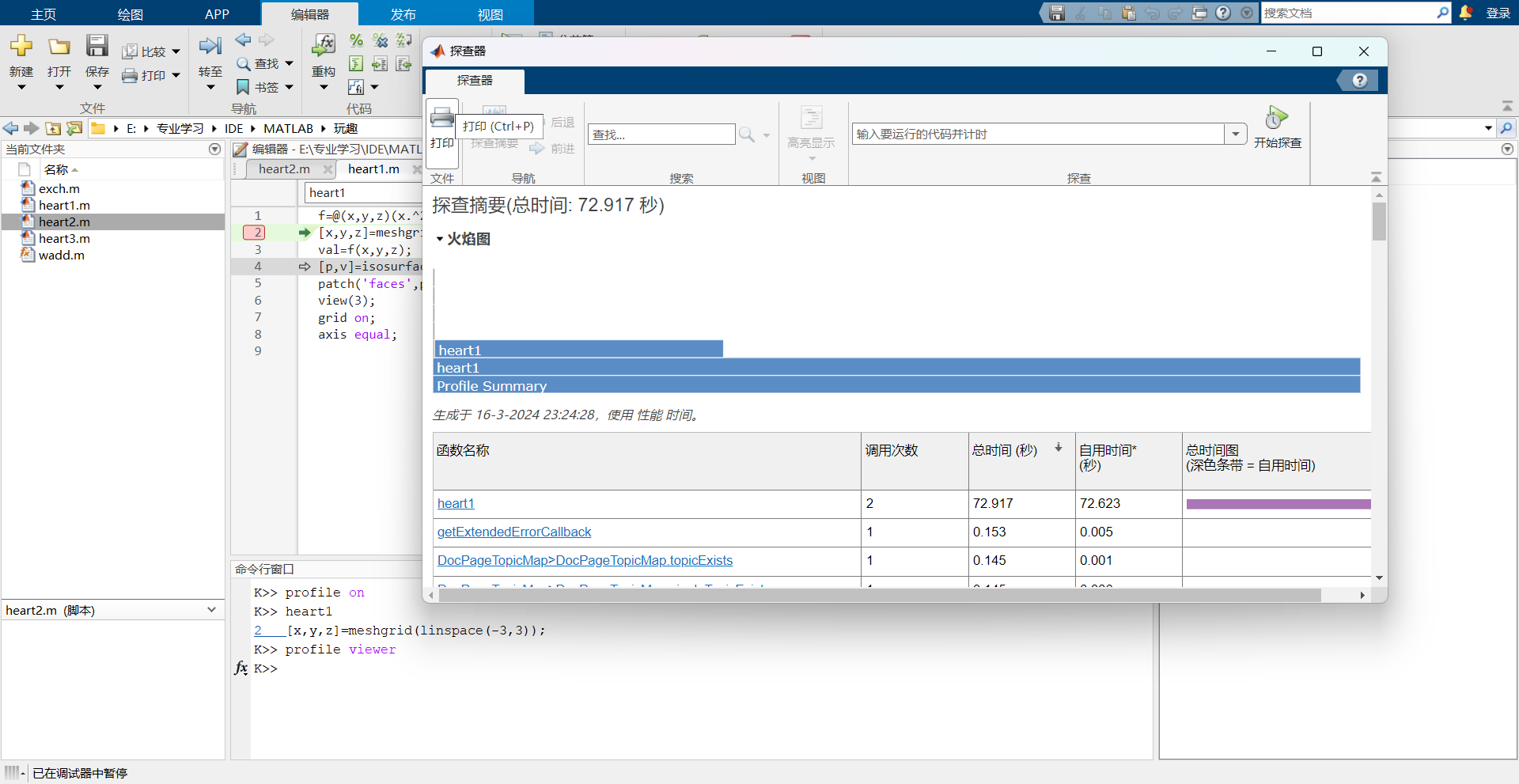

MATLAB教程

目录 前言一、MATLAB基本操作1.1 界面简介1.2 搜索路径1.3 交互式命令操作1.4 帮助系统 二、MATLAB语言基础2.1 数据类型2.2 MATLAB运算2.2.1 算数运算2.2.2 关系运算2.2.3 逻辑运算 2.3 常用内部函数2.4 结构数据与单元数据 三、MATLAB程序设计3.1 M文件3.2 函数文件3.3 程序控…...

爱恩斯坦棋小游戏使用C语言+ege/easyx实现

目录 1、游戏介绍和规则 2、需要用到的头文件 3、这里我也配上一个ege和easyx的下载链接吧,应该下一个就可以 4、运行结果部分展示 5、需要用到的图片要放在代码同一文件夹下 6、代码地址(里面有需要用到的图片) 1、游戏介绍和规则 规则如…...

png格式怎么转成gif?一个小窍门快速转换

如何将png转换成gif动画?作为新媒体工作者,在日常办公中少不了使用到gif格式图片。那么,当我们遇到需要将png格式转换成gif格式的时候要怎么操作呢?很简单,使用gif动画图片(https://www.gif.cn/)…...

mysql笔记:20. 什么是数据库六大范式

文章目录 简介什么是范式最常用的范式 第一范式 - 1NF第二范式 - 2NF第三范式 - 3NF第四范式 - 4NF第五范式 - 5NF巴斯-科德范式 - BCNF总结 简介 什么是范式 范式(Normal Form,简称NF)是数据库设计时遵循的一种规范,不同的规范…...

4.GetMapping和PostMapping 和 @RequestMapping的区别。RequestBody 和ResponseBody的区别

1.GetMapping和PostMapping 和 RequestMapping的区别 //GetMapping只能通过get请求。 public class Hello1{GetMapping("hello1")public String h1(){return "1";}//PostMapping只能通过post请求,需要输入参数。 public class Hello2{PostMapp…...

UE要收费?难道ue的使用成本要增加吗?

去年,Epic Games在裁员16%后,放出要对非游戏制作等行业使用UE进行收费的消息。3月12日,Epic Games正式宣布了对UE、实时可视化工具Twinmotio和摄影测量应用RealityCapture的新定价。 Epic Games将从下个月开始推出新的Unreal订阅模式&#x…...

深度学习-2.6在MINST-FASHION上实现神经网络的学习流程

文章目录 在MINST-FASHION上实现神经网络的学习流程1. 导库2. 导入数据,分割小批量3. 定义神经网络4.定义训练函数5.进行训练与评估 在MINST-FASHION上实现神经网络的学习流程 现在我们要整合本节课中所有的代码实现一个完整的训练流程。 首先要梳理一下整个流程&a…...

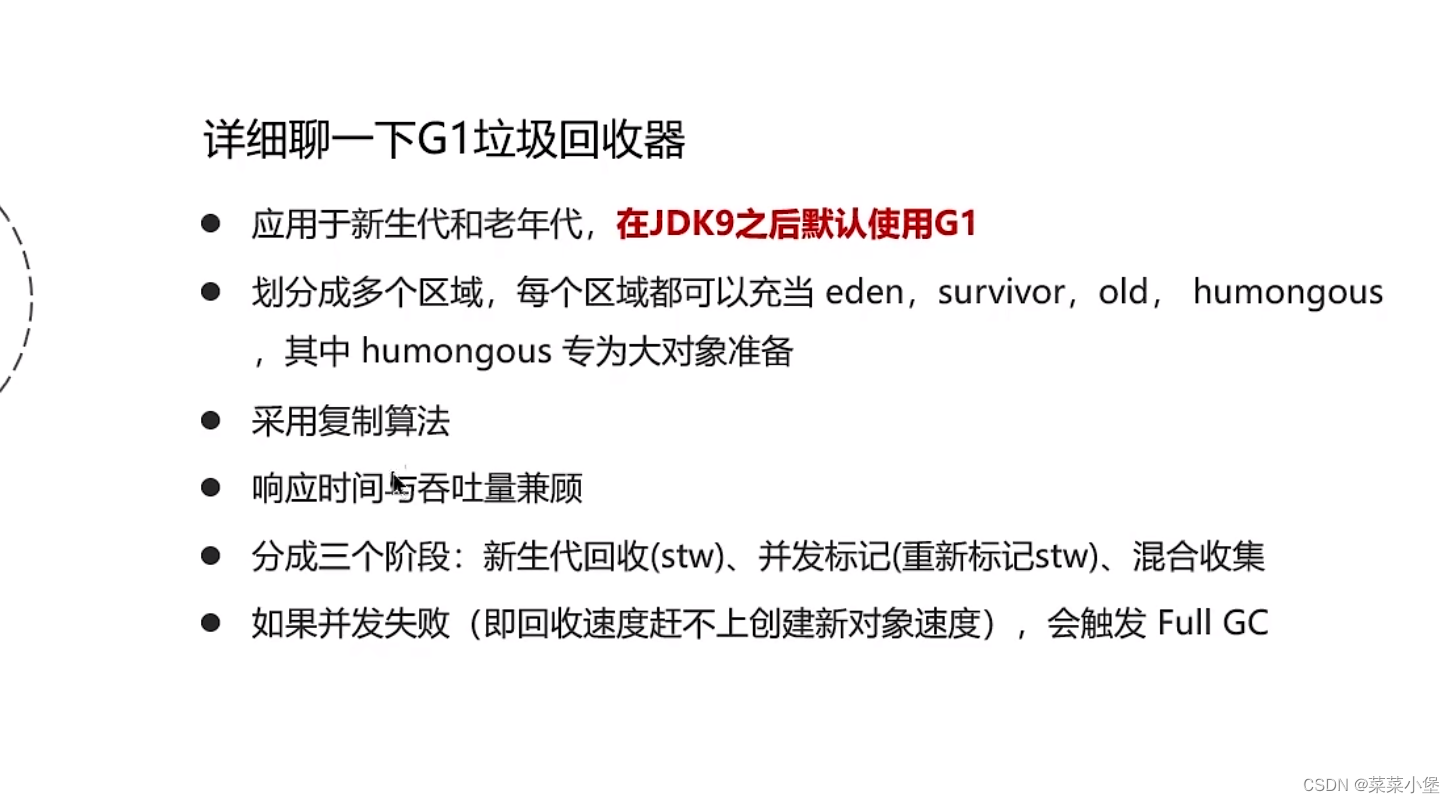

Java后端八股----JVM篇

上图中线程1,2如果资源被抢占了,则程序计数器记录一下执行的行号,等到资源就绪后会从记录的行号继续向后执行。 Java8把静态变量以及常量放到了线程的本地内存原空间中(避免放在堆中不可控)。 👆图中第二种情况不太容易出现…...

使用 C 或 C++ 扩展 Python

如果你会用 C,添加新的 Python 内置模块会很简单。以下两件不能用 Python 直接做的事,可以通过 extension modules 来实现:实现新的内置对象类型;调用 C 的库函数和系统调用。 为了支持扩展,Python API(应…...

MVC接收请求教程

mvc接收各种请求 1-环境搭建 1.1-准备apifox发送请求 1.2-项目搭建 ①创建Web骨架的Maven项目 --打开2023-IDEA ,选择New Project --选择Maven Archetype --注意点:Catalog默认就行了 --Archetype选择webapp --JDK跟着黑马敲最好…...

P8711 [蓝桥杯 2020 省 B1] 整除序列 存疑解决篇 Python

[蓝桥杯 2020 省 B1] 整除序列 题目描述 有一个序列,序列的第一个数是 n n n,后面的每个数是前一个数整除 2 2 2,请输出这个序列中值为正数的项。 输入格式 输入一行包含一个整数 n n n。 输出格式 输出一行,包含多个整数…...

「Linux系列」聊聊vi/vim的3种命令模式

文章目录 一、vim简介二、命令模式1. 光标移动2. 复制、剪切和粘贴3. 撤销和重做4. 搜索和替换5. 显示行号 三、输入模式1. 进入输入模式2. 在输入模式下编辑文本3. 使用特殊字符和快捷键注意事项 四、命令行模式1. 保存和退出2. 查找和替换3. 显示行号和其他设置4. 执行外部命…...

密码学——数字签名

数字签名 引言数字签名签名方案直接数字签名EIGamal 数字签名方案公钥和私钥对的产生签名的产生签名的验证Schnorr 数字签名方案公钥和私钥生成签名生成签名验证证书和认证中心引言 消息认证可以保护双方不受第三方的攻击,但是消息认证不能处理双方自身发生的攻击。如接受方可…...

【Mysql事务】

目录 前言 1.事务的特性是什么?可以详细说一下吗? 2.并发事务带来哪些问题?怎么解决这些问题呢?Mysql的默认隔离级别是? 3.undo log和redo log的区别。 4.事务中的隔离性是如何保证的(解释一下MVCC)? 5.主从同…...

- SQL质量标准)

从SQL质量管理体系来看SQL审核(2) - SQL质量标准

从SQL质量管理体系来看SQL审核系列将通过多篇文章从SQL质量管理体系的角度来讨论如何设计一个优秀SQL审核引擎。 本系列的第一篇博文介绍了SQL质量管理体系的四个主要组成部分,SQL质量标准确立目标,SQL开发规范指导编码实践,SQL审核工具监督…...

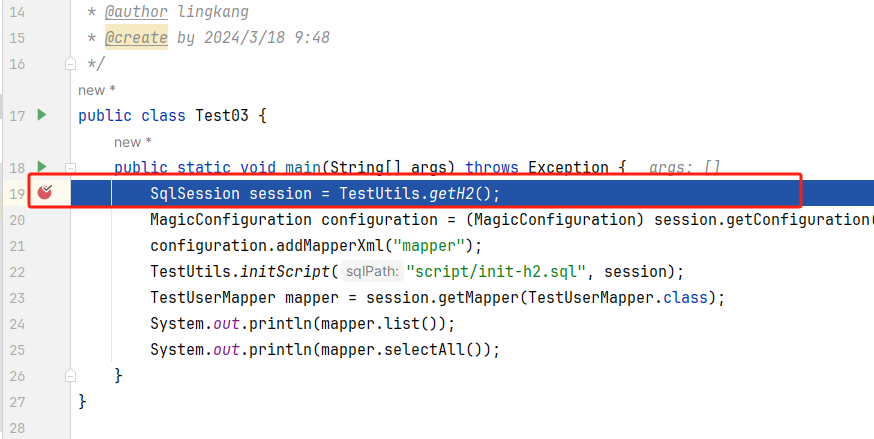

idea远程试调jar、远程试调war

idea远程试调jar、远程试调war 目的:测试运行时与ide开发时是否一致。 配置jar Maven中添加 <packaging>jar</packaging>将其打包为jar。 设置运行入口main 编译jar 看到jar输出 配置试调 添加jar运行 远程试调 先在源码中打好断点试调 debug运行…...

-58)

hdlbits系列verilog解答(Gatesv)-58

文章目录 一、问题描述二、verilog源码三、仿真结果一、问题描述 本节我们得到一个4位的输入向量,我们想知道每个比特与相邻比特之间的一些关系。 out_both:此输出向量的每个位都应指示相应的输入位及其左侧的邻居(较高索引)是否均为“1”。例如, out_both[2] 应指示 和 …...

零门槛NAS搭建:WinNAS如何让普通电脑秒变私有云?

一、核心优势:专为Windows用户设计的极简NAS WinNAS由深圳耘想存储科技开发,是一款收费低廉但功能全面的Windows NAS工具,主打“无学习成本部署” 。与其他NAS软件相比,其优势在于: 无需硬件改造:将任意W…...

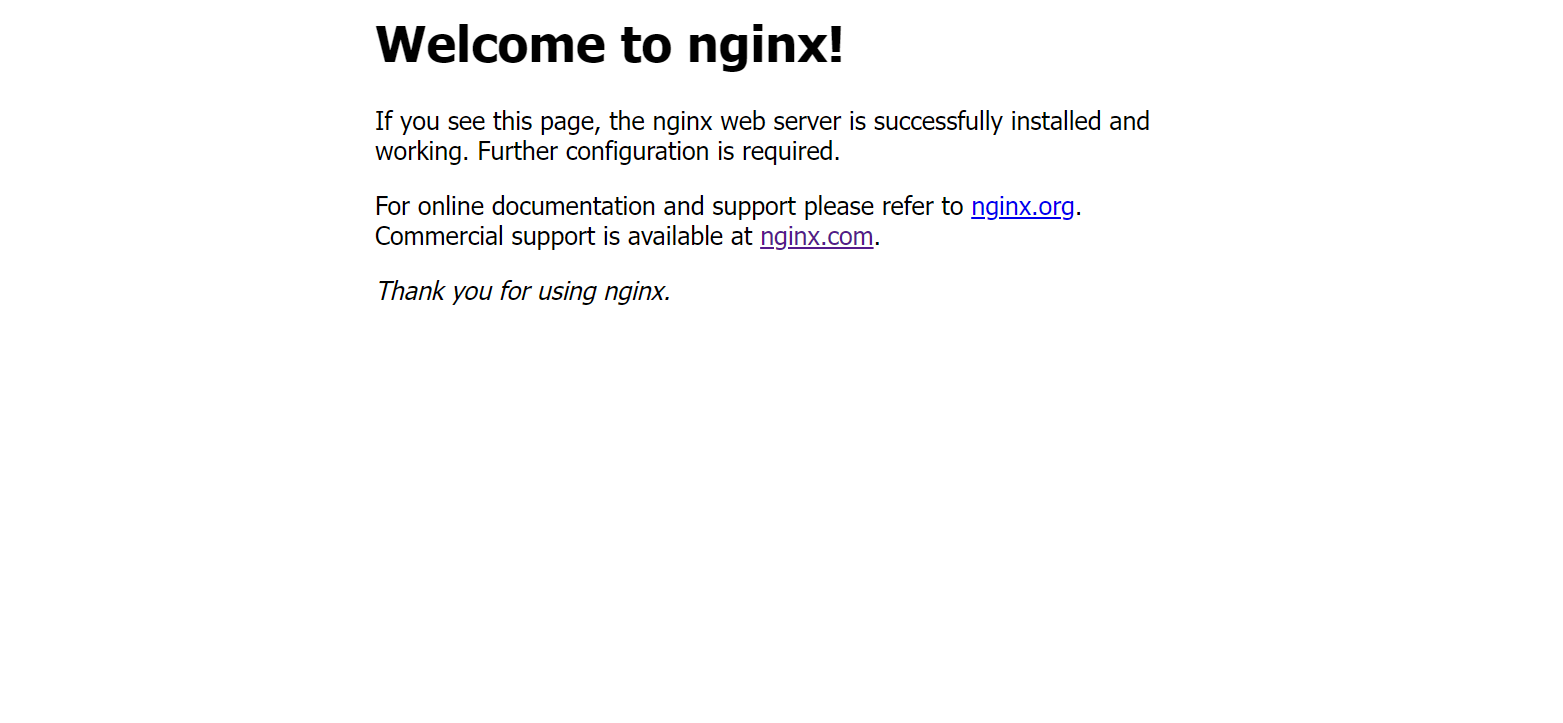

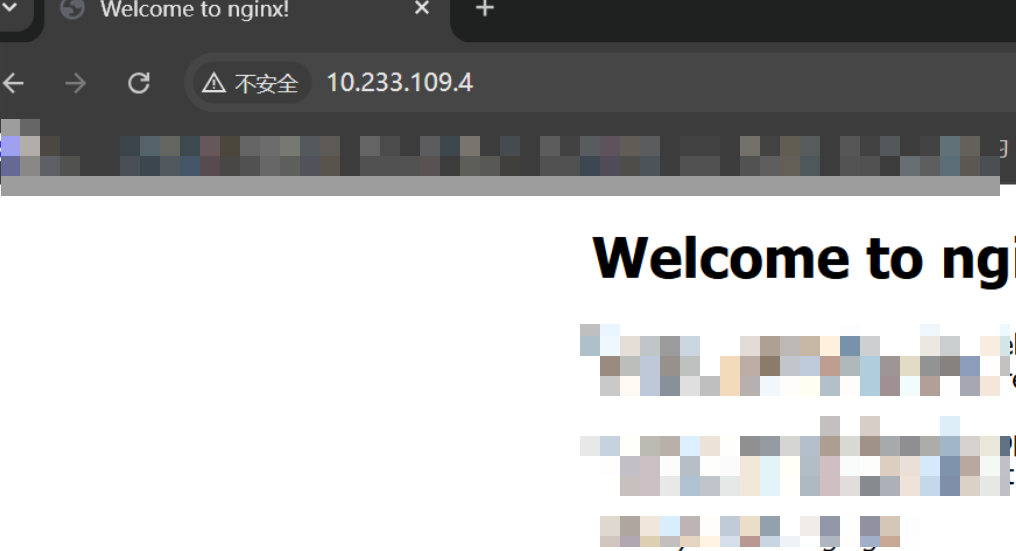

linux之kylin系统nginx的安装

一、nginx的作用 1.可做高性能的web服务器 直接处理静态资源(HTML/CSS/图片等),响应速度远超传统服务器类似apache支持高并发连接 2.反向代理服务器 隐藏后端服务器IP地址,提高安全性 3.负载均衡服务器 支持多种策略分发流量…...

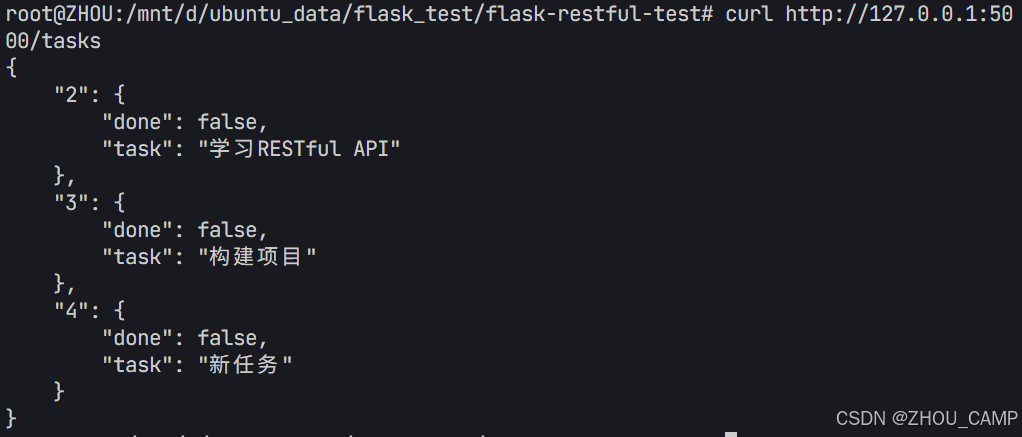

Flask RESTful 示例

目录 1. 环境准备2. 安装依赖3. 修改main.py4. 运行应用5. API使用示例获取所有任务获取单个任务创建新任务更新任务删除任务 中文乱码问题: 下面创建一个简单的Flask RESTful API示例。首先,我们需要创建环境,安装必要的依赖,然后…...

【Java学习笔记】Arrays类

Arrays 类 1. 导入包:import java.util.Arrays 2. 常用方法一览表 方法描述Arrays.toString()返回数组的字符串形式Arrays.sort()排序(自然排序和定制排序)Arrays.binarySearch()通过二分搜索法进行查找(前提:数组是…...

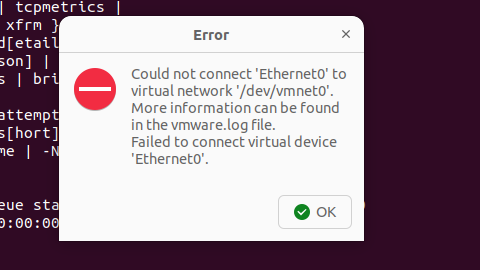

解决Ubuntu22.04 VMware失败的问题 ubuntu入门之二十八

现象1 打开VMware失败 Ubuntu升级之后打开VMware上报需要安装vmmon和vmnet,点击确认后如下提示 最终上报fail 解决方法 内核升级导致,需要在新内核下重新下载编译安装 查看版本 $ vmware -v VMware Workstation 17.5.1 build-23298084$ lsb_release…...

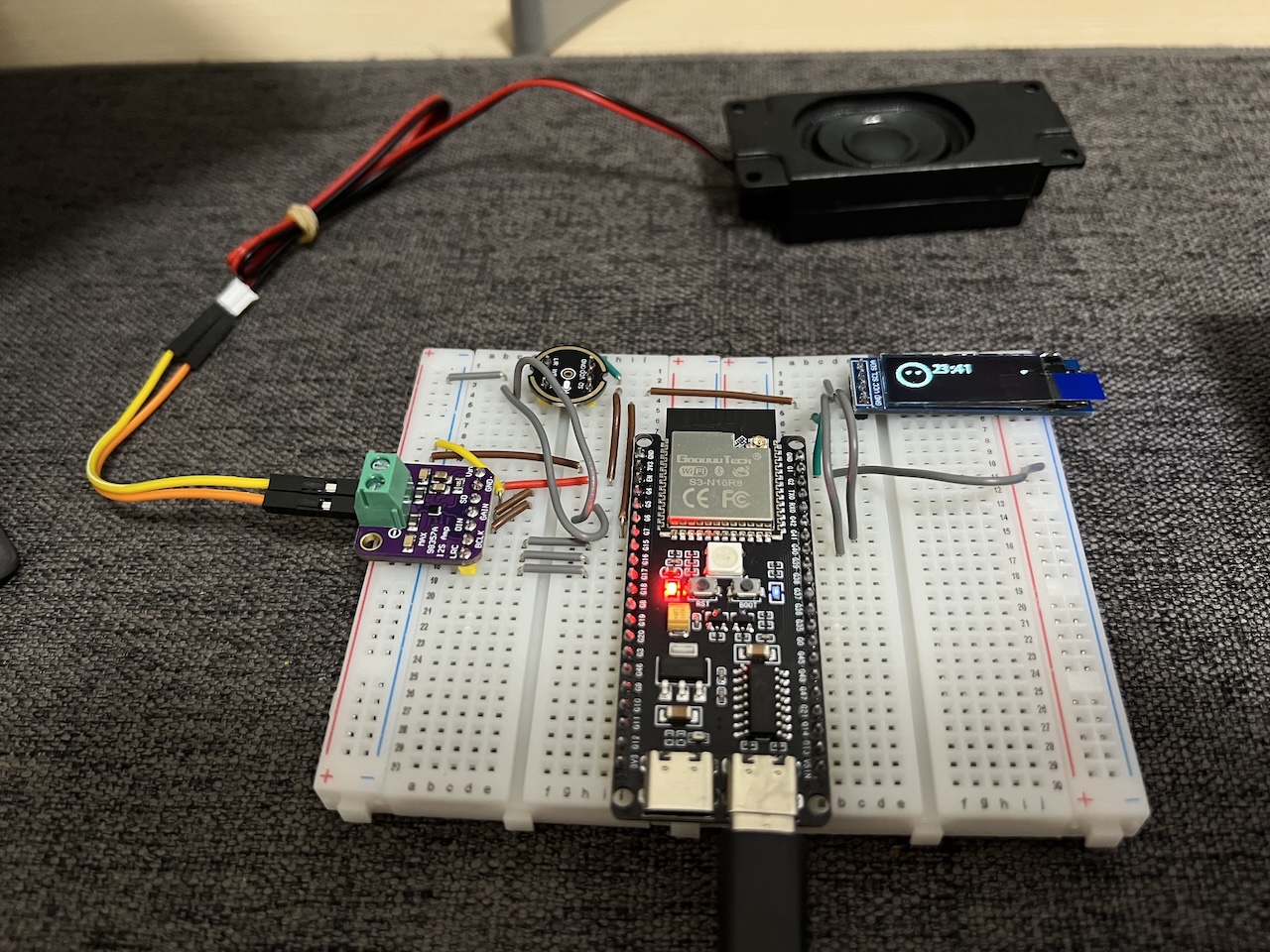

DIY|Mac 搭建 ESP-IDF 开发环境及编译小智 AI

前一阵子在百度 AI 开发者大会上,看到基于小智 AI DIY 玩具的演示,感觉有点意思,想着自己也来试试。 如果只是想烧录现成的固件,乐鑫官方除了提供了 Windows 版本的 Flash 下载工具 之外,还提供了基于网页版的 ESP LA…...

Matlab | matlab常用命令总结

常用命令 一、 基础操作与环境二、 矩阵与数组操作(核心)三、 绘图与可视化四、 编程与控制流五、 符号计算 (Symbolic Math Toolbox)六、 文件与数据 I/O七、 常用函数类别重要提示这是一份 MATLAB 常用命令和功能的总结,涵盖了基础操作、矩阵运算、绘图、编程和文件处理等…...

k8s业务程序联调工具-KtConnect

概述 原理 工具作用是建立了一个从本地到集群的单向VPN,根据VPN原理,打通两个内网必然需要借助一个公共中继节点,ktconnect工具巧妙的利用k8s原生的portforward能力,简化了建立连接的过程,apiserver间接起到了中继节…...

什么?连接服务器也能可视化显示界面?:基于X11 Forwarding + CentOS + MobaXterm实战指南

文章目录 什么是X11?环境准备实战步骤1️⃣ 服务器端配置(CentOS)2️⃣ 客户端配置(MobaXterm)3️⃣ 验证X11 Forwarding4️⃣ 运行自定义GUI程序(Python示例)5️⃣ 成功效果

USB Over IP专用硬件的5个特点

USB over IP技术通过将USB协议数据封装在标准TCP/IP网络数据包中,从根本上改变了USB连接。这允许客户端通过局域网或广域网远程访问和控制物理连接到服务器的USB设备(如专用硬件设备),从而消除了直接物理连接的需要。USB over IP的…...