软考高级架构师:数据传输控制方式:程序控制方式、程序中断方式、DMA方式、通道方式、IO处理机

作者:明明如月学长, CSDN 博客专家,大厂高级 Java 工程师,《性能优化方法论》作者、《解锁大厂思维:剖析《阿里巴巴Java开发手册》》、《再学经典:《Effective Java》独家解析》专栏作者。

热门文章推荐:

- (1)《为什么很多人工作 3 年 却只有 1 年经验?》

- (2)《一文掌握大模型提示词技巧:从战略到战术巧》

- (3)《AI 时代,程序员的出路在何方?》

- (4)《如何写出高质量的文章:从战略到战术》

- (5)《我的技术学习方法论》

- (6)《我的性能方法论》

- (7)《AI 时代的学习方式: 和文档对话》

一、AI 讲解

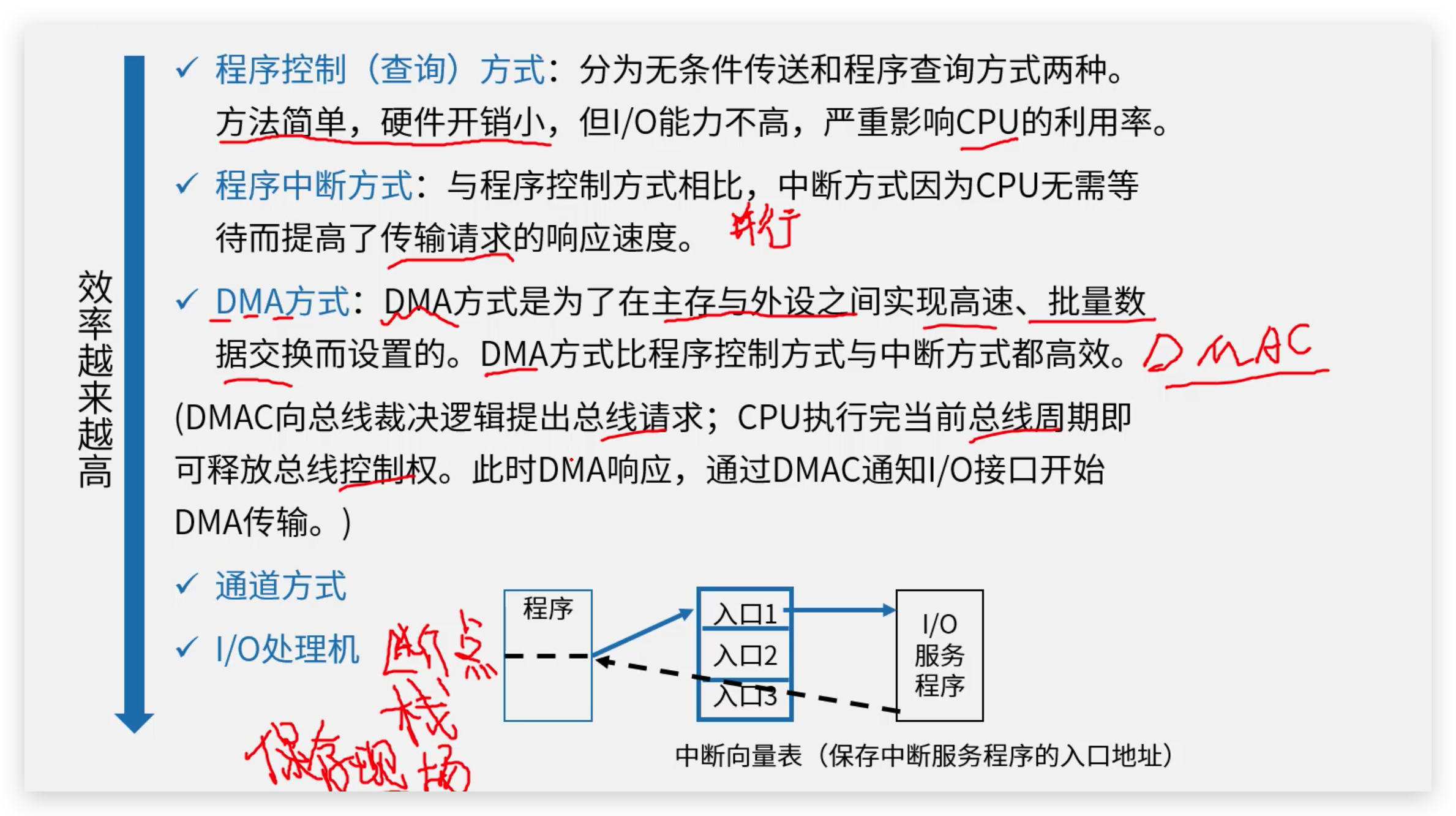

数据传输控制方式是计算机系统中,用于管理和控制数据在系统组件之间传输的方法。不同的数据传输控制方式影响着计算机系统的性能和效率。

下面是主要的数据传输控制方式及其特点:

| 控制方式 | 特点 |

|---|---|

| 程序控制方式 | CPU直接控制数据传输,每次传输都需要CPU介入,适用于少量数据传输。效率较低,因为它占用了CPU大量时间。 |

| 程序中断方式 | 在程序控制方式的基础上增加了中断机制,当IO设备准备好后通过中断信号通知CPU,减少了CPU的等待时间。 |

| DMA方式 | 直接内存访问(DMA)方式允许外围设备直接和内存交换数据,无需CPU介入,适用于大量数据传输,可以显著提高传输效率。 |

| 通道方式 | 使用一种或多种专用的处理器来控制数据传输,可以并行处理多个IO操作,适合大型系统中高速的数据传输需求。 |

| IO处理机方式 | 专门的处理器来处理所有的IO操作,与通道方式相似,但更加强调处理器的独立性和专门性,用于复杂或高性能的IO处理需求。 |

二、AI 出题

(1)题目

-

程序控制方式的主要缺点是什么?

A. 数据传输速度快

B. 占用CPU大量时间

C. 支持大量数据传输

D. 适用于高性能计算 -

程序终中断方式相比程序控制方式的主要改进是什么?

A. 减少CPU等待时间

B. 增加数据传输速度

C. 减少内存占用

D. 增加了数据传输的复杂度 -

DMA方式允许哪些组件直接交换数据?

A. CPU和IO设备

B. IO设备和内存

C. CPU和内存

D. IO设备和外部存储器 -

在通道方式中,数据传输是由什么控制的?

A. CPU

B. 专用处理器

C. 内存

D. 外部存储器 -

IO处理机方式的特点是什么?

A. 减少CPU的负担

B. 提高数据传输的复杂度

C. 降低数据传输效率

D. 增加内存的使用 -

对于需要大量数据传输的应用,哪种数据传输控制方式最为适合?

A. 程序控制方式

B. 程序终端方式

C. DMA方式

D. 通道方式 -

程序中断方式的数据传输中断机制的主要作用是什么?

A. 提高数据传输速度

B. 减少数据丢失

C. 减少CPU等待时间

D. 增加数据安全性 -

DMA方式的数据传输不需要哪个组件的直接干预?

A. CPU

B. 内存

C. IO设备

D. 专用处理器 -

通道方式适用于哪种场景?

A. 小型系统中的简单数据传输

B. 大型系统中的高速数据传输

C. 大量数据存储

D. 低速网络传输 -

IO处理机方式与通道方式相比,更强调的是什么?

A. 数据传输速度

B. 处理器的独立性和专门性

C. 数据的安全性

D. 减少内存使用

(2)答案和解析

-

答案:B。程序控制方式的主要缺点是占用CPU大量时间,因为每次数据传输都需要CPU直接介入。

-

答案:A。程序中断方式通过增加中断机制,当IO设备准备好后通过中断信号通知CPU,从而减少CPU的等待时间。

-

答案:B。DMA方式允许IO设备和内存之间直接交换数据,无需CPU介入。

-

答案:B。在通道方式中,数据传输是由一种或多种专用的处理器来控制的。

-

答案:A。IO处理机方式的特点是有专门的处理器来处理所有的IO操作,从而减少CPU的负担。

-

答案:C。对于需要大量数据传输的应用,DMA方式最为适合,因为它允许外围设备直接和内存交换数据,提高了传输效率。

-

答案:C。程序中断方式的数据传输中断机制的主要作用是减少CPU等待时间。

-

答案:A。DMA方式的数据传输不需要CPU的直接干预。

-

答案:B。通道方式适用于大型系统中的高速数据传输,因为它使用专用处理器来控制数据传输。

-

答案:B。IO处理机方式与通道方式相比,更强调处理器的独立性和专门性,以适应复杂或高性能的IO处理需求。

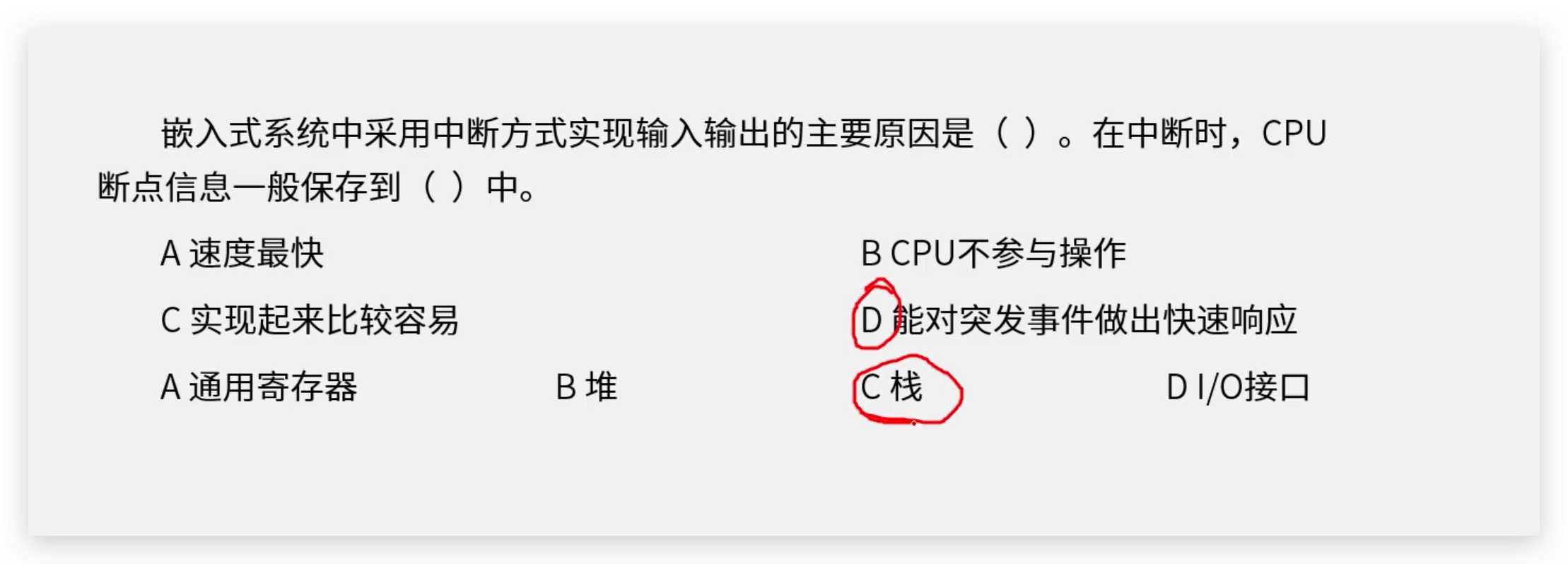

三、真题

相关文章:

软考高级架构师:数据传输控制方式:程序控制方式、程序中断方式、DMA方式、通道方式、IO处理机

作者:明明如月学长, CSDN 博客专家,大厂高级 Java 工程师,《性能优化方法论》作者、《解锁大厂思维:剖析《阿里巴巴Java开发手册》》、《再学经典:《Effective Java》独家解析》专栏作者。 热门文章推荐&am…...

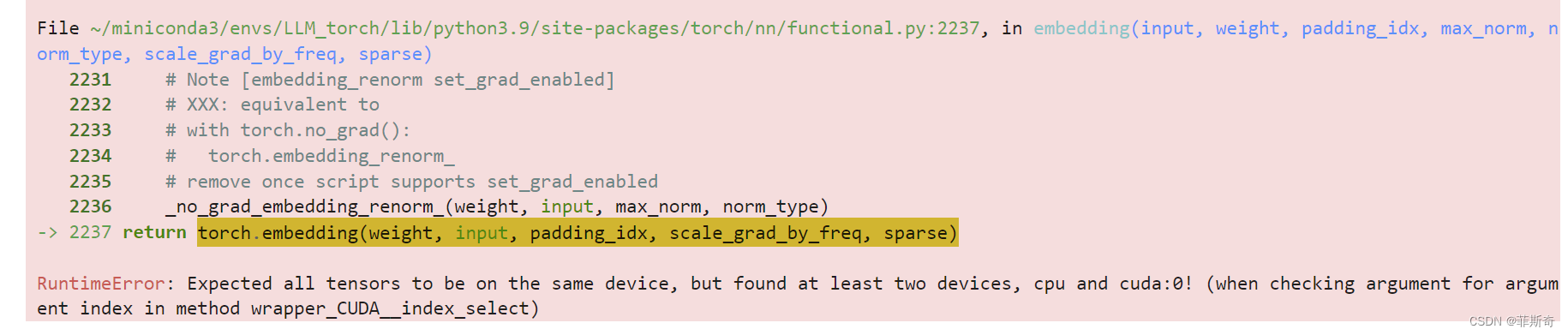

大模型之路2:继续趟一条小路

继续趟一条小路,可谓是充满了曲折,当然,必不可少的还是坑。 吐槽 看过的喷友,其实你看完以后,大概率也就是和我一起骂骂街,因为....我也的确没理清楚。 我也不知道做错了什么,就是运行不过去…...

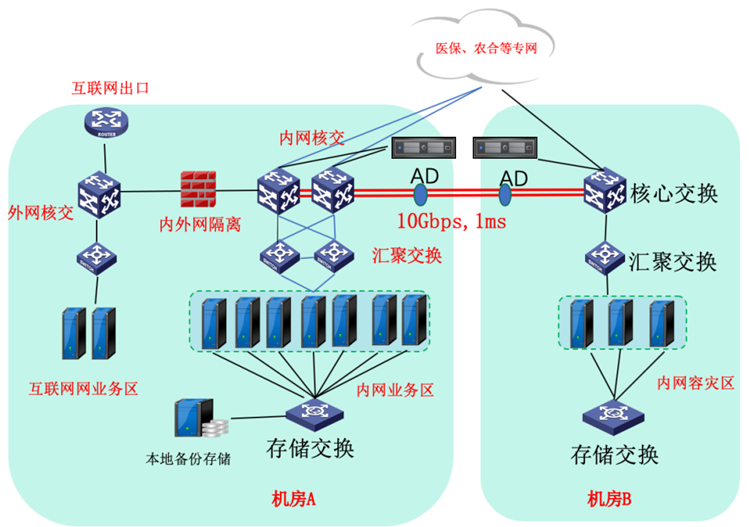

打造安全医疗网络:三网整体规划与云数据中心构建策略

医院网络安全问题涉及到医院日常管理多个方面,一旦医院信息管理系统在正常运行过程中受到外部恶意攻击,或者出现意外中断等情况,都会造成海量医疗数据信息的丢失。由于医院信息管理系统中存储了大量患者个人信息和治疗方案信息等,…...

imu测试--UDP、PTP

imu测试–UDP、PTP UDP 服务器端口: nc -lu -p 52340;客服端: nc -u 192.168.101.175 52340列出linux所以的开放端口 sudo netstat -tulpn或者$ sudo ss -tulpn状态列显示端口是否处于侦听状态(LISTEN)。 在上面的命令中,标志ÿ…...

软考 系统架构设计师系列知识点之云原生架构设计理论与实践(13)

接前一篇文章:软考 系统架构设计师系列知识点之云原生架构设计理论与实践(12) 所属章节: 第14章. 云原生架构设计理论与实践 第3节 云原生架构相关技术 14.3.2 云原生微服务 1. 微服务发展背景 过去开发一个后端应用最为直接的方…...

2024多功能知识付费源码下载

多功能知识付费源码下载实现流量互导多渠道变现 源码介绍 资源变现类产品的许多优势,并剔除了那些无关紧要的元素,使得本产品在运营和变现能力方面实现了质的飞跃。多领域素材资源知识变现营销裂变独立版本。 支持:视频、音频、图文、文档…...

计算机网络——33多点访问协议

多点访问协议 多路访问链路和协议 两种类型的链路(一个子网内部链路连接形式) 点对点 拨号访问的PPP以太网交换机和主机之间的点对点链路 广播 传统以太网HFC上行链路802.11无线局域网 多路访问协议 单个共享的广播型链路 2个过更多结点同时传送&am…...

基于神经网络的人脸识别系统的设计与实现

基于神经网络的人脸识别系统的设计与实现 摘要: 随着计算技术的快速发展,人脸识别已成为身份验证、安全监控等领域的关键技术。本文旨在设计并实现一个基于神经网络的人脸识别系统,该系统能够自动地从输入图像中检测和识别出人脸。论文首先介…...

远控桌面多任务并发文件保密传输

远程桌面文件传输是一个重要的功能,大多数远控都是用的桌面程序模式,利用系统自带复制粘贴拖拽文件拷贝功能,做一个ole调用对接,可以将很多控制权交给操作系统。 但我做的是浏览器版,浏览器是沙盒原理,为了…...

探索 ZKFair 的Dargon Slayer蓝图,解锁新阶段的潜力

在当前区块链技术的发展中,Layer 2(L2)解决方案已成为提高区块链扩容性、降低交易成本和提升交易速度的关键技术,但它仍面临一些关键问题和挑战,例如用户体验的改进、跨链互操作性、安全性以及去中心化程度。在这些背景…...

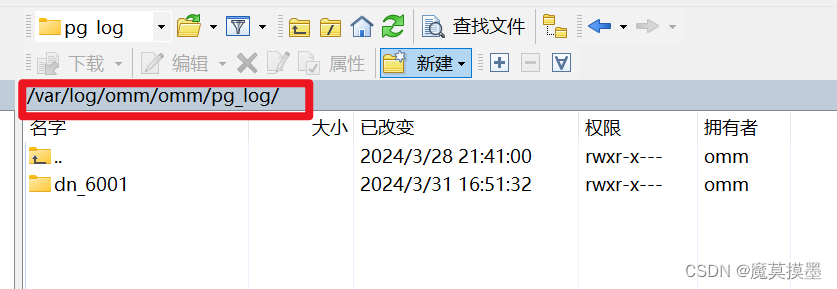

open Gauss 数据库-04 openGauss数据库日志管理指导手册

发文章是为了证明自己真的掌握了一个知识,同时给他人带来帮助,如有问题,欢迎指正,祝大家万事胜意! 目录 前言 openGauss 数据库日志管理 1 实验介绍 2 实验目的 3 系统日志 3.1 运行时日志 3.2 安装卸载时日志…...

Redis性能瓶颈与安全隐患排查验证纪实

在写《Redis怎样保证数据安全?》这篇文章,我是有对redis设置密码需要哪些步骤,设置密码的性能损耗有验证的。这就涉及到要对redis的配置做修改。 开始时我是打算采用直接使用redis配置文件的方式。所以我从redis官网下载了一个默认的配置文件…...

【C/C++】C语言实现顺序表

C语言实现顺序表 简单描述代码运行结果 简单描述 用codeblocks编译通过 源码参考连接 https://gitee.com/IUuaena/data-structures-c.git 代码 common.h #ifndef COMMON_H_INCLUDED #define COMMON_H_INCLUDED#define LIST_INIT_CAPACITY 100 //!< 线性表初始化长度 #def…...

零基础快速上手:搭建类ChatGPT对话机器人的完整指南

来自:鸵傲科技开发 随着人工智能技术的飞速发展,对话机器人已经成为我们日常生活中不可或缺的一部分。它们能够实时响应我们的需求,提供便捷的服务。那么,对于零基础的朋友们来说,如何快速搭建一个类似ChatGPT的对话机…...

Java中的取余与取模运算:概念、区别与实例详解

Java中的取余与取模运算:概念、区别与实例详解 引言一、取余运算(Remainder Operation)二、取模运算(True Modulo Operation)三、区别比较四、实战应用 引言 在Java编程中,当我们提到“取余”和“取模”运算…...

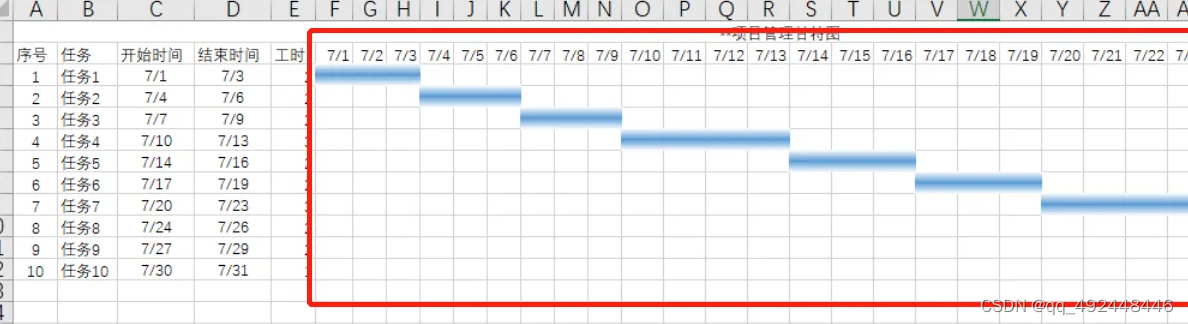

Excel制作甘特图

使用Excel表格制作甘特图,可根据任务开始时间和结束时间自动计算工时,并自动用指定颜色填充横道图。 1.新建Excel文档,先设置项目基本信息,包括表格名称,这里设置为“**项目甘特图”;然后添加任务序号列&a…...

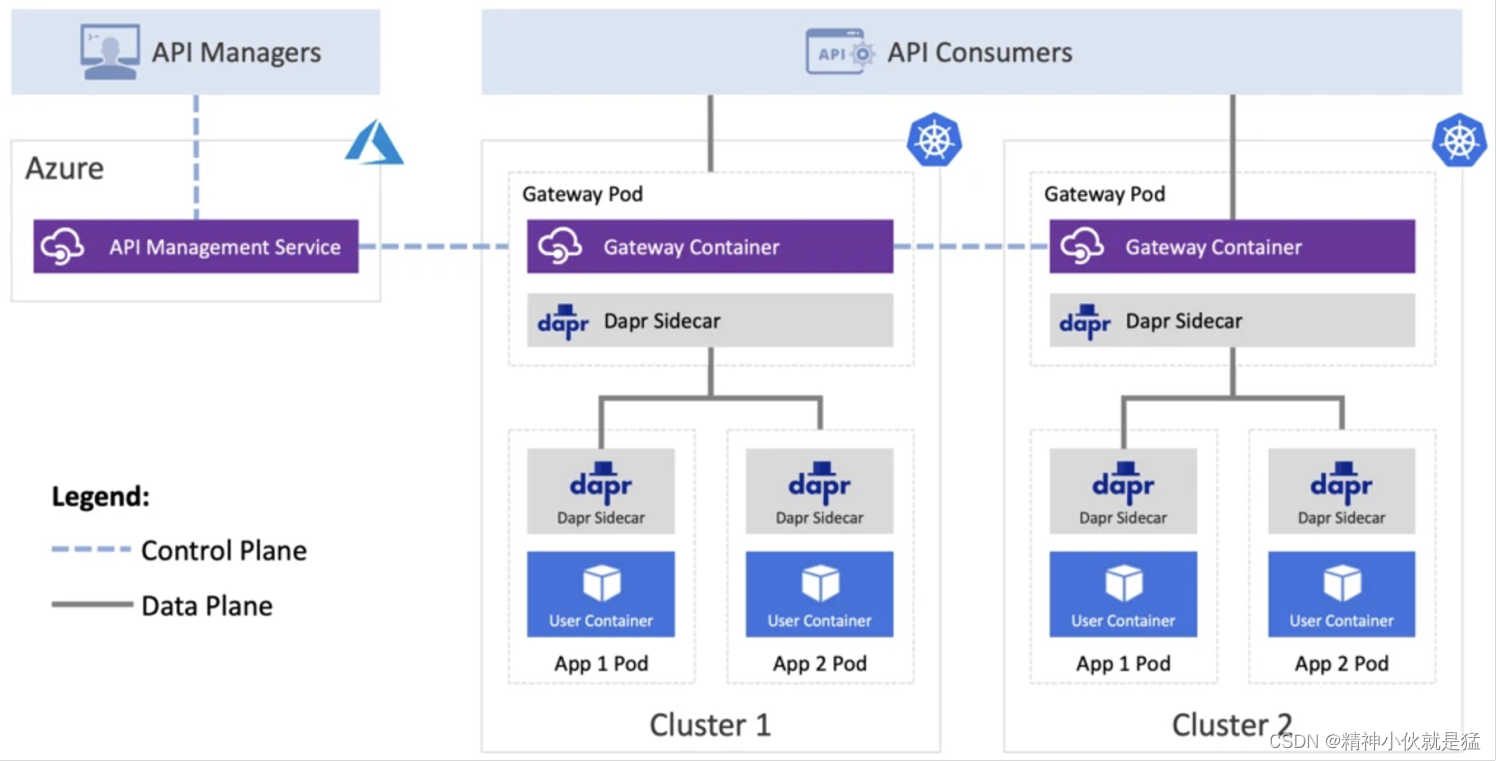

Dapr(一) 基于云原生了解Dapr

(这期先了解Dapr,之后在推出如何搭建Dapr,以及如何使用。) 目录 引言: Service Mesh定义 Service Mesh解决的痛点 Istio介绍 Service Mesh遇到的挑战 分布式应用的需求 Multiple Runtime 理念推导 Dapr 介绍 Dapr 特性 Dapr 核心…...

RESTful的优点

优点 1.通过url对资源定位,语义清晰; 2.通过HTTP谓词表示不同的操作,接口自描述; 3.可以对GET、PUT、DELETE请求重试(幂等的); 4.可以对GET请求做缓存; 5.通过HTTP状态码反映服务器端…...

网络检测与监控

1.IP sla 服务等级质量检测,思科私有,提供商与用户之间的协议 可以对带宽、延迟、丢包率、网络抖动进行检测 (1)针对icmp进行检测: r1(config)#ip sla 1 r1(config-ip-sla)#icmp-echo 12.12.12.2 source-ip 12.12…...

基于架构的软件开发方法_1.概述和相关概念及术语

1.体系结构的设计方法概述 基于体系结构的软件设计(Architecture-Based Software Design,ABSD)方法。ABSD方法是由体系结构驱动的,即指由构成体系结构的商业、质量和功能需求的组合驱动的。 使用ABSD方法,设计活动可以…...

MCP 2.0协议安全规范落地实战:从零配置TLS双向认证到自动策略审计的5步闭环

第一章:MCP 2.0协议安全规范全景概览MCP 2.0(Managed Control Protocol 2.0)是面向云原生环境设计的轻量级设备控制与策略分发协议,其安全规范覆盖身份认证、信道加密、权限隔离、审计追踪与抗重放五大核心维度。相比前代版本&…...

Flask-JWT身份验证踩坑记:为什么user.id必须转字符串才能用?

Flask-JWT身份验证实战:为什么user.id必须转为字符串? 最近在重构一个老项目的用户系统时,遇到了一个看似简单却让人抓狂的问题——每次调用需要JWT验证的接口都会返回403错误,控制台只显示{"msg": "Subject must…...

杰理之人声消除使用方法【篇】

原因:目前人声消除算法添加到各个解码流中,不像以前添加到mixer节点后。...

Lingyuxiu MXJ LoRA Python入门:从零开始的艺术生成

Lingyuxiu MXJ LoRA Python入门:从零开始的艺术生成 Lingyuxiu MXJ LoRA 是一个专注于唯美真人风格人像生成的轻量化模型,它基于SDXL架构优化,能够生成高质量、细腻的人像图片。本文将带你从零开始,学习如何使用Python调用这个强大…...

实时手机检测-通用开源镜像:Apache License 2.0商用合规性使用说明

实时手机检测-通用开源镜像:Apache License 2.0商用合规性使用说明 1. 引言:为什么你需要一个合规的手机检测方案? 想象一下,你正在开发一个智能会议室管理系统,需要自动检测参会人员是否违规使用手机。或者…...

Lingyuxiu MXJ LoRA多场景应用:游戏原画师人设草图→高清人像转化

Lingyuxiu MXJ LoRA多场景应用:游戏原画师人设草图→高清人像转化 1. 引言:从概念草图到高清人设的魔法 如果你是游戏原画师,一定经历过这样的场景:脑海中构思了一个绝佳的角色形象,用草图勾勒出轮廓和神韵ÿ…...

从火星到地球:高德与天地图坐标转换工具类实战解析

1. 为什么你的坐标在地图上“漂移”了? 如果你做过地图相关的开发,尤其是需要把同一个地点在不同地图App上显示出来,那你大概率踩过这个坑:用GPS设备(比如你的手机,或者专业的测绘仪器)记录下一…...

导师推荐 8个一键生成论文工具:全领域适配,开题报告+学术论文+毕业论文高效写作测评

在学术研究日益数字化的今天,论文写作已成为高校师生和科研人员日常工作中不可回避的重要环节。然而,面对繁重的写作任务、复杂的文献检索流程以及不断升级的AIGC内容检测机制,许多学者仍深陷效率低下的困境。为了帮助用户更高效地选择适合自…...

现在最好用的降论文AI率工具是哪个?2026最新9大降AI率工具实测测评!

现在最好用的降论文AI率工具是哪个?2026最新9大降AI率工具实测测评! 写论文的宝子们,是不是快被知网、Turnitin的AI率检测逼疯了?辛辛苦苦写的论文,一查全是“AI疑似”;用普通工具降重,结果AI率…...

实测3款主流论文降重工具!哪个网站更好用性价比更高?

实测3款主流论文降重工具!哪个网站更好用性价比更高? 最近后台快被私信炸毁了,清一色都是同一个问题:“论文重复率80%,学校用知网查,有没有靠谱的降重工具?”作为一个帮三个学弟学妹成功通过盲审…...