[SWPU 2019]神奇的二维码、buuctf部分web题

目录

[SWPU 2019]神奇的二维码

[LitCTF 2023]Http pro max plus

[SWPUCTF 2021 新生赛]finalrce

[鹏城杯 2022]简单包含

[SWPUCTF 2022 新生赛]ez_ez_php(revenge)

[GKCTF 2020]cve版签到

cve-2020-7066:

[SWPU 2019]神奇的二维码

解码看看,是一个错误的flag

用010editor查看,发现存在.rar文件(rar压缩文件十六进制开头52 61 72 21)

将文件放入kali,使用binwalk分离文件

Binwalk

binwalk 文件名 //分析文件binwalk -e 文件名 --run-as=root //分离文件

分离得4个压缩包

这两个需要解压密码

查看encode.txt文件,base64解码得asdfghjkl1234567890

这是flag.jpg的解压密码,解压后是一张单纯的图片

查看flag.doc文件,试了一下,应该是进行了很多次base64编码得到的

查看flag.doc文件,试了一下,应该是进行了很多次base64编码得到的

一次一次解很麻烦,找大佬脚本直接跑

base64隐写,多次base64加密解密,文件写入,字符统计-CSDN博客

BUUCTF:[SWPU2019]神奇的二维码_buuctf [swpu2019]神奇的二维码-CSDN博客

// e:/云靶场/base64.txt 要解码的文件路径import base64def decode(f):n = 0;while True:try:f = base64.b64decode(f)n += 1except:print('[+]Base64共decode了{0}次,最终解码结果如下:'.format(n))print(str(f,'utf-8'))breakif __name__ == '__main__':f = open('e:/云靶场/base64.txt','r').read()decode(f)解码了20次得到 comEON_YOuAreSOSoS0great

这是good.mp3的解压密码,解压得到一段 滴滴滴 的音频,听起来像摩斯密码

不是很长,手动记录一下(听不清楚可以调慢倍速):

-- --- .-. ... . .. ... ...- . .-. -.-- ...- . .-. -.-- . .- ... -.--

解码得flag内容

[LitCTF 2023]Http pro max plus

打开环境说只允许本地访问,试试xff。bp抓包,添加一个本地管理员身份

看来该方法用不了

查看大佬wp,学习可以控制IP地址信息的新方法——Client-IP

[LitCTF 2023]Http pro max plus-CSDN博客

Client-IP:是另一个用于传递客户端IP地址的HTTP请求头字段,不如X-Forwarded-For常用。

这个字段只包含一个IP地址,即请求的客户端IP地址。

bp抓包传入 Client-IP:127.0.0.1

成功绕过本地访问条件,回显提示说 不是来自pornhub.com,可以利用Referer字段解决

Referer(引用页):表示用户从哪个页面发起的请求。包含了发起请求的页面的URL。

服务器可以根据这个字段来识别用户是从哪个页面跳转过来的,以便进行统计分析、日志记录、缓存优化等。

出于隐私和安全的考虑,有时浏览器可能不会发送Referer字段。

referrer单词拼写错误, 为了保持向下兼容,所以将错就错。

绕过后有提示说要利用Chrome浏览器 ,利用UA伪造浏览器

绕过后有提示说要利用Chrome浏览器 ,利用UA伪造浏览器

绕过后又提示要添加代理服务器Clash.win,使用Via字段

Via字段:是一个可选的HTTP请求头字段,其中包含了代理服务器的相关信息。

当请求经过一个或多个代理服务器时,每个代理服务器都会向"Via"字段添加自己的标识。这样做的目的是提供有关请求路径的信息,以便于调试、故障排查和确定请求的来源。

在伪造的时候只需要直接添加代理服务器的名称就行

绕过后得到了一个路径/wtfwtfwtfwtf.php

访问得到3个超链接,啥也没有,查看源代码又得到一个路径 /sejishikong.php

访问得到3个超链接,啥也没有,查看源代码又得到一个路径 /sejishikong.php

访问得到flag

访问得到flag

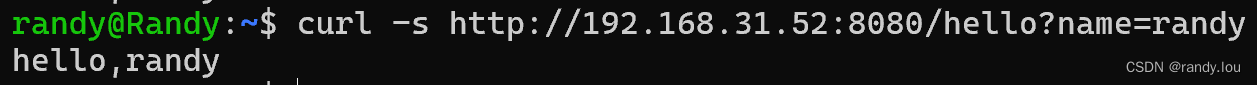

[SWPUCTF 2021 新生赛]finalrce

GET传参url,正则过滤了 ls cat la 等,可用 \ 转义符或 ' ' 绕过。

\ 转义符:在一些控制字符被过滤的时候,可以用转义符,让控制符失去原本的含义,变为字面量,但作用不变。

'' 内联执行:在linux系统中,反引号作为内联执行,输出查询结果的内容。

exec()函数:执行一个新的程序

不输出结果,但返回执行结果的最后一行

无回显:搭配echo或其他的输出函数 如print_r()函数使得其回显

此处使用输出函数依然无回显,可使用 tee 命令将其写入.txt文件。

linux中 “tee” 是从标准输入读取,再写入标准输出和文件

?url=l\s /|tee 1.txt

?url=l's' /|tee 1.txt

//将根目录写入1.txt文件访问1.txt文件,发现flag存在

?url=tac /flllll\aaaaaaggggggg|tee 2.txt

?url=tac /flllll'aaaaaaggggggg'|tee 2.txt

//将读取的flag内容写入2.txt文件访问2.txt文件,得到flag

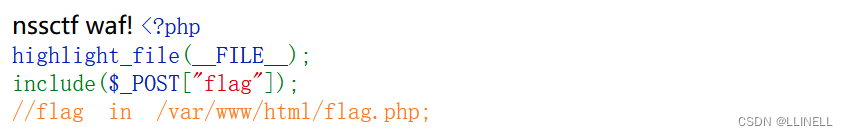

[鹏城杯 2022]简单包含

打开环境发现flag.php路径,POST传参flag

尝试使用file://协议访问本地文件系统,发现有waf

file:// [文件的绝对路径和文件名]flag=file:///flag.php

flag=file://var/www/html/flag.php

尝试访问index.php,无法读取。

于是使用php://filter伪协议 读取源代码并进行base64编码输出。

flag=php://filter/read=convert.base64-encode/resource=flag.php

//访问index.phpflag=php://filter/read=convert.base64-encode/resource=index.php

回显一串base64,解码后得到了真实的代码

<?php

$path = $_POST["flag"]; // 从 POST 请求的 "flag" 参数中获取路径// 如果从 php://input 读取的内容长度小于 800 字节,并且 $path 包含 "flag" 字符串,则输出 "nssctf waf!",否则尝试包含 $path 指定的文件(即读取flag)

//php://input 将post请求中的数据作为PHP代码执行

if (strlen(file_get_contents('php://input')) < 800 && preg_match('/flag/', $path)) {echo 'nssctf waf!';

} else {@include($path);

}

?>第一层: php://input post传入字符串的数量大于800

第二层: php://input 传入的字符串中不包含flag

python生成801个字符串a

构建payload传入,解码得到flag

[SWPUCTF 2022 新生赛]ez_ez_php(revenge)

<?php

error_reporting(0); // 设置错误报告级别为0,即关闭错误报告if (isset($_GET['file'])) { // 如果存在$_GET['file']这个变量if (substr($_GET["file"], 0, 3) === "php") { // 如果$_GET["file"]的前三个字符是"php"echo "Nice!!!"; // 打印"Nice!!!"include($_GET["file"]); // 包含指定的文件} else { echo "Hacker!!"; // 打印"Hacker!!"}

} // 如果$_GET['file']不存在

else { highlight_file(__FILE__); // 高亮显示当前文件的内容

}

//flag.php提示file参数的前三个字符是php,想到使用php://filter读取源代码并进行base64编码输出。

?file=php://filter/convert.base64-encode/resource=flag.php

解码,提示flag在/flag路径下

<?php

error_reporting(0); //隐藏报错

header("Content-Type:text/html;charset=utf-8"); //设置了HTTP响应头,指示浏览器内容类型为HTML,字符编码为UTF-8。echo "NSSCTF{flag_is_not_here}" ."<br/>";

echo "real_flag_is_in_ '/flag' "."<br/>";

echo "换个思路,试试PHP伪协议呢";改payload为: ?file=php://filter/convert.base64-encode/resource=/flag

base64解码得flag。

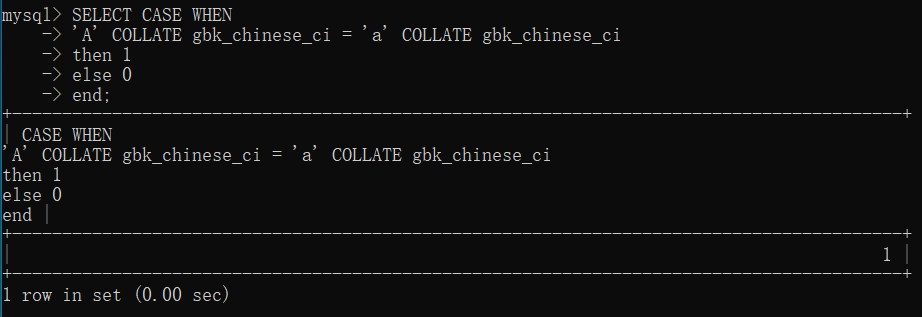

[GKCTF 2020]cve版签到

打开环境 提示 你只需查看*.ctfhub.com(即url要以ctfhub.com结尾)

故ssrf的URL伪协议都用不了

点击View CTFHub 会返回一些信息

F12发现hint flag在本地,且为url传参,判断为ssrf

尝试访问本地环境127.0.0.1 ,还是回显刚开始的界面 结尾又是固定的... ...

题目提到cve,不知道是什么 查看大佬wp后了解cve-2020-7066。

什么是CVE? CVE漏洞应该如何防护?_cvd cve-CSDN博客

CVE(Common Vulnerabilities and Exposures)的全称是公共漏洞和暴露,是公开披露的网络安全漏洞列表。在CVE中,每个漏洞按CVE-1999-0067、CVE-2014-10001、CVE-2014-100001这样的形式编号。

cve-2020-7066:

根据阿里云漏洞库:CVE-2020-7066 是 php 函数 get_headers 中的信息泄漏漏洞。

在低于7.2.29的PHP版本7.2.x,低于7.3.16的7.3.x和低于7.4.4的7.4.x中,同时将get_headers()与用户提供的URL一起使用时,如果URL包含零(\0) 字符,则URL将被静默地截断。

这可能会导致某些软件对get_headers()的目标做出错误的假设,并可能将某些信息发送到错误的服务器。(即 %00 截断)

于是使用%00截断只访问到127.0.0.1环境,构造payload:

?url=http://127.0.0.1%00www.ctfhub.com payload改为: 得到flag

payload改为: 得到flag

?url=http://127.0.0.123%00www.ctfhub.com

相关文章:

[SWPU 2019]神奇的二维码、buuctf部分web题

目录 [SWPU 2019]神奇的二维码 [LitCTF 2023]Http pro max plus [SWPUCTF 2021 新生赛]finalrce [鹏城杯 2022]简单包含 [SWPUCTF 2022 新生赛]ez_ez_php(revenge) [GKCTF 2020]cve版签到 cve-2020-7066: [SWPU 2019]神奇的二维码 解码看看,是…...

Python正则表达式匹配中文:深入解析与实战应用

Python正则表达式匹配中文:深入解析与实战应用 在Python编程中,正则表达式是一种强大的工具,它可以用来处理和分析字符串数据。对于需要处理包含中文字符的文本数据的场景,掌握如何使用正则表达式匹配中文就显得尤为重要。本文将…...

实例Python对比两个word文档并找出不同

首先确保已经有了安装包docx 与 difflib,如果没有先用pip命令安装如下 pip install python-docx案例代码 import docx import difflib import os 在文件目录中存在两个待对比的word文档,必须是docx格式 # 获取文档对象 # path input(请输入文件目录:…...

)

2.1 QT随手简记(三)

新建QT工程 1.方法 第一种:点击new project按钮,弹出对话框,新建即可 第二种;点击文件菜单,选择新建文件或者工程 2.QT工程文件介绍 (1).pro文件 --》QT工程配置文件 QT …...

TechM-技术网站

介绍 你将为⼀个技术社区设计并实现⼀个官⽹。该社区旨在为软件⼯程师、开发⼈员和技术 爱好者提供⼀个交流平台,分享最新的技术动态、⽂章、项⽬案例。 项目模块 项目分为三个模块 : 主页展示模块,文章详情模块,文章专栏模块…...

SpringBoot: 使用GraalVM编译native应用

曾今Go语言里让我最艳羡的两个特性,一个是Goroutine,一个是native编译。 Java 21的虚线程实现了类似Goroutine的能力。Spring Boot 3.x开始提供了GraalVM的支持,现在Spring Boot也能打包成native文件了。 这一篇文章的目标是用一个案例讲解如…...

9. MySQL事务、字符集

文章目录 【 1. 事务 Transaction 】1.1 事务的基本原理1.2 MySQL 执行事务的语法和流程1.2.1 开始事务1.2.2 提交事务1.2.3 回滚(撤销)事务实例1:一致性实例2:原子性 【 2. 字符集 和 校对规则 】2.1 基本原理2.2 查看字符集查看…...

为什么要学习数据结构和算法

前言 控制专业转码学习记录,本科没学过这门课,但是要从事软件行业通过相关面试笔试基础还是要打牢固的,所以通过写博客记录一下。 必要性 1.越是厉害的公司,越是注重考察数据结构与算法这类基础知识 2.作为业务开发,…...

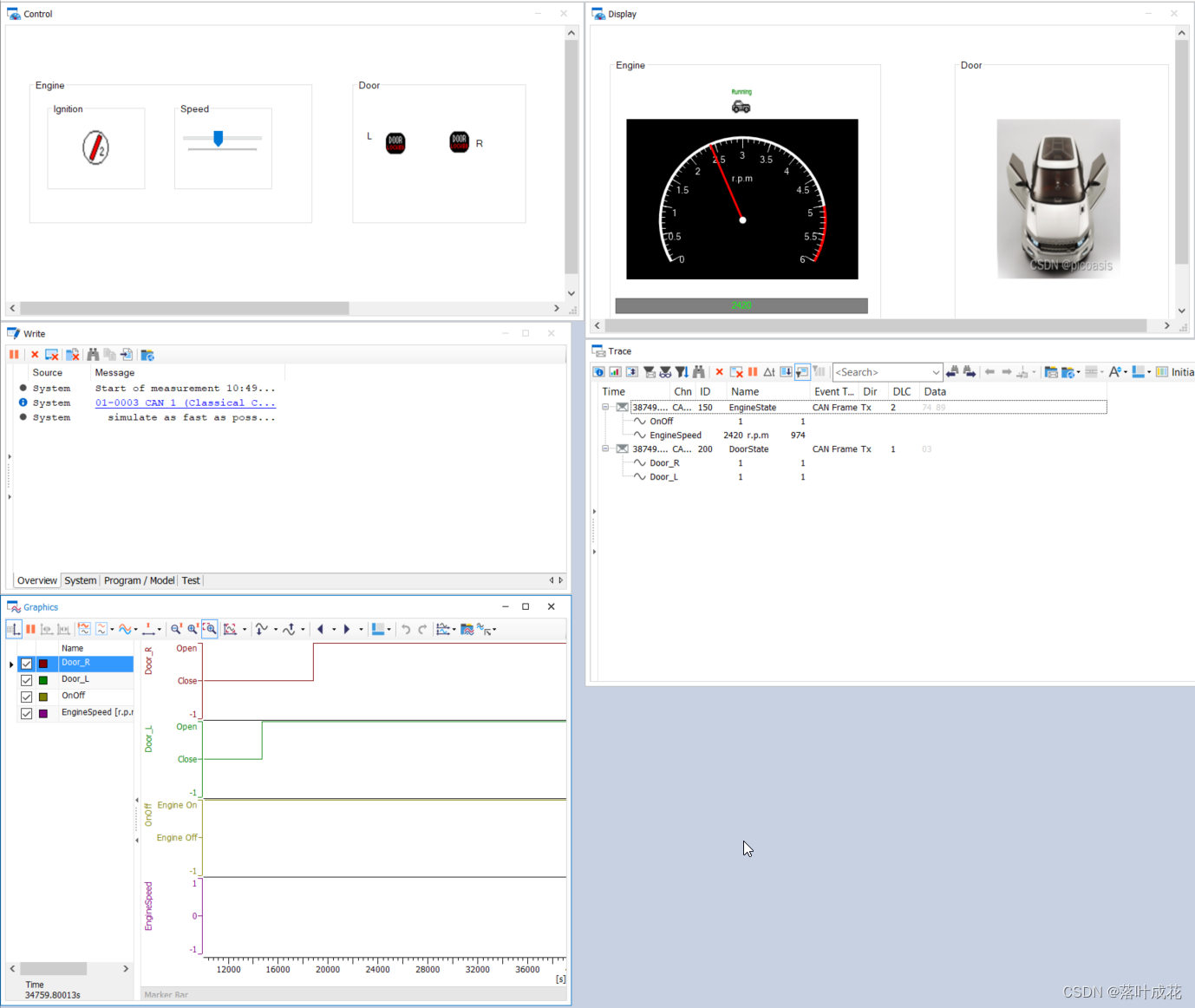

CANoe仿真工程Switch控件关联dbc信号出现的问题及解决思路

小白学习CANoe仿真,参考CANoe-第2个仿真工程-XVehicle—1总线数据库设计(思路)_canoe vehicle-CSDN博客 CANoe-第2个仿真工程-XVehicle1总线数据库设计(操作)_canoe factor 参数什么意思-CSDN博客CANoe-第2个仿真工程…...

用开源模型MusicGen制作六一儿童节专属音乐

使用的是开源模型MusicGen,它可以根据文字描述或者已有旋律生成高质量的音乐(32kHz),其原理是通过生成Encodec token然后再解码为音频,模型利用EnCodec神经音频编解码器来从原始波形中学习离散音频token。EnCodec将音频信号映射到一个或多个并…...

Ps:批处理

Ps菜单:文件/自动/批处理 Automate/Batch 批处理 Batch命令可以对一个文件夹中的文件执行事先创建的动作 Actions,从而快速地完成大量的重复性操作,提升工作效率。 提示 1: 可以从 Adobe Bridge 中调用 Photoshop 的批处理命令。 …...

前端框架中的虚拟DOM和实际DOM之间的关系

聚沙成塔每天进步一点点 本文回顾 ⭐ 专栏简介前端框架中的虚拟DOM和实际DOM之间的关系1. 实际DOM(Real DOM)1.1 定义1.2 特点 2. 虚拟DOM(Virtual DOM)2.1 定义2.2 特点 3. 虚拟DOM的工作流程3.1 创建虚拟DOM3.2 比较虚拟DOM&…...

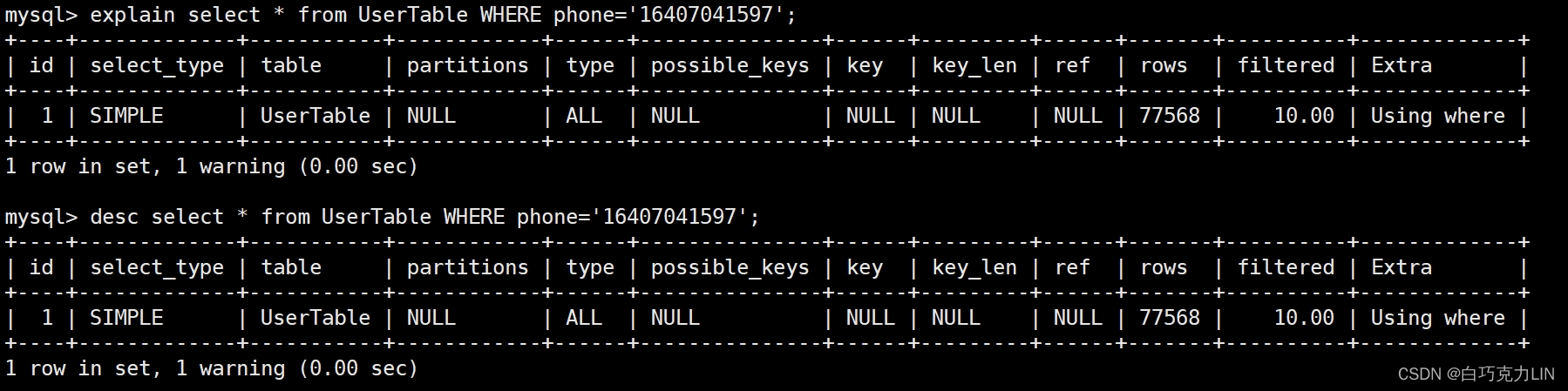

MySQL进阶——SQL性能分析

在上篇文章我们学习了MySQL进阶——存储引擎,这篇文章学习MySQL进阶——SQL性能分析。 SQL性能分析主要是从SQL语句执行频率、耗时时间、CPU使用情况和执行时表连接情况进行分析,常用的方法工具有:SQL执行频率、慢查询日志、profile详情和ex…...

在RT-Thread下为MPU手搓以太网MAC驱动-4

文章目录 MAC驱动里面对MDIO的支持MAC驱动与MDIO总线 这是个人驱动开发过程中做的一些记录,仅代表个人意见和理解,不喜勿喷 MAC驱动需要支持不同的PHY芯片 MAC驱动里面对MDIO的支持 在第一篇文章中提到对MAC设备做出了抽象,其中MAC抽象里面有…...

可的哥(Codigger)推出Monaco编辑器插件,提升编程体验

Monaco编辑器,作为业界领先的代码编辑器,在编程体验中发挥着不可或缺的重要作用,能够在多种编程语言和开发环境中表现出色,为开发者提供高效、便捷的编程环境。可的哥(Codigger)在应用商店上线Monaco编辑器…...

为什么选择mobx

对于React而言,大家熟能而详的是redux,但我们的项目用的是mobx,接下来就让我给你详细说下它的优势和不足,可以参考。 MobX是什么? MobX 是一种简单易用的状态管理库,它采用基于观察者的模式,可…...

如何解决段转储问题

非常恶心 ,这个问题困了我一个月,怀疑过代码有问题 ,怀疑过数据集没处理好,怀疑过环境没有配置好,尝试改动,跑过很多次,还是段转储报错卡住。。。 然后一个月荒废,打算放弃这个模型…...

【杂谈】AIGC之ChatGPT-与智能对话机器人的奇妙对话之旅

与智能对话机器人的奇妙对话之旅 引言 在数字时代的浪潮中,ChatGPT如同一位智慧的旅伴,它不仅能够与我们畅谈古今,还能解答我们的疑惑,成为我们探索知识海洋的得力助手。今天,就让我们走进ChatGPT的世界,…...

CentOS7配置国内清华源并安装docker-ce以及配置docker加速

说明 由于国内访问国外的网站包括docker网站,由于种种的原因经常打不开,或无法访问,所以替换成国内的软件源和国内镜像就是非常必要的了,这里整理了我安装配置的基本的步骤。 国内的软件源有很多,这里选择清华源作为…...

JL-03-Y1 清易易站

产品概述 清易易站是清易电子新研发的一体式气象站,坚持科学化和人文化相结合的设计理念,应用新检测原理研发的传感器观测各类气象参数,采用社会上时尚的工艺理念设计气象站的整体结构,实现了快速观测、无线传输、数据准确、精度较…...

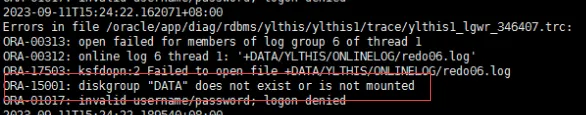

19c补丁后oracle属主变化,导致不能识别磁盘组

补丁后服务器重启,数据库再次无法启动 ORA01017: invalid username/password; logon denied Oracle 19c 在打上 19.23 或以上补丁版本后,存在与用户组权限相关的问题。具体表现为,Oracle 实例的运行用户(oracle)和集…...

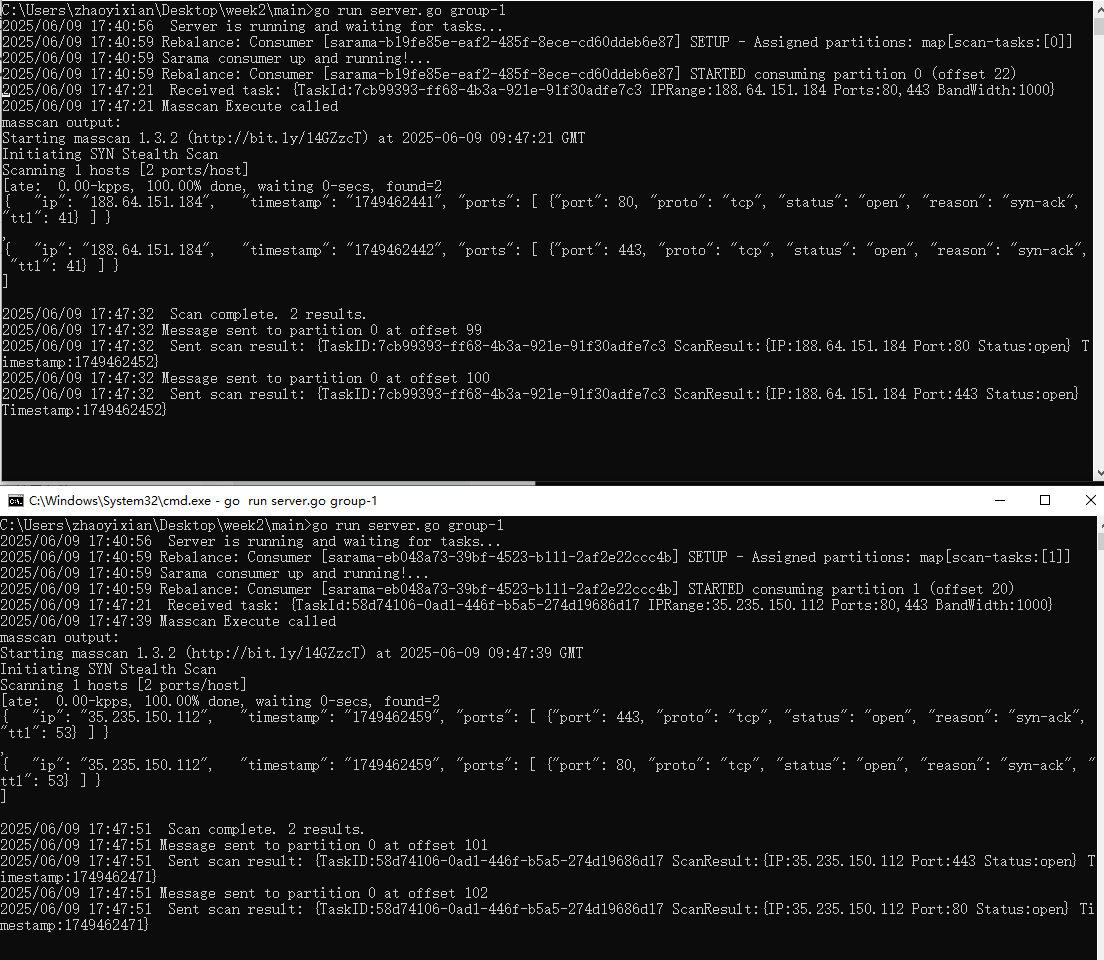

【kafka】Golang实现分布式Masscan任务调度系统

要求: 输出两个程序,一个命令行程序(命令行参数用flag)和一个服务端程序。 命令行程序支持通过命令行参数配置下发IP或IP段、端口、扫描带宽,然后将消息推送到kafka里面。 服务端程序: 从kafka消费者接收…...

Java多线程实现之Callable接口深度解析

Java多线程实现之Callable接口深度解析 一、Callable接口概述1.1 接口定义1.2 与Runnable接口的对比1.3 Future接口与FutureTask类 二、Callable接口的基本使用方法2.1 传统方式实现Callable接口2.2 使用Lambda表达式简化Callable实现2.3 使用FutureTask类执行Callable任务 三、…...

[ACTF2020 新生赛]Include 1(php://filter伪协议)

题目 做法 启动靶机,点进去 点进去 查看URL,有 ?fileflag.php说明存在文件包含,原理是php://filter 协议 当它与包含函数结合时,php://filter流会被当作php文件执行。 用php://filter加编码,能让PHP把文件内容…...

从“安全密码”到测试体系:Gitee Test 赋能关键领域软件质量保障

关键领域软件测试的"安全密码":Gitee Test如何破解行业痛点 在数字化浪潮席卷全球的今天,软件系统已成为国家关键领域的"神经中枢"。从国防军工到能源电力,从金融交易到交通管控,这些关乎国计民生的关键领域…...

OD 算法题 B卷【正整数到Excel编号之间的转换】

文章目录 正整数到Excel编号之间的转换 正整数到Excel编号之间的转换 excel的列编号是这样的:a b c … z aa ab ac… az ba bb bc…yz za zb zc …zz aaa aab aac…; 分别代表以下的编号1 2 3 … 26 27 28 29… 52 53 54 55… 676 677 678 679 … 702 703 704 705;…...

多元隐函数 偏导公式

我们来推导隐函数 z z ( x , y ) z z(x, y) zz(x,y) 的偏导公式,给定一个隐函数关系: F ( x , y , z ( x , y ) ) 0 F(x, y, z(x, y)) 0 F(x,y,z(x,y))0 🧠 目标: 求 ∂ z ∂ x \frac{\partial z}{\partial x} ∂x∂z、 …...

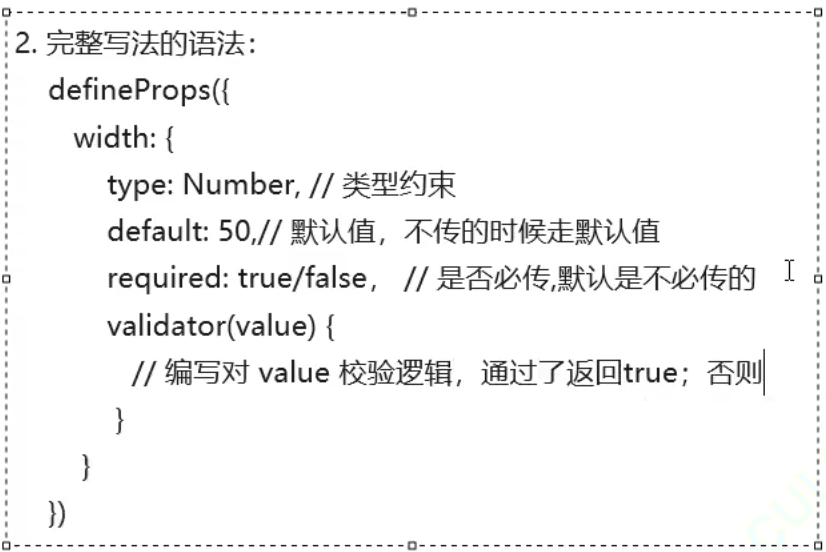

【Vue】scoped+组件通信+props校验

【scoped作用及原理】 【作用】 默认写在组件中style的样式会全局生效, 因此很容易造成多个组件之间的样式冲突问题 故而可以给组件加上scoped 属性, 令样式只作用于当前组件的标签 作用:防止不同vue组件样式污染 【原理】 给组件加上scoped 属性后…...

Jmeter(四) - 如何在jmeter中创建网络测试计划

1.简介 如何创建基本的 测试计划来测试网站。您将创建五个用户,这些用户将请求发送到JMeter网站上的两个页面。另外,您将告诉用户两次运行测试。 因此,请求总数为(5个用户)x(2个请求)xÿ…...

code-server安装使用,并配置frp反射域名访问

为什么使用 code-server是VSCode网页版开发软件,可以在浏览器访问编程,可以使用vscode中的插件。如果有自己的服务器,使用frp透传后,域名访问在线编程,使用方便,打开的服务端口不需要单独配置,可…...