计算机网络安全与运维的关键 —— 常用端口全解析

目录

前言

常见端口分类及用途

20 端口(FTP 数据传输)

21 端口(FTP 消息控制)

22 端口(SSH)

23 端口(Telnet)

25 端口(SMTP)

53 端口(DNS)

67/68 端口(DHCP)

69 端口(TFTP)

80 端口(HTTP)

8080 端口(Web 服务备用端口)

7777 端口(JBoss 默认端口)

7001 端口(WebLogic 默认端口)

9000 端口(PHP - FPM 默认端口)

443 端口(HTTPS)

110 端口(POP3)

135 端口(RPC)

139 端口(Windows 文件和打印机共享)

143 端口(IMAP)

389 端口(LADP)

1433 端口(SQL Server)

3306 端口(MySQL)

3389 端口(远程桌面连接)

6379 端口(Redis)

1194 端口(OpenVPN)

1900 端口(UPnP)

27017 端口(MongoDB)

端口安全防护措施

运维中的端口管理要点

前言

在计算机网络的复杂体系中,端口如同连接各种服务与功能的枢纽,是网络通信的关键节点。深入了解并妥善管理这些端口,是保障网络安全稳定运行、实现高效运维的重要前提。接下来,让我们一同深入探索计算机网络安全和运维领域中那些常用端口。

常见端口分类及用途

20 端口(FTP 数据传输)

20 端口是 FTP(File Transfer Protocol,文件传输协议)用于数据传输的端口。在 FTP 传输过程中,服务器会通过 TCP 20 端口主动连接客户端,完成文件的上传与下载。比如,当我们向服务器传输大型文件时,数据就会通过这个端口在客户端和服务器间传输。不过,由于 FTP 采用明文传输,文件内容、用户名和密码等信息都可能被窃取,安全性较低。

21 端口(FTP 消息控制)

21 端口主要用于 FTP 客户端与服务器之间的命令交互和协商,是 FTP 的消息控制端口。在被动模式下,FTP 客户端首先连接服务器的 21 端口,双方在这里协商后续数据传输的端口等关键信息。若是主动模式,客户端则需告知服务器自己开放的端口,等待服务器通过 20 端口进行数据连接。因其传输不加密,攻击者很容易利用这个漏洞获取登录凭证,进而控制 FTP 服务器。

22 端口(SSH)

SSH(Secure Shell,安全外壳协议)使用 22 端口,用于远程安全登录和安全文件传输(如 SFTP)。与 FTP 和 Telnet 等明文传输方式不同,SSH 运用加密技术,有效防止数据被窃取或篡改。系统管理员经常借助 SSH 远程连接服务器,进行配置管理、故障排查等操作,它是运维工作必不可少的工具,也为网络安全筑牢了防线。

23 端口(Telnet)

Telnet 是曾经广泛应用于远程管理服务器的登录协议,使用 23 端口。它与 FTP 一样,数据传输不加密,安全性能欠佳。在 Windows 命令提示符中,输入 “Telnet + 服务器 IP + 端口”,即可访问远程主机的对应端口。例如,通过 “telnet pop.qq.com 110”,就能输入相应命令操作邮箱邮件,也可用于测试主机端口是否开放。随着安全性更高的 SSH 普及,Telnet 的使用越来越少,但在部分老旧系统中仍有存在,需格外注意安全防护,防止攻击者借此端口入侵系统。

25 端口(SMTP)

SMTP(Simple Mail Transfer Protocol,简单邮件传输协议)使用 25 端口,用于客户端发送邮件以及服务器转发邮件。当我们在邮件客户端撰写并发送邮件时,邮件数据便通过 25 端口传至邮件服务器。攻击者可能会寻找开放 25 端口的 SMTP 服务器,用于发送垃圾邮件,甚至实施邮件伪造等恶意行为。

53 端口(DNS)

53 端口是 DNS(Domain Name System,域名系统)服务器开放的端口,用于为客户端提供域名解析服务。当我们在浏览器中输入网址时,计算机会向 DNS 服务器的 53 端口发送请求,将域名解析为对应的 IP 地址,从而实现网页访问。攻击者可能会对 DNS 服务器发动区域传递(TCP)攻击、欺骗 DNS(UDP),或利用它隐藏其他恶意通信,所以防火墙通常会对该端口进行过滤或记录。

67/68 端口(DHCP)

DHCP(Dynamic Host Configuration Protocol,动态主机配置协议)使用 67 和 68 端口,其中 67 端口是服务器端口,用于响应客户端的 IP 地址请求;68 端口是客户端端口,用于向服务器请求 IP 地址配置。在局域网中,新接入的设备(如电脑、手机)通常会通过 DHCP 协议向服务器的 67 端口发送广播请求,获取 IP 地址等网络配置信息。攻击者可能会伪装成 DHCP 服务器,为客户端分配恶意 IP 配置,进而实施中间人攻击,窃取用户数据。

69 端口(TFTP)

TFTP(Trivial File Transfer Protocol,简单文件传输协议)使用 69 端口,主要用于小型文件的传输。它常与 bootp 协议配合,方便从系统下载启动代码。但由于其配置容易出错,可能导致入侵者窃取系统中的任意文件,或向系统写入恶意文件。

80 端口(HTTP)

HTTP(Hyper - Text Transfer Protocol,超文本传输协议)使用 80 端口,用于传输网页内容。我们日常浏览网页,大多通过 80 端口进行数据传输。对于网站运维人员来说,80 端口是网站对外提供服务的重要通道。然而,这也使其成为攻击者的主要目标,比如发起 DDoS 攻击,使大量请求涌向该端口,导致网站无法正常访问;或者利用 SQL 注入等漏洞攻击网站,窃取用户数据。

8080 端口(Web 服务备用端口)

8080 端口常被用作 Web 服务的备用端口。当 80 端口被占用,或者出于特殊部署需求,如在开发、测试环境中,Web 应用程序可能会监听在 8080 端口。许多 Java Web 项目默认使用 8080 端口启动,如 Tomcat 服务器,本地开发时,可通过http://localhost:8080访问部署在 Tomcat 上的 Web 应用。但如果服务器配置不当,将 8080 端口暴露在公网,且未做好身份验证和授权,攻击者可能会尝试访问该端口下的 Web 应用,利用其中的漏洞,如弱口令、文件上传漏洞等,获取敏感信息或控制服务器。

7777 端口(JBoss 默认端口)

7777 端口是 JBoss 应用服务器的默认端口之一。JBoss 是一个基于 Java 的开源应用服务器,在企业级开发中应用广泛,支持 EJB(Enterprise JavaBeans)、Servlet、JSP(Java Server Pages)等多种 Java EE 规范。企业通过 7777 端口访问部署在 JBoss 上的各类应用,涵盖企业资源规划(ERP)系统、客户关系管理(CRM)系统等。然而,JBoss 若配置有误,比如启用了不安全的默认配置、存在未修复的漏洞,攻击者就能通过 7777 端口发起攻击。像利用 Java 反序列化漏洞,攻击者可以发送特制的恶意请求,实现远程代码执行,非法获取服务器权限,进而窃取企业敏感数据 。

7001 端口(WebLogic 默认端口)

7001 端口是 Oracle WebLogic Server 的默认端口。WebLogic Server 是一款广泛应用的 Java EE 应用服务器,企业在开发和部署大型 Web 应用时经常会用到。通过 7001 端口,用户可以访问部署在 WebLogic Server 上的企业级应用,如大型电商平台的后台管理系统。然而,WebLogic Server 存在一些已知的安全漏洞,如反序列化漏洞,攻击者可以利用这些漏洞,通过 7001 端口发送恶意请求,实现远程代码执行,获取服务器权限,窃取企业敏感数据。

9000 端口(PHP - FPM 默认端口)

9000 端口是 PHP - FPM(FastCGI Process Manager)的默认端口。PHP - FPM 是一个 PHP FastCGI 管理器,旨在提供更好的 PHP 进程管理方式,提升 PHP 应用程序的性能和稳定性。在 LNMP(Linux + Nginx + MySQL + PHP)或 LAMP(Linux + Apache + MySQL + PHP)架构中,Nginx 或 Apache 服务器通常会将 PHP 请求通过 9000 端口转发给 PHP - FPM 进程池来处理。例如,当用户访问一个 PHP 动态页面时,Web 服务器接收请求后,会把 PHP 相关的处理任务交给监听在 9000 端口的 PHP - FPM。但如果 9000 端口配置不当,比如未限制访问来源,攻击者可能通过发送恶意的 PHP 请求,利用 PHP 应用中的漏洞,如文件包含漏洞、代码执行漏洞等,获取服务器权限,执行任意代码,窃取敏感数据或篡改网站内容。

443 端口(HTTPS)

HTTPS(Hyper - Text Transfer Protocol Secure,安全超文本传输协议)使用 443 端口,是 HTTP 的安全版本,通过 SSL/TLS 加密协议对数据进行加密传输,保障了数据的安全性和完整性。如今,越来越多的网站开始使用 443 端口提供 HTTPS 服务,以提升用户数据的安全性,防止用户信息在传输过程中被窃取或篡改。攻击者可能会尝试通过 SSL 剥离等攻击手段,将 HTTPS 连接降级为 HTTP 连接,从而窃取数据。

110 端口(POP3)

POP3(Post Office Protocol - Version 3,邮局协议版本 3)使用 110 端口,用于收取电子邮件。当我们在邮件客户端点击收取邮件时,客户端会通过 110 端口与邮件服务器通信,获取邮件数据。POP3 服务存在不少弱点,例如用户名和密码交换时的缓冲区溢出弱点至少有 20 个,这意味着攻击者有可能在用户真正登录前进入系统,获取邮件信息。

135 端口(RPC)

RPC(Remote Procedure Call,远程过程调用)使用 135 端口,很多服务都依赖这个服务。它为分布式应用程序提供了一种通信机制,允许程序在不同计算机之间进行过程调用,就像调用本地程序一样。但由于其涉及多个服务的交互,若配置不当,可能会被攻击者利用来进行远程攻击,获取系统权限。

139 端口(Windows 文件和打印机共享)

139 端口主要用于 Windows 系统的文件和打印机共享。在局域网环境中,用户可以通过这个端口访问其他 Windows 计算机上共享的文件和打印机。不过,该端口也存在安全风险,如 “永恒之蓝” 病毒就是利用了 139、445 等端口的漏洞,在网络中传播并攻击计算机,窃取数据、加密文件等。

143 端口(IMAP)

IMAP(Internet Message Access Protocol,互联网邮件访问协议)使用 143 端口,用于接收邮件。与 POP3 相比,IMAP 提供了更丰富的功能,例如可以在服务器上对邮件进行分类、标记等操作,而无需将邮件全部下载到本地。但同样,若 IMAP 服务器配置不当或存在漏洞,攻击者可能会获取用户的邮件信息。

389 端口(LADP)

LADP(Lightweight Directory Access Protocol,轻量目录访问协议)使用 389 端口,常用于访问和管理目录服务,如企业中的用户信息管理、设备管理等。通过这个端口,管理员可以查询、添加、修改和删除目录中的数据。若该端口未进行安全配置,攻击者可能获取企业的敏感信息,如员工账号、组织结构等。

1433 端口(SQL Server)

1433 端口是 SQL Server 数据库默认使用的端口,用于数据库的连接和数据交互。开发人员和运维人员需要通过这个端口连接到 SQL Server 数据库,进行数据的增删改查等操作。如果这个端口暴露在公网且没有做好安全防护,攻击者可能会尝试暴力破解数据库密码,获取敏感数据,甚至进行数据篡改、删除等恶意操作。

3306 端口(MySQL)

MySQL 数据库默认使用 3306 端口,同样用于数据库的连接和数据交互。在开发和运维涉及 MySQL 数据库的应用时,常通过此端口与数据库进行通信。若该端口安全防护不足,如密码过于简单、未限制访问 IP 等,攻击者可能利用 SQL 注入、暴力破解等手段获取数据库中的数据,对业务造成严重影响。

3389 端口(远程桌面连接)

3389 端口是远程桌面连接服务端口,默认情况下系统管理员用户具有远程登录的权限。通过这个端口,用户可以在本地计算机上远程控制另一台计算机的桌面,就像在本地操作一样。但如果设置不当,如 GUEST 用户也被设置成允许登录,或者密码强度不够,系统就暴露在了危险之下,攻击者可能通过此端口远程控制计算机,窃取数据、安装恶意软件等。

6379 端口(Redis)

Redis 作为一款常用的内存数据库,默认使用 6379 端口。它常被用于缓存数据、实现消息队列等功能。但如果 Redis 配置不当,如未设置密码或绑定了公网 IP,攻击者就可能通过这个端口访问和控制 Redis,甚至写入恶意数据,影响业务系统的正常运行。

1194 端口(OpenVPN)

OpenVPN 协议的默认端口是 1194,用于 VPN(Virtual Private Network,虚拟专用网络)通信。通过这个端口,用户可以建立安全的虚拟专用网络连接,实现远程访问内部网络资源、突破网络限制等功能。但如果 VPN 服务器配置不当,如认证机制不完善,攻击者可能会冒充合法用户接入 VPN,获取内部网络的访问权限。

1900 端口(UPnP)

UPnP(Universal Plug and Play,通用即插即用协议)的默认端口是 1900,用于网络设备的发现和配置。支持 UPnP 的设备(如智能路由器、智能电视等)可以通过这个端口自动发现并连接到网络中的其他设备,实现互联互通。然而,UPnP 也存在安全风险,攻击者可能利用它来扫描网络中的设备,获取设备信息,甚至进行攻击。

27017 端口(MongoDB)

MongoDB 数据库的默认端口是 27017,用于数据库的访问和操作。MongoDB 是一种非关系型数据库,常用于存储大量的非结构化数据。若该端口暴露在不安全的网络环境中,且没有采取有效的安全措施,攻击者可能会尝试获取数据库中的数据,或者对数据库进行破坏。

端口安全防护措施

- 端口扫描与监控:定期运用端口扫描工具,如 Nmap,对服务器端口进行扫描,及时发现异常开放的端口。同时,借助网络监控工具,实时监测端口的流量和连接情况,一旦发现异常连接,立即采取处理措施。例如,当发现某个端口在短时间内有大量来自不同 IP 的连接请求时,可能是遭受了端口扫描或 DDoS 攻击的前期探测,需要及时限制连接速率、封禁异常 IP 等。

- 防火墙设置:合理配置防火墙规则,仅允许必要的端口对外提供服务,禁止不必要的端口暴露在公网。比如,对于一般的 Web 服务器,只开放 80(HTTP)和 443(HTTPS)端口,关闭其他不必要的端口,减少攻击面。同时,可以设置防火墙的访问策略,如只允许特定 IP 地址段访问某些端口,进一步增强安全性。

- 身份认证与授权:对于需要远程访问的端口,如 SSH、MySQL 等,设置强密码,并采用多因素认证方式,如密码加密钥认证。同时,对不同的用户进行严格的授权管理,限制用户的操作权限,防止权限滥用。例如,对于数据库用户,根据其业务需求,只授予其必要的操作权限,如查询、插入、更新等,避免赋予过高的权限。

运维中的端口管理要点

- 服务升级与更新:及时对使用端口的服务进行升级和更新,修复已知的安全漏洞。例如,定期更新 MySQL 数据库,以防止攻击者利用旧版本中的漏洞进行攻击。同时,密切关注软件供应商发布的安全公告,及时了解并处理可能存在的安全问题。

- 端口映射与转发:在进行端口映射和转发时,务必谨慎操作,确保映射和转发的安全性。例如,在使用 NAT(网络地址转换)进行端口映射时,要注意配置正确的规则,防止出现安全漏洞。同时,避免将内部重要服务的端口随意映射到公网,减少被攻击的风险。

- 日志记录与分析:开启端口相关服务的日志记录功能,定期对日志进行分析,及时发现潜在的安全问题。例如,通过分析 SSH 日志,发现异常的登录尝试,及时采取措施进行防范。可以设置日志分析工具,对大量的日志数据进行自动分析,及时发现异常行为,并生成警报通知运维人员。

计算机网络安全和运维中的常用端口是网络运行的关键要素。了解它们的用途、做好安全防护和运维管理,能够有效保障网络的安全稳定运行。在未来的网络发展中,随着技术的不断进步,端口的管理和安全防护也将面临新的挑战,我们需要持续学习和提升自己的能力,以应对这些变化。

相关文章:

计算机网络安全与运维的关键 —— 常用端口全解析

目录 前言 常见端口分类及用途 20 端口(FTP 数据传输) 21 端口(FTP 消息控制) 22 端口(SSH) 23 端口(Telnet) 25 端口(SMTP) 53 端口(DNS&…...

Vue.js 的介绍与组件开发初步

Vue.js 的介绍与组件开发初步 Vue.js 的介绍与组件开发初步引言第一部分:Vue.js 基础入门1.1 什么是 Vue.js?1.2 搭建 Vue.js 开发环境安装 Node.js 和 npm安装 Vue CLI创建新项目运行示例 1.3 第一个 Vue.js 示例 第二部分:Vue.js 组件开发基…...

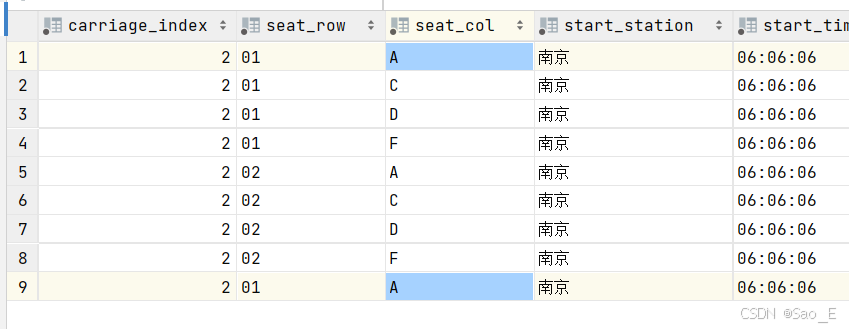

【仿12306项目】通过加“锁”,解决高并发抢票的超卖问题

文章目录 一. 测试工具二. 超卖现象演示三. 原因分析四. 解决办法方法一:加synchronized锁1. 单个服务节点情况2. 增加服务器节点,分布式环境synchronized失效演示 方法二:使用Redis分布式锁锁解决超卖问题1. 添加Redis分布式锁2. 结果 方法三…...

wow-agent---task4 MetaGPT初体验

先说坑: 1.使用git clone模式安装metagpt 2.模型尽量使用在线模型或本地高参数模型。 这里使用python3.10.11调试成功 一,安装 安装 | MetaGPT,参考这里的以开发模型进行安装 git clone https://github.com/geekan/MetaGPT.git cd /you…...

MVANet——小范围内捕捉高分辨率细节而在大范围内不损失精度的强大的背景消除模型

一、概述 前景提取(背景去除)是现代计算机视觉的关键挑战之一,在各种应用中的重要性与日俱增。在图像编辑和视频制作中有效地去除背景不仅能提高美学价值,还能提高工作流程的效率。在要求精确度的领域,如医学图像分析…...

94,【2】buuctf web [安洵杯 2019]easy_serialize_php

进入靶场 可以查看源代码 <?php // 从 GET 请求中获取名为 f 的参数值,并赋值给变量 $function // 符号用于抑制可能出现的错误信息 $function $_GET[f];// 定义一个名为 filter 的函数,用于过滤字符串中的敏感词汇 function filter($img) {// 定义…...

LabVIEW如何有效地进行数据采集?

数据采集(DAQ)是许多工程项目中的核心环节,无论是测试、监控还是控制系统,准确、高效的数据采集都是至关重要的。LabVIEW作为一个图形化编程环境,提供了丰富的功能来实现数据采集,确保数据的实时性与可靠性…...

6 [新一代Github投毒针对网络安全人员钓鱼]

0x01 前言 在Github上APT组织“海莲花”发布存在后门的提权BOF,通过该项目针对网络安全从业人员进行钓鱼。不过其实早在几年前就已经有人对Visual Studio项目恶意利用进行过研究,所以投毒的手法也不算是新的技术。但这次国内有大量的安全从业者转发该钓…...

《Origin画百图》之脊线图

1.数据准备:将数据设置为y 2.选择绘图>统计图>脊线图 3.生成基础图形,并不好看,接下来对图形属性进行设置 4.双击图形>选择图案>颜色选择按点>Y值 5.这里发现颜色有色阶,过度并不平滑,需要对色阶进行更…...

linux 函数 sem_init () 信号量、sem_destroy()

(1) (2) 代码举例: #include <stdio.h> #include <stdlib.h> #include <pthread.h> #include <semaphore.h> #include <unistd.h>sem_t semaphore;void* thread_function(void* arg) …...

Kafka架构

引言 Kafka 凭借其独树一帜的分区架构,在消息中间件领域展现出了卓越的性能表现。其分区架构不仅赋予了 Kafka 强大的并行计算能力,使其能够高效处理海量数据,还显著提升了系统的容灾能力,确保在复杂的运行环境中始终保持稳定可靠…...

刷题记录 动态规划-2: 509. 斐波那契数

题目:509. 斐波那契数 难度:简单 斐波那契数 (通常用 F(n) 表示)形成的序列称为 斐波那契数列 。该数列由 0 和 1 开始,后面的每一项数字都是前面两项数字的和。也就是: F(0) 0,F(1) 1 F(n…...

RDP协议详解

以下内容包含对 RDP(Remote Desktop Protocol,远程桌面协议)及其开源实现 FreeRDP 的较为系统、深入的讲解,涵盖协议概要、历史沿革、核心原理、安全机制、安装与使用方法、扩展与未来发展趋势等方面, --- ## 一、引…...

设计模式的艺术-观察者模式

行为型模式的名称、定义、学习难度和使用频率如下表所示: 1.如何理解观察者模式 一个对象的状态或行为的变化将导致其他对象的状态或行为也发生改变,它们之间将产生联动,正所谓“触一而牵百发”。为了更好地描述对象之间存在的这种一对多&…...

【C语言设计模式学习笔记1】面向接口编程/简单工厂模式/多态

面向接口编程可以提供更高级的抽象,实现的时候,外部不需要知道内部的具体实现,最简单的是使用简单工厂模式来进行实现,比如一个Sensor具有多种表示形式,这时候可以在给Sensor结构体添加一个enum类型的type,…...

Baklib如何优化企业知识管理提升团队协作与创新能力分析

内容概要 在现代企业中,知识管理已经成为提升竞争力的关键因素之一。Baklib作为一种全面的知识管理解决方案,致力于帮助企业高效整合和运用内部及外部知识资源。它通过建立统一的知识管理框架,打破了部门之间的信息壁垒,实现了跨…...

Dubbo view

1、 说说Dubbo核心的配置有哪些? 答: 配置 配置说明 dubbo:service 服务配置 dubbo:reference 引用配置 dubbo:protocol 协议配置 dubbo:application 应用配置 dubbo:module 模块配置 dubbo:registry 注册中心配置 dubbo:monitor 监控中心配置 dubbo:pr…...

分享刷题过程中有价值的两道题目

小编在这里先祝大家新的一年里所愿皆得,万事顺意,天天开心!!! 一.水仙花数 题目描述: 求100∼999中的水仙花数。若三位数ABCA^3B^3C^3,则称ABC为水仙花数。例如153,135333112527153&…...

蓝桥杯例题六

奋斗是一种态度,也是一种生活方式。无论我们面对什么样的困难和挑战,只要心怀梦想,坚持不懈地努力,就一定能够迈向成功的道路。每一次失败都是一次宝贵的经验,每一次挫折都是一次锻炼的机会。在困难面前,我…...

DeepSeek 详细使用教程

1. 简介 DeepSeek 是一款基于人工智能技术的多功能工具,旨在帮助用户高效处理和分析数据、生成内容、解答问题、进行语言翻译等。无论是学术研究、商业分析还是日常使用,DeepSeek 都能提供强大的支持。本教程将详细介绍 DeepSeek 的各项功能及使用方法。…...

C++_核心编程_多态案例二-制作饮品

#include <iostream> #include <string> using namespace std;/*制作饮品的大致流程为:煮水 - 冲泡 - 倒入杯中 - 加入辅料 利用多态技术实现本案例,提供抽象制作饮品基类,提供子类制作咖啡和茶叶*//*基类*/ class AbstractDr…...

应用升级/灾备测试时使用guarantee 闪回点迅速回退

1.场景 应用要升级,当升级失败时,数据库回退到升级前. 要测试系统,测试完成后,数据库要回退到测试前。 相对于RMAN恢复需要很长时间, 数据库闪回只需要几分钟。 2.技术实现 数据库设置 2个db_recovery参数 创建guarantee闪回点,不需要开启数据库闪回。…...

ES6从入门到精通:前言

ES6简介 ES6(ECMAScript 2015)是JavaScript语言的重大更新,引入了许多新特性,包括语法糖、新数据类型、模块化支持等,显著提升了开发效率和代码可维护性。 核心知识点概览 变量声明 let 和 const 取代 var…...

反向工程与模型迁移:打造未来商品详情API的可持续创新体系

在电商行业蓬勃发展的当下,商品详情API作为连接电商平台与开发者、商家及用户的关键纽带,其重要性日益凸显。传统商品详情API主要聚焦于商品基本信息(如名称、价格、库存等)的获取与展示,已难以满足市场对个性化、智能…...

【HarmonyOS 5.0】DevEco Testing:鸿蒙应用质量保障的终极武器

——全方位测试解决方案与代码实战 一、工具定位与核心能力 DevEco Testing是HarmonyOS官方推出的一体化测试平台,覆盖应用全生命周期测试需求,主要提供五大核心能力: 测试类型检测目标关键指标功能体验基…...

安宝特方案丨XRSOP人员作业标准化管理平台:AR智慧点检验收套件

在选煤厂、化工厂、钢铁厂等过程生产型企业,其生产设备的运行效率和非计划停机对工业制造效益有较大影响。 随着企业自动化和智能化建设的推进,需提前预防假检、错检、漏检,推动智慧生产运维系统数据的流动和现场赋能应用。同时,…...

抖音增长新引擎:品融电商,一站式全案代运营领跑者

抖音增长新引擎:品融电商,一站式全案代运营领跑者 在抖音这个日活超7亿的流量汪洋中,品牌如何破浪前行?自建团队成本高、效果难控;碎片化运营又难成合力——这正是许多企业面临的增长困局。品融电商以「抖音全案代运营…...

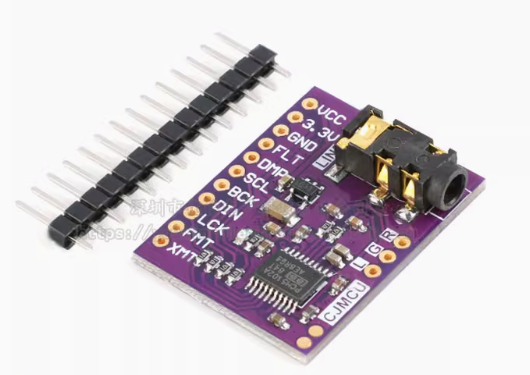

ESP32 I2S音频总线学习笔记(四): INMP441采集音频并实时播放

简介 前面两期文章我们介绍了I2S的读取和写入,一个是通过INMP441麦克风模块采集音频,一个是通过PCM5102A模块播放音频,那如果我们将两者结合起来,将麦克风采集到的音频通过PCM5102A播放,是不是就可以做一个扩音器了呢…...

)

安卓基础(aar)

重新设置java21的环境,临时设置 $env:JAVA_HOME "D:\Android Studio\jbr" 查看当前环境变量 JAVA_HOME 的值 echo $env:JAVA_HOME 构建ARR文件 ./gradlew :private-lib:assembleRelease 目录是这样的: MyApp/ ├── app/ …...

安装docker)

Linux离线(zip方式)安装docker

目录 基础信息操作系统信息docker信息 安装实例安装步骤示例 遇到的问题问题1:修改默认工作路径启动失败问题2 找不到对应组 基础信息 操作系统信息 OS版本:CentOS 7 64位 内核版本:3.10.0 相关命令: uname -rcat /etc/os-rele…...