Docker 安全及日志管理

Docker 安全及日志管理

- Docker 容器与虚拟机的区别

- 隔离与共享

- 性能与损耗

- Docker 存在的安全问题

- Docker 自身漏洞

- Docker 源码问题

- Docker 架构缺陷与安全机制

- Docker 安全基线标准

- 容器相关的常用安全配置方法

- 容器最小化

- Docker 远程 API 访问控制

- 重启 Docker

- 在宿主机的 firewalld 上做 IP 访问控制,source address 指定的是客户端地址

- 在客户端上实现远程授权访问

- 限制流量流向

- 镜像安全

- DockerClient 端与 DockerDaemon 的通信安全

- 安装docker-ce

- 首先创建一个存放目录

- 生成ca证书

- 用ca证书签发server端证书

- 用ca证证书签发client端证书

- 删除两个证书签名请求文件和扩展配置文件

- 配置docker服务配置文件

- 重启docker服务

- 将 /tls 目录中的 ca.pem、client-cert.pem、client-key.pem 三个文件复制到另一台主机(客户端)

- 修改服务端的主机名和 ip 映射

- 在客户端上操作

- 避免Docker 容器中信息泄露

容器的安全性问题的根源在于容器和宿主机共享内核。如果容器里的应用导致Linux内核崩溃,那么整个系统可能都会崩溃。

与虚拟机是不同的,虚拟机并没有与主机共享内核,虚拟机崩溃一般不会导致宿主机崩溃

Docker 容器与虚拟机的区别

隔离与共享

• 虚拟机通过添加 Hypervisor 层,虚拟出网卡、内存、CPU 等虚拟硬件,再在其上建立虚拟机,每个虚拟机都有自己的系统内核

• Docker容器则是通过隔离的方式,将文件系统、进程、设备、网络等资源进行隔离,再对权限、CPU资源等进行控制,最终让容器之间互不影响,容器无法影响宿主机

• 容器与宿主机共享内核、文件系统、硬件等资源

性能与损耗

与虚拟机相比,容器资源损耗要少。同样的宿主机下,能够建立容器的数量要比虚拟机多。但是,虚拟机的安全性要比容器稍好,要从虚拟机攻破到宿主机或其他虚拟机,需要先攻破 Hypervisor 层,这是极其困难的。

而 docker 容器与宿主机共享内核、文件系统等资源,更有可能对其他容器、宿主机产生影响

| 区别 | Docker容器 | 虚拟机 |

|---|---|---|

| 启动速度 | 秒级 | 分钟级 |

| 运行性能 | 接近原生(直接在内核中运行) | 50%左右损失 |

| 磁盘占用 | MB | GB |

| 数量 | 成百上千 | 一般几十台 |

| 隔离性 | 进程级别 | 系统级别(更彻底) |

| 操作系统 | 主要支持Linux | 几乎所有 |

| 封装程度 | 只打包项目代码和依赖关系,共享宿主机内核 | 完整的操作系统,与宿主机隔离 |

Docker 存在的安全问题

Docker 自身漏洞

作为一款应用 Docker 本身实现上会有代码缺陷。CVE 官方记录 Docker 历史版本共有超过 20 项漏洞,可参见 Docker 官方网站

黑客常用的攻击手段主要有代码执行、权限提升、信息泄露、权限绕过等。目前 Docker 版本更迭非常快,Docker 用户可将 Docker 升级为最新版本

Docker 源码问题

Docker 提供了 Docker hub,可以让用户上传创建的镜像,以便其他用户下载,快速搭建环境。但同时也带来了一些安全问题

例如下面三种方式:

(1)黑客上传恶意镜像

如果有黑客在制作的镜像中植入木马、后门等恶意软件,那么环境从一开始就已经不安全了,后续更没有什么安全可言

(2)镜像使用有漏洞的软件

DockerHub上能下载的镜像里面,75%的镜像都安装了有漏洞的软件。所以下载镜像后,需要检查里面软件的版本信息,对应的版本是否存在漏洞,并及时更新打上补丁

(3)中间人攻击篡改镜像

镜像在传输过程中可能被篡改,目前新版本的 Docker 已经提供了相应的校验机制来预防这个问题

Docker 架构缺陷与安全机制

Docker本身的架构与机制就可能产生问题,例如这样一种攻击场景,黑客已经控制了宿主机上的一些容器,或者获得了通过在公有云上建立容器的方式,然后对宿主机或其他容器发起攻击

3.1.容器之间的局域网攻击

主机上的容器之间可以构成局域网,因此针对局域网的ARP欺骗、端口扫描、广播风暴等攻击方式便可以用上。

所以,在一个主机上部署多个容器需要合理的配置网络安全,比如设置 iptables 规则

3.2. DDoS 攻击耗尽资源

Cgroups 安全机制就是要防止此类攻击的,不要为单一的容器分配过多的资源即可避免此类问题。

3.3. 有漏洞的系统调用

Docker 与虚拟机的一个重要的区别就是 Docker 与宿主机共用一个操作系统内核。

一旦宿主内核存在可以越权或者提权漏洞,尽管Docker使用普通用户执行,在容器被入侵时,攻击者还可以利用内核漏洞跳到宿主机做更多的事情

3.4. 共享root用户权限

如果以 root 用户权限运行容器(docker run --privileged),容器内的 root 用户也就拥有了宿主机的root权限

Docker 安全基线标准

下面从内核、主机、网络、镜像、容器以及其它等 6 个方面总结 Docker 安全基线标准

4.1. 内核级别

(1)及时更新内核

(2)User NameSpace(容器内的 root 权限在容器之外处于非高权限状态)

(3)Cgroups(对资源的配额和度量),设置CPU、内存、磁盘 IO等资源限制

(4)通过启用SELinux/AppArmor/GRSEC(控制文件访问权限)适当的强化系统来增加额外的安全性

(5)Capability(权限划分),比如划分指定的CPU给容器

(6)Seccomp(限定系统调用),限制不必要的系统调用

(7)禁止将容器的命名空间与宿主机进程命名空间共享,比如 host 网络模式

4.2. 主机级别

(1)为容器创建独立分区,比如创建在分布式文件系统上

(2)仅运行必要的服务,注意尽量避免在容器中运行 ssh 服务

(3)禁止将宿主机上敏感目录映射到容器,-v创建数据卷时需要注意

(4)对 Docker 守护进程、相关文件和目录进行审计,防止有病毒或木马文件生成

(5)设置适当的默认文件描述符数。(文件描述符:简称fd,当应用程序请求内核打开/新建一个文件时,内核会返回 一个文件描述符用于对应这个打开/新建的文件,文件描述符本质上就是一个非负整数,读写文件也是需要使用这个文件 描述符来指定待读写的文件的。文件描述符是一个重要的系统资源,理论上系统内存多大就应该可以打开多少个文件描述符,但是实际情况是,内核会有系统级限制,以及用户级限制,不让某一个应用程序进程消耗掉所有的文件资源,可以使用ulimit -n 查看)

(6)用户权限为 root 的 Docker 相关文件的访问权限应该为 644 或者更低权限

(7)周期性检查每个主机的容器清单,并清理不必要的容器

4.3. 网络级别

(1)通过 iptables 设定规则实现禁止或允许容器之间网络流量

(2)允许 Docker 修改 iptables

(3)禁止将 Docker 绑定到其他已使用的 IP/Port 或者 Unix Socket

(4)禁止在容器上映射特权端口

(5)容器上只开放所需要的端口

(6)禁止在容器上使用 host 网络模式

(7)若宿主机有多个网卡,将容器进入流量绑定到特定的主机网卡上

docker network create --subnet=172.18.0.0/16 --opt “com.docker.network.bridge.name”=“docker1” mynetwork

docker run -itd --net mynetwork --ip 172.18.0.100 centos:7 /bin/bash

iptables -t nat -A POSTROUTING -s 172.18.0.100 -o ens36 -j SNAT --to-source 20.0.0.100

4.4. 镜像级别

(1)创建本地私有镜像仓库服务器

(2)镜像中软件都为最新版本,建议根据实际情况使用对应版本,业务稳定优先

(3)使用可信镜像文件,并通过安全通道下载

(4)重新构建镜像而非对容器和镜像打补丁,销毁异常容器重新构建

(5)合理管理镜像标签,及时移除不再使用的镜像

(6)使用镜像扫描

(7)使用镜像签名

4.5. 容器级别

(1)容器最小化,操作系统镜像最小集

(2)容器以单一主进程的方式运行

(3)禁止 --privileged 标记使用特权容器

(4)禁止在容器上运行 ssh 服务,尽量使用 docker exec 进入容器

(5)以只读的方式挂载容器的根目录系统,-v 宿主机目录:容器目录:ro

(6)明确定义属于容器的数据盘符

(7)通过设置 on-failure 限制容器尝试重启的次数,容器反复重启容易丢失数据,–restart=on-failure:3

(8)限制在容器中可用的进程数,docker run -m 限制内存的使用,以防止 fork炸弹。(fork炸弹,迅速增长子进程,耗尽系统进程数量)

4.6. 其他设置

(1)定期对宿主机系统及容器进行安全审计

(2)使用最少资源和最低权限运行容器,此为 Docker 容器安全的核心思想

(3)避免在同一宿主机上部署大量容器,维持在一个能够管理的数量

(4)监控 Docker 容器的使用,性能以及其他各项指标,比如 zabbix

(5)增加实时威胁检测和事件报警响应功能,比如 zabbix

(6)使用中心和远程日志收集服务,比如 ELK

由于安全属于非常具体的技术,这里不再赘述,可直接参阅 Docker 官方文档 https://docs.docker.com/engine/security/

容器相关的常用安全配置方法

容器最小化

如果仅在容器中运行必要的服务,像 SSH 等服务是不能轻易开启去连接容器的。通常使用以下方式来进入容器

docker exec -it a661258f6bfe bash

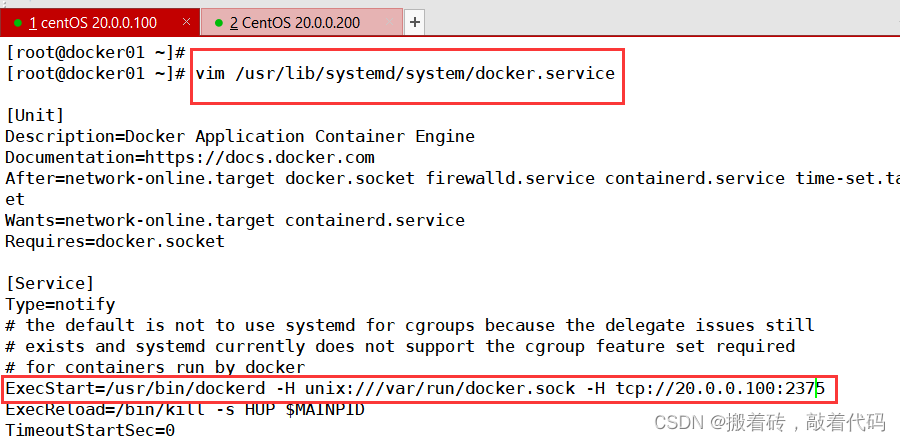

Docker 远程 API 访问控制

Docker 的远程调用API 接口存在未授权访问漏洞,至少应限制外网访问。建议使用 Socket 方式访问。

(1)在宿主机上监听内网 ip 和 docker daemon 的方式启动

方法一:

docker -d -H uninx:///var/run/docker.sock -H tcp://20.0.0.100:2375方法二:

//在 docker 服务配置文件指定

vim /usr/lib/systemd/system/docker.service

--13行--修改

ExecStart=/usr/bin/dockerd -H unix:///var/run/docker.sock -H tcp://20.0.0.100:2375-----------------------------------------------------------------------

方法一:

docker -d -H uninx:///var/run/docker.sock -H tcp://20.0.0.100:2375方法二:

//在 docker 服务配置文件指定

vim /usr/lib/systemd/system/docker.service

--13行--修改

ExecStart=/usr/bin/dockerd -H unix:///var/run/docker.sock -H tcp://20.0.0.100:2375-----------------------------------------------------------------------

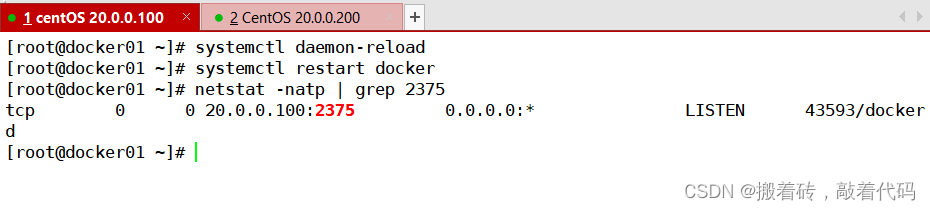

重启 Docker

[root@docker01 ~]# systemctl daemon-reload

[root@docker01 ~]# systemctl restart docker

[root@docker01 ~]# netstat -natp | grep 2375

tcp 0 0 20.0.0.100:2375 0.0.0.0:* LISTEN 43593/dockerd

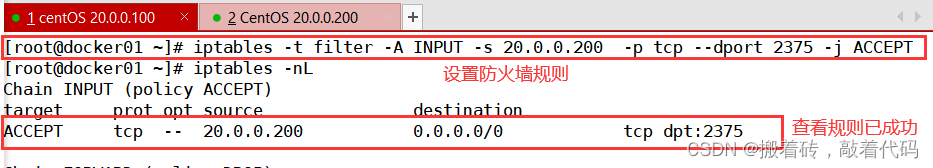

在宿主机的 firewalld 上做 IP 访问控制,source address 指定的是客户端地址

[root@docker01 ~]# iptables -t filter -A INPUT -s 20.0.0.200 -p tcp --dport 2375 -j ACCEPT

[root@docker01 ~]# iptables -nL

Chain INPUT (policy ACCEPT)

target prot opt source destination

ACCEPT tcp -- 20.0.0.200 0.0.0.0/0 tcp dpt:2375-----------------------------------------------------------------------

也可以使用此命令

firewall-cmd --permanent --add-rich-rule="rule family="ipv4" source address="20.0.0.200" port protocol="tcp" port="2375" accept"

firewall-cmd --reload-----------------------------------------------------------------------

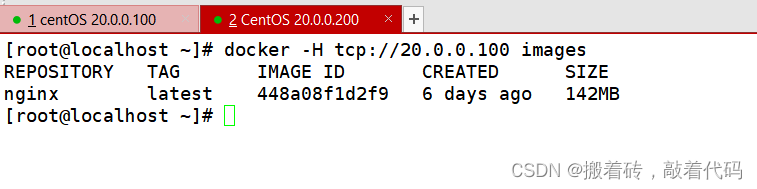

在客户端上实现远程授权访问

[root@localhost ~]# docker -H tcp://20.0.0.100 images

REPOSITORY TAG IMAGE ID CREATED SIZE

nginx latest 448a08f1d2f9 6 days ago 142MB

限制流量流向

使用防火墙过滤器限制 Docker 容器的源 IP 地址范围与外界通讯

firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="192.168.229.0/24" reject"生产环境中的大量问题是因为 Docker 容器端口外放引起的漏洞,除了操作系统账户权限控制上的问题,更在于对 Docker Daemon 的进程管理上存在隐患。

目前常用的 Docker 版本都支持 Docker Daemon 管理宿主机 iptables 的,而且一旦启动进程加上 -p host_port:guest_port 的端口映射,Docker Daemon 会直接增加对应的 FORWARD Chain 并且 -j ACCEPT,而默认的 DROP 规则是在 INPUT 链做的,对 docker 没法限制,这就留下了很严重的安全隐患。因此建议:

(1)不在有外网 ip 的机器上使用 Docker 服务。

(2)使用 k8s 等 docker 编排系统管理 Docker 容器。

(3)宿主机上 Docker daemon 启动命令加一个 --iptables=false,然后把常用 iptables 规则写进文件里,再用 iptables-restore 重定向输入去刷新规则。

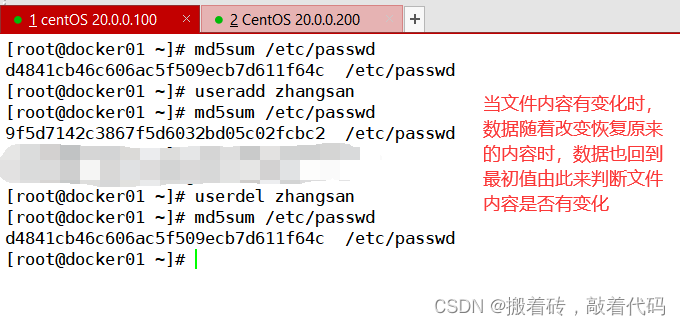

镜像安全

一般情况下,要确保只从受信任的库中获取镜像,推荐使用 harbor 私有仓库。

如果公司使用的不是自己的镜像源,需要使用 Docker 镜像安全扫描工具 Clair,对下载的镜像进行检查。通过与通过与 CVE 数据库同步扫描镜像,验证镜像的 md5 等特征值,确认一致后再基于镜像进一步构建。一旦发现漏洞则通知用户处理, 或者直接阻止镜像继续构建

[root@docker01 ~]# md5sum /etc/passwd

d4841cb46c606ac5f509ecb7d611f64c /etc/passwd

[root@docker01 ~]# useradd zhangsan

[root@docker01 ~]# md5sum /etc/passwd

9f5d7142c3867f5d6032bd05c02fcbc2 /etc/passwd

[root@docker01 ~]# userdel zhangsan

[root@docker01 ~]# md5sum /etc/passwd

d4841cb46c606ac5f509ecb7d611f64c /etc/passwd

DockerClient 端与 DockerDaemon 的通信安全

为了防止链路劫持、会话劫持等问题导致 Docker 通信时被中间人攻击,c/s 两端应该通过 TLS 加密方式通讯。

通过在服务端上创建tls密钥证书,再下发给客户端,客户端通过私钥访问容器,这样就保证的docker通讯的安全性。

使用证书访问的工作流程:

(1)客户端发起请求,连接到服务器的进程端口。

(2)服务器必须要有一套数字证书(证书内容有公钥、证书颁发机构、失效日期等)。

(3)服务器将自己的数字证书发送给客户端(公钥在证书里面,私钥由服务器持有)。

(4)客户端收到数字证书之后,会验证证书的合法性。如果证书验证通过,就会生成一个随机的密钥对,用证书的公钥加密。

(5)客户端将公钥加密后的密钥发送到服务器。

(6)服务器接收到客户端发来的密文密钥之后,用自己之前保留的私钥对其进行非对称解密,解密之后就得到客户端的密钥,然后用客户端密钥对返回数据进行对称加密,这样传输的数据都是密文了。

(7)服务器将加密后的密文数据返回到客户端。

(8)客户端收到后,用自己的密钥对其进行对称解密,得到服务器返回的数据。

通过在服务端上创建tls密钥证书,再下发给客户端,客户端通过私钥访问容器,这样就保证的docker通讯的安全性。

首先创建ca证书,ca证书只是一个官方认证的证书,接下来要创建server、client节点的证书。

此时创建证书有三步:

(1)设置私钥,确保安全加密

(2)使用私钥签名,确保身份真实不可抵赖

(3)使用ca证书制作证书

安装docker-ce

docker-ce

| 机器标签 | ip地址 | 需安装的服务 |

|---|---|---|

| master | 20.0.0.100 | docker-ce |

| client | 20.0.0.200 | docker-ce |

之前安装的docker版本是20.10.9,go版本是 go1.16.8,这个新版本的go 不支持我们创建的证书,客户端不兼容,可安装老版本解决此问题

yum install -y docker-ce-cli-20.10.5-3.el7.x86_64 docker-ce具体安装步骤:

[root@docker01 ~]# yum install yum-utils device-mapper-persistent-data lvm2

## 安装依赖包已加载插件:fastestmirror, langpacks

base | 3.6 kB 00:00:00

docker-ce-stable | 3.5 kB 00:00:00

docker-ce-stable/7/x86_64/primary_db | 107 kB 00:00:00

Loading mirror speeds from cached hostfile* base: mirrors.bfsu.edu.cn* extras: mirrors.bfsu.edu.cn* updates: mirrors.bfsu.edu.cn

软件包 yum-utils-1.1.31-54.el7_8.noarch 已安装并且是最新版本

软件包 device-mapper-persistent-data-0.8.5-3.el7_9.2.x86_64 已安装并且是最新版本

软件包 7:lvm2-2.02.187-6.el7_9.5.x86_64 已安装并且是最新版本

无须任何处理[root@docker01 ~]# yum-config-manager --add-repo https://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo

## 设置阿里云源

已加载插件:fastestmirror, langpacks

adding repo from: https://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo

grabbing file https://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo to /etc/yum.repos.d/docker-ce.repo

repo saved to /etc/yum.repos.d/docker-ce.repo

[root@docker01 yum.repos.d]# mv repo.bak/* ./

## 把本地源改为在线源

[root@docker01 ~]# cd /etc/yum.repos.d/

[root@docker01 yum.repos.d]# ls

CentOS-Base.repo CentOS-Debuginfo.repo CentOS-Media.repo CentOS-Vault.repo

CentOS-CR.repo CentOS-fasttrack.repo CentOS-Sources.repo docker-ce.repo

[root@docker01 yum.repos.d]# sed -i 's+download.docker.com+mirrors.aliyun.com/docker-ce+' /etc/yum.repos.d/docker-ce.repo

## 修改生成的.repo文件

[root@docker01 yum.repos.d]# yum makecache fast

## 更新缓存

已加载插件:fastestmirror, langpacks

base | 3.6 kB 00:00:00

docker-ce-stable | 3.5 kB 00:00:00

extras | 2.9 kB 00:00:00

updates | 2.9 kB 00:00:00

Loading mirror speeds from cached hostfile* base: mirrors.bfsu.edu.cn* extras: mirrors.bfsu.edu.cn* updates: mirrors.bfsu.edu.cn

元数据缓存已建立[root@docker01 yum.repos.d]# yum install -y docker-ce-cli-20.10.5-3.el7.x86_64 docker-ce

## 安装指定版本的docker-ce

已加载插件:fastestmirror, langpacks

Loading mirror speeds from cached hostfile

[root@docker01 yum.repos.d]# docker version

Client: Docker Engine - CommunityVersion: 20.10.5API version: 1.41Go version: go1.13.15Git commit: 55c4c88Built: Tue Mar 2 20:33:55 2021OS/Arch: linux/amd64Context: defaultExperimental: true

Cannot connect to the Docker daemon at unix:///var/run/docker.sock. Is the docker daemon running?

[root@docker01 yum.repos.d]# systemctl status docker.service

● docker.service - Docker Application Container EngineLoaded: loaded (/usr/lib/systemd/system/docker.service; disabled; vendor preset: disabled)Active: inactive (dead)

[root@docker01 yum.repos.d]# systemctl start docker.service

[root@docker01 yum.repos.d]# systemctl status docker.service

● docker.service - Docker Application Container EngineLoaded: loaded (/usr/lib/systemd/system/docker.service; disabled; vendor preset: disabled)Active: active (running) since 四 2021-10-21 02:07:00 CST; 28s agoDocs: https://docs.docker.comMain PID: 4985 (dockerd)Memory: 34.5MCGroup: /system.slice/docker.service└─4985 /usr/bin/dockerd -H fd:// --containerd=/run/containerd/containerd.sock

首先创建一个存放目录

[root@docker01 yum.repos.d] cd

[root@docker01 ~]mkdir /tls

[root@docker01 ~]cd /tls/

生成ca证书

(1)创建ca私钥

[root@docker01 tls]openssl genrsa -aes256 -out ca-key.pem 4096

##输入密码123123

genrsa:使用RSA算法产生私钥

-aes256:使用256位密钥的AES算法对私钥进行加密,这样每次使用私钥文件都将输入密码,可省略

-out:输出文件的路径,若未指定输出文件,则为标准输出

4096:指定私钥长度,默认为1024。该项必须为命令行的最后一项参数

(2) 创建ca证书

[root@docker01 tls]openssl req -new -x509 -days 1000 -key ca-key.pem -sha256 -subj "/CN=*" -out ca.pem

##输入密码123123req:执行证书签发命令

-new:新证书签发请求

-x509:生成x509格式证书,专用于创建私有CA时使用

-days:证书的有效时长,单位是天

-key:指定私钥路径

-sha256:证书摘要采用sha256算法

-subj:证书相关的用户信息(subject的缩写)

-out:输出文件的路径

用ca证书签发server端证书

(3)创建服务器私钥

[root@docker01 tls] openssl genrsa -out server-key.pem 4096(4)生成证书签名请求文件(csr文件)

[root@docker01 tls] openssl req -new -key server-key.pem -sha256 -subj "/CN=*" -out server.csr

(5)使用ca证书与私钥证书签发服务端签名证书,输入密码123123

[root@docker01 tls] openssl x509 -req -days 1000 -sha256 -in server.csr -CA ca.pem -CAkey ca-key.pem -CAcreateserial -out server-cert.pemx509:生成x509格式证书

-req:输入csr文件

-in:要输入的csr文件

-CA:指定ca证书的路径

-CAkey:指定ca证书的私钥路径

-CAcreateserial:表示创建证书序列号文件,创建的序列号文件默认名称为ca.srl

用ca证证书签发client端证书

(6)生成客户端私钥

[root@docker01 tls] openssl genrsa -out client-key.pem 4096(7)生成证书签名请求文件

[root@docker01 tls] openssl req -new -key client-key.pem -subj "/CN=client" -out client.csr

(8)创建扩展配置文件,使秘钥适合客户端身份验证

[root@docker01 tls] echo extendedKeyUsage=clientAuth > extfile.cnf(9)使用ca证书签发客户端签名证书,输入密码123123

openssl x509 -req -days 1000 -sha256 -in client.csr -CA ca.pem -CAkey ca-key.pem -CAcreateserial -out client-cert.pem -extfile extfile.cnf删除两个证书签名请求文件和扩展配置文件

[root@docker01 tls] rm -rf ca.srl client.csr extfile.cnf server.csr配置docker服务配置文件

[root@docker01 tls] vim /lib/systemd/system/docker.service

--13行--修改

ExecStart=/usr/bin/dockerd --tlsverify --tlscacert=/opt/tls/ca.pem --tlscert=/opt/tls/server-cert.pem --tlskey=/opt/tls/server-key.pem -H tcp://0.0.0.0:2376 -H fd://.....

重启docker服务

[root@docker01 tls] systemctl daemon-reload

## 重载

[root@docker01 tls] systemctl restart docker

## 重启

[root@docker01 tls] netstat -natp | grep 2376

## 查看端口是否打开

[root@docker01 tls] setenforce 0

##关闭setenforce 将 /tls 目录中的 ca.pem、client-cert.pem、client-key.pem 三个文件复制到另一台主机(客户端)

[root@docker01 tls] scp ca.pem cert.pem key.pem root@20.0.0.200:/etc/docker/修改服务端的主机名和 ip 映射

[root@docker01 tls] hostnamectl set-hostname master

[root@docker01 tls] su

[root@docker01 tls] vim /etc/hosts

## 添加映射ip及主机名

127.0.0.1 master[root@docker01 tls] docker --tlsverify --tlscacert=ca.pem --tlscert=server-cert.pem --tlskey=server-key.pem -H tcp://master:2376 images

## 本地验证在客户端上操作

[root@docker01 tls] hostnamectl set-hostname client

[root@docker01 tls] su

[root@docker01 tls] vim /etc/hosts

## 添加映射ip及主机名

20.0.0.100 master

[root@docker01 tls] cd /etc/docker/

[root@docker01 tls] docker --tlsverify --tlscacert=ca.pem --tlscert=client-cert.pem --tlskey=client-key.pem -H tcp://master:2376 images避免Docker 容器中信息泄露

近几年 Github 上大量泄露个人或企业各种账号密码,出现这种问题一般都使用 dockerfile 或者 docker-compose 文件创建容器。 如果这些文件中存在账号密码等认证信息,一旦 Docker 容器对外开放,则这些宿主机上的敏感信息也会随之泄露。

因此可以通过以下方式检查容器创建模板的内容

# check created users

grep authorized_keys $dockerfile# check OS users

grep "etc/group" $dockerfile# Check sudo users

grep "etc/sudoers.d" $dockerfile# Check ssh key pair

grep ".ssh/.*id_rsa" $dockerfile

相关文章:

Docker 安全及日志管理

Docker 安全及日志管理 Docker 容器与虚拟机的区别隔离与共享性能与损耗 Docker 存在的安全问题Docker 自身漏洞Docker 源码问题Docker 架构缺陷与安全机制Docker 安全基线标准 容器相关的常用安全配置方法容器最小化Docker 远程 API 访问控制重启 Docker在宿主机的 firewalld …...

大厂面试必备 - MAC 地址 和 IP 地址分别有什么作用?

数据链路层 1、MAC 地址 和 IP 地址分别有什么作用? MAC 地址是数据链路层和物理层使用的地址,是写在网卡上的物理地址。MAC 地址用来定义网络设备的位置。IP 地址是网络层和以上各层使用的地址,是一种逻辑地址。IP 地址用来区别网络上的计…...

【sqlite】联查Join更新

系列文章 C#底层库–MySQLBuilder脚本构建类(select、insert、update、in、带条件的SQL自动生成) 本文链接:https://blog.csdn.net/youcheng_ge/article/details/129179216 C#底层库–MySQL数据库操作辅助类(推荐阅读࿰…...

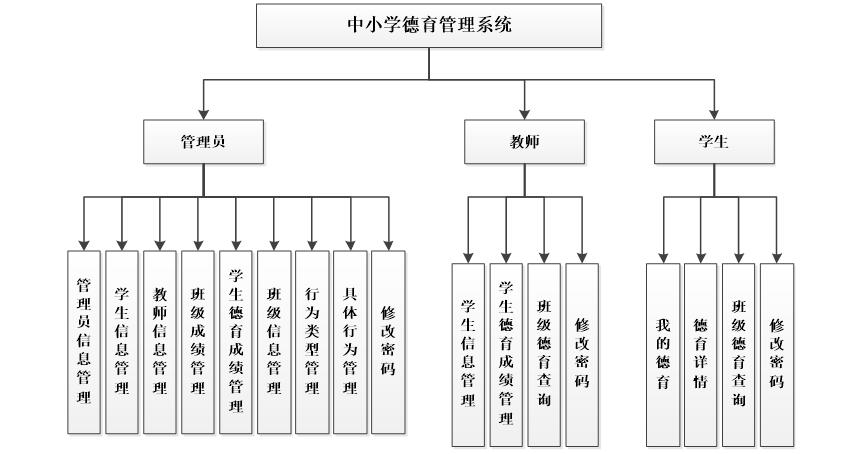

asp.net+C#德育课程分数统计管理系统

本中小学德育管理系统主要学校内部提供服务,系统分为管理员,教师和学生3个大模块。 本研究课题重点主要包括了下面几大模块:用户登录,管理员信息管理学生信息管理,教师信息管理,班级成绩管理,学…...

Figma中文网?比Figma更懂你的设计网站!

一个比 Figma 更懂你的设计网站的 Figma 中文网 —— 即时设计是一个非常有用的设计资源平台,它提供了大量的免费设计素材,包括来自各大厂商的 UI 组件库、精美的模板、插画设计和矢量图标素材等等。设计师可以从中学习到大师的设计技巧和规范࿰…...

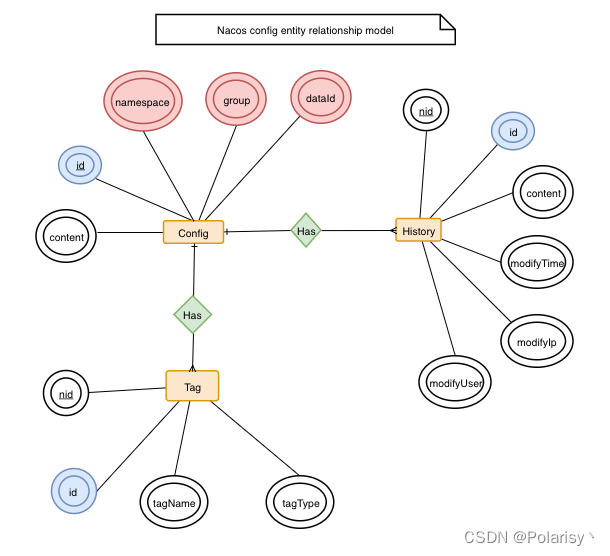

Nacos-01-Nacos基本介绍

背景 服务发现是⼀个古老的话题,当应用开始脱离单机运行和访问时,服务发现就诞生了。目前的网络架构是每个主机都有⼀个独立的 IP 地址,那么服务发现基本上都是通过某种方式获取到服务所部署的 IP 地址。DNS 协议是最早将⼀个网络名称翻译…...

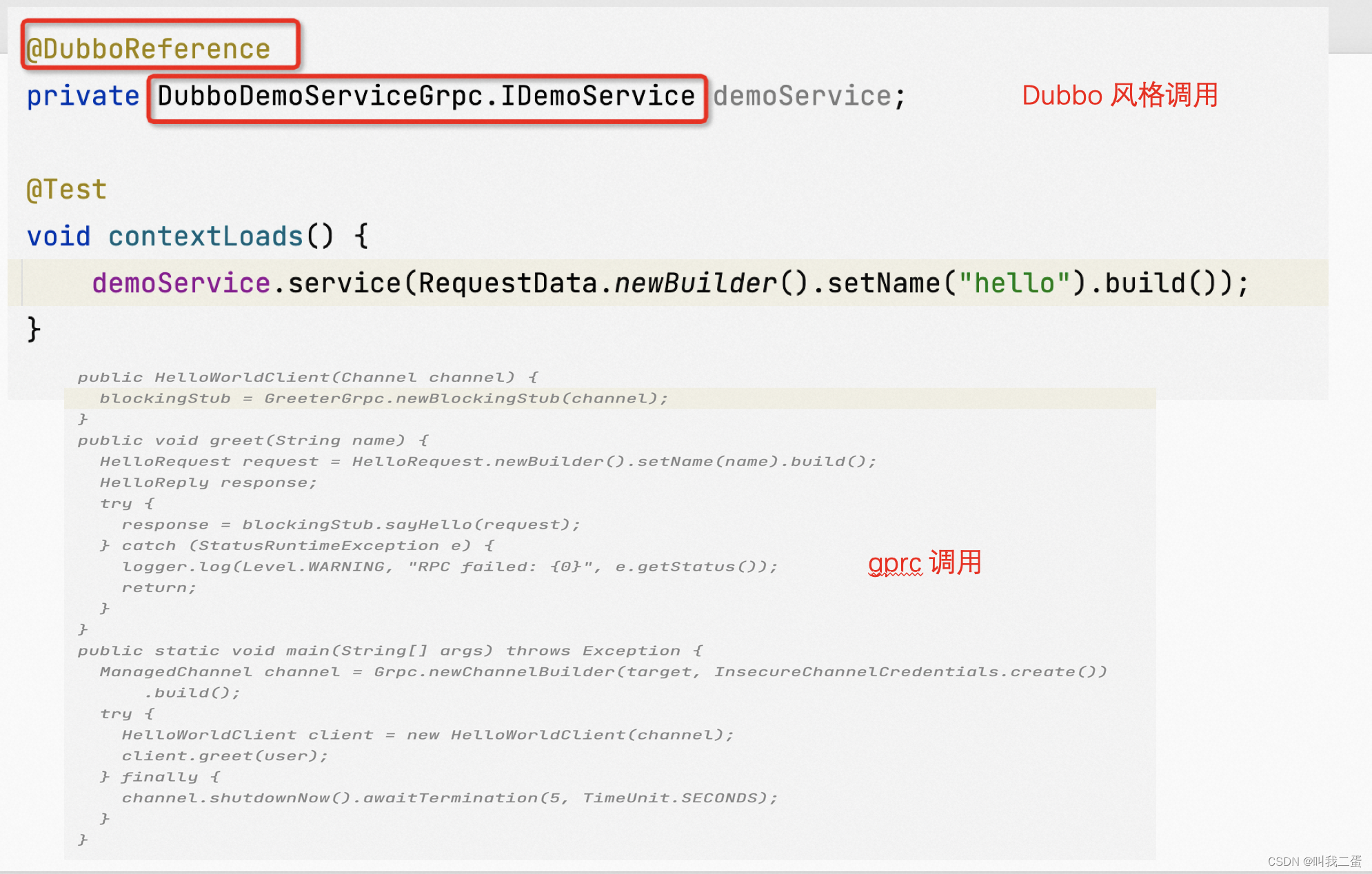

SpringBoot集成Dubbo启用gRPC协议

文章目录 前言项目结构代码示例父工程api moduleservice module 注意事项区别 本文记录下SpringBoot集成Dubbo启用gRPC协议,以及与原生 gRPC 在代码编写过程中的区别。 下面还有投票,帮忙投个票👍 前言 Dubbo 在 2.7.5 版本开始支持原生 gRP…...

Kali HTTrack演示-渗透测试察打一体(1)

HTTrack是一个免费并易于使用的线下浏览器工具,全称是HTTrack Website Copier for Windows,它能够让你从互联网上下载指定的网站进行线下浏览(离线浏览),也可以用来收集信息(甚至有网站使用隐藏的密码文件),一些仿真度极高的伪网站(为了骗取用户密码),也是使用类似工具做…...

ThreeJS进阶之使用后期处理

什么是后期处理? 很多three.js应用程序是直接将三维物体渲染到屏幕上的。 有时,你或许希望应用一个或多个图形效果,例如景深、发光、胶片微粒或是各种类型的抗锯齿。 后期处理是一种被广泛使用、用于来实现这些效果的方式。 首先,场景被渲染到一个渲染目标上,渲染目标表示…...

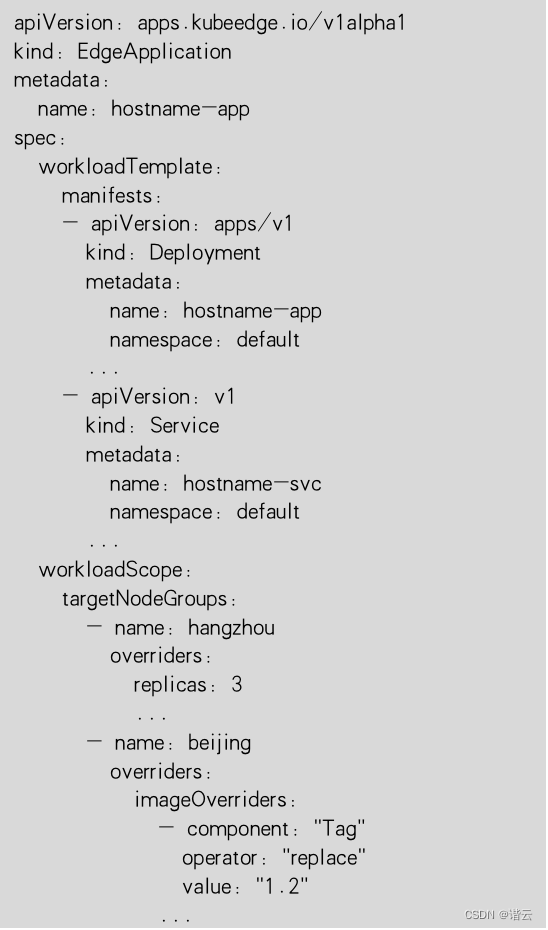

KubeEdge节点分组特性简介

01 边缘应用跨地域部署场景及问题 应用生命周期管理复杂导致运维成本提高 02 边缘节点分组管理 节点分组:将不同地区的边缘节点按照节点组的形式组织 边缘应用:将应用资源整体打包并满足不同节点组之间的差异化部署需求 流量闭环:将服务流量…...

论文笔记_2018_IEEE Access_评估地图用于车辆定位能力的因素

目录 基本情况 摘要 I. 引言 II. 相关工作 III. 地图评估标准的定义 A.地图的特...

YOLOv8 人体姿态估计(关键点检测) python推理 ONNX RUNTIME C++部署

目录 1、下载权重 2、python 推理 3、转ONNX格式 4、ONNX RUNTIME C 部署 1、下载权重 我这里之前在做实例分割的时候,项目已经下载到本地,环境也安装好了,只需要下载pose的权重就可以 2、python 推理 yolo taskpose modepredict model…...

AgilePLM 通用自动赋值程序 安装使用说明

功能概述 首先,简单介绍一下自动赋值的意思。就是程序根据给定的条件,给某一个数据对象的某个字段自动填值。 类似功能单独定制开发写程序也能实现。通用赋值程序只是赋值规则简化到了配置文件中。后续如果赋值规则变更,只需要修改配置文件…...

小数转整数的情况

小数转整数的情况 在程序开发中,经常会遇到需要将小数转为整数的情况。但是在转换时需要注意几个问题,本篇博客将详细阐述小数转整数的注意事项。 直接赋值 在C语言中,将一个小数赋值给整型变量时,会直接舍弃小数部分。比如&am…...

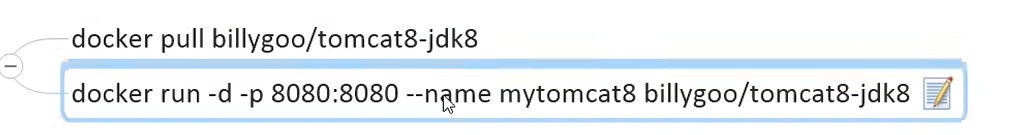

05-Docker安装Mysql、Redis、Tomcat

Docker 安装 Mysql 以安装 Mysql 5.7为例: docker pull mysql:5.7Mysql 单机 Mysql 5.7安装 启动 Mysql 容器,并配置容器卷映射: docker run -d -p 3306:3306 \--privilegedtrue \-v /app/mysql/log:/var/log/mysql \-v /app/mysql/data:…...

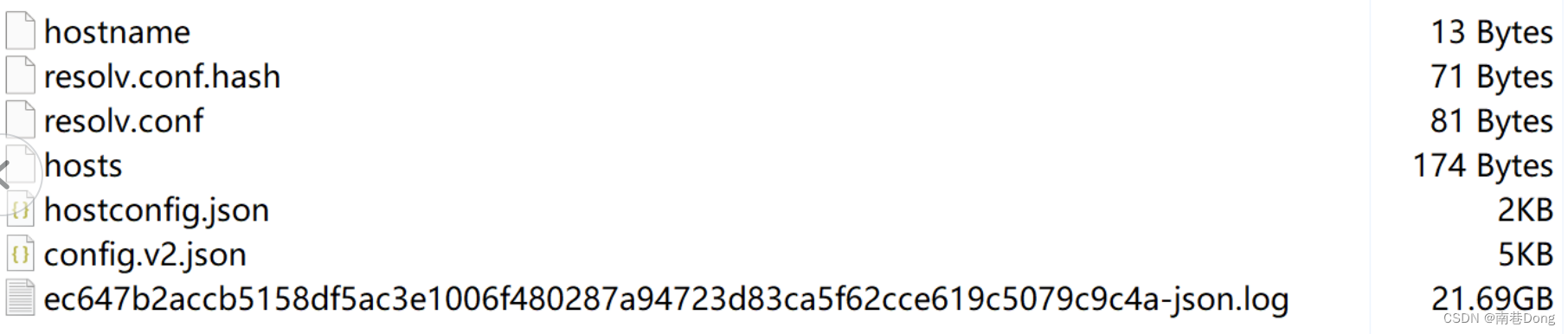

Docker Overlay2占用大量磁盘空间解决

问题 最近项目的jenkins编译时报错 FATAL: Unable to produce a script filejava.io.IOException: No space left on deviceat java.io.UnixFileSystem.createFileExclusively(Native Method)at java.io.File.createTempFile(File.java:2024)at hudson.FilePath$CreateTextTem…...

2023年免费自动养站程序

什么是养站?SEO是与搜索引擎建立信任的过程,养站不仅仅是建立一个网站,还需要我们不断的更新和维护,才能使网站长时间稳定运行并获得更好的排名。今天跟大家分享如何建站以及如何养站。 一、明确TDK 在设计网站时,我…...

86.qt qml-多种粒子特效按钮实现

截图如下所示: 动图如下所示: 支持黑白模式: 1.实现原理 配合之前我们学习的: 82.qt qml-2D粒子系统、粒子方向、粒子项(一)_诺谦的博客-CSDN博客 83.qt qml-初步学习2D粒子影响器(二)_诺谦的博客-CSDN博客 即可实现出来。 以按钮特效3按钮为例:...

Ubuntu18.04 制作系统ISO镜像并物理机还原(Systemback)

简单记录使用Systemback工具打包Ubuntu系统得到iso镜像文件,并在物理机上进行还原(安装)的流程。测试结果发现,使用打包的iso文件安装得到的Ubuntu系统继承了我之前的Ubuntu系统,包括并不限于如下内容:Home…...

requestAnimationFrame 和 requestIdleCallback API

requestAnimationFrame window.requestAnimationFrame() 方法告诉浏览器您希望执行动画并请求浏览器在下一次重绘之前调用指定的函数来更新动画。该方法使用一个回调函数作为参数,这个回调函数会在浏览器重绘之前调用。 ⚠️ 注意:若您想要在下一次重绘…...

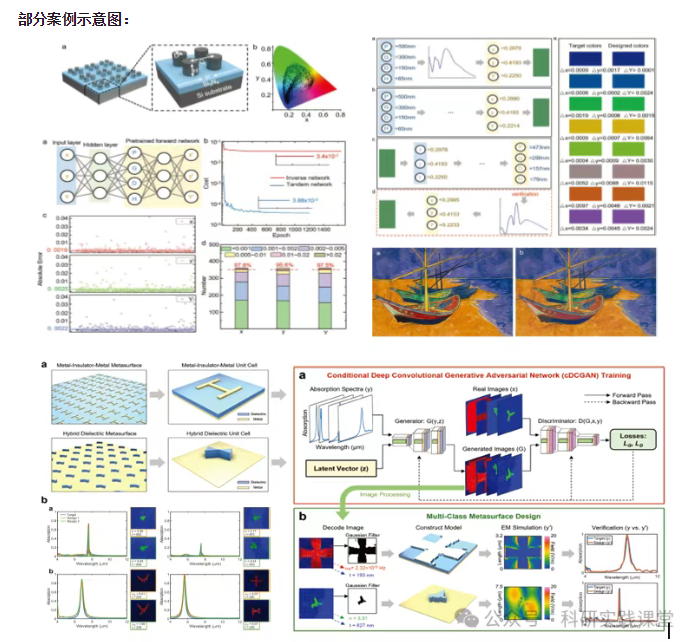

深度学习在微纳光子学中的应用

深度学习在微纳光子学中的主要应用方向 深度学习与微纳光子学的结合主要集中在以下几个方向: 逆向设计 通过神经网络快速预测微纳结构的光学响应,替代传统耗时的数值模拟方法。例如设计超表面、光子晶体等结构。 特征提取与优化 从复杂的光学数据中自…...

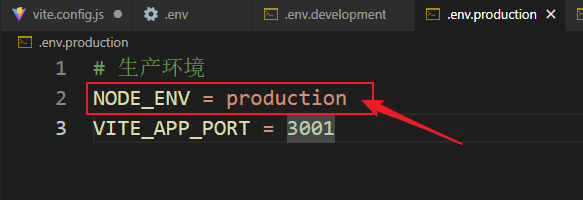

vue3+vite项目中使用.env文件环境变量方法

vue3vite项目中使用.env文件环境变量方法 .env文件作用命名规则常用的配置项示例使用方法注意事项在vite.config.js文件中读取环境变量方法 .env文件作用 .env 文件用于定义环境变量,这些变量可以在项目中通过 import.meta.env 进行访问。Vite 会自动加载这些环境变…...

今日学习:Spring线程池|并发修改异常|链路丢失|登录续期|VIP过期策略|数值类缓存

文章目录 优雅版线程池ThreadPoolTaskExecutor和ThreadPoolTaskExecutor的装饰器并发修改异常并发修改异常简介实现机制设计原因及意义 使用线程池造成的链路丢失问题线程池导致的链路丢失问题发生原因 常见解决方法更好的解决方法设计精妙之处 登录续期登录续期常见实现方式特…...

Mysql8 忘记密码重置,以及问题解决

1.使用免密登录 找到配置MySQL文件,我的文件路径是/etc/mysql/my.cnf,有的人的是/etc/mysql/mysql.cnf 在里最后加入 skip-grant-tables重启MySQL服务 service mysql restartShutting down MySQL… SUCCESS! Starting MySQL… SUCCESS! 重启成功 2.登…...

)

Leetcode33( 搜索旋转排序数组)

题目表述 整数数组 nums 按升序排列,数组中的值 互不相同 。 在传递给函数之前,nums 在预先未知的某个下标 k(0 < k < nums.length)上进行了 旋转,使数组变为 [nums[k], nums[k1], …, nums[n-1], nums[0], nu…...

实现跳一跳小游戏)

鸿蒙(HarmonyOS5)实现跳一跳小游戏

下面我将介绍如何使用鸿蒙的ArkUI框架,实现一个简单的跳一跳小游戏。 1. 项目结构 src/main/ets/ ├── MainAbility │ ├── pages │ │ ├── Index.ets // 主页面 │ │ └── GamePage.ets // 游戏页面 │ └── model │ …...

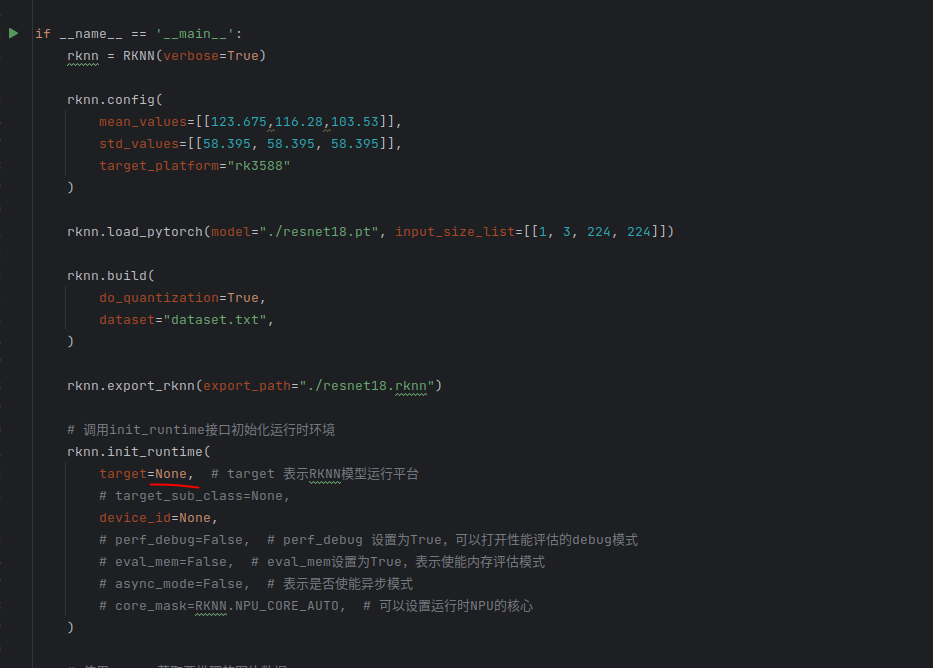

rknn toolkit2搭建和推理

安装Miniconda Miniconda - Anaconda Miniconda 选择一个 新的 版本 ,不用和RKNN的python版本保持一致 使用 ./xxx.sh进行安装 下面配置一下载源 # 清华大学源(最常用) conda config --add channels https://mirrors.tuna.tsinghua.edu.cn…...

命令行关闭Windows防火墙

命令行关闭Windows防火墙 引言一、防火墙:被低估的"智能安检员"二、优先尝试!90%问题无需关闭防火墙方案1:程序白名单(解决软件误拦截)方案2:开放特定端口(解决网游/开发端口不通)三、命令行极速关闭方案方法一:PowerShell(推荐Win10/11)方法二:CMD命令…...

高效的后台管理系统——可进行二次开发

随着互联网技术的迅猛发展,企业的数字化管理变得愈加重要。后台管理系统作为数据存储与业务管理的核心,成为了现代企业不可或缺的一部分。今天我们要介绍的是一款名为 若依后台管理框架 的系统,它不仅支持跨平台应用,还能提供丰富…...

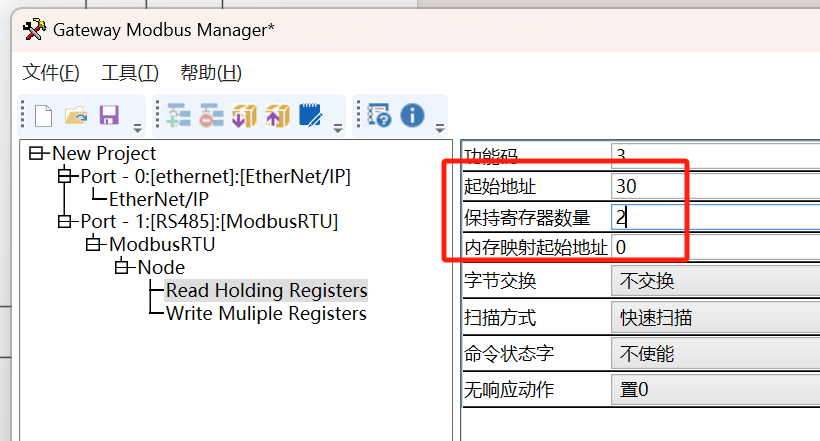

开疆智能Ethernet/IP转Modbus网关连接斯巴拓压力传感器配置案例

本案例是将ModbusRTU协议的压力传感器数据上传到欧姆龙PLC,由于PLC采用的是Ethernet/IP通讯协议,两者无法直接进行数据采集。故使用开疆智能研发的Ethernet转Modbus网关进行数据转换。 配置过程 首先我们开始配置Ethernet/IP主站(如罗克韦尔…...