信息服务上线渗透检测网络安全检查报告和解决方案4(XSS漏洞修复)

系列文章目录

- 信息服务上线渗透检测网络安全检查报告和解决方案2(安装文件信息泄漏、管理路径泄漏、XSS漏洞、弱口令、逻辑漏洞、终极上传漏洞升级)

- 信息服务上线渗透检测网络安全检查报告和解决方案

- 信息服务上线渗透检测网络安全检查报告和解决方案3(系统漏洞扫描、相对路径覆盖RPO漏洞、nginx漏洞修复)

XSS漏洞是什么

XSS漏洞,也称为跨站脚本攻击(Cross Site Scripting),是一种常见的网络攻击手段。它利用网站对用户输入的信任,允许攻击者在目标网站上注入恶意脚本,当用户访问被攻击的页面时,这些脚本会执行,从而盗取用户的敏感信息、破坏用户会话、传播恶意代码等,甚至可以篡改网页的内容,影响用户的浏览体验和数据安全。

XSS攻击的实现方式有很多种,包括但不限于以下几种:

- 插入恶意HTML代码:攻击者在用户输入的数据中插入恶意HTML代码,例如

<script>标签、alert()函数等,当其他用户访问该页面时,这些代码就会被执行。 - 插入JavaScript代码:攻击者在用户输入的数据中插入JavaScript代码,例如

javascript:alert(document.cookie),当其他用户访问该页面时,这些代码就会被执行。 - 插入内联JavaScript代码:攻击者在用户输入的数据中插入内联JavaScript代码,例如

<img src="javascript:alert('XSS')">,当其他用户访问该页面时,这些代码就会被执行。 - 插入HTML实体:攻击者在用户输入的数据中插入HTML实体,例如

&lt;script&gt;alert('XSS')&lt;/script&gt;,当其他用户访问该页面时,这些实体就会被解析成脚本并执行。

XSS攻击漏洞的危害包括但不限于以下方面:

- 窃取隐私:攻击者可以通过注入恶意脚本,获取用户的敏感信息,如cookies、session ID等,进一步盗用用户的身份,访问其他网站。

- 钓鱼欺骗:攻击者在网页中注入恶意脚本,构造类似于银行、电商等网站的登录界面,诱导用户输入账号和密码,从而盗取用户的个人信息。

- 偷取密码:攻击者可以通过注入恶意脚本,捕捉用户在登录表单中输入的密码,从而盗取用户的密码。

- 传播恶意代码:攻击者可以通过注入恶意脚本,在其他用户的浏览器中执行恶意代码,例如,下载病毒、木马等恶意程序,侵害用户计算机。

- 篡改网页内容:攻击者可以通过注入恶意脚本,篡改网页的内容,例如,修改网页的标题、关键词等,影响搜索引擎排名和用户体验。

- 识别用户浏览器:攻击者可以通过注入恶意脚本,获取用户的浏览器信息,利用浏览器漏洞进行攻击。

- 识别用户安装的软件:攻击者可以通过注入恶意脚本,识别用户安装的软件,利用软件漏洞进行攻击。

- 获取用户真实ip地址:借助第三方软件,比如客户端安装了Java(JRE)环境,可以通过调用JavaApplet接口获取客户端本地IP。

- 判断用户是否访问某个网站:利用style的visited属性,访问过的链接,颜色会变化。

因此,为了保障网络安全,应该采取有效的防御措施,如输入验证和过滤、输出编码、内容安全策略、HTTP只读Cookie等来防止XSS攻击漏洞的产生。同时,对于已存在的XSS攻击漏洞,应该及时修复并加强安全审计和测试,以确保网站的安全性。

实操过滤

攻击代码(抓包地址)

KLEBE.html?at="><IMG sRC=1 oNeRrOr=prompt(document.domain)>&page=1&bid=1%sort=a1

跨站脚本(XSS)攻击是一种常见的网络安全威胁,其中攻击者在目标网站上注入恶意脚本,当用户访问该网站时,这些脚本会被执行,从而导致各种安全问题。

对于你提供的URL,它看起来包含了一个尝试进行XSS攻击的示例。恶意代码被插入到URL的查询字符串中,尝试利用HTML和JavaScript语言特性来执行恶意操作。

为了防御XSS攻击,你可以采取以下措施:

- 输入验证和过滤:对所有用户输入进行严格的验证和过滤,确保只允许预期的内容。使用安全的输入验证函数或框架提供的过滤器,例如PHP中的

htmlspecialchars()函数。 - 输出编码:在将用户提供的数据插入到HTML页面时,使用适当的输出编码方式,例如在PHP中使用

htmlspecialchars()函数对HTML特殊字符进行转义。 - 内容安全策略(CSP):使用内容安全策略 (Content Security Policy) 可以限制页面加载的内容的来源,从而防止恶意脚本的注入和执行。

- HTTP只读Cookie:将重要的会话标识符设置为HTTP只读Cookie,以防止恶意脚本访问和篡改。

- 使用最新的Web技术:确保你使用的Web开发框架、库和浏览器支持最新的安全特性,例如使用HTTPS协议来加密传输的数据。

- 安全配置:合理配置Web服务器和应用程序,以最大程度地减少潜在的安全风险。例如,禁用不必要的服务和功能。

具体到你提供的URL示例,对其中的特殊字符进行转义或过滤,以防止恶意代码的执行。例如,可以使用PHP中的htmlspecialchars()函数对特殊字符进行转义:

$at = htmlspecialchars($_GET['at']);

$page = htmlspecialchars($_GET['page']);

$bid = htmlspecialchars($_GET['bid']);

// 其他参数...

这样,即使攻击者尝试在URL中注入恶意代码,也会被正确地转义,从而防止XSS攻击。

请注意,以上提供的方法只是防御XSS攻击的一部分,为了确保应用程序的安全性,应该综合考虑多个安全措施,并进行全面的安全审计和测试。

@漏刻有时

相关文章:

)

信息服务上线渗透检测网络安全检查报告和解决方案4(XSS漏洞修复)

系列文章目录 信息服务上线渗透检测网络安全检查报告和解决方案2(安装文件信息泄漏、管理路径泄漏、XSS漏洞、弱口令、逻辑漏洞、终极上传漏洞升级)信息服务上线渗透检测网络安全检查报告和解决方案信息服务上线渗透检测网络安全检查报告和解决方案3(系统漏洞扫描、相对路径覆…...

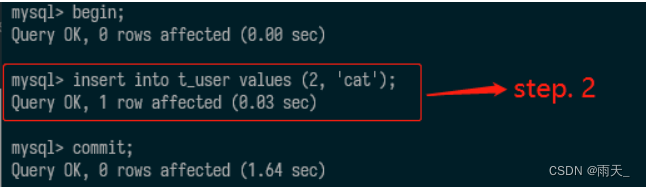

【SQL】mysql创建定时任务执行存储过程--20230928

1.先设定时区 https://blog.csdn.net/m0_46629123/article/details/133382375 输入命令show variables like “%time_zone%”;(注意分号结尾)设置时区,输入 set global time_zone “8:00”; 回车,然后退出重启(一定记得重启&am…...

安全基础 --- MySQL数据库解析

MySQL的ACID (1)ACID是衡量事务的四个特性 原子性(Atomicity,或称不可分割性)一致性(Consistency)隔离性(Isolation)持久性(Durability) &…...

软件设计师考试学习3

开发模型 瀑布模型 现在基本被淘汰了 是一种结构化方法中的模型,一般用于结构化开发 问题在于需求阶段需求不可能一次搞清楚,很可能做完推翻重做 适用于需求明确或二次开发 原型模型、演化模型、增量模型 原型是为了解决需求不明确的问题 原型在项目…...

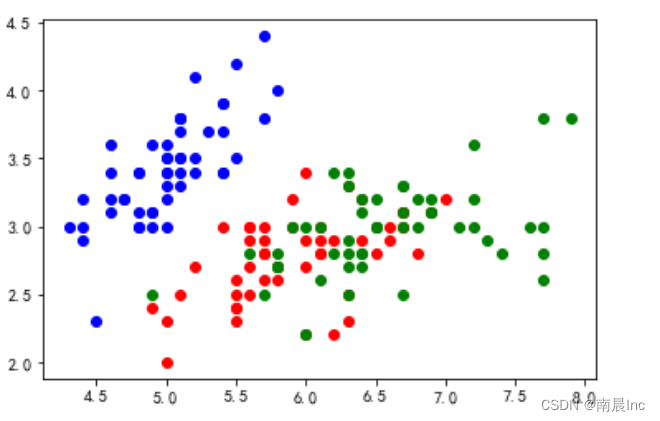

使用LDA(线性判别公式)进行iris鸢尾花的分类

线性判别分析((Linear Discriminant Analysis ,简称 LDA)是一种经典的线性学习方法,在二分类问题上因为最早由 [Fisher,1936] 提出,亦称 ”Fisher 判别分析“。并且LDA也是一种监督学习的降维技术,也就是说它的数据集的每个样本都…...

王学岗生成泛型的简易Builder

github大佬地址 使用 //class 可以传参DataBean.classpublic static <T> T handlerJson(String json, Class<T> tClass) {T resultData null;if (CommonUtils.StringNotNull(json) && !nullString.equals(json)) {if (isArray(json)) {resultData BaseN…...

kafka消息队列简单使用

下面是使用Spring Boot和Kafka实现消息队列的简单例子: 引入依赖 在pom.xml中添加以下依赖: <dependency><groupId>org.springframework.kafka</groupId><artifactId>spring-kafka</artifactId><version>2.7.5&l…...

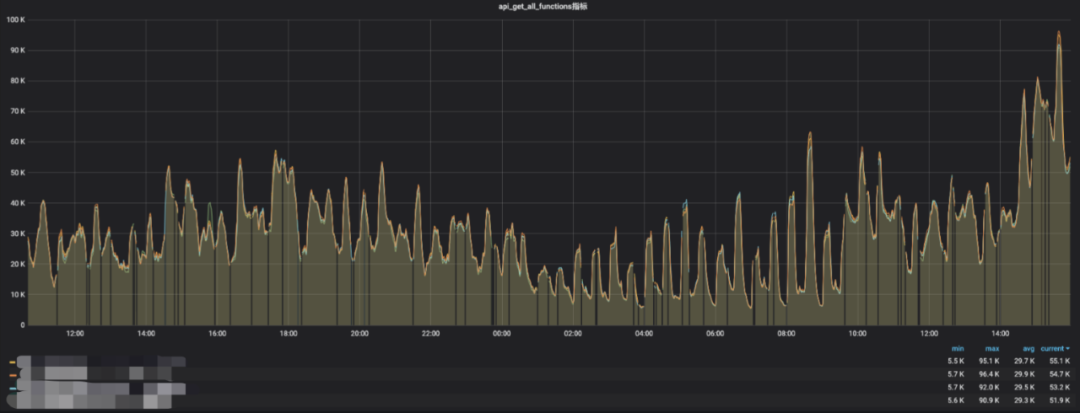

性能优化实战使用CountDownLatch

1.分析问题 原程序是分页查询EventAffinityScoreDO表的数据,每次获取2000条在一个个遍历去更新EventAffinityScoreDO表的数据。但是这样耗时比较慢,测试过30万的数据需要2小时 private void eventSubjectHandle(String tenantId, String eventSubject) …...

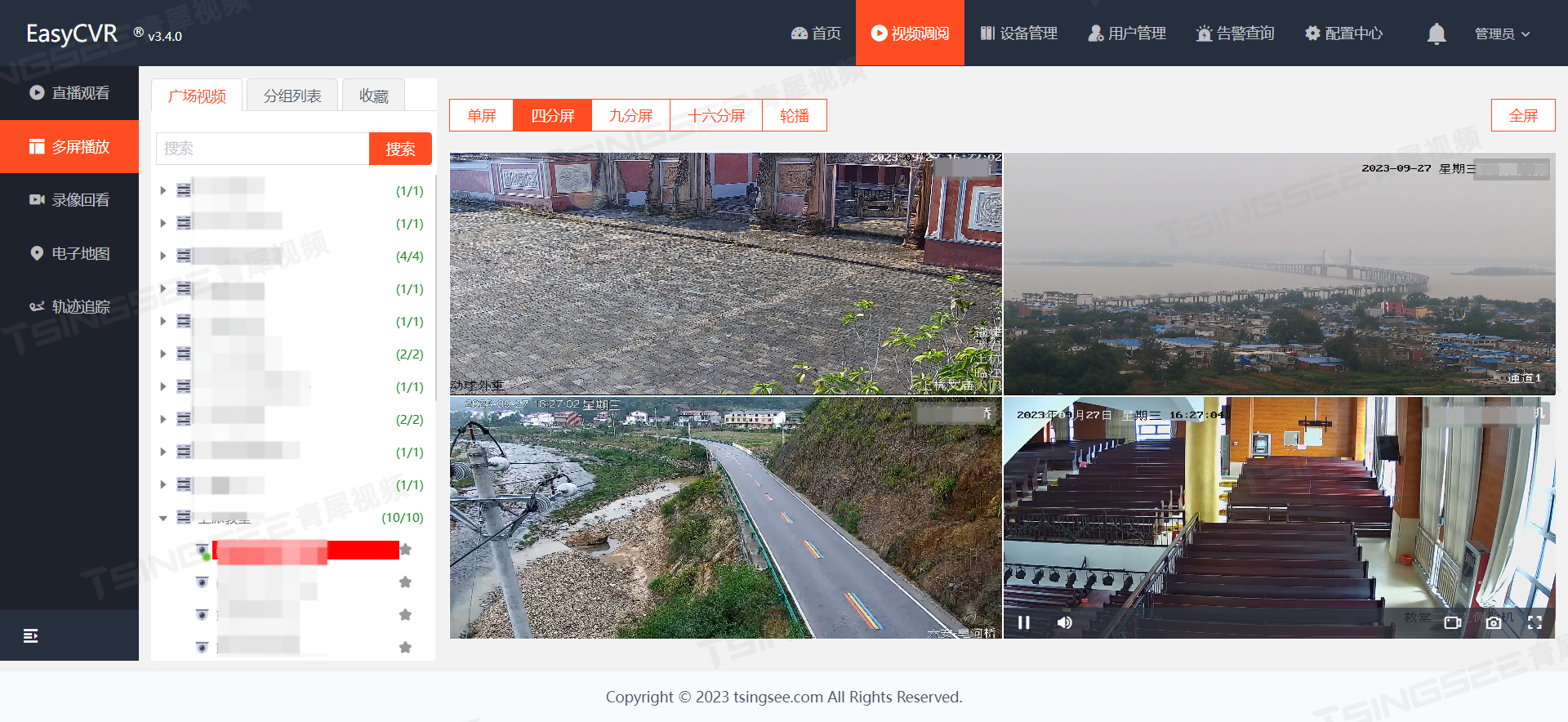

基于视频技术与AI检测算法的体育场馆远程视频智能化监控方案

一、方案背景 近年来,随着居民体育运动意识的增强,体育场馆成为居民体育锻炼的重要场所。但使用场馆内的器材时,可能发生受伤意外,甚至牵扯责任赔偿纠纷问题。同时,物品丢失、人力巡逻成本问题突出,体育场…...

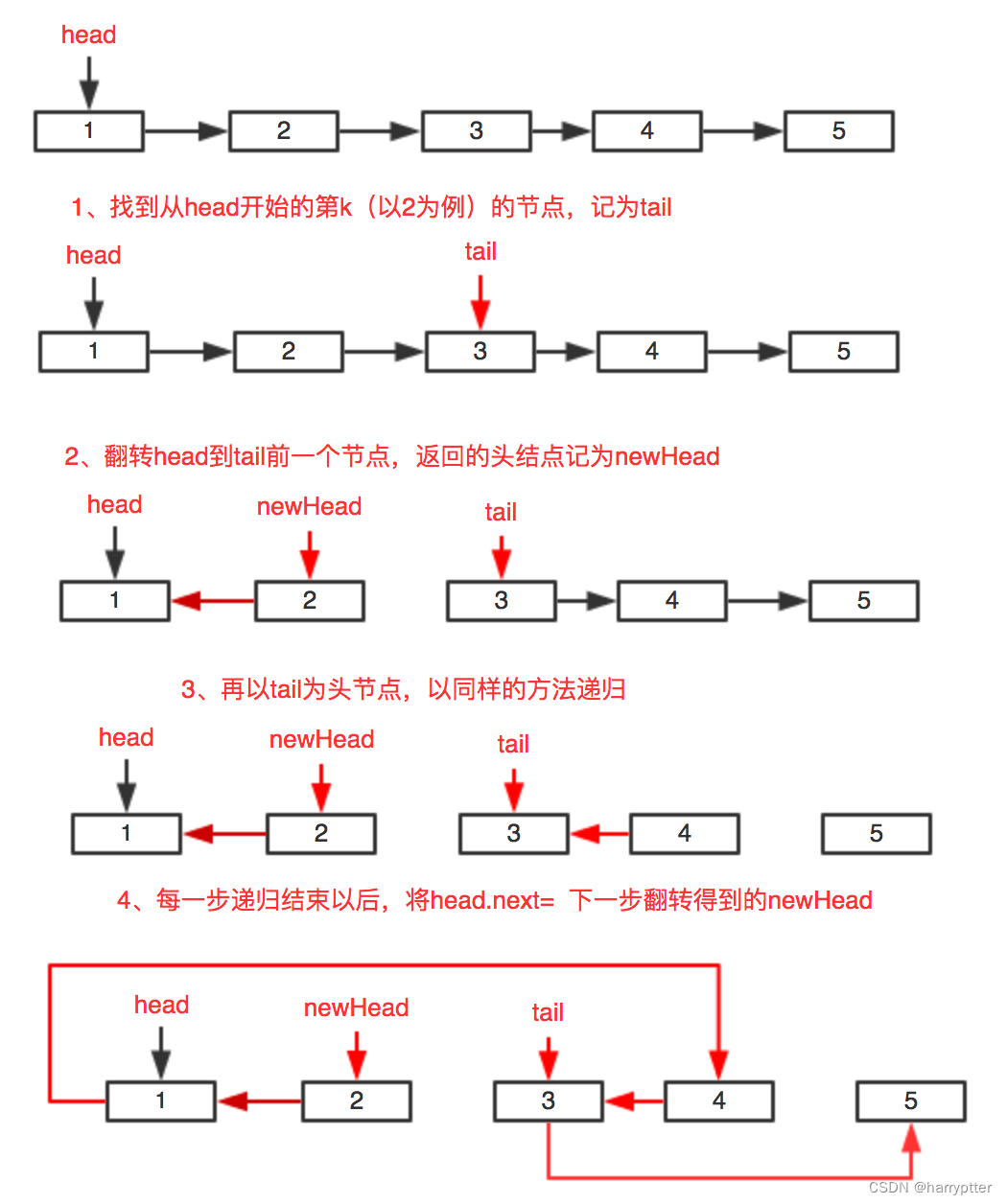

leetcodetop100(29) K 个一组翻转链表

K 个一组翻转链表 给你链表的头节点 head ,每 k 个节点一组进行翻转,请你返回修改后的链表。 k 是一个正整数,它的值小于或等于链表的长度。如果节点总数不是 k 的整数倍,那么请将最后剩余的节点保持原有顺序。 你不能只是单纯的改…...

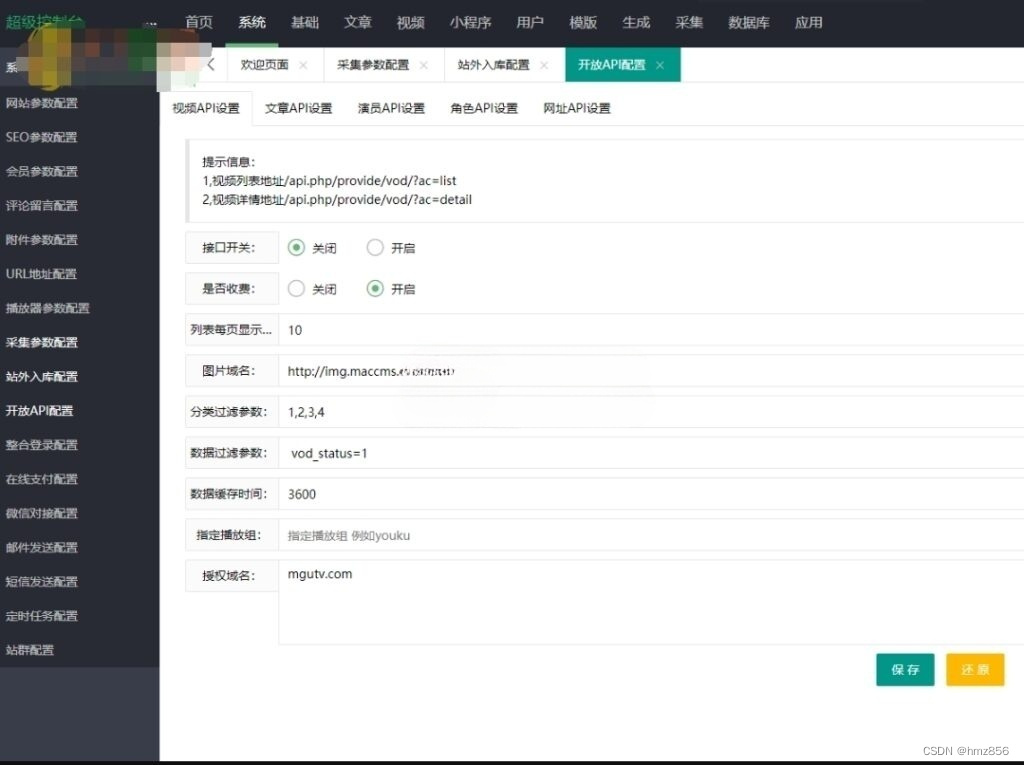

最新影视视频微信小程序源码-带支付和采集功能/微信小程序影视源码PHP(更新)

源码简介: 这个影视视频微信小程序源码,新更新的,它还带支付和采集功能,作为微信小程序影视源码,它可以为用户 提供丰富的影视资源,包括电影、电视剧、综艺节目等。 这个小程序影视源码,还带有…...

C++:vector 定义,用法,作用,注意点

C 中的 vector 是标准模板库(STL)提供的一种动态数组容器,它提供了一组强大的方法来管理和操作可变大小的数组。以下是关于 vector 的定义、用法、作用以及一些注意点: 定义: 要使用 vector,首先需要包含 …...

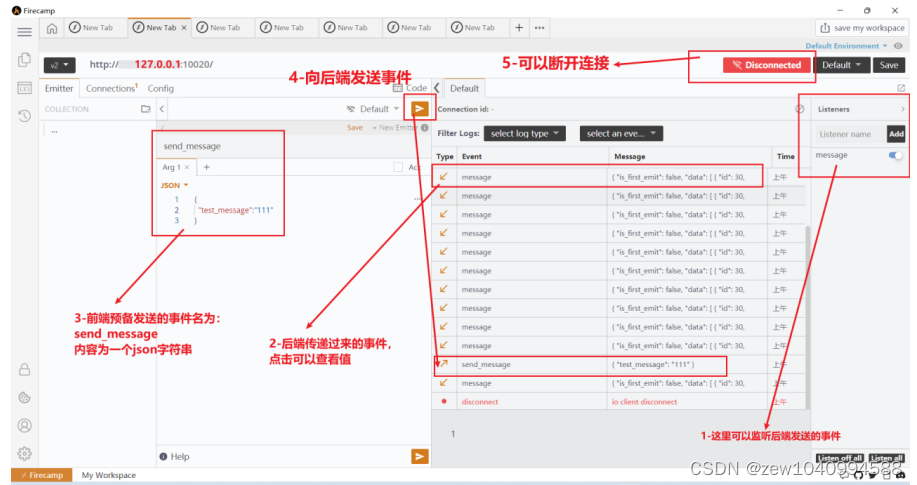

Firecamp2.7.1exe安装与工具调试向后端发送SocketIO请求

背景: 笔者在python使用socket-io包时需要一个测试工具,选择了firecamp这个测试工具来发送请求。 参考视频与exe资源包: Firecamp2.7.1exe安装包以及基本使用说明文档(以SocketIO为例).zip资源-CSDN文库 15_send方法…...

MySQL到TiDB:Hive Metastore横向扩展之路

作者:vivo 互联网大数据团队 - Wang Zhiwen 本文介绍了vivo在大数据元数据服务横向扩展道路上的探索历程,由实际面临的问题出发,对当前主流的横向扩展方案进行了调研及对比测试,通过多方面对比数据择优选择TiDB方案。其次分享了整…...

算法通关村-----寻找祖先问题

最近公共祖先 问题描述 给定一个二叉树, 找到该树中两个指定节点的最近公共祖先。百度百科中最近公共祖先的定义为:“对于有根树 T 的两个节点 p、q,最近公共祖先表示为一个节点 x,满足 x 是 p、q 的祖先且 x 的深度尽可能大(一…...

Sentinel结合Nacos实现配置持久化(全面)

1、前言 我们在进行分布式系统的开发中,无论是在开发环境还是发布环境,配置一定不能是内存形式的,因为系统可能会在中途宕机或者重启,所以如果放在内存中,那么配置在服务停到就是就会消失,那么此时就需要重…...

Verilog中什么是断言?

断言就是在我们的程序中插入一句代码,这句代码只有仿真的时候才会生效,这段代码的作用是帮助我们判断某个条件是否满足(例如某个数据是否超出了范围),如果条件不满足(数据超出了范围)࿰…...

Oracle分区的使用详解:创建、修改和删除分区,处理分区已满或不存在的插入数据,以及分区历史数据与近期数据的操作指南

一、前言 什么是表分区: Oracle的分区是一种将表或索引数据分割为更小、更易管理的部分的技术。它可以提高查询性能、简化维护操作,并提供更好的数据组织和管理。 表分区和表空间的区别和联系: 在Oracle数据库中,表空间(Tablespace)是用于存储表、索引和其他数据库对…...

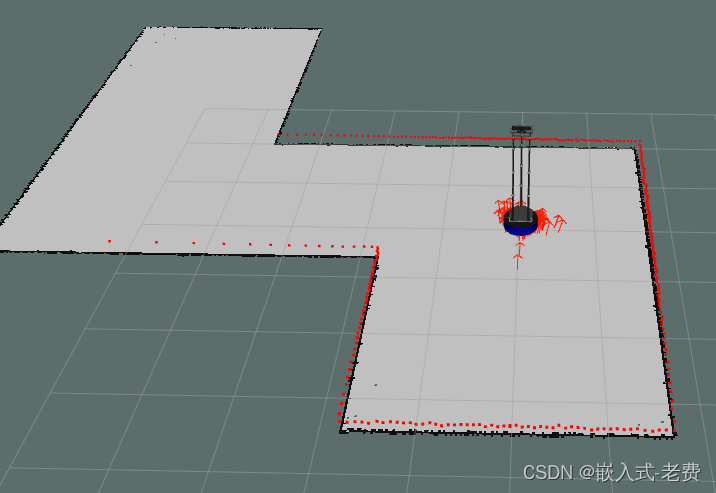

SLAM从入门到精通(amcl定位使用)

【 声明:版权所有,欢迎转载,请勿用于商业用途。 联系信箱:feixiaoxing 163.com】 学习slam,一般就是所谓的边定位、边制图的知识。然而在实际生产过程中,比如扫地机器人、agv、巡检机器人、农业机器人&…...

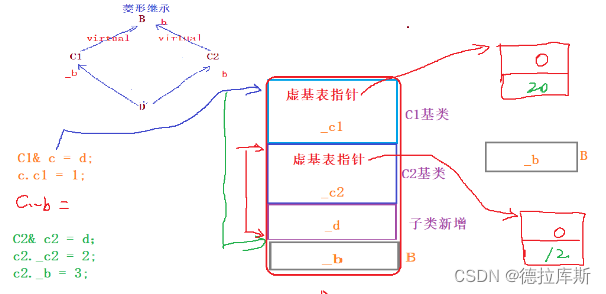

【C/C++】C/C++面试八股

C/C面试八股 C和C语言的区别简单介绍一下三大特性多态的实现原理虚函数的构成原理虚函数的调用原理虚表指针在什么地方进行初始化的?构造函数为什么不能是虚函数虚函数和纯虚函数的区别抽象类类对象的对象模型内存对齐是什么?为什么要内存对齐static关键…...

linux之kylin系统nginx的安装

一、nginx的作用 1.可做高性能的web服务器 直接处理静态资源(HTML/CSS/图片等),响应速度远超传统服务器类似apache支持高并发连接 2.反向代理服务器 隐藏后端服务器IP地址,提高安全性 3.负载均衡服务器 支持多种策略分发流量…...

ubuntu搭建nfs服务centos挂载访问

在Ubuntu上设置NFS服务器 在Ubuntu上,你可以使用apt包管理器来安装NFS服务器。打开终端并运行: sudo apt update sudo apt install nfs-kernel-server创建共享目录 创建一个目录用于共享,例如/shared: sudo mkdir /shared sud…...

AI Agent与Agentic AI:原理、应用、挑战与未来展望

文章目录 一、引言二、AI Agent与Agentic AI的兴起2.1 技术契机与生态成熟2.2 Agent的定义与特征2.3 Agent的发展历程 三、AI Agent的核心技术栈解密3.1 感知模块代码示例:使用Python和OpenCV进行图像识别 3.2 认知与决策模块代码示例:使用OpenAI GPT-3进…...

大型活动交通拥堵治理的视觉算法应用

大型活动下智慧交通的视觉分析应用 一、背景与挑战 大型活动(如演唱会、马拉松赛事、高考中考等)期间,城市交通面临瞬时人流车流激增、传统摄像头模糊、交通拥堵识别滞后等问题。以演唱会为例,暖城商圈曾因观众集中离场导致周边…...

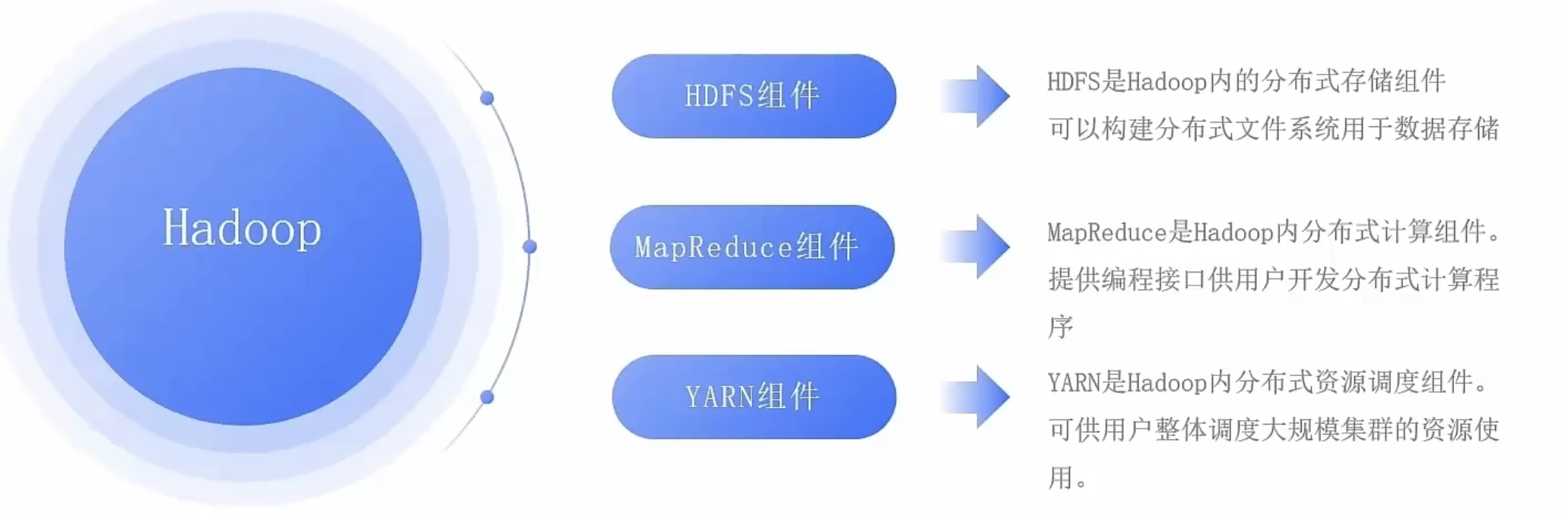

大数据零基础学习day1之环境准备和大数据初步理解

学习大数据会使用到多台Linux服务器。 一、环境准备 1、VMware 基于VMware构建Linux虚拟机 是大数据从业者或者IT从业者的必备技能之一也是成本低廉的方案 所以VMware虚拟机方案是必须要学习的。 (1)设置网关 打开VMware虚拟机,点击编辑…...

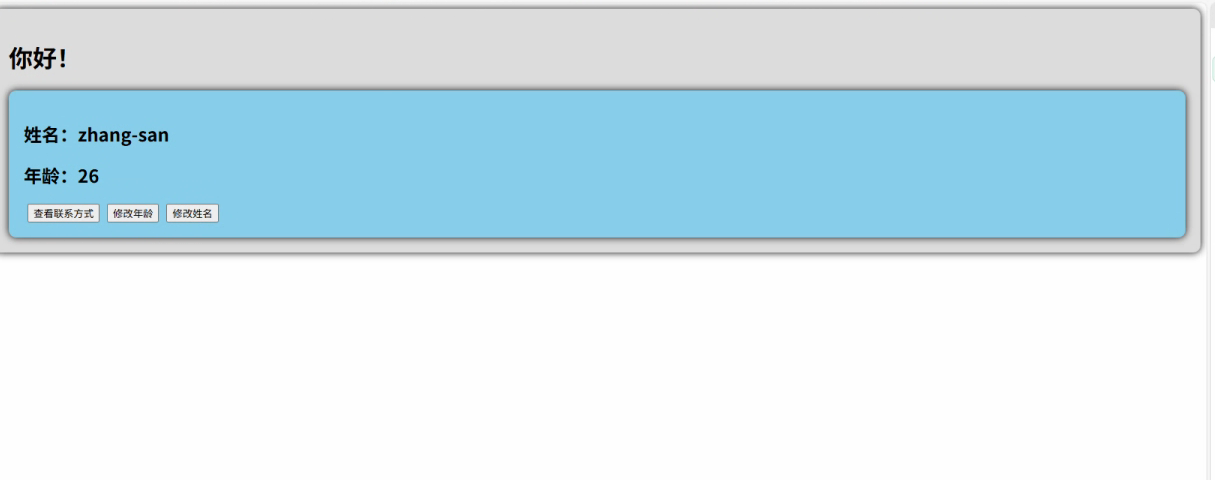

2.Vue编写一个app

1.src中重要的组成 1.1main.ts // 引入createApp用于创建应用 import { createApp } from "vue"; // 引用App根组件 import App from ./App.vue;createApp(App).mount(#app)1.2 App.vue 其中要写三种标签 <template> <!--html--> </template>…...

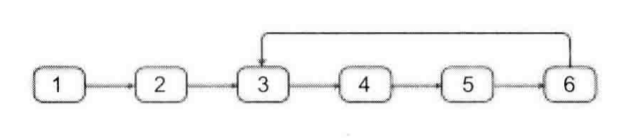

剑指offer20_链表中环的入口节点

链表中环的入口节点 给定一个链表,若其中包含环,则输出环的入口节点。 若其中不包含环,则输出null。 数据范围 节点 val 值取值范围 [ 1 , 1000 ] [1,1000] [1,1000]。 节点 val 值各不相同。 链表长度 [ 0 , 500 ] [0,500] [0,500]。 …...

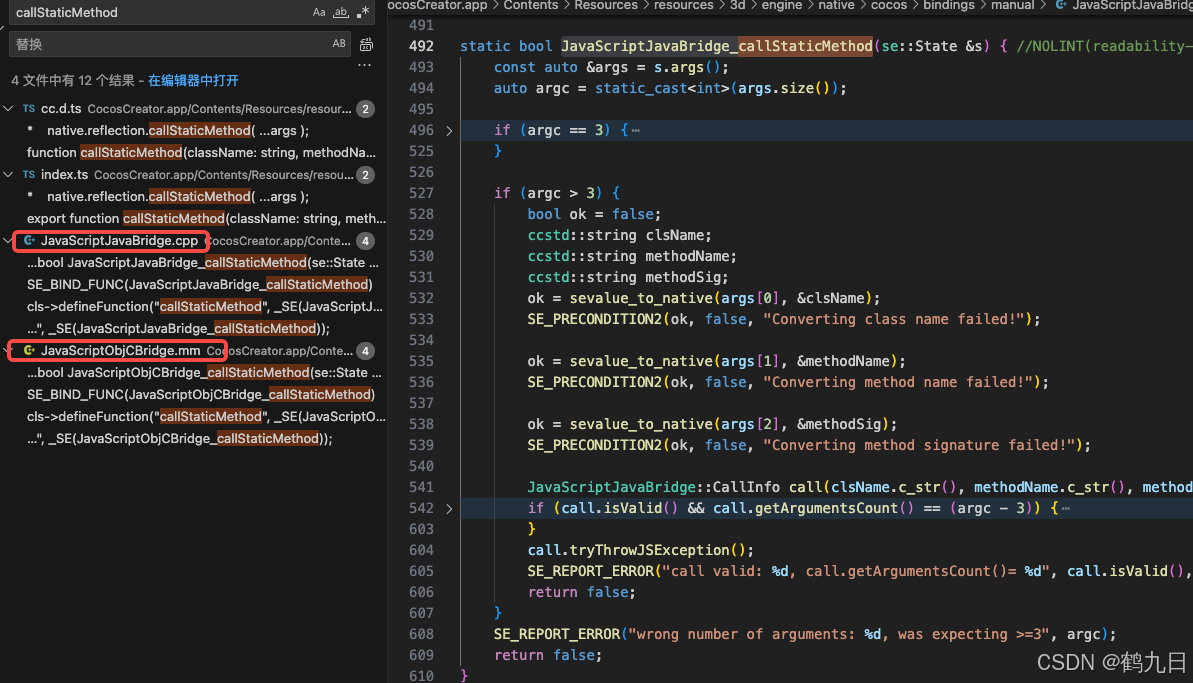

CocosCreator 之 JavaScript/TypeScript和Java的相互交互

引擎版本: 3.8.1 语言: JavaScript/TypeScript、C、Java 环境:Window 参考:Java原生反射机制 您好,我是鹤九日! 回顾 在上篇文章中:CocosCreator Android项目接入UnityAds 广告SDK。 我们简单讲…...

Java面试专项一-准备篇

一、企业简历筛选规则 一般企业的简历筛选流程:首先由HR先筛选一部分简历后,在将简历给到对应的项目负责人后再进行下一步的操作。 HR如何筛选简历 例如:Boss直聘(招聘方平台) 直接按照条件进行筛选 例如:…...

的原因分类及对应排查方案)

JVM暂停(Stop-The-World,STW)的原因分类及对应排查方案

JVM暂停(Stop-The-World,STW)的完整原因分类及对应排查方案,结合JVM运行机制和常见故障场景整理而成: 一、GC相关暂停 1. 安全点(Safepoint)阻塞 现象:JVM暂停但无GC日志,日志显示No GCs detected。原因:JVM等待所有线程进入安全点(如…...