【Windows日志】记录系统事件的日志

文章目录

- 一、概要

- 二、Windows日志介绍

-

- 2.1 应用程序日志

- 2.2 系统日志

- 2.3 安全日志

- 三、查看与分析日志

- 四、常见事件ID

-

- 4.1 登录事件

-

- 4.1.1 4624登陆成功

- 4.1.2 4625登陆失败

- 4.2 特权使用

- 4.3 账户管理事件

- 4.4 账户登录事件

- 5.2 事件ID汇总

一、概要

Windows主要有以下三类日志记录系统事件:应用程序日志、系统日志和安全日志。

系统和应用程序日志存储着故障排除信息,对于系统管理员更为有用。

安全日志记录着事件审计信息,包括用户验证(登录、远程访问等)和特定用户在认证后对系统做了什么,对于 调查人员而言,更有帮助。

其他日志:

除了应用程序日志、系统日志和安全日志以外,一些特殊的系统服务配置可能也会产生其他日志文件,例如Powershell日志、WWW日志、FTP日志,DNS服务器日志等。

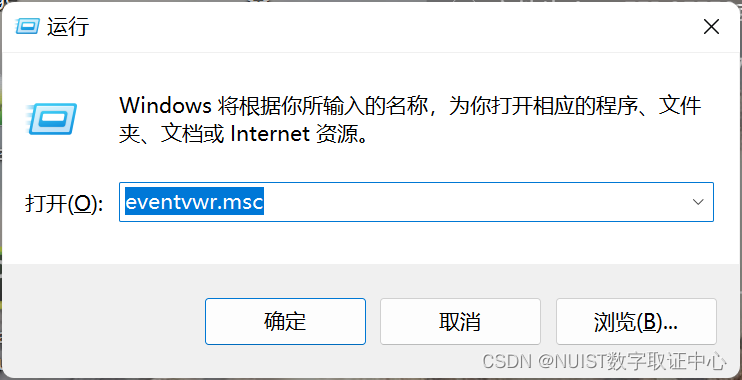

查看记录系统事件的日志:

WIN+R打开运行框,运行eventvwr.msc命令,打开事件查看器

- 查看windows 日志,分析windows 日志时, 主要是查看安全日志,分析是否存通过暴力破解、横向传递等安全事件,定位恶意IP地址、事件发生时间等。

二、Windows日志介绍

2.1 应用程序日志

应用程序日志包含由应用程序或系统程序记录的事件,主要记录程序运行方面的事件,例如数据库程序可以在应用程序日志中记录文件错误,程序开发人员可以自行决定监视哪些事件。如果某个应用程序出现崩溃情况,那么我们可以从程序事件日志中找到相应的记录,也许会有助于你解决问题。

默认位置:C:\Windows\System32\Winevt\Logs\Application.evtx

2.2 系统日志

系统日志记录操作系统组件产生的事件,主要包括驱动程序、系统组件和应用软件的崩溃以及数据丢失错误等

默认位置:C:\Windows\System32\Winevt\Logs\System.evtx

2.3 安全日志

安全日志记录系统的安全审计事件,包含各种类型的登录日志、对象访问日志、进程追踪日志、特权使用、帐号管理、策略变更、系统事件。安全日志也是调查取证中最常用到的日志。默认设置下,安全性日志是关闭的,管理员可以使用组策略来启动安全性日志,或者在注册表中设置审核策略,以便当安全性日志满后使系统停止响应。

默认位置:C:\Windows\System32\Winevt\Logs\Security.evtx

三、查看与分析日志

事件ID是区分系统事件的一个重要字段,在事件查看器中可以通过事件ID筛选日志(本文将在第四章对事件ID进行总计梳理)

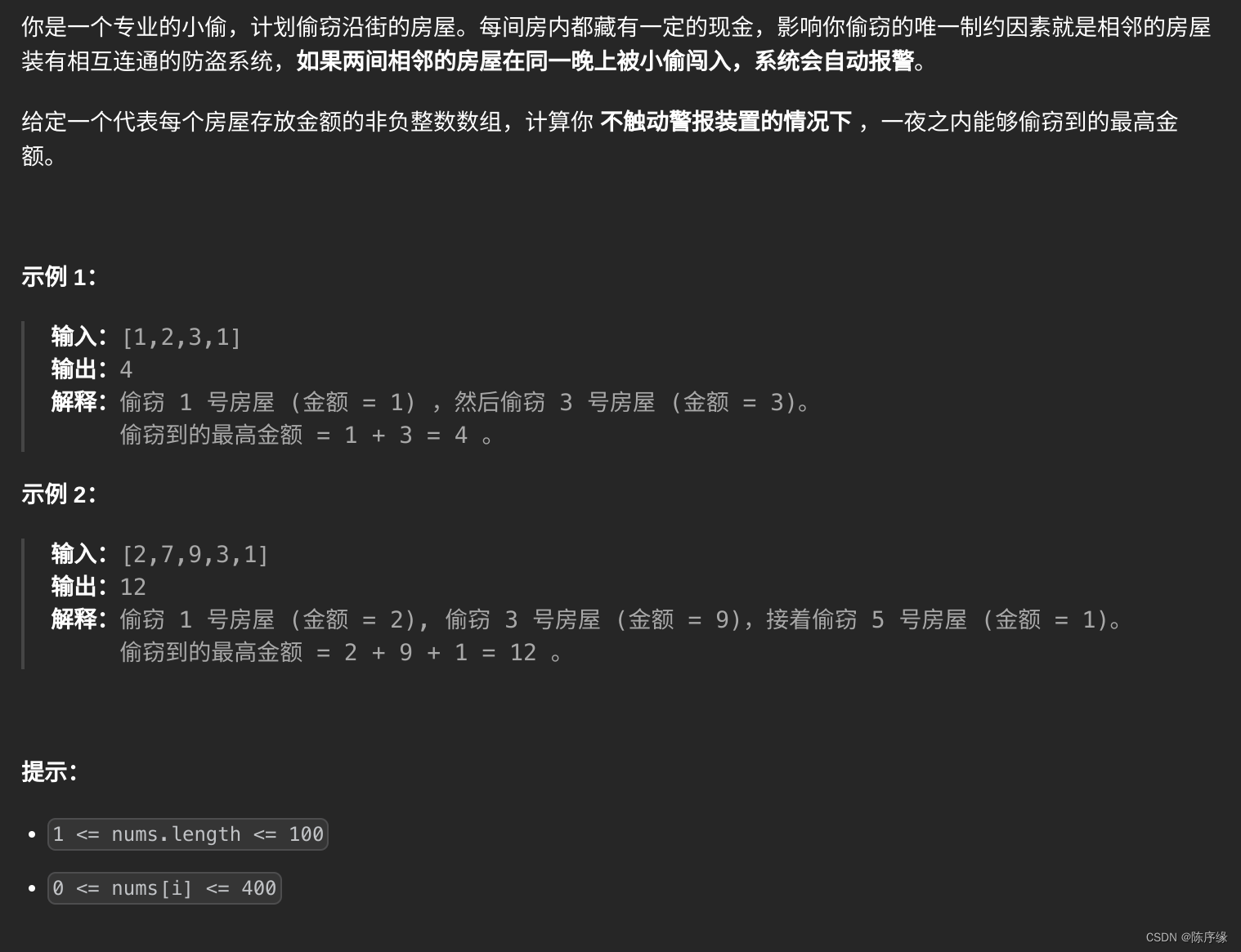

以4624(登陆成功)事件为例,看一下日志信息:

查看系统登录日志时,重点关注以下字段信息。

- 事件ID:4624(登录成功)和4625(登录失败)。

- 登录类型:根据登录类型分析登录操作来源。

- 账户名:登录操作时使用的账户名。

- 源网络地址:登录操作来源IP。

- 进程信息:登录操作调用的进程。

四、常见事件ID

Windows安全事件最常用的事件ID:

事件ID 说明 备注

1074 计算机开机、关机、重启的时间、原因、注释 查看异常关机情况

1102 清理审计日志 发现篡改事件日志的用户

4624 登录成功 检测异常的未经授权的登录

4625 登陆失败 检测可能的暴力密码攻击

4632 成员已添加到启用安全性的本地组 检测滥用授权用户行为

4634 注销用户

4648 试图使用显式凭据登录

4657 注册表值被修改

4663 尝试访问对象 检测未经授权访问文件和文件夹的行为。

4672 administrator超级管理员登录(被赋予特权)

4698 计划任务已创建

4699 计划任务已删除

4700 启用计划任务

4701 禁用计划任务

4702 更新计划任务

4720 创建用户

4726 删除用户

4728 成员已添加到启用安全性的全局组 确保添加安全组成员的资格信息

4740 锁定用户账户 检测可能的暴力密码攻击

4756 成员已添加到启用安全性的通用组

6005 表示日志服务已经启动(表明系统正常启动了) 查看系统启动情况

6006 表示日志服务已经停止(如果在某天没看到6006事件,说明出现关机异常事件了) 查看异常关机情况

6009 非正常关机(ctrl+alt+delete关机)

4.1 登录事件

事件ID 说明

4624 登陆成功

4625 登录失败

4634 用户注销

4647 用户启动了注销过程。

4648 用户已成功使用显式凭据登录到计算机,而该用户已以其他用户身份登录。

4779 用户在未注销的情况下断开了终端服务器会话的连接。

4.1.1 4624登陆成功

登陆成功事件中将包含以下信息,其中需要特别关注账户名称、登陆类型、进程名称、源网络地址:

已成功登录帐户。使用者:安全 ID: SYSTEM帐户名称: LAPTOP-TU29M93M$帐户域: WORKGROUP登录 ID: 0x3E7登录信息:登录类型: 5受限制的管理员模式: -虚拟帐户: 否提升的令牌: 是模拟级别: 模拟新登录:安全 ID: SYSTEM帐户名称: SYSTEM帐户域: NT AUTHORITY登录 ID: 0x3E7链接的登录 ID: 0x0网络帐户名称: -网络帐户域: -登录 GUID: {00000000-0000-0000-0000-000000000000}进程信息:进程 ID: 0x4c8进程名称: C:\Windows\System32\services.exe网络信息:工作站名称: -源网络地址: -源端口: -详细的身份验证信息:登录进程: Advapi 身份验证数据包: Negotiate传递的服务: -数据包名(仅限 NTLM): -密钥长度: 0

- “使用者”字段指示本地系统上请求登录的帐户。这通常是一个服务(例如 Server 服务)或本地进程(例如 Winlogon.exe 或 Services.exe)。

- “登录类型”字段指示发生的登录类型。最常见的类型是 2 (交互式)和 3 (网络)。

- “新登录”字段指示新登录是为哪个帐户创建的,即已登录的帐户。

- “网络”字段指示远程登录请求源自哪里。“工作站名称”并非始终可用,并且在某些情况下可能会留空

- “模拟级别”字段指示登录会话中的进程可以模拟到的程度。

- “身份验证信息”字段提供有关此特定登录请求的详细信息。

- “登录 GUID”是可用于将此事件与 KDC 事件关联起来的唯一标识符。

-“传递的服务”指示哪些中间服务参与了此登录请求。

-“数据包名”指示在 NTLM 协议中使用了哪些子协议。

-“密钥长度”指示生成的会话密钥的长度。如果没有请求会话密钥,则此字段将为 0。

在登录信息中可以根据登陆类型来区分登录者到底是从本地登录,还是从网络登录,以及其它更多的登录方式。因为了解了这些登录方式,将有助于从事件日志中发现可疑的黑客行为,并能够判断其攻击方式。以下列举了常见的登陆类型:

登录类型 登录标题 说明 备注

2 交互 本地登录 控制台登录;

RUNAS(没带/Netonly参数)

硬件远程控制解决方案(如网络** KVM **或远程访问/服务器中的无人照看卡)

IIS 基本身份验证(低于 IIS 6.0)

3 网络 从网络登录到此计算机 例如连接共享文件或共享打印机

4 批处理 批处理登录类型由批处理服务器使用,其中进程可以代表用户执行,而无需用户直接干预。

5 服务 服务控制管理器已启动服务。 开机之后通常会伴随许多服务类型的登录

7 解除锁定 已解锁此工作站 睡眠模式之后的登录

8 NetworkCleartext 从网络登录到此计算机的用户。 用户的密码以未经过哈希处理的形式传递给验证包。 内置的身份验证将所有哈希凭证打包,然后再通过网络发送它们。 凭据不会以纯文本(也称为明文)形式遍历网络。 IIS 基本身份验证(IIS 6.0 和更高版本);

Windows PowerShell(具有 CredSSP)

9 NewCredentials 调用方克隆了其当前密码并为出站连接指定了新凭据。 新登录会话具有相同的本地标识,但对其他网络连接使用不同的凭据。 当你使用带**/Netonly**参数的RUNAS命令运行一个程序时(没带/Netonly参数的RUNAS命令被标记为2)

10 RemoteInteractive 使用终端服务或远程桌面远程登录到此计算机的用户。 远程登录

11 CachedInteractive 使用存储在计算机上的本地网络凭据登录到此计算机的用户。 未联系域控制器以验证凭据。

更多关于4624登录成功的详细字段解析请参阅https://learn.microsoft.com/zh-cn/windows/security/threat-protection/auditing/event-4624

4.1.2 4625登陆失败

登陆失败事件中将包含以下信息,其中需要特别关注账户名称、登陆类型、失败信息、调用方进程名称、源网络地址:

帐户登录失败。使用者:安全 ID: SYSTEM帐户名: LAPTOP-TU29M93M$帐户域: WORKGROUP登录 ID: 0x3E7登录类型: 2登录失败的帐户:安全 ID: NULL SID帐户名: JSSLRKS帐户域: LAPTOP-TU29M93M失败信息:失败原因: 未知用户名或密码错误。状态: 0xC000006D子状态: 0xC000006A进程信息:调用方进程 ID: 0x4e8调用方进程名: C:\Windows\System32\svchost.exe网络信息:工作站名: LAPTOP-TU29M93M源网络地址: 127.0.0.1源端口: 0详细身份验证信息:登录进程: User32 身份验证数据包: Negotiate传递服务: -数据包名(仅限 NTLM): -密钥长度: 0

- “使用者”字段指明本地系统上请求登录的帐户。这通常是一个服务(例如 Server 服务)或本地进程(例如 Winlogon.exe 或 Services.exe)。

- “登录类型”字段指明发生的登录的种类。最常见的类型是 2 (交互式)和 3 (网络)。

- “进程信息”字段表明系统上的哪个帐户和进程请求了登录。

- “网络信息”字段指明远程登录请求来自哪里。“工作站名”并非总是可用,而且在某些情况下可能会留为空白。

- “身份验证信息”字段提供关于此特定登录请求的详细信息。

-“传递服务”指明哪些直接服务参与了此登录请求。

-“数据包名”指明在 NTLM 协议之间使用了哪些子协议。

-“密钥长度”指明生成的会话密钥的长度。如果没有请求会话密钥,则此字段为 0。

4625登陆失败事件的子状态码表示登陆失败的原因,在此整理常见的子状态码:

子状态码 描述

0XC000005E 当前没有可用于服务登录请求的登录服务器。

0xC0000064 用户使用拼写错误或错误用户帐户进行登录

0xC000006A 用户使用拼写错误或错误密码进行登陆

0XC000006D 原因可能是用户名或身份验证信息错误

0XC000006E 指示引用的用户名和身份验证信息有效,但某些用户帐户限制阻止了成功的身份验证(例如时间限制)。

0xC000006F 用户在授权时间之外登录

0xC0000070 用户从未经授权的工作站登录

0xC0000071 用户使用过期密码登录

0xC0000072 用户登录到管理员已禁用的帐户

0XC00000DC 指示 Sam 服务器处于错误状态,无法执行所需操作。

0XC0000133 DC 和其他计算机之间的时钟完全不同步

0XC000015B 此计算机上尚未授予用户请求的登录类型(也称为_登录权限_)

0XC000018C 登录请求失败,因为主域和受信任域之间的信任关系失败。

0XC0000192 尝试登录,但 Netlogon 服务未启动。

0xC0000193 用户使用过期帐户登录

0XC0000224 用户需要在下次登录时更改密码

0XC0000225 很明显,这是 Windows 中的错误而非风险

0xC0000234 帐户已锁定的用户登录

0XC00002EE 失败原因:登录时出错

0XC0000413 登录失败:登录的计算机受身份验证防火墙保护。 不允许指定的帐户对计算机进行身份验证。

0x0 状态正常。

更多关于4625登录失败的详细字段解析请参阅https://learn.microsoft.com/zh-cn/windows/security/threat-protection/auditing/event-4625

4.2 特权使用

事件ID 说明

4672 给新登录分配特权

4673 要求特权服务

4674 试图对特权对象尝试操作

4.3 账户管理事件

帐户管理事件的示例包括:

- 创建、更改或删除用户帐户或组。

- 用户帐户已重命名、禁用或启用。

- 设置或更改密码。

事件ID 说明

4720 已创建用户帐户。

4723 用户密码已更改。

4724 设置了用户密码。

4726 已删除用户帐户。

4727 创建了一个全局组。

4728 已将成员添加到全局组。

4729 从全局组中删除了一个成员。

4730 已删除全局组。

4731 创建了一个新的本地组。

4732 一个成员已添加到本地组。

4733 从本地组中删除了一个成员。

4734 已删除本地组。

4735 本地组帐户已更改。

4737 已更改全局组帐户。

4738 用户帐户已更改。

4739 修改了域策略。

4740 用户帐户已自动锁定。

4741 已创建计算机帐户。

4742 计算机帐户已更改。

4743 已删除计算机帐户。

4744 创建了禁用了安全性的本地安全组。

注意: 正式名称中的SECURITY_DISABLED意味着无法使用此组在访问检查中授予权限

4745 已更改禁用安全性的本地安全组。

4746 已将一名成员添加到安全禁用的本地安全组。

4747 从安全禁用的本地安全组中删除了一名成员。

4748 已删除安全禁用的本地组。

4749 已创建安全禁用的全局组。

4750 已更改安全禁用的全局组。

4751 已将一名成员添加到安全禁用的全局组。

4752 成员已从安全禁用的全局组中删除。

4753 已删除安全禁用的全局组。

4754 已创建启用安全性的通用组。

4755 已更改启用安全的通用组。

4756 成员已添加到已启用安全的通用组。

4757 成员已从启用安全的通用组中删除。

4758 已删除已启用安全性的通用组。

4759 已创建安全禁用的通用组。

4760 已更改安全禁用的通用组。

4761 成员已添加到安全禁用的通用组。

4762 成员已从安全禁用的通用组中删除。

4763 已删除安全禁用的通用组。

4764 组类型已更改。

4780 设置管理组成员的安全描述符。

685 设置管理组成员的安全描述符。

注意: 后台线程每 60 分钟在域控制器上搜索 (管理组的所有成员,例如域、企业和架构管理员) ,并在其上应用固定的安全描述符。 记录此事件。

4.4 账户登录事件

在域控制器上对域用户帐户进行身份验证时,将生成帐户登录事件, 事件记录在域控制器的安全日志中。

当本地用户在本地计算机上进行身份验证时,将生成登录事件。 事件记录在本地安全日志中。

事件ID 说明

672 已成功颁发和验证身份验证服务 (AS) 票证。

673 已授予 (TGS) 票证的票证授予服务。

674 安全主体续订了 AS 票证或 TGS 票证。

675 预身份验证失败。 当用户键入不正确的密码时,密钥分发中心 (KDC) 上生成此事件。

676 身份验证票证请求失败。 此事件不会在 Windows XP 或 Windows Server 2003 系列中生成。

677 未授予 TGS 票证。 此事件不会在 Windows XP 或 Windows Server 2003 系列中生成。

678 已成功映射到域帐户的帐户。

681 登录失败。 尝试了域帐户登录。 此事件不会在 Windows XP 或 Windows Server 2003 系列中生成。

682 用户已重新连接到断开连接的终端服务器会话。

683 用户在未注销的情况下断开终端服务器会话的连接。

5.2 事件ID汇总

(参考:https://blog.csdn.net/qq_45825991/article/details/115577680):

EVENT_ID 安全事件信息

1100 ----- 事件记录服务已关闭

1101 ----- 审计事件已被运输中断。

1102 ----- 审核日志已清除

1104 ----- 安全日志现已满

1105 ----- 事件日志自动备份

1108 ----- 事件日志记录服务遇到错误

4608 ----- Windows正在启动

4609 ----- Windows正在关闭

4610 ----- 本地安全机构已加载身份验证包

4611 ----- 已向本地安全机构注册了受信任的登录进程

4612 ----- 为审计消息排队分配的内部资源已经用尽,导致一些审计丢失。

4614 ----- 安全帐户管理器已加载通知包。

4615 ----- LPC端口使用无效

4616 ----- 系统时间已更改。

4618 ----- 已发生受监视的安全事件模式

4621 ----- 管理员从CrashOnAuditFail恢复了系统

4622 ----- 本地安全机构已加载安全包。

4624 ----- 帐户已成功登录

4625 ----- 帐户无法登录

4626 ----- 用户/设备声明信息

4627 ----- 集团会员信息。

4634 ----- 帐户已注销

4646 ----- IKE DoS防护模式已启动

4647 ----- 用户启动了注销

4648 ----- 使用显式凭据尝试登录

4649 ----- 检测到重播攻击

4650 ----- 建立了IPsec主模式安全关联

4651 ----- 建立了IPsec主模式安全关联

4652 ----- IPsec主模式协商失败

4653 ----- IPsec主模式协商失败

4654 ----- IPsec快速模式协商失败

4655 ----- IPsec主模式安全关联已结束

4656 ----- 请求了对象的句柄

4657 ----- 注册表值已修改

4658 ----- 对象的句柄已关闭

4659 ----- 请求删除对象的句柄

4660 ----- 对象已删除

4661 ----- 请求了对象的句柄

4662 ----- 对对象执行了操作

4663 ----- 尝试访问对象

4664 ----- 试图创建一个硬链接

4665 ----- 尝试创建应用程序客户端上下文。

4666 ----- 应用程序尝试了一个操作

4667 ----- 应用程序客户端上下文已删除

4668 ----- 应用程序已初始化

4670 ----- 对象的权限已更改

4671 ----- 应用程序试图通过TBS访问被阻止的序号

4672 ----- 分配给新登录的特权

4673 ----- 特权服务被召唤

4674 ----- 尝试对特权对象执行操作

4675 ----- SID被过滤掉了

4688 ----- 已经创建了一个新流程

4689 ----- 一个过程已经退出

4690 ----- 尝试复制对象的句柄

4691 ----- 请求间接访问对象

4692 ----- 尝试备份数据保护主密钥

4693 ----- 尝试恢复数据保护主密钥

4694 ----- 试图保护可审计的受保护数据

4695 ----- 尝试不受保护的可审计受保护数据

4696 ----- 主要令牌已分配给进程

4697 ----- 系统中安装了一项服务

4698 ----- 已创建计划任务

4699 ----- 计划任务已删除

4700 ----- 已启用计划任务

4701 ----- 计划任务已禁用

4702 ----- 计划任务已更新

4703 ----- 令牌权已经调整

4704 ----- 已分配用户权限

4705 ----- 用户权限已被删除

4706 ----- 为域创建了新的信任

4707 ----- 已删除对域的信任

4709 ----- IPsec服务已启动

4710 ----- IPsec服务已禁用

4711 ----- PAStore引擎(1%)

4712 ----- IPsec服务遇到了潜在的严重故障

4713 ----- Kerberos策略已更改

4714 ----- 加密数据恢复策略已更改

4715 ----- 对象的审核策略(SACL)已更改

4716 ----- 可信域信息已被修改

4717 ----- 系统安全访问权限已授予帐户

4718 ----- 系统安全访问已从帐户中删除

4719 ----- 系统审核策略已更改

4720 ----- 已创建用户帐户

4722 ----- 用户帐户已启用

4723 ----- 尝试更改帐户的密码

4724 ----- 尝试重置帐户密码

4725 ----- 用户帐户已被禁用

4726 ----- 用户帐户已删除

4727 ----- 已创建启用安全性的全局组

4728 ----- 已将成员添加到启用安全性的全局组中

4729 ----- 成员已从启用安全性的全局组中删除

4730 ----- 已删除启用安全性的全局组

4731 ----- 已创建启用安全性的本地组

4732 ----- 已将成员添加到启用安全性的本地组

4733 ----- 成员已从启用安全性的本地组中删除

4734 ----- 已删除已启用安全性的本地组

4735 ----- 已启用安全性的本地组已更改

4737 ----- 启用安全性的全局组已更改

4738 ----- 用户帐户已更改

4739 ----- 域策略已更改

4740 ----- 用户帐户已被锁定

4741 ----- 已创建计算机帐户

4742 ----- 计算机帐户已更改

4743 ----- 计算机帐户已删除

4744 ----- 已创建禁用安全性的本地组

4745 ----- 已禁用安全性的本地组已更改

4746 ----- 已将成员添加到已禁用安全性的本地组

4747 ----- 已从安全性已禁用的本地组中删除成员

4748 ----- 已删除安全性已禁用的本地组

4749 ----- 已创建一个禁用安全性的全局组

4750 ----- 已禁用安全性的全局组已更改

4751 ----- 已将成员添加到已禁用安全性的全局组中

4752 ----- 成员已从禁用安全性的全局组中删除

4753 ----- 已删除安全性已禁用的全局组

4754 ----- 已创建启用安全性的通用组

4755 ----- 启用安全性的通用组已更改

4756 ----- 已将成员添加到启用安全性的通用组中

4757 ----- 成员已从启用安全性的通用组中删除

4758 ----- 已删除启用安全性的通用组

4759 ----- 创建了一个安全禁用的通用组

4760 ----- 安全性已禁用的通用组已更改

4761 ----- 已将成员添加到已禁用安全性的通用组中

4762 ----- 成员已从禁用安全性的通用组中删除

4763 ----- 已删除安全性已禁用的通用组

4764 ----- 组类型已更改

4765 ----- SID历史记录已添加到帐户中

4766 ----- 尝试将SID历史记录添加到帐户失败

4767 ----- 用户帐户已解锁

4768 ----- 请求了Kerberos身份验证票证(TGT)

4769 ----- 请求了Kerberos服务票证

4770 ----- 更新了Kerberos服务票证

4771 ----- Kerberos预身份验证失败

4772 ----- Kerberos身份验证票证请求失败

4773 ----- Kerberos服务票证请求失败

4774 ----- 已映射帐户以进行登录

4775 ----- 无法映射帐户以进行登录

4776 ----- 域控制器尝试验证帐户的凭据

4777 ----- 域控制器无法验证帐户的凭据

4778 ----- 会话重新连接到Window Station

4779 ----- 会话已与Window Station断开连接

4780 ----- ACL是在作为管理员组成员的帐户上设置的

4781 ----- 帐户名称已更改

4782 ----- 密码哈希帐户被访问

4783 ----- 创建了一个基本应用程序组

4784 ----- 基本应用程序组已更改

4785 ----- 成员已添加到基本应用程序组

4786 ----- 成员已从基本应用程序组中删除

4787 ----- 非成员已添加到基本应用程序组

4788 ----- 从基本应用程序组中删除了非成员。

4789 ----- 基本应用程序组已删除

4790 ----- 已创建LDAP查询组

4791 ----- 基本应用程序组已更改

4792 ----- LDAP查询组已删除

4793 ----- 密码策略检查API已被调用

4794 ----- 尝试设置目录服务还原模式管理员密码

4797 ----- 试图查询帐户是否存在空白密码

4798 ----- 枚举了用户的本地组成员身份。

4799 ----- 已枚举启用安全性的本地组成员身份

4800 ----- 工作站已锁定

4801 ----- 工作站已解锁

4802 ----- 屏幕保护程序被调用

4803 ----- 屏幕保护程序被解雇了

4816 ----- RPC在解密传入消息时检测到完整性违规

4817 ----- 对象的审核设置已更改。

4818 ----- 建议的中央访问策略不授予与当前中央访问策略相同的访问权限

4819 ----- 计算机上的中央访问策略已更改

4820 ----- Kerberos票证授予票证(TGT)被拒绝,因为该设备不符合访问控制限制

4821 ----- Kerberos服务票证被拒绝,因为用户,设备或两者都不符合访问控制限制

4822 ----- NTLM身份验证失败,因为该帐户是受保护用户组的成员

4823 ----- NTLM身份验证失败,因为需要访问控制限制

4824 ----- 使用DES或RC4进行Kerberos预身份验证失败,因为该帐户是受保护用户组的成员

4825 ----- 用户被拒绝访问远程桌面。默认情况下,仅当用户是RemoteDesktop Users组或Administrators组的成员时才允许用户进行连接

4826 ----- 加载引导配置数据

4830 ----- SID历史记录已从帐户中删除

4864 ----- 检测到名称空间冲突

4865 ----- 添加了受信任的林信息条目

4866 ----- 已删除受信任的林信息条目

4867 ----- 已修改受信任的林信息条目

4868 ----- 证书管理器拒绝了挂起的证书请求

4869 ----- 证书服务收到重新提交的证书请求

4870 ----- 证书服务撤销了证书

4871 ----- 证书服务收到发布证书吊销列表(CRL)的请求

4872 ----- 证书服务发布证书吊销列表(CRL)

4873 ----- 证书申请延期已更改

4874 ----- 一个或多个证书请求属性已更改。

4875 ----- 证书服务收到关闭请求

4876 ----- 证书服务备份已启动

4877 ----- 证书服务备份已完成

4878 ----- 证书服务还原已开始

4879 ----- 证书服务恢复已完成

4880 ----- 证书服务已启动

4881 ----- 证书服务已停止

4882 ----- 证书服务的安全权限已更改

4883 ----- 证书服务检索到存档密钥

4884 ----- 证书服务将证书导入其数据库

4885 ----- 证书服务的审核筛选器已更改

4886 ----- 证书服务收到证书请求

4887 ----- 证书服务批准了证书请求并颁发了证书

4888 ----- 证书服务拒绝了证书请求

4889 ----- 证书服务将证书请求的状态设置为挂起

4890 ----- 证书服务的证书管理器设置已更改。

4891 ----- 证书服务中的配置条目已更改

4892 ----- 证书服务的属性已更改

4893 ----- 证书服务存档密钥

4894 ----- 证书服务导入并存档了一个密钥

4895 ----- 证书服务将CA证书发布到Active Directory域服务

4896 ----- 已从证书数据库中删除一行或多行

4897 ----- 启用角色分离

4898 ----- 证书服务加载了一个模板

4899 ----- 证书服务模板已更新

4900 ----- 证书服务模板安全性已更新

4902 ----- 已创建每用户审核策略表

4904 ----- 尝试注册安全事件源

4905 ----- 尝试取消注册安全事件源

4906 ----- CrashOnAuditFail值已更改

4907 ----- 对象的审核设置已更改

4908 ----- 特殊组登录表已修改

4909 ----- TBS的本地策略设置已更改

4910 ----- TBS的组策略设置已更改

4911 ----- 对象的资源属性已更改

4912 ----- 每用户审核策略已更改

4913 ----- 对象的中央访问策略已更改

4928 ----- 建立了Active Directory副本源命名上下文

4929 ----- 已删除Active Directory副本源命名上下文

4930 ----- 已修改Active Directory副本源命名上下文

4931 ----- 已修改Active Directory副本目标命名上下文

4932 ----- 已开始同步Active Directory命名上下文的副本

4933 ----- Active Directory命名上下文的副本的同步已结束

4934 ----- 已复制Active Directory对象的属性

4935 ----- 复制失败开始

4936 ----- 复制失败结束

4937 ----- 从副本中删除了一个延迟对象

4944 ----- Windows防火墙启动时,以下策略处于活动状态

4945 ----- Windows防火墙启动时列出了规则

4946 ----- 已对Windows防火墙例外列表进行了更改。增加了一条规则

4947 ----- 已对Windows防火墙例外列表进行了更改。规则被修改了

4948 ----- 已对Windows防火墙例外列表进行了更改。规则已删除

4949 ----- Windows防火墙设置已恢复为默认值

4950 ----- Windows防火墙设置已更改

4951 ----- 规则已被忽略,因为Windows防火墙无法识别其主要版本号

4952 ----- 已忽略规则的某些部分,因为Windows防火墙无法识别其次要版本号

4953 ----- Windows防火墙已忽略规则,因为它无法解析规则

4954 ----- Windows防火墙组策略设置已更改。已应用新设置

4956 ----- Windows防火墙已更改活动配置文件

4957 ----- Windows防火墙未应用以下规则

4958 ----- Windows防火墙未应用以下规则,因为该规则引用了此计算机上未配置的项目

4960 ----- IPsec丢弃了未通过完整性检查的入站数据包

4961 ----- IPsec丢弃了重放检查失败的入站数据包

4962 ----- IPsec丢弃了重放检查失败的入站数据包

4963 ----- IPsec丢弃了应该受到保护的入站明文数据包

4964 ----- 特殊组已分配给新登录

4965 ----- IPsec从远程计算机收到一个包含不正确的安全参数索引(SPI)的数据包。

4976 ----- 在主模式协商期间,IPsec收到无效的协商数据包。

4977 ----- 在快速模式协商期间,IPsec收到无效的协商数据包。

4978 ----- 在扩展模式协商期间,IPsec收到无效的协商数据包。

4979 ----- 建立了IPsec主模式和扩展模式安全关联。

4980 ----- 建立了IPsec主模式和扩展模式安全关联

4981 ----- 建立了IPsec主模式和扩展模式安全关联

4982 ----- 建立了IPsec主模式和扩展模式安全关联

4983 ----- IPsec扩展模式协商失败

4984 ----- IPsec扩展模式协商失败

4985 ----- 交易状态已发生变化

5024 ----- Windows防火墙服务已成功启动

5025 ----- Windows防火墙服务已停止

5027 ----- Windows防火墙服务无法从本地存储中检索安全策略

5028 ----- Windows防火墙服务无法解析新的安全策略。

5029 ----- Windows防火墙服务无法初始化驱动程序

5030 ----- Windows防火墙服务无法启动

5031 ----- Windows防火墙服务阻止应用程序接受网络上的传入连接。

5032 ----- Windows防火墙无法通知用户它阻止应用程序接受网络上的传入连接

5033 ----- Windows防火墙驱动程序已成功启动

5034 ----- Windows防火墙驱动程序已停止

5035 ----- Windows防火墙驱动程序无法启动

5037 ----- Windows防火墙驱动程序检测到严重的运行时错 终止

5038 ----- 代码完整性确定文件的图像哈希无效

5039 ----- 注册表项已虚拟化。

5040 ----- 已对IPsec设置进行了更改。添加了身份验证集。

5041 ----- 已对IPsec设置进行了更改。身份验证集已修改

5042 ----- 已对IPsec设置进行了更改。身份验证集已删除

5043 ----- 已对IPsec设置进行了更改。添加了连接安全规则

5044 ----- 已对IPsec设置进行了更改。连接安全规则已修改

5045 ----- 已对IPsec设置进行了更改。连接安全规则已删除

5046 ----- 已对IPsec设置进行了更改。添加了加密集

5047 ----- 已对IPsec设置进行了更改。加密集已被修改

5048 ----- 已对IPsec设置进行了更改。加密集已删除

5049 ----- IPsec安全关联已删除

5050 ----- 尝试使用对INetFwProfile.FirewallEnabled的调用以编程方式禁用Windows防火墙(FALSE

5051 ----- 文件已虚拟化

5056 ----- 进行了密码自检

5057 ----- 加密原语操作失败

5058 ----- 密钥文件操作

5059 ----- 密钥迁移操作

5060 ----- 验证操作失败

5061 ----- 加密操作

5062 ----- 进行了内核模式加密自检

5063 ----- 尝试了加密提供程序操作

5064 ----- 尝试了加密上下文操作

5065 ----- 尝试了加密上下文修改

5066 ----- 尝试了加密功能操作

5067 ----- 尝试了加密功能修改

5068 ----- 尝试了加密函数提供程序操作

5069 ----- 尝试了加密函数属性操作

5070 ----- 尝试了加密函数属性操作

5071 ----- Microsoft密钥分发服务拒绝密钥访问

5120 ----- OCSP响应程序服务已启动

5121 ----- OCSP响应程序服务已停止

5122 ----- OCSP响应程序服务中的配置条目已更改

5123 ----- OCSP响应程序服务中的配置条目已更改

5124 ----- 在OCSP Responder Service上更新了安全设置

5125 ----- 请求已提交给OCSP Responder Service

5126 ----- 签名证书由OCSP Responder Service自动更新

5127 ----- OCSP吊销提供商成功更新了吊销信息

5136 ----- 目录服务对象已修改

5137 ----- 已创建目录服务对象

5138 ----- 目录服务对象已取消删除

5139 ----- 已移动目录服务对象

5140 ----- 访问了网络共享对象

5141 ----- 目录服务对象已删除

5142 ----- 添加了网络共享对象。

5143 ----- 网络共享对象已被修改

5144 ----- 网络共享对象已删除。

5145 ----- 检查网络共享对象以查看是否可以向客户端授予所需的访问权限

5146 ----- Windows筛选平台已阻止数据包

5147 ----- 限制性更强的Windows筛选平台筛选器阻止了数据包

5148 ----- Windows过滤平台检测到DoS攻击并进入防御模式; 与此攻击相关的数据包将被丢弃。

5149 ----- DoS攻击已经消退,正常处理正在恢复。

5150 ----- Windows筛选平台已阻止数据包。

5151 ----- 限制性更强的Windows筛选平台筛选器阻止了数据包。

5152 ----- Windows筛选平台阻止了数据包

5153 ----- 限制性更强的Windows筛选平台筛选器阻止了数据包

5154 ----- Windows过滤平台允许应用程序或服务在端口上侦听传入连接

5155 ----- Windows筛选平台已阻止应用程序或服务侦听端口上的传入连接

5156 ----- Windows筛选平台允许连接

5157 ----- Windows筛选平台已阻止连接

5158 ----- Windows筛选平台允许绑定到本地端口

5159 ----- Windows筛选平台已阻止绑定到本地端口

5168 ----- SMB / SMB2的Spn检查失败。

5169 ----- 目录服务对象已修改

5170 ----- 在后台清理任务期间修改了目录服务对象

5376 ----- 已备份凭据管理器凭据

5377 ----- Credential Manager凭据已从备份还原

5378 ----- 策略不允许请求的凭据委派

5440 ----- Windows筛选平台基本筛选引擎启动时出现以下callout

5441 ----- Windows筛选平台基本筛选引擎启动时存在以下筛选器

5442 ----- Windows筛选平台基本筛选引擎启动时,存在以下提供程序

5443 ----- Windows筛选平台基本筛选引擎启动时,存在以下提供程序上下文

5444 ----- Windows筛选平台基本筛选引擎启动时,存在以下子层

5446 ----- Windows筛选平台标注已更改

5447 ----- Windows筛选平台筛选器已更改

5448 ----- Windows筛选平台提供程序已更改

5449 ----- Windows筛选平台提供程序上下文已更改

5450 ----- Windows筛选平台子层已更改

5451 ----- 建立了IPsec快速模式安全关联

5452 ----- IPsec快速模式安全关联已结束

5453 ----- 与远程计算机的IPsec协商失败,因为未启动IKE和AuthIP IPsec密钥模块(IKEEXT)服务

5456 ----- PAStore引擎在计算机上应用了Active Directory存储IPsec策略

5457 ----- PAStore引擎无法在计算机上应用Active Directory存储IPsec策略

5458 ----- PAStore引擎在计算机上应用了Active Directory存储IPsec策略的本地缓存副本

5459 ----- PAStore引擎无法在计算机上应用Active Directory存储IPsec策略的本地缓存副本

5460 ----- PAStore引擎在计算机上应用了本地注册表存储IPsec策略

5461 ----- PAStore引擎无法在计算机上应用本地注册表存储IPsec策略

5462 ----- PAStore引擎无法在计算机上应用某些活动IPsec策略规则

5463 ----- PAStore引擎轮询活动IPsec策略的更改并检测不到任何更改

5464 ----- PAStore引擎轮询活动IPsec策略的更改,检测到更改并将其应用于IPsec服务

5465 ----- PAStore Engine收到强制重新加载IPsec策略的控件并成功处理控件

5466 ----- PAStore引擎轮询Active Directory IPsec策略的更改,确定无法访问Active Directory,并将使用Active Directory

IPsec策略的缓存副本

5467 ----- PAStore引擎轮询Active Directory IPsec策略的更改,确定可以访问Active Directory,并且未找到对策略的更改

5468 ----- PAStore引擎轮询Active Directory IPsec策略的更改,确定可以访问Active Directory,找到策略更改并应用这些更改

5471 ----- PAStore引擎在计算机上加载了本地存储IPsec策略

5472 ----- PAStore引擎无法在计算机上加载本地存储IPsec策略

5473 ----- PAStore引擎在计算机上加载了目录存储IPsec策略

5474 ----- PAStore引擎无法在计算机上加载目录存储IPsec策略

5477 ----- PAStore引擎无法添加快速模式过滤器

5478 ----- IPsec服务已成功启动

5479 ----- IPsec服务已成功关闭

5480 ----- IPsec服务无法获取计算机上的完整网络接口列表

5483 ----- IPsec服务无法初始化RPC服务器。无法启动IPsec服务

5484 ----- IPsec服务遇到严重故障并已关闭

5485 ----- IPsec服务无法在网络接口的即插即用事件上处理某些IPsec筛选器

5632 ----- 已请求对无线网络进行身份验证

5633 ----- 已请求对有线网络进行身份验证

5712 ----- 尝试了远程过程调用(RPC)

5888 ----- COM +目录中的对象已被修改

5889 ----- 从COM +目录中删除了一个对象

5890 ----- 一个对象已添加到COM +目录中

6144 ----- 组策略对象中的安全策略已成功应用

6145 ----- 处理组策略对象中的安全策略时发生一个或多个错误

6272 ----- 网络策略服务器授予用户访问权限

6273 ----- 网络策略服务器拒绝访问用户

6274 ----- 网络策略服务器放弃了对用户的请求

6275 ----- 网络策略服务器放弃了用户的记帐请求

6276 ----- 网络策略服务器隔离了用户

6277 ----- 网络策略服务器授予用户访问权限,但由于主机未满足定义的健康策略而将其置于试用期

6278 ----- 网络策略服务器授予用户完全访问权限,因为主机符合定义的健康策略

6279 ----- 由于重复失败的身份验证尝试,网络策略服务器锁定了用户帐户

6280 ----- 网络策略服务器解锁了用户帐户

6281 ----- 代码完整性确定图像文件的页面哈希值无效...

6400 ----- BranchCache:在发现内容可用性时收到格式错误的响应。

6401 ----- BranchCache:从对等方收到无效数据。数据被丢弃。

6402 ----- BranchCache:提供数据的托管缓存的消息格式不正确。

6403 ----- BranchCache:托管缓存发送了对客户端消息的错误格式化响应以提供数据。

6404 ----- BranchCache:无法使用配置的SSL证书对托管缓存进行身份验证。

6405 ----- BranchCache:发生了事件ID%1的%2个实例。

6406 ----- %1注册到Windows防火墙以控制以下过滤:

6408 ----- 已注册的产品%1失败,Windows防火墙现在正在控制%2的过滤。

6409 ----- BranchCache:无法解析服务连接点对象

6410 ----- 代码完整性确定文件不满足加载到进程中的安全性要求。这可能是由于使用共享部分或其他问题

6416 ----- 系统识别出新的外部设备。

6417 ----- FIPS模式加密自检成功

6418 ----- FIPS模式加密自检失败

6419 ----- 发出了禁用设备的请求

6420 ----- 设备已禁用

6421 ----- 已发出请求以启用设备

6422 ----- 设备已启用

6423 ----- 系统策略禁止安装此设备

6424 ----- 在事先被政策禁止之后,允许安装此设备

8191 ----- 最高系统定义的审计消息值

https://blog.csdn.net/m0_73923817/article/details/128202250

相关文章:

【Windows日志】记录系统事件的日志

文章目录 一、概要二、Windows日志介绍 2.1 应用程序日志2.2 系统日志2.3 安全日志 三、查看与分析日志四、常见事件ID 4.1 登录事件 4.1.1 4624登陆成功4.1.2 4625登陆失败 4.2 特权使用4.3 账户管理事件4.4 账户登录事件5.2 事件ID汇总 一、概要 Windows主要有以下三类日…...

物联网开发学习笔记——目录索引

什么是物联网? 物联网的英文名称是Internet of Things。IoT则是Internet of Things的缩写。 通俗地说,就是把设备与互联网连接起来,进行信息交互。 目录 一、开发环境配置 工欲善其事必先利其器,首先是开发环境配置。 开发环…...

Prometheus:优秀和强大的监控报警工具

文章目录 概述Prometheus的底层技术和原理数据模型数据采集数据存储查询语言数据可视化 Prometheus的部署Prometheus的使用配置数据采集目标查询监控数据设置警报规则 查看数据可视化总结 概述 Prometheus是一款开源的监控和警报工具,用于收集和存储系统和应用程序…...

Appium

# 获取元素和屏幕截图 echo on adb shell uiautomator dump /sdcard/app.uix adb pull /sdcard/app.uix F:\APP\app.uixadb shell screencap -p /sdcard/app.png adb pull /sdcard/app.png F:\APP\app.png卸载appium npm uninstall appium -g 重新安装appium npm install -g a…...

自动驾驶学习笔记(五)——绕行距离调试

#Apollo开发者# 学习课程的传送门如下,当您也准备学习自动驾驶时,可以和我一同前往: 《自动驾驶新人之旅》免费课程—> 传送门 《2023星火培训【感知专项营】》免费课程—>传送门 文章目录 前言 调试内容 打开在线编辑器 打开pl…...

【Android】VirtualDisplay创建流程及原理

Android VirtualDisplay创建流程及原理 Android DisplayManager提供了createVirtualDisplay接口,用于创建虚拟屏。虚拟屏可用于录屏(网上很多资料说这个功能),分屏幕(比如一块很长的屏幕,通过虚拟屏分出不…...

Linux服务器快速搭建pytorch

Linux服务器搭建pytorch 文章目录 Linux服务器搭建pytorch一、使用FileZilla传输Anaconda二、激活Anaconda环境1.创建一个虚拟环境2.使用已有项目生成requirements.txt3.在虚拟环境中使用requirements.txt安装其他项目相关库 总结 一、使用FileZilla传输Anaconda 提示…...

声音克隆,定制自己的声音,使用最新版Bert-VITS2的云端训练+推理记录

说明 本次训练服务器使用Google Colab T4 GPUBert-VITS2库为:https://github.com/fishaudio/Bert-VITS2,其更新较为频繁,使用其2023.10.12的commit版本:主要参考:B站诸多大佬视频,CSDN:https://blog.csdn.…...

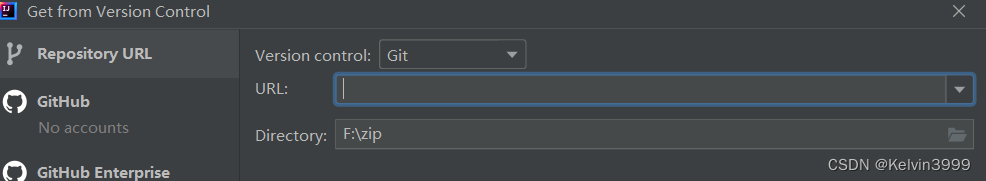

LeetCode讲解篇之198. 打家劫舍

LeetCode讲解篇之198. 打家劫舍 文章目录 LeetCode讲解篇之198. 打家劫舍题目描述题解思路题解代码 题目描述 题解思路 该问题可以通过递推来完成 递推公式: 前n间房的最大金额 max(前n-1间房的最大金额, 前n-2间房的最大金额第n-1间房的最…...

)

【下载共享文件】Java基于SMB协议 + JCIFS依赖下载Windows共享文件(亲测可用)

这篇文章,主要介绍如何使用JCIFS依赖库,基于SMB协议下载Windows共享文件。 目录 一、搭建Windows共享文件服务 1.1、创建共享文件目录 1.2、添加文件...

【评分卡实现】应用Python中的toad.ScoreCard函数实现评分卡

逻辑回归已经在各大银行和公司都实际运用于业务。之前的文章已经阐述了逻辑回归三部曲——逻辑回归和sigmod函数的由来、...

【数据结构】双链表的相关操作(声明结构体成员、初始化、判空、增、删、查)

双链表 双链表的特点声明双链表的结构体成员双链表的初始化带头结点的双链表初始化不带头结点的双链表初始化调用双链表的初始化 双链表的判空带头结点的双链表判空不带头结点的双链表判空 双链表的插入(按值插入)头插法建立双链表带头结点的头插法每次调…...

解析找不到msvcp140.dll的5个解决方法,快速修复dll丢失问题

在使用计算机过程中,我们也会遇到各种各样的问题。其中,找不到msvcp140.dll修复方法是一个非常普遍的问题。msvcp140.dll是一个动态链接库文件,它是Microsoft Visual C 2015 Redistributable的一部分。这个文件包含了许多用于运行C程序的函…...

代码管理工具 gitlab实战应用

系列文章目录 第一章 Java线程池技术应用 第二章 CountDownLatch和Semaphone的应用 第三章 Spring Cloud 简介 第四章 Spring Cloud Netflix 之 Eureka 第五章 Spring Cloud Netflix 之 Ribbon 第六章 Spring Cloud 之 OpenFeign 第七章 Spring Cloud 之 GateWay 第八章 Sprin…...

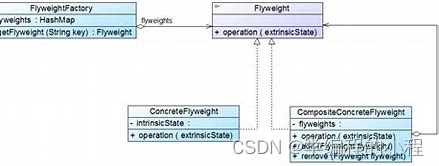

小谈设计模式(27)—享元模式

小谈设计模式(27)—享元模式 专栏介绍专栏地址专栏介绍 享元模式模式结构分析享元工厂(FlyweightFactory)享元接口(Flyweight)具体享元(ConcreteFlyweight)非共享具体享元࿰…...

网络代理技术:隐私保护与安全加固的利器

随着数字化时代的不断演进,网络安全和个人隐私保护变得愈发重要。在这个背景下,网络代理技术崭露头角,成为网络工程师和普通用户的得力助手。本文将深入探讨Socks5代理、IP代理,以及它们在网络安全、爬虫开发和HTTP协议中的关键应…...

orgChart.js组织架构图

OrgChart.js是什么? 基于ES6的组织结构图插件。 特征 支持本地数据和远程数据(JSON)。 基于CSS3过渡的平滑扩展/折叠效果。 将图表对齐为4个方向。 允许用户通过拖放节点更改组织结构。 允许用户动态编辑组织图并将最终层次结构保存为…...

华纳云:SQL Server怎么批量导入和导出数据

在SQL Server中,您可以使用不同的方法来批量导入和导出数据,具体取决于您的需求和数据源。以下是一些常见的方法: 批量导入数据: 使用SQL Server Management Studio (SSMS) 导入向导: 打开SQL Server Management Stud…...

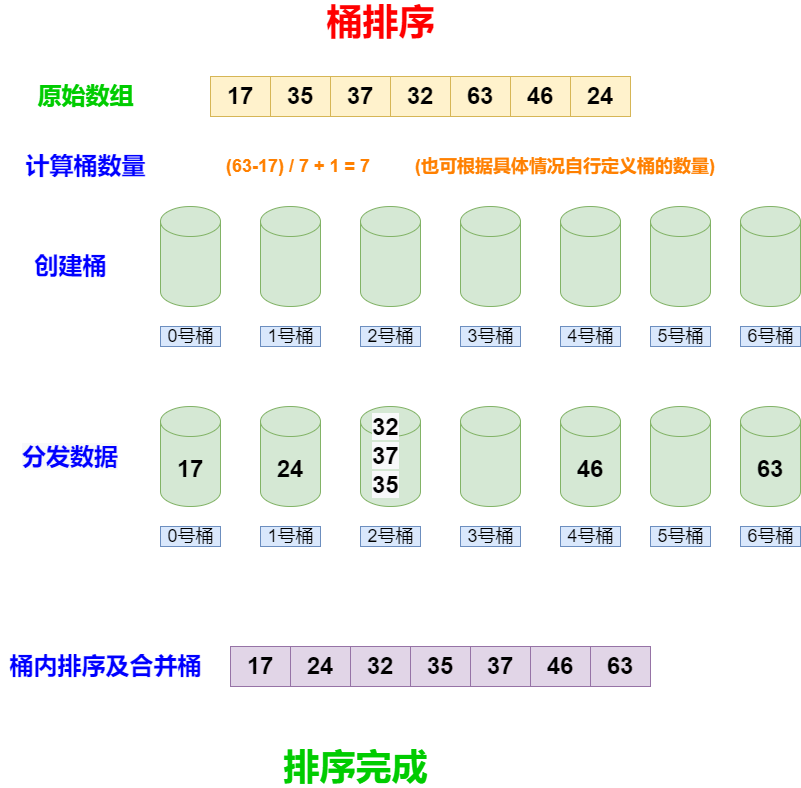

深入了解桶排序:原理、性能分析与 Java 实现

桶排序(Bucket Sort)是一种排序算法,通常用于将一组数据分割成有限数量的桶(或容器),然后对每个桶中的数据进行排序,最后将这些桶按顺序合并以得到排好序的数据集。 桶排序原理 确定桶的数量&am…...

微店店铺所有商品数据接口,微店整店商品数据接口,微店店铺商品数据接口,微店API接口

微店店铺所有商品数据接口是一种允许开发者在其应用程序中调用微店店铺所有商品数据的API接口。利用这一接口,开发者可以获取微店店铺的所有商品信息,包括商品名称、价格、介绍、图片等。 其主要用途是帮助开发者进行各种业务场景的构建,例如…...

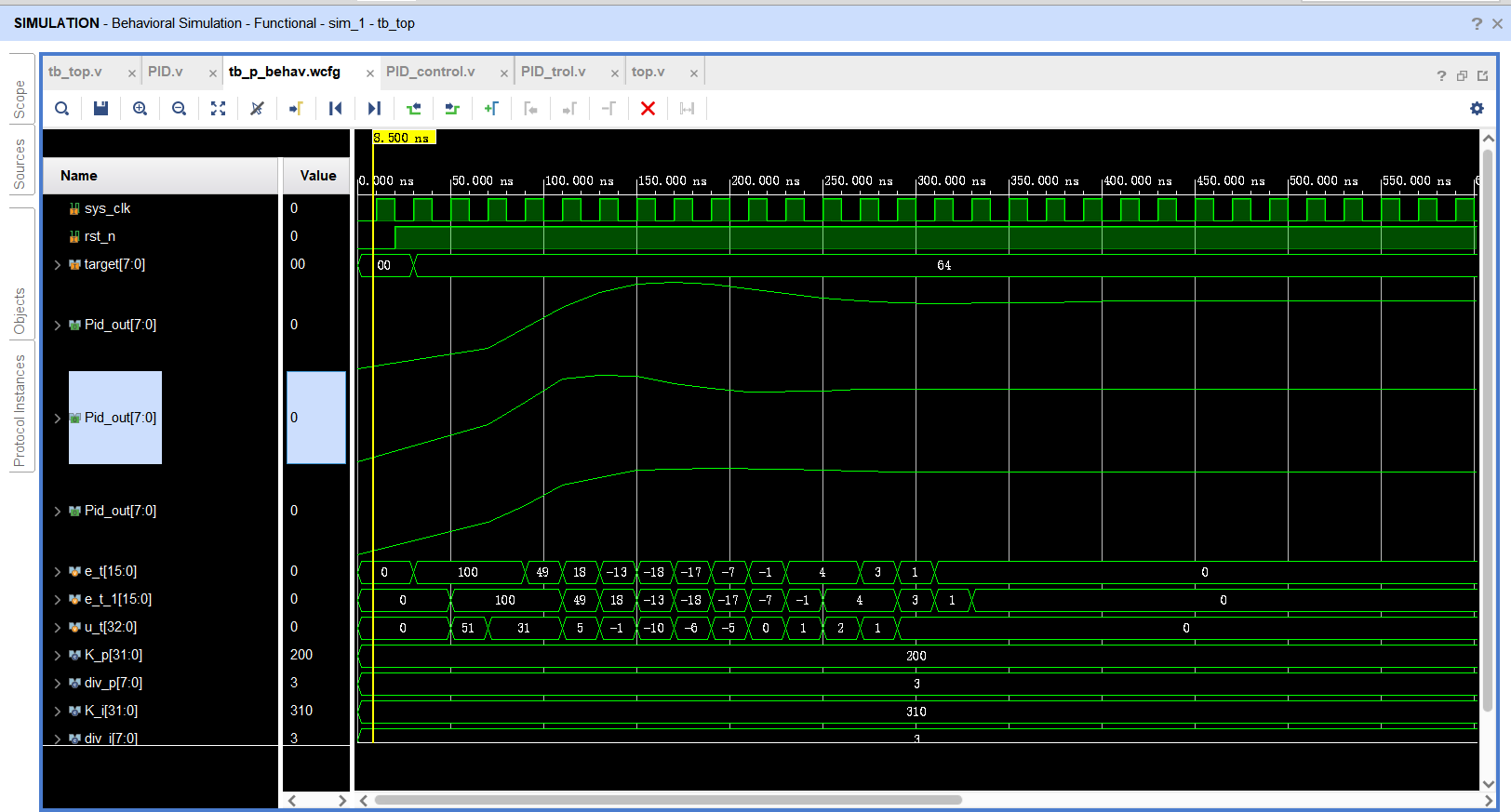

基于FPGA的PID算法学习———实现PID比例控制算法

基于FPGA的PID算法学习 前言一、PID算法分析二、PID仿真分析1. PID代码2.PI代码3.P代码4.顶层5.测试文件6.仿真波形 总结 前言 学习内容:参考网站: PID算法控制 PID即:Proportional(比例)、Integral(积分&…...

-----深度优先搜索(DFS)实现)

c++ 面试题(1)-----深度优先搜索(DFS)实现

操作系统:ubuntu22.04 IDE:Visual Studio Code 编程语言:C11 题目描述 地上有一个 m 行 n 列的方格,从坐标 [0,0] 起始。一个机器人可以从某一格移动到上下左右四个格子,但不能进入行坐标和列坐标的数位之和大于 k 的格子。 例…...

linux arm系统烧录

1、打开瑞芯微程序 2、按住linux arm 的 recover按键 插入电源 3、当瑞芯微检测到有设备 4、松开recover按键 5、选择升级固件 6、点击固件选择本地刷机的linux arm 镜像 7、点击升级 (忘了有没有这步了 估计有) 刷机程序 和 镜像 就不提供了。要刷的时…...

《通信之道——从微积分到 5G》读书总结

第1章 绪 论 1.1 这是一本什么样的书 通信技术,说到底就是数学。 那些最基础、最本质的部分。 1.2 什么是通信 通信 发送方 接收方 承载信息的信号 解调出其中承载的信息 信息在发送方那里被加工成信号(调制) 把信息从信号中抽取出来&am…...

AI书签管理工具开发全记录(十九):嵌入资源处理

1.前言 📝 在上一篇文章中,我们完成了书签的导入导出功能。本篇文章我们研究如何处理嵌入资源,方便后续将资源打包到一个可执行文件中。 2.embed介绍 🎯 Go 1.16 引入了革命性的 embed 包,彻底改变了静态资源管理的…...

网站指纹识别

网站指纹识别 网站的最基本组成:服务器(操作系统)、中间件(web容器)、脚本语言、数据厍 为什么要了解这些?举个例子:发现了一个文件读取漏洞,我们需要读/etc/passwd,如…...

:观察者模式)

JS设计模式(4):观察者模式

JS设计模式(4):观察者模式 一、引入 在开发中,我们经常会遇到这样的场景:一个对象的状态变化需要自动通知其他对象,比如: 电商平台中,商品库存变化时需要通知所有订阅该商品的用户;新闻网站中࿰…...

Python+ZeroMQ实战:智能车辆状态监控与模拟模式自动切换

目录 关键点 技术实现1 技术实现2 摘要: 本文将介绍如何利用Python和ZeroMQ消息队列构建一个智能车辆状态监控系统。系统能够根据时间策略自动切换驾驶模式(自动驾驶、人工驾驶、远程驾驶、主动安全),并通过实时消息推送更新车…...

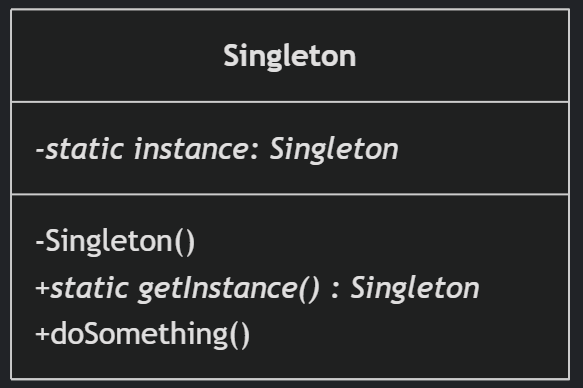

(一)单例模式

一、前言 单例模式属于六大创建型模式,即在软件设计过程中,主要关注创建对象的结果,并不关心创建对象的过程及细节。创建型设计模式将类对象的实例化过程进行抽象化接口设计,从而隐藏了类对象的实例是如何被创建的,封装了软件系统使用的具体对象类型。 六大创建型模式包括…...

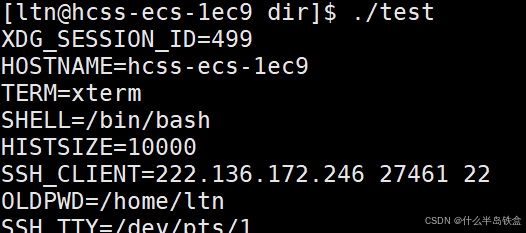

【Linux系统】Linux环境变量:系统配置的隐形指挥官

。# Linux系列 文章目录 前言一、环境变量的概念二、常见的环境变量三、环境变量特点及其相关指令3.1 环境变量的全局性3.2、环境变量的生命周期 四、环境变量的组织方式五、C语言对环境变量的操作5.1 设置环境变量:setenv5.2 删除环境变量:unsetenv5.3 遍历所有环境…...