2022年全国职业院校技能大赛网络安全竞赛试题1-10-B模块总结

前言

结尾有对22年国赛题型总结

试题1模块B 网络安全事件响应、数字取证调查和应用安全

B-1任务一:主机发现与信息收集

*任务说明:仅能获取Server1的IP地址

1.通过渗透机Kali2.0对靶机场景进行TCP同步扫描 (使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

2.通过渗透机Kali2.0对靶机场景进行TCP同步扫描 (使用Nmap工具),并将该操作显示结果中从下往上数第4行的服务器信息作为Flag值提交;

3.通过渗透机Kali2.0对靶机场景不ping主机进行扫描(使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

4.通过渗透机Kali2.0对靶机场景不ping主机进行扫描(使用Nmap工具),并将该操作显示结果中从下往上数第10行的“:”后的数字作为Flag值提交;

5.通过渗透机Kali2.0对靶机场景进行UDP扫描渗透测试只扫描53,111端口(使用Nmap工具),并将该操作显示结果中111端口的状态信息作为Flag值提交;

6.通过渗透机Kali2.0对靶机场景进行滑动窗口扫描渗透测试(使用Nmap工具),并将该操作使用的命令中必须要使用的参数作为Flag值提交;

7.通过渗透机Kali2.0对靶机场景进行RPC扫描扫描渗透测试(使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

8.通过渗透机Kali2.0对靶机场景进行RPC扫描扫描渗透测试(使用Nmap工具),并将该操作显示结果中从下往上数第7行的服务信息作为Flag值提交。

B-2任务二:数据分析数字取证

*任务说明:仅能获取Server2的IP地址

1.使用Wireshark查看并分析Server2桌面下的attack.pcapng数据包文件,通过分析数据包attack.pcapng找出恶意用户的IP地址,并将恶意用户的IP地址作为Flag值(形式:[IP地址])提交;

2.继续查看数据包文件attack.pacapng,分析出恶意用户扫描了哪些端口,并将全部的端口号从低到高作为Flag值(形式:[端口名1,端口名2,端口名3…,端口名n])提交;

3.继续查看数据包文件attack.pacapng分析出恶意用户最终获得的用户名是什么,并将用户名作为Flag值(形式:[用户名])提交;

4.继续查看数据包文件attack.pacapng分析出恶意用户最终获得的密码是什么,并将密码作为Flag值(形式:[密码])提交;

5.继续查看数据包文件attack.pacapng分析出恶意用户连接一句话木马的密码是什么,并将一句话密码作为Flag值(形式:[一句话密码])提交;

6.继续查看数据包文件attack.pacapng分析出恶意用户下载了什么文件,并将文件名及后缀作为Flag值(形式:[文件名.后缀名])提交;

7.继续查看数据包文件attack.pacapng将恶意用户下载的文件里面的内容作为Flag值(形式:[文件内容])提交。

B-3任务三:SSH弱口令渗透测试

*任务说明:仅能获取Server3的IP地址

1.在渗透机Kali2.0中使用Zenmap工具扫描靶机场景所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的21、22、23端口。并将该操作使用的命令中必须要添加的字符串作为Flag值提交(忽略ip地址);

2.通过渗透机Kali2.0对靶机场景进行系统服务及版本扫描渗透测试,并将该操作显示结果中SSH服务对应的服务端口信息作为Flag值提交;

3.在渗透机Kali2.0中使用MSF模块对其爆破,使用search命令,并将扫描弱口令模块的名称信息作为Flag值提交;

4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为Flag值(之间以英文逗号分隔,例hello,test,..,..)提交;

5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为Flag值提交;

6.在msf模块中指定密码字典,字典路径为/root/2.txt,用户名为test爆破获取密码并将得到的密码作为Flag值提交;

7.在上一题的基础上,使用第6题获取到的密码SSH到靶机,将test用户家目录中唯一一个后缀为.bmp图片的文件名的字符串作为Flag值提交。

B-4任务四:Web安全应用

*任务说明:仅能获取Server4的IP地址

1.通过渗透机访问靶机的HTTP服务,扫描获取HTTP服务中的任务入口地址(使用字典directories.txt),并将任务入口的URL地址作为Flag值(形式:http://172.16.1.1/页面路径)提交;

2.通过渗透机访问靶机的HTTP服务,并访问任务入口地址,分析页面内容并获得密码,将密码作为Flag值提交;

3.通过渗透机访问靶机的HTTP服务,将题目2中获得的密码进行解密,由此访问新的任务入口,分析页面内容并获得密码,将密码作为Flag值提交;

4.通过渗透机访问靶机的HTTP服务,将题目3中获得的密码进行解密,将解密后的密码作为Flag值提交;

5.通过渗透机的火狐浏览器访问地址http://靶机IP/aredil/taherice.php,分析页面内容并获得密码,将密码作为Flag值提交;

6.通过渗透机的火狐浏览器访问地址http://靶机IP/secam/erahegi.php,分析页面内容并获得密码,将密码作为Flag值提交。

B-5任务五:文件MD5校验

*任务说明:仅能获取Server5的IP地址

1.进入虚拟机操作系统:Server5中的/root目录,找到test.txt文件,并使用md5sum工具来计算出该文件的md5值,并将计算该文件md5的命令的字符串作为Flag值提交;

2.进入虚拟机操作系统:Server5中的/root目录,找到test.txt文件,并使用md5sum校验工具来计算出该文件的md5值,并将计算该文件得到的md5值的字符串中前6位作为Flag值提交;

3.进入虚拟机操作系统:Server5中的/root目录,将test.txt文件的文件名称改为txt.txt,然后再使用md5sum工具计算txt.txt文件的md5值,并将计算该文件得到的md5值的字符串中前5位数字和之前test.txt文件md5值的字符串中前5位数字相减的结果作为Flag值提交;

4.进入虚拟机操作系统:Server5,使用md5sum工具来计算/etc/passwd文件的md5值,并将改md5值导入到passwd.md5文件中,并将该命令的字符串作为Flag值提交;

5.进入虚拟机操作系统:Server5,创建一个新的用户,用户名为user6,密码为123456。再次计算/etc/passwd的md5值,并将该值与passwd.md5文件中的值进行对比,并将添加用户后/etc/passwd文件的md5值的字符串中前三位数字和之前/etc/passwd文件md5值的字符串中前三位数字相减的结果作为Flag值提交。

B-6任务六:Windows系统安全

*任务说明:仅能获取Server6的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server6进行系统服务及版本扫描渗透测试,并将该操作显示结果中21端口对应的服务状态信息字符串作为Flag值提交;

2.将首选DNS服务器地址作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.将系统最高权限管理员账户的密码作为Flag值提交。

B-7任务七:渗透测试

*任务说明:仅能获取Server7的IP地址

1.通过本地PC中渗透测试平台Kali对靶机场景Server7进行系统服务及版本扫描渗透测试,以xml格式向指定文件输出信息(使用工具Nmap),将以xml格式向指定文件输出信息必须要使用的参数作为Flag值提交;

2.在本地PC的渗透测试平台Kali中,使用命令初始化MSF数据库并将此命令作为Flag值提交;

3.在本地PC的渗透测试平台Kali中,打开MSF,使用db_import将扫描结果导入到数据库中,并查看导入的数据,将查看该数据要使用的命令作为Flag值提交;

4.在MSF工具中用search命令搜索搜索MS17010漏洞利用模块,将回显结果中的漏洞公开时间作为flag值(如:2017-10-16)提交;

5.在MSF工具中调用MS17010漏洞攻击模块,并检测靶机是否存在漏洞,将回显结果中最后一个单词作为Flag值提交。

B-8任务八:JS文件上传绕过

*任务说明:仅能获取Server8的IP地址

1.访问靶机网站http://靶机IP/scrg/,将文件上传页面完整URL作为Flag值(形式:http://172.16.1.1/页面路径)提交;

2.分析文件上传页面,将验证文件格式的函数名称作为Flag值提交;

3.获取靶机FTP服务下php文件,上传php文件,将修改后的Content-Type信息作为Flag值提交;

4.分析文件上传时的数据包,将文件上传后的路径作为Flag值(形式:http://172.16.1.1/文件路径)提交;

5.将靶机网站服务所使用的ServerAPI值作为Flag值提交;

6.将靶机网站服务所使用的版本号作为Flag值提交。

B-9任务九:内存取证

*任务说明:仅能获取Server9的IP地址

1.从内存文件中找到异常程序的进程,将进程的名称作为Flag值提交;

2.从内存文件中找到黑客将异常程序迁移后的进程编号,将迁移后的进程编号作为Flag值提交;

3.从内存文件中找到受害者访问的网站恶意链接,将网站的恶意链接作为Flag值提交;

4.从内存文件中找到异常程序植入到系统的开机自启痕迹,使用Volatility工具分析出异常程序在注册表中植入的开机自启项的Virtual地址,将Virtual地址作为Flag值提交;

5.从内存文件中找到异常程序植入到系统的开机自启痕迹,将启动项最后一次更新的时间作为Flag值(只提交年月日,例如:20210314)提交。

B-10任务十:Linux系统安全

*任务说明:仅能获取Server10的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server10进行系统服务及版本扫描渗透测试,并将该操作显示结果中22端口对应的服务版本信息字符串作为Flag值提交;

2.找到/var/www目录中的图片文件,将文件名称作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.找到Flag3作为Flag值提交。

试题2模块B 网络安全事件响应、数字取证调查和应用安全

B-1任务一:主机发现与信息收集

*任务说明:仅能获取Server1的IP地址

1.通过渗透机渗透机BT5使用fping对服务器场景Server1所在网段(例如:172.16.101.0/24)进行主机发现扫描,并将该操作使用的命令中必须要使用的参数作为Flag值提交;

2.通过渗透机渗透机Kali2.0使用genlist对服务器场景Server1所在网段进行扫描进行主机存活发现, 并将该操作使用的命令中必须要使用的参数作为Flag值提交;

3.通过渗透机渗透机Kali2.0使用nbtscan对服务器场景Server1所在网段进搜索扫描,获取目标的MAC地址等信息,并将该操作使用的命令中必须要使用的参数作为Flag值提交;

4.假设服务器场景Server1设置了防火墙无法进行ping检测,通过渗透机渗透机Kali2.0使用arping检测主机连通性扫描(发送请求数据包数量为4个),并将该操作使用的命令中固定不变的字符串作为Flag值提交;

5.通过渗透机渗透机Kali2.0使用fping对服务器场景Server1所在网段进行存活性扫描,且要把最终扫描的存活主机输出到文件ip.txt中,并将该操作使用的命令中必须要使用的参数作为Flag值提交(各参数之间用英文逗号分割,例a,b);

6.通过渗透机渗透机Kali2.0使用nbtscan从第5题的ip.txt文件中读取IP扫描主机信息MAC地址等信息,并将该操作使用的命令中固定不变的字符串作为Flag值提交;

7.通过渗透机渗透机Kali2.0使用xprobe2对服务器场景Server1进行TCP扫描,仅扫描靶机80,3306端口的开放情况(端口之间以英文格式下逗号分隔),并将该操作使用的命令中固定不变的字符串作为Flag值提交;

8.通过渗透机渗透机Kali2.0使用xprobe2对服务器场景Server1进行UDP扫描,仅扫描靶机161,162端口的开放情况(端口之间以英文格式下逗号分隔),并将该操作使用的命令中固定不变的字符串作为Flag值提交。

B-2任务二:Windows系统安全

*任务说明:仅能获取Server2的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server2进行系统服务及版本扫描渗透测试,并将该操作显示结果中21端口对应的服务状态信息字符串作为Flag值提交;

2.将首选DNS服务器地址作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.将系统最高权限管理员账户的密码作为Flag值提交。

B-3任务三:Web信息收集

*任务说明:仅能获取Server3的IP地址

1.通过Kali对靶机场景进行Web扫描渗透测试(使用工具nikto,查看该命令的完整帮助文件),并将该操作使用命令中固定不变的字符串作为Flag值提交;

2.通过Kali对靶机场景进行Web扫描渗透测试(使用工具nikto,扫描目标服务器8080端口,检测其开放状态),并将该操作使用命令中固定不变的字符串作为Flag值(目标地址以http://10.10.10.1来表示)提交;

3.通过Kali对靶机场景进行Web扫描渗透测试(使用工具nikto,扫描目标服务器80端口),将回显信息中apache服务的版本参数作为Flag值提交;

4.通过Kali对靶机场景进行Web扫描渗透测试(使用工具nikto,扫描目标服务器80端口),将回显信息中php的版本参数作为Flag值提交;

5.通过Kali对服务器场景Linux进行Web扫描渗透测试(使用工具nikto,扫描CGI-BIN目录的文件),将该操作使用的命令中固定不变的字符串作为Flag值(目标地址以:http://10.10.10.1来表示)提交;

6.通过Kali对靶机场景进行Web扫描渗透测试,使用工具nikto并结合Nmap的扫描结果进行扫描,首先使用Nmap工具对靶机所在网段的80端口进行扫描,并将扫描结果以输出至所有格式的方式输出到指定文件target中,将输出至所有格式需要用到的参数作为Flag值提交;

7.通过Kali对靶机场景进行Web扫描渗透测试,使用工具nikto扫描第六题生成的target文件中的网站,并将该操作使用的所有命令作为Flag值提交。

B-4任务四:数据分析数字取证

*任务说明:仅能获取Server4的IP地址

1.使用Wireshark查看并分析Windows 7桌面下的logs.pcapng数据包文件,通过分析数据包attack.pcapng找出恶意用户目录扫描的第9个文件,并将该文件名作为Flag值(形式:[robots.txt])提交;

2.继续查看数据包文件logs.pacapng,分析出恶意用户扫描了哪些端口,并将全部的端口作为Flag值(形式:[端口名1,端口名2,端口名3…,端口名n])从低到高提交;

3.继续查看数据包文件logs.pacapng分析出恶意用户读取服务器的文件名是什么,并将该文件名作为Flag值(形式:[robots.txt])提交;

4.继续查看数据包文件logs.pacapng分析出恶意用户写入一句话木马的路径是什么,并将该路径作为Flag值(形式:[/root/whoami/])提交;

5.继续查看数据包文件logs.pacapng分析出恶意用户连接一句话木马的密码是什么,并将一句话密码作为Flag值(形式:[一句话密码])提交;

6.继续查看数据包文件logs.pacapng分析出恶意用户下载了什么文件,并将文件名及后缀作为Flag值(形式:[文件名.后缀名])提交;

7.继续查看数据包文件logs.pacapng将恶意用户下载的文件里面的内容作为Flag值(形式:[文件内容])提交。

B-5任务五:本地文件包含

*任务说明:仅能获取Server5的IP地址

1.扫描靶机服务器,将靶机网站服务的服务版本作为Flag值提交;

2.在靶机FTP服务中,存在密码文件,使用密码文件暴力破解网站密码,将破解后的密码作为Flag值提交;

3.使用base64加密,将加密后的字符串作为Flag值提交;

4.使用cat命令制作图片木马,新图片名称为backdoor.png,将制作图片木马的完整命令作为Flag值提交;

5.进入靶机网站http://靶机IP/lfi/,在靶机网站中上传backdoor.png文件,在页面上运行上传的图片文件,将完整URL作为Flag值(形式:http://172.16.1.1/页面路径)提交;

6.获取靶机C:\flag.txt文件内容作为Flag值提交。

B-6任务六:数据库安全加固

*任务说明:仅能获取Server6的IP地址

1.进入虚拟机操作系统:CentOS 6.8,登陆数据库(用户名:root;密码:root),查看数据库版本号,将查看数据库版本号的命令作为Flag值提交;

2.进入虚拟机操作系统:CentOS 6.8,登陆数据库(用户名:root;密码:root),查看数据库版本号,将查询到的数据库版本号作为Flag值提交;

3.进入虚拟机操作系统:CentOS 6.8,登陆数据库(用户名:root;密码:root),查看数据库列表,将查看数据库列表的命令作为Flag值提交;

4.进入虚拟机操作系统:CentOS 6.8,登陆数据库(用户名:root;密码:root),进入MySQL数据库,查看所有用户及权限,找到可以从任意 IP 地址访问的用户,将该用户的用户名作为Flag值提交;(如有多个可以从任意 IP 地址访问的用户,提交形式为用户名|用户名|用户名|用户名)

5.进入虚拟机操作系统:CentOS 6.8,登陆数据库(用户名:root;密码:root),进入MySQL数据库,查看所有用户及权限,找到可以从任意 IP 地址访问的用户,使用drop命令将该用户删除,将操作命令作为Flag值提交;

6.进入虚拟机操作系统:CentOS 6.8,登陆数据库(用户名:root;密码:root),进入MySQL数据库,改变默认 MySQL 管理员的名称,将系统的默认管理员root 改为 admin,防止被列举,将操作命令作为Flag值提交。

B-7任务七:操作系统应急响应

*任务说明:仅能获取Server7的IP地址

1.将黑客成功登录系统所使用的IP地址作为Flag值提交;

2.黑客成功登录系统后修改了登录用户的用户名,将修改后的用户名作为Flag值提交;

3.黑客成功登录系统后成功访问了一个关键位置的文件,将该文件名作为Flag值提交;

4.黑客对数据库进行了暴力破解,将最后一次暴力破解的时间作为Flag值提交;

5.黑客在系统中隐藏了某个批处理文件,将该文件内容作为Flag值提交。

B-8任务八:MS15034漏洞扫描与利用

*任务说明:仅能获取Server8的IP地址

1.在MSF工具中用search命令搜索MS15034HTTP.SYS漏洞拒绝服务攻击模块,将回显结果中的漏洞披露时间作为Flag值(如:2015-10-16)提交;

2.在MSF工具中调用MS15034HTTP.SYS漏洞的辅助扫描模块,将调用此模块的命令作为Flag值提交;

3.使用set命令设置目标IP,并检测漏洞是否存在,运行此模块,将回显结果中倒数第2行的最后一个单词作为Flag值提交;

4.在MSF工具中调用并运行MS15034HTTP.SYS漏洞的拒绝服务攻击模块,将运行此模块后回显结果中倒数第1行的最后一个单词作为Flag值提交;

5.进入靶机在IIS网站下的编辑输出缓存设置中禁止启用内核缓存,再次运行MS15034HTTP.SYS漏洞的拒绝服务攻击模块,运行此模块并将回显结果中倒数第2行的最后一个单词作为Flag值提交。

B-9任务九:Web渗透测试

*任务说明:仅能获取Server9的IP地址

1.通过渗透机访问靶机HTTP服务,尝试上传或获取Web服务应用程序对应的木马类型,将木马应在位置(绝对目录)不变的部分作为Flag值提交;

2.通过渗透机渗透靶机HTTP服务,将漏洞利用过程中对文件名修改的最关键部分字符串作为Flag提交;

3.通过渗透机渗透靶机HTTP服务,将靶机的完整OS版本作为Flag值提交;

4.通过渗透机渗透靶机HTTP服务,下载靶机Web根目录下无后缀名的文件,并将文件名作为Flag值提交;

5.分析并找到文件中的密码值,并将密码值作为Flag值提交;

6.将密码值解密后的明文作为Flag值提交。

B-10任务十:PE Reverse

*任务说明:仅能获取Server10的IP地址

1.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将main函数的入口地址作为Flag值提交;

2.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将该二进制文件中检查许可证的关键函数作为Flag值提交;

3.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,找到Flag值并提交;

4.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,尝试破解该二进制文件,将注册成功后的回显信息作为Flag值提交;

5.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将该激活所需的许可证码作为Flag值提交;

试题3模块B 网络安全事件响应、数字取证调查和应用安全

B-1任务一:主机发现与信息收集

*任务说明:仅能获取Server1的IP地址

1.在Kali中使用Nmap工具查看本地路由与接口,并将该操作使用的全部命令作为Flag值提交;

2.通过Kali对靶机场景进行VNC服务扫描渗透测试,并将使用的脚本名称作为Flag值(如:MySQL-brute.nse)提交;

3.通过Kali对靶机场景进行VNC服务扫描渗透测试,并将该操作显示结果中VNC版本号作为Flag值提交;

4.在Kali中使用Nmap发送空的UDP数据对类DNS服务avahi进行拒绝服务攻击,并将使用的脚本名称作为Flag值(如:MySQL-brute.nse)提交;

5.通过Kali对靶机场景进行模糊测试,来发送异常的包到靶机服务器,探测出隐藏在服务器中的漏洞 ,并将使用的脚本名称作为Flag值(如:MySQL-brute.nse)提交;

6.在Kali中使用Zenmap工具扫描服务器场景可能存在存在远程任意代码执行漏洞,并将使用的脚本名称的字符串作为Flag值(如:MySQL-brute.nse)提交;

7.在Kali中使用Zenmap工具扫描服务器场景可能存在远程任意代码执行漏洞(提示:检测路径为/cgi-bin/bin,需添加--script-args uri=/cgi-bin/bin参数),并将该操作显示结果中漏洞编号和发布时间作为Flag值(漏洞编号和发布时间的字符串之间以分号隔开)提交。

B-2任务二:渗透测试

*任务说明:仅能获取Server2的IP地址

1.在MSF工具中用search命令搜索MS12020 RDP拒绝服务攻击模块,将回显结果中的漏洞披露时间作为Flag值(如:2012-10-16)提交;

2.在MSF工具中调用MS12020 RDP拒绝服务漏洞的辅助扫描模块,将调用此模块的命令作为Flag值提交;

3.使用set命令设置目标IP,并检测靶机是否存在漏洞,运行此模块,将回显结果中倒数第2行的最后一个单词作为Flag值提交;

4.在MSF工具中调用并运行MS12020 RDP拒绝服务漏洞的攻击模块,将运行此模块后回显结果中倒数第1行的最后一个单词作为Flag值提交;

5.进入靶机关闭远程桌面服务,再次运行MS12020

RDP拒绝服务漏洞的攻击模块,运行此模块并将回显结果中倒数第2行的最后一个单词作为Flag值提交。

B-3任务三:MYSQL安全测试

*任务说明:仅能获取Server3的IP地址

1.利用渗透机场景kali中的工具确定MySQL的端口,将MySQL端口作为Flag值提交;

2.管理者曾在web界面登陆数据库,并执行了select '<?php echo \'<pre>\';system($_GET[\'cmd\']); echo \'</pre>\'; ?>' INTO OUTFILE 'C:/phpstudy/test1.php'语句,结合本执行语句使用dos命令查看服务器的详细配置信息,并将服务器的系统型号作为Flag值提交;

3.利用渗透机场景kali中的msf工具使用root目录下password.txt字典文件破解MySQL的密码,并将破解MySQL的密码所需的模块当作Flag值 (账户为root) 提交;

4.利用渗透机场景kali中的msf工具使用root目录下password.txt字典文件破解MySQL的密码,并将MySQL的密码当作Flag值 (账户为root) 提交;

5.利用上题中的数据库账户密码在登陆数据库,通过select '<?php @eval($_POST[admin]);?>'************ 'C:/phpstudy/shell.php'语句向服务器提交名为shell.php的一句话木马,将语句中*号的明文作为Flag值(*为大写字母或者空格)提交;

6.使用菜刀连接上题中的shell.php,下载服务器根目录下的压缩包,将压缩包中的Flag值提交。

B-4任务四:Web安全应用

*任务说明:仅能获取Server4的IP地址

1. 通过渗透机扫描靶机Linux,将HTTP服务的端口号作为Flag值提交;

2. 通过渗透机渗透靶机Linux的HTTP服务,将Web漏洞注入点的URL地址作为Flag值(形式:http://172.16.1.1/页面路径)提交;

3. 通过渗透机访问靶机Windows,获取后缀名为pcapng的数据包文件,该数据包为黑客对靶机Linux的渗透测试过程,并将文件名作为Flag值提交;

4. 通过渗透机分析pcapng数据包文件,将黑客登录管理员用户时使用的密码作为Flag值提交;

5. 通过渗透机分析pcapng数据包文件,将黑客上传的木马文件中的有效代码作为Flag值提交;

6. 通过渗透机分析pcapng数据包文件,将黑客连接数据库时使用的密码作为Flag值提交。

B-5任务五:网站XSS漏洞

*任务说明:仅能获取Server5的IP地址

1.进入靶机网站http://靶机IP/kzjb/,使用渗透机场景中的xsser命令检测靶机网站是否存在xss漏洞,将命令输出的Accur关键字的值作为FLAG值提交;

2.使用test用户(密码:123456)登录靶机网站,在输入框中测试页面是否存在xss漏洞,使用JavaScript语句在页面中弹窗“HelloWorld”信息,将弹窗所需要的函数名称作为FLAG值提交;

3.分析输入框所在页面,将页面中出现的JavaScript函数名称作为FLAG值提交;

4.下载靶机FTP中文本文件,将下载的文本文件内容上传至网站输入框中。下载靶机FTP中的.py文件并运行,下载靶机FTP中的.pyc文件并运行。将.py文件输出第一行的第二个单词作为FLAG值提交;

5.下载靶机FTP中php文件,在http://靶机IP/kzjb/upload.php页面下上传php文件,获取C:\flag.txt文件内容作为FLAG值提交。

B-6任务六:数据分析数字取证

*任务说明:仅能获取Server6的IP地址

1.分析Server6桌面下的Alpha-1.pcapng数据包文件,通过分析数据包Alpha-1.pcapng找出恶意用户第一次访问服务器的数据包是第几号,并将该号数作为Flag值提交;

2.继续查看数据包文件Alpha-1.pcapng,分析出恶意用户扫描了哪些端口,并将全部的端口号从小到大作为Flag值(形式:端口1,端口2,端口3…,端口n)提交;

3.继续查看数据包文件Alpha-1.pcapng分析出恶意用户登陆后台所用的用户名是什么,并将用户名作为Flag值提交;

4.继续查看数据包文件Alpha-1.pcapng分析出恶意用户在第几个数据包到第几个数据包之间利用了MIME漏洞,并将该数据包之间的号数作为Flag值(格式:1,30)提交;

5.继续查看数据包文件Alpha-1.pcapng分析出恶意用户连接一句话木马的密码是什么,并将一句话密码作为Flag值提交;

6.继续查看数据包文件Alpha-1.pcapng分析出恶意用户第二次写入一句话木马是在哪个路径,并将改路径以及文件名和后缀作为Flag值提交;

7.继续查看数据包文件Alpha-1.pcapng分析出恶意用户下载了什么文件,并将该文件内容作为Flag值提交。

B-7任务七:Telnet弱口令渗透测试

*任务说明:仅能获取Server7的IP地址

1.在渗透机Kali2.0中使用Zenmap工具扫描服务器场景Windows所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的21、22、23端口,并将该操作使用的命令中必须要添加的字符串作为Flag值(忽略ip地址)提交;

2.通过渗透机Kali2.0对服务器场景Windows进行系统服务及版本扫描渗透测试,并将该操作显示结果中TELNET服务对应的服务端口信息作为Flag值提交;

3.在渗透机Kali2.0中使用MSF中模块对其爆破,使用search命令,并将扫描弱口令模块的名称信息作为Flag值提交;

4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为Flag值(字段之间以英文逗号分隔,例hello,test,..,..)提交;

5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为Flag值提交;

6.在msf模块中指定密码字典,字典路径为/root/2.txt,用户名为user爆破获取密码并将得到的密码作为Flag值提交;

7.在上一题的基础上,使用第6题获取到的密码telnet到靶机,将桌面上Flag值.bmp的图片文件中的英文单词作为Flag值提交。

B-8任务八:Linux系统安全

*任务说明:仅能获取Server8的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server8进行系统服务及版本扫描渗透测试,并将该操作显示结果中22端口对应的服务版本信息字符串作为Flag值提交;

2.找到/var/www目录中的图片文件,将文件名称作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.找到Flag3作为Flag值提交。

B-9任务九:Windows操作系统渗透测试

*任务说明:仅能获取Server9的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server9进行系统服务及版本扫描渗透测试,并将该操作显示结果中1433端口对应的服务版本信息作为Flag值(例如3.1.4500)提交;

2.通过本地PC中渗透测试平台Kali对服务器场景Server9进行系统服务及版本扫描渗透测试,将DNS服务器的主机完全合格域名作为Flag值提交;

3.将目标服务器中SQL-Server数据库低权限(无法通过数据库执行指令系统命令)用户的密码作为Flag值提交;

4.将目标服务器中SQL-Server数据库权限较高(可以通过数据库指令执行系统命令)用户的密码作为Flag值提交;

5.找到C:\Windows\system32文件夹中266437文件夹中后缀为.docx的文件,将文档内容作为Flag值提交;

B-10任务十:应急响应

*任务说明:仅能获取Server10的IP地址

1.黑客通过网络攻入本地服务器,在Web服务器的主页上外挂了一个木马连接,请你找到此连接并删除该连接,将对应的标题名称作为Flag值提交;

2.黑客攻入本地的数据库服务器,并添加了除admin以外的具有一个管理员权限的超级用户,将此用户的密码作为Flag值提交;

3.黑客攻入本地服务器,在本地服务器建立了多个超级用户,请你删除除了Administrator用户以外的其他超级管理员用户,然后在命令行窗口输入net user,将Administrator右边第一个单词作为Flag值提交;

4.黑客修改了服务器的启动内容,请你删除不必要的启动项程序,将该启动项程序的名称作为Flag值(如有多个名称之间以英文逗号分隔,如:hello,test)提交;

5.黑客在服务器某处存放了一个木马程序,请你找到此木马程序并清除木马,将木马文件名作为Flag值提交。

试题4模块B 网络安全事件响应、数字取证调查和应用安全

B-1任务一:信息收集与利用

*任务说明:仅能获取Server1的IP地址

1.在渗透机Kali2.0中使用autoscan工具扫描服务器场景Server1所在网段(例如:172.16.101.0/24)范围内存活的主机地址。判断存活主机是否开放网络管理服务,若开启则以扫描出开启SNMP服务的主机名作为Flag值提交;

2.在渗透机Kali2.0中使用nmap工具进行UDP扫描服务器场景Server1所在网段范围内存活的主机地址,判断网络管理服务的开放情况,若开启,则以扫描出SNMP开放的端口号作为Flag值(各端口之间用英文分号分割,例21;23),若未开放则提交none作为Flag值;

3.在渗透机Kali2.0中调用snmpwalk工具测试服务器场景Server1是否开启Windows SNMP服务(共同体为默认字符串为public,通过对目标靶机的.1.3.6.1.2.1.25.1.6分支进行snmpwalk来测试服务的开放情况(SNMP 版本为v2c),并将该操作使用的命令中必须要使用的参数作为Flag值(各参数之间用英文分号分割,例a;b)提交;

4.在渗透机Kali2.0中使用ADMsnmp工具尝试猜解团体字符串,并将使用的全部命令作为Flag值(提交答案时IP以192.168.100.10代替,使用默认字典snmp.passwd)提交;

5.更换使用onesixtyone工具执行命令查看帮助选项,并将输入的命令作为Flag值提交;

6.在渗透机Kali2.0中使用onesixtyone对靶机SNMP进行团体字符串猜解,并将使用的全部命令作为Flag值(提交的命令为忽略IP后必须使用的命令,字典名字为dict.txt)提交;

7.在渗透机Kali2.0中对猜解结果进行查看,将回显中猜解的团体字符串作为Flag值提交;

8.在渗透机Kali2.0中选择新的SNMP攻击模块snmpcheck,根据得到的public团体字符串并利用snmpcheck进行对靶机的信息收集,并将该操作使用的命令中必须使用的参数作为Flag值提交;

9.查看获取的系统信息,将系统管理员用户和异常(黑客)用户作为Flag值(各用户之间用英文分号分割,例root;user)提交。

B-2任务二:数据库渗透测试

*任务说明:仅能获取Server2的IP地址

1.在渗透机Kali2.0中使用zenmap工具扫描服务器场景Server2所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的1433、3306、80端口。并将该操作使用的命令中必须要使用的字符串作为Flag值提交;

2.通过渗透机Kali2.0对服务器场景Server2进行系统服务及版本扫描渗透测试,并将该操作显示结果中数据库服务对应的服务端口信息作为Flag值提交;

3.在渗透机Kali2.0中使用MSF中模块对其爆破,使用search命令,并将扫描弱口令模块的名称作为Flag值提交;

4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为Flag值(之间以英文逗号分隔,例hello,test,..,..)提交;

5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为Flag值提交;

6.在msf模块中指定密码字典,字典路径为/root/2.txt爆破获取密码并将得到的密码作为Flag值提交;

7.在msf模块中切换新的渗透模块,对服务器场景server2003进行数据库服务扩展存储过程进行利用,将调用该模块的命令作为Flag值提交;

8.在上一题的基础上,使用第6题获取到的密码并进行提权,同时使用show options命令查看需要的配置,并配置CMD参数来查看系统用户,将配置的命令作为Flag值提交;

9.在利用msf模块获取系统权限并查看目标系统的异常(黑客)用户,并将该用户作为Flag值提交。

B-3任务三:远程文件包含

*任务说明:仅能获取Server3的IP地址

1.扫描靶机服务器,将靶机FTP服务版本作为Flag值提交;

2.进入靶机网站http://靶机IP/rfi/将靶机文件传输服务下的图片木马文件上传,将文件上传后的URL地址作为Flag值(形式:http://192.168.1.1/文件路径)提交;

3.查看/etc/passwd文件内容,将uid为10003的用户名作为Flag值提交;

4.执行靶机文件传输服务中的php文件,将输出的弹窗信息作为Flag值提交;

5.下载靶机文件传输服务中php文件,填充内容。执行完善的php文件,将完整的URL作为Flag值(形式:http://192.168.1.1/页面路径)提交;

6.查看靶机内核版本,将靶机内核版本作为Flag值提交。

B-4任务四:Windows系统安全

*任务说明:仅能获取Server4的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server4进行系统服务及版本扫描渗透测试,并将该操作显示结果中21端口对应的服务状态信息字符串作为Flag值提交;

2.将首选DNS服务器地址作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.将系统最高权限管理员账户的密码作为Flag值提交。

B-5任务五:MYSQL信息收集

*任务说明:仅能获取Server5的IP地址

1.通过渗透机场景Kali中的渗透测试工具对服务器场景MySQL03进行服务信息扫描渗透测试(使用Nmap工具),并将该操作显示结果中数据库版本信息作为Flag值提交;

2.通过渗透机场景Kali中的渗透测试工具对服务器场景MySQL03的数据库进行暴力破解,并将数据库的密码作为Flag值(字典/root/mysql03.txt)提交;

3.通过渗透机场景Kali对服务器场景MySQL03的数据库进行远程连接,并将数据库中库的数量作为Flag值提交;

4.通过渗透机场景Kali对服务器场景MySQL03的数据库进行状态查询,并将数据库状态中的版本作为Flag值提交;

5.通过渗透机场景Kali对服务器场景MySQL03中数据库进行查询当前使用的数据库,并将数据库名称作为Flag值提交;

6.通过渗透机场景Kali对服务器场景MySQL03中数据库进行数据库的所有用户信息查询,并将倒数第二个用户名作为Flag值提交;

7.通过渗透机场景Kali对服务器场景MySQL03中数据库进行数据文件存放路径查询,并将存放路径作为Flag值提交;

B-6任务六:Web渗透测试

*任务说明:仅能获取Server6的IP地址

1.获取PHP的版本号作为Flag值(例如:5.2.14)提交;

2.获取MySQL数据库的版本号作为Flag值(例如:5.0.22)提交;

3.获取系统的内核版本号作为Flag值(例如:2.6.18)提交;

4.获取网站后台管理员admin用户的密码作为Flag值提交;

5.找到/root目录中的txt文件,将文件内容作为Flag值提交。

B-7任务七:Web安全应用

*任务说明:仅能获取Server7的IP地址

1.通过渗透机扫描靶机的端口(使用Nmap工具),将HTTP服务的服务名称作为Flag值提交;

2.使用渗透机的火狐浏览器访问靶机HTTP服务根目录,根据页面提示寻找注入点,将注入点的URL地址作为Flag值(形式:http://172.16.1.1/页面路径)提交;

3.通过靶机Web应用服务的注入点,对其进行渗透测试,将当前Web应用服务使用的数据库名作为Flag值提交;

4.对靶机注入点进行渗透测试,将当前Web应用服务使用的数据库中第2个表(使用字母a-z顺序进行排序)的表名作为Flag值提交;

5.通过渗透机访问靶机HTTP服务,获取该站点后台管理员用户的密码,并将密码作为Flag值提交。

B-8任务八:数据分析数字取证

*任务说明:仅能获取Server8的IP地址

1.分析Server8桌面下的Bravo-1.pcapng数据包文件,通过分析数据包Bravo-1.pcapng找出恶意用户目录扫描的第2个目录名,并将该目录名作为Flag值提交;

2.继续查看数据包文件Bravo-1.pcapng,分析出恶意用户通过哪个目录写入的一句话木马,并将该目录名作为Flag值提交;

3.继续查看数据包文件Bravo-1.pcapng分析出恶意用户读取了服务器什么文件,并将该文件名及后缀作为Flag值提交;

4.继续查看数据包文件Bravo-1.pcapng分析出恶意用户写入一句话木马的路径是什么,并将该路径作为Flag值提交;

5.继续查看数据包文件Bravo-1.pcapng分析出恶意用户连接一句话木马的密码是什么,并将一句话木马作为Flag值提交;

6.继续查看数据包文件Bravo-1.pcapng分析出恶意用户下载了什么文件,并将文件名及后缀作为Flag值提交;

7.继续查看数据包文件Bravo-1.pcapng将Web服务器连接的数据库名作为Flag值提交。

B-9任务九:CVE-2019-0708漏洞利用

*任务说明:仅能获取Server9的IP地址

1.通过本地PC中渗透测试平台Kali对靶机场景Server1进行系统服务及版本扫描渗透测试,以xml格式向指定文件输出信息(使用工具Nmap),将以xml格式向指定文件输出信息必须要使用的参数作为Flag值提交;

2.在本地PC的渗透测试平台Kali中,使用命令初始化MSF数据库并将此命令作为Flag值提交;

3.在本地PC的渗透测试平台Kali中,打开MSF,使用db_import将扫描结果导入到数据库中,并查看导入的数据,将查看该数据要使用的命令作为Flag值提交;

4.在MSF工具中用search命令搜索CVE-2019-0708漏洞利用模块,将回显结果中的漏洞公开时间作为Flag值(如:2017-10-16)提交;

5.在MSF工具中调用CVE-2019-0708漏洞攻击模块,并检测靶机是否存在漏洞,将回显结果中最后一个单词作为Flag值提交。

B-10任务十:Wireshark数据包分析

*任务说明:仅能获取Server10的IP地址

1.使用Wireshark查看并分析PYsystem20191桌面下的capture4.pcap数据包文件,找出黑客获取到的可成功登录目标服务器FTP的账号密码,并将黑客获取到的账号密码作为Flag值(用户名与密码之间以英文逗号分隔,例如:root,toor)提交;

2.继续分析数据包capture4.pcap,找出黑客使用获取到的账号密码登录FTP的时间,并将黑客登录FTP的时间作为Flag值(例如:14:22:08)提交;

3.继续分析数据包capture4.pcap,找出黑客连接FTP服务器时获取到的FTP服务版本号,并将获取到的FTP服务版本号作为Flag值提交;

4.继续分析数据包capture4.pcap,找出黑客成功登录FTP服务器后执行的第一条命令,并将执行的命令作为Flag值提交;

5.继续分析数据包capture4.pcap,找出黑客成功登录FTP服务器后下载的关键文件,并将下载的文件名称作为Flag值提交;

6.继续分析数据包capture4.pcap,找出黑客暴力破解目标服务器Telnet服务并成功获取到的用户名与密码,并将获取到的用户名与密码作为Flag值(用户名与密码之间以英文逗号分隔,例如:root,toor)提交;

7.继续分析数据包capture4.pcap,找出黑客在服务器网站根目录下添加的文件,并将该文件的文件名称作为Flag值提交;

8.继续分析数据包capture4.pcap,找出黑客在服务器系统中添加的用户,并将添加的用户名与密码作为Flag值(用户名与密码之间以英文逗号分隔,例如:root,toor)提交。

试题5模块B 网络安全事件响应、数字取证调查和应用安全

B-1任务一:Linux系统安全

*任务说明:仅能获取Server1的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server1进行系统服务及版本扫描渗透测试,并将该操作显示结果中22端口对应的服务版本信息字符串作为Flag值提交;

2.找到/var/www目录中的图片文件,将文件名称作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.找到Flag3作为Flag值提交。

B-2任务二:漏洞扫描与利用

*任务说明:仅能获取Server2的IP地址

1.通过本地PC中渗透测试平台Kali对靶机场景Server2进行系统服务及版本扫描渗透测试,以xml格式向指定文件输出信息(使用工具Nmap),将以xml格式向指定文件输出信息必须要使用的参数作为Flag值提交;

2.在本地PC的渗透测试平台Kali中,使用命令初始化MSF数据库并将此命令作为Flag值提交;

3.在本地PC的渗透测试平台Kali中,打开MSF,使用db_import将扫描结果导入到数据库中,并查看导入的数据,将查看该数据要使用的命令作为Flag值提交;

4.在MSF工具中用search命令搜索搜索MS08067漏洞利用模块,将回显结果中的漏洞公开时间作为Flag值(如:2017-10-16)提交;

5.在MSF工具中调用MS08067漏洞攻击模块,并检测靶机是否存在漏洞,将回显结果中最后一个单词作为Flag值提交。

B-3任务三:Web安全应用

*任务说明:仅能获取Server3的IP地址

1.通过渗透机扫描靶机中运行的服务,将完整的HTTP服务名称作为Flag值提交;

2.通过渗透机访问靶机的HTTP服务(使用火狐浏览器),URL为http://靶机IP/rececit/enehevibo.php,通过密码破译得到明文密码,并将明文密码作为Flag值提交;

3.通过渗透机访问靶机的HTTP服务(使用火狐浏览器),URL为http://靶机IP/irascence/futuresive.php,通过密码破译得到明文密码,并将明文密码作为Flag值提交;

4.通过渗透机访问靶机的HTTP服务(使用火狐浏览器),URL为http://靶机IP/economyia/tortly.php,通过密码破译进入新的页面,并将新页面的URL地址作为Flag值(形式:http://172.16.1.1/页面路径)提交;

5.在新的页面中,通过解密页面内容获得密码,并将密码作为Flag值提交;

6.通过渗透机访问靶机的HTTP服务(使用火狐浏览器),URL为http://靶机IP/corticory/heseur.php,通过解密页面内容得到密码,并将密码作为Flag值提交。

B-4任务四:流量分析

*任务说明:仅能获取Server4的IP地址

1.通过Kali访问目标靶机http://xxx.xxx.xxx.xxx:8081(xxx.xxx.xxx.xxx为靶机IP地址,例如172.16.101.1:8081)下载文件获取流量包。将流量包进行解压,获取流量包中的文件名作为Flag值(形式:文件名.文件类型)提交;

2.通过Kali中利用wireshark从服务器场景Server4中下载的流量包进行流量包分析,使用HTTP模式下的过滤表达式过滤HTTP GET方法的流量包,过滤表达式命令作为Flag值提交;

3.根据第2步回显信息从过滤出的流量包中分析,找到Flag值文件流量的IP地址,并将该HTTP流量包(第1步中下载的流量包)含Flag值信息的请求源ip作为Flag值提交;

4.在渗透测试平台Kali中利用wireshark从包含Flag值信息的流量包中的IP数据包中找到目标信息文件,并将该文件名作为Flag值(形式:文件名.文件类型)提交;

5.在渗透测试平台Kali中使用wireshark分析下载的流量包,并从包含Flag值信息的GET/POST请求流量中找出响应IP及响应内容,并将该Flag值请求的响应IP(流量包中的IP)作为Flag值提交;

6.使用wireshark工具分析响应流量包(第5步Flag值请求对应的response响应流量数据包)中的数据内容,将该响应数据中的文件名,作为Flag值(形式:文件名.文件类型)提交;

7.使用wireshark工具提取流量包中内容(即第6步响应流量包中的文件内容),将该提取操作必须使用的到的wireshark功能的快捷键作为Flag值(xx+xx为Flag值提交格式,例如ctrl+alt+F4)提交;

8.将第7步提取出的文件进行解压,将该文件解压后的文件内容第一行作为Flag值提交。

B-5任务五:FTP弱口令渗透测试

*任务说明:仅能获取Server5的IP地址

1.在渗透机Kali2.0中使用Zenmap工具扫描服务器场景Server5所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的21、22、23端口。并将该操作使用的命令中必须要添加的字符串作为Flag值提交(忽略ip地址);

2.通过渗透机Kali2.0对服务器场景Server5进行系统服务及版本扫描渗透测试,并将该操作显示结果中FTP服务对应的服务端口信息作为Flag值提交;

3.在渗透机Kali2.0中使用MSF中模块对其爆破,使用search命令,并将扫描弱口令模块的名称信息作为Flag值提交;

4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为Flag值提交(之间以英文逗号分隔,例hello,test,..,..);

5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为Flag值提交;

6.在msf模块中指定密码字典,字典路径为/root/2.txt,用户名为test爆破获取密码并将得到的密码作为Flag值提交;

7.在上一题的基础上,使用第6题获取到的密码登陆ftp服务,将该目录中Flag值2.bmp的图片文件中的英文单词作为Flag值提交。

B-6任务六:Web渗透测试

*任务说明:仅能获取Server6的IP地址

1. 通过渗透机扫描同网段内网中的NBT服务(使用NBTscan工具),将执行内网扫描必须使用的参数作为Flag值提交;

2. 通过渗透机扫描靶机80

HTTP服务的目录(使用字典dict.txt,使用工具DirBuster),将后台管理页面的URL地址作为Flag值(形式:http://172.16.1.1/页面路径)提交;

3. 通过渗透机的火狐浏览器登入靶机HTTP站点的后台管理系统,找到后台管理系统中的漏洞位置,将漏洞位置的URL地址作为Flag值(形式:http://172.16.1.1/页面路径)提交;

4. 通过渗透机对靶机漏洞进行渗透测试,将靶机数据库的库名作为Flag值提交;

5. 通过渗透机对靶机漏洞进行渗透测试,将靶机数据库的用户名作为Flag值提交;

6. 通过渗透机对靶机漏洞进行渗透测试,将靶机数据库的密码作为Flag值提交。

B-7任务七:中间人攻击渗透测试

*任务说明:仅能获取Server7的IP地址

*任务说明:仅能获取Server11的IP地址

1.通过上题渗透后得到控制权限的服务器场景Server7进行查看本地的arp缓存表的操作,并将该操作所使用的命令作为Flag值提交;

2.通过上题渗透后得到控制权限的服务器场景Server7进行清除本地的arp缓存表的操作,并将该操作所使用的命令作为Flag值提交;

3.通过本地PC中渗透测试平台Kali对服务器场景Server7以及服务器场景Server11进行中间人攻击渗透测试,打开渗透测试平台Kali的路由转发功能,并将该配置文件的绝对路径作为Flag值提交;

4.通过本地PC中渗透测试平台Kali对服务器场景Server7以及服务器场景Server11进行中间人攻击渗透测试,通过arpspoof命令对客户端Server7以及服务器Server11进行arp污染 ,并将该操作必须要用到的参数作为Flag值提交;

5.中间人渗透攻击成功后,渗透测试平台kali能够监听到客户端Server7向服务器Server11中的login.php页面提交的登陆网站用户名,密码信息,使用服务器场景Server7桌面上的Chrome浏览器,访问Server11服务器场景的Web站点http://Linux靶机ip/login.php,使用已经保存好的用户名,密码直接登录,并在kali上使用抓包软件wireshark进行抓包,设置wireshark过滤规则,过滤所有请求方式为POST的http请求包,将需要使用的过滤器表达式作为Flag值(==符号前后不要加空格)提交;

6.分析抓到的POST请求包,并将POST请求内容中客户端Server7向服务器Server11中的login.php页面提交的登陆网站admin用户的密码作为Flag值提交。

B-8任务八:隐写术应用

*任务说明:仅能获取Server8的IP地址

1.找出文件夹1中的文件,将文件中的隐藏信息作为Flag值提交;

2.找出文件夹2中的文件,将文件中的隐藏信息作为Flag值提交;

3.找出文件夹3中的文件,将文件中的隐藏信息作为Flag值提交;

4.找出文件夹4中的文件,将文件中的隐藏信息作为Flag值提交;

5.找出文件夹5中的文件,将文件中的隐藏信息作为Flag值提交。

B-9任务九:文件上传渗透测试

*任务说明:仅能获取Server9的IP地址

1.通过渗透机Kali2.0对服务器场景Server9进行网站目录暴力枚举测试(使用工具DirBuster,扫描服务器80端口),选择使用字典(使用默认字典directory-list-2.3-medium.txt)方式破解,并设置模糊测试的变量为“{dir}”,将回显信息中从上往下数第六行的数字作为Flag值提交;

2.通过渗透机Kali2.0对服务器场景Server9进行网站目录暴力枚举测试(使用工具DirBuster,扫描服务器80端口),通过分析扫描结果,找到上传点并使用火狐浏览器访问包含上传点的页面,并将访问成功后的页面第一行的第一个单词作为Flag值提交;

3.访问成功后上传名为backdoor.php的php一句话木马至服务器,打开控制台使用网站安全狗检测本地是否存在木马,若检测出存在木马,则将木马所在的绝对路径作为Flag值提交,若未检测出木马则提交false;

4.通过渗透机Kali2.0对服务器场景Server9进行文件上传渗透测试,使用工具weevely在/目录下生成一个木马,木马名称为backdoor.php,密码为pass,该操作使用命令中固定不变的字符串作为Flag值提交;

5.上传使用weevely生成的木马backdoor1.php至服务器中,打开控制台使用网站安全狗检测本地是否存在木马,若检测出存在木马,则将木马所在的绝对路径作为Flag值提交,若未检测出木马则提交false;

6.通过渗透机Kali2.0对服务器场景Server9进行文件上传渗透测试(使用工具weevely,连接目标服务器上的木马文件),连接成功后将目标服务器主机名的字符串作为Flag值提交;

7.开启网站安全狗的所有防护,再次使用weevely生成一个新的木马文件并将其上传至目标服务器,将上传后页面提示的第二行内容作为Flag值提交;

8.开启网站安全狗的所有防护,再次使用weevely生成木马文件并将其上传至目标服务器,要求能够上传成功,将生成该木马必须要使用的参数作为Flag值提交。

B-10任务十:主机发现与信息收集

*任务说明:仅能获取Server10的IP地址

1.通过渗透机Kali2.0对靶机场景进行秘密FIN扫描 (使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

2.通过渗透机Kali2.0对靶机场景进行秘密FIN扫描 (使用Nmap工具),并将该操作显示结果中从下往上数第7行的端口信息作为Flag值提交;

3.通过渗透机Kali2.0对靶机场景进行圣诞树(Xmas Tree)扫描(使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

4.通过渗透机Kali2.0对靶机场景进行圣诞树(Xmas Tree)扫描(使用Nmap工具),并将该操作显示结果中从下往上数第5行的服务名称作为Flag值提交;

5.通过渗透机Kali2.0对靶机场景使用SYN包而不是用ACK包进行扫描渗透测试(使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

6.通过渗透机Kali2.0对靶机场景使用SYN包而不是用ACK包进行扫描渗透测试(使用Nmap工具),并将该操作显示结果中从下往上数第8行的服务状态作为Flag值提交;

7.通过渗透机Kali2.0对靶机场景进行ACK和ICMP两种扫描类型并行的扫描渗透测试(使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

8.通过渗透机Kali2.0对靶机场景进行ACK和ICMP两种扫描类型并行的扫描渗透测试(使用Nmap工具),并将该操作显示结果中从下往上数第3行的服务名称作为Flag值提交。

试题6模块B 网络安全事件响应、数字取证调查和应用安全

B-1任务一:主机发现与信息收集

*任务说明:仅能获取Server1的IP地址

1.通过渗透机渗透机BT5使用fping对服务器场景Server1所在网段(例如:172.16.101.0/24)进行主机发现扫描,并将该操作使用的命令中必须要使用的参数作为Flag值提交;

2.通过渗透机渗透机Kali2.0使用genlist对服务器场景Server1所在网段进行扫描进行主机存活发现, 并将该操作使用的命令中必须要使用的参数作为Flag值提交;

3.通过渗透机渗透机Kali2.0使用nbtscan对服务器场景Server1所在网段进搜索扫描,获取目标的MAC地址等信息,并将该操作使用的命令中必须要使用的参数作为Flag值提交;

4.假设服务器场景Server1设置了防火墙无法进行ping检测,通过渗透机渗透机Kali2.0使用arping检测主机连通性扫描(发送请求数据包数量为4个),并将该操作使用的命令中固定不变的字符串作为Flag值提交;

5.通过渗透机渗透机Kali2.0使用fping对服务器场景Server1所在网段进行存活性扫描,且要把最终扫描的存活主机输出到文件ip.txt中,并将该操作使用的命令中必须要使用的参数作为Flag值(各参数之间用英文逗号分割,例a,b)提交;

6.通过渗透机渗透机Kali2.0使用nbtscan从第5题的ip.txt文件中读取IP扫描主机信息MAC地址等信息,并将该操作使用的命令中固定不变的字符串作为Flag值提交;

7.通过渗透机渗透机Kali2.0使用xprobe2对服务器场景Server1进行TCP扫描,仅扫描靶机80,3306端口的开放情况(端口之间以英文格式下逗号分隔),并将该操作使用的命令中固定不变的字符串作为Flag值提交;

8.通过渗透机渗透机Kali2.0使用xprobe2对服务器场景Server1进行UDP扫描,仅扫描靶机161,162端口的开放情况(端口之间以英文格式下逗号分隔),并将该操作使用的命令中固定不变的字符串作为Flag值提交。

B-2任务二:文件上传渗透测试

*任务说明:仅能获取Server2的IP地址

1.通过渗透机Kali2.0对服务器场景Server2进行网站目录暴力枚举测试(使用工具DirBuster,扫描服务器80端口),选择使用字典(使用默认字典directory-list-2.3-medium.txt)方式破解,并设置模糊测试的变量为“{dir}”,将回显信息中从上往下数第六行的数字作为Flag值提交;

2.通过渗透机Kali2.0对服务器场景Server2进行网站目录暴力枚举测试(使用工具DirBuster,扫描服务器80端口),通过分析扫描结果,找到上传点并使用火狐浏览器访问包含上传点的页面,并将访问成功后的页面第一行的第一个单词作为Flag值提交;

3.访问成功后上传名为backdoor.php的php一句话木马至服务器,打开控制台使用网站安全狗检测本地是否存在木马,若检测出存在木马,则将木马所在的绝对路径作为Flag值提交,若未检测出木马则提交false;

4.通过渗透机Kali2.0对服务器场景Server2进行文件上传渗透测试,使用工具weevely在/目录下生成一个木马,木马名称为backdoor.php,密码为pass,该操作使用命令中固定不变的字符串作为Flag值提交;

5.上传使用weevely生成的木马backdoor1.php至服务器中,打开控制台使用网站安全狗检测本地是否存在木马,若检测出存在木马,则将木马所在的绝对路径作为Flag值提交,若未检测出木马则提交false;

6.通过渗透机Kali2.0对服务器场景Server2进行文件上传渗透测试(使用工具weevely,连接目标服务器上的木马文件),连接成功后将目标服务器主机名的字符串作为Flag值提交;

7.开启网站安全狗的所有防护,再次使用weevely生成一个新的木马文件并将其上传至目标服务器,将上传后页面提示的第二行内容作为Flag值提交;

8.开启网站安全狗的所有防护,再次使用weevely生成木马文件并将其上传至目标服务器,要求能够上传成功,将生成该木马必须要使用的参数作为Flag值提交。

B-3任务三:CVE-2019-0708漏洞利用

*任务说明:仅能获取Server3的IP地址

1.通过本地PC中渗透测试平台Kali对靶机场景Server3进行系统服务及版本扫描渗透测试,以xml格式向指定文件输出信息(使用工具Nmap),将以xml格式向指定文件输出信息必须要使用的参数作为Flag值提交;

2.在本地PC的渗透测试平台Kali中,使用命令初始化MSF数据库并将此命令作为Flag值提交;

3.在本地PC的渗透测试平台Kali中,打开MSF,使用db_import将扫描结果导入到数据库中,并查看导入的数据,将查看该数据要使用的命令作为Flag值提交;

4.在MSF工具中用search命令搜索CVE-2019-0708漏洞利用模块,将回显结果中的漏洞公开时间作为Flag值(如:2017-10-16)提交;

5.在MSF工具中调用CVE-2019-0708漏洞攻击模块,并检测靶机是否存在漏洞,将回显结果中最后一个单词作为Flag值提交。

B-4任务四:数据分析数字取证

*任务说明:仅能获取Server4的IP地址

1.分析Server4桌面下的Bravo-1.pcapng数据包文件,通过分析数据包Bravo-1.pcapng找出恶意用户目录扫描的第2个目录名,并将该目录名作为Flag值提交;

2.继续查看数据包文件Bravo-1.pcapng,分析出恶意用户通过哪个目录写入的一句话木马,并将该目录名作为Flag值提交;

3.继续查看数据包文件Bravo-1.pcapng分析出恶意用户读取了服务器什么文件,并将该文件名及后缀作为Flag值提交;

4.继续查看数据包文件Bravo-1.pcapng分析出恶意用户写入一句话木马的路径是什么,并将该路径作为Flag值提交;

5.继续查看数据包文件Bravo-1.pcapng分析出恶意用户连接一句话木马的密码是什么,并将一句话木马作为Flag值提交;

6.继续查看数据包文件Bravo-1.pcapng分析出恶意用户下载了什么文件,并将文件名及后缀作为Flag值提交;

7.继续查看数据包文件Bravo-1.pcapng将Web服务器连接的数据库名作为Flag值提交。

B-5任务五:Linux系统安全

*任务说明:仅能获取Server5的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server5进行系统服务及版本扫描渗透测试,并将该操作显示结果中22端口对应的服务版本信息字符串作为Flag值提交;

2.找到/var/www目录中的图片文件,将文件名称作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.找到Flag3作为Flag值提交。

B-6任务六:Telnet弱口令渗透测试

*任务说明:仅能获取Server6的IP地址

1.在渗透机Kali2.0中使用Zenmap工具扫描服务器场景Server6所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的21、22、23端口,并将该操作使用的命令中必须要添加的字符串作为Flag值(忽略ip地址)提交;

2.通过渗透机Kali2.0对服务器场景Server6进行系统服务及版本扫描渗透测试,并将该操作显示结果中TELNET服务对应的服务端口信息作为Flag值提交;

3.在渗透机Kali2.0中使用MSF中模块对其爆破,使用search命令,并将扫描弱口令模块的名称信息作为Flag值提交;

4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为Flag值(字段之间以英文逗号分隔,例hello,test,..,..)提交;

5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为Flag值提交;

6.在msf模块中指定密码字典,字典路径为/root/2.txt,用户名为user爆破获取密码并将得到的密码作为Flag值提交;

7.在上一题的基础上,使用第6题获取到的密码telnet到靶机,将桌面上Flag值.bmp的图片文件中的英文单词作为Flag值提交。

B-7任务七:中间人攻击渗透测试

*任务说明:仅能获取Server7的IP地址

*任务说明:仅能获取Server11的IP地址

1.通过上题渗透后得到控制权限的服务器场景Server7进行查看本地的arp缓存表的操作,并将该操作所使用的命令作为Flag值提交;

2.通过上题渗透后得到控制权限的服务器场景Server7进行清除本地的arp缓存表的操作,并将该操作所使用的命令作为Flag值提交;

3.通过本地PC中渗透测试平台Kali对服务器场景Server7以及服务器场景Server11进行中间人攻击渗透测试,打开渗透测试平台Kali的路由转发功能,并将该配置文件的绝对路径作为Flag值提交;

4.通过本地PC中渗透测试平台Kali对服务器场景Server7以及服务器场景Server11进行中间人攻击渗透测试,通过arpspoof命令对客户端(Server7)以及服务器(Server11)进行arp污染 ,并将该操作必须要用到的参数作为Flag值提交;

5.中间人渗透攻击成功后,渗透测试平台kali能够监听到客户端(Server7)向服务器(Server11)中的login.php页面提交的登陆网站用户名,密码信息,使用服务器场景Server7桌面上的Chrome浏览器,访问Server11服务器场景的Web站点http://Linux靶机ip/login.php,使用已经保存好的用户名,密码直接登录,并在kali上使用抓包软件wireshark进行抓包,设置wireshark过滤规则,过滤所有请求方式为POST的http请求包,将需要使用的过滤器表达式作为Flag值(==符号前后不要加空格)提交;

6.分析抓到的POST请求包,并将POST请求内容中客户端(Server7)向服务器(Server11)中的login.php页面提交的登陆网站admin用户的密码作为Flag值提交。

B-8任务八:PE Reverse

*任务说明:仅能获取Server8的IP地址

1.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将main函数的入口地址作为Flag值提交;

2.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将该二进制文件中检查许可证的关键函数作为Flag值提交;

3.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,找到Flag1值并提交;

4.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,尝试破解该二进制文件,将注册成功后的回显信息作为Flag值提交;

5.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将该激活所需的许可证码作为Flag值提交;

B-9任务九:Web安全应用

*任务说明:仅能获取Server9的IP地址

*任务说明:仅能获取Server12的IP地址

1.通过渗透机扫描靶机Server9,将HTTP服务的端口号作为Flag值提交;

2.通过渗透机渗透靶机Server9的HTTP服务,将Web漏洞注入点的URL地址作为Flag值(形式:http://172.16.1.1/页面路径)提交;

3.通过渗透机访问靶机Server12,获取后缀名为pcapng的数据包文件,该数据包为黑客对靶机Server9的渗透测试过程,并将文件名作为Flag值提交;

4.通过渗透机分析pcapng数据包文件,将黑客登录管理员用户时使用的密码作为Flag值提交;

5.通过渗透机分析pcapng数据包文件,将黑客上传的木马文件中的有效代码作为Flag值提交;

6.通过渗透机分析pcapng数据包文件,将黑客连接数据库时使用的密码作为Flag值提交。

B-10任务十:Windows系统安全

*任务说明:仅能获取Server10的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server10进行系统服务及版本扫描渗透测试,并将该操作显示结果中21端口对应的服务状态信息字符串作为Flag值提交;

2.将首选DNS服务器地址作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.将系统最高权限管理员账户的密码作为Flag值提交。

试题7模块B 网络安全事件响应、数字取证调查和应用安全

B-1任务一:信息收集与利用

*任务说明:仅能获取Server1的IP地址

1.在渗透机Kali2.0中使用autoscan工具扫描服务器场景Server1所在网段(例如:172.16.101.0/24)范围内存活的主机地址。判断存活主机是否开放网络管理服务,若开启则以扫描出开启SNMP服务的主机名作为Flag值提交;

2.在渗透机Kali2.0中使用nmap工具进行UDP扫描服务器场景Server1所在网段范围内存活的主机地址,判断网络管理服务的开放情况,若开启,则以扫描出SNMP开放的端口号作为Flag值(各端口之间用英文分号分割,例21;23),若未开放则提交none作为Flag值;

3.在渗透机Kali2.0中调用snmpwalk工具测试服务器场景Server1是否开启Windows SNMP服务(共同体为默认字符串为public,通过对目标靶机的.1.3.6.1.2.1.25.1.6分支进行snmpwalk来测试服务的开放情况(SNMP 版本为v2c),并将该操作使用的命令中必须要使用的参数作为Flag值(各参数之间用英文分号分割,例a;b)提交;

4.在渗透机Kali2.0中使用ADMsnmp工具尝试猜解团体字符串,并将使用的全部命令作为Flag值(提交答案时IP以192.168.100.10代替,使用默认字典snmp.passwd)提交;

5.更换使用onesixtyone工具执行命令查看帮助选项,并将输入的命令作为Flag值提交;

6.在渗透机Kali2.0中使用onesixtyone对靶机SNMP进行团体字符串猜解,并将使用的全部命令作为Flag值(提交的命令为忽略IP后必须使用的命令,字典名字为dict.txt)提交;

7.在渗透机Kali2.0中对猜解结果进行查看,将回显中猜解的团体字符串作为Flag值提交;

8.在渗透机Kali2.0中选择新的SNMP攻击模块snmpcheck,根据得到的public团体字符串并利用snmpcheck进行对靶机的信息收集,并将该操作使用的命令中必须使用的参数作为Flag值提交;

9.查看获取的系统信息,将系统管理员用户和异常(黑客)用户作为Flag值(各用户之间用英文分号分割,例root;user)提交。

B-2任务二:数据分析数字取证

*任务说明:仅能获取Server2的IP地址

1.分析Server2桌面下的Alpha-1.pcapng数据包文件,通过分析数据包Alpha-1.pcapng找出恶意用户第一次访问服务器的数据包是第几号,并将该号数作为Flag值提交;

2.继续查看数据包文件Alpha-1.pcapng,分析出恶意用户扫描了哪些端口,并将全部的端口号从小到大作为Flag值(形式:端口1,端口2,端口3…,端口n)提交;

3.继续查看数据包文件Alpha-1.pcapng分析出恶意用户登陆后台所用的用户名是什么,并将用户名作为Flag值提交;

4.继续查看数据包文件Alpha-1.pcapng分析出恶意用户在第几个数据包到第几个数据包之间利用了MIME漏洞,并将该数据包之间的号数作为Flag值(格式:1,30)提交;

5.继续查看数据包文件Alpha-1.pcapng分析出恶意用户连接一句话木马的密码是什么,并将一句话密码作为Flag值提交;

6.继续查看数据包文件Alpha-1.pcapng分析出恶意用户第二次写入一句话木马是在哪个路径,并将改路径以及文件名和后缀作为Flag值提交;

7.继续查看数据包文件Alpha-1.pcapng分析出恶意用户下载了什么文件,并将该文件内容作为Flag值提交。

B-3任务三:Windows系统安全

*任务说明:仅能获取Server3的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server3进行系统服务及版本扫描渗透测试,并将该操作显示结果中21端口对应的服务状态信息字符串作为Flag值提交;

2.将首选DNS服务器地址作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.将系统最高权限管理员账户的密码作为Flag值提交。

B-4任务四:隐写术应用

*任务说明:仅能获取Server4的IP地址

1.找出文件夹1中的文件,将文件中的隐藏信息作为Flag值提交;

2.找出文件夹2中的文件,将文件中的隐藏信息作为Flag值提交;

3.找出文件夹3中的文件,将文件中的隐藏信息作为Flag值提交;

4.找出文件夹4中的文件,将文件中的隐藏信息作为Flag值提交;

5.找出文件夹5中的文件,将文件中的隐藏信息作为Flag值提交。

B-5任务五:PE Reverse

*任务说明:仅能获取Server5的IP地址

1.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将main函数的入口地址作为Flag值提交;

2.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将该二进制文件中检查许可证的关键函数作为Flag值提交;

3.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,找到Flag1值并提交;

4.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,尝试破解该二进制文件,将注册成功后的回显信息作为Flag值提交;

5.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将该激活所需的许可证码作为Flag值提交;

B-6任务六:Web渗透测试

*任务说明:仅能获取Server6的IP地址

1.获取PHP的版本号作为Flag值(例如:5.2.14)提交;

2.获取MySQL数据库的版本号作为Flag值(例如:5.0.22)提交;

3.获取系统的内核版本号作为Flag值(例如:2.6.18)提交;

4.获取网站后台管理员admin用户的密码作为Flag值提交;

5.找到/root目录中的txt文件,将文件内容作为Flag值提交。

B-7任务七:MS15034漏洞扫描与利用

*任务说明:仅能获取Server7的IP地址

1.在MSF工具中用search命令搜索MS15034HTTP.SYS漏洞拒绝服务攻击模块,将回显结果中的漏洞披露时间作为Flag值(如:2015-10-16)提交;

2.在MSF工具中调用MS15034HTTP.SYS漏洞的辅助扫描模块,将调用此模块的命令作为Flag值提交;

3.使用set命令设置目标IP,并检测漏洞是否存在,运行此模块,将回显结果中倒数第2行的最后一个单词作为Flag值提交;

4.在MSF工具中调用并运行MS15034HTTP.SYS漏洞的拒绝服务攻击模块,将运行此模块后回显结果中倒数第1行的最后一个单词作为Flag值提交;

5.进入靶机在IIS网站下的编辑输出缓存设置中禁止启用内核缓存,再次运行MS15034HTTP.SYS漏洞的拒绝服务攻击模块,运行此模块并将回显结果中倒数第2行的最后一个单词作为Flag值提交。

B-8任务八:SSH弱口令渗透测试

*任务说明:仅能获取Server8的IP地址

1.在渗透机Kali2.0中使用Zenmap工具扫描靶机场景所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的21、22、23端口。并将该操作使用的命令中必须要添加的字符串作为Flag值(忽略ip地址)提交;

2.通过渗透机Kali2.0对靶机场景进行系统服务及版本扫描渗透测试,并将该操作显示结果中SSH服务对应的服务端口信息作为Flag值提交;

3.在渗透机Kali2.0中使用MSF模块对其爆破,使用search命令,并将扫描弱口令模块的名称信息作为Flag值提交;

4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为Flag值(之间以英文逗号分隔,例hello,test,..,..)提交;

5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为Flag值提交;

6.在msf模块中指定密码字典,字典路径为/root/2.txt,用户名为test爆破获取密码并将得到的密码作为Flag值提交;

7.在上一题的基础上,使用第6题获取到的密码SSH到靶机,将test用户家目录中唯一一个后缀为.bmp图片的文件名的字符串作为Flag值提交。

B-9任务九:Linux系统安全

*任务说明:仅能获取Server9的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server9进行系统服务及版本扫描渗透测试,并将该操作显示结果中22端口对应的服务版本信息字符串作为Flag值提交;

2.找到/var/www目录中的图片文件,将文件名称作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.找到Flag3作为Flag值提交。

B-10任务十:JS文件上传绕过

*任务说明:仅能获取Server10的IP地址

1.访问靶机网站http://靶机IP/scrg/,将文件上传页面完整URL作为Flag值(形式:http://172.16.1.1/页面路径)提交;

2.分析文件上传页面,将验证文件格式的函数名称作为Flag值提交;

3.获取靶机FTP服务下php文件,上传php文件,将修改后的Content-Type信息作为Flag值提交;

4.分析文件上传时的数据包,将文件上传后的路径作为Flag值(形式:http://172.16.1.1/文件路径)提交;

5.将靶机网站服务所使用的ServerAPI值作为Flag值提交;

6.将靶机网站服务所使用的版本号作为Flag值提交。

试题8模块B 网络安全事件响应、数字取证调查和应用安全

B-1任务一:主机发现与信息收集

*任务说明:仅能获取Server1的IP地址

1.通过渗透机Kali2.0对靶机场景进行TCP同步扫描 (使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

2.通过渗透机Kali2.0对靶机场景进行TCP同步扫描 (使用Nmap工具),并将该操作显示结果中从下往上数第4行的服务器信息作为Flag值提交;

3.通过渗透机Kali2.0对靶机场景不ping主机进行扫描(使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

4.通过渗透机Kali2.0对靶机场景不ping主机进行扫描(使用Nmap工具),并将该操作显示结果中从下往上数第10行的“:”后的数字作为Flag值提交;

5.通过渗透机Kali2.0对靶机场景进行UDP扫描渗透测试只扫描53,111端口(使用Nmap工具),并将该操作显示结果中111端口的状态信息作为Flag值提交;

6.通过渗透机Kali2.0对靶机场景进行滑动窗口扫描渗透测试(使用Nmap工具),并将该操作使用的命令中必须要使用的参数作为Flag值提交;

7.通过渗透机Kali2.0对靶机场景进行RPC扫描扫描渗透测试(使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

8.通过渗透机Kali2.0对靶机场景进行RPC扫描扫描渗透测试(使用Nmap工具),并将该操作显示结果中从下往上数第7行的服务信息作为Flag值提交。

B-2任务二:FTP弱口令渗透测试

*任务说明:仅能获取Server2的IP地址

1.在渗透机Kali2.0中使用Zenmap工具扫描服务器场景Server2所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的21、22、23端口。并将该操作使用的命令中必须要添加的字符串作为Flag值提交(忽略ip地址);

2.通过渗透机Kali2.0对服务器场景Server2进行系统服务及版本扫描渗透测试,并将该操作显示结果中FTP服务对应的服务端口信息作为Flag值提交;

3.在渗透机Kali2.0中使用MSF中模块对其爆破,使用search命令,并将扫描弱口令模块的名称信息作为Flag值提交;

4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为Flag值提交(之间以英文逗号分隔,例hello,test,..,..);

5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为Flag值提交;

6.在msf模块中指定密码字典,字典路径为/root/2.txt,用户名为test爆破获取密码并将得到的密码作为Flag值提交;

7.在上一题的基础上,使用第6题获取到的密码登陆ftp服务,将该目录中Flag值2.bmp的图片文件中的英文单词作为Flag值提交。

B-3任务三:PE Reverse

*任务说明:仅能获取Server3的IP地址

1.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将main函数的入口地址作为Flag值提交;

2.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将该二进制文件中检查许可证的关键函数作为Flag值提交;

3.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,找到Flag1值并提交;

4.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,尝试破解该二进制文件,将注册成功后的回显信息作为Flag值提交;

5.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将该激活所需的许可证码作为Flag值提交;

B-4任务四:MYSQL安全测试

*任务说明:仅能获取Server4的IP地址

1.利用渗透机场景kali中的工具确定MySQL的端口,将MySQL端口作为Flag值提交;

2.管理者曾在web界面登陆数据库,并执行了select '<?php echo \'<pre>\';system($_GET[\'cmd\']); echo \'</pre>\'; ?>' INTO OUTFILE 'C:/phpstudy/test1.php'语句,结合本执行语句使用dos命令查看服务器的详细配置信息,并将服务器的系统型号作为Flag值提交;

3.利用渗透机场景kali中的msf工具使用root目录下password.txt字典文件破解MySQL的密码,并将破解MySQL的密码所需的模块当作Flag值 (账户为root) 提交;

4.利用渗透机场景kali中的msf工具使用root目录下password.txt字典文件破解MySQL的密码,并将MySQL的密码当作Flag值 (账户为root) 提交;

5.利用上题中的数据库账户密码在登陆数据库,通过select '<?php @eval($_POST[admin]);?>'************ 'C:/phpstudy/shell.php'语句向服务器提交名为shell.php的一句话木马,将语句中*号的明文作为Flag值(*为大写字母或者空格)提交;

6.使用菜刀连接上题中的shell.php,下载服务器根目录下的压缩包,将压缩包中的Flag值提交。

B-5任务五:流量分析

*任务说明:仅能获取Server5的IP地址

1.通过Kali访问目标靶机http://xxx.xxx.xxx.xxx:8081(xxx.xxx.xxx.xxx为靶机IP地址,例如172.16.101.1:8081)下载文件获取流量包。将流量包进行解压,获取流量包中的文件名作为Flag值(形式:文件名.文件类型)提交;

2.通过Kali中利用wireshark从服务器场景Server5中下载的流量包进行流量包分析,使用HTTP模式下的过滤表达式过滤HTTP GET方法的流量包,过滤表达式命令作为Flag值提交;

3.根据第2步回显信息从过滤出的流量包中分析,找到Flag值文件流量的IP地址,并将该HTTP流量包(第1步中下载的流量包)含Flag值信息的请求源ip作为Flag值提交;

4.在渗透测试平台Kali中利用wireshark从包含Flag值信息的流量包中的IP数据包中找到目标信息文件,并将该文件名作为Flag值(形式:文件名.文件类型)提交;

5.在渗透测试平台Kali中使用wireshark分析下载的流量包,并从包含Flag值信息的GET/POST请求流量中找出响应IP及响应内容,并将该Flag值请求的响应IP(流量包中的IP)作为Flag值提交;

6.使用wireshark工具分析响应流量包(第5步Flag值请求对应的response响应流量数据包)中的数据内容,将该响应数据中的文件名,作为Flag值(形式:文件名.文件类型)提交;

7.使用wireshark工具提取流量包中内容(即第6步响应流量包中的文件内容),将该提取操作必须使用的到的wireshark功能的快捷键作为Flag值(xx+xx为Flag值提交格式,例如ctrl+alt+F4)提交;

8.将第7步提取出的文件进行解压,将该文件解压后的文件内容第一行作为Flag值提交。

B-6任务六:Windows系统安全

*任务说明:仅能获取Server6的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server6进行系统服务及版本扫描渗透测试,并将该操作显示结果中21端口对应的服务状态信息字符串作为Flag值提交;

2.将首选DNS服务器地址作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.将系统最高权限管理员账户的密码作为Flag值提交。

B-7任务七:Telnet弱口令渗透测试

*任务说明:仅能获取Server7的IP地址

1.在渗透机Kali2.0中使用Zenmap工具扫描服务器场景Server7所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的21、22、23端口,并将该操作使用的命令中必须要添加的字符串作为Flag值(忽略ip地址)提交;

2.通过渗透机Kali2.0对服务器场景Server7进行系统服务及版本扫描渗透测试,并将该操作显示结果中TELNET服务对应的服务端口信息作为Flag值提交;

3.在渗透机Kali2.0中使用MSF中模块对其爆破,使用search命令,并将扫描弱口令模块的名称信息作为Flag值提交;

4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为Flag值(字段之间以英文逗号分隔,例hello,test,..,..)提交;

5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为Flag值提交;

6.在msf模块中指定密码字典,字典路径为/root/2.txt,用户名为user爆破获取密码并将得到的密码作为Flag值提交;

7.在上一题的基础上,使用第6题获取到的密码telnet到靶机,将桌面上Flag值.bmp的图片文件中的英文单词作为Flag值提交。

B-8任务八:渗透测试

*任务说明:仅能获取Server8的IP地址

1.通过本地PC中渗透测试平台Kali对靶机场景Server8进行系统服务及版本扫描渗透测试,以xml格式向指定文件输出信息(使用工具Nmap),将以xml格式向指定文件输出信息必须要使用的参数作为Flag值提交;

2.在本地PC的渗透测试平台Kali中,使用命令初始化MSF数据库并将此命令作为Flag值提交;

3.在本地PC的渗透测试平台Kali中,打开MSF,使用db_import将扫描结果导入到数据库中,并查看导入的数据,将查看该数据要使用的命令作为Flag值提交;

4.在MSF工具中用search命令搜索搜索MS17010漏洞利用模块,将回显结果中的漏洞公开时间作为flag值(如:2017-10-16)提交;

5.在MSF工具中调用MS17010漏洞攻击模块,并检测靶机是否存在漏洞,将回显结果中最后一个单词作为Flag值提交。

B-9任务九:隐写术应用

*任务说明:仅能获取Server9的IP地址

1.找出文件夹1中的文件,将文件中的隐藏信息作为Flag值提交;

2.找出文件夹2中的文件,将文件中的隐藏信息作为Flag值提交;

3.找出文件夹3中的文件,将文件中的隐藏信息作为Flag值提交;

4.找出文件夹4中的文件,将文件中的隐藏信息作为Flag值提交;

5.找出文件夹5中的文件,将文件中的隐藏信息作为Flag值提交。

B-10任务十:Wireshark数据包分析

*任务说明:仅能获取Server10的IP地址

1.使用Wireshark查看并分析Server10桌面下的capture4.pcap数据包文件,找出黑客获取到的可成功登录目标服务器FTP的账号密码,并将黑客获取到的账号密码作为Flag值(用户名与密码之间以英文逗号分隔,例如:root,toor)提交;

2.继续分析数据包capture4.pcap,找出黑客使用获取到的账号密码登录FTP的时间,并将黑客登录FTP的时间作为Flag值(例如:14:22:08)提交;

3.继续分析数据包capture4.pcap,找出黑客连接FTP服务器时获取到的FTP服务版本号,并将获取到的FTP服务版本号作为Flag值提交;

4.继续分析数据包capture4.pcap,找出黑客成功登录FTP服务器后执行的第一条命令,并将执行的命令作为Flag值提交;

5.继续分析数据包capture4.pcap,找出黑客成功登录FTP服务器后下载的关键文件,并将下载的文件名称作为Flag值提交;

6.继续分析数据包capture4.pcap,找出黑客暴力破解目标服务器Telnet服务并成功获取到的用户名与密码,并将获取到的用户名与密码作为Flag值(用户名与密码之间以英文逗号分隔,例如:root,toor)提交;

7.继续分析数据包capture4.pcap,找出黑客在服务器网站根目录下添加的文件,并将该文件的文件名称作为Flag值提交;

8.继续分析数据包capture4.pcap,找出黑客在服务器系统中添加的用户,并将添加的用户名与密码作为Flag值(用户名与密码之间以英文逗号分隔,例如:root,toor)提交。

试题9模块B 网络安全事件响应、数字取证调查和应用安全

B-1任务一:主机发现与信息收集

*任务说明:仅能获取Server1的IP地址

1.在Kali中使用Nmap工具查看本地路由与接口,并将该操作使用的全部命令作为Flag值提交;

2.通过Kali对靶机场景进行VNC服务扫描渗透测试,并将使用的脚本名称作为Flag值(如:MySQL-brute.nse)提交;

3.通过Kali对靶机场景进行VNC服务扫描渗透测试,并将该操作显示结果中VNC版本号作为Flag值提交;

4.在Kali中使用Nmap发送空的UDP数据对类DNS服务avahi进行拒绝服务攻击,并将使用的脚本名称作为Flag值(如:MySQL-brute.nse)提交;

5.通过Kali对靶机场景进行模糊测试,来发送异常的包到靶机服务器,探测出隐藏在服务器中的漏洞,并将使用的脚本名称作为Flag值(如:MySQL-brute.nse)提交;

6.在Kali中使用Zenmap工具扫描服务器场景可能存在存在远程任意代码执行漏洞,并将使用的脚本名称的字符串作为Flag值(如:MySQL-brute.nse)提交;

7.在Kali中使用Zenmap工具扫描服务器场景可能存在远程任意代码执行漏洞(提示:检测路径为/cgi-bin/bin,需添加--script-args uri=/cgi-bin/bin参数),并将该操作显示结果中漏洞编号和发布时间作为Flag值(漏洞编号和发布时间的字符串之间以分号隔开)提交。

B-2任务二:Web渗透测试

*任务说明:仅能获取Server2的IP地址

1.通过渗透机扫描同网段内网中的NBT服务(使用NBTscan工具),将执行内网扫描必须使用的参数作为Flag值提交;

2.通过渗透机扫描靶机80

HTTP服务的目录(使用字典dict.txt,使用工具DirBuster),将后台管理页面的URL地址作为Flag值(形式:http://172.16.1.1/页面路径)提交;

3.通过渗透机的火狐浏览器登入靶机HTTP站点的后台管理系统,找到后台管理系统中的漏洞位置,将漏洞位置的URL地址作为Flag值(形式:http://172.16.1.1/页面路径)提交;

4.通过渗透机对靶机漏洞进行渗透测试,将靶机数据库的库名作为Flag值提交;

5.通过渗透机对靶机漏洞进行渗透测试,将靶机数据库的用户名作为Flag值提交;

6.通过渗透机对靶机漏洞进行渗透测试,将靶机数据库的密码作为Flag值提交。

B-3任务三:数据分析数字取证

*任务说明:仅能获取Server3的IP地址

1.使用Wireshark查看并分析Server3桌面下的attack.pcapng数据包文件,通过分析数据包attack.pcapng找出恶意用户的IP地址,并将恶意用户的IP地址作为Flag值(形式:[IP地址])提交;

2.继续查看数据包文件attack.pacapng,分析出恶意用户扫描了哪些端口,并将全部的端口号从低到高作为Flag值(形式:[端口名1,端口名2,端口名3…,端口名n])提交;

3.继续查看数据包文件attack.pacapng分析出恶意用户最终获得的用户名是什么,并将用户名作为Flag值(形式:[用户名])提交;

4.继续查看数据包文件attack.pacapng分析出恶意用户最终获得的密码是什么,并将密码作为Flag值(形式:[密码])提交;

5.继续查看数据包文件attack.pacapng分析出恶意用户连接一句话木马的密码是什么,并将一句话密码作为Flag值(形式:[一句话密码])提交;

6.继续查看数据包文件attack.pacapng分析出恶意用户下载了什么文件,并将文件名及后缀作为Flag值(形式:[文件名.后缀名])提交;

7.继续查看数据包文件attack.pacapng将恶意用户下载的文件里面的内容作为Flag值(形式:[文件内容])提交。

B-4任务四:漏洞扫描与利用

*任务说明:仅能获取Server4的IP地址

1.通过本地PC中渗透测试平台Kali对靶机场景Server4进行系统服务及版本扫描渗透测试,以xml格式向指定文件输出信息(使用工具Nmap),将以xml格式向指定文件输出信息必须要使用的参数作为Flag值提交;

2.在本地PC的渗透测试平台Kali中,使用命令初始化MSF数据库并将此命令作为Flag值提交;

3.在本地PC的渗透测试平台Kali中,打开MSF,使用db_import将扫描结果导入到数据库中,并查看导入的数据,将查看该数据要使用的命令作为Flag值提交;

4.在MSF工具中用search命令搜索搜索MS08067漏洞利用模块,将回显结果中的漏洞公开时间作为Flag值(如:2017-10-16)提交;

5.在MSF工具中调用MS08067漏洞攻击模块,并检测靶机是否存在漏洞,将回显结果中最后一个单词作为Flag值提交。

B-5任务五:PE Reverse

*任务说明:仅能获取Server5的IP地址

1.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将main函数的入口地址作为Flag值提交;

2.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将该二进制文件中检查许可证的关键函数作为Flag值提交;

3.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,找到Flag值并提交;

4.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,尝试破解该二进制文件,将注册成功后的回显信息作为Flag值提交;

5.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将该激活所需的许可证码作为Flag值提交。

B-6任务六:Web安全应用

*任务说明:仅能获取Server6的IP地址

1.通过渗透机访问靶机的HTTP服务,扫描获取HTTP服务中的任务入口地址(使用字典directories.txt),并将任务入口的URL地址作为Flag值(形式:http://172.16.1.1/页面路径)提交;

2.通过渗透机访问靶机的HTTP服务,并访问任务入口地址,分析页面内容并获得密码,将密码作为Flag值提交;

3.通过渗透机访问靶机的HTTP服务,将题目2中获得的密码进行解密,由此访问新的任务入口,分析页面内容并获得密码,将密码作为Flag值提交;

4.通过渗透机访问靶机的HTTP服务,将题目3中获得的密码进行解密,将解密后的密码作为Flag值提交;

5.通过渗透机的火狐浏览器访问地址http://靶机IP/aredil/taherice.php,分析页面内容并获得密码,将密码作为Flag值提交;

6.通过渗透机的火狐浏览器访问地址http://靶机IP/secam/erahegi.php,分析页面内容并获得密码,将密码作为Flag值提交。

B-7任务七:数据库渗透测试

*任务说明:仅能获取Server7的IP地址

1.在渗透机Kali2.0中使用zenmap工具扫描服务器场景Server7所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的1433、3306、80端口。并将该操作使用的命令中必须要使用的字符串作为Flag值提交;

2.通过渗透机Kali2.0对服务器场景Server7进行系统服务及版本扫描渗透测试,并将该操作显示结果中数据库服务对应的服务端口信息作为Flag值提交;

3.在渗透机Kali2.0中使用MSF中模块对其爆破,使用search命令,并将扫描弱口令模块的名称作为Flag值提交;

4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为Flag值(之间以英文逗号分隔,例hello,test,..,..)提交;

5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为Flag值提交;

6.在msf模块中指定密码字典,字典路径为/root/2.txt爆破获取密码并将得到的密码作为Flag值提交;

7.在msf模块中切换新的渗透模块,对服务器场景Server7进行数据库服务扩展存储过程进行利用,将调用该模块的命令作为Flag值提交;

8.在上一题的基础上,使用第6题获取到的密码并进行提权,同时使用show options命令查看需要的配置,并配置CMD参数来查看系统用户,将配置的命令作为Flag值提交;

9.在利用msf模块获取系统权限并查看目标系统的异常(黑客)用户,并将该用户作为Flag值提交。

B-8任务八:Linux系统安全

*任务说明:仅能获取Server8的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server8进行系统服务及版本扫描渗透测试,并将该操作显示结果中22端口对应的服务版本信息字符串作为Flag值提交;

2.找到/var/www目录中的图片文件,将文件名称作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.找到Flag3作为Flag值提交。

B-9任务九:操作系统应急响应

*任务说明:仅能获取Server9的IP地址

1.将黑客成功登录系统所使用的IP地址作为Flag值提交;

2.黑客成功登录系统后修改了登录用户的用户名,将修改后的用户名作为Flag值提交;

3.黑客成功登录系统后成功访问了一个关键位置的文件,将该文件名作为Flag值提交;

4.黑客对数据库进行了暴力破解,将最后一次暴力破解的时间作为Flag值提交;

5.黑客在系统中隐藏了某个批处理文件,将该文件内容作为Flag值提交。

B-10任务十:Web渗透测试

*任务说明:仅能获取Server10的IP地址

1.通过渗透机访问靶机HTTP服务,尝试上传或获取Web服务应用程序对应的木马类型,将木马应在位置(绝对目录)不变的部分作为Flag值提交;

2.通过渗透机渗透靶机HTTP服务,将漏洞利用过程中对文件名修改的最关键部分字符串作为Flag提交;

3.通过渗透机渗透靶机HTTP服务,将靶机的完整OS版本作为Flag值提交;

4.通过渗透机渗透靶机HTTP服务,下载靶机Web根目录下无后缀名的文件,并将文件名作为Flag值提交;

5.分析并找到文件中的密码值,并将密码值作为Flag值提交;

6.将密码值解密后的明文作为Flag值提交。

试题10模块B 网络安全事件响应、数字取证调查和应用安全

B-1任务一:主机发现与信息收集

*任务说明:仅能获取Server1的IP地址

1.通过渗透机Kali2.0对靶机场景进行秘密FIN扫描 (使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

2.通过渗透机Kali2.0对靶机场景进行秘密FIN扫描 (使用Nmap工具),并将该操作显示结果中从下往上数第7行的端口信息作为Flag值提交;

3.通过渗透机Kali2.0对靶机场景进行圣诞树(Xmas Tree)扫描(使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

4.通过渗透机Kali2.0对靶机场景进行圣诞树(Xmas Tree)扫描(使用Nmap工具),并将该操作显示结果中从下往上数第5行的服务名称作为Flag值提交;

5.通过渗透机Kali2.0对靶机场景使用SYN包而不是用ACK包进行扫描渗透测试(使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

6.通过渗透机Kali2.0对靶机场景使用SYN包而不是用ACK包进行扫描渗透测试(使用Nmap工具),并将该操作显示结果中从下往上数第8行的服务状态作为Flag值提交;

7.通过渗透机Kali2.0对靶机场景进行ACK和ICMP两种扫描类型并行的扫描渗透测试(使用Nmap工具),并将该操作使用命令中必须要使用的参数作为Flag值提交;

8.通过渗透机Kali2.0对靶机场景进行ACK和ICMP两种扫描类型并行的扫描渗透测试(使用Nmap工具),并将该操作显示结果中从下往上数第3行的服务名称作为Flag值提交。

B-2任务二:Windows操作系统渗透测试

*任务说明:仅能获取Server2的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server2进行系统服务及版本扫描渗透测试,并将该操作显示结果中1433端口对应的服务版本信息作为Flag值(例如3.1.4500)提交;

2.通过本地PC中渗透测试平台Kali对服务器场景Server2进行系统服务及版本扫描渗透测试,将DNS服务器的主机完全合格域名作为Flag值提交;

3.将目标服务器中SQL-Server数据库低权限(无法通过数据库执行指令系统命令)用户的密码作为Flag值提交;

4.将目标服务器中SQL-Server数据库权限较高(可以通过数据库指令执行系统命令)用户的密码作为Flag值提交;

5.找到C:\Windows\system32文件夹中266437文件夹中后缀为.docx的文件,将文档内容作为Flag值提交;

B-3任务三:数据分析数字取证

*任务说明:仅能获取Server3的IP地址

1.使用Wireshark查看并分析Server3桌面下的logs.pcapng数据包文件,通过分析数据包attack.pcapng找出恶意用户目录扫描的第9个文件,并将该文件名作为Flag值(形式:[robots.txt])提交;

2.继续查看数据包文件logs.pacapng,分析出恶意用户扫描了哪些端口,并将全部的端口作为Flag值(形式:[端口名1,端口名2,端口名3…,端口名n])从低到高提交;

3.继续查看数据包文件logs.pacapng分析出恶意用户读取服务器的文件名是什么,并将该文件名作为Flag值(形式:[robots.txt])提交;

4.继续查看数据包文件logs.pacapng分析出恶意用户写入一句话木马的路径是什么,并将该路径作为Flag值(形式:[/root/whoami/])提交;

5.继续查看数据包文件logs.pacapng分析出恶意用户连接一句话木马的密码是什么,并将一句话密码作为Flag值(形式:[一句话密码])提交;

6.继续查看数据包文件logs.pacapng分析出恶意用户下载了什么文件,并将文件名及后缀作为Flag值(形式:[文件名.后缀名])提交;

7.继续查看数据包文件logs.pacapng将恶意用户下载的文件里面的内容作为Flag值(形式:[文件内容])提交。

B-4任务四:中间人攻击渗透测试

*任务说明:仅能获取Server4的IP地址

*任务说明:仅能获取Server11的IP地址

1.通过上题渗透后得到控制权限的服务器场景Server4进行查看本地的arp缓存表的操作,并将该操作所使用的命令作为Flag值提交;

2.通过上题渗透后得到控制权限的服务器场景Server4进行清除本地的arp缓存表的操作,并将该操作所使用的命令作为Flag值提交;

3.通过本地PC中渗透测试平台Kali对服务器场景Server4以及服务器场景Server11进行中间人攻击渗透测试,打开渗透测试平台Kali的路由转发功能,并将该配置文件的绝对路径作为Flag值提交;

4.通过本地PC中渗透测试平台Kali对服务器场景Server4以及服务器场景Server11进行中间人攻击渗透测试,通过arpspoof命令对客户端(Server4)以及服务器(Server11)进行arp污染 ,并将该操作必须要用到的参数作为Flag值提交;

5.中间人渗透攻击成功后,渗透测试平台kali能够监听到客户端(Server4)向服务器(Server11)中的login.php页面提交的登陆网站用户名,密码信息,使用服务器场景Server4桌面上的Chrome浏览器,访问Server11服务器场景的Web站点http://Linux靶机ip/login.php,使用已经保存好的用户名,密码直接登录,并在kali上使用抓包软件wireshark进行抓包,设置wireshark过滤规则,过滤所有请求方式为POST的http请求包,将需要使用的过滤器表达式作为Flag值(==符号前后不要加空格)提交;

6.分析抓到的POST请求包,并将POST请求内容中客户端(Server4)向服务器(Server11)中的login.php页面提交的登陆网站admin用户的密码作为Flag值提交。

B-5任务五:Windows系统安全

*任务说明:仅能获取Server5的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server5进行系统服务及版本扫描渗透测试,并将该操作显示结果中21端口对应的服务状态信息字符串作为Flag值提交;

2.将首选DNS服务器地址作为Flag值提交;

3.找到Flag1作为Flag值提交;

4.找到Flag2作为Flag值提交;

5.将系统最高权限管理员账户的密码作为Flag值提交。

B-6任务六:渗透测试

*任务说明:仅能获取Server6的IP地址

1.在MSF工具中用search命令搜索MS12020 RDP拒绝服务攻击模块,将回显结果中的漏洞披露时间作为Flag值(如:2012-10-16)提交;

2.在MSF工具中调用MS12020 RDP拒绝服务漏洞的辅助扫描模块,将调用此模块的命令作为Flag值提交;

3.使用set命令设置目标IP,并检测靶机是否存在漏洞,运行此模块,将回显结果中倒数第2行的最后一个单词作为Flag值提交;

4.在MSF工具中调用并运行MS12020 RDP拒绝服务漏洞的攻击模块,将运行此模块后回显结果中倒数第1行的最后一个单词作为Flag值提交;

5.进入靶机关闭远程桌面服务,再次运行MS12020

RDP拒绝服务漏洞的攻击模块,运行此模块并将回显结果中倒数第2行的最后一个单词作为Flag值提交。

B-7任务七:Web安全应用

*任务说明:仅能获取Server7的IP地址

1.通过渗透机扫描靶机中运行的服务,将完整的HTTP服务名称作为Flag值提交;

2.通过渗透机访问靶机的HTTP服务(使用火狐浏览器),URL为http://靶机IP/rececit/enehevibo.php,通过密码破译得到明文密码,并将明文密码作为Flag值提交;

3.通过渗透机访问靶机的HTTP服务(使用火狐浏览器),URL为http://靶机IP/irascence/futuresive.php,通过密码破译得到明文密码,并将明文密码作为Flag值提交;

4.通过渗透机访问靶机的HTTP服务(使用火狐浏览器),URL为http://靶机IP/economyia/tortly.php,通过密码破译进入新的页面,并将新页面的URL地址作为Flag值(形式:http://172.16.1.1/页面路径)提交;

5.在新的页面中,通过解密页面内容获得密码,并将密码作为Flag值提交;

6.通过渗透机访问靶机的HTTP服务(使用火狐浏览器),URL为http://靶机IP/corticory/heseur.php,通过解密页面内容得到密码,并将密码作为Flag值提交。

B-8任务八:文件MD5校验

*任务说明:仅能获取Server8的IP地址

1.进入虚拟机操作系统:Server8中的/root目录,找到test.txt文件,并使用md5sum工具来计算出该文件的md5值,并将计算该文件md5的命令的字符串作为Flag值提交;

2.进入虚拟机操作系统:Server8中的/root目录,找到test.txt文件,并使用md5sum校验工具来计算出该文件的md5值,并将计算该文件得到的md5值的字符串中前6位作为Flag值提交;

3.进入虚拟机操作系统:Server8中的/root目录,将test.txt文件的文件名称改为txt.txt,然后再使用md5sum工具计算txt.txt文件的md5值,并将计算该文件得到的md5值的字符串中前5位数字和之前test.txt文件md5值的字符串中前5位数字相减的结果作为Flag值提交;

4.进入虚拟机操作系统:Server8,使用md5sum工具来计算/etc/passwd文件的md5值,并将改md5值导入到passwd.md5文件中,并将该命令的字符串作为Flag值提交;

5.进入虚拟机操作系统:Server8,创建一个新的用户,用户名为user6,密码为123456。再次计算/etc/passwd的md5值,并将该值与passwd.md5文件中的值进行对比,并将添加用户后/etc/passwd文件的md5值的字符串中前三位数字和之前/etc/passwd文件md5值的字符串中前三位数字相减的结果作为Flag值提交。

B-9任务九:PE Reverse

*任务说明:仅能获取Server9的IP地址

1.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将main函数的入口地址作为Flag值提交;

2.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将该二进制文件中检查许可证的关键函数作为Flag值提交;

3.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,找到Flag1值并提交;

4.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,尝试破解该二进制文件,将注册成功后的回显信息作为Flag值提交;

5.对靶机服务器场景桌面上的PE01.exe二进制文件进行静态调试,将该激活所需的许可证码作为Flag值提交;

B-10任务十:应急响应

*任务说明:仅能获取Server10的IP地址

1.黑客通过网络攻入本地服务器,在Web服务器的主页上外挂了一个木马连接,请你找到此连接并删除该连接,将对应的标题名称作为Flag值提交;

2.黑客攻入本地的数据库服务器,并添加了除admin以外的具有一个管理员权限的超级用户,将此用户的密码作为Flag值提交;

3.黑客攻入本地服务器,在本地服务器建立了多个超级用户,请你删除除了Administrator用户以外的其他超级管理员用户,然后在命令行窗口输入net user,将Administrator右边第一个单词作为Flag值提交;

4.黑客修改了服务器的启动内容,请你删除不必要的启动项程序,将该启动项程序的名称作为Flag值(如有多个名称之间以英文逗号分隔,如:hello,test)提交;

5.黑客在服务器某处存放了一个木马程序,请你找到此木马程序并清除木马,将木马文件名作为Flag值提交。

结尾

2022年全国职业院校技能大赛网络安全竞赛题型总结

网络安全国赛题目方向汇总:

A模块:基础设施设置与安全加固

题型:

1、登录安全加固(Windows、Linux)(2、3、4、5、6、7、8、9、10)

2、本地安全策略设置(Windows)(3、4、5、6、9、10)

3、日志安全审计(Windows)(4、5、8、10)、日志安全配置(Windows)(2、6)、日志监控(Windows)(3、7)

4、数据库加固(Linux)(5、7)、数据库安全策略(10)

5、Web安全加固(Linux)(2、5、7)

6、防火墙安全策略(iptables)(5、7)、防火墙策略(1、2、3、4、6、8、9、10)

7、流量完整性(1、8)、流量完整性保护(Windows)(2、8、10)

8、事件监控(1、9)

9、IP协议安全配置(1、6)

10、中间件服务安全加固SSHD\VSFTPD/HTTPD/BIND(Linux)(2、3、4、6、7、9)

11、Nginx安全策略(Linux)(3、8)

12、服务安全配置(Windows)(4、9)

B模块:网络安全事件响应、数字取证调查和应用安全

题型:

- Linux系统安全(1、3、5、6、7、9)

- Windows系统安全(1、2、4、6、7、8、10)

- 漏洞扫描与利用(5、9)、MS15034漏洞扫描与利用(2)、CVE-2019-0708漏洞利用(4、6)、MS15034漏洞扫描与利用(7)

- Web安全应用(1、3、4、5、6、9、10)

- 流量分析(5、8)、数据分析数字取证(1、2、3、4、6、7、9、10)、Wireshark数据包分析(4、8)

- FTP弱口令渗透测试(5、8)

- Web渗透测试(2、4、5、7、9有两部分)

- 中间人攻击渗透测试(5、6、10)

- 隐写术应用(5、7、8)

- 文件上传渗透测试(5、6)、JS文件上传绕过(1)、JS文件上传绕过(7)

- 主机发现与信息收集(1、2、3、5、6、8、9、10)、信息收集与利用(4、7)

- Web信息收集(2)、MYSQL信息收集(4)

- SSH弱口令渗透测试(1、7)、Telnet弱口令渗透测试(3、6、8)

- 文件MD5校验(1、10)

- 渗透测试(1、3、8、10)

- 内存取证(1)

- 本地文件包含(2)、远程文件包含(4)

- 数据库安全加固(2)

- 操作系统应急响应(2、9)、应急响应(3、10)

- PE Reverse(2、6、7、8、9、10)

- MYSQL安全测试(3、8)、数据库渗透测试(4、9)

- 网站XSS漏洞(3)

- Windows操作系统渗透测试(3、10)

C模块:CTF夺旗-攻击

题型:

基本一致,找到相应靶机的漏洞和后门,进行攻击,获取flag

D模块:CTF夺旗-防御

题型:

基本一致,找到相应堡垒机的漏洞和后门,检验和修复

相关文章:

2022年全国职业院校技能大赛网络安全竞赛试题1-10-B模块总结

前言 结尾有对22年国赛题型总结 试题1模块B 网络安全事件响应、数字取证调查和应用安全 B-1任务一:主机发现与信息收集 *任务说明:仅能获取Server1的IP地址 1.通过渗透机Kali2.0对靶机场景进行TCP同步扫描 (使用Nmap工具),并将该操作使用…...

20231228在Firefly的AIO-3399J开发板的Android11的Firefly的AIO-3399J开发板的DTS配置单前置摄像头ov13850

20231228在Firefly的AIO-3399J开发板的Android11的Firefly的AIO-3399J开发板的DTS配置单前置摄像头ov13850 2023/12/28 12:30 开发板:Firefly的AIO-3399J【RK3399】 SDK:rk3399-android-11-r20211216.tar.xz【Android11】 Android11.0.tar.bz2.aa【ToyBr…...

php-fpm运行一段时间,内存不足

目录 一:原因分析 二:解决 三:观察系统情况 php-fpm运行一段时间,内存不足,是什么原因呢。 一:原因分析 1:首先php-fpm的配置 (1)启动的进程数 启动的进程数越多,占用内存越高; 2:其次…...

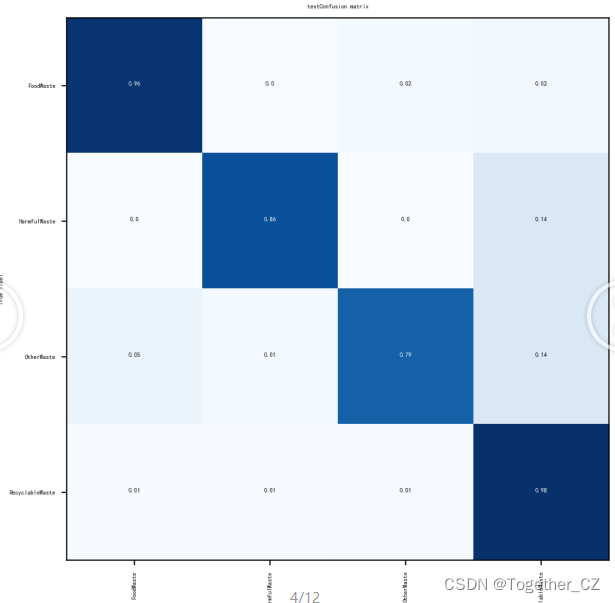

基于轻量级GhostNet模型开发构建生活场景下生活垃圾图像识别系统

轻量级识别模型在我们前面的博文中已经有过很多实践了,感兴趣的话可以自行移步阅读: 《移动端轻量级模型开发谁更胜一筹,efficientnet、mobilenetv2、mobilenetv3、ghostnet、mnasnet、shufflenetv2驾驶危险行为识别模型对比开发测试》 《基…...

《Linux系列》Linux磁盘MBR分区扩容

文章目录 Linux磁盘MBR分区扩容1.前言2.控制台磁盘扩容3.分区扩容3.1 fdisk3.2 lsblk3.3 扩容分区 4.扩容文件系统4.1 df4.2 扩容文件系统 Linux磁盘MBR分区扩容 1)参考阿里云扩容分区文档,整理MBR分区扩容 2)本文档适用于MBR分区(fdisk -lu查…...

IPv6地址配置

IPv6地址接口配置 IPv6地址结构 一个IPv6地址可以分为两部分: 网络前缀:n比特,相当于IPv4地址中的网络ID 接口标识:128-n比特,相当于IPv4地址中的主机ID 注意: 对于IPv6单播地址来说,如果地址的前三bit不是000,则接口标识必须为64位,如果地址的前三位是000,则没有此…...

Ubuntu20.04 防火墙配置

ubuntu 系统中配置防火墙 ufw(Uncomplicated Firewall)是一个简化的、易于使用的Linux防火墙工具,旨在方便用户管理iptables防火墙规则。 特点 简化的防火墙管理:ufw提供了一个简洁的命令行界面,让您能够轻松地添加、…...

Windows上ModbusTCP模拟Master与Slave工具的使用

场景 Modbus Slave 与 Modbus Poll主从设备模拟软件与Configure Virtual Serial串口模拟软件使用: Modebus Slave 与 Modbus Poll主从设备模拟软件与Configure Virtual Serial串口模拟软件使用_modbus poll激活-CSDN博客 数据对接协议为Modbus TCP,本地开发需要使…...

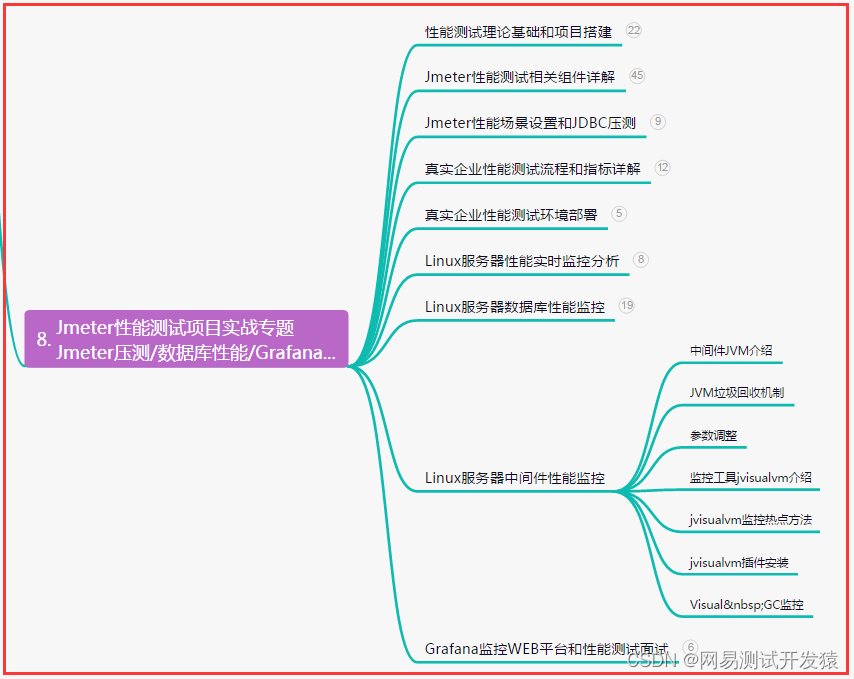

史上最细,13年老鸟总结-性能测试7大关键点,一篇打通...

目录:导读 前言一、Python编程入门到精通二、接口自动化项目实战三、Web自动化项目实战四、App自动化项目实战五、一线大厂简历六、测试开发DevOps体系七、常用自动化测试工具八、JMeter性能测试九、总结(尾部小惊喜) 前言 1、测试环境的鉴定…...

长虹智能电视ZLM60HiS机芯刷机方法及刷机固件,附进维修模式方法

适配机芯:ZLM60HiS 型号:Q1FU、D6000i、U3、D8000ID 软件强制升级方法: 1、下载后解压,找到upgrade_ZLM60HiS_MT5508_V1.00xxx_part.pkg 、chandroid_ota_ZLM60HiS_datapart.zip复制到U盘根目录(不要有任何文件夹&a…...

计算机网络【Google的TCP BBR拥塞控制算法深度解析】

Google的TCP BBR拥塞控制算法深度解析 宏观背景下的BBR 慢启动、拥塞避免、快速重传、快速恢复: 说实话,这些机制完美适应了1980年代的网络特征,低带宽,浅缓存队列,美好持续到了2000年代。 随后互联网大爆发&#x…...

lvs+keepalived+nginx实现四层负载+七层负载

目录 一、lvs配置 二、nginx配置 三、测试 3.1 keepalived负载均衡 3.2 lvskeepalived高可用 3.3 nginx高可用 主机IPlvs01-33 11.0.1.33 lvs02-3411.0.1.34nginx0111.0.1.31nginx0211.0.1.32VIP11.0.1.30 4台主机主机添加host [rootnginx01 sbin]# cat /etc/hosts 127.0.0.…...

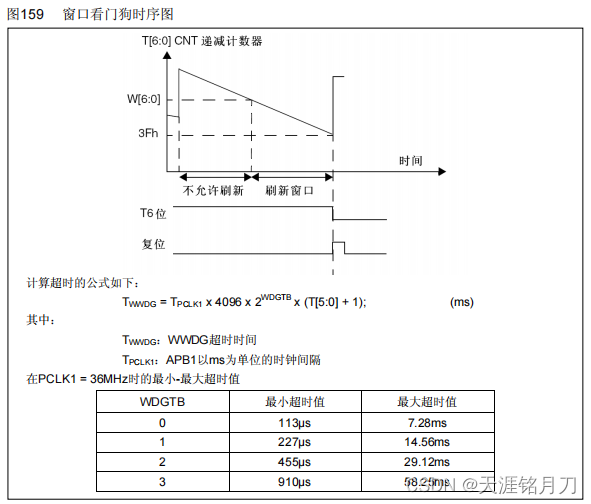

独立看门狗与窗口看门狗

一、简介 STM32F10xxx内置两个看门狗,提供了更高的安全性、时间的精确性和使用的灵活性。两个看门狗设备(独立看门狗和窗口看门狗)可用来检测和解决由软件错误引起的故障;当计数器达到给定的超时值时,触发一个中断(仅适用于窗口型看门狗)或产…...

【CTF杂项】常见文件文件头文件尾格式总结 各类文件头

常见文件文件头文件尾格式总结及各类文件头 以下是常见文件的文件头格式总结及各类文件头的描述: 图像文件: JPEG:文件头格式为FF D8 FF,文件尾格式为FF D9。PNG:文件头格式为89 50 4E 47 0D 0A 1A 0A,文件…...

深度学习-模型转换_所需算力相关

模型转换相关 tensflow转onnx python -m tf2onnx.convert \--graphdef /root/autodl-tmp/warren/text-detection-ctpn/data/ctpn.pb \--output ./model.onnx --inputs Placeholder:0 --outputs Reshape_2:0,rpn_bbox_pred/Reshape_1:0 pytorch转onnx #!/usr/…...

Koordinator 助力云原生应用性能提升:小红书混部技术实践

作者:宋泽辉(小红书)、张佐玮(阿里云) 编者按: Koordinator 是一个开源项目,是基于阿里巴巴内部多年容器调度、混部实践经验孵化诞生,是行业首个生产可用、面向大规模场景的开源混…...

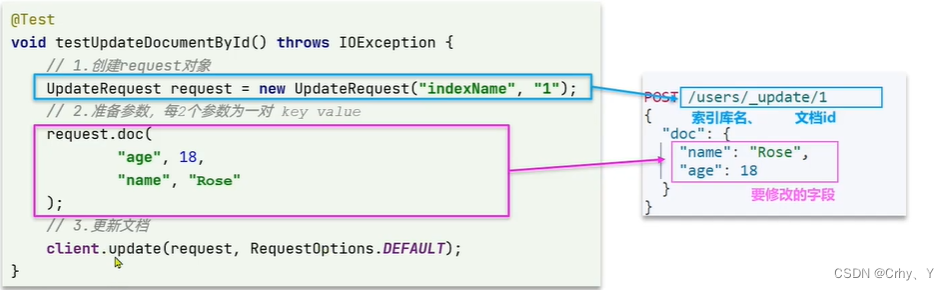

java中如何使用elasticsearch—RestClient操作文档(CRUD)

目录 一、案例分析 二、Java代码中操作文档 2.1 初始化JavaRestClient 2.2 添加数据到索引库 2.3 根据id查询数据 2.4 根据id修改数据 2.4 删除操作 三、java代码对文档进行操作的基本步骤 一、案例分析 去数据库查询酒店数据,导入到hotel索引库࿰…...

MySQL自定义函数

MySQL自定义函数 函数与存储过程类似,也是一组预先编译好的SQL语句的集合,但是存储过程可以有0个或多个返回,函数就只能有一个返回 创建函数 #语法 参数列表包含两部分 参数名和参数类型 #函数体必须有return语句 且每个sql语句后要以;结尾 所…...

)

技术学习|CDA level I 数据库应用(数据操作语言DML)

数据操作语言(DML)是对表中记录进行添加、更新、删除等操作的语言。 一、添加数据 在数据表中填充数据有两种方法,第一种方法是使用insert into语句向数据表中直接录入每行数据信息,但并不常用,因为分析使用的数据很…...

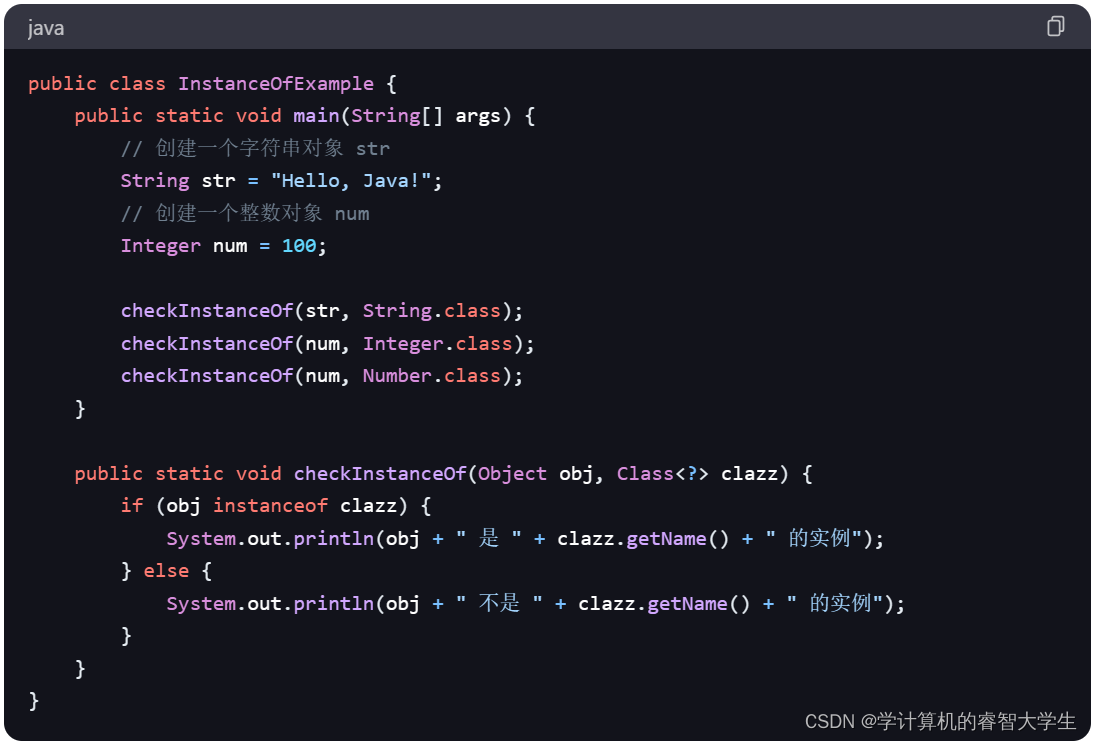

关键字:instanceof关键字

在 Java 中,instanceof关键字用于检查一个对象是否是某个特定类或其子类的实例。它的语法如下: 其中,Object是要检查的对象,Class是要检查的类或接口。 instanceof关键字的返回值是一个布尔值,如果对象Object是类Cla…...

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器的上位机配置操作说明

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器专为工业环境精心打造,完美适配AGV和无人叉车。同时,集成以太网与语音合成技术,为各类高级系统(如MES、调度系统、库位管理、立库等)提供高效便捷的语音交互体验。 L…...

Java如何权衡是使用无序的数组还是有序的数组

在 Java 中,选择有序数组还是无序数组取决于具体场景的性能需求与操作特点。以下是关键权衡因素及决策指南: ⚖️ 核心权衡维度 维度有序数组无序数组查询性能二分查找 O(log n) ✅线性扫描 O(n) ❌插入/删除需移位维护顺序 O(n) ❌直接操作尾部 O(1) ✅内存开销与无序数组相…...

Day131 | 灵神 | 回溯算法 | 子集型 子集

Day131 | 灵神 | 回溯算法 | 子集型 子集 78.子集 78. 子集 - 力扣(LeetCode) 思路: 笔者写过很多次这道题了,不想写题解了,大家看灵神讲解吧 回溯算法套路①子集型回溯【基础算法精讲 14】_哔哩哔哩_bilibili 完…...

论文浅尝 | 基于判别指令微调生成式大语言模型的知识图谱补全方法(ISWC2024)

笔记整理:刘治强,浙江大学硕士生,研究方向为知识图谱表示学习,大语言模型 论文链接:http://arxiv.org/abs/2407.16127 发表会议:ISWC 2024 1. 动机 传统的知识图谱补全(KGC)模型通过…...

详解:相对定位 绝对定位 固定定位)

css的定位(position)详解:相对定位 绝对定位 固定定位

在 CSS 中,元素的定位通过 position 属性控制,共有 5 种定位模式:static(静态定位)、relative(相对定位)、absolute(绝对定位)、fixed(固定定位)和…...

大模型多显卡多服务器并行计算方法与实践指南

一、分布式训练概述 大规模语言模型的训练通常需要分布式计算技术,以解决单机资源不足的问题。分布式训练主要分为两种模式: 数据并行:将数据分片到不同设备,每个设备拥有完整的模型副本 模型并行:将模型分割到不同设备,每个设备处理部分模型计算 现代大模型训练通常结合…...

IT供电系统绝缘监测及故障定位解决方案

随着新能源的快速发展,光伏电站、储能系统及充电设备已广泛应用于现代能源网络。在光伏领域,IT供电系统凭借其持续供电性好、安全性高等优势成为光伏首选,但在长期运行中,例如老化、潮湿、隐裂、机械损伤等问题会影响光伏板绝缘层…...

3-11单元格区域边界定位(End属性)学习笔记

返回一个Range 对象,只读。该对象代表包含源区域的区域上端下端左端右端的最后一个单元格。等同于按键 End 向上键(End(xlUp))、End向下键(End(xlDown))、End向左键(End(xlToLeft)End向右键(End(xlToRight)) 注意:它移动的位置必须是相连的有内容的单元格…...

docker 部署发现spring.profiles.active 问题

报错: org.springframework.boot.context.config.InvalidConfigDataPropertyException: Property spring.profiles.active imported from location class path resource [application-test.yml] is invalid in a profile specific resource [origin: class path re…...

rnn判断string中第一次出现a的下标

# coding:utf8 import torch import torch.nn as nn import numpy as np import random import json""" 基于pytorch的网络编写 实现一个RNN网络完成多分类任务 判断字符 a 第一次出现在字符串中的位置 """class TorchModel(nn.Module):def __in…...