网络安全--安全设备(一)Dos

安全设备--Dos

- 一、Dos 是什么

- 二、DDos是什么

- 三、Dos&DDos的区别

- 四、产品防御Dos&DDos方式

- 五、常见的DDoS攻击类型包括但不限于以下几种:

一、Dos 是什么

Dos(拒绝服务攻击,Denial-of-Service),是一种试图通过压倒网络或服务器来阻止合法用户访问服务的攻击。

DoS攻击的案例:

1、死亡之Ping

它通过向计算机发送格式错误的Ping来工作,Ping的大小将大于互联网协议所能处理的大小,因此,会导致缓冲区溢出导致系统崩溃,并可能执行恶意代码。

2、Ping洪水

它向系统发送大量的Ping数据包,更具体地说,它发送网络控制报文协议响应请求,因为Ping需要相同数量的ICMP回响应答,如果一台计算机不能跟上这一点,那么它很容易被淹没井被摧毁

3、SYN洪水

TCP SYN泛洪发生在OSI第四层,这种方式利用TCP协议的特性,就是三次握手。攻击者发送TCP SYN,SYN是TCP三次握手中的第一个数据包,而当服务器返回ACK后,该攻击者就不对其进行再确认,那这个TCP连接就处于挂起状态,也就是所谓的半连接状态,服务器收不到再确认的话,还会重复发送ACK给攻击者。这样更加会浪费服务器的资源。攻击者就对服务器发送非常大量的这种TCP连接,由于每一个都没法完成三次握手,所以在服务器上,这些TCP连接会因为挂起状态而消耗CPU和内存,最后服务器可能死机,就无法为正常用户提供服务了。

二、DDos是什么

DDos(分布式拒绝服务攻击,Distributed Denial of Service),处于不同位置的多个攻击者同时向一个或数个目标发动攻击,或者一个攻击者控制了位于不同位置的多台机器并利用这些机器对受害者同时实施攻击。由于攻击的发出点是分布在不同地方的,这类攻击称为分布式拒绝服务攻击,其中的攻击者可以有多个。

DDOS攻击主要分为三类:

- 流量型攻击;

- 连接型攻击;

- 特殊协议缺陷,

带宽消耗型

资源消耗型。

DDoS攻击主要可以分为以下几类:

1、流量型攻击:

通过发送大量数据包到目标服务器,以消耗其带宽资源,导致正常流量无法通过。

2、连接型攻击:

通过建立大量TCP连接,消耗目标服务器的连接资源,使得服务器无法处理新的连接请求。

3、特殊协议缺陷攻击:

利用网络协议的特定缺陷或漏洞来进行攻击,进一步细分为:

- 带宽消耗型:利用协议缺陷放大流量,例如DNS放大攻击即ping洪水。

- 资源消耗型:利用协议缺陷消耗服务器的计算资源或其他资源,例如慢速连接攻击即SYN洪水。

DNS放大攻击,攻击者向开放的DNS服务器发送带有伪造源IP地址的DNS查询请求,查询一个能够返回大量信息的域名。DNS服务器响应这个查询,并将大量数据发送到伪造的源IP地址,即目标服务器,导致目标服务器的带宽被大量消耗。

慢速连接攻击,攻击者故意以极慢的速度发送TCP连接请求,使得目标服务器长时间处于等待状态,从而消耗服务器的连接处理资源。还有应用层攻击,如通过发送大量复杂的数据库查询或脚本执行请求,消耗服务器的CPU或内存资源。

这些攻击类型都旨在通过不同的方式使目标服务器无法正常提供服务。

三、Dos&DDos的区别

DoS攻击一般是采用一对一方式的,它利用网络协议和操作系统的一些缺陷,采用欺骗和伪装的策略来进行网络攻击,使网站服务器充斥大量要求回复的信息,消耗网络带宽或系统资源,导致网络或系统不胜负荷以至于瘫痪而停止提供正常的网络服务。

与DoS攻击由单台主机发起攻击相比较,分布式拒绝服务攻击DDoS是借助数百、甚至数千台被入侵后安装了攻击进程的主机同时发起的集团行为,也就是说黑客发动攻击时,会使用网络上两个或两个以上被攻陷的电脑作为“僵尸”向特定的目标发动“拒绝服务”式攻击。

四、产品防御Dos&DDos方式

-

扩大带宽:增加网络带宽可以在一定程度上缓解流量型攻击的影响,使得攻击者难以用有限的资源填满带宽。

-

入侵检测系统(IDS):部署入侵检测系统可以帮助识别和警告潜在的攻击行为,从而及时采取措施。

-

流量过滤:通过路由器、防火墙和其他网络安全设备对流量进行过滤,可以阻止恶意流量到达目标服务器。这包括基于源IP、目的端口、数据包类型等的过滤规则。

-

多重验证:实施多重验证机制,如CAPTCHA,可以区分人类用户和自动化的攻击脚本,保护网站不受自动化工具的攻击。

-

异常流量检测:使用异常流量检测工具来监控网络流量,及时发现和响应异常模式,如流量突增或特定类型的请求激增。

-

分布式防御:采用分布式架构,将流量分散到多个服务器或数据中心,可以降低单点故障的风险。

-

使用专业DDoS防护服务:许多云服务和网络安全公司提供专业的DDoS防护服务,具备大规模流量清洗能力。

-

黑洞路由:在极端情况下,可以将攻击流量导向一个“黑洞”,即一个不可达的地址,从而保护目标网络不受攻击流量的影响。

-

任何cast技术:使用Anycast技术将流量分散到全球多个节点,可以减轻单个节点的压力。

-

应用层防护:对于应用层的DDoS攻击,如HTTP Flood,需要在应用层面进行特定的防护措施,如限制请求速率、实施资源访问控制等。

-

内容分发网络(CDN):CDN不仅可以加速内容分发,还可以通过分散流量来提高抗DDoS攻击的能力。

-

安全信息和事件管理(SIEM):SIEM系统可以收集、分析和报告安全事件,帮助快速识别和响应攻击。

-

多层防护策略:结合多种防护措施,形成多层防护体系,以应对不同类型的攻击。

-

应急响应计划:制定详细的应急响应计划,确保在攻击发生时能够迅速有效地应对。

DDoS防护通常可以安装或集成在以下类型的安全设备上:

-

边界路由器:在网络的边界上部署DDoS防护措施,可以对进入的流量进行初步的过滤。

-

防火墙:一些高级防火墙具备DDoS防护功能,能够识别和阻止恶意流量。

-

入侵检测系统(IDS)/入侵防御系统(IPS):这些系统可以检测和防御DDoS攻击以及其他类型的网络攻击。

-

专用DDoS防护设备:这些是专门设计来识别和缓解DDoS攻击的硬件设备。

-

负载均衡器:在负载均衡器上配置DDoS防护规则,可以分散流量到多个服务器,减轻单点压力。

-

内容分发网络(CDN):CDN不仅可以加速内容分发,还可以通过分散流量来减轻DDoS攻击的影响。

-

云服务提供商:许多云服务提供商提供DDoS防护服务,这些服务通常作为云基础设施的一部分。

-

虚拟化环境中的虚拟设备:在虚拟化环境中,DDoS防护可以作为虚拟设备或服务来部署。

-

分布式拒绝服务攻击检测系统:专门设计来检测和响应DDoS攻击的系统,可能集成在其他网络安全解决方案中。

-

流量清洗中心:在网络流量到达关键服务器之前,通过流量清洗中心对流量进行清洗,过滤掉恶意流量。

五、常见的DDoS攻击类型包括但不限于以下几种:

-

ICMP Flood:攻击者发送大量的ICMP数据包到目标服务器,消耗网络带宽。

-

UDP Flood:使用UDP协议发送大量数据包,因为它不需要建立连接,可以快速发送大量流量。

-

TCP SYN Flood:攻击者发送大量TCP连接请求(SYN包),但不完成三次握手过程,导致服务器资源被占用。

-

HTTP Flood:针对Web服务器的攻击,通过发送大量HTTP请求来消耗服务器资源。

-

DNS Amplification Attack:利用开放的DNS服务器放大流量,攻击者发送小的查询请求,诱导DNS服务器向目标发送大量的响应。

-

NTP Amplification Attack:与DNS放大攻击类似,但使用NTP服务器来放大流量。

-

SSDP Amplification Attack:利用简单服务发现协议(SSDP)进行流量放大攻击。

-

Chargen Amplification Attack:使用字符生成协议(Chargen)进行流量放大。

-

Slowloris Attack:这是一种慢速连接攻击,攻击者尝试打开尽可能多的HTTP连接,但不发送完整的HTTP请求,导致服务器资源耗尽。

-

Teardrop Attack:通过发送重叠的IP片段来攻击目标系统,可能导致系统崩溃。

-

Smurf Attack:一种分布式攻击,攻击者向广播地址发送大量的ICMP请求,源地址伪造为目标IP,导致大量响应数据发送给目标。

-

SYN Flood:与TCP SYN Flood类似,发送大量TCP SYN包,但不完成握手,消耗服务器资源。

-

Ping of Death:发送大于IP数据包最大尺寸的ICMP数据包,尝试破坏目标系统。

-

Application Layer Attacks:针对应用层的攻击,如SQL注入、跨站脚本(XSS)等,虽然不是传统意义上的DDoS攻击,但可以用于消耗应用资源。

-

Reflective Attacks:利用第三方服务反射流量到目标,如上述的DNS、NTP、Chargen放大攻击。

-

WebSocket Flood:针对支持WebSocket协议的服务的攻击,通过WebSocket连接发送大量数据。

-

SSL/TLS Flood:利用加密层(SSL/TLS)发送大量数据,消耗服务器的CPU和内存资源。

这些攻击类型可以单独使用,也可以组合使用,以增加攻击的复杂性和防御的难度。防御DDoS攻击需要综合多种技术手段和策略。

相关文章:

Dos)

网络安全--安全设备(一)Dos

安全设备--Dos 一、Dos 是什么二、DDos是什么三、Dos&DDos的区别四、产品防御Dos&DDos方式五、常见的DDoS攻击类型包括但不限于以下几种: 一、Dos 是什么 Dos(拒绝服务攻击,Denial-of-Service),是一种试图通过压倒网络或服务器来阻止合法用户访…...

<电力行业> - 《第3课:国家电网公司100条名词解释》

序号术语解 释1十不干一、无票的不干;二、工作任务、危险点不清楚的不干;三、危险点控制措施未落实的不干;四、超出作业范围未经审批的不干;五、未在接地保护范围内的不干;六、现场安全措施布置不到位、安全工器具不合…...

“论数据访问层设计技术及其应用”写作框架,系统架构设计师

论文真题 在信息系统的开发与建设中,分层设计是一种常见的架构设计方法,区分层次的目的是为了实现“高内聚低耦合”的思想。分层设计能有效简化系统复杂性,使设计结构清晰,便于提高复用能力和产品维护能力。一种常见的层次划分模…...

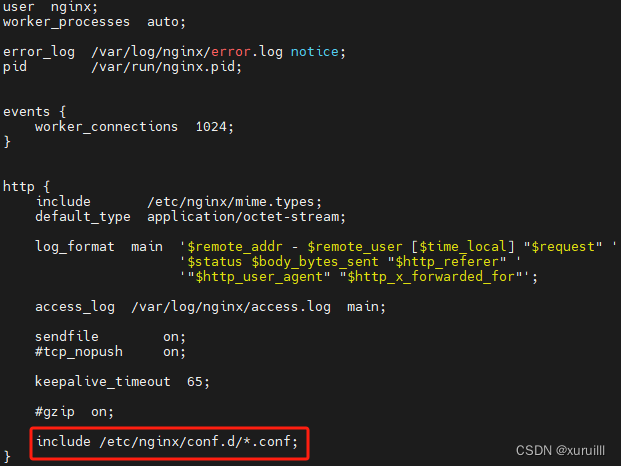

Docker部署前端,动态配置后端地址

本文介绍了使用Docker环境变量动态配置nginx。采用的是通过docker run -e xxxxxxx先往容器注入环境变量,然后进一步通过envsubst指令将环境变量写入到conf文件中,实现动态配置文件内容。 背景 前后端分离的架构下,经常会用到nginx反向代理来…...

k8s强制删除一个 Pod

在Kubernetes(K8s)中强制删除一个Pod,通常是因为Pod处于错误状态或无法正常终止。以下是强制删除Pod的步骤和相关信息: ### 步骤一:获取Pod的名称 首先,你需要知道要删除的Pod的名称。可以使用kubectl get …...

docker的安装配置及使用

一.Docker的由来 Docker 最初是 dotCloud 公司创始人Solomon Hykes 在法国期间发起的一个公司内部项目。 2010年的专门做PAAS平台,但是到了2013年的时候,像亚马逊,微软,Google都开始做PAAS平台。 到了2013年,公司资金链…...

初阶 《操作符详解》 10. 逗号表达式

10. 逗号表达式 exp1, exp2, exp3, …expN 注: 1.逗号表达式,就是用逗号隔开的多个表达式 2.逗号表达式,从左向右依次执行,整个表达式的结果是最后一个表达式的结果 代码1 #include <stdio.h> int main() {int a 1;int b…...

【区分vue2和vue3下的element UI Loading 加载组件,分别详细介绍属性,事件,方法如何使用,并举例】

首先,需要澄清的是,Element UI 是为 Vue 2 设计的,而 Element Plus 是 Element UI 的 Vue 3 版本。在 Element UI 和 Element Plus 中,并没有一个直接名为 “Loading 加载” 的独立组件。相反,加载效果通常是通过指令、…...

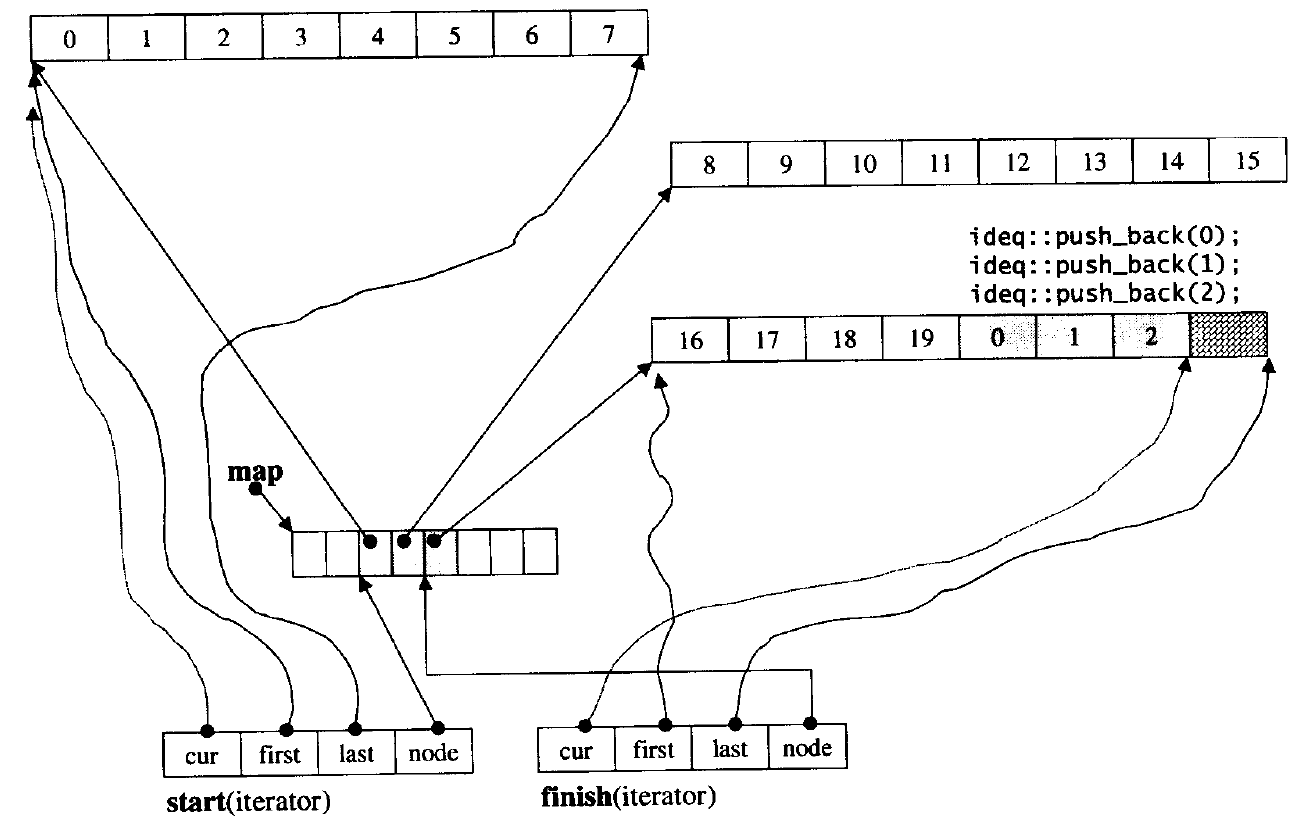

数据结构:栈(stack)详解 c++信息学奥赛基础知识讲解

目录 一、栈的定义 二、栈的操作 三、代码实操 四、栈的实现 1、string实现stack 2、vector实现stack 3、deque实现栈 一、栈的定义 stack是一个比较简单易用的数据结构,stack是一种容器适配器,专门用在具有后进先出操作的上下文环境中ÿ…...

电商返利系统的高并发处理与性能优化

电商返利系统的高并发处理与性能优化 大家好,我是免费搭建查券返利机器人省钱赚佣金就用微赚淘客系统3.0的小编,也是冬天不穿秋裤,天冷也要风度的程序猿! 在电子商务平台中,返利系统是吸引用户和提升用户粘性的重要功…...

NPM 常用命令

NPM 常用命令 NPM(Node Package Manager)是 JavaScript 生态系统中最流行的包管理工具,它不仅可以管理 Node.js 项目的依赖,还提供了丰富的命令来管理和发布你的代码。本文将从不同角度,深入浅出地介绍 NPM 的常用命令…...

C++进修——C++核心编程

内存分区模型 C程序在执行时,将内存大方向划分为4个区域 代码区:存放函数体的二进制编码,由操作系统进行管理全局区:存放全局变量和静态变量以及常量栈区:由编译器自动分配释放,存放函数的参数值ÿ…...

【信息系统项目管理师知识点速记】项目文档管理

19.3 项目文档管理 信息系统相关信息(文档)是指某种数据媒体和其中所记录的数据。文档具有永久性,并可以由人或机器阅读,通常用于描述人工可读的内容。在软件工程中,文档常常用来表示对活动、需求、过程或结果进行描述、定义、规定、报告或认证的任何书面或图示的信息(包…...

服务器硬件,raid配置

文章目录 服务器硬件RAID磁盘阵列RAID 0RAID 1RAID 5RAID 6RAID 10 阵列卡,阵列卡的缓存阵列卡阵列卡的缓存 软RAID磁盘阵列RAID阵列的管理及设备恢复mdadm 服务器硬件 处理器(CPU):服务器的核心组件,负责执行计算和指令操作。服务器常使用多…...

fc-list命令使用指南

fc-list命令使用指南 一、什么是fc-list? fc-list是FontConfig库的一部分,最初为Linux和其他Unix-like系统开发。我们可以用这个命令行快速查询和列出系统中安装的字体。 现在,Windows用户也集成了这个工具,所以我们来讲解一下用法。 二、…...

NAS安全存储怎样实现更精细的数据权限管控?

NAS存储,即网络附属存储(Network Attached Storage),是一种专用数据存储服务器,其核心特点在于将数据存储设备与网络相连,实现集中管理数据的功能。 NAS存储具有以下明显优势,而被全球范围内的企…...

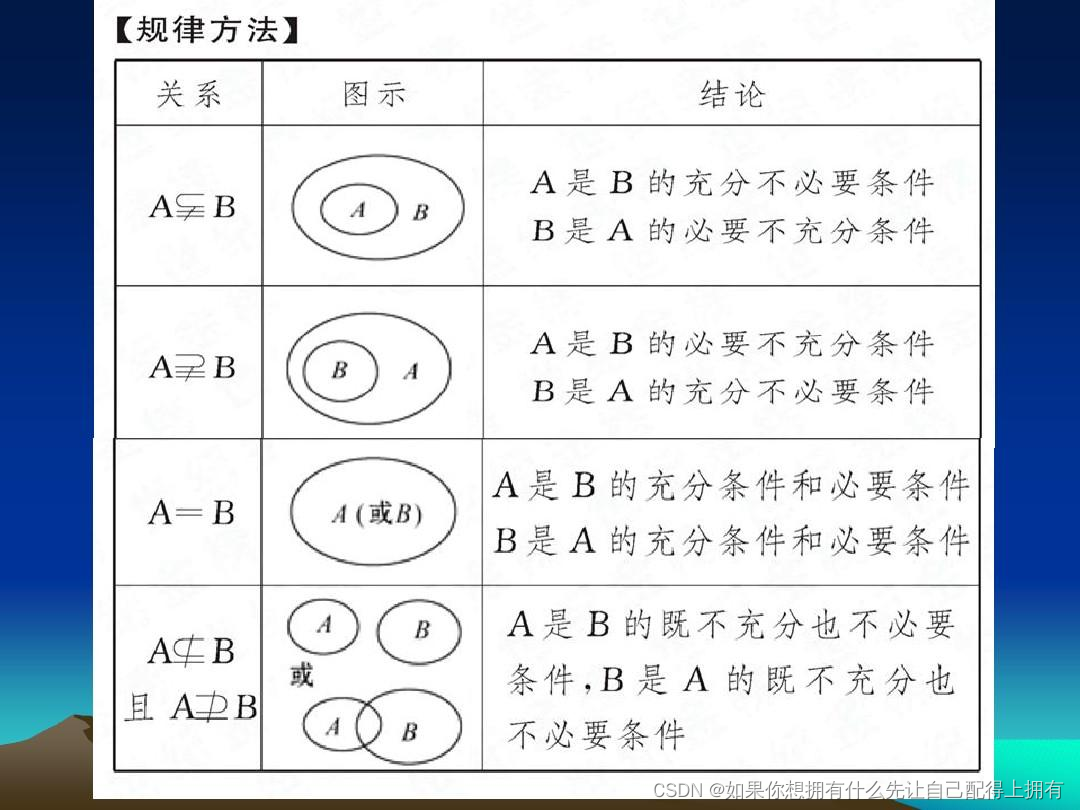

第三十篇——等价性:如何从等价信息里找答案?

目录 一、背景介绍二、思路&方案三、过程1.思维导图2.文章中经典的句子理解3.学习之后对于投资市场的理解4.通过这篇文章结合我知道的东西我能想到什么? 四、总结五、升华 一、背景介绍 知道了等价性的逻辑,通过等价性去衡量事物,像是给…...

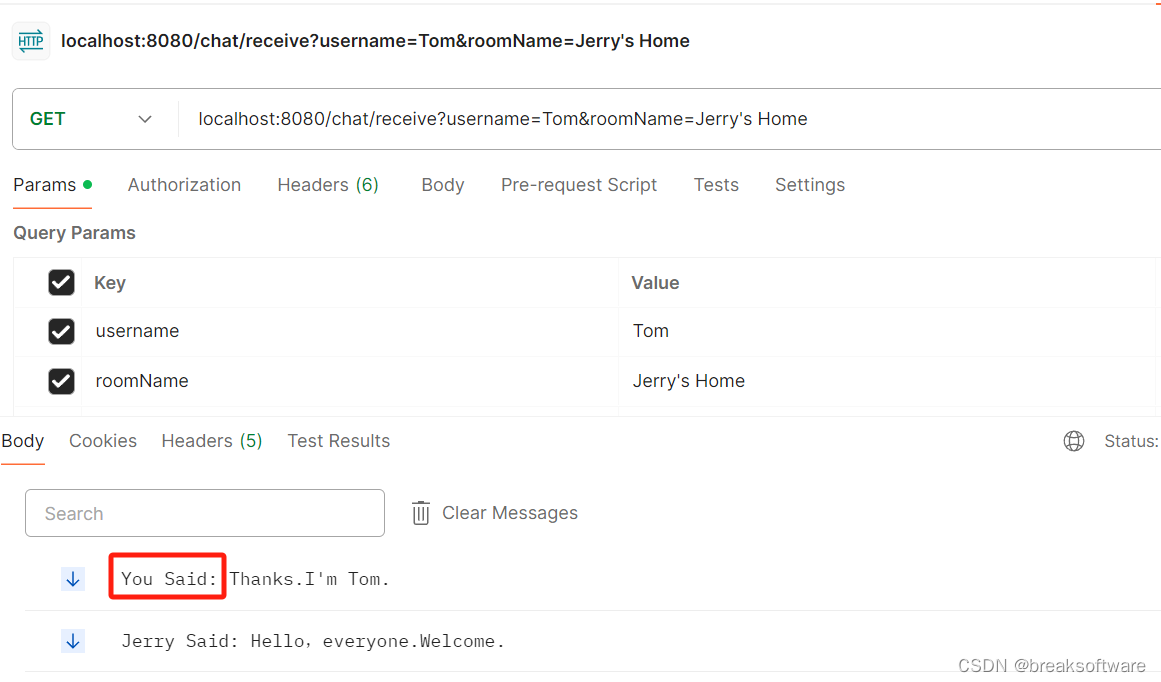

RabbitMQ实践——搭建多人聊天服务

大纲 用户登录创建聊天室监听Stream(聊天室)发送消息实验登录Tom侧Jerry侧 创建聊天室Jerry侧Tom侧 进入聊天室Jerry侧Tom侧 发送消息Jerry发送消息Jerry侧聊天室Tom侧聊天室 Tom发送消息Jerry侧聊天室Tom侧聊天室 代码工程参考资料 在《RabbitMQ实践——…...

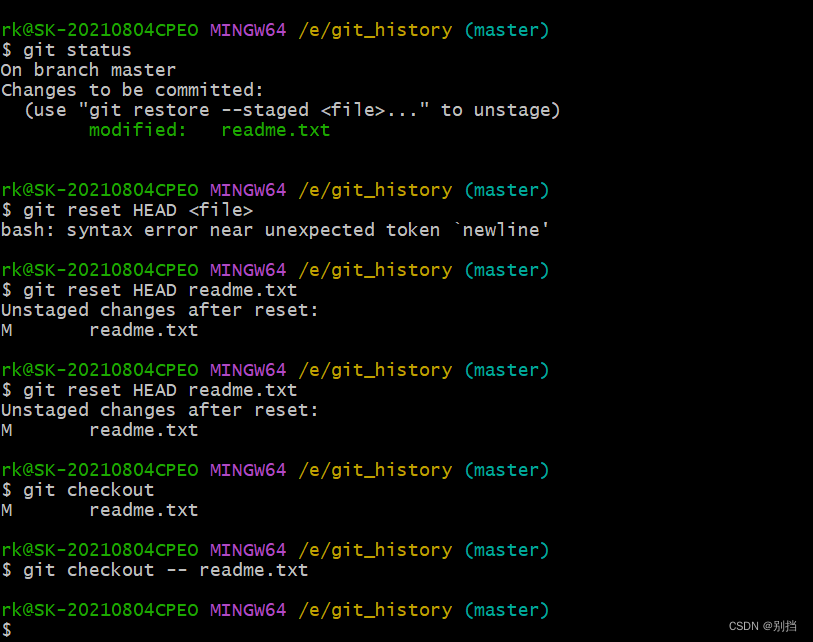

git分布式版本控制系统

Git - Downloads (git-scm.com) gitee教程(超全,超详细,超长)-CSDN博客 Git教程 - 廖雪峰的官方网站 (liaoxuefeng.com) 所有的版本控制系统,其实只能跟踪文本文件改动,比如TXT文件,网页&…...

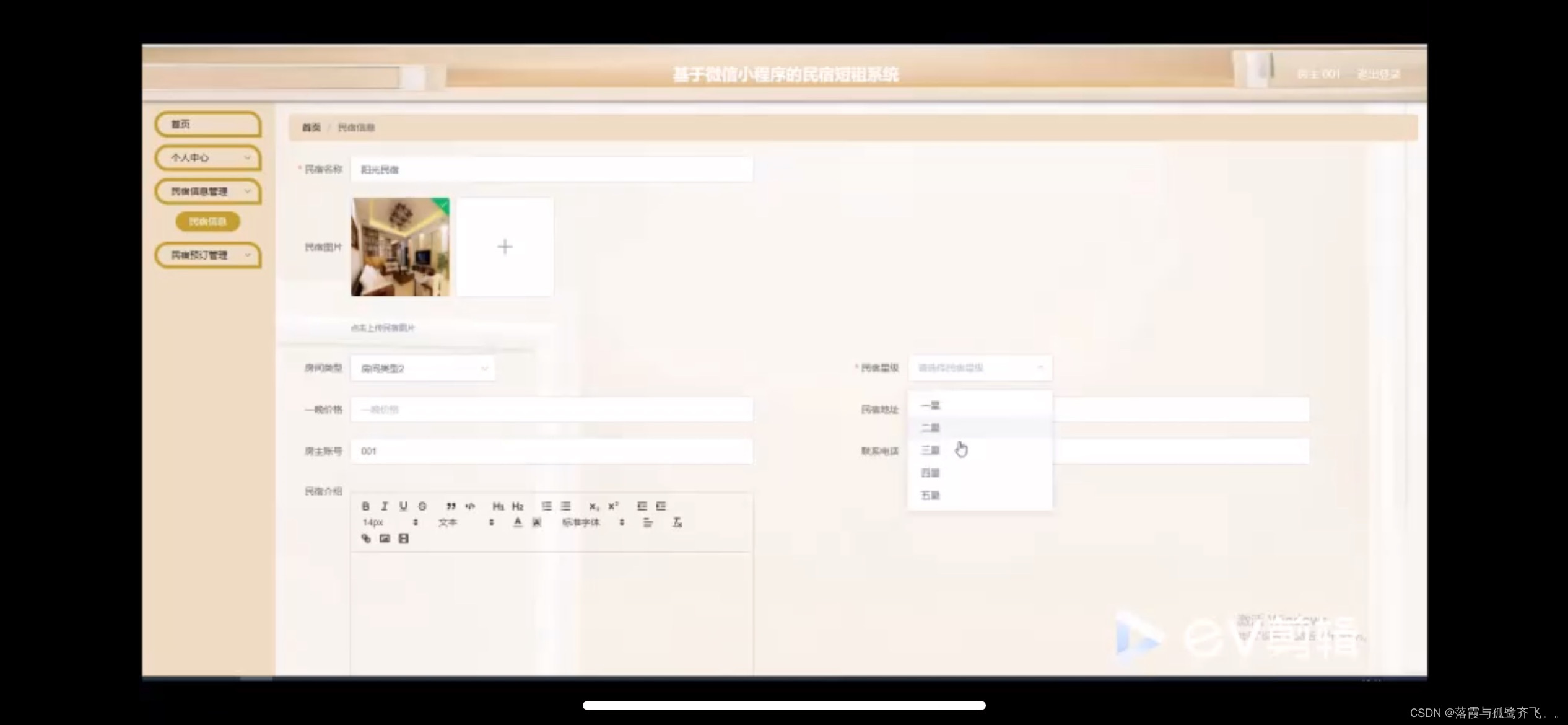

基于weixin小程序的民宿短租系统的设计与实现

管理员账户功能包括:系统首页,个人中心,房主管理,房间类型管理,用户管理,民宿信息管理,民宿预订管理,系统管理 小程序功能包括:系统首页,民宿信息,…...

Docker 离线安装指南

参考文章 1、确认操作系统类型及内核版本 Docker依赖于Linux内核的一些特性,不同版本的Docker对内核版本有不同要求。例如,Docker 17.06及之后的版本通常需要Linux内核3.10及以上版本,Docker17.09及更高版本对应Linux内核4.9.x及更高版本。…...

【OSG学习笔记】Day 18: 碰撞检测与物理交互

物理引擎(Physics Engine) 物理引擎 是一种通过计算机模拟物理规律(如力学、碰撞、重力、流体动力学等)的软件工具或库。 它的核心目标是在虚拟环境中逼真地模拟物体的运动和交互,广泛应用于 游戏开发、动画制作、虚…...

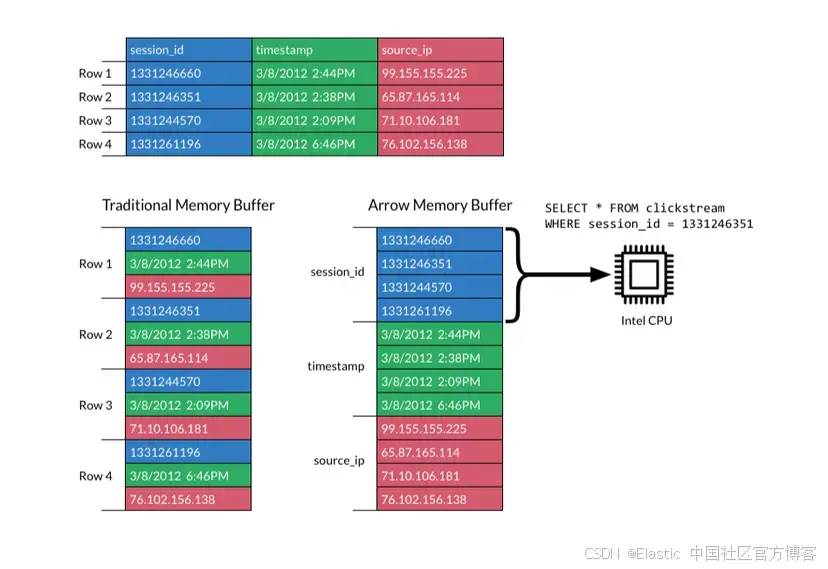

JavaScript 中的 ES|QL:利用 Apache Arrow 工具

作者:来自 Elastic Jeffrey Rengifo 学习如何将 ES|QL 与 JavaScript 的 Apache Arrow 客户端工具一起使用。 想获得 Elastic 认证吗?了解下一期 Elasticsearch Engineer 培训的时间吧! Elasticsearch 拥有众多新功能,助你为自己…...

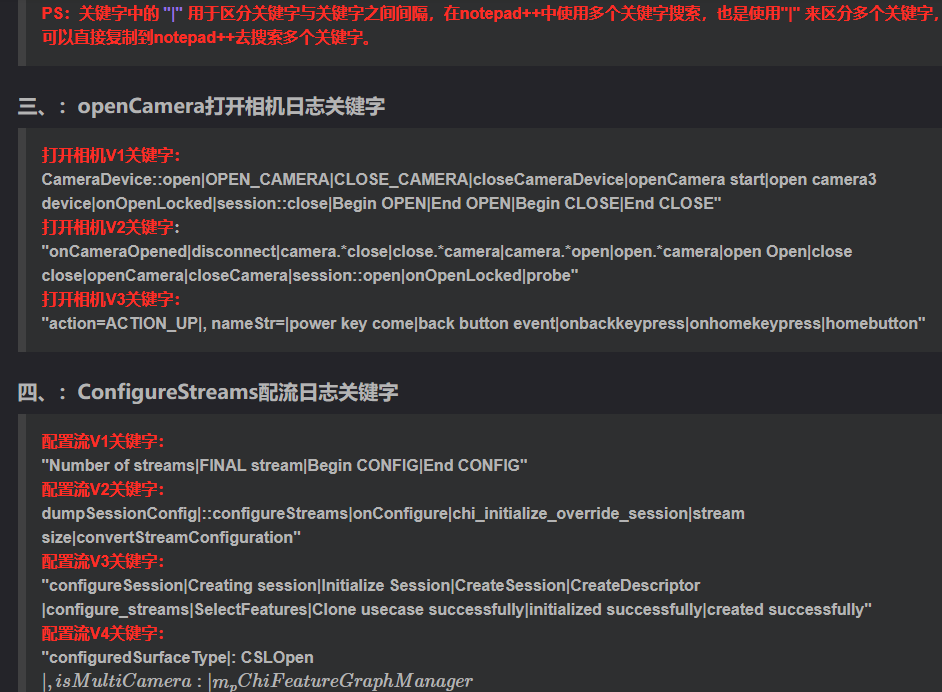

相机Camera日志实例分析之二:相机Camx【专业模式开启直方图拍照】单帧流程日志详解

【关注我,后续持续新增专题博文,谢谢!!!】 上一篇我们讲了: 这一篇我们开始讲: 目录 一、场景操作步骤 二、日志基础关键字分级如下 三、场景日志如下: 一、场景操作步骤 操作步…...

无法与IP建立连接,未能下载VSCode服务器

如题,在远程连接服务器的时候突然遇到了这个提示。 查阅了一圈,发现是VSCode版本自动更新惹的祸!!! 在VSCode的帮助->关于这里发现前几天VSCode自动更新了,我的版本号变成了1.100.3 才导致了远程连接出…...

高频面试之3Zookeeper

高频面试之3Zookeeper 文章目录 高频面试之3Zookeeper3.1 常用命令3.2 选举机制3.3 Zookeeper符合法则中哪两个?3.4 Zookeeper脑裂3.5 Zookeeper用来干嘛了 3.1 常用命令 ls、get、create、delete、deleteall3.2 选举机制 半数机制(过半机制࿰…...

基础光照(Basic Lighting))

C++.OpenGL (10/64)基础光照(Basic Lighting)

基础光照(Basic Lighting) 冯氏光照模型(Phong Lighting Model) #mermaid-svg-GLdskXwWINxNGHso {font-family:"trebuchet ms",verdana,arial,sans-serif;font-size:16px;fill:#333;}#mermaid-svg-GLdskXwWINxNGHso .error-icon{fill:#552222;}#mermaid-svg-GLd…...

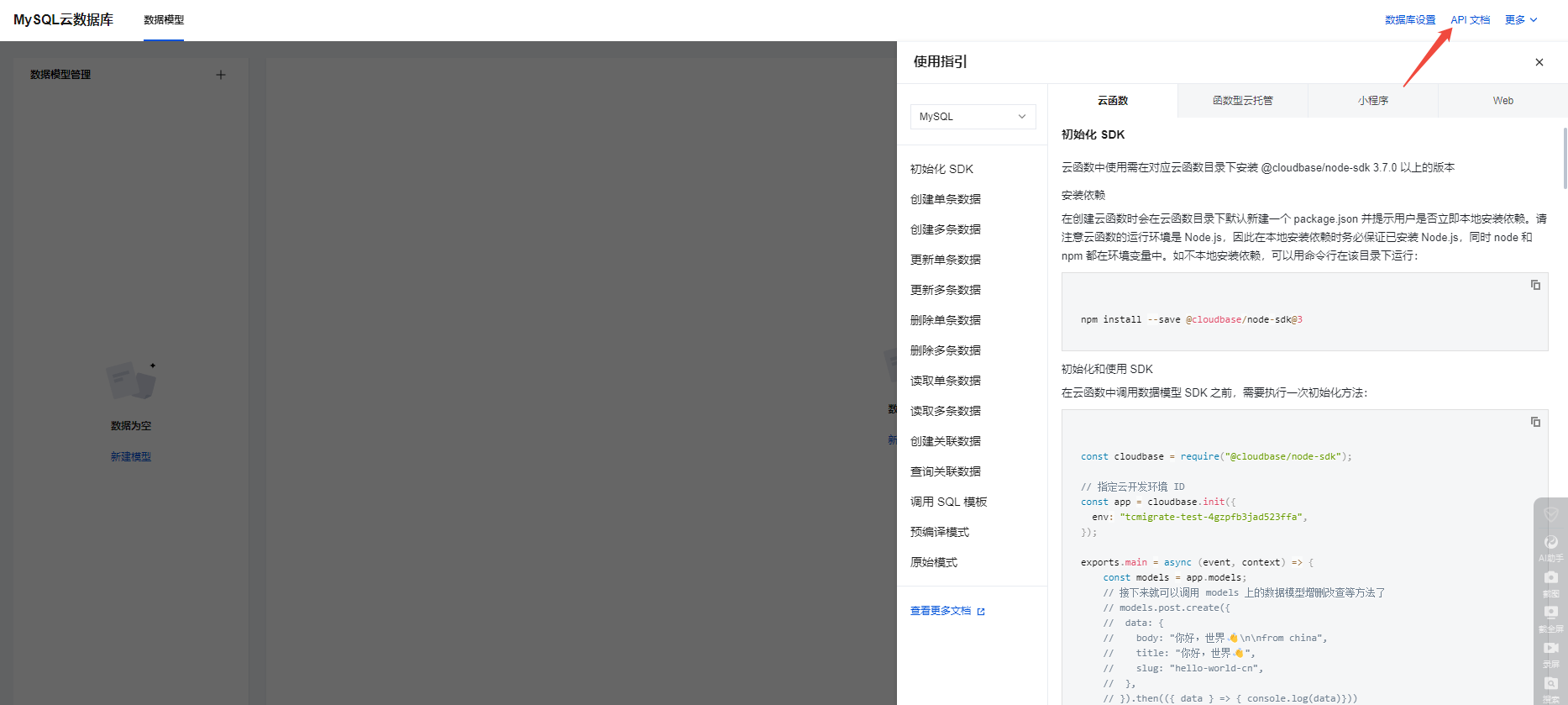

微信小程序云开发平台MySQL的连接方式

注:微信小程序云开发平台指的是腾讯云开发 先给结论:微信小程序云开发平台的MySQL,无法通过获取数据库连接信息的方式进行连接,连接只能通过云开发的SDK连接,具体要参考官方文档: 为什么? 因为…...

爬虫基础学习day2

# 爬虫设计领域 工商:企查查、天眼查短视频:抖音、快手、西瓜 ---> 飞瓜电商:京东、淘宝、聚美优品、亚马逊 ---> 分析店铺经营决策标题、排名航空:抓取所有航空公司价格 ---> 去哪儿自媒体:采集自媒体数据进…...

:邮件营销与用户参与度的关键指标优化指南)

精益数据分析(97/126):邮件营销与用户参与度的关键指标优化指南

精益数据分析(97/126):邮件营销与用户参与度的关键指标优化指南 在数字化营销时代,邮件列表效度、用户参与度和网站性能等指标往往决定着创业公司的增长成败。今天,我们将深入解析邮件打开率、网站可用性、页面参与时…...