Firewalld 防火墙基础

Firewalld 防火墙基础

- 一、Firewalld概述

- firewalld 简介

- firewalld 和 iptables 的关系

- firewalld 与 iptables service 的区别

- 二、Firewalld 网络区域

- 区域介绍

- Firewalld数据处理流程

- 三、Firewalld 防火墙的配置方法

- firewall-config 图形工具

- “区域”选项卡

- “服务”选项卡

- 改变防火墙设置

- 修改默认分区

- firewall-cmd 命令

- 1. firewalld 服务管理

- 2. 获取预定义信息

- 3. 区域管理

- 4. 服务管理

- 5. 端口管理

- 6. 两种配置模式

一、Firewalld概述

firewalld 简介

- 支持网络区域所定义的网络链接以及接口安全等级的动态防火墙管理工具

- 支持IPv4、IPv6防火墙设置以及以太网桥

- 支持服务或应用程序直接添加防火墙规则接口

- 拥有两种配置模式

- 运行时配置

- 永久配置

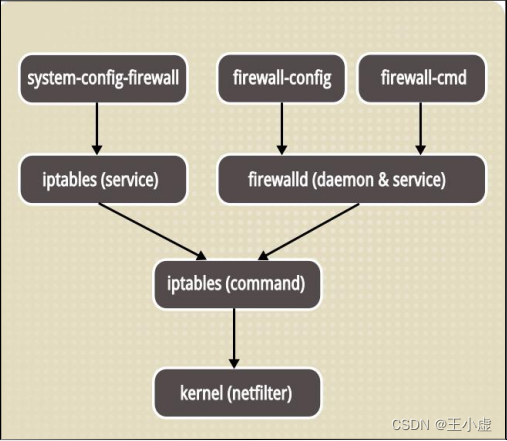

firewalld 和 iptables 的关系

- netfilter

- 位于Linux内核中的包过滤功能体系

- 称为Linux防火墙的 “内核态”

- firewalld/iptables

-

CentOS7默认的管理防火墙规则的工具(Firewalld)

-

称为Linux防火墙的 “用户态”

-

他们的作用都是用于维护规则,而真正使用规则干活的是内核的 netfilter

-

firewalld 与 iptables service 的区别

| Firewalld | iptables | |

|---|---|---|

| 配置文件 | /usr/lib/firewalld/ /etc/firewalld/ | /etc/sysconfig/iptables |

| 对规则的修改 | 不需要全部刷新策略,不丢失现行链接 | 需要全部刷新策略,丢失链接 |

| 防火墙类型 | 动态防火墙 | 静态防火墙 |

二、Firewalld 网络区域

区域介绍

- 区域如同进入主机的安全门,每个区域都具有不同限制程度的规则

- 可以使用一个或多个区域,但是任何一个活跃区域至少需要关联源地址或接口

- 默认情况下,public区域是默认区域,包含所有接口(网卡)

| 区域 | 说明 |

|---|---|

| trusted(信任区域) | 可接收所有的网络连接 |

| public(公共区域) | 除非与传出流量相关,或与 ssh 或 dhcpv6-client 预定义服务匹配,否则拒绝流量传入,在公共区域内,不能相信网络内的其他计算机不会对计算机造成危害,只能接收经过选择的连接。并且,该区域是新添加网络接口的默认区域 |

| work(工作区域) | 除非与传出流量相关,或与 ssh、ipp-client、dhcpv6-client 预定义服务匹配,否则拒绝流量传入,用于工作区。相信网络内的其他计算机不会危害计算机,仅接收经过选 择的连接 |

| home(家庭区域) | 除非与传出流量相关,或与 ssh、ipp-client、mdns、samba-client、dhcpv6-client 预定义服务匹配,否则拒绝流量传入,用于家庭网络。信任网络内的其他计算机不会危害计算机,仅接收经过选择的连接 |

| internal(内部区域) | 除非与传出流量相关,或与 ssh、ipp-client、mdns、samba-client、dhcpv6-client 预定义服务匹配,否则拒绝流量传入,用于内部网络。信任网络内的其他计算机不会危害计算机,仅接收经过选择的连接 |

| external(外部区域) | 除非与传出流量相关,或与ssh 预定义服务匹配,否则拒绝流量传入。通过此区域转发的IPv4 传出流量将进行地址伪装,可用于为路由器启用了伪装功能的外部网络 |

| dmz(隔离区域也称为非军事区域) | 除非与传出的流量相关,或与ssh 预定义服务匹配,否则拒绝流量传入 |

| block(限制区域) | 除非与传出流量相关,否则拒绝所有传入流量 |

| drop(丢弃区域) | 除非与传出流量相关,否则丢弃所有传入流量,并且不产生包含 ICMP(Internet Control Message Protocol,互联网控制报文协议)的错误响应 |

Firewalld数据处理流程

- 检查数据来源的源地址

- 若源地址关联到特定的区域,则执行该区域所制定的规则。

- 若源地址未关联到特定的区域,则使用传入网络接口的区域并执行该区域所制定的规则。

- 若网络接口未关联到特定的区域,则使用默认区域并执行该区域所制定的规则。

三、Firewalld 防火墙的配置方法

- 在 CentOS7 系统中,可以使用三种方式配置 firewalld 防火墙:

- firewall-config 图形工具。

- firewall-cmd 命令行工具。

- /etc/firewalld/中的配置文件。

- 通常情况下,不建议直接编辑配置文件

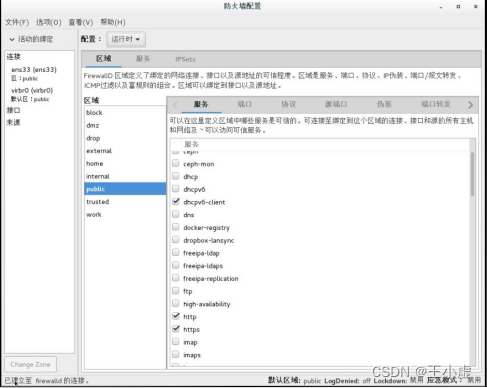

firewall-config 图形工具

- 在终端中输入 firewall-config 命令

- firewall-config 工作界面主要分为三个部分,上面是主菜单,中间是配置选项,下面是区域、服务、IPsets、ICMP 类型、直接配置、锁定白名单设置选项卡。

- 其中,ICMP 类型、直接配置和锁定白名单选项卡只在从“查看”下拉菜单中选择之后才能看见。

- 最底部是状态栏从左到右显示了四个信息,依次是连接状态、默认区域、锁定状态、应急模式。

firewall-config 主菜单包括四个菜单项:文件、选项、查看、帮助。其中,“选项”菜单是最重要的,主要包括以下几个选项。

| 重新加载防火墙 | 重新加载防火墙规则,当前的永久配置将变成新的运行时配置。 例如,所有的当前运行的配置规则如果没有在永久配置中操作,系统重新加载后就会丢失。 |

| 更改连接区域 | 更改网络连接的所属区域和接口。 |

| 改变默认区域 | 更改网络连接的默认区域。 |

| 应急模式 | 表示丢弃所有的数据包。 |

| 锁定 | 可以对防火墙的配置进行加锁,只允许白名单上的应用程序进行修改。 |

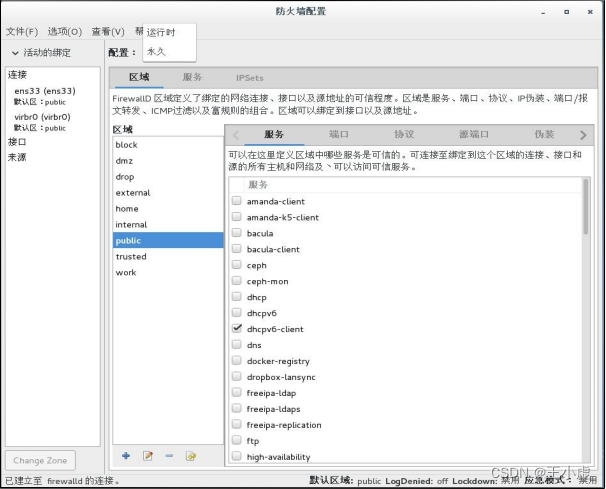

“区域”选项卡

- (1) “服务”子选项卡

- “服务”子选项卡可以定义区域中哪些服务是可信的,可信的服务可以被绑定到该区域的 任意连接、接口和源地址访问

- “服务”子选项卡可以定义区域中哪些服务是可信的,可信的服务可以被绑定到该区域的 任意连接、接口和源地址访问

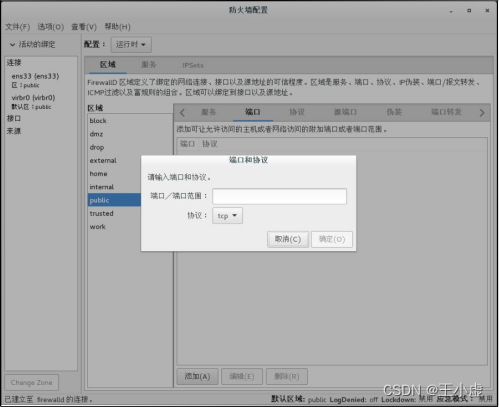

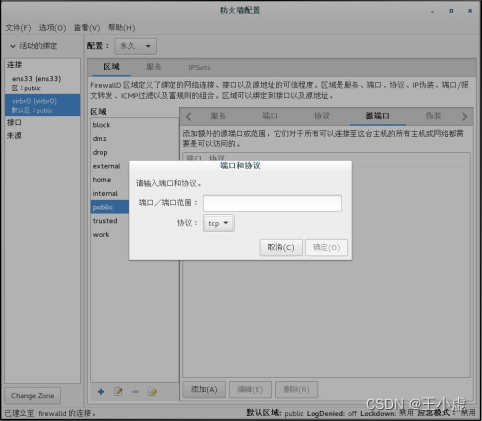

- (2) “端口”子选项卡

- “端口”子选项卡用于设置允许访问的主机或网络访问的端口范围

- “端口”子选项卡用于设置允许访问的主机或网络访问的端口范围

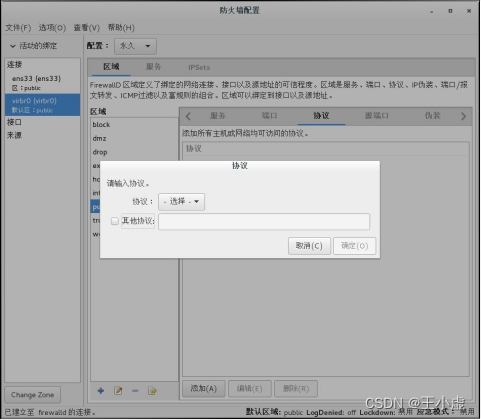

- (3) “协议”子选项卡

- 用于添加所有主机或网络均可访问的协议

- 用于添加所有主机或网络均可访问的协议

- (4) “源端口”子选项卡

- 可以添加额外的源端口或范围,连接到这台主机的所有主机或网 络均可访问

- 设置源端口时,可以设置某一个端口号或者是端口范围,同时还需要选择对应的 TCP 或 UDP 协议。

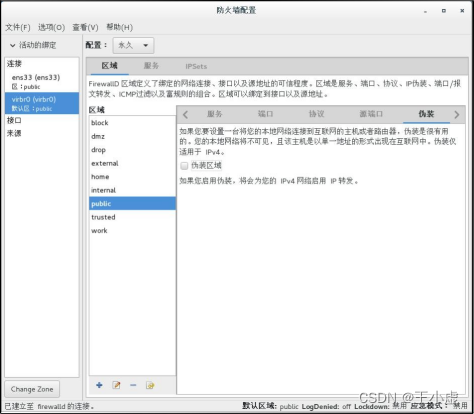

- (5) “伪装”子选项卡

- 用于把私有网络地址映射到公有的 IP 地址,该功能目前只适用于 IPv4

- 用于把私有网络地址映射到公有的 IP 地址,该功能目前只适用于 IPv4

- (6) “端口转发”子选项卡

- 可以将指定端口映射到另一个端口或其他主机的指定端口

- 在设置端口转发时同样需要选择协议类型,且该功能也仅支持 IPv4。

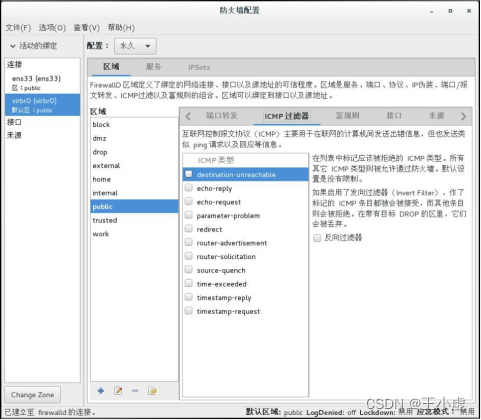

- (7) “ICMP 过滤器”子选项卡

- ICMP 主要用于在联网的计算机间发送出错信息,但也发送类似 ping 请求以及回应等信息。

- 在“ICMP 过滤器”子选项卡中可以选择应该被拒绝的ICMP 类型,其他所有的 ICMP 类型则被允许通过防火墙。默认设置是没有限制

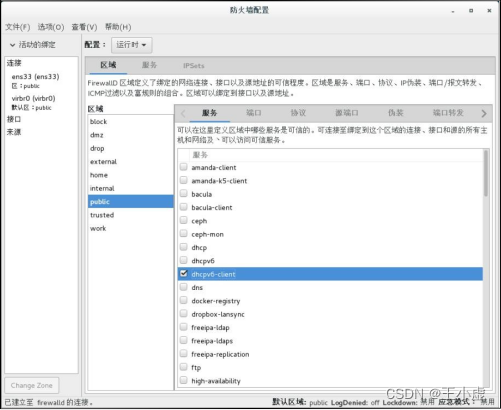

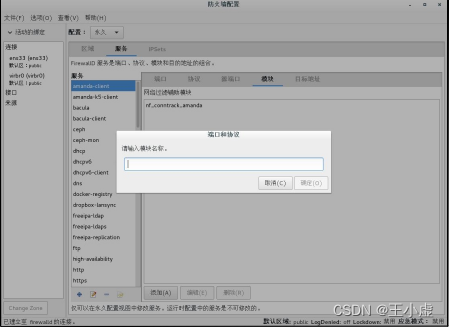

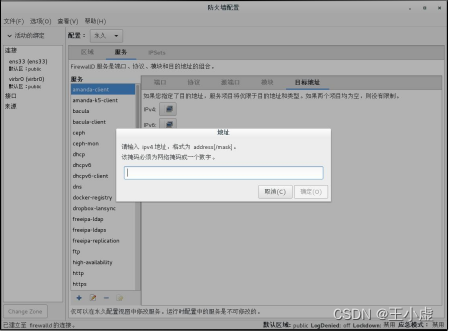

“服务”选项卡

-

服务是端口、协议、模块和目标地址的组合,并且“服务”选项卡只能在“永久”配置视图中修改,“运行时”配置中的服务是不可以修改的。

-

与“区域”选项卡不同,“服务”选项卡仅包含五个子选项卡。

-

其中,“端口”“协议”“源端口”这些子选项卡的作用及配置方法与“区域”选项卡中的相同。

-

(1)“模块”子选项卡

- 是用于设置网络过滤的辅助模块

- 是用于设置网络过滤的辅助模块

-

(2)“目标地址”子选项卡:

- 如果某服务指定了目标地址,服务项目仅限于目标地址和类型

- 如果 IPv4 与 IPv6 均为空,则没有限制

改变防火墙设置

- 要立刻改变现在的防火墙设置,须确定当前视图设定在运行时。

- 或者,从下拉菜单中选择永久(Permanent),编辑下次启动系统或者防火墙重新加载时执行的设定。

- 在运行时(Runtime)模式下更改防火墙的设定时,一旦您启动或者清除连接服务器的 复选框,选择立即生效。

- 在 Permanent 模式下更改防火墙的设定,仅仅在重新加载防火墙或者系统重启之后生效。

- 可以使用文件菜单下的重新加载图标,或者点击 选项菜单,选择重新加载防火墙

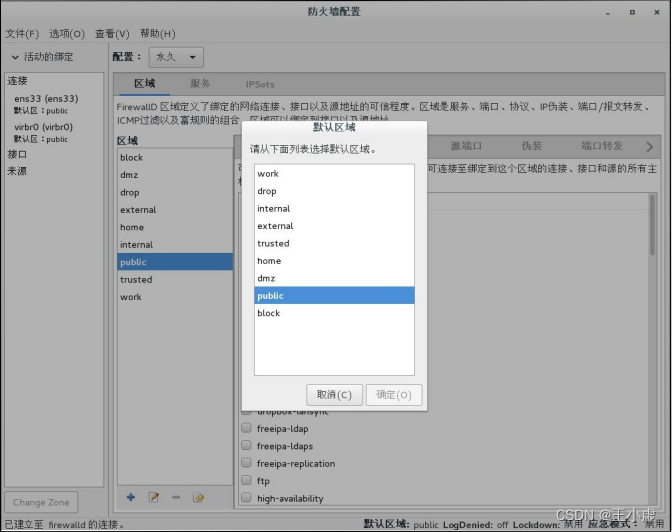

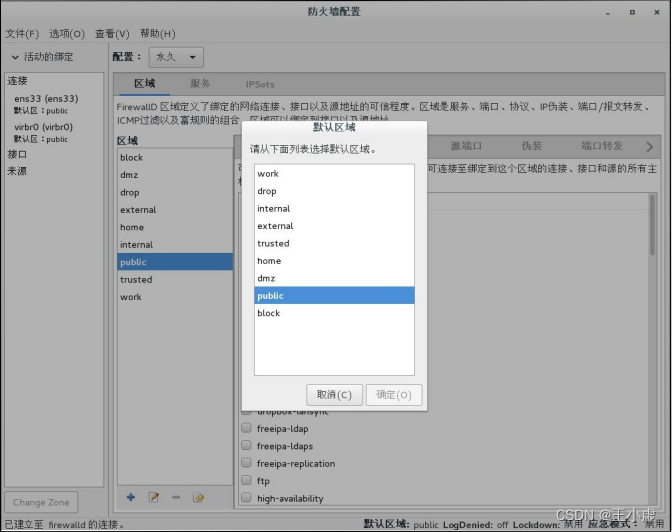

修改默认分区

- 要设定一个将要被分配新接口的分区作为默认值,则启动 firewall-config,从菜单栏选择选项卡,由下拉菜单中选择修改默认区域,出现默认区域窗口。

- 从给出的列表中选择您需要用的分区作为默认分区,点击确定按钮即可。

firewall-cmd 命令

1. firewalld 服务管理

# 启动服务

[root@bogon ~]# systemctl start firewalld

# 设置开机自启动

[root@bogon ~]# systemctl enable firewalld

Created symlink from /etc/systemd/system/dbus-org.fedoraproject.FirewallD1. service to /usr/lib/systemd/system/firewalld.service.

Created symlink from /etc/systemd/system/basic.target.wants/firewalld.service to /usr/lib/systemd/system/firewalld.service.

# 如果 firewalld 正在运行,通过 systemctl status firewalld 或 firewall-cmd 命令可以查看其运行状态。

# 查看防火墙状态

[root@bogon ~]# systemctl status firewalld

● firewalld.service - firewalld - dynamic firewall daemonLoaded: loaded (/usr/lib/systemd/system/firewalld.service; disabled; vendor preset: enabled)Active: active (running) since 三 2024-06-26 09:03:16 CST; 1s agoDocs: man:firewalld(1)Main PID: 2898 (firewalld)Tasks: 2CGroup: /system.slice/firewalld.service└─2898 /usr/bin/python2 -Es /usr/sbin/firewalld --nofork --nopid6月 26 09:03:15 bogon systemd[1]: Starting firewalld - dynamic firewall daemon...

6月 26 09:03:16 bogon systemd[1]: Started firewalld - dynamic firewall daemon.

6月 26 09:03:16 bogon firewalld[2898]: WARNING: AllowZoneDrifting is enabled. This is considered an insecure configuration option. It will be removed in a future rel...ling it now.

Hint: Some lines were ellipsized, use -l to show in full.

# 查看防火墙状态

[root@bogon ~]# firewall-cmd --state

running

# 如果想要禁用 firewalld,执行以下命令即可实现

# 关闭 firewalld

[root@localhost ~]# systemctl stop firewalld

# 设置 firewalld 开机不自启动

[root@localhost ~]# systemctl disable firewalld

Removed symlink /etc/systemd/system/basic.target.wants/firewalld.service.

Removed symlink /etc/systemd/system/dbus-org.fedoraproject.FirewallD1.service.

2. 获取预定义信息

- firewall-cmd 预定义信息主要包括三种:可用的区域、可用的服务以及可用的 ICMP 阻塞类型,具体的查看命令如下所示

# 查看有哪些区域

# 显示预定义的区域

[root@bogon ~]# firewall-cmd --get-zones

block dmz drop external home internal public trusted work

# 查看有哪些服务

# 显示预定义的服务

[root@bogon ~]# firewall-cmd --get-service

# 显示预定义的ICMP 类型

[root@bogon ~]# firewall-cmd --get-icmptypes

- firewall-cmd --get-icmptypes 命令的执行结果中各种阻塞类型的含义分别如下所示

| destination-unreachable | 目的地址不可达 |

| echo-reply | 应答回应(pong) |

| parameter-problem | 参数问题 |

| redirect | 重新定向 |

| router-advertisement | 路由器通告 |

| router-solicitation | 路由器征寻 |

| source-quench | 源端抑制 |

| time-exceeded | 超时 |

| timestamp-reply | 时间戳应答回应 |

| timestamp-request | 时间戳请求 |

3. 区域管理

- 使用 firewall-cmd 命令可以实现获取和管理区域,为指定区域绑定网络接口等功能

| 选项 | 说明 |

|---|---|

| --get-default-zone | 显示网络连接或接口的默认区域 |

| --set-default-zone=<zone> | 设置网络连接或接口的默认区域 |

| --get-active-zones | 显示已激活的所有区域 |

| --get-zone-of-interface=<interface> | 显示指定接口绑定的区域 |

| --zone=<zone> --add-interface=<interface> | 为指定接口绑定区域 |

| --zone=<zone> --change-interface=<interface> | 为指定的区域更改绑定的网络接口 |

| --zone=<zone> --remove-interface=<interface> | 为指定的区域删除绑定的网络接口 |

| --list-all-zones | 显示所有区域及其规则 |

| [--zone=<zone>] --list-all | 显示所有指定区域的所有规则,省略--zone=时表示仅对默认区域操作 |

(1) 显示当前系统中的默认区域。

[root@bogon ~]# firewall-cmd --get-default-zone

public

(2) 显示默认区域的所有规则。

[root@bogon ~]# firewall-cmd --list-all

public (active)target: defaulticmp-block-inversion: nointerfaces: ens33sources: services: dhcpv6-client sshports: 8080-8083/tcp 80/tcpprotocols: masquerade: noforward-ports: source-ports: icmp-blocks: rich rules:

(3) 显示网络接口 ens33 对应区域。

[root@bogon ~]# firewall-cmd --get-zone-of-interface=ens33

public

(4) 将网络接口 ens33 对应区域更改为 internal 区域。

[root@bogon ~]# firewall-cmd --zone=internal --change-interface=ens33

success

[root@bogon ~]# firewall-cmd --zone=internal --list-interfaces

ens33

[root@bogon ~]# firewall-cmd --get-zone-of-interface=ens33

internal(5) 显示所有激活区域。

[root@bogon ~]# firewall-cmd --get-active-zones

internalinterfaces: ens334. 服务管理

- service 配置具有以下优点

- 通过服务名字来管理规则更加人性化。

- 通过服务来组织端口分组的模式更加高效,如果一个服务使用了若干个网络端口,则服 务的配置文件就相当于提供了到这些端口的规则管理的批量操作快捷方式。

| 选项 | 说明 |

|---|---|

| [--zone=<zone>] --list-services | 显示指定区域内允许访问的所有服务 |

| [--zone=<zone>] --add-service=<service> | 为指定区域设置允许访问的某项服务 |

| [--zone=<zone>] --remove-service=<service> | 删除指定区域已设置的允许访问的某项服务 |

| [--zone=<zone>] --list-ports | 显示指定区域内允许访问的所有端口号 |

| [--zone=<zone>] --add-port=<portid>[-<portid>]/<protocol> | 为指定区域设置允许访问的某个/某段端口号(包括协议名) |

| [--zone=<zone>]--remove-port=<portid>[-<portid>]/<protocol> | 删除指定区域已设置的允许访问的端口号(包括协议名) |

| [--zone=<zone>] --list-icmp-blocks | 显示指定区域内拒绝访问的所有 ICMP 类型 |

| [--zone=<zone>] --add-icmp-block=<icmptype> | 为指定区域设置拒绝访问的某项 ICMP 类型 |

| [--zone=<zone>] --remove-icmp-block=<icmptype> | 删除指定区域已设置的拒绝访问的某项 ICMP 类型,省略--zone=时表示对默认区域操作 |

(1) 为默认区域设置允许访问的服务。

# 显示默认区域内允许访问的所有服务

[root@bogon ~]# firewall-cmd --list-servicesdhcpv6-client ssh

# 设置默认区域允许访问http 服务

[root@bogon ~]# firewall-cmd --add-service=httpsuccess[root@bogon ~]# firewall-cmd --list-servicesdhcpv6-client http ssh

(2) 为 internal 区域设置允许访问的服务。

# 设置internal 区域允许访问 mysql 服务

[root@localhost ~]# firewall-cmd --zone=internal --add-service=mysql

success

# 设置internal 区域不允许访问 samba-client 服务

[root@localhost~]# firewall-cmd --zone=internal --remove-service=samba-client

success

# 显示internal 区域内允许访问的所有服务

[root@localhost ~]# firewall-cmd --zone=internal --list-services

dhcpv6-client mdns mysql ssh

5. 端口管理

- 在进行服务配置时,预定义的网络服务可以使用服务名配置,服务所涉及的端口就会自动打开。

- 但是,对于非预定义的服务只能手动为指定的区域添加端口。

# 在 internal 区域打开 443/TCP 端口。

[root@localhost ~]# firewall-cmd --zone=internal --add-port=443/tcp

success

# 在 internal 区域禁止 443/TCP 端口访问

[root@localhost ~]# firewall-cmd --zone=internal --remove-port=443/tcp

success

6. 两种配置模式

- 前面提到 firewall-cmd 命令工具有两种配置模式:

- 运行时模式(Runtime mode)表示当前内存中运行的防火墙配置,在系统或 firewalld 服务重启、停止时配置将失效;

- 永久模式(Permanent mode)表示重启防火墙或重新加载防火墙时的规则配置,是永久存储在配置文件中的。

- firewall-cmd 命令工具与配置模式相关的选项有三个:

- –reload:重新加载防火墙规则并保持状态信息,即将永久配置应用为运行时配置。

- –permanent:带有此选项的命令用于设置永久性规则,这些规则只有在重新启动 firewalld 或重新加载防火墙规则时才会生效;若不带有此选项,表示用于设置运行时规则。

- –runtime-to-permanent:将当前的运行时配置写入规则配置文件中,使之成为永久性配置。

相关文章:

Firewalld 防火墙基础

Firewalld 防火墙基础 一、Firewalld概述firewalld 简介firewalld 和 iptables 的关系firewalld 与 iptables service 的区别 二、Firewalld 网络区域区域介绍Firewalld数据处理流程 三、Firewalld 防火墙的配置方法firewall-config 图形工具“区域”选项卡“服务”选项卡改变防…...

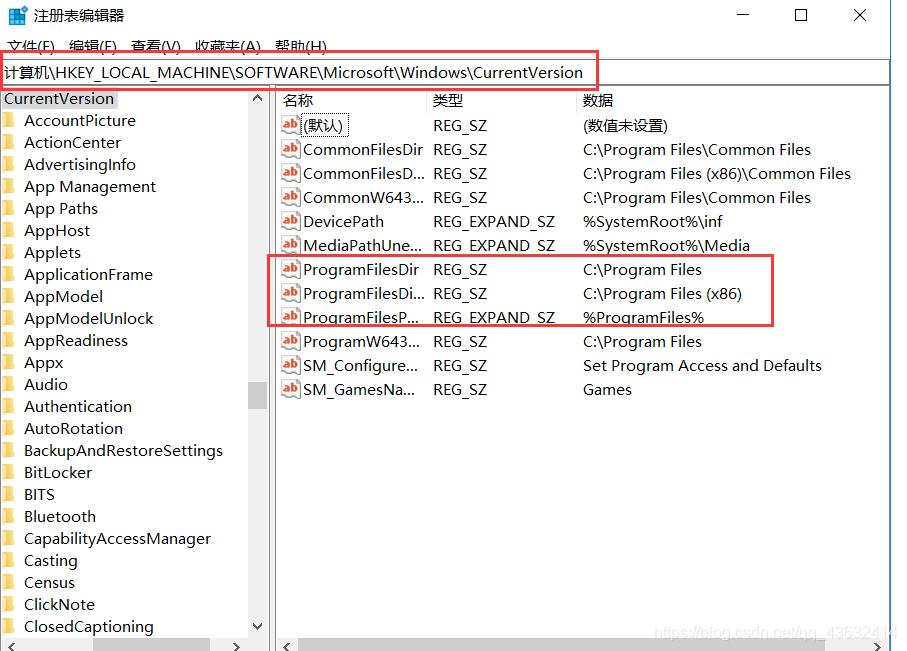

针对 Windows 10 的功能更新,版本 22H2 - 错误 0xc1900204

最近想帮女朋友生win11发现她电脑安装更新总是卡到安装%10这里失败 原来是安装路径被修改过了,改回c盘 win R → 输入regedit 计算机\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion...

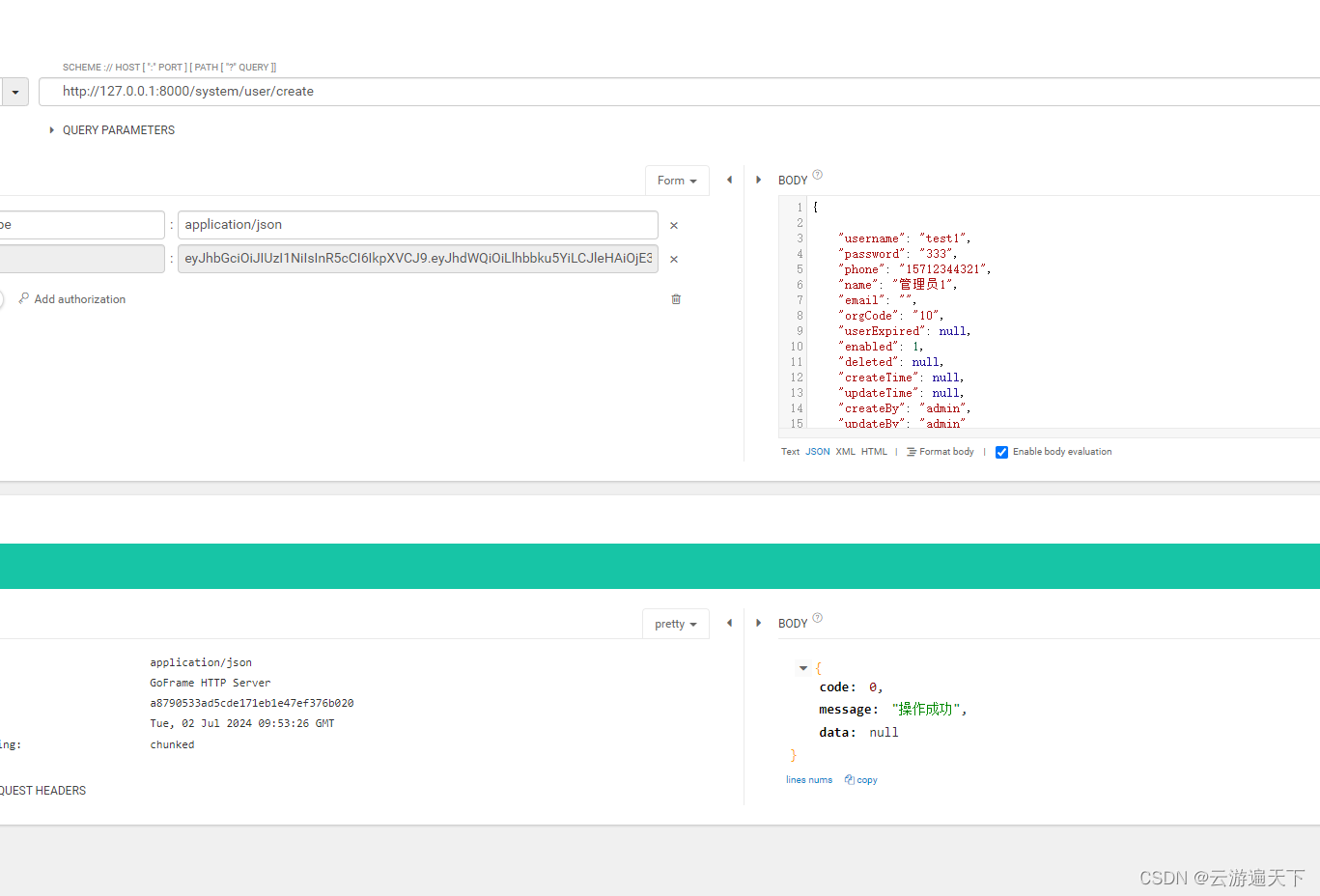

goframe框架规范限制(but it should be named with “Res“ suffix like “XxxRes“)

背景: 首页公司最近要启动一个项目,公司主要业务是用java开发的,但是目前这个方向的项目,公司要求部署在主机上,就是普通的一台电脑上,电脑配置不详,还有经常开关机,所以用java面临…...

格式化选NTFS还是exFAT 格式化NTFS后Mac不能用怎么办 移动硬盘格式化ntfs和exfat的区别

面对硬盘、U盘或移动硬盘的格式化决策,NTFS与exFAT作为主流的文件系统,用户在选择时可以根据它们的不同特点来选择适用场景。下面我们来看看格式化选NTFS还是exFAT,格式化NTFS后Mac不能用怎么办的相关内容。 一、格式化选NTFS还是exFAT 在数…...

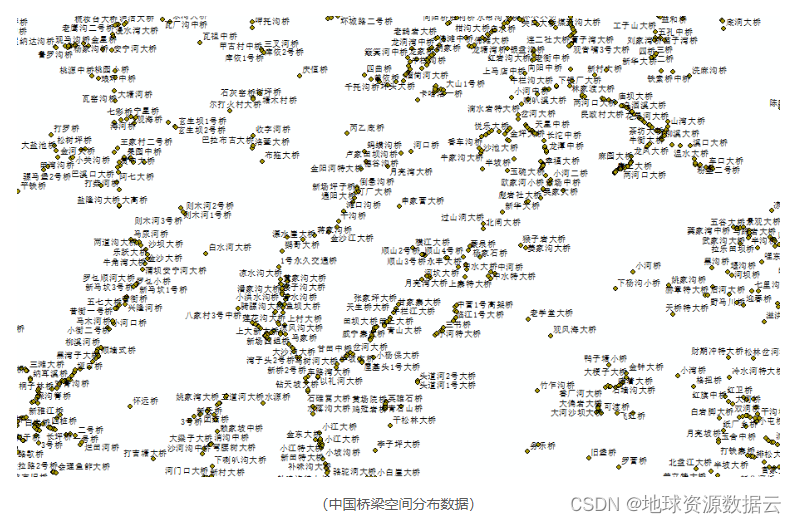

中国桥梁空间分布数据

2020年中国桥梁空间分布数据,共包含102000余条数据。 数据属性表包括:地级市名、区县名、桥梁名称和经纬度。有shp和EXCEl两种格式数据。目前暂没有广西、广东和台湾三个省份数据。...

14-15 为什么我们现在对阅读如此难以接受

写出来感觉很奇怪,但最近我感觉自己失去了阅读能力。长篇文本对我来说尤其具有挑战性。句子很难读完。更别提章节了。章节有很多段落,而段落又由许多句子组成。 啊。 即使在极少数情况下,我读完了一章,下一页上已经有另一章等着…...

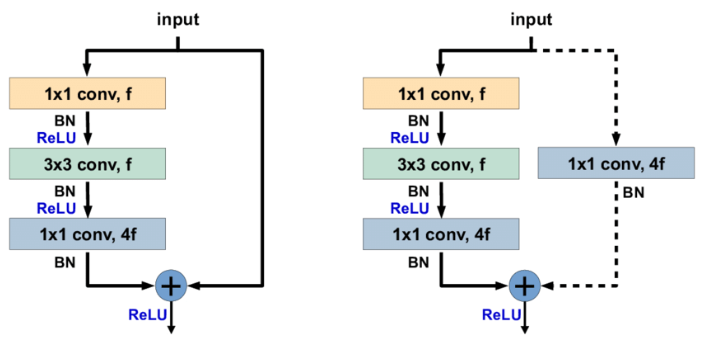

经典的卷积神经网络模型 - ResNet

经典的卷积神经网络模型 - ResNet flyfish 2015年,何恺明(Kaiming He)等人在论文《Deep Residual Learning for Image Recognition》中提出了ResNet(Residual Network,残差网络)。在当时,随着…...

【Git 学习笔记】1.3 Git 的三个阶段

1.3 Git 的三个阶段 由于远程代码库后续存在新的提交,因此实操过程中的结果与书中并不完全一致。根据书中 HEAD 指向的 SHA-1:34acc370b4d6ae53f051255680feaefaf7f7850d,可通过以下命令切换到对应版本,并新建一个 newdemo 分支来…...

华为DCN之:SDN和NFV

1. SDN概述 1.1 SDN的起源 SDN(Software Defined Network)即软件定义网络。是由斯坦福大学Clean Slate研究组提出的一种新型网络创新架构。其核心理念通过将网络设备控制平面与数据平面分离,从而实现了网络控制平面的集中控制,为…...

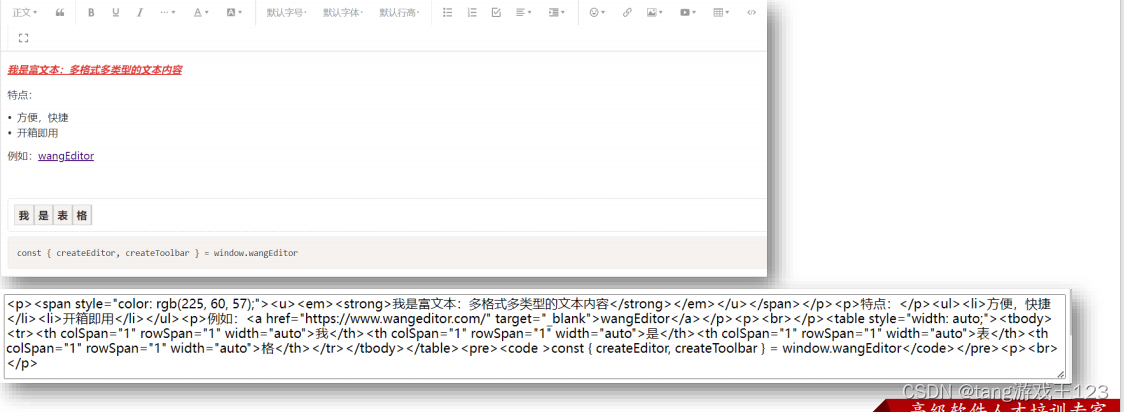

黑马头条-数据管理平台

目录 项目准备 验证码登录 验证码登录-流程 token 的介绍 个人信息设置和 axios 请求拦截器 axios 响应拦截器和身份验证失败 优化-axios 响应结果 发布文章-富文本编辑器 项目准备 技术: • 基于 Bootstrap 搭建网站标签和样式 • 集成 wangEditor 插件…...

API Object设计模式

API测试面临的问题 API测试由于编写简单,以及较高的稳定性,许多公司都以不同工具和框架维护API自动化测试。我们基于seldom框架也积累了几千条自动化用例。 •简单的用例 import seldomclass TestRequest(seldom.TestCase):def test_post_method(self…...

Python 爬虫:多进程,多线程爬虫<提高爬取效率>

关于多进程,多线程的知识,请自行查询资料补充 ~~~~~~~~~~~ 使用多进程: 在python中,使用多进程需要先导包: from threding import Threaddef work(name):for i in range(1000):print(f"我是线程:{n…...

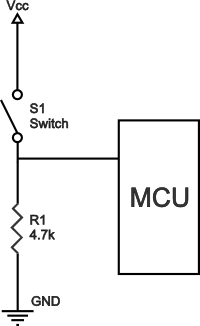

什么是上拉电阻器?上拉和下拉电阻的典型应用

什么是上拉电阻器? 上拉电阻是逻辑电路中使用的电阻,用于确保引脚在所有条件下具有明确定义的逻辑电平。提醒一下,数字逻辑电路有三种逻辑状态:高、低和浮动(或高阻抗)。当引脚未被拉至高或低逻辑电平&…...

centos7安装python3.10

文章目录 1. 安装依赖项2. 下载Python 3.10源码3. 解压源码并进入目录4. 配置安装选项5. 编译并安装Python6. 验证安装7.创建软连接8. 安装pip39. 换源 1. 安装依赖项 sudo yum groupinstall -y "Development Tools" sudo yum install -y openssl-devel bzip2-devel…...

QT事件处理及实例(鼠标事件、键盘事件、事件过滤)

这篇文章通过鼠标事件、键盘事件和事件过滤的三个实例介绍事件处理的实现。 鼠标事件及实例 鼠标事件包括鼠标的移动、按下、松开、单击和双击等。 创建一个MouseEvent项目,通过项目介绍如何获得和处理鼠标事件。程序效果如下图所示。 界面布局代码如下ÿ…...

职场新人必备待办工具 高效待办工作更省心

作为一名初入职场的菜鸟,我曾被繁琐的工作任务压得喘不过气。每天,邮件、会议、项目任务像潮水般涌来,我常常感到力不从心,生怕遗漏了什么重要事项。那种焦虑,就像站在人来人往的地铁站,却不知道自己该搭乘…...

【创作纪念日】我的CSDN1024创作纪念

机缘 注册CSDN是很长时间了,但是上学时因为专业是电气工程,与编程打交道比较少,一直都是寻求帮助,而非内容输出。直到考研后专业改变,成为了主要跟软件编程、计算机知识相关的研究后,才逐步开启自己的CSDN…...

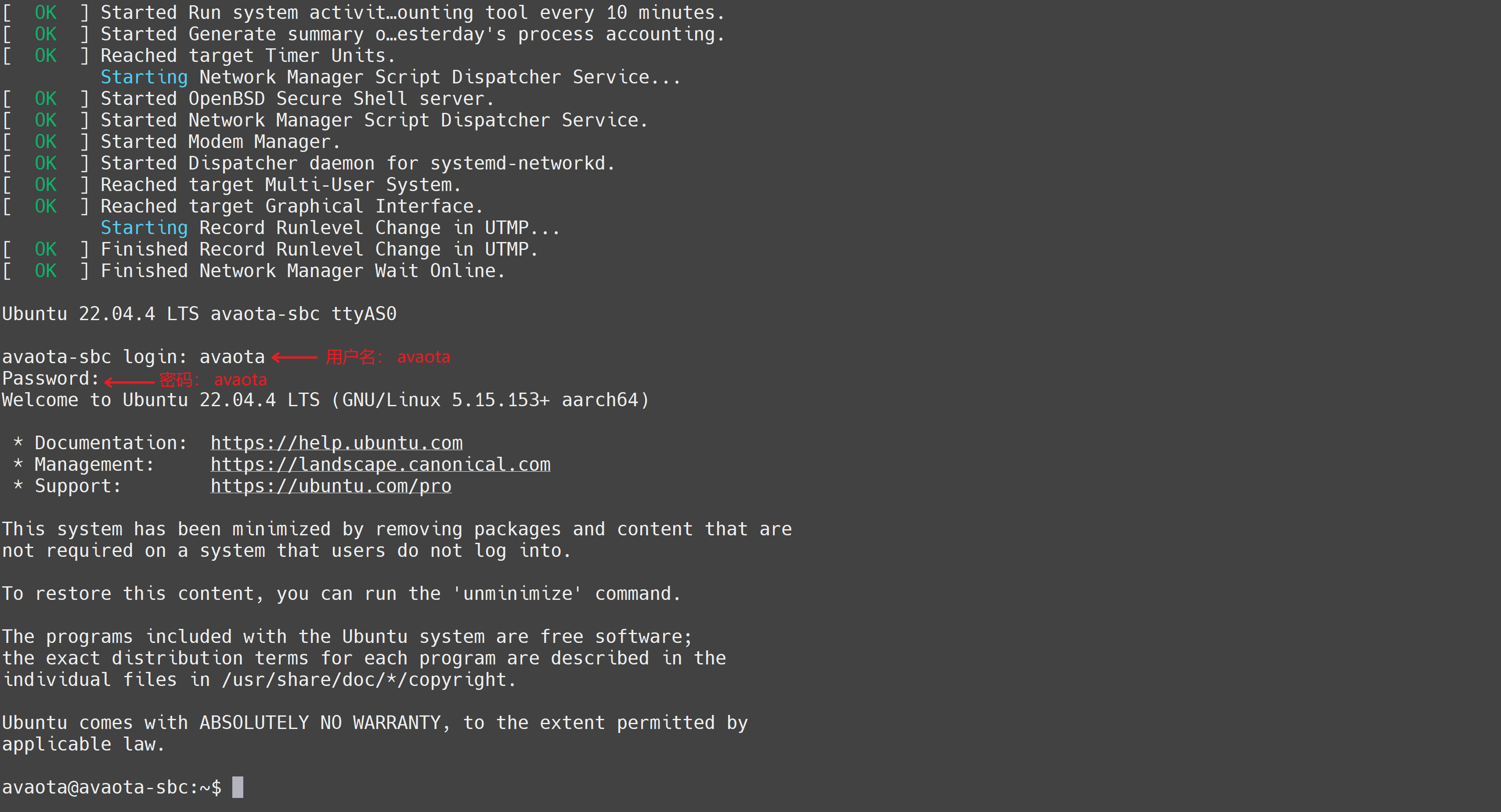

在AvaotaA1全志T527开发板上使用 UART 连接开发板

连接开发板 AvaotaA1提供两种连接串口输出方式,因为AvaotaA1需要DC 12V/2A/5.5-2.1电源适配器才可以启动系统,请先确保电源已接通。 方式一: 使用配套的 TyepC-SUB 转接板 40Gbps雷电线标准TypeC数据线,就可以同步实现 USB 串口…...

【Asterinas】Asterinas 进程启动与切换

Asterinas 进程启动与切换 进程启动 进程创建: Rust pub fn spawn_user_process( executable_path: &str, argv: Vec, envp: Vec, ) -> Result<Arc> { // spawn user process should give an absolute path debug_assert!(executable_path.starts_with…...

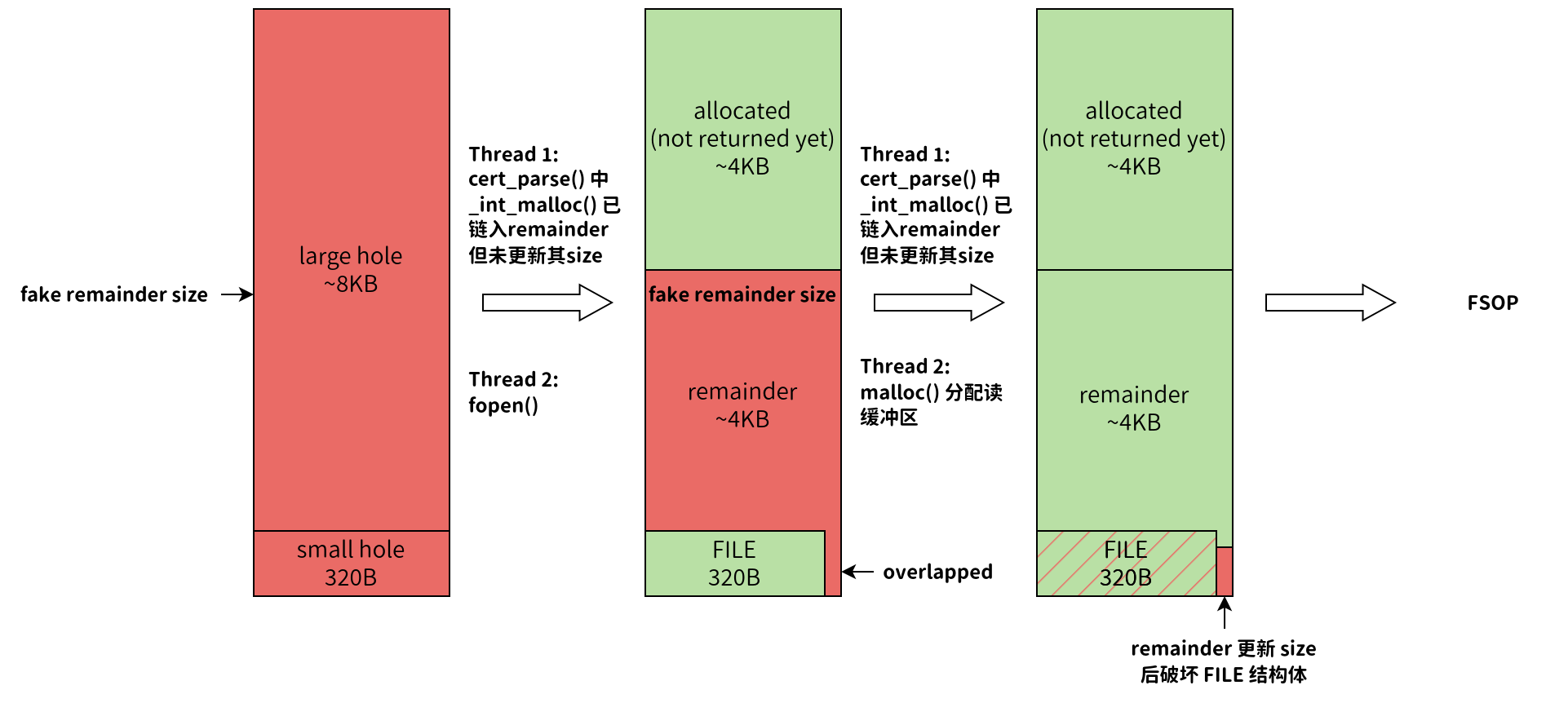

CVE-2024-6387 分析

文章目录 1. 漏洞成因2. 漏洞利用前置知识2.1 相关 SSH 协议报文格式2.2 Glibc 内存分配相关规则 3. POC3.1 堆内存布局3.2 服务端解析数据时间测量3.3 条件竞争3.4 FSOP 4. 相关挑战 原文链接:个人博客 近几天,OpenSSH爆出了一个非常严重的安全漏洞&am…...

结构体的进阶应用)

基于算法竞赛的c++编程(28)结构体的进阶应用

结构体的嵌套与复杂数据组织 在C中,结构体可以嵌套使用,形成更复杂的数据结构。例如,可以通过嵌套结构体描述多层级数据关系: struct Address {string city;string street;int zipCode; };struct Employee {string name;int id;…...

日语AI面试高效通关秘籍:专业解读与青柚面试智能助攻

在如今就业市场竞争日益激烈的背景下,越来越多的求职者将目光投向了日本及中日双语岗位。但是,一场日语面试往往让许多人感到步履维艰。你是否也曾因为面试官抛出的“刁钻问题”而心生畏惧?面对生疏的日语交流环境,即便提前恶补了…...

Golang 面试经典题:map 的 key 可以是什么类型?哪些不可以?

Golang 面试经典题:map 的 key 可以是什么类型?哪些不可以? 在 Golang 的面试中,map 类型的使用是一个常见的考点,其中对 key 类型的合法性 是一道常被提及的基础却很容易被忽视的问题。本文将带你深入理解 Golang 中…...

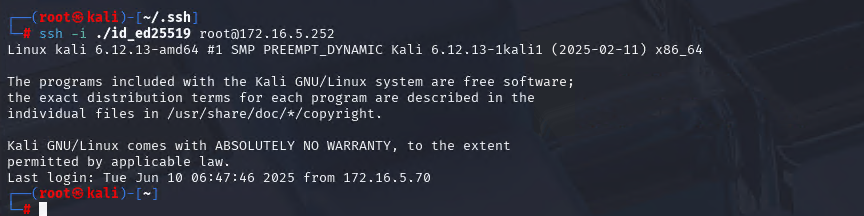

Xshell远程连接Kali(默认 | 私钥)Note版

前言:xshell远程连接,私钥连接和常规默认连接 任务一 开启ssh服务 service ssh status //查看ssh服务状态 service ssh start //开启ssh服务 update-rc.d ssh enable //开启自启动ssh服务 任务二 修改配置文件 vi /etc/ssh/ssh_config //第一…...

FFmpeg 低延迟同屏方案

引言 在实时互动需求激增的当下,无论是在线教育中的师生同屏演示、远程办公的屏幕共享协作,还是游戏直播的画面实时传输,低延迟同屏已成为保障用户体验的核心指标。FFmpeg 作为一款功能强大的多媒体框架,凭借其灵活的编解码、数据…...

JVM垃圾回收机制全解析

Java虚拟机(JVM)中的垃圾收集器(Garbage Collector,简称GC)是用于自动管理内存的机制。它负责识别和清除不再被程序使用的对象,从而释放内存空间,避免内存泄漏和内存溢出等问题。垃圾收集器在Ja…...

《用户共鸣指数(E)驱动品牌大模型种草:如何抢占大模型搜索结果情感高地》

在注意力分散、内容高度同质化的时代,情感连接已成为品牌破圈的关键通道。我们在服务大量品牌客户的过程中发现,消费者对内容的“有感”程度,正日益成为影响品牌传播效率与转化率的核心变量。在生成式AI驱动的内容生成与推荐环境中࿰…...

)

相机Camera日志分析之三十一:高通Camx HAL十种流程基础分析关键字汇总(后续持续更新中)

【关注我,后续持续新增专题博文,谢谢!!!】 上一篇我们讲了:有对最普通的场景进行各个日志注释讲解,但相机场景太多,日志差异也巨大。后面将展示各种场景下的日志。 通过notepad++打开场景下的日志,通过下列分类关键字搜索,即可清晰的分析不同场景的相机运行流程差异…...

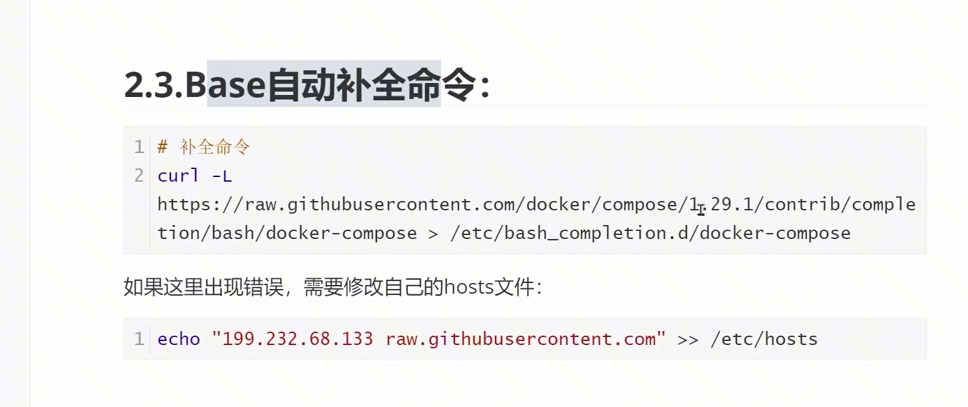

(转)什么是DockerCompose?它有什么作用?

一、什么是DockerCompose? DockerCompose可以基于Compose文件帮我们快速的部署分布式应用,而无需手动一个个创建和运行容器。 Compose文件是一个文本文件,通过指令定义集群中的每个容器如何运行。 DockerCompose就是把DockerFile转换成指令去运行。 …...

什么?连接服务器也能可视化显示界面?:基于X11 Forwarding + CentOS + MobaXterm实战指南

文章目录 什么是X11?环境准备实战步骤1️⃣ 服务器端配置(CentOS)2️⃣ 客户端配置(MobaXterm)3️⃣ 验证X11 Forwarding4️⃣ 运行自定义GUI程序(Python示例)5️⃣ 成功效果