密码学原理精解【9】

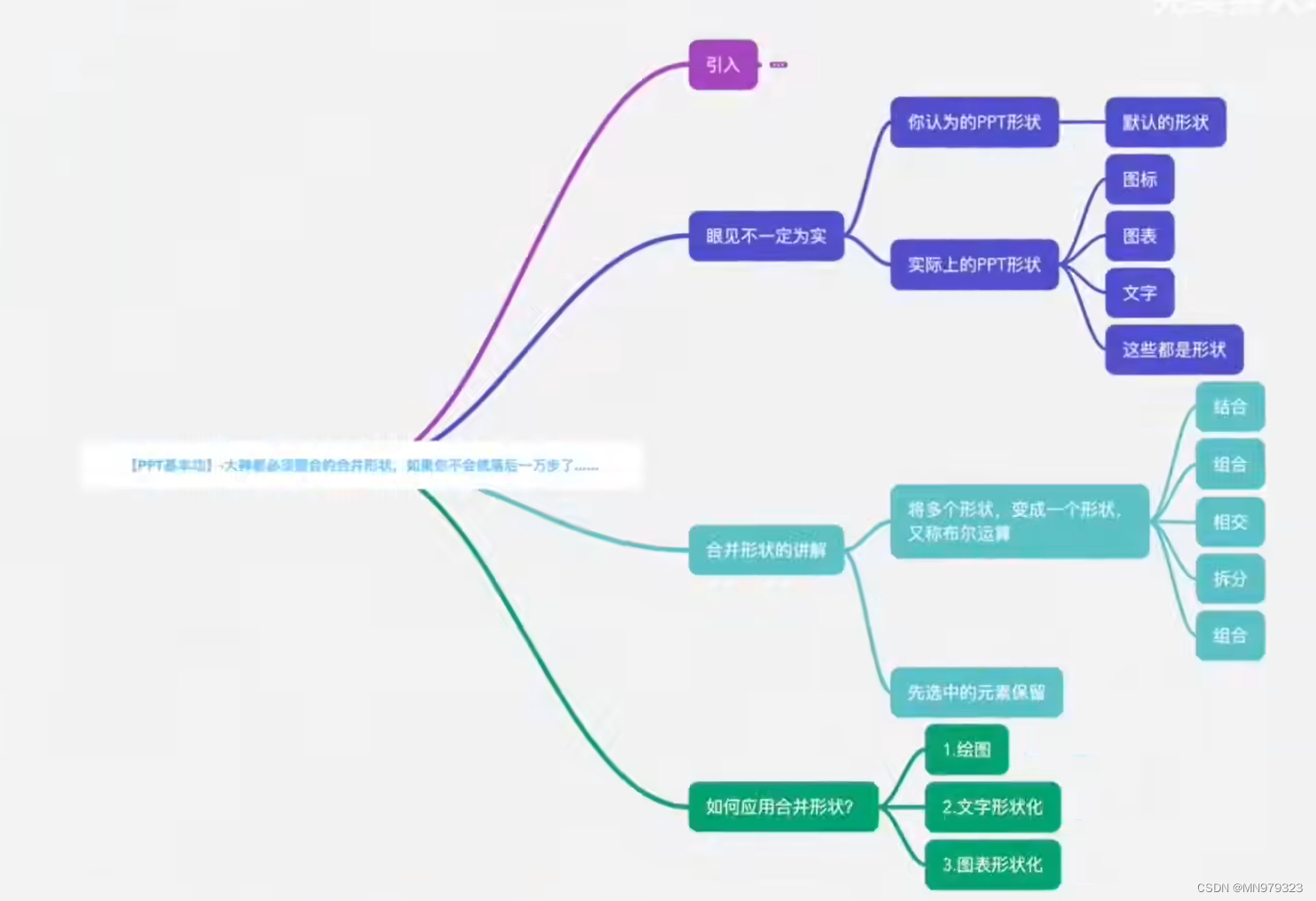

这里写目录标题

- 迭代密码

- 概述

- SPN具体算法过程

- SPN算法基本步骤

- 举例说明

- 注意

- 轮换-置换网络

- 一、定义与概述

- 二、核心组件

- 三、加密过程

- 四、应用实例

- 五、总结

- 轮函数理论

- 定义与作用

- 特点与性质

- 应用实例

- 总结

- 迭代密码理论

- 定义与原理

- 特点与优势

- 应用场景

- 示例

- 发展趋势

- AES

- 特点

- 概述

- 一、算法概述

- 二、加密过程

- 1. 密钥扩展(Key Expansion)

- 2. 初始轮(AddRoundKey)

- 3. 重复轮(多个轮次)

- 三、解密过程

- 四、算法特点

- 五、应用领域

- 算法过程

- 1. 密钥扩展(Key Expansion)

- 2. 初始轮(AddRoundKey)

- 3. 重复轮(多个轮次)

- 4. 最终轮

- 5. 输出

- 注意事项

- S盒

- 1. S盒的定义与功能

- 2. S盒的构造

- 3. S盒的特点

- 4. S盒在AES中的作用

- 5. 与DES S盒的比较

- GF域

- 域

- 一、定义

- 二、常见域

- 三、性质与应用

- 四、扩展与深化

- GF概述

- 一、定义与表示

- 二、重要性质

- 三、构造与扩展

- 四、应用

- 五、示例

- 六、结论

- 详细解释

- 一、定义

- 二、特点

- 三、运算规则

- 四、应用

- 五、实例

- 伽罗瓦域(Galois Field)

- 零、2是素数吗

- 一、定义

- 二、性质

- 三、构造与表示

- 四、运算规则

- 五、应用领域

- GF(2^8)域

- 一、定义与性质

- 二、元素表示

- 三、运算规则

- 四、应用领域

- 参考文献

迭代密码

概述

- 设K是一个确定长度的随机二元密钥,用K来生成Nr个轮密钥(也叫子密钥) K 1 , K 2 , . . . K N r K^1,K^2,...K^{Nr} K1,K2,...KNr,轮密钥的列表( K 1 , K 2 , . . . K N r K^1,K^2,...K^{Nr} K1,K2,...KNr)就是密钥编排方案,该方案由K经过一个固定的、公开的算法生成。

轮函数 g 由轮密钥 K ′ 和当前状态 w r − 1 作为它的两个输入 , 下一状态为 w r = g ( w r − 1 , K r ) 轮函数g由轮密钥K'和当前状态w^{r-1}作为它的两个输入, \\下一状态为w^r=g(w^{r-1},K^r) 轮函数g由轮密钥K′和当前状态wr−1作为它的两个输入,下一状态为wr=g(wr−1,Kr) - 设 l 和 m 为整数,明文和密文长为 l m 的二元向量 l m 为该密码的分组长度。 S P N 包括两个变换 : 设l和m为整数,明文和密文长为lm的二元向量\\lm为该密码的分组长度。SPN包括两个变换: 设l和m为整数,明文和密文长为lm的二元向量lm为该密码的分组长度。SPN包括两个变换:

1. π S : { 0 , 1 } l → { 0 , 1 } l 2. π P : { 1 , . . . , l m } → { 1 , . . . , l m } 3. 置换 π S 叫 S 盒,用一个 l 比特向量替代另一个 l 比特向量。 置换 π P 用来置换 l m 个比特。 4. 给定一个 l m 比特的二元串 x = ( x 1 , x 2 , . . . . x l m ) 可将其看成 m 个长为 l 比特的子串的 x < 1 > ∣ ∣ . . . ∣ ∣ x < m > 5. 给出的 S P N 由 N r 轮组成,除最后一轮外, 每一轮由异或操作混入该轮的轮密钥, π S 进行 m 次代换, π p 进行一次置换。 1.\pi_S:\{0,1\}^l\rightarrow\{0,1\}^l \\2.\pi_P:\{1,...,lm\}\rightarrow\{1,...,lm\} \\3.置换\pi_S叫S盒,用一个l比特向量替代另一个l比特向量。 \\置换\pi_P用来置换lm个比特。 \\4.给定一个lm比特的二元串x=(x_1,x_2,....x_{lm}) \\可将其看成m个长为l比特的子串的x_{<1>}||...||x_{<m>} \\5.给出的SPN由Nr轮组成,除最后一轮外, \\每一轮由异或操作混入该轮的轮密钥,\pi_S进行m次代换,\pi_p进行一次置换。 1.πS:{0,1}l→{0,1}l2.πP:{1,...,lm}→{1,...,lm}3.置换πS叫S盒,用一个l比特向量替代另一个l比特向量。置换πP用来置换lm个比特。4.给定一个lm比特的二元串x=(x1,x2,....xlm)可将其看成m个长为l比特的子串的x<1>∣∣...∣∣x<m>5.给出的SPN由Nr轮组成,除最后一轮外,每一轮由异或操作混入该轮的轮密钥,πS进行m次代换,πp进行一次置换。

SPN具体算法过程

以下内容由文心一言自动生成

SPN(Substitution-Permutation Network,代换-置换网络)算法是密码学中的一种重要算法模型,广泛应用于分组密码的设计中。SPN算法通过交替进行代换(Substitution)和置换(Permutation)操作来实现数据的加密和解密。下面以一个简化的例子来说明SPN算法的基本过程。

SPN算法基本步骤

-

初始化:

- 输入:明文(Plaintext)、密钥(Key)和算法参数(如分组长度、轮数等)。

- 预处理:将明文划分为固定长度的分组,通常每个分组包含多个子块(sub-blocks)。同时,从密钥中导出多轮轮密钥(Round Keys)。

-

加密过程:

- 多轮操作:对明文分组进行多轮(Nr轮)加密操作,每轮包括代换和置换两个步骤。

- 代换(Substitution):在每个子块上应用代换操作。这通常通过查找表(Substitution Box, S-Box)实现,S-Box将输入子块映射到另一个输出子块。代换操作增加了密码算法的混淆性(confusion)。

- 置换(Permutation):对整个分组或分组中的子块进行位置的重新排列。置换操作增加了密码算法的扩散性(diffusion),使得输入中的每一位都影响输出中的多位。

- 轮密钥混合:在每轮加密之前,将轮密钥与当前分组进行混合(如使用异或操作),以引入密钥的影响。

- 多轮操作:对明文分组进行多轮(Nr轮)加密操作,每轮包括代换和置换两个步骤。

-

输出:

- 经过Nr轮加密后,输出密文(Ciphertext)。

举例说明

假设有一个简化的SPN算法,分组长度为16位(2个字节),每个分组被划分为两个8位的子块。算法进行两轮加密,使用简单的S-Box和P-Box(置换盒)。

明文:假设明文分组为 0x12345678(十六进制表示,等价于二进制 00010010 00110100 01010110 01111000)。

密钥和轮密钥:这里假设初始密钥为 0xABCDEF,通过某种密钥扩展算法(如密钥调度算法)生成两轮轮密钥,分别为 0xABCD 和 0xEF00(仅为示例,实际中轮密钥的生成会更复杂)。

第一轮加密:

- 轮密钥混合:将第一轮轮密钥

0xABCD与明文分组进行异或操作。- 假设操作后结果为

0xXYZW1234(此处XYZW为异或后的结果,具体值取决于密钥和明文)。

- 假设操作后结果为

- 代换:将

0xXYZW和1234分别作为两个子块,通过S-Box进行代换。- 假设代换后结果为

0xA1B2C3D4和0x5678E9F0。

- 假设代换后结果为

- 置换:对整个16位分组进行置换操作。

- 假设置换后结果为

0x56A178B2E9C3F0D4。

- 假设置换后结果为

第二轮加密(过程与第一轮类似,但使用第二轮轮密钥):

- 轮密钥混合、代换、置换。

- 最终得到密文

0x...(具体值取决于算法的具体实现)。

- 最终得到密文

注意

- 上述例子仅为说明SPN算法的基本过程,实际中的SPN算法(如AES等)会更为复杂,包括更多的轮数、更复杂的S-Box和P-Box设计、以及更复杂的密钥扩展算法。

- S-Box和P-Box的具体实现是SPN算法的关键部分,它们的设计直接影响算法的安全性和性能。

- 在实际应用中,SPN算法通常与密钥扩展算法、初始化向量(IV)等结合使用,以提供更高级别的安全性。

轮换-置换网络

以下内容由文心一言自动生成

代换-置换网络(Substitution-Permutation Network,简称SPN或SP-network)是密码学中的一种重要概念,特别是在分组密码的设计中。它由美国数学家克劳德·香农在1949年提出,旨在通过简单的代换和置换操作组合,实现安全的加密方式。以下是对代换-置换网络的详细解释:

一、定义与概述

代换-置换网络是一系列被应用于分组密码中的数学运算,它通过交错的若干“轮”(或“层”)代换操作和置换操作,将明文块和密钥块作为输入,最终产生密文块。这种加密方法因其高效性和在硬件上的易实现性而得到广泛应用。

二、核心组件

代换-置换网络主要包括两个核心组件:代换(Substitution)和置换(Permutation),它们分别被称为S盒(替换盒,S-boxes)和P盒(排列盒,P-boxes)。

-

代换(Substitution):代换操作是将输入数据块中的每个元素(通常是字节或比特)按照一定的规则替换为另一个元素。在SPN中,这通常通过S盒实现,S盒是一个查找表,它定义了输入到输出的映射关系。

-

置换(Permutation):置换操作是对数据块中的元素进行重新排列,而不改变它们的值。在SPN中,这通过P盒实现,P盒定义了元素在数据块中的新位置。

三、加密过程

代换-置换网络的加密过程通常包括多个轮次,每轮都包含代换、置换和轮密钥混合(通常为异或操作)三个步骤。具体过程如下:

-

初始密钥扩展:首先,使用密钥扩展算法(也称为密钥编排算法)将输入的单个密钥扩展为多个子密钥,每个子密钥用于一轮加密。

-

代换操作:在每一轮中,首先使用当前轮的子密钥与明文块(或上一轮的密文块)进行某种形式的混合(如异或操作),然后对结果进行代换操作,即使用S盒替换数据块中的元素。

-

置换操作:接着,对代换后的结果进行置换操作,即使用P盒重新排列数据块中的元素。

-

轮密钥混合:最后,将置换后的结果与当前轮的子密钥进行再次混合(如异或操作),生成该轮的密文块。该密文块将作为下一轮的输入(如果有多轮加密的话)。

四、应用实例

代换-置换网络因其高效性和安全性,在多种分组密码标准中得到了广泛应用。例如,高级加密标准(AES)就是基于代换-置换网络设计的。AES使用了一个或多个S盒和P盒,通过多轮迭代加密,实现了对数据的安全保护。

五、总结

代换-置换网络是密码学中的一种重要加密方法,它通过交错的代换和置换操作,以及轮密钥混合,实现了对明文块的安全加密。由于其高效性和在硬件上的易实现性,代换-置换网络在分组密码的设计中得到了广泛应用。

轮函数理论

以下内容由文心一言自动生成

在密码学中,轮函数(Round Function)是一个关键概念,特别是在分组密码和Feistel网络中尤为重要。以下是对轮函数的详细解释:

定义与作用

轮函数是密码算法中的一个重要组成部分,它负责在每一轮加密或解密过程中对数据进行处理。在Feistel网络中,轮函数的作用尤为显著,它根据“右侧”数据和子密钥生成对“左侧”数据进行加密的比特序列,然后将“左侧”数据与该比特序列进行异或(XOR)运算,从而得到“加密后的左侧”。这一过程是迭代进行的,每一轮都会使用新的子密钥或经过变换的密钥。

特点与性质

- 可迭代性:轮函数的设计允许算法进行多轮迭代,以提高加密的安全性。在Feistel网络中,加密和解密的轮数可以任意增加,而不会导致无法解密的情况。

- 可逆性:轮函数通常是可逆的,这意味着在解密过程中可以使用相同的轮函数(或其逆函数)来恢复原始数据。然而,在Feistel网络中,解密过程并不直接依赖于轮函数的逆函数,而是通过反向迭代和异或运算来实现。

- 复杂性:轮函数的设计通常具有一定的复杂性,以抵御各种密码分析攻击。这包括使用非线性函数、置换操作、混淆和扩散等技术来确保数据的机密性和完整性。

应用实例

轮函数在多种密码算法中都有应用,其中最著名的例子之一是DES(数据加密标准)算法。DES算法采用了Feistel网络结构,其中轮函数是关键组成部分。在DES中,轮函数接收两个输入参数:分组数据(原始数据的一半)和子密钥,然后生成和分组数据同样长度的数据。这个数据随后与原始数据的另一半进行异或运算,作为下一轮轮函数的输入。

除了DES之外,还有许多其他算法也采用了轮函数的概念,如AES(高级加密标准)、Blowfish、Twofish等。这些算法在轮函数的设计和实现上各有特色,但都遵循了类似的加密和解密原理。

总结

轮函数是密码学中的一个重要概念,它在分组密码和Feistel网络中发挥着关键作用。通过迭代使用轮函数,密码算法可以实现对数据的多次加密和解密操作,从而提高加密的安全性和可靠性。在设计轮函数时,需要考虑其可迭代性、可逆性和复杂性等因素,以确保算法能够抵御各种密码分析攻击。

迭代密码理论

以下内容由文心一言自动生成

迭代密码,也被称为迭代分组密码,是一种常见的密码算法。其基本原理是将明文分成固定长度的数据块,对每个数据块进行加密,最终得到密文。在迭代分组密码中,加密算法通常是一种置换加密算法,其中包含多个轮次。以下是对迭代密码的详细解释:

定义与原理

- 定义:迭代密码是一种特殊的乘积密码,其中密文C由明文P通过多轮加密得到。每一轮中,数据块会与一个密钥(可能是轮密钥或固定的主密钥)进行加密运算,并生成一个中间结果。然后,这个中间结果会作为下一轮的输入,再次与密钥进行加密运算。这一过程会重复多次,直到最后一轮结束,得到最终的密文。

- 原理:迭代密码的安全性基于其多轮加密的复杂性。通过多轮加密,即使每一轮使用的加密算法相对简单,整个迭代密码系统的安全性也能得到显著提升。这是因为攻击者需要破解每一轮的加密,才能最终恢复出明文。

特点与优势

- 安全性高:迭代密码能够抵御多种攻击方式,包括暴力破解、差分密码分析、线性密码分析等。

- 灵活性好:迭代密码可以根据需要调整轮数、密钥长度等参数,以适应不同的安全需求。

- 易于实现:迭代密码的算法相对简单,易于在硬件和软件上实现。

应用场景

迭代密码广泛应用于各种需要加密保护的场景,包括网络通信、数据存储、电子商务等。例如,在网络通信中,迭代密码可以用于保护传输数据的机密性和完整性;在数据存储中,迭代密码可以用于加密存储在硬盘、闪存等介质上的敏感数据;在电子商务中,迭代密码可以用于保护用户的个人信息和交易数据。

示例

以AES(高级加密标准)为例,AES是一种广泛使用的迭代分组密码算法。它采用固定长度的数据块(通常为128位)和可变长度的密钥(128位、192位或256位)进行加密。AES算法包含多个轮次(通常为10轮、12轮或14轮),每一轮中都会使用不同的子密钥和变换函数对数据进行加密。通过这种方式,AES能够提供极高的安全性和灵活性。

发展趋势

随着计算机技术和密码学的发展,迭代密码也在不断演进。一方面,新的加密算法和技术的出现为迭代密码提供了更多的选择和可能性;另一方面,随着计算能力的提升和攻击技术的发展,迭代密码也面临着更大的挑战。因此,未来的迭代密码算法将更加注重安全性、效率和灵活性之间的平衡,以适应不断变化的安全需求和技术环境。

AES

特点

- AES是迭代型密码。

- 轮数取决于密钥的长度,128位密钥为10轮,192位为12轮,256位为14轮

- 算法基本过程

1.给明文x,设state=x

2.AddRoundKey(state)

3.对前Nr-1轮中的每一轮

(1)用S盒对state进行一次代换SubBytes

(2)对state进行置换ShiftRows

(3)对state进行MixColumns

(4)对state进行AddRoundKey

4.最后一轮,依次进行SubBytes、ShiftRows、MixColumns后的state为密文

以下内容由文心一言自动生成

概述

AES(Advanced Encryption Standard)算法是一种广泛使用的对称加密算法,它以其高效性和安全性而闻名。以下是对AES算法的详细解析:

一、算法概述

- 类型:对称加密算法,即加密和解密使用相同的密钥。

- 分组长度:AES算法将明文分成固定长度的分组进行加密,每个分组长度为128位(16字节)。

- 密钥长度:支持三种密钥长度,分别是128位、192位和256位。不同长度的密钥会影响加密的轮数和安全性。

二、加密过程

AES加密过程包括密钥扩展、初始轮和多个重复轮(包括SubBytes、ShiftRows、MixColumns和AddRoundKey操作,但最后一轮省略MixColumns)。

1. 密钥扩展(Key Expansion)

- 输入:原始密钥。

- 过程:通过复杂的函数(密钥扩展函数)和轮常量(Rcon),结合S盒进行字节替换和异或操作,生成多个轮密钥。

- 输出:多个轮密钥,用于后续加密过程。

2. 初始轮(AddRoundKey)

- 输入:原始明文和第一个轮密钥(实际上是原始密钥)。

- 过程:将明文和轮密钥进行逐字节异或操作。

- 输出:经过异或操作后的数据,作为第一轮加密的输入。

3. 重复轮(多个轮次)

- SubBytes(字节代换):使用S盒对状态矩阵中的每个字节进行代换,增加数据的混乱性。

- ShiftRows(行移位):将状态矩阵的行进行循环移位,改变数据的排列方式。

- MixColumns(列混合):在除了最后一轮之外的每一轮中,将状态矩阵的列与一个固定的多项式进行乘法操作,增加数据的扩散性。

- AddRoundKey:将当前状态与轮密钥进行异或操作,得到加密后的状态。

对于AES-128,除了最后一轮外,其他轮次都包括SubBytes、ShiftRows、MixColumns三个步骤。最后一轮省略MixColumns步骤。

三、解密过程

AES解密过程是加密过程的逆过程,使用相同的密钥但逆序执行操作(InvSubBytes、InvShiftRows、InvMixColumns)。

- InvSubBytes:使用逆S盒进行字节替换的逆操作。

- InvShiftRows:进行行移位的逆操作。

- InvMixColumns:进行列混合的逆操作(在解密过程中,除了第一轮外都需要执行)。

- AddRoundKey:与加密过程相同,将当前状态与轮密钥进行异或操作。

四、算法特点

- 高效性:AES算法设计精巧,能够在多种平台上实现高效加密。

- 安全性:AES算法采用了高度复杂的算法结构,包括字节替换、行移位、列混淆等多重操作,使得攻击者很难找到有效的攻击路径。同时,AES算法支持不同长度的密钥,密钥长度越长,加密强度越高。

- 灵活性:AES算法支持多种加密模式(如ECB、CBC、CFB、OFB和CTR模式),可以根据不同的应用场景选择适合的加密模式。

五、应用领域

AES算法因其高效性和安全性而被广泛应用于各种领域,如网络通信、数据存储、电子支付等。它是许多安全标准和协议的重要组成部分,如TLS/SSL协议、IPsec协议等。

综上所述,AES算法是一种高效、安全且灵活的对称加密算法,其详细的加密和解密过程体现了其复杂性和安全性。

算法过程

AES(Advanced Encryption Standard)算法是一种广泛使用的对称加密算法,其过程可以详细分为密钥扩展、初始轮以及多个重复轮(包括SubBytes、ShiftRows、MixColumns,最后一轮省略MixColumns)等步骤。以下是AES算法过程的具体描述:

1. 密钥扩展(Key Expansion)

- 输入:原始密钥(对于AES-128,是128位长的密钥)。

- 过程:

- 将原始密钥分为几个部分(对于AES-128,通常分为4个32位的部分)。

- 使用一个复杂的函数(密钥扩展函数),结合轮常量(Rcon)和S盒(Substitution Box)进行字节替换和异或操作,生成多个轮密钥。

- 轮密钥的数量取决于密钥的长度和加密轮数(AES-128需要10轮,因此生成10+1=11个轮密钥,因为第一个轮密钥是原始密钥)。

- 输出:多个轮密钥,用于后续的加密过程。

2. 初始轮(AddRoundKey)

- 输入:原始明文(plaintext)和第一个轮密钥(实际上是原始密钥,因为AES的初始轮使用原始密钥作为轮密钥)。

- 过程:

- 将明文和轮密钥(在初始轮中是原始密钥)进行逐字节的异或(XOR)操作。

- 输出:经过异或操作后的数据,作为第一轮加密的输入。

3. 重复轮(多个轮次)

对于AES-128,除了最后一轮外,其他轮次都包括SubBytes、ShiftRows、MixColumns三个步骤。

- SubBytes(字节代换):

- 使用S盒对每个字节进行替换。S盒是一个预定义的替换表,用于将输入字节映射到另一个字节。

- 替换过程是可逆的,即存在逆S盒用于解密。

- ShiftRows(行移位):

- 将状态矩阵(一个4x4的字节矩阵)的行进行循环移位。

- 第一行保持不变,第二行左移一个字节,第三行左移两个字节,第四行左移三个字节。

- 解密过程中,行移位是逆操作,即右移相应数量的字节。

- MixColumns(列混合):

- 在除了最后一轮之外的每一轮中,将状态矩阵的列与一个固定的多项式进行乘法操作(在有限域上)。

- 列混合操作增加了数据的扩散性,使得单个明文字节的变化能够影响到整个密文块。

- 解密过程中,存在逆列混合操作。

4. 最终轮

- SubBytes:与前面轮次相同,使用S盒进行字节替换。

- ShiftRows:与前面轮次相同,进行行移位。

- AddRoundKey:与初始轮相似,但使用的是最后一个轮密钥。将当前状态与最后一个轮密钥进行异或操作,得到最终的密文。

5. 输出

- 输出:加密后的密文。

注意事项

- AES算法的解密过程是加密过程的逆过程,使用相同的密钥但逆序执行操作(InvSubBytes、InvShiftRows、InvMixColumns)。

- AES算法的安全性部分来自于其多轮迭代的结构,每一轮都通过不同的方式混淆和扩散数据。

- AES算法的高效性和安全性使其成为现代加密技术的基石,广泛应用于各种安全领域。

以上信息基于AES算法的标准描述和广泛接受的实现方式。需要注意的是,具体的实现细节(如密钥扩展函数的具体实现)可能因不同的实现或库而异。

S盒

下面内容来自文心一言的自动生成

AES(Advanced Encryption Standard,高级加密标准)中的S盒(Substitution Box)是AES算法的核心组件之一,它在加密和解密过程中起着至关重要的作用。以下是关于AES的S盒的详细解释:

1. S盒的定义与功能

- 定义:S盒是一个固定的字节替代表,用于替换输入的字节值。它是一个16x16的字节矩阵,包含了8位所能表示的256个数的一个置换。

- 功能:S盒的主要功能是实现非线性的字节替换,增加算法的复杂度,从而提高加密的安全性。

2. S盒的构造

- 初始化:S盒按字节值的升序逐行初始化,即每个值都代表了坐标。

- 映射规则:State中每个字节按照其高4位作为行值,低4位作为列值,以这些数值为索引从S盒的对应位置取出元素作为输出。例如,十六进制数{95}所对应的S盒行值是9,列值是5,S盒中在此位置的值是{2A},因此{95}被映射为{2A}。

- 变换过程:S盒的构造涉及到GF(2^8)的乘法逆和矩阵的可逆运算。具体来说,把S盒中的每个字节的8个构成位记为(b7,b6,b5,b4,b3,b2,b1,b0),并对每个字节的每个位进行特定的变换,以生成最终的S盒。

3. S盒的特点

- 非线性:S盒是非线性的,这意味着相同的输入不会总是产生相同的输出,这有助于抵抗统计分析和线性攻击。

- 可逆性:S盒是可逆的,即存在逆S盒可以将S盒的输出映射回原始输入,这是解密过程所必需的。

- 固定性:AES中的S盒是固定的,不依赖于特定的密钥或明文。

4. S盒在AES中的作用

- 混淆:S盒通过替换输入字节的值,增加了数据的混淆性,使得攻击者难以从密文中推断出明文的信息。

- 扩散:虽然S盒本身不直接提供扩散性(即一个字节的变化会影响多个字节的输出),但它与其他AES变换(如行移位和列混淆)一起工作,共同实现数据的扩散。

5. 与DES S盒的比较

- 大小与输入输出:AES的S盒是16x16的字节矩阵,输入和输出的位数相同,均为8位(即1字节)。而DES的S盒大小是4x16的位矩阵,输入6位,输出4位。

- 数量:AES只有一个S盒,而DES有8个不同的S盒。

- 设计理念:AES的S盒设计注重可逆性和非线性,而DES的S盒设计主要是为了确保非线性关系,并不要求可逆。

综上所述,AES的S盒是AES算法中不可或缺的一部分,它通过非线性的字节替换增加了加密的复杂性和安全性。

GF域

下面内容来自文心一言的自动生成

域

在数学中,域(Field)是一个重要的代数结构,具有特定的性质和运算规则。以下是对数学中域的详细解释:

一、定义

在数学中,域是对加、减、乘、除(除数不为0)都封闭的代数结构。具体来说,如果F是一个集合,并且在其上定义了加法和乘法两种运算,且满足以下条件,则称F为一个域:

- 加法封闭性:对于F中的任意两个元素a和b,它们的和a+b仍然是F中的元素。

- 乘法封闭性:对于F中的任意两个元素a和b,它们的积ab仍然是F中的元素。

- 加法单位元:F中存在一个元素0(称为加法单位元或零元),使得对于F中的任意元素a,都有a+0=a。

- 加法逆元:对于F中的任意非零元素a,都存在一个元素-a(称为a的加法逆元或负元),使得a+(-a)=0。

- 乘法单位元:F中存在一个元素1(称为乘法单位元或幺元),使得对于F中的任意元素a(a≠0),都有a×1=a。

- 乘法逆元:对于F中的任意非零元素a,都存在一个元素a(-1)(称为a的乘法逆元或倒数),使得a×a(-1)=1。

- 交换律:加法和乘法都满足交换律,即对于F中的任意两个元素a和b,都有a+b=b+a和a×b=b×a。

- 结合律:加法和乘法都满足结合律,即对于F中的任意三个元素a、b和c,都有(a+b)+c=a+(b+c)和(a×b)×c=a×(b×c)。

- 分配律:乘法对加法满足分配律,即对于F中的任意三个元素a、b和c,都有a×(b+c)=a×b+a×c。

二、常见域

- 有理数域Q:由所有有理数组成的集合,包括整数、分数等,对加、减、乘、除(除数不为0)都封闭。

- 实数域R:由所有实数组成的集合,包括有理数和无理数(如π、e等),对加、减、乘、除(除数不为0)都封闭。

- 复数域C:由所有复数组成的集合,可以表示为a+bi的形式(其中a,b为实数,i为虚数单位),对加、减、乘、除(除数不为0)都封闭。

三、性质与应用

- 性质:域具有许多重要的性质,如封闭性、可逆性、交换性、结合性和分配性等。这些性质使得域成为研究代数结构的基础。

- 应用:域论在数学、物理学、计算机科学、密码学等多个领域都有广泛的应用。例如,在数论中,域论可以用来解决关于数的性质和关系的问题;在密码学中,域论被用于构建安全高效的加密算法;在计算机科学中,域论被用于设计算法和数据结构等。

四、扩展与深化

- 域扩张:在已有的域的基础上,可以通过添加新的元素来构造更大的域,称为域的扩张。例如,有理数域可以通过扩张得到实数域和复数域。

- 有限域:除了上述的无限域外,还存在有限域(也称为Galois域),其元素数量是有限的。有限域在编码理论、密码学等领域中有重要的应用。

综上所述,数学中的域是一个具有特定性质和运算规则的代数结构,它在多个领域都有广泛的应用。

GF概述

GF域,即Galois Field,也称为有限域,是一个其元素数量有限的域。以下是关于GF域的详细解释:

一、定义与表示

- 定义:有限域是一个其元素数量有限的域。域是一个代数结构,包含一组元素以及加法和乘法两种运算,且满足一定的运算规则(如结合律、交换律、分配律等)。

- 表示:有限域的阶(元素数量)是素数p的幂,即 p n p^n pn,其中n是正整数。阶为p的有限域一般表示为GF§,阶为 p n p^n pn的表示为 G F ( p n ) GF(p^n) GF(pn)。“GF”代表Galois域,以第一位研究有限域的数学家Evariste Galois命名。

二、重要性质

- 元素数量: G F ( p n ) 包含 p n 个元素 GF(p^n)包含p^n个元素 GF(pn)包含pn个元素。

- 运算规则:

- 加法: 在 G F ( p n ) 中,加法是模 p n 的加法,但通常由于 n > 1 时直接模 p n 并不直观,因此会通过多项式或其他方式来表示 G F ( p n ) 中的元素和加法 在GF(p^n)中,加法是模p^n的加法,但通常由于n>1时直接模p^n并不直观,因此会通过多项式或其他方式来表示GF(p^n)中的元素和加法 在GF(pn)中,加法是模pn的加法,但通常由于n>1时直接模pn并不直观,因此会通过多项式或其他方式来表示GF(pn)中的元素和加法。

- 乘法: 乘法同样需要满足域的性质,且在 G F ( p n ) 中,乘法逆元的存在性保证了除法的可定义性 乘法同样需要满足域的性质,且在GF(p^n)中,乘法逆元的存在性保证了除法的可定义性 乘法同样需要满足域的性质,且在GF(pn)中,乘法逆元的存在性保证了除法的可定义性。

- 乘法逆元: 在 G F ( p n ) 中,除了 0 以外的每个元素都有乘法逆元 在GF(p^n)中,除了0以外的每个元素都有乘法逆元 在GF(pn)中,除了0以外的每个元素都有乘法逆元。

三、构造与扩展

- 基域与扩展域: G F ( p ) 称为 G F ( p m ) 的基域, G F ( p m ) 称为 G F ( p ) 的扩展域。扩展域的构造通常从本原多项式开始,通过本原多项式的根来构造 G F ( p m ) 中的元素 GF(p)称为GF(p^m)的基域,GF(p^m)称为GF(p)的扩展域。扩展域的构造通常从本原多项式开始,通过本原多项式的根来构造GF(p^m)中的元素 GF(p)称为GF(pm)的基域,GF(pm)称为GF(p)的扩展域。扩展域的构造通常从本原多项式开始,通过本原多项式的根来构造GF(pm)中的元素。

- 本原多项式: 在 G F ( p ) 上,一个 m 阶多项式如果既不能被 G F ( p ) 上的任何非零多项式整除,又能整除 X ( p m ) − X ,则称该多项式为 G F ( p ) 上的 m 阶本原多项式。本原多项式对于构造 G F ( p m ) 至关重要 在GF(p)上,一个m阶多项式如果既不能被GF(p)上的任何非零多项式整除,又能整除X^(p^m)-X,则称该多项式为GF(p)上的m阶本原多项式。本原多项式对于构造GF(p^m)至关重要 在GF(p)上,一个m阶多项式如果既不能被GF(p)上的任何非零多项式整除,又能整除X(pm)−X,则称该多项式为GF(p)上的m阶本原多项式。本原多项式对于构造GF(pm)至关重要。

四、应用

GF域在多个领域都有广泛的应用,特别是在纠错码和密码学领域。例如,BCH码和RS码等纠错码就是基于GF域构造的。此外,GF域在密码算法中也扮演着重要角色,如用于椭圆曲线密码学中的点乘运算等。

五、示例

- GF(2):最简单的有限域,其元素为{0,1},加法等价于异或(XOR)运算,乘法等价于逻辑与(AND)运算。

- GF(7):阶为7的域,使用模7运算。其元素为{0,1,2,3,4,5,6},并定义了相应的加法和乘法运算规则。

六、结论

GF域作为有限域的一种表示方式,在数学、计算机科学、密码学等多个领域都有广泛的应用。通过对其定义、性质、构造和应用的深入了解,可以更好地理解这一重要概念。

详细解释

GF域,全称为Galois Field,也称为有限域(Finite Field),是数学中一种特殊的代数结构,对于密码学、编码理论等领域有着重要的应用。以下是对GF域的详细解释:

一、定义

GF域是一个包含有限个元素的集合,这些元素之间定义了加法和乘法两种运算,且满足以下性质:

- 封闭性:对于GF域中的任意两个元素,它们的和与积仍然是GF域中的元素。

- 结合律:加法和乘法都满足结合律。

- 交换律:加法和乘法都满足交换律。

- 分配律:乘法对加法满足分配律。

- 单位元:存在加法单位元(通常记为0)和乘法单位元(通常记为1)。

- 逆元: 对于 G F 域中的任意非零元素 a ,都存在一个加法逆元 − a 和一个乘法逆元 a − 1 ,使得 a + ( − a ) = 0 且 a ∗ a − 1 = 1 对于GF域中的任意非零元素a,都存在一个加法逆元-a和一个乘法逆元a^{-1},使得a+(-a)=0且a*a^{-1}=1 对于GF域中的任意非零元素a,都存在一个加法逆元−a和一个乘法逆元a−1,使得a+(−a)=0且a∗a−1=1。

二、特点

- 元素个数有限:GF域的元素个数是有限的,通常用GF(q)表示一个含有q个元素的有限域。

- 运算特殊性:GF域中的加法和乘法运算可能与我们日常使用的运算不同。例如,在GF(2^n)中,加法通常定义为异或运算(XOR),乘法则是基于模多项式运算的。

- 素域与扩展域:GF§称为素域,其中p是一个素数。GF(p^n)是GF§的扩展域,其中n是一个正整数。

三、运算规则

- 加法: 在 G F ( 2 n ) 中,加法通常定义为异或运算。例如,在 G F ( 2 3 ) 中,多项式 f ( x ) = x 2 + x + 1 与 g ( x ) = x 2 + 1 相加得到的结果为 h ( x ) = x + 1 ,因为 x 2 + x + 1 X O R x 2 + 1 = x + 1 (注意这里的 X O R 是逐位进行的 ) 在GF(2^n)中,加法通常定义为异或运算。例如,在GF(2^3)中,多项式f(x)=x^2+x+1与g(x)=x^2+1相加得到的结果为h(x)=x+1,因为x^2+x+1 XOR x^2+1 = x+1(注意这里的XOR是逐位进行的) 在GF(2n)中,加法通常定义为异或运算。例如,在GF(23)中,多项式f(x)=x2+x+1与g(x)=x2+1相加得到的结果为h(x)=x+1,因为x2+x+1XORx2+1=x+1(注意这里的XOR是逐位进行的)。

- 乘法: 乘法运算则较为复杂,通常涉及模多项式运算。在 G F ( 2 n ) 中,选择一个 n 次不可约多项式作为模多项式,所有运算都在该多项式下进行。例如,在 G F ( 2 8 ) 中,常用的模多项式为 x 8 + x 4 + x 3 + x + 1 乘法运算则较为复杂,通常涉及模多项式运算。在GF(2^n)中,选择一个n次不可约多项式作为模多项式,所有运算都在该多项式下进行。例如,在GF(2^8)中,常用的模多项式为x^8+x^4+x^3+x+1 乘法运算则较为复杂,通常涉及模多项式运算。在GF(2n)中,选择一个n次不可约多项式作为模多项式,所有运算都在该多项式下进行。例如,在GF(28)中,常用的模多项式为x8+x4+x3+x+1。

四、应用

GF域在多个领域都有重要的应用,包括但不限于:

- 密码学:在加密算法中,GF域被用于限制数字的范围,提高算法的安全性和效率。例如,AES加密算法中的列混淆步骤就使用了GF(2^8)域。

- 编码理论:GF域是构建纠错码(如BCH码、RS码)的重要基础。通过GF域上的多项式运算,可以实现数据的冗余编码,提高数据传输的可靠性。

- 数字信号处理:在数字信号处理中,GF域可以用于设计滤波器、实现快速傅里叶变换等。

五、实例

以GF(2^3)为例,其元素可以表示为0, 1, x, x+1, x^2, x^2+1, x^2+x, x2+x+1(其中x是一个抽象元素,满足x3=x+1,这是由模多项式x3+x+1决定的)。在这个域中,我们可以进行加法和乘法运算,如(x+1)+(x2+x)=x2+1(异或运算),(x+1)*(x2+1)=x2+x+x+1=x2+1(模多项式运算)。

综上所述,GF域是一种具有特殊性质和运算规则的有限代数结构,在多个领域都有广泛的应用。

伽罗瓦域(Galois Field)

下面内容来自文心一言的自动生成

又称为有限域(Finite Field)或GF域,是数学中一种重要的代数结构,它在密码学、编码理论、计算机科学等多个领域有着广泛的应用。以下是对伽罗瓦域的详细解释:

零、2是素数吗

2是素数。素数是指只能被1和它本身整除的大于1的自然数。在这个定义下,2只能被1和2整除,没有其他正除数,因此它满足素数的定义。所以,2是素数。

一、定义

伽罗瓦域是一个包含有限个元素的集合,这些元素之间定义了加法和乘法两种运算,且满足域的所有性质:封闭性、结合律、交换律、分配律、存在单位元和逆元等。伽罗瓦域的元素数量是某一素数p的幂,即pn(p是素数,n是正整数),因此常用GF(pn)来表示p^n元的伽罗瓦域。

二、性质

- 有限性:伽罗瓦域的元素数量是有限的,这是它与其他无限域(如实数域、复数域)的主要区别。

- 封闭性:伽罗瓦域中的加法和乘法运算都是封闭的,即任意两个元素的和与积仍然是伽罗瓦域中的元素。

- 运算规则:伽罗瓦域中的加法和乘法运算满足域的所有运算规则,包括结合律、交换律、分配律等。

- 单位元和逆元:伽罗瓦域中存在加法单位元(通常记为0)和乘法单位元(通常记为1),且对于域中的任意非零元素a,都存在一个加法逆元-a和一个乘法逆元a^-1。

- 特征数:伽罗瓦域的特征数必为某一素数p,即域中所有非零元素的加法阶数都是p的倍数。

三、构造与表示

- 素域: G F ( p ) 是伽罗瓦域的一个特例,称为素域,其中 p 是一个素数。素域是所有伽罗瓦域的基础 GF(p)是伽罗瓦域的一个特例,称为素域,其中p是一个素数。素域是所有伽罗瓦域的基础 GF(p)是伽罗瓦域的一个特例,称为素域,其中p是一个素数。素域是所有伽罗瓦域的基础。

- 扩展域: G F ( p n ) 是 G F ( p ) 的扩展域,其中 n 是一个正整数。扩展域的元素可以通过素域中的元素和多项式来表示 GF(p^n)是GF(p)的扩展域,其中n是一个正整数。扩展域的元素可以通过素域中的元素和多项式来表示 GF(pn)是GF(p)的扩展域,其中n是一个正整数。扩展域的元素可以通过素域中的元素和多项式来表示。

- 多项式表示: 在 G F ( 2 n ) 等特定情况下,域中的元素常用二进制多项式来表示。这些多项式是在某个 n 次不可约多项式(称为模多项式)下定义的,所有运算都在该多项式下进行 在GF(2^n)等特定情况下,域中的元素常用二进制多项式来表示。这些多项式是在某个n次不可约多项式(称为模多项式)下定义的,所有运算都在该多项式下进行 在GF(2n)等特定情况下,域中的元素常用二进制多项式来表示。这些多项式是在某个n次不可约多项式(称为模多项式)下定义的,所有运算都在该多项式下进行。

四、运算规则

- 加法: 在 G F ( 2 n ) 等特定情况下,加法通常定义为异或运算( X O R )。异或运算满足交换律和结合律,且对于任意元素 a ,都有 a + 0 = a 和 a + a = 0 (即 a 的加法逆元是 a 本身) 在GF(2^n)等特定情况下,加法通常定义为异或运算(XOR)。异或运算满足交换律和结合律,且对于任意元素a,都有a+0=a和a+a=0(即a的加法逆元是a本身) 在GF(2n)等特定情况下,加法通常定义为异或运算(XOR)。异或运算满足交换律和结合律,且对于任意元素a,都有a+0=a和a+a=0(即a的加法逆元是a本身)。

- 乘法: 乘法运算则较为复杂,通常涉及模多项式运算。在 G F ( 2 n ) 中,选择一个 n 次不可约多项式作为模多项式,所有乘法运算都在该多项式下进行。乘法运算满足结合律、交换律和分配律,且对于任意非零元素 a ,都存在一个乘法逆元 a − 1 使得 a ∗ a − 1 = 1 乘法运算则较为复杂,通常涉及模多项式运算。在GF(2^n)中,选择一个n次不可约多项式作为模多项式,所有乘法运算都在该多项式下进行。乘法运算满足结合律、交换律和分配律,且对于任意非零元素a,都存在一个乘法逆元a^-1使得a*a^-1=1 乘法运算则较为复杂,通常涉及模多项式运算。在GF(2n)中,选择一个n次不可约多项式作为模多项式,所有乘法运算都在该多项式下进行。乘法运算满足结合律、交换律和分配律,且对于任意非零元素a,都存在一个乘法逆元a−1使得a∗a−1=1。

五、应用领域

伽罗瓦域在多个领域都有重要的应用:

- 密码学:在加密算法中,伽罗瓦域被用于限制数字的范围和提高算法的安全性。例如,AES加密算法中的列混淆步骤就使用了 G F ( 2 8 ) GF(2^8) GF(28)域。

- 编码理论:伽罗瓦域是构建纠错码(如BCH码、RS码)的重要基础。通过伽罗瓦域上的多项式运算,可以实现数据的冗余编码和高效纠错。

- 数字信号处理:在数字信号处理中,伽罗瓦域可以用于设计滤波器、实现快速傅里叶变换等。

- 计算机科学:在计算机科学中,伽罗瓦域被用于设计算法和数据结构等。例如,在有限域上的乘法运算可以用于实现某些类型的哈希函数和随机数生成器。

综上所述,伽罗瓦域是一种具有特殊性质和运算规则的有限代数结构,在数学、密码学、编码理论、计算机科学等多个领域都有广泛的应用。

GF(28)域,即有限域GF(28),是一个包含256个元素的有限域,其中每个元素可以表示为0到255之间的整数,也可以表示为8位二进制数(或等价的二进制多项式)。这个域在密码学、编码理论、计算机科学等领域有着广泛的应用。以下是对GF(2^8)域的详细解释:

GF(2^8)域

下面内容来自文心一言的自动生成

一、定义与性质

- 定义: G F ( 2 8 ) 是一个由 2 8 = 256 个元素构成的有限域,其中的元素可以表示为 0 到 255 的整数或 8 位二进制数 GF(2^8)是一个由2^8=256个元素构成的有限域,其中的元素可以表示为0到255的整数或8位二进制数 GF(28)是一个由28=256个元素构成的有限域,其中的元素可以表示为0到255的整数或8位二进制数。

- 性质:

- 封闭性: G F ( 2 8 ) 域中的加法和乘法运算都是封闭的,即任意两个元素的和与积仍然是 G F ( 2 8 ) 域中的元素 GF(2^8)域中的加法和乘法运算都是封闭的,即任意两个元素的和与积仍然是GF(2^8)域中的元素 GF(28)域中的加法和乘法运算都是封闭的,即任意两个元素的和与积仍然是GF(28)域中的元素。

- 结合律与交换律:加法和乘法运算都满足结合律和交换律。

- 分配律:乘法对加法满足分配律。

- 单位元与逆元: 存在加法单位元( 0 )和乘法单位元( 1 ),且对于域中的任意非零元素 a ,都存在一个加法逆元 − a (在 G F ( 2 8 ) 中 − a 等于 a 本身,因为加法是异或运算)和一个乘法逆元 a − 1 存在加法单位元(0)和乘法单位元(1),且对于域中的任意非零元素a,都存在一个加法逆元-a(在GF(2^8)中\\-a等于a本身,因为加法是异或运算)和一个乘法逆元a^{-1} 存在加法单位元(0)和乘法单位元(1),且对于域中的任意非零元素a,都存在一个加法逆元−a(在GF(28)中−a等于a本身,因为加法是异或运算)和一个乘法逆元a−1。

二、元素表示

在 G F ( 2 8 ) 域中,元素可以有两种主要表示方式 在GF(2^8)域中,元素可以有两种主要表示方式 在GF(28)域中,元素可以有两种主要表示方式:

- 整数表示:元素可以表示为0到255之间的整数。

- 二进制表示:元素也可以表示为8位二进制数,例如00000000(表示0)、00000001(表示1)、11111111(表示255)等。这些二进制数也可以看作是在某个n次不可约多项式(模多项式)下定义的二进制多项式。

三、运算规则

-

加法: 在 G F ( 2 8 ) 域中,加法通常定义为异或运算( X O R )。异或运算满足交换律和结合律,且对于任意元素 a ,都有 a + 0 = a 和 a + a = 0 (即 a 的加法逆元是 a 本身) 在GF(2^8)域中,加法通常定义为异或运算(XOR)。异或运算满足交换律和结合律,且对于任意元素a,都有a+0=a和a+a=0(即a的加法逆元是a本身) 在GF(28)域中,加法通常定义为异或运算(XOR)。异或运算满足交换律和结合律,且对于任意元素a,都有a+0=a和a+a=0(即a的加法逆元是a本身)。

-

乘法: 乘法运算则较为复杂,通常涉及模多项式运算。在 G F ( 2 8 ) 中,选择一个 8 次不可约多项式作为模多项式(如 x 8 + x 4 + x 3 + x + 1 ) 乘法运算则较为复杂,通常涉及模多项式运算。在GF(2^8)中,选择一个8次不可约多项式作为模多项式(如x^8+x^4+x^3+x+1) 乘法运算则较为复杂,通常涉及模多项式运算。在GF(28)中,选择一个8次不可约多项式作为模多项式(如x8+x4+x3+x+1),所有乘法运算都在该多项式下进行。乘法运算可以通过移位和异或操作来实现,具体规则如下:

- 当乘数为2的幂次时(如2、4、8等),可以通过左移操作来实现乘法。但需要注意的是,左移时可能会超出8位二进制数的范围,因此需要在左移后将超出部分与模多项式进行异或操作,以保证结果仍在 G F ( 2 8 ) GF(2^8) GF(28)域内。

- 对于一般的乘法运算,可以采用多项式乘法的方法,并将结果对模多项式进行取模操作。但在实际应用中,为了提高运算效率,通常会采用查表法或预计算等方法来优化乘法运算。

四、应用领域

G F ( 2 8 ) GF(2^8) GF(28)域在多个领域都有重要的应用:

- 密码学: 在加密算法中, G F ( 2 8 ) 域被用于限制数字的范围和提高算法的安全性。例如, A E S 加密算法中的列混淆步骤就使用了 G F ( 2 8 ) 域上的乘法运算 在加密算法中,GF(2^8)域被用于限制数字的范围和提高算法的安全性。例如,AES加密算法中的列混淆步骤就使用了GF(2^8)域上的乘法运算 在加密算法中,GF(28)域被用于限制数字的范围和提高算法的安全性。例如,AES加密算法中的列混淆步骤就使用了GF(28)域上的乘法运算。

- 编码理论: G F ( 2 8 ) 域是构建纠错码(如 B C H 码、 R S 码)的重要基础。通过 G F ( 2 8 ) 域上的多项式运算,可以实现数据的冗余编码和高效纠错 GF(2^8)域是构建纠错码(如BCH码、RS码)的重要基础。通过GF(2^8)域上的多项式运算,可以实现数据的冗余编码和高效纠错 GF(28)域是构建纠错码(如BCH码、RS码)的重要基础。通过GF(28)域上的多项式运算,可以实现数据的冗余编码和高效纠错。

- 数字信号处理: 在数字信号处理中, G F ( 2 8 ) 域可以用于设计滤波器、实现快速傅里叶变换等 在数字信号处理中,GF(2^8)域可以用于设计滤波器、实现快速傅里叶变换等 在数字信号处理中,GF(28)域可以用于设计滤波器、实现快速傅里叶变换等。

- 计算机科学: 在计算机科学中, G F ( 2 8 ) 域被用于设计算法和数据结构等。例如,在有限域上的乘法运算可以用于实现某些类型的哈希函数和随机数生成器 在计算机科学中,GF(2^8)域被用于设计算法和数据结构等。例如,在有限域上的乘法运算可以用于实现某些类型的哈希函数和随机数生成器 在计算机科学中,GF(28)域被用于设计算法和数据结构等。例如,在有限域上的乘法运算可以用于实现某些类型的哈希函数和随机数生成器。

综上所述, G F ( 2 8 ) GF(2^8) GF(28)域是一种具有特殊性质和运算规则的有限代数结构,在数学、密码学、编码理论、计算机科学等多个领域都有广泛的应用。

参考文献

1.《密码学原理与实践(第三版)》

2. 文心一言

相关文章:

密码学原理精解【9】

这里写目录标题 迭代密码概述SPN具体算法过程SPN算法基本步骤举例说明注意 轮换-置换网络一、定义与概述二、核心组件三、加密过程四、应用实例五、总结 轮函数理论定义与作用特点与性质应用实例总结 迭代密码理论定义与原理特点与优势应用场景示例发展趋势 AES特点概述一、算法…...

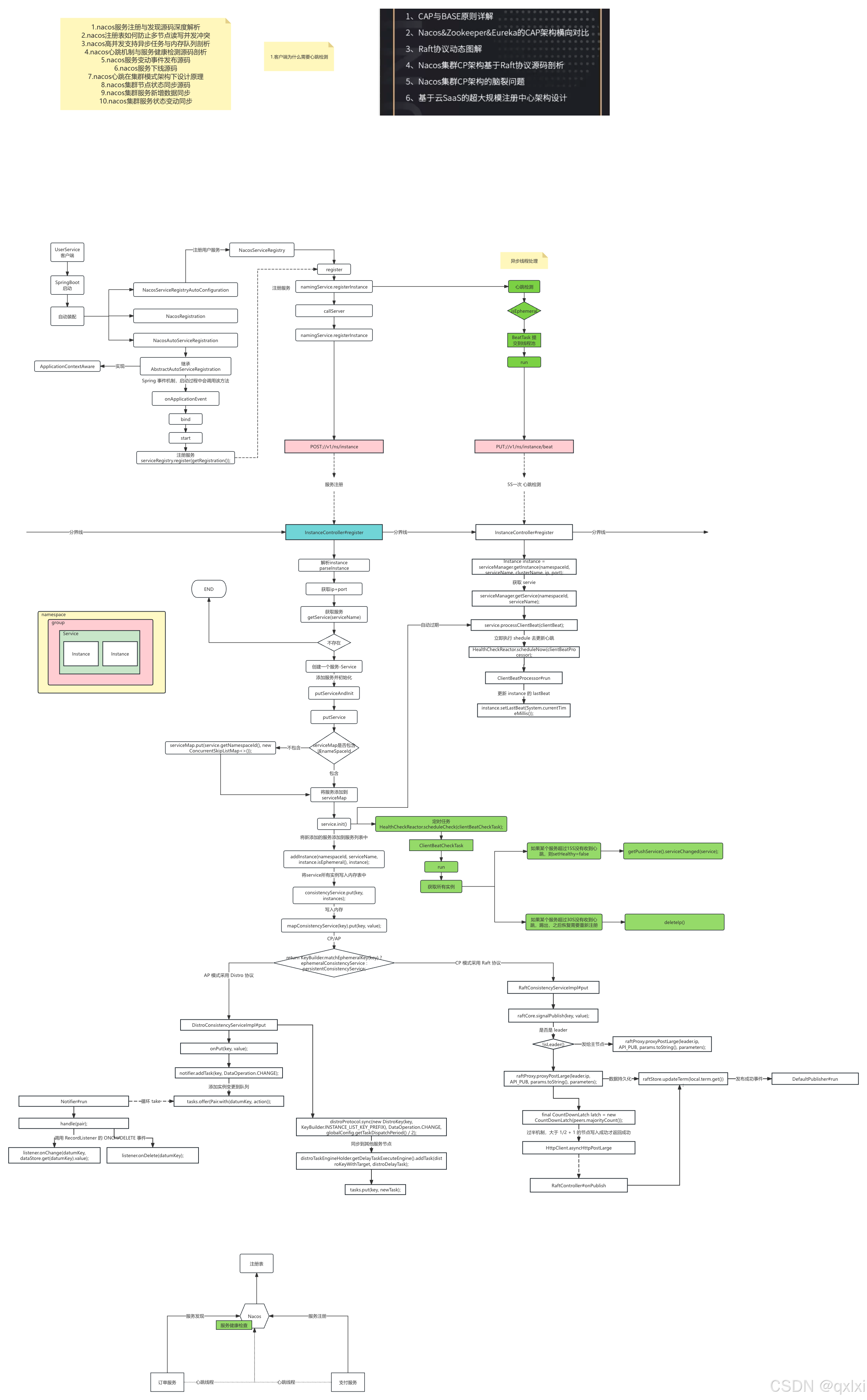

【Nacos】Nacos服务注册与发现 心跳检测机制源码解析

在前两篇文章,介绍了springboot的自动配置原理,而nacos的服务注册就依赖自动配置原理。 Nacos Nacos核心功能点 服务注册 :Nacos Client会通过发送REST请求的方式向Nacos Server注册自己的服务,提供自身的元数据,比如ip地址、端…...

python 66 个冷知识 0720

66个有趣的Python冷知识 一行反转列表 使用切片一行反转列表:reversed_list my_list[::-1] 统计文件单词数量 使用 collections.Counter 统计文件中每个单词的数量:from collections import Counter; with open(file.txt) as f: word_count Counter(f…...

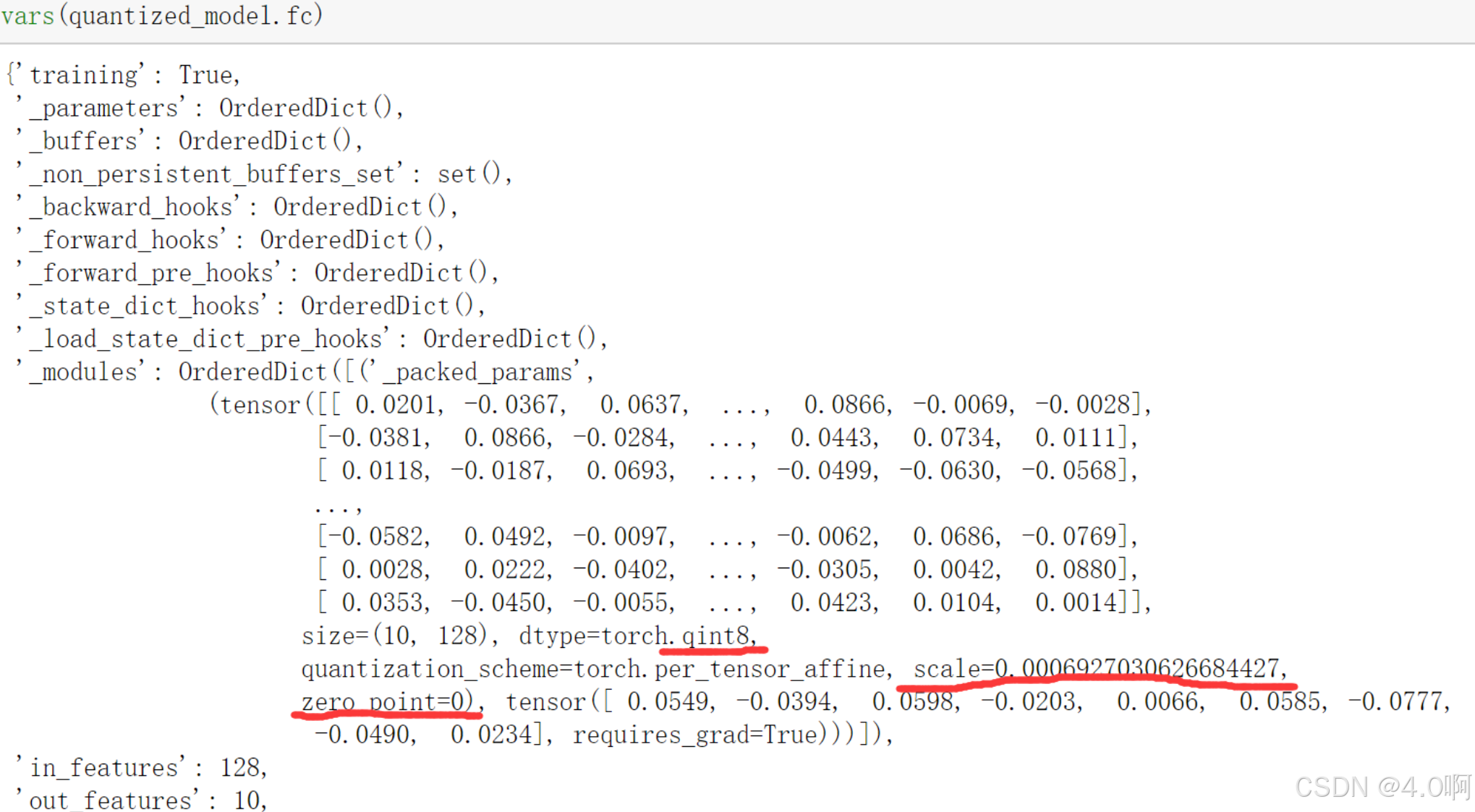

利用PyTorch进行模型量化

利用PyTorch进行模型量化 目录 利用PyTorch进行模型量化 一、模型量化概述 1.为什么需要模型量化? 2.模型量化的挑战 二、使用PyTorch进行模型量化 1.PyTorch的量化优势 2.准备工作 3.选择要量化的模型 4.量化前的准备工作 三、PyTorch的量化工具包 1.介…...

Android 小白菜鸟从入门到精通教程

前言 Android一词最早出现于法国作家利尔亚当(Auguste Villiers de l’Isle-Adam)在1886年发表的科幻小说《未来的夏娃》(L’ve future)中。他将外表像人的机器起名为Android。从初学者的角度出发,通过通俗易懂的语言…...

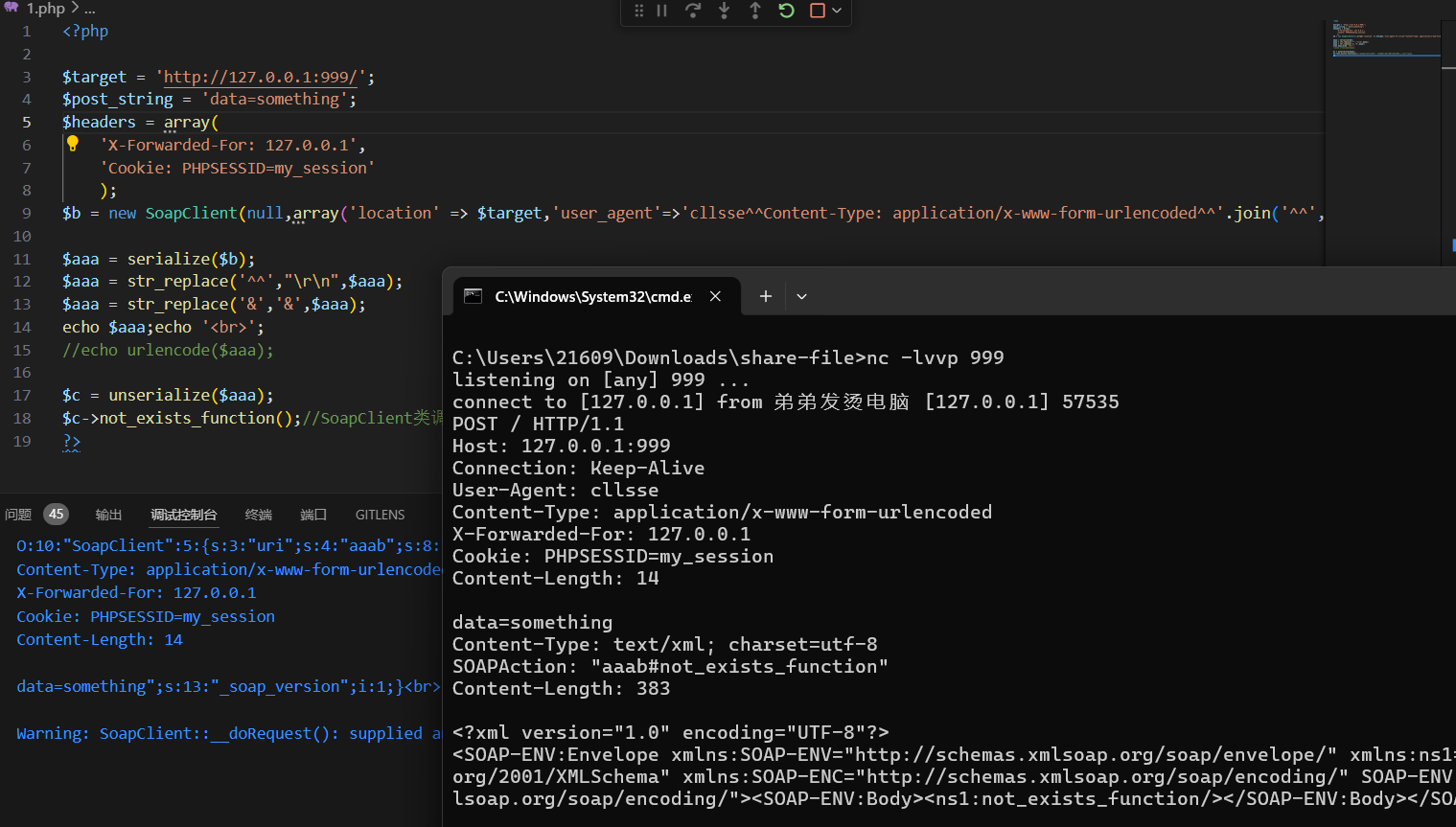

php相关

php相关 借鉴了小迪安全以及各位大佬的博客,如果一切顺利,会不定期更新。 如果感觉不妥,可以私信删除。 默认有php基础。 文章目录 php相关1. php 缺陷函数1. 与2. MD53. intval()4. preg_match() 2. php特性1. php字符串解析特性2. 杂…...

uniapp上传功能用uni-file-picker实现

文章目录 html代码功能实现css样式代码 html代码 <uni-file-pickerselect"onFileSelected"cancel"onFilePickerCancel"limit"1"class"weightPage-upload-but"file-mediatype"image"></uni-file-picker><imag…...

【PPT笔记】1-3节 | 默认设置/快捷键/合并形状

文章目录 说明笔记1 默认设置1.1 OFFICE版本选择1.1.1 Office某某数字专属系列1.1.2 Office3651.1.3 产品信息怎么看 1.2 默认设置1.2.1 暗夜模式1.2.2 无限撤回1.2.3 自动保存(Office2013版本及以上)1.2.4 图片压缩1.2.5 字体嵌入1.2.6 多格式导出1.2.7…...

Qt中的高分辨率及缩放处理

写在前面 使用Qt开发界面客户端,需要考虑不同分辨率及缩放对UI界面的影响,否则会影响整体的交互使用。 问题 高分辨率/缩放设备上图片/图标模糊 若不考虑高分辨及缩放处理,在高分辨率/缩放设备上,软件中的图片、图标可能会出现…...

电机泵盖机器人打磨去毛刺,选德国进口高精度主轴

机器人打磨去毛刺该如何选择主轴呢?首先我们需要考虑的是工件的材质,电机泵盖通常使用铸铁、不锈钢、合金钢等金属材质,因此这类保持的硬度较高,一般会选择功率、扭矩较大的德国进口高精度主轴Kasite 4060 ER-S。 Kasite 4060 ER-…...

Android init.rc各阶段的定义和功能

Android开机优化系列文档-CSDN博客 Android 14 开机时间优化措施汇总-CSDN博客Android 14 开机时间优化措施-CSDN博客根据systrace报告优化系统时需要关注的指标和优化策略-CSDN博客Android系统上常见的性能优化工具-CSDN博客Android上如何使用perfetto分析systrace-CSDN博客A…...

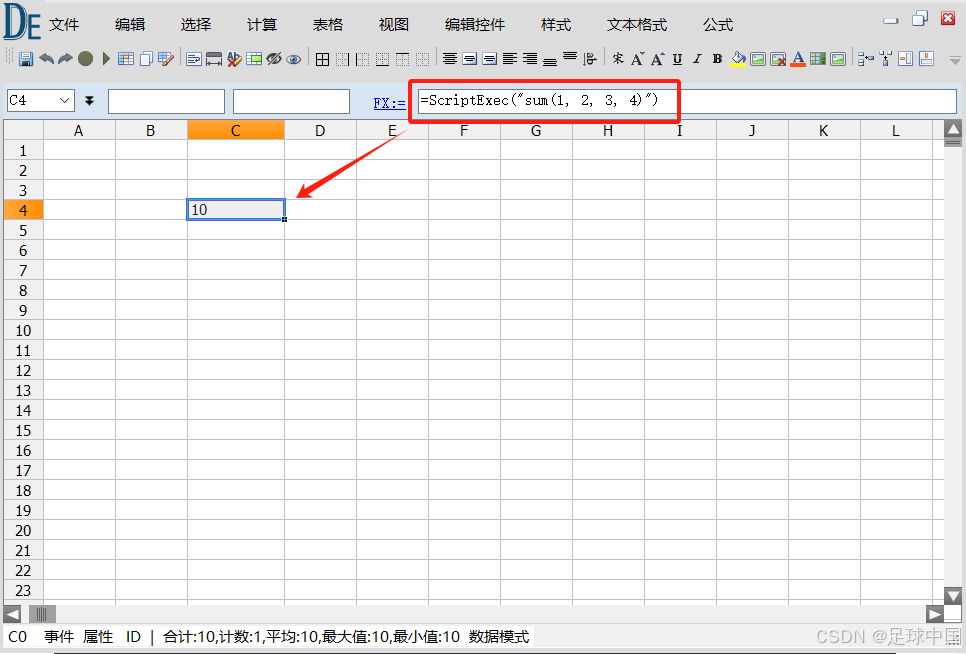

.net dataexcel 脚本公式 函数源码

示例如: ScriptExec(""sum(1, 2, 3, 4)"") 结果等于10 using Feng.Excel.Builder; using Feng.Excel.Collections; using Feng.Excel.Interfaces; using Feng.Script.CBEexpress; using Feng.Script.Method; using System; using System.Collections.Gen…...

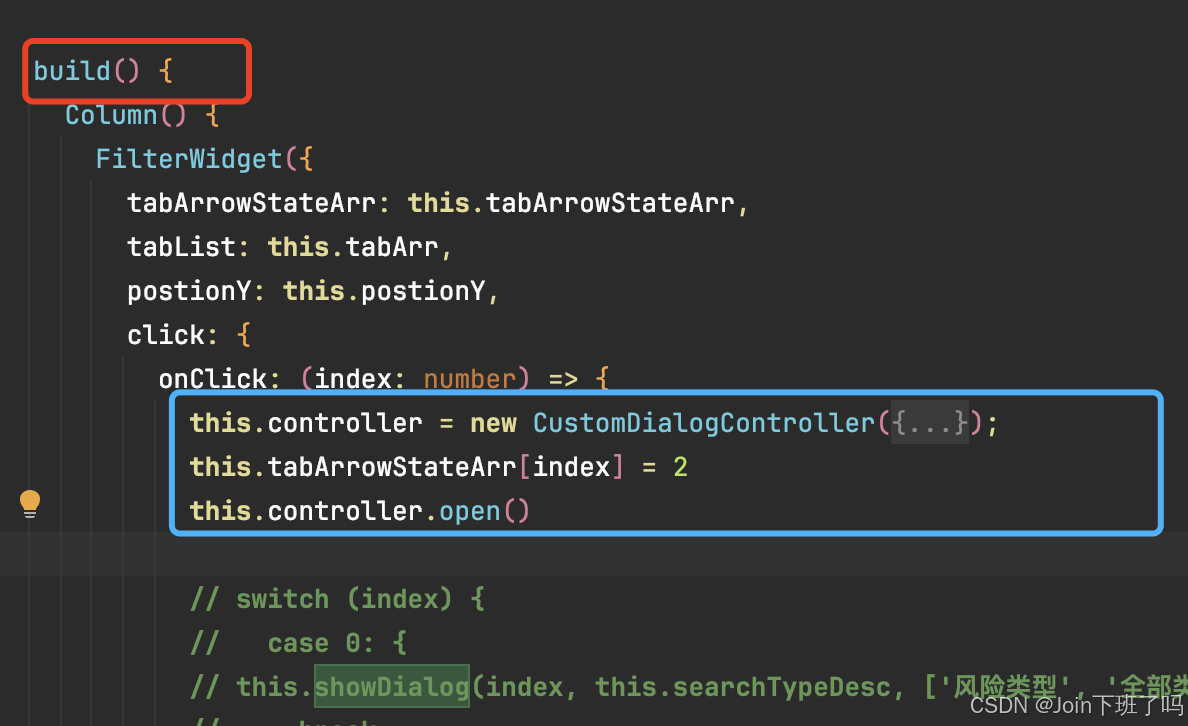

HarmonyOS ArkUi @CustomDialog 和promptAction.openCustomDialog踩坑以及如何选择

CustomDialog 内使用Link,如何正常使用 错误使用方式: 定义一个函数,在函数内使用弹窗,如下面代码showDialog: 这种使用方式,无法在自定义的CustomDialog内使用 Link,进行父子双向绑定&#x…...

Python面试题:详细讲解Python的多线程与多进程编程问题

在 Python 中,多线程和多进程编程是并发编程的两种主要方式,用于提高程序的执行效率和响应性。虽然它们都可以实现并发执行,但它们的工作原理和适用场景有所不同。以下是对 Python 多线程和多进程编程的详细讲解,包括它们的工作原…...

前端Canvas入门——用canvas写五子棋?

前言 五子棋的实现其实不难,因为本身就是一个很小的游戏。 至于画线什么的,其实很简单,都是lineTo(),moveTo()就行了。 难的在于——怎么让棋子落入到指定的格子上,怎么判断连子胜利。 当然啦,这部分是…...

[PaddlePaddle飞桨] PaddleDetection-通用目标检测-小模型部署

PaddleDetection的GitHub项目地址 推荐环境: PaddlePaddle > 2.3.2 OS 64位操作系统 Python 3(3.5.1/3.6/3.7/3.8/3.9/3.10),64位版本 pip/pip3(9.0.1),64位版本 CUDA > 10.2 cuDNN > 7.6pip下载指令: python -m pip i…...

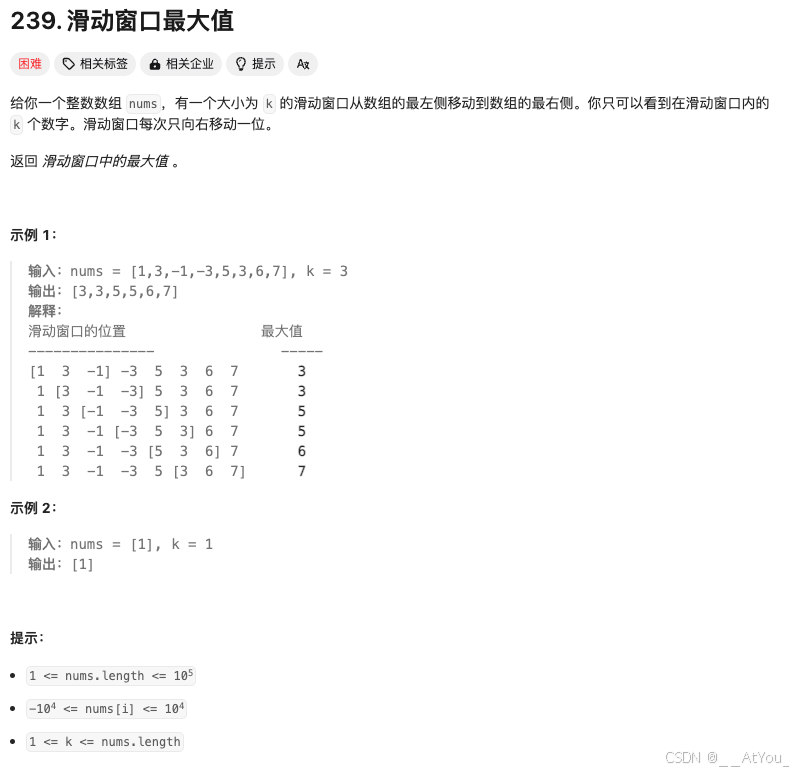

Golang | Leetcode Golang题解之第239题滑动窗口最大值

题目: 题解: func maxSlidingWindow(nums []int, k int) []int {n : len(nums)prefixMax : make([]int, n)suffixMax : make([]int, n)for i, v : range nums {if i%k 0 {prefixMax[i] v} else {prefixMax[i] max(prefixMax[i-1], v)}}for i : n - 1…...

深度解析:在 React 中实现类似 Vue 的 KeepAlive 组件

在前端开发中,Vue 的 keep-alive 组件是一个非常强大的工具,它可以在组件切换时缓存组件的状态,避免重新渲染,从而提升性能。那么,如何在 React 中实现类似的功能呢?本文将带你深入探讨,并通过代…...

2024-7-20 IT新闻

目录 微软全球IT系统故障 中国量子计算产业峰会召开 其他IT相关动态 微软全球IT系统故障 后续处理: 微软和CrowdStrike均迅速响应,发布了相关声明并部署了修复程序。CrowdStrike撤销了有问题的软件更新,以帮助用户恢复系统正常运作。微软也…...

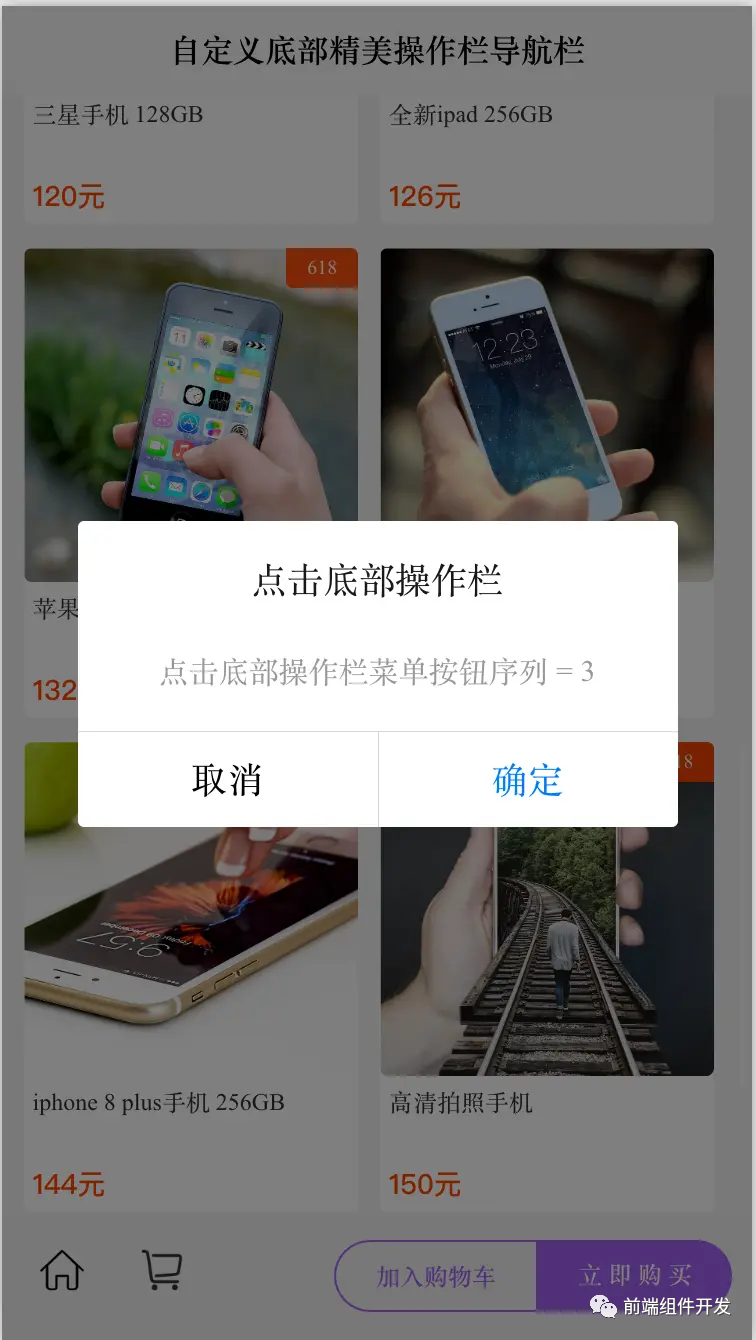

前端组件化开发:以Vue自定义底部操作栏组件为例

摘要 随着前端技术的不断演进,组件化开发逐渐成为提升前端开发效率和代码可维护性的关键手段。本文将通过介绍一款Vue自定义的底部操作栏组件,探讨前端组件化开发的重要性、实践过程及其带来的优势。 一、引言 随着Web应用的日益复杂,传统的…...

TM1637数码管驱动详解:STM32寄存器级时序控制实战

1. TM1637_STM32 驱动库深度解析:面向嵌入式工程师的七段数码管底层控制实践指南TM1637 是一款高度集成的 LED 驱动控制芯片,广泛应用于低成本、低功耗的数码管显示场景。其仅需两根 GPIO 线(CLK 和 DIO)即可完成数据传输与显示控…...

为何无法将职场随笔转化为嵌入式硬件技术文章

这是一篇技术文章创作指令,而非实际的嵌入式硬件项目文档。输入内容中不存在任何硬件设计信息:无芯片型号、无电路描述、无接口定义、无BOM清单、无原理图说明、无软件架构或代码逻辑。全文为个人职业状态与心理感受的散文式叙述,主题聚焦于I…...

基于Web技术的春联生成平台前端开发指南

基于Web技术的春联生成平台前端开发指南 1. 项目概述与目标 春联生成平台是一个结合传统文化与现代Web技术的创新应用,通过前端界面让用户快速生成个性化的春联内容。这个项目不仅有趣,还能让你学习到现代Web开发的核心技术。 我们将使用最流行的前端…...

告别手动备份:SecureCRT自动化日志归档实战指南

1. 为什么你需要自动化日志归档? 每次手动备份服务器日志时,是不是总在重复这些操作?先打开十几个会话窗口,逐个复制日志内容,然后按日期新建文件夹,最后还要给文件起个能区分服务器和时间点的名字。最崩溃…...

PushedSSD1306:跨平台零成本OLED显示驱动库

1. PushedSSD1306库概述PushedSSD1306是一个面向嵌入式平台的C SSD1306 OLED显示驱动库,专为12864和12832单色OLED显示屏设计。其核心定位是硬件抽象层无关性与字体资源灵活性,区别于多数Arduino生态中强耦合Wire.h、硬编码PROGMEM字体、或仅支持固定字库…...

告别密码!用VScode+SSH一键连接树莓派,再也不用每次输密码了

VScodeSSH全自动连接树莓派开发环境配置指南 每次输入SSH密码连接树莓派是否让你感到繁琐?作为开发者,我们追求的是高效与自动化。本文将带你彻底告别手动输入密码的时代,通过VScode与SSH密钥的完美结合,实现一键秒连树莓派的流畅…...

HUNYUAN-MT多模态翻译展望:从文本到未来

HUNYUAN-MT多模态翻译展望:从文本到未来 翻译这件事,我们早就习以为常了。从查单词的纸质词典,到后来能整句翻译的软件,再到今天手机上一点就能出结果的App,变化确实不小。但不知道你有没有想过,翻译的“边…...

[特殊字符]️ MusePublic入门必看:艺术人像生成中的光线物理模型基础

MusePublic入门必看:艺术人像生成中的光线物理模型基础 1. 项目概述:专为艺术人像而生的智能创作引擎 MusePublic是一款专门为艺术感时尚人像创作设计的轻量化文本生成图像系统。这个项目的核心基于专属大模型,采用安全高效的技术格式封装&…...

)

Bugku SQL注入实战:绕过黑名单的5种骚操作(附完整Payload)

Bugku SQL注入高阶技巧:突破黑名单的实战艺术 在网络安全攻防演练中,SQL注入始终占据着OWASP Top 10的重要位置。而真实环境中的防御机制往往比CTF题目更加复杂,其中黑名单过滤是最常见的防护手段之一。本文将深入剖析五种突破黑名单限制的创…...

RPA文件提取效率革命:unrpa工具全场景应用指南

RPA文件提取效率革命:unrpa工具全场景应用指南 【免费下载链接】unrpa A program to extract files from the RPA archive format. 项目地址: https://gitcode.com/gh_mirrors/un/unrpa 在视觉小说爱好者和游戏开发者的日常工作中,RPA文件就像一个…...