AI对抗AI:如何应对自动化攻击新时代?

在当今这个生成式AI迅猛发展的时代,自动化攻击的威胁日益加剧。

在人工智能浪潮下,如何利用AI对抗AI,从而实现全方位的网络安全防护?

一、AI浪潮下,自动化攻击加剧

AI技术的发展既带来了前所未有的挑战,也为网络安全带来了巨大的挑战。最具威胁性的,是生成式AI自动化攻击,生成式AI模型的兴起,使得攻击者可以通过自动化手段快速生成攻击代码和策略。

1、引入新型威胁

AI不仅优化了现有的网络攻击手段,还引入了全新的威胁形式。例如,AI深度伪造技术(Deepfake)已经成为一种新型的攻击方式,它可以伪造语音、视频甚至图像,进行身份冒充和信息篡改。

2、生成式AI颠覆网络安全格局

通过AI的深度学习能力,攻击者能够快速生成复杂的攻击代码,绕过传统的防火墙和检测系统,发起外部的复杂攻击。

随着生成式AI的广泛应用,网络攻击变得更加复杂且难以察觉。数据显示,2023年,自动化攻击激增了32%,其中生成式AI发挥了关键作用,主要体现在以下三方面:

- 攻击门槛降低——非专业人士也可轻松生成高级攻击代码,显著降低攻击的难度。

- 攻击效率提升——漏洞发现和攻击代码生成的速度大幅加快,显著提升了攻击效率。

- 传统防护失效——定制化代码能够有效绕过传统WAF检测,令攻击更加隐蔽。

生成式AI对现有网络安全防护体系最大的影响是加速了该体系的破防。例如,AI能够简化前端代码的逆向分析,加速攻击代码的生成,尤其是针对数字银行等行业的前端代码构成严重威胁。攻击者通过利用隐藏字段、测试页面和旧版本入口,进行越权访问和信息泄露,给企业带来巨大的安全风险。

尽管前面的安全检查能够提升应用响应速度并减轻服务器负担,但AI也能通过逆向分析,轻松绕过这些防护措施。更严重的是,AI还可以通过分析网络请求报文,快速生成针对越权攻击不仅快速、精准,能够根据探测到的这种安全前提措施,定制攻击策略,从而突破传统的Web应用防火墙(WAF)检测,实现常规的防御机制逐渐失效。

在这样的情况下,面对日益“智能”的网络攻击,企业应该如何应对?

二、以AI对抗AI

AI时代,自动化攻击升级的同时,防护技术也在升级。

瑞数信息给出了一套“用AI来对抗AI”的解决方案。人工智能不断推动攻击手段的发展,瑞数信息的防护体系不断自我迭代,形成了“智能攻击盾牌”,为企业抵御自动化攻击提供了强有力的保障。

据悉,针对传统安全产品的弊端,瑞数信息自主研发“动态安全+AI”解决方案,涵盖了机器学习、智能人机识别、智能威胁检测、全息设备指纹、智能响应等多项AI技术,彻底变革了传统安全基于攻击特征与行为规则的被动式防御技术,提供面向应用和业务层面的主动防御能力。

1、AI智能威胁检测

瑞数信息通过自主研发的AI智能威胁检测技术,提升了应对复杂自动化攻击的响应能力。传统的安全检测往往依赖于固定规则和特征库,而此类方法面对不断变化的新型威胁时往往变得力不从心。

瑞数信息的智能检测体系则打破了这一困境,采用机器学习和大数据分析技术,能够从海量网络流量行为和模式中快速识别异常。通过标记的威胁检测模型,系统不仅能够发现已知的威胁,还能捕捉到那些暂未出现过的未知威胁。

AI智能威胁检测系统能够在攻击发生行为之前,通过对系统日志、用户行为、网络流量的多维度分析,识别潜在的安全隐患。其收敛性机器学习引擎能够自我学习与进化,使得能够检测模型在面对变化多端的攻击手段时,也能保持高度的姿态和准确性。

此外,系统通过全息指纹设备技术,实现对用户终端、网络设备的深度识别,确保精准定位攻击源,快速阻止恶意行为。

2、动态安全引擎

瑞数信息的动态安全引擎是其“AI对抗AI”解决方案的核心之一。该引擎采用了创新的动态防护技术,包括动态封装动态、动态交互、动态验证动态和令牌技术。通过这些动态防护机制,系统能够在应用层面增加不可预测性,从而有效阻止攻击者对漏洞的利用。每次访问请求和响应都会被重新包装和加密,使得攻击者无法轻松读取或利用网页底层代码和数据。

动态安全引擎能够根据威胁态势对各类网站应用及业务交易的全过程进行动态感知、分析与预测,精准识别并阻止自动化攻击工具和调试行为,即时追溯与阻断恶意攻击来源,打击伪装正常交易的业务作弊、利用合法账号窃取敏感数据,以及假冒合法终端应用的各类网络欺诈与攻击行为,从而最大限度地主动透视风险,实现安全风险防护。通过持续学习和分析攻击模式,动态安全引擎还可以根据实际威胁对防护措施进行优化调整。这种能力让瑞数信息的动态安全防护系统能够始终保持对新型威胁的有效抵御,特别是在AI自动化面对攻击的持续进化时,动态安全引擎提供了持续升级的防护能力。

3、全面的安全防护体系

瑞数信息通过整合AI智能威胁检测和安全动态引擎,构建了一套全面的安全防护体系。无论是Web、APP、H5、API接口以及各类混合业务,该体系都对应提供智能化的防护。

瑞数信息的自动化攻击防护体系通过结合AI智能技术,实现了从自动化攻击的精准识别到处理的闭环防护。AI驱动的智能威胁检测和人机识别能力,能够自动化地识别和阻断各种自动化工具和群控行为,提供了针对性强、响应迅速的防护措施。在业务层面,瑞数信息的防护类型包括盗刷、虚假注册、霸占库存、验证码绕过等问题。动态应用保护系统和API动态安全防护系统的结合,能够有效抵御大规模自动化工具的攻击,包括Bots攻击、爬虫攻击等。

这个安全防护体系不仅能够实时响应复杂的自动化攻击,还能够通过威胁情报与攻击者画像引擎对攻击者进行追踪溯源,帮助企业预防未来的潜在威胁。瑞数信息高效的全面防护体系还具备的恢复能力,在遭遇攻击后,能够快速恢复系统运行,确保企业业务的连续性。种高度灵活且全面的防护能力,确保在自动化攻击时面对瑞数信息,具备的防御能力。

三、结语

“用AI来对抗AI”,这一创新不仅仅是及时响应攻击,更是以一种智能的方式,将复杂的自动化攻击转化为可以被预测、识别并即时防御的目标,让网络安全不再是一个单向的攻防较量,而是AI与AI的博弈。

未来,随着AI技术的进一步发展,瑞数信息将继续引领网络安全领域的技术创新,确保在不断演变的威胁环境中,始终为客户提供最强大的安全保护。

相关文章:

AI对抗AI:如何应对自动化攻击新时代?

在当今这个生成式AI迅猛发展的时代,自动化攻击的威胁日益加剧。 在人工智能浪潮下,如何利用AI对抗AI,从而实现全方位的网络安全防护? 一、AI浪潮下,自动化攻击加剧 AI技术的发展既带来了前所未有的挑战,也…...

【微服务】微服务注册:构建灵活的服务管理机制

目录 引言一、什么是微服务注册?1.1 服务注册中心的作用1.2 服务注册中心的工作原理1.3 示意图 二、常见的微服务注册中心2.1 各注册中心详细对比 三、微服务注册的实现方式3.1 Spring Cloud Netflix Eureka3.2 Consul3.3 Zookeeper3.4 etcd 四、微服务注册的注意事…...

AsyncTask的工作原理和缺陷

AsyncTask的工作原理及其缺陷 AsyncTask是Android平台提供的一个轻量级的异步任务类,它允许开发者在后台线程中执行耗时操作,并在操作完成后将结果回调到主线程以更新UI。AsyncTask内部封装了线程池和Handler机制,简化了多线程编程的复杂性。…...

【React】事件绑定的方式

1. 内联函数绑定 这是最简单直接的方式,即在 JSX 语法中直接传递一个内联函数。这种方式每次渲染时都会创建新的函数实例,可能会导致不必要的性能开销。 class MyComponent extends React.Component {render() {return (<button onClick{() > th…...

Android ImageView scaleType使用

目录 一、src设置图片资源 二、scaleType设置图片缩放类型 三、scaleType具体表现 matrix: fitXY: fitStart: fitCenter: fitEnd: Center: centerCrop: centerInside: 控制ImageView和图片的大小保持一致…...

【PhpSpreadsheet】ThinkPHP5+PhpSpreadsheet实现批量导出数据

目录 前言 一、安装 二、API使用 三、完整实例 四、效果图 前言 为什么使用PhpSpreadsheet? 由于PHPExcel不再维护,所以建议使用PhpSpreadsheet来导出exlcel,但是PhpSpreadsheet由于是个新的类库,所以只支持PHP7.1及以上的版…...

Python剪辑视频

import os from moviepy.editor import VideoFileClipvideo_dir r"E:\学习\视频剪辑" s_video_file "1.mp4" d_video_file "剪辑片段1.mp4" s_video_path os.path.join(video_dir, s_video_file) # 原视频文件路径 d_video_path os.path…...

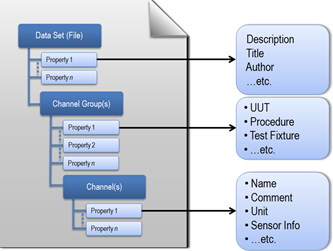

LabVIEW提高开发效率技巧----高效文件I/O

在LabVIEW开发中,文件I/O操作常常是性能瓶颈之一,特别是处理大数据时,如何高效地存储和读取数据显得尤为重要。本文将详细介绍如何利用TDMS Streaming来实现高效的文件I/O,并结合具体例子说明在实际开发中的应用技巧。 1. 什么是T…...

影刀RPA接口_查询应用主流程参数结构

影刀接口_查询应用主流程参数结构 链接 import requests from time import sleepaccessKeyId"XXX" accessKeySecret"XXX"#1.获取token def get_access_token():url"https://api.yingdao.com/oapi/token/v2/token/create"headers{"Content…...

2d实时数字人聊天语音对话使用案例,对接大模型

参看: https://github.com/wan-h/awesome-digital-human-live2d 电脑环境: ubuntu 1060ti 下载: git clone https://github.com/wan-h/awesome-digital-human-live2d.gitdocker部署; cd awesome-digital-human-live2d docker-compose -f docker-compose-quickStart.ya…...

LeetCode | 69.x的平方根

这道题很适合用二分来解决,算是二门入门的一个练手题吧思想就是首先设置两个指针,一个是0,一个是x,相当于在数轴上划定一个区域 [ 0 , x ]然后计算数轴中间值和我们想要找的值的大小关系,因为数轴是有序的,…...

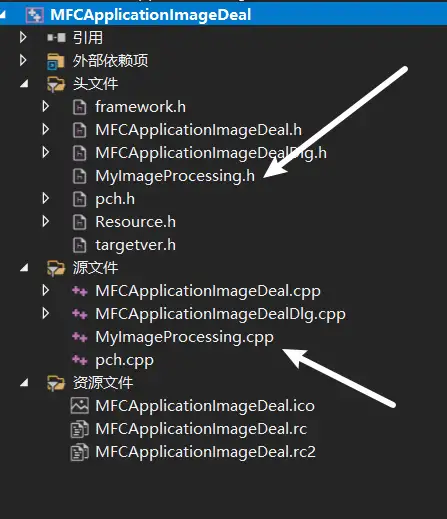

使用Windows创建一个MFC应用【带界面】

MFC使用教程【对初学者保姆型友好!】 目录 前提条件 1:创建MFC应用程序 2. 项目结构解读 引用 外部依赖项 头文件 源文件 资源文件 文件功能详解 项目的主要流程 步骤2:配置OpenCV 安装OpenCV 包含目录与库文件 步骤3࿱…...

springboot整合lombok

只需要引入lombok依赖 <dependency> <groupId>org.projectlombok</groupId> <artifactId>lombok</artifactId> <version>1.16.18</version></dependency> 然后application.yml配置文件中加上 logging: level: …...

使用Arcgis批量自动出图

操作方法如下: 1 2 3 4 5 6 7 设置好选项,开始打印。 8 生成pdf。 第一步:shp放到数据库中,标注转注记,然后编辑注记,符号样式设置好。准备出图:(转注记时候尽量压盖监测等选最…...

Web Worker加载外部文件实践

概述 在Web Worker 多线程编程一文中介绍了Web Worker的编程思想,碰巧最近工作中某个工程需要加载外部文件,最大的文件大小达到30MB,Web Worker无疑是不错的选择。 编程实现 不用 Web Worker 加载外部文件使用原生的fetch方法读取文件,其核心代码如下: function loadland…...

2024年中国工业大模型行业发展研究报告|附43页PDF文件下载

工业大模型伴随着大模型技术的发展,逐渐渗透至工业,处于萌芽阶段。 就大模型的本质而言,是由一系列参数化的数学函数组成的计算系统,且是一个概率模型,其工作机制是基于概率和统计推动进行的,而非真正的理解…...

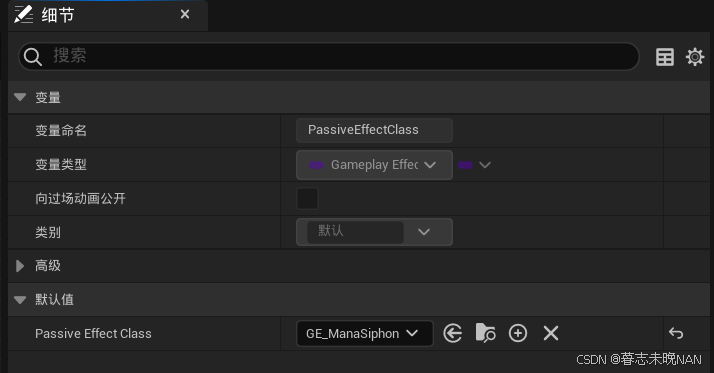

99. UE5 GAS RPG 被动技能实现

在这一篇,我们在之前打下的基础下,实现一下被动技能。 被动技能需要我们在技能栏上面选择升级解锁技能后,将其设置到技能栏,我们先增加被动技能使用的标签。 FGameplayTag Abilities_Passive_HaloOfProtection; //被动技能-守护光…...

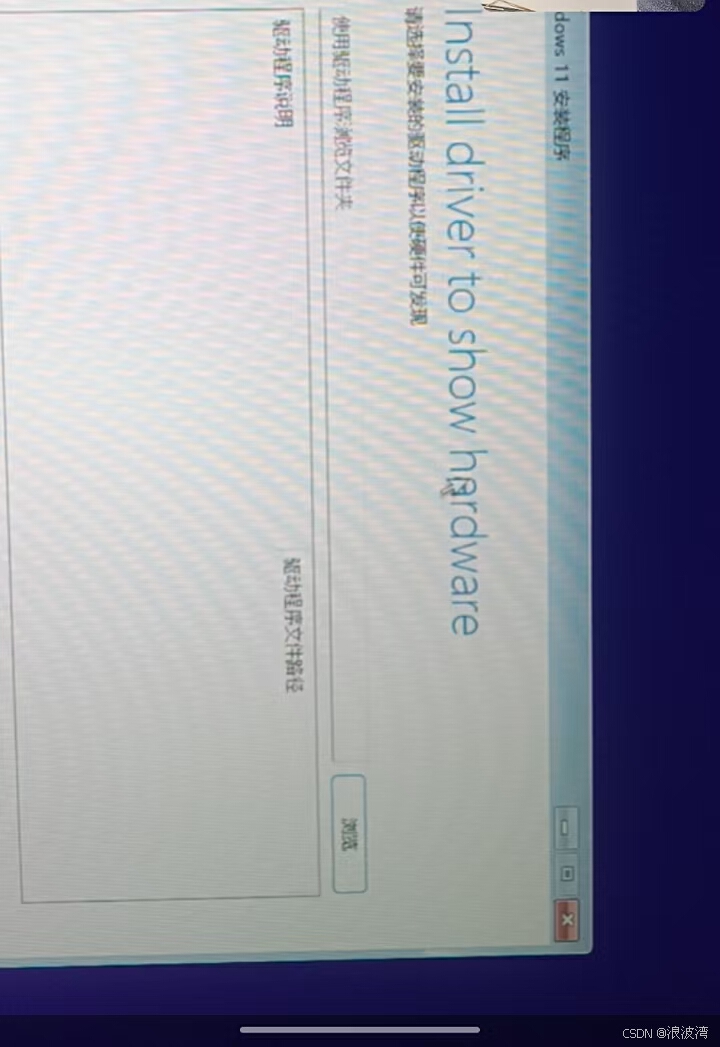

U盘装系统,使用U盘启动,提示需要装驱动

今天装win10系统,用的是U盘启动,但安装过程中出现了找不到驱动程序无法完成安装的问题,逛了许多的论坛,换过两三个iso文件都不顶用,使用了许多种方式,都安装失败,最后在某个论坛看到一种安装方式…...

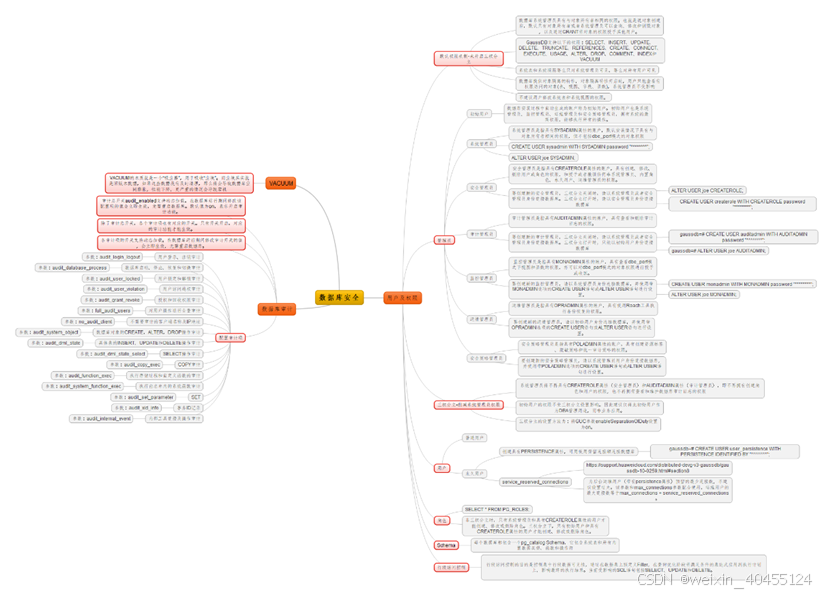

gaussdb 主备 8 数据库安全学习

1 用户及权限 1.1 默认权限机制-未开启三权分立 1.1.1 数据库系统管理员具有与对象所有者相同的权限。也就是说对象创建后,默认只有对象所有者或者系统管理员可以查询、修改和销毁对象,以及通过GRANT将对象的权限授予其他用户。 1.1.2 GaussDB支持以下的…...

React 基础阶段学习计划

React 基础阶段学习计划 目标 能够创建和使用React组件。理解并使用State和Props。掌握事件处理和表单处理。 学习内容 环境搭建 安装Node.js和npm 访问 Node.js官网 下载并安装最新版本的Node.js。打开终端或命令行工具,输入 node -v 和 npm -v 检查是否安装…...

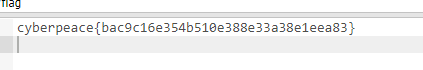

XCTF-web-easyupload

试了试php,php7,pht,phtml等,都没有用 尝试.user.ini 抓包修改将.user.ini修改为jpg图片 在上传一个123.jpg 用蚁剑连接,得到flag...

云启出海,智联未来|阿里云网络「企业出海」系列客户沙龙上海站圆满落地

借阿里云中企出海大会的东风,以**「云启出海,智联未来|打造安全可靠的出海云网络引擎」为主题的阿里云企业出海客户沙龙云网络&安全专场于5.28日下午在上海顺利举办,现场吸引了来自携程、小红书、米哈游、哔哩哔哩、波克城市、…...

)

IGP(Interior Gateway Protocol,内部网关协议)

IGP(Interior Gateway Protocol,内部网关协议) 是一种用于在一个自治系统(AS)内部传递路由信息的路由协议,主要用于在一个组织或机构的内部网络中决定数据包的最佳路径。与用于自治系统之间通信的 EGP&…...

【第二十一章 SDIO接口(SDIO)】

第二十一章 SDIO接口 目录 第二十一章 SDIO接口(SDIO) 1 SDIO 主要功能 2 SDIO 总线拓扑 3 SDIO 功能描述 3.1 SDIO 适配器 3.2 SDIOAHB 接口 4 卡功能描述 4.1 卡识别模式 4.2 卡复位 4.3 操作电压范围确认 4.4 卡识别过程 4.5 写数据块 4.6 读数据块 4.7 数据流…...

Leetcode 3577. Count the Number of Computer Unlocking Permutations

Leetcode 3577. Count the Number of Computer Unlocking Permutations 1. 解题思路2. 代码实现 题目链接:3577. Count the Number of Computer Unlocking Permutations 1. 解题思路 这一题其实就是一个脑筋急转弯,要想要能够将所有的电脑解锁&#x…...

Android15默认授权浮窗权限

我们经常有那种需求,客户需要定制的apk集成在ROM中,并且默认授予其【显示在其他应用的上层】权限,也就是我们常说的浮窗权限,那么我们就可以通过以下方法在wms、ams等系统服务的systemReady()方法中调用即可实现预置应用默认授权浮…...

什么是Ansible Jinja2

理解 Ansible Jinja2 模板 Ansible 是一款功能强大的开源自动化工具,可让您无缝地管理和配置系统。Ansible 的一大亮点是它使用 Jinja2 模板,允许您根据变量数据动态生成文件、配置设置和脚本。本文将向您介绍 Ansible 中的 Jinja2 模板,并通…...

laravel8+vue3.0+element-plus搭建方法

创建 laravel8 项目 composer create-project --prefer-dist laravel/laravel laravel8 8.* 安装 laravel/ui composer require laravel/ui 修改 package.json 文件 "devDependencies": {"vue/compiler-sfc": "^3.0.7","axios": …...

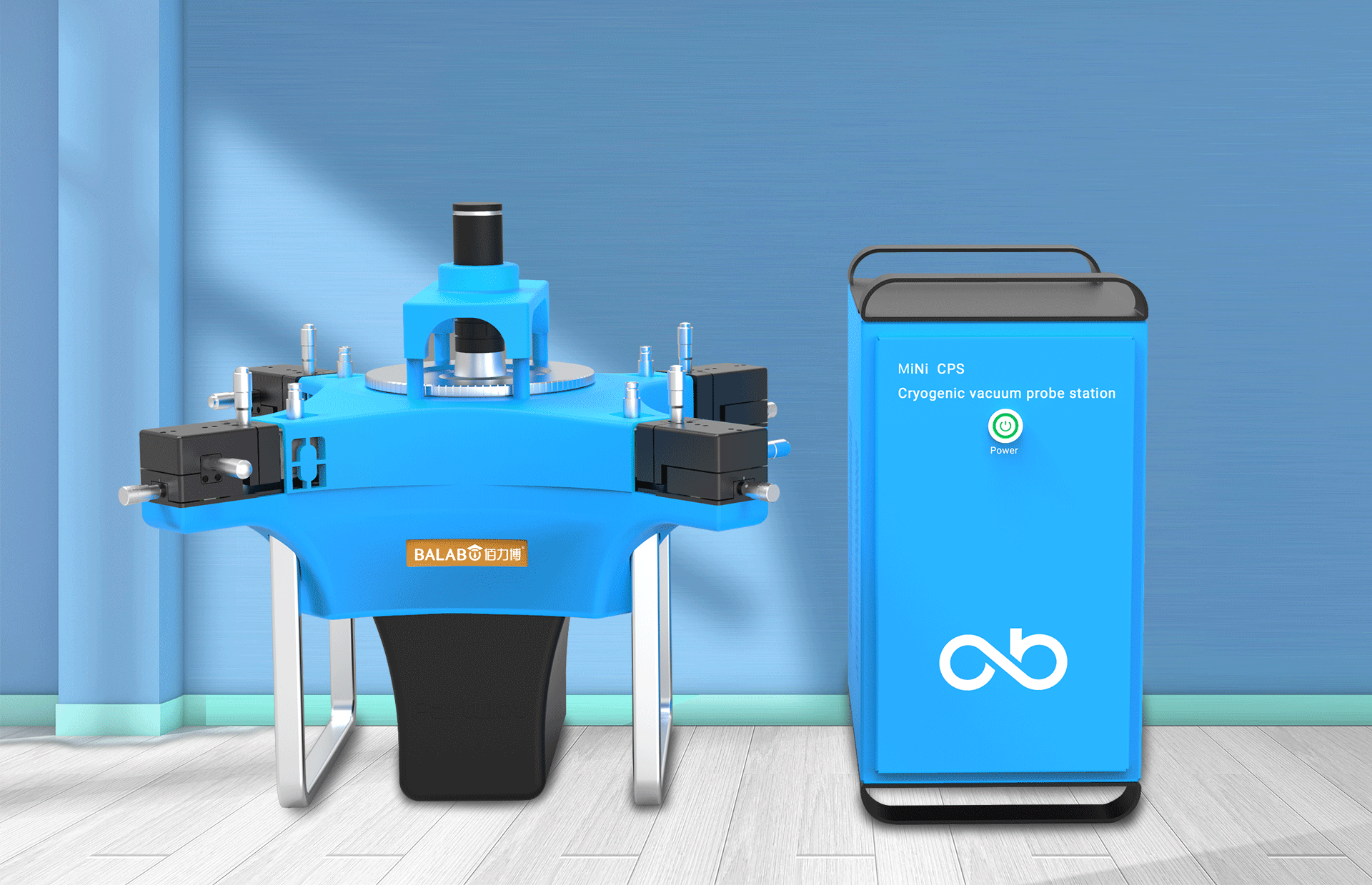

佰力博科技与您探讨热释电测量的几种方法

热释电的测量主要涉及热释电系数的测定,这是表征热释电材料性能的重要参数。热释电系数的测量方法主要包括静态法、动态法和积分电荷法。其中,积分电荷法最为常用,其原理是通过测量在电容器上积累的热释电电荷,从而确定热释电系数…...

HubSpot推出与ChatGPT的深度集成引发兴奋与担忧

上周三,HubSpot宣布已构建与ChatGPT的深度集成,这一消息在HubSpot用户和营销技术观察者中引发了极大的兴奋,但同时也存在一些关于数据安全的担忧。 许多网络声音声称,这对SaaS应用程序和人工智能而言是一场范式转变。 但向任何技…...