大数据日志处理框架ELK方案

- 介绍

- 应用场景

- 大数据ELK日志框架安装部署

一,介绍

大数据日志处理框架ELK(Elasticsearch、Logstash、Kibana)是一套完整的日志集中处理方案,以下是对其的详细介绍:

一、Elasticsearch(ES)

- 基本概念:Elasticsearch是一个基于Lucene的分布式搜索引擎,支持JSON格式数据的存储,并具有高性能的倒排索引。它广泛应用于日志收集、大数据处理等领域。

- 主要作用:作为分布式索引型非关系数据库,Elasticsearch负责存储Logstash输出的日志,并提供全文检索功能。

- 性能优化:在分布式部署时,通过配置集群名称和发现IP地址实现主从节点的高可用。在优化中,需平衡节点数量与分片的关系,确保高效稳定的搜索性能。此外,腾讯云等服务商针对Elasticsearch在高吞吐写入、低成本存储、高性能查询等方面进行了内核增强优化。

二、Logstash

- 基本概念:Logstash是一个基于Java语言开发的数据收集引擎,它能够对日志进行收集、过滤、分析和汇总,并以标准格式输出。

- 主要作用:Logstash作为日志搜集器,从数据源采集数据,并对数据进行过滤和格式化处理,然后交由Elasticsearch进行存储。

- 部署方式:Logstash需要部署在所有需要收集日志的服务器上,或者先将日志进行集中化管理在日志服务器上,再在日志服务器上部署Logstash。

三、Kibana

- 基本概念:Kibana是Elasticsearch的可视化工具,能够对Elasticsearch存储的数据进行可视化展示、分析和检索。

- 主要作用:Kibana从Elasticsearch群集中查询数据,并生成图表进行前端数据的展示,使得用户能够更直观地了解日志信息。

四、ELK架构的搭建

搭建ELK架构通常包括以下步骤:

- 环境准备:设置Java环境,并安装相关的软件包和依赖。

- 部署Elasticsearch:安装Elasticsearch软件包,并修改主配置文件以指定集群名字、节点名字、数据存放路径、日志存放路径等关键配置。然后启动Elasticsearch服务,并查看节点信息和集群健康情况。

- 部署Logstash:在需要收集日志的服务器上部署Logstash,并配置相应的输入、过滤和输出插件以实现日志的收集、过滤和格式化输出。

- 部署Kibana:安装并配置Kibana,然后连接到Elasticsearch群集以进行数据查询和可视化展示。

五、ELK的优势

- 日志集中管理:ELK能够将分散在各个服务器上的日志进行集中化管理,方便用户进行统一查询和分析。

- 高性能查询:Elasticsearch具有高性能的倒排索引和灵活的schema设计,能够支持高吞吐写入和高性能查询。

- 可视化展示:Kibana提供了丰富的可视化展示功能,使得用户能够更直观地了解日志信息和分析结果。

综上所述,ELK日志处理框架具有日志集中管理、高性能查询和可视化展示等优势,在大数据日志处理领域具有广泛的应用前景。

二,应用场景

大数据ELS(Elasticsearch、Logstash、Kibana)日志应用场景非常广泛,涵盖了企业运营、安全监控、业务分析等多个方面。以下是对ELS日志应用场景的详细归纳:

一、日志集中管理和存储

ELS架构中的Logstash负责从各种数据源(如服务器、应用、网络设备等)收集日志数据,并将其进行预处理和格式化。Elasticsearch则作为分布式索引型非关系数据库,负责存储这些日志数据。Kibana则提供可视化的日志查询和展示界面,使得用户能够方便地查看和分析日志数据。

这种日志集中管理和存储的方式,有助于企业实现日志的统一管理和高效利用,降低日志管理的复杂性和成本。

二、实时监控和报警

通过ELS架构,企业可以实时监控系统的运行状态和性能指标,如CPU使用率、内存占用率、网络带宽等。当这些指标超过预设的阈值时,系统可以自动发送报警通知,以便运维人员及时采取措施进行处理。

此外,通过Kibana的可视化界面,运维人员还可以直观地查看系统的实时运行情况和历史数据,从而更好地了解系统的运行状态和趋势。

三、日志分析和故障排除

ELS架构中的Elasticsearch具有强大的全文检索和聚合分析能力,可以对存储的日志数据进行深入的分析和挖掘。这有助于企业发现潜在的问题和异常行为,为故障排除提供有力的支持。

例如,当系统出现故障时,运维人员可以通过Elasticsearch的全文检索功能,快速定位到相关的日志记录,并通过Kibana的可视化界面进行详细的查看和分析。这有助于运维人员快速找出问题的根源,并采取相应的措施进行修复。

四、安全审计和异常检测

ELS架构还可以用于安全审计和异常检测场景。通过实时监控和分析用户的活动记录,企业可以及时发现异常行为或潜在的安全威胁,如恶意攻击、数据泄露等。

同时,ELS架构还可以对安全事件进行溯源分析,找出攻击者的轨迹和入侵路径,为防范类似攻击提供有力的支持。

五、业务分析和用户画像

在业务分析领域,ELS架构也可以发挥重要作用。通过Elasticsearch的聚合功能,企业可以对大量业务日志数据进行快速分析,了解市场趋势、用户行为等信息。

例如,企业可以通过分析用户行为日志,了解用户的使用习惯和需求,为优化产品设计、提升用户体验提供依据。同时,通过对异常行为的分析,还可以及时发现并处理恶意行为,保障用户权益。

六、其他应用场景

除了以上几个主要应用场景外,ELS架构还可以应用于其他多个领域。例如,在地理数据应用程序中,Elasticsearch通过地理空间索引和搜索功能支持地理数据的存储和查询;在机器学习场景中,通过在Elasticsearch的X-Pack中添加机器学习功能,可以自动检测数据中的异常、模式和趋势;此外,Elasticsearch还可以用于实时分析跟踪实时数据(如用户活动、交易或传感器输出)的仪表板等。

综上所述,大数据ELS日志应用场景非常广泛,涵盖了企业运营、安全监控、业务分析等多个方面。通过合理利用ELS架构的功能和优势,企业可以实现对日志数据的全面管理和高效利用,为企业的运营和发展提供有力的支持。

-

- 大数据ELK日志框架安装部署

大数据ELK日志框架(Elasticsearch、Logstash、Kibana)的安装部署涉及多个步骤,以下是一个详细的安装部署指南:

一、环境准备

- 硬件要求:确保服务器具有足够的CPU、内存和存储空间,以满足ELK日志框架的运行需求。

- 软件要求:

- 操作系统:Linux(如CentOS、Ubuntu等)。

- Java环境:Elasticsearch和Logstash都是基于Java开发的,因此需要安装Java运行时环境(JRE)或Java开发工具包(JDK)。

二、安装Elasticsearch

- 下载Elasticsearch:从Elasticsearch官方网站下载适合您操作系统的安装包。

- 解压安装包:将下载的安装包解压到指定目录。

- 配置Elasticsearch:

- 编辑配置文件elasticsearch.yml,根据实际需求设置集群名称、节点名称、数据存储路径、日志路径等参数。

- 确保Elasticsearch具有足够的权限访问数据存储路径和日志路径。

- 启动Elasticsearch:在解压后的目录中执行启动命令,启动Elasticsearch服务。

三、安装Logstash

- 下载Logstash:从Logstash官方网站下载适合您操作系统的安装包。

- 解压安装包:将下载的安装包解压到指定目录。

- 配置Logstash:

- 编辑配置文件logstash.conf,根据实际需求设置数据源(input)、数据处理(filter)和数据输出(output)等参数。

- 可以根据需要添加多个input、filter和output插件,以实现复杂的日志处理需求。

- 启动Logstash:在解压后的目录中执行启动命令,启动Logstash服务。

四、安装Kibana

- 下载Kibana:从Kibana官方网站下载适合您操作系统的安装包。

- 解压安装包:将下载的安装包解压到指定目录。

- 配置Kibana:

- 编辑配置文件kibana.yml,根据实际需求设置Elasticsearch的地址、Kibana的服务器名称和端口等参数。

- 确保Kibana能够访问Elasticsearch服务。

- 启动Kibana:在解压后的目录中执行启动命令,启动Kibana服务。

五、验证安装部署

- 访问Elasticsearch:通过浏览器访问Elasticsearch的Web界面(默认端口为9200),验证Elasticsearch是否成功启动并运行正常。

- 访问Kibana:通过浏览器访问Kibana的Web界面(默认端口为5601),验证Kibana是否成功启动并能够连接到Elasticsearch服务。

- 测试日志处理:向Logstash发送测试日志数据,验证Logstash是否能够正确收集、处理和输出日志数据到Elasticsearch中,并通过Kibana进行可视化展示。

六、注意事项

- 权限问题:确保Elasticsearch、Logstash和Kibana具有足够的权限访问数据存储路径、日志路径和网络资源等。

- 配置问题:在配置ELK日志框架时,需要仔细核对配置文件中的参数设置,确保配置正确无误。

- 性能优化:根据实际需求对Elasticsearch、Logstash和Kibana进行性能优化,以提高日志处理效率和系统稳定性。

通过以上步骤,您可以成功安装部署大数据ELK日志框架,实现对日志数据的全面管理和高效利用。

相关文章:

大数据日志处理框架ELK方案

介绍应用场景大数据ELK日志框架安装部署 一,介绍 大数据日志处理框架ELK(Elasticsearch、Logstash、Kibana)是一套完整的日志集中处理方案,以下是对其的详细介绍: 一、Elasticsearch(ES) 基本…...

VQGAN(2021-06:Taming Transformers for High-Resolution Image Synthesis)

论文:Taming Transformers for High-Resolution Image Synthesis 1. 背景介绍 2022年中旬,以扩散模型为核心的图像生成模型将AI绘画带入了大众的视野。实际上,在更早的一年之前,就有了一个能根据文字生成高清图片的模型——VQGAN…...

docker中使用ros2humble的rviz2不显示问题

这里写目录标题 docker中使用ros2humble的rviz2不显示问题删除 Docker 镜像和容器删除 Docker 容器Linux服务器下查看系统CPU个数、核心数、(make编译最大的)线程数总结: RVIZ2 不能显示数据集 docker中使用ros2humble的rviz2不显示问题 问题描述: roo…...

【AIGC】2024-arXiv-Lumiere:视频生成的时空扩散模型

2024-arXiv-Lumiere: A Space-Time Diffusion Model for Video Generation Lumiere:视频生成的时空扩散模型摘要1. 引言2. 相关工作3. Lumiere3.1 时空 U-Net (STUnet)3.2 空间超分辨率的多重扩散 4. 应用4.1 风格化生成4.2 条件生成 5. 评估和比较5.1 定性评估5.2 …...

正则表达式:文本处理的强大工具

正则表达式是一种强大的文本处理工具,它允许我们通过定义一系列的规则来匹配、搜索、替换或分割文本。在编程、文本编辑、数据分析和许多其他领域中,正则表达式都扮演着重要的角色。本文将介绍正则表达式的基本概念、语法和一些实际应用。 正则表达式的…...

Doris单机安装

1、安装包下载 官网地址:https://doris.apache.org/zh-CN/docs/gettingStarted/quick-start/ 下载地址:https://apache-doris-releases.oss-accelerate.aliyuncs.com/apache-doris-3.0.2-bin-x64.tar.gz 2、操作系统环境准备 #环境准备 cat /proc/cp…...

ubuntu内核更新导致显卡驱动掉的解决办法

方法1,DKMS指定内核版本 用第一个就行 1,借鉴别人博客解决方法 2,借鉴别人博客解决方法 方法2,删除多于内核的方法 系统版本:ubuntu20.24 这个方法是下下策,如果重装驱动还是不行,就删内核在…...

【Java数据结构】树】

【Java数据结构】树 一、树型结构1.1 概念1.2 特点1.3 树的类型1.4 树的遍历方式1.5 树的表示形式1.5.1 双亲表示法1.5.2 孩子表示法1.5.3 孩子双亲表示法1.5.4 孩子兄弟表示法 二、树型概念(重点) 此篇博客希望对你有所帮助(帮助你了解树&am…...

Java面试题——微服务篇

1.微服务的拆分原则/怎么样才算一个有效拆分 单一职责原则:每个微服务应该具有单一的责任。这意味着每个服务只关注于完成一项功能,并且该功能应该是独立且完整的。最小化通信:尽量减少服务之间的通信,服务间通信越少,…...

Python 中 print 函数输出多行并且选择对齐方式

代码 # 定义各类别的标签和对应数量 categories ["class0", "class1", "class2", "class3", "class4", "class5"] counts [4953, 547, 5121, 8989, 6077, 4002]# 设置统一的列宽 column_width 10# 生成对齐后…...

书生营L0G3000 Git 基础知识

任务1: 破冰活动:自我介绍 用vi就行了 按照教程来就好了 git会报错密码,输入的时候换成token就好了 https://stackoverflow.com/questions/68775869/message-support-for-password-authentication-was-removed 提交。(github上预览自己的…...

【C++初阶】模版入门看这一篇就够了

文章目录 1. 泛型编程2. 函数模板2. 1 函数模板概念2. 2 函数模板格式2. 3 函数模板的原理2. 4 函数模板的实例化2. 5 模板参数的匹配原则2. 6 补充:使用调试功能观察函数调用 3. 类模板3 .1 类模板的定义格式3. 2 类模板的实例化 1. 泛型编程 在C语言中࿰…...

Spring Bean创建流程

Spring Bean 创建流程图 大家总是会错误的理解Bean的“实例化”和“初始化”过程,总会以为初始化就是对象执行构造函数生成对象实例的过程,其实不然,在初始化阶段实际对象已经实例化出来了,初始化阶段进行的是依赖的注入和执行一…...

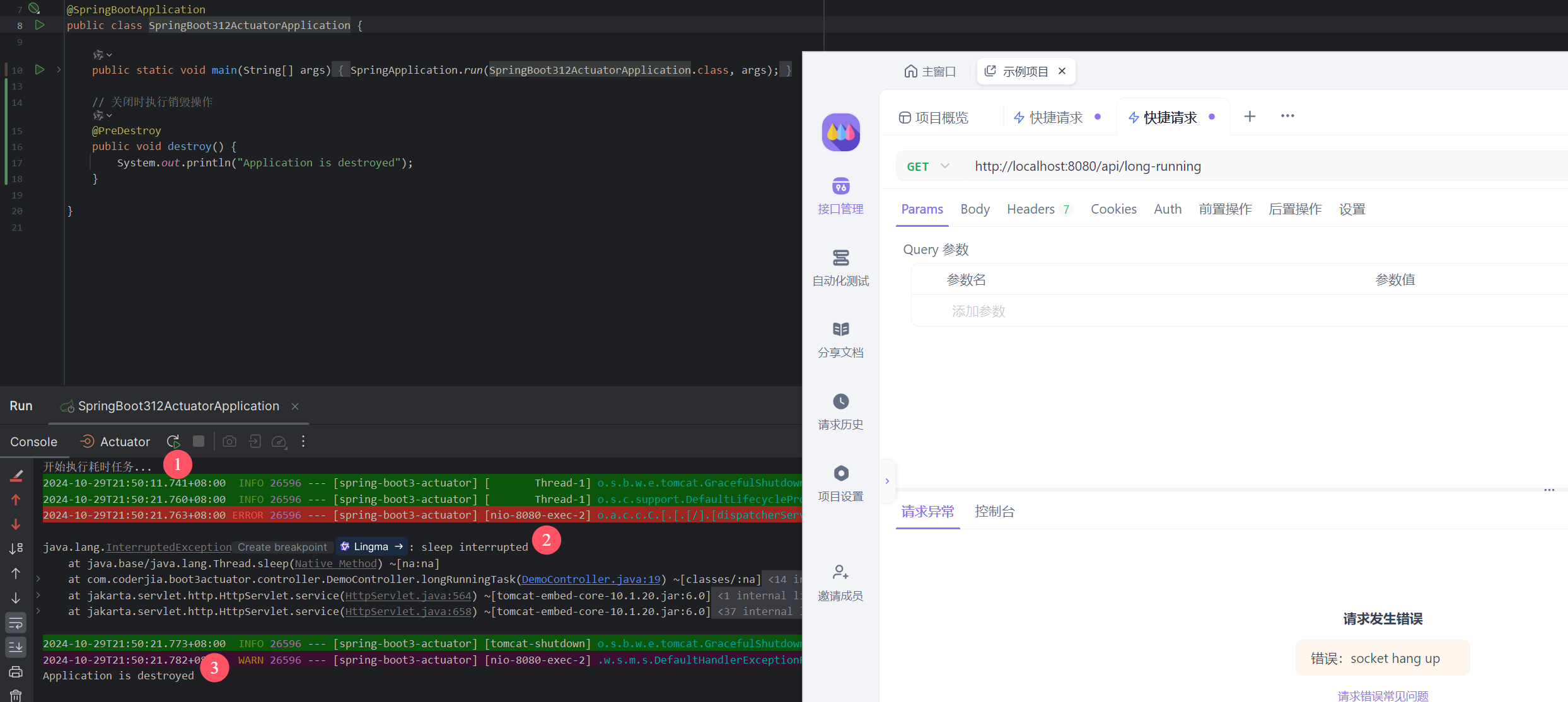

重学SpringBoot3-怎样优雅停机

更多SpringBoot3内容请关注我的专栏:《SpringBoot3》 期待您的点赞👍收藏⭐评论✍ 重学SpringBoot3-怎样优雅停机 1. 什么是优雅停机?2. Spring Boot 3 优雅停机的配置3. Tomcat 和 Reactor Netty 的优雅停机机制3.1 Tomcat 优雅停机3.2 Reac…...

【数据结构】顺序表和链表

1.线性表 我们在C语言当中学过数组,其实呢,数组可以实现线性表,线性表理解上类似于数组,那么什么是线性表呢?线性表是n个具有相同特性的数据元素的有限序列。线性表是一种在实际中广泛使 用的数据结构,常见…...

Training language models to follow instructions with human feedback解读

前置知识方法数据集结论 前置知识 GPT的全称是Generative Pre-Trained Transformer,预训练模型自诞生之始,一个备受诟病的问题就是预训练模型的偏见性。因为预训练模型都是通过海量数据在超大参数量级的模型上训练出来的,对比完全由人工规则…...

线性回归矩阵求解和梯度求解

正规方程求解线性回归 首先正规方程如下: Θ ( X T X ) − 1 X T y \begin{equation} \Theta (X^T X)^{-1} X^T y \end{equation} Θ(XTX)−1XTy 接下来通过线性代数的角度理解这个问题。 二维空间 在二维空间上,有两个向量 a a a和 b b b&…...

M3U8不知道如何转MP4?包能学会的4种格式转换教学!

在流媒体视频大量生产的今天,M3U8作为一种基于HTTP Live Streaming(HLS)协议的播放列表格式,广泛应用于网络视频直播和点播中。它包含了媒体播放列表的信息,指向了视频文件被分割成的多个TS(Transport Stre…...

)

C++第4课——swap、switch-case-for循环(含视频讲解)

文章目录 1、课程代码2、课程视频 1、课程代码 #include<iostream> using namespace std; int main(){/* //第一个任务:学会swap int a,b,c;//从小到大排序输出 升序 cin>>a>>b>>c;//5 4 3if(a>b)swap(a,b);//4 5 3 swap()函数是用于交…...

大数据新视界 -- 大数据大厂之大数据重塑影视娱乐产业的未来(4 - 4)

💖💖💖亲爱的朋友们,热烈欢迎你们来到 青云交的博客!能与你们在此邂逅,我满心欢喜,深感无比荣幸。在这个瞬息万变的时代,我们每个人都在苦苦追寻一处能让心灵安然栖息的港湾。而 我的…...

对WWDC 2025 Keynote 内容的预测

借助我们以往对苹果公司发展路径的深入研究经验,以及大语言模型的分析能力,我们系统梳理了多年来苹果 WWDC 主题演讲的规律。在 WWDC 2025 即将揭幕之际,我们让 ChatGPT 对今年的 Keynote 内容进行了一个初步预测,聊作存档。等到明…...

04-初识css

一、css样式引入 1.1.内部样式 <div style"width: 100px;"></div>1.2.外部样式 1.2.1.外部样式1 <style>.aa {width: 100px;} </style> <div class"aa"></div>1.2.2.外部样式2 <!-- rel内表面引入的是style样…...

高防服务器能够抵御哪些网络攻击呢?

高防服务器作为一种有着高度防御能力的服务器,可以帮助网站应对分布式拒绝服务攻击,有效识别和清理一些恶意的网络流量,为用户提供安全且稳定的网络环境,那么,高防服务器一般都可以抵御哪些网络攻击呢?下面…...

中的KV缓存压缩与动态稀疏注意力机制设计)

大语言模型(LLM)中的KV缓存压缩与动态稀疏注意力机制设计

随着大语言模型(LLM)参数规模的增长,推理阶段的内存占用和计算复杂度成为核心挑战。传统注意力机制的计算复杂度随序列长度呈二次方增长,而KV缓存的内存消耗可能高达数十GB(例如Llama2-7B处理100K token时需50GB内存&a…...

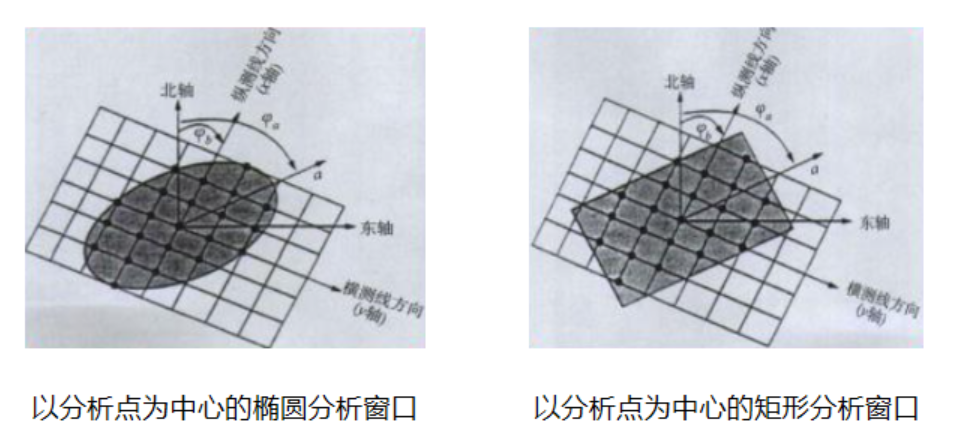

论文笔记——相干体技术在裂缝预测中的应用研究

目录 相关地震知识补充地震数据的认识地震几何属性 相干体算法定义基本原理第一代相干体技术:基于互相关的相干体技术(Correlation)第二代相干体技术:基于相似的相干体技术(Semblance)基于多道相似的相干体…...

NXP S32K146 T-Box 携手 SD NAND(贴片式TF卡):驱动汽车智能革新的黄金组合

在汽车智能化的汹涌浪潮中,车辆不再仅仅是传统的交通工具,而是逐步演变为高度智能的移动终端。这一转变的核心支撑,来自于车内关键技术的深度融合与协同创新。车载远程信息处理盒(T-Box)方案:NXP S32K146 与…...

如何更改默认 Crontab 编辑器 ?

在 Linux 领域中,crontab 是您可能经常遇到的一个术语。这个实用程序在类 unix 操作系统上可用,用于调度在预定义时间和间隔自动执行的任务。这对管理员和高级用户非常有益,允许他们自动执行各种系统任务。 编辑 Crontab 文件通常使用文本编…...

PostgreSQL——环境搭建

一、Linux # 安装 PostgreSQL 15 仓库 sudo dnf install -y https://download.postgresql.org/pub/repos/yum/reporpms/EL-$(rpm -E %{rhel})-x86_64/pgdg-redhat-repo-latest.noarch.rpm# 安装之前先确认是否已经存在PostgreSQL rpm -qa | grep postgres# 如果存在࿰…...

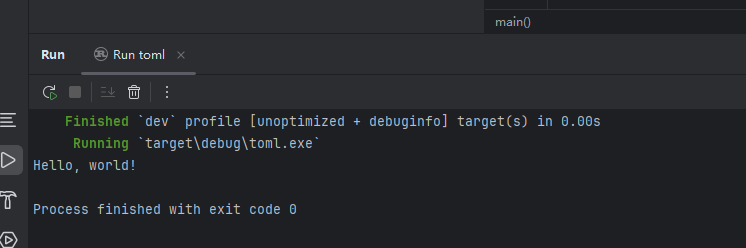

Rust 开发环境搭建

环境搭建 1、开发工具RustRover 或者vs code 2、Cygwin64 安装 https://cygwin.com/install.html 在工具终端执行: rustup toolchain install stable-x86_64-pc-windows-gnu rustup default stable-x86_64-pc-windows-gnu 2、Hello World fn main() { println…...

云原生周刊:k0s 成为 CNCF 沙箱项目

开源项目推荐 HAMi HAMi(原名 k8s‑vGPU‑scheduler)是一款 CNCF Sandbox 级别的开源 K8s 中间件,通过虚拟化 GPU/NPU 等异构设备并支持内存、计算核心时间片隔离及共享调度,为容器提供统一接口,实现细粒度资源配额…...