ARP攻击的原理和实现 (网络安全)

ARP攻击的原理和实现

ARP(Address Resolution Protocol,地址解析协议)是一种网络协议,用于在局域网内将IP地址映射到MAC地址。在以太网中,设备通过广播ARP请求来查询目标IP地址对应的MAC地址,从而建立通信。然而,由于ARP协议的设计缺乏安全性,它并不验证返回的ARP响应是否是合法的,因此就存在被攻击的风险。

1. ARP协议工作原理简述

ARP协议用于在局域网中实现IP地址到MAC地址的映射。具体流程如下:

- 当设备(如计算机、路由器)需要发送数据包到网络中的其他设备时,它需要知道目标设备的MAC地址。

- 如果设备已知目标的IP地址但不知道MAC地址,它会向本地网络发送一个ARP请求:

谁是IP地址 X.X.X.X?。 - 目标设备如果知道自己的IP地址,它会回复一个ARP响应:

我是IP地址 X.X.X.X,MAC地址是 Y:Y:Y:Y。 - 发送ARP请求的设备将目标的IP地址和MAC地址的映射缓存下来,以便后续通信。

ARP协议的一个特点是它不进行身份验证,也没有加密机制,因此任何设备都可以伪造ARP响应,向其他设备发送错误的MAC地址信息。

2. ARP攻击原理:ARP欺骗(ARP Spoofing)

ARP攻击主要利用了ARP协议的“信任”机制,在局域网中进行ARP欺骗(ARP Spoofing)或ARP中毒(ARP Poisoning)。攻击者伪造ARP响应,将错误的MAC地址与目标设备的IP地址关联起来,从而干扰网络通信。

ARP欺骗的基本原理是:

- 攻击者发送伪造的ARP响应,将自己的MAC地址与网络中其他设备的IP地址进行关联。

- 例如,攻击者可能会将自己的MAC地址与网关的IP地址绑定,导致局域网中的其他设备将数据包错误地发送到攻击者那里,而不是发送给网关。

- 这样,攻击者可以通过“中间人攻击”(Man-in-the-Middle,MITM)拦截、篡改或丢弃数据包,从而实现数据窃取、篡改或阻断网络通信。

3. ARP攻击的类型

- 中间人攻击(MITM):攻击者将自己的MAC地址伪装成目标设备(如网关或其他设备),从而拦截经过网络的数据流。攻击者可以在不中断通信的情况下窃取数据或进行恶意篡改。

- 拒绝服务攻击(DoS):攻击者将所有设备的IP地址和MAC地址都指向自己的设备,从而使其他设备无法与目标设备正常通信,造成网络瘫痪。

- 流量劫持:通过伪造ARP响应,攻击者将目标设备的流量劫持到自己身上。然后,攻击者可以对数据包进行分析、修改,甚至注入恶意数据。

4. ARP欺骗攻击的实现

(1) 攻击准备

攻击者需要具备与目标设备位于同一局域网的网络访问权限。通常,这种攻击会发生在未加密的局域网环境中(如Wi-Fi或有线局域网)。

(2) 伪造ARP响应

攻击者通过ARP欺骗工具(如Ettercap、Cain & Abel、arpspoof等)来发送伪造的ARP响应。例如,攻击者可以伪造一个ARP响应,将自己的MAC地址与网关的IP地址绑定。这样,局域网中的其他设备会认为网关的MAC地址是攻击者的MAC地址。

具体步骤如下:

-

攻击者扫描网络:首先,攻击者扫描目标网络,识别网络中的设备,并确定网关和目标设备的IP地址。

-

伪造ARP请求和响应:

- 攻击者将伪造ARP响应发送到网络上的其他设备,将自己的MAC地址与目标IP地址绑定。

- 例如,攻击者将自己的MAC地址与网关的IP地址绑定,诱使其他设备将数据包发送到攻击者那里。

-

攻击者劫持数据包:通过伪造ARP响应,攻击者可以接收到本应发送给网关或其他设备的通信数据,然后进行分析、修改或丢弃。

(3) 攻击示例:使用arpspoof工具

使用arpspoof工具进行ARP欺骗的基本命令如下:

-

欺骗目标设备(将目标的IP地址指向攻击者的MAC地址):

arpspoof -i eth0 -t <目标IP> <目标网关IP>该命令会将目标IP的ARP缓存指向攻击者的MAC地址。

-

欺骗网关(将网关的IP地址指向攻击者的MAC地址):

arpspoof -i eth0 -t <网关IP> <目标IP>该命令会将网关的ARP缓存指向攻击者的MAC地址。

通过这种方式,攻击者成为“中间人”,在目标设备和网关之间转发数据包,进而进行数据窃取、篡改或丢弃。

5. ARP攻击的防护措施

为了防止ARP攻击,可以采取以下几种防护措施:

-

启用静态ARP表:将设备的ARP表静态化,手动配置固定的IP-MAC映射,防止ARP表被动态修改。这种方法不太灵活,但可以有效避免ARP欺骗。

arp -s <IP地址> <MAC地址> -

使用ARP防护功能(如动态ARP检查):一些交换机(尤其是企业级设备)提供了“动态ARP检查(Dynamic ARP Inspection,DAI)”功能,可以检查进入交换机端口的ARP报文是否合法,防止伪造的ARP响应被传播。

在华为交换机上启用动态ARP检查的基本命令如下:

system-view arp anti-attack enable -

使用加密协议:对于网络中的敏感数据传输,使用加密协议(如HTTPS、SSH等)来防止中间人攻击导致的数据泄露。

-

部署入侵检测系统(IDS):通过部署入侵检测系统,可以检测到异常的ARP流量,及时报警。

-

使用VPN:通过虚拟专用网络(VPN)对数据进行加密,防止ARP攻击者窃取或篡改传输的数据。

6. ARP攻击检测

-

检查ARP缓存:可以通过命令检查设备的ARP缓存,查看是否存在异常的IP-MAC映射。常见命令有:

-

在Linux上使用:

arp -a -

在Windows上使用:

arp -a

-

-

ARP监控工具:使用ARP监控工具(如Wireshark)分析网络流量,检测异常的ARP广播和伪造ARP响应。

总结

ARP攻击利用了ARP协议本身的缺陷,即没有身份验证机制,允许攻击者伪造ARP响应,进行中间人攻击、流量劫持和拒绝服务等恶意行为。为了防止ARP攻击,网络管理员应采取措施,如启用动态ARP检查、使用静态ARP表、部署加密协议和IDS等,以增强网络的安全性。

相关文章:

)

ARP攻击的原理和实现 (网络安全)

ARP攻击的原理和实现 ARP(Address Resolution Protocol,地址解析协议)是一种网络协议,用于在局域网内将IP地址映射到MAC地址。在以太网中,设备通过广播ARP请求来查询目标IP地址对应的MAC地址,从而建立通信…...

chatgpt model spec 2024

概述 这是模型规范的初稿,该文档规定了我们在OpenAI API和ChatGPT中的模型的期望行为。它包括一组核心目标,以及关于如何处理冲突目标或指令的指导。 我们打算将模型规范作为研究人员和数据标注者创建数据的指南,这是一种称为从人类反馈中进…...

单片机-LED实验

1、51工程模版 #include "reg52.h" void main(){ while(1){ } } 2、LED灯亮 #include "reg52.h" sbit LED1P2^0; void main(){ while(1){ LED10; } } 3、LED闪烁 #include "reg52.h" sbit LED1P2^0; //P2大…...

QILSTE H10-C321HRSYYA高亮红光和黄光LED灯珠

在深入探讨H10-C321HRSYYA型号的复杂特性之前,我们首先需要明确其基本参数和功能。这款型号的LED产品以其独特的双色设计和卓越的性能在众多同类产品中脱颖而出。其外观尺寸为3.0x1.0x2.1mm,采用高亮黄光和红光的双色组合,赋予了其在多种应用…...

Appium(一)--- 环境搭建

一、Android自动化环境搭建 1、JDK 必须1.8及以上(1) 安装:默认安装(2) 环境变量配置新建JAVA_HOME:安装路径新建CLASSPath%JAVA_HOME%\lib\dt.jar;%JAVA_HOME%\lib\tools.jar在path中增加:%JAVA_HOME%\bin;%JAVA_HOME%\jre\bin;(3) 验证…...

量子力学复习

黑体辐射 热辐射 绝对黑体: (辐射能力很强,完全的吸收体,理想的发射体) 辐射实验规律: 温度越高,能量越大,亮度越亮 温度越高,波长越短 光电效应 实验装置…...

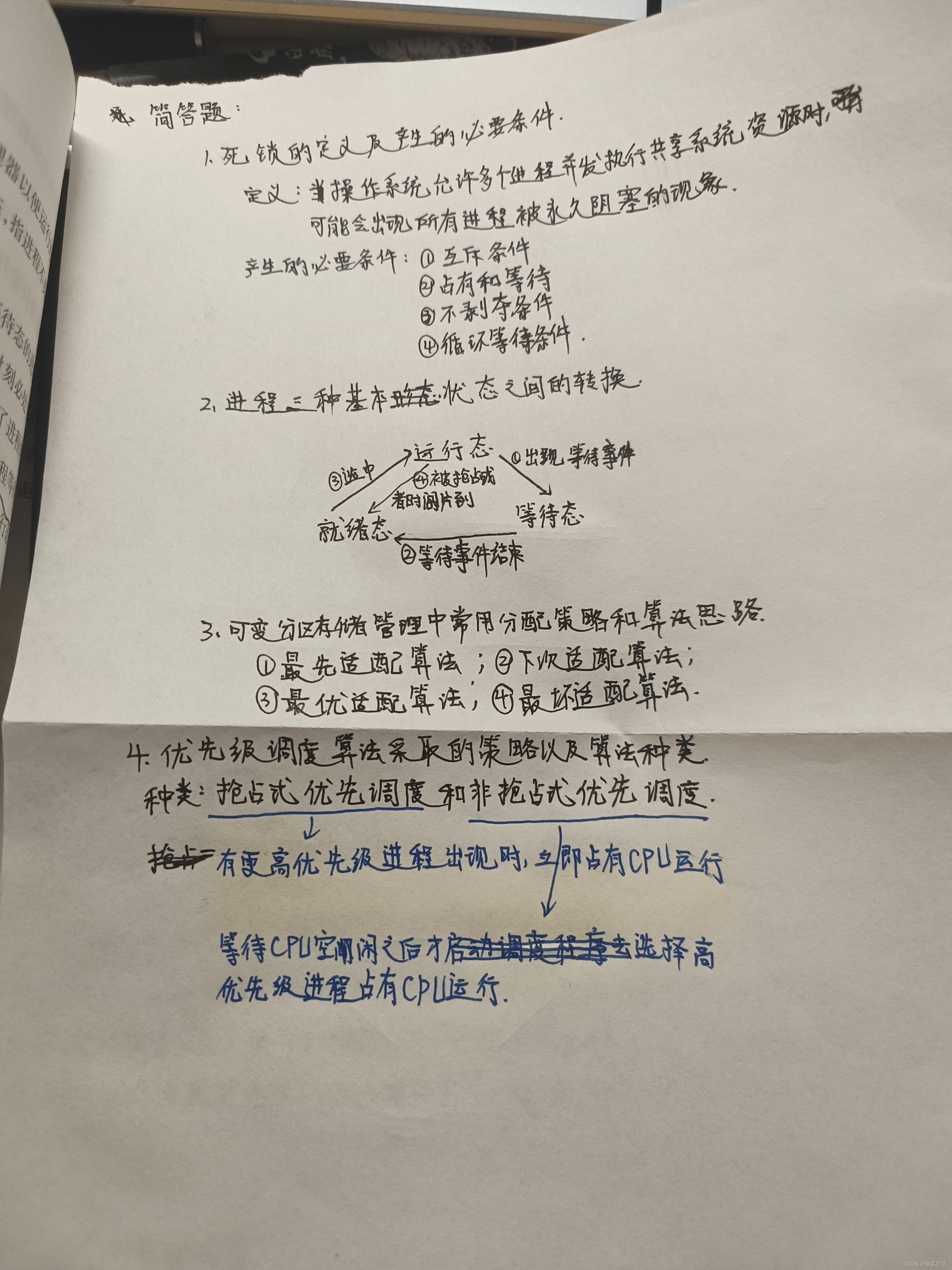

22408操作系统期末速成/复习(考研0基础上手)

第一部分:计算题: 考察范围:(标红的是重点考) 第一章:CPU利用率: 第二章: 进程调度算法(需要注意不同调度算法的优先级和题目中给出的是否可以抢占【分为可抢占和不可抢占ÿ…...

两种分类代码:独热编码与标签编码

目录 一、说明 二、理解分类数据 2.1 分类数据的类型:名义数据与序数数据 2.2 为什么需要编码 三、什么是独热编码? 3.1 工作原理:独热编码背后的机制 3.2 应用:独热编码的优势 四、什么是标签编码? 4.1 工作原理&…...

51单片机——共阴数码管实验

数码管中有8位数字,从右往左分别为LED1、LED2、...、LED8,如下图所示 如何实现点亮单个数字,用下图中的ABC来实现 P2.2管脚控制A,P2.3管脚控制B,P2.4管脚控制C //定义数码管位选管脚 sbit LSAP2^2; sbit LSBP2^3; s…...

【开源社区openEuler实践】rust_shyper

title: 探索 Rust_Shyper:系统编程的新前沿 date: ‘2024-12-30’ category: blog tags: Rust_ShyperRust 语言系统编程性能与安全 sig: Virt archives: ‘2024-12’ author:way_back summary: Rust_Shyper 作为基于 Rust 语言的创新项目,在系统编程领域…...

LiteFlow 流程引擎引入Spring boot项目集成pg数据库

文章目录 官网地址简要项目引入maven 所需jar包配置 PostgreSQL 数据库表使用LiteFlow配置 yml 文件通过 代码方式使用 liteflow数据库sql 数据在流程中周转 官网地址 https://liteflow.cc/ 简要 如果你要对复杂业务逻辑进行新写或者重构,用LiteFlow最合适不过。…...

阻抗(Impedance)、容抗(Capacitive Reactance)、感抗(Inductive Reactance)

阻抗(Impedance)、容抗(Capacitive Reactance)、感抗(Inductive Reactance) 都是交流电路中描述电流和电压之间关系的参数,但它们的含义、单位和作用不同。下面是它们的定义和区别: …...

旷视科技Java面试题及参考答案

讲一下进程间的通讯方式(如管道、消息队列、共享内存、Socket 等),各有什么特点? 管道(Pipe) 管道是最早出现的进程间通信方式之一,主要用于具有亲缘关系(父子进程)的进程之间通信。 特点: 半双工通信,数据只能单向流动。例如,在一个简单的父子进程通信场景中,父进…...

;不生效解决方案)

reactor的Hooks.enableAutomaticContextPropagation();不生效解决方案

1. pom中需要先增加如下的内容 <dependency><groupId>io.micrometer</groupId><artifactId>context-propagation</artifactId><version>1.1.2</version> </dependency> 2. 注意,要看idea是否将context-propagati…...

DS复习提纲模版

数组的插入删除 int SeqList::list_insert(int i, int item) { //插入if (i < 1 || i > size 1 || size > maxsize) {return 0; // Invalid index or list is full}for (int j size-1; j > i-1; j--) { // Shift elements to the rightlist[j1] list[j];}li…...

蓝桥杯备赛:C++基础,顺序表和vector(STL)

目录 一.C基础 1.第一个C程序: 2.头文件: 3.cin和cout初识: 4.命名空间: 二.顺序表和vector(STL) 1.顺序表的基本操作: 2.封装静态顺序表: 3.动态顺序表--vector:…...

【LLM】概念解析 - Tensorflow/Transformer/PyTorch

背景 本文将从算法原理、适用范围、强项、知名大模型的应用、python 调用几个方面,对深度学习框架 TensorFlow、PyTorch 和基于深度学习的模型 Transformer 进行比较。主要作用是基础概念扫盲。 一、 算法原理对比 Transformer Transformer 是一种基于深度学习的…...

对一段已知行情用python中画出K线图~

1. 已知行情: 2024/09/05 ~ 2025/1/3 date open high low close 0 2024-09-05 2785.2635 2796.0186 2777.4710 2788.3141 1 2024-09-06 2791.7645 2804.0932 2765.6394 2765.8066 2 2024-09-09 2754.7237 2756.5560 2726.9667 2736.…...

Rocky Linux下安装meld

背景介绍: meld是一款Linux系统下的用于 文件夹和文件的比对软件,非常常用; 故障现象: 输入安装命令后,sudo yum install meld,报错。 12-31 22:12:17 ~]$ sudo yum install meld Last metadata expirat…...

DVWA靶场Insecure CAPTCHA(不安全验证)漏洞所有级别通关教程及源码审计

目录 Insecure CAPTCHA(不安全验证)low源码审计 medium源码审计 high源码审计 impossible源码审计 Insecure CAPTCHA(不安全验证) Insecure CAPTCHA(不安全验证)漏洞指的是在实现 CAPTCHA(完全自动化公共图灵测试区分计算机和人类࿰…...

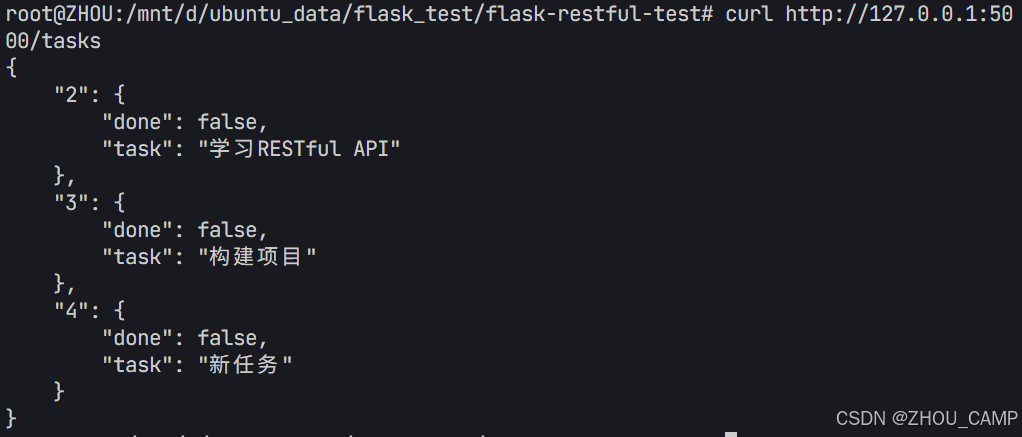

Flask RESTful 示例

目录 1. 环境准备2. 安装依赖3. 修改main.py4. 运行应用5. API使用示例获取所有任务获取单个任务创建新任务更新任务删除任务 中文乱码问题: 下面创建一个简单的Flask RESTful API示例。首先,我们需要创建环境,安装必要的依赖,然后…...

解决本地部署 SmolVLM2 大语言模型运行 flash-attn 报错

出现的问题 安装 flash-attn 会一直卡在 build 那一步或者运行报错 解决办法 是因为你安装的 flash-attn 版本没有对应上,所以报错,到 https://github.com/Dao-AILab/flash-attention/releases 下载对应版本,cu、torch、cp 的版本一定要对…...

AI编程--插件对比分析:CodeRider、GitHub Copilot及其他

AI编程插件对比分析:CodeRider、GitHub Copilot及其他 随着人工智能技术的快速发展,AI编程插件已成为提升开发者生产力的重要工具。CodeRider和GitHub Copilot作为市场上的领先者,分别以其独特的特性和生态系统吸引了大量开发者。本文将从功…...

使用 Streamlit 构建支持主流大模型与 Ollama 的轻量级统一平台

🎯 使用 Streamlit 构建支持主流大模型与 Ollama 的轻量级统一平台 📌 项目背景 随着大语言模型(LLM)的广泛应用,开发者常面临多个挑战: 各大模型(OpenAI、Claude、Gemini、Ollama)接口风格不统一;缺乏一个统一平台进行模型调用与测试;本地模型 Ollama 的集成与前…...

ip子接口配置及删除

配置永久生效的子接口,2个IP 都可以登录你这一台服务器。重启不失效。 永久的 [应用] vi /etc/sysconfig/network-scripts/ifcfg-eth0修改文件内内容 TYPE"Ethernet" BOOTPROTO"none" NAME"eth0" DEVICE"eth0" ONBOOT&q…...

Springboot社区养老保险系统小程序

一、前言 随着我国经济迅速发展,人们对手机的需求越来越大,各种手机软件也都在被广泛应用,但是对于手机进行数据信息管理,对于手机的各种软件也是备受用户的喜爱,社区养老保险系统小程序被用户普遍使用,为方…...

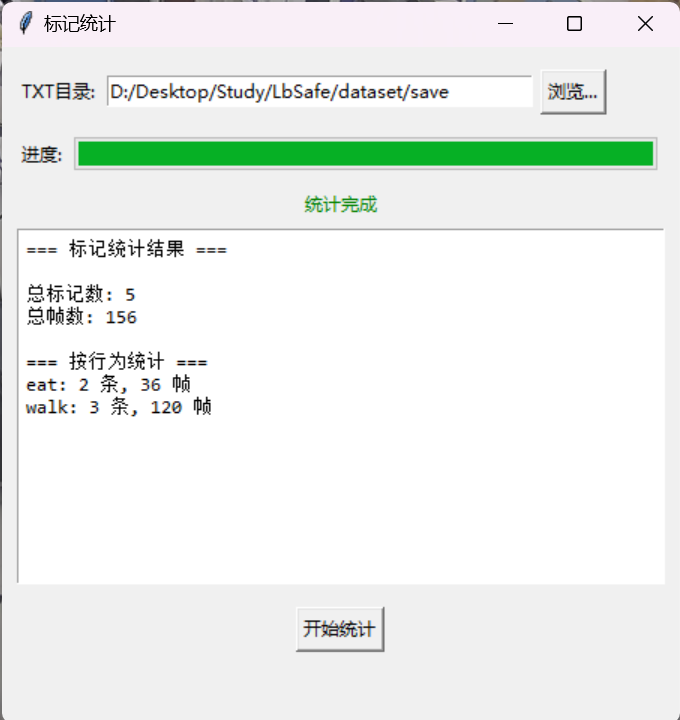

视频行为标注工具BehaviLabel(源码+使用介绍+Windows.Exe版本)

前言: 最近在做行为检测相关的模型,用的是时空图卷积网络(STGCN),但原有kinetic-400数据集数据质量较低,需要进行细粒度的标注,同时粗略搜了下已有开源工具基本都集中于图像分割这块,…...

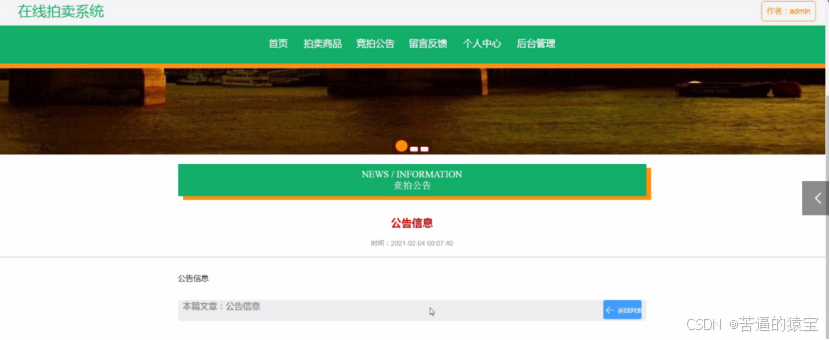

基于SpringBoot在线拍卖系统的设计和实现

摘 要 随着社会的发展,社会的各行各业都在利用信息化时代的优势。计算机的优势和普及使得各种信息系统的开发成为必需。 在线拍卖系统,主要的模块包括管理员;首页、个人中心、用户管理、商品类型管理、拍卖商品管理、历史竞拍管理、竞拍订单…...

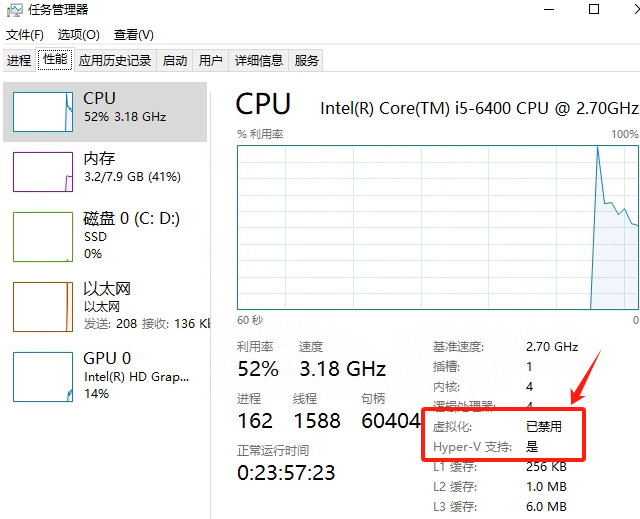

Windows电脑能装鸿蒙吗_Windows电脑体验鸿蒙电脑操作系统教程

鸿蒙电脑版操作系统来了,很多小伙伴想体验鸿蒙电脑版操作系统,可惜,鸿蒙系统并不支持你正在使用的传统的电脑来安装。不过可以通过可以使用华为官方提供的虚拟机,来体验大家心心念念的鸿蒙系统啦!注意:虚拟…...

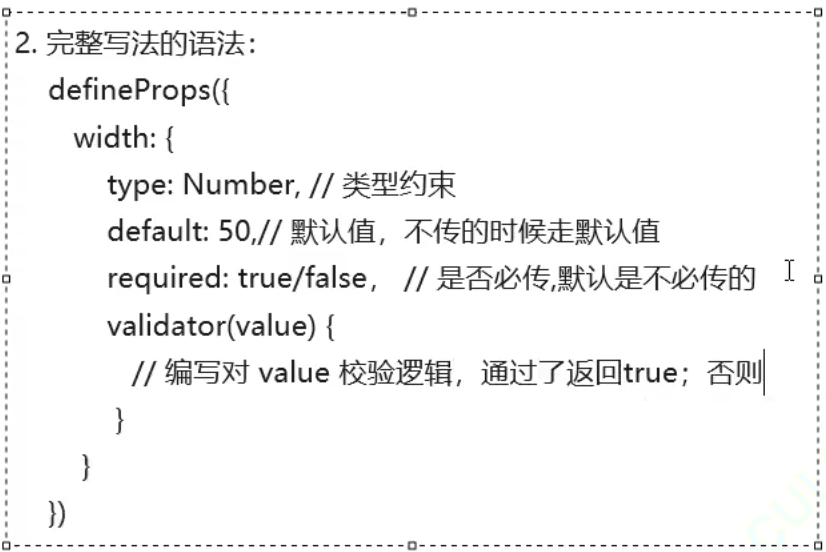

【Vue】scoped+组件通信+props校验

【scoped作用及原理】 【作用】 默认写在组件中style的样式会全局生效, 因此很容易造成多个组件之间的样式冲突问题 故而可以给组件加上scoped 属性, 令样式只作用于当前组件的标签 作用:防止不同vue组件样式污染 【原理】 给组件加上scoped 属性后…...