Python语言的安全开发

Python语言的安全开发

引言

在信息技术迅速发展的今天,网络安全问题愈发凸显。随着Python语言的广泛应用,尤其是在数据分析、人工智能、Web开发等领域,其安全问题越来越受到重视。Python作为一门高效且易于学习的编程语言,虽然在开发过程中为我们提供了很多便利,但如果忽视了安全性,将可能导致严重的安全漏洞和数据泄露等问题。因此,本文将围绕Python语言的安全开发展开讨论,重点分析常见的安全问题及其解决方案。

一、Python的安全性现状

Python语言本身的设计目标是简洁和易用,但这并不意味着使用Python开发的应用程序是天然安全的。其实,开发者在使用Python时面临着多种潜在的安全风险,包括但不限于:

- 代码注入攻击:这是最常见的攻击手段之一,攻击者通过注入恶意代码,借此操控应用程序。

- 跨站脚本攻击(XSS):在Web应用中,用户输入未经验证的数据可能导致恶意脚本被执行,从而影响其他用户。

- SQL注入攻击:当应用程序直接将用户输入的内容拼接到SQL查询中时,黑客可以利用这一点执行恶意SQL命令。

- 不安全的依赖库:Python的生态系统中有大量的第三方库,这些库的安全性往往无法保证,使用不安全的库可能导致全盘崩溃。

- 敏感数据泄露:开发者在代码中可能不小心暴露敏感信息,如API密钥、密码等。

开发者必须充分认识到这些安全风险,并采取必要的措施来防范。

二、Python安全开发的基本原则

在Python开发过程中,遵循一些基本的安全开发原则是十分重要的。以下是一些推荐的安全开发原则:

1. 进行输入验证

在处理用户输入时,务必进行严格的输入验证。可以使用正则表达式、白名单等方法确保输入的数据格式和内容符合预期。在Web开发中,尤其需要注意防范XSS攻击和SQL注入攻击。

2. 使用参数化查询

对于数据库操作,永远不要直接将用户输入插入到SQL查询中。应使用参数化查询或ORM(对象关系映射)框架,例如使用SQLAlchemy或Django ORM,这样可以有效防范SQL注入攻击。

```python

使用参数化查询示例

import sqlite3

connection = sqlite3.connect('example.db') cursor = connection.cursor()

用户输入的姓名

user_input_name = 'Alice' cursor.execute("SELECT * FROM users WHERE name = ?", (user_input_name,)) ```

3. 安全存储敏感数据

对于敏感数据,如用户密码,绝不能以明文形式存储。应使用如bcrypt之类的哈希算法进行加密,然后再存储到数据库中。

```python import bcrypt

Hash password

password = b"super_secret_password" hashed = bcrypt.hashpw(password, bcrypt.gensalt())

Verify password

if bcrypt.checkpw(password, hashed): print("Password matches") else: print("Password does not match") ```

4. 更新和管理依赖库

在使用第三方库时,务必定期检查并更新它们,特别是涉及安全更新的版本。可以使用pip-audit等工具定期扫描项目中的依赖库,确保它们没有已知的漏洞。

bash pip install pip-audit pip-audit

5. 遵循最小权限原则

在系统中,服务和用户应当仅被赋予执行当前任务所需的最低权限。这可以有效降低潜在的风险。对于Web应用,确保运行服务的用户权限限制在其正常操作所需的范围内。

三、Python Web开发中的安全实践

Web开发在Python中尤为常见,以下是一些针对Python Web开发的安全最佳实践:

1. 保护Web应用免受CSRF攻击

跨站请求伪造(CSRF)是一种通过伪造用户请求来攻击Web应用的手段。使用CSRF令牌(Token)来保护用户执行的操作是防御此类攻击的有效方法。大多数Web框架(如Django、Flask)都提供了CSRF保护的机制。

```python

Flask CSRF保护示例

from flask_wtf.csrf import CSRFProtect

csrf = CSRFProtect(app) ```

2. 规范HTTP头信息

确保HTTP响应中包含安全相关的头信息,如Content-Security-Policy、X-Content-Type-Options、X-Frame-Options等,以防止Clickjacking和数据注入等攻击。

```python

添加安全头信息的示例

from flask import Flask, make_response

app = Flask(name)

@app.after_request def add_security_headers(response): response.headers['X-Content-Type-Options'] = 'nosniff' response.headers['X-Frame-Options'] = 'DENY' return response ```

3. 处理错误信息

避免在用户面前显示详细的错误信息,防止潜在的攻击者获取包内敏感信息。应将详细错误日志记录在服务器端,以便开发和调试。

python @app.errorhandler(404) def not_found(error): return "资源未找到", 404

四、代码审计与静态分析工具

在开发过程中,进行代码审计和使用静态分析工具是十分必要的。常用的 Python 静态分析工具包括:

- Bandit:专门用于寻找Python代码中的安全问题。

- Flake8:用于检查代码风格和错误。

- SonarQube:用于分析代码质量和安全性。

定期使用这些工具进行检查,可以发现潜在的安全隐患,并及时修复。

bash pip install bandit bandit -r my_project/

五、总结

Python语言的安全开发是一项长期而复杂的任务,开发者必须时刻保持警惕。通过遵循安全开发原则、采取安全最佳实践,以及定期进行代码审计,可以有效降低安全风险。在未来的开发过程中,面对日益复杂的安全环境,持续学习和适应新的安全威胁将显得尤为重要。通过不断提升自己的安全意识和技术能力,我们才能确保使用Python进行安全、高效的开发。

在这个快速变化的技术时代,安全不再是一个可选项,而是每个开发者都必须承担的责任。希望本文能对Python开发者在安全方面有所帮助,让我们共同努力,打造更安全的应用程序。

相关文章:

Python语言的安全开发

Python语言的安全开发 引言 在信息技术迅速发展的今天,网络安全问题愈发凸显。随着Python语言的广泛应用,尤其是在数据分析、人工智能、Web开发等领域,其安全问题越来越受到重视。Python作为一门高效且易于学习的编程语言,虽然在…...

蓝桥杯刷题DAY3:Horner 法则 前缀和+差分数组 贪心

所谓刷题,最重要的就是细心 📌 题目描述 在 X 进制 中,每一数位的进制不固定。例如: 最低位 采用 2 进制,第二位 采用 10 进制,第三位 采用 8 进制, 则 X 进制数 321 的十进制值为ÿ…...

java项目验证码登录

1.依赖 导入hutool工具包用于创建验证码 <dependency><groupId>cn.hutool</groupId><artifactId>hutool-all</artifactId><version>5.5.2</version></dependency> 2.测试 生成一个验证码图片(生成的图片浏览器可…...

手写MVVM框架-环境搭建

项目使用 webpack 进行进行构建,初始化步骤如下: 1.创建npm项目执行npm init 一直下一步就行 2.安装webpack、webpack-cli、webpack-dev-server,html-webpack-plugin npm i -D webpack webpack-cli webpack-dev-server html-webpack-plugin 3.配置webpac…...

2025年2月2日(网络编程 tcp)

tcp 循环服务 import socketdef main():# 创建 socket# 绑定tcp_server socket.socket(socket.AF_INET, socket.SOCK_STREAM)tcp_server.bind(("", 8080))# socket 转变为被动tcp_server.listen(128)while True:# 产生专门为链接进来的客户端服务的 socketprint(&qu…...

)

【Docker项目实战】使用Docker部署MinIO对象存储(详细教程)

【Docker项目实战】使用Docker部署MinIO对象存储 前言一、 MinIO介绍1.1 MinIO简介1.2 主要特点1.3 主要使用场景二、本次实践规划2.1 本地环境规划2.2 本次实践介绍三、本地环境检查3.1 检查Docker服务状态3.2 检查Docker版本3.3 检查docker compose 版本四、下载MinIO镜像五、…...

使用ollama本地部署Deepseek r1

1、下载ollama 在浏览器地址输入:https://ollama.com/ 选择windows版本的下载 2、安装ollama 3、运行ollama 安装完成后,打开命令行工具win r 在命令行输入:ollama 4、使用ollama下载并部署Deepseed r1 在ollama网站,下载…...

Unity飞行代码 超仿真 保姆级教程

本文使用Rigidbody控制飞机,基本不会穿模。 效果 飞行效果 这是一条优雅的广告 如果你也在开发飞机大战等类型的飞行游戏,欢迎在主页搜索博文并参考。 搜索词:Unity游戏(Assault空对地打击)开发。 脚本编写 首先是完整代码。 using System.Co…...

DeepSeek蒸馏模型:轻量化AI的演进与突破

目录 引言 一、知识蒸馏的技术逻辑与DeepSeek的实践 1.1 知识蒸馏的核心思想 1.2 DeepSeek的蒸馏架构设计 二、DeepSeek蒸馏模型的性能优势 2.1 效率与成本的革命性提升 2.2 性能保留的突破 2.3 场景适应性的扩展 三、应用场景与落地实践 3.1 智能客服系统的升级 3.2…...

使用 sunshine+moonlight 配置串流服务无法使用特殊键

最近了解到串流技术,使用的方案是 sunshine 为串流服务端,moonlight 为客户端,分别在 ipad,android,tv 端安装。 存在的问题 不管说什么平台都会有特殊键无法使用的问题,最初我发现在安卓电视,…...

5.角色基础移动

能帮到你的话,就给个赞吧 😘 文章目录 角色的xyz轴与移动方向拌合输入轴值add movement inputget controller rotationget right vectorget forward vector 发现模型的旋转改变后,xyz轴也会改变,所以需要旋转值来计算xyz轴方向。 …...

单细胞-第四节 多样本数据分析,下游画图

文件在单细胞\5_GC_py\1_single_cell\2_plots.Rmd 1.细胞数量条形图 rm(list ls()) library(Seurat) load("seu.obj.Rdata")dat as.data.frame(table(Idents(seu.obj))) dat$label paste(dat$Var1,dat$Freq,sep ":") head(dat) library(ggplot2) lib…...

Linux的循环,bash的循环

Linux的循环,bash的循环 在 Linux 系统中,Bash 循环是最常用的循环实现方式(Bash 是 Linux 默认的 Shell),但广义上“Linux 的循环”可能涉及其他 Shell 或编程语言的循环结构。以下是 Bash 循环的详细解析及其在 Linux 环境中的…...

【DeepSeek开发】Python实现股票数据可视化

代码: Github:Python实现股票数据可视化代码https://github.com/magolan2000/Data-visualization/tree/master 软件环境:PyCharm 2022.3.1 数据来源:akshare 最近DeepSeek可谓是热度不断,因此想评判一下DeepSeek的编程…...

华为小米vivo向上,苹果荣耀OPPO向下

日前,Counterpoint发布的手机销量月度报告显示,中国智能手机销量在2024年第四季度同比下降3.2%,成为2024年唯一出现同比下滑的季度。而对于各大智能手机品牌来说,他们的市场份额和格局也在悄然发生变化。 华为逆势向上 在2024年第…...

毕业设计:基于深度学习的高压线周边障碍物自动识别与监测系统

目录 前言 课题背景和意义 实现技术思路 一、算法理论基础 1.1 卷积神经网络 1.2 目标检测算法 1.3 注意力机制 二、 数据集 2.1 数据采集 2.2 数据标注 三、实验及结果分析 3.1 实验环境搭建 3.2 模型训练 3.2 结果分析 最后 前言 📅大四是整个大学…...

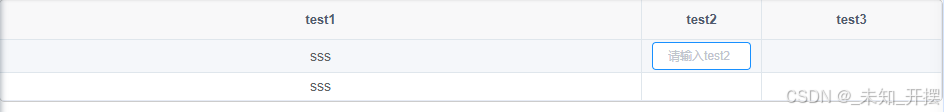

el-table表格点击单元格实现编辑

使用 el-table 和 el-table-column 创建表格。在单元格的默认插槽中,使用 div 显示文本内容,单击时触发编辑功能。使用 el-input 组件在单元格中显示编辑框。data() 方法中定义了 tableData,tabClickIndex: null,tabClickLabel: ,用于判断是否…...

数据结构:时间复杂度

文章目录 为什么需要时间复杂度分析?一、大O表示法:复杂度的语言1.1 什么是大O?1.2 常见复杂度速查表 二、实战分析:解剖C语言代码2.1 循环结构的三重境界单层循环:线性时间双重循环:平方时间动态边界循环&…...

SPI(Serial Peripheral Interface)串行外围设备接口

SPI概述: SPI协议最初由Motorola公司(现为NXP Semiconductors的一部分)在20世纪80年代中期开发。最初是为了在其68000系列微控制器中实现高速、高效的串行通信。该协议旨在简化微控制器与外围设备之间的数据传输。 1980年代:SPI协…...

Java 8 Stream API

通过 Stream.of 方法直接传入多个元素构成一个流 String[] arr {“a”, “b”, “c”}; Stream.of(arr).forEach(System.out::println); Stream.of(“a”, “b”, “c”).forEach(System.out::println); Stream.of(1, 2, “a”).map(item -> item.getClass().getName()…...

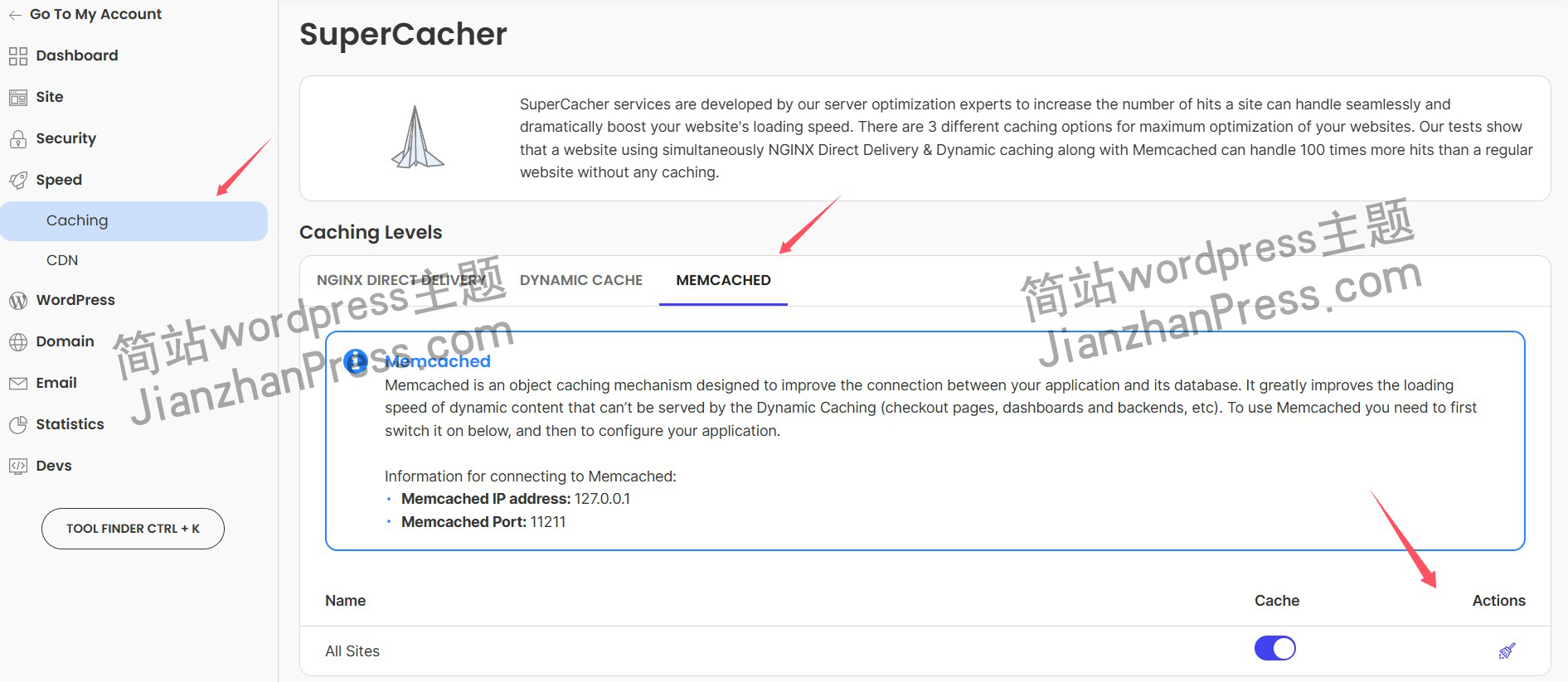

wordpress后台更新后 前端没变化的解决方法

使用siteground主机的wordpress网站,会出现更新了网站内容和修改了php模板文件、js文件、css文件、图片文件后,网站没有变化的情况。 不熟悉siteground主机的新手,遇到这个问题,就很抓狂,明明是哪都没操作错误&#x…...

Golang 面试经典题:map 的 key 可以是什么类型?哪些不可以?

Golang 面试经典题:map 的 key 可以是什么类型?哪些不可以? 在 Golang 的面试中,map 类型的使用是一个常见的考点,其中对 key 类型的合法性 是一道常被提及的基础却很容易被忽视的问题。本文将带你深入理解 Golang 中…...

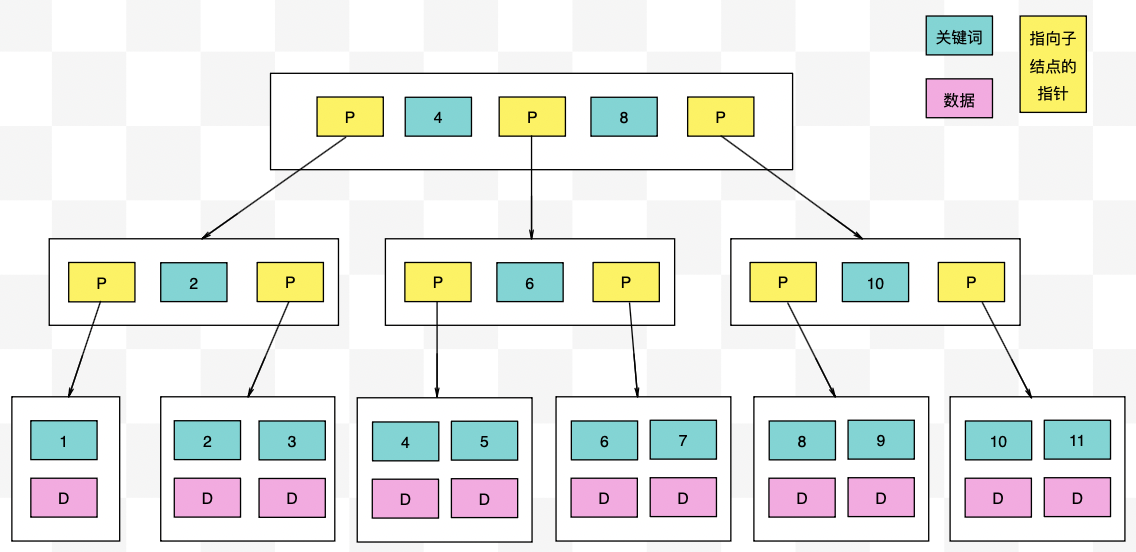

【力扣数据库知识手册笔记】索引

索引 索引的优缺点 优点1. 通过创建唯一性索引,可以保证数据库表中每一行数据的唯一性。2. 可以加快数据的检索速度(创建索引的主要原因)。3. 可以加速表和表之间的连接,实现数据的参考完整性。4. 可以在查询过程中,…...

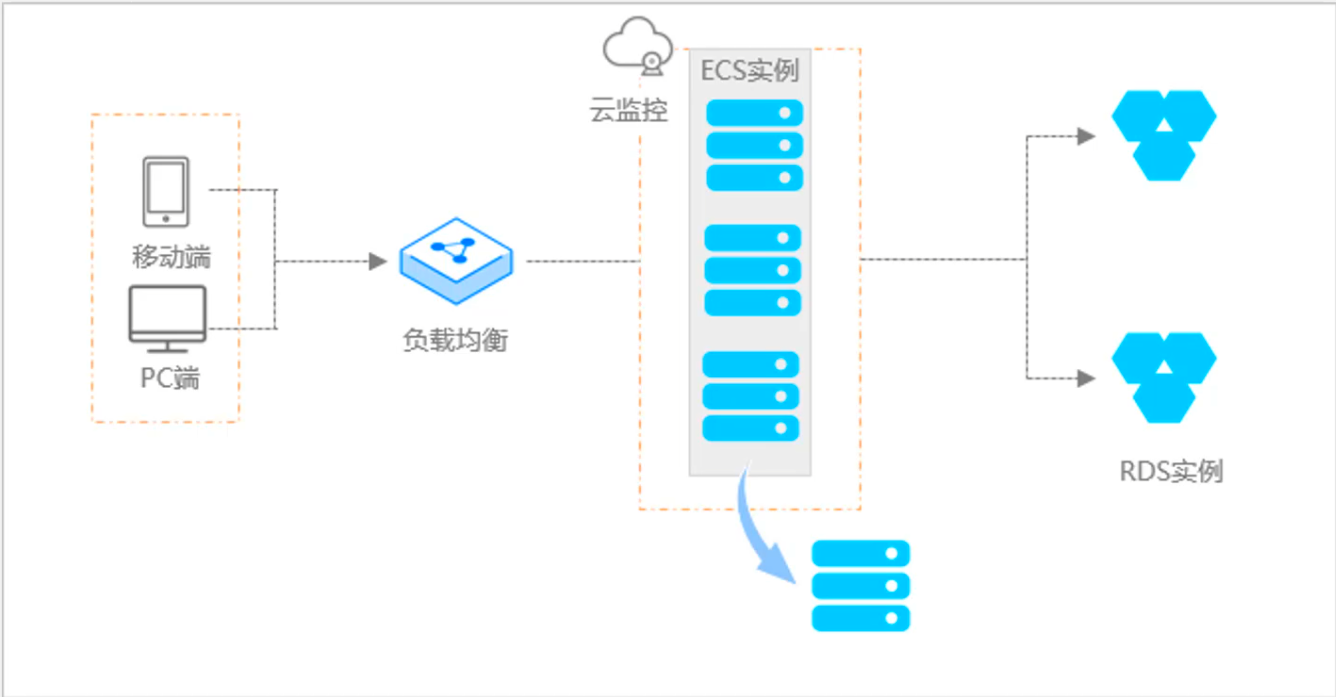

阿里云ACP云计算备考笔记 (5)——弹性伸缩

目录 第一章 概述 第二章 弹性伸缩简介 1、弹性伸缩 2、垂直伸缩 3、优势 4、应用场景 ① 无规律的业务量波动 ② 有规律的业务量波动 ③ 无明显业务量波动 ④ 混合型业务 ⑤ 消息通知 ⑥ 生命周期挂钩 ⑦ 自定义方式 ⑧ 滚的升级 5、使用限制 第三章 主要定义 …...

无法与IP建立连接,未能下载VSCode服务器

如题,在远程连接服务器的时候突然遇到了这个提示。 查阅了一圈,发现是VSCode版本自动更新惹的祸!!! 在VSCode的帮助->关于这里发现前几天VSCode自动更新了,我的版本号变成了1.100.3 才导致了远程连接出…...

OkHttp 中实现断点续传 demo

在 OkHttp 中实现断点续传主要通过以下步骤完成,核心是利用 HTTP 协议的 Range 请求头指定下载范围: 实现原理 Range 请求头:向服务器请求文件的特定字节范围(如 Range: bytes1024-) 本地文件记录:保存已…...

CRMEB 框架中 PHP 上传扩展开发:涵盖本地上传及阿里云 OSS、腾讯云 COS、七牛云

目前已有本地上传、阿里云OSS上传、腾讯云COS上传、七牛云上传扩展 扩展入口文件 文件目录 crmeb\services\upload\Upload.php namespace crmeb\services\upload;use crmeb\basic\BaseManager; use think\facade\Config;/*** Class Upload* package crmeb\services\upload* …...

)

OpenLayers 分屏对比(地图联动)

注:当前使用的是 ol 5.3.0 版本,天地图使用的key请到天地图官网申请,并替换为自己的key 地图分屏对比在WebGIS开发中是很常见的功能,和卷帘图层不一样的是,分屏对比是在各个地图中添加相同或者不同的图层进行对比查看。…...

如何在网页里填写 PDF 表格?

有时候,你可能希望用户能在你的网站上填写 PDF 表单。然而,这件事并不简单,因为 PDF 并不是一种原生的网页格式。虽然浏览器可以显示 PDF 文件,但原生并不支持编辑或填写它们。更糟的是,如果你想收集表单数据ÿ…...

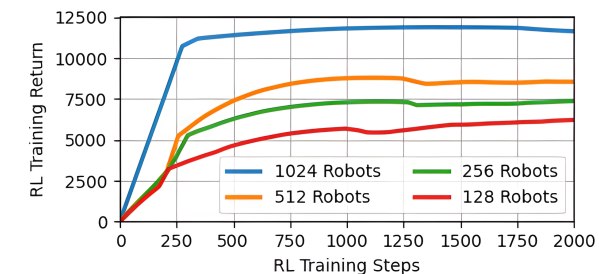

【VLNs篇】07:NavRL—在动态环境中学习安全飞行

项目内容论文标题NavRL: 在动态环境中学习安全飞行 (NavRL: Learning Safe Flight in Dynamic Environments)核心问题解决无人机在包含静态和动态障碍物的复杂环境中进行安全、高效自主导航的挑战,克服传统方法和现有强化学习方法的局限性。核心算法基于近端策略优化…...