优化了成本和安装难度后,UWB信标能否取代蓝牙信标?

1 我们做安U3号是要解决什么问题?

(1)信标式设计,解决传统UWB基站安装过程繁琐复杂的问题

传统UWB基站在安装过程中遇上的难题:

l 安装位置选取问题:UWB基站的准确度与其安装位置有很大关系,必须挑选合适的位置才能满足高精度的定位需求。但是在实际环境中,合适的位置可能受到建筑物、设备、干扰源等多种因素的限制,选择合适的位置比较困难。

l 安装高度高难度:安装UWB基站需要考虑控制噪声与防杂技术,基站的安装位置高度要求比较高,有时需要使用高空作业平台等特殊设备,增加了安装难度和成本。

l 信号覆盖不平衡问题:用单个基站作为定位信号源,有可能出现信号覆盖不到位的情况,导致一些区域无法精确定位,需要增加基站数量来进行信号覆盖。

l 信号干扰问题:由于UWB基站需要在2.4GHz带宽频段进行通信,很容易受到其他无线电信号干扰,例如WiFi、蓝牙等,需要对信号干扰进行有效的控制和隔离,以便保证UWB定位的精准度。

因此,传统UWB基站的安装需要对场地环境、技术要求等多方面进行分析和评估,从而选择合适的安装方案,并通过实际操作进行调试和优化,往往需要工程师反复调试。华安联大安U3号UWB信标,针对基站安装困难的问题,创新性将UWB算量移植至服务器,在实际安装过程中,无线UWB信标只需要保持四个呈矩形分布部署,即可实现高精度定位。在错综复杂的环境里,UWB信标可根据遮挡情况,快速便捷地调整位置,大大提高安装效率,降低部署成本。

(2)免线安装,可扩展太阳能充电

很多现实场景应用,尤其是工业环境,根本不可能采用有线网络的方式。另外,由于涉及工业环境复杂性,以及WIFI通讯距离的局限性,WIFI也没有办法被采纳。相比较而言,4G/CAT-1的运营商物联网无线通讯方式和LoRA窄带无线物联网远距离(3-10公里)更适合。

安U3号定位信标,采用TOF测距方案,四个相隔100-200米的基站与定位标签相互测距,根据三角定位原理得出0.3-0.5m精度的定位坐标,再由定位标签通过4g网络传输至服务器进行三维展示。

由于传输交给了定位标签,算量交给服务器,安U3号比起传统UWB基站功耗大幅度降低。按每天8小时工作时间,安U3号可以使用2年,2年后可联系华安联大客服购买方便电池包,基本换两次电池的成本即可覆盖一次的布线成本。

在港口、货船、煤矿等不方便充电的场景,也可使用太阳能充电方案。

(3)200米长距离测距,大幅度减少信标部署数量

为了减少信标部署数量,降低项目成本,安U3号采用TOF(Time of Flight,飞行时间)。

l 高精度:TOF技术能够提供非常高的测量精度。通过测量光通过物体所需的时间,可以计算出物体的距离,从而实现亚毫米级别的测量精度。

l 全方位测量:TOF技术可以在全方位内测量,不受物体形状、颜色、反光率等因素的影响。

l 环境兼容:TOF技术无需额外的标记、标签或参考信号,从而可以适应不同的环境并减少布线难题。

l 长距离:经过华安联大技术部门反复测试,安U3号在视距范围250米依然能精准定位。

(4)工业级防护,适合危化工场景

安U3号信标达到Exib IIC T4 Gb标准,是具备所有防爆环境的防爆要求。同时安U3号具有IP66防护等级,在潮湿,有水的环境中,一样可以照常工作。准确定位人员和物资,精度可达到30厘米。

传统的无线UWB基站为了达到工业级防爆和防水标准,采用整个基站灌注封装的设计方案,安全性达到了,但是不能更换电池,当电池耗尽,需要整个基站换掉。为了响应国家节能减排政策,同时减轻项目方施工压力,安U3号将电池进行灌注封装,让信标实现本安防爆、IP66防水的同时还可拆卸更换电池。

2 技术参数

| 名称 | 规格参数 |

| 定位方式 | 基于双向测距的TOF |

| 定位精度 | 完全无遮挡情况下,最高可达0.3米 |

| 覆盖范围 | 完全无遮挡情况下,最高可达250米 |

| UWB频率 | 3.75-4.25GHz |

| 发射功率 | 26DB |

| 内置电池 | 42.5Ah |

| 待机时间 | 3-4年 |

| 天线类型 | 内置全向天线 |

| 外壳材质 | ABS+PC混合防火材料 |

| 产品尺寸 | 198*100*63mm(长宽高) |

| 产品重量 | 860g |

| 安装方式 | 壁挂式安装 |

| 工作温度 | -30℃~+60℃ |

3 安装指示说明

A: 无线UWB定位基站安装方法

UWB基站分为墙体安装和柱体安装两个方式,可根据现场环境选择,准备的安装套件以螺丝套料包为主。

①水泥墙体安装:取出螺丝套料包及支架和UWB基站主体,捕裹用螺丝将支架固定在墙体上。

②钢结构墙体安装:可将支架用电焊焊接在钢结构墙体上,将UWB基站主体沿着支架卡槽位置滑动卡住卡槽即可。即可固定亦方便取下更换电池。

③立柱安装:加装立柱,可在顶端焊接平面架,或自备抱箍用钢扎带固定于顶端,将铁抱箍穿过支架位置的圆孔并将抱箍收紧固定,即可。

相关文章:

优化了成本和安装难度后,UWB信标能否取代蓝牙信标?

1 我们做安U3号是要解决什么问题? (1)信标式设计,解决传统UWB基站安装过程繁琐复杂的问题 传统UWB基站在安装过程中遇上的难题: l 安装位置选取问题:UWB基站的准确度与其安装位置有很大关系,…...

深入理解Java虚拟机——垃圾回收算法

1.前言 垃圾回收需要完成的三件事 首先我们需要明白垃圾回收需要完成的三件事: 哪些内存需要回收 堆内存中的对象所使用的内存方法区中的废弃的常量以及不再使用的类型 什么时候回收 当对象死亡方法区中某些内容(常量和类型)不再被使用 如…...

git-rebase和merge

A-----B----C----D master E----F-----G feature 为了把main分支里新增的代码应用在你的feature分支,你有两种方法:merge 和 rebase。 merge git checkout feature git merge main A-----B----C----D master E----F-----G -----* feature (合并master…...

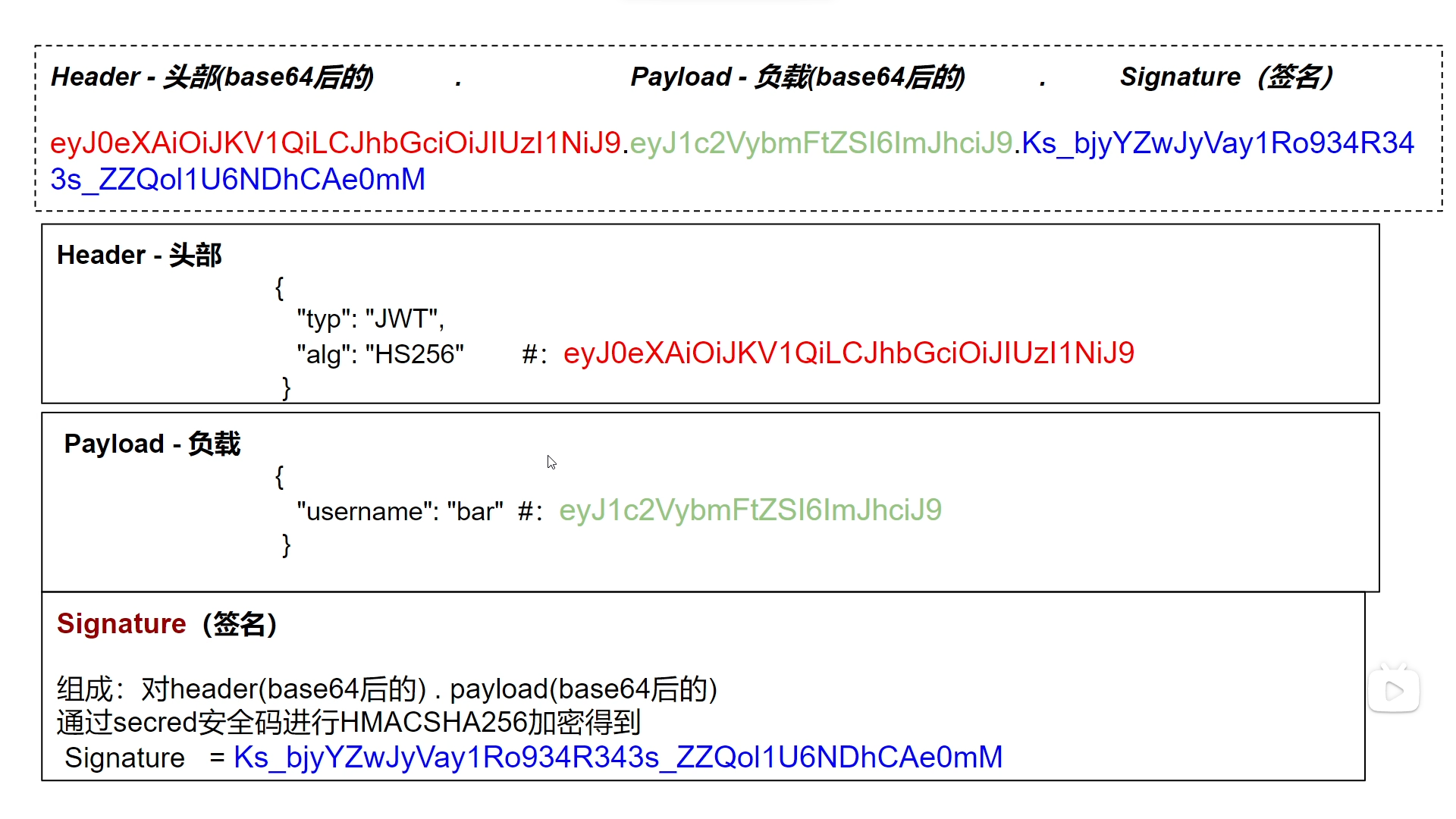

【JavaWeb 用户认证】Cookie、Session、Token、JWT、Interceptor、SpringBoot、Spring Security

Token基本了解:【详细阐述Token的来源】公钥私钥基本了解:【理解公钥】 文章目录 一、Cookie 经典介绍以及使用案例二、Session 经典介绍以及拦截登录案例三、Token MySQL 的基本介绍及其基本使用四、JWT 基本介绍及其基本讲解五、SpringBoot 使用拦截器…...

6个月的测试,来面试居然要15K,我一问连5K都不值

2023年4月份我入职了深圳某家创业公司,刚入职还是很兴奋的,到公司一看我傻了,公司除了我一个自动化测试,公司的测试人员就只有2个开发3个前端1个测试还有2个UI,在粗略了解公司的业务后才发现是一个从零开始的项目&…...

RSA--维纳攻击--代码和题目分析

文章目录 维纳攻击原理:维纳攻击脚本[羊城杯 2020]RRRRRRRSA 1题目描述:题目分析: 收获与体会: 维纳攻击原理: 两位大佬讲得非常清楚(搬运工就是我):https://zhuanlan.zhihu.com/p/…...

飞腾ft2000-麒麟V10-SP1安装Docker、运行gitlab容器

目录 一、安装及配置docker 1、卸载docker相关包及删除相关配置文件 2、安装二进制docker 1.下载软件包 2.解压 3.修改镜像加速地址 4.修改profile文件 5.启动docker 6.docker常用命令 二、安装并启动gitlab镜像 1.安装gitlab镜像 1.查询满足使用需求的gitlab版本 2…...

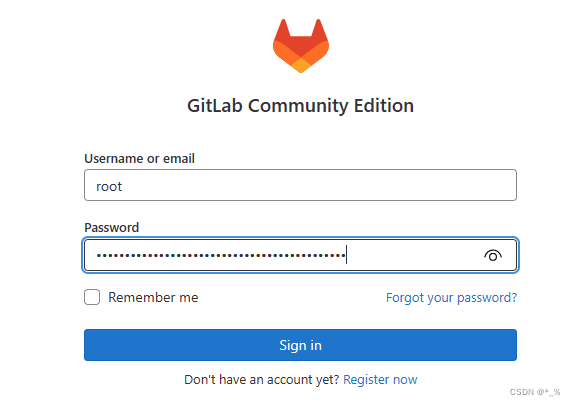

C++ 的类型转换

目录 1. C语言中的类型转换 2. C强制类型转换 2.1static_cast 2.2 reinterpret_cast 2.3 const_cast 2.4 dynamic_cast 3. RTTI(了解) 1. C语言中的类型转换 在 C 语言中,如果 赋值运算符左右两侧类型不同,或者形参与实参类型不…...

【Windows】普通控制台EXE程序转为windows服务方式运行的详细步骤

背景 NSSM(Non-Sucking Service Manager)是一个免费的第三方Windows服务管理器,可以将任何可执行文件转换为Windows服务。官网下载地址为:https://nssm.cc/download 以下是NSSM配置Windows服务的详细步骤和注意事项: …...

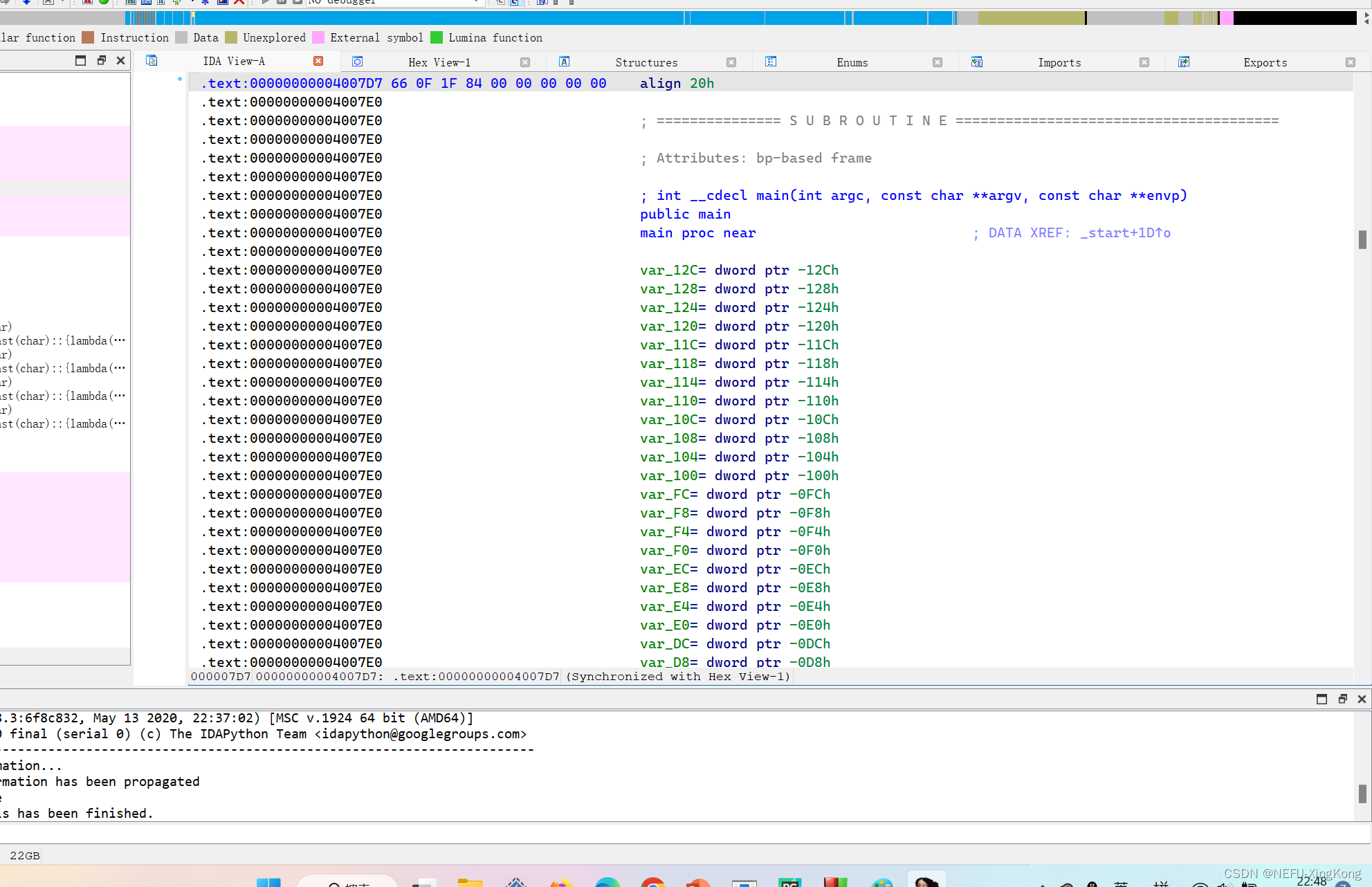

NSSCTF [suctf 2019]hardcpp WP 控制流混淆

下载文件,64位主函数非常多循环 去控制流混淆,脚本下载deflat 用法 python 脚本名 文件名 起始地址例如主函数地址是0x4007E0 python deflat.py hardCpp 0x4007E0然后就生成了去混淆的文件 主函数非常大,开始分析逻辑 puts("func(?…...

计算机毕业论文内容参考|基于神经网络的网络安全态势感知技术研究

文章目录 导文文章重点摘要前言绪论课题背景国内外现状与趋势课题内容相关技术与方法介绍技术分析技术设计技术实现总结与展望导文 基于神经网络的网络安全态势感知技术研究 文章重点 摘要 随着互联网的快速发展,网络攻击的频率和复杂度也在逐年增加。为了更好地保护信息系统…...

Flask框架之Request、Response、Cookies、Session等对象的使用

Request、Response、Cookies、Session等对象的使用 Request对象基本使用参数的获取转换器内置转换器自定义转换器 Response对象基本使用返回模板重定向返回JSON Cookies对象设置cookie获取cookie删除cookie Session会话对象设置SECRET_KEY设置会话获取会话释放会话 Request对象…...

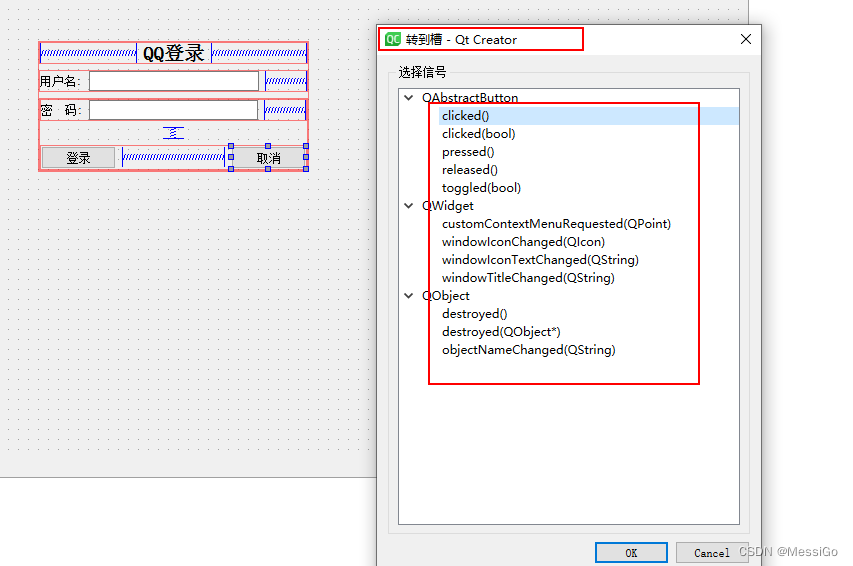

信号与槽机制一

一、信号与槽 1、什么是信号与槽? 信号和槽是用于对象之间的通信,它是Qt的核心机制,在Qt编程中有着广泛的应用。如果想学好Qt,一定要充分掌握信号的槽的概念与使用。 2、信号和槽的代码实例 在Qt中,发送对象、发送的信…...

nodejs 复制文件到指定目录

var fs require(fs), path require(path), exec require(child_process).exec, sourcePath, targetPath; //获取命令行中的路径 process.argv.forEach(function (val, index, array) { if (index 2) { sourcePath val; } if (index 3) { targetPath val; } }); // 定义…...

第八章 使用Apache服务部署静态网站

文章目录 第八章 使用Apache服务部署静态网站一、网站服务程序1、网站服务介绍2、Apache程序介绍 二、配置服务文件参数1、Linux系统中的配置文件2、配置httpd服务程序时最常用的参数以及用途描述 三、SELinux安全子系统1、SELinux介绍2、SELinux服务配置模式3、Semanage命令4、…...

Three——四、几何体、高光网络材质、锯齿模糊以及GUI库的使用

文章: Three——一、初识Three以及基础的前端场景搭建(结尾含源码)Three——二、加强对三维空间的认识Three——三、动画执行、画布大小、渲染帧率和相机适配体验Three——四、几何体、高光网络材质、锯齿模糊以及GUI库的使用Three——五、点线模型对象、三角形概念…...

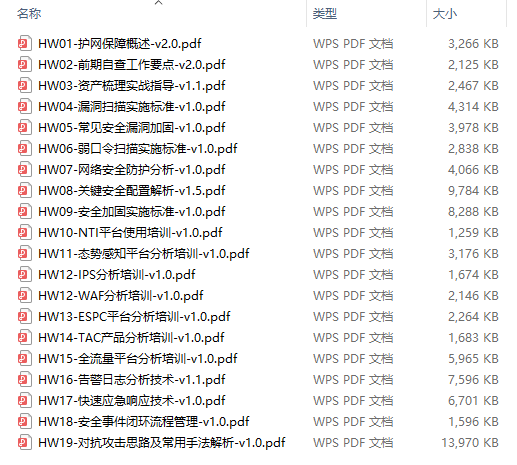

盲目自学网络安全只会成为脚本小子?

前言:我们来看看怎么学才不会成为脚本小子 目录: 一,怎么入门? 1、Web 安全相关概念(2 周)2、熟悉渗透相关工具(3 周)3、渗透实战操作(5 周)4、关注安全圈动…...

文从字顺|程序员须知,如何编写高质量代码

高质量代码是软件开发中至关重要的一部分。高质量的代码不仅可以提高软件的可维护性和可复用性,还可以增强软件的安全性和稳定性。同时,可以降低软件维护成本,提升开发效率,为用户提供更好的使用体验。 写出高质量代码是每个程序…...

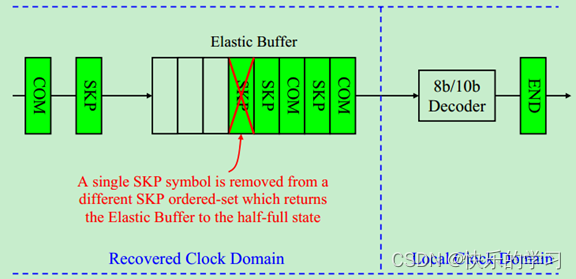

PCIe物理层弹性缓存机制(详细)解析-PCIe专题知识(四)

目录 前言一、简介二、详细解析2.1 实例解析2.2 具体实现过程 三、总结四、其他相关链接1、PCI总线及发展历程总结2、PCIe物理层总结-PCIE专题知识(一)3、PCIe数据链路层图文总结-PCIe专题知识(二)4、PCIe物理层链路训练和初始化总…...

分片上传和断点续传的区别?实现思路是什么?

相同: 分片上传和断点续传都是网络传输中常用的重要技术 不同: 分片上传:将一个大文件切分为多个小文件进行上传。这种方式能够加快上传速度,降低服务器压力,特别适用于大型文件的上传。例如,在云存储系统…...

)

IGP(Interior Gateway Protocol,内部网关协议)

IGP(Interior Gateway Protocol,内部网关协议) 是一种用于在一个自治系统(AS)内部传递路由信息的路由协议,主要用于在一个组织或机构的内部网络中决定数据包的最佳路径。与用于自治系统之间通信的 EGP&…...

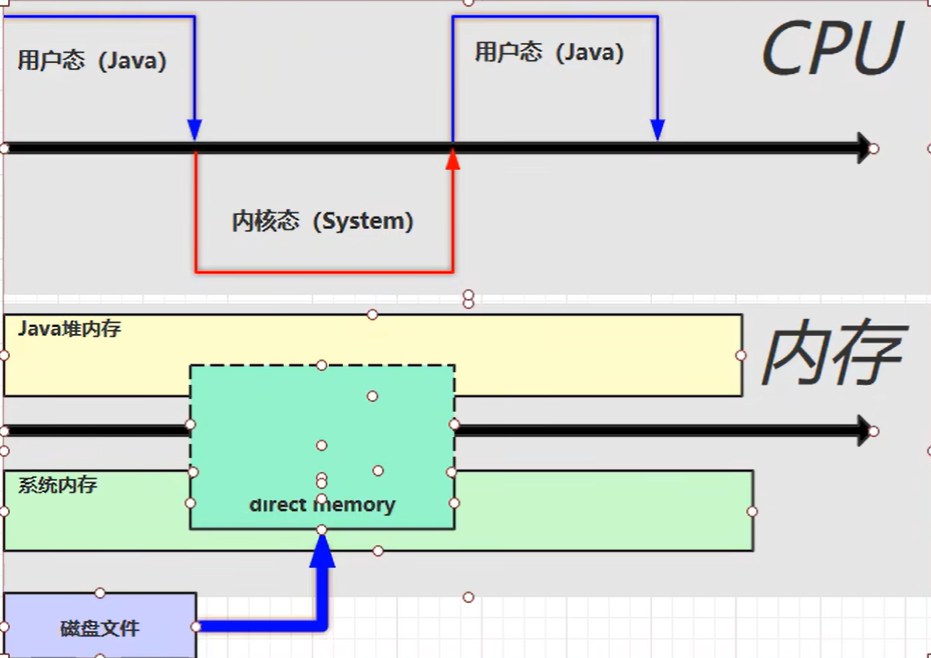

【JVM】- 内存结构

引言 JVM:Java Virtual Machine 定义:Java虚拟机,Java二进制字节码的运行环境好处: 一次编写,到处运行自动内存管理,垃圾回收的功能数组下标越界检查(会抛异常,不会覆盖到其他代码…...

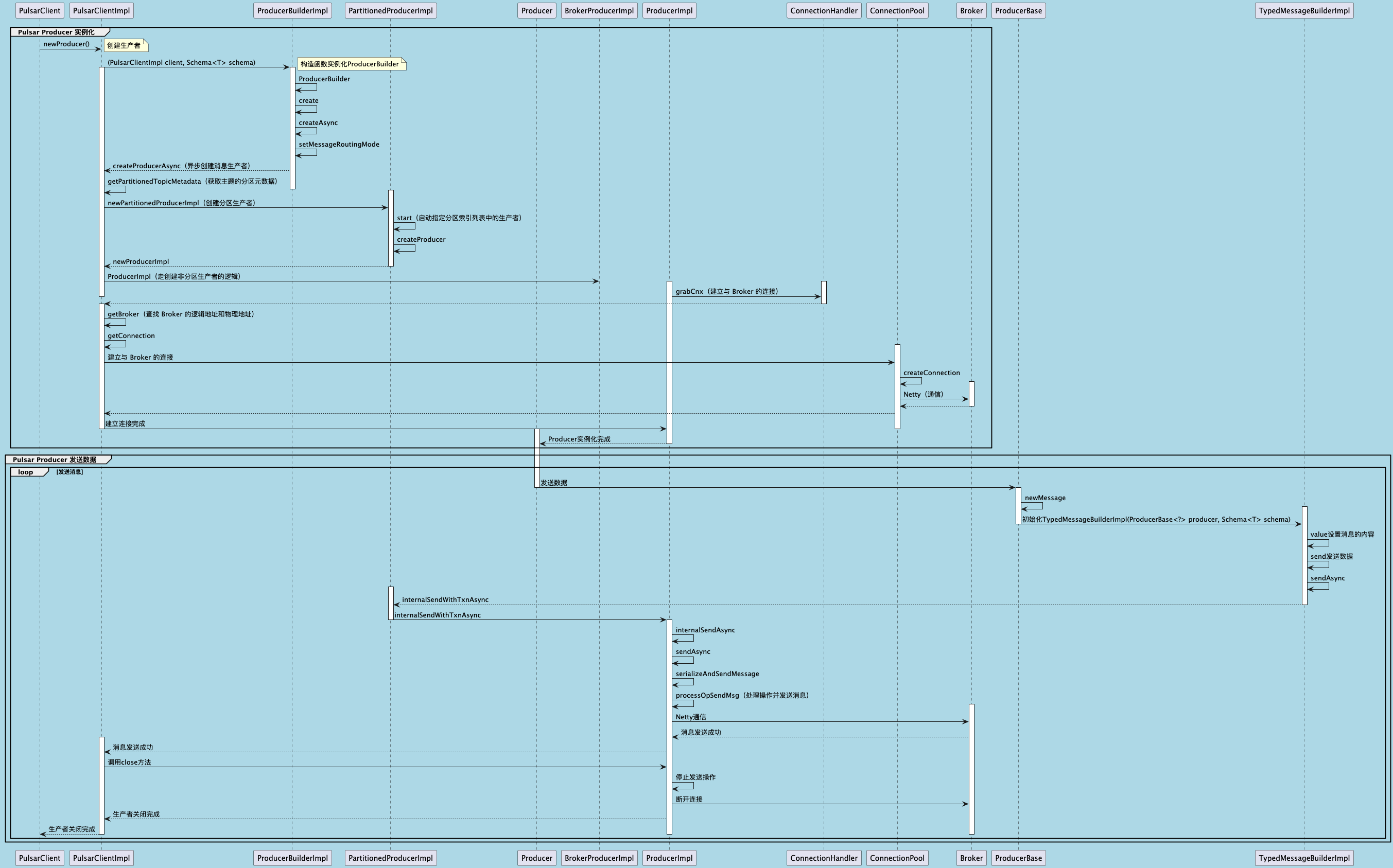

聊聊 Pulsar:Producer 源码解析

一、前言 Apache Pulsar 是一个企业级的开源分布式消息传递平台,以其高性能、可扩展性和存储计算分离架构在消息队列和流处理领域独树一帜。在 Pulsar 的核心架构中,Producer(生产者) 是连接客户端应用与消息队列的第一步。生产者…...

数据链路层的主要功能是什么

数据链路层(OSI模型第2层)的核心功能是在相邻网络节点(如交换机、主机)间提供可靠的数据帧传输服务,主要职责包括: 🔑 核心功能详解: 帧封装与解封装 封装: 将网络层下发…...

【Oracle】分区表

个人主页:Guiat 归属专栏:Oracle 文章目录 1. 分区表基础概述1.1 分区表的概念与优势1.2 分区类型概览1.3 分区表的工作原理 2. 范围分区 (RANGE Partitioning)2.1 基础范围分区2.1.1 按日期范围分区2.1.2 按数值范围分区 2.2 间隔分区 (INTERVAL Partit…...

LLMs 系列实操科普(1)

写在前面: 本期内容我们继续 Andrej Karpathy 的《How I use LLMs》讲座内容,原视频时长 ~130 分钟,以实操演示主流的一些 LLMs 的使用,由于涉及到实操,实际上并不适合以文字整理,但还是决定尽量整理一份笔…...

免费数学几何作图web平台

光锐软件免费数学工具,maths,数学制图,数学作图,几何作图,几何,AR开发,AR教育,增强现实,软件公司,XR,MR,VR,虚拟仿真,虚拟现实,混合现实,教育科技产品,职业模拟培训,高保真VR场景,结构互动课件,元宇宙http://xaglare.c…...

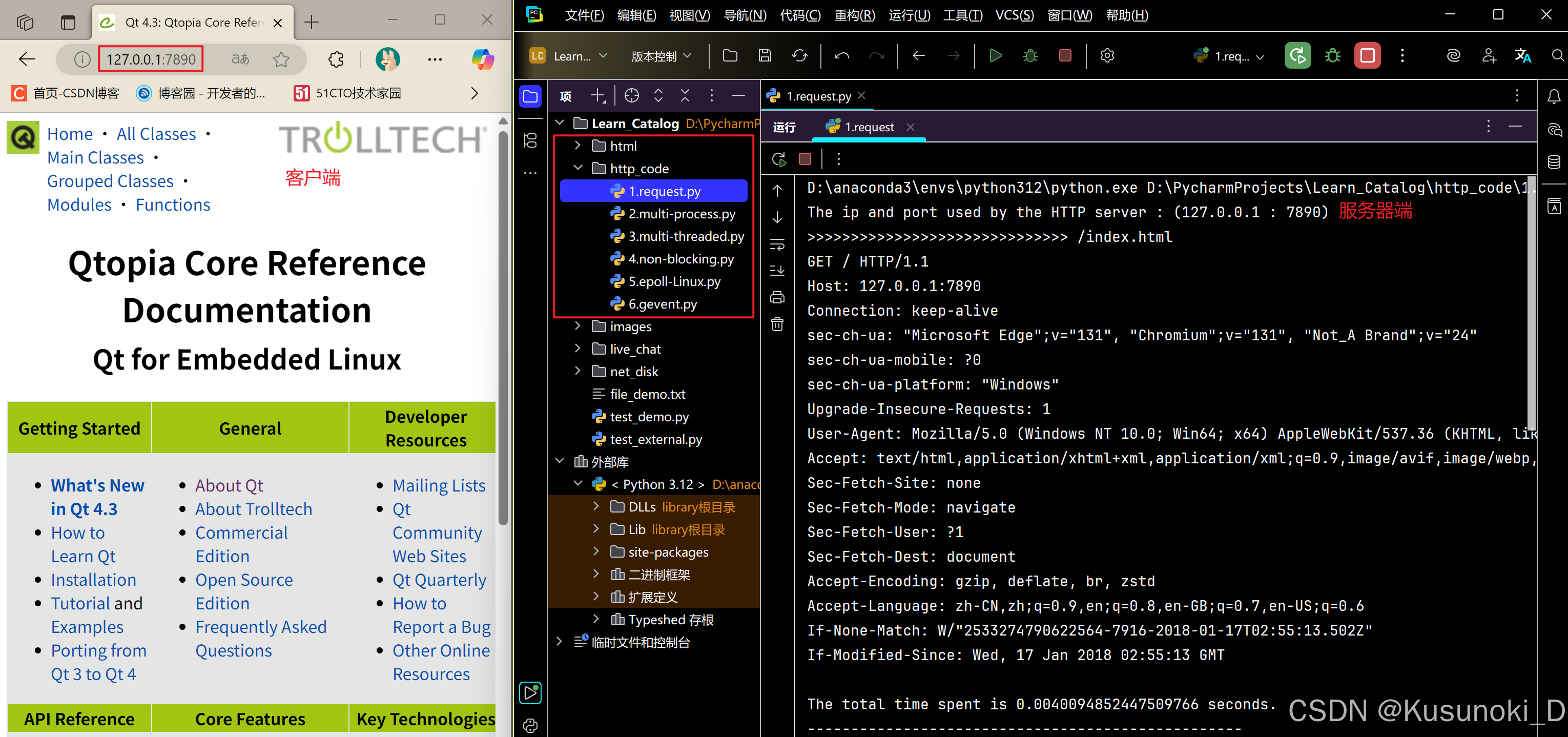

Python 实现 Web 静态服务器(HTTP 协议)

目录 一、在本地启动 HTTP 服务器1. Windows 下安装 node.js1)下载安装包2)配置环境变量3)安装镜像4)node.js 的常用命令 2. 安装 http-server 服务3. 使用 http-server 开启服务1)使用 http-server2)详解 …...

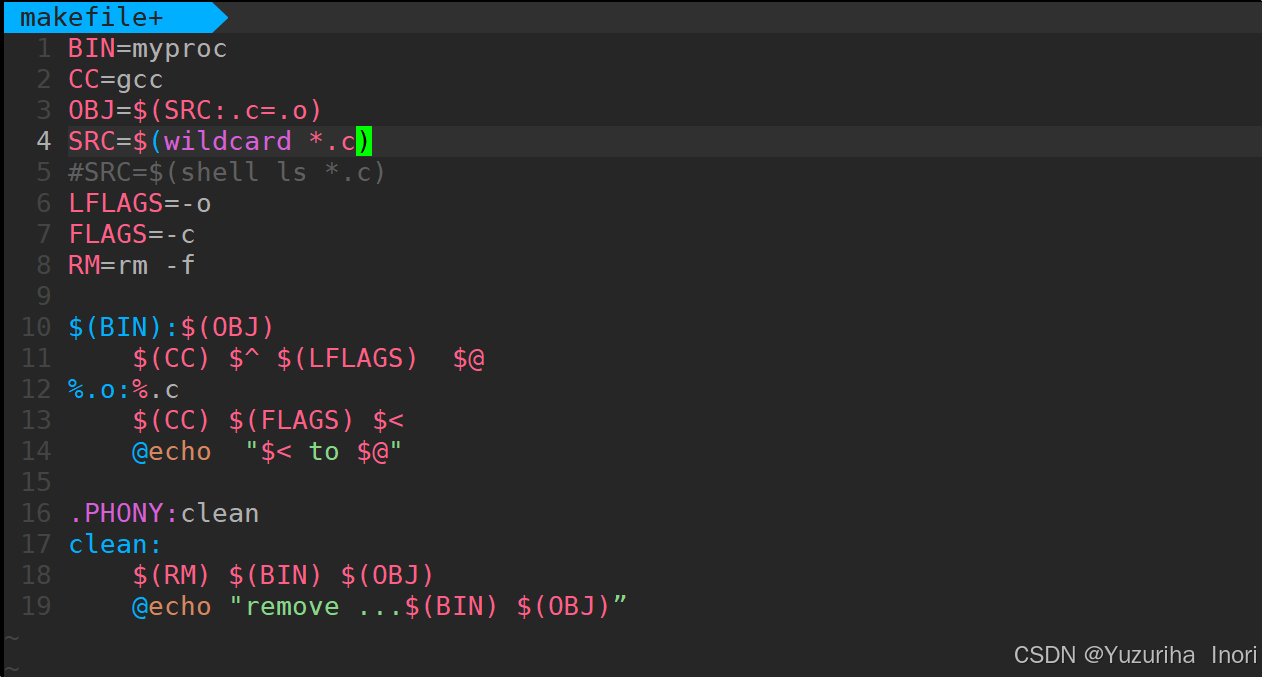

【Linux】自动化构建-Make/Makefile

前言 上文我们讲到了Linux中的编译器gcc/g 【Linux】编译器gcc/g及其库的详细介绍-CSDN博客 本来我们将一个对于编译来说很重要的工具:make/makfile 1.背景 在一个工程中源文件不计其数,其按类型、功能、模块分别放在若干个目录中,mak…...

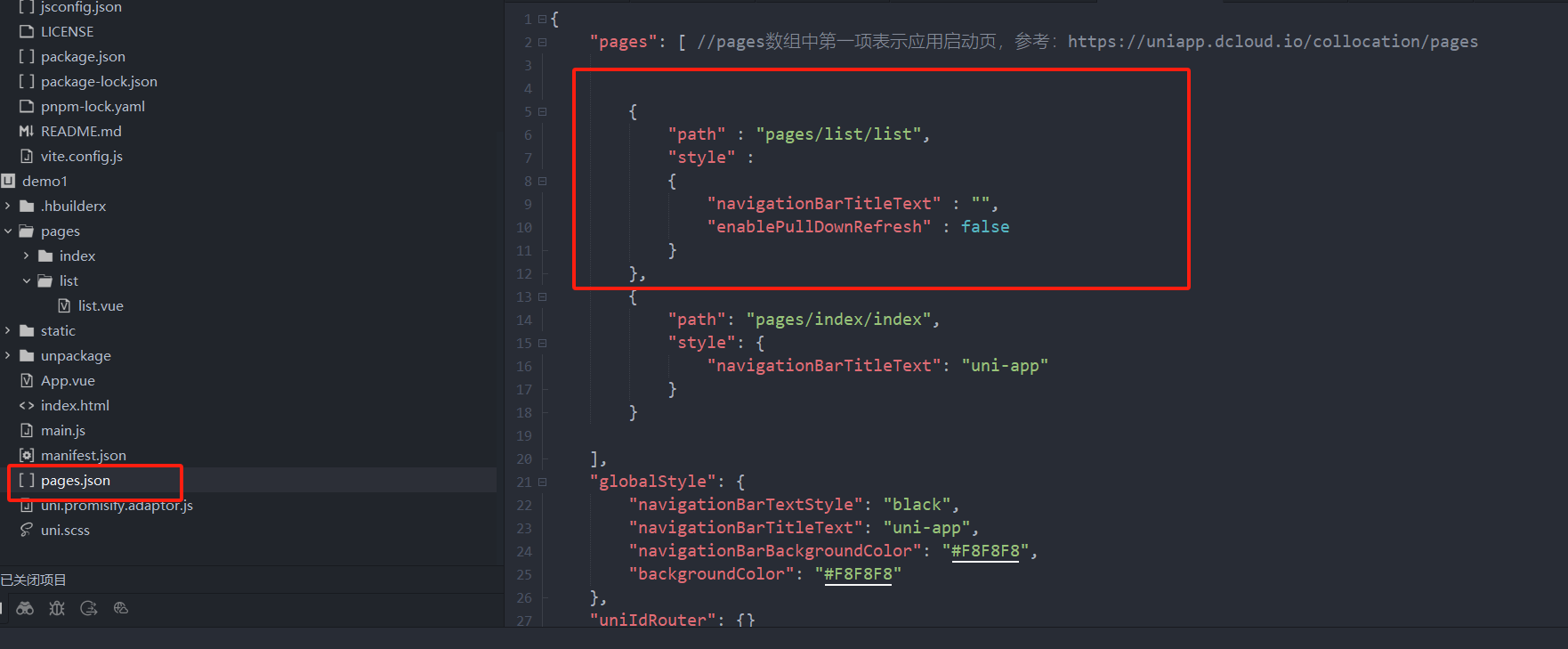

uniapp 小程序 学习(一)

利用Hbuilder 创建项目 运行到内置浏览器看效果 下载微信小程序 安装到Hbuilder 下载地址 :开发者工具默认安装 设置服务端口号 在Hbuilder中设置微信小程序 配置 找到运行设置,将微信开发者工具放入到Hbuilder中, 打开后出现 如下 bug 解…...