面向数据安全共享的联邦学习研究综述

开放隐私计算

摘 要:跨部门、跨地域、跨系统间的数据共享是充分发挥分布式数据价值的有效途径,但是现阶段日益严峻的数据安全威胁和严格的法律法规对数据共享造成了诸多挑战。联邦学习可以联合多个用户在不传输本地数据的情况下协同训练机器学习模型,是实现数据安全共享的新范式。对联邦学习的工作原理及与其密切相关的技术进行了简要介绍,并系统地总结联邦学习的隐私安全性以及其与区块链结合的研究现状,最后对下一步的研究方向做出了展望。

内容目录:

1 相关技术介绍

1.1 隐私计算框架

1.2 联邦学习

1.3 区块链技术

1.4 相关密码学技术

2 联邦学习的隐私安全性研究

3 联邦学习与区块链的结合研究

4 结 语

伴随着云计算、边缘计算等新一代信息技术的快速发展,全球数据量呈爆发式增长。数据已经成为影响全球竞争的重要战略性资源,各国陆续出台相应政策大力支持数字经济的发展。然而,现阶段海量的数据分布在不同的组织机构和信息系统中,需要实现跨部门、跨地域、跨系统间的数据共享,才能充分发挥数据价值。但是数据安全与合规问题却对数据共享造成了诸多挑战,一方面,数据易被复制的特性使得数据主体担心自己的商业秘密或用户隐私泄露,导致他们不愿共享数据;另一方面,日益严格的数据安全法规对个人数据的流通和使用提出了诸多限制。

隐私计算技术的兴起为保障数据在安全合规的前提下发挥价值提供了破局思路,它是一个涵盖密码学、人工智能、安全硬件等众多领域的跨学科技术体系。联邦学习是隐私计算的代表性技术之一,可以使分布式用户无须传输本地数据即可实现联合建模,成为数据安全共享的新范式。由于联邦学习可以与安全多方计算、可信执行环境以及其他密码学技术相结合,因此被学术界和工业界广泛研究,并应用于智能家居、智慧城市、工业互联网等场景。本文首先对隐私计算框架、联邦学习、区块链以及相关密码学技术进行简要的概述,然后介绍了联邦学习的隐私安全性以及其与区块链相结合的两方面研究成果,最后对未来的研究热点进行展望。

1

相关技术介绍

1.1 隐私计算框架

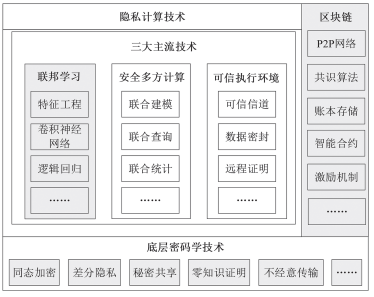

隐私计算技术为数据在融合应用中保障数据安全合规提供了关键技术路径,当前已经成为政、学、研、产等各界的关注焦点。据国际权威调研机构 Gartner 预测 ,2025 年将有一半的大型企业使用隐私计算技术在不可信的环境中处理敏感数据。隐私计算联盟、中国信息通信研究院云计算与大数据研究所于 2021 年发布的《隐私计算白皮书》 中将隐私计算定义为在保证数据提供方不泄露原始数据的前提下,对数据进行分析计算的一系列信息技术,保障数据在流通与融合过程中的“可用不可见”。从技术原理上讲,隐私计算交叉融合了密码学、人工智能、安全硬件等众多学科,以联邦学习、安全多方计算、可信执行环境 3 种主流技术为代表,同态加密、差分隐私、零知识证明、秘密共享等为底层密码学技术,同时与区块链技术紧密结合。其技术体系如图 1 所示。

图 1 隐私计算技术框架

本文主要关注联邦学习与区块链技术以及相关密码学技术的结合应用现状。其技术原理如下文所述。

1.2 联邦学习

联邦学习是谷歌于 2016 年提出的一种分布式机器学习框架 ,被用于联合大量分布式用户的数据训练一个高质量的机器学习模型。联邦学习能够在用户数据不出本地的情况下联合利用多方数据,是解决“数据孤岛”问题的重要框架,其核心思想是“数据不动模型动,数据可用不可见”。传统的集中式机器学习算法需要将数据集中到中心服务器来训练模型,这不仅会消耗大量的通信资源,数据在传输过程中也可能面临隐私泄露风险。而联邦学习仅需要用户向服务器上传本地训练得到的模型参数,由服务器协调多用户来协同训练机器学习模型。联邦学习一般流程如图 2 所示。

图 2 联邦学习一般流程

步骤 1:在初始化阶段,服务器根据训练任务将初始化模型下发给所有参与训练的用户。

步骤 2:每个用户将收到的模型作为本地模型,以最小化损失函数为目标,利用梯度下降等优化算法在本地数据集上进行训练。迭代若干次后将模型参数(例如梯度、权重参数等)上传至中心服务器。

步骤 3:中心服务器通过加权平均方法聚合来自所有用户的参数,得到全局模型,并将其下发至所有用户。用户按照步骤 2 开始新一轮的训练。上述联邦学习过程将反复迭代,直至模型收敛或达到最大训练轮数。

根据分布式用户持有数据的情况,可以将联邦学习分为横向联邦、纵向联邦和联邦迁移。其中,横向联邦适用于数据集中的用户特征重叠较多而用户重叠较少的情况,例如两个金融公司的用户数据;纵向联邦适用于数据集中的用户特征重叠较少而用户重叠较多的情况,例如同一地区的互联网公司和金融公司中共同用户的数据;联邦迁移适用于数据集中的用户特征重叠和用户重叠均较少的情况,此时需要利用迁移学习来克服数据或标签不足的问题,例如位于两个不同国家的互联网公司和金融公司的用户数据。当前,由于模型逆向 、模型提取 等更加先进的隐私攻击手段的出现,使得联邦学习需要与区块链、差分隐私、安全多方计算等其他隐私计算技术互相融合来提高安全性,并解决计算开销、通信开销、训练效率等问题以适用于更加实际的应用场景。

1.3 区块链技术

自 2008 年中本聪第一次提出比特币 以来,区块链作为比特币的底层框架开始被学术界和工业界深入研究。国际权威调研机构 Gartner 更是将“实用型区块链”列为 2020 年十大战略科技发展趋势之一。

从本质上讲,区块链是一个分布式账本,以透明且不可篡改的方式记录各方之间的交易。区块链的一般结构如图 3 所示,每个区块由区块头和包含一系列事务的区块体组成,区块头中含有前一个区块的散列值,用于将当前区块链接至前一个区块。每个区块链节点均存储一个由若干个区块组成的账本,并且通过共识协议保证各个节点的账本都是一致的。

图 3 区块链结构

现有的共识协议主要包括工作量证明(Proof of Work,PoW)、权益证明(Proof of Stake,PoS)、委托股权证明(Delegated Proof of Stake,DPoS)、实用拜占庭容错协议(Practical Byzantine Fault Tolerance,PBFT)等。这些协议在安全性、响应时间、吞吐量等方面有各自的特点,但核心都是解决记账权分配的问题。其中 PoW 是比特币网络使用的共识协议,它分配记账权的原理是让网络中的每个节点都计算特定的哈希值。哈希值满足一定条件的首个节点得到生成新区块的权利。新区块通过验证后会广播给网络中的其他节点以保持账本的一致性。这种机制是完全去中心化的,且由于犯错成本非常高,使其安全性得到有效保证。但是争夺记账权的过程会浪费大量的计算资源,效率低下。PoS 分配记账权的原理是节点通过证明自己的持股数来竞争生成新区块的权利,相比之下,其避免了不必要的资源浪费,但是会导致一定的权力集中,有些违背去中心化的初衷。为此,DPoS 通过节点投票选举出一定数量的代理节点负责区块的生成和验证,资源开销更少、交易效率更高,但是由于记账节点的减少,该协议可能面临被部分恶意节点操控的风险。PBFT 则可以在有部分恶意节点存在的情况下达成共识,更常用于联盟链中。

1.4 相关密码学技术

1.4.1 差分隐私

差分隐私(Differential Privacy,DP)是 Dwork于 2006 年提出的一种严格可证明的隐私保护技术,可以抵抗攻击者任意背景知识,其基本思想是对原始数据转换或对输出结果添加噪声来保护数据隐私,确保数据集中任何单个记录的修改都不会对统计结果造成显著影响。差分隐私所加入的噪声量与数据集规模无关,在大型数据集上只需要添加少量的噪声即可实现较高水平的隐私保护。其相关定义如下:

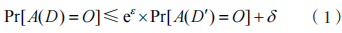

定义差分隐私为

令

为随机算法, D 和 D′为最多相差一条记录的相邻数据集,若 A 在 D 和 D′ 上的任意输出结果

都满足式(1),则称 A 实现差分隐私

式中:参数ε 为隐私预算,代表差分隐私技术所实现的隐私保护程度,ε 值越小,则表示隐私保护程度越高;δ 为违背严格差分隐私的概率。

1.4.2 同态加密

同态加密是基于数学难题的计算复杂性理论的密码学技术,是指在密文状态下对加密消息进行计算的结果再进行同态解密后的明文结果与明文数据进行加密再解密的处理结果一致。根据所支持的计算形式,同态加密可分为全同态和半同态,其中,全同态加密支持对密文进行任意形式的计算,计算开销较大,应用场景受限;半同态加密仅支持对密文进行加法或乘法计算,计算开销相对较小,目前常应用于联邦学习中的半同态加密算法包括 ElGamal 算法和Paillier 算法。

1.4.3 秘密共享

秘密共享是一类重要的密码学原语,是指将秘密拆分成若干份额,分别交于若干参与者保存。当达到门限数的参与者将它们持有的秘密份额联合起来进行计算时,即可恢复秘密,而任意一个参与者所持有的秘密份额均不会泄露原始秘密的任何信息。例如,应用较为广泛的 Shamir 秘密共享协议 [9],它基于 Lagrange 插值定理。构造一个 m −1次的多项式:

式中:p 为素数,

为常数,

为多项式的系数。令

,即把常数项设定为待保护的秘密,且满足

,其他 m −1个系数随机选取。任取 n 个不同的点

并计算出函数值

,则这 n 组

即为分给 n 个参与者的秘密份额。任意 m 组秘密份额均可以重建出多项式

,进而得到秘密

2

联邦学习的隐私安全性研究

联邦学习让分布式的用户无须上传原始数据即可协同训练机器学习模型,在保护数据隐私的同时打破了数据孤岛壁垒,被广泛用于实现智能家居、智慧城市等场景下的数据安全共享。但是最新出现的模型逆向 、模型提取攻击显示攻击者通过模型梯度依然可以恢复原始训练数据的部分信息,说明原始的联邦学习框架已不足以应对先进的隐私攻击手段。为此,差分隐私和安全多方计算经常被用来加强联邦学习中隐私保护力度。

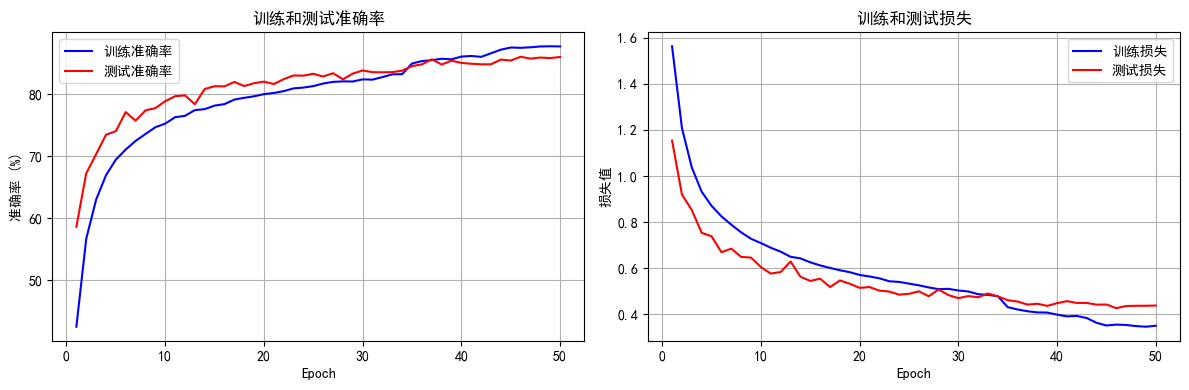

Shokri 等人 首次在分布式机器学习方法中的模型参数上添加噪声来确保差分隐私,但是参数数量过大会消耗过量的隐私预算,导致实际的隐私保护效果不佳。Geyer 等人 在服务器端的聚合模型上添加差分隐私噪声,用来保护用户是否参与训练这一信息,以抵抗成员推理攻击。但是攻击者可以通过服务器观察到用户上传的模型参数,进而窃取用户隐私信息。Huang 等人根据每个参与者拥有的数据量不平衡的特点,分配不同的隐私预算,并设计自适应梯度下降算法进行协同训练,在不平衡的数据集上取得了较好的效果。Liu 等人根据特征向量对模型输出的贡献程度分配不同的隐私预算,进而减少总体隐私预算的消耗。Truex等人 将差分隐私和安全多方计算相结合来减小噪声的规模,实现多方数据协作的准确性和数据隐私保护强度的平衡,并可抵抗用户间的共谋攻击。由此可见,基于差分隐私的联邦学习方法主要关注如何在保护数据隐私的前提下,尽量减少噪声对于数据协作准确性的影响。

Phong 等人采用同态加密算法加密用户的模型参数再上传给服务器,服务器只能通过聚合得到密文的全局模型而无法解密单个用户上传的数据。Ma 等人结合 ELGamal 加密协议、Diffie-Hellman 密钥交换协议和聚合签名,设计了一个满足隐私性和可验证性的联邦学习方法。Li 等人 针对云计算场景提出基于多密钥全同态加密的联邦学习隐私保护方法,每个用户都使用自己的密钥来加密模型参数,能够实现较高的模型准确率,但是需要消耗较大的计算开销。为了减小安全多方计算技术的计算开销,Bonawitz 等人 结合随机数生成器和秘密共享生成掩码,可快速加密用户梯度,并且使得服务器只能获取全体用户的梯度之和,而无法获取单个用户的梯度信息。Zhang 等人 基于门限秘密共享保护模型梯度信息,只有当服务器收集到足够多的用户梯度后才能解密得到全局梯度,并进一步提出了一种异步优化方案来提高秘密共享的效率。由此可见,基于安全多方计算的联邦学习方法主要致力于如何以较小的计算开销实现对数据的隐私保护。

3

联邦学习与区块链的结合研究

联邦学习需要一个中心服务器来协调处理用户的参数,因此可能遭受单点故障攻击。而区块链具有集体维护特性,可以代替中心服务器完成参数聚合操作,不仅有效避免了单点故障攻击,还为训练过程提供了可审计能力。因此,近年来陆续有学者将区块链和联邦学习相结合,应用于数据安全共享。在该结构中,各用户将本地数据映射为机器学习模型,然后基于区块链的共识机制交换模型,而无任何集中的数据训练或协调,实现了数据价值的安全共享。Kim等人 提出了一个设备间的数据共享模型,将设备上的模型参数经过验证和共识后记录到区块链中,提高了安全性。Qu 等人结合区块链和联邦学习设计了一个去中心化的认知计算平台,以解决工业 4.0 中的数据孤岛问题,同时改进马尔可夫决策过程来防范内部用户发起的中毒攻击。但是上述方法均使用工作量证明作为共识协议,会造成大量不必要的计算开销,无法适用于计算资源受限的本地用户。为此,Lu等人采用委托股权证明作为共识协议,并提出了一个由许可区块链和本地有向无环图组成的混合区块链结构,同时设计异步联邦学习方法来提高车联网数据共享的效率。

上述方法均将明文的模型参数作为事务记录存储在区块链中,而区块链账本的透明性与数据共享的隐私要求相矛盾,具体而言就是攻击者可以通过获取区块链中存储的模型参数来推断训练数据的信息。为了进一步提高隐私安全性,Weng 等人 使用 Paillier 算法加密用户的模型参数后再上传至区块链,模型更新完毕后由t 个用户协作完成解密。但是当训练次数过多时,该方法将消耗大量的计算开销。Lu 等人 和 Qi 等人 分别针对工业互联网和智慧交通领域的数据安全共享需求,运用本地差分隐私技术,在原始数据上添加噪声后再进行特征提取和共享,可以防止隐私攻击。但是如何平衡隐私保护力度与数据效用仍然是差分隐私技术面临的痛点。

4

结 语

日益严峻的数据安全威胁是数字经济时代面临的重要挑战。如何兼顾发展和安全,实现多用户间的数据共享,是充分发挥数据价值的重要课题。以联邦学习为代表的隐私计算技术为共享过程中的数据“可用不可见”提供了有效的解决方案。本文主要介绍了联邦学习的应用背景和技术原理,并总结分析了现阶段联邦学习与其他技术相结合的研究现状。联邦学习的下一步研究方向包括以下几个方面:

(1)模型鲁棒性问题。在原始联邦学习框架中,都是假设各个用户会诚实地上传本地训练的梯度,但是在实际网络环境下,可能存在部分拜占庭用户上传虚假的甚至恶意的梯度来误导联邦学习过程,因此,需要研究鲁棒性联邦学习模型。当前已有部分学者提出拜占庭鲁棒聚合算法,但是在适用范围和训练效率方面仍有待进一步研究。

(2)通信开销问题。联邦学习虽然无须传输原始数据,但是在模型结构较为复杂的情况下通常需要进行上百甚至上千轮次的训练,对于本地用户的通信带宽提出了较高的要求。目前已有部分学者提出了梯度压缩、梯度稀疏化等多种策略来减少通信开销,但是均会对模型收敛速度或者准确性造成较大的影响。如何提出一种更为合理的通信压缩方案,是决定联邦学习能否应用于边缘计算场景的关键。

(3)隐私保护方案与模型性能的平衡。为了应对针对梯度的隐私攻击手段,差分隐私和安全多方计算被广泛用于保护用户的本地梯度。但是二者对模型准确性或训练效率均造成不同程度的影响。如何减少隐私保护方案对模型性能的影响,是联邦学习落地应用的关键问题。

引用格式

引用格式:方晨 , 郭渊博 . 面向数据安全共享的联邦学习研究综述 [J]. 信息安全与通信保密 ,2022(10):66-73.

END

往期推荐:

隐私计算头条周刊(2.27-3.5)

数据最高管理部门——国家数据局成立!

开放隐私计算火热招聘,优质岗位 “职”等你来!

ChatGPT今日正式开放API服务中小企业

开放隐私计算社区征稿啦!

热门文章:

数据最高管理部门——国家数据局成立!

附下载 | 2022年隐私计算技术与行业应用报告合集(33份)

联邦学习前沿 | 基于图神经网络的联邦推荐系统研究

招标 | 近期隐私计算项目招标18(联通、不动产、股权市场、银联等)

未来十年,将会有95%的企业采用隐私计算技术

相关文章:

面向数据安全共享的联邦学习研究综述

开放隐私计算 摘 要:跨部门、跨地域、跨系统间的数据共享是充分发挥分布式数据价值的有效途径,但是现阶段日益严峻的数据安全威胁和严格的法律法规对数据共享造成了诸多挑战。联邦学习可以联合多个用户在不传输本地数据的情况下协同训练机器学习模型&am…...

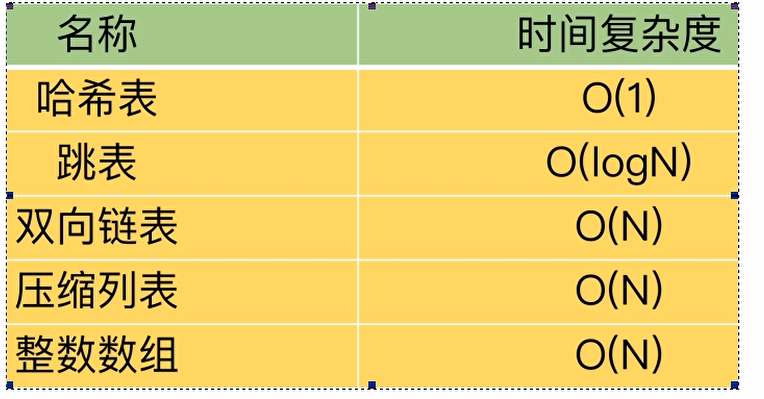

Redis经典五种数据类型底层实现原理解析

目录总纲redis的k,v键值对新的三大类型五种经典数据类型redisObject结构图示结构讲解数据类型与数据结构关系图示string数据类型三大编码格式SDS详解代码结构为什么要重新设计源码解析三大编码格式hash数据类型ziplist和hashtable编码格式ziplist详解结构剖析ziplist的优势(为什…...

Jackson 返回前端的 Response结果字段大小问题

目录 1、问题产生的背景 2、出现的现象 3、解决方案 4、成果展现 5、总结 6、参考文章 1、问题产生的背景 因为本人最近工作相关的对接外部项目,在我们国内有很多程序员都是使用汉语拼音或者部分字母加上英文复合体定义返回实体VO,这样为了能够符合…...

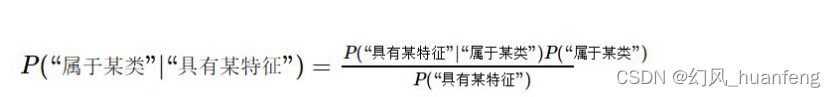

每天五分钟机器学习:你理解贝叶斯公式吗?

本文重点 贝叶斯算法是机器学习算法中非常经典的算法,也是非常古老的一个算法,但是它至今仍然发挥着重大的作用,本节课程及其以后的专栏将会对贝叶斯算法来做一个简单的介绍。 贝叶斯公式 贝叶斯公式是由联合概率推导而来 其中p(Y|X)称为后验概率,P(Y)称为先验概率…...

C++的入门

C的关键字 C总计63个关键字,C语言32个关键字 命名空间 我们C的就是建立在C语言之上,但是是高于C语言的,将C语言的不足都弥补上了,而命名空间就是为了弥补C语言的不足。 看一下这个例子。在C语言中会报错 #include<stdio.h>…...

数据的存储

类型的意义:使用这个类型开辟内存空间的大小(大小决定了使用范围)如何看待内存空间视角类型的基本归类整型家族浮点数家族构造类型指针类型空类型整型存储解构:整型在计算机中占用四个字节,整型分为无符号整型和有符号整型在计算机…...

Linux查看UTC时间

先了解一下几个时间概念。 GMT时间:Greenwich Mean Time,格林尼治平时,又称格林尼治平均时间或格林尼治标准时间。是指位于英国伦敦郊区的皇家格林尼治天文台的标准时间。 GMT时间存在较大误差,因此不再被作为标准时间使用。现在…...

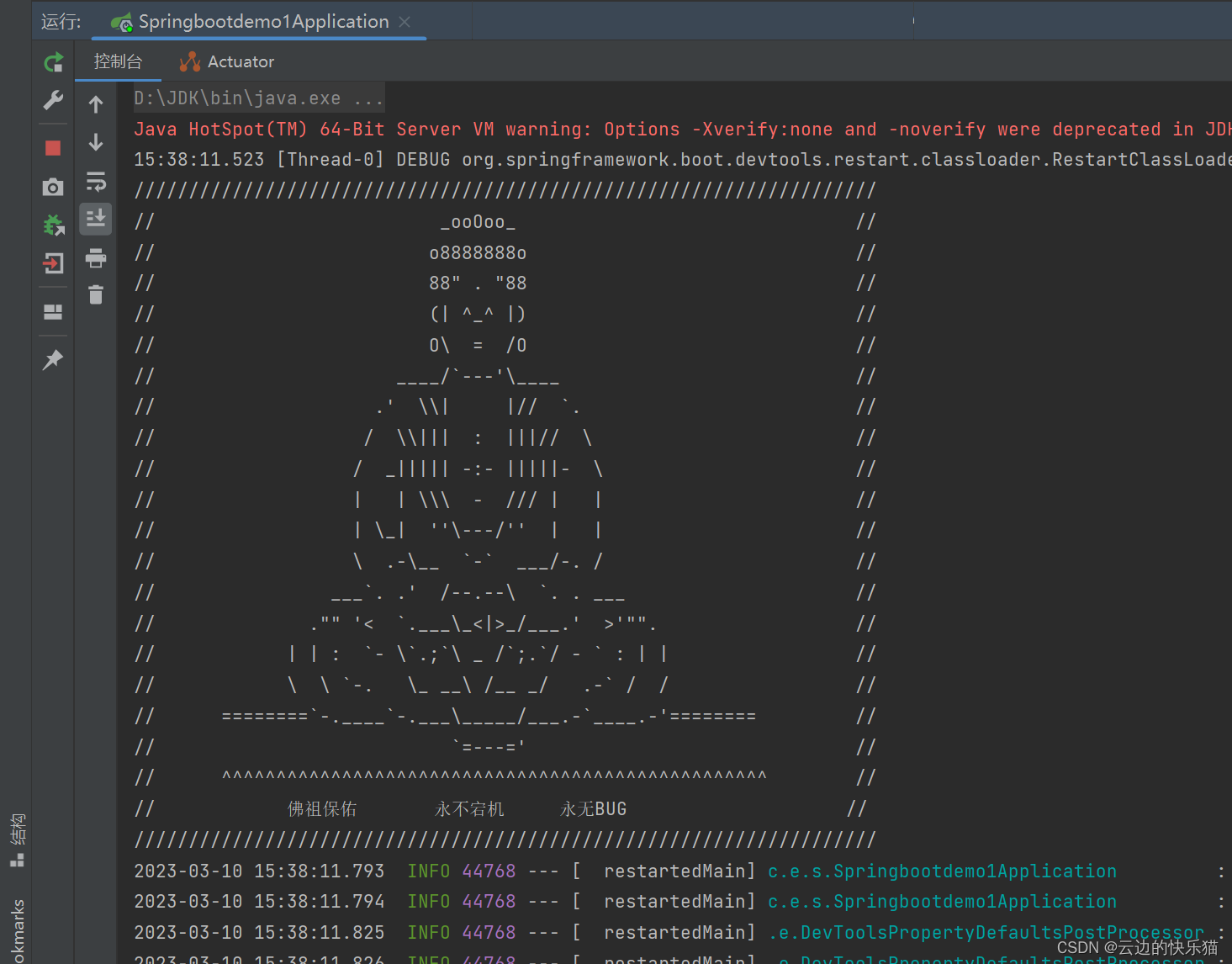

SpringBoot修改启动图标(详细步骤)

目录 一、介绍 二、操作步骤 三、介绍Java学习(题外话) 四、关于基础知识 一、介绍 修改图标就是在资源加载目录(resources)下放一个banner.txt文件。这样运行加载的时候就会扫描到这个文件,然后启动的时候就会显…...

【每日一题Day143】面试题 17.05. 字母与数字 | 前缀和+哈希表

面试题 17.05. 字母与数字 给定一个放有字母和数字的数组,找到最长的子数组,且包含的字母和数字的个数相同。 返回该子数组,若存在多个最长子数组,返回左端点下标值最小的子数组。若不存在这样的数组,返回一个空数组。…...

Go 内置运算符 if for switch

算数运算符fmt.Println("103", 103) //103 13 fmt.Println("10-3", 10-3) //10-3 7 fmt.Println("10*3", 10*3) //10*3 30 //除法注意:如果运算的数都是整数,那么除后,去掉小数部分,保留整数部分 f…...

)

C语言指针数组实际应用(嵌入式)

C语言指针数组详细学习 指针是C语言中非常重要的概念之一,它可以让我们直接访问内存中的数据。指针数组则是由多个指针组成的数组,每个指针都可以指向内存中的某个位置。以下是一些指针数组的实际代码应用: 字符串数组 char* names[] {&q…...

常用的Java注解详解

Java是一种常用的编程语言,而注解是Java语言中非常重要的一部分。在这篇文章中,我们将介绍一些常用的Java注解,以及它们的作用和使用方法。 Override override注解是用于表示一个方法是被覆盖的。在Java中,如果子类要覆盖父类的方…...

| 机考必刷)

华为OD机试题 - 第 K 个最小码值的字母(JavaScript)| 机考必刷

更多题库,搜索引擎搜 梦想橡皮擦华为OD 👑👑👑 更多华为OD题库,搜 梦想橡皮擦 华为OD 👑👑👑 更多华为机考题库,搜 梦想橡皮擦华为OD 👑👑👑 华为OD机试题 最近更新的博客使用说明本篇题解:第 K 个最小码值的字母题目输入输出示例一输入输出说明示例一输…...

vscode环境配置(支持跳转,阅读linux kernel)

目录 1.卸载clangd插件 2.安装C插件 3. 搜索框内输入 “intell”,将 C_Cpp:Intelli Sense Engine 开关设置为 Default。 4.ubuntu安装global工具 5.vscode安装插件 6.验证是否生效 7.建立索引 1.卸载clangd插件 在插件管理中卸载clangd插件 2.安…...

zigbee学习笔记:IO操作

1、IAR新建工程 (1)Projetc→Create New Projetc→OK→选择位置,确定 (2)新建一个c文件,保存在路径中 (3)点击工程,右键→add→加入c文件 (4)…...

| 机考必刷)

华为OD机试题 - 最少数量线段覆盖(JavaScript)| 机考必刷

更多题库,搜索引擎搜 梦想橡皮擦华为OD 👑👑👑 更多华为OD题库,搜 梦想橡皮擦 华为OD 👑👑👑 更多华为机考题库,搜 梦想橡皮擦华为OD 👑👑👑 华为OD机试题 最近更新的博客使用说明本篇题解:最少数量线段覆盖题目输入输出示例一输入输出说明Code解题思路版…...

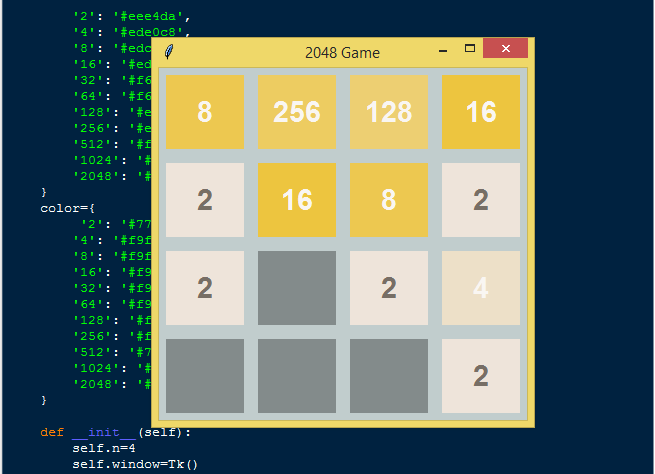

python趣味编程-2048游戏

在上一期我们用Python实现了一个盒子追逐者的游戏,这一期我们继续使用Python实现一个简单的2048游戏,让我们开始今天的旅程吧~ 在 Python 免费源代码中使用 Tkinter 的简单 2048 游戏 使用 Tkinter 的简单 2048 游戏是一个用Python编程语言编码的桌面游…...

求解完全背包问题

题目描述实现一个算法求解完全背包问题。完全背包问题的介绍如下:已知一个容量为 totalweight 的背包,有不同重量不同价值的物品,问怎样在背包容量限制下达到利益最大化。完全背包问题的每个物品可以无限选用背包问题求解方法的介绍如下&…...

我们为什么使用docker 优点 作用

1. 我们为什么使用Docker? 当我们在工作中,一款产品从开发设计到上线运行,其中需要开发人员和运维工程师,开发人员负责代码编写,开发产品,运维工程师需要测试环境,产品部署。这之间就会有分歧。 就好比我…...

Python每日一练(20230311)

目录 1. 合并两个有序数组 2. 二叉树的右视图 3. 拼接最大数 🌟 每日一练刷题专栏 C/C 每日一练 专栏 Python 每日一练 专栏 1. 合并两个有序数组 给你两个有序整数数组 nums1 和 nums2,请你将 nums2 合并到 nums1 中,使 nums1 成为…...

Vim 调用外部命令学习笔记

Vim 外部命令集成完全指南 文章目录 Vim 外部命令集成完全指南核心概念理解命令语法解析语法对比 常用外部命令详解文本排序与去重文本筛选与搜索高级 grep 搜索技巧文本替换与编辑字符处理高级文本处理编程语言处理其他实用命令 范围操作示例指定行范围处理复合命令示例 实用技…...

Ubuntu系统下交叉编译openssl

一、参考资料 OpenSSL&&libcurl库的交叉编译 - hesetone - 博客园 二、准备工作 1. 编译环境 宿主机:Ubuntu 20.04.6 LTSHost:ARM32位交叉编译器:arm-linux-gnueabihf-gcc-11.1.0 2. 设置交叉编译工具链 在交叉编译之前&#x…...

synchronized 学习

学习源: https://www.bilibili.com/video/BV1aJ411V763?spm_id_from333.788.videopod.episodes&vd_source32e1c41a9370911ab06d12fbc36c4ebc 1.应用场景 不超卖,也要考虑性能问题(场景) 2.常见面试问题: sync出…...

python打卡day49

知识点回顾: 通道注意力模块复习空间注意力模块CBAM的定义 作业:尝试对今天的模型检查参数数目,并用tensorboard查看训练过程 import torch import torch.nn as nn# 定义通道注意力 class ChannelAttention(nn.Module):def __init__(self,…...

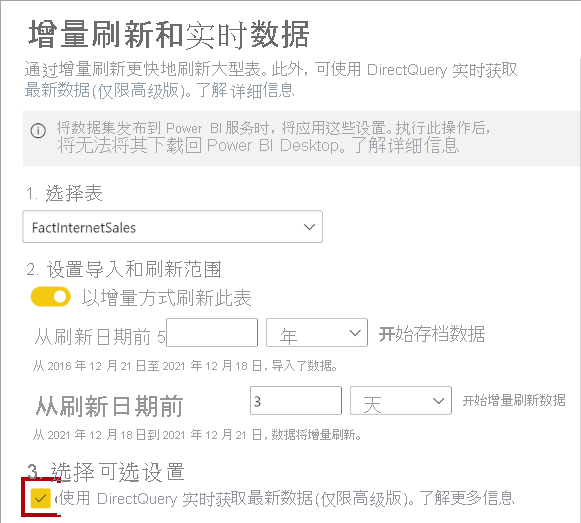

微软PowerBI考试 PL300-选择 Power BI 模型框架【附练习数据】

微软PowerBI考试 PL300-选择 Power BI 模型框架 20 多年来,Microsoft 持续对企业商业智能 (BI) 进行大量投资。 Azure Analysis Services (AAS) 和 SQL Server Analysis Services (SSAS) 基于无数企业使用的成熟的 BI 数据建模技术。 同样的技术也是 Power BI 数据…...

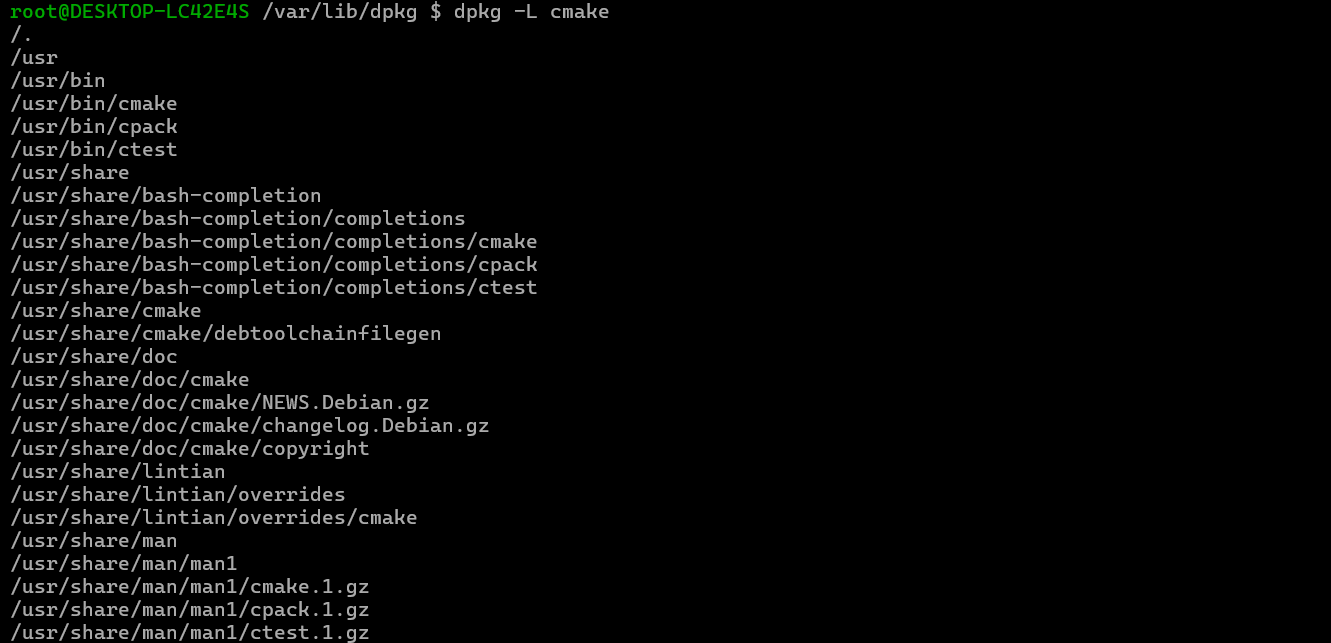

Debian系统简介

目录 Debian系统介绍 Debian版本介绍 Debian软件源介绍 软件包管理工具dpkg dpkg核心指令详解 安装软件包 卸载软件包 查询软件包状态 验证软件包完整性 手动处理依赖关系 dpkg vs apt Debian系统介绍 Debian 和 Ubuntu 都是基于 Debian内核 的 Linux 发行版ÿ…...

【解密LSTM、GRU如何解决传统RNN梯度消失问题】

解密LSTM与GRU:如何让RNN变得更聪明? 在深度学习的世界里,循环神经网络(RNN)以其卓越的序列数据处理能力广泛应用于自然语言处理、时间序列预测等领域。然而,传统RNN存在的一个严重问题——梯度消失&#…...

[Java恶补day16] 238.除自身以外数组的乘积

给你一个整数数组 nums,返回 数组 answer ,其中 answer[i] 等于 nums 中除 nums[i] 之外其余各元素的乘积 。 题目数据 保证 数组 nums之中任意元素的全部前缀元素和后缀的乘积都在 32 位 整数范围内。 请 不要使用除法,且在 O(n) 时间复杂度…...

laravel8+vue3.0+element-plus搭建方法

创建 laravel8 项目 composer create-project --prefer-dist laravel/laravel laravel8 8.* 安装 laravel/ui composer require laravel/ui 修改 package.json 文件 "devDependencies": {"vue/compiler-sfc": "^3.0.7","axios": …...

Java线上CPU飙高问题排查全指南

一、引言 在Java应用的线上运行环境中,CPU飙高是一个常见且棘手的性能问题。当系统出现CPU飙高时,通常会导致应用响应缓慢,甚至服务不可用,严重影响用户体验和业务运行。因此,掌握一套科学有效的CPU飙高问题排查方法&…...