Charles抓包工具-笔记

摘要

概念:

Charles是一款基于 HTTP 协议的代理服务器,通过成为电脑或者浏览器的代理,然后截取请求和请求结果来达到分析抓包的目的。

功能:

Charles 是一个功能全面的抓包工具,适用于各种网络调试和优化场景。

它的强大功能如 HTTPS 解密、断点调试和带宽模拟,使其成为开发者调试网络请求和分析问题的利器,但在使用时需注意合法合规性。

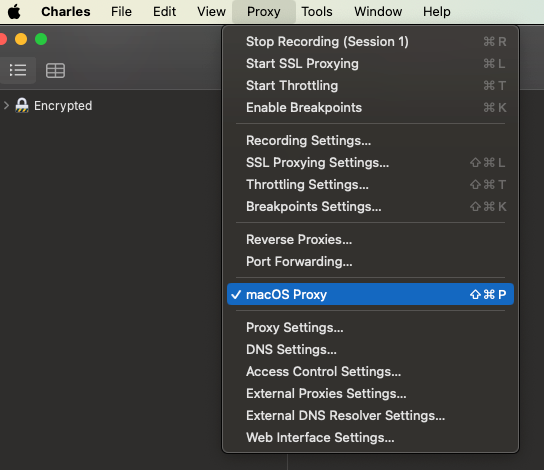

代理配置:

macOS:自动开启 Charles 代理本地IP

移动端:

如果手机和电脑不是同一个域名,需要配置一下 Charles 的 Access Control Setting,里面填一下对应的IP地址。

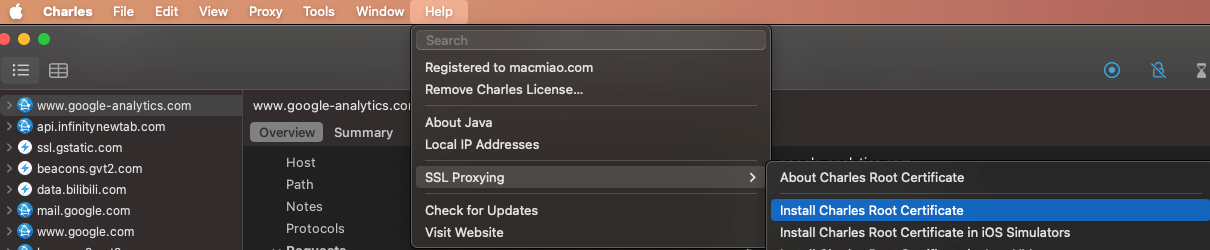

HTTPS证书配置:

目的:实现 Charles 能够解密 HTTPS 内容

客户端配置步骤:

1-下载如下的证书(记得配置下信任证书,否则配置无效)

2-配置 Charles( “proxy” ->“SSL proxying setting”),加一个 403 端口即可

移动端见下方笔记

Charles抓包实战

- Https抓包

- 弱网测试

- 断点调试

Charles 工具简介

概念

Charles中文名叫青花瓷,它是一款基于HTTP协议的代理服务器,通过成为电脑或者浏览器的代理,然后截取请求和请求结果达到分析抓包的目的。

核心功能

- 抓取 HTTP 和 HTTPS 请求

- 能够捕获和记录所有通过代理发送的 HTTP/HTTPS 请求和响应。

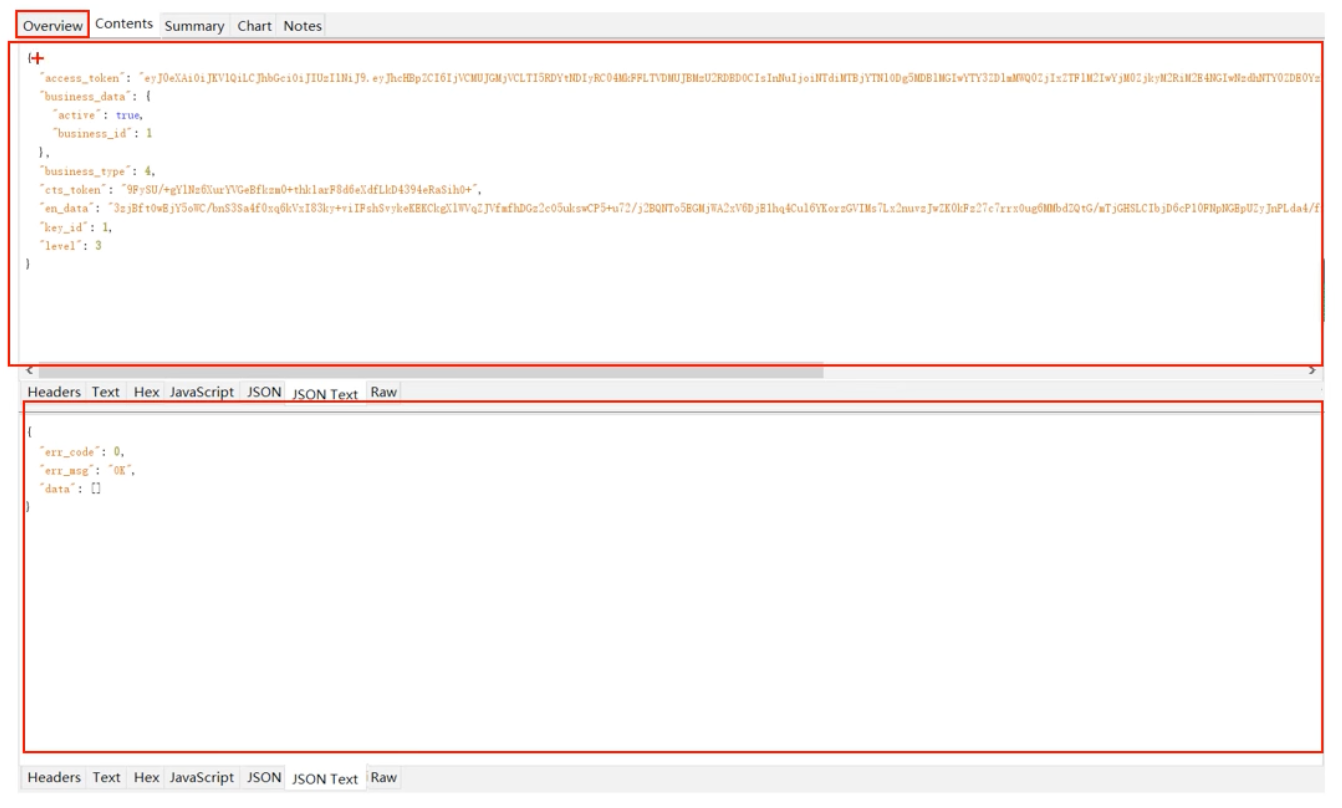

- 数据分析

- 解析和展示请求头、响应头、Cookie、Body 数据等,支持 JSON、XML等内容解析。

- 流量控制

- 可以实现弱网环境的测试

- 支持接口并发请求

- 实现并发请求的压力测试

- 请求修改和重发

- 修改请求参数(如 URL、Header、Body)并重发,用于验证接口不同场景的行为。

- 断点调试

- 设置请求或响应的断点,手动修改数据后继续执行,模拟不同的服务器响应或客户端行为。

- SSL 解密

- 解密 HTTPS 流量,查看加密请求和响应的详细内容。

- 带宽模拟

- 模拟不同的网络带宽条件(如慢速 3G、4G 等),测试应用在不同网络环境下的表现。

- 重定向与重写规则

- 设置规则修改请求的 URL、路径或参数,用于测试本地开发或特定接口。

- 导出和共享数据

- 支持抓包记录的导出和共享,方便团队协作。

使用场景

- 接口调试

- 开发者可以查看请求参数是否正确,响应数据是否符合预期。

- 问题排查

- 分析应用中的网络问题(如请求超时、响应慢、接口错误)。

- 前后端联调

- 前端通过 Charles 查看后端接口返回的数据,调试接口对接问题。

- 移动应用抓包

- 配置手机代理抓包,调试移动端网络请求。

- 模拟攻击与测试

- 修改请求参数,测试服务器对异常输入的处理能力。

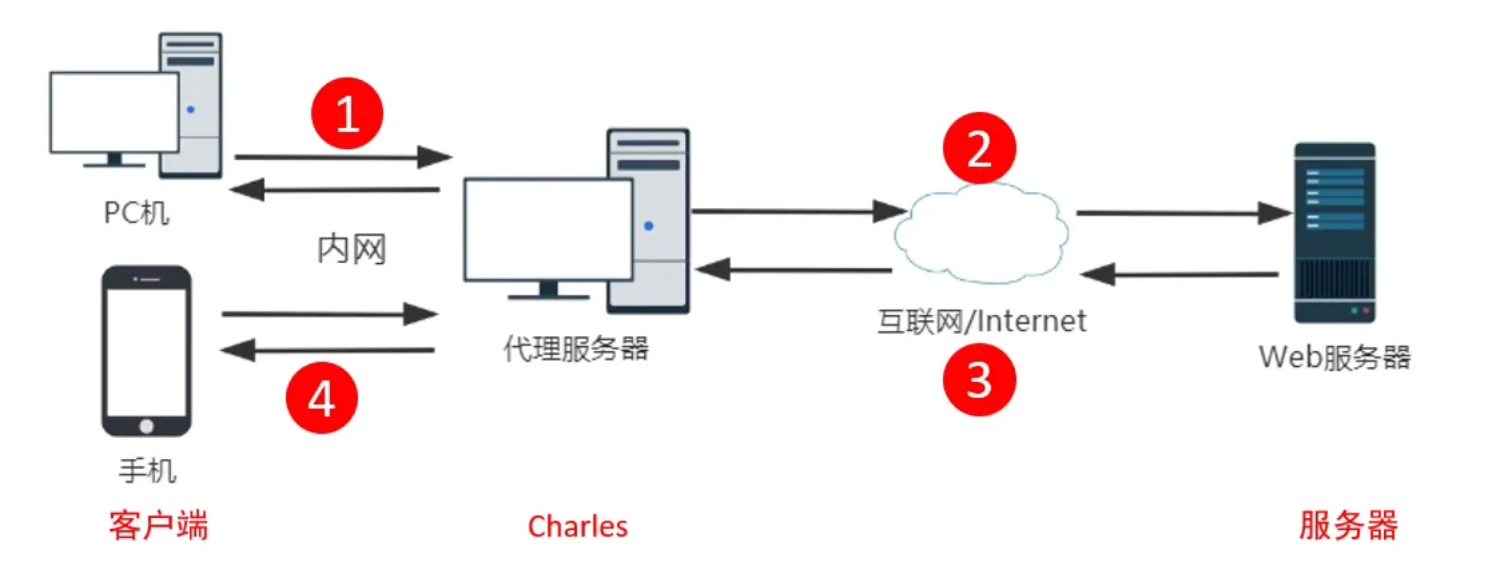

工作原理

前置步骤:

1、需要运行Charles并配置代理

2、在客户端上面需要配置代理

步骤:

1、由客户端发送请求

2、Charles接收 再发送给服务端

3、服务端返回请求结果给Charles

4、由Charles转发给客户端

Charles 优缺点

优点

- 功能强大:支持 HTTP/HTTPS 解密、断点调试、流量修改等高级功能。

- 跨平台:支持多个操作系统。

- 直观界面:可视化操作,易于上手。

- 插件扩展:支持规则自定义和自动化操作。

缺点

- 收费软件:免费试用有功能和时间限制。

- 证书安装复杂:特别是移动端 HTTPS 抓包时需要手动信任证书。

- 性能开销:对高频流量抓包可能会增加系统负担。

注意事项

- 法律与隐私:Charles 只能用于合法的抓包场景,不得用于窃取敏感信息或侵犯隐私。

- HTTPS 安全:Charles 的 SSL 解密功能会破坏 HTTPS 的安全性,仅在必要时启用,并妥善保管证书。

对比Fiddler的优点:

- Charles能够支持linux、MacOs

- Charles支持按域名和按接口查看报文,简洁明了

- Charles支持反向代理

- Charles网络限速可选择网络类型

- Charles可以解析AMF协议

Charles 抓包配置

安装 Charles

- 从官网(https://www.charlesproxy.com)下载并安装。

- 支持 Windows、macOS 和 Linux。

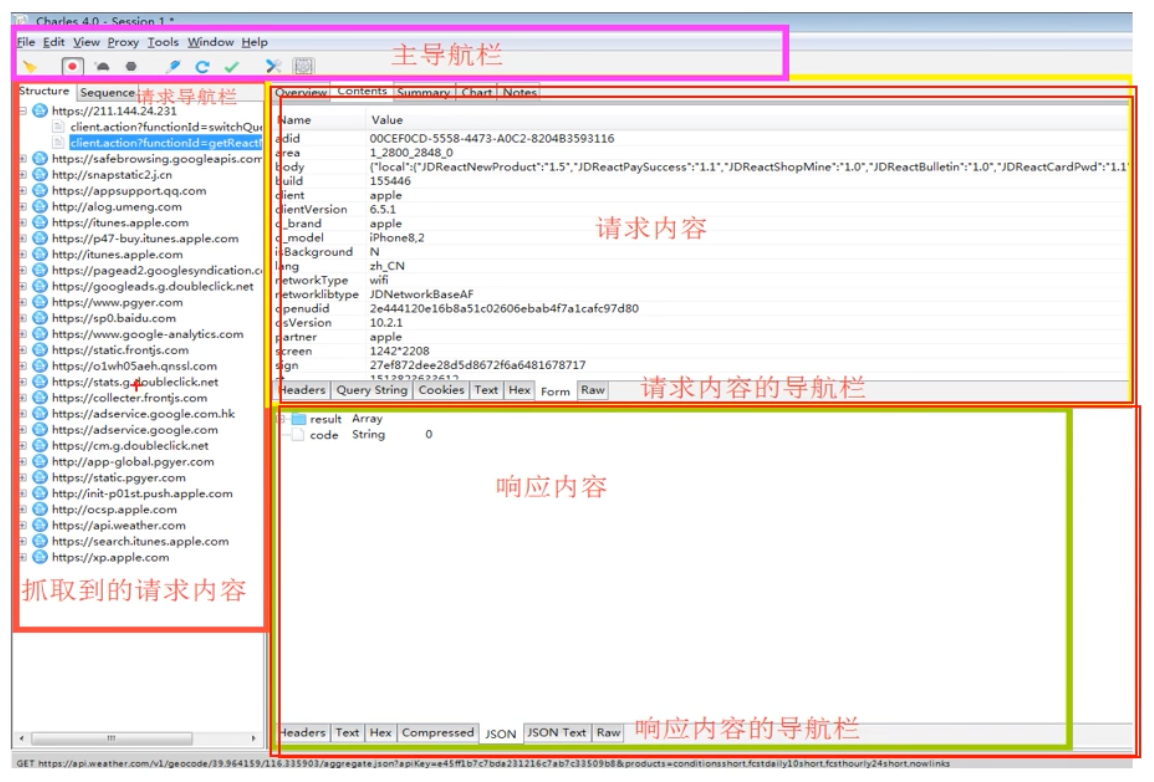

组件介绍

主导航栏介绍

组件介绍

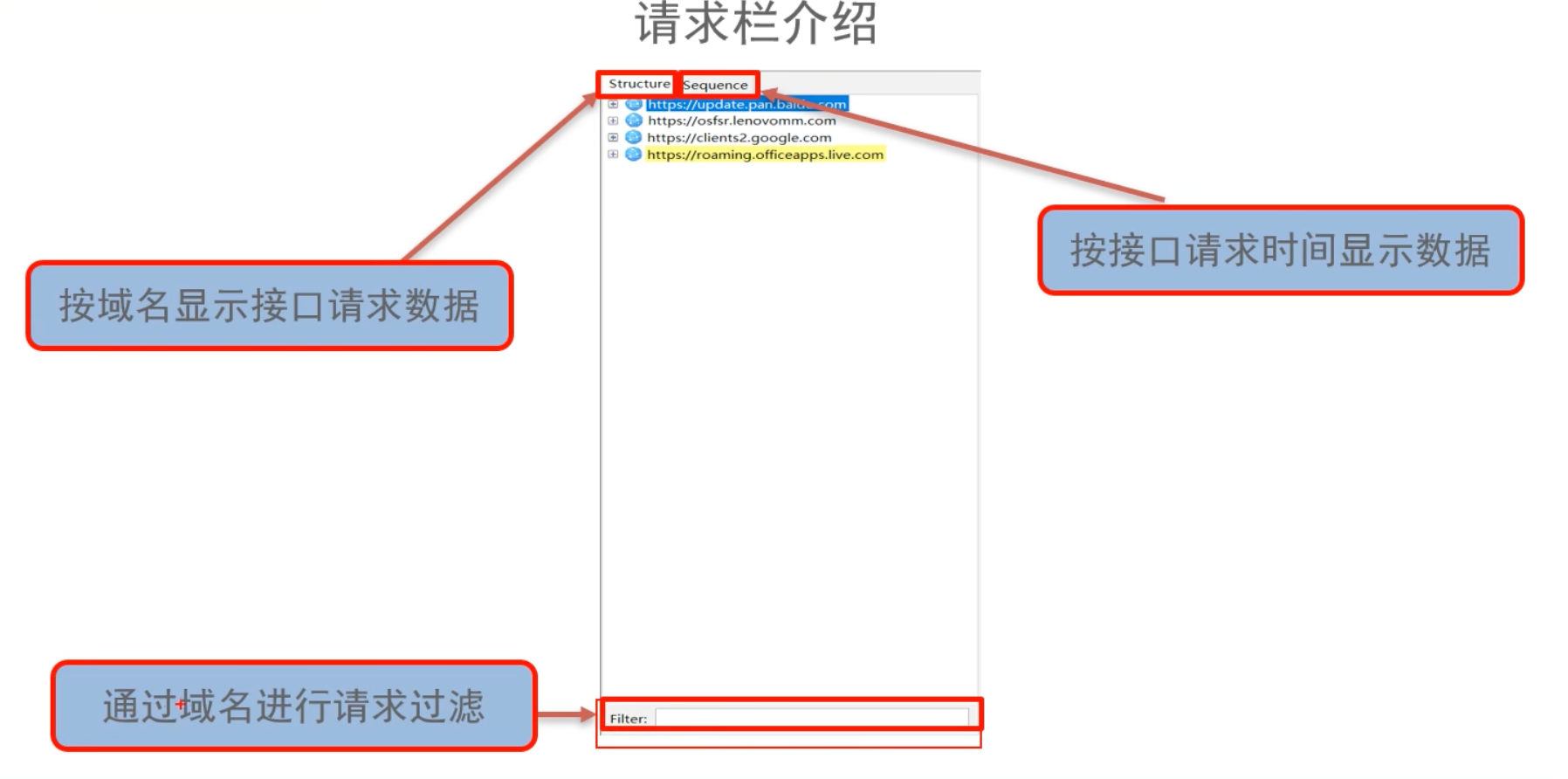

请求数据栏介绍

代理设置

桌面应用抓包:

Charles 默认监听本机的 8888 端口,浏览器或应用需将代理服务器指向 127.0.0.1:8888。

移动端抓包:

- 将手机连接到与 Charles 所在主机相同的 Wi-Fi。

- 配置手机的 HTTP/HTTPS 代理为 Charles 的地址和端口。

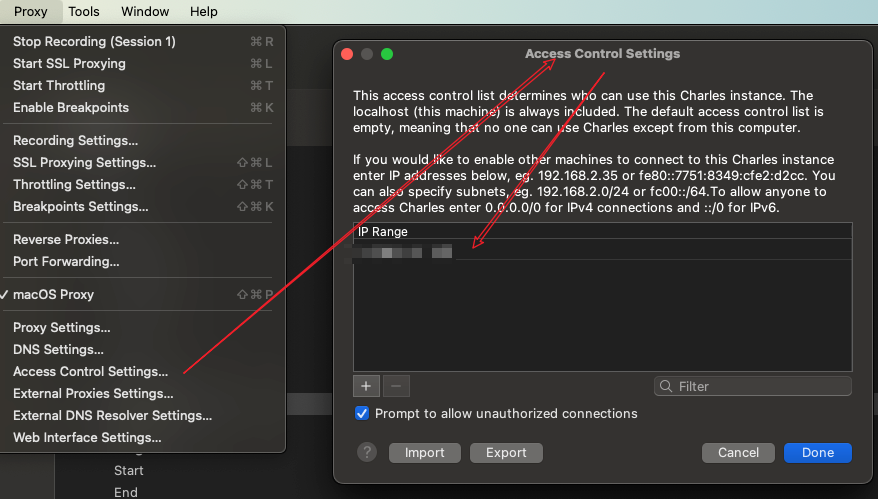

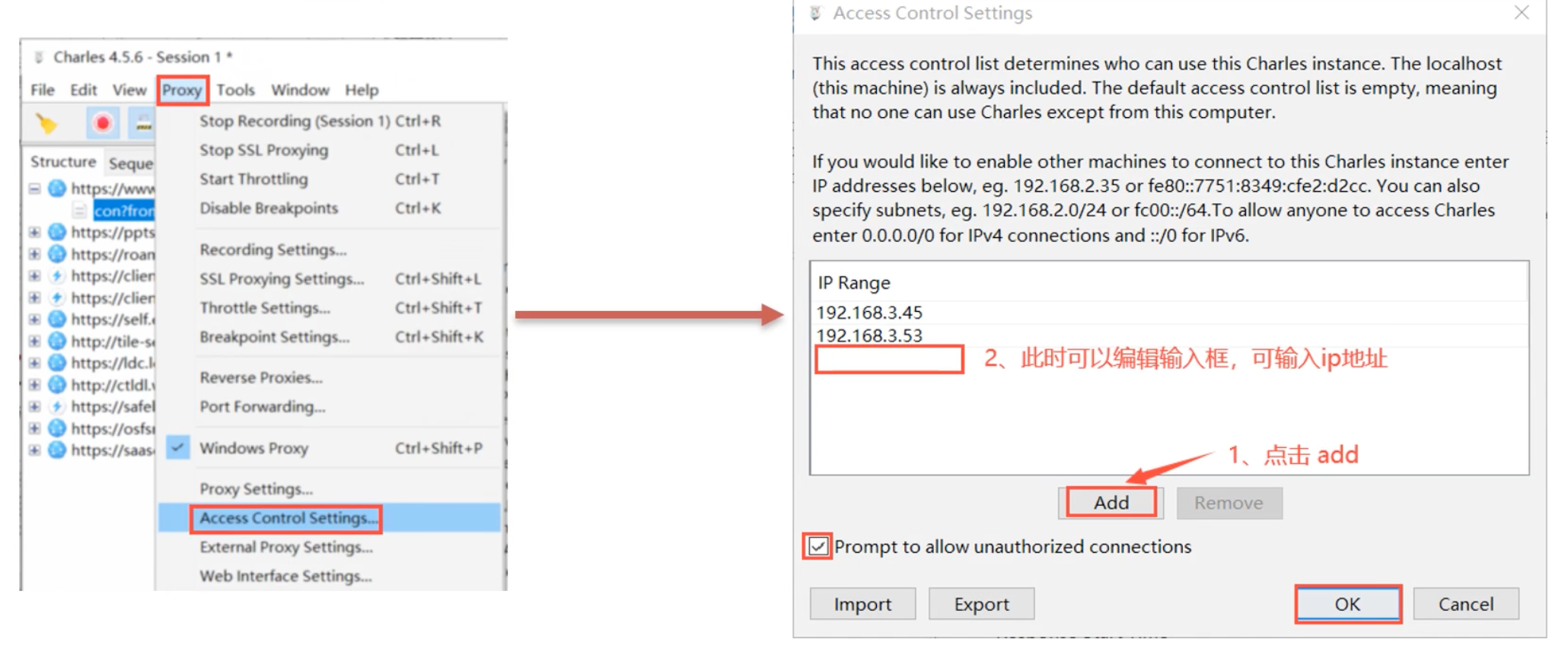

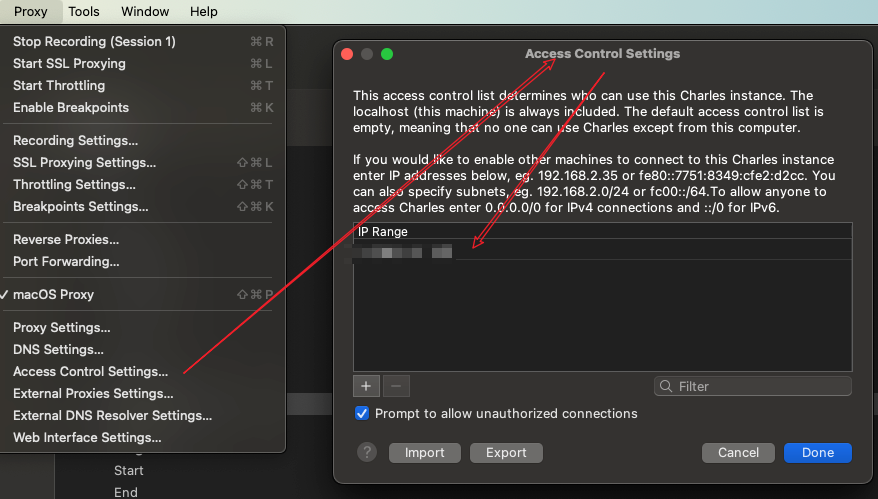

访问控制

配置 Proxy 下的 Access Control Settings,从而允许对应 IP 实现通过 Charles 的代理访问

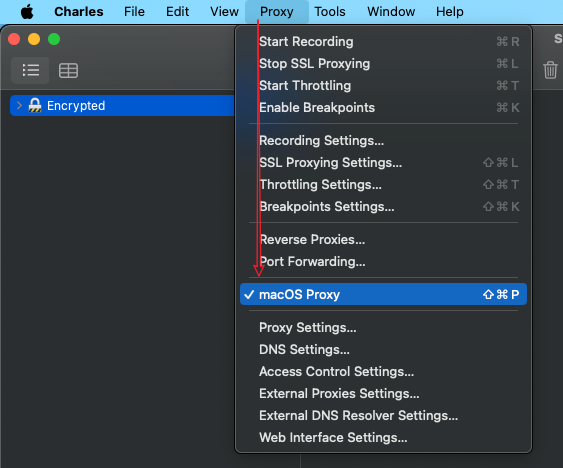

MacOS 代理设置

**注意:**Charles和客户端是同一台电脑的话,默认情况下电脑的代理已经设置完成,无需配置

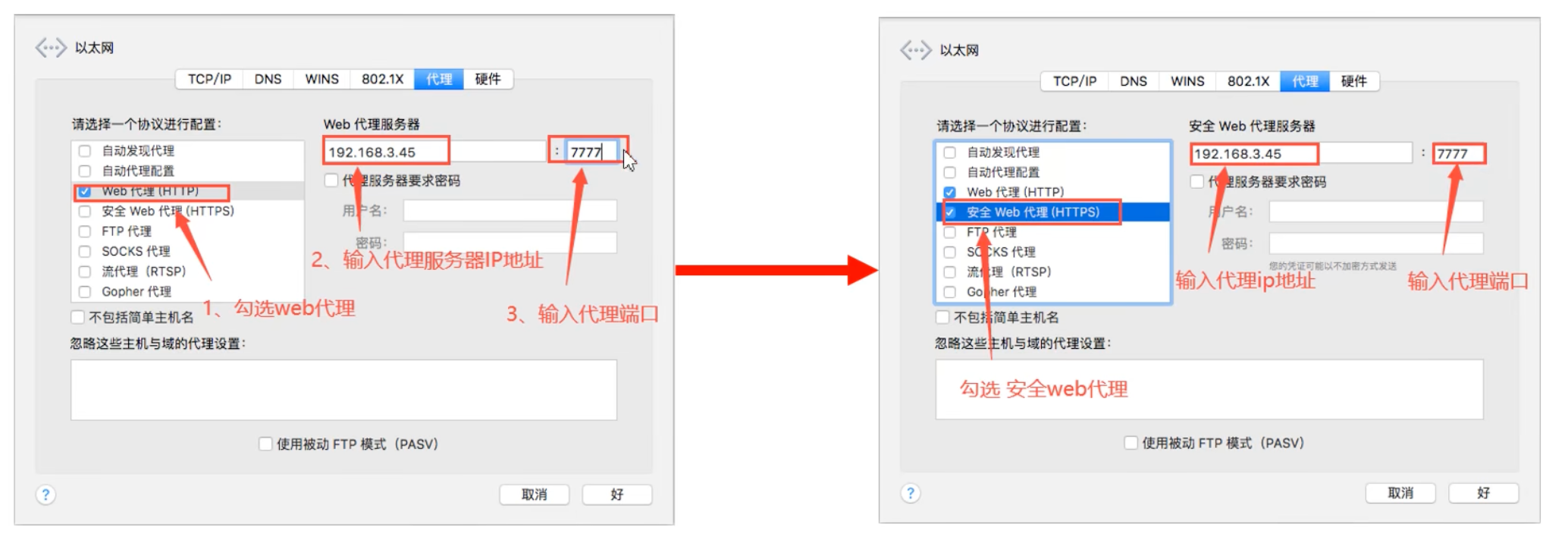

如果Charles和客户端不是同一台电脑的话,具体配置如下:

1-网络配置:

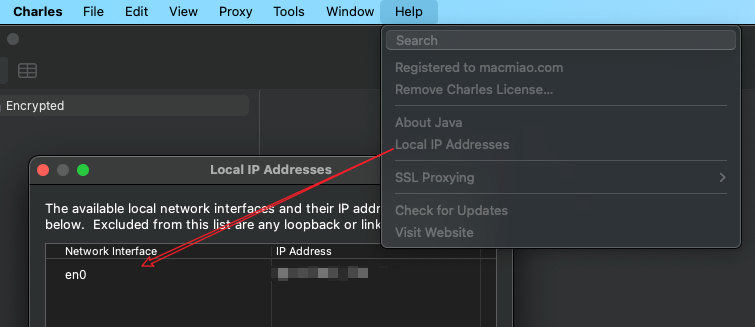

2-显示当前电脑的IP地址:

3-配置网页代理和安全网页代理:192.xxx.3.45:7777

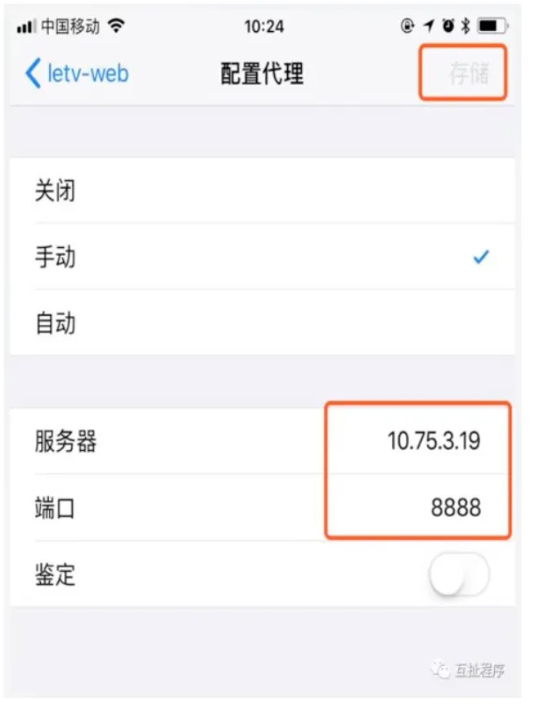

iOS手机 代理设置

移动端配置需要移动端和Charles同时配置

移动端配置:

1、在iOS手机中选择“设置”-“无线局域网”

2、点击已连接的无线网络名称

3、在HTTP代理的配置代理中选择“手动”

4、输入服务器IP地址及端点,点击“存储”

Charles配置:

如果手机和电脑不是同一个域名,需要配置一下 Charles 的 Access Control Setting,里面填一下对应的IP地址。

Charles 抓包实战

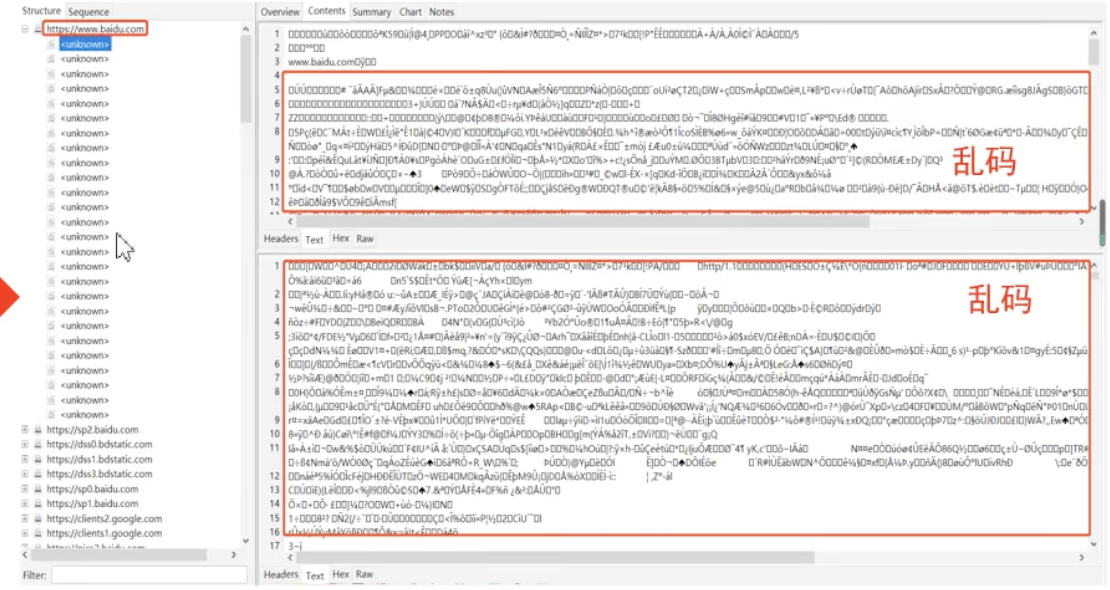

https抓包

https会加密内容:

**解决方案:**安装SSL证书

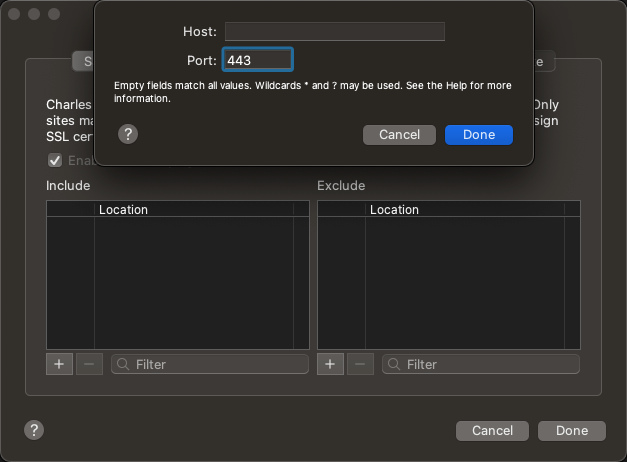

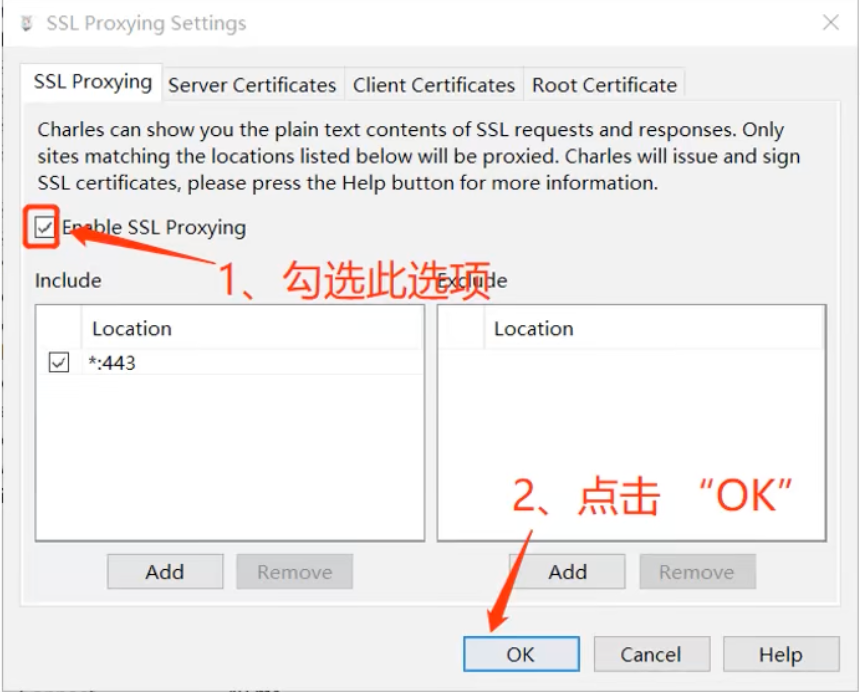

步骤一:在Charles窗口中点击菜单 “proxy” ->“SSL proxying setting”

- 配置一个443端口

步骤二:在打开的设置窗口中勾选“Enable SSL Proxying”

步骤三:点击“OK”。

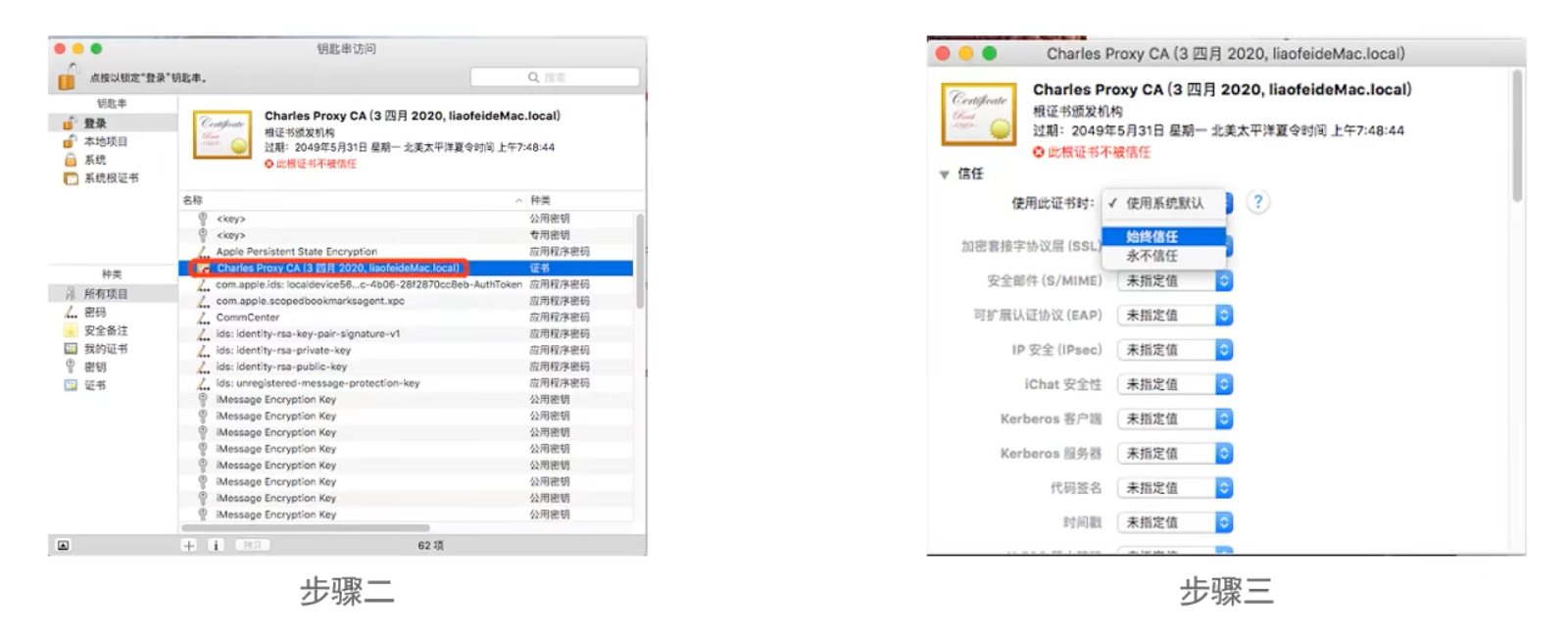

MacOS 证书配置

步骤一:打开 Charles,选择“Help”->“SSL Proxy”->“Install Charles Root Certificate”

iOS 证书配置

在电脑上运行Charles,且IOS手机设置好代理,在浏览器中地址栏输入:http://charlesproxy.com/getssl

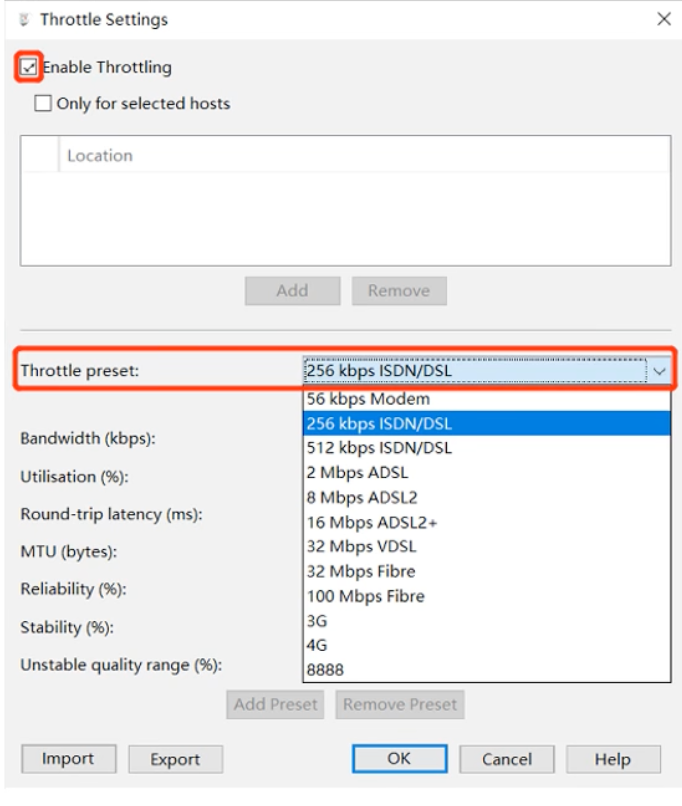

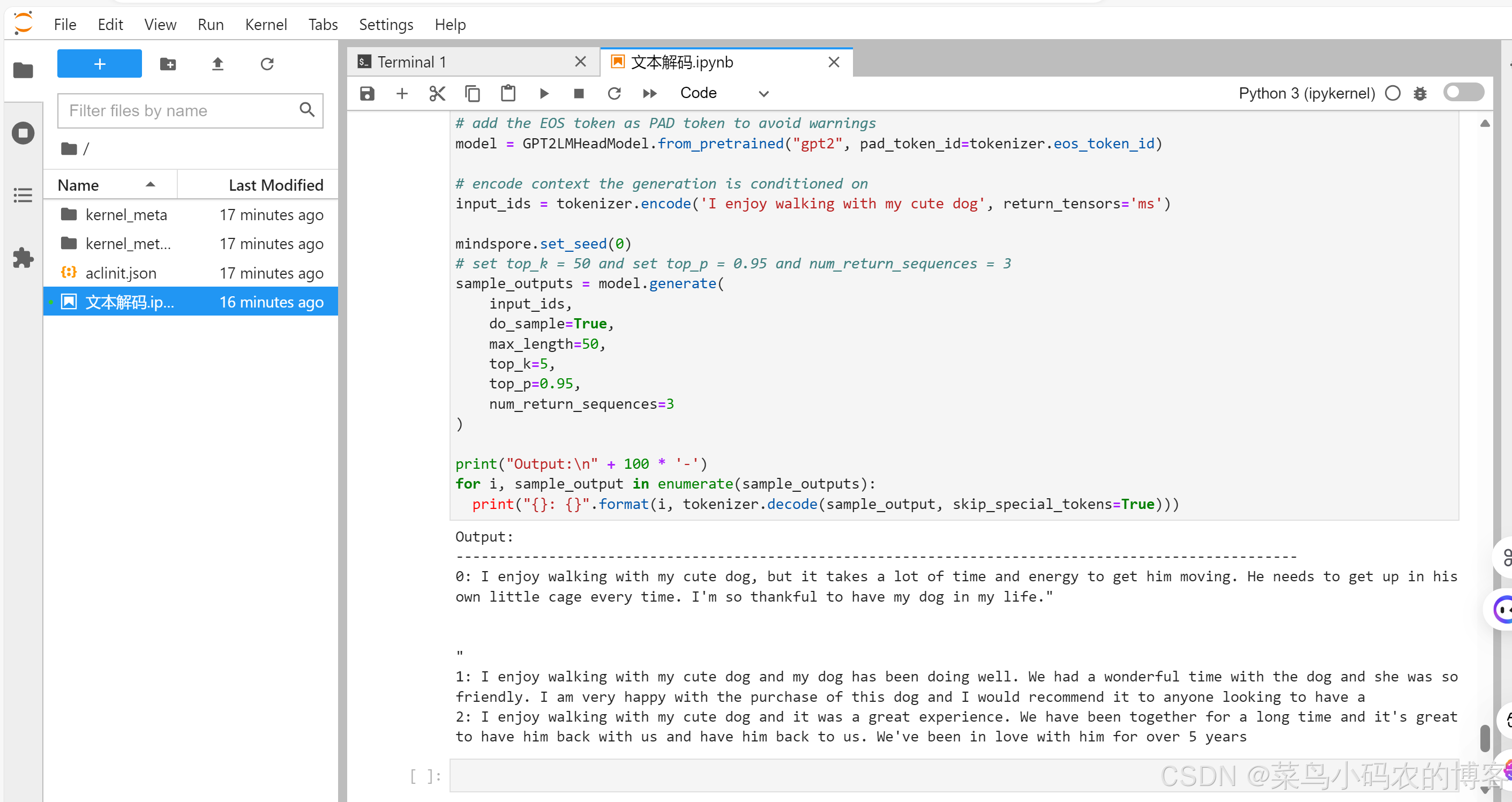

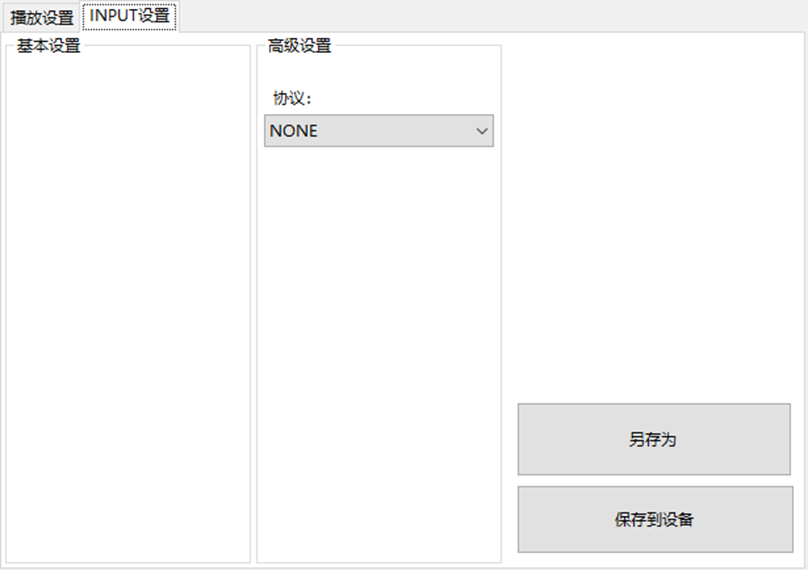

弱网测试

步骤一:在Charles窗口中点击菜单“Proxy”->“Throttle Setting”

步骤二:在打开的设置窗口中勾选“Enable Throttling”

步骤三:在“Throttle preset”下拉框中选择对应的网络类型

步骤四:点击“OK”

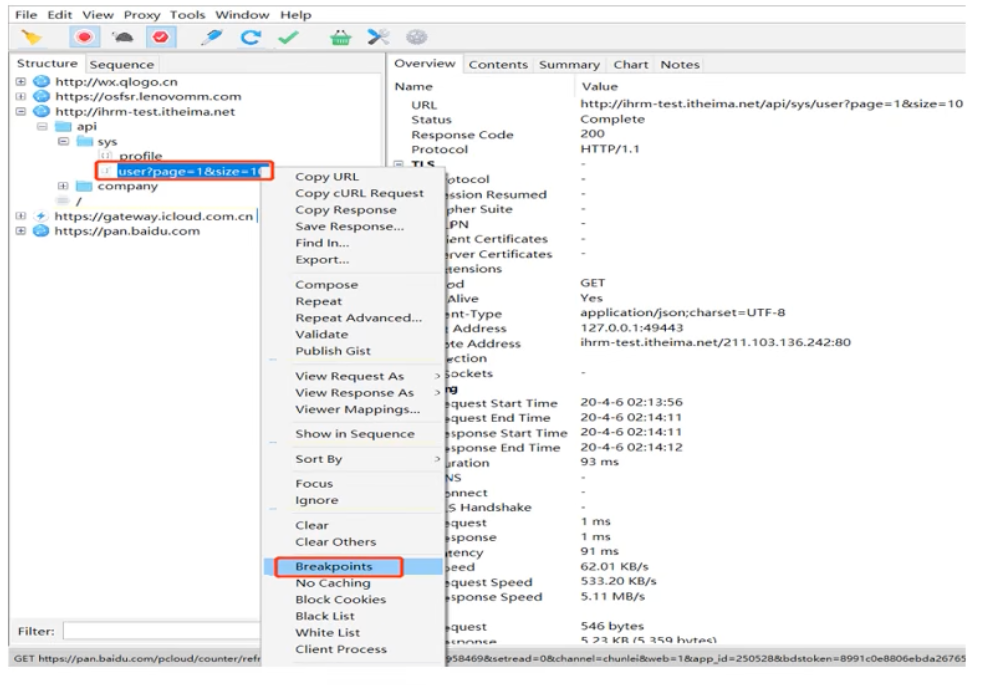

断点调试

**作用:**用来构建异常的测试场景

1、右击接口链接,选择“Breakpoints”

2、在浏览器刷新对应接口的页面

3、此时会自动跳转到Charles并显示出接口请求信息

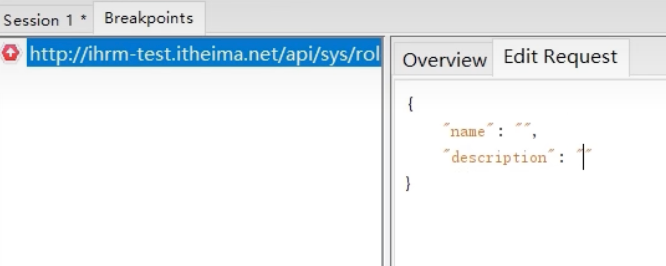

4、点击“Edit Request”,修改请求的信息,

点击 “Execute”

Case:

场景一:在人事管理系统中增加角色时,把角色名设置为空,然后请求到服务器

中间断点处理:把角色名设置为空

返回查看页面:新增字段为空,很明显不符合规定,应该找后端进行修改

场景二:针对查询员工接口请求时,修改返回数据success=false,code=999, message=操作失败

结果:页面显示为空

参考

- 软件测试教程Charles抓包工具测试实战

相关文章:

Charles抓包工具-笔记

摘要 概念: Charles是一款基于 HTTP 协议的代理服务器,通过成为电脑或者浏览器的代理,然后截取请求和请求结果来达到分析抓包的目的。 功能: Charles 是一个功能全面的抓包工具,适用于各种网络调试和优化场景。 它…...

Go语言使用 kafka-go 消费 Kafka 消息教程

Go语言使用 kafka-go 消费 Kafka 消息教程 在这篇教程中,我们将介绍如何使用 kafka-go 库来消费 Kafka 消息,并重点讲解 FetchMessage 和 ReadMessage 的区别,以及它们各自适用的场景。通过这篇教程,你将了解如何有效地使用 kafk…...

【论文笔记】Number it: Temporal Grounding Videos like Flipping Manga

🍎个人主页:小嗷犬的个人主页 🍊个人网站:小嗷犬的技术小站 🥭个人信条:为天地立心,为生民立命,为往圣继绝学,为万世开太平。 基本信息 标题: Number it: Temporal Grou…...

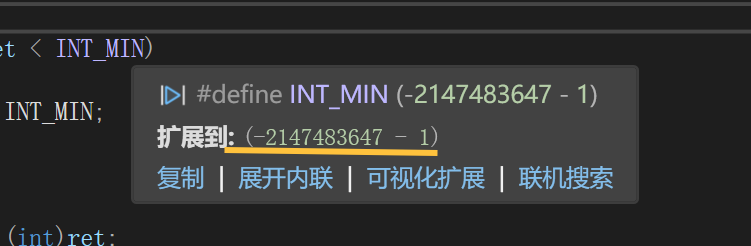

C语言菜鸟入门·关键字·int的用法

目录 1. int关键字 1.1 取值范围 1.2 符号类型 1.3 运算 1.3.1 加法运算() 1.3.2 减法运算(-) 1.3.3 乘法运算(*) 1.3.4 除法运算(/) 1.3.5 取余运算(%) 1.3.6 自增()与自减(--) 1.3.7 位运算 2. 更多关键字 1. int关键字 int 是一个关键字࿰…...

基于企业微信客户端设计一个文件下载与预览系统

在企业内部沟通与协作中,文件分享和管理是不可或缺的一部分。企业微信(WeCom)作为一款广泛应用于企业的沟通工具,提供了丰富的API接口和功能,帮助企业进行高效的团队协作。然而,随着文件交换和协作的日益增…...

昇思MindSpore第七课---文本解码原理

1. 文本解码原理 文本解码是将模型的输出(通常是概率分布或词汇索引)转换为可读的自然语言文本的过程。在生成文本时,常见的解码方法包括贪心解码、束搜索(BeamSearch)、随机采样等。 2 实践 2.1 配置环境 安装mindn…...

C# 数据结构之【图】C#图

1. 图的概念 图是一种重要的数据结构,用于表示节点(顶点)之间的关系。图由一组顶点和连接这些顶点的边组成。图可以是有向的(边有方向)或无向的(边没有方向),可以是加权的ÿ…...

传输控制协议(TCP)和用户数据报协议(UDP)

一、传输控制协议(TCP) 传输控制协议(Transmission Control Protocol,TCP)是一种面向连接的、可靠的、基于字节流的传输层通信协议,由 IETF 的 RFC 793 定义。 它通过三次握手建立连接,确保数…...

【Python爬虫】Scrapy框架实战---百度首页热榜新闻

如何利用Scrapy框架实战提取百度首页热榜新闻的排名、标题和链接 一、安装Scrapy库 二、创建项目(以BaiduSpider为例) scrapy startproject BaiduSpider生成每个文件的功能: 二、 创建爬虫脚本(爬虫名:newsÿ…...

采用python3.12 +django5.1 结合 RabbitMQ 和发送邮件功能,实现一个简单的告警系统 前后端分离 vue-element

一、开发环境搭建和配置 #mac环境 brew install python3.12 python3.12 --version python3.12 -m pip install --upgrade pip python3.12 -m pip install Django5.1 python3.12 -m django --version #用于检索系统信息和进程管理 python3.12 -m pip install psutil #集成 pika…...

Qt 实现网络数据报文大小端数据的收发

1.大小端数据简介 大小端(Endianness)是计算机体系结构的一个术语,它描述了多字节数据在内存中的存储顺序。以下是大小端的定义和它们的特点: 大端(Big-Endian) 在大端模式中,一个字的最高有效…...

[译]Elasticsearch Sequence ID实现思路及用途

原文地址:https://www.elastic.co/blog/elasticsearch-sequence-ids-6-0 如果 几年前,在Elastic,我们问自己一个"如果"问题,我们知道这将带来有趣的见解: "如果我们在Elasticsearch中对索引操作进行全面排序会怎样…...

Java基于SpringBoot+Vue的藏区特产销售平台

博主介绍:✌程序员徐师兄、7年大厂程序员经历。全网粉丝12w、csdn博客专家、掘金/华为云/阿里云/InfoQ等平台优质作者、专注于Java技术领域和毕业项目实战✌ 🍅文末获取源码联系🍅 👇🏻 精彩专栏推荐订阅👇…...

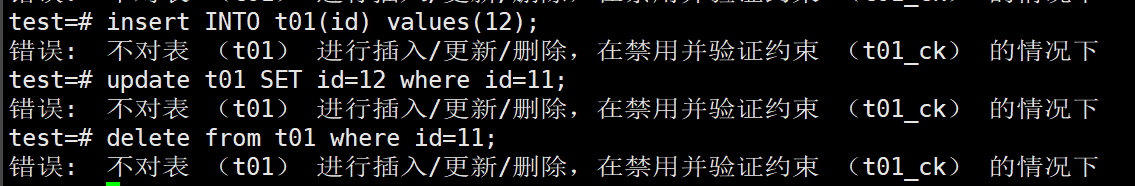

12-表的约束

知识背景 表的约束,就是在表中的数据上加上约束,也被称为数据完整性约束。数据完整性约束的目的是为了不被规定的、不符合规范的数据进入数据库 在录入数据库或数据发生变化时,DBMS(数据库管理系统)会按照一定的约束条件对数据进行监测&…...

模型)

【人工智能】深度学习入门:用TensorFlow实现多层感知器(MLP)模型

《Python OpenCV从菜鸟到高手》带你进入图像处理与计算机视觉的大门! 多层感知器(MLP)是一种基础的神经网络结构,广泛应用于分类和回归任务。作为深度学习的重要组成部分,理解并实现MLP是学习更复杂神经网络模型的基础。本文将介绍多层感知器的核心概念、数学原理,并使用…...

【Go】-go中的锁机制

目录 一、锁的基础知识 1. 互斥量/互斥锁 2. CAS(compare and swap) 3. 自旋锁 4. 读写锁 5. 乐观锁 & 悲观锁 6. 死锁 二、go中锁机制 1. Mutex-互斥锁 2. RWMutex-读写锁 2.1 RWMutex流程概览 2.2 写锁饥饿问题 2.3. golang的读写锁源…...

c ++零基础可视化——vector

c 零基础可视化——vector 初始化 vector<int> v0(5); // 0 0 0 0 0 vector<int> v1(5, 1); // 1 1 1 1 1 vector<int> v2{1, 2, 3} // 1 2 3 vector<int> v3(v1); // 1 1 1 1 1 vector<vector<int>> v4(2, vect…...

Centos 7 安装 Docker 最新版本

文章目录 一、卸载旧版本二、安装最新版本docker三、问题解决3.1 启动docker报错3.2 启动容器报错 一、卸载旧版本 #如果之前安装过旧版本的Docker,可以使用下面命令卸载 yum remove docker \docker-client \docker-client-latest \docker-common \docker-latest …...

构建高效在线教育:SpringBoot课程管理系统

1系统概述 1.1 研究背景 随着计算机技术的发展以及计算机网络的逐渐普及,互联网成为人们查找信息的重要场所,二十一世纪是信息的时代,所以信息的管理显得特别重要。因此,使用计算机来管理在线课程管理系统的相关信息成为必然。开发…...

二进制与网络安全的关系

二进制与网络安全的关系 声明! 学习视频来自B站up主 泷羽sec 有兴趣的师傅可以关注一下,如涉及侵权马上删除文章,笔记只是方便各位师傅的学习和探讨,文章所提到的网站以及内容,只做学习交流,其他均与本人以…...

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器的上位机配置操作说明

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器专为工业环境精心打造,完美适配AGV和无人叉车。同时,集成以太网与语音合成技术,为各类高级系统(如MES、调度系统、库位管理、立库等)提供高效便捷的语音交互体验。 L…...

地震勘探——干扰波识别、井中地震时距曲线特点

目录 干扰波识别反射波地震勘探的干扰波 井中地震时距曲线特点 干扰波识别 有效波:可以用来解决所提出的地质任务的波;干扰波:所有妨碍辨认、追踪有效波的其他波。 地震勘探中,有效波和干扰波是相对的。例如,在反射波…...

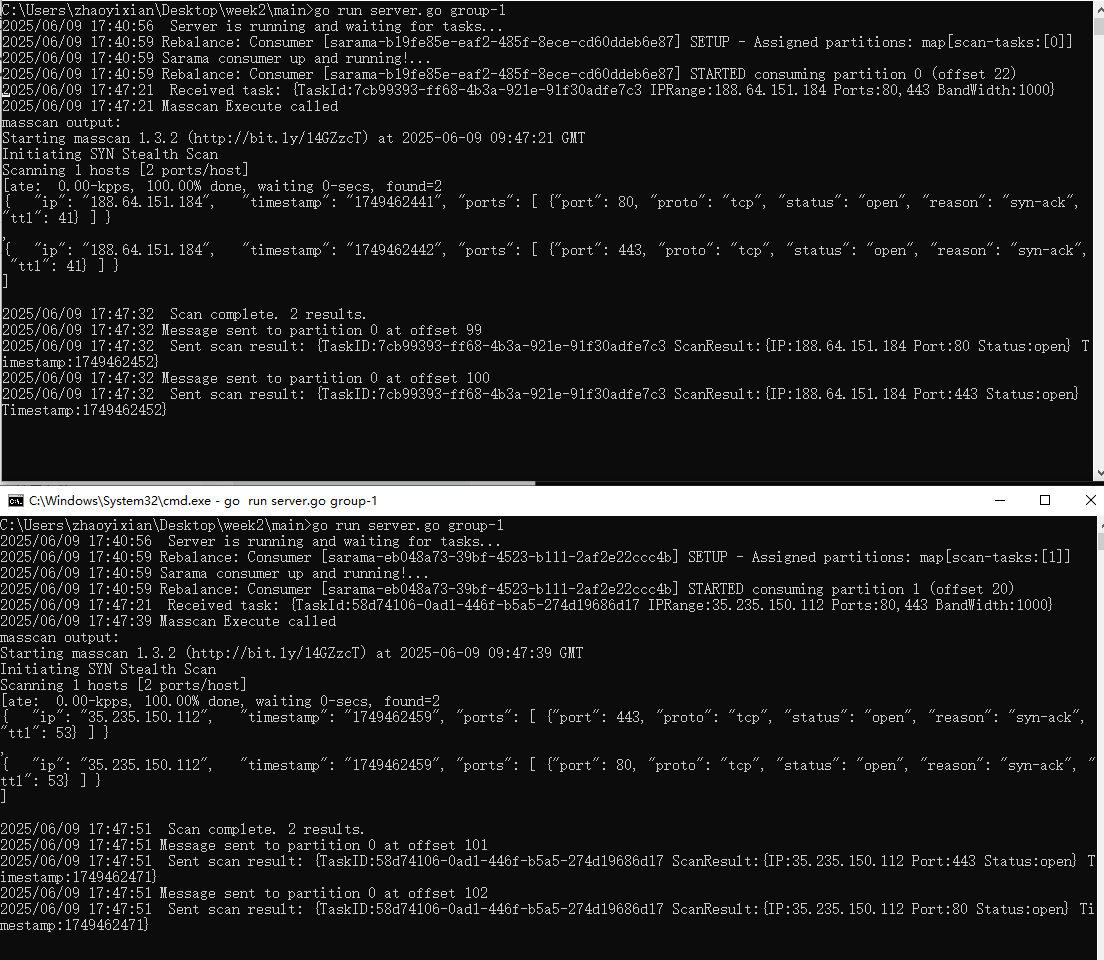

【kafka】Golang实现分布式Masscan任务调度系统

要求: 输出两个程序,一个命令行程序(命令行参数用flag)和一个服务端程序。 命令行程序支持通过命令行参数配置下发IP或IP段、端口、扫描带宽,然后将消息推送到kafka里面。 服务端程序: 从kafka消费者接收…...

python打卡day49

知识点回顾: 通道注意力模块复习空间注意力模块CBAM的定义 作业:尝试对今天的模型检查参数数目,并用tensorboard查看训练过程 import torch import torch.nn as nn# 定义通道注意力 class ChannelAttention(nn.Module):def __init__(self,…...

练习(含atoi的模拟实现,自定义类型等练习)

一、结构体大小的计算及位段 (结构体大小计算及位段 详解请看:自定义类型:结构体进阶-CSDN博客) 1.在32位系统环境,编译选项为4字节对齐,那么sizeof(A)和sizeof(B)是多少? #pragma pack(4)st…...

测试markdown--肇兴

day1: 1、去程:7:04 --11:32高铁 高铁右转上售票大厅2楼,穿过候车厅下一楼,上大巴车 ¥10/人 **2、到达:**12点多到达寨子,买门票,美团/抖音:¥78人 3、中饭&a…...

反射获取方法和属性

Java反射获取方法 在Java中,反射(Reflection)是一种强大的机制,允许程序在运行时访问和操作类的内部属性和方法。通过反射,可以动态地创建对象、调用方法、改变属性值,这在很多Java框架中如Spring和Hiberna…...

【HTTP三个基础问题】

面试官您好!HTTP是超文本传输协议,是互联网上客户端和服务器之间传输超文本数据(比如文字、图片、音频、视频等)的核心协议,当前互联网应用最广泛的版本是HTTP1.1,它基于经典的C/S模型,也就是客…...

Reasoning over Uncertain Text by Generative Large Language Models

https://ojs.aaai.org/index.php/AAAI/article/view/34674/36829https://ojs.aaai.org/index.php/AAAI/article/view/34674/36829 1. 概述 文本中的不确定性在许多语境中传达,从日常对话到特定领域的文档(例如医学文档)(Heritage 2013;Landmark、Gulbrandsen 和 Svenevei…...

20个超级好用的 CSS 动画库

分享 20 个最佳 CSS 动画库。 它们中的大多数将生成纯 CSS 代码,而不需要任何外部库。 1.Animate.css 一个开箱即用型的跨浏览器动画库,可供你在项目中使用。 2.Magic Animations CSS3 一组简单的动画,可以包含在你的网页或应用项目中。 3.An…...