勒索病毒整体攻击态势简单分析

声明

本文是学习2018勒索病毒白皮书政企篇. 而整理的学习笔记,分享出来希望更多人受益,如果存在侵权请及时联系我们

勒索病毒整体攻击态势

2018年,勒索病毒攻击特点也发生了变化:2017年,勒索病毒由过去撒网式无差别攻击逐步转向以服务器定向攻击为主,而2018年,勒索病毒攻击则以服务器定向攻击为主,辅以撒网式无差别攻击手段。

整体态势

摘要:2018年共有430余万台计算机遭受勒索病毒攻击,12月攻击最盛。

根据360互联网安全中心的数据(包括360安全卫士和360杀毒的查杀数据),2018年共计430余万台计算机遭受勒索病毒攻击(只包括国内且不含WannaCry数据)。值得关注的是,在2018年11月和12月,由于GandCrab勒索病毒增加了蠕虫式(蠕虫下载器)攻击手段以及Satan勒索病毒加强了服务器攻击频次,导致攻击量有较大上升。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-pNr43Psq-1675920330604)(http://public.host.github5.com/media/484676e3b901a7f1e17288c10f6f1b1b.JPG)]

需要指出的是,以上趋势仅基于监控数据,实际许多用户是黑客通过服务器攻击渗透入侵内网后投放的勒索病毒,亦或用户终端不联网通过内网其他机器感染的勒索病毒,这些情形下是无法监控到数据的。

活跃家族

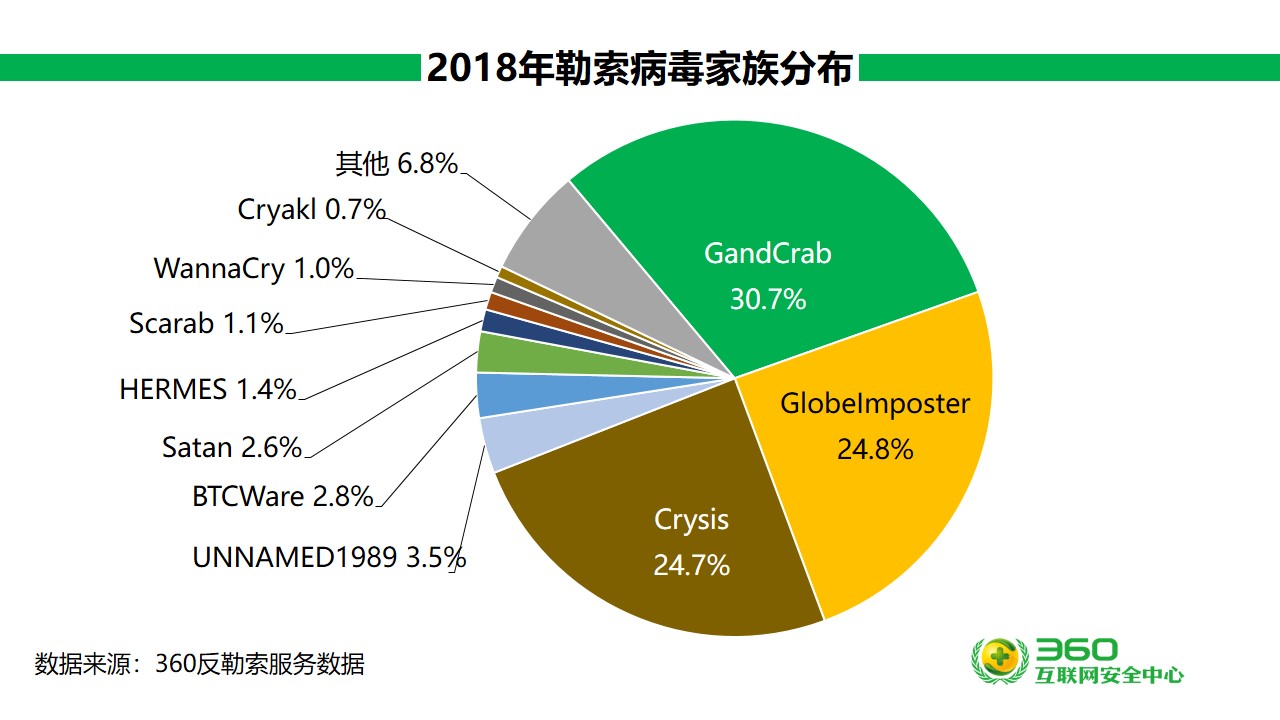

摘要:2018年GandCrab、GlobeImposter、CrySis这三大家族勒索病毒的受害者最多,合计占比高达80.2%。

根据360反勒索服务统计的数据,2018年GandCrab、GlobeImposter、CrySis这三大家族勒索病毒的受害者最多,合计占比约80.2%。本年度的活跃家族除了少数病毒,都有针对政企用户进行的攻击,因此企业用户仍然是勒索病毒最热衷的攻击对象。奇安信终端安全实验室统计的用户反馈数据,大体和这个数据类似,后文将有详细分析。

以下是360反勒索服务统计数据得到的分析图:

传播特点

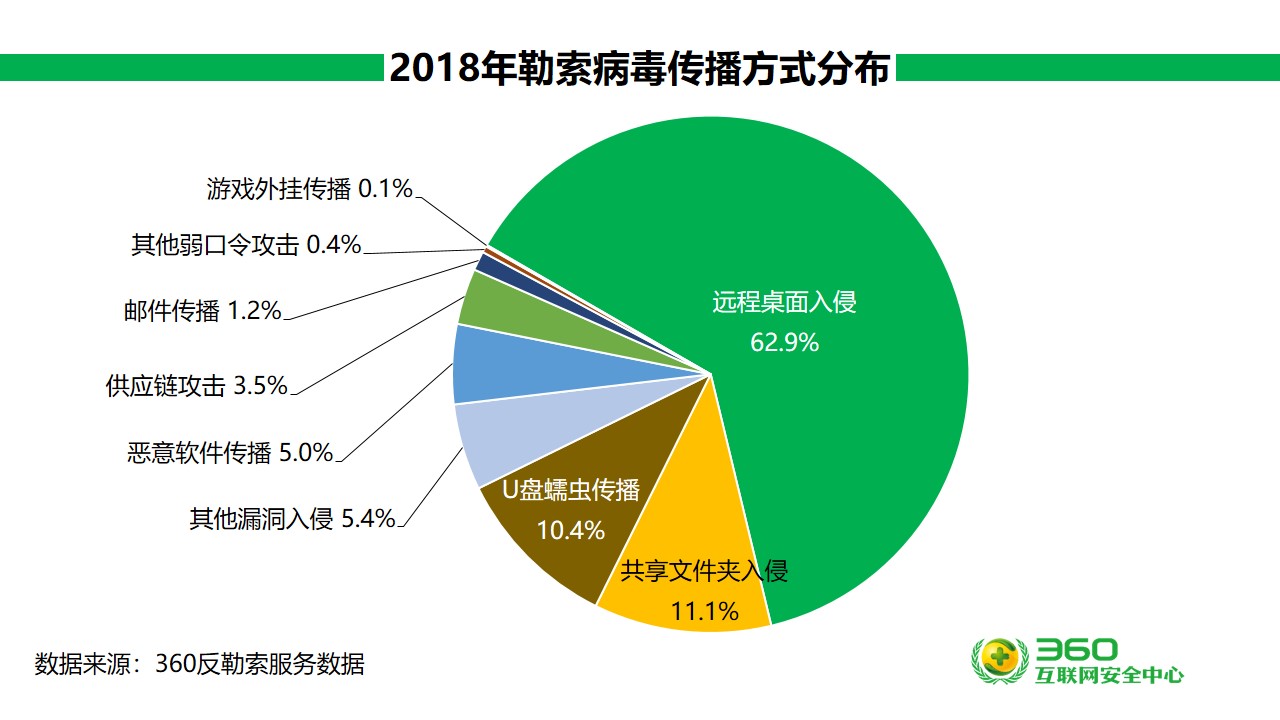

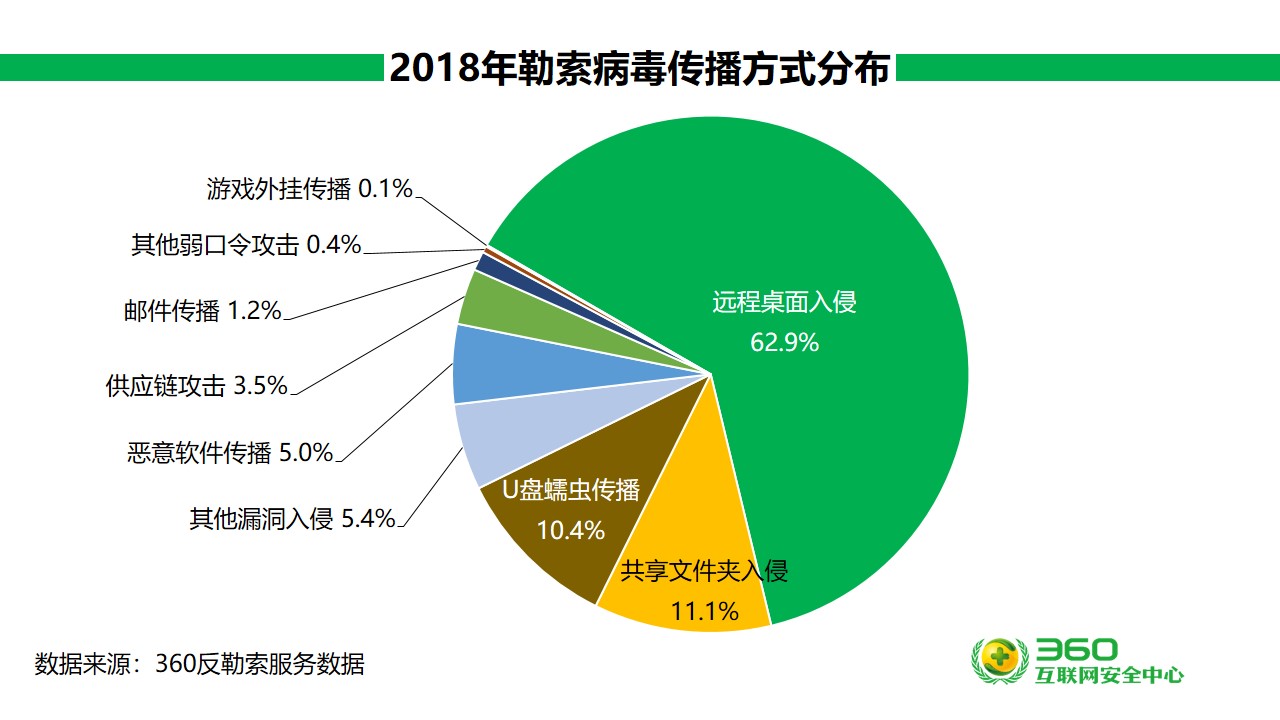

摘要:2018年度勒索病毒最常使用的攻击手段是远程桌面弱口令暴力破解攻击。

勒索病毒采用的传播手段和其他病毒类似,不过2018年度最为常用的攻击手段却是远程桌面弱口令暴力破解攻击,大量政企、个人用户反馈的勒索病毒都是基于此攻击方式。

下面根据病毒传播影响范围、危害大小列出最常用的几种攻击方式。

1.弱口令攻击

有多种系统或软件的弱口令遭受攻击,这里勒索病毒最常用的是远程桌面登录弱口令。除此外,勒索病毒弱口令攻击还包括针对数据库系统、Tomcat管理账户、VNC等弱口令的攻击。

2.U盘蠕虫

U盘蠕虫过去主要用于传播远控和挖矿病毒,但在2018年11月突然出现传播GandCrab勒索病毒的现象。奇安信终端安全实验室曾对该类蠕虫做了详细分析,具体可参见:

https://mp.weixin.qq.com/s?__biz=MzI2MDc2MDA4OA==&mid=2247485868&idx=1&sn=96ccb8bd5f34d2187173abc49bdad18e

这种传播方式的出现,导致2018年11月GandCrab勒索病毒突然成规模的爆发,令许多用户遭受攻击。

3.系统、软件漏洞

由于许多用户安全意识不足,导致许多NDay漏洞被黑客利用进行攻击。2018年,有多个勒索软件家族通过Windows系统漏洞或Web应用漏洞入侵Windows服务器。其中最具代表性的当属Satan勒索病毒,Satan勒索病毒最早于2018年3月在国内传播,其利用多个Web应用漏洞入侵服务器,如下表所示。

| 简述\漏洞编号 |

|---|

| JBoss反序列化漏洞CVE-2017-12149 |

| JBoss默认配置漏洞CVE-2010-0738 |

| JBoss默认配置漏洞CVE-2015-7501 |

| WebLogic反序列化漏洞CVE-2017-10271 |

| Put任意上传文件漏洞 |

| “永恒之蓝”相关漏洞 CVE-2017-0146 |

| Struts远程代码执行漏洞S2-052(仅扫描)CVE-2017-9805 |

| WebLogic任意文件上传漏洞CVE-2018-2894 |

| Spring Data Commons远程代码执行漏洞CVE-2018-1273 |

4.其他攻击方式

相比前面几种攻击方式,其他攻击方式的影响要小不少,这些方式主要包括:

(1)软件供应链攻击:以unnamed1989勒索病毒(“微信支付勒索病毒”)为代表,该勒索病毒主要是因为开发者下载了带有恶意代码的易语言第三方模块,导致调用该模块所开发出来的软件均被感染了恶意代码。根据统计,在此次事件中被感染的软件超过50余种。此外RushQL Oracle数据库勒索病毒也属于软件供应链攻击。

(2)无文件攻击方式:比如GandCrab勒索病毒就采用了“无文件攻击”进行传播,其技术原理主要通过Powershell将GandCrab编码加密后以内存载荷方式加载运行,实现全程无恶意代码落地,从而躲避安全软件的检测。

(3)邮件附件传播:这种方式通过邮件附件传播病毒下载器,诱使用户点击运行下载器下载勒索病毒后中毒。此方式在2016-2017年是勒索病毒最常见的传播方式,但在2018年已经很少被采用。

下图是360反勒索平台接收到的反馈案例统计,可以看到通过远程桌面弱口令攻击方式传播的案例占比最高,高达62.9%,其次是共享文件被加密,占比为11.1%,而通过U盘蠕虫进行传播的案例占比则为10.4%。

(以上数据直接引用360互联网安全中心的数据)

延伸阅读

更多内容 可以 2018勒索病毒白皮书政企篇. 进一步学习

联系我们

DB21-T 3284-2020 绿色建筑施工质量验收技术规程 辽宁省.pdf

相关文章:

勒索病毒整体攻击态势简单分析

声明 本文是学习2018勒索病毒白皮书政企篇. 而整理的学习笔记,分享出来希望更多人受益,如果存在侵权请及时联系我们 勒索病毒整体攻击态势 2018年,勒索病毒攻击特点也发生了变化:2017年,勒索病毒由过去撒网式无差别攻击逐步转向以服务器定…...

)

Vue资源(组件库、实用插件)

文章目录 一、组件库如下1、Element-ui和Element-plus插件库(PC端👇🔗)2、Ant Design vue(👇🔗)3、Vant插件库(移动端👇🔗)二、插件库如下1、正确引入图片地址(👇🔗)2、Vuex状态存储(持久化persist👇🔗)3、Better-Scroll(移动端滚动条👇🔗)4、Vue和…...

java rpc框架 中的自定义异常类型的全局处理

– 这里的dubbo 可泛指 所有rpc框架 –比如自定义异常类型是MyEx, 以及myEx可以转化为MyResult – 需求: 凡是请求链路中抛出的MyEx需要自动及时或最终转化为 自定义的MyResult返回 – 1. spring 提供 controller端的全局异常捕获. 这一步简单 – 2. dubbo 需要 将MyEx 传输回来…...

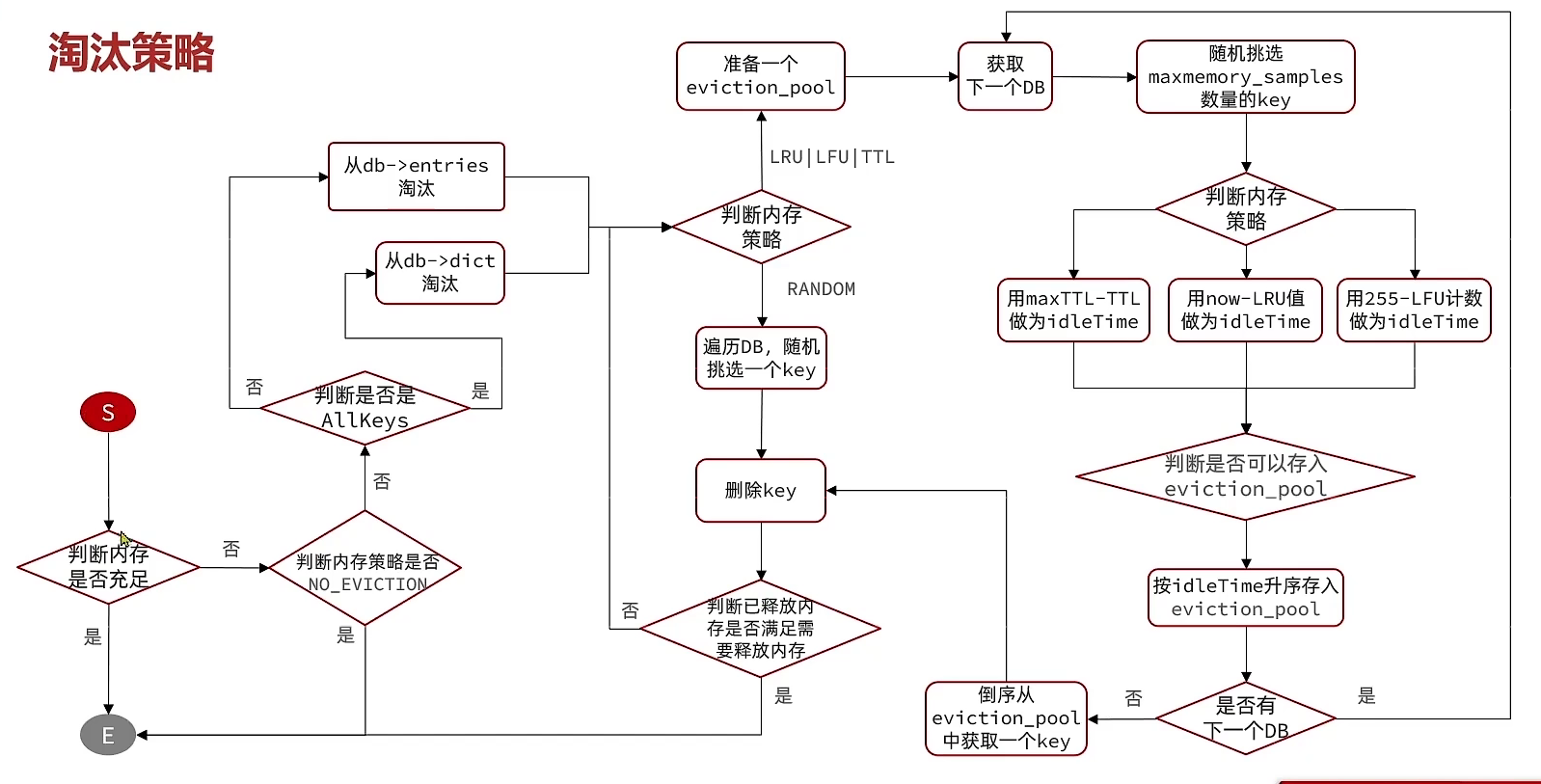

面试题:Redis的内存策略

1 Redis内存回收Redis之所以性能强,主要原因是基于内存存储,然而单节点的Redis内存不易过大,会影响主从同步和持久化性能我们可以通过修改配置文件设置Redis的最大内存:当内存存储到上限时,就无法存储更多的数据了。1.…...

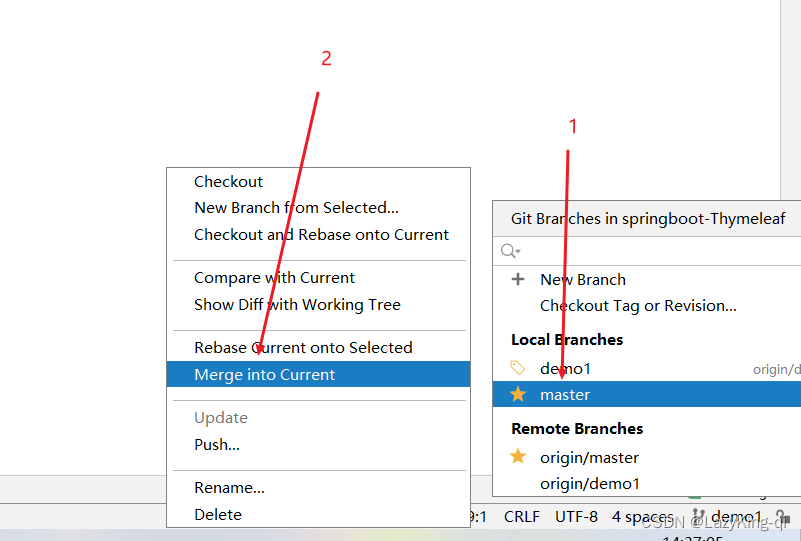

idea中使用Git

目录 一、在idea中配置Git 1、打开settings,搜索git,找到本地上的git安装目录,选择git.exe 2、本地git安装目录 二、获取Git 1、本地初始化仓库 2、选中项目这层目录,点击确定 2、从远程仓库克隆 三、本地仓库操作 1、将文…...

C++派生类指针赋值给基类指针问题(虚函数和非虚函数不同)

概念 上行转换:把派生类的指针或引用转换成基类表示,简单来说就是子类指向父类 下行转换:把基类指针或引用转换成派生类表示,简单来说就是父类指向子类 上行转换是安全的的,下行转换是不安全的(最好使用…...

数据库实践LAB大纲 04 触发器

游标 系统为用户开设的一个数据缓冲区 —— 存T-SQL语句从数据库检索出来的结果集 对结果集处理:结果集一条条提取记录,这时要用游标 使用 利用基于变量的select into语句,只能处理单条记录使用游标循环处理 声明游标: DECLA…...

Win10系统电脑开机后总是蓝屏无法使用怎么办?

Win10系统电脑开机后总是蓝屏无法使用怎么办?电脑开机的时候出现了蓝屏问题,这个情况是我们的电脑系统不兼容导致的。遇到这个问题一般是需要去进行系统的重装来解决,安装一个更兼容的系统就可以解决问题了。一起来看看详细的解决方法分享吧。…...

Node——使用nvm切换node版本

1. 下载mvn安装包 https://pan.baidu.com/s/1alfyRvwVWr_TrkN0A9Er5g?pwd1v7c 2. 安装后命令输入mvn -v 验证是否安装成功 3. mvn命令 nvm list available 显示可下载的版本nvm install [node版本号] 显示可下载的版本nvm uninstall [node版本号] 删除已安装的指定版本nvm…...

go语言实现的一个基于go-zero框架的微服务影院票务系统cinema-ticket

一个基于go-zero框架的微服务影院票务系统cinema-ticket 前言 项目基本介绍 项目开源地址:butane123/cinema-ticket: 一个基于go-zero框架的微服务影院票务系统cinema-ticket (github.com) 这是一个微服务影院票务系统,基于go-zero框架实现,…...

ArcGIS API for JavaScript 4.15系列(3)——Dojo中的css样式操作

1、前言 前一篇博客介绍了Dojo中基础的dom操作方法,主要是针对html中的常用标签和属性进行操作。而一个优秀的线上网站自然也离不开css样式的从旁辅助。在实际开发过程中,我们经常会遇到需要动态修改css样式的问题,本文就来介绍一下如何在Do…...

“赶快回家网”首页制作

“赶快回家网”首页制作一、实验名称:二、实验日期:三、实验目的:四、实验内容:五、实验步骤:六、实验结果:七、源程序:八、心得体会:一、实验名称: “赶快回家网”首页…...

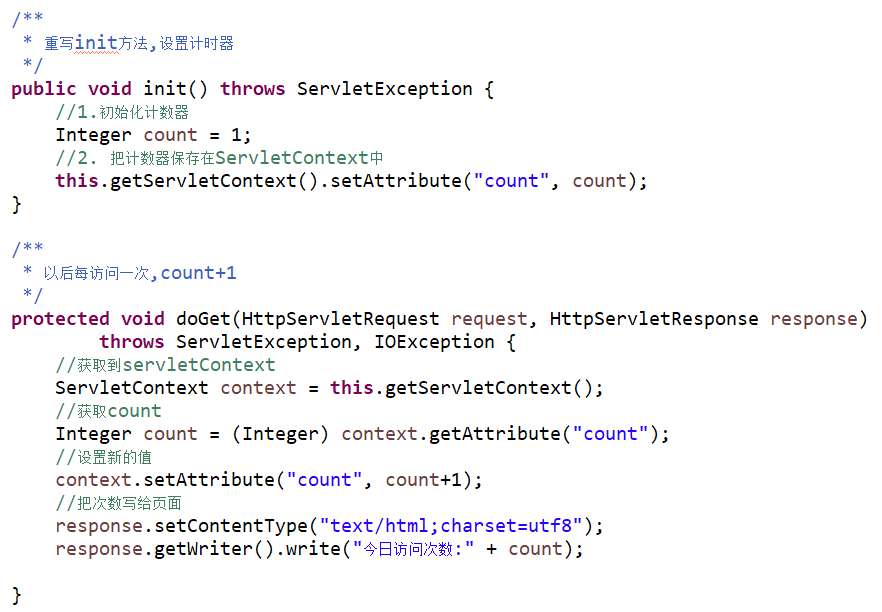

JavaWEB-Servlet

目录 Servlet简介Servlet快速入门Servlet配置详解ServletContext 1 Servlet简介 Servlet 运行在服务端的Java小程序,是sun公司提供一套规范(接口),用来处理客户端请求、响应给浏览器的动态资源。但servlet的实质就是java代码&a…...

springboot集成mqtt

引入jar包 <dependency><groupId>org.springframework.integration</groupId><artifactId>spring-integration-mqtt</artifactId> </dependency> <dependency><groupId>com.alibaba</groupId><artifactId>fastjs…...

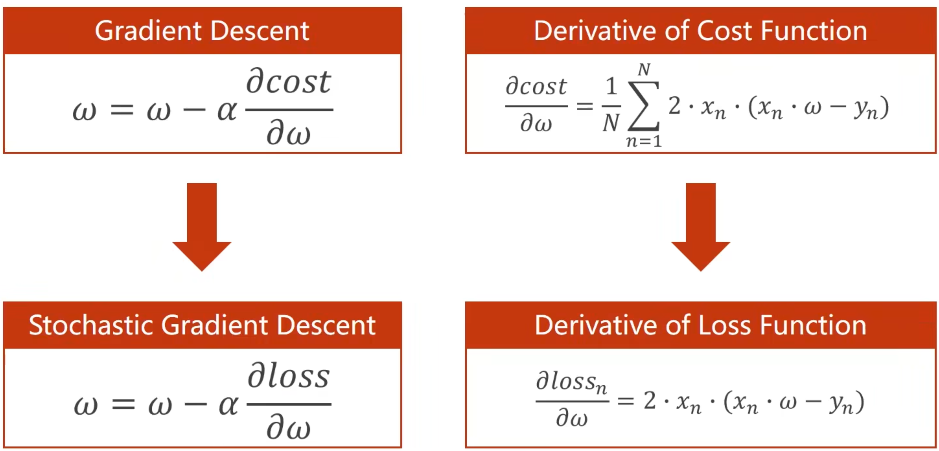

Lecture3 梯度下降(Gradient Descent)

目录 1 问题背景 2 批量梯度下降 (Batch Gradient Descent) 3 鞍点(Saddle Point) 3 随机梯度下降 (Stochastic Gradient Descent) 4 小批量梯度下降 (Mini-batch Gradient Descent) 1 问题背景 图1 上节课讲述的穷举法求最优权重值在Lecture2中,介绍了使用穷举…...

深入了解DSP

一、时钟和电源 问:DSP的电源设计和时钟设计应该特别注意哪些方面?外接晶振选用有源的好还是无源的好? 答:时钟一般使用晶体,电源可用TI的配套电源。外接晶振用无源的好。 问:TMS320LF2407的A/D转换精度保证…...

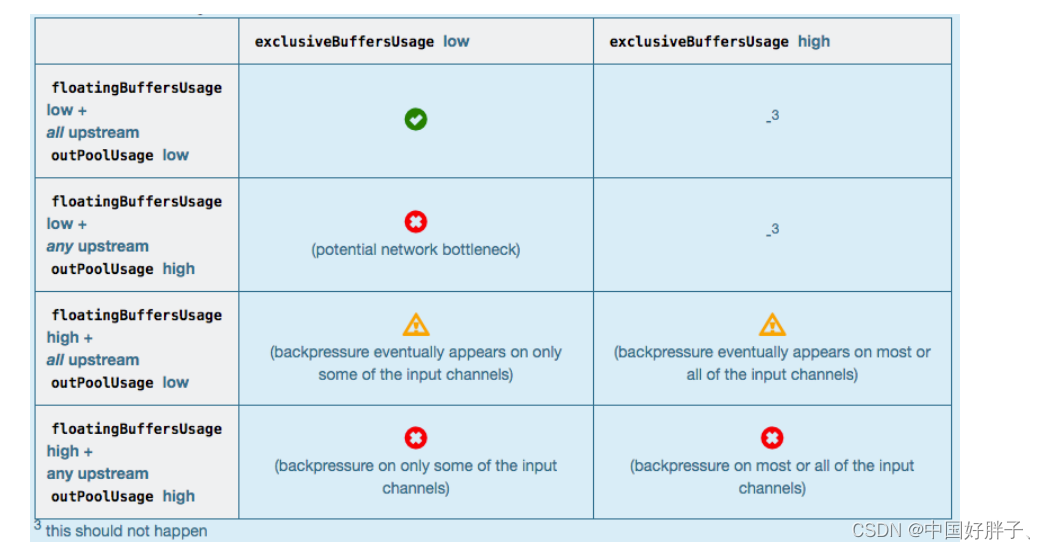

Flink反压如何排查

Flink反压利用了网络传输和动态限流。Flink的任务的组成由流和算子组成,那么流中的数据在算子之间转换的时候,会放入分布式的阻塞队列中。当消费者的阻塞队列满的时候,则会降低生产者的处理速度。 如上图所示,当Task C 的数据处…...

windows无法访问指定设备路径或文件怎么办?2个解决方案

有时候Win10电脑打不开程序或文件,windows无法访问指定设备路径或文件该怎么办?原因是什么呢?一般导致这种情况的出现,大多是因为我们的电脑缺乏相应的查看权限,我们只需要通过赋予权限就可以解决这个难题了。 操作环境…...

冷知识|鹤顶红还能用来修长城?

大家好,我是建模助手。 在上篇浅浅地蹭了波热点之后,我灵机一动,倒不如也搞一搞建筑方面的冷知识?冷热搭配,事半功倍... 问问大家,如果谈起古建筑,关键词都有什么?是庄严、震撼、壮…...

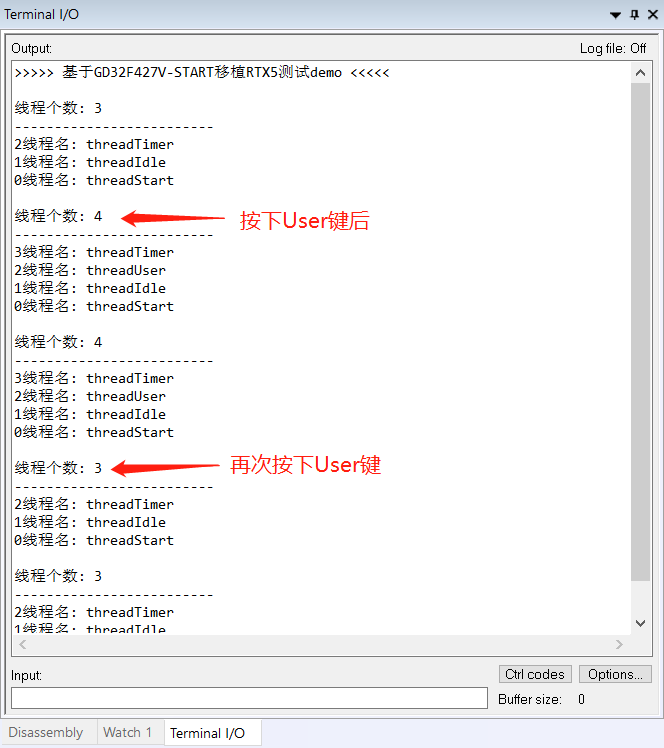

【GD32F427开发板试用】在IAR环境中移植RTX5

本篇文章来自极术社区与兆易创新组织的GD32F427开发板评测活动,更多开发板试用活动请关注极术社区网站。作者:吴金刚 0.前言 首先感谢极术社区和兆易创新给了这次试用GD32F427开发板的机会。 板子做的虽然简约,但是自带了GD-link所以一根USB…...

OpenLayers 可视化之热力图

注:当前使用的是 ol 5.3.0 版本,天地图使用的key请到天地图官网申请,并替换为自己的key 热力图(Heatmap)又叫热点图,是一种通过特殊高亮显示事物密度分布、变化趋势的数据可视化技术。采用颜色的深浅来显示…...

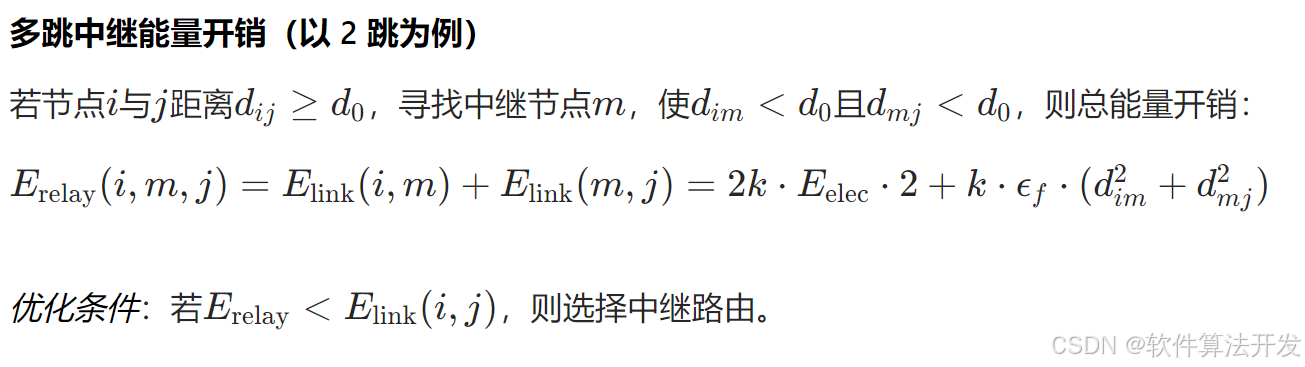

基于距离变化能量开销动态调整的WSN低功耗拓扑控制开销算法matlab仿真

目录 1.程序功能描述 2.测试软件版本以及运行结果展示 3.核心程序 4.算法仿真参数 5.算法理论概述 6.参考文献 7.完整程序 1.程序功能描述 通过动态调整节点通信的能量开销,平衡网络负载,延长WSN生命周期。具体通过建立基于距离的能量消耗模型&am…...

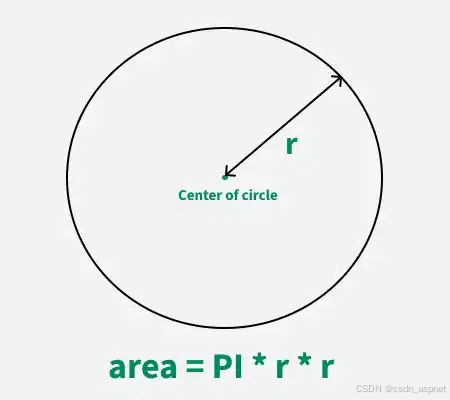

C++ 求圆面积的程序(Program to find area of a circle)

给定半径r,求圆的面积。圆的面积应精确到小数点后5位。 例子: 输入:r 5 输出:78.53982 解释:由于面积 PI * r * r 3.14159265358979323846 * 5 * 5 78.53982,因为我们只保留小数点后 5 位数字。 输…...

鱼香ros docker配置镜像报错:https://registry-1.docker.io/v2/

使用鱼香ros一件安装docker时的https://registry-1.docker.io/v2/问题 一键安装指令 wget http://fishros.com/install -O fishros && . fishros出现问题:docker pull 失败 网络不同,需要使用镜像源 按照如下步骤操作 sudo vi /etc/docker/dae…...

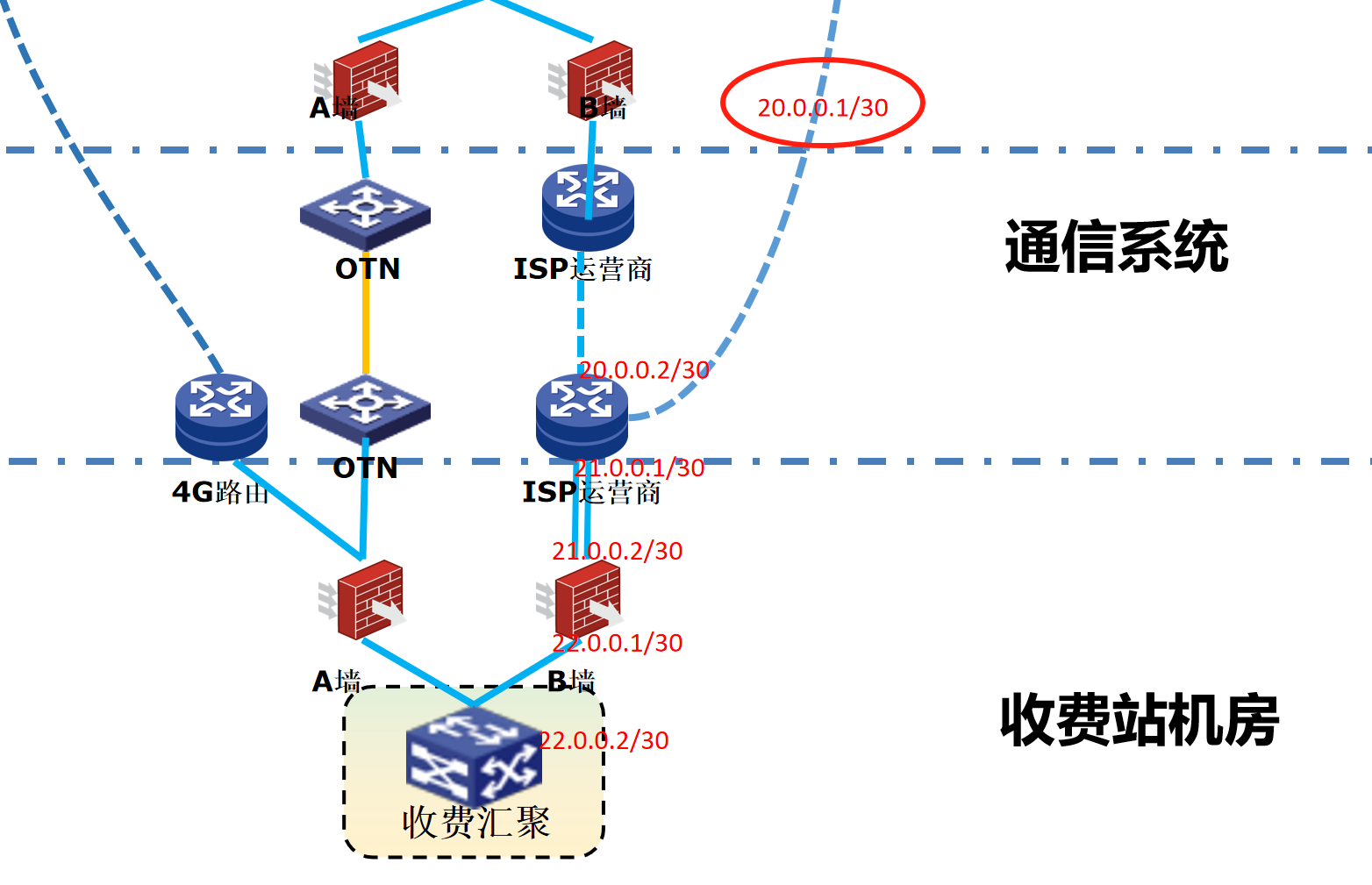

浪潮交换机配置track检测实现高速公路收费网络主备切换NQA

浪潮交换机track配置 项目背景高速网络拓扑网络情况分析通信线路收费网络路由 收费汇聚交换机相应配置收费汇聚track配置 项目背景 在实施省内一条高速公路时遇到的需求,本次涉及的主要是收费汇聚交换机的配置,浪潮网络设备在高速项目很少,通…...

【Nginx】使用 Nginx+Lua 实现基于 IP 的访问频率限制

使用 NginxLua 实现基于 IP 的访问频率限制 在高并发场景下,限制某个 IP 的访问频率是非常重要的,可以有效防止恶意攻击或错误配置导致的服务宕机。以下是一个详细的实现方案,使用 Nginx 和 Lua 脚本结合 Redis 来实现基于 IP 的访问频率限制…...

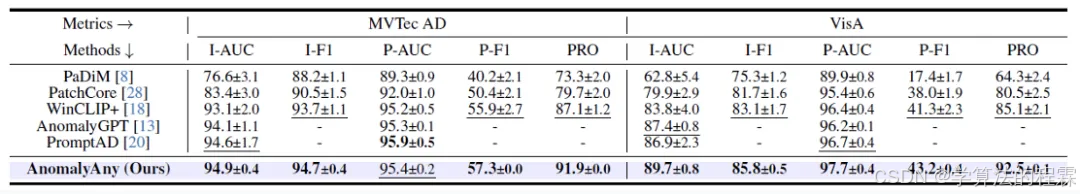

CVPR2025重磅突破:AnomalyAny框架实现单样本生成逼真异常数据,破解视觉检测瓶颈!

本文介绍了一种名为AnomalyAny的创新框架,该方法利用Stable Diffusion的强大生成能力,仅需单个正常样本和文本描述,即可生成逼真且多样化的异常样本,有效解决了视觉异常检测中异常样本稀缺的难题,为工业质检、医疗影像…...

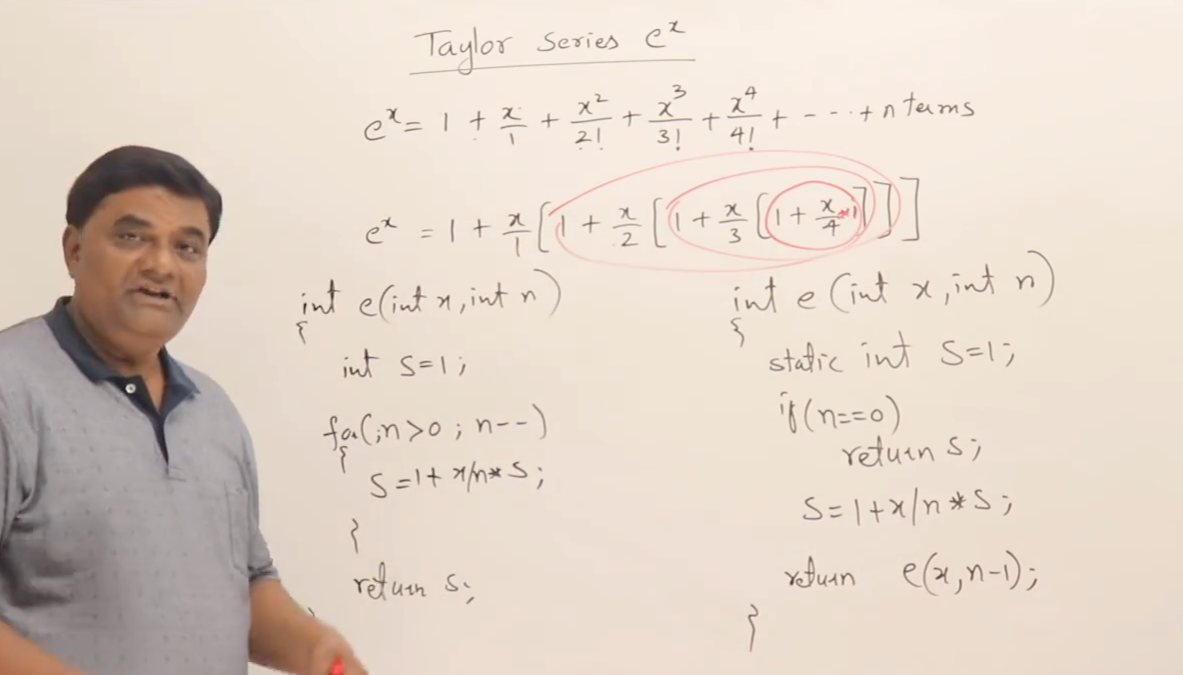

数据结构:泰勒展开式:霍纳法则(Horner‘s Rule)

目录 🔍 若用递归计算每一项,会发生什么? Horners Rule(霍纳法则) 第一步:我们从最原始的泰勒公式出发 第二步:从形式上重新观察展开式 🌟 第三步:引出霍纳法则&…...

Django RBAC项目后端实战 - 03 DRF权限控制实现

项目背景 在上一篇文章中,我们完成了JWT认证系统的集成。本篇文章将实现基于Redis的RBAC权限控制系统,为系统提供细粒度的权限控制。 开发目标 实现基于Redis的权限缓存机制开发DRF权限控制类实现权限管理API配置权限白名单 前置配置 在开始开发权限…...

el-amap-bezier-curve运用及线弧度设置

文章目录 简介示例线弧度属性主要弧度相关属性其他相关样式属性完整示例链接简介 el-amap-bezier-curve 是 Vue-Amap 组件库中的一个组件,用于在 高德地图 上绘制贝塞尔曲线。 基本用法属性path定义曲线的路径,可以是多个弧线段的组合。stroke-weight线条的宽度。stroke…...