linux系统查询二进制BIn文件方法

在 Linux 上分析二进制文件的方法有很多,以下是其中几种常见的方法:

- 使用 objdump 命令

objdump 命令可以显示二进制文件的汇编代码、符号表和其他信息,可以用来分析二进制文件的结构和代码逻辑。例如:

objdump -d binaryfile

这个命令会显示二进制文件的汇编代码。可以通过分析汇编代码来了解程序的执行流程和逻辑。

下面是一个使用 objdump 命令的例子:

假设有一个名为 test 的可执行文件,我们想要分析它的汇编代码,可以使用以下命令:

objdump -d test

这个命令会显示 test 可执行文件的汇编代码,例如:

08048400 <_start>:8048400: 31 ed xor %ebp,%ebp8048402: 5e pop %esi8048403: 89 e1 mov %esp,%ecx8048405: 83 e4 f0 and $0xfffffff0,%esp8048408: 50 push %eax8048409: 54 push %esp804840a: 52 push %edx804840b: 68 00 60 00 00 push $0x60008048410: 68 08 00 00 00 push $0x88048415: 68 00 10 00 00 push $0x1000804841a: e8 71 ff ff ff call 804838f <mmap@plt>804841f: 83 c4 10 add $0x10,%esp8048422: 89 c2 mov %eax,%edx8048424: 83 e2 01 and $0x1,%edx8048427: 85 c0 test %eax,%eax8048429: 79 06 jns 8048431 <_start+0x31>804842b: 50 push %eax804842c: e8 3f ff ff ff call 8048370 <exit@plt>8048431: 83 ec 0c sub $0xc,%esp8048434: 6a 00 push $0x08048436: 68 00 60 00 00 push $0x6000804843b: 68 00 10 00 00 push $0x10008048440: 6a 07 push $0x78048442: e8 29 ff ff ff call 8048370 <exit@plt>8048447: 90 nop

可以看到,这个命令输出了 test 可执行文件的汇编代码,以 _start 函数为起点,每行显示一条汇编指令。可以通过分析汇编代码来了解程序的执行流程和逻辑。

- 使用 gdb 调试器

gdb 调试器可以用来调试二进制文件,也可以用来分析二进制文件的代码逻辑。例如:

gdb binaryfile

这个命令会启动 gdb 调试器,并加载二进制文件。可以通过 gdb 调试器来分析程序的执行流程、变量值和内存状态等信息。

- 使用 strace 命令

strace 命令可以用来跟踪程序的系统调用,可以用来分析程序的行为和逻辑。例如:

strace binaryfile

这个命令会跟踪二进制文件的系统调用,并输出系统调用的参数和返回值。可以通过分析系统调用来了解程序的行为和逻辑。

- 使用 ltrace 命令

ltrace 命令可以用来跟踪程序的库函数调用,可以用来分析程序的行为和逻辑。例如:

ltrace binaryfile

这个命令会跟踪二进制文件的库函数调用,并输出函数的参数和返回值。可以通过分析库函数调用来了解程序的行为和逻辑。

- 使用 objcopy 命令

objcopy 命令可以用来复制二进制文件,并对其进行格式转换、分离等操作。例如:

objcopy -O binary -j .text binaryfile binaryfile.bin

这个命令会将二进制文件的 .text 段复制到一个新的二进制文件 binaryfile.bin 中。可以通过这种方式来提取二进制文件中的某个段或者分离出可执行文件的代码段和数据段等。

- 使用 radare2 工具

radare2 是一款开源的反汇编和逆向工程工具,可以用来分析二进制文件的代码逻辑、函数调用关系和控制流等信息。它支持多种架构和文件格式,并提供了丰富的命令行工具和插件。与 IDA Pro 相比,radare2 是一个完全免费的工具,但是学习曲线比较陡峭。

- 使用 Binary Ninja 工具

Binary Ninja 是一款商业的反汇编和逆向工程工具,可以用来分析二进制文件的代码逻辑、函数调用关系和数据结构等信息。它提供了直观的图形化界面和强大的分析功能,支持多种架构和文件格式,并且可以通过插件机制扩展功能。与 IDA Pro 相比,Binary Ninja 是一款新兴的工具,但是已经受到了广泛的关注和使用。

这些方法和工具都可以用来分析二进制文件,每种方法和工具都有其独特的功能和优势,可以根据具体情况选择合适的方法来进行分析。

- 使用 Ghidra 工具

Ghidra 是一款由美国国家安全局(NSA)开发的开源反汇编和逆向工程工具,可以用来分析二进制文件的代码逻辑、函数调用关系和数据结构等信息。它提供了直观的图形化界面和强大的分析功能,支持多种架构和文件格式,并且可以通过插件机制扩展功能。与 IDA Pro 和 Binary Ninja 相比,Ghidra 是一款新兴的工具,但是已经受到了广泛的关注和使用。

- 使用 objdump 的反汇编功能

除了 objdump 显示汇编代码外,它还提供了反汇编功能,可以将二进制文件反汇编为汇编代码。例如:

objdump -M intel -D binaryfile

这个命令会将二进制文件反汇编为 Intel 格式的汇编代码。可以通过分析汇编代码来了解程序的执行流程和逻辑。

- 使用 gdb 的反汇编功能

除了调试功能外,gdb 还提供了反汇编功能,可以将二进制文件反汇编为汇编代码。例如:

gdb binaryfile

(gdb) disassemble

这个命令会将二进制文件反汇编为汇编代码。可以通过分析汇编代码来了解程序的执行流程和逻辑。

- 使用 readelf 的段信息功能

除了查看 ELF 文件格式信息外,readelf 还提供了段信息功能,可以显示二进制文件中各个段的信息。例如:

readelf -S binaryfile

这个命令会显示二进制文件中各个段的信息,包括名称、起始地址、大小等。可以通过分析段信息来了解程序的结构和代码逻辑。

这些方法和工具都可以用来分析二进制文件,每种方法和工具都有其独特的功能和优势,可以根据具体情况选择合适的方法来进行分析。

相关文章:

linux系统查询二进制BIn文件方法

在 Linux 上分析二进制文件的方法有很多,以下是其中几种常见的方法: 使用 objdump 命令 objdump 命令可以显示二进制文件的汇编代码、符号表和其他信息,可以用来分析二进制文件的结构和代码逻辑。例如: objdump -d binaryfile这…...

)

api接口调用(1688/Taobao/jd平台API接口的调用实例)

api接口调用 CURL 是一个利用URL语法规定来传输文件和数据的工具,支持很多协议,如HTTP、FTP、TELNET等。最爽的是,PHP也支持 CURL 库。使用PHP的CURL 库可以简单和有效地去抓网页。你只需要运行一个脚本,然后分析一下你所抓取的网…...

Python+Yolov5舰船侦测识别

程序示例精选 PythonYolov5舰船侦测识别 如需安装运行环境或远程调试,见文章底部个人QQ名片,由专业技术人员远程协助! 前言 这篇博客针对<<PythonYolov5舰船侦测识别>>编写代码,代码整洁,规则,…...

Qt5.9学习笔记-事件(五) 事件调试和排查

⭐️我叫忆_恒心,一名喜欢书写博客的在读研究生👨🎓。 如果觉得本文能帮到您,麻烦点个赞👍呗! 近期会不断在专栏里进行更新讲解博客~~~ 有什么问题的小伙伴 欢迎留言提问欧,喜欢的小伙伴给个三…...

【实用工具】SpringBoot实现接口签名验证

需求场景 由于项目需要开发第三方接口给多个供应商,为保证Api接口的安全性,遂采用Api接口签名验证。 Api接口签名验证主要防御措施为以下几个: 请求发起时间得在限制范围内请求的用户是否真实存在是否存在重复请求请求参数是否被篡改 项目…...

DDR基础

欢迎关注我的博客网站nr-linux.com,图片清晰度和,排版会更好些,文章优先更新至博客站。 DDR全称Double Data Rate Synchronous Dynamic Random Access Memory,是当代处理器必不可少的存储器件之一。本文关于DDR介绍的核心点如下&…...

理解find命令

find命令使用通配符,而不是正则表达式 对于如下两个命令 find ./ -name *txt 和 find ./ -name \*txt 这两个命令之间的区别在于 shell 对通配符字符 * 的解释和展开方式不同。 find ./ -name *txt:在这个命令中,shell 在将命令传递给 fin…...

OpenCV教程——调整图像亮度与对比度,绘制形状和文字

调整图像亮度与对比度 1.图像变换 图像变换通常有两种方式: 像素变换:点操作邻域操作:区域 调整图像亮度和对比度属于像素变换(点操作)。 2.调整图像亮度与对比度 可以通过以下公式调整图像的亮度和对比度&#…...

Python模块篇:函数/类/变量和常量/注释/导入和使用

大家好,我是辣条哥!本期应邀写了一些Python模块相关内容~ Python模块是一种组织Python代码的方式,它将相关的代码放在一个文件中,以便于重用和维护。Python模块可以包含函数、类、变量和常量等,可以被其他Python程序导…...

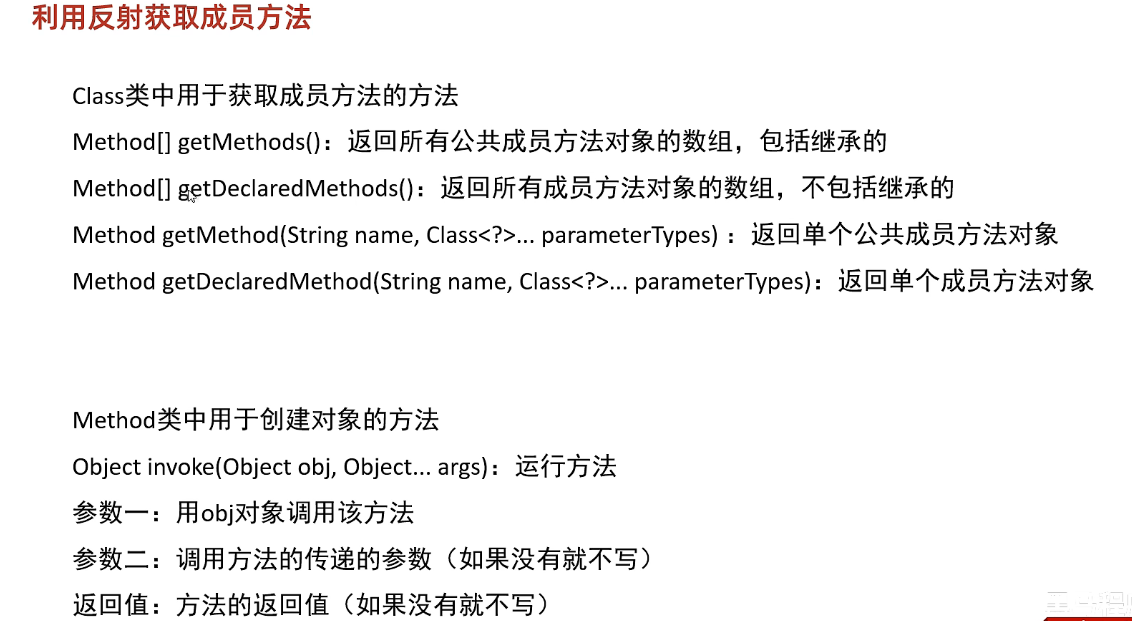

Java反射和动态代理

反射 反射允许对封装类的成员变量、成员方法和构造方法的信息进行编程访问 成员变量:修饰符、名字、类型、get/set值 构造方法:修饰符、名字、形参、创建对象 成员方法:修饰符、名字、形参、返回值、抛出的异常、获取注解、运行方法 获取…...

Python实现)

[NOIP2004 提高组] 津津的储蓄计划(思路+代码详解)Python实现

题目描述 津津的零花钱一直都是自己管理。每个月的月初妈妈给津津300 元钱,津津会预算这个月的花销,并且总能做到实际花销和预算的相同。 为了让津津学习如何储蓄,妈妈提出,津津可以随时把整百的钱存在她那里,到了年…...

分布式搜索引擎es 面试突击

es elastocsearch 倒排索引是在数据查询之前建立,在查询的时候可以直接通过关键词定位到文档内容。用空间换时间 分布式架构原理说一下? es底层是基于lucene来的 大概就是一个用于全文检索的jar包 用es来做分布式的搜索引擎 可以承载一秒钟几千的…...

社会心理学的六个经典实验

社会心理学的六个经典实验 社会心理学(Social Psychology)是一门研究我们周围情境的力量的科学,尤其关注我们是如何看待他人,如何影响他人的。更确切地说,社会心理学是一门就人们如何看待他人,如何影响他人…...

Java 单例模式详解

单例模式(Singleton Pattern)是一种常见的设计模式,它可以确保某个类只有一个实例,并提供对该实例的全局访问点。本文将详细介绍 Java 中所有单例模式实现,包括懒汉式、饿汉式、枚举式、双重检查锁定式、静态内部类式等…...

AI读心重磅突破登Nature!大脑信号1秒被看穿,还能预测未来画面

最近,来自洛桑联邦理工学院的研究团队提出了一种全新的方法,可以用AI从大脑信号中提取视频画面。论文已登Nature,却遭网友疯狂「打假」。 现在,AI不仅会读脑,还会预测下一个画面了! 利用AI,一个…...

【SAP Abap】X-DOC:SNRO - ABAP流水号应用

【SAP Abap】X-DOC:SNRO - ABAP流水号应用 1、定义表(字段域)2、定义流水号3、使用流水号4、测试程序 1、定义表(字段域) 2、定义流水号 Tcode: SNRO/SNUM, 根据以上创建的字段域 YDSNRO,创建对…...

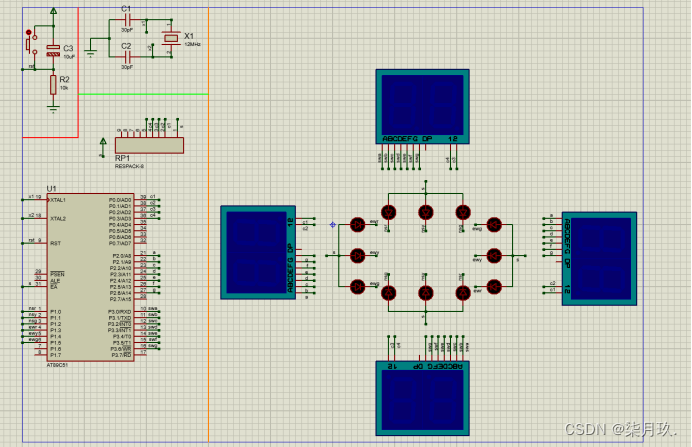

基于AT89C51单片机的交通灯设计与仿真

点击链接获取Keil源码与Project Backups仿真图: https://download.csdn.net/download/qq_64505944/87763760?spm1001.2014.3001.5503 源码获取 主要内容: 设计一个能够控制十二盏交通信号灯的模拟系统,:利用单片机的定时器定时,令十字路口…...

Using filesort)

MySQL系列三(定位慢SQL、SQL优化与索引优化)Using filesort

文章目录 1. 慢SQL1.1 定位慢SQL(慢查询日志)1.2 慢SQL优化整体思路 2. 索引优化3. SQL语句优化回表Using filesort 1. 慢SQL 1.1 定位慢SQL(慢查询日志) 在mysql 配置文件中 (my.conf),进行下面配置&…...

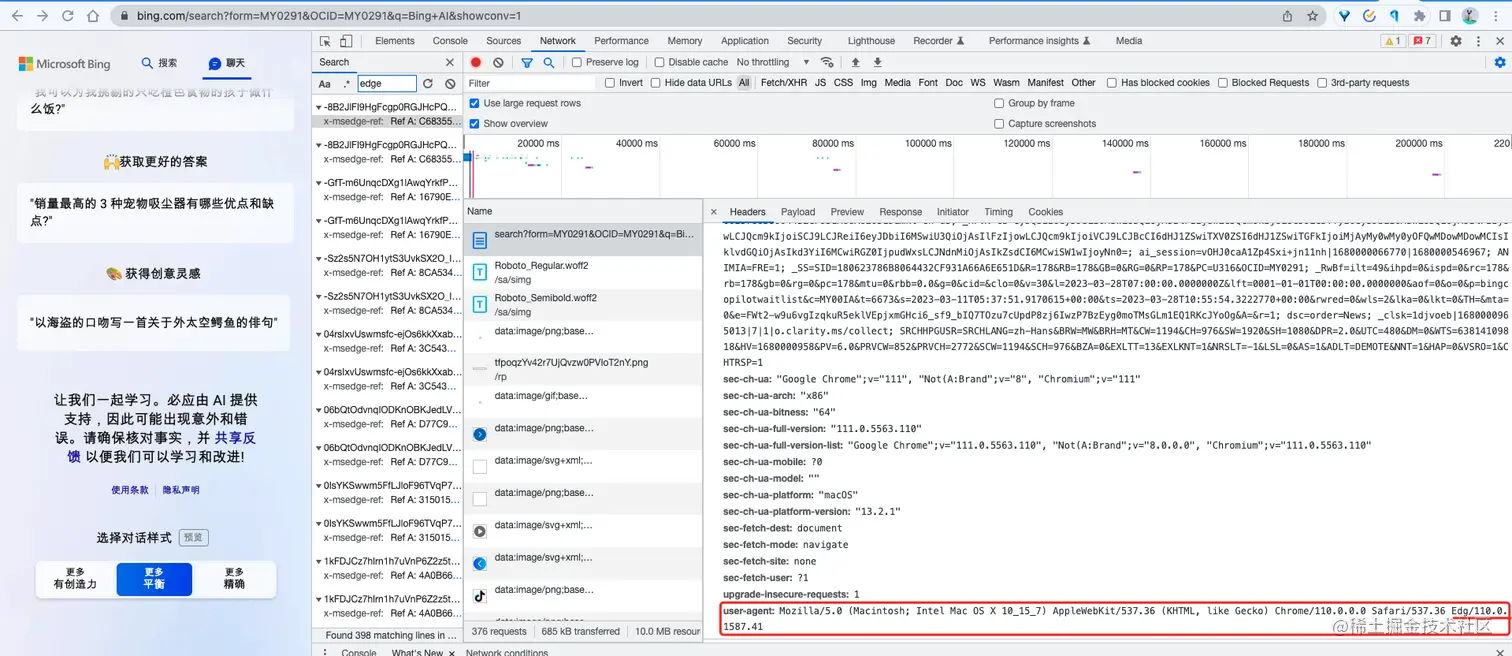

免费使用GPT-4.0?【AI聊天 | GPT4教学】 —— 微软 New Bing GPT4 申请与使用保姆级教程

目录 认识 New Bing 2. 注册并登录 Microsoft 账号 3. 如何免科学上网使用 New Bing? 4. 加入 WaitList 候补名单 5. 使用 New Bing! 6. 使用 Skype 免科学上网访问 New Bing! 7. 在 Chrome 浏览器中使用 New Bing! 8. 总…...

渲染对电脑伤害大吗_如何减少渲染伤机?

虽然说摄影穷三代,但想要自己的本地配置跟上自己的创作速度,高昂的硬件配置支出也可以让自己穷一段时间。CG制作过程中,渲染是必不可少的一步,而且这一步也是很吃“机器”的,那很多人也会担心,如果经常用自…...

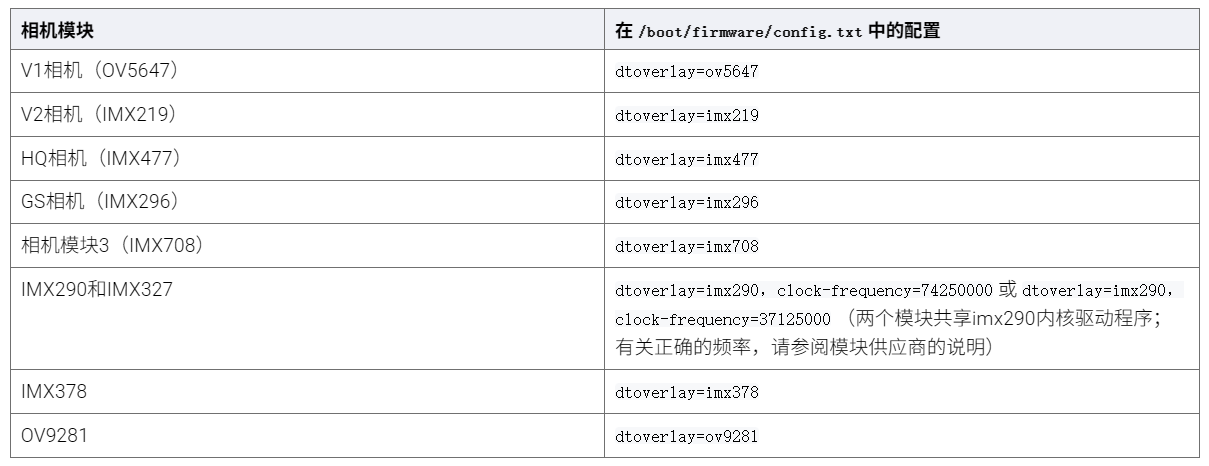

树莓派超全系列教程文档--(61)树莓派摄像头高级使用方法

树莓派摄像头高级使用方法 配置通过调谐文件来调整相机行为 使用多个摄像头安装 libcam 和 rpicam-apps依赖关系开发包 文章来源: http://raspberry.dns8844.cn/documentation 原文网址 配置 大多数用例自动工作,无需更改相机配置。但是,一…...

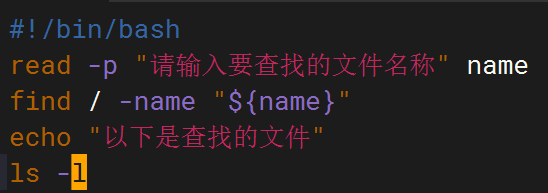

shell脚本--常见案例

1、自动备份文件或目录 2、批量重命名文件 3、查找并删除指定名称的文件: 4、批量删除文件 5、查找并替换文件内容 6、批量创建文件 7、创建文件夹并移动文件 8、在文件夹中查找文件...

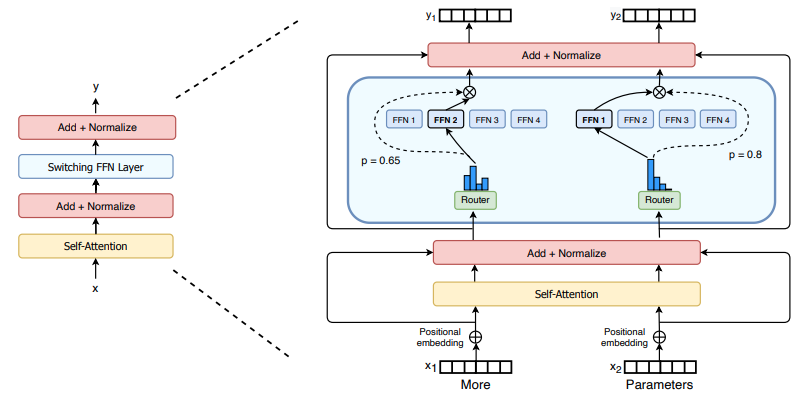

(二)TensorRT-LLM | 模型导出(v0.20.0rc3)

0. 概述 上一节 对安装和使用有个基本介绍。根据这个 issue 的描述,后续 TensorRT-LLM 团队可能更专注于更新和维护 pytorch backend。但 tensorrt backend 作为先前一直开发的工作,其中包含了大量可以学习的地方。本文主要看看它导出模型的部分&#x…...

大模型多显卡多服务器并行计算方法与实践指南

一、分布式训练概述 大规模语言模型的训练通常需要分布式计算技术,以解决单机资源不足的问题。分布式训练主要分为两种模式: 数据并行:将数据分片到不同设备,每个设备拥有完整的模型副本 模型并行:将模型分割到不同设备,每个设备处理部分模型计算 现代大模型训练通常结合…...

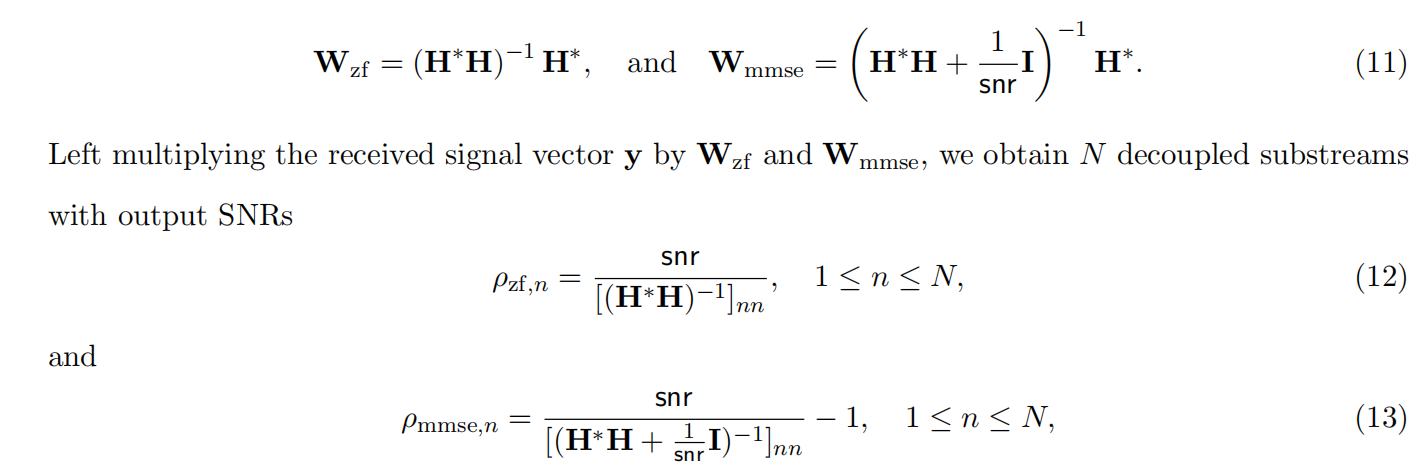

均衡后的SNRSINR

本文主要摘自参考文献中的前两篇,相关文献中经常会出现MIMO检测后的SINR不过一直没有找到相关数学推到过程,其中文献[1]中给出了相关原理在此仅做记录。 1. 系统模型 复信道模型 n t n_t nt 根发送天线, n r n_r nr 根接收天线的 MIMO 系…...

混合(Blending))

C++.OpenGL (20/64)混合(Blending)

混合(Blending) 透明效果核心原理 #mermaid-svg-SWG0UzVfJms7Sm3e {font-family:"trebuchet ms",verdana,arial,sans-serif;font-size:16px;fill:#333;}#mermaid-svg-SWG0UzVfJms7Sm3e .error-icon{fill:#552222;}#mermaid-svg-SWG0UzVfJms7Sm3e .error-text{fill…...

Vue ③-生命周期 || 脚手架

生命周期 思考:什么时候可以发送初始化渲染请求?(越早越好) 什么时候可以开始操作dom?(至少dom得渲染出来) Vue生命周期: 一个Vue实例从 创建 到 销毁 的整个过程。 生命周期四个…...

【FTP】ftp文件传输会丢包吗?批量几百个文件传输,有一些文件没有传输完整,如何解决?

FTP(File Transfer Protocol)本身是一个基于 TCP 的协议,理论上不会丢包。但 FTP 文件传输过程中仍可能出现文件不完整、丢失或损坏的情况,主要原因包括: ✅ 一、FTP传输可能“丢包”或文件不完整的原因 原因描述网络…...

前端高频面试题2:浏览器/计算机网络

本专栏相关链接 前端高频面试题1:HTML/CSS 前端高频面试题2:浏览器/计算机网络 前端高频面试题3:JavaScript 1.什么是强缓存、协商缓存? 强缓存: 当浏览器请求资源时,首先检查本地缓存是否命中。如果命…...

day51 python CBAM注意力

目录 一、CBAM 模块简介 二、CBAM 模块的实现 (一)通道注意力模块 (二)空间注意力模块 (三)CBAM 模块的组合 三、CBAM 模块的特性 四、CBAM 模块在 CNN 中的应用 一、CBAM 模块简介 在之前的探索中…...