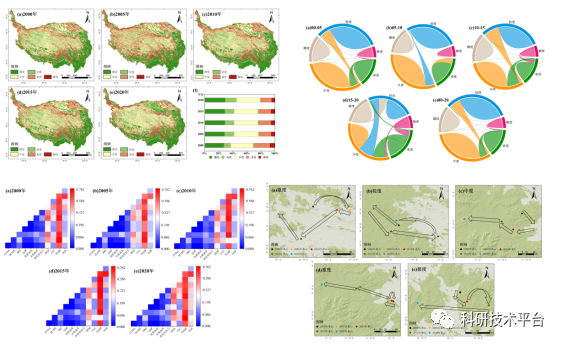

“SRP模型+”多技术融合在生态环境脆弱性评价模型构建、时空格局演变分析与RSEI 指数的生态质量评价

近年来,国内外学者在生态系统的敏感性、适应能力和潜在影响等方面开展了大量的生态脆弱性研究,他们普遍将生态脆弱性概念与农牧交错带、喀斯特地区、黄土高原区、流域、城市等相结合,评价不同类型研究区的生态脆弱特征,其研究内容主要包括脆弱性的时空演变、动态监测、影响机理和驱动因子等方面的分析。国内外学者从生态脆弱性的要素、系统结构和功能、形成机制等方面提出生态脆弱性研究框架和概念模型。其中SRP模型主要以生态系统稳定性的内涵为依据构建而成,体现自然环境影响和人为活动干扰,与生态系统敏感性和适应性对生态脆弱性的综合影响,其结构系统地涵盖了生态脆弱性的构成指标,已在生态脆弱性评价中得到广泛应用。从不同角度对不同生态脆弱性特征地区的研究,采用的测度模型有所不同,研究所适用的指标体系也不尽相同,目前指标大多来自自然要素和人为要素两个层次。

点击查看原文链接![]() https://mp.weixin.qq.com/s?__biz=Mzg2NDYxNjMyNA==&mid=2247539816&idx=6&sn=82ea102e71ec31201a64e9033200431f&chksm=ce64b683f9133f95cc50c58d1e24f9277e1529276ae3555ab72940d46aa62b9e2291711ebd90&scene=21#wechat_redirect

https://mp.weixin.qq.com/s?__biz=Mzg2NDYxNjMyNA==&mid=2247539816&idx=6&sn=82ea102e71ec31201a64e9033200431f&chksm=ce64b683f9133f95cc50c58d1e24f9277e1529276ae3555ab72940d46aa62b9e2291711ebd90&scene=21#wechat_redirect

掌握生态脆弱性变化原因及其内部机理,是脆弱性驱动机制分析的重要任务,可为生态环境的保护和治理提供有针对性的指导和建议。目前国内外学者对生态脆弱性进行了广泛而深入的研究,通过系统梳理相关文献发现,研究多侧重于生态脆弱性的时空格局评价、脆弱性与经济、人口等要素的耦合协调分析、与土地利用的相关性分析等方面,而对其驱动机制的分析和探讨还较为薄弱,主要就驱动因素类别和驱动机制分析方法两个方面展开。随着3S技术和多种学科的交流与发展,相比以往传统生态环境监测分析中,受到数据可视化、数据获取、数据空间分析、时效性、监测范围的限制,3S技术中遥感技术具备观测面积大、时效性强、位置定位精确的优势;地理信息系统技术具备强大的空间统计分析的优势,如对生态环境研究中离散型数据进行区域空间可视化表达,准确进行生态环境评价的空间运算和分析。3S技术在生态环境脆弱性评价发展中,不仅弥补了传统调查方法的不足,还能准确、有效的进行生态环境相关信息提取,和提高生态环境变化监测效率。此外,借助3S技术还能为生态脆弱区及其他非生态脆弱区提供生态保护修复重建决策提供科学支撑利用3S技术进行生态环境脆弱性评价,可使评价指标数据实现空间可视化,使评价结果空间准确化,以及科学识别分析其因子机制和变异规律,有目标性地为地区进行生态保护建设和修复提供科学支撑。

集成云端、桌面端等环境,结合遥感云计算、GIS空间分析,R语言统计分析的优势,以分析生态环境脆弱性的时空演变为主线。通过本课程的学习,您将掌握:

第一,收集各类指标数据,构建的“生态压力度-生态敏感性-生态恢复力”评价体系;

第二,通过掌握多源空间数据处理方法,提取景观格局指数、核密度估计、植被反演、水土流失计算、空间插值等技术方法构建评价指标空间数据库;

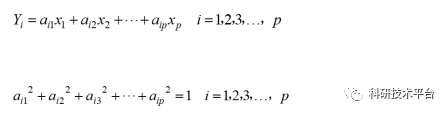

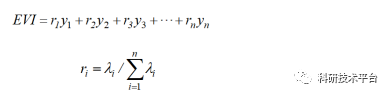

第三,确定权重,计算攀枝花市脆弱度值,进行脆弱等级分级和面积统计,既而完成研究区生态环境脆弱性空间分异特征分析;

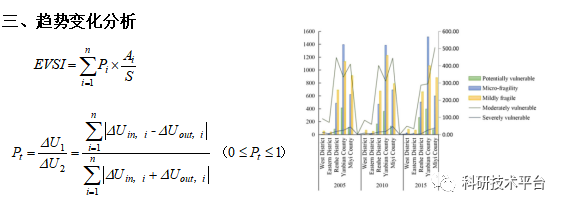

第四,结合CA-Markov模型、动态度,趋势指数,生态脆弱性综合指数分析攀枝花整体脆弱度变化趋势和变化速度,完成攀枝花市生态环境脆弱时间格局演变规律分析;

第五,运用地理探测器找到影响该地区的人文驱动因素,通过生态脆弱水平分级分区为生态文明建设道路提供科学理论支撑。

内容详情:

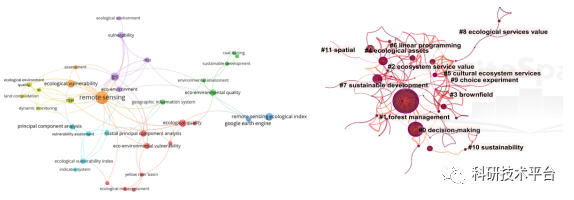

第一章、生态环境脆弱性评价内涵及基于文献可视化方法研究热点分析

一、基本原理

Ø生态环境脆弱性内涵

Ø生态环境脆弱性评价研究

Ø生态环境脆弱性驱动力研究

Ø生态环境脆弱性研究热点

二、文献可视化软件介绍及常用功能介绍

ØVOS Viewer文献可视化及研究热点分析;

ØCitespace文献可视化及研究热点分析;

ØArcGIS软件介绍及安装技巧

ØR语言环境部署

Ø遥感云计算平台简介与登陆

ØFragstate安装与介绍

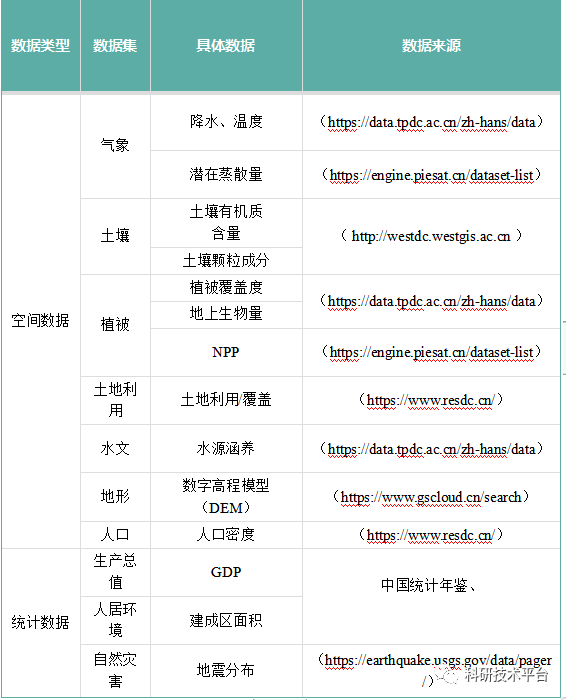

第二章、数据来源及预处理

一、ArcGIS Pro软件介绍及安装、常用功能介绍

ØArcGIS Pro版本介绍,安装;

ØArcGIS Pro软件界面,常用功能介绍;

Ø空间坐标系介绍与建立

Ø空间数据介绍与入库

Ø地图符号与版面设计

二、数据收集及预处理

三、预处理

投影转换、重采样、裁剪等

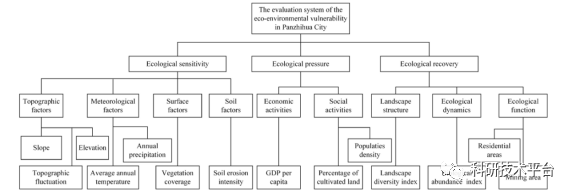

第三章、生态环境脆弱性评价模型构建

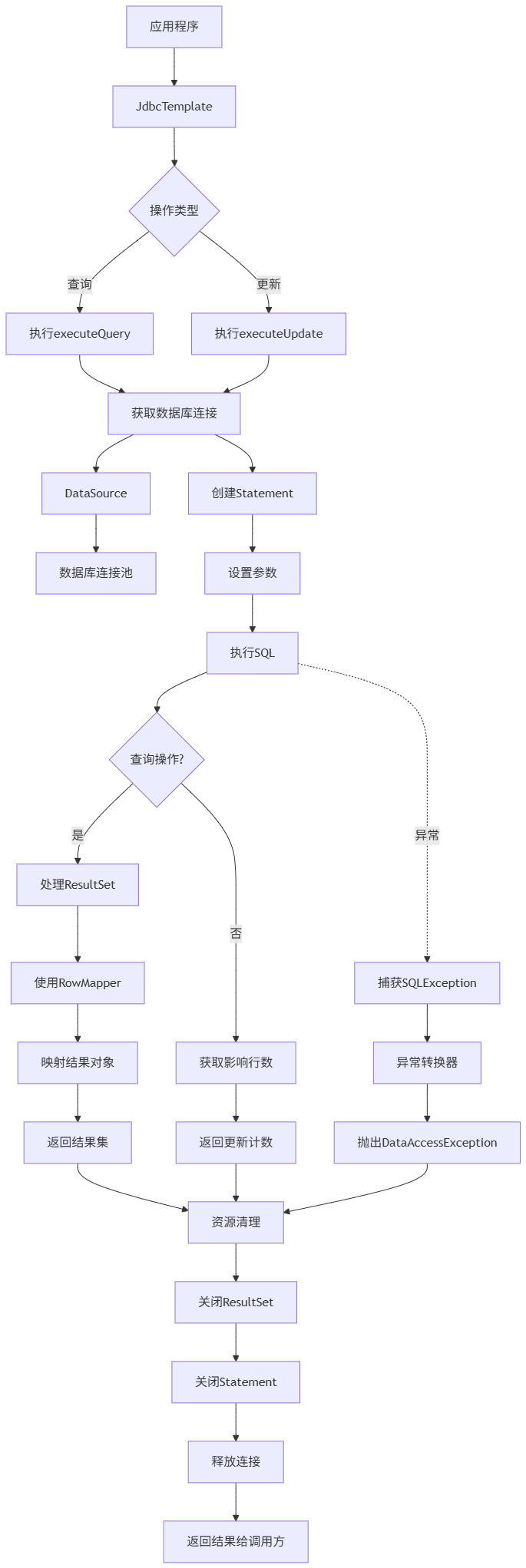

一、 SRP概念模型

二、评价因子选取原则

三、评价指标体系框架

四、评价指标与生态环境脆弱性之间的相关性

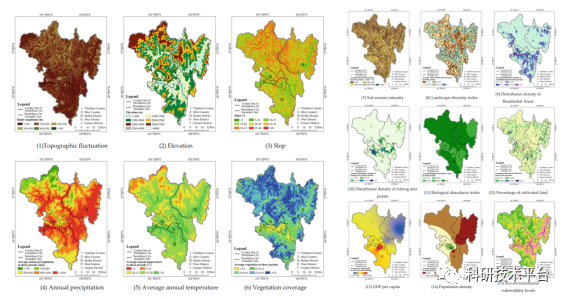

五、评价指标的提取

Ø地形因子

Ø气象因子

²NC数据处理:NC数据加载,模型构建器构建(数据读取,投影,重采样,裁剪,输出保存等),NC数据转TIF数据存储

²降水因子提取

²气温因子提取

Ø植被因子提取

²基于PIE ENGINE植被指数提取

Ø土壤因子

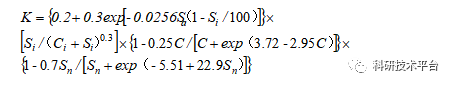

²修正的通用水土土流失公式模型来算土壤侵蚀强度

![]()

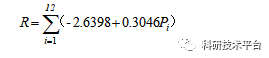

²降雨侵蚀力

²土壤可蚀性因子

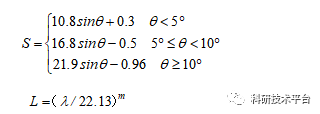

²坡度坡长因子,

²覆盖与管理因子

²表示水土保持处理因子

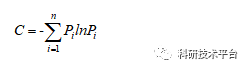

Ø景观多样性指数

²Fragstate4.2平台上,在土地利用分类结果基础上,采用上述景观多样性指数计算

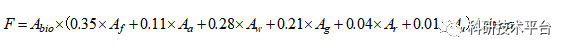

Ø生物丰度指数

Ø居民点干扰

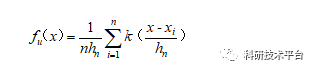

²采用核密度估计模型进行密度探测分析,从而反映不同空间距离上居民点对周围生态系统的活动干扰程度,表征地区生态功能。

Ø生态压力度因子

²以人口分布、耕地占比率、人均GDP因子来表征生态压力度

²基于PIE ENGINE人口分布数据获取与预处理

²基于PIE ENGINE的GDP分布数据获取与预处理

²耕地占有率计算

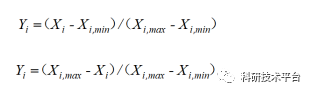

六、评价指标标准化处理

七、评价指标权重的确定

²空间主成分分析方法完成攀枝花市各时段生态环境脆弱性评价指标的权重确定

(1)各时段评价指标的原始数据标准化处理;

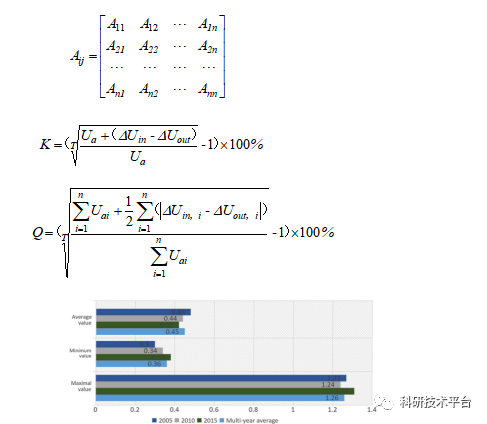

(2)建立多个变量之间的相关系数矩阵;

(3)计算相关系数矩阵的特征值和与其对应的特征向量;

(4)对特征向量进行线性组合并得到个主成分。

八、生态环境脆弱性评价模型

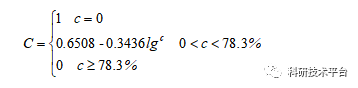

九、生态环境脆弱性评价结果分类定级

![]()

第四章、生态环境脆弱性时空格局演变分析

一、生态环境脆弱性的空间格局分析

二、生态环境脆弱性的时间变化

²采用CA-Markov模型、单一动态度、综合动态度计算:

第五章、生态环境脆弱性时空格局演变驱动机制分析

一、R语言语法简介

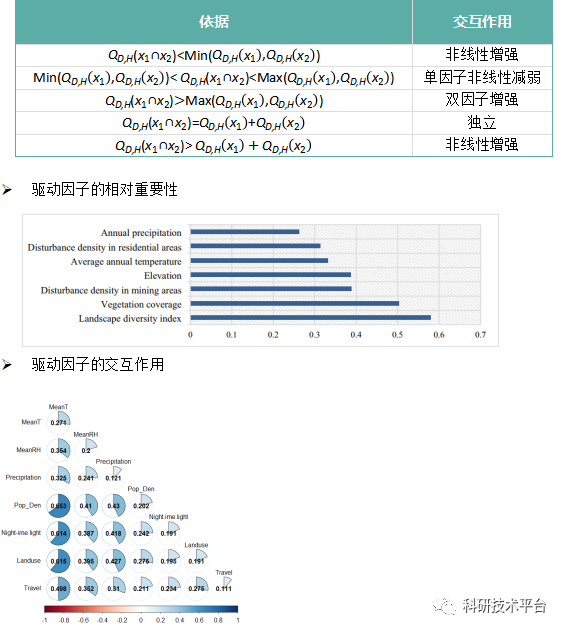

二、地理探测器及相关包的介绍

三、地理探测器运行

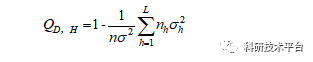

Ø因子探测器:探测某评价指标多大程度上解释了因变量,用因子解释力进行度量,值越大则对生态环境脆弱性的贡献越大,反之越小。计算公式如下:

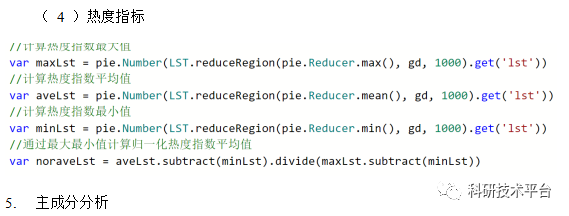

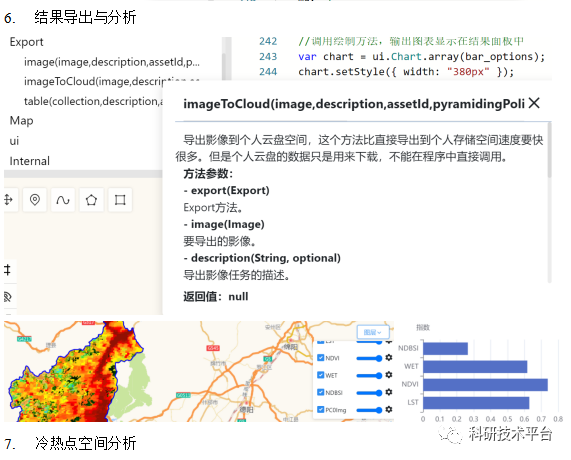

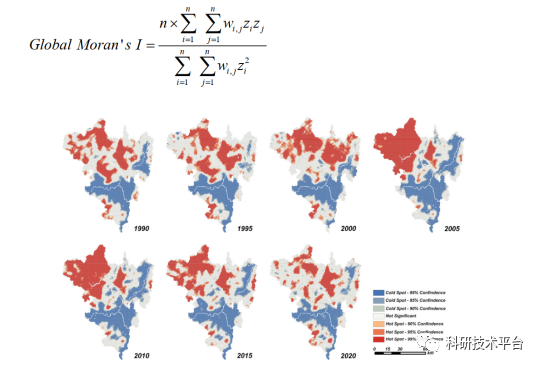

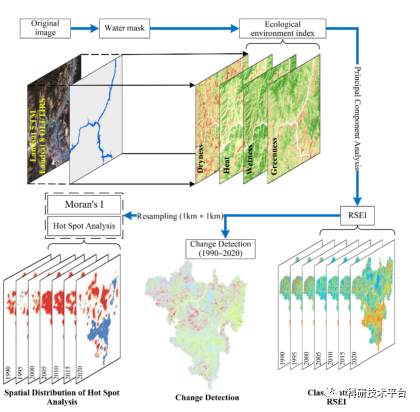

第六章、基于 RSEI 指数的生态质量评价

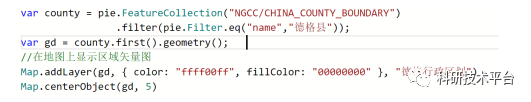

1.加载研究区矢量边界:在地图上加载区域矢量图。

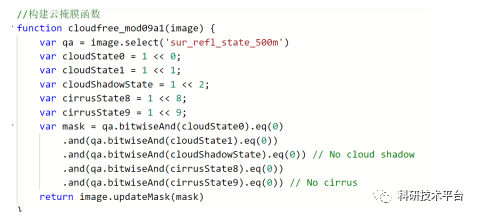

2.云掩膜:导入所需数据集,进行去云处理。

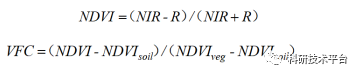

3.水体掩膜:水体掩膜计算公式:

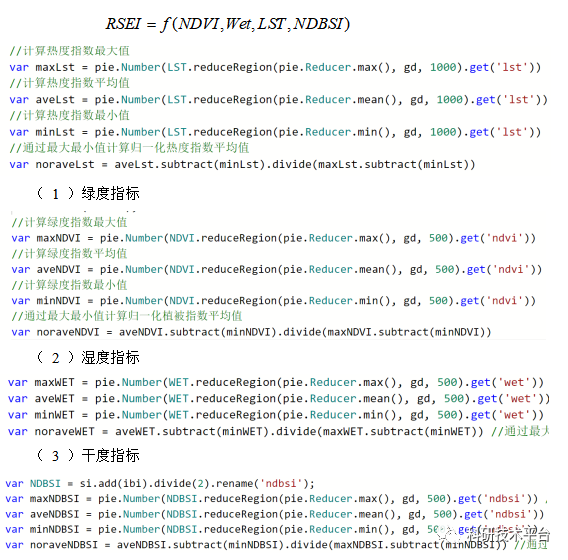

4.遥感生态指数( RSEI )的构建

第七章论文写作与案例分析

1.论文写作与投稿心得分享

2.SRP模型相关应用案例分析

3.论文写作案例与分析

相关文章:

“SRP模型+”多技术融合在生态环境脆弱性评价模型构建、时空格局演变分析与RSEI 指数的生态质量评价

近年来,国内外学者在生态系统的敏感性、适应能力和潜在影响等方面开展了大量的生态脆弱性研究,他们普遍将生态脆弱性概念与农牧交错带、喀斯特地区、黄土高原区、流域、城市等相结合,评价不同类型研究区的生态脆弱特征,其研究内容…...

【大虾送书第六期】搞懂大模型的智能基因,RLHF系统设计关键问答

目录 ✨1、RLHF是什么? ✨2、RLHF适用于哪些任务? ✨3、RLHF和其他构建奖励模型的方法相比有何优劣? ✨4、什么样的人类反馈才是好的反馈 ✨5、RLHF算法有哪些类别,各有什么优缺点? ✨6、RLHF采用人类反馈会带来哪些局…...

超越函数界限:探索JavaScript函数的无限可能

🎬 岸边的风:个人主页 🔥 个人专栏 :《 VUE 》 《 javaScript 》 ⛺️ 生活的理想,就是为了理想的生活 ! 目录 📚 前言 📘 1. 函数的基本概念 📟 1.1 函数的定义和调用 📟 1.2 …...

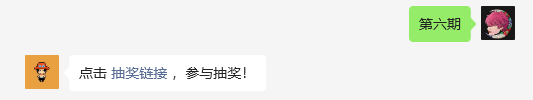

PHP实现轻量级WEB服务器接收HTTP提交的RFID刷卡信息并回应驱动读卡器显示播报语音

本示例使用的读卡器:RFID网络WIFI无线TCP/UDP/HTTP可编程二次开发读卡器POE供电语音-淘宝网 (taobao.com) <?php mb_http_output(utf-8); $port88; $socket socket_create(AF_INET, SOCK_STREAM, SOL_TCP); $bool socket_bind($socket, "0.0.0.0",…...

Neo4j之with基础

WITH 语句在 Cypher 查询中用于将之前的查询结果传递给后续的查询操作。它可以用来控制查询的流程,并且常常与其他语句如 MATCH、RETURN、CREATE、DELETE 等一起使用。以下是一些常用的示例和解释: 基本用法: MATCH (p:Person) WITH p RETU…...

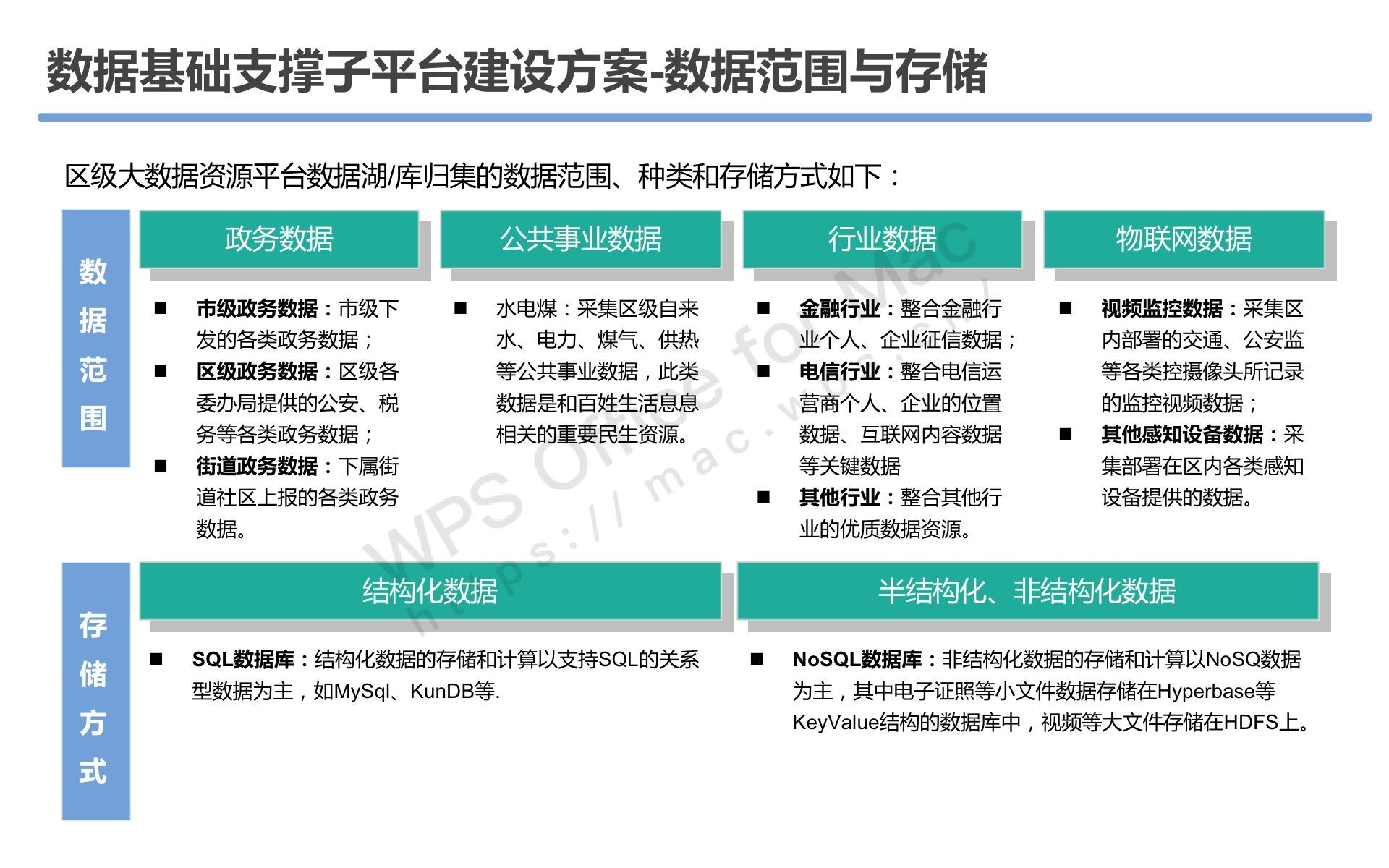

60页数字政府智慧政务大数据资源平台项目可研方案PPT

导读:原文《60页数字政府智慧政务大数据资源平台项目可研方案PPT》(获取来源见文尾),本文精选其中精华及架构部分,逻辑清晰、内容完整,为快速形成售前方案提供参考。 项目需求分析 项目建设原则和基本策略…...

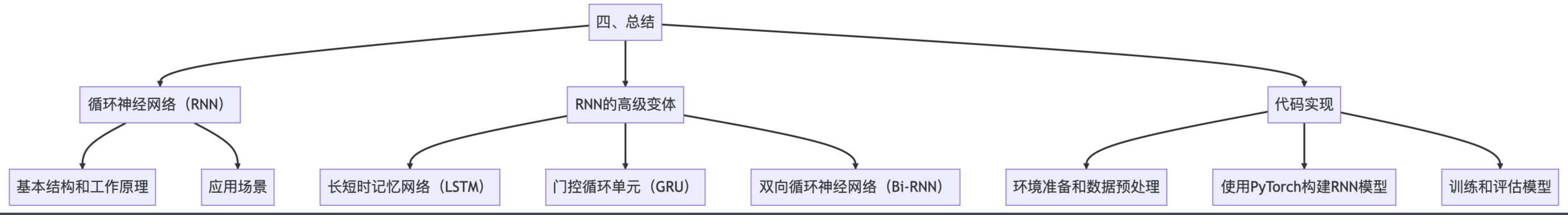

循环神经网络RNN完全解析:从基础理论到PyTorch实战

目录 一、循环神经网络全解1.1 什么是循环神经网络网络结构工作原理数学模型RNN的优缺点总结 1.2 循环神经网络的工作原理RNN的时间展开数学表述信息流动实现示例梯度问题:梯度消失和爆炸总结 1.3 循环神经网络的应用场景文本分析与生成1.3.1 自然语言处理1.3.2 机器…...

【SA8295P 源码分析】52 - 答疑之 QNX 创建镜像、Android修改CMDLINE

【SA8295P 源码分析】52 - 答疑之 QNX 创建镜像、Android修改CMDLINE 一、QNX 侧创建 img 镜像二、QNX 侧指定只编译某一个版本三、Android定制修改selinux权限,user版本采用enforcing,userdebug版本permissive系列文章汇总见:《【SA8295P 源码分析】00 - 系列文章链接汇总》…...

网络安全法律

立法的必要性:网络渗透,网络入侵,网络诈骗,网上钓鱼侵犯知识产权,宣传恐怖主义,极端主义等伤害共鸣利益的行为越发猖狂 信息系统运维安全管理规定(范文)| 资料 过程: 14-16 草案初…...

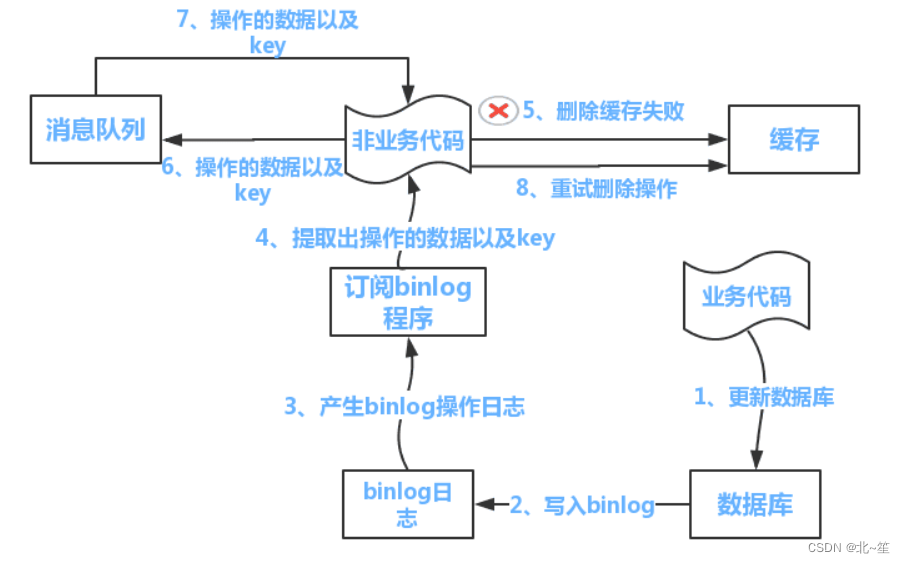

Redis缓存问题(穿透, 击穿, 雪崩, 污染, 一致性)

目录 1.什么是Redis缓存问题? 2.缓存穿透 3.缓存击穿 4.缓存雪崩 5.缓存污染(或满了) 5.1 最大缓存设置多大 5.2 缓存淘汰策略 6.数据库和缓存一致性 6.1 4种相关模式 6.2 方案:队列重试机制 6.3 方案:异步更新缓…...

网络时代拟态环境的复杂化

信息在网络上的制作、编码、传播机制和传统媒介有本质的区别,即传播者和 受传者的角色交叉,而且互联网本身可看作另一个有别于现实环境的虚拟世界,因 此网络媒介所营造出的拟态环境在一定程度上独立于传统大众传播的拟态环境。 一个是传统…...

湘潭大学 湘大 XTU OJ 1055 整数分类 题解(非常详细)

链接 整数分类 题目 Description 按照下面方法对整数x进行分类:如果x是一个个位数,则x属于x类;否则将x的各位上的数码累加,得到一个新的x,依次迭代,可以得到x的所属类。比如说24,246&#…...

什么是视频的编码和解码

这段描述中,视频解码能力和视频编码能力指的是不同的处理过程。视频解码是将压缩过的视频数据解开并还原为可播放的视频流,而视频编码是将原始视频数据压缩成更小的尺寸,以减少存储空间和传输带宽。在这个上下文中,解码能力和编码…...

LeetCode 2681. Power of Heroes【排序,数学,贡献法】2060

本文属于「征服LeetCode」系列文章之一,这一系列正式开始于2021/08/12。由于LeetCode上部分题目有锁,本系列将至少持续到刷完所有无锁题之日为止;由于LeetCode还在不断地创建新题,本系列的终止日期可能是永远。在这一系列刷题文章…...

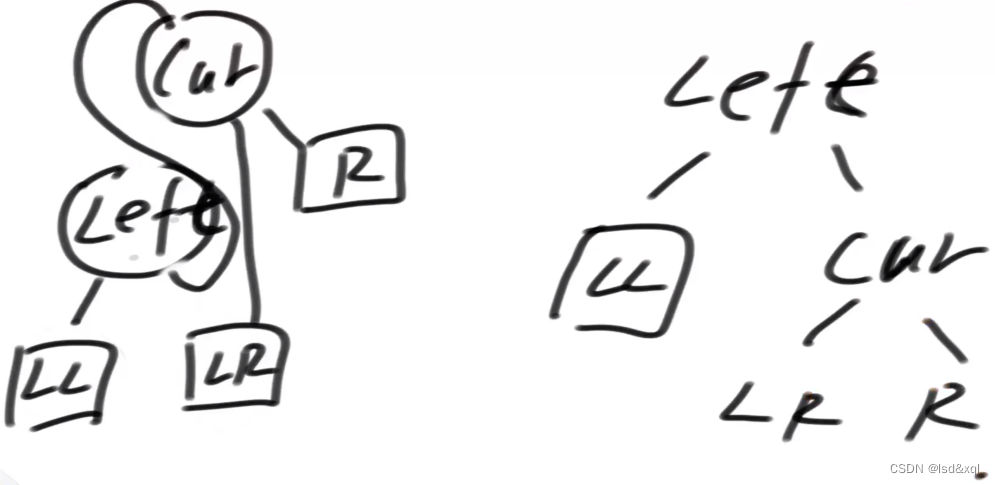

AVL树的讲解

算法拾遗三十八AVL树 AVL树AVL树平衡性AVL树加入节点AVL删除节点AVL树代码 AVL树 AVL树具有最严苛的平衡性,(增、删、改、查)时间复杂度为O(logN),AVL树任何一个节点,左树的高度和右树的高度差…...

Unity 之 Input类

文章目录 总述具体介绍 总述 Input 类是 Unity 中用于处理用户输入的重要工具,它允许您获取来自键盘、鼠标、触摸屏和控制器等设备的输入数据。通过 Input 类,您可以轻松地检测按键、鼠标点击、鼠标移动、触摸、控制器按钮等用户输入事件。以下是关于 I…...

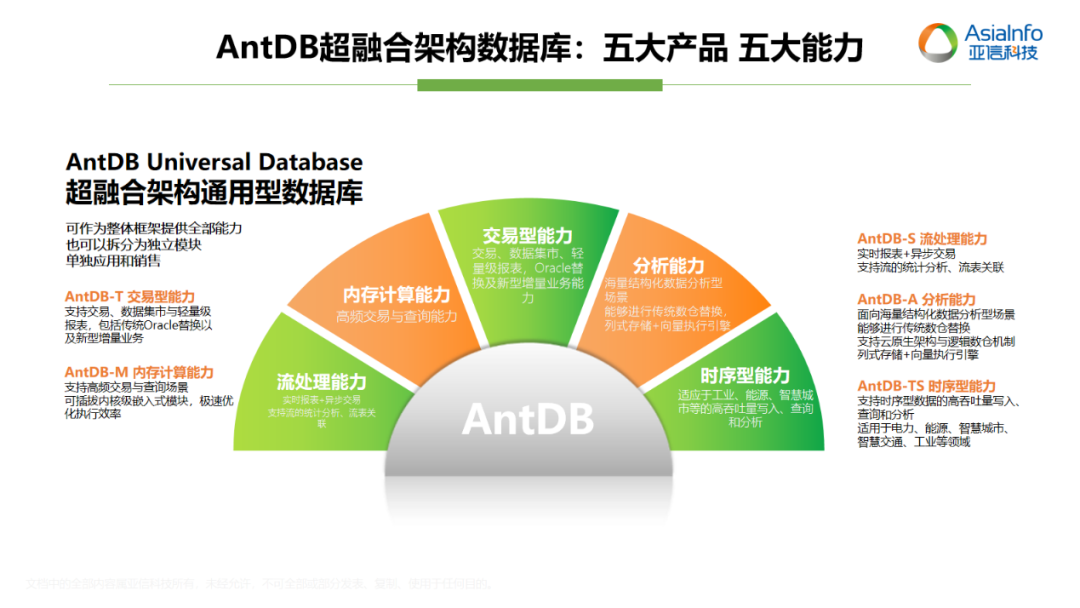

亚信科技AntDB数据库连年入选《中国DBMS市场指南》代表厂商

近日,全球权威ICT研究与顾问咨询公司Gartner发布了2023年《Market Guide for DBMS, China》(即“中国DBMS市场指南”),该指南从市场份额、技术创新、研发投入等维度对DBMS供应商进行了调研。亚信科技是领先的数智化全栈能力提供商…...

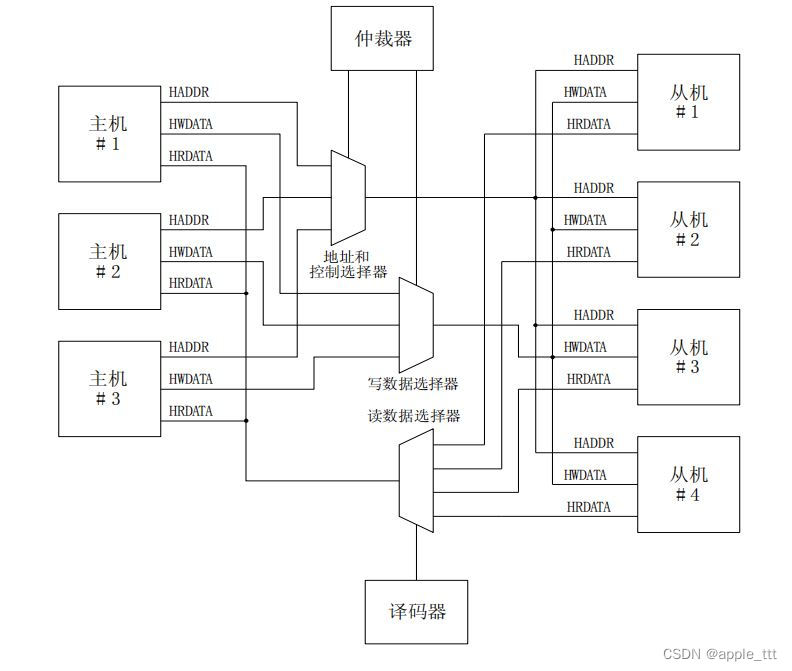

AMBA总线协议(3)——AHB(一)

目录 一、前言 二、什么是AHB总线 1、概述 2、一个典型的基于AHB总线的微处理器架构 3、基本的 AHB 传送特性 三、AMBA AHB总线互联 四、小结 一、前言 在之前的文章中我们初步的了解了一下AMBA总线中AHB,APB,AXI的信号线及其功能,从本文开始我们…...

Git commit与pull的先后顺序

Git commit与pull的先后顺序_git先pull再commit_Mordor Java Girl的博客-CSDN博客 编辑yucoang2020.04.21 回复 28 先pull再commit的话, 你的commit也就不再纯粹了. 这一个commit不再是"你所编辑的xxx功能, 而是"别人所编辑的你所编辑的xxx". 我认为提交历…...

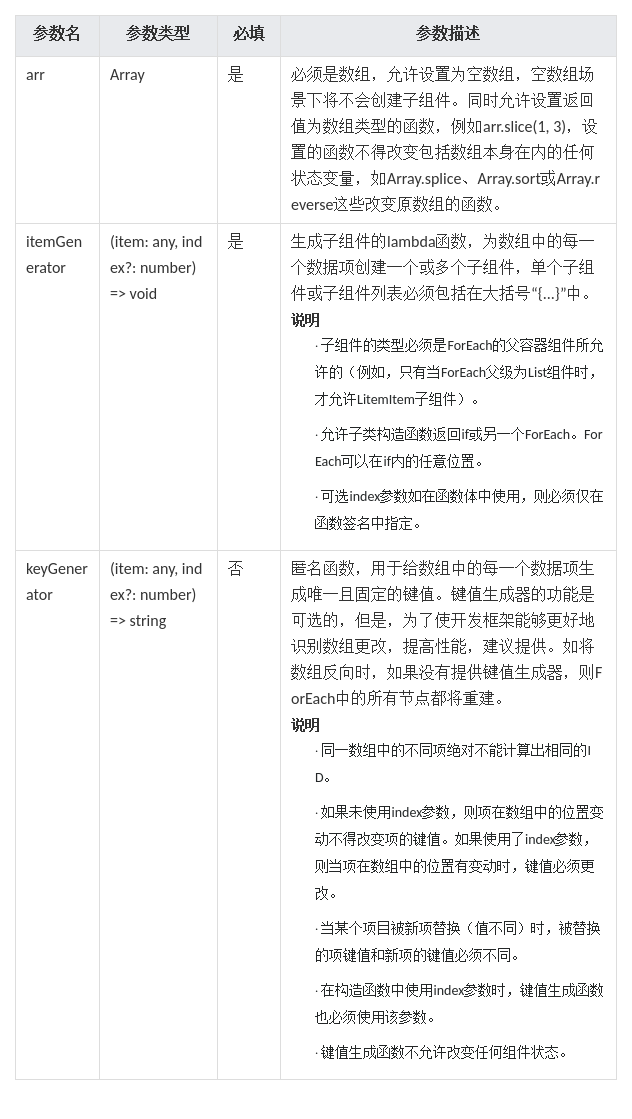

HarmonyOS/OpenHarmony应用开发-ArkTS语言渲染控制ForEach循环渲染

ForEach基于数组类型数据执行循环渲染。说明,从API version 9开始,该接口支持在ArkTS卡片中使用。 一、接口描述 ForEach(arr: any[], itemGenerator: (item: any, index?: number) > void,keyGenerator?: (item: any, index?: number) > stri…...

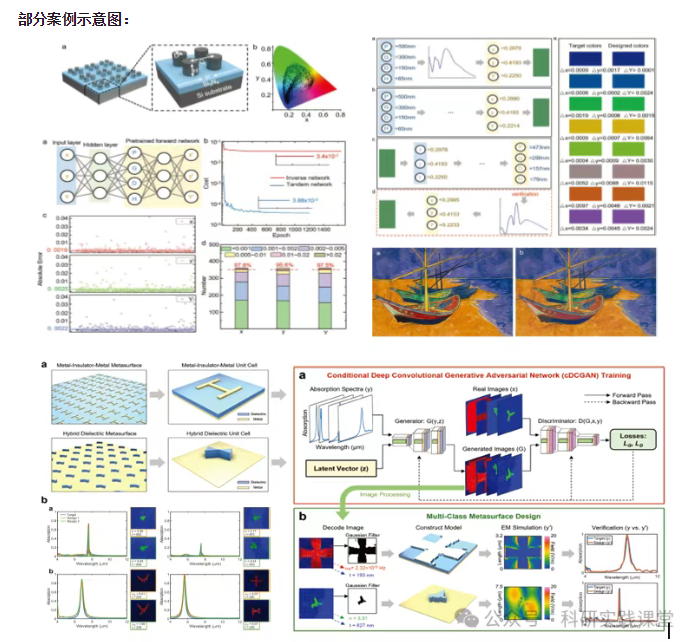

深度学习在微纳光子学中的应用

深度学习在微纳光子学中的主要应用方向 深度学习与微纳光子学的结合主要集中在以下几个方向: 逆向设计 通过神经网络快速预测微纳结构的光学响应,替代传统耗时的数值模拟方法。例如设计超表面、光子晶体等结构。 特征提取与优化 从复杂的光学数据中自…...

)

Java 语言特性(面试系列2)

一、SQL 基础 1. 复杂查询 (1)连接查询(JOIN) 内连接(INNER JOIN):返回两表匹配的记录。 SELECT e.name, d.dept_name FROM employees e INNER JOIN departments d ON e.dept_id d.dept_id; 左…...

ios苹果系统,js 滑动屏幕、锚定无效

现象:window.addEventListener监听touch无效,划不动屏幕,但是代码逻辑都有执行到。 scrollIntoView也无效。 原因:这是因为 iOS 的触摸事件处理机制和 touch-action: none 的设置有关。ios有太多得交互动作,从而会影响…...

Spring数据访问模块设计

前面我们已经完成了IoC和web模块的设计,聪明的码友立马就知道了,该到数据访问模块了,要不就这俩玩个6啊,查库势在必行,至此,它来了。 一、核心设计理念 1、痛点在哪 应用离不开数据(数据库、No…...

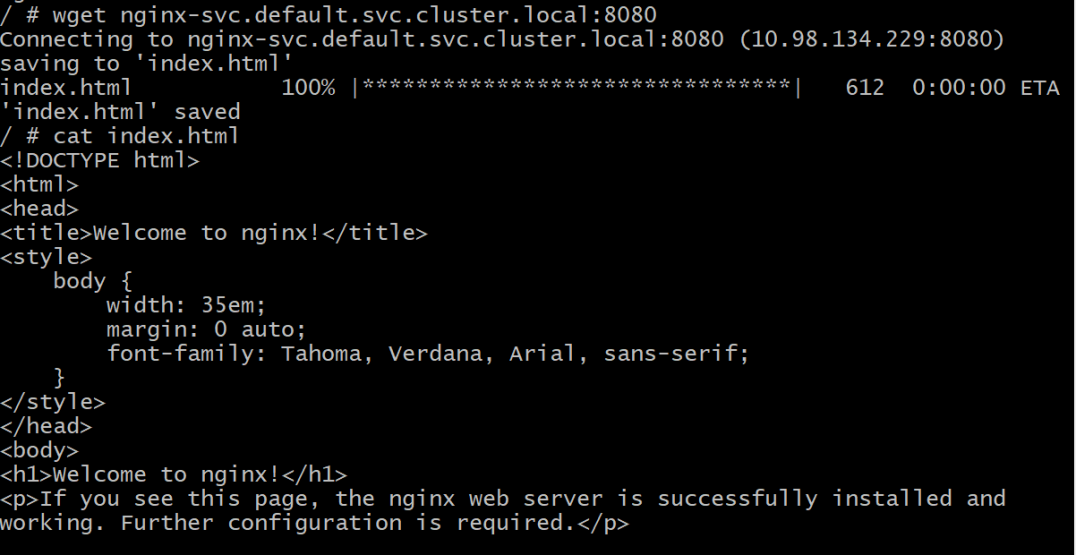

初探Service服务发现机制

1.Service简介 Service是将运行在一组Pod上的应用程序发布为网络服务的抽象方法。 主要功能:服务发现和负载均衡。 Service类型的包括ClusterIP类型、NodePort类型、LoadBalancer类型、ExternalName类型 2.Endpoints简介 Endpoints是一种Kubernetes资源…...

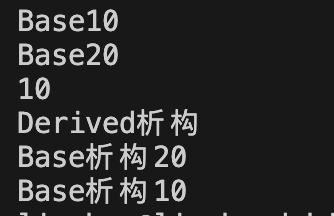

c++第七天 继承与派生2

这一篇文章主要内容是 派生类构造函数与析构函数 在派生类中重写基类成员 以及多继承 第一部分:派生类构造函数与析构函数 当创建一个派生类对象时,基类成员是如何初始化的? 1.当派生类对象创建的时候,基类成员的初始化顺序 …...

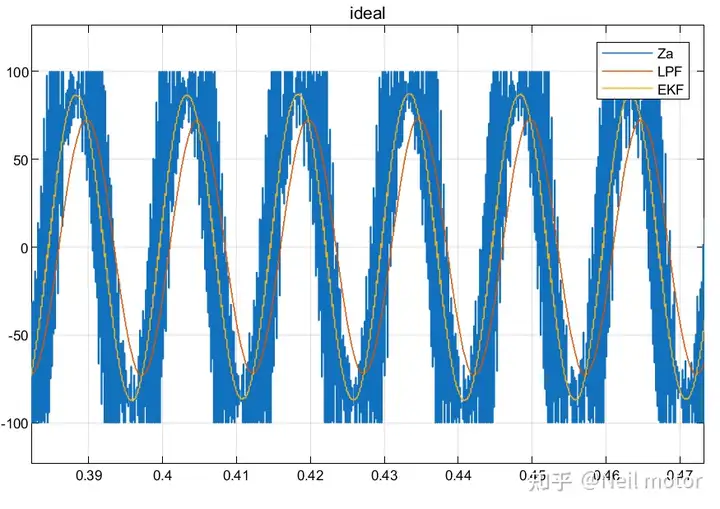

永磁同步电机无速度算法--基于卡尔曼滤波器的滑模观测器

一、原理介绍 传统滑模观测器采用如下结构: 传统SMO中LPF会带来相位延迟和幅值衰减,并且需要额外的相位补偿。 采用扩展卡尔曼滤波器代替常用低通滤波器(LPF),可以去除高次谐波,并且不用相位补偿就可以获得一个误差较小的转子位…...

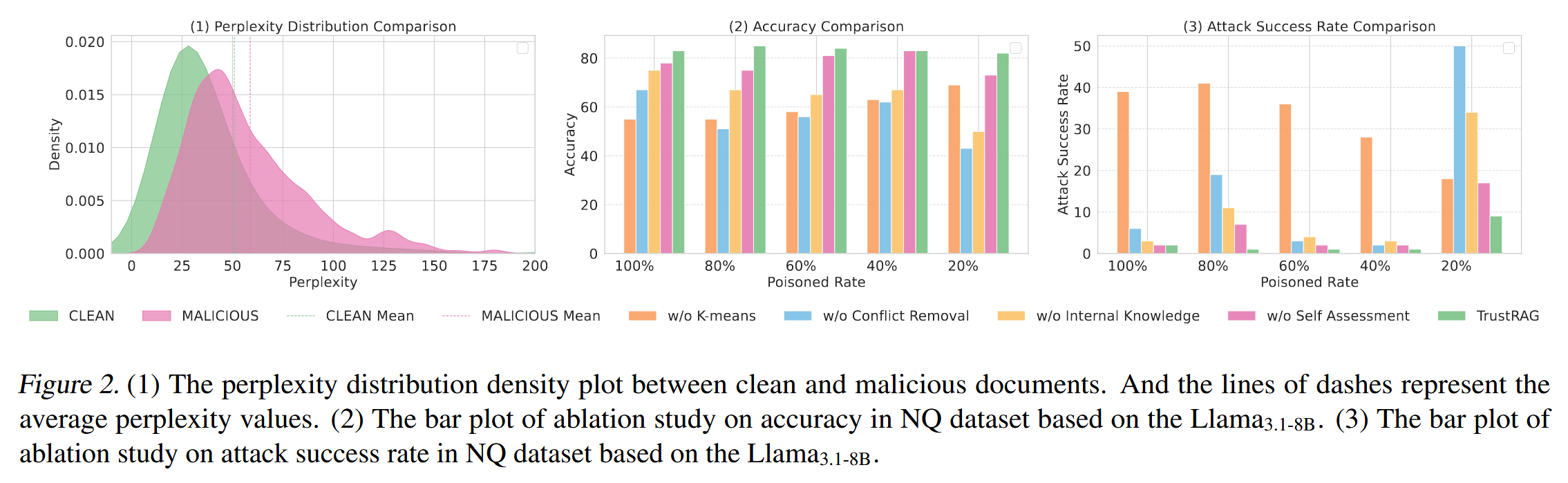

[论文阅读]TrustRAG: Enhancing Robustness and Trustworthiness in RAG

TrustRAG: Enhancing Robustness and Trustworthiness in RAG [2501.00879] TrustRAG: Enhancing Robustness and Trustworthiness in Retrieval-Augmented Generation 代码:HuichiZhou/TrustRAG: Code for "TrustRAG: Enhancing Robustness and Trustworthin…...

算术操作符与类型转换:从基础到精通

目录 前言:从基础到实践——探索运算符与类型转换的奥秘 算术操作符超级详解 算术操作符:、-、*、/、% 赋值操作符:和复合赋值 单⽬操作符:、--、、- 前言:从基础到实践——探索运算符与类型转换的奥秘 在先前的文…...

写一个shell脚本,把局域网内,把能ping通的IP和不能ping通的IP分类,并保存到两个文本文件里

写一个shell脚本,把局域网内,把能ping通的IP和不能ping通的IP分类,并保存到两个文本文件里 脚本1 #!/bin/bash #定义变量 ip10.1.1 #循环去ping主机的IP for ((i1;i<10;i)) doping -c1 $ip.$i &>/dev/null[ $? -eq 0 ] &&am…...