2020 位示图

2020年网络规划设计师上午真题解析36-40_哔哩哔哩_bilibili

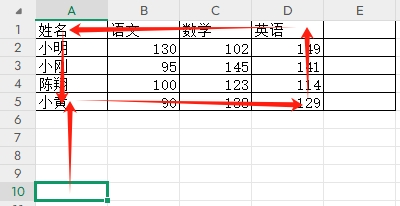

假设某计算机的字长为32位,该计算机文件管理系统磁盘空间管理采用位示图(bitmap),记录磁盘的使用情况。若磁盘的容量为300GB,物理块的大小为4MB,那

么位示图的大小为( )个字。

要计算位示图的大小,首先需要确定磁盘中有多少个物理块,然后再计算位示图需要多少位,最后将这些位转化为字数。

-

计算物理块的数量:

- 磁盘容量为 300 GB = 300×1024×1024×1024300 \times 1024 \times 1024 \times 1024300×1024×1024×1024 字节。

- 物理块的大小为 4 MB = 4×1024×10244 \times 1024 \times 10244×1024×1024 字节。

- 因此,物理块的数量为:

-

计算位示图的位数:

- 每个物理块对应位示图中的一位,因此位示图的总位数就是物理块的数量,即 76800 位。

-

计算位示图的字数:

- 计算机的字长为 32 位,因此每个字能存储 32 位。

- 位示图的字数为:

因此,位示图的大小为 2400 个字。

以100Mb/s以太网连接的站点A和B相隔2000m ,通过停等机制进行数据传输,传播速率为200m/us ,最高的有效传输速率为( ) Mb/s。

-

标准化:

- 1000BASE-T 是由 IEEE 802.3ab 工作组定义的,成为 IEEE 802.3 标准的一部分,并在 1999 年正式发布。

-

传输介质:

- 1000BASE-T 使用 4 对(8根线)非屏蔽双绞线 (UTP),通常是 Cat5e 或 Cat6 电缆,最大传输距离为 100 米。

- 每一对双绞线在数据传输中都同时进行发送和接收,使用复杂的编码技术来实现全双工通信。

-

编码方式:

- 1000BASE-T 使用 5 级脉冲幅度调制 (PAM-5) 进行数据编码。在这种编码方式下,每个信号符号可以表示 2 个比特的信息,因此在 4 对双绞线上的每对线都能够传输 250 Mbps 的数据,合计达到 1 Gbps。

-

连接器:

- 使用 RJ-45 连接器,这是以太网网络中常用的标准接口类型。

-

最大距离:

- 1000BASE-T 的最大有效传输距离为 100 米(328 英尺),这使得它非常适合于典型的办公室和楼宇网络。

PAM-5 编码的基本概念

-

电平数:

- PAM-5 使用五个不同的电压电平来表示信号,分别为 -2、-1、0、+1、+2。这五个电平可以表示 3 个比特的信息,因为 23=82^3 = 823=8 ,而五个电平仅能表示五个状态,因此还需要进一步的编码技术来映射这些电平。

-

符号速率:

- 在 1000BASE-T 中,每对双绞线(总共4对)都使用 PAM-5 进行编码,每对线在每个时钟周期(符号周期)内传输 2 个比特的信息。

- 通过 4 对双绞线,每个符号周期总共传输 4×2=84 \times 2 = 84×2=8 个比特。

-

信号传输:

- 在千兆以太网中,4 对双绞线同时用于传输数据,利用 PAM-5 编码使每对双绞线可以在每个符号周期内传输更多信息。这使得尽管每对线的符号速率是 125 Mbaud,整体数据速率仍可达到 1000 Mb/s(1 Gb/s)。

-

编码效率:

- PAM-5 相较于传统的二进制(2电平)编码(如NRZ编码),在同一时间内可以传输更多的信息。这种多级编码增加了信号的复杂度,但在高频率传输条件下,可以更高效地利用带宽。

在5G通信中,MIMO(多输入多输出,多路输入多路输出)技术是一项关键的技术,显著提升了无线通信系统的性能。以下是5G中MIMO技术的功能及其作用:

MIMO在5G中的功能与作用

-

提高数据传输速率:

- MIMO通过使用多个天线在发射端和接收端同时传输多个数据流,可以在同一频段内传输更多的数据。这大幅提高了频谱效率,使得在相同频率资源下能够实现更高的数据传输速率,从而满足5G对高带宽应用的需求。

-

提升网络容量:

- 在密集用户场景中,MIMO技术能够有效提升网络容量。通过空间复用(Spatial Multiplexing),可以在同一时间和频段内向多个用户传输不同的数据流,增加了每个用户的吞吐量。

-

提高信号覆盖和连接稳定性:

- MIMO技术使用的波束赋形(Beamforming)和分集技术能够增强信号的覆盖范围和连接的稳定性。通过集中信号能量在特定方向上,MIMO能够有效地应对信号衰减和多径传播问题,特别是在城市高密度建筑物环境下。

-

支持大规模MIMO(Massive MIMO):

- 5G引入了大规模MIMO技术,即在基站使用大量的天线阵列(几十到几百个天线)。大规模MIMO进一步提升了数据传输速率和网络容量,特别适用于高密度用户场景和高速移动环境下的通信。

-

波束赋形(Beamforming):

- MIMO技术通过智能控制多个天线的相位和幅度,可以将无线信号集中到特定方向,减少干扰并提高信号质量。这种波束赋形技术在5G中可以有效增强用户体验,特别是在需要精确覆盖或用户密集的区域。

-

支持多用户MIMO(MU-MIMO):

- 多用户MIMO允许基站同时向多个用户设备传输独立的数据流,而不需要为每个用户分配不同的频率或时间资源。这极大提高了频谱利用率和系统容量,是5G高效支持大量连接设备的重要手段。

-

减少延迟:

- 通过更高效的空间复用和波束赋形,MIMO技术可以减少数据传输中的延迟,这对于需要低延迟通信的应用(如自动驾驶、远程医疗)至关重要。

总结

MIMO技术在5G中起到了极其重要的作用,显著提升了无线通信系统的频谱效率、数据速率、网络容量和覆盖范围。通过应用大规模MIMO、多用户MIMO和波束赋形等技术,5G网络能够提供更稳定的连接、更高的吞吐量和更低的延迟,满足各种高带宽和低延迟应用

MIMO技术在5G中起着关键作用,以下不属于MIMO功能的是(20)

A. 收发分集

高信号的质量和覆盖范围。

B. 空间复用

C. 赋形抗干扰

D. 用户定位

- 发射分集是指使用多个天线同时发送相同的信息 波束赋形(Beamforming):通过对多个天线发射的信号进行相位调整,使得信号在特定方向上增强,从而提

- 空间复用依赖于在发射端和接收端都配置多个天线。通过这些天线,发射端可以同时在不同的空间通道上发送多个独立的数据流,每个天线传输的数据流在空间上是彼此独立的。

:

- 每个天线发送的数据流在空间上通过不同的路径到达接收端,由于这些路径的空间分离性,

工作量证明机制(Proof of Work,PoW)是一种用于确保区块链网络中交易和数据完整性的共识机制。它最初被比特币引入,并被广泛应用于各种区块链和加密货币系统中。PoW的核心思想是通过要求网络参与者完成一定的计算工作来证明他们对区块链网络的贡献,从而获得添加新区块的权利。

TTL值的设置通常与操作系统相关,以下是一些操作系统的默认TTL值设置:

- Windows: 默认TTL值为 128。

- Linux: 默认TTL值为 64。

- macOS: 默认TTL值为 64。

- iOS 是基于 Unix 的操作系统

preference value

- Local Preference 是 BGP 的一个用于内部路由选择的属性,数值越高优先级越高。

- 默认值 通常为 100,可以通过配置进行调整。

- Local Preference 只在同一个自治系统内传播,不影响外部BGP对等体的路由选择。

HCIE面试题-BGP十大属性及选路原则

HCIE面试题-BGP十大属性及选路原则_哔哩哔哩_bilibili

在Windows Server 2008系统中,文件夹A的共享权限为只读,而NTFS权限设置为写入,则当用户访问该文件夹时,其有效权限是写入。

在Windows Server 2008系统中,当共享文件夹的权限和NTFS权限设置不一致时,用户的访问权限是由这两个权限中更严格的权限决定的。具体到本例,共享文件夹的权限设置为只读,意味着用户只能读取文件夹的内容,而不能进行修改或删除操作。然而,NTFS权限设置为写入,意味着用户可以在该文件夹中进行写入操作,如添加、修改或删除文件。由于写入权限比只读权限更为严格,因此当用户访问该文件夹时,其实际拥有的权限是写入,即用户可以进行写入操作。

这一规则体现了Windows Server系统中权限管理的灵活性,允许管理员根据需要设置不同的权限级别,以满足特定的安全和管理需求。同时,这也强调了在设置共享文件夹权限和NTFS权限时,需要仔细考虑这些权限如何相互作用,以确保最终的用户访问控制符合预期

在 TCP(传输控制协议)中,RTT(Round-Trip Time,往返时间)是指从发送一个数据包到接收到相应的确认(ACK)所花费的时间。TCP 通过对 RTT 的估算来调整其重传定时器(Retransmission Timer),以确保数据包在网络中传输的可靠性和效率。

TCP RTT 估算的基本过程

TCP 使用一种称为 加权平均算法(weighted average algorithm)的方法来估算 RTT。这个方法包括两个关键部分:RTT 的测量 和 RTT 的估算。

-

RTT 测量:

- 每当 TCP 发送一个数据包时,它会记录下发送的时间戳。当接收到这个数据包的确认(ACK)时,TCP 计算从发送到接收确认之间的时间差,这就是一个测量的 RTT 值,通常称为 Sample RTT(样本RTT)。

-

RTT 估算:

- TCP 并不直接使用每个测量的 Sample RTT 来设置重传定时器,而是通过对这些样本进行平滑处理来估算一个更稳定的 RTT 值,称为 Estimated RTT(估计的RTT)。

- 估计的 RTT 通过以下公式计算:

其中,

α是一个加权因子,通常设置为 1/8(即 0.125)。这个公式会根据新测量的 Sample RTT 调整 Estimated RTT,使其更接近当前的网络状况,但不会受单个测量值的影响过大。 -

测量 RTT 的变化(RTT variance):

- TCP 还计算了 RTT 的变化范围,称为 Deviation 或 RTT Variance,用以捕捉 RTT 的波动性:

其中,

β通常设置为 1/4(即 0.25)。 -

重传定时器(Retransmission Timeout, RTO):

- 最终,TCP 根据 Estimated RTT 和 Deviation 来计算重传定时器(RTO)的值:

这个公式确保 RTO 不仅反映了当前的 RTT,也考虑了网络条件波动对传输的影响。

计算过程示例

假设 TCP 在初始阶段有以下测量数据:

- 初始

Estimated RTT= 100ms - 初始

Deviation= 10ms - 新测量的

Sample RTT= 120ms

那么,计算过程如下:

-

计算新的 Estimated RTT:

Estimated RTT=(1−0.125)×100ms+0.125×120ms=87.5ms+15ms=102.5ms\text{Estimated RTT} = (1 - 0.125) \times 100ms + 0.125 \times 120ms = 87.5ms + 15ms = 102.5msEstimated RTT=(1−0.125)×100ms+0.125×120ms=87.5ms+15ms=102.5ms -

计算新的 Deviation:

Deviation=(1−0.25)×10ms+0.25×∣120ms−100ms∣=7.5ms+5ms=12.5ms\text{Deviation} = (1 - 0.25) \times 10ms + 0.25 \times |120ms - 100ms| = 7.5ms + 5ms = 12.5msDeviation=(1−0.25)×10ms+0.25×∣120ms−100ms∣=7.5ms+5ms=12.5ms -

计算新的 RTO:

RTO=102.5ms+4×12.5ms=102.5ms+50ms=152.5ms\text{RTO} = 102.5ms + 4 \times 12.5ms = 102.5ms + 50ms = 152.5msRTO=102.5ms+4×12.5ms=102.5ms+50ms=152.5ms

结论

通过上述过程,TCP 动态调整其重传定时器,以适应网络延迟的变化。RTT 的估算和重传定时器的设置对于 TCP 协议的性能至关重要,因为它们直接影响数据的重传时间和网络效率。

TCP 的 RTT 估算机制通过平滑算法和对RTT变化的监测,确保在面对不同网络条件时能够及时且有效地进行数据传输和重传。

ISO 7498-2 安全架构的内容

ISO 7498-2 标准定义了在 OSI 模型中的安全框架,提供了一个统一的结构来描述和实现通信系统中的安全服务。这个标准提出了一系列的安全概念、安全服务、安全机制,以及这些服务和机制如何在 OSI 参考模型的七层中应用。

1. 安全服务(Security Services)

- 认证服务(Authentication Service):确保通信双方的身份得到验证,防止非法用户或系统的访问。

- 访问控制(Access Control):限制对网络资源的访问,仅允许经过授权的用户或系统访问。

- 数据保密性(Data Confidentiality):保护数据不被未授权的用户读取,包括信息流保护和加密技术。

- 数据完整性(Data Integrity):确保数据在传输过程中不被未授权的修改,防止数据篡改。

- 不可否认性(Non-repudiation):确保通信双方在进行通信后,无法否认已经进行的操作,如发送或接收数据。

2. 安全机制(Security Mechanisms)

- 加密(Encipherment):通过加密技术对数据进行保护,防止未经授权的访问。

- 数字签名(Digital Signature):通过数字签名验证数据的真实性和完整性。

- 访问控制机制(Access Control Mechanisms):管理用户和系统对资源的访问权限。

- 数据完整性机制(Data Integrity Mechanisms):通过校验码、散列函数等技术,保证数据在传输过程中未被篡改。

- 身份验证交换(Authentication Exchange):验证通信双方的身份,确保通信是由合法的双方进行的。

3. 安全攻击的分类(Security Threats)

- 被动攻击(Passive Attack):攻击者尝试读取或拦截数据而不改变数据内容,如窃听。

- 主动攻击(Active Attack):攻击者尝试修改、删除、插入数据或中断通信,如数据篡改、拒绝服务攻击

华为网络设备之用户级别介绍

https://zhuanlan.zhihu.com/p/113987436

- 2可以使用业务配置命令,包括路由和网络层次的命令;

- 级别3用于系统基本运行的命令,包括文件系统、FTP、TFTP等,以及用户管理和命令级别设置命令。

-

Async-Control-Character-Map (ACCM): 用于指定在异步传输模式下需要转义的控制字符,以确保 PPP 协议在异步链路上的数据传输不会受到控制字符的干扰。

-

Magic-Number: 是一个用于检测链路环回和防止 IP 地址冲突的随机数,确保 PPP 链路的唯一性和健壮性。

- OSPF 支持两种类型的外部路由:

Type 1 (E1)和Type 2 (E2)路由。- E1 路由: 会根据路由到达 ASBR 的内部成本和外部成本综合计算路径。

- E2 路由: 仅考虑外部成本,内部路由的成本不会影响选择。

- 在执行路由聚合时,通常使用

E2路由,因为它们的传播和计算方式更为简单,适合聚合。

-

静态配置聚合:

- OSPF 路由聚合通常需要手动配置。网络管理员需要在 ABR 或 ASBR 上明确配置聚合前缀。常见的命令包括使用

summary-address(用于ASBR)或area range(用于ABR)。

- OSPF 路由聚合通常需要手动配置。网络管理员需要在 ABR 或 ASBR 上明确配置聚合前缀。常见的命令包括使用

-

考虑默认路由:

- 在某些情况下,可以通过注入默认路由(0.0.0.0/0)来进一步简化路由表。特别是在区域之间或从 OSPF 网络到外部网络的路由传递中,使用默认路由可以减少 OSPF 路由表的复杂性

-

在 OSPF 协议中,ASBR(Autonomous System Boundary Router,自治系统边界路由器)上的路由聚合功能有一定的限制和原则,因此并不能随意对所有外部路由进行聚合。以下是关于 ASBR 上外部路由聚合的详细说明:

聚合的限制与条件

-

路由类型的限制:

- ASBR 只能对 同一类型 的外部路由进行聚合。OSPF 外部路由分为 Type 1(E1) 和 Type 2(E2) 路由,E1 和 E2 路由各自有不同的计算方式和优先级。

- 因此,在聚合时,必须确保所聚合的路由属于同一类型。

-

必须是连续的路由前缀:

- 路由聚合要求待聚合的外部路由前缀必须是连续的。如果外部路由前缀不连续,ASBR 无法进行有效的聚合。例如,10.1.0.0/24 和 10.2.0.0/24 是连续的,可以聚合为 10.1.0.0/23,但 10.1.0.0/24 和 192.168.0.0/24 则不能被聚合。

-

配置的必要性:

- 路由聚合通常需要手动配置,网络管理员需要在 ASBR 上明确指定哪些外部路由需要被聚合。未经配置,ASBR 不会自动对外部路由进行聚合。

-

聚合后的可达性保证:

- 聚合的前缀必须确保所有被聚合的路由的可达性。如果聚合掩码过大,可能会导致某些路由信息丢失,从而影响网络的正常通信。

第一菲涅耳区(First Fresnel Zone):是最重要的区域,围绕着直线传播路径形成椭球体。如果第一菲涅耳区内有障碍物,会导致信号衰减或干扰。为了保证最佳信号强度,通常要求第一菲涅耳区内尽量保持清空

2020年网络规划设计师上午真题解析36-40_哔哩哔哩_bilibili

相关文章:

2020 位示图

2020年网络规划设计师上午真题解析36-40_哔哩哔哩_bilibili 假设某计算机的字长为32位,该计算机文件管理系统磁盘空间管理采用位示图(bitmap),记录磁盘的使用情况。若磁盘的容量为300GB,物理块的大小为4MB,…...

富格林:防止陷入黑幕欺诈平台

富格林指出,不少投资者因未做好投资准备而不慎误入黑幕欺诈平台,造成了不必要的亏损。投资者在投资前,需要时刻保持警惕,根据市场行情,作出有依据的投资决定,而不是依赖黑幕欺诈平台的噱头进行投资。建议投…...

Cookie、Session 、token

Cookie 优点: 简单易用: 浏览器自动管理 Cookie 的发送和接收。持久性: 可以设置过期时间,使其可以在浏览器关闭后依旧存在。广泛支持: 所有现代浏览器都支持 Cookie。 缺点: 安全性问题: 存储在客户端,容易被查看和篡改。敏感信息不应直接存储在 Co…...

Json-类型映射使用TypeFactory或者TypeReference

当你需要将JSON数据转换为Java中的复杂类型时,可以使用Jackson库中的TypeFactory或 者TypeReference。这两种方式可以帮助你处理复杂的泛型类型,例如 List<Map<String, Object>> 或者 Map<String, List<Object>>。 示例 1: 使用 TypeFactory 和 T…...

Linux shell编程学习笔记73:sed命令——沧海横流任我行(上)

0 前言 在大数据时代,我们要面对大量数据,有时需要对数据进行替换、删除、新增、选取等特定工作。 在Linux中提供很多数据处理命令,如果我们要以行为单位进行数据处理,可以使用sed。 1 sed 的帮助信息,功能ÿ…...

内网渗透之icmp隧道传输

原理 # 为什么要建立隧道 在实际的网络中,通常会通过各种边界设备软/硬件防火墙、入侵检测系统来检查对外连接的情况,如果发现异常,会对通信进行阻断。 # 什么是隧道 就是一种绕过端口屏蔽的方式,防火墙两端的数据包通过防火墙…...

【C++ 第十五章】map 和 set 的封装(封装红黑树)

1. map 和 set 的介绍 ⭐map 与 set 分别是STL中的两种序列式容器; 它们是一种树形数据结构的容器,且其的底层构造为一棵红黑树; 而在上一篇文章中提到,其实红黑树本身就是一棵二叉搜索树,是基于二叉搜索树的性质对其增加了平衡的属性来提高其综合性能 ⭐当然也…...

LIN通讯

目录 1 PLinApi.h 2 TLINFrameEntry 结构体 3 自定义函数getTLINFrameEntry 4 TLINScheduleSlot 结构体 5 自定义函数 getTLINScheduleSlot 6 自定义LIN_SetScheduleInit函数 7 自定义 LIN_StartSchedule 8 发送函数 9 线程接收函数 1 PLinApi.h 这是官方头文件 ///…...

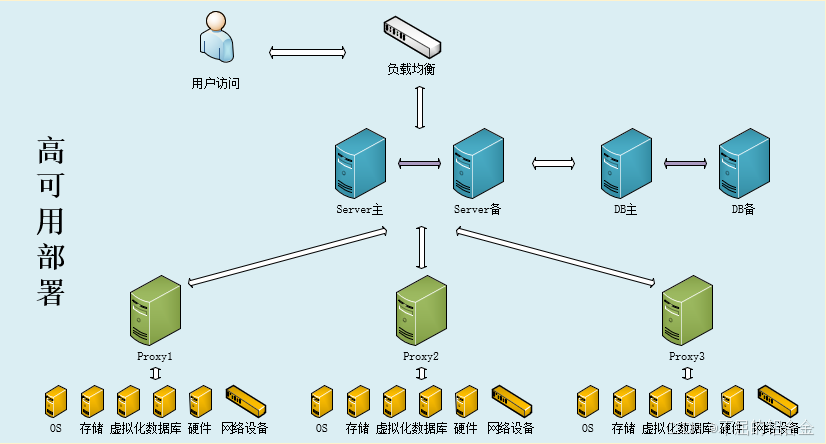

zabbix常见架构及组件

Zabbix作为一个开源的、功能全面的监控解决方案,广泛应用于各类组织中,以实现对网络、服务器、云服务及应用程序性能的全方位监控。部署架构灵活性高,可支持从小型单一服务器环境到大型分布式系统的多种场景。基本架构通常包括监控端…...

plsql表格怎么显示中文 plsql如何导入表格数据

在Oracle数据库开发中,PL/SQL Developer是一款广泛使用的集成开发环境(IDE),它提供了丰富的功能来帮助开发人员高效地进行数据库开发和管理。在使用PL/SQL Developer时,许多用户会遇到表格显示中文的问题,以…...

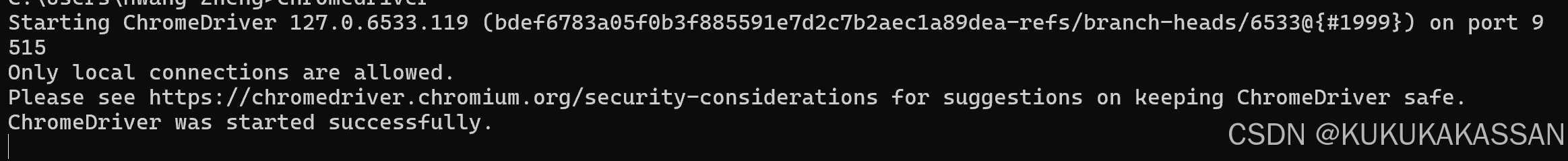

chromedriver下载地址大全(包括124.*后)以及替换exe后仍显示版本不匹配的问题

Chrome for Testing availability CNPM Binaries Mirror 若已经更新了系统环境变量里的chromdriver路径下的exe,仍显示版本不匹配: 则在cmd界面输入 chromedriver 会跳出version verison与刚刚下载好的exe不匹配,则再输入: w…...

拦截器实现 Mybatis Plus 打印含参数的 SQL 语句

1.实现拦截器 package com.sample.common.interceptor;import com.baomidou.mybatisplus.extension.plugins.inner.InnerInterceptor; import lombok.extern.slf4j.Slf4j; import org.apache.ibatis.executor.Executor; import org.apache.ibatis.mapping.BoundSql; import or…...

Oracle Subprogram即Oracle子程序

Oracle Subprogram,即Oracle子程序,是Oracle数据库中存储的过程(Procedures)和函数(Functions)的统称。这些子程序是存储在数据库中的PL/SQL代码块,用于执行特定的任务或操作。下面详细介绍Orac…...

自然语言处理实战项目30-基于RoBERTa模型的高精度的评论文本分类实战,详细代码复现可直接运行

大家好,我是微学AI,今天给大家介绍一下自然语言处理实战项目30-基于RoBERTa模型的高精度的评论文本分类实战,详细代码复现可直接运行。RoBERTa模型是由 Facebook AI Research 和 FAIR 的研究人员提出的一种改进版的 BERT 模型。RoBERTa 通过采用更大的训练数据集、动态掩码机…...

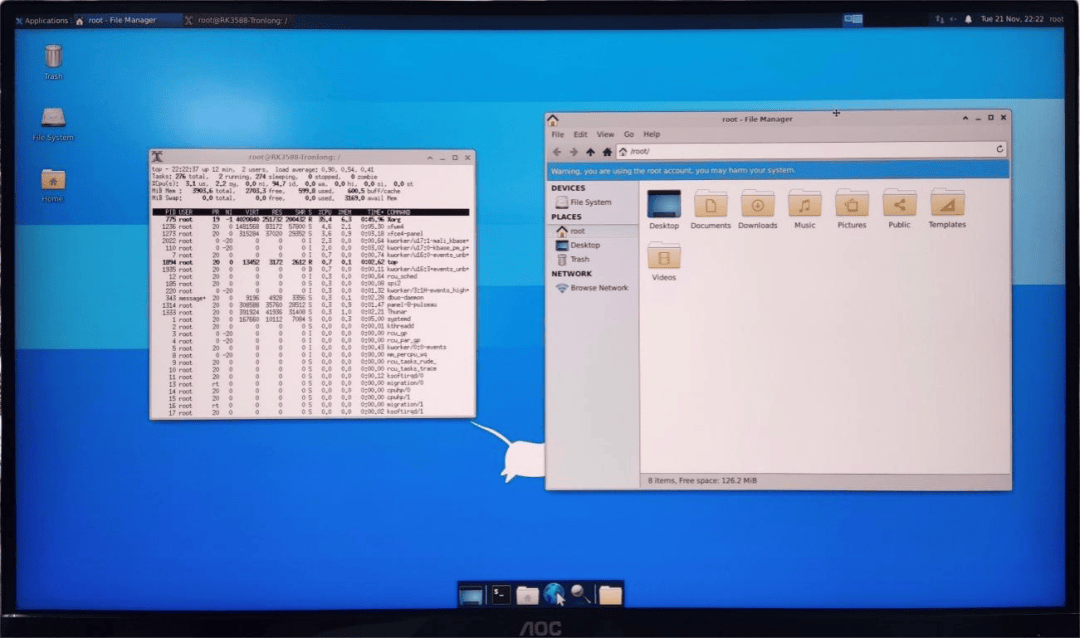

RK3588J正式发布Ubuntu桌面系统,丝滑又便捷!

本文主要介绍瑞芯微RK3588J的Ubuntu系统桌面演示,开发环境如下: U-Boot:U-Boot-2017.09 Kernel:Linux-5.10.160 Ubuntu:Ubuntu20.04.6 LinuxSDK: rk3588-linux5.10-sdk-[版本号] (基于rk3…...

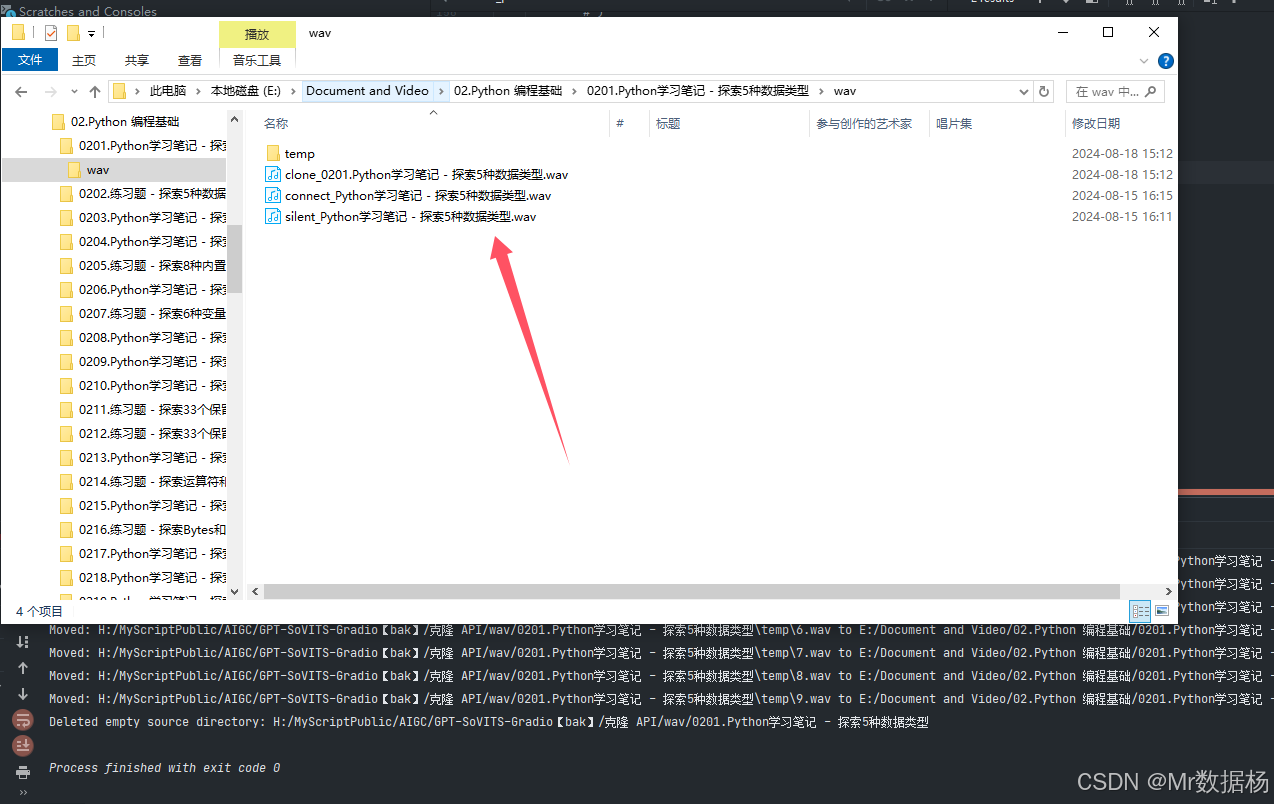

基于GPT-SoVITS的API实现批量克隆声音

目标是将每一段声音通过GPT-SoVITS的API的API进行克隆,因为拼在一起的整个片段处理会造成内存或者缓存溢出。 将目录下的音频文件生成到指定目录下,然后再进行拼接。 通过AI工具箱生成的数据文件是这样的结构,temp目录下是没个片段生成的部分,connect_是正常拼接的音频文件…...

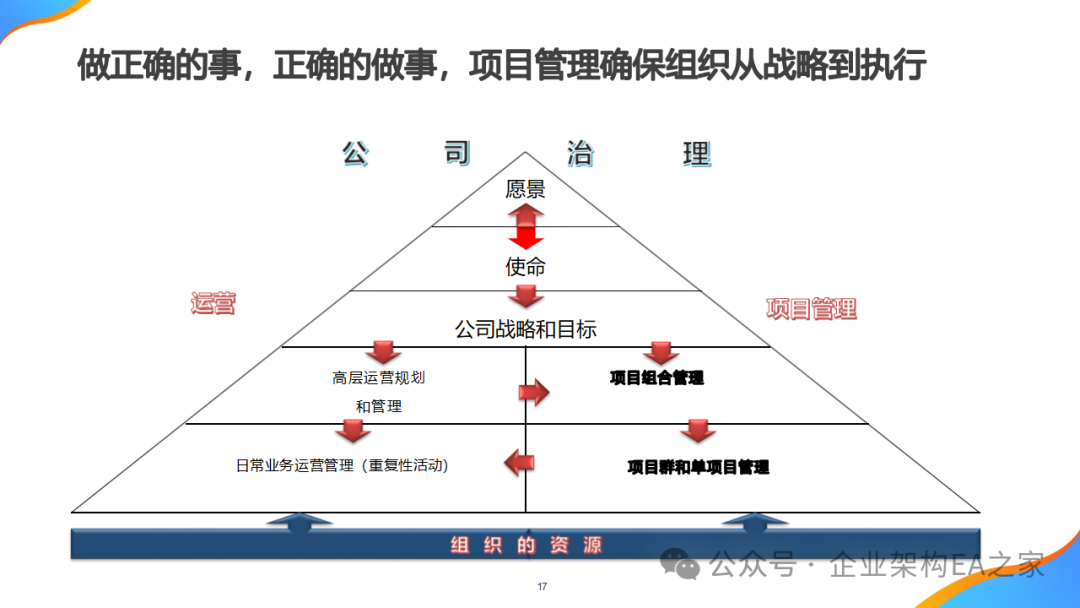

详解华为项目管理,附华为高级项目管理内训材料

(一)华为在项目管理中通过有效的沟通、灵活的组织结构、坚持不懈的努力、细致的管理和科学的考核体系,实现了持续的创新和发展。通过引进先进的管理模式,强调以客户需求为导向,华为不仅优化了技术管理和项目研发流程&a…...

脚本)

Perl(Practical Extraction and Reporting Language)脚本

Perl(Practical Extraction and Reporting Language)是一种非常灵活的脚本语言,主要用于文本处理、系统管理以及快速原型开发等领域。Perl 脚本可以用来执行一系列任务,包括文件操作、网络通信、数据处理等。 下面是一些关于编写…...

单例模式详细

文章目录 单例模式介绍八种方式1、饿汉式(静态常量)2、饿汉式(静态代码块)3、懒汉式(线程不安全)4、懒汉式(线程安全,同步方法)5、懒汉式(线程不安全…...

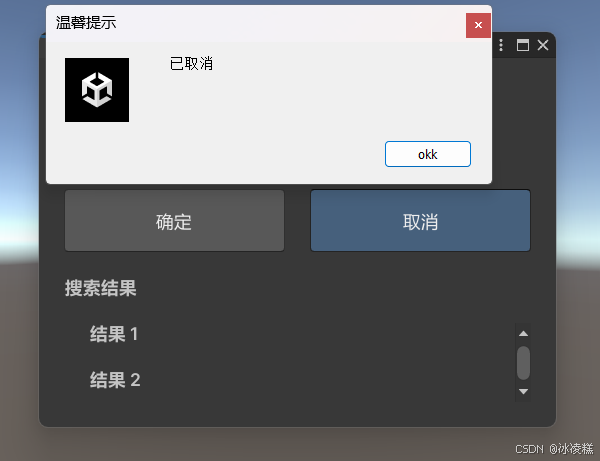

Unity3D 自定义窗口

Unity3D 自定义窗口的实现。 自定义窗口 Unity3D 可以通过编写代码,扩展编辑器的菜单栏和窗口。 简单的功能可以直接一个菜单按钮实现,复杂的功能就需要绘制一个窗口展示更多的信息。 编辑器扩展的脚本,需要放在 Editor 文件夹中。 菜单栏…...

.Net框架,除了EF还有很多很多......

文章目录 1. 引言2. Dapper2.1 概述与设计原理2.2 核心功能与代码示例基本查询多映射查询存储过程调用 2.3 性能优化原理2.4 适用场景 3. NHibernate3.1 概述与架构设计3.2 映射配置示例Fluent映射XML映射 3.3 查询示例HQL查询Criteria APILINQ提供程序 3.4 高级特性3.5 适用场…...

从深圳崛起的“机器之眼”:赴港乐动机器人的万亿赛道赶考路

进入2025年以来,尽管围绕人形机器人、具身智能等机器人赛道的质疑声不断,但全球市场热度依然高涨,入局者持续增加。 以国内市场为例,天眼查专业版数据显示,截至5月底,我国现存在业、存续状态的机器人相关企…...

Unit 1 深度强化学习简介

Deep RL Course ——Unit 1 Introduction 从理论和实践层面深入学习深度强化学习。学会使用知名的深度强化学习库,例如 Stable Baselines3、RL Baselines3 Zoo、Sample Factory 和 CleanRL。在独特的环境中训练智能体,比如 SnowballFight、Huggy the Do…...

3-11单元格区域边界定位(End属性)学习笔记

返回一个Range 对象,只读。该对象代表包含源区域的区域上端下端左端右端的最后一个单元格。等同于按键 End 向上键(End(xlUp))、End向下键(End(xlDown))、End向左键(End(xlToLeft)End向右键(End(xlToRight)) 注意:它移动的位置必须是相连的有内容的单元格…...

Java + Spring Boot + Mybatis 实现批量插入

在 Java 中使用 Spring Boot 和 MyBatis 实现批量插入可以通过以下步骤完成。这里提供两种常用方法:使用 MyBatis 的 <foreach> 标签和批处理模式(ExecutorType.BATCH)。 方法一:使用 XML 的 <foreach> 标签ÿ…...

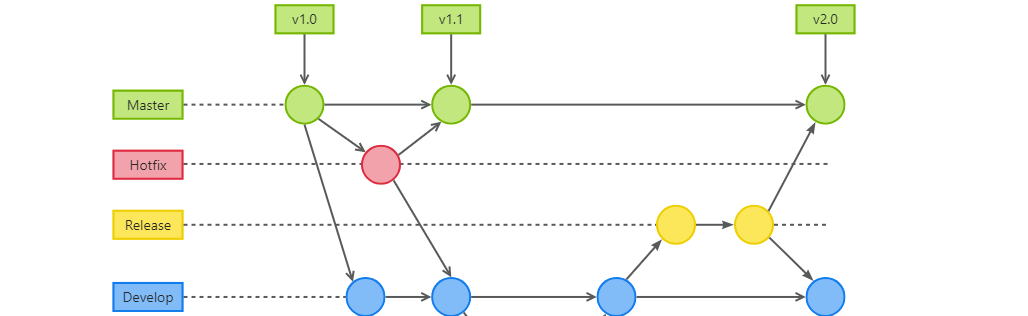

GitFlow 工作模式(详解)

今天再学项目的过程中遇到使用gitflow模式管理代码,因此进行学习并且发布关于gitflow的一些思考 Git与GitFlow模式 我们在写代码的时候通常会进行网上保存,无论是github还是gittee,都是一种基于git去保存代码的形式,这样保存代码…...

【Linux】Linux 系统默认的目录及作用说明

博主介绍:✌全网粉丝23W,CSDN博客专家、Java领域优质创作者,掘金/华为云/阿里云/InfoQ等平台优质作者、专注于Java技术领域✌ 技术范围:SpringBoot、SpringCloud、Vue、SSM、HTML、Nodejs、Python、MySQL、PostgreSQL、大数据、物…...

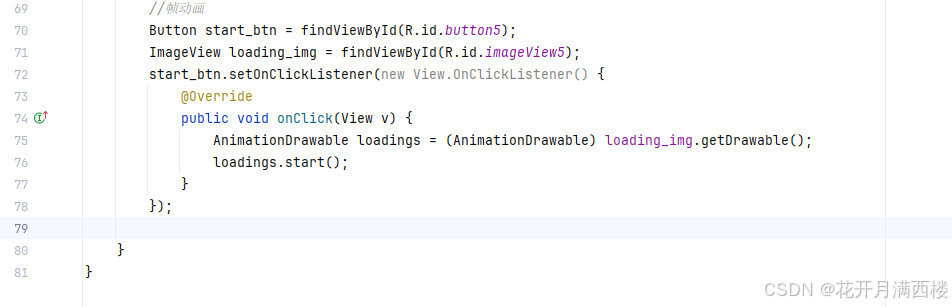

保姆级【快数学会Android端“动画“】+ 实现补间动画和逐帧动画!!!

目录 补间动画 1.创建资源文件夹 2.设置文件夹类型 3.创建.xml文件 4.样式设计 5.动画设置 6.动画的实现 内容拓展 7.在原基础上继续添加.xml文件 8.xml代码编写 (1)rotate_anim (2)scale_anim (3)translate_anim 9.MainActivity.java代码汇总 10.效果展示 逐帧…...

微服务通信安全:深入解析mTLS的原理与实践

🔥「炎码工坊」技术弹药已装填! 点击关注 → 解锁工业级干货【工具实测|项目避坑|源码燃烧指南】 一、引言:微服务时代的通信安全挑战 随着云原生和微服务架构的普及,服务间的通信安全成为系统设计的核心议题。传统的单体架构中&…...

Visual Studio Code 扩展

Visual Studio Code 扩展 change-case 大小写转换EmmyLua for VSCode 调试插件Bookmarks 书签 change-case 大小写转换 https://marketplace.visualstudio.com/items?itemNamewmaurer.change-case 选中单词后,命令 changeCase.commands 可预览转换效果 EmmyLua…...