安全测试自学手册之软件安全测试基础

安全测试的概念

定义:指有关验证应用程序的安全等级和识别潜在安全性缺陷的过程。】

- 应用软件的安全性测试:软件自身设计中存在的安全隐患,并检查软件对非法入侵的防御能力。

- 系统级别的安全性测试:确保只有具备系统平台访问权限的用户才能访问,包括对系统的登录和远程访问。

导致软件出现安全问题的主要原因是:软件的安全漏洞。

安全漏洞概念:

- 定义:硬件、软件或协议在逻辑设计上或具体实现或系统安全策略上存在的缺陷或漏洞。

- 漏洞产生原因:程序员不正确或不安全的编码导致的。

- 危害:攻击者通过漏洞获取系统额外权限,植入病毒、木马,窃取资料。

注意:只有威胁到系统安全的错误才算漏洞。

安全漏洞的危害:

- 系统完整性:非法篡改破坏数据完整性。

- 系统可用性:破坏系统或网络,导致服务不可用。

- 系统机密性:泄露个人或企业隐私信息。

- 系统可靠性:造成系统不能正常提供有效服务。

软件安全测试方法

- 代码安全性测试:对源代码进行安全扫描,根据程序中的数据流、控制流、语义等信息与其特有软件安全规则库进行匹配,从中找出代码中潜在的安全漏洞。

- 渗透测试:主要使用自动化工具或人工模拟黑客输入,对系统进行攻击性测试,从而找出运行时刻说存在的安全漏洞。

- 程序数据扫描:通常是内存测试,可发现例如缓冲区溢出之类的漏洞。

软件安全测试的内容

- 功能验证:对涉及到安全的软件功能进行有效性验证,如:管理模块、权限模块、加密系统、认证系统等。

- 模拟攻击:一种特殊的、极端的测试方法,模拟攻击验证软件系统的安全防护能力。如:渗透测试---比较常用。

- 漏洞扫描:漏洞扫描器。

- 侦听技术:网络监听,获取传输信息,当发现有敏感信息时,存在安全问题。--网络是否被监听。

软件安全测试的过程

基于安全需求,将系统可能面临的安全问题进行分类,画出威胁树,可针对威胁树选择对应的方法和技术,是为需求分析。

- 基于威胁模型,指定计划

- 以口令安全问题威胁树为例,计划就可为口令安全可能存在的各种攻击进行制定。

- 规划最小测试单元

- 不是整个模块都有安全问题,关注有问题的最小模块即可。

- 对系统的可能漏洞进行分级

- 按照不同优先级进行。

- 设计安全测试用例

- 根据漏洞类型,进行准备数据,设计测试用例进行测试。

- 模拟攻击系统

- 模拟攻击,查看系统状态。

- 总结执行结果,提出解决方案

WEB安全测试范围

- web服务器应用安全

- 服务器本身及网络环境安全

- web服务器周边应用安全

- 网站程序安全

WEB安全测试的分类

- 认证与授权

- Session与cookie:cookie校验,敏感数据不存本地

- DDoS拒绝服务攻击

- 文件上传漏洞:缺少必要校验:限制文件格式/大小限制/修改扩展名是否可以绕过限制

- XSS跨站攻击:恶意攻击者往网页中植入恶意的代码,用户执行的时候触发。

- SQL注入:利用网站的sql漏洞,达到恶意的目的。

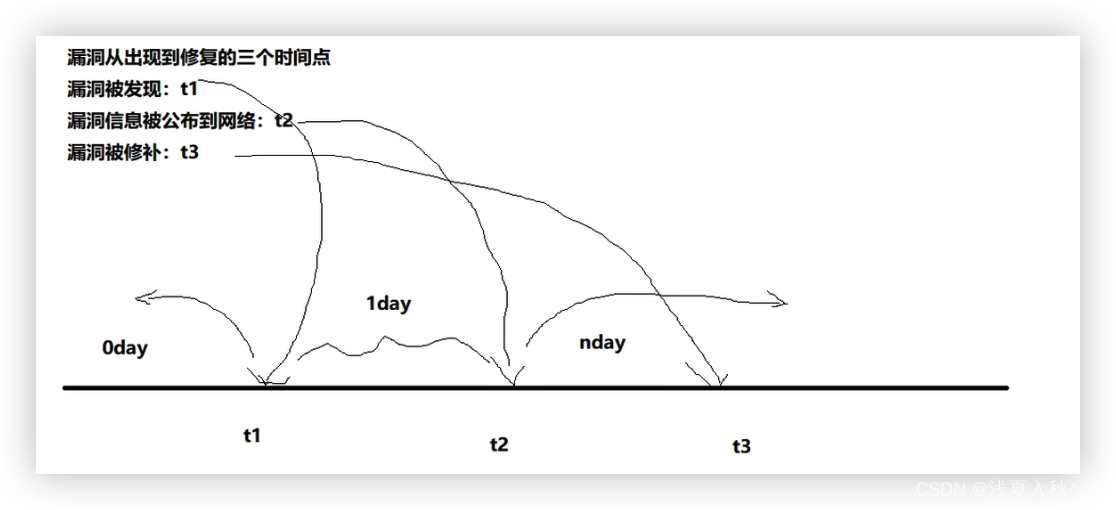

0day & 1day

0day 又叫零时差攻击,是指被发现后立即被恶意利用的安全漏洞。

- 0day:只有你自己知道

- 1day:刚刚公布的漏洞(没超1天)

- nday:漏洞公布已经n天

白帽子和黑帽子

白帽子:精通安全技术,站在黑客对面的专家。。。。

黑帽子:黑客技术造成破坏,甚至犯罪团伙。。。。

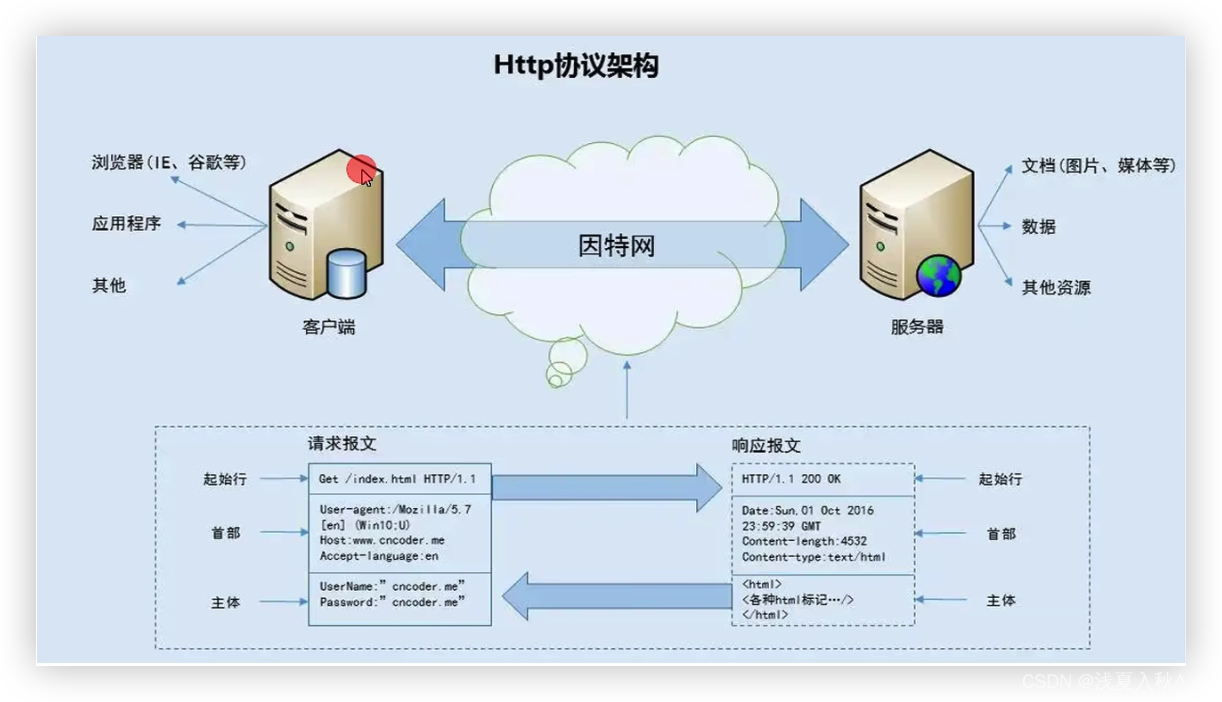

WEB安全测试载体

- 通常是网络协议,常见的是http协议。

网络协议基础

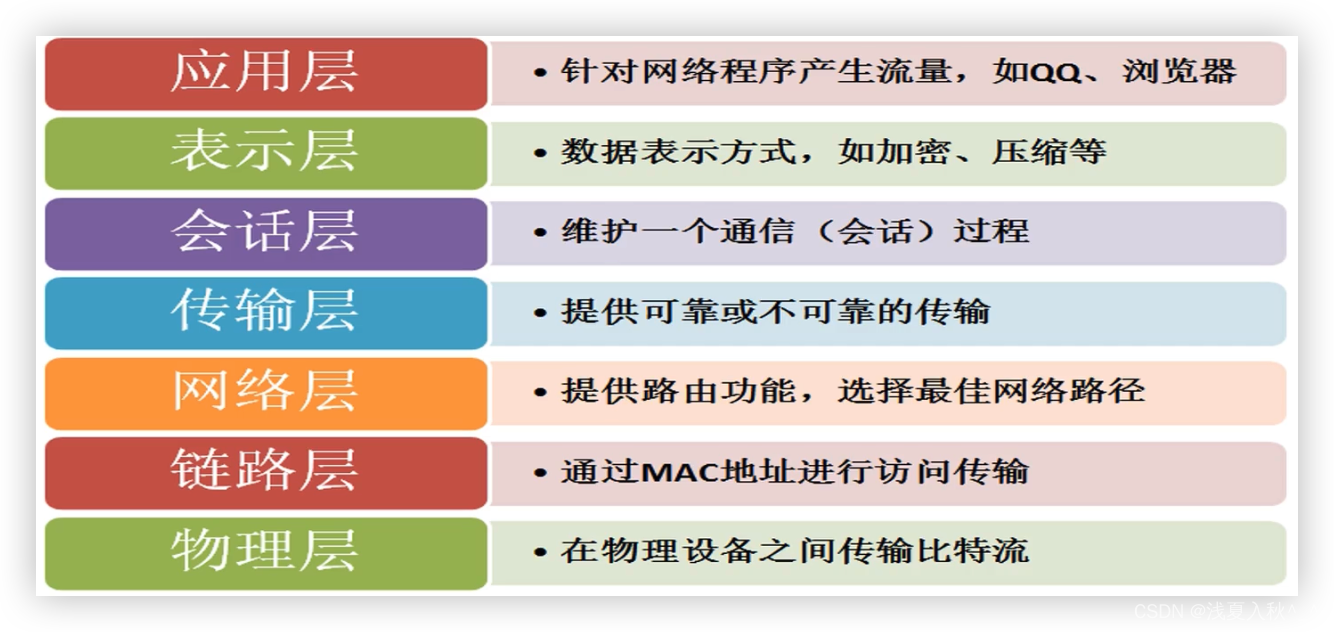

网络模型

- OSI模型

- 网络模型协议对照

- 协议数据的网络传输

- 包括2部分:拆解 和 封装

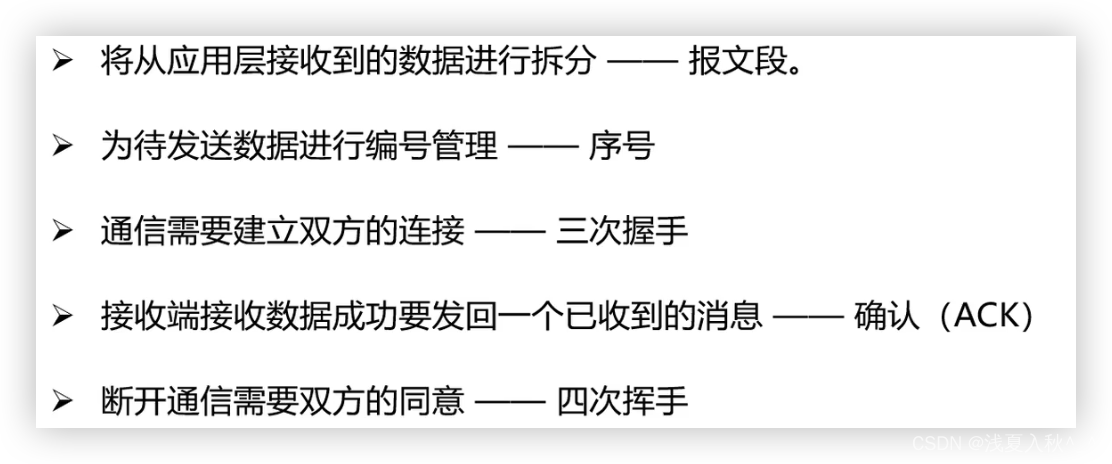

传输层TCP/UDP协议

- tcp协议:面向连接、可靠,基于字节流。

- 将应用成接收到的数据进行拆分--报文段

三次握手:确保连接的可靠性(全双工,2端确认)

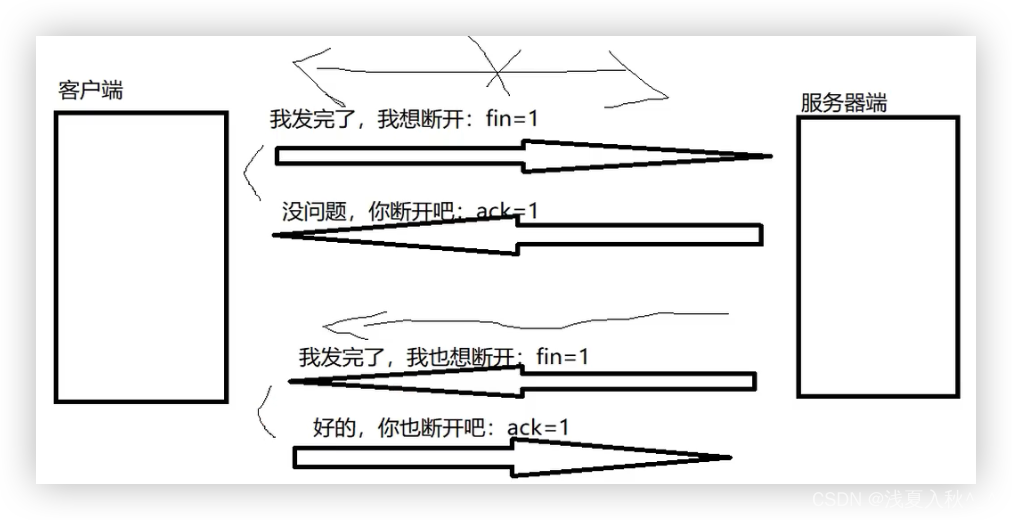

四次挥手:断开双方的连接(双工确认)

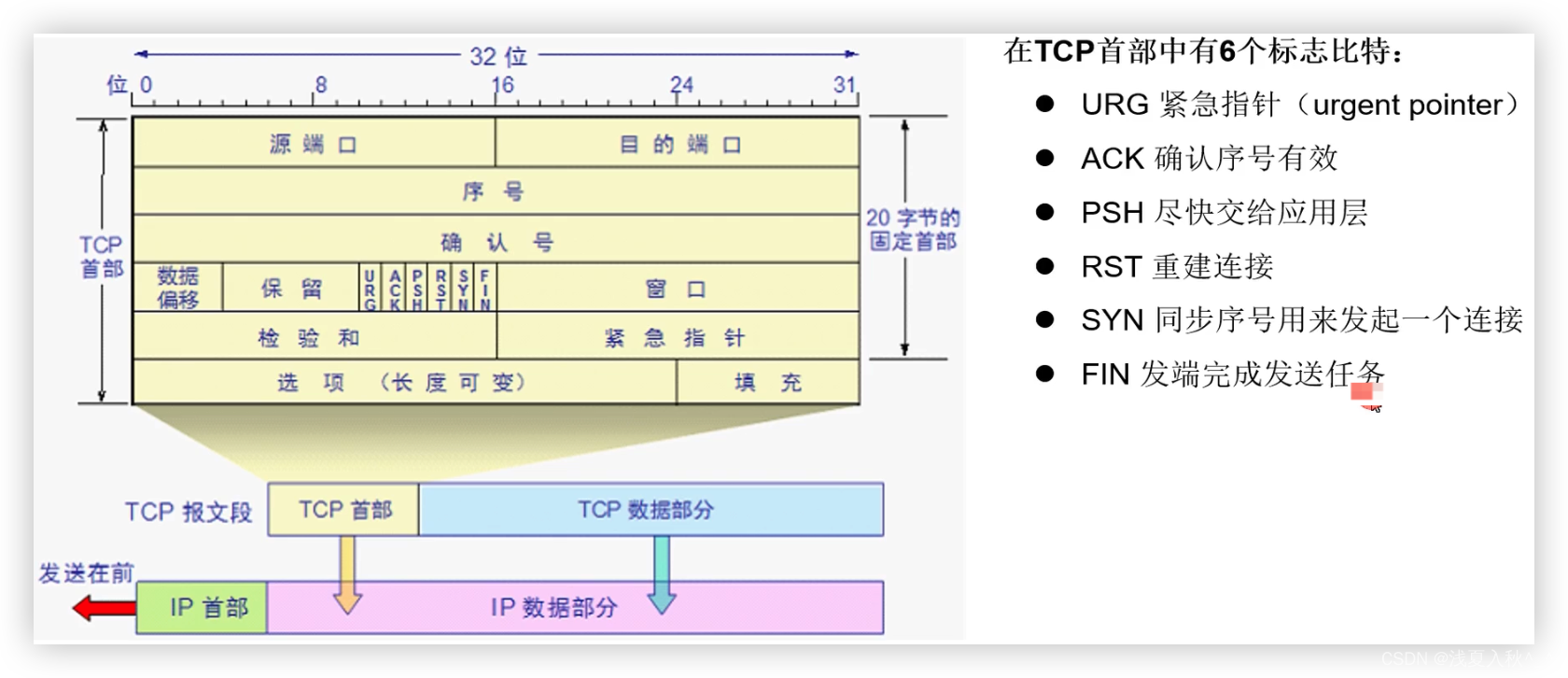

报文结构:

端口:用于判断某个应用程序的标识。

网络层IP协议

略。。。

应用层HTTP协议

重要状态码:

200-->请求成功

3xx表示重定向:

- 301--->请求的资源永久的移到了新地址

- 302-->请求的资源临时从不同的url响应请求

- 304-->文档内容自上次请求以来没有发生过改变,从缓存响应请求

4xx表示客户端错误:

- 401 -->unauthorized,当前请求需要用户确认

- 403-->forbidden,服务器已经理解请求,但拒绝执行它

- 404-->not found,请求所希望的到的资源未在服务器上面发现。如路径或资源名错误

5xx表示服务端错误:

500-->服务器遇到了未曾预料的状况,导致他无法完成对请求的处理,如:源码错误

消息摘要技术

消息摘要技术(Message Digest)是一种用于确保消息完整性和安全性的密码学技术。它将输入的任意长度的消息数据转换成固定长度的摘要,通常表示为一串由数字和字母组成的哈希值。

常见的消息摘要算法包括MD5(Message Digest Algorithm 5)和SHA(Secure Hash Algorithm)系列,如SHA-1、SHA-256、SHA-512等。这些算法使用不同的数学函数和运算来计算摘要,并满足以下特点:

- 不可逆性:无法通过摘要反推出原始消息的内容。

- 唯一性:不同的消息很难生成相同的摘要,且即使输入消息的微小变化也会显著改变摘要的值。

- 固定长度:摘要的长度是固定的,不受输入消息长度的影响。

消息摘要技术在数据完整性校验、数字签名、密码存储等场景中广泛应用。以下是一些常见的应用场景:

-

数据完整性校验:通过计算消息的摘要并与预期的摘要进行比对,可以验证消息在传输过程中是否被篡改或损坏。

-

数字签名:发送方可以使用自己的私钥对消息进行摘要计算,并将摘要作为数字签名附加到消息中。接收方可以使用发送方的公钥验证数字签名的有效性,以确保消息的完整性和来源认证。

-

密码存储:在用户账户和密码存储时,通常不会直接存储明文密码,而是将密码经过摘要计算后存储摘要值。当用户登录时,输入的密码通过相同的摘要算法计算摘要,并与保存的摘要进行比对,以验证输入密码的正确性,而无需存储明文密码。

需要注意的是,随着计算能力的提升,一些早期的消息摘要算法(例如MD5)已经被证明存在碰撞攻击等安全漏洞,因此在实际应用中,更推荐使用更安全和强大的SHA-2系列或SHA-3系列的算法。此外,完整性校验仅能确认数据是否被篡改,但无法提供机密性保护,因此在需要同时满足完整性和机密性的场景中,还需要结合其他密码学技术来实现综合的安全保护。

数字签名技术

数字签名技术是一种用于验证数字文件的完整性、源信任和抗否认性的密码学技术。它结合了公钥加密和消息摘要技术,确保消息在传输过程中不被篡改,并提供了对消息发送者身份的认证。

数字签名的工作原理如下:

-

创建签名:发送方使用自己的私钥对要发送的消息进行加密或计算消息摘要。然后,发送方将加密后的消息或摘要与消息一起发送给接收方。

-

验证签名:接收方使用发送方的公钥对接收到的消息进行解密或计算消息的摘要。然后,接收方将得到的结果与发送方发送的签名进行比对。

如果接收方成功验证了签名,并且消息的完整性未被破坏,则可以确认以下事实:

-

消息的完整性:由于私钥只有发送方拥有,因此无法通过伪造签名来修改或篡改消息内容。如果消息被篡改,验证过程将失败,提示消息已被更改。

-

消息的源信任:由于只有发送方拥有与其公钥匹配的私钥,所以只有发送方才能生成有效的签名。接收方可以使用发送方的公钥验证签名的有效性,从而确认消息来自于发送方。

-

抗否认性:由于数字签名是与发送方的身份关联的,发送方无法否认已经使用其私钥生成的签名。这提供了对消息的抗否认特性,即发送方不能否认发送过的消息。

数字签名技术在许多领域广泛应用,例如:

-

数字证书:数字证书是数字签名的一种重要应用。它由证书颁发机构(Certificate Authority)使用自己的私钥对某个实体(如网站、组织或个人)的公钥进行签名,确认公钥的所有权和真实性。这样,其他人可以使用证书颁发机构的公钥验证数字证书的有效性,并信任证书中附带的公钥。

-

数字文档的完整性和身份验证:数字签名可用于保护文件的完整性,确保在传输或存储过程中没有被篡改。同时,接收方可以通过验证签名来验证文件的来源和身份,以确保其真实性和可信度。

-

电子商务:数字签名能够确保在线交易的安全性和可信度。通过对交易数据进行数字签名,买家和卖家可以相互验证对方的身份以及交易的完整性。

需要注意的是,数字签名技术依赖于安全的密钥管理和使用合适的密码学算法。保护私钥的安全性至关重要,以防止私钥泄露和未经授权的签名操作。同时,为了保持对抗量子计算攻击的能力,应选择适用于量子安全的密码学算法,如使用基于椭圆曲线的数字签名算法(ECDSA)或RSA的1024位以上密钥长度。

会话安全管理技术

cookie状态保持:使用cookie技术来保持登录状态。

cookie + session技术 :

session是将数据存储到服务器中,服务器会为每一个用户创建一个session,用户访问服务器的时候需要拿着session去表明身份,session的实现是基于cookie,session需要借助于cookie来存储sessionid 。

使用session技术实现状态保持?

- session是保存在服务器端

- cookie是保存在客户端

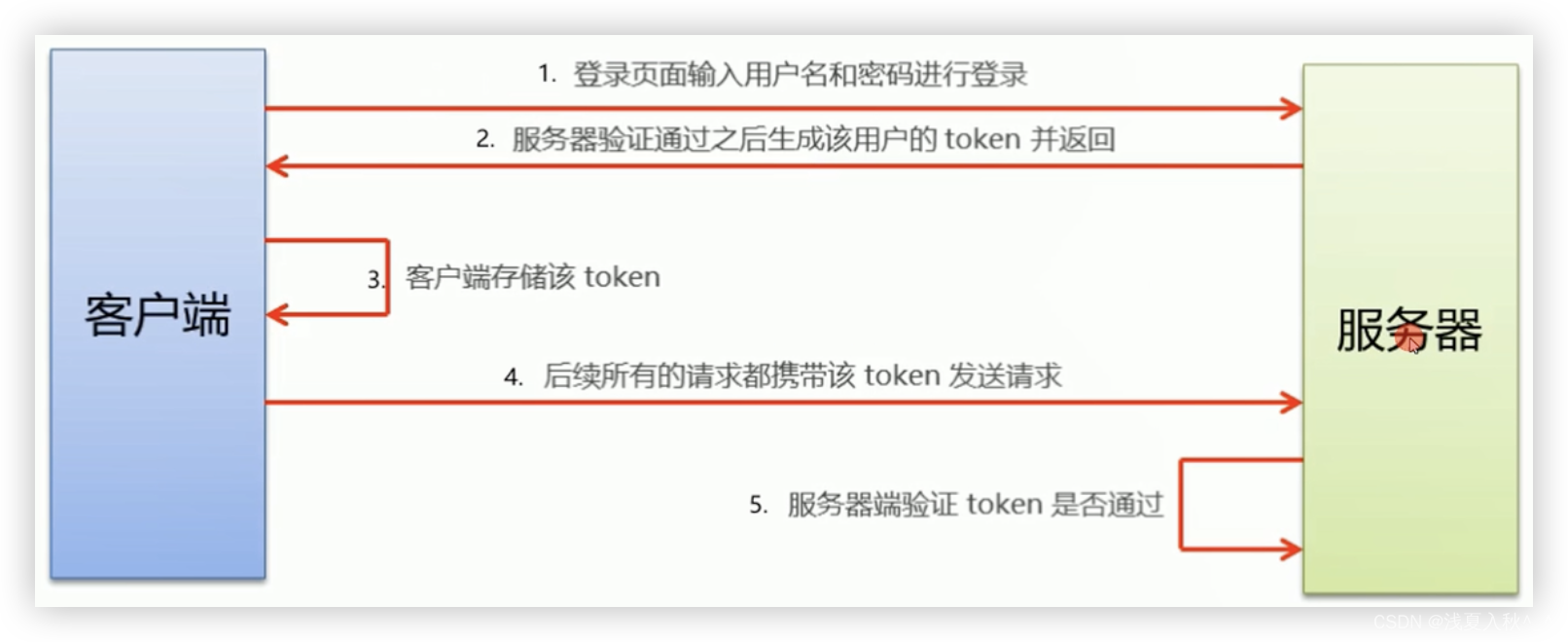

token技术:

token在计算机身份认证中是令牌(临时)的意思,主要用于前后端分离、第三端登录项目中。

- token是在服务端产生的

- 前端向服务端请求认证,服务端认证成功,会返回token给客户端。

- 前端在每次请求的时候带上token证明自己的合法地位。

session依赖于cookie(浏览器),token可以不依赖于cookie(非浏览器)。

token技术进行状态保持原理:

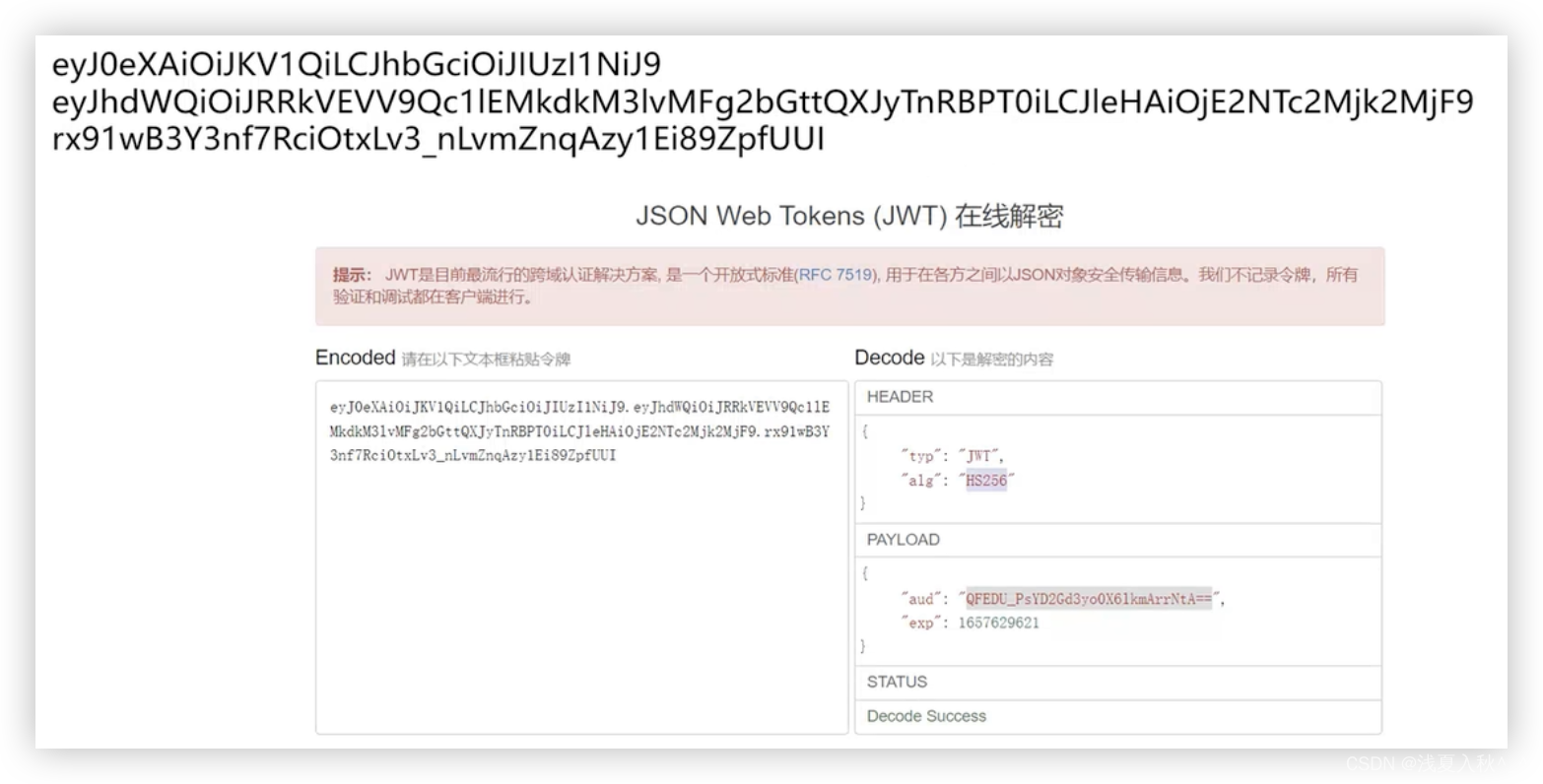

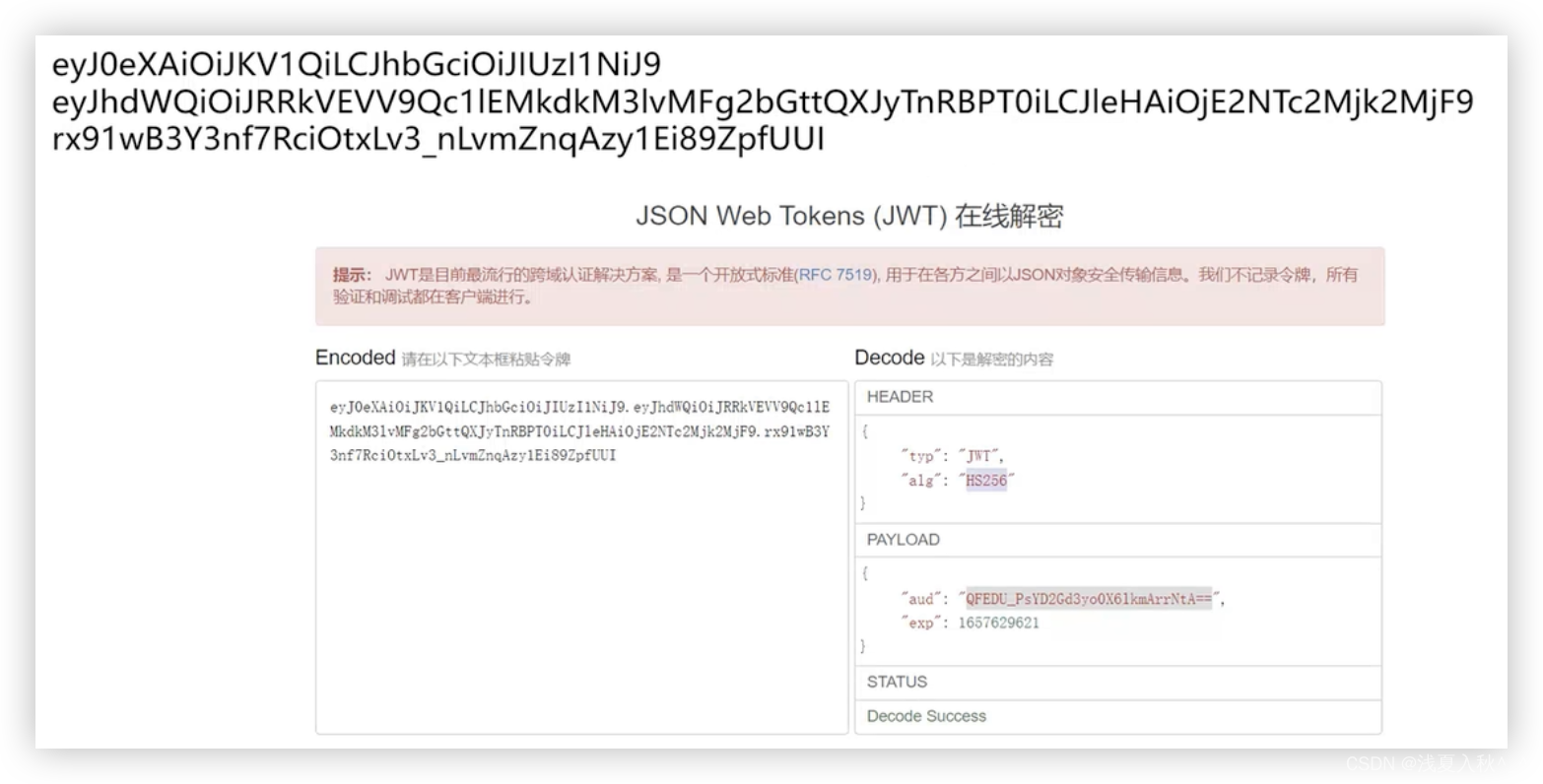

token技术---jwt :

相关文章:

安全测试自学手册之软件安全测试基础

安全测试的概念 定义:指有关验证应用程序的安全等级和识别潜在安全性缺陷的过程。】 应用软件的安全性测试:软件自身设计中存在的安全隐患,并检查软件对非法入侵的防御能力。系统级别的安全性测试:确保只有具备系统平台访问权限…...

【LeetCode】升级打怪之路 Day 04:链表 part 2

今日题目: 24. 两两交换链表中的节点19. 删除链表的倒数第 N 个结点160. 相交链表142. 环形链表 II 目录 LeetCode 24. 两两交换链表中的节点 【易错】LeetCode 19. 删除链表的倒数第 N 个结点 【还行】LeetCode 160. 相交链表(两个链表是否相交…...

JAVA编程题系列——涵盖几乎所有java内容

自己定义一个类,有static属性和构造方法,有构造方法重载,有其他方法(方法有对String类型操作) public class MyClass {// 静态属性public static String staticProperty "Static Property";// 成员变量priv…...

【Android12】Monkey压力测试源码执行流程分析

Monkey压力测试源码执行流程分析 Monkey是Android提供的用于应用程序自动化测试、压力测试的测试工具。 其源码路径(Android12)位于 /development/cmds/monkey/部署形式为Java Binary # development/cmds/monkey/Android.bp // Copyright 2008 The Android Open Source Proj…...

Java架构师之路八、安全技术:Web安全、网络安全、系统安全、数据安全等

目录 Web安全: 网络安全: 系统安全: 数据安全: Java架构师之路七、大数据:Hadoop、Spark、Hive、HBase、Kafka等-CSDN博客Java架构师之路九、设计模式:常见的设计模式,如单例模式、工厂模式…...

C. Mashmokh and Reverse Operation(分治+逆序对))

Codeforces Round 240 (Div. 1) C. Mashmokh and Reverse Operation(分治+逆序对)

原题链接:C. Mashmokh and Reverse Operation 题目大意: 给出一个长度为 2 n 2^{n} 2n 的正整数数组 a a a ,再给出 m m m 次操作。 每次操作给出一个数字 q q q ,把数组分为 2 n − q 2^{n-q} 2n−q 个长度为 2 q 2^{q} 2…...

SpringBoot整合JDBC(一)JDBC组件的自动装配)

SpringBoot源码解读与原理分析(三十二)SpringBoot整合JDBC(一)JDBC组件的自动装配

文章目录 前言第10章 SpringBoot整合JDBC10.1 SpringBoot整合JDBC的项目搭建10.1.1 初始化数据库10.1.2 整合项目10.1.2.1 导入JDBC和MySQL驱动依赖10.1.2.2 配置数据源 10.1.3 编写业务代码10.1.3.1 编写与t_user表对应的实体类User10.1.3.2 编写Dao层代码10.1.3.3 编写Servic…...

petalinux_zynq7 驱动DAC以及ADC模块之五:nodejs+vue3实现web网页波形显示

前文: petalinux_zynq7 C语言驱动DAC以及ADC模块之一:建立IPhttps://blog.csdn.net/qq_27158179/article/details/136234296petalinux_zynq7 C语言驱动DAC以及ADC模块之二:petalinuxhttps://blog.csdn.net/qq_27158179/article/details/1362…...

Android java中内部类的使用

一.成员内部类 实验1:成员内部类 class Outer {private int a 10;class Inner {public void printInfo(){System.out.println("a "a);}}}public class InnerDemo {public static void main(String args[]) {Outer o new Outer();Outer.Inner i o.new…...

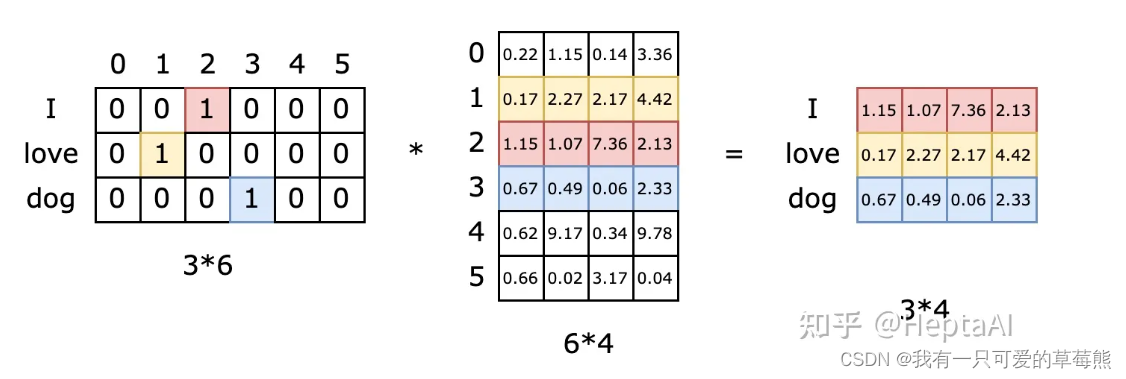

llm的inference(二)

文章目录 Tokenizer分词1.单词分词法2.单字符分词法3.子词分词法BPE(字节对编码,Byte Pair Encoding)WordPieceUnigram Language Model(ULM) embedding的本质推理时的一些指标参考链接 Tokenizer 在使用模型前,都需要将sequence过一遍Tokenizer…...

pytorch -- torch.nn.Module

基础 torch.nn 是 PyTorch 中用于构建神经网络的模块。nn.Module包含网络各层的定义及forward方法。 在用户自定义神经网络时,需要继承自nn.Module类。通过继承 nn.Module 类,您可以创建自己的神经网络模型,并定义模型的结构和操作。 torch.n…...

Microsoft Edge 越用越慢、超级卡顿?网页B站播放卡顿?

记录10个小妙招 Microsoft Edge 启动缓慢、菜单导航卡顿、浏览响应沉闷?这些情况可能是由于系统资源不足或浏览器没及时更新引起的。接下来,我们将介绍 10 种简单的方法,让 Edge 浏览器的速度重新起飞。 基础检查与问题解决 如果 Microsoft…...

XGB-9: 分类数据

从1.5版本开始,XGBoost Python包为公共测试提供了对分类数据的实验性支持。对于数值数据,切分条件被定义为 v a l u e < t h r e s h o l d value < threshold value<threshold ,而对于分类数据,切分的定义取决于是否使用…...

FreeRTOS学习第8篇--同步和互斥操作引子

目录 FreeRTOS学习第8篇--同步和互斥操作引子同步和互斥概念实现同步和互斥的机制PrintTask_Task任务相关代码片段CalcTask_Task任务相关代码片段实验现象本文中使用的测试工程 FreeRTOS学习第8篇–同步和互斥操作引子 本文目标:学习与使用FreeRTOS中的同步和互斥操…...

,c++STL算法的理解与使用(sort, find, binary_search等))

c++STL容器的使用(vector, list, map, set等),c++STL算法的理解与使用(sort, find, binary_search等)

cSTL容器的使用(vector, list, map, set等) 在C的STL(Standard Template Library)中,容器是重要的一部分,它们提供了各种数据结构来存储和管理数据。以下是一些常见的STL容器及其使用方法的简要说明&#x…...

选择VR全景行业,需要了解哪些内容?

近年来,随着虚拟现实、增强现实等技术的持续发展,VR全景消费市场得以稳步扩张。其次,元宇宙行业的高速发展,也在进一步拉动VR全景技术的持续进步,带动VR产业的高质量发展。作为一种战略性的新兴产业,国家和…...

830. 单调栈

Problem: 830. 单调栈 文章目录 思路解题方法复杂度Code 思路 这是一个单调栈的问题。单调栈是一种特殊的栈结构,它的特点是栈中的元素保持单调性。在这个问题中,我们需要找到每个元素左边第一个比它小的元素,这就需要使用到单调递增栈。 我们…...

H5 个人引导页官网型源码

H5 个人引导页官网型源码 源码介绍:源码无后台、无数据库,H5自检测适应、无加密,直接修改可用。 源码含有多选项,多功能。可展示自己站点、团队站点。手机电脑双端。 下载地址: https://www.changyouzuhao.cn/1434.…...

【Linux】部署前后端分离项目---(Nginx自启,负载均衡)

目录 前言 一 Nginx(自启动) 2.1 Nginx的安装 2.2 设置自启动Nginx 二 Nginx负载均衡tomcat 2.1 准备两个tomcat 2.1.1 复制tomcat 2.1.2 修改server.xml文件 2.1.3 开放端口 2.2 Nginx配置 2.2.1 修改nginx.conf文件 2.2.2 重启Nginx服务 2…...

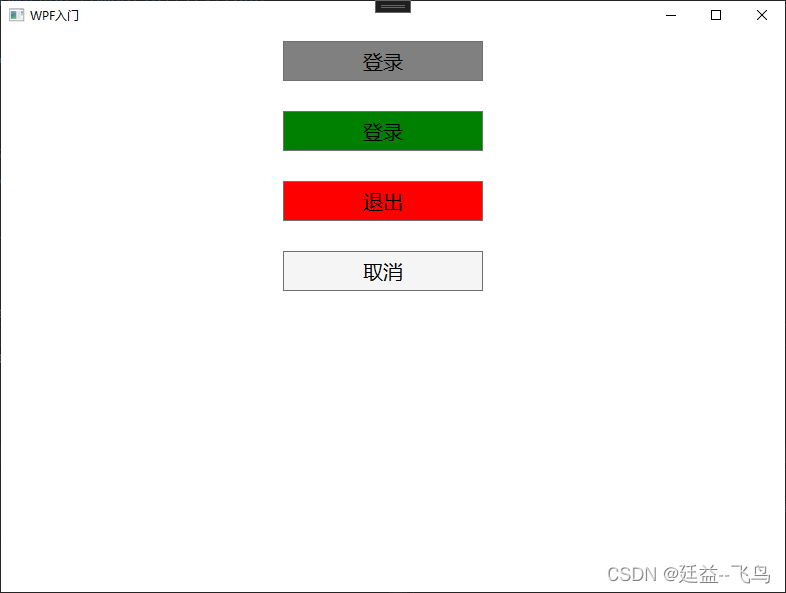

WPF Style样式设置

1.本window设置样式 <Window x:Class"WPF_Study.MainWindow"xmlns"http://schemas.microsoft.com/winfx/2006/xaml/presentation"xmlns:x"http://schemas.microsoft.com/winfx/2006/xaml"xmlns:d"http://schemas.microsoft.com/expressi…...

设计模式和设计原则回顾

设计模式和设计原则回顾 23种设计模式是设计原则的完美体现,设计原则设计原则是设计模式的理论基石, 设计模式 在经典的设计模式分类中(如《设计模式:可复用面向对象软件的基础》一书中),总共有23种设计模式,分为三大类: 一、创建型模式(5种) 1. 单例模式(Sing…...

使用VSCode开发Django指南

使用VSCode开发Django指南 一、概述 Django 是一个高级 Python 框架,专为快速、安全和可扩展的 Web 开发而设计。Django 包含对 URL 路由、页面模板和数据处理的丰富支持。 本文将创建一个简单的 Django 应用,其中包含三个使用通用基本模板的页面。在此…...

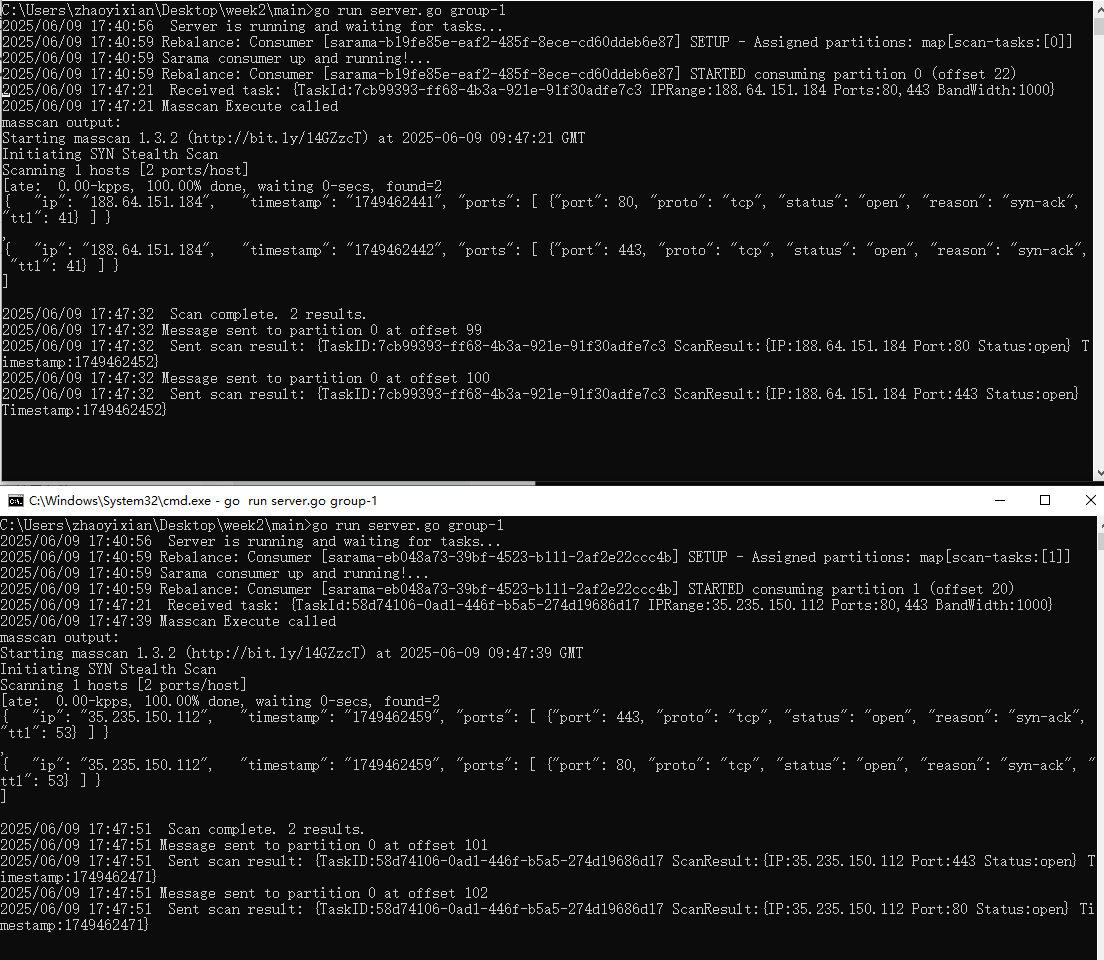

【kafka】Golang实现分布式Masscan任务调度系统

要求: 输出两个程序,一个命令行程序(命令行参数用flag)和一个服务端程序。 命令行程序支持通过命令行参数配置下发IP或IP段、端口、扫描带宽,然后将消息推送到kafka里面。 服务端程序: 从kafka消费者接收…...

MySQL 隔离级别:脏读、幻读及不可重复读的原理与示例

一、MySQL 隔离级别 MySQL 提供了四种隔离级别,用于控制事务之间的并发访问以及数据的可见性,不同隔离级别对脏读、幻读、不可重复读这几种并发数据问题有着不同的处理方式,具体如下: 隔离级别脏读不可重复读幻读性能特点及锁机制读未提交(READ UNCOMMITTED)允许出现允许…...

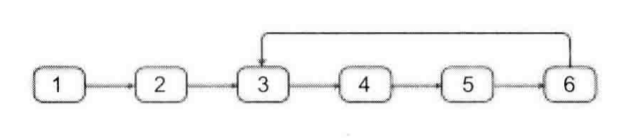

剑指offer20_链表中环的入口节点

链表中环的入口节点 给定一个链表,若其中包含环,则输出环的入口节点。 若其中不包含环,则输出null。 数据范围 节点 val 值取值范围 [ 1 , 1000 ] [1,1000] [1,1000]。 节点 val 值各不相同。 链表长度 [ 0 , 500 ] [0,500] [0,500]。 …...

spring:实例工厂方法获取bean

spring处理使用静态工厂方法获取bean实例,也可以通过实例工厂方法获取bean实例。 实例工厂方法步骤如下: 定义实例工厂类(Java代码),定义实例工厂(xml),定义调用实例工厂ÿ…...

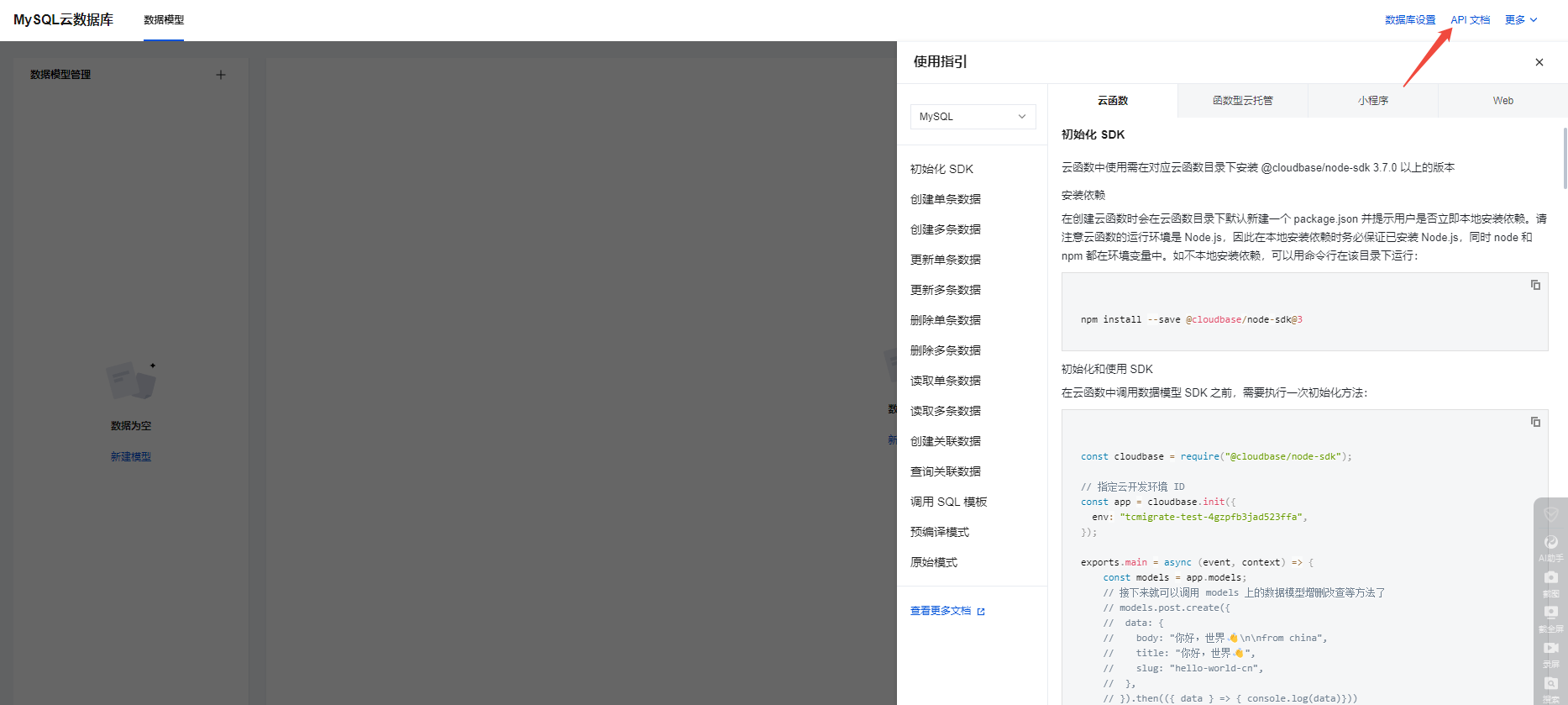

微信小程序云开发平台MySQL的连接方式

注:微信小程序云开发平台指的是腾讯云开发 先给结论:微信小程序云开发平台的MySQL,无法通过获取数据库连接信息的方式进行连接,连接只能通过云开发的SDK连接,具体要参考官方文档: 为什么? 因为…...

SpringCloudGateway 自定义局部过滤器

场景: 将所有请求转化为同一路径请求(方便穿网配置)在请求头内标识原来路径,然后在将请求分发给不同服务 AllToOneGatewayFilterFactory import lombok.Getter; import lombok.Setter; import lombok.extern.slf4j.Slf4j; impor…...

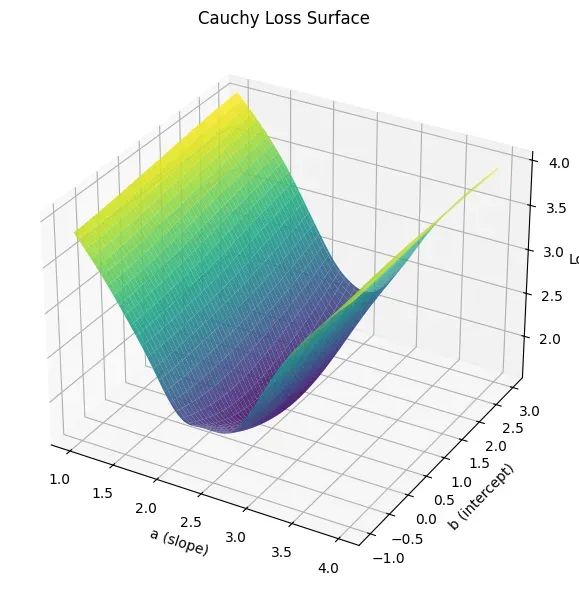

让回归模型不再被异常值“带跑偏“,MSE和Cauchy损失函数在噪声数据环境下的实战对比

在机器学习的回归分析中,损失函数的选择对模型性能具有决定性影响。均方误差(MSE)作为经典的损失函数,在处理干净数据时表现优异,但在面对包含异常值的噪声数据时,其对大误差的二次惩罚机制往往导致模型参数…...

HarmonyOS运动开发:如何用mpchart绘制运动配速图表

##鸿蒙核心技术##运动开发##Sensor Service Kit(传感器服务)# 前言 在运动类应用中,运动数据的可视化是提升用户体验的重要环节。通过直观的图表展示运动过程中的关键数据,如配速、距离、卡路里消耗等,用户可以更清晰…...